思科第1学期期末Final-3答案

思科考试题库和答案网络工程1a

思科考试题库和答案网络工程1a一、单选题1. 在思科网络设备上,哪个命令用于查看当前设备的接口状态?A. show interfacesB. show ip interface briefC. show running-configD. show startup-config答案:A2. 以下哪个协议用于在网络层实现路由选择?A. TCPB. IPC. UDPD. ICMP答案:B3. 在思科设备上,哪个命令用于保存当前的配置到启动配置中?A. copy running-config startup-configB. copy startup-config running-configC. saveD. write答案:A4. 以下哪个命令用于在思科设备上创建一个新的VLAN?A. vlan databaseB. configure terminalC. enableD. show vlan答案:A5. 哪种类型的网络拓扑结构允许设备之间有多个路径?A. 星型拓扑B. 总线拓扑C. 环型拓扑D. 网状拓扑答案:D6. 在思科设备上,哪个命令用于查看设备的ARP表?A. show arpB. show ip arpC. show mac address-tableD. show ip interface brief答案:B7. 以下哪个命令用于在思科设备上配置静态路由?A. ip routeB. route ipC. configure ip routeD. ip static route答案:A8. 以下哪个协议用于在传输层提供可靠的数据传输?B. UDPC. IPD. ICMP答案:A9. 在思科设备上,哪个命令用于查看设备的路由表?A. show ip routeB. show routeC. show running-configD. show startup-config答案:A10. 以下哪个命令用于在思科设备上启用SSH服务?A. enable secretB. line vty 0 4C. transport input sshD. service password-encryption二、多选题1. 以下哪些命令可以用来在思科设备上查看网络接口的状态?A. show interfacesB. show ip interface briefC. show running-configD. show startup-config答案:A, B2. 以下哪些协议属于OSI模型的应用层?A. HTTPB. FTPC. SMTPD. TCP答案:A, B, C3. 在思科设备上,以下哪些命令可以用来查看设备的配置?A. show running-configB. show startup-configC. show interfacesD. show ip interface brief答案:A, B4. 以下哪些命令可以用来在思科设备上配置VLAN?A. vlan databaseB. configure terminalC. enableD. show vlan答案:A, B5. 以下哪些命令可以用来在思科设备上配置静态路由?A. ip routeB. route ipC. configure ip routeD. ip static route答案:A三、判断题1. 在思科设备上,使用“show version”命令可以查看设备的软件版本信息。

思科第一学期期末试题目及答案

1请参见图示。

主机 A 用户向主机 B 用户发送了一封电子邮件。

主机 A 发送了哪种类型的信息?广播组播同播单播2为了将PC 加入到网络环境中,应通过软件配置哪两个组件?(选择两项。

)MAC 地址IP 地址内核外壳(shell)子网掩码3哪两项是MAC 地址的特征?(选择两项。

)指示网络中主机的物理位置。

由DHCP 服务器动态分配。

以十六进制格式显示。

是物理地址。

是一种基于电缆的地址。

4哪种连接需要使用直通电缆?PC 端口至PC 端口PC 端口至路由器接口交换机端口至路由器端口交换机端口至交换机端口5路由器在收到包含广播MAC 地址的帧时会执行什么操作?它不会将该帧转发给另一个网络。

它会以其IP 地址作为回复将该帧转发回发送主机。

它会将帧从除该帧所在接口的其它所有接口转发出去。

它会将该帧转发回接收接口,以确保局域网中的所有主机都能收到。

6DNS 服务器的功能是什么?将IP 地址映射为MAC 地址。

将计算机或域名转换为相应的IP 地址。

管理客户端所在的域。

接收从客户端发来的HTTP 请求。

7哪两种网络故障与物理层相关?(选择两项。

)电缆和接头损坏编址不正确子网掩码不正确组件过热默认网关不正确8哪一层是主机进入网络的第一个进入点?核心层接入层网络层分布层9下列哪些是私有IP 地址的地址范围?(选择三项。

)10.0.0.0 到10.255.255.255200.100.50.0 到200.100.25.255150.150.0.0 到150.150.255.255172.16.0.0 到172.31.255.255192.168.0.0 到192.168.255.255127.16.0.0 到127.31.255.25510请参见图示。

一家组织的安全策略允许员工在家里连接办公室内部网。

这是一种什么安全策略?合理使用事件处理网络维护远程访问11请参见图示。

将Linksys 集成路由器上的安全模式设置为WEP 有什么作用?WEP 安全模式能够使接入点向客户端告知它的存在。

思科期末考试题库和答案

思科期末考试题库和答案一、单选题1. 在思科网络技术中,OSI模型的第4层是什么?A. 传输层B. 会话层C. 表示层D. 应用层答案:A2. 以下哪个协议是用于在网络层进行路由选择的?A. TCPB. IPC. UDPD. FTP答案:B3. 动态主机配置协议(DHCP)工作在OSI模型的哪一层?A. 应用层B. 传输层C. 网络层D. 数据链路层答案:D4. 以下哪个命令用于在思科设备上查看当前配置?A. show running-configB. show startup-configC. show interface statusD. show ip route答案:A5. 在思科设备上,哪个命令用于保存当前的配置到启动配置中?A. copy running-config startup-configB. copy startup-config running-configC. saveD. write答案:A二、多选题6. 以下哪些是思科交换机上常用的端口类型?A. FastEthernetB. GigabitEthernetC. TenGigabitEthernetD. Serial答案:A, B, C, D7. 在思科设备上,以下哪些命令用于管理VLAN?A. vlan databaseB. enableC. configure terminalD. exit答案:A, C8. 以下哪些是思科路由器上常用的接口类型?A. FastEthernetB. GigabitEthernetC. SerialD. ATM答案:A, B, C, D9. 以下哪些是思科设备上用于查看网络状态的命令?A. show ip interface briefB. show running-configC. show interface statusD. ping答案:A, C, D10. 在思科设备上,以下哪些命令用于配置静态路由?A. ip routeB. ip routingC. routeD. configure terminal答案:A, D三、判断题11. 思科的IOS(Internetworking Operating System)是运行在所有思科设备上的软件。

ccna1章节与期末答案

第一章:正确答案:2.4.5解析:由于不需要使用网络设备和专用服务器,对等网络易于创建,复杂性更低,且成本更少。

而且对等网络也没有集中管理。

这种网络安全性更低,不可扩展,而且那些同时充当客户端和服务器的设备可能性能更差正确答案:1解析:正确答案: 3.5解析:选择网络介质的条件包括:所选介质可以成功传送信号的距离、要安装所选介质的环境、必须传输的数据量和速度以及介质和安装的成本。

正确答案:3和4解析:终端设备上的应用程序可以生成数据,更改数据内容并且负责启动封装过程。

正确答案:1和4解析:终端设备会发出通过网络传输的数据。

中间设备会在链路发生故障时通过备用路径传输数据,并且会过滤数据传输以增强安全性。

网络介质提供网络消息的传输通道。

正确答案:4解析:外联网是公司外部的人或企业合作伙伴访问数据的网络区域。

内部网只描述通常仅供内部人员访问的网络区域。

当设备连接到有线网络时,有线LAN 会受BYOD(自带设备)影响。

使用大学无线LAN 的设备多为平板电脑和智能手机。

大学生主要使用无线WAN 来访问他们的手机运营商网络。

.正确答案:2解析:由于通过Internet 可以联系在线供应商,所以家庭用户通过Internet 进行网上购物。

内联网基本上是仅供内部使用的局域网。

外联网是外部合作伙伴访问组织内部特定资源的网络。

家庭用户并不一定使用LAN 来访问Internet。

例如,PC 可以通过调制解调器直接连接到ISP。

正确答案:1解析:内部网这个术语用于表示一个组织的私有局域网和广域网连接。

内部网的设计旨在仅允许该组织的成员、员工或其他获得授权的人员进行访问。

正确答案:2和4解析:电缆和DSL 均能实现高带宽、始终联网,并提供到主机计算机或LAN 的以太网连接。

10正确答案:2和3解析:移动电话连接需要使用移动电话网络。

卫星连接通常用于家庭或企业外部不便使用物理布线的位置。

11正确答案:2解析:当对网络资源的请求超出了可用容量时,网络就会变得拥堵。

思科期末考试答案

关闭窗口考试系统考试浏览器 - ENetwork Final Exam - CCNA Exploration: Network Fundamentals (版本 4、0)下面就是考试得考试试题以及与题目关联得评分规则。

思科网络技术学院得内容就是受到版权保护得,禁止一切未经授权得张贴,分发或共享本考试得内容、 1 下列哪一个 OSI 层负责管理数据段?应用层表示层会话层传输层标题描述最1correctness of response2 points for Option 4 0 points for any other option2请参见图示。

图中所示为客户端之间发送电子邮件得过程。

以下哪一列表正确地标识了图中各编号阶段使用得组件或协议?1、MUA2、MDA3、MTA4、SMTP5、MTA6、POP7、MDA8、MUA1、MUA2、POP3、MDA4、SMTP5、MTA6、MDA7、SMTP8、MUA1、MUA2、POP3、SMTP4、MDA5、MTA6、SMTP7、POP8、MUA1、MUA2、SMTP3、MTA4、SMTP5、MTA6、MDA7、POP8、MUA3第 4 层报头包含帮助数据传输得哪一类信息?服务端口号主机逻辑地址设备物理地址虚拟连接标识符4哪个 OSI 层提供面向连接得可靠数据通信服务?应用层表示层会话层传输层网络层5当 OSI 模型下层执行无连接协议时,通常使用什么来确认数据已收到并请求重传丢失得数据?IPUDP以太网无连接确认面向连接得上层协议或服务6下列哪三项就是 CSMA/CD 得特征?(选择三项。

)设备会侦听介质,并且仅当无法检测到介质上存在其它信号时才会传输数据。

介质上得所有设备均可侦听所有通信。

设备根据配置得优先级来进行通信。

发生冲突后,引起冲突得设备会优先尝试传输数据。

发生冲突时,所有设备会在一段时间内停止传输数据,该段时间得长度随机决定。

CSMA/CD 使用令牌系统来避免冲突。

思科第1学期期末Final-3答案

1PDU 封装的正确顺序是什么?答案 说明最高分值correctness of response 2 points for Option 10 points for any other option 2此试题参考以下领域的内容:Introduction to Networks•3.3.1 数据封装2建立融合网络有何用途?为所有终端设备提供高速连接确保平等对待所有类型的数据包实现数据网络基础架构设备的容错能力和高可用性降低部署和维护通信基础设施的成本随着技术的发展,各个公司现在可以将不同的网络整合到一个平台之上,称为融合网络。

在融合网络中,语音、视频和数据通过同一网络传输,从而使人们不必再创建和维护各个单独的网络。

这也降低了提供和维护通信网络基础设施相关的成本。

答案 说明 最高分值答案 说明 最高分值correctness of response 2 points for Option 40 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•1.3.1 融合网络3请参见图示。

哪个能是图中所示的公司网络的外联网?区域 A区域 B区域 C区域 D外联网是外部实体访问其他公司的数据的平台。

其形式可能是产品供应商所使用的库存服务器,也可能是外部实体用来访问当天客户数量的当前信息的 Web 服务器。

Internet 用云和区域 A 表示。

内部网通常仅供内部人员使用。

区域 B 和 D 均是内部网的示例。

答案 说明 最高分值 correctness of response 2 points for Option 30 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•1.2.3 Internet4主机正在访问远程网络上的 Web服务器。

中间网络设备在此对话中起到哪三个作用?(请选重新生成数据信号充当客户端或服务器提供传输消息的通道应用安全设置来控制数据流出现错误时通知其他设备用作消息的源或目标中间设备负责管理数据传输,包括跟踪数据路径,出现故障时寻找备用路径并通知其他设备,以及应用安全和优先级策略。

思科CCNA新版第3学期final-期末考试答案

思科CCNA新版第3学期final-期末考试答案1出于维护目的,已将路由器从网络中移除。

并已将新的 Cisco IOS 软件映 像成功下载到服务器并复制到路由器的闪存中。

应该在进行什么操作后再 将路由器放回网络中运行?备份新的映像。

将运行配置复制到 NVRAM 。

从闪存中删除之前版本的 Cisco IOS 软件。

重新启动路由器并检验新的映像是否成功启动。

答案 说明最高分值correctness of response Option 422请参见图示。

管理员尝试在路由器上配置 IPv6 的 EIGRP ,但收到如图所示 的错误消息。

配置 IPv6 的 EIGRP 之前,管理员必须发出什么命令?no shutdowneigrp router-id 100.100.100.100ipv6 unicast-routingipv6 eigrp 100ipv6 cef答案 说明 最高分值correctness of response Option 323IPv6 EIGRP 路由器使用哪个地址作为 hello 消息的来源?32 位路由器ID接口上配置的 IPv6 全局单播地址所有 EIGRP 路由器组播地址接口 IPv6 本地链路地址答案 说明 最高分值correctness of response Option 424下列关于 EIGRP 确认数据包的说法,哪两项是正确的?(请选择两项。

)发送该数据包是为了响应 hello 数据包。

该数据包用于发现接口上连接的邻居。

该数据包作为单播发送。

该数据包需要确认。

该数据包不可靠。

答案 说明 最高分值correctness of response Option 3 and Option 5 are correct.25何时发送 EIGRP 更新数据包?仅在必要时当获取的路由过期时每 5 秒通过组播发送每 30 秒通过广播发送答案 说明 最高分值correctness of response Option 126请参见图示。

思科_ENetwork_Final_Exam第一学期final_3

思科_ENetwork_Final_Exam第一学期final_3关闭窗口考试系统考试浏览器 - ENetwork Final Exam - CCNA Exploration: Network Fundamentals (版本 4.0)下面是考试的考试试题以及与题目关联的评分规则。

思科网络技术学院的内容是受到版权保护的,禁止一切未经授权的张贴,分发或共享本考试的内容. 1下列哪一个 OSI 层负责管理数据段?应用层表示层会话层传输层标题描述最高分值1 correctness of response2 points for Option 40 points for any other option22请参见图示。

图中所示为客户端之间发送电子邮件的过程。

以下哪一列表正确地标识了图中各编号阶段使用的组件或协议?1.MUA2.MDA3.MTA4.SMTP5.MTA6.POP7.MDA8.MUA1.MUA2.POP3.MDA4.SMTP5.MTA6.MDA7.SMTP8.MUA1.MUA2.POP3.SMTP4.MDA5.MTA6.SMTP7.POP8.MUA1.MUA2.SMTP3.MTA4.SMTP5.MTA6.MDA7.POP8.MUA标题描述最高分值1 correctness of response2 points for Option 40 points for any other option23 路由器使用哪一项信息来确定源主机和目的主机之间的路径?IP 地址的主机部分IP 地址的网络部分主机默认网关地址MAC 地址标题描述最高分值1 correctness of response2 points for Option 20 points for any other option24 OSI 哪一层可提供有序的数据重构服务?应用层网络层表示层会话层传输层标题描述最高分值1 correctness of response2 points for Option 50 points for any other option25 传输层如何让主机能同时针对不同应用程序维护多个通信流?使用错误控制机制。

CCNA1 思科第一学期 ENetwork Chapter 3(附答案)

Simplified Chinese FormA ENetwork v4.0 Chapter 3此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.2.3 应用层服务及协议服务器上的应用层通常如何处理多客户端服务请求?终止与服务的所有连接拒绝与单一守护程序的多个连接暂停当前连接,建立新连接使用下一层功能的支持来区分不同的服务连接评分规则:correctness of response2 points for Option 40 points for any other option最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.3.4 FTP哪个应用层协议通常用于支持客户端与服务器之间的文件传输?HTMLHTTPFTPTelnet评分规则:correctness of response2 points for Option 30 points for any other option最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.1.2 应用层软件应用层软件的两种形式是什么?(选择两项)应用程序对话请求服务语法评分规则:correctness of responseOption 1 and Option 4 are correct.1 point for each correct option.0 points if more options are selected than required. 最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.1.1 OSI 模型及TCP/IP 模型OSI 应用层有何作用?提供数据分段提供数据加密和转换提供网络任意终端上应用程序之间的接口对源设备和目的设备之间流经的所有数据提供控制评分规则:correctness of response2 points for Option 30 points for any other option最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.2.1 客户端—服务器模型数据网络中的客户端有哪两种特征?(选择两项)使用守护程序发起数据交换是数据库可以向服务器上传数据侦听服务器的请求评分规则:correctness of responseOption 2 and Option 4 are correct.1 point for each correct option.0 points if more options are selected than required.最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.3.6 文件共享服务及SMB 协议哪个应用层协议中规定了Microsoft 网络中用于文件共享的服务?DHCPDNSSMBSMTPTelnet评分规则:correctness of response2 points for Option 30 points for any other option最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 3.2.4 点对点(P2P) 网络及应用程序以下哪两项是点对点网络的特征?(选择两项)可扩展单向数据流分散资源集中用户帐户共享资源时可以不借助专用服务器评分规则:correctness of responseOption 3 and Option 5 are correct.1 point for each correct option.0 points if more options are selected than required. 最高分值= 2此试题参考以下领域的内容:CCNA Exploration: 网络基础知识* 4.5.3 应用层和传输层协议请参见图示。

思科第一学期期末考试最新答案[范文模版]

![思科第一学期期末考试最新答案[范文模版]](https://img.taocdn.com/s3/m/fa98c04ea88271fe910ef12d2af90242a895abe8.png)

思科第一学期期末考试最新答案[范文模版]第一篇:思科第一学期期末考试最新答案[范文模版]要将数据包发送到远程网络,应使用哪种设备?访问交换机DHCP 服务器集线器路由器OSI 哪一层使用面向连接的协议来确保数据的可靠传输?应用层表示层会话层传输层请参见图示。

根据显示的 IP 配置回答,主机 A 和主机 B 无法在本地网络外通信的原因是什么?对主机 A 分配了网络地址。

对主机 B 分配了组播地址。

主机 A 和主机 B 属于不同的网络。

对网关地址分配了广播地址。

请参见图示。

包含路由器B 的网络遇到问题。

助理网络工程师已确定此网络的问题出在路由行什么操作可以纠正该网络问题?在接口 Serial 0/0/0 上发出 clock rate 命令在接口 Serial 0/0/1 上发出 description 命令在接口 FastEthernet 0/0 上发出 ip address 命令在接口 FastEthernet 0/1 上发出 no shutdown 命令00-08-a3-b6-ce-46198.133.219.25:80C 172.18.0.0/24 is directly connected, FastEthernet0/0 请参见图示。

对于从主机A 向Web 服务器发出的网页请求,正确的目的套接字数字是什么在 Cisco IOS 设备中,启动配置文件存储于何处?闪存NVRAM RAM ROM在配置路由器时,网络技术人员想要命名路由器。

输入hostname 命令后,技术人员会看到下列示?Router> Router#Router(config)#Router(config-line)#下列哪三个IPv4 地址代表子网的广播?(选择三项)(主机为1)172.16.4.63 /26172.16.4.129 /26172.16.4.191 /26172.16.4.51 /27172.16.4.95 /27172.16.4.221 /27网络管理员想要限制访问路由器的特权执行模式。

CCNAS SECURITY FINAL 100% 思科安全课程final答案

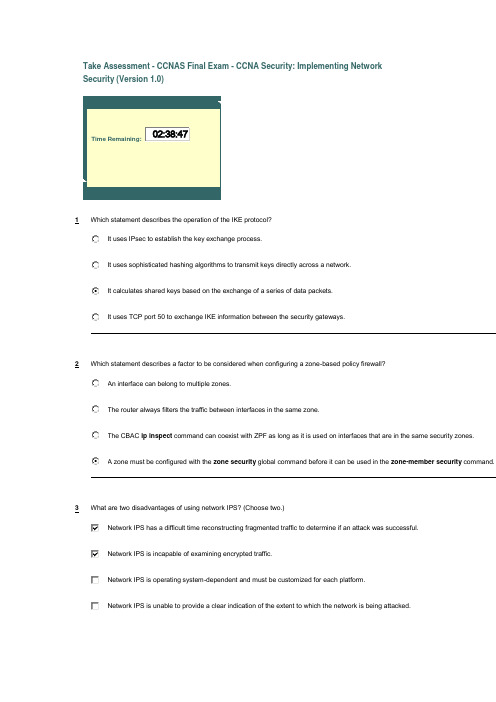

Take Assessment - CCNAS Final Exam - CCNA Security: Implementing Network Security (Version 1.0)Time Remaining:02:38:471Which statement describes the operation of the IKE protocol?It uses IPsec to establish the key exchange process.It uses sophisticated hashing algorithms to transmit keys directly across a network.It calculates shared keys based on the exchange of a series of data packets.It uses TCP port 50 to exchange IKE information between the security gateways.2Which statement describes a factor to be considered when configuring a zone-based policy firewall?An interface can belong to multiple zones.The router always filters the traffic between interfaces in the same zone.The CBAC ip inspect command can coexist with ZPF as long as it is used on interfaces that are in the same security zones.A zone must be configured with the zone security global command before it can be used in the zone-member security command.3What are two disadvantages of using network IPS? (Choose two.)Network IPS has a difficult time reconstructing fragmented traffic to determine if an attack was successful.Network IPS is incapable of examining encrypted traffic.Network IPS is operating system-dependent and must be customized for each platform.Network IPS is unable to provide a clear indication of the extent to which the network is being attacked.Network IPS sensors are difficult to deploy when new networks are added.4Which three security services are provided by digital signatures? (Choose three.)authenticates the sourceauthenticates the destinationguarantees data has not changed in transitprovides nonrepudiation of transactionsprovides nonrepudiation using HMAC functionsprovides confidentiality of digitally signed data5Which three statements describe zone-based policy firewall rules that govern interface behavior and the traffic moving between zone mem (Choose three.)An interface can be assigned to multiple security zones.Interfaces can be assigned to a zone before the zone is created.Pass, inspect, and drop options can only be applied between two zones.If traffic is to flow between all interfaces in a router, each interface must be a member of a zone.Traffic is implicitly prevented from flowing by default among interfaces that are members of the same zone.To permit traffic to and from a zone member interface, a policy allowing or inspecting traffic must be configured between that zone a zone.6Which type of SDM rule is created to govern the traffic that can enter and leave the network based on protocol and port number?NAC ruleNAT ruleIPsec ruleaccess rule7Which three types of views are available when configuring the Role-Based CLI Access feature? (Choose three.)superuser viewroot viewsuperviewCLI viewadmin viewconfig view8Which two statements match a type of attack with an appropriate example? (Choose two.)To conduct an access attack, an attacker uses L0phtCrack to obtain a Windows server password.To conduct an access attack, an attacker uses Wireshark to capture interesting network traffic.To conduct a reconnaissance attack, an attacker initiates a ping of death attack to a targeted server.To conduct a DoS attack, an attacker uses handler systems and zombies to obtain a Windows server password.To conduct a DoS attack, an attacker initiates a smurf attack by sending a large number of ICMP requests to directed broadcast addTo conduct a reconnaissance attack, an attacker creates a TCP SYN flood causing the server to spawn many half-open connections unresponsive.9Which statement describes configuring ACLs to control Telnet traffic destined to the router itself?The ACL must be applied to each vty line individually.The ACL is applied to the Telnet port with the ip access-group command.Apply the ACL to the vty lines without the in or out option required when applying ACLs to interfaces.The ACL should be applied to all vty lines in the in direction to prevent an unwanted user from connecting to an unsecured port.10Refer to the exhibit. When configuring SSH on a router using SDM from the Configure menu, which two steps are required? (Choose twoChoose Additional Tasks > Router Access > SSH to generate the RSA keys.Choose Additional Tasks > Router Access > VTY to specify SSH as the input and output protocol.Choose Additional Tasks > Router Properties > Netflow to generate the RSA keys.Choose Additional Tasks > Router Properties > Logging to specify SSH as the input and output protocol.Choose Additional Tasks > Router Access > AAA to generate the RSA keys.Choose Additional Tasks > Router Access > Management Access to specify SSH as the input and output protocol.11Refer to the exhibit. Based on the output from the show secure bootset command on router R1, which three conclusions can be drawn IOS Resilience? (Choose three.)A copy of the Cisco IOS image file has been made.A copy of the router configuration file has been made.The Cisco IOS image file is hidden and cannot be copied, modified, or deleted.The Cisco IOS image filename will be listed when the show flash command is issued on R1.The copy tftp flash command was issued on R1.The secure boot-config command was issued on R1.12Which three OSI layers can be filtered by a stateful firewall? (Choose three.)Layer 2Layer 3Layer 4Layer 5Layer 6Layer 713What is an important difference between network-based and host-based intrusion prevention?Host-based IPS is more scalable than network-based IPS.Host-based IPS can work in promiscuous mode or inline mode.Network-based IPS is better suited for inspection of SSL and TLS encrypted data flows.Network-based IPS provides better protection against OS kernel-level attacks on hosts and servers.Network-based IPS can provide protection to hosts without the need of installing specialized software on each one.14What will be disabled as a result of the no service password-recovery command?aaa new-model global configuration commandchanges to the configuration registerpassword encryption serviceability to access ROMmon15Which function does an IPS perform?It passively monitors the traffic on a network.It works in inline mode for processing all ingress and egress traffic.It compares the captured traffic stream with known malicious signatures in an offline manner.It can only send an alarm to the management console when malicious traffic is detected.16Refer to the exhibit. An administrator has entered the commands that are shown on router R1. At what trap level is the logging function s235617What are access attacks?attacks that prevent users from accessing network servicesattacks that modify or corrupt traffic as that traffic travels across the networkattacks that exploit vulnerabilities to gain access to sensitive informationattacks that involve the unauthorized discovery and mapping of systems, services, and vulnerabilities18Which mitigation technique can help prevent MAC table overflow attacks?root guardBPDU guardstorm controlswitchport security19Which three major subpolicies should comprise a comprehensive security policy that meets the security needs of a typical enterprise? (Cend-user policiesdepartmental policiesgoverning policieshuman resource policiesorganizational policiestechnical policies20Which three statements describe SSL-based VPNs? (Choose three.)Asymmetric algorithms are used for authentication and key exchange.It is impossible to configure SSL and IPsec VPNs concurrently on the same router.Special-purpose client software is required on the client machine.Symmetric algorithms are used for bulk encryption.The authentication process uses hashing technologies.The application programming interface is used to extensively modify the SSL client software.The primary restriction of SSL VPNs is that they are currently supported only in hardware.21Refer to the exhibit. Which Cisco IOS security feature is implemented on router R2?CBAC firewallreflexive ACL firewallzone-based policy firewallAAA access control firewall22When port security is enabled on a Cisco Catalyst switch, what is the default action when the maximum number of allowed MAC addresseThe violation mode for the port is set to restrict.The MAC address table is cleared, and the new MAC address is entered into the table.The port remains enabled, but the bandwidth is throttled until the old MAC addresses are aged out.The port is shut down.23Which two protocols allow SDM to gather IPS alerts from a Cisco ISR router? (Choose two.)FTPHTTPSSDEESSHSyslogTFTP24Which three statements describe limitations in using privilege levels for assigning command authorization? (Choose three.)There is no access control to specific interfaces on a router.The root user must be assigned to each privilege level defined.Commands set on a higher privilege level are not available for lower privileged users.Views are required to define the CLI commands that each user can access.Creating a user account that needs access to most but not all commands can be a tedious process.It is required that all 16 privilege levels be defined, whether they are used or not.25Which device supports the use of SPAN to enable monitoring of malicious activity?Cisco NACCisco IronPortCisco Security AgentCisco Catalyst switch26Which two statements describe appropriate general guidelines for configuring and applying ACLs? (Choose two.)Multiple ACLs per protocol and per direction can be applied to an interface.If an ACL contains no permit statements, all traffic is denied by default.The most specific ACL statements should be entered first because of the top-down sequential nature of ACLs.Standard ACLs are placed closest to the source, whereas Extended ACLs are placed closest to the destination.If a single ACL is to be applied to multiple interfaces, it must be configured with a unique number for each interface.27Refer to the exhibit. Which AAA command logs the activity of a PPP session?aaa accounting connection start-stop group radiusaaa accounting connection start-stop group tacacs+aaa accounting exec start-stop group radiusaaa accounting exec start-stop group tacacs+aaa accounting network start-stop group radiusaaa accounting network start-stop group tacacs+28What login enhancement configuration command helps prevent successive login DoS attacks?exec-timeoutlogin block-forprivilege exec levelservice password-encryption29Which access list statement permits HTTP traffic that is sourced from host 10.1.129.100 port 4300 and destined to host 192.168.30.10?access-list 101 permit tcp any eq 4300access-list 101 permit tcp 192.168.30.10 0.0.0.0 eq 80 10.1.0.0 0.0.255.255access-list 101 permit tcp 10.1.129.0 0.0.0.255 eq www 192.168.30.10 0.0.0.0 eq wwwaccess-list 101 permit tcp 10.1.128.0 0.0.1.255 eq 4300 192.168.30.0 0.0.0.15 eq wwwaccess-list 101 permit tcp host 192.168.30.10 eq 80 10.1.0.0 0.0.255.255 eq 430030Refer to the exhibit. A network technician has entered the commands that are shown on router R1. However, the authentication with the N What is a possible cause?The NTP key value does not meet the MD5 requirements.Authentication has not been enabled on R1.The NTP key numbers have to match on R1.The NTP server has to be specified on R1.31Refer to the exhibit. Which type of VPN is implemented?remote-access GRE VPNremote-access IPsec VPNremote-access SSL VPNsite-to-site GRE VPNsite-to-site IPsec VPNsite-to-site SSL VPN32Refer to the exhibit. Which three things occur if a user attempts to log in four times within 10 seconds using an incorrect password? (ChoSubsequent virtual login attempts from the user are blocked for 60 seconds.During the quiet mode, an administrator can virtually log in from any host on network 172.16.1.0/24.Subsequent console login attempts are blocked for 60 seconds.A message is generated indicating the username and source IP address of the user.During the quiet mode, an administrator can log in from host 172.16.1.2.No user can log in virtually from any host for 60 seconds.33 A network technician is configuring SNMPv3 and has set a security level of auth. What is the effect of this setting?authenticates a packet using the SHA algorithm onlyauthenticates a packet by a string match of the username or community stringauthenticates a packet by using either the HMAC with MD5 method or the SHA methodauthenticates a packet by using either the HMAC MD5 or HMAC SHA algorithms and encrypts the packet using either the DES, 3D algorithms34What is a result of securing the Cisco IOS image using the Cisco IOS Resilient Configuration feature?The Cisco IOS image file is not visible in the output of the show flash command.The Cisco IOS image is encrypted and then automatically backed up to a TFTP server.The Cisco IOS image is encrypted and then automatically backed up to the NVRAM.When the router boots up, the Cisco IOS image is loaded from a secured FTP location.35Refer to the exhibit. What information can be obtained from the AAA configuration statements?The authentication method list used for Telnet is named ACCESS.The authentication method list used by the console port is named ACCESS.The local database is checked first when authenticating console and Telnet access to the router.If the TACACS+ AAA server is not available, no users can establish a Telnet session with the router.If the TACACS+ AAA server is not available, console access to the router can be authenticated using the local database.36Which three additional precautions should be taken when remote access is required in addition to local access of networking devices? (CA legal notice should not be displayed when access is obtained.All activity to the specified ports that are required for access should be unrestricted.All configuration activities should require the use of SSH or HTTPS.All administrative traffic should be dedicated to the management network.The number of failed login attempts should not be limited, but the time between attempts should.Packet filtering should be required so that only identified administration hosts and protocols can gain access.37What occurs after RSA keys are generated on a Cisco router to prepare for secure device management?All vty ports are automatically configured for SSH to provide secure management.The general-purpose key size must be specified for authentication with the crypto key generate rsa general-keys modulus commThe keys must be zeroized to reset secure shell before configuring other parameters.The generated keys can be used by SSH.38The use of which two options are required for IPsec operation? (Choose two.)AH protocols for encryption and authenticationDiffie-Hellman to establish a shared-secret keyIKE to negotiate the SAPKI for pre-shared-key authenticationSHA for encryption39Which two guidelines relate to in-band network management? (Choose two.)Apply in-band management only to devices that must be managed on the production network.Implement separate network segments for the production network and the management network.Attach all network devices to the same management network.Use IPSec, SSH, or SSL.Deploy a terminal server with console connections to each network device.40Which two statements are characteristics of the IPsec protocol? (Choose two)IPsec is a framework of open standards.IPsec is implemented at Layer 4 of the OSI model.IPsec ensures data integrity by using a hash algorithm.IPsec uses digital certificates to guarantee confidentiality.IPsec is bound to specific encryption algorithms, such as 3DES and AES.41Which element of the Cisco Threat Control and Containment solution defends against attempts to attack servers by exploiting application system vulnerabilities?threat control for emailthreat control for endpointsthreat control for infrastructurethreat control for systems42Refer to the exhibit. Based on the IPS configuration that is provided, which statement is true?The signatures in all categories will be retired and not be used by the IPS.The signatures in all categories will be compiled into memory and used by the IPS.Only the signatures in the ios_ips basic category will be compiled into memory and used by the IPS.The signatures in the ios_ips basic category will be retired and the remaining signatures will be compiled into memory and used by43Which two Cisco IPS management and monitoring tools are examples of GUI-based, centrally managed IPS solutions? (Choose two.)Cisco Adaptive Security Device ManagerCisco IPS Device ManagerCisco Router and Security Device ManagerCisco Security ManagerCisco Security Monitoring, Analysis, and Response System44What are three common examples of AAA implementation on Cisco routers? (Choose three.)authenticating administrator access to the router console port, auxiliary port, and vty portsauthenticating remote users who are accessing the corporate LAN through IPsec VPN connectionsimplementing public key infrastructure to authenticate and authorize IPsec VPN peers using digital certificatesimplementing command authorization with TACACS+securing the router by locking down all unused servicestracking Cisco Netflow accounting statistics45Which action best describes a MAC address spoofing attack?altering the MAC address of an attacking host to match that of a legitimate hostbombarding a switch with fake source MAC addressesforcing the election of a rogue root bridgeflooding the LAN with excessive traffic46Refer to the exhibit. An administrator is configuring ZPF using the SDM Basic Firewall Configuration wizard. Which command is generate administrator selects the Finish button?zone security Out-zone on interface Fa0/0zone security Out-zone on interface S0/0/0zone-member security Out-zone on interface Fa0/0zone-member security Out-zone on interface S0/0/047An organization requires that individual users be authorized to issue specific Cisco IOS commands. Which AAA protocol supports this reTACACS+ because it separates authentication and authorization, allowing for more customization.RADIUS because it supports multiple protocols, including ARA and NetBEUI.TACACS+ because it supports extensive accounting on a per-user or per-group basis.RADIUS because it implements authentication and authorization as one process.48Which three principles are enabled by a Cisco Self-Defending Network? (Choose three.)adaptabilitycollaborationinsulationintegrationmitigationscalability49Refer to the exhibit. Which interface configuration completes the CBAC configuration on router R1?R1(config)# interface fa0/0R1(config-if)# ip inspect INSIDE inR1(config-if)# ip access-group OUTBOUND inR1(config)# interface fa0/1R1(config-if)# ip inspect INSIDE inR1(config-if)# ip access-group OUTBOUND inR1(config)# interface fa0/1R1(config-if)# ip inspect OUTBOUND inR1(config-if)# ip access-group INSIDE outR1(config)# interface fa0/0R1(config-if)# ip inspect OUTBOUND inR1(config-if)# ip access-group INSIDE inR1(config)# interface fa0/1R1(config-if)# ip inspect OUTBOUND inR1(config-if)# ip access-group INSIDE in50Which three statements should be considered when applying ACLs to a Cisco router? (Choose three.)Place generic ACL entries at the top of the ACL.Place more specific ACL entries at the top of the ACL.Router-generated packets pass through ACLs on the router without filtering.ACLs always search for the most specific entry before taking any filtering action.A maximum of three IP access lists can be assigned to an interface per direction (in or out).An access list applied to any interface without a configured ACL allows all traffic to pass.51What precaution should be considered when the no service password-recovery command has been issued on an IOS device?The passwords in the configuration files are in clear text.IOS recovery requires a new system flash with the IOS image.When the password is lost, access to the device will be terminated.The device must use simple password authentication and cannot have user authentication.52Which three statements describe the IPsec protocol framework? (Choose three.)AH uses IP protocol 51.AH provides encryption and integrity.AH provides integrity and authentication.ESP uses UDP protocol 50.ESP requires both authentication and encryption.ESP provides encryption, authentication, and integrity.53Refer to the exhibit. An administrator has configured router R1 as indicated. However, SDEE messages fail to log. Which solution correctIssue the logging on command in global configuration.Issue the ip ips notify sdee command in global configuration.Issue the ip audit notify log command in global configuration.Issue the clear ip ips sdee events command to clear the SDEE buffer.54Which command would an administrator use to clear generated crypto keys?Router(config)# crypto key decryptRouter(config-line)# transport input ssh clearRouter(config)# crypto key rsaRouter(config)# crypto key zeroize rsa55Refer to the exhibit. Which two statements are correct regarding the configuration on switch S1? (Choose two.)Port Fa0/5 storm control for broadcasts will be activated if traffic exceeds 80.1 percent of the total bandwidth.Port Fa0/6 storm control for multicasts and broadcasts will be activated if traffic exceeds 2,000,000 packets per second.Port Fa0/6 storm control for multicasts will be activated if traffic exceeds 2,000,000 packets per second.Port Fa0/5 storm control for multicasts will be activated if traffic exceeds 80.1 percent of the total bandwidth.Port Fa0/5 storm control for broadcasts and multicasts will be activated if traffic exceeds 80.1 percent of 2,000,000 packets per sec56What functionality is provided by Cisco SPAN in a switched network?It mitigates MAC address overflow attacks.It prevents traffic on a LAN from being disrupted by a broadcast storm.It mirrors traffic that passes through a switch port or VLAN to another port for traffic analysis.It protects the switched network from receiving BPDUs on ports that should not be receiving them.It inspects voice protocols to ensure that SIP, SCCP, H.323, and MGCP requests conform to voice standards.It copies traffic that passes through a switch interface and sends the data directly to a syslog or SNMP server for analysis.57Which three commands are required to configure SSH on a Cisco router? (Choose three.)ip domain-name name in global configuration modetransport input ssh on a vty lineno ip domain-lookup in global configuration modepassword password on a vty lineservice password-encryption in global configuration modecrypto key generate rsa in global configuration mode58Refer to the exhibit. Based on the SDM screen shown, which two conclusions can be drawn about the IKE policy being configured? (ChoIt will use digital certificates for authentication.It will use a predefined key for authentication.It will use a very strong encryption algorithm.It will be the default policy with the highest priority.It is being created using the SDM VPN Quick Setup Wizard.59Which statement describes the SDM Security Audit wizard?After the wizard identifies the vulnerabilities, the SDM One-Step Lockdown feature must be used to make all security-related configuAfter the wizard identifies the vulnerabilities, it automatically makes all security-related configuration changes.The wizard autosenses the inside trusted and outside untrusted interfaces to determine possible security problems that might exist.The wizard is based on the Cisco IOS AutoSecure feature.The wizard is enabled using the Intrusion Prevention task.60What is a feature of the TACACS+ protocol?It combines authentication and authorization as one process.It encrypts the entire body of the packet for more secure communications.It utilizes UDP to provide more efficient packet transfer.It hides passwords during transmission using PAP and sends the rest of the packet in plaintext.。

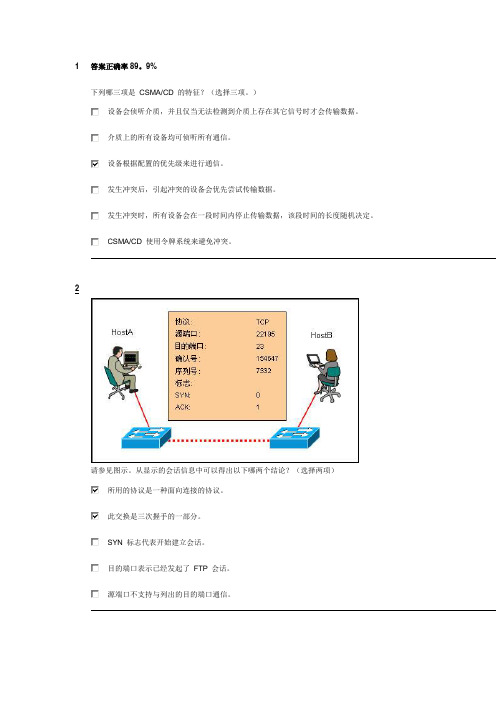

思科网院final考试试题

1答案正确率89。

9%下列哪三项是CSMA/CD 的特征?(选择三项。

)设备会侦听介质,并且仅当无法检测到介质上存在其它信号时才会传输数据。

介质上的所有设备均可侦听所有通信。

设备根据配置的优先级来进行通信。

发生冲突后,引起冲突的设备会优先尝试传输数据。

发生冲突时,所有设备会在一段时间内停止传输数据,该段时间的长度随机决定。

CSMA/CD 使用令牌系统来避免冲突。

2请参见图示。

从显示的会话信息中可以得出以下哪两个结论?(选择两项)所用的协议是一种面向连接的协议。

此交换是三次握手的一部分。

SYN 标志代表开始建立会话。

目的端口表示已经发起了FTP 会话。

源端口不支持与列出的目的端口通信。

3请参见图示。

下列哪组设备仅包含中间设备?A、B、D、GA、B、E、FC、D、G、IG、H、I、J4网络管理员想要限制访问路由器的特权执行模式。

管理员应该使用哪一种口令?使能aux控制台VTY5下列有关网络层编址的陈述中哪三项是正确的?(选择三项。

)使用IP 地址的最后一个二进制八位数来识别网络。

支持不同网络之间的数据通信。

由网络技术人员进行配置。

使用16 位IPv4 地址。

可阻止广播。

唯一标识每台主机。

6请参见图示。

用记号来表示每条介质链路。

用来连接不同设备的正确电缆类型是什么?连接 1 - 全反电缆,连接2 - 直通电缆,连接 3 - 交叉电缆连接 1 - 直通电缆,连接2 - 交叉电缆,连接 3 - 全反电缆连接 1 - 交叉电缆,连接2 - 全反电缆,连接 3 - 直通电缆连接 1 - 交叉电缆,连接2 - 直通电缆,连接 3 - 全反电缆连接 1 - 直通电缆,连接2 - 直通电缆,连接 3 - 直通电缆7请参见图示。

图中所示为在各层添加的头部。

哪一层会添加目的进程号和源进程号以确保将数据传递到正确的应用程序?物理层数据链路层网络层传输层8请参见图示。

技术人员正在处理网络问题,需要验证路由器的LAN 接口。

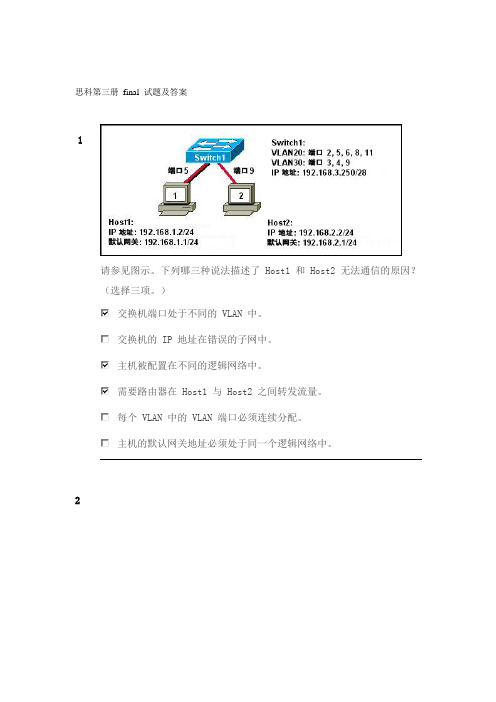

思科 ccna第三册final试题及答案

思科第三册final 试题及答案1请参见图示。

下列哪三种说法描述了 Host1 和 Host2 无法通信的原因?(选择三项。

)交换机端口处于不同的 VLAN 中。

交换机的 IP 地址在错误的子网中。

主机被配置在不同的逻辑网络中。

需要路由器在 Host1 与 Host2 之间转发流量。

每个 VLAN 中的 VLAN 端口必须连续分配。

主机的默认网关地址必须处于同一个逻辑网络中。

2请参见图示。

主机 PC_A 和主机 PC_B 同时发送流量,来自这两台发送站的帧发生了冲突。

最突信号的是哪台设备?集线器 HB1交换机 SW1路由器 R1交换机 SW2路由器 R2交换机 SW43请参见图示。

在生成树协议中,“学习”表示什么意思?交换机正在发送并接收数据帧。

交换机并未接收 BPDU,但正在发送并接收数据。

交换机正在通过转发收到的 BPDU 参与选举过程。

交换机正在接收 BPDU 并填充 MAC 地址表,但并未发送数据。

4请参见图示。

RTB 被配置为进行传统的 VLAN 间路由。

RTB 可以 ping 通计算机 A 但无法 pin 机 B。

此故障的原因可能是什么?Fa0/11 端口处于错误的 VLAN 中。

RTB 上没有有效的路由协议。

计算机 B 的 IP 地址在错误的逻辑网络中。

路由器的 Fa0/1 接口上配置了错误的中继封装类型。

5请参见图示。

网络管理员已将网络划分为两个 VLAN,R1 和 S1 的配置如图所示。

但是,PC1 无法问题很可能出在哪里?R1 上未配置路由协议。

S1 的 Fa0/1 端口不是中继端口。

S1 上未设置默认网关地址。

S1 和 R1 之间只配置了一条物理链路用于 VLAN 间路由。

6单臂路由器 VLAN 间路由有哪三项特征?(选择三项。

)需要使用 VTP需要使用子接口减少广播域的数量使用过多 VLAN 时会影响性能需要在路由器和至少一台交换机之间采用接入链路比用于 VLAN 间路由的其它方法更加经济规定至少要在路由器和交换机之间使用两个交换机端口7请参见图示。

思科 期末考试答案之欧阳文创编

时间:2021.03.12创作:欧阳文关闭窗口考试系统考试浏览器 - ENetwork Final Exam - CCNA Exploration: Network Fundamentals (版本 4.0)下面是考试的考试试题以及与题目关联的评分规则。

思科网络技术学院的内容是受到版权保护的,禁止一切未经授权的张贴,分发或共享本考试的内容.1下列哪一个 OSI 层负责管理数据段?应用层表示层会话层传输层请参见图示。

图中所示为客户端之间发送电子邮件的过程。

以下哪一列表正确地标识了图中各编号阶段使用的组件或协议1.MUA2.MDA3.MTA4.SMTP5.MTA6.POP7.MDA8.MUA1.MUA2.POP3.MDA4.SMTP5.MTA6.MDA7.SMTP8.MUA1.MUA2.POP3.SMTP4.MDA5.MTA6.SMTP7.POP8.MUA1.MUA2.SMTP3.MTA4.SMTP5.MTA6.MDA7.POP8.MUA第 4 层报头包含帮助数据传输的哪一类信息?服务端口号主机逻辑地址设备物理地址虚拟连接标识符哪个 OSI 层提供面向连接的可靠数据通信服务?应用层表示层会话层传输层网络层当 OSIIPUDP以太网无连接确认面向连接的上层协议或服务设备会侦听介质,并且仅当无法检测到介质上存在其它信号时才会传输数据。

介质上的所有设备均可侦听所有通信。

设备根据配置的优先级来进行通信。

发生冲突后,引起冲突的设备会优先尝试传输数据。

发生冲突时,所有设备会在一段时间内停止传输数据,该段时间的长度随机决定。

CSMA/CD 使用令牌系统来避免冲突。

源 IP 地址和目的 IP 地址源 MAC 地址和目的 MAC 地址源端口号和目的端口号源通道标识符和目的通道标识符数据链路层有哪两项功能?(选择两项)分割和记录数据。

在源主机和目的主机上运行的程序之间进行数据交换。

控制数据如何传递到介质中。

生成信号以表示每个帧中的比特。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1PDU 封装的正确顺序是什么?答案 说明最高分值correctness of response 2 points for Option 10 points for any other option 2此试题参考以下领域的内容:Introduction to Networks•3.3.1 数据封装2建立融合网络有何用途?为所有终端设备提供高速连接确保平等对待所有类型的数据包实现数据网络基础架构设备的容错能力和高可用性降低部署和维护通信基础设施的成本随着技术的发展,各个公司现在可以将不同的网络整合到一个平台之上,称为融合网络。

在融合网络中,语音、视频和数据通过同一网络传输,从而使人们不必再创建和维护各个单独的网络。

这也降低了提供和维护通信网络基础设施相关的成本。

答案 说明 最高分值答案 说明 最高分值correctness of response 2 points for Option 40 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•1.3.1 融合网络3请参见图示。

哪个能是图中所示的公司网络的外联网?区域 A区域 B区域 C区域 D外联网是外部实体访问其他公司的数据的平台。

其形式可能是产品供应商所使用的库存服务器,也可能是外部实体用来访问当天客户数量的当前信息的 Web 服务器。

Internet 用云和区域 A 表示。

内部网通常仅供内部人员使用。

区域 B 和 D 均是内部网的示例。

答案 说明 最高分值 correctness of response 2 points for Option 30 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•1.2.3 Internet4主机正在访问远程网络上的 Web服务器。

中间网络设备在此对话中起到哪三个作用?(请选重新生成数据信号充当客户端或服务器提供传输消息的通道应用安全设置来控制数据流出现错误时通知其他设备用作消息的源或目标中间设备负责管理数据传输,包括跟踪数据路径,出现故障时寻找备用路径并通知其他设备,以及应用安全和优先级策略。

收到数据信号时,中间设备会“清理”并重新传输数据。

中间设备不创建数据信号,而是通过网络介质互连最终用户。

答案 说明最高分值 correctness of responseOption 1, Option 4, and Option 5 are correct. 1 point for each correct option.0 points if more options are selected than required.3此试题参考以下领域的内容: Introduction to Networks•1.2.1 网络组成部分5三位办公室员工正在使用公司网络。

第一个员工使用 Web 浏览器查看公司网页来看一些公告。

访问企业数据库来处理一些金融交易。

第三个员工和分支机构的其他办公室员工一起参加一个音频会议。

如果该网络上实施 QoS ,不同数据类型的优先级从高到低如何排列?音频会议、金融交易、网页金融交易、网页、音频会议音频会议、网页、金融交易金融交易、音频会议、网页服务质量机制促进了队列管理策略的建立,可以针对不同的应用程序数据分类执行不同的主次优先级。

排队机制可以使语音数据的优先级高于交易数据,使交易数据的优先级高于 Web 数据。

答案 说明 最高分值 correctness of response 2 points for Option 10 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•1.3.2 可靠网络6一位小型企业用户想要使用能够在普通电话线路上提供快速数字传输的 ISP 连接。

应选择哪类型?DSL 拨号卫星手机调制解调器电缆调制解调器答案 说明 最高分值correctness of response 2 points for Option 10 points for any other option2此试题参考以下领域的内容: Introduction to Networks•1.2.4 连接到 Internet7管理员在发出 ping 命令之后在交换机上使用 Ctrl-Shift-6键组合。

使用这些按键有什么用重新启动 ping 进程中断 ping 进程退出到不同的配置模式允许用户完成命令要中断一个 IOS 进程(例如 ping 或 traceroute ),用户可以输入Ctrl-Shift-6 键组合。

Tab 用于完成命令参数或变量的其余部分。

要退出配置模式并进入特权模式,可以使用 Ctrl-Z 按键。

CTRL-R 将会重新显示当前键入的行,这样便于用户按 Enter 并重新发出 ping 命令。

答案 说明 最高分值 correctness of response 2 points for Option 20 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•2.1.4 命令结构8OSI 模型的物理层有什么重要功能?接受来自物理介质的帧。

将上层数据封装成帧。

定义硬件接口执行的介质访问方法。

将帧编码为电子、光纤或无线电波信号。

OSI 模型的物理层从数据链路层接收帧,然后将其编码,以位的形式通过网络介质进行传输。

答案 说明 最高分值correctness of response 2 points for Option 40 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•4.1.2 物理层的用途9下列哪个程序用于降低铜缆中的串扰影响?需要正确接地连接绞合反向的电路线对用金属屏蔽裹住线束设计电缆基础设施避免串扰干扰避免在安装时出现弯曲在铜缆中,串扰是一条电线上的信号与相邻电线上的信号形成电场或磁场引起的干扰。

绞合反向的电路线对可以有效地消除串扰。

其他选项是消除 EMI 和 RFI 负面影响的有效措施,而不能消除串扰。

答案 说明 最高分值 correctness of response 2 points for Option 20 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•4.2.1 铜缆10如果收到的帧的目的 MAC 地址不在 MAC 表中,第 2 层交换机将执行什么操作?它会发起 ARP 请求。

它会将帧广播到交换机上的所有端口。

它会告知发送主机该帧不能传输。

它会向除了收到该帧的端口之外的所有端口发送该帧。

第 2 层交换机使用其 MAC 地址表来确定如何处理传入的帧。

当收到传入的帧时,如果地址表中没有该帧的目的 MAC 地址,交换机将把该帧从除接收该帧的端口之外的所有端口转发出去。

答案 说明 最高分值 correctness of response 2 points for Option 40 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•5.3.1 交换11一名技术人员使用 ping 127.0.0.1 命令。

该技术人员在测试什么内容?网络主机上的 TCP/IP 协议栈两个相邻思科设备之间的连接PC 与默认网关之间的连接同一网络两台 PC 之间的连接特定 PC 与网络之间的物理连接127.0.0.1 是所有 TCP/IP 网络设备的本地环回地址。

通过对该地址执行 ping操作,技术人员可以检验该特定设备的 TCP/IP 协议栈。

答案 说明 最高分值 correctness of response 2 points for Option 10 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•2.3.3 验证连通性12 交换机上的 auto-MDIX 功能是什么?自动配置接口实现 10/100/1000 Mb/s 操作自动配置接口实现直通或交叉以太网电缆连接自动配置单个以太网铜缆或光缆的全双工操作根据是否检测到活动连接,相应地打开/关闭交换机接口Auto-MDIX 使交换机可以使用交叉电缆或直通以太网电缆连接到设备,而不考虑另一端所连接的设备。

答案 说明 最高分值 correctness of response 2 points for Option 20 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•5.3.1 交换13在传输过程中,IPv4 数据包报头中的哪个字段通常会保持不变?标志生存时间数据包长度目的地址在传输过程中,IPv4 报头中的“目的地址”字段将保持不变。

在传输过程中其他选项可能会发生变化。

答案 说明 最高分值 correctness of response 2 points for Option 40 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•6.1.3 IPv4 数据包14路由器将按哪个默认顺序搜索启动配置信息?NVRAM 、RAM 、TFTPNVRAM、TFTP 、设置模式设置模式、NVRAM 、TFTPTFTP 、ROM 、NVRAM闪存、ROM 、设置模式启动配置通常存储在 NVRAM 中。

如果路由器未找到 NVRAM 中的启动配置,它将搜索 TFTP 服务器上的启动配置。

如果找不到任何启动配置,路由器会提示用户在设置模式下创建新的配置。

答案 说明最高分值 correctness of response 2 points for Option 20 points for any other option 2此试题参考以下领域的内容: Introduction to Networks•6.3.2 路由器启动15当有多个可用路由时,路由器使用哪项参数来选择到达目的网络的路径?与目的网络相关的较低度量值到达目的网络的较低网关 IP 地址与目的网络相关的较高度量值到达目的网络的较高网关 IP 地址当数据包到达路由器接口时,路由器将检查其报头来确定目的网络。