机房管理系统完全破解记录

机房管理系统说明手册

机房管理系统说明手册1. 系统简介机房管理系统是一款用于监控和管理机房设备和资源的软件系统。

通过该系统,管理员可以实时监控机房各项设备的运行状态,对设备进行远程控制和维护,提高机房设备的利用效率和安全性。

2. 系统功能2.1 设备监控•实时监控服务器、网络设备等设备的运行状态。

•显示设备的CPU、内存、网络等资源利用率。

2.2 设备管理•实现设备的远程开关机、重启等操作。

•支持设备的软件升级和配置调整。

2.3 告警管理•设定设备运行异常时的告警规则。

•及时提醒管理员并记录告警信息。

2.4 资源调度•实现机房设备资源的动态分配和调度。

•避免资源过载或闲置。

3. 使用说明3.1 登录•输入用户名和密码进行登录。

•确保输入正确的凭证才能访问系统。

3.2 设备监控•进入监控页面,可以看到各个设备的运行状态。

•点击具体设备可以查看详细信息。

3.3 设备管理•在设备管理页面可以对设备进行操作和配置。

•操作前请确认设备处于正常状态。

3.4 告警管理•在告警页面可以查看设备告警信息。

•根据告警内容及时处理异常情况。

3.5 资源调度•进入资源调度页面可以对机房资源进行分配和调度。

•根据实际需求进行合理调整。

4. 安全设置4.1 访问控制•管理员账号具有最高权限,请严格保管账号信息。

•普通用户账号权限受限,只能进行查询等操作。

4.2 数据备份•定期对系统数据进行备份,避免数据丢失。

•确保备份存储和安全可靠。

5. 注意事项•禁止随意操作未授权的设备。

•系统操作不当可能导致机房设备损坏,谨慎操作。

•如遇操作问题,及时联系系统管理员进行处理。

6. 结语机房管理系统是一款为机房设备管理而设计的软件系统,帮助管理员实现对设备的监控、管理和调度。

通过本手册,希望能帮助用户更好地了解和使用该系统,确保机房设备运行的安全与高效。

IDC机房人员管理监控系统解决方案要点完整篇.doc

IDC机房人员管理监控系统解决方案要点1 IDC机房人员管理监控系统解决方案杭州星纬物联技术有限公司2012年11月27日目录1.前言(3)2.现在分析(4)2.1.问题(4)2.2.目标(4)3.解决方法(4)4.系统概述(5)5.系统架构(6)5.1.视频监控系统(8)5.2.RFID人员定位系统(9)5.3.红外双鉴、幕帘人员移动探测系统(14)5.4.中间件软件系统平台(15)5.3.1.集中展示(15)5.3.2.实时监控(17)5.3.3.录像回放(18)5.3.4.报警联动(19)5.3.5.配置管理(19)5.3.6.远程控制(19)5.3.7.系统基本设置功能(20)5.3.8.监控警报功能(20)5.3.9.监控报警方式(21)5.3.10.边界线及出入口监控功能(21) 5.3.11.行动轨迹监控(22)5.3.12.指定人员查询(22)6.技术体系(22)6.1.光纤交换网络(22)6.2.RFID人员定位(25)6.3.无线传输网络(28)6.4.高清化视频监控(37)6.5.数据中间件(43)6.6.IP化存储(47)7.设备清单(52)8.产品介绍(56)8.1.200万高清网络球(56)8.2.红外双鉴探测器(58)8.3.红外幕帘探测器(59)8.4.OLT (60)8.5.ONU (61)8.6.IPSAN (63)8.7.全向型读写器(64)8.8.有源电子标签(65)8.9.工业通用网关(66)8.10.无线4路开关量节点(68)1.前言随着现代信息化建设的发展和普及,各行业对各类信息系统的依赖性日益提高,计算机系统已成为业务系统的重要组成部分,其数量与日俱增,配套的信息机房设备也日益增多。

目前,政府和企事业单位的业务工作已实现了数字化、网络化的计算机管理,许多单位都建筑专用的计算机网络机房。

管辖较多属下单位的机房分布较散,机房管理与维护已成为一项重要工作。

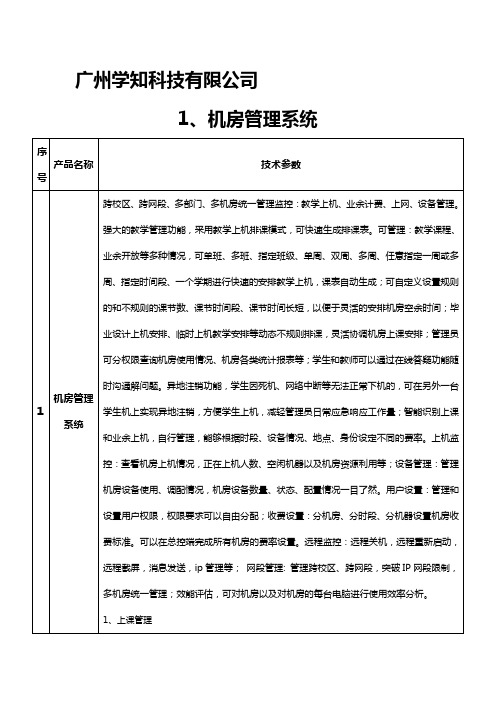

学知科技机房管理参数(包含上网行为系统+网络还原系统

广州学知科技有限公司1、机房管理系统2、上网行为参数1、信息浏览与监控管理:可以对整体的阅览室或单独的计算机终端进行安全监控设置及管理,屏蔽不良网站,抵御网络攻击,且能够制定电子阅览室个性合理化的访问策略,进行上网行为管理和访问控制。

(1)上机网络安全设置:用户上网行为安全监控,为了防止在用户使用过程中,用户私自下载无关程序、影响电子阅览室正常运行程序、登陆不安全网站或观看反动污秽视频内容等,电子阅览室管理人员可以进行禁止设定,禁止一切不允许运行的软件或程序,自定义允许运行的软件或程序库。

不同的电子阅览室、电脑可以设置不同的权限,可自定义。

(2)可以自定义设置禁止访问网址库,从而实现限制上网,控制上网,可以禁止在教学或公共知识讲座等时间不允许上网,禁止部分网站,禁止黄色和非法网站。

2、计算机安全监控管理:(1)在线IP地址搜索:根据监控的网络终端机房,获取其网络IP地址段;刷新后,该IP地址网段会自动添加到IP地址范围中,而该网段所有的终端用户都会显示在文件与上网监控系统的计算机管理的机房里。

(2)禁止与可用项:设置终端机房所有终端机禁止或允许使用光驱、软驱、U盘等等。

(3)控制阅览室的所有机器:远程控制管理所有机器“直接通过”、“返回终端”、“关闭”、“重启”、“注销”、卸载等等。

(4)设置阅览室集成禁止模式、允许模式:设置程序监控/通讯监控/上网监控中的各个监控状态,对其终端进行集成的模式监控。

(5)设置阅览室的【文件运行监控】、【文件通讯监控】模式。

(6)设置阅览室的【上网监控】模式,如:默认/全部允许上网/只禁止网址库/只允许网址库/可上网址库/全部禁止上网等,并可对终端机的登陆情况进行监测。

3、单机监控管理:(1)远程屏幕监视:远程查看截取终端操作界面,监控终端情况。

管理员可以在管理机上随时进行终端电脑监控,查看当前屏幕并加以保存。

(2)安装程序痕迹监视:在管理机上可以远程随时查询终端上安装了哪些软件。

手动破解网吧限制 学校机房

手动破解网吧限制学校机房一:就是网吧限制本地硬盘的访问。

一般情况下这有两种可能,一种就是简单的隐藏掉,另外一种是不但隐藏而且还禁止访问。

而根据操作系统的不同,我发现一般98的系统都只是简单的隐藏,而XP或者2K的系统会做禁止访问限制。

对简单的隐藏,要破解很简单。

利用批处理文件来:新建(或者打开)一个记事本文件,输入:start c:\然后另存为bat为后缀的,文件名可以随便取,但是后缀名一定要为bat。

比如123.bat,这样就是一个简单的批处理文件了。

双击这个bat批处理文件,运行的效果就是打开C盘。

这里简单解释一下这个批处理命令start 的意义,其实从字面就可以看出,这个命令就相当于“运行”比如你要运行命令提示符,也可以输入:start command而这个start其实就是个dos命令,批处理文件其实可以简单地理解成可以自动运行dos命令的文件,当然批处理的功能并不是只这么简单,大家理解就可以了!如果是XP或者2K的系统,你运行上面的批处理文件提示“本次操作由于这台计算机的限制而被取消。

请与您的系统管理员联系。

”那就是被禁止访问了,可以从组策略那里进行更改设置。

同样,因为网吧一般不会开运行给你,系统盘又限制了,我们只能再次利用批处理文件来运行打开组策略。

这次输入:start gpedit.msc然后同样另存为bat文件,gpedit.msc就是组策略。

打开组策略,“用户配置——管理模板——windows组件——windows资源管理器”这个目录下有个选项“防止从我的电脑访问驱动器”呵呵,看到了吧,设置成已禁用,就OK了。

然后再用start c:\就可以打开C盘了。

这里大家肯定会发现组策略里面有好多相关的限制,比如隐藏驱动器也在那里,都可以设置,呵呵,这个大家自己发掘这里暂时不说太多了。

二:文件被隐藏,进了本地硬盘竟然发现一个文件都没有。

解决的办法,不同程度的限制就分下面几种不同的程度解决:1:最简单的,就是直接在“文件夹选项——查看——”这里有个显示所有文件的选项,点选就可以显示所有的文件了。

三种方法破解系统管理员密码

三种方法实现“破解系统管理密码”1.纯ODS下替换SAM文件2.Dospass工具3.PE环境下替换程序以上三种均可实现破解系统管理密码,要明确一点的是,如果你是破解朋友、同学、同事等计算机的时候,有没有想过留下痕迹,让计算机主人发现,知道计算机别动过;如果是自己的计算机可以随意,3种方法可以任选一个,那偷偷破解别人的该怎么做呢?那么一下给出几个操作步骤,来达到这一目的;将3中破解方法一一列出;纯ODS下替换SAM文件来实现SAM文件位置是存在系统的c:\windows\system32\config\SAM怎么可以用c:\windows\repair\SAM替换config目录中的SAM文件,注意一点SAM文件是没有后缀的,那么为什么用\repair下的SAM替换\config下的SAM呢?有什么区别?\repair下的SAM文件是系统验证文件,他不会产生密码记录,是不会有密码的,而\config 下的SAM文件是最新的密码文件,他会将当前的管理账户密码储存在SAM文件中,\config 下的SAM文件是有密码的,所以可以用\repair下的SAM替换\config下的SAM;这种手法是比较老的一种,主要用于在2000系统中,如果在XP中有时会出错;现在的计算机都带有光驱,只要有一张光盘啥都可以搞定,用光盘是最简单的,没光盘你可以看他安装DOS工具箱等类的工具没有,只要有一种就可以实现;现在假设有光驱,直接将光盘插入进去,进入DOS工具箱,但是替换SAM文件的要求,需要在FAT16或FAT32中实现,如果是NTFS需要安装相应的驱动进入以后,敲入一下几个命令:进入c:\windows\system32\config先备份了一个SAM文件首要的工作;使用命令del sam删除SAM文件然后在进入c:\windows\repair目录,用命令:copy sam c:\windows\system32\config复制一份SAM文件到c:\windows\system32\config目录中,替换原有的SAM文件;就三步操作搞定,很简单;之后用命令restart重启计算机或直接按下重启按钮;现在你在看下是否可以进入系统,当然,这不是破解密码,不是将密文破解出来,而是直接将密码给清空了,O(∩_∩)O~这样进去后,相当于就是初始的状态;数据不会丢失;下面实现第二个我在插入光盘,这个是最简便的,现在光盘上都具备有破解密码的功能,这里就不详细的给大家说了,只给大家一个思路,截几张图给参考这个是汉化过的,有的是一些英文界面,其实操作是一样的。

基于DELPHI技术的开放式高校机房管理系统的设计与实现

机虏部分 面的资料, 汁出来一种解决的方法。我们 管理 员操 作 部分 设 叫它 “ 试心 跳 法 ” 测 。让 客 户端 每隔 x 钟 分 向服 务 器 报告 它 的 状 态 , 务 器 监测 到 心 服 登 陆服 务器 跳, 把 这 次 心 跳 时 间 纪 录 起来 , 务 器 经 就 服 常检查每个连接的上次心跳 的时间,如果 吧 出现 超 过 x 1分 钟 没 有 向服 务 器 报 告 + 己状 态 的客 户端 ,就判 断 他 出现 了异 常, 如 果此机器还存在没有 下机的学生的话, 服 务 器便 会 自动结 账并 将 此机 器 置 于锁 定 状 态 。异 常 处理 主 要是 通 过监 控 一 张表 来 判 断 出 的 。 学 生成 功 上机 的同时 , 态 表 在 向状 图 1机 房 管理 系统 结 构 示 意 图 巾插入一条记 录来记录上机 的时间,其中 表 中 的记 录 有 两 个 宁 段 , 别 是 : 户 机 的 分 客 保护客户端的正常运行包涵两个方面的 内 I P与建 立连 接 时 的时 间 , 在 客户 端 放 置 了一 奔: 同时 保护客户端程序运行时不被恶意的结束; 保护 个t r i 控件 ,me 控件 每 隔 一 段时 间 与 服 务器 客户端程序文件和监控程序文件不被恶意的执 me T r i 建立 一 次连 接 , 接成 功 的话 , 更新 此 次 与 服 务 行删除 、 连 会 更改名称等操作。 器建 立 连 接 的时 间, 务 器 每 隔一 段 时 间去 检 查 服 保护客户端程序运行时不被恶意 的结束的 是 否 有 超过 指 定 时 间没 有 与服 务 器 建 立连 接 的 , 方法是在客户端做了一个监控进程, 用来监控客 若存在的话, 说明此客户端出现异常了, 服务器立 户端进程 的正常运行 。监控进程执行 的操作是, 即会 对此 机 器 的 上机 学 生 进行 下 机处 理 , 记 录 每 隔 指 定 时 间就 会 获 得 一下 当前 系 统 的 进程 列 并 异 常 日志 。当 学生 成 功 下机 后 , 除 此 机 器 对 表 , 果 发 现 客户 端 进 程 没有 系 统列 表 中存在 的 会删 如 应 的心 跳 记录 。 话 , 会启 动 客 户端 进程 与 此 同时也 会 做 一个 结 则 3 . 锁 进程 实 现 2互 束系统任务管理器 的操作, 如果反过来, 客户端进 互 锁 进 程 即 是 客户 端 进 程 与 临控 进 程互 相 程存在于系统 的列表中, 那么也不能确定就是客 保 护 , 的 方法 是遍 历 系 统进 程 列表 的方 法, 文现 发 户端程序的进程, 为了判断它是不是客户端真实 现进 程 存 在 于系 统进 程 列 表 中 的话 , 会启 动 的进程, 则 要进一步看这个进程所在的 目录是不是 运行, 如果存在的话再判断进程所对应 的程序所 客户端程序所在的 目录, 如果不是, 则会运行客户 在 的 目录, 果 不是 客 户 或者 监控 进程 程 序 所 在 端程序 。 如 可用相同的方法由客户端程序来保护监

破解学校机房限制

破解学校机房限制2010-11-09 22:16这个教程比拟简单〔高手别看了〕,大家不要去做坏事哦!如果你在学校机房或者是公司里。

想无忧无虑的游戏的话就看看把!下载地址:--------------------------------------------------------------------------------------------------------------------------------------手机停机照样免费上网〔无限量〕首先,准备一X已经欠费停机的卡。

注意重点:1、需要知道卡的密码。

2、卡没有被注销。

希望友友们都能使用无限量卡,因为移动赚了我们太多钱了!也该给点给我们分享了!对吧!希望大家支持.我现在上网用的卡就是这样搞的,虽然这个方法是很好但是就是有点麻烦。

最后加一点点话.....在待机时按**21*999999#然后按拨打………成功拉…呼叫转接开启…现在别人打你,里面会提说你拨打的是空号…要么是没反响…快试吧……呵呵…试了要回来顶哦………解除按##21#,诺基亚手机测试成功。

--------------------------------------------------------------------------------------------------------------------------------------教你如何访问非好友空间,访问非好友空间方法如何访问非好友空间呢?这个访问非好友空间方法,亲测有效废话不多说了直接看吧。

随便找个一个,我打开了进不去说是在维护,没加好友是打不开的那么想打开空间我们只需用一段连接就行了【代码如下】b.qzone. ./cgi-bin/blognew/simpleqzone_blog_title?hostuin= 后面的替换为想要访问的好友的就行这样我们就能看到日志留言板还有相册等了。

--------------------------------------------------------------------------------------------------------------------------------------空间代码大全|2010 空间免费代码|空间皮肤代码大全```不知道有没有人发过```` 登陆你的空间,点击“自定义〞,然后在【IE地址栏】输入以上代码,按回车查看效果,然后点击“保存〞就可以了。

南京师范大学泰州学院学校机房破解免费上网几种方法(草稿)

破解大学学校机房免费上网几种方法(草稿)作者:刘胜权(本文乃自己独立完成,无任何参考资料,特此说明)如今我已毕业近2年了,突然想到自己大概在2010年4月时写过一篇计算机文章,但是一直没有打成电子稿,现把原草稿打出来,本文仅供交流学习,他人请不要用于非法违纪目的,责任自负。

2006.9入校不久发现学校机房收费系统存在漏洞(每个学校的机房系统不同,我只针对南京师范大学泰州学院机房阐述)1.另装系统大法原因:F盘(student盘)无还原保护。

可在此盘安装一个系统(我最早使用成功的方法)或用ghost手动恢复一个系统并在此盘建立引导,开机不受还原限制,可达到免费上网目的。

缺点:一般人操作困难,而且费时,耗时最长可达半小时有余。

下次此做好系统的机器可能被占用。

优点:方便下次使用(实践表明学校机房F盘系统不会有人乱删文件),不用刷卡。

2.移动硬盘内装系统引导进入移动硬盘系统大法可在移动硬盘(或U盘)内装有WinXP或WinPE(此方法用途很广)等操作系统,开机时引导进入。

缺点:有些电脑主板芯片不兼容,制作此移动硬盘相对困难,要用到一些软件(例如启动盘制作软件)。

优点:在机房不限某台机器,都可使用,不容易被封此漏洞。

总结:制作困难,但使用最容易,不用刷卡。

3.冰刃软件(强制删除软件)强删收费进程大法:先用卡上机(大概耗时1分钟),打开U盘内(或网络上下载)软件冰刃,选进程,依次结束smss.exe、winlogon.exe、ccmclient.exe(这个是收费进程)三个进程。

注意点:要依次删除进程,而且不要在任务栏碰到收费进程图标,容易被人发现。

缺点:需要先刷卡,只能用开机一次,电脑重启后还要再弄。

无法正常关机(可使用任务管理器CTRL快速关机法)。

优点:简单易学再附1法:第一种方法在2007年5月左右被封,因在F盘写入一个文件ccmclient.dat。

再次破解:此文件可在windows下用冰刃或360等软件强删或在DOS下删除。

批量脱数据库的方法

批量脱数据库的方法随着互联网的快速发展,数据库的重要性越来越被人们所认识。

然而,与此同时,数据库安全性的问题也日益凸显。

黑客的攻击手段层出不穷,其中一种常见的攻击方法就是通过批量脱数据库来获取大量敏感信息。

本文将介绍一些常见的批量脱数据库方法,并提供相应的防护建议。

1. SQL注入攻击SQL注入是常见的批量脱数据库的方式之一。

黑客通过在输入数据中插入恶意的SQL代码,从而绕过应用程序的验证机制,直接操作数据库。

为了防止SQL注入攻击,开发人员应该对用户输入进行严格的过滤和验证,避免将用户输入直接拼接到SQL语句中。

2. 脆弱密码攻击很多数据库管理员在设置密码时不够安全,使用弱密码或者默认密码,这为黑客提供了可乘之机。

黑客可以通过暴力破解或使用已知的默认密码列表来批量脱数据库。

为了避免脆弱密码攻击,数据库管理员应该使用足够强度的密码,并定期更换密码。

3. 未经授权的访问数据库的访问控制是保护数据库安全的重要手段。

黑客可以通过扫描网络或使用已知的漏洞来获取数据库的访问权限,从而进行批量脱数据库。

为了防止未经授权的访问,数据库管理员应该限制数据库的访问权限,并定期审查和更新访问控制策略。

4. 数据库备份文件泄露数据库备份文件通常包含了大量敏感信息,如果备份文件未经适当的保护而泄露,黑客可以轻松地获取数据库的完整内容。

为了防止数据库备份文件泄露,数据库管理员应该加密和安全存储备份文件,并定期审查备份策略。

5. 版本漏洞利用数据库软件的版本更新通常会修复一些已知的漏洞,然而,如果管理员没有及时升级数据库软件,黑客可以利用这些已知漏洞进行批量脱数据库。

为了防止版本漏洞利用,数据库管理员应该定期检查并升级数据库软件,及时应用最新的安全补丁。

6. 社会工程学攻击社会工程学攻击是一种通过欺骗用户来获取敏感信息的手段。

黑客可以通过伪装成可信的实体,诱导用户提供数据库的访问凭证,从而进行批量脱数据库。

为了防止社会工程学攻击,用户应该保持警惕,不轻易泄露个人信息,并定期进行安全意识培训。

不用软件在DOS下后别的方法可以破解ADMIN超级管理员密码

不用软件在DOS下后别的方法可以破解ADMIN超级管理员密码不用软件在DOS下后别的方法可以破解ADMIN超级管理员密码一、利用NET命令我们知道在Windows XP中提供了“net user”命令,该命令可以添加、修改用户账户信息,其语法格式为:net user [UserName [Password | *] [options> [/domain]net user [UserName {Password | *} /add [options] [/domain] net user [UserName [/delete] [/domain]每个参数的具体含义在Windows XP帮助中已做了详细的说明,在此笔者就不多阐述了。

好了,我们现在以恢复本地用户“zhangbq”口令为例,来说明解决忘记登录密码的步骤:1、重新启动计算机,在启动画面出现后马上按下F8键,选择“带命令行的安全模式”。

2、运行过程结束时,系统列出了系统超级用户“administrator”和本地用户“zhangbq”的选择菜单,鼠标单击“administrator”,进入命令行模式。

3、键入命令:“net user zhangbq 123456 /add”,强制将“zhangbq”用户的口令更改为“123456”。

若想在此添加一新用户(如:用户名为abcdef,口令为123456)的话,请键入“net user abcdef 123456 /add”,添加后可用“net localgroup administrators abcdef /add”命令将用户提升为系统管理组“administrators”的用户,并使其具有超级权限。

4、重新启动计算机,选择正常模式下运行,就可以用更改后的口令“123456”登录“zhangbq”用户了。

二、利用“administrator”我们知道在安装Windows XP过程中,首先是以“administrator”默认登录,然后会要求创建一个新账户,以便进入Windows XP时使用此新建账户登录,而且在Windows XP的登录界面中也只会出现创建的这个用户账号,不会出现“administrator”,但实际上该“administrator”账号还是存在的,并且密码为空。

网络攻防技术-Windows痕迹清除

项目九 跳板与痕迹清除

13

步骤3 右击“应用程序”节点,在弹出的快捷菜单中选择“筛选当前日志”命令,打开“筛 选当前日志”对话框,单击“筛选器”选项卡,如图9-13所示。

图9-13“筛选当前日志”对话框

项目九 跳板与痕迹清除

14

步骤4 在“筛选器”对话框中,可以根据事件的级别选择显示的事件,如选择“警告”,则 在应用程序事件中只显示警告事件,如图9-14所示。

图9-11 事件查看器窗口

项目九 跳板与痕迹清除

9

小贴士:必须以Administrator或Administrators组成员的用户身份登录,才能打开、使用安全 日志及指定将哪些事件记录在安全日志中。

项目九 跳板与痕迹清除

10

步骤2 在“事件查看器”窗口左侧的列表框中展开“Windows日志”,可以看到有应用程序、 安全、Setup、系统、转发事件选项。单击“应用程序”节点,可以看到应用程序中的所有 事件的级别、日期和时间、来源、事件ID、任务类别,如图9-12所示。

项目九 跳板与痕迹清除

3

【项目分析】

当攻击者入侵被攻击者时,被攻击者可以根据IP地址追踪攻击者来自哪里。 攻击者为了隐藏自己真正的IP,通常会采用跳板,这样被攻击者进行反向追 踪时就只能追踪到攻击来自跳板。如果攻击者采用多个跳板,且跳板分布在 不同的国家,那么被攻击者就需要依次追踪每一个跳板,追踪将变得非常困 难。了解常见的跳板技术以及攻击者清除入侵痕迹的技术,对于防范网络攻 击、追踪攻击者具有重要意义。

项目九 跳板与痕迹清除

31

图9-27 IIS管理器日志属性设置

项目九 跳板与痕迹清除

32

5.清除Windows日志。 (1)直接清除Windows日志。 在事件查看器中,右键单击Windows日志各个类别,选择“清除日志”,即可清除相关日志。 (2)使用工具清除Windows日志。 黑客进行攻击时,大多是通过命令行的方式操作控制被攻击者计算机的,图形界面容易被发

机房管理系统完全破解记录

网吧+++学校机房管理系统不完全破解记录(最新修改~!!已完全破解!!) 以前也想过一些方法对学校机房进行破解,比如绕过还原卡,以前我的方法是:开机正常的登录,添加一个有管理员权限的用户,然后下机,到次都是正常的,学校的是清华同方的还原卡,开机后在还原的界面按住CTRL+K即可在本次跳过还原,然后在需要输入卡号密码之前,按WIN+K,进行登录用户选择,用刚才添加的用户即可正常登录,今天又一次来到机房,在登录之前,按WIN+U,调出了放大镜,这个是以前知道的,只是从这上面没找到破解的方法,于是我又尝试着从这里开始破解,进入放大镜以后,按选项卡,我进入到了IE选项,这个以前也知道,也没发现又什么用,其实找这个的主要是找一个帮助或者其他的说明的东西,目的是可以打开一个IE窗口,仔细的翻了好机遍,终于被我找到了一个可以用的 IE链接, 具体如下:WIN+U---放大镜--选项---IE选项窗口---第三个隐私---找到下面的设置---单击弹出一个窗体,此窗体的最下面又一个链接,单击---一个帮助手册----工具栏最右边---WEB帮助, 到此可以打开一个IE窗口了我以为已经完全破解了,因为按照我以前的经验,只要开了IE,就没有什么不可以做的,我马上输入C:,想进入本地文件夹,谁知道系统弹出, "不允许访问资源C:",这个也可以破,于是我进FTP,随便进一个FTP以后,在左边有我的电脑我的文档等,于是就可以进C:了到此,我以为我完全破解了,于是我尝试建立TXT,打算用TXT写个BAT开TASKMGR,用TASKMGR开桌面,意外的是,几乎所有动作都无法进行,所有的文件,程序的快捷方式全部都打不开,提示 "本此操作因为受限制而取消,请与您的计算机管理员联系",但是鼠标的右键还是有很多功能可以用的,::小插曲::::我右键查看属性,然后修改路径,尝试添加用户或打开GPEDIT.MSC或REGEDIT或CMD等,都不能运行:::可以复制粘贴,可以扫描病毒,但是右键的打开方式等都不能用,我想这个应该上管理软件在作怪,因为我虽然绕了过去,但是它和系统并没有断开,有一些作用还在,比如屏蔽了某些键,接下来的方法还没有想到,因为没有入口了,写到入口,有一点小小的感想,就是,管理软件(尤其是机房网吧)在开机之后,应该把所有的非自身的非必需的全部封掉!! 按照我的想法,应该是屏蔽除字母数字键之外的所有键,为什么这样??举一个例子就明白了: 前几天在外面网把上网,我尝试着破它的管理系统,开机以后,我也是用放大镜,进入的,然后意外的是,里面竟然有一个WEB HELP,点了以后,我就打开了IE,进C盘,这个没有设置屏蔽,于是建立TXT,写BAT,运行TASKMGR,打开桌面,然后就和正常的上机一样了,只是右下角没有管理的那个图标,在管理端我想应该是看不出什么的,(那个网吧用的是IKEEPER ,我尝试了几个网吧,那个帮助页面跟版本有关,有的版本有,有的版本没有)接上一段开头,接下来,暂时没有思路了,不过U盘的自动运行应该是一个考虑的方面,写个AUTORUN.INF,至于自动运行什么程序,就需要考虑了,经过努力,机房已完全破解,无须刷卡,可和正常上机一样,具体是这样做到的,因为所有的程序都无法运行,我就寻找系统自带的一些东西,因为WINDOWS对自身的组件的限制是有限的,最终,在进到FTP以后,桌面发生了变化,左边的框了出现了本机的一些地址,如我的文档我的电脑等,进入我的电脑以后,我发现,控制面板也出现在左边的框里,有戏,于是进入控制面板,发现部分东西还是不可以运行,而且里面大部分是对系统自身的设置,貌似没有什么有用的东西,最后看到帐户管理,于是想到了在不同的用户里面,受到的限制也是不一样的,于是新建一个用户,添加为管理员组,然后注销,用新用户登陆,发现可以打开文本文件了,基本OK了,新建TXT,写入CMD PGEDIT.MSC REGEDIT 保存为BAT ,运行了一下,发现可以,我想可以破了,三键试了下,发现可以弹出,但是任务管理器是灰色的,于是运行GPEDIT.MSC 开放任务管理器,OK,到此,可以说完全破解,(正常用户所有功能这里都可以实现)加分啊。

突破网吧及机房管理限制的方法总结

离开网吧的环境已经很久了,在各种各样的杂志上也很少见到关于突破网吧限制的文章了,因为本人曾在网上发表过关于突破pubwin4的文章,在那之后就有很多的朋友加我要和我讨论关于突破pubwin的方法,尽管我的那些方法有点过时,但是在本人看来,那写方法是永远都不会过时的,因为方法是死的,人的思维是灵活的,如果我们只想着按照书上的方法去做,那成功的几率当然是很小的,在此,小弟就讲给大家仔细讲解一下突破网吧或者学校机房的管理系统。

首先我给大家理一下思路,在突破网吧限制之前,我们要先弄清楚我们面对的是什么样的管理系统,然后试试该管理系统都做了什么样的限制,接下来就是用各种各样的方法去突破管理软件的限制了。

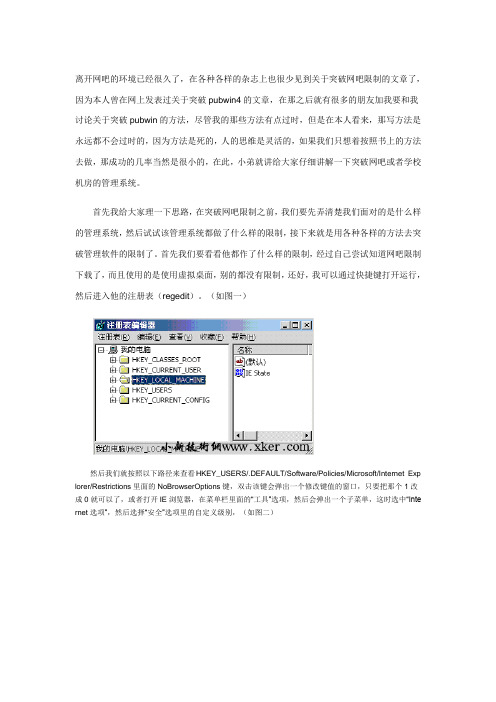

首先我们要看看他都作了什么样的限制,经过自己尝试知道网吧限制下载了,而且使用的是使用虚拟桌面,别的都没有限制,还好,我可以通过快捷键打开运行,然后进入他的注册表(regedit)。

(如图一)然后我们就按照以下路径来查看HKEY_USERS/.DEFAULT/Software/Policies/Microsoft/Internet Exp lorer/Restrictions里面的NoBrowserOptions键,双击该键会弹出一个修改键值的窗口,只要把那个1改成0就可以了,或者打开IE浏览器,在菜单栏里面的“工具”选项,然后会弹出一个子菜单,这时选中“Inte rnet选项”,然后选择“安全”选项里的自定义级别,(如图二)将文件下载改成启用就可以,如果你的网吧已经把注册表给禁止了,可以选择用下面这种方法来解决,首先想办法弄出来一个记事本,右键肯定会被老板屏蔽,这时你可以选择I E浏览器里的功能来完成,我们选择IE浏览器菜单栏里的“查看”选项然后选择“查看源文件”,怎么样?是不是有记事本了?如果网吧老板连IE浏览器都作了手脚,不要急,我们还有一个我们经常用的工具“QQ”,这时可以让网友传一个记事本文件过来,不要忘了,QQ能接文件,当然就能向硬盘里面写文件了!这时我们可以用这种方法来实现了,在记事本文件里面输入如下内容:REGEDIT4HKEY_CURRENT_USER/Software/Microsoft/ Windows/CurrentVersion/ Policies/System" DisableRegistryTools"=dword:00000000注意,大小写不要写错,我曾经在写错过,结果导致失败。

中职学校机房管理系统及网络教学系统的设计与实现

中职学校机房管理系统及网络教学系统的设计与实现作者:胡春龙来源:《电脑知识与技术》2013年第35期摘要:本系统的开发是为了加强学校机房计算机的管理,减轻机房维护的工作量的目的,系统基于 DELPHI+MS SQL技术开发适用于中职课堂制教学模式学校机房管理。

且介绍了该系统的实现思想,重点讨论了系统实现中所面临的异常处理及广播发布的解决方法。

关键词:管理系统;DELPHI+MSSQL;中职机房管理中图分类号:TP311 文献标识码:A 文章编号:1009-3044(2013)35-7950-021 概述随着计算机技术的发展,计算机现实生活与工作中的大量使用,职业类学校中使用计算机作为教学工具及各门采用计算机技术的专业课在中职学校处于非常重要的地位,中职类学校购置了计算机设备并实现了教学装备的现代化。

但在提高学校教育教学示装备的信息化的同时,由于学校机房的增多,机房利用率的增加,增大了机房计算机的日常维护的工作量。

而这些维护情况中就包含了计算机人为的损坏,而学校制订的管理制度在没有很好的机房使用情况登记完备情况下是较难实施的。

本系统主要针对我校的实际教学模式,加强对使用机房的教师和学生进行用机管理的软件系统。

2 实现思路及流程教师端程序及客户端程序均采用 DELPHI+MSSQL开发,教师端程序负责教师机房登记及多媒体教学,学生端负责学生登记及一些辅助教学功能。

过程如下:1)打开计算机机房电脑时,教师端先进行登记班级、上课内容、及上课节次,在此时客户端是无法登记的,教师完成登记后,教师端程序从数据库服务器上下载上机班级的名单,客户端要求上机者输入学生学号,然后上传学号及姓名到教师机时进行对比是否在上课所在班级及是否重复登记。

2)当教师端程序接收到学生端发送的登记信息后,教师机上对比第一步中得到的上课班级的学生信息,判断该上机号是否属于下列情况:是否属于上课班级、是否已登记、处于不能登记状态及是否处于固定机位状态。

与机房管理相关的制度及记录,如《机房进入记录》《巡查记录》等; -回复

与机房管理相关的制度及记录,如《机房进入记录》《巡查记录》等; -回复题目:机房管理相关制度及记录导言:随着信息技术的快速发展,机房作为储存和管理数据、提供计算资源的重要场所在各行各业扮演着关键的角色。

为了确保机房的正常运行和数据的安全,制定一系列的机房管理制度以及相应的记录是必不可少的。

本文将以《机房进入记录》和《巡查记录》为主题,以详细介绍机房管理相关的制度及记录。

一、机房进入记录机房进入记录是指记录进入机房的人员信息,以及进入机房的时间和目的。

该记录除了能够提供机房进出人员的依据,还可以追踪和控制机房内部的人员流动,确保机房的安全。

1. 制度概述机房进入记录制度是机房管理中的一个重要环节,制定该制度的目的是确保机房内部人员的安全,同时保证机房资源的合理使用。

该制度主要包括记录的内容、记录方式、访客规定以及记录的保密性等。

2. 记录内容机房进入记录应包含以下内容:进入人员姓名、单位、日期、时间、进入目的、离开时间等。

其中,进入人员姓名和单位是判别访客身份的重要信息,日期和时间用于追踪人员进出机房的时间,进入目的用于确认人员的进入理由,离开时间用于确定人员的停留时长。

3. 记录方式机房进入记录可以采用电子记录或纸质记录的方式,具体取决于机房管理人员的需求和条件。

电子记录可以通过门禁系统或在机房入口处设置刷卡机进行记录,方便快捷且能自动保存记录。

纸质记录则可以通过登记本或者工作日志进行记录,需要有专门的工作人员进行记录和管理。

4. 访客规定为了保护机房资源的安全,一般情况下,机房不接待未经审核的访客。

访客可以提前申请来访并提交相应的单位证明材料和申请表,经过审批后方可进入机房。

在进入机房之前,访客需要进行身份确认,并签署保密协议,承诺不擅自篡改、拷贝或泄露机房内的任何数据。

5. 记录保密性机房进入记录的保密性非常重要。

只有授权人员才被允许查阅和管理进入记录,其他人员无权查看记录内容。

而且,进入记录应按照一定的保管措施进行保存,确保不被非法获取或篡改。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

网吧+++学校机房管理系统不完全破解记录(最新修改~!!已完全破解!!) 以前也想过一些方法对学校机房进行破解,比如绕过还原卡,以前我的方法是:开机正常的登录,添加一个有管理员权限的用户,然后下机,到次都是正常的,学校的是清华同方的还原卡,开机后在还原的界面按住CTRL+K即可在本次跳过还原,然后在需要输入卡号密码之前,按WIN+K,进行登录用户选择,用刚才添加的用户即可正常登录,今天又一次来到机房,在登录之前,按WIN+U,调出了放大镜,这个是以前知道的,只是从这上面没找到破解的方法,于是我又尝试着从这里开始破解,进入放大镜以后,按选项卡,我进入到了IE选项,这个以前也知道,也没发现又什么用,其实找这个的主要是找一个帮助或者其他的说明的东西,目的是可以打开一个IE窗口,仔细的翻了好机遍,终于被我找到了一个可以用的 IE链接, 具体如下:WIN+U---放大镜--选项---IE选项窗口---第三个隐私---找到下面的设置---单击弹出一个窗体,此窗体的最下面又一个链接,单击---一个帮助手册----工具栏最右边---WEB帮助, 到此可以打开一个IE窗口了我以为已经完全破解了,因为按照我以前的经验,只要开了IE,就没有什么不可以做的,我马上输入C:,想进入本地文件夹,谁知道系统弹出, "不允许访问资源C:",这个也可以破,于是我进FTP,随便进一个FTP以后,在左边有我的电脑我的文档等,于是就可以进C:了到此,我以为我完全破解了,于是我尝试建立TXT,打算用TXT写个BAT开TASKMGR,用TASKMGR开桌面,意外的是,几乎所有动作都无法进行,所有的文件,程序的快捷方式全部都打不开,提示 "本此操作因为受限制而取消,请与您的计算机管理员联系",但是鼠标的右键还是有很多功能可以用的,::小插曲::::我右键查看属性,然后修改路径,尝试添加用户或打开GPEDIT.MSC或REGEDIT或CMD等,都不能运行:::可以复制粘贴,可以扫描病毒,但是右键的打开方式等都不能用,我想这个应该上管理软件在作怪,因为我虽然绕了过去,但是它和系统并没有断开,有一些作用还在,比如屏蔽了某些键,接下来的方法还没有想到,因为没有入口了,写到入口,有一点小小的感想,就是,管理软件(尤其是机房网吧)在开机之后,应该把所有的非自身的非必需的全部封掉!! 按照我的想法,应该是屏蔽除字母数字键之外的所有键,为什么这样?? 举一个例子就明白了: 前几天在外面网把上网,我尝试着破它的管理系统,开机以后,我也是用放大镜,进入的,然后意外的是,里面竟然有一个WEB HELP,点了以后,我就打开了IE,进C盘,这个没有设置屏蔽,于是建立TXT,写BAT,运行TASKMGR,打开桌面,然后就和正常的上机一样了,只是右下角没有管理的那个图标,在管理端我想应该是看不出什么的,(那个网吧用的是IKEEPER ,我尝试了几个网吧,那个帮助页面跟版本有关,有的版本有,有的版本没有)接上一段开头,接下来,暂时没有思路了,不过U盘的自动运行应该是一个考虑的方面,写个AUTORUN.INF,至于自动运行什么程序,就需要考虑了,经过努力,机房已完全破解,无须刷卡,可和正常上机一样,具体是这样做到的,因为所有的程序都无法运行,我就寻找系统自带的一些东西,因为WINDOWS对自身的组件的限制是有限的,最终,在进到FTP以后,桌面发生了变化,左边的框了出现了本机的一些地址,如我的文档我的电脑等,进入我的电脑以后,我发现,控制面板也出现在左边的框里,有戏,于是进入控制面板,发现部分东西还是不可以运行,而且里面大部分是对系统自身的设置,貌似没有什么有用的东西,最后看到帐户管理,于是想到了在不同的用户里面,受到的限制也是不一样的,于是新建一个用户,添加为管理员组,然后注销,用新用户登陆,发现可以打开文本文件了,基本OK了,新建TXT,写入CMD PGEDIT.MSC REGEDIT 保存为BAT ,运行了一下,发现可以,我想可以破了,三键试了下,发现可以弹出,但是任务管理器是灰色的,于是运行GPEDIT.MSC 开放任务管理器,OK,到此,可以说完全破解,(正常用户所有功能这里都可以实现)加分啊。

!!!看不懂,来问叻。

!!!嘿嘿。

!!!!。

!任务管理器方法一:使用组策略编辑器来设置禁止访问任务管理器首先使用管理员级别的帐号登陆系统,然后在开始菜单的“运行”中输入:“Gpedit.msc”打开组策略编辑器。

在组策略编辑器中找到“用户设置\管理模板\系统\Ctrl+Alt+Del选项”双击右侧的“删除任务管理器”(Remove Task Mangaer),打开如图2所示的“移除任务管理器”属性设置页面。

选中“开启”(Enabled),点击“OK”则再也不能使用“Ctrl+Alt+Del”来打开任务管理器了。

方法二:使用用户限制来禁止访问任务管理器上述方法虽然可以禁止访问任务管理器,但这种方法并不能禁止用户通过直接点击任务管理器的方法来打开,而且不能使用“Ctrl+Alt+Del”这个组合热键来打开任务管理器也会给我们正常使用造成不便。

下面我们介绍通过使用用户限制来禁止非授权用户访问任务管理器的方法。

在系统安装目录的“System32”目录下找到“TaskMgr.exe”,点击右键,选择“打开方式(Run as)”,选中“下列用户”(The following user),然后输入用户名和密码。

即可设定以以上的用户来运行任务管理器。

有一点要注意的是,上面要使用管理员级别的用户名和密码。

参考资料:/2131467.html1.通过修改注册表,可以禁止用户使用“任务管理器”。

新建一个双字节(REG_DWORD)值项HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System\DisableTaskMgr,修改其值为1。

取消禁用就改为0--------------------------------------------------1.到/soft/25562.htm?试试免费的注册表修复工具RegFix 注册表关键值修复程序2.开始-运行gpedit.msc打开组策略进入用户配置找一下相关项目……3.到下载上网助手对注册表进行恢复----------------------------------------------------如果是中了病毒以后这样怀疑你是被人侵入上面朋友说的如果可行最好在控制面版加入管理员密码就是administrator帐户的密码如果不行建议重做系统别忘记给administrator加密码@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ @@@注册表是注册表被恶意修改了.你可以用下面的方法来解决.在“开始-运行”中输入gpedit.msc,【确定】后打开“组策略”窗口。

在“组策略”的左窗口中依次找到“用户配置→管理模板→系统”分支,在右边的窗口中双击【阻止访问注册表编辑工具】,打开其属性对话框,并在设置中点选【已禁用】,如图所示,然后【应用】并【确定】就可以了。

现在,再在“开始-运行”中输入Regedit看看,是不是你的注册表编辑器又回来了?下面是在大一时用visual basic6.0写的破解学校机房登陆系统的原代码:Option ExplicitDim ProcessID() As Long ' 按list1中的进程顺序存储所有进程ID'---------- API类型声明 -----------Private Type PROCESSENTRY32 '进程dwsize As Longcntusage As Longth32ProcessID As Longth32DefaultHeapID As Longth32ModuleID As LongcntThreads As Longth32ParentProcessID As LongpcPriClassBase As LongdwFlags As LongszExeFile As String * 1024End TypePrivate Type MODULEENTRY32 '模块dwsize As Longth32ModuleID As Longth32ProcessID As LongGlblcntUsage As LongProccntUsage As LongmodBaseAddr As BytemodBaseSize As LonghModule As LongszModule As String * 256szExePath As String * 1024End TypePrivate Type THREADENTRY32 '线程dwsize As Longcntusage As Longth32threadID As Longth32OwnerProcessID As LongtpBasePri As LongtpDeltaPri As LongdwFlags As LongEnd Type'----------------------------------------- API声明 ------------------------------------------------------- Private Declare Function CloseHandle Lib "kernel32" (ByVal hObject As Long) As Long Private Declare Function CreateToolhelp32Snapshot Lib "kernel32" (ByVal dwFlags As Long, By Val th32ProcessID As Long) As LongPrivate Declare Function Module32First Lib "kernel32" (ByVal hSnapshot As Long, lppe As MO DULEENTRY32) As LongPrivate Declare Function Module32Next Lib "kernel32" (ByVal hSnapshot As Long, lppe As MO DULEENTRY32) As LongPrivate Declare Function Process32First Lib "kernel32" (ByVal hSnapshot As Long, lppe As PRO CESSENTRY32) As LongPrivate Declare Function Process32Next Lib "kernel32" (ByVal hSnapshot As Long, lppe As PRO CESSENTRY32) As LongPrivate Declare Function Thread32First Lib "kernel32" (ByVal hSnapshot As Long, lppe As THR EADENTRY32) As LongPrivate Declare Function Thread32Next Lib "kernel32" (ByVal hSnapshot As Long, lppe As THR EADENTRY32) As LongPrivate Declare Function TerminateProcess Lib "kernel32" (ByVal hProcess As Long, ByVal uExit Code As Long) As LongPrivate Declare Function OpenProcess Lib "kernel32" (ByVal dwDesiredAccess As Long, ByValbInheritHandle As Long, ByVal dwProcessId As Long) As LongPrivate Declare Function GetCurrentProcessId Lib "kernel32" () As Long'---------------------------------------- API常数声明 ------------------------------------------------------ Private Const TH32CS_SNAPHEAPLIST = &H1Private Const TH32CS_SNAPPROCESS = &H2Private Const TH32CS_SNAPTHREAD = &H4Private Const TH32CS_SNAPMODULE = &H8Private Const TH32CS_SNAPALL = (TH32CS_SNAPHEAPLIST Or TH32CS_SNAPPROCESS Or TH32CS_SNAPTHREAD Or TH32CS_SNAPMODULE)Private Const TH32CS_INHERIT = &H80000000Private Const PROCESS_TERMINATE = &H1&Private Sub Command1_Click()Dim Process As PROCESSENTRY32Dim ProcSnap As LongDim cntProcess As LongcntProcess = 0List1.ClearProcSnap = CreateToolhelp32Snapshot(TH32CS_SNAPPROCESS, 0)If ProcSnap ThenProcess.dwsize = 1060 ' 通常用法Process32First ProcSnap, ProcessDo Until Process32Next(ProcSnap, Process) < 1 ' 遍历所有进程直到返回值为FalseList1.AddItem Trim(Process.szExeFile)cntProcess = cntProcess + 1LoopEnd IfReDim ProcessID(cntProcess) As LongDim i As Longi = 0Process32First ProcSnap, ProcessDo Until Process32Next(ProcSnap, Process) < 1 ' 遍历所有进程直到返回值为False ProcessID(i) = Process.th32ProcessIDi = i + 1LoopCloseHandle (ProcSnap)End SubPrivate Sub Command2_Click()Dim c As IntegerIf List1.ListIndex < 0 ThenMsgBox "请选择进程!", vbOKOnly + vbInformation, "提示"ElseDim hProcess As LonghProcess = OpenProcess(PROCESS_TERMINA TE, False, ProcessID(List1.ListIndex))If hProcess Then sleep(20000)TerminateProcess hProcess, 0c = List1.ListCountWhile List1.ListCount = cCommand1_ClickWendEnd IfEnd SubPrivate Sub Command3_Click()Unload MeEnd Sub还差一个API函数,还有一个叫sleep()的API函数,用与延时注销程序的原理就是利用注销的延时操作达到破解目的,在VB中添加一个list控件就可以在其中枚举系统所有进程重起登陆注销不刷卡法很简单先登陆上机,想上多久上多久,比方说在早上9:00上机。