2011通信专业实务-互联网技术论述

通信工程师考试:通信专业实务互联网技术第章PPT课件

26

数据库基础

数据库管理系统(DataBase Management System ,简称 DBMS)是在操作系统的支持下为用户提供数据库建立、 数据操纵、数据库维护的管理软件。它有以下几个 功能:

数据定义:DDL语言 数据操纵功能:DML语言 数据库的运行管理 数据库的建立与维护功能

网络操作系统大多数采用客户机-服务器模式,在网 络服务器上配置NOS的核心,在客户端配置工作站软 件。

根据NOS的配置,逻辑上可以分为四个部分:

网络环境软件 网络管理软件 工作中网络软件 网络服务软件

5

网络操作系统的分层结构

根据NOS和OSI模型的对应关系,从分层角度看,主 要有三个部分:

本章介绍如下知识

网络安全基础 访问控制技术 加密与认证 防火墙技术 病毒与黑客防范 入侵检测技术

36

网络安全

网络安全是指网络系统的硬件,软件以及系统中的数 据受到保护,不会由于偶然或恶意的原因而遭到破坏、 更改、泄露,系统能连续、可靠和正常的运行,网络 服务不中断。

网络安全的本质是保证所保护的信息对象在网络上流 动或静态存放时,不被非授权的用户非法访问。

VLAN交换机的工作过程:

当一个VLAN交换机接收到用户计算机来的数据包,先提取 数据包中的MAC地址,并据此搜索交换机中的VLAN配置数 据表(即MAC地址映射表)。

搜索到目的设备后,如果也是一个VLAN设备,则在数据包 中加入对应的VLAN ID,然后转发出去。

如果不是一个VLAN设备,则不必在数据包中加入VLAN ID, 只需直接转发出去。

VLAN的主要特点:

通信专业实务-“互联网技术”讲义(中2)

5、网络操作系统与OSI/RM

• 从分层的角度讲,NOS主要包括如下三大部 分:

• (1)网络驱动程序. • (2)网络协议软件 • (3)应用程序接口软件

Windows NT/2000/XP

• Windows NT 是由Microsoft 开发的网络 操作系统,它以先进的企业网络环境为目 标,几乎可以在所有主要的处理器上运行。 Windows NT 还提供了图形化的操作界面, 易于管理和维护,已经逐渐成为企业组网 的标准平台。

• Windows XP(NT5.1)是基于Windows 2000代码的产品,同时拥有一个新的用户 图形界面,它包括了一些细微的修改,集 成了防火墙、媒体播放器,即时通讯软件 等。

• 基于NT技术的纯32位操作系统,使用了更 加稳定和安全的NT内核。

Windows NT/2000/XP网络基本概念

Linux存储器模型

• 为每个应用分配一块内存区,但尽可能在 程序之间进行内存共享来减少内存浪费

• 32位linux最多访问4G内存空间,64位最多 为128G

(Linux常用命令 略)

第七章 交换技术

• 交换机的数据转发 • VLAN技术 • 定义 • 划分方案 • VLAN之间的通信方式 • VLAN交换机互连方式 • VTP技术 • 生成树协议

第七章 交换技术

• 多层交换技术 • 三层交换技术 • 四层交换技术 • 七层交换技术

• 工作组 • Windows域 • 用户和用户组 • 支持的网络协议 • 活动目录

Windows文件系统

• 微软在DOS/Windows系列操作系统中共使 用了6种不同的文件系统:

• FAT12、FAT16、FAT32 • NTFS、NTFS5.0、WINFS

通信专业实务-互联网技术(3、4章)

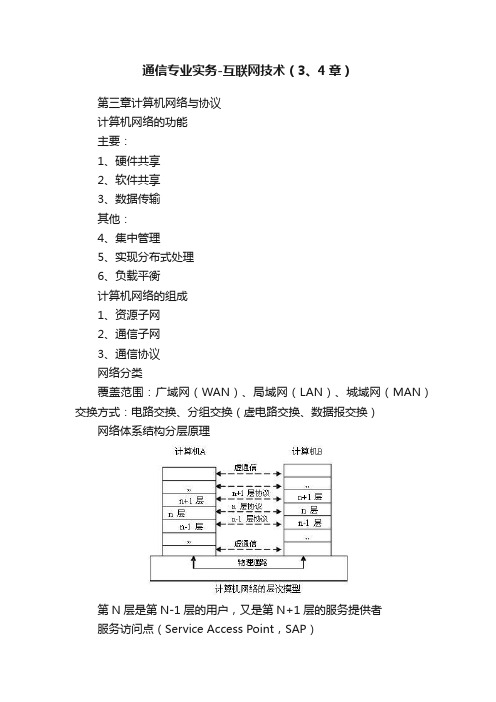

通信专业实务-互联网技术(3、4章)第三章计算机网络与协议计算机网络的功能主要:1、硬件共享2、软件共享3、数据传输其他:4、集中管理5、实现分布式处理6、负载平衡计算机网络的组成1、资源子网2、通信子网3、通信协议网络分类覆盖范围:广域网(WAN)、局域网(LAN)、城域网(MAN)交换方式:电路交换、分组交换(虚电路交换、数据报交换)网络体系结构分层原理第N层是第N-1层的用户,又是第N+1层的服务提供者服务访问点(Service Access Point,SAP)服务原语(primitive)协议(protocol)协议要素:语义(semantics)、语法(syntax)、定时(timing)OSI参考模型TCP/IP参考模型TCP/IP是一组协议的集合:TCP、IP、UDP、ICMP、RIP、Telnet、FTP、SMTP、ARP、TFTP第四章局域网和城域网局域网相关标准IEEE 802.1── 通用网络概念及体系结构IEEE 802.2── 逻辑链路控制(LLC)IEEE 802.3──载波监听多路访问/冲突检测(CSMA/CD)规范IEEE 802.4──令牌总线(Token-Bus)结构及访问方法,物理层规范IEEE 802.5──令牌环(Token Ring)访问方法及物理层规范IEEE 802.6──城域网(MAN)的访问方法及物理层规范IEEE 802.7──宽带局域网IEEE 802.8──光纤网络技术标准(FDDI)IEEE 802.9──综合声音数据网的介质访问控制方法及物理层技术规范IEEE 802.10──网络的安全IEEE 802.11──无线局域网Wi-FiIEEE 802.12──100VG-AnyLAN的介质访问控制方法及物理层技术规范IEEE 802.16──无线城域网局域网组成1、计算机(包括个人计算机和服务器)2、传输介质3、网络适配器(网卡)4、网络操作系统局域网的特点1、网络覆盖范围较小2、数据传输速率较高3、传输质量好,误码率低4、介质访问控制方法相对简单5、软硬件设施及协议有所简化,有相对规则的拓扑结构局域网的拓扑结构1、星型结构2、总线型结构3、环形结构4、混合型结构LLC子层LLC子层为网络层提供3种类型的服务:1、无确认无连接的服务2、有确认无连接的服务3、面向连接的服务LLC的三类帧:1、信息帧2、管理帧3、无编号帧PDU(协议数据单元):对等层次之间传递的数据单元DSAP:目的服务访问点SSAP:源服务访问点MAC子层主要功能:数据帧的封装/卸载,帧的寻址与识别,帧的接受与发送,链路的管理,帧的差错控制,MAC协议的维护介质访问控制权的归属:集中式、分布式通信流量的分配:同步方式、异步方式(循环式、预约式、竞争式)物理层功能:实现比特流的传输规定了与建立、维持、断开物理信道有关的特性,包括机械特性、电气特性、功能特性、规程特性以太网采用CSMA/CD技术来实现介质的访问控制,通过帧来实现空闲数据的传输载波监听多路访问CSMA监听算法分为3类:1、非坚持CSMA信道空闲则立即发送,忙则等待随机时间后再监听2、1-坚持CSMA信道空闲则立即发送,忙则继续监听,一旦空闲立即发送,冲突后等待随机时间再监听3、P-坚持CSMA信道空闲以概率p发送,然后延迟一个时间单位后继续监听,忙则继续监听具有冲突检测的载波监听多路访问CSMA/CD检测到冲突,发送干扰信号,等待一段随机长时间再监听以太网物理层规范令牌环环形拓扑拥有“令牌”的计算机才能发送数据令牌总线物理总线拓扑,逻辑成环拥有“令牌”的计算机才能发送数据FDDI光纤分布式数据接口双环结构,一个顺时针方向,一个逆时针方向传输信息,同时工作,互为备份高速以太网速率为100M、1000M、10G,使用交换机进行网络的组织和连接,拓扑结构是星型,逻辑上是总线型拓扑的CSMA/CD 快速以太网速率100Mbit/s运行规范:100Base-T、100VG-AnyLAN(适用于令牌环网)吉比特以太网速率1000Mbit/s,半双工和全双工传输介质:多模光纤、单模光纤、同轴电缆、非屏蔽双绞线10Gbit/s以太网只工作于光纤介质,只工作在全双工模式,省略了CSMA/CD策略交换式以太网无线局域网优点:1、安装便捷2、灵活性3、经济节约,易于扩展构成方式:1、点对点2、点对多点3、分布式无线Hub、无线接入站(AP)、无线网桥、无线Modem、无线网卡接入标准:IEEE 802.11x系列、HiperLAN、蓝牙(Bluetooth)(大容量、近距离)、HomeRF(家庭网络)IEEE 802.11x系列标准:1、IEEE 802.11:最高速率2Mbit/s,工作在2.4~2.4835GHz2、IEEE 802.11b:可在11、5.5、2、1Mbit/s自动切换,2.4~2.4835GHz3、IEEE 802.11a:54/72Mbit/s,5.15~8.825GHz4、IEEE 802.11g:5、IEEE 802.11i:6、IEEE 802.11e/f/h:安全:WPA认证:1、IEEE 802.1x+EAP;2、WPA预共享密钥(WPA-PSK)加密使用WEP(Wired Equivalent Privacy)、TKIP(Temporal Key Integrity Protocol)、AES(Advanced Encryotion Standard)城域网分为核心层、汇聚层、接入层实际工程建设中,划分为城域网城域部分、城域网接入部分组建宽带IP城域网的方案:1、采用高速路由器为核心组建:IP业务量大2、采用高速LAN交换机为核心组建:IP业务量中3、采用ATM交换机为核心组建:IP业务量小RADIUS是一种用于AAA的协议,采用客户机/服务器结构IP城域网关键技术:1、用户认证与接入:PPPoE/A、DHCP+2、用户管理:分布式、集中式3、接入带宽控制:4、IP地址分配与网络地址转换:5、用户信息安全:6、网络管理:典型应用:1、接入型园区网络:信息化小区系统,PPPoE+RADIUS2、互连型园区网络:企业网和校园网。

通信专业综合能力与实务——互联网技术

目 录

上篇 综合能力

第1章 通信管理法规与行业规章 2

1.1 通信科学技术的地位和特点 2

1.1.1 通信科学技术的地位 2

5.4 计算机系统的组成 95

5.5 数据库与数据库管理系统 95

5.5.1 数据库的基本概念 95

5.5.2 数据库系统的模式与映像 96

5.5.3 数据库系统的外部体系结构 97

5.5.4 数据库管理系统的主要功能 97

5.5.5 数据库管理系统的组成 98

第5章练习题 98

10.2.1 Windows系列操作系统简介 146

10.2.2 Windows系列操作系统的网络功能和相关技术 148

10.3 UNIX操作系统 150

10.3.1 UNIX操作系统简介 150

10.3.2 UNIX操作系统的体系结构 151

10.3.3 UNIX网络文件系统 151

9.3.3 IP包格式 131

9.3.4 ICMP 132

9.3.5 TCP和UDP 133

9.3.6 IPv6 134

9.4 因特网的路由选择协议 136

9.4.1 路由信息协议 136

9.4.2 开放最短路径优先 136

9.4.3 边界网关协议 136

9.5 虚拟专用网技术 137

3.7.3 电子商务系统的功能 70

3.7.4 电子商务系统的组成要素 70

3.7.5 电子商务系统的结构 71

通信专业实务-互联网技术培训讲义解析

第一章数据通信基础数据通信与数字通信•数据通信是在信源与信宿之间进行信息交流。

•用模拟信道进行的数据通信称为模拟数据通信。

(模拟信号)•用数字信道进行的数据通信称为数字数据通信。

(数字信号)1.1 数据通信的基本概念1.1.1 数据传输速率数据传输速率是衡量数据通信系统传输能力的主要指标,通常有三种定义方式:(1)码元速率定义每秒传输的码元数,单位波特(Bd)。

(2)数据传信速率定义每秒传输二进制码元的数目,单位比特/秒(bit/s)。

(3)数据传送速率定义单位时间内数据传输系统中的相应设备之间实际传送的比特、字符或码组平均数,单位分别是比特/秒、字符/秒或码组/秒1.2 数据传输方式1.2.1 并行传输与串行传输并行传输指的是数据以成组的方式,在多条并行信道上同时进行传输。

常用的就是将组成一个字符的几位二进制码,分别在几条并行信道上同时进行传输串行传输指的是数据流以串行方式,在一条信道上传输。

1.2.2 异步传输与同步传输异步传输一般以字符为单位,即把各个字符分开传输,字符之间插入同步信息。

同步传输一般以数据块(帧)为单位,数据块可能是字符的集合,也可能是一串无结构的位,即同步传输又分为面向字符的同步传输和面向位流的同步传输1.2.3 数据通信方式(1)单工通信数据只能沿着一个固定的方向传输。

(2)半双工通信数据可沿着两个方向传输,但同时只能沿一个方向传输。

(3)全双工通信数据可同时沿两个方向进行传输。

1.2.4 基带传输和频带传输数据传输时,对线路频带资源的使用方式有两种:基带传输与频带传输。

◆基带传输✓在数字通信信道上,直接传送基带信号的方法称为基带传输;✓在发送端,基带传输的数据经过编码器变换变为直接传输的基带信号,例如:曼彻斯特编码或差分曼彻斯特编码信号;✓在接收端由解码器恢复成与发送端相同的矩形脉冲信号;✓基带传输是一种最基本的数据传输方式。

◆频带传输利用模拟信道传输数据信号的方法,对多路信号采用不同的载波频率进行调制,每一路信号占用一定宽度的频带资源,在同一条通信线路上可同时传送多路信号,这样在远距离通信时有利于节约线路资源。

【免费下载】 通信专业实务-互联网技术(9、10章)

第九章网络安全网络安全概述网络系统安全网络上系统信息的安全网络上信息内容的安全网络上信息传播安全安全的网络应具有:保密性、完整性、可用性、不可否认性、可控性网络安全威胁无意的威胁:人为操作错误、设备故障、自然灾害等有意的威胁:窃听、计算机犯罪等人为破坏主要的威胁来自以下几个方面:自然灾害、意外事故人为行为黑客行为内部泄密和外部的信息泄密、信息丢失电子间谍活动信息战网络协议中的缺陷实现网络的安全性,不仅靠先进的网络安全技术,而且也要靠严格的安全管理、安全教育和法律规章的约束。

加密和认证技术单钥(对称)密码体制:DES,AES,IDEA双钥(非对称,公钥)密码体制:RSA,EIGamal密码体制,背包密码体制量子密码技术数据加密技术链路加密:常用硬件在物理层实现,链路上为密文,节点中为明文节点加密:运输层上进行加密端端加密:传输层以上的加密,往往以软件方式实现数字签名消息摘要生成技术,通过一个单向函数将消息压缩成一个160bit、128bit或某个固定长度短消息的技术,函数一般称Hash函数或算法,生成的短消息称为消息摘要(Digital Digest)或数字指纹法(Digital Finger Print),也称为散列值。

签名算法只对消息摘要签名。

数字签名基本原理:1、用哈希算法对原始消息运算,得到固定长度的消息摘要2、发送方用私钥对摘要加密进行数字签名3、数字签名作为消息报文附件和消息报文一起发送给接收方4、接收方计算报文摘要,用公钥解密数字签名,比较两个摘要,相同则确认数字签名是发生方的网络防火墙技术按采用技术分为6种基本类型:1、包过滤型防火墙(Packet Filter Firewall):一般安装在路由器上,工作于网络层,允许内部主机直接访问外部网络,限制外部网络访问,优点是简单、方便、速度快、透明性好,对网络性能影响不大,安全性较差2、代理服务器型防火墙(Proxy Service Firewall):在主机上运行代理的服务程序,直接对应用层服务,包括代理服务器、代理客户,能完全控制网络信息的交换,控制会话过程,具有灵活性和安全性,可能影响网络性能,对用户不透明,实现较复杂3、电路层网关(Circuit Gateway):传输层,建立虚拟电路通信4、混合型防火墙(Hybrid Firewall):结合包过滤和代理服务器等功能,主机称为堡垒主机5、应用层网关(Application Gateway):使用专用软件来转发和过滤特定的应用服务6、自适应代理技术(Self-adaptive agent Technology):计算机病毒和黑客防范计算机病毒,是指编制或者在计算机程序中插入的破坏计算机功能、毁坏数据、影响计算机使用,并能自我复制的一组计算机指令或者程序代码。

2016通信专业实务——互联网技术——通信工程师考试习题库(教材)

通信专业实务——互联网技术—-通信工程师考试习题库(教材)第一章数据通信基础一、单选题1、对于一个物理网络,数据的最大传输单元是由(协议)决定的.2、在当前的数据通信网络中,存在以下交换方式(电路方式、分组方式、帧方式、信元方式)。

3、与电路交换方式相比,分组交换方式的优点是(提高了线路的有效利用率)。

4、计算机网络中各节点之间传输方式采用(串行方式)。

5、每秒传输二进制码元的个数称为(数据传信率)。

二、多项选择题1、数据通信有以下特点(人-机或机-机通信、数据传输的准确性和可靠性要求高、传输速率高,要求接续和传输时间响应快、通信持续时间差异大;).2、数据通信系统中,利用纠错编码进行差错控制的方式主要有(前向纠错、检错重发、反馈校验、混合纠错;)3、计算机通信网可以划分为两部分,它们是(通信子网、资源子网)。

4、以下属于数据通信网络的网络有(DDN、X。

25、ATM、FR(帧中继)).5、从网络覆盖范围划分,可以有(广域网、城域网、局域网;)。

三、是非判断题1、模拟信号可以转换为数字信号传输,同样数字信号也可以转换为模拟信号传输。

(V)2、数据通信是人—机或机—机之间的通信,必须按照双方约定的协议或规程进行通信。

(V)3、数据传输速率,至每秒传输的数据字节数,单位是比特/秒或是bit/s。

(X)4、为了充分利用资源,可以采用复用技术,将多路信号组合在一条物理信道上进行传输。

(V)5、局域网的传输介质通常有同轴电缆、双绞线、光纤、无线4中.(V)第二章数据通信网络与协议一、单选题1、被称作分组数据网的枢纽的设备为(分组交换机)。

2、帧中继技术主要用于传递(数据)业务。

3、在帧中继中和X。

25协议中类似的是(帧格式).4、关于B—ISDN的叙述错误的是(B—ISDN的中文名称为窄带综合业务数字网).5、信元是一种固定长度的数据分组。

一个ATM信元长(53个字节,前5个字节称为信头,后面48个字节称为信息域).二、多选题1、X。

通信专业实务——互联网技术——通信工程师考试习题库(教材)

通信专业实务——互联网技术——通信工程师考试习题库(教材)第一章数据通信基础一、单选题1、对于一个物理网络,数据的最大传输单元是由(协议)决定的。

2、在当前的数据通信网络中,存在以下交换方式(电路方式、分组方式、帧方式、信元方式)。

3、与电路交换方式相比,分组交换方式的优点是(提高了线路的有效利用率)。

4、计算机网络中各节点之间传输方式采用(串行方式)。

5、每秒传输二进制码元的个数称为(数据传信率)。

二、多项选择题1、数据通信有以下特点(人-机或机-机通信、数据传输的准确性和可靠性要求高、传输速率高,要求接续和传输时间响应快、通信持续时间差异大;)。

2、数据通信系统中,利用纠错编码进行差错控制的方式主要有(前向纠错、检错重发、反馈校验、混合纠错;)3、计算机通信网可以划分为两部分,它们是(通信子网、资源子网)。

4、以下属于数据通信网络的网络有(DDN、X.25、ATM、FR(帧中继))。

5、从网络覆盖范围划分,可以有(广域网、城域网、局域网;)。

三、是非判断题1、模拟信号可以转换为数字信号传输,同样数字信号也可以转换为模拟信号传输。

(V)2、数据通信是人-机或机-机之间的通信,必须按照双方约定的协议或规程进行通信。

(V)3、数据传输速率,至每秒传输的数据字节数,单位是比特/秒或是bit/s。

(X)4、为了充分利用资源,可以采用复用技术,将多路信号组合在一条物理信道上进行传输。

(V)5、局域网的传输介质通常有同轴电缆、双绞线、光纤、无线4中。

(V)第二章数据通信网络与协议一、单选题1、被称作分组数据网的枢纽的设备为(分组交换机)。

2、帧中继技术主要用于传递(数据)业务。

3、在帧中继中和X.25协议中类似的是(帧格式)。

4、关于B-ISDN的叙述错误的是(B-ISDN的中文名称为窄带综合业务数字网)。

5、信元是一种固定长度的数据分组。

一个ATM信元长(53个字节,前5个字节称为信头,后面48个字节称为信息域)。

重庆2011通信专业实务-互联网技术真题

判断(共30道,1道1分,共30分)面向连接的服务,具有连接建立、数据传输、连接释放三个阶段。

(对)异步转移模式(A TM)是一种基于分组的交换和复用技术。

(对)单选(15道,1道2分,共30分)信元是一种固定长度的数据分组。

一个A TM信元长(53字节,前5个字节称为信头,后面48个字节称为信息域)采用(电路)交换方式时,在整个通信进行的过程中,通信信道由参与通信的用户独享。

在计算机网络中,(网络层)负责实现分组的路由选择功能。

以太网MAC地址为全“1”表示这是一个(广播)地址。

下列哪种标准不是无线局域网标准?(IEEE 802.3)(另三个为:IEEE 820.11a;IEEE802.11b;IEEE 802.11i)(以太网)是出现最早的局域网,也是目前最常见、最具有代表性的局域网。

下列不是用于网络互连设备的是(交换机)。

(另三个选项:网桥、路由器、网关)能实现不同的网络层协议转换功能的互连设备是(路由器)。

ARP表通过广播发送(ARP请求分组)请求实现。

使用(路由器)能够将网络分隔成多个IP子网。

对网络用户来说,操作系统是指(一个资源管理者)。

下面不属于网络操作系统功能的是(各主机之间相互协作,共同完成一个任务)。

(另三个选项:支持主机与主机之间的通信;提供多种网络服务;网络资源共享)多选(10道,1道2分,共20分)数据通信有以下哪些特点。

(人-机或机-机通信;数据传输的准确性和可靠性要求高;传输速率高,要求接续和传输时间响应快;通信持续时间差异大)以下哪些网络属于数据通信网(DDN;X.25;ATM;FR)帧中继仅完成了OSI参考模型(物理层;数据链路层)核心层的功能,将流量控制、纠错等留给终端去完成,大大简化了节点机之间的协议。

在B-ISDN协议参考模型中,包括4个功能层,分别为物理层和(ATM层;ATM适配器层(AAL);高层)。

在下列协议中,哪些是IP层协议(RIP;IGMP)数据链路层可以被进一步划分成(介质访问控制子层;逻辑链路控制子层)。

通信专业实务(互联网技术)-多选题一

通信专业实务(互联网技术)-多选题一[多选题]1.光纤通道拓扑结构包括()A.直连结构B.总线型结构C.环型结构D.星型结构E.交换式结构正确答案:(江南博哥)ACE[多选题]2.帧中继仅完成了OSI参考模型()核心层的功能,将流量控制、纠错等留给终端去完成,大大简化了节点机之间的协议。

A.物理层B.传输层C.数据链路层D.网络层正确答案:AC[多选题]3.关于外部网关协议BGP,以下正确的是()A.BGP是一种距离矢量协议B.BGP通过UDP发布路由信息C.BGP支持路由汇聚功能D.BGP能够检测路由循环正确答案:ACD[多选题]4.Unix操作系统三个主要部分()。

A.shellB.用户界面C.kernelD.文件系统正确答案:ACD[多选题]5.TCP/IP网络的安全体系结构中主要考虑()。

A.IP层的安全性B.传输层的安全性C.应用层的安全性D.物理层的安全性正确答案:ABC[多选题]6.数据通信系统中,利用纠错编码进行差错控制的方式主要有()。

A.前向纠错B.检错重发C.反馈校验D.混合纠错[多选题]7.光纤通道协议有5层,其中()层通常由软件实现的。

A.FC-0B.FC-1C.FC-2D.FC-3E.FC-4正确答案:DE[多选题]8.NFS服务器必须运行以下哪些服务?()A.nfsdB.TCP/IPC.mountdD.portmap正确答案:ACD[多选题]9.从结构上可以将城域网分成()。

A.核心层B.交换层C.汇聚层D.接入层正确答案:ACD[多选题]10.入侵检测常用的方法有()。

A.特征检测B.统计检测C.网络检测D.专家系统E.主机检测正确答案:ABD[多选题]11.数据链路层可以被进一步划分成()。

A.介质访问控制子层B.网络子层C.逻辑介质子层D.逻辑链路控制子层正确答案:AD[多选题]12.无线局域网可采取()网络结构来实现互连。

A.点对点B.点对多点C.集中式D.分布式[多选题]13.数据保密性分为()。

通信专业实务互联网技术

通信专业实务互联网技术互联网技术的快速发展和广泛应用已经深刻影响了各行各业,通信专业人员在互联网技术的掌握和应用方面扮演着重要的角色。

本文将以通信专业实务为背景,介绍互联网技术在通信行业中的应用。

一、互联网技术在通信行业的应用1. 网络通信互联网技术的核心是网络通信,传统通信方式逐渐被互联网所取代。

现如今,人们通过互联网进行手机通信、视频通话、短信等各种通信方式,大大提高了通信效率和便利性。

2. 云计算与大数据云计算和大数据是互联网技术的重要应用之一。

通信专业人员通过云计算和大数据技术,能够更好地进行数据管理和分析,实现数据的存储、共享和处理。

这对通信行业的发展具有重要的推动作用。

3. 物联网物联网是指通过互联网将各种物体连接在一起,实现信息共享和远程控制的技术。

通信专业人员在物联网领域的应用十分广泛,他们可以利用互联网技术,实现各种设备的智能化管理和远程监控。

二、通信专业人员在互联网技术中的角色1. 网络规划与设计通信专业人员在互联网技术的应用中扮演着网络规划与设计的重要角色。

他们需要根据终端设备的需求和网络容量,设计出合理的网络架构,并确保网络的高可靠性和稳定性。

2. 网络安全与维护随着互联网技术的广泛应用,网络安全问题也越发突出。

通信专业人员需要具备网络安全方面的知识和技能,能够保障网络的安全性,及时发现和解决网络安全隐患,确保通信数据的安全传输。

3. 互联网产品与服务开发通信专业人员在互联网技术中还扮演着互联网产品与服务开发的重要角色。

他们需要根据市场需求和用户需求,设计并开发适用的互联网产品和服务,提供给用户更好的体验和服务。

三、通信专业人员互联网技术的必备技能1. 网络基础知识通信专业人员需要具备扎实的网络基础知识,包括网络拓扑结构、网络协议、网络安全等方面的知识。

只有掌握了这些基础知识,才能更好地应用互联网技术。

2. 编程能力通信专业人员需要具备一定的编程能力,能够使用编程语言进行网络应用开发和维护。

通信工程师考试通信专业实务互联网技术-第69章PPT课件

常用的网络操作系统

目前使用的NOS都是多用户多进程任务的操作系统, 主要有:

Windows NT系列:微软公司的Windows系统不仅在个 人操作系统中占有绝对优势,它在网络操作系统中也具有 非常强劲的力量。

NetWare:早期的一种适用于局域网的网络操作系统。 UNIX:目前常用的Unix系统版本主要有:Unix SUR 4.0、

同一个VLAN的用户使用相同的VLAN ID,通过VLAN交换 机来通信时,不需要路由支持。

不同的VLAN用户之间不能直接通信,需要路由支持才能通 信,通常使用三层交换机来实现。

VLAN的实现

VLAN交换机的工作过程:

当一个VLAN交换机接收到用户计算机来的数据包,先提取 数据包中的MAC地址,并据此搜索交换机中的VLAN配置 数据表(即MAC地址映射表)。

第六章 网络操作系统

本章介绍如下知识

网络操作系统概念 常用网络操作系统

网络操作系统

• 操作系统(OS)是计算机系统中的核心系统软件,其 他软件均建立在操作系统的基础上,并在操作系统的 统一管理和支持下运行。它是计算机软件、硬件资源 的管理者,是用户使用系统软件、硬件的接口。

• 网络操作系统(NOS)是使网络上各计算机能够方便 而有效地共享网络资源,为网络用户提供所需的各种 服务的软件和相关规程的集合。

VLAN技术

VLAN是一个在物理网络上,根据应用、工作组等来 划分的逻辑局域网,与用户的物理位置没有关系。

VLAN是一个独立的广播域,一个VLAN的成员看不 到另一个VLAN的成员,VLAN用户之间通过交换机 来通信。

VLAN的主要特点:

一个VLAN的用户只能收到本VLAN里的广播包,不能收到 VLAN外的广播包。

互联网2011通信专业实务-互联网技术多选(共5篇)

互联网2011通信专业实务-互联网技术多选(共5篇)第一篇:互联网2011通信专业实务-互联网技术多选1.互联网数据通信有以下哪些特点。

(A人-机或机-机通信B数据传输的准确性和可靠性要求高C传输速率高,要求接续和传输时间响应快D通信持续时间差异大)2.数据通信系统中,利用纠错编码进行差错控制的方式主要有(A前向纠错B检错重发C反馈校验D混合纠错)。

3.计算机通信网可以划分为两部分,它们是(B通信子网D资源子网)。

4.以下哪些网络属于数据通信网。

(A.DDN B.X.25 C.ATM D.FR)5.从网络覆盖范围划分,可以有(A广域网B城域网C局域网)这几种类犁。

1.X.25网络包含了三层,分别为(B物理层C数据链路层D网络层(分组层)),是和OSI参考模型的下三层一一对应,它们的功能也是一致的。

2.帧中继仅完成了OSI参考模型(A物理层C数据链路层)核心层的功能,将流量控制、纠错等留给终端去完成,大大简化了节点机之间的协议。

3.DDN由(A用户环路B DDN节点D网络控制管理中心)组成。

4.在B—ISDN协议参考模型中,包括4个功能层,分别为物理层和(B ATM层C ATM适配层(AAL)D高层)。

5.B—ISDN参考模型中,ATM层的主要功能有(A信元复用/解复用B信元VPI/VCI翻译C信元头的产生和提取D一般流量控制功能)。

1.计算机网络通常由(A资源子网B通信子网D通信协议)组成。

2.根据计算机网络覆盖的范围,可以将网络分为(A广域网C城域网D局域网)。

3.分组交换的工作方式包括(B虚电路交换D数据报交换)方式。

4.通信网络(通信子网)是由(A物理层B数据链路层C网络层)通信协议构成的网络。

5.在下列协议中,哪些是IP层协议。

(A.RIP C.IGMP)1.数据链路层可以被进一步划分成(A介质访问控制子层D逻辑链路控制子层)。

2.局域网主要由(A.计算机(包括个人计算机和服务器)B.传输介质C.网络适配器D.网络操作系统)组成。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

五、论述题试比较异步通信与同步通信这两种方式的优缺点。

异步通信时,对每—个数据编码加上一些固定的特殊码,如起始位、奇偶校验位和停止位等,组成一个数据帧.异步通信的最大优点是设备简单,易于实现。

但是,它的效率很低。

同步通信时,使接收端的时钟严格保持与发送端一致,从而使接收时钟与接收数据位之间不存在误差积累的问题,确保正确地将每一个数据位区分开并接收下来。

这样就省去了每个数据字传送时添加的附加位。

也就是说,同步通信时把全部要发送的有效数据位紧密排列成数据流,在接收端再把这些数据分成数据字。

一般说来,同步通信较异步通信可以获得较高的数据速率,这种速度上的差异是由于两种通信方式的信号形式不同造成的。

异步通信时,由于空闲态长度的不确定,使它不会是时钟周期的整数倍,而同步方式时所有的码元都是等宽的。

这种信号形式的差异使同步方式可以采用高效率的调制,实现高速通信。

详述ATM网络中的主要接口名称,以及各个接口在ATM网络中的作用。

ATM接口定义了涉及ATM网络各部分的互连性和互操作性,如ATM终端和ATM交换系统、ATM交换系统之间以及ATM业务接口之间。

ITU-T和ATM论坛定义了ATM 网络概念性结构及接口,具体如下。

(1)用户/网络接口(UNI)。

UNI是用户设备与网络之间的接口,直接面向用户。

(2)网络节点接口(NNI)。

NNI含义较为广泛,它可以是两个公用网络之间的界面,也可以是两个专用网的界面,还可以是交换机间接口。

(3)ATM数据交换接口(DXI)。

ATM数据交换接口允许路由器等数据终端设备和ATM网络互连,而不需要其他特殊的硬件设备。

(4)宽带互连接口(B-ICI)。

宽带互连接口是ATM论坛定义的运营者(Carrier)与运营者Carrier)之间的接口,它是公用ATM网络之间的接口,不包括专用ATM网络间的接口。

宽带互连接口技术规范包括各种物理层接口、ATM层管理接口和高层功能接口。

高层接口用于ATM和各种业务的互通,如交换的多兆比数据业务(SMDS)、帧中继(FR)、电路仿真(CES)和信元中继(CRS)。

根据B-ICI版本1.0的定义,宽带互连接口同时也是网络节点接口,但反过来,网络节点接口不一定是宽带互连接口。

OSI参考模型和TCP/IP参考模型有什么区别?分别有哪些特点?OSI参考模型对系统体系结构、服务定义和协议规范3方面进行了描述。

它定义了一个由为物理层(Physical Layer,PH)、数据链路层(Data Link Layer,DL)。

网络(Network Layer,N)、运输层(Transport Layer,T)、会话层(Session Layer,S)、表示层(Presentation Layer,P)和应用层(Application Layer,A)组成的七层模型,用以进行进程间的通信,井作为一个框架来协调各层标准的制定;OSI参考模型的服务定义描述了各层所提供的服务,以及层与层之间的抽象接口和交互用的服务原语:OSI参考模型各层的协议规范精确地定义了应当发送何种控制信息以及应该通过何种过程对此控制信息进行解释。

TCP/IP体系结构采用了4层结构,每一层都使用它的下一层所提供的服务来完成本层的功能。

这4层从下往上依次是网络接口层(Network InterfaceLayer)、网络层(Internet Layer)、传输层(Transport Layer)和应用层(Application Layer)。

TCP/IP模型和OSI参考模型的目的和实现的功能都—样,本质上来讲它们都采用了分层结构,并在层间定义了标准接口,上层使用下层提供的服务,但下层提供服务的方式对上层来说是透明的;在对等层间采用协议来实现相应的功能。

这两种模型在层次划分上也有相似之处.但这两种模型的提出是相互独立的,出发点也不同,因此在使用上有很大的不同。

OSI参考模型理论比较系统、全面,对具体实施有一定的指导意义,但是和具体实施还有很大的差别,要完整地实现OSI参考模型所规定的所有功能是非常困难的;TCP/IP模型则是在实践中逐步发展而来的。

TCP/IP和互联网的发展相辅相成,现不仅在Internet中,在局域网中也开始应用TCP/IP.但是由于TCP/IP由实际应用发展而来,缺乏统一的规划,层次划分并不十分清晰和确定,在今后的发展过程中可能还会有所谓整。

1、论述RADIUS协议的工作流程。

RADIUS客户端会为每个拨号用户建立一个会晤(Session)过程,并把第一次服务的开始作为会晤起点,将服务的结束作为会晤终点.RADIUS协议工作流程如图4-12所示,其中, A8010表示接入服务器即RADIUS客尸端,TA表示ISDN终端适配器。

图一RADIUS协议工作流程如下。

①用户使用ADSL拨号上网,接入A8010。

②A8010从用户那里获取用户名和口令,将其同用户的一些其他信息(如接入号码)打包向RADIUS服务器发送,该报文称为认证请求(Access-Request)报文。

③RADIUS服务器收到认证请求报文后,先通过共享密钥判断A8010是否已经在本服务器登记注册,如果己经注册,则根据报文中用户名、口令等信息认证用户是否合法。

如果用户非法,则向ASOIO发送访问拒绝(Access-Reject)报文:如果用户合法,那么RADIUS服务器会将用户的配置信息(如IP地址)打包发送到A8010,该报文称为访问接受(Access-Accept)报文。

④A8010收到访问接受/拒绝报文后,先判断报文中的数字签名是否正确,如果不正确就认为收到厂一个非法报文,则丢弃读报文。

如果数字签名正确,那么A8010会接受用户的上网请求,并用收到的信息对用户进行配置(收到了访问接受报文);或者是拒绝该用户的上网请求(收到了访问拒绝报文)。

RADIUS认证/授权过程结束。

⑤在用户通过认证之后,A8010向RADIUS服务器发送一个计费开始请求报文;(RADIUS计费过程开始).⑥RADIUS服务器收到后根据用户类别进行响应.⑦在用户下网之后,A8010向RADIUS服务器发送—个计费停止请求报文,信息包括接收发送字节数、会晤时间及挂断原因等。

⑧RADIUS服务器收到后同样要给予响应。

2、保护无线局域网安全性的措施主要有哪些?论述这些措施的工作原理。

由于无线局域网采用公共的电磁波作为载体,电磁波能够穿过天花板、楼层、墙等物体,因此在一个无线局域网接入点所服务的区域中任何一个无线客户端都可以接收到此接入点的电磁波信号,这样就那些非授权用户也能接收到数据信号。

即相对于有线局域网来说,窃听或干扰无线局域网中的信息就容易得多,为了阻止这些非授权用户访问无线网络,应该在无线局域网中引入相应安全的措施。

通常数据网络的安全性主要体现在用户访问控制和数据加密两个方面。

访问控制保证敏感数据只能由授权用户进行访问,而数据加密则保证发射的数据只能被所期望的用户所接收和理解。

(1)认证在无线客户端和中心设备交换数据之前,必须先对客户端进行认证。

在IEEE802.11b中规定,当一个设备和中心设备对话后,就立即开始认证作,在通过认证之前,设备无法进行其他关键通信。

WPA的认证分为两种。

第一种采用IEEE802.1x+EAP的方式.IEEE 802.1x是一种基于端口的网络接入控制技术,在网络设备的物理接入级对接入设备进行认证和控致IEEE802.1x可以提供一个可靠的用户认证和密钥分发框架,可以控制用户只有在认证通过以后才能连接网络。

IEEE802.1x本身并不提供实际的认证机制,需要和上层认证协议(EAP)配合来实现用户认证和密钥分发。

EAP允许无线终端支持不同的认证类型.能与后台不同的认证服务器,如远程接入拨入用户服务(RADIUS)进行通信。

在大型企业网络中,通常采用这种方式。

但是对于一些中小型的企业网络或者家庭用户,架设一台专用的认证服务器未免代价过于昂贵,维护也很复杂。

因此,WPA提供了第二种简化的模式,它不需要专门的认证服务器。

这种模式称为WPA预共享密钥(WPA-PSK),仅要求在每个WLAN节点(如AP、无线路由器、网卡等)预先输入一个密钥即可实现。

只要密钥吻合,客户就可以获得WLAN 的访问权。

这种方式通常用于家庭网络。

(2)数据加密无线网络安全的另一个重要方面数据加密可以通过WEP(Wired EquivalentPrivacy)协议来进行。

WEP是IEEE802.11b协议中最基本的无线安全加密措施。

WEP是所有经过Wi-Fi认证的无线局域网络产品都支持的一项标准功能.WEP加密采用静态的保密密钥,各WLAN终端使用相同的密钥访问无线网络。

WEP也提供认证功能,当加密机制功能启用,客户端要尝试连接上AP时,AP会发出一个Challenge Packet给客户端,客户端再利用共享密钥将此值加密后送回存取点以进行认证比对,如果正确无误,才能获准存取网络的资源。

WEP虽然通过加密提供网络的安全性,但也存在一些缺点,使得具有中等技术水平的入侵者就能非法接入WLAN。

首先,用户的加密密钥必须与AP的密钥相同,并且一个服务区内的所有用户都共享同一把密钥。

倘若一个用户丢失密钥,则将殃及整个网络。

其次,WEP在接入点和客户端之间以“RC4”方式对分组信息进行加密,密码很容易被破解。

目前Wi-Fi推荐的无线局域网安全解决方案WPA(Wi-Fi Protected Access)采用了TKIP(Temporal Key IntegrityProtocol)作为一种过渡性安全解决方案。

TKIP与WEP一样基于RC4加密算法,且对现有的WEP进行了改进,在现有的WEP加密引擎中追加了“密钥细分(每发一个包重新生成一个新的密钥)”.“消息完整性检查(MIC)”、“具有序列功能的初始向量”和“密钥生成和定期更新功能”等4种算法,极大地提高了加密安全强度。

IEEE802.lli中还定义了一种基于高级加密标准(Advanced EncryptionStandard,AES)的全新加密算,以实施更强大的加密和信息完整性检查.AES是一种对称的块加密技术,提供比WEP/TKIP中RC4算法更高的加密性能,为无线网络带来更强大的安全防护。

1.网络地址转换(NAT)的作用是什么?有哪几种类型?各类型是如何工作的?NAT技术能帮助解决令人头痛的IP地址紧缺的问题,而且能使得内外网络隔离,提供一定的网络安全保障。

NAT有3种类型:静态NAT(Static NAT)、动态.NAT(Pooled NAT)和网络地址端口转换NAPT(Port—Level NAT)。

其中,静态NAT设置起来最为简单和最容易实现的一种,内部网络中的每个主机都被水久映射成外部网络中的某个合法的地址。