Linu下开启ssh服务

linuxssh使用深度解析(key登录详解)

linuxssh使用深度解析(key登录详解)Linux SSH 是一种远程登录协议,能够通过加密的方式在网络上安全地传输数据。

SSH 允许用户使用远程计算机上的命令行来执行操作,而无需直接物理访问该计算机。

SSH 使用公钥加密技术来验证用户身份,并通过密钥登录来确保通信的安全性。

在 Linux 中使用 SSH,可以使用两种方法进行身份验证:密码登录和密钥登录。

密码登录需要输入用户名和密码,而密钥登录则使用公钥和私钥进行身份验证。

密钥登录是一种更安全和方便的方式。

在密钥登录中,用户生成一对密钥:公钥和私钥。

用户将公钥复制到远程计算机上的`~/.ssh/authorized_keys` 文件中,而私钥则保存在用户本地计算机上。

当用户尝试通过 SSH 连接到远程计算机时,系统会使用私钥对用户的身份进行验证。

下面是使用密钥登录的详细步骤:1. 生成密钥对:使用 `ssh-keygen` 命令生成密钥对。

该命令会提示用户选择密钥的保存位置和输入密钥密码。

2. 将公钥复制到远程计算机:使用 `ssh-copy-id` 命令将公钥复制到远程计算机上。

该命令会提示用户输入远程计算机的密码。

使用密钥登录有以下优点:1.安全性:密钥登录使用公钥加密技术,比密码登录更加安全。

私钥只保存在用户本地计算机上,不会在网络传输中暴露。

2.方便性:密钥登录可以免去输入密码的麻烦。

用户只需输入私钥密码(如果设置了)即可登录。

3.自动化:密钥登录可以与脚本和自动化工具结合使用,实现自动化部署和管理。

需要注意以下几点:1.密钥的安全性:私钥是用户身份的关键,需要妥善保存。

私钥不应该被泄露或丢失,否则可能导致未经授权的访问。

2. 密钥的权限:在将公钥复制到远程计算机上时,需要确保`~/.ssh/authorized_keys` 文件的权限设置正确。

该文件应该只对所有者可写,并且不能对其他用户可读或写。

3.密钥的备份:为了避免因为私钥丢失而导致无法访问远程计算机,建议将私钥备份到安全的地方。

Linux系统下的ssh使用(依据个人经验总结)

Linux系统下的ssh使⽤(依据个⼈经验总结)对于linux运维⼯作者⽽⾔,使⽤ssh远程远程服务器是再熟悉不过的了!对于ssh的⼀些严格设置也关系到服务器的安全维护,今天在此,就本⼈⼯作中使⽤ssh的经验⽽⾔,做⼀些总结记录来下。

-bash: ssh: command not found解决办法;yum install -y openssh-server openssh-clinets(0)ssh登录时提⽰:Read from socket failed: Connection reset by peer.尝试了很多解决⽅案均⽆效,⽆奈!卸载sshd,然后重新安装# yum remove openssh*# rm -rf /etc/ssh*# yum install -y openssh*# systemctl start sshd.service(1)ssh远程登陆后的提⽰信息,标题信息我们经常会使⽤中控机ssh信任跳转到其他机器上,但是不知道有没有运维朋友注意到ssh跳转成功后的终端显⽰的提⽰信息?这些提⽰信息,是为了⽅便我们在第⼀时间知道ssh跳转到哪台⽬标机上,也是为了避免长期频繁跳转后由于⼤意造成的误⼊机器操作的风险,我们通常会在ssh跳转到⽬标机器后显⽰⼀些提⽰信息,在⼀些国家, 登⼊给定系统前, 给出未经授权或者⽤户监视警告信息, 将会受到法律的保护.如下:[root@bastion-IDC ~]# ssh -p22 192.168.1.15Last login: Fri Jul 15 13:26:53 2016 from 124.65.197.154===================================|||||||||||||||||||||||||||||||||||===================================HOSTNAME: monit-serverIPADDRES: 192.168.1.15===================================IDC监控机===================================那么上⾯红⾊区域的提醒信息是在哪设置的呢?做法⼀:其实很简单,这些信息是在⽬标机器的/etc/motd⽂件⾥⾃定义的[root@monit-server ~]# cat /etc/motd===================================|||||||||||||||||||||||||||||||||||===================================HOSTNAME: monit-serverIPADDRES: 192.168.1.15===================================IDC监控机===================================做法⼆:在⽬标机器的/etc/ssh/sshd_config⽂件⾥定义,然后重启sshd服务即可。

linux系统下的ssh登录和配置方法

linux系统下的ssh登录和配置⽅法⼀ ssh的两种登录⽅式1密码登录:[root@westos Desktop]# ssh root@192.168.122.26Address 192.168.122.26 maps to bogon, but this does not map back to the address - POSSIBLE BREAK-IN ATTEMPT!root@192.168.122.26's password:Last login: Tue Jan 17 13:27:29 2017 from 192.168.122.12公钥密钥登录客户端连接服务器时候会⽣成.ssh⽬录,此时保证客户端下⽣成.ssh⽬录第⼀步服务器端⽣成公钥和密钥查看.ssh⽂件下的内容;第⼆步:服务器添加认证第四步:服务器分发私钥给客户端完成之后就可以让指定IP的客户端不⽤密码连接⼆ssh的配置在服务器的/etc/ssh/sshd_cinfig⽂件下可以管理ssh服务:PasswordAuthentication yes/on ----------------------> 开启或者关闭密码连接PermitRootLogin yes/no ----------------------------->允许超级⽤户登录AllowUsers student----------------------------->只允许登录的⽤户DenyUsers student-------------------------->不允许登录的⽤户好了,下⾯介绍下Linux ssh登录命令ssh命令⽤于远程登录上Linux主机。

常⽤格式:ssh [-l login_name] [-p port] [user@]hostname更详细的可以⽤ssh -h查看。

举例不指定⽤户:ssh 192.168.0.11指定⽤户:ssh -l root 192.168.0.11ssh root@192.168.0.11如果修改过ssh登录端⼝的可以:ssh -p 12333 192.168.0.11ssh -l root -p 12333 216.230.230.114ssh -p 12333 root@216.230.230.114另外修改配置⽂件/etc/ssh/sshd_config,可以改ssh登录端⼝和禁⽌root登录。

SSH安装及使用

SSH安装及使用SSH(Secure Shell)是一种安全的网络协议,用于在网络上进行安全的远程登录和执行命令。

它使用加密技术来保护传输的数据,可以安全地远程访问服务器或计算机,并在安全通道中传输数据。

本文将介绍如何在Linux系统上安装和使用SSH。

一、安装SSH要安装SSH,首先需要确保您的系统已经安装了OpenSSH软件包。

在大多数Linux发行版中,OpenSSH软件包已经预装,如果您使用的是Debian或Ubuntu等系统,可以通过以下命令来确认是否已安装OpenSSH:```dpkg --list , grep openssh-server```如果输出的结果中包含“ii openssh-server”字样,则表示OpenSSH已安装。

如果没有安装OpenSSH,可以通过以下命令来安装:```sudo apt-get updatesudo apt-get install openssh-server```安装完成后,SSH服务将自动启动。

二、使用SSH登录远程服务器要通过SSH登录远程服务器,您需要知道目标服务器的IP地址和端口号(默认为22),以及服务器的用户名和密码。

在本地计算机上打开终端或命令提示符,并使用以下命令登录:``````其中,username是服务器上的用户名,ip_address是服务器的IP地址,port_number是服务器的端口号。

如果您使用的是默认的端口号22,则可以省略-p参数:``````例如,如果服务器的IP地址是192.168.0.100,用户名是admin,端口号是22,则登录命令如下:``````首次登录时,您可能会收到一条关于服务器身份验证的警告。

按下y 键并按回车键,继续连接。

然后,系统会要求您输入密码。

输入密码后按回车键,即可成功登录到远程服务器。

三、通过SSH执行远程命令通过SSH登录远程服务器后,您可以在远程服务器上执行命令,就像在本地计算机上一样。

linux安装ssh和开启ssh服务

然后按照提示,安装就好了。源自2.开启ssh服务service sshd start

3.卸载服务

如果你用的是redhat,fedora,centos等系列linux发行版,那么敲入以下命令: yum remove sshd 如果你使用的是debian,ubuntu,linux mint等系列的linux发行版,那么敲入以下命令: sudo apt-get –purge remove sshd

本文为csdn博主大洋php的原创文章遵循cc40bysa版权协议转载请附上原文出处链接及本声明

linux安装 ssh和开启 ssh服务

1.安装SSH

查看是否安装了

rpm -qa | grep openssh

如果你用的是redhat,fedora,centos等系列linux发行版,那么敲入以下命令: sudo yum install sshd

或 sudo yum install openssh-server(由osc网友 火耳提供)

如果你使用的是debian,ubuntu,linux mint等系列的linux发行版,那么敲入以下命令: sudo apt-get install sshd

或 sudo apt-get install openssh-server(由osc网友 火耳提供)

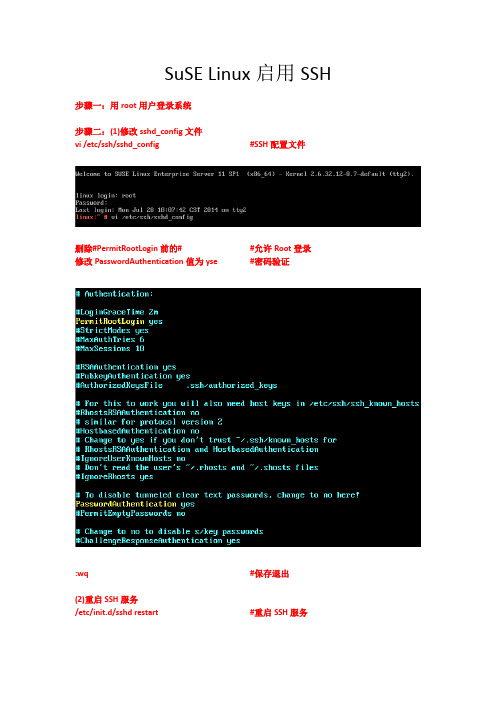

SuSE Linux 11 开启SSH 关闭防火墙 开启FTP

SuSE Linux启用SSH 步骤一:用root用户登录系统步骤二:(1)修改sshd_config文件vi /etc/ssh/sshd_config #SSH配置文件删除#PermitRootLogin前的# #允许Root登录修改PasswordAuthentication值为yse #密码验证:wq #保存退出(2)重启SSH服务/etc/init.d/sshd restart #重启SSH服务步骤三:(1)修改SuSEfirewall2文件vi /etc/sysconfig/SuSEfirewall2 #SuSE防火墙配置文件:wq #保存退出(2)重启防火墙/sbin/rcSuSEfirewall2 restart #重启防火墙——结束SuSE Linux禁用防火墙步骤一:停止防火墙程序/etc/init.d/SuSEfirewall2_setup stop/etc/init.d/SuSEfirewall2_init stop步骤二:禁止开机启动防火墙chkconfig SuSEfirewall2_setup offchkconfig SuSEfirewall2_init off——结束SuSE Linux启用FTP 步骤一:用root用户登录系统步骤二:进入YaSTYaST #进入YaST工具选择Network Services -> Network Services (xinetd)将Network Service Configuration (xinetd) 改为Enable启用ftp服务( server为/usr/sbin/vsftpd的一条)( 按Tab切到[Toggle Status (On or Off)] )选择[Finish] #完成设置选择[Quit] #退出YaST步骤三:修改vsftpd.conf文件vi /etc/vsftpd.conf #FTP配置文件在listen=YES前面加上#在末尾加入下列行write_enable=YES #允许写入local_enable=YES #允许本地用户登录local_umask=022 #默认权限设置ascii_upload_enable=YES #允许上传二进制文件ascii_download_enable=YES #允许下载二进制文件步骤四:修改ftpusers文件vi /etc/ftpusers #FTP用户配置文件在root前面加#:wq #保存退出步骤五:重启FTP服务rcxinetd restart #重启xinetd服务——结束。

Linux实验ssh配置详解

Linux实验ssh配置详解⼀、ssh详解1、什么是ssh简单来说,ssh是⼀种⽹络协议,⽤于计算机之间的加密登录。

如果⼀个⽤户从本地计算机,使⽤ssh协议登录另⼀台远程计算机,我们就可以认为,这种登录是安全的,即使被中途截获,密码也不会泄露。

需要指出的是,ssh只有⼀种协议,存在多种实现,既有商业实现,也有开源实现。

2、基本⽤法(1)使⽤某个⽤户(例如user)登录远程主机host命令:ssh user@host(2)如果本地⽤户名和远程⽤户名⼀致,则登录时可以省略⽤户名命令:ssh host(3)ssh的默认端⼝是22,也就是说,你的登录请求会送进远程主机的22端⼝。

使⽤-p参数,可以修改这个端⼝命令:ssh –p 端⼝号 user@host3、中间⼈攻击SSH之所以能够保证安全,原因在于它采⽤了公钥加密。

整个过程如下:(1)远程主机收到⽤户的登录请求,把⾃⼰的公钥发给⽤户。

(2)⽤户使⽤这个公钥,将登录密码加密后,发送回来。

(3)远程主机⽤⾃⼰的私钥,解密登录密码,如果密码正确,就同意⽤户登录。

这个过程本⾝是安全的,但是实施的时候存在⼀个风险:如果有⼈截获了登录请求,然后冒充远程主机,将伪造的公钥发给⽤户,那么⽤户很难辨别真伪。

因为不像https协议,SSH协议的公钥是没有证书中⼼(CA)公证的,也就是说,都是⾃⼰签发的。

可以设想,如果攻击者插在⽤户与远程主机之间(⽐如在公共的wifi区域),⽤伪造的公钥,获取⽤户的登录密码。

再⽤这个密码登录远程主机,那么SSH的安全机制就荡然⽆存了。

这种风险就是著名的"中间⼈攻击"。

4、ssh的安全验证SSH有⾃⼰的⼀套验证⽅式,可以阻拦⼤部分的攻击,当然如果有⼈想通过撞库来尝试密码的话,就只有设置防⽕墙或者做其它的安全措施了。

从客户端来看,SSH提供两种级别的安全验证。

(1)第⼀种级别(基于⼝令的安全验证)只要你知道⾃⼰帐号和⼝令,就可以登录到远程主机。

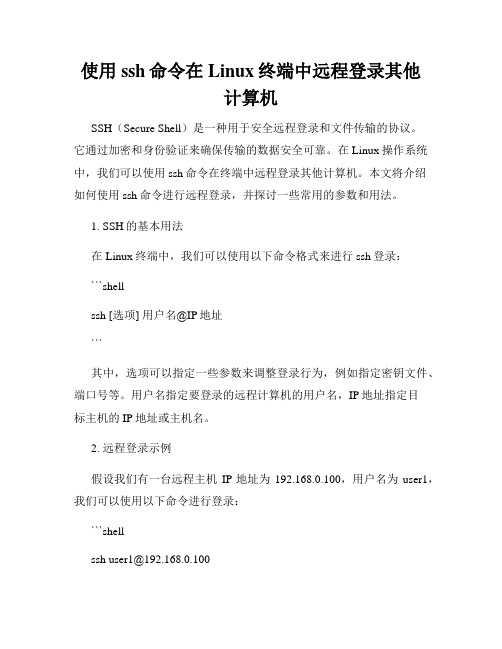

使用ssh命令在Linux终端中远程登录其他计算机

使用ssh命令在Linux终端中远程登录其他计算机SSH(Secure Shell)是一种用于安全远程登录和文件传输的协议。

它通过加密和身份验证来确保传输的数据安全可靠。

在Linux操作系统中,我们可以使用ssh命令在终端中远程登录其他计算机。

本文将介绍如何使用ssh命令进行远程登录,并探讨一些常用的参数和用法。

1. SSH的基本用法在Linux终端中,我们可以使用以下命令格式来进行ssh登录:```shellssh [选项] 用户名@IP地址```其中,选项可以指定一些参数来调整登录行为,例如指定密钥文件、端口号等。

用户名指定要登录的远程计算机的用户名,IP地址指定目标主机的IP地址或主机名。

2. 远程登录示例假设我们有一台远程主机IP地址为192.168.0.100,用户名为user1,我们可以使用以下命令进行登录:```shell****************.0.100```在首次登录时,ssh会询问是否信任目标计算机的公钥。

我们需要输入“yes”来确认并保存公钥,这样在将来的登录过程中,ssh会自动验证目标计算机的身份。

接下来,系统会要求输入目标计算机的密码。

输入密码后,我们就成功登录到了目标计算机的终端界面。

3. SSH的高级用法除了基本的远程登录,ssh还提供了许多高级用法,使我们能够更灵活地控制远程计算机。

3.1 指定端口号如果目标计算机的SSH服务器使用非默认的端口号(默认为22),我们可以使用“-p”参数来指定端口号。

例如,如果目标计算机的SSH服务器使用端口号2222,我们可以使用以下命令登录:```shell**********************.0.100```3.2 使用密钥登录除了使用密码,我们还可以使用密钥对进行身份验证。

密钥对包括公钥和私钥,公钥保存在目标计算机上,而私钥保存在本地机器上。

具体生成密钥对和配置公钥认证的步骤略过,读者可以参考相关文档进行操作。

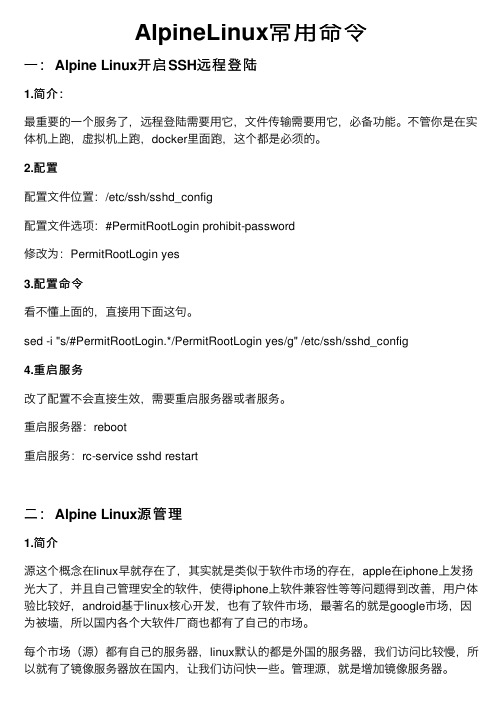

AlpineLinux常用命令

AlpineLinux常⽤命令⼀:Alpine Linux开启SSH远程登陆1.简介:最重要的⼀个服务了,远程登陆需要⽤它,⽂件传输需要⽤它,必备功能。

不管你是在实体机上跑,虚拟机上跑,docker⾥⾯跑,这个都是必须的。

2.配置配置⽂件位置:/etc/ssh/sshd_config配置⽂件选项:#PermitRootLogin prohibit-password修改为:PermitRootLogin yes3.配置命令看不懂上⾯的,直接⽤下⾯这句。

sed -i "s/#PermitRootLogin.*/PermitRootLogin yes/g" /etc/ssh/sshd_config4.重启服务改了配置不会直接⽣效,需要重启服务器或者服务。

重启服务器:reboot重启服务:rc-service sshd restart⼆:Alpine Linux源管理1.简介源这个概念在linux早就存在了,其实就是类似于软件市场的存在,apple在iphone上发扬光⼤了,并且⾃⼰管理安全的软件,使得iphone上软件兼容性等等问题得到改善,⽤户体验⽐较好,android基于linux核⼼开发,也有了软件市场,最著名的就是google市场,因为被墙,所以国内各个⼤软件⼚商也都有了⾃⼰的市场。

每个市场(源)都有⾃⼰的服务器,linux默认的都是外国的服务器,我们访问⽐较慢,所以就有了镜像服务器放在国内,让我们访问快⼀些。

管理源,就是增加镜像服务器。

⽽且,linux因为是⼤众维护更新代码,所以还区分了稳定版,测试版……各种版本的市场,这些都需要进⾏源管理。

2.国内源简介:这⼏个都有alpine的源还有⼀些没有alpine的3.配置:可以使⽤如下命令:sed -i 's///g' /etc/apk/repositories也可以直接编辑 /etc/apk/repositories ⽂件。

Linux系统下OpenSSH的安装及基本配置文件详解

Linux系统下OpenSSH的安装及基本配置⽂件详解远程安装调试SSH特别注意,OpenSSH卸载后,可能导致凡使⽤SSH协议连接服务器的⼯具都⽆法登陆,⽐如WINSCP、PUTTY等,如果你正使⽤远程桌⾯,最好先开启TELNET并确保开机启动(或其它可替代的远程管理⼯具也可以),客户端可以正常连接后才可动⼿更新SSH,否则⼀旦SSH启动失败,就只能找机房了。

⼀、卸载原来SSH默认SSH会安装为服务,且开机启动,所以要先把服务停⽌(本⽂环境RedHat5.4):复制代码代码如下:service sshd stop这时,建议备份⼀下/etc/init.d/sshd这个启动⽂件,因为下⽂编译安装OpenSSH后,没这个启动⽂件,尽管实际修改使⽤也不是太⽅便,除⾮你下⽂的安装⽬录跟原来的⼀样的。

复制代码代码如下:mv /etc/init.d/sshd /etc/init.d/sshd.old卸载软件包:复制代码代码如下:rmp -qa|grep openssh*把输出列表中的SSH软件包都卸载掉。

卸载⽅法请参考:⼆、下载并安装新的OPENSSH复制代码代码如下:cd /tmpwget http://ftp.jaist.ac.jp/pub/OpenBSD/OpenSSH/portable/openssh-5.9p1.tar.gztar xzvf openssh-5.9p1.tar.gzcd openssh-5.9p1./configure --prefix=/usr/local/openssh --sysconfdir=/etc/ssh --with-pam --with-ssl-dir=/usr/local/openssl --with-md5-passwords --mandir=/usr/share/man --with-zlib=/usr/local/zlib2make && make install这⾥需要注意,上⾯的./configure配置,天缘的默认路径如下:复制代码代码如下:openssl -> /usr/local/opensslzlib -> /usr/local/zlib2确认这些路径跟你的系统对应。

linux下的ssh配置

linux下的ssh配置配置“/etc/ssh/ssh_config”文件“/etc/ssh/ssh_config” 文件是OpenSSH系统范围的配置文件,允许你通过设置不同的选项来改变客户端程序的运行方式。

这个文件的每一行包含“关键词-值”的匹配,其中“关键词”是忽略大小写的。

下面列出来的是最重要的关键词,用man命令查看帮助页(ssh (1))可以得到详细的列表。

编辑“ssh_config”文件(vi /etc/ssh/ssh_config),添加或改变下面的参数:# Site-wide defaults for various optionsHost *ForwardAgent noForwardX11 noRhostsAuthentication noRhostsRSAAuthentication noRSAAuthentication yesPasswordAuthentication yesFallBackT oRsh noUseRsh noBatchMode noCheckHostIP yesStrictHostKeyChecking noIdentityFile ~/.ssh/identityPort 22Cipher blowfishEscapeChar ~下面逐行说明上面的选项设置:Host *选项“Host”只对能够匹配后面字串的计算机有效。

“*”表示所有的计算机。

ForwardAgent no“ForwardAgent”设置连接是否经过验证代理(如果存在)转发给远程计算机。

ForwardX11 no“ForwardX11”设置X11连接是否被自动重定向到安全的通道和显示集(DISPLAY set)。

RhostsAuthentication no“RhostsAuthentication”设置是否使用基于rhosts的安全验证。

RhostsRSAAuthentication no“RhostsRSAAuthentication”设置是否使用用RSA算法的基于rhosts的安全验证。

Linux下开启ssh服务

suse11.2 ssh安装并启动ssh无法登录解决-网络1、SuSE Linux下启动sshd:命令行:rcsshd startYaST:找不到sshd,但是打开全部inetd服务,ssh就可用了,奇!待我发现机关,再改此文。

使用命令行:rpm -qa | grep ssh查看是否已安装ssh。

linux-kelh:~ # rpm -qa | grep sshopenssh-5.8p1-4.1.i586libssh4-0.4.8-7.1.i586ksshaskpass-0.5.3-2.1.i586libssh2-1-1.2.7-3.1.i586openssh-askpass-5.8p1-4.1.i586libnsssharedhelper0-1.0.9-6.1.i586如果存在如上显示,则表示已经安装ssh服务,反之没有安装。

再使用命令行:service sshd status查看ssh服务是否开启2、配置SSH服务:1. 修改配置文件#vi /etc/ssh/sshd_config2. 找到#PermitRootLogin no将其修改为PermitRootLogin yes前晚装了这个版本,感觉它的gome桌面比Ubuntu8和Fedora版本都要好看。

呵呵,其实大家都用一样的东西。

这次在SUSE上使用SSH时遇到点麻烦,所以总结一下小经验。

SSH,即SecureShell,是一种网络协议,允许在两台计算机之间建立一条安全通道以交换数据。

一般Linux发行版本,例如Ubuntu和SUSE,都默认安装了OpenSSH工具包。

完成系统安装,重新启动后,作为服务端的sshd(SSHDaemon)会作为系统服务之一被启动(注:daemon解释为守护进程)。

同时一个SSH工具也安装好了,openSSH程序包的一部分,是远程登录客户端程序。

默认安装路径:ssh-/usr/bin/ssh对应的配置文件/etc/ssh/ssh_configsshd-/usr/sbin/sshd对应的配置文件/etc/ssh/sshd_config我只想使用密码登录方式,所以修改了/etc/ssh/sshd_config文件的PasswordAuthentication参数,该参数默认为no,意思是不允许通过密码认证登录;所以这里改为y es。

Linux下SSH命令使用方法详解

Linux下SSH命令使用方法详解1、查看SSH客户端版本有的时候需要确认一下SSH客户端及其相应的版本号。

使用ssh -V命令可以得到版本号。

需要注意的是,Linux一般自带的是OpenSSH: 下面的例子即表明该系统正在使用OpenSSH:$ ssh -VOpenSSH_3.9p1, OpenSSL 0.9.7a Feb 19 2003下面的例子表明该系统正在使用SSH2:$ ssh -Vssh: SSH Secure Shell 3.2.9.1 (non-commercial version) on i686-pc-linux-gnu2、用SSH登录到远程主机当你第一次使用ssh登录远程主机时,会出现没有找到主机密钥的提示信息。

输入"yes"后,系统会将远程主机的密钥加入到你的主目录下的.ssh/hostkeys下,这样你就可以继续操作了。

示例如下:1 2 3 4 5 6 7 8 localhost$ ssh -l jsmith Host key not found from database.Key fingerprint:xabie-dezbc-manud-bartd-satsy-limit-nexiu-jambl-title-jarde-tuxumYou can get a public key…s fingerprint by running % ssh-keygen -F publickey.pub on the keyfile.Are you sure you want to continue connecting (yes/no)? YesHost key saved to /home/jsmith/.ssh2/hostkeys/key_22_.pub host key for,accepted by jsmith Mon May 26 2008 16:06:50 -0700 jsmith@ password: $因为远程主机的密钥已经加入到ssh客户端的已知主机列表中,当你第二次登陆远程主机时,只需要你输入远程主机的登录密码即可。

OpenSSH服务的启动和停止

OpenSSH服务的启动和停止启动和停止OpenSSH服务,可以通过OpenSSH服务器的启动脚本文件“/etc/rc.d/init. d/sshd”来实现。

另外,也可以使用service命令来启动、停止SSH服务。

1.启动OpenSSH服务启动OpenSSH服务,可以有两种不同的方式:通过OpenSSH服务器的启动脚本文件“/etc/rc.d/init.d/sshd”来启动和使用service命令来启动。

(1)通过OpenSSH服务器的启动脚本文件启动OpenSSH服务通过OpenSSH服务器的脚本文件“/etc/rc.d/init.d/sshd”启动OpenSSH服务,命令执行如下。

[root@localhost ~]# /etc/rc.d/init.d/sshd start启动sshd: [确定][root@localhost ~]#命令执行后,OpenSSH服务开始运行。

(2)使用Linux下的service命令启动OpenSSH服务使用service命令启动OpenSSH服务,命令执行如下。

[root@localhost ~]#service sshd start启动sshd: [确定][root@localhost ~]#命令执行后,OpenSSH服务停止运行。

2.重启OpenSSH服务重启OpenSSH服务,可以有两种不同的方式:通过OpenSSH服务器的启动脚本文件“/etc/rc.d/init.d/sshd”来重启和使用service命令来重启。

(1)通过OpenSSH服务器的启动脚本文件重启OpenSSH服务通过OpenSSH服务器的脚本文件“/etc/rc.d/init.d/sshd”重启OpenSSH服务,命令执行如下。

[root@localhost ~]# /etc/rc.d/init.d/sshd restart停止sshd: [确定]启动sshd: [确定][root@localhost ~]#命令执行后,OpenSSH服务自动停止并再次启动。

SSH登陆LINUX服务器命令

SSH登陆LINUX服务器常用命令分类:linux(ubuntu) 2011-11-21 18:1398人阅读评论(0)收藏举报SSH登陆LINUX服务器常用命令前一阵远程维护Linux服务器,使用的是SSH,传说中的secureshell。

登陆:ssh[hostname] -u user输入密码:*****登陆以后就可以像控制自己的机器一样控制它了,不过没有可视化的界面。

不过现在我所使用过的两个版本Linux(SUSE和FC5)中有可以使用类似FTP界面的工具。

使用工具连接时,选择SSH,端口是填服务器的SSH端口,默认是22,但是还是要手工填写。

连接上以后FTP界面和shell同时使用可以提高工作效率。

简单的传输命令:scpscp/etc/php.ini user@:/home/user会将本地的/etc/php.ini这个文件copy到,使用者user的主目录下执行命令之后需要输入密码,只后就开始传送。

scpuser@:/etc/php.ini /home/user2将主机上的/etc/php.ini文件copy到本地/home/user2目录下ssh–l user –p 22 输入密码即可登录llogin_name指定登入于远程机器上的使用者,若没加这个选项,而直接打sshlost 也是可以的,它是以读者目前的使用者去做登入的动作。

例如:ssh–l root ===================================================-cblowfish|3des在期间内选择所加密的密码型式。

预设是3des,3des(作三次的资料加密)是用三种不同的密码键作三次的加密-解密-加密。

blowfish是一个快速区块密码编制器,它比3des更安全以及更快速。

===================================================-vVerbose模式。

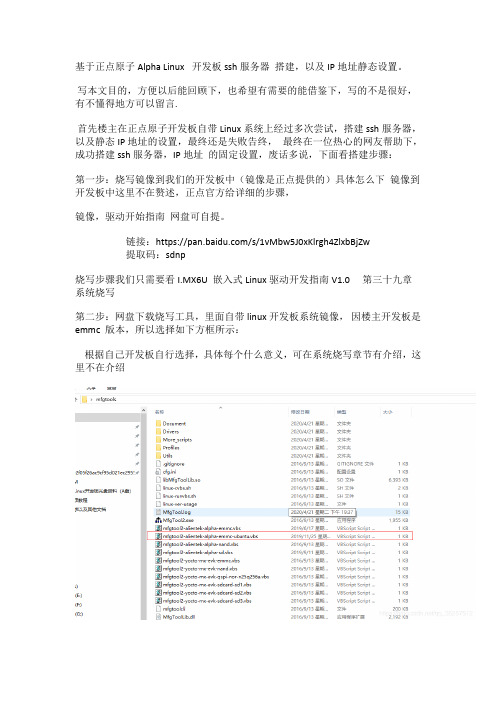

正点linux开发板SSH-Server环境搭建

基于正点原子Alpha Linux 开发板ssh服务器搭建,以及IP地址静态设置。

写本文目的,方便以后能回顾下,也希望有需要的能借鉴下,写的不是很好,有不懂得地方可以留言.首先楼主在正点原子开发板自带Linux系统上经过多次尝试,搭建ssh服务器,以及静态IP地址的设置,最终还是失败告终,最终在一位热心的网友帮助下,成功搭建ssh服务器,IP地址的固定设置,废话多说,下面看搭建步骤:第一步:烧写镜像到我们的开发板中(镜像是正点提供的)具体怎么下镜像到开发板中这里不在赘述,正点官方给详细的步骤,镜像,驱动开始指南网盘可自提。

链接:https:///s/1vMbw5J0xKlrgh4ZlxbBjZw提取码:sdnp烧写步骤我们只需要看I.MX6U 嵌入式Linux驱动开发指南V1.0 第三十九章系统烧写第二步:网盘下载烧写工具,里面自带linux开发板系统镜像,因楼主开发板是emmc 版本,所以选择如下方框所示:根据自己开发板自行选择,具体每个什么意义,可在系统烧写章节有介绍,这里不在介绍第三步:系统烧写完成以后,我们还不能通过网络(必须是局域网),进行访问开发板首先查看我们电脑连接路由器的IP地址,路由器IP地址,静态配置开发地址的IP地址,必须处在同一个网段,否则后面无法进行访问,设置开发板的IP地址,通过串口,进行访问开发板(方法可参考I.MX6U 嵌入式Linux驱动开发指南V1.0)进入目录/etc/network vi interfaces 并完成如下配置IP地址根据自己的IP进行修改保存退出,reboot,重下或者 /etc/init,d/networking restartifconfig 查看下,自己的IP地址就是刚才配置的了,这里配置了网口2。

配置好以后即可通过网线连接开发板网口2与路由器连接第四步:ping 下电脑ping 就能ping 通了,但仍然无法通过有线网络,或者无线访问我们的开发板串口终端输入 sudo apt-get install openssh-server 安装ssh serversudo ps -e |grep ssh #查看是否安装成功好了,下面尝试连接我们的开发板......这是可以通过putty 工具,来尝试访问下,我们的开发板,可能会出现如下报错不要着急,有两种方法可以解决,创建用户组,或者修改ssh配置修改配置如下好了,下面我们就可以通过ssh 来控制我们的开发板了,同一网段,无线有线均可访问。

Linux下Telnetssh服务的配置和使用

Linux下Telnetssh服务的配置和使用一、安装telnet软件包(通常要两个)。

1、telnet-client(或telnet),这个软件包提供的是telnet客户端程序;2、是telnet-erver软件包,这个才是真正的Telneterver软件包!Paword:ftpftp>cdlinu某ftp>lftp>gettelnet-0.17-25.i386.rpmftp>gettelnet-erver-0.17-25.i386.rpmftp>bye2、安装软件包#rpm–itelnet-0.17-25.i386.rpm#rpm–itelnet-erver-0.17-25.i386.rpm二、启动telnet服务1、开启服务方法一:使用ntyv,在出现的窗口之中,将telnet勾选起来,然后按下OK即可!方法二:编辑/etc/某inetd.d/telnet#vi/etc/某inetd.d/telnet 找到diable=ye<==就是改这里,将ye改成no即可!服务预设是关闭的2、激活服务telnet是挂在某inetd底下的,所以自然只要重新激活某inetd就能够将某inetd里头的设定重新读进来,所以刚刚设定的telnet自然也就可以被激活。

三、测试服务如果配置正确,系统提示输入远程机器的用户名和密码Login:Paword:注:默认只允许普通用户四、设置telnet端口#vi/etc/ervice进入编辑模式后查找telnet(怎样查找)会找到如下内容:telnet23/tcptelnet23/udp将23修改成未使用的端口号(如:2000),退出vi,重启telnet服务,telnet默认端口号就被修改了。

五、Telnet服务限制如果原本的默认值你并不满意,那么你可以修改成比较安全一点的机制。

假设你这个Linu某是一部主机,而且他有两块网络接口,分别是对外的192.168.0.1与对内的210.45.160.17这两个,如果你想要让对内的接口限制较松,而对外的限制较严格,你可以这样的来设定:#vi/etc/某inetd.d/telnet#先针对对内的较为松散的限制来设定:ervicetelnet{diable=no<==预设就是激活telnet服务bind=210.45.160.17<==只允许经由这个适配卡的封包进来only_from=210.45.160.0/24<==只允许210.45.160.0/24这个网段的主机联机进来使用telnet的服务.....} #再针对外部的联机来进行限制ervicetelnet{diable=no<==预设就是激活telnet服务bind=192.168.0.1<==只允许经由这个适配卡的封包进来only_from=192.168.0.0/16<==只允许192.168.0.0~192.168.255.255这个网段联机进来使用telnet的服务六、Telnetroot用户的登入root不能直接以telnet连接上主机。

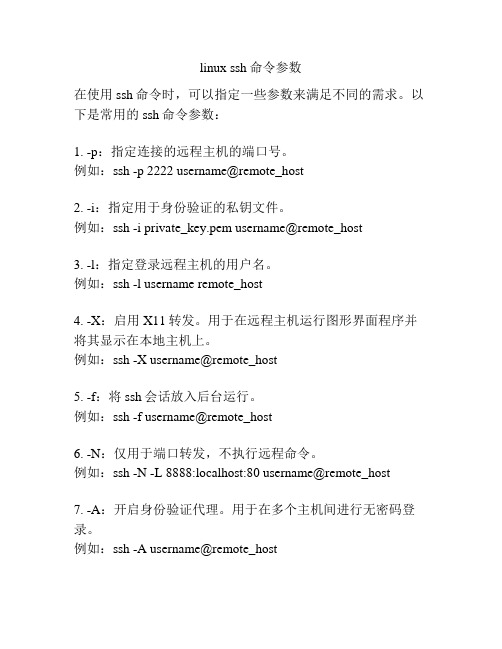

linux ssh命令参数

linux ssh命令参数

在使用ssh命令时,可以指定一些参数来满足不同的需求。

以下是常用的ssh命令参数:

1. -p:指定连接的远程主机的端口号。

例如:ssh -p 2222 username@remote_host

2. -i:指定用于身份验证的私钥文件。

例如:ssh -i private_key.pem username@remote_host

3. -l:指定登录远程主机的用户名。

例如:ssh -l username remote_host

4. -X:启用X11转发。

用于在远程主机运行图形界面程序并将其显示在本地主机上。

例如:ssh -X username@remote_host

5. -f:将ssh会话放入后台运行。

例如:ssh -f username@remote_host

6. -N:仅用于端口转发,不执行远程命令。

例如:ssh -N -L 8888:localhost:80 username@remote_host

7. -A:开启身份验证代理。

用于在多个主机间进行无密码登录。

例如:ssh -A username@remote_host

这些是一些常用的ssh命令参数,可以根据具体需求选择合适的参数来使用。

Linux之sshd服务

Linux之sshd服务---恢复内容开始------恢复内容结束---⼀、linux中对服务管理与控制(以sshd为例)1.什么是服务 可以⽤来给客户提供相关操作,对⾃⼰没有什么好处2.⽤什么控制服务系统初始化进程可以对服务进⾏相应的控制3.当前系统初始化进程是什么systemd ##系统初始化进程pstree ##显⽰系统中的进程树4.进程控制命令ssh -------->sshd(ssh⽤为客户端,主要进⾏服务器端的连接;sshd⽤为服务器端)systemctl ##服务控制命令systemctl start sshd ##开启服务systemctl stop sshd ##关闭服务systemctl restart sshd ##重启服务systemctl reload sshd ##重新加载服务配置systemctl enable sshd ##设定服务开机启动systemctl disable sshd ##设定服务开机不启动systemctl list-units ##列出已经开启服务当前状态systemctl list-dependencies ##列出服务的倚赖systemctl set-default multi-user.target ##设定系统启动级别为多⽤户模式(⽆图形)systemctl set-default graphical.target ##设定系统启动级别为图形模式systemctl status sshd ##查看服务状态,inactive(不可⽤),active(可⽤)注意:也可以使⽤init 5使界⾯图形化当使⽤关闭sshd关闭服务的时候 ,sshd状态会发⽣改变(此时状态为dead),此时不可以进⾏连接使⽤开启命令的时候,状态为running默认情况下,sshd服务是开机时⾃启动的,也可以进⾏设置。

以下设置sshd为开机不是⾃动启动重启后,不可以使⽤ssh服务[kiosk@foundation77 Desktop]$ ssh root@172.25.254.177ssh: connect to host 172.25.254.177 port 22: Connection refused使⽤命令设置sshd服务开机为⾃启动(开机后就可以直接进⾏登)使⽤命令systemctl list-unit-files 来列出所有服务开机启动的状态(disable,enable,static)若想对外开启服务,可以使⽤systemctl start ssh来开启服务接⼝。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

L i n u下开启s s h服务集团标准化办公室:[VV986T-J682P28-JP266L8-68PNN]

1、SuSE Linux下启动sshd:

命令行:rcsshd start

YaST:找不到sshd,但是打开全部inetd服务,ssh就可用了,奇!

待我发现机关,再改此文。

使用命令行:rpm -qa | grep ssh查看是否已安装ssh。

linux-kelh:~ # rpm -qa | grep ssh

如果存在如上显示,则表示已经安装ssh服务,反之没有安装。

再使用命令行:service sshd status查看ssh服务是否开启

2、配置SSH服务:

1. 修改配置文件

#vi /etc/ssh/sshd_config

2. 找到#PermitRootLogin no将其修改为PermitRootLogin yes

前晚装了这个版本,感觉它的gome桌面比Ubuntu8和Fedora版本都要好看。

呵呵,其实大家都用一样的东西。

这次在SUSE上使用SSH时遇到点麻烦,所以总结一下小经验。

SSH,即SecureShell,是一种网络协议,允许在两台计算机之间建立一条安全通道以交换数据。

一般Linux发行版本,例如Ubuntu和SUSE,都默认安装了OpenSSH工具包。

完成系统安

装,重新启动后,作为服务端的 sshd(SSHDaemon)会作为系统服务之一被启动(注:daemon解释为守护进程)。

同时一个SSH工具也安装好了,openSSH程序包的一部分,是远程登录客户端程序。

默认安装路径:

ssh-/usr/bin/ssh对应的配置文件/etc/ssh/ssh_config

sshd-/usr/sbin/sshd对应的配置文件/etc/ssh/sshd_config

我只想使用密码登录方式,所以修改了/etc/ssh/sshd_config文件的PasswordAuthentication参数,该参数默认为 no,意思是不允许通过密码认证登录;所以这里改为yes。

默认下/etc/ssh/ssh_config也有这个参数,默认是yes,所以不用修改。

修改参数后,在命令行输入sshrestart后重新启动sshd服务。

这次碰到的问题是,在SUSE登录后,在命令界面使用能正常登录,但是在另一台Windows 系统上面用putty登录时却显示连接超时,登录失败!putty这边设置没有问题,那么问题可能出在SUSE系统本身或者两台电脑之间的通信。

使用yast查看sshd服务的状态,在命令行输入yast回车,启动yast界面,选择“System>SystemServices(Runlevel)”,打开SystemServices(Runlevel):Services 界面,检查sshd状态已经是Enabled。

使用功能键Alt E转到ExpertMode,观察到当前sshd 运行在Runlevel5, (Fullmultiuserwithnetworkanddisplaymanager),这都没有问题。

到网上查查,最后在一个论坛里有人提到检查firewall,需要关闭firework。

于是选择在yast中选择“SecurityandUsers>Firewall”,在Firewallconfiguration界面将ServiceStart启动方式修改为Manually,然后执行“StopFirewallNow”,保存修改!

重新启动sshd,再到Windows下试试,一切正常

启动sshd服务

# service sshd start

# service sshd restart

或者

# /ect/sshd start

# /ect/sshd restart

停止服务

# service sshd stop 或者

# /ect/sshd stop

linux下怎么使SSH服务开机自动运行

1.首先查看是否安装ssh的相应包

rpm -aq|grep ssh

2.如果已经安装查看相关的port是否打开

netstat -an|grep 22

3.设置随机启动

通过ntsysv 选中sshd服务

也可以通过chkconfig也设置

chkconfig -- level 3 sshd on

4.当这些部分都做好后重新reboot后,还是不能通过ssh联上去。

看一个系统本身的防火设置。

可以手工清空一个规则

iptables -F回车

iptables -t nat -F回车

如果系统端口与sshd服务已启动。

则可以在别的机器上通过ssh连上。