端口大全

常用端口号大全

常用默认端口号大全1.HTTP服务器,默认端口号为80/tcp(木马Executor开放此端口)2.HTTPS(securely transferring web pages)服务器,默认端口号为443/tcp 443/udp3.HTTP协议代理服务器常用端口号:80/8080/3128/8081/90984.SOCKS代理协议服务器常用端口号:10805.FTP(文件传输)协议代理服务器常用端口号:216.Telnet(远程登录)协议代理服务器常用端口号:237.Telnet(不安全的文本传送),默认端口号为23/tcp(木马Tiny Telnet Server所开放的端口)8.FTP,默认的端口号为21/tcp(木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口)9.TFTP(Trivial File Transfer Protocol),默认端口号为69/udp10.SSH(安全登录)、SCP(文件传输)、端口号重定向,默认的端口号为22/tcp11.SMTP Simple Mail Transfer Protocol(E-mail),默认端口号为25/tcp(木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口)12.POP3 Post Office Protocol(E-mail),默认端口号为110/tcp13.Webshpere应用程序,默认端口号为908014.webshpere管理工具,默认端口号909015.JBOSS,默认端口号为808016.TOMCAT,默认端口号为808017.WIN2003远程登录,默认端口号为338918.Symantec AV/Filter for MSE,默认端口号为808119.Oracle 数据库,默认的端口号为152120.ORACLE EMCTL,默认的端口号为115821.Oracle XDB(XML 数据库),默认的端口号为808022.Oracle XDB FTP服务,默认的端口号为210023.MS SQL*SERVER数据库server,默认的端口号为1433/tcp 1433/udp24.MS SQL*SERVER数据库monitor,默认的端口号为1434/tcp 1434/udp。

服务器常用端口大全

服务器常用端口大全1. HTTP(80端口):超文本传输协议,用于在Web浏览器和服务器之间传递HTML页面和其他资源。

2.HTTPS(443端口):安全的HTTP协议,通过使用SSL/TLS加密来保护数据传输的安全性。

3.FTP(20和21端口):文件传输协议,用于文件在客户端和服务器之间进行传输。

4. SSH(22端口):安全Shell协议,用于安全地远程连接和管理计算机系统。

5.SMTP(25端口):简单邮件传输协议,用于在邮件客户端和邮件服务器之间传递电子邮件。

6.POP3(110端口):邮局协议版本3,用于从邮件服务器上接收电子邮件。

7. IMAP(143端口):Internet消息访问协议,用于从远程服务器上接收和管理电子邮件。

8.DNS(53端口):域名系统,将域名解析为IP地址。

9. RDP(3389端口):远程桌面协议,用于远程连接和管理Windows 操作系统。

10.MySQL(3306端口):开源关系数据库管理系统,用于存储和管理数据。

11. PostgreSQL(5432端口):开源关系数据库管理系统,主要用于高级企业级数据库应用。

12. Oracle (1521端口):Oracle数据库管理系统,非常流行的企业级数据库解决方案。

14. Redis(6379端口):键值存储数据库,用于快速读写操作。

15. Nginx(80/443端口):开源的高性能HTTP服务器和反向代理服务器。

16. Apache Tomcat(8080端口):Java Servlet容器,用于在Java环境中运行Web应用程序。

17.SNMP(161/162端口):简单网络管理协议,用于网络设备的监控和管理。

18.SFTP(22端口):安全文件传输协议,类似于FTP但使用SSH进行加密。

19. Telnet(23端口):远程登录协议,用于远程连接和管理计算机系统。

20.DNS(53端口):域名系统,将域名解析为IP地址。

常用端口大全

7001 = Windows messager

7070 = RealAudio控制口

7215 = Backdoor/SubSeven木马

7300 = 网络精灵木马

7301 = 网络精灵木马

7306 = 网络精灵木马

7307 = 网络精灵木马

1011 = Doly木马

1012 = Doly木马

1015 = Doly木马

1024 = NetSpy木马

1042 = Bla木马

1045 = RASmin木马

1080 = SOCKS代理

1090 = Extreme木马

1095 = Rat木马

1097 = Rat木马

513 = 远程登录与查询

514 = SHELL/系统日志

515 = 打印服务

517 = Talk

518 = 网络聊天

520 = EFS

525 = 时间服务

526 = 日期更新

530 = RPC

531 = RASmin木马

532 = 新闻阅读

533 = 紧急广播

37 = 时间

39 = 资源定位协议

41 = DeepThroat木马

42 = WINS 主机名服务

43 = WhoIs服务

58 = DMSetup木马

59 = 个人文件服务

63 = WHOIS端口

69 = TFTP服务

70 = 信息检索

79 = 查询在线用户

1245 = VooDoo Doll木马

1349 = BO DLL木马

计算机常见端口大全

计算机常见端口大全计算机端口是指用于在计算机和外部设备之间进行数据传输的一种通信接口。

在计算机网络中,常见的端口主要用于标识不同的网络应用和服务。

了解计算机常见端口是学习计算机网络和网络安全的基础知识之一。

本文将为您介绍一些常见的计算机端口及其用途。

1. 20和21端口(FTP数据传输协议)FTP是用于计算机之间的文件传输的协议。

其中端口20用于数据传输,端口21用于控制连接。

通过FTP协议,用户可以上传和下载文件到远程计算机。

2. 22端口(SSH安全外壳协议)SSH是一种安全的远程登录协议,使用22端口进行传输。

通过SSH协议,用户可以远程管理服务器,并进行安全的文件传输。

3. 23端口(Telnet协议)Telnet协议用于远程登录到计算机系统,允许用户通过命令行界面进行操作。

然而,由于Telnet传输的数据不加密,已经逐渐被SSH协议所取代。

4. 25端口(SMTP简单邮件传输协议)SMTP协议是用于电子邮件的发送和传输的标准协议,25端口用于传输邮件到邮件服务器。

通过SMTP协议,用户可以发送电子邮件到目标地址。

5. 53端口(DNS域名系统)DNS是用于将域名解析为IP地址的协议,53端口用于DNS服务器之间的通信。

它帮助我们在浏览器中输入域名时,将域名转化为对应的IP地址,连接到目标网站。

6. 80端口(HTTP协议)HTTP是超文本传输协议,用于在Web浏览器和Web服务器之间传输数据。

80端口用于传输HTTP请求和响应。

通过HTTP协议,用户可以访问网页和发送请求到Web服务器。

7. 110端口(POP3邮局协议)POP3协议用于电子邮件的收取,110端口用于接收邮件服务器之间的通信。

通过POP3协议,用户可以下载和阅读发送到自己的电子邮件。

8. 143端口(IMAP互联网邮件访问协议)IMAP协议也是用于电子邮件的收取,但与POP3不同的是,IMAP不会直接将邮件下载到本地,而是在邮件服务器上进行管理。

网络端口号大全

179 bgp 边界网络协议

191 prospero Cliffod Neuman 的 Prospero 服务

194 irc 互联网中继聊天(IRC)

199 smux SNMP UNIX 多路复用

201 at-rtmp AppleTalk 选路

202 at-nbp AppleTalk 名称绑定

105 csnet-ns 邮箱名称服务器;也被 CSO 名称服务器使用

107 rtelnet 远程 Telnet

109 pop2 邮局协议版本2

110 pop3 邮局协议版本3

111 sunrpc 用于远程命令执行的远程过程调用(RPC)协议,被网络文件系统(NFS)使用

113 auth 验证和身份识别协议

445 microsoft-ds 通过 TCP/IP 的服务器消息块(SMB)

464 kpasswd Kerberos 口令和钥匙改换服务

468 photuris Photuris 会话钥匙管理协议

487 saft 简单不对称文件传输(SAFT)协议

488 gss-http 用于 HTTP 的通用安全服务(GSS)

网络端口号大全

1 tcpmux TCP 端口服务多路复用

5 rje 远程作业入口

7 echo Echo 服务

9 discard 用于连接测试的空服务

11 systat 用于列举连接了的端口的系统状态

13 daytime 给请求主机发送日期和时间

17 qotd 给连接了的主机发送每日格言

端口号码 / 层 名称 注释

512/tcp exec 用于对远程执行的进程进行验证

port(端口)大全

端口:22

服务:Ssh

说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

端口:23

服务:Telnet

说明:远程登录,入侵者在搜索远程登录UNIX的服务。大多数情况下扫描这一端口是为了找到机器运行的操作系统。还有使用其他技术,入侵者也会找到密码。木马Tiny Telnet Server就开放这个端口。

服务:mountd

说明:Linux的mountd Bug。这是扫描的一个流行BUG。大多数对这个端口的扫描是基于UDP的,但是基于TCP的mountd有所增加(mountd同时运行于两个端口)。记住mountd可运行于任何端口(到底是哪个端口,需要在端口111做portmap查询),只是Linux默认端口是635,就像NFS通常运行于2049端口。

端口:555

服务:DSF

说明:木马PhAse1.0、Stealth Spy、IniKiller开放此端口。

端口:568

服务:Membership DPA

说明:成员资格 DPA。

端口:569

服务:Membership MSN

说明:成员资格 MSN。 端口:635 端口:80

服务:HTTP

说明:用于网页浏览。木马Executor开放此端口。

端口:99

服务:Metagram Relay

说明:后门程序ncx99开放此端口。

端口:102

服务:Message transfer agent(MTA)-X.400 over TCP/IP

端口:143

服务:Interim Mail Access Protocol v2

计算机端口大全

计算机端口大全计算机端口是一种特定的数字地址,用于在互联网上识别不同的应用程序或服务。

通过端口,计算机可以与其他计算机进行通信和数据交换。

本文将介绍一些常见的计算机端口及其功能。

1. 传输控制协议(TCP)端口1.1 网络时间协议(NTP)端口(端口号:123)- 用于同步计算机的时间。

- TCP/UDP协议都可以使用该端口。

1.2 文件传输协议(FTP)端口(端口号:20、21)- 端口20用于数据传输,端口21用于控制连接和命令传输。

- TCP协议使用这两个端口。

1.3 超文本传输协议(HTTP)端口(端口号:80)- 用于在Web浏览器和Web服务器之间传输数据。

- TCP协议使用该端口。

1.4 传输控制协议(TCP)和用户数据报协议(UDP)共享的端口(端口号:1024-49151)- 用于一些常见的应用程序,如Telnet(23)、SMTP(25)和DNS(53)等。

- TCP/UDP协议都可以使用这些端口。

2. 用户数据报协议(UDP)端口2.1 域名系统(DNS)端口(端口号:53)- 用于将域名转换为IP地址,以实现互联网上的名称解析。

- UDP协议使用该端口。

2.2 动态主机配置协议(DHCP)端口(端口号:67、68)- 用于自动分配IP地址、子网掩码和网关给计算机。

- UDP协议使用这两个端口。

3. 安全协议3.1 安全套接层(SSL)端口(端口号:443)- 用于在Web浏览器和Web服务器之间进行加密通信。

- TCP协议使用该端口。

3.2 传输层安全(TLS)端口(端口号:465)- 用于在电子邮件客户端和电子邮件服务器之间进行加密通信。

- TCP协议使用该端口。

4. 其他常见端口4.1 远程桌面协议(RDP)端口(端口号:3389)- 用于远程访问和控制计算机。

- TCP协议使用该端口。

4.2 虚拟专用网络(VPN)端口(端口号:500)- 用于在公共网络上建立私密的加密通信通道。

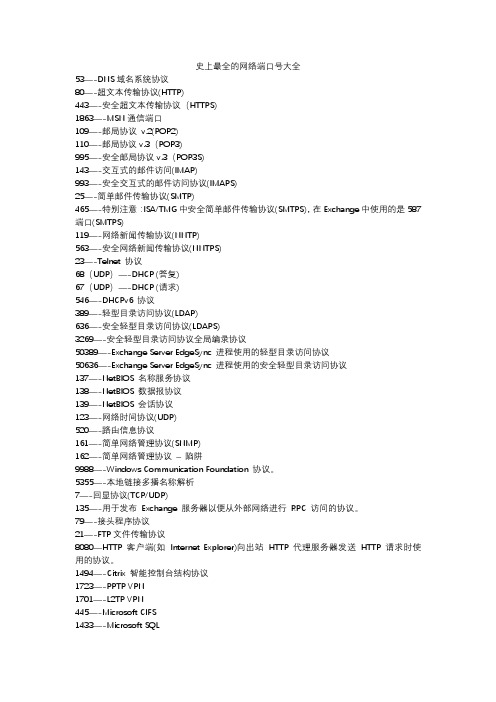

史上最全的网络端口号大全

史上最全的网络端口号大全53—-DNS域名系统协议80—-超文本传输协议(HTTP)443—-安全超文本传输协议(HTTPS)1863—-MSN通信端口109—-邮局协议v.2(POP2)110—-邮局协议v.3(POP3)995—-安全邮局协议v.3(POP3S)143—-交互式的邮件访问(IMAP)993—-安全交互式的邮件访问协议(IMAPS)25—-简单邮件传输协议(SMTP)465—-特别注意:ISA/TMG中安全简单邮件传输协议(SMTPS),在Exchange中使用的是587端口(SMTPS)119—-网络新闻传输协议(NNTP)563—-安全网络新闻传输协议(NNTPS)23—-Telnet 协议68(UDP)—-DHCP (答复)67(UDP)—-DHCP (请求)546—-DHCPv6 协议389—-轻型目录访问协议(LDAP)636—-安全轻型目录访问协议(LDAPS)3269—-安全轻型目录访问协议全局编录协议50389—-Exchange Server EdgeSync 进程使用的轻型目录访问协议50636—-Exchange Server EdgeSync 进程使用的安全轻型目录访问协议137—-NetBIOS 名称服务协议138—-NetBIOS 数据报协议139—-NetBIOS 会话协议123—-网络时间协议(UDP)520—-路由信息协议161—-简单网络管理协议(SNMP)162—-简单网络管理协议–陷阱9988—-Windows Communication Foundation 协议。

5355—-本地链接多播名称解析7—-回显协议(TCP/UDP)135—-用于发布Exchange 服务器以便从外部网络进行RPC 访问的协议。

79—-接头程序协议21—-FTP文件传输协议8080—HTTP 客户端(如Internet Explorer)向出站HTTP 代理服务器发送HTTP 请求时使用的协议。

端口大全

31=MSG Authentication Authentication文电)鉴别[定];证实[明];【NT】确认,身份验证[AUTH]

32=Unassigned

33=Display Support Protocol

34=Unassigned

35=Private printer server 私有打印服务器

6=Unassigned

7=Echo 回送 回波,反射(波);反应,回声[显,应];= Electronic Computing Health Organization,电子计算机保健组织; = European Commission Host Organization, 欧洲委员会数据库中心组织

16=Unassigned

17=Quote of the Day 开列,证明;加引号

18=Message Send Protocol 信息发送协议

19=Character Generator 字符发生器

20=FTP (Data) = File Transfer Program,文件传送程序; = file transfer protocol, 文件传送协议; = Fixed Term Plan (IBM), 固定项目计划(IBM公司)

103=Genesis Point-to-Point Trans Net

104=ACR-NEMA Digital Imag. & Comm. 300

105=Mailbox Name Nameserver

106=3COM-TSMUX3com-tsmux

107=Remote Telnet Service

150=SQL-NETsql-net

常用的网络端口号大全

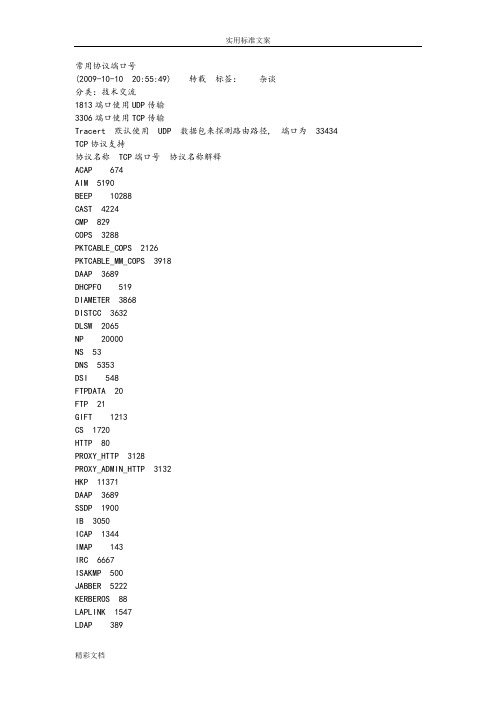

常用协议端口号(2009-10-10 20:55:49) 转载标签:杂谈分类:技术交流1813端口使用UDP传输3306端口使用TCP传输Tracert 默认使用UDP 数据包来探测路由路径, 端口为33434 TCP协议支持协议名称TCP端口号协议名称解释ACAP 674AIM 5190BEEP 10288CAST 4224CMP 829COPS 3288PKTCABLE_COPS 2126PKTCABLE_MM_COPS 3918DAAP 3689DHCPFO 519DIAMETER 3868DISTCC 3632DLSW 2065NP 20000NS 53DNS 5353DSI 548FTPDATA 20FTP 21GIFT 1213CS 1720HTTP 80PROXY_HTTP 3128PROXY_ADMIN_HTTP 3132HKP 11371DAAP 3689SSDP 1900IB 3050ICAP 1344IMAP 143IRC 6667ISAKMP 500JABBER 5222KERBEROS 88LAPLINK 1547LDAP 389GLOBALCAT_LDAP 3268LDP 646PRINTER 515MBTCP 502MSNMS 1863MSRP 0MySQL 3306NBSS 139CIFS 445NCP 524NDMP 100001/tcp tcpmux TCP Port Service Multiplexer2/tcp compressnet Management Utility3/tcp compressnet Compression Process5/tcp rje Remote Job Entry7/tcp echo Echo9/tcp discard Discard11/tcp systat Active Users13/tcp daytime Daytime (RFC 867)17/tcp qotd Quote of the Day18/tcp msp Message Send Protocol19/tcp chargen Character Generator20/tcp ftp-data File Transfer [Default Data]21/tcp ftp File Transfer [Control]22/tcp ssh SSH Remote Login Protocol23/tcp telnet Telnet24/tcp any private mail system any private mail system25/tcp smtp Simple Mail Transfer27/tcp nsw-fe NSW User System FE29/tcp msg-icp MSG ICP31/tcp msg-auth MSG Authentication33/tcp dsp Display Support Protocol35/tcp any private printer server any private printer server 37/tcp time Time38/tcp rap Route Access Protocol39/tcp rlp Resource Location Protocol41/tcp graphics Graphics42/tcp nameserver Host Name Server43/tcp nicname Who Is44/tcp mpm-flags MPM FLAGS Protocol45/tcp mpm Message Processing Module [recv]46/tcp mpm-snd MPM [default send]47/tcp ni-ftp NI FTP48/tcp auditd Digital Audit Daemon49/tcp tacacs Login Host Protocol (TACACS)50/tcp re-mail-ck Remote Mail Checking Protocol51/tcp la-maint IMP Logical Address Maintenance52/tcp xns-time XNS Time Protocol53/tcp domain Domain Name Server54/tcp xns-ch XNS Clearinghouse55/tcp isi-gl ISI Graphics Language56/tcp xns-auth XNS Authentication57/tcp any private terminal access any private terminal access 58/tcp xns-mail XNS Mail59/tcp any private file service any private file service60/tcp Unassigned Unassigned61/tcp ni-mail NI MAIL62/tcp acas ACA Services63/tcp whois++ whois++64/tcp covia Communications Integrator (CI)65/tcp tacacs-ds TACACS-Database Service66/tcp sql*net Oracle SQL*NET67/tcp bootps Bootstrap Protocol Server68/tcp bootpc Bootstrap Protocol Client69/tcp tftp Trivial File Transfer70/tcp gopher Gopher71/tcp netrjs-1 Remote Job Service72/tcp netrjs-2 Remote Job Service73/tcp netrjs-3 Remote Job Service74/tcp netrjs-4 Remote Job Service75/tcp any private dial out service any private dial out service 76/tcp deos Distributed External Object Store77/tcp any private RJE service any private RJE service78/tcp vettcp vettcp79/tcp finger Finger80/tcp http-www World Wide Web HTTP81/tcp hosts2-ns HOSTS2 Name Server82/tcp xfer XFER Utility83/tcp mit-ml-dev MIT ML Device84/tcp ctf Common Trace Facility85/tcp mit-ml-dev MIT ML Device86/tcp mfcobol Micro Focus Cobol87/tcp any private terminal link any private terminal link88/tcp kerberos Kerberos89/tcp su-mit-tg SU/MIT Telnet Gateway90/tcp dnsix DNSIX Securit Attribute Token Map91/tcp mit-dov MIT Dover Spooler92/tcp npp Network Printing Protocol93/tcp dcp Device Control Protocol94/tcp objcall Tivoli Object Dispatcher95/tcp supdup SUPDUP96/tcp dixie DIXIE Protocol Specification97/tcp swift-rvf Swift Remote Virtural File Protocol 98/tcp tacnews TAC News99/tcp metagram Metagram Relay101/tcp hostname NIC Host Name Server102/tcp iso-tsap ISO-TSAP Class 0103/tcp gppitnp Genesis Point-to-Point Trans Net104/tcp acr-nema ACR-NEMA Digital Imag. & Comm. 300 105/tcp cso CCSO name server protocol105/tcp csnet-ns Mailbox Name Nameserver106/tcp 3com-tsmux 3COM-TSMUX107/tcp rtelnet Remote Telnet Service108/tcp snagas SNA Gateway Access Server109/tcp pop2 Post Office Protocol - Version 2110/tcp pop3 Post Office Protocol - Version 3111/tcp sunrpc SUN Remote Procedure Call112/tcp mcidas McIDAS Data Transmission Protocol113/tcp ident114/tcp audionews Audio News Multicast115/tcp sftp Simple File Transfer Protocol116/tcp ansanotify ANSA REX Notify117/tcp uucp-path UUCP Path Service118/tcp sqlserv SQL Services119/tcp nntp Network News Transfer Protocol120/tcp cfdptkt CFDPTKT121/tcp erpc Encore Expedited Remote Pro.Call122/tcp smakynet SMAKYNET123/tcp ntp Network Time Protocol124/tcp ansatrader ANSA REX Trader125/tcp locus-map Locus PC-Interface Net Map Ser126/tcp unitary Unisys Unitary Login127/tcp locus-con Locus PC-Interface Conn Server128/tcp gss-xlicen GSS X License Verification129/tcp pwdgen Password Generator Protocol130/tcp cisco-fna cisco FNATIVE131/tcp cisco-tna cisco TNATIVE132/tcp cisco-sys cisco SYSMAINT133/tcp statsrv Statistics Service134/tcp ingres-net INGRES-NET Service135/tcp epmap DCE endpoint resolution136/tcp profile PROFILE Naming System137/tcp netbios-ns NETBIOS Name Service138/tcp netbios-dgm NETBIOS Datagram Service139/tcp netbios-ssn NETBIOS Session Service140/tcp emfis-data EMFIS Data Service141/tcp emfis-cntl EMFIS Control Service142/tcp bl-idm Britton-Lee IDM143/tcp imap Internet Message Access Protocol144/tcp uma Universal Management Architecture145/tcp uaac UAAC Protocol146/tcp iso-tp0 ISO-IP0147/tcp iso-ip ISO-IP148/tcp jargon Jargon149/tcp aed-512 AED 512 Emulation Service150/tcp sql-net SQL-NET151/tcp hems HEMS152/tcp bftp Background File Transfer Program153/tcp sgmp SGMP154/tcp netsc-prod NETSC155/tcp netsc-dev NETSC156/tcp sqlsrv SQL Service157/tcp knet-cmp KNET/VM Command/Message Protocol 158/tcp pcmail-srv PCMail Server159/tcp nss-routing NSS-Routing160/tcp sgmp-traps SGMP-TRAPS161/tcp snmp SNMP162/tcp snmptrap SNMPTRAP163/tcp cmip-man CMIP/TCP Manager164/tcp cmip-agent CMIP/TCP Agent165/tcp xns-courier Xerox166/tcp s-net Sirius Systems167/tcp namp NAMP168/tcp rsvd RSVD169/tcp send SEND170/tcp print-srv Network PostScript171/tcp multiplex Network Innovations Multiplex 172/tcp cl/1 Network Innovations CL/1173/tcp xyplex-mux Xyplex174/tcp mailq MAILQ175/tcp vmnet VMNET176/tcp genrad-mux GENRAD-MUX177/tcp xdmcp X Display Manager Control Protocol178/tcp nextstep NextStep Window Server179/tcp bgp Border Gateway Protocol180/tcp ris Intergraph181/tcp unify Unify182/tcp audit Unisys Audit SITP183/tcp ocbinder OCBinder184/tcp ocserver OCServer185/tcp remote-kis Remote-KIS186/tcp kis KIS Protocol187/tcp aci Application Communication Interface188/tcp mumps Plus Five's MUMPS189/tcp qft Queued File Transport190/tcp gacp Gateway Access Control Protocol191/tcp prospero Prospero Directory Service192/tcp osu-nms OSU Network Monitoring System193/tcp srmp Spider Remote Monitoring Protocol194/tcp irc Internet Relay Chat Protocol195/tcp dn6-nlm-aud DNSIX Network Level Module Audit196/tcp dn6-smm-red DNSIX Session Mgt Module Audit Redir 197/tcp dls Directory Location Service198/tcp dls-mon Directory Location Service Monitor199/tcp smux SMUX200/tcp src IBM System Resource Controller201/tcp at-rtmp AppleTalk Routing Maintenance202/tcp at-nbp AppleTalk Name Binding203/tcp at-3 AppleTalk Unused204/tcp at-echo AppleTalk Echo205/tcp at-5 AppleTalk Unused206/tcp at-zis AppleTalk Zone Information207/tcp at-7 AppleTalk Unused208/tcp at-8 AppleTalk Unused209/tcp qmtp The Quick Mail Transfer Protocol210/tcp z39.50 ANSI Z39.50211/tcp 914c/g Texas Instruments 914C/G Terminal212/tcp anet ATEXSSTR214/tcp vmpwscs VM PWSCS215/tcp softpc Insignia Solutions216/tcp CAIlic Computer Associates Int'l License Server 217/tcp dbase dBASE Unix218/tcp mpp Netix Message Posting Protocol219/tcp uarps Unisys ARPs220/tcp imap3 Interactive Mail Access Protocol v3221/tcp fln-spx Berkeley rlogind with SPX auth222/tcp rsh-spx Berkeley rshd with SPX auth223/tcp cdc Certificate Distribution Center242/tcp direct Direct243/tcp sur-meas Survey Measurement244/tcp dayna Dayna245/tcp link LINK246/tcp dsp3270 Display Systems Protocol247/tcp subntbcst_tftp SUBNTBCST_TFTP248/tcp bhfhs bhfhs256/tcp rap RAP257/tcp set Secure Electronic Transaction258/tcp yak-chat Yak Winsock Personal Chat259/tcp esro-gen Efficient Short Remote Operations 260/tcp openport Openport263/tcp hdap HDAP264/tcp bgmp BGMP280/tcp http-mgmt http-mgmt309/tcp entrusttime EntrustTime310/tcp bhmds bhmds312/tcp vslmp VSLMP315/tcp dpsi DPSI316/tcp decauth decAuth317/tcp zannet Zannet321/tcp pip PIP344/tcp pdap Prospero Data Access Protocol345/tcp pawserv Perf Analysis Workbench346/tcp zserv Zebra server347/tcp fatserv Fatmen Server348/tcp csi-sgwp Cabletron Management Protocol349/tcp mftp mftp351/tcp matip-type-b MATIP Type B351/tcp bhoetty bhoetty (added 5/21/97)353/tcp ndsauth NDSAUTH354/tcp bh611 bh611357/tcp bhevent bhevent362/tcp srssend SRS Send365/tcp dtk DTK366/tcp odmr ODMR368/tcp qbikgdp QbikGDP371/tcp clearcase Clearcase372/tcp ulistproc ListProcessor373/tcp legent-1 Legent Corporation374/tcp legent-2 Legent Corporation375/tcp hassle Hassle376/tcp nip Amiga Envoy Network Inquiry Proto377/tcp tnETOS NEC Corporation378/tcp dsETOS NEC Corporation379/tcp is99c TIA/EIA/IS-99 modem client380/tcp is99s TIA/EIA/IS-99 modem server381/tcp hp-collector hp performance data collector383/tcp hp-alarm-mgr hp performance data alarm manager384/tcp arns A Remote Network Server System385/tcp ibm-app IBM Application386/tcp asa ASA Message Router Object Def.387/tcp aurp Appletalk Update-Based Routing Pro.388/tcp unidata-ldm Unidata LDM Version 4389/tcp ldap Lightweight Directory Access Protocol390/tcp uis UIS391/tcp synotics-relay SynOptics SNMP Relay Port393/tcp dis Data Interpretation System394/tcp embl-ndt EMBL Nucleic Data Transfer395/tcp netcp NETscout Control Protocol396/tcp netware-ip Novell Netware over IP397/tcp mptn Multi Protocol Trans. Net.398/tcp kryptolan Kryptolan399/tcp iso-tsap-c2 ISO Transport Class 2 Non-Control over TCP 400/tcp work-sol Workstation Solutions401/tcp ups Uninterruptible Power Supply402/tcp genie Genie Protocol403/tcp decap decap404/tcp nced nced405/tcp ncld ncld406/tcp imsp Interactive Mail Support Protocol407/tcp timbuktu Timbuktu408/tcp prm-sm Prospero Resource Manager Sys. Man.409/tcp prm-nm Prospero Resource Manager Node Man.410/tcp decladebug DECLadebug Remote Debug Protocol411/tcp rmt Remote MT Protocol412/tcp synoptics-trap Trap Convention Port413/tcp smsp SMSP414/tcp infoseek InfoSeek415/tcp bnet BNet416/tcp silverplatter Silverplatter417/tcp onmux Onmux418/tcp hyper-g Hyper-G419/tcp ariel1 Ariel420/tcp smpte SMPTE421/tcp ariel2 Ariel422/tcp ariel3 Ariel423/tcp opc-job-start IBM Operations Planning and Control Start 424/tcp opc-job-track IBM Operations Planning and Control Track 425/tcp icad-el ICAD426/tcp smartsdp smartsdp427/tcp svrloc Server Location428/tcp ocs_cmu OCS_CMU429/tcp ocs_amu OCS_AMU430/tcp utmpsd UTMPSD431/tcp utmpcd UTMPCD432/tcp iasd IASD433/tcp nnsp NNSP434/tcp mobileip-agent MobileIP-Agent435/tcp mobilip-mn MobilIP-MN436/tcp dna-cml DNA-CML437/tcp comscm comscm438/tcp dsfgw dsfgw439/tcp dasp dasp Thomas Obermair440/tcp sgcp sgcp441/tcp decvms-sysmgt decvms-sysmgt442/tcp cvc_hostd cvc_hostd443/tcp https http protocol over TLS/SSL444/tcp snpp Simple Network Paging Protocol445/tcp microsoft-ds Microsoft-DS446/tcp ddm-rdb DDM-RDB447/tcp ddm-dfm DDM-RFM448/tcp ddm-ssl DDM-SSL449/tcp as-servermap AS Server Mapper450/tcp tserver TServer451/tcp sfs-smp-net Cray Network Semaphore server453/tcp creativeserver CreativeServer454/tcp contentserver ContentServer455/tcp creativepartnr CreativePartnr456/tcp macon-tcp macon-tcp457/tcp scohelp scohelp458/tcp appleqtc apple quick time459/tcp ampr-rcmd ampr-rcmd460/tcp skronk skronk461/tcp datasurfsrv DataRampSrv462/tcp datasurfsrvsec DataRampSrvSec463/tcp alpes alpes464/tcp kpasswd kpasswd465/tcp smtps smtp protocol over TLS/SSL (was ssmtp)466/tcp digital-vrc digital-vrc467/tcp mylex-mapd mylex-mapd468/tcp photuris proturis469/tcp rcp Radio Control Protocol470/tcp scx-proxy scx-proxy471/tcp mondex Mondex472/tcp ljk-login ljk-login473/tcp hybrid-pop hybrid-pop474/tcp tn-tl-w1 tn-tl-w1475/tcp tcpnethaspsrv tcpnethaspsrv476/tcp tn-tl-fd1 tn-tl-fd1477/tcp ss7ns ss7ns478/tcp spsc spsc479/tcp iafserver iafserver480/tcp iafdbase iafdbase481/tcp ph Ph service482/tcp bgs-nsi bgs-nsi483/tcp ulpnet ulpnet484/tcp integra-sme Integra Software Management Environment 485/tcp powerburst Air Soft Power Burst486/tcp avian avian487/tcp saft saft Simple Asynchronous File Transfer488/tcp gss-http gss-http489/tcp nest-protocol nest-protocol490/tcp micom-pfs micom-pfs491/tcp go-login go-login492/tcp ticf-1 Transport Independent Convergence for FNA 493/tcp ticf-2 Transport Independent Convergence for FNA 494/tcp pov-ray POV-Ray495/tcp intecourier intecourier496/tcp pim-rp-disc PIM-RP-DISC497/tcp dantz dantz498/tcp siam siam499/tcp iso-ill ISO ILL Protocol500/tcp isakmp isakmp501/tcp stmf STMF502/tcp asa-appl-proto asa-appl-proto503/tcp intrinsa Intrinsa504/tcp citadel citadel505/tcp mailbox-lm mailbox-lm506/tcp ohimsrv ohimsrv507/tcp crs crs508/tcp xvttp xvttp509/tcp snare snare510/tcp fcp FirstClass Protocol511/tcp passgo PassGo512/tcp exec remote process execution;513/tcp login remote login a la telnet;514/tcp shell cmd515/tcp printer spooler516/tcp videotex videotex517/tcp talk like tenex link, but across518/tcp ntalk519/tcp utime unixtime520/tcp efs extended file name server521/tcp ripng ripng522/tcp ulp ULP523/tcp ibm-db2 IBM-DB2524/tcp ncp NCP525/tcp timed timeserver526/tcp tempo newdate527/tcp stx Stock IXChange528/tcp custix Customer IXChange529/tcp irc-serv IRC-SERV530/tcp courier rpc531/tcp conference chat532/tcp netnews readnews533/tcp netwall for emergency broadcasts534/tcp mm-admin MegaMedia Admin535/tcp iiop iiop536/tcp opalis-rdv opalis-rdv537/tcp nmsp Networked Media Streaming Protocol538/tcp gdomap gdomap539/tcp apertus-ldp Apertus Technologies Load Determination 540/tcp uucp uucpd541/tcp uucp-rlogin uucp-rlogin542/tcp commerce commerce543/tcp klogin544/tcp kshell krcmd545/tcp appleqtcsrvr appleqtcsrvr546/tcp dhcpv6-client DHCPv6 Client547/tcp dhcpv6-server DHCPv6 Server548/tcp afpovertcp AFP over TCP549/tcp idfp IDFP550/tcp new-rwho new-who551/tcp cybercash cybercash552/tcp deviceshare deviceshare553/tcp pirp pirp554/tcp rtsp Real Time Stream Control Protocol555/tcp dsf556/tcp remotefs rfs server557/tcp openvms-sysipc openvms-sysipc558/tcp sdnskmp SDNSKMP559/tcp teedtap TEEDTAP560/tcp rmonitor rmonitord561/tcp monitor562/tcp chshell chcmd563/tcp nntps nntp protocol over TLS/SSL (was snntp)564/tcp 9pfs plan 9 file service565/tcp whoami whoami566/tcp streettalk streettalk567/tcp banyan-rpc banyan-rpc568/tcp ms-shuttle microsoft shuttle569/tcp ms-rome microsoft rome570/tcp meter demon571/tcp meter udemon572/tcp sonar sonar573/tcp banyan-vip banyan-vip574/tcp ftp-agent FTP Software Agent System575/tcp vemmi VEMMI576/tcp ipcd ipcd577/tcp vnas vnas578/tcp ipdd ipdd579/tcp decbsrv decbsrv581/tcp bdp Bundle Discovery Protocol588/tcp cal CAL589/tcp eyelink EyeLink590/tcp tns-cml TNS CML593/tcp http-rpc-epmap HTTP RPC Ep Map594/tcp tpip TPIP596/tcp smsd SMSD599/tcp acp Aeolon Core Protocol600/tcp ipcserver Sun IPC server606/tcp urm Cray Unified Resource Manager607/tcp nqs nqs608/tcp sift-uft Sender-Initiated/Unsolicited File Transfer 609/tcp npmp-trap npmp-trap610/tcp npmp-local npmp-local611/tcp npmp-gui npmp-gui613/tcp hmmp-op HMMP Operation620/tcp sco-websrvrmgr SCO WebServer Manager621/tcp escp-ip ESCP625/tcp dec_dlm DEC DLM628/tcp qmqp QMQP630/tcp rda RDA631/tcp ipp IPP (Internet Printing Protocol)632/tcp bmpp bmpp634/tcp ginad ginad635/tcp rlzdbase RLZ DBase636/tcp ldaps ldap protocol over TLS/SSL (was sldap)637/tcp lanserver lanserver639/tcp msdp MSDP666/tcp doom doom Id Software667/tcp disclose campaign contribution disclosures - SDR Technologies 668/tcp mecomm MeComm669/tcp meregister MeRegister670/tcp vacdsm-sws VACDSM-SWS671/tcp vacdsm-app VACDSM-APP672/tcp vpps-qua VPPS-QUA673/tcp cimplex CIMPLEX674/tcp acap ACAP675/tcp dctp DCTP704/tcp elcsd errlog copy/server daemon705/tcp agentx AgentX709/tcp entrust-kmsh Entrust Key Management Service Handler710/tcp entrust-ash Entrust Administration Service Handler729/tcp netviewdm1 IBM NetView DM/6000 Server/Client730/tcp netviewdm2 IBM NetView DM/6000 send/tcp731/tcp netviewdm3 IBM NetView DM/6000 receive/tcp741/tcp netgw netGW742/tcp netrcs Network based Rev. Cont. Sys.744/tcp flexlm Flexible License Manager747/tcp fujitsu-dev Fujitsu Device Control748/tcp ris-cm Russell Info Sci Calendar Manager749/tcp kerberos-adm kerberos administration750/tcp rfile751/tcp pump752/tcp qrh753/tcp rrh754/tcp tell send758/tcp nlogin759/tcp con760/tcp ns761/tcp rxe762/tcp quotad763/tcp cycleserv765/tcp webster769/tcp vid770/tcp cadlock771/tcp rtip772/tcp cycleserv2773/tcp submit774/tcp rpasswd776/tcp wpages780/tcp wpgs786/tcp concert Concert787/tcp qsc QSC801/tcp device873/tcp rsync rsync886/tcp iclcnet-locate ICL coNETion locate server887/tcp iclcnet_svinfo ICL coNETion server info888/tcp accessbuilder AccessBuilder900/tcp omginitialrefs OMG Initial Refs911/tcp xact-backup xact-backup990/tcp ftps ftp protocol, control, over TLS/SSL991/tcp nas Netnews Administration System992/tcp telnets telnet protocol over TLS/SSL993/tcp imaps imap4 protocol over TLS/SSL994/tcp ircs irc protocol over TLS/SSL995/tcp pop3s pop3 protocol over TLS/SSL (was spop3)996/tcp vsinet vsinet997/tcp maitrd998/tcp busboy999/tcp garcon1000/tcp cadlock1010/tcp surf surf1023/tcp Reserved Reserved1030/tcp iad1 BBN IAD1031/tcp iad2 BBN IAD1032/tcp iad3 BBN IAD1047/tcp neod1 Sun's NEO Object Request Broker1048/tcp neod2 Sun's NEO Object Request Broker1058/tcp nim nim1059/tcp nimreg nimreg1067/tcp instl_boots Installation Bootstrap Proto. Serv. 1068/tcp instl_bootc Installation Bootstrap Proto. Cli. 1080/tcp socks Socks1083/tcp ansoft-lm-1 Anasoft License Manager1084/tcp ansoft-lm-2 Anasoft License Manager1123/tcp murray Murray1155/tcp nfa Network File Access1212/tcp lupa lupa1222/tcp nerv SNI R&D network1239/tcp nmsd NMSD1248/tcp hermes1313/tcp bmc_patroldb BMC_PATROLDB1314/tcp pdps Photoscript Distributed Printing System 1321/tcp pip PIP1345/tcp vpjp VPJP1346/tcp alta-ana-lm Alta Analytics License Manager1347/tcp bbn-mmc multi media conferencing1348/tcp bbn-mmx multi media conferencing1349/tcp sbook Registration Network Protocol1350/tcp editbench Registration Network Protocol1352/tcp lotusnote Lotus Note1353/tcp relief Relief Consulting1354/tcp rightbrain RightBrain Software1355/tcp intuitive-edge Intuitive Edge1356/tcp cuillamartin CuillaMartin Company1357/tcp pegboard Electronic PegBoard1358/tcp connlcli CONNLCLI1359/tcp ftsrv FTSRV1360/tcp mimer MIMER1361/tcp linx LinX1362/tcp timeflies TimeFlies1363/tcp ndm-requester Network DataMover Requester1364/tcp ndm-server Network DataMover Server1365/tcp adapt-sna Network Software Associates1366/tcp netware-csp Novell NetWare Comm Service Platform 1367/tcp dcs DCS1368/tcp screencast ScreenCast1369/tcp gv-us GlobalView to Unix Shell1370/tcp us-gv Unix Shell to GlobalView1371/tcp fc-cli Fujitsu Config Protocol1372/tcp fc-ser Fujitsu Config Protocol1373/tcp chromagrafx Chromagrafx1374/tcp molly EPI Software Systems1375/tcp bytex Bytex1376/tcp ibm-pps IBM Person to Person Software1377/tcp cichlid Cichlid License Manager1378/tcp elan Elan License Manager1379/tcp dbreporter Integrity Solutions1380/tcp telesis-licman Telesis Network License Manager1381/tcp apple-licman Apple Network License Manager1382/tcp udt_os1383/tcp gwha GW Hannaway Network License Manager1384/tcp os-licman Objective Solutions License Manager 1385/tcp atex_elmd Atex Publishing License Manager1386/tcp checksum CheckSum License Manager1387/tcp cadsi-lm Computer Aided Design Software Inc LM 1388/tcp objective-dbc Objective Solutions DataBase Cache 1389/tcp iclpv-dm document.nbsp;Manager1390/tcp iclpv-sc Storage Controller1391/tcp iclpv-sas Storage Access Server1392/tcp iclpv-pm Print Manager1393/tcp iclpv-nls Network Log Server1394/tcp iclpv-nlc Network Log Client1395/tcp iclpv-wsm PC Workstation Manager software1396/tcp dvl-activemail DVL Active Mail1399/tcp cadkey-licman Cadkey License Manager1400/tcp cadkey-tablet Cadkey Tablet Daemon1402/tcp prm-sm-np Prospero Resource Manager1403/tcp prm-nm-np Prospero Resource Manager1404/tcp igi-lm Infinite Graphics License Manager1405/tcp ibm-res IBM Remote Execution Starter1406/tcp netlabs-lm NetLabs License Manager1407/tcp dbsa-lm DBSA License Manager1408/tcp sophia-lm Sophia License Manager1409/tcp here-lm Here License Manager1410/tcp hiq HiQ License Manager1411/tcp af AudioFile1412/tcp innosys InnoSys1413/tcp innosys-acl Innosys-ACL1414/tcp ibm-mqseries IBM MQSeries1415/tcp dbstar DBStar1416/tcp novell-lu6.2 Novell LU6.21417/tcp timbuktu-srv1 Timbuktu Service 1 Port1418/tcp timbuktu-srv2 Timbuktu Service 2 Port1419/tcp timbuktu-srv3 Timbuktu Service 3 Port1420/tcp timbuktu-srv4 Timbuktu Service 4 Port1421/tcp gandalf-lm Gandalf License Manager1422/tcp autodesk-lm Autodesk License Manager1423/tcp essbase Essbase Arbor Software1424/tcp hybrid Hybrid Encryption Protocol1425/tcp zion-lm Zion Software License Manager1426/tcp sais Satellite-data Acquisition System 11427/tcp mloadd mloadd monitoring tool1428/tcp informatik-lm Informatik License Manager1429/tcp nms Hypercom NMS1430/tcp tpdu Hypercom TPDU1431/tcp rgtp Reverse Gossip Transport1432/tcp blueberry-lm Blueberry Software License Manager 1433/tcp ms-sql-s Microsoft-SQL-Server1434/tcp ms-sql-m Microsoft-SQL-Monitor1435/tcp ibm-cics IBM CICS1436/tcp saism Satellite-data Acquisition System 21437/tcp tabula Tabula1438/tcp eicon-server Eicon Security Agent/Server1439/tcp eicon-x25 Eicon X25/SNA Gateway1440/tcp eicon-slp Eicon Service Location Protocol1441/tcp cadis-1 Cadis License Management1442/tcp cadis-2 Cadis License Management1443/tcp ies-lm Integrated Engineering Software1444/tcp marcam-lm Marcam License Management1445/tcp proxima-lm Proxima License Manager1446/tcp ora-lm Optical Research Associates License Manager 1447/tcp apri-lm Applied Parallel Research LM1448/tcp oc-lm OpenConnect License Manager1449/tcp peport PEport1450/tcp dwf Tandem Distributed Workbench Facility1451/tcp infoman IBM Information Management1452/tcp gtegsc-lm GTE Government Systems License Man1453/tcp genie-lm Genie License Manager1454/tcp interhdl_elmd interHDL License Manager1455/tcp esl-lm ESL License Manager1456/tcp dca DCA1457/tcp valisys-lm Valisys License Manager1458/tcp nrcabq-lm Nichols Research Corp.1459/tcp proshare1 Proshare Notebook Application1460/tcp proshare2 Proshare Notebook Application1461/tcp ibm_wrless_lan IBM Wireless LAN1462/tcp world-lm World License Manager1463/tcp nucleus Nucleus1464/tcp msl_lmd MSL License Manager1465/tcp pipes Pipes Platform1466/tcp oceansoft-lm Ocean Software License Manager1467/tcp csdmbase CSDMBASE1468/tcp csdm CSDM1469/tcp aal-lm Active Analysis Limited License Manager 1470/tcp uaiact Universal Analytics1471/tcp csdmbase csdmbase1472/tcp csdm csdm1473/tcp openmath OpenMath1474/tcp telefinder Telefinder1475/tcp taligent-lm Taligent License Manager1476/tcp clvm-cfg clvm-cfg1477/tcp ms-sna-server ms-sna-server1478/tcp ms-sna-base ms-sna-base1479/tcp dberegister dberegister1480/tcp pacerforum PacerForum1481/tcp airs AIRS1482/tcp miteksys-lm Miteksys License Manager1483/tcp afs AFS License Manager1484/tcp confluent Confluent License Manager1485/tcp lansource LANSource1486/tcp nms_topo_serv nms_topo_serv1487/tcp localinfosrvr LocalInfoSrvr1488/tcp docstor DocStor1489/tcp dmdocbroker dmdocbroker1490/tcp insitu-conf insitu-conf1491/tcp anynetgateway anynetgateway1492/tcp stone-design-1 stone-design-11493/tcp netmap_lm netmap_lm1494/tcp ica ica1495/tcp cvc cvc1496/tcp liberty-lm liberty-lm1497/tcp rfx-lm rfx-lm1498/tcp sybase-sqlany Sybase SQL Any1499/tcp fhc Federico Heinz Consultora1500/tcp vlsi-lm VLSI License Manager1501/tcp saiscm Satellite-data Acquisition System 31502/tcp shivadiscovery Shiva1503/tcp imtc-mcs Databeam1504/tcp evb-elm EVB Software Engineering License Manager1505/tcp funkproxy Funk Software, Inc.1506/tcp utcd Universal Time daemon (utcd)1507/tcp symplex symplex1508/tcp diagmond diagmond1509/tcp robcad-lm Robcad, Ltd. License Manager1510/tcp mvx-lm Midland Valley Exploration Ltd. Lic. Man.1511/tcp 3l-l1 3l-l11512/tcp wins Microsoft's Windows Internet Name Service1513/tcp fujitsu-dtc Fujitsu Systems Business of America, Inc 1514/tcp fujitsu-dtcns Fujitsu Systems Business of America, Inc 1515/tcp ifor-protocol ifor-protocol1516/tcp vpad Virtual Places Audio data1517/tcp vpac Virtual Places Audio control1518/tcp vpvd Virtual Places Video data1519/tcp vpvc Virtual Places Video control1520/tcp atm-zip-office atm zip office1521/tcp ncube-lm nCube License Manager1522/tcp ricardo-lm Ricardo North America License Manager 1523/tcp cichild-lm cichild1525/tcp orasrv oracle1525/tcp prospero-np Prospero Directory Service non-priv 1526/tcp pdap-np Prospero Data Access Prot non-priv1527/tcp tlisrv oracle1528/tcp mciautoreg micautoreg1529/tcp coauthor oracle1530/tcp rap-service rap-service1531/tcp rap-listen rap-listen1532/tcp miroconnect miroconnect1533/tcp virtual-places Virtual Places Software1534/tcp micromuse-lm micromuse-lm1535/tcp ampr-info ampr-info1536/tcp ampr-inter ampr-inter1537/tcp sdsc-lm isi-lm1538/tcp 3ds-lm 3ds-lm1539/tcp intellistor-lm Intellistor License Manager1540/tcp rds rds1541/tcp rds2 rds21542/tcp gridgen-elmd gridgen-elmd1543/tcp simba-cs simba-cs1544/tcp aspeclmd aspeclmd1545/tcp vistium-share vistium-share1546/tcp abbaccuray abbaccuray1547/tcp laplink laplink1548/tcp axon-lm Axon License Manager1549/tcp shivahose Shiva Hose1550/tcp 3m-image-lm Image Storage license manager 3M Company 1551/tcp hecmtl-db HECMTL-DB1552/tcp pciarray pciarray1553/tcp sna-cs sna-cs1554/tcp caci-lm CACI Products Company License Manager1555/tcp livelan livelan1556/tcp ashwin AshWin CI Tecnologies1557/tcp arbortext-lm ArborText License Manager1558/tcp xingmpeg xingmpeg1559/tcp web2host web2host。

网络端口号大全

网络端口号大全常见的网络端口号有哪些?来看看小编这里的网络端口号大全吧。

网络端口号大全53----DNS域名系统协议80----超文本传输协议(HTTP)443----安全超文本传输协议(HTTPS)1863----MSN通信端口109----邮局协议v.2(POP2)110----邮局协议v.3(POP3)995----安全邮局协议v.3(POP3S)143----交互式的邮件访问(IMAP)993----安全交互式的邮件访问协议(IMAPS)25----简单邮件传输协议(SMTP)465----特别注意:ISA/TMG中安全简单邮件传输协议(SMTPS),在Exchange中使用的是587端口(SMTPS)119----网络新闻传输协议(NNTP)563----安全网络新闻传输协议(NNTPS)23----T el协议68(UDP)----DHCP(答复)67(UDP)----DHCP(请求)546----DHCPv6协议389----轻型目录访问协议(LDAP)636----安全轻型目录访问协议(LDAPS)3269----安全轻型目录访问协议全局编录协议50389----ExchangeServerEdgeSync进程使用的轻型目录访问协议50636----ExchangeServerEdgeSync进程使用的安全轻型目录访问协议137----NetBIOS名称服务协议138----NetBIOS数据报协议139----NetBIOS会话协议123----网络时间协议(UDP)520----路由信息协议161----简单网络管理协议(SNMP)162----简单网络管理协议-陷阱9988----WindowsCommunicationFoundation协议。

5355----本地链接多播名称解析7----回显协议(TCP/UDP)135----用于发布Exchange服务器以便从外部网络进行RPC访问的协议。

程序员常见的端口号

程序员常见的端口号

作为程序员,我们经常会涉及网络通信和数据传输。

在这个过

程中,端口号扮演着非常重要的角色。

端口号是用于标识特定应用

程序或服务的数字,它们允许不同的程序在同一台计算机上同时运

行并进行通信。

以下是一些程序员常见的端口号:

1. 80 HTTP(超文本传输协议)通常用于网页浏览器访问网站。

2. 443 HTTPS(安全超文本传输协议)用于加密的网页浏览和

安全通信。

3. 22 SSH(安全外壳)用于安全远程登录和其他安全网络服务。

4. 21 FTP(文件传输协议)用于文件传输和共享。

5. 25 SMTP(简单邮件传输协议)用于发送电子邮件。

6. 110 POP3(邮局协议版本3)用于接收电子邮件。

7. 143 IMAP(互联网消息访问协议)用于接收电子邮件。

8. 3306 MySQL数据库服务器的默认端口号。

9. 5432 PostgreSQL数据库服务器的默认端口号。

10. 27017 MongoDB数据库服务器的默认端口号。

这些端口号是网络通信中非常常见的,程序员在开发和维护网络应用程序时经常会用到它们。

了解这些常见的端口号可以帮助程序员更好地理解网络通信的工作原理,并更好地进行网络编程和故障排除。

端口号的重要性不言而喻,它们是网络通信中不可或缺的一部分。

作为程序员,我们应该深入了解这些常见的端口号,并在开发和维护网络应用程序时充分利用它们。

计算机端口大全

464端口:k密码服务

469端口:广播控制协议

470端口:scx-代理

472端口:ljk-登陆

481端口:Ph服务

487端口:简单异步文件传输

489端口:nest-协议

491端口:go-登陆

499端口:ISO ILL协议

500端口:Internet密钥交换,Lsass开放端口,不能关闭

566端口:streettalk

567端口:banyan-rpc(远程过程调用)

552端口:设备共享

554端口:Real Time Stream控制协议

555端口:木马PhAse1.0、Stealth Spy、IniKiller开放此端口

556端口:远距离文件服务器

563端口:基于TLS/SSL的网络新闻传输协议

564端口:plan 9文件服务

565端口:whoami查询

137端口:NETBIOS协议应用,为共享开放

138端口:NETBIOS协议应用,为共享开放

139端口:NETBIOS协议应用,为共享开放

140端口:EMFIS数据服务

141端口:EMFIS控制服务

143端口:Interim邮件访问协议

144端口:UMA软件开放端口

145端口:UAAC协议

164端口:CMIP/TCP 代理

166端口:Sirius系统

169端口:发送

170端口:网络附言

177端口:x显示管理控制协议,入侵者通过它访问X-windows操作台

178端口:NextStep Window 服务

179端口:边界网关协议

port(端口)大全

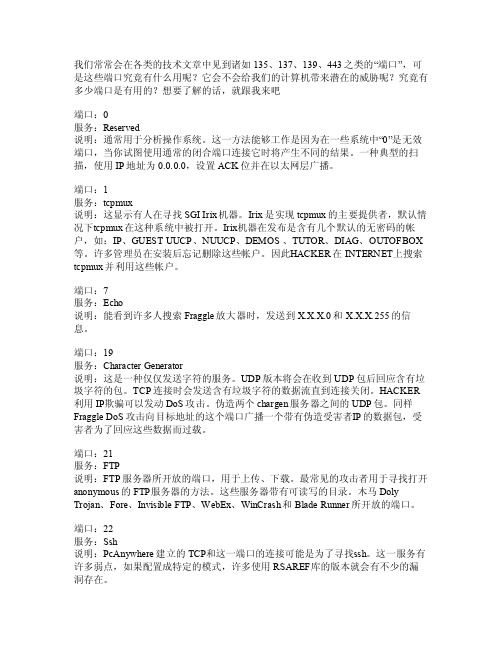

我们常常会在各类的技术文章中见到诸如135、137、139、443之类的“端口”,可是这些端口究竟有什么用呢?它会不会给我们的计算机带来潜在的威胁呢?究竟有多少端口是有用的?想要了解的话,就跟我来吧端口:0服务:R eserv ed说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:t cpmux说明:这显示有人在寻找SG I Iri x机器。

I rix是实现tcpm ux的主要提供者,默认情况下t cpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、G UESTUUCP、NUUCP、DEMO S 、TU TOR、D IAG、O UTOFB OX 等。

许多管理员在安装后忘记删除这些帐户。

因此H ACKER在INTE RNET上搜索tcp mux并利用这些帐户。

端口:7 服务:Ec ho说明:能看到许多人搜索Fragg le放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:C harac ter G enera tor 说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TC P连接时会发送含有垃圾字符的数据流直到连接关闭。

H ACKER 利用IP欺骗可以发动DoS攻击。

伪造两个charg en服务器之间的UD P包。

同样Fragg le Do S攻击向目标地址的这个端口广播一个带有伪造受害者I P的数据包,受害者为了回应这些数据而过载。

电脑65535个端口全注释及应用

说明:Linux的mountd Bug。这是扫描的一个流行BUG。大多数对这个端口的扫描是基于UDP的,但是基于TCP的mountd有所增加(mountd同时运行于两个端口)。记住mountd可运行于任何端口(到底是哪个端口,需要在端口111做portmap查询),只是Linux默认端口是635,就像NFS通常运行于 2049端口。

端口:1025、1033

服务:1025:network blackjack 1033:[NULL]

说明:木马netspy开放这2个端口。

端口:1080

服务:SOCKS

说明:这一协议以通道方式穿过_blank"> 防火墙,允许_blank"> 防火墙后面的人通过一个IP地址访问INTERNET。理论上它应该只允许内部的通信向外到达INTERNET。但是由于错误的配置,它会允许位于_blank"> 防火墙外部的攻击穿过 _blank"> 防火墙。WinGate常会发生这种错误,在加入IRC聊天室时常会看到这种情况。

端口:636

服务:LDAP

说明:SSL(Secure Sockets layer)

端口:666

服务:Doom Id Software

说明:木马Attack FTP、Satanz Backdoor开放此端口

端口:993

服务:IMAP

说明:SSL(Secure Sockets layer)

端口:25

服务:SMTP

说明:SMTP服务器所开放的端口,用于发送邮件。入侵者寻找SMTP服务器是为了传递他们的SPAM。入侵者的帐户被关闭,他们需要连接到高带宽的E- MAIL服务器上,将简单的信息传递到不同的地址。木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口。

端口大全

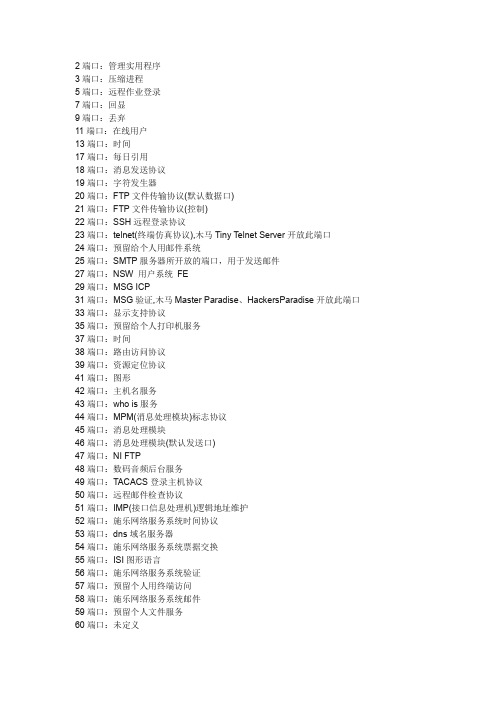

2端口:管理实用程序3端口:压缩进程5端口:远程作业登录7端口:回显9端口:丢弃11端口:在线用户13端口:时间17端口:每日引用18端口:消息发送协议19端口:字符发生器20端口:FTP文件传输协议(默认数据口)21端口:FTP文件传输协议(控制)22端口:SSH远程登录协议23端口:telnet(终端仿真协议),木马Tiny Telnet Server开放此端口24端口:预留给个人用邮件系统25端口:SMTP服务器所开放的端口,用于发送邮件27端口:NSW 用户系统FE29端口:MSG ICP31端口:MSG验证,木马Master Paradise、HackersParadise开放此端口33端口:显示支持协议35端口:预留给个人打印机服务37端口:时间38端口:路由访问协议39端口:资源定位协议41端口:图形42端口:主机名服务43端口:who is服务44端口:MPM(消息处理模块)标志协议45端口:消息处理模块46端口:消息处理模块(默认发送口)47端口:NI FTP48端口:数码音频后台服务49端口:TACACS登录主机协议50端口:远程邮件检查协议51端口:IMP(接口信息处理机)逻辑地址维护52端口:施乐网络服务系统时间协议53端口:dns域名服务器54端口:施乐网络服务系统票据交换55端口:ISI图形语言56端口:施乐网络服务系统验证57端口:预留个人用终端访问58端口:施乐网络服务系统邮件59端口:预留个人文件服务60端口:未定义61端口:NI邮件62端口:异步通讯适配器服务63端口:whois++64端口:通讯接口65端口:TACACS数据库服务66端口:Oracle SQL*NET67端口:引导程序协议服务端68端口:引导程序协议客户端69端口:小型文件传输协议70端口:信息检索协议71端口:远程作业服务72端口:远程作业服务73端口:远程作业服务74端口:远程作业服务75端口:预留给个人拨出服务76端口:分布式外部对象存储77端口:预留给个人远程作业输入服务78端口:修正TCP79端口:查询远程主机在线用户等信息80端口:http,用于网页浏览,木马Executor开放此端口81端口:HOST2名称服务82端口:传输实用程序83端口:模块化智能终端ML设备84端口:公用追踪设备85端口:模块化智能终端ML设备86端口:Micro Focus Cobol编程语言87端口:预留给个人终端连接88端口:Kerberros安全认证系统89端口:SU/MIT telnet(终端仿真网关)90端口:DNSIX 安全属性标记图91端口:MIT Dover假脱机92端口:网络打印协议93端口:设备控制协议94端口:Tivoli对象调度96端口:DIXIE协议规范97端口:快速远程虚拟文件协议98端口:TAC新闻协议99端口:后门程序ncx99开放此端口100端口:未知用途101端口:NIC 主机名称服务102端口:消息传输代理103端口:Genesis 点对点传输网络105端口:信箱名称服务106端口:3COM-TSMUX开放端口107端口:远程Telnet服务108端口:SNA 网关访问服务109端口:POP2服务器开放此端口,用于接收邮件110端口:POP3服务器开放此端口,用于接收邮件111端口:SUN公司的RPC服务所有端口112端口:McIDAS 数据传输协议113端口:认证服务,用于鉴别TCP连接的用户114端口:音频新闻多点服务115端口:简单文件传输服务116端口:ANSA REX 通知117端口:UUCP 路径服务118端口:SQL 服务119端口:NEWS新闻组传输协议,承载USENET通信121端口:木马BO jammerkillahV开放端口122端口:SMAKY网络123端口:网络时间协议,蠕虫病毒会利用,一般关闭128端口:GSS X许可认证129端口:密码生成器协议130端口:Cisco软件开放端口131端口:Cisco软件开放端口132端口:Cisco软件开放端口133端口:统计服务134端口:INGRES-网络服务135端口:DCOM服务,冲击波病毒利用,不能关闭136端口:命名系统137端口:NETBIOS协议应用,为共享开放138端口:NETBIOS协议应用,为共享开放139端口:NETBIOS协议应用,为共享开放140端口:EMFIS数据服务141端口:EMFIS控制服务143端口:Interim邮件访问协议144端口:UMA软件开放端口145端口:UAAC协议149端口:AED 512仿真服务150端口:SQL(结构化查询语言)-网络152端口:后台文件传输协议156端口:SQL(结构化查询语言)服务158端口:PC邮件服务器159端口:NSS-路由160端口:SGMP-陷阱161端口:简单网络管理协议162端口:SNMP陷阱163端口:CMIP/TCP 管理164端口:CMIP/TCP 代理166端口:Sirius系统169端口:发送170端口:网络附言177端口:x显示管理控制协议,入侵者通过它访问X-windows操作台178端口:NextStep Window 服务179端口:边界网关协议180端口:图表181端口:统一184端口:OC服务器185端口:远程-KIS186端口:KIS 协议187端口:应用通信接口189端口:队列文件传输190端口:网关进入控制协议191端口:Prospero 目录服务192端口:OSU 网络监视系统193端口:Spider 远程控制协议194端口:多线交谈协议197端口:目录地址服务198端口:目录地址服务监视器200端口:IBM系统资源控制器201端口:AppleTalk(Mac机所用的网络协议)路由保证202端口:AppleTalk(Mac机所用的网络协议)Name Binding203端口:AppleTalk(Mac机所用的网络协议)未用端口204端口:AppleTalk(Mac机所用的网络协议)回显205端口:AppleTalk(Mac机所用的网络协议)未用端口206端口:AppleTalk(Mac机所用的网络协议)区信息207端口:AppleTalk(Mac机所用的网络协议)未用端口208端口:AppleTalk(Mac机所用的网络协议)未用端口209端口:快速邮件传输协议210端口:ANSI(美国国家标准协会)Z39.50211端口:T exas Instruments 914C/G终端213端口:IPX(以太网所用的协议)218端口:Netix消息记录协议219端口:Unisys ARPs220端口:交互邮件访问协议v3223端口:证书分发中心224端口:masq拨号器241端口:预留端口(224-241)245端口:链接246端口:显示系统协议257端口:安全电子交易系统258端口:Yak Winsock 个人聊天259端口:有效短程遥控260端口:开放端口261端口:IIOP 基于TLS/SSL的命名服务266端口:SCSI(小型计算机系统接口)on ST267端口:Tobit David服务层268端口:Tobit David复制281端口:个人连结282端口:Cable端口A/X286端口:FXP通信308端口:Novastor备份313端口:Magenta逻辑318端口:PKIX时间标记333端口:Texar安全端口344端口:Prospero数据存取协议345端口:Perf分析工作台346端口:Zebra服务器347端口:Fatmen服务器348端口:Cabletron管理协议358端口:Shrink可上网家电协议359端口:网络安全风险管理协议362端口:SRS发送363端口:RSVP隧道372端口:列表处理373端口:Legend公司374端口:Legend公司376端口:AmigaEnvoy网络查询协议377端口:NEC公司378端口:NEC公司379端口:TIA/EIA/IS-99调制解调器客户端380端口:TIA/EIA/IS-99调制解调器服务器381端口:hp(惠普)性能数据收集器382端口:hp(惠普)性能数据控制节点383端口:hp(惠普)性能数据警报管理384端口:远程网络服务器系统385端口:IBM应用程序386端口:ASA信息路由器定义文件.387端口:Appletalk更新路由.389端口:轻型目录访问协议395端口:网络监视控制协议396端口:Novell(美国Novell公司)Netware(Novell公司出的网络操作系统)over IP 400端口:工作站解决方案401端口:持续电源402端口:Genie协议406端口:交互式邮件支持协议408端口:Prospero资源管理程序409端口:Prospero资源节点管理.410端口:DEC(数据设备公司)远程调试协议411端口:远程MT协议412端口:陷阱协定端口413端口:存储管理服务协议414端口:信息查询415端口:B网络423端口:IBM操作计划和控制开端424端口:IBM操作计划和控制追踪425端口:智能计算机辅助设计427端口:服务起位置434端口:移动ip代理435端口:移动ip管理443端口:基于TLS/SSL的网页浏览端口,能提供加密和通过安全端口传输的另一种HTTP 444端口:简单网络内存分页协议445端口:Microsoft-DS,为共享开放,震荡波病毒利用,一般应关闭446端口:DDM-远程关系数据库访问447端口:DDM-分布式文件管理448端口:DDM-使用安全访问远程数据库456端口:木马HACKERS PARADISE开放此端口458端口:apple quick time软件开放端口459端口:ampr-rcmd命令464端口:k密码服务469端口:广播控制协议470端口:scx-代理472端口:ljk-登陆481端口:Ph服务487端口:简单异步文件传输489端口:nest-协议491端口:go-登陆499端口:ISO ILL协议500端口:Internet密钥交换,Lsass开放端口,不能关闭509端口:陷阱510端口:FirstClass协议512端口:远程进程执行513端口:远程登陆514端口:cmd命令515端口:spooler516端口:可视化数据518端口:交谈519端口:unix时间520端口:扩展文件名称服务器525端口:时间服务526端口:新日期529端口:在线聊天系统服务530端口:远程过程调用531端口:聊天532端口:读新闻533端口:紧急广播端口534端口:MegaMedia管理端537端口:网络流媒体协议542端口:商业543端口:Kerberos(软件)v4/v5544端口:krcmd命令546端口:DHCPv6 客户端547端口:DHCPv6 服务器552端口:设备共享554端口:Real Time Stream控制协议555端口:木马PhAse1.0、Stealth Spy、IniKiller开放此端口556端口:远距离文件服务器563端口:基于TLS/SSL的网络新闻传输协议564端口:plan 9文件服务565端口:whoami查询566端口:streettalk567端口:banyan-rpc(远程过程调用)568端口:DPA成员资格569端口:MSN成员资格570端口:demon(调试监督程序)571端口:udemon(调试监督程序)572端口:声纳573端口:banyan-贵宾574端口:FTP软件代理系统581端口:Bundle Discovery 协议582端口:SCC安全583端口:Philips视频会议584端口:密钥服务器585端口:IMAP4+SSL (Use 993 instead)586端口:密码更改587端口:申请589端口:Eye连结595端口:CAB协议597端口:PTC名称服务598端口:SCO网络服务器管理3599端口:Aeolon Core协议600端口:Sun IPC(进程间通讯)服务器601端口:可靠系统登陆服务604端口:通道606端口:Cray统一资源管理608端口:发送人-传递/提供文件传输器609端口:npmp-陷阱610端口:npmp-本地611端口:npmp-gui( 图形用户界面)612端口:HMMP指引613端口:HMMP操作614端口:SSL(加密套接字协议层)shell(壳)615端口:Internet配置管理616端口:SCO(Unix系统)系统管理服务器617端口:SCO桌面管理服务器619端口:Compaq(康柏公司)EVM620端口:SCO服务器管理623端口:ASF远程管理控制协议624端口:Crypto管理631端口:IPP (Internet打印协议)633端口:服务更新(Sterling软件)637端口:局域网服务器641端口:repcmd命令647端口:DHCP(动态主机配置协议)Failover648端口:注册登记协议(RRP)649端口:Cadview-3d软件协议666端口:木马Attack FTP、Satanz Backdoor开放此端口808端口:ccproxy http/gopher/ftp (over http)协议1001端口:木马Silencer,WebEx开放端口1011端口:木马Doly开放端口1024端口:动态端口的开始,木马yai开放端口1025端口:inetinfo.exe(互联网信息服务)木马netspy开放端口1026端口:inetinfo.exe(互联网信息服务)1027端口:应用层网关服务1030端口:应用层网关服务1031端口:BBN IAD1033端口:本地网络信息端口1034端口:同步通知1036端口:安全部分传输协议1070端口:木马Psyber Stream,Streaming Audio开放端口1071端口:网络服务开放端口1074端口:网络服务开放端口1080端口:Socks这一协议以通道方式穿过防火墙,允许防火墙后面的人通过一个IP地址访问INTERNET1110端口:卡巴斯基反病毒软件开放此端口1125端口:卡巴斯基反病毒软件开放此端口1203端口:许可证生效端口1204端口:登陆请求监听端口1206端口:Anthony数据端口1222端口:SNI R&D网络端口1233端口:普遍的附录服务器端口1234端口:木马SubSeven2.0、Ultors Trojan开放此端口1243端口:木马SubSeven1.0/1.9开放此端口1245端口:木马Vodoo,GabanBus,NetBus,Vodoo开放此端口1273端口:EMC-网关端口1289端口:JWalk服务器端口1290端口:WinJa服务器端口1333端口:密码策略(网络服务)(svchost.exe)1334端口:网络服务(svchost.exe)1335端口:数字公正协议1336端口:即时聊天协议(svchost.exe)1349端口:注册网络协议端口1350端口:注册网络协议端口1371端口:富士通配置协议端口1372端口:富士通配置协议端口1374端口:EPI软件系统端口1376端口:IBM个人-个人软件端口1377端口:Cichlid许可证管理端口1378端口:Elan许可证管理端口1380端口:T elesis网络许可证管理端口1381端口:苹果网络许可证管理端口1386端口:CheckSum 许可证管理端口1387端口:系统开放端口(rundll32.exe)1388端口:数据库高速缓存端口1389端口:文档管理端口1390端口:存储控制器端口1391端口:存储器存取服务器端口1392端口:打印管理端口1393端口:网络登陆服务器端口1394端口:网络登陆客户端端口1395端口:PC工作站管理软件端口1396端口:DVL活跃邮件端口1397端口:音频活跃邮件端口1398端口:视频活跃邮件端口1399端口:Cadkey许可证管理端口1433端口:Microsoft的SQL服务开放端口1434端口:Microsoft的SQL服务监视端口1492端口:木马FTP99CMP开放此端口1509端口:木马Psyber Streaming Server开放此端口1512端口:Microsoft Windows网络名称服务1524端口:许多攻击脚本安装一个后门SHELL于这个端口1600端口:木马Shivka-Burka开放此端口1645端口:远程认证拨号用户服务1701端口:第2层隧道协议1731端口:NetMeeting音频调用控制1801端口:Microsoft消息队列服务器1807端口:木马SpySender开放此端口1900端口:可被利用ddos攻击,一般关闭1912端口:金山词霸开放此端口1981端口:木马ShockRave开放此端口1999端口:木马BackDoor,yai开放此端口2000端口:木马GirlFriend 1.3、Millenium 1.0开放此端口2001端口:木马Millenium 1.0、Trojan Cow,黑洞2001开放此端口2003端口:GNU 查询2023端口:木马Pass Ripper开放此端口2049端口:NFS程序常运行于此端口2115端口:木马Bugs开放此端口2140端口:木马Deep Throat 1.0/3.0,The Invasor开放此端口2500端口:应用固定端口会话复制的RPC客户2504端口:网络平衡负荷2565端口:木马Striker开放此端口2583端口:木马Wincrash 2.0开放此端口2801端口:木马Phineas Phucker开放此端口2847端口:诺顿反病毒服务开放此端口3024端口:木马WinCrash开放此端口3128端口:squid http代理服务器开放此端口3129端口:木马Master Paradise开放此端口3150端口:木马The Invasor,deep throat开放此端口3210端口:木马SchoolBus开放此端口3306端口:MySQL开放此端口3333端口:木马Prosiak开放此端口3389端口:WINDOWS 2000终端开放此端口3456端口:inetinfo.exe(互联网信息服务)开放端口,VAT默认数据3457端口:VAT默认控制3527端口:Microsoft消息队列服务器3700端口:木马Portal of Doom开放此端口3996端口:木马RemoteAnything开放此端口4000端口:腾讯QQ客户端开放此端口4060端口:木马RemoteAnything开放此端口4092端口:木马WinCrash开放此端口4133端口:NUTS Bootp服务器4134端口:NIFTY-Serve HMI协议4141端口:Workflow服务器4142端口:文档服务器4143端口:文档复制4145端口:VVR控制4321端口:远程Who Is查询4333端口:微型sql服务器4349端口:文件系统端口记录4350端口:网络设备4351端口:PLCY网络服务4453端口:NSS警报管理4454端口:NSS代理管理4455端口:PR聊天用户4456端口:PR聊天服务器4457端口:PR注册4480端口:Proxy+ HTTP代理端口4500端口:Lsass开放端口,不能关闭4547端口:Lanner许可管理4555端口:RSIP端口4590端口:木马ICQTrojan开放此端口4672端口:远程文件访问服务器4752端口:简单网络音频服务器4800端口:Icona快速消息系统4801端口:Icona网络聊天4802端口:Icona许可系统服务器4848端口:App服务器-Admin HTTP4849端口:App服务器-Admin HTTPS4950端口:木马IcqTrojan开放5000端口5000端口:木马blazer5,Sockets de Troie开放5000端口,一般应关闭5001端口:木马Sockets de Troie开放5001端口5006端口:wsm服务器5007端口:wsm服务器ssl5022端口:mice服务器5050端口:多媒体会议控制协议5051端口:ITA代理5052端口:ITA管理5137端口:MyCTS服务器端口5150端口:Ascend通道管理协议5154端口:BZFlag游戏服务器5190端口:America-Online(美国在线)5191端口:AmericaOnline1(美国在线)5192端口:AmericaOnline2(美国在线)5193端口:AmericaOnline3(美国在线)5222端口:Jabber客户端连接5225端口:HP(惠普公司)服务器5226端口:HP(惠普公司)5232端口:SGI绘图软件端口5250端口:i网关5264端口:3Com网络端口15265端口:3Com网络端口25269端口:Jabber服务器连接5306端口:Sun MC组5321端口:木马Sockets de Troie开放5321端口5400端口:木马Blade Runner开放此端口5401端口:木马Blade Runner开放此端口5402端口:木马Blade Runner开放此端口5405端口:网络支持5409端口:Salient数据服务器5410端口:Salient用户管理5415端口:NS服务器5416端口:SNS网关5417端口:SNS代理5421端口:网络支持25423端口:虚拟用户5427端口:SCO-PEER-TTA(Unix系统)5432端口:PostgreSQL数据库5550端口:木马xtcp开放此端口5569端口:木马Robo-Hack开放此端口5599端口:公司远程安全安装5600端口:公司安全管理5601端口:公司安全代理5631端口:pcANYWHERE(软件)数据5632端口:pcANYWHERE(软件)数据5673端口:JACL消息服务器5675端口:V5UA应用端口5676端口:RA管理5678端口:远程复制代理连接5679端口:直接电缆连接5720端口:MS-执照5729端口:Openmail用户代理层5730端口:Steltor's日历访问5731端口:netscape(网景)suiteware5732端口:netscape(网景)suiteware5742端口:木马WinCrash1.03开放此端口5745端口:fcopy-服务器5746端口:fcopys-服务器5755端口:OpenMail(邮件服务器)桌面网关服务器5757端口:OpenMail(邮件服务器)X.500目录服务器5766端口:OpenMail (邮件服务器)NewMail服务器5767端口:OpenMail (邮件服务器)请求代理曾(安全) 5768端口:OpenMail(邮件服务器) CMTS服务器5777端口:DALI端口5800端口:虚拟网络计算5801端口:虚拟网络计算5802端口:虚拟网络计算HTTP访问, d5803端口:虚拟网络计算HTTP访问, d5900端口:虚拟网络计算机显示05901端口:虚拟网络计算机显示15902端口:虚拟网络计算机显示25903端口:虚拟网络计算机显示36000端口:X Window 系统6001端口:X Window 服务器6002端口:X Window 服务器6003端口:X Window 服务器6004端口:X Window 服务器6005端口:X Window 服务器6006端口:X Window 服务器6007端口:X Window 服务器6008端口:X Window 服务器6009端口:X Window 服务器6456端口:SKIP证书发送6471端口:LVision许可管理器6505端口:BoKS管理私人端口6506端口:BoKS管理公共端口6507端口:BoKS Dir服务器,私人端口6508端口:BoKS Dir服务器,公共端口6509端口:MGCS-MFP端口6510端口:MCER端口6566端口:SANE控制端口6580端口:Parsec主服务器6581端口:Parsec对等网络6582端口:Parsec游戏服务器6588端口:AnalogX HTTP代理端口6631端口:Mitchell电信主机6667端口:Internet多线交谈6668端口:Internet多线交谈6670端口:木马Deep Throat开放此端口6671端口:木马Deep Throat 3.0开放此端口6699端口:Napster文件(MP3)共享服务6701端口:KTI/ICAD名称服务器6788端口:SMC软件-HTTP6789端口:SMC软件-HTTPS6841端口:Netmo软件默认开放端口6842端口:Netmo HTTP服务6883端口:木马DeltaSource开放此端口6939端口:木马Indoctrination开放此端口6969端口:木马Gatecrasher、Priority开放此端口6970端口:real音频开放此端口7000端口:木马Remote Grab开放此端口7002端口:使用者& 组数据库7003端口:音量定位数据库7004端口:AFS/Kerberos认证服务7005端口:音量管理服务7006端口:错误解释服务7007端口:Basic监督进程7008端口:服务器-服务器更新程序7009端口:远程缓存管理服务7011端口:Talon软件发现端口7012端口:T alon软件引擎7013端口:Microtalon发现7014端口:Microtalon通信7015端口:T alon网络服务器7020端口:DP服务7021端口:DP服务管理7100端口:X字型服务7121端口:虚拟原型许可证管理7300端口:木马NetMonitor开放此端口7301端口:木马NetMonitor开放此端口7306端口:木马NetMonitor,NetSpy1.0开放此端口7307端口:木马NetMonitor开放此端口7308端口:木马NetMonitor开放此端口7323端口:Sygate服务器端7511端口:木马聪明基因开放此端口7588端口:Sun许可证管理7597端口:木马Quaz开放此端口7626端口:木马冰河开放此端口7633端口:PMDF管理7674端口:iMQ SSL通道7675端口:iMQ通道7676端口:木马Giscier开放此端口7720端口:Med图象入口7743端口:Sakura脚本传递协议7789端口:木马ICKiller开放此端口7797端口:Propel连接器端口7798端口:Propel编码器端口8000端口:腾讯QQ服务器端开放此端口8001端口:VCOM通道8007端口:Apache(类似iis)jServ协议1.x8008端口:HTTP Alternate8009端口:Apache(类似iis)JServ协议1.38010端口:Wingate代理开放此端口8011端口:木马way2.4开放此端口8022端口:OA-系统8080端口:WWW代理开放此端口8081端口:ICECap控制台8082端口:BlackIce(防止黑客软件)警报发送到此端口8118端口:Privoxy HTTP代理8121端口:Apollo数据端口8122端口:Apollo软件管理端口8181端口:Imail8225端口:木马灰鸽子开放此端口8311端口:木马初恋情人开放此端口8351端口:服务器寻找8416端口:eSpeech Session协议8417端口:eSpeech RTP协议8473端口:虚拟点对点8668端口:网络地址转换8786端口:Message客户端8787端口:Message服务器8954端口:Cumulus管理端口9000端口:CS监听9001端口:ETL服务管理9002端口:动态id验证9021端口:Pangolin验证9022端口:PrivateArk远程代理9023端口:安全网络登陆-19024端口:安全网络登陆-29025端口:安全网络登陆-39026端口:安全网络登陆-49101端口:Bacula控制器9102端口:Bacula文件后台9103端口:Bacula存储邮件后台9111端口:DragonIDS控制台9217端口:FSC通讯端口9281端口:软件传送端口19282端口:软件传送端口29346端口:C技术监听9400端口:木马Incommand 1.0开放此端口9401端口:木马Incommand 1.0开放此端口9402端口:木马Incommand 1.0开放此端口9594端口:信息系统9595端口:Ping Discovery服务9800端口:WebDav源端口9801端口:Sakura脚本转移协议-29802端口:WebDAV Source TLS/SSL9872端口:木马Portal of Doom开放此端口9874端口:木马Portal of Doom开放此端口9875端口:木马Portal of Doom开放此端口9899端口:木马InIkiller开放此端口9909端口:域名时间9911端口:SYPECom传送协议9989端口:木马iNi-Killer开放此端口9990端口:OSM Applet程序服务器9991端口:OSM事件服务器10000端口:网络数据管理协议10001端口:SCP构造端口10005端口:安全远程登陆10008端口:Octopus多路器10067端口:木马iNi-Killer开放此端口10113端口:NetIQ端点10115端口:NetIQ端点10116端口:NetIQVoIP鉴定器10167端口:木马iNi-Killer开放此端口11000端口:木马SennaSpy开放此端口11113端口:金山词霸开放此端口11233端口:木马Progenic trojan开放此端口12076端口:木马Telecommando开放此端口12223端口:木马Hack'99 KeyLogger开放此端口12345端口:木马NetBus1.60/1.70、GabanBus开放此端口12346端口:木马NetBus1.60/1.70、GabanBus开放此端口12361端口:木马Whack-a-mole开放此端口13223端口:PowWow 客户端,是Tribal Voice的聊天程序13224端口:PowWow 服务器,是Tribal Voice的聊天程序16959端口:木马Subseven开放此端口16969端口:木马Priority开放此端口17027端口:外向连接19191端口:木马蓝色火焰开放此端口20000端口:木马Millennium开放此端口20001端口:木马Millennium开放此端口20034端口:木马NetBus Pro开放此端口21554端口:木马GirlFriend开放此端口22222端口:木马Prosiak开放此端口23444端口:木马网络公牛开放此端口23456端口:木马Evil FTP、Ugly FTP开放此端口25793端口:Vocaltec地址服务器26262端口:K3软件-服务器26263端口:K3软件客户端26274端口:木马Delta开放此端口27374端口:木马Subseven 2.1开放此端口30129端口:木马Masters Paradise开放此端口30303端口:木马Socket23开放此端口30999端口:木马Kuang开放此端口31337端口:木马BO(Back Orifice)开放此端口31338端口:木马BO(Back Orifice),DeepBO开放此端口31339端口:木马NetSpy DK开放此端口31666端口:木马BOWhack开放此端口31789端口:Hack-a-tack32770端口:sun solaris RPC服务开放此端口33333端口:木马Prosiak开放此端口33434端口:路由跟踪34324端口:木马Tiny Telnet Server、BigGluck、TN开放此端口36865端口:KastenX软件端口38201端口:Galaxy7软件数据通道39681端口:TurboNote默认端口40412端口:木马The Spy开放此端口40421端口:木马Masters Paradise开放此端口40422端口:木马Masters Paradise开放此端口40423端口:木马Masters Paradise开放此端口40426端口:木马Masters Paradise开放此端口40843端口:CSCC 防火墙43210端口:木马SchoolBus 1.0/2.0开放此端口43190端口:IP-PROVISION44321端口:PCP服务器(pmcd)44322端口:PCP服务器(pmcd)代理44334端口:微型个人防火墙端口44442端口:ColdFusion软件端口44443端口:ColdFusion软件端口44445端口:木马Happypig开放此端口45576端口:E代时光专业代理开放此端口47262端口:木马Delta开放此端口47624端口:Direct Play服务器47806端口:ALC协议48003端口:Nimbus网关50505端口:木马Sockets de Troie开放此端口50766端口:木马Fore开放此端口53001端口:木马Remote Windows Shutdown开放此端口54320端口:木马bo2000开放此端口54321端口:木马SchoolBus 1.0/2.0开放此端口61466端口:木马Telecommando开放此端口65000端口:木马Devil 1.03开放此端口65301端口:PC Anywhere软件开放端口。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

端口:23

服务:Telnet

说明:Telnet运行在23(TCP)端口,实现远程登录UNIX服务器,该协议存在一定的安全问题。入侵者在搜索远程登录UNIX的服务。大多数情况下扫描这一端口是为了找到机器运行的操作系统。还有使用其他技术,入侵者也会找到密码。木马Tiny Telnet Server就开放这个端口。

端口:24

服务:priv-mail

说明:预留给个人用邮件系统。

木马病毒:Back Orifice 2000 (BO2K) Control Port。

端口:25

服务:SMTP

说明:SMTP(简单邮件传输协议)服务器所开放的端口,用于发送邮件。入侵者寻找SMTP服务器是为了传递他们的SPAM。入侵者的帐户被关闭,他们需要连接到高带宽的E-MAIL服务器上,将简单的信息传递到不同的地址。木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口。

说明:微软WINS支持该端口上进行目录复制,提供主机名服务。WINS服务器利用该端口进行同步。

端口:27

服务:nsw-fe,ETRN

说明:nsw-fe:NSW 用户系统现场工程师;ETRN:该端口用来支持的SLmail,另外,支持ESMTP。

木马病毒:Assasin(端口:27,589,650,5695,5696,5697)。

端口:28

服务:altavista-fw97

木马病毒:Ajan, Antigen, Barok, BSE, Email Password Sender - EPS, EPS II, Gip, Gris, Happy99, Hpteam mail, Hybris, I love you, Kuang2, Laocoon, Magic Horse, MBT (Mail Bombing Trojan), Moscow Email trojan, Naebi, NewApt worm, Nimda, ProMail trojan, Shtirlitz, Stealth, Stukach, Tapiras, Terminator, WinPC, WinSpy

木马病毒:ADM worm(端口:21,23,37,53,70,79,109,110,111,113,143,513,514,635,31337)。

端口:38

服务:rap

说明:RAP(路由访问协议)用来在互联网各层分发路由信息的协议。

木马病毒:无。

端口:39

服务:rlp

说明:RLP(资源定位协议),该协议是一个简单的请求/响应过程,请求方构造资源请求列表,并将请求信息发送到网络上指定主机或广播地址。每台接收到请求的主机检查资源请求列表的信息,确定所提供的资源,并返回响应确认信息。

端口:0

服务:Reserved

说明:通常用于分析操作系统,因为不同操作系统对这一端口的响应方式不同。这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

木马病毒:REx(端口:0、700)。

木马病毒:无。

端口:30

服务:无

说明:无

木马病毒:Agent 40421(端口:30,31,40421)。

端口:31

服务:MSG Authentication

说明:MSG验证。木马Master Paradise、Hackers Paradise开放此端口。

木马病毒:Agent 40421, Masters Paradise, Skun, Agent 31, Hackers Paradise。

木马病毒:Skun(端口:11,16,17,18,19,22,31,52,101,102,103,107,120,202,230,231,232)。

端口:19

服务:Character Generator

说明:这是一种仅仅发送字符的服务。UDP版本将会在收到UDP包后回应含有垃圾字符的包。TCP连接时会发送含有垃圾字符的数据流直到连接关闭。HACKER利用IP欺骗可以发动DoS攻击。伪造两个chargen服务器之间的UDP包。同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

木马病毒:Skun(端口:11,16,17,18,19,22,31,52,101,102,103,107,120,202,230,231,232)。

端口:18

服务:msp

说明:消息发送协议(Message Send Protocol)。消息发送协议给指定主机终端发送简短消息,它类似与UNIX上的write服务。

端口:33

服务:dsp

说明:显示支持协议(Display Support Protocol)。

木马病毒:无。

端口:35

服务:priv-print

说明:预留给个人打印机服务。

木马病毒:无。

端口:37

服务:time

说明:TIME,该协议提供不依赖于站点的,机器可识别的日期和时间,时间服务给发起端按秒回送从1900年1月1号开始的时间。

木马病毒:Sockets des Troie(端口:1(UDP),5000,5001,30303,50505,60000,65000)。

端口:2

服务:compressnet

说明:compressnet管理实用程序。

木马病毒:Death(端口:2)。

端口:3

服务:compressnet

木马病毒:Amanda(端口20,28,11011,10012,10013,23032),Senna Spy FTP server。

端口:21

服务:FTP

说明:FTP服务器所开放的端口,FTP为文件传输协议,用来实现文件的传输,传输过程分为数据连接和控制连接,该端口用来进行控制连接,主要传输用于上传、下载的控制信息。最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。这些服务器带有可读写的目录。木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

端口:22

服务:Ssh(TCP), PcAnywhere(UDP)

说明:22(TCP)为SSH服务器的默认端口;22(UDP)是PcAnywhere的默认端口。两种服务没有任何关系。SSH默认采用22(TCP)端口,客户端利用随机端口向需要连接的服务器的22端口发起连接。SSH通过防火墙,利用网络,向SSH服务器开放安全的加密的SHELL(命令行)会话,连接成功后,用户便可以利用它简单地作为终端会话或者其他协议传输的通道。

说明:Unix防火墙AltaVista Firewall97。

木马病毒:Amanda(端口:20,28,11011,10012,10013,23032)。

端口:29

服务:msg-icp,altavista-fw97

说明:MSG ICP;Unix防火墙AltaVista Firewall97。

木马病毒:Skun(端口:11,16,17,18,19,22,31,52,101,102,103,107,120,202,230,231,232)。

端口:20

服务:ftp-data

说明:FTP数据传输,该端口用来进行FTP数据传输,为FTP传输过程中的默认数据端口。FTP协议即文件传输协议,在传输过程中包括控制连接和数务:daytime

说明:返回当前时间。该协议规范没有明确定义返回的数据格式,因此不同机子的响应有略微的格式差异,可以利用这一点进行计算机识别。

木马病毒:无。

端口:15

服务:netstat

说明:systat的变量。

木马病毒:B2。

端口:17

服务:qotd

说明:响应每日引用(RFC865),每日引用服务是有效的调试和测量工具,该服务不考虑接收数据,而是仅仅发送简短的消息。

说明:该端口仅仅用来回显所发送的任何内容。能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

木马病毒:无。

端口:9

服务:discard

说明:丢弃。该协议仅仅用来进行测试,它侦听该端口并丢弃所有接收到的数据。

木马病毒:无。

端口:11

服务:systat

端口:1

服务:tcpmux

说明:这显示有人在寻找SGI Irix机器。Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS、TUTOR、DIAG、OUTOFBOX等。许多管理员在安装后忘记删除这些帐户。因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

木马病毒:SubSARI(端口:39,1028,1028 (UDP),1029,1029 (UDP),3131,6711,35600,40308,50000)。

端口:41

服务:graphics

说明:图形。

木马病毒:Deep Throat , Foreplay。

端口:42

服务:nameserv, WINS复制

说明:systat 这是一种UNIX服务,它会列出机器上所有正在运行的进程以及是什么启动了这些进程,该服务的最初目的是为了简化远端UNIX的管理,但是,入侵者可以通过询问systat来映射系统信息。