协议号和端口号大全

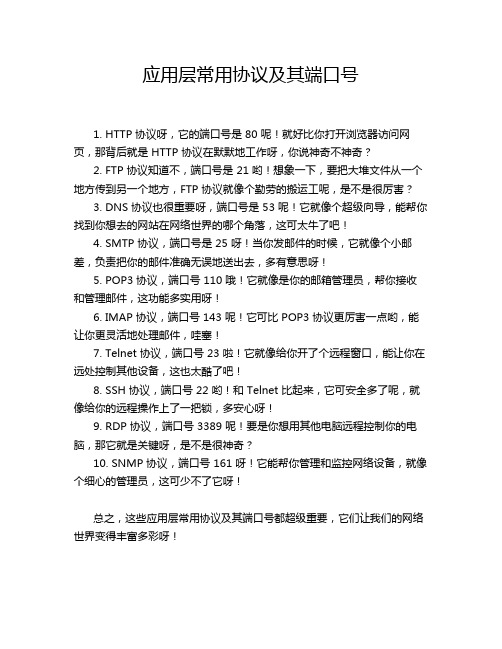

应用层常用协议及其端口号

应用层常用协议及其端口号

1. HTTP 协议呀,它的端口号是 80 呢!就好比你打开浏览器访问网页,那背后就是 HTTP 协议在默默地工作呀,你说神奇不神奇?

2. FTP 协议知道不,端口号是 21 哟!想象一下,要把大堆文件从一个地方传到另一个地方,FTP 协议就像个勤劳的搬运工呢,是不是很厉害?

3. DNS 协议也很重要呀,端口号是 53 呢!它就像个超级向导,能帮你找到你想去的网站在网络世界的哪个角落,这可太牛了吧!

4. SMTP 协议,端口号是 25 呀!当你发邮件的时候,它就像个小邮差,负责把你的邮件准确无误地送出去,多有意思呀!

5. POP3 协议,端口号 110 哦!它就像是你的邮箱管理员,帮你接收和管理邮件,这功能多实用呀!

6. IMAP 协议,端口号 143 呢!它可比 POP3 协议更厉害一点哟,能让你更灵活地处理邮件,哇塞!

7. Telnet 协议,端口号 23 啦!它就像给你开了个远程窗口,能让你在远处控制其他设备,这也太酷了吧!

8. SSH 协议,端口号 22 哟!和 Telnet 比起来,它可安全多了呢,就像给你的远程操作上了一把锁,多安心呀!

9. RDP 协议,端口号 3389 呢!要是你想用其他电脑远程控制你的电脑,那它就是关键呀,是不是很神奇?

10. SNMP 协议,端口号 161 呀!它能帮你管理和监控网络设备,就像个细心的管理员,这可少不了它呀!

总之,这些应用层常用协议及其端口号都超级重要,它们让我们的网络世界变得丰富多彩呀!。

常见的协议及对应的端口号

常见的协议及对应的端口号

(1)FTP——文件传输协议——21号端口

(2)Telnet——远程登陆协议——23号端口

(3)SMTP——简单邮件传送协议——25号端口

(4)POP3——接收邮件——110号端口

(POP3仅仅是接收协议,POP3客户端使用SMTP向服务器发送邮件。

)

(5)HTTP——超文本传输协议——80号端口

HTTPS——服务器,默认端口号为443/tcp 443/udp

(6)DNS——域名解析服务——53号端口

(7)SNMP——简单网络管理协议——161号端口

(SMTP真正关心的不是邮件如何被传送,而只关心邮件是否能顺利到达目的地。

)

(8)TFTP——简单文件传输的协议——69号端口

(9)HTTP协议代理服务器常用端口:80/8080/3128/8081/9080

(10)SOCKS代理协议服务器常用端口:1080

(11)FTP协议代理服务器常用端口:20/21

(20端口用于数据传输,21端口用于控制信令的传输,控制信息和数据能够同时传输,这是FTP的特殊这处。

FTP采用的是TCP连接。

)

(12)Telnet协议代理服务器常用端口:23

(13)DHCP协议——动态主机设置协议——用于内部网或网络服务供应商自动分配IP地址

DHCP:服务器端的端口号是67

DHCP:客户机端的端口号是68。

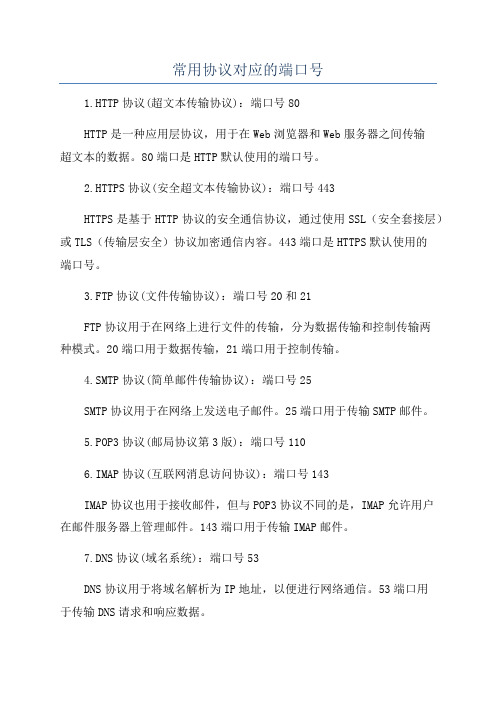

常用协议对应的端口号

常用协议对应的端口号1.HTTP协议(超文本传输协议):端口号80HTTP是一种应用层协议,用于在Web浏览器和Web服务器之间传输超文本的数据。

80端口是HTTP默认使用的端口号。

2.HTTPS协议(安全超文本传输协议):端口号443HTTPS是基于HTTP协议的安全通信协议,通过使用SSL(安全套接层)或TLS(传输层安全)协议加密通信内容。

443端口是HTTPS默认使用的端口号。

3.FTP协议(文件传输协议):端口号20和21FTP协议用于在网络上进行文件的传输,分为数据传输和控制传输两种模式。

20端口用于数据传输,21端口用于控制传输。

4.SMTP协议(简单邮件传输协议):端口号25SMTP协议用于在网络上发送电子邮件。

25端口用于传输SMTP邮件。

5.POP3协议(邮局协议第3版):端口号1106.IMAP协议(互联网消息访问协议):端口号143IMAP协议也用于接收邮件,但与POP3协议不同的是,IMAP允许用户在邮件服务器上管理邮件。

143端口用于传输IMAP邮件。

7.DNS协议(域名系统):端口号53DNS协议用于将域名解析为IP地址,以便进行网络通信。

53端口用于传输DNS请求和响应数据。

8.SSH协议(安全外壳协议):端口号22SSH协议用于通过加密和认证的方式在不安全的网络上安全地远程登录和执行命令。

22端口是SSH默认使用的端口号。

9. Telnet协议(远程终端协议):端口号23Telnet协议用于在计算机之间的远程控制和管理,通过23端口建立连接。

10.DNS解析协议(域名系统解析协议):端口号53DNS解析协议用于解析域名,将域名转换为IP地址。

以上是一些常见的协议及其对应的端口号,这些协议在网络通信和数据传输中起到重要的作用。

在实际应用中,不同协议使用不同的端口号,以保证网络通信的顺畅和安全。

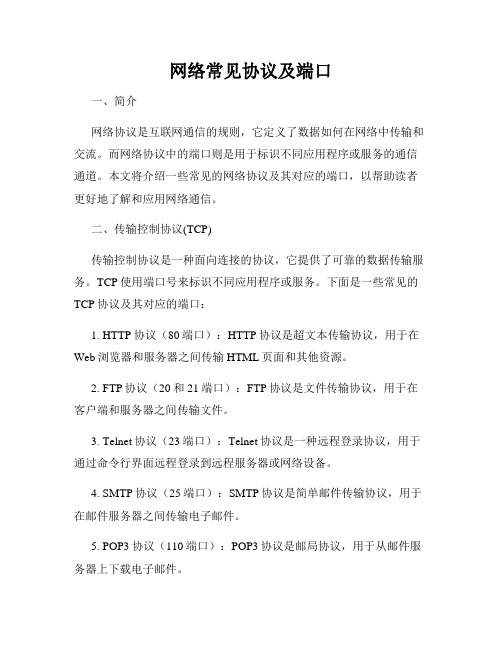

网络常见协议及端口

网络常见协议及端口一、简介网络协议是互联网通信的规则,它定义了数据如何在网络中传输和交流。

而网络协议中的端口则是用于标识不同应用程序或服务的通信通道。

本文将介绍一些常见的网络协议及其对应的端口,以帮助读者更好地了解和应用网络通信。

二、传输控制协议(TCP)传输控制协议是一种面向连接的协议,它提供了可靠的数据传输服务。

TCP使用端口号来标识不同应用程序或服务。

下面是一些常见的TCP协议及其对应的端口:1. HTTP协议(80端口):HTTP协议是超文本传输协议,用于在Web浏览器和服务器之间传输HTML页面和其他资源。

2. FTP协议(20和21端口):FTP协议是文件传输协议,用于在客户端和服务器之间传输文件。

3. Telnet协议(23端口):Telnet协议是一种远程登录协议,用于通过命令行界面远程登录到远程服务器或网络设备。

4. SMTP协议(25端口):SMTP协议是简单邮件传输协议,用于在邮件服务器之间传输电子邮件。

5. POP3协议(110端口):POP3协议是邮局协议,用于从邮件服务器上下载电子邮件。

6. IMAP协议(143端口):IMAP协议是Internet消息访问协议,用来从邮件服务器上接收电子邮件。

7. SSH协议(22端口):SSH协议是安全外壳协议,用于在不安全的网络上进行安全的远程登录和数据传输。

三、用户数据报协议(UDP)用户数据报协议是一种面向无连接的协议,它提供了不可靠但效率较高的数据传输服务。

UDP也使用端口号来标识不同应用程序或服务。

下面是一些常见的UDP协议及其对应的端口:1. DNS协议(53端口):DNS协议是域名系统协议,用于将域名解析为IP地址。

2. DHCP协议(67和68端口):DHCP协议是动态主机配置协议,用于自动分配IP地址和其他配置信息给网络设备。

3. NTP协议(123端口):NTP协议是网络时间协议,用于同步计算机的时间。

4. SNMP协议(161和162端口):SNMP协议是简单网络管理协议,用于监控网络设备和管理网络设备的配置。

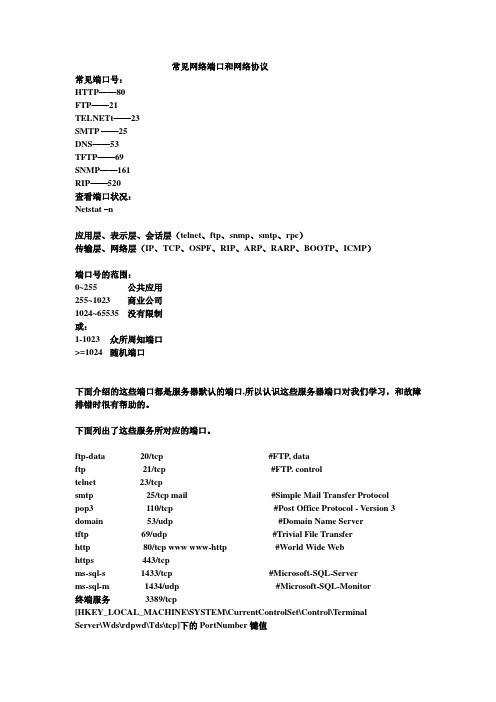

常见网络端口和网络协议

常见网络端口和网络协议常见端口号:HTTP——80FTP——21TELNETt——23SMTP ——25DNS——53TFTP——69SNMP——161RIP——520查看端口状况:Netstat –n应用层、表示层、会话层(telnet、ftp、snmp、smtp、rpc)传输层、网络层(IP、TCP、OSPF、RIP、ARP、RARP、BOOTP、ICMP)端口号的范围:0~255 公共应用255~1023 商业公司1024~65535 没有限制或:1-1023 众所周知端口>=1024 随机端口下面介绍的这些端口都是服务器默认的端口,所以认识这些服务器端口对我们学习,和故障排错时很有帮助的。

下面列出了这些服务所对应的端口。

ftp-data20/tcp#FTP, dataftp21/tcp#FTP. controltelnet23/tcpsmtp25/tcp mail#Simple Mail Transfer Protocolpop3110/tcp#Post Office Protocol - Version 3 domain53/udp#Domain Name Servertftp69/udp#Trivial File Transferhttp80/tcp www www-http#World Wide Webhttps443/tcpms-sql-s1433/tcp#Microsoft-SQL-Serverms-sql-m1434/udp#Microsoft-SQL-Monitor终端服务3389/tcp[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\Wds\rdpwd\Tds\tcp]下的PortNumber键值同时还要修改[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp]下的PortNumber键值服务器端口数最大可以有65535个,但是实际上常用的端口才几十个,由此可以看出未定义的端口相当多。

协议号和端口号大全

协议号和端口号大全协议号是存在于IP数据报的首部的20字节的固定部分,占有8bit.该字段是指出此数据报所携带的是数据是使用何种协议,以便目的主机的IP层知道将数据部分上交给哪个处理过程。

也就是协议字段告诉IP层应当如何交付数据。

而端口,则是运输层服务访问点TSAP,端口的作用是让应用层的各种应用进程都能将其数据通过端口向下交付给运输层,以及让运输层知道应当将其报文段中的数据向上通过端口交付给应用层的进程。

端口号存在于UDP和TCP报文的首部,而IP数据报则是将UDP或者TCP报文做为其数据部分,再加上IP数据报首部,封装成IP数据报。

而协议号则是存在这个IP数据报的首部.IP协议号0 HOPOPT IPv6 逐跳选项1 ICMP Internet 控制消息2 IGMP Internet 组管理3 GGP 网关对网关4 IP IP 中的IP(封装)5 ST 流6 TCP 传输控制7 CBT CBT8 EGP 外部网关协议9 IGP 任何专用内部网关(Cisco 将其用于IGRP)10 BBN-RCC-MON BBN RCC 监视11 NVP-II 网络语音协议12 PUP PUP13 ARGUS ARGUS14 EMCON EMCON15 XNET 跨网调试器16 CHAOS Chaos17 UDP 用户数据报18 MUX 多路复用19 DCN-MEAS DCN 测量子系统20 HMP 主机监视21 PRM 数据包无线测量22 XNS-IDP XEROX NS IDP23 TRUNK-1 第1 主干24 TRUNK-2 第2 主干25 LEAF-1 第1 叶26 LEAF-2 第2 叶27 RDP 可靠数据协议28 IRTP Internet 可靠事务29 ISO-TP4 ISO 传输协议第4 类30 NETBL T 批量数据传输协议31 MFE-NSP MFE 网络服务协议32 MERIT-INP MERIT 节点间协议33 SEP 顺序交换协议34 3PC 第三方连接协议35 IDPR 域间策略路由协议36 XTP XTP37 DDP 数据报传送协议38 IDPR-CMTP IDPR 控制消息传输协议39 TP++ TP++ 传输协议40 IL IL 传输协议41 IPv6 Ipv642 SDRP 源要求路由协议43 IPv6-Route IPv6 的路由标头44 IPv6-Frag IPv6 的片断标头45 IDRP 域间路由协议46 RSVP 保留协议47 GRE 通用路由封装48 MHRP 移动主机路由协议49 BNA BNA50 ESP IPv6 的封装安全负载51 AH IPv6 的身份验证标头52 I-NLSP 集成网络层安全性TUBA53 SWIPE 采用加密的IP54 NARP NBMA 地址解析协议55 MOBILE IP 移动性56 TLSP 传输层安全协议使用Kryptonet 密钥管理57 SKIP SKIP58 IPv6-ICMP 用于IPv6 的ICMP59 IPv6-NoNxt 用于IPv6 的无下一个标头60 IPv6-Opts IPv6 的目标选项61 任意主机内部协议62 CFTP CFTP63 任意本地网络64 SAT-EXPAK SATNET 与后台EXPAK65 KRYPTOLAN Kryptolan66 RVD MIT 远程虚拟磁盘协议67 IPPC Internet Pluribus 数据包核心68 任意分布式文件系统69 SAT-MON SATNET 监视70 VISA VISA 协议71 IPCV Internet 数据包核心工具72 CPNX 计算机协议网络管理73 CPHB 计算机协议检测信号74 WSN 王安电脑网络75 PVP 数据包视频协议76 BR-SAT-MON 后台SATNET 监视77 SUN-ND SUN ND PROTOCOL-Temporary78 WB-MON WIDEBAND 监视79 WB-EXPAK WIDEBAND EXPAK80 ISO-IP ISO Internet 协议81 VMTP VMTP82 SECURE-VMTP SECURE-VMTP83 VINES VINES84 TTP TTP85 NSFNET-IGP NSFNET-IGP86 DGP 异类网关协议87 TCF TCF88 EIGRP EIGRP89 OSPFIGP OSPFIGP90 Sprite-RPC Sprite RPC 协议91 LARP 轨迹地址解析协议92 MTP 多播传输协议93 AX.25 AX.25 帧94 IPIP IP 中的IP 封装协议95 MICP 移动互联控制协议96 SCC-SP 信号通讯安全协议97 ETHERIP IP 中的以太网封装98 ENCAP 封装标头99 任意专用加密方案100 GMTP GMTP101 IFMP Ipsilon 流量管理协议102 PNNI IP 上的PNNI103 PIM 独立于协议的多播104 ARIS ARIS105 SCPS SCPS106 QNX QNX107 A/N 活动网络108 IPComp IP 负载压缩协议109 SNP Sitara 网络协议110 Compaq-Peer Compaq 对等协议111 IPX-in-IP IP 中的IPX112 VRRP 虚拟路由器冗余协议113 PGM PGM 可靠传输协议114 任意0 跳协议115 L2TP 第二层隧道协议116 DDX D-II 数据交换(DDX)117 IATP 交互式代理传输协议118 STP 计划传输协议119 SRP SpectraLink 无线协议120 UTI UTI121 SMP 简单邮件协议122 SM SM123 PTP 性能透明协议124 ISIS over IPv4125 FIRE126 CRTP Combat 无线传输协议127 CRUDP Combat 无线用户数据报128 SSCOPMCE129 IPLT130 SPS 安全数据包防护131 PIPE IP 中的专用IP 封装132 SCTP 流控制传输协议133 FC 光纤通道134-254 未分配255 保留端口:0服务:Reserved说明:通常用于分析操作系统。

常见协议及端口号

我们常用的协议以及对应端口号以下内容第一段为端口号,第二段为端口对应的服务名称,第三段为注释信息。

1 tcpmux TCP端口服务多路复用。

18 msp 消息发送协议。

20 ftp-data FTP数据端口。

21 ftp 文件传输协议(FTP)端口,有时候被文件服务协议(FSP)使用。

22 ssh 安全Shell(SSH)服务。

23 telnet Telnet 服务。

25 smtp 简单邮件传输协议(SMTP)。

37 time 时间协议。

42 nameserver互联网名称服务。

53 domain 域名服务(BIND)。

67 bootps 引导协议(BOOTS)服务;还被动态主机配置协议(DHCP)使用。

69 tftp 小文件传输协议(TFTP)。

80 http 用于万维网(WWW)服务的超文本传输协议(HTTP)。

107 rtelnet 远程Telnet。

109 pop2 邮局协议版本2。

110 pop3 邮局协议版本3.115 sftp 安全文件传输协议(SFTP)服务。

119 nntp 用于USENET讨论系统的网络新闻传输协议(NNTP)。

137 在红帽企业Linux中被Samba使用NETBIOS名称服务。

138在红帽企业Linux中被Samba使用NETBIOS数据报服务。

139在红帽企业Linux中被Samba使用NETBIOS会话服务。

143 imap 互联网消息存取协议(IMAP)。

209 qmtp 快速邮件传输协议(QMTP)。

220 imap3 互联网消息存取协议版本3.389 idap 轻型目录存取协议(LDAP)。

443 https 安全超文本传输协议。

445 microsoft-ds 通过TCP/IP的服务器消息块(SMB)。

487 saft 简单不对称文件传输SAFT协议。

488 gss-http 用于HTTP的通用安全服务(GSS)。

546 dhcpv6-client动态主机配置协议(DHCP)版本6 客户547 dhcpv6-client 动态主机配置协议(DHCP)版本6服务。

常用协议端口号

常用协议端口号在计算机网络中,协议是一种规定了计算机之间通信规则的约定。

在网络通信过程中,不同的协议使用不同的端口号来标识和区分。

端口号是一个16位的数字,用于标记网络协议中的不同服务。

下面是一些常见的协议和对应的端口号:HTTP协议(超文本传输协议)•端口号:80•描述:HTTP协议是用于在Web浏览器和Web服务器之间传输超文本的协议。

通过使用HTTP协议,用户可以在浏览器中请求和接收网页、图片、视频等资源。

HTTPS协议(安全超文本传输协议)•端口号:443•描述:HTTPS协议是在HTTP协议的基础上添加了安全性的协议。

通过使用SSL/TLS加密技术,HTTPS协议可以保护用户的隐私数据在传输过程中不被窃取或篡改。

FTP协议(文件传输协议)•端口号:21•描述:FTP协议是用于在网络上传输文件的协议。

通过使用FTP协议,用户可以在客户端和服务器之间进行文件的上传和下载操作。

SSH协议(安全外壳协议)•端口号:22•描述:SSH协议是一种用于远程登录和安全传输数据的协议。

通过使用SSH协议,用户可以在不安全的网络中安全地远程登录到远程主机,并进行文件传输和命令执行等操作。

SMTP协议(简单邮件传输协议)•端口号:25•描述:SMTP协议是用于在网络中传输电子邮件的协议。

通过使用SMTP协议,邮件服务器可以将邮件发送给目标邮件服务器,并进行邮件的投递和转发。

POP3协议(邮局协议版本3)•端口号:110•描述:POP3协议是用于从邮件服务器上接收电子邮件的协议。

通过使用POP3协议,电子邮件客户端可以从邮件服务器上下载邮件,并进行邮件的管理和查看。

IMAP协议(互联网邮件访问协议)•端口号:143•描述:IMAP协议也是用于从邮件服务器上接收电子邮件的协议。

与POP3协议不同的是,IMAP协议在客户端和邮件服务器之间保持了一个同步的状态,可以对邮件进行更加灵活的管理和组织。

DNS协议(域名系统协议)•端口号:53•描述:DNS协议是用于将域名解析成IP地址的协议。

常用协议和端口号

常用协议和端口号1. HTTP(超文本传输协议):使用端口号80,用于客户端和服务器之间的数据传输,主要用于在Web浏览器和Web服务器之间传输超文本。

2.HTTPS(安全超文本传输协议):使用端口号443,为HTTP协议的安全版本,通过加密和认证确保数据传输的安全。

3.FTP(文件传输协议):使用端口号20和21,用于在客户端和服务器之间传输文件。

4.SMTP(简单邮件传输协议):使用端口号25,用于发送和传输电子邮件。

5.POP3(邮局协议第3版):使用端口号110,用于从服务器上接收电子邮件。

6.IMAP(互联网邮件访问协议):使用端口号143,用于电子邮件客户端从服务器上检索电子邮件。

7.DNS(域名系统):使用端口号53,用于将域名解析为IP地址,使得用户可以通过域名访问网站。

8.SSH(安全外壳协议):使用端口号22,用于通过加密的方式在网络中安全地传输数据。

9. Telnet(远程登录服务):使用端口号23,用于在本地计算机上远程登录和执行命令。

10.DHCP(动态主机配置协议):使用端口号67和68,用于自动分配和管理IP地址。

11.SNMP(简单网络管理协议):使用端口号161和162,用于网络设备之间的监控和管理。

12.RDP(远程桌面协议):使用端口号3389,用于远程控制和管理计算机桌面。

13.NTP(网络时间协议):使用端口号123,用于同步计算机的时间。

14.PPTP(点对点隧道协议):使用端口号1723,用于在私有网络间创建虚拟私有网络。

总结起来,常用协议和端口号包括HTTP(80),HTTPS(443),FTP(20, 21),SMTP(25),POP3(110),IMAP(143),DNS(53),SSH(22),Telnet(23), DHCP(67, 68),SNMP(161, 162),RDP(3389),NTP(123),PPTP(1723)等。

这些协议和端口号的正确使用和配置对于网络通信的正常运行是非常重要的。

常见的协议及对应的端口号

常见的协议及对应的端口号常见的协议及对应的端口号以下是常见的协议及对应的端口号:1. 买卖合同双方的基本信息:买方和卖方的名称和联系方式。

各方身份、权利、义务:买方有权要求卖方交付商品,并支付相应的价款;卖方有义务按照合同规定交付商品,同时有权要求买方支付相应的价款。

履行方式、期限:商品的交付和支付价款的时间、方式和地点。

违约责任:一方违约时,对另一方造成的损失应由违约方承担相应的违约责任。

需遵守中国的相关法律法规:合同应符合《合同法》等相关法律法规的规定。

明确各方的权力和义务:双方的权利和义务应明确清晰。

明确法律效力和可执行性:合同应具有法律效力,并能够被法院强制执行。

端口号:802. 委托合同双方的基本信息:委托人和受托人的名称和联系方式。

各方身份、权利、义务:委托人有权要求受托人按照合同规定完成委托事项,同时需支付相应的报酬;受托人需要按照合同规定完成委托事项。

履行方式、期限:委托事项的完成时间、方式和地点。

违约责任:一方违约时,对另一方造成的损失应由违约方承担相应的违约责任。

需遵守中国的相关法律法规:委托合同应符合《合同法》等相关法律法规的规定。

明确各方的权力和义务:双方的权利和义务应明确清晰。

明确法律效力和可执行性:合同应具有法律效力,并能够被法院强制执行。

端口号:213. 租赁合同双方的基本信息:出租方和承租方的名称和联系方式。

各方身份、权利、义务:承租方有权占用出租物,并按照合同规定支付租金;出租方有义务将出租物交付承租方,并可以收取相应的租金。

履行方式、期限:出租物的交付和租金的支付时间、方式和地点。

违约责任:一方违约时,对另一方造成的损失应由违约方承担相应的违约责任。

需遵守中国的相关法律法规:租赁合同应符合《合同法》等相关法律法规的规定。

明确各方的权力和义务:双方的权利和义务应明确清晰。

明确法律效力和可执行性:合同应具有法律效力,并能够被法院强制执行。

端口号:4434. 网络使用协议双方的基本信息:网络服务提供方和用户的名称和联系方式。

常用协议端口号

常用协议端口号在计算机网络中,端口号是应用程序与操作系统之间进行通信的接口。

不同的应用程序使用不同的端口号来进行数据传输,以确保数据能够正确地传递到指定的应用程序。

下面将介绍一些常用的协议端口号。

1. HTTP协议端口号:80HTTP协议是用于在Web浏览器和Web服务器之间传输超文本的协议。

通过HTTP协议传输的数据使用80端口进行通信,确保Web页面能够被正确加载。

2. HTTPS协议端口号:443HTTPS协议是在HTTP协议的基础上添加了安全性的协议。

HTTPS使用443端口进行通信,通过对数据进行加密,确保数据在传输过程中的安全性。

3. FTP协议端口号:21FTP协议是用于在计算机之间进行文件传输的协议。

FTP使用21端口进行命令传输,使用20端口进行数据传输,确保文件能够被正确地上传和下载。

4. SMTP协议端口号:25SMTP协议是用于发送电子邮件的协议。

SMTP使用25端口进行邮件的传输,确保电子邮件能够被正确地发送到指定的邮件服务器。

5. POP3协议端口号:110POP3协议是用于接收电子邮件的协议。

POP3使用110端口进行邮件的接收,确保电子邮件能够被正确地下载到本地设备。

6. IMAP协议端口号:143IMAP协议也是用于接收电子邮件的协议。

IMAP使用143端口进行邮件的接收,与POP3不同的是,IMAP可以在邮件服务器上保留电子邮件的副本,方便用户在不同设备上查看邮件。

7. DNS协议端口号:53DNS协议是用于将域名转换为IP地址的协议。

DNS使用53端口进行域名解析,确保用户能够通过域名访问到指定的网站。

8. SSH协议端口号:22SSH协议是一种用于远程登录和安全传输数据的协议。

SSH使用22端口进行安全的远程管理,确保用户能够安全地远程登录到远程服务器。

以上是一些常用的协议端口号,它们在计算机网络中起着至关重要的作用,确保数据能够正确、安全地传输和访问。

无论是浏览网页、发送邮件还是进行文件传输,都需要依赖这些协议端口号的支持。

常见协议端口号

常见的网络协议\端口号一.端口的分类端口的分类根据其参考对象不同有不同划分方法,如果从端口的性质来分,通常可以分为以下三类:(1)公认端口(Well Known Ports):这类端口也常称之为"常用端口"。

这类端口的端口号从0到1024,它们紧密绑定于一些特定的服务。

通常这些端口的通信明确表明了某种服务的协议,这种端口是不可再重新定义它的作用对象。

例如:80端口实际上总是HTTP通信所使用的,而23号端口则是Telnet服务专用的。

这些端口通常不会像木马这样的黑客程序利用。

(2)注册端口(Registered Ports):端口号从1025到49151。

它们松散地绑定于一些服务。

也是说有许多服务绑定于这些端口,这些端口同样用于许多其他目的。

这些端口多数没有明确的定义服务对象,不同程序可根据实际需要自己定义。

(3)动态和/或私有端口(Dynamic and/or Private Ports):端口号从49152到65535。

如果根据所提供的服务方式的不同,端口又可分为"TCP协议端口"和"UDP协议端口"两种。

因为计算机之间相互通信一般采用这两种通信协议。

上面所介绍的"连接方式"是一种直接与接收方进行的连接,发送信息以后,可以确认信息是否到达,这种方式大多采用TCP协议;另一种是不是直接与接收方进行连接,只管把信息放在网上发出去,而不管信息是否到达,这种方式大多采用UDP协议,IP 协议也是一种无连接方式。

二.常见的网络协议网际层协议:包括:IP协议、ICMP协议、ARP协议、RARP协议。

传输层协议:TCP协议、UDP协议。

应用层协议:FTP、Telnet、SMTP、HTTP、RIP、NFS、DNS。

使用TCP协议的常见端口主要有以下几种:(1)FTP:定义了文件传输协议,使用21端口。

常说某某计算机开了FTP服务便是启动了文件传输服务。

常用协议端口号

netbios-ns 137/tcp NETBIOS Name Service

netbios-ns 137/udp NETBIOS Name Service

协议 端口1. POP3 TCP 110 2. IMAP TCP 143 3. SMTP TCP 254. Telnet TCP 23 5. 终端服务 TCP 3389 6. TFTP UDP 端口 697. HTTP TCP 80 8. NTP UDP 端口 123 9. HTTPS TCP 44310. FTP 控制 TCP 21 FTP 默认数据 TCP 20 11. RADIUS UDP 164512. DHCP 服务器 UDP 67 13. DNS UDP 53 DNS TCP 5314. SNMP UDP 161 15 ipsec UDP 50016 PPTP TCP 172317 L2TP UDP 1701.

pop2 109/tcp postoffice #Post Office Protocol - Version 2

pop3 110/tcp #Post Office Protocol - Version 3

sunrpc 111/tcp rpcbind portmap #SUN Remote Procedure Call

time 37/tcp timserver

time 37/udp timserver

domain 53/tcp Domain Name Server

domain 53/udp Domain Name Server

qotd 17/tcp quote #Quote of the day

常用协议端口号

netbios-ssn 139/tcp NETBIOS Session Service

imap 143/tcp Internet Message Access Protocol

======= ======= ==============

0 HOPOPT IPv6 逐跳选项

1 ICMP Internet 控制消息

2 IGMP Internet 组管理

3 GGP 网关对网关

4 IP IP 中的 IP(封装)

5 ST 流

6 TCP 传输控制

7 CBT CBT

echo 7/udp

discard 9/tcp sink null

discard 9/udp sink null

systat 11/tcp users #Active users

systat 11/tcp users #Active users

daytime 13/tcp

daytime 13/udp

qotd 17/tcp quote #Quote of the day

qotd 17/udp quote #Quote of the day

chargen 19/tcp ttytst source #Character generator

chargen 19/udp ttytst source #Character generator

kerberos 88/udp krb5 kerberos-sec #Kerberos

hostname 101/tcp hostnames #NIC Host Name Server

常用协议及端口号

常用协议及端口号在计算机网络中,协议是指计算机之间进行数据传输时所遵循的规则和约定。

协议可以分为通信协议和传输协议。

通信协议规定了计算机之间的通信方式,而传输协议则规定了数据在计算机之间的传输方式。

常用的协议及其相应的端口号如下:1. HTTP(Hypertext Transfer Protocol):用于在Web浏览器和Web服务器之间传输超文本的协议。

默认端口号为80。

2. HTTPS(Hypertext Transfer Protocol Secure):是HTTP的安全版,使用SSL/TLS协议进行加密传输。

默认端口号为4433. FTP(File Transfer Protocol):用于在客户端和服务器之间传输文件的协议。

默认端口号为20(数据传输)和21(控制传输)。

4. SSH(Secure Shell):用于在网络中的计算机之间进行加密的远程登录和其他安全传输的协议。

默认端口号为225. Telnet:用于在网络中的计算机之间进行远程登录的协议。

默认端口号为236. SMTP(Simple Mail Transfer Protocol):用于传输电子邮件的协议,即发送邮件的协议。

默认端口号为257. POP3(Post Office Protocol version 3):用于接收电子邮件的协议。

默认端口号为110。

8. IMAP4(Internet Message Access Protocol version 4):也用于接收电子邮件的协议,支持在客户端和邮件服务器之间的双向通信。

默认端口号为1439. DNS(Domain Name System):用于将域名解析为IP地址的协议。

默认端口号为5310. DHCP(Dynamic Host Configuration Protocol):用于自动为计算机分配IP地址的协议。

默认端口号为67(服务器)和68(客户端)。

11. NTP(Network Time Protocol):用于同步计算机的时钟的协议。

常用的端口号和对应的协议

常用的端口号和对应的协议

1. HTTP协议使用的常用端口号为80。

2. HTTPS协议使用的常用端口号为443。

3. FTP协议使用的常用端口号为21。

4. Telnet协议使用的常用端口号为23。

5. SMTP协议使用的常用端口号为25。

6. POP3协议使用的常用端口号为110。

7. IMAP协议使用的常用端口号为143。

8. DNS协议使用的常用端口号为53。

9. SSH协议使用的常用端口号为22。

10. RDP协议使用的常用端口号为3389。

11. DHCP协议使用的常用端口号为67和68。

12. NTP协议使用的常用端口号为123。

13. SNMP协议使用的常用端口号为161。

14. LDAP协议使用的常用端口号为389。

15. SIP协议使用的常用端口号为5060。

16. RTSP协议使用的常用端口号为554。

17. MySQL数据库默认使用的常用端口号为3306。

18. PostgreSQL数据库默认使用的常用端口号为5432。

19. MS SQL Server数据库默认使用的常用端口号为1433。

20. Oracle数据库默认使用的常用端口号为1521。

21. VNC远程桌面协议使用的常用端口号为5900。

22. BitTorrent协议使用的常用端口号为6881-6889。

网络常用端口与协议

网络常用端口与协议HTTP:80:www服务。

DHCP:服务器端的端口号是67DHCP:客户机端的端口号是68POP3:POP3仅仅是接收协议,POP3客户端使用SMTP向服务器发送邮件。

POP3所用的端口号是110。

SMTP:端口号是25。

SMTP真正关心的不是邮件如何被传送,而只关心邮件是否能顺利到达目的地。

SMTP具有健壮的邮件处理特性,这种特性允许邮件依据一定标准自动路由,SMTP具有当邮件地址不存在时立即通知用户的能力,并且具有在一定时间内将不可传输的邮件返回发送方的特点。

Telnet:端口号是23。

Telnet是一种最老的Internet应用,起源于ARPNET。

它的名字是“电信网络协议(Telecommunication Network Protocol)”的缩写。

FTP:FTP使用的端口有20和21。

20端口用于数据传输,21端口用于控制信令的传输,控制信息和数据能够同时传输,这是FTP的特殊这处。

FTP采用的是TCP连接。

TFTP:端口号69,使用的是UDP的连接。

DNS:53,名称服务NetBIOS: 137,138,139,其中137、138是UDP端口,当通过网上邻居传输文件时用这个端口。

而139端口:通过这个端口进入的连接试图获得NetBIOS/SMB服务。

这个协议被用于windows 文件和打印机共享和SAMBA。

还有WINS Regisrtation也用它。

NNTP 网络新闻传输协议:119SNMP(简单网络管理协议):161端口RPC(远程过程调用)服务:135端口QQ:使用8000(服务端)和4000端口(客户端)21 端口:21 端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。

23 端口:23 端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序,最初设计被用来方便管理员远程管理计算机,可现在真正将其发挥到极致的是"黑客"!25 端口:25 端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。

常用协议端口号

常用协议端口号在计算机网络中,协议是计算机之间通信和数据交换的规则,而端口号则是用来标识不同应用程序的通信端口。

了解常用协议的端口号对于网络管理和故障排除都非常重要。

本文将介绍一些常用的协议和它们对应的端口号,帮助大家更好地了解网络通信。

1. HTTP协议。

HTTP协议是超文本传输协议,用于传输超文本文档,是WWW的基础。

HTTP协议使用TCP连接,端口号为80。

当我们在浏览器中输入网址时,浏览器会默认使用HTTP协议进行通信,通过80端口与服务器建立连接,获取网页数据。

2. HTTPS协议。

HTTPS协议是HTTP协议的安全版本,它在HTTP的基础上加入了SSL/TLS协议,对数据进行加密传输。

HTTPS协议的端口号为443,通过443端口进行安全通信,保护用户的隐私和数据安全。

3. FTP协议。

FTP协议是文件传输协议,用于在网络上进行文件传输。

FTP协议使用两个端口,分别是20和21。

端口20用于数据传输,而端口21用于控制命令传输。

通过FTP协议,用户可以在客户端和服务器之间进行文件的上传、下载和删除操作。

4. SMTP协议。

SMTP协议是简单邮件传输协议,用于发送和接收电子邮件。

SMTP协议使用TCP连接,端口号为25。

当我们发送邮件时,客户端会通过25端口与邮件服务器建立连接,进行邮件的传输。

5. POP3协议。

POP3协议是邮局协议的第3个版本,用于接收邮件。

POP3协议使用TCP连接,端口号为110。

当我们在客户端查收邮件时,客户端会通过110端口与邮件服务器建立连接,获取新的邮件。

6. IMAP协议。

IMAP协议是互联网消息存取协议,也是用于接收邮件。

IMAP协议使用TCP 连接,端口号为143。

IMAP协议相比于POP3协议更加强大,支持在线收件箱管理、邮件搜索和多设备同步等功能。

7. DNS协议。

DNS协议是域名系统,用于将域名解析为IP地址。

DNS协议使用UDP连接,端口号为53。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

协议号和端口号大全协议号和端口号大全协议号是存在于IP数据报的首部的20字节的固定部分,占有8bit.该字段是指出此数据报所携带的是数据是使用何种协议,以便目的主机的IP层知道将数据部分上交给哪个处理过程。

也就是协议字段告诉IP层应当如何交付数据。

而端口,则是运输层服务访问点TSAP,端口的作用是让应用层的各种应用进程都能将其数据通过端口向下交付给运输层,以及让运输层知道应当将其报文段中的数据向上通过端口交付给应用层的进程。

端口号存在于UDP和TCP报文的首部,而IP数据报则是将UDP或者TCP报文做为其数据部分,再加上IP数据报首部,封装成IP数据报。

而协议号则是存在这个IP数据报的首部.IP协议号0HOPOPT IPv6逐跳选项1ICMP Inter控制消息2IGMP Inter组管理3GGP网关对网关4IP IP中的IP(封装)5ST流6TCP传输控制7CBT CBT8EGP外部网关协议9IGP任何专用内部网关(Cisco将其用于IGRP)10BBN-RCC-MON BBNRCC监视11NVP-II网络语音协议12PUPPUP13ARGUS ARGUS14EMCON EMCON15XNET跨网调试器16CHAOS Chaos17UDP用户数据报18MUX多路复用19D-MEAS D测量子系统20HMP 主机监视21PRM数据包无线测量22XNS-IDP XEROXNS IDP23TRUNK-1第1主干24TRUNK-2第2主干25LEAF-1第1叶26LEAF-2第2叶27RDP 可靠数据协议28IRTP Inter可靠事务29ISO-TP4ISO传输协议第4类30NETBLT批量数据传输协议31MFE-NSP MFE网络服务协议32MERIT-INP MERIT节点间协议33SEP顺序交换协议343PC第三方连接协议35IDPR域间策略路由协议36XTP XTP37DDP数据报传送协议38IDPR-CMTP IDPR控制消息传输协议39TP++TP++传输协议40IL IL 传输协议41IPv6Ipv642SDRP源要求路由协议43IPv6-Route IPv6的路由标头44IPv6-Frag IPv6的片断标头45IDRP域间路由协议46RSVP 保留协议47GRE通用路由封装48MHRP移动主机路由协议49BNA BNA50ESP IPv6的封装安全负载51AH IPv6的身份验证标头52I-NLSP 集成网络层安全性TUBA53SWIPE采用加密的IP54NARP NBMA地址解析协议55MOBILE IP移动性56TLSP传输层安全协议使用Krypto密钥管理57SKIP SKIP58IPv6-ICMP用于IPv6的ICMP59IPv6-NoNxt用于IPv6的无下一个标头60IPv6-Opts IPv6的目标选项61任意主机内部协议62CFTP CFTP63任意本地网络64SAT-EXPAK SATNET与后台EXPAK65KRYPTOLAN Kryptolan66RVD MIT远程虚拟磁盘协议67IPPC InterPluribus数据包核心68任意分布式文件系统69SAT-MON SATNET监视70VISA VISA协议71IPCV Inter数据包核心工具72CPNX 计算机协议网络管理73CPHB计算机协议检测信号74WSN王安电脑网络75PVP数据包视频协议76BR-SAT-MON后台SATNET监视77SUN-ND SUNND PROTOCOL-Temporary78WB-MON WIDEBAND监视79WB-EXPAK WIDEBANDEXPAK80ISO-IP ISOInter协议81VMTP VMTP82SECURE-VMTP SECURE-VMTP83VINES VINES84TTP TTP85NSFNET-IGPNSFNET-IGP86DGP异类网关协议87TCF TCF88EIGRP EIGRP89OSPFIGPOSPFIGP90Sprite-RPC SpriteRPC协议91LARP轨迹地址解析协议92MTP多播传输协议93AX.25AX.25帧94IPIP IP中的IP封装协议95MICP移动互联控制协议96SCC-SP信号通讯安全协议97ETHERIP IP 中的以太网封装98ENCAP封装标头99任意专用加密方案100GMTP GMTP101IFMP Ipsilon流量管理协议102PNNI IP上的PNNI103PIM独立于协议的多播104ARIS ARIS105SCPS SCPS106QNX QNX107A/N活动网络108IPComp IP负载压缩协议109SNP Sitara网络协议110Compaq-Peer Compaq对等协议111IPX-in-IP IP中的IPX112VRRP 虚拟路由器冗余协议113PGM PGM可靠传输协议114任意0跳协议115L2TP第二层隧道协议116DDX D-II数据交换(DDX)117IATP交互式代理传输协议118STP计划传输协议119SRP SpectraLink无线协议120UTI UTI121SMP简单邮件协议122SM SM123PTP性能透明协议124ISIS overIPv4125FIRE126CRTP Combat无线传输协议127CRUDP Combat无线用户数据报128SSCOPMCE129IPLT130SPS安全数据包防护131PIPE IP中的专用IP封装132SCTP流控制传输协议133FC光纤通道134-254未分配255保留端口0服务Reserved说明通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口1服务tcpmux说明这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如IP、GUEST UUCP、NUUCP、DEMOS、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口7服务Echo说明能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口19服务Character Generator说明这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利用IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口21服务FTP说明FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。

端口22服务Ssh说明PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF 库的版本就会有不少的漏洞存在。

端口23服务Tel说明远程登录,入侵者在搜索远程登录UNIX的服务。

大多数情况下扫描这一端口是为了找到机器运行的操作系统。

还有使用其他技术,入侵者也会找到密码。

木马Tiny TelServer就开放这个端口。

端口25服务SMTP说明SMTP服务器所开放的端口,用于发送邮件。

入侵者寻找SMTP服务器是为了传递他们的SPAM。

入侵者的帐户被关闭,他们需要连接到高带宽的E-MAIL服务器上,将简单的信息传递到不同的地址。

木马Antigen、Email PasswordSender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口。

端口31服务MSG Authentication说明木马Master Paradise、Hackers Paradise开放此端口。

端口42服务WINS Replication说明WINS复制端口53服务Domain NameServer(DNS)说明DNS服务器所开放的端口,入侵者可能是试图进行区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信。

因此防火墙常常过滤或记录此端口。

端口67服务Bootstrap ProtocolServer说明通过DSL和Cable modem的防火墙常会看见大量发送到广播地址255.255.255.255的数据。

这些机器在向DHCP服务器请求一个地址。

HACKER常进入它们,分配一个地址把自己作为局部路由器而发起大量中间人(man-in-middle)攻击。

客户端向68端口广播请求配置,服务器向67端口广播回应请求。

这种回应使用广播是因为客户端还不知道可以发送的IP地址。

端口69服务Trival FileTransfer说明许多服务器与bootp一起提供这项服务,便于从系统下载启动代码。

但是它们常常由于错误配置而使入侵者能从系统中窃取任何文件。

它们也可用于系统写入文件。

端口79服务Finger Server说明入侵者用于获得用户信息,查询操作系统,探测已知的缓冲区溢出错误,回应从自己机器到其他机器Finger扫描。

端口80服务说明用于网页浏览。

木马Executor开放此端口。

端口99服务Metagram Relay说明后门程序ncx99开放此端口。

端口102服务Message transferagent(MTA)-X.400over TCP/IP说明消息传输代理。

端口109服务Post OfficeProtocol-Version3说明POP3服务器开放此端口,用于接收邮件,客户端访问服务器端的邮件服务。

POP3服务有许多公认的弱点。

关于用户名和密码交换缓冲区溢出的弱点至少有20个,这意味着入侵者可以在真正登陆前进入系统。

成功登陆后还有其他缓冲区溢出错误。

端口110服务SUN公司的RPC服务所有端口说明常见RPC服务有rpc.mountd、NFS、rpc.statd、rpc.csmd、rpc.ttybd、amd等端口113服务Authentication Service说明这是一个许多计算机上运行的协议,用于鉴别TCP连接的用户。