2013年最新破解wpa U盘启动wpa教程

wpa密码破解

wpa密码破解WPA密码破解导言随着无线网络的普及,WPA(Wi-Fi Protected Access)已经成为保护无线网络安全的一种重要手段。

然而,尽管WPA相对于其前身WEP(Wired Equivalent Privacy)来说更加安全,但仍然存在着被攻击者破解的风险。

本文将探讨WPA密码破解的相关原理和方法,并讨论如何加强网络安全以防止此类攻击。

第一部分:WPA密码的工作原理在深入讨论WPA密码破解之前,我们需了解WPA密码的工作原理。

WPA密码是一种使用动态密钥生成与分发的协议,它基于802.1X认证框架,并使用预共享密钥(PSK)进行连接。

WPA密码使用了TKIP(Temporal Key Integrity Protocol)加密算法,它能为每个数据包生成新的密钥,提供了更高的安全性。

第二部分:WPA密码破解方法尽管WPA密码较WEP更加安全,但仍存在一些方法用于破解。

以下是一些常见的WPA密码破解方法:1. 字典攻击:字典攻击是一种常见的密码破解方法,攻击者试图使用预先创建的密码字典进行尝试。

由于许多用户使用常见的密码,这种方法通常非常有效。

2. 暴力攻击:暴力攻击是一种穷举破解方法,攻击者通过尝试所有可能的密码组合来破解WPA密码。

尽管这种方法在破解简单密码时可能比较有效,但在密码复杂度较高的情况下需要耗费大量时间。

3. 路由器漏洞利用:有时,一些路由器存在漏洞,攻击者可以利用这些漏洞来绕过密码认证并获取无线网络的访问权限。

这种方法需要攻击者对路由器的漏洞有充分的了解。

第三部分:加固WPA密码的方法为了加强网络安全,我们必须采取一些措施来防止WPA密码被破解。

以下是一些建议的方法:1. 使用复杂的密码:尽量使用包含数字、字母和特殊字符的复杂密码,避免使用常见的密码或个人信息作为密码。

2. 定期更改密码:定期更改WPA密码是非常重要的,这样即使密码被破解,攻击者也只能访问网络的有限时间。

u盘加密解密最简单方法

u盘加密解密最简单方法:

方法一:使用U盘加密工具

1.下载并安装U盘加密工具,如bitlocker或加密大师。

2.打开加密工具并选择需要加密的U盘。

3.根据工具提示输入密码并加密U盘。

4.使用加密的U盘时需要输入密码才能访问。

方法二:使用电脑自带加密功能

1.将U盘插入电脑并打开“我的电脑”或“计算机”。

2.右键点击需要加密的U盘并选择“启用BitLocker”。

3.在BitLocker驱动器加密窗口中,勾选“使用密码解锁驱动器”选项。

4.输入密码并点击“下一步”。

5.在恢复密钥保存窗口中,选择保存路径并点击“保存”。

6.点击“下一步”并在弹出的窗口中勾选“将更改应用于此驱动器”选项。

7.点击“启动加密”并等待加密完成。

方法三:使用命令提示符(CMD)加密U盘

1.将U盘插入电脑并在桌面点击“开始”按钮打开运行窗口。

2.在运行窗口中输入CMD并回车进入命令提示符界面。

3.在CMD界面输入命令“diskpart”并回车。

4.输入命令“list disk”并回车查看电脑中所有磁盘。

5.根据磁盘容量等标识找到需要加密的U盘所对应的磁盘,输入命令“select disk X”(X为U盘

所对应的磁盘编号)。

6.输入命令“attributes disk clear readonly”并回车,此时U盘已成功加密。

如何破解无线网络wpa_wps2密码详细教程(1)

BEINI破解WPA WPA2详细教程BEINI是目前破解WPA WPA2加密的最新最强的软件现在为大家讲解下:进入beini界面后,单击奶瓶图标,”FeedingBottle”弹出如下界面:选择“yes”,进入如下界面因为是用虚拟机进入的,所以这里只有一块网卡MAC,如果是用U盘或者光盘进入,可能会有笔记本自带的无线网卡,所以这里选择的时候,最好先确认自己要用到的网卡MAC地址是多少,选中需要的网卡单击,Message窗口会提示开启网卡的监听模式,然后点击“Next”这里是搜索界面,Encryption是搜索指定加密方式的信号,有WEP,WPA/WPA2.破解WEP 方法很简单,一健破解,现在为大家详细讲解下如何破解WPA W AP2的加密信号我们选WPA/WPA2,Channel Selected 是频道一般有14个频道,这里我们默认ALL Channel,即为全部频道,Scanning Time,是扫描信号的时间,一般扫描个1分钟差不多,或者5分钟都可以,这三个设置好后,点击“Scan”进行扫描当点击“Scan”后,会跳出如上窗口,注意,如果要抓WPA/WPA2的包,前提条件,必须要有客户端有时候有,有时候没有,你要破解它,要在不同的时候反复搜索它的信号,发现它出现客户端时,抓住时机破解它,(客户端就是左下角“Clients Information”窗口有客户端MAC,),也就是说要观察你所要抓包的信号data是否有跳动,这里我们的目标就是第一个信号扫描时间结束后就能看到如上画面,在四个信号中选择一个,这里我们注意看,当我选中要抓包信号时候,左下角“Clients Information”窗口有客户端MAC,这样才能抓到WPA包,如果你没有看到这里有客户端MAC,那就把扫描时间调整为5分钟,再次扫描。

找到客户端MAC后,必须也要选中那个客户端MAC,否则下一步无法进行抓包,选中后单击“NEXT”这里注意看右上角,有个Deauth,就是死亡攻击,如果上一步没有选中客户端MAC,到这里就没有这个选项,主要功能是让对方于路由器断开连接,使其重新和路由器进行连接的同时抓取连接时候的握手包。

教您破解wpa无线网络密码

教你如何破解无线网络wpa2密码在动手破解WPA/WPA2前,应该先了解一下基础知识,本文适合新手阅读首先大家要明白一种数学运算,它叫做哈希算法(hash).这是一种不可逆运算,你不能通过运算结果来求解出原来的未知数是多少,有时我们还需要不同的未知数通过该算法计算后得到的结果不能相同,即你不太可能找到两个不同的值通过哈希得到同一个结果。

哈希是一类算法的统称(暂停!移动你的鼠标-猛击右图 ),通常哈希算法都是公开的,比如MD5,SHA-1等等。

我们平时说的WPA密码其实叫PSK(pre-shared key),长度一般是8-63字节,它加上ssid通过一定的算法可以得到PMK(pairwise master key)。

PMK=SHA-1(ssid,psk),PMK的长度是定长的,都是64字节。

由于计算PMK的过程开销比较大,是我们破解花费时间长的关键,所以采用以空间换时间的原则把PMK事先生成好,这个事先生成好的表就是常说的HASH表(生成PMK的算法是一种哈希),这个工作就是用airlib-ng这个工具来完成的,我们的快速破解就是这么来的。

认证的时候会生成一个PTK(pairwise temporary),这是一组密钥,具体细节不详细说了,它的生成方法也是采用的哈希,参数是连接的客户端MAC地址、AP的BSSID、A-NONCE、S-NONCE、PMK,其中A-NONCE和S-NONCE是两个随机数,确保每次连接都会生成不同的PTK。

PTK的计算消耗很小。

PTK加上报文数据采用一定的算法(AES 或TKIP),得到密文,同时会得到一个签名,叫做MIC(message integrality check),tkip之所以被破解和这个mic有很大关系。

四次握手包中含有以上的哪些东西呢?客户端的MAC地址,AP的BSSID,A-NONCE,S-NONE,MIC,最关键的PMK和PTK是不包含在握手包里的!认证的原理是在获得以上的所有参数后,客户端算出一个MIC,把原文连同MIC 一起发给AP,AP采用相同的参数与算法计算出MIC,并与客户端发过来的比较,如果一致,则认证通过,否则失败。

怎么解除网络安全密钥

怎么解除网络安全密钥网络安全密钥是一种用于保护网络通信安全的密码或密钥。

它用于加密数据传输,确保只有授权用户可以访问和使用网络资源。

如果需要解除网络安全密钥,可以按照以下步骤进行操作。

第一步,确定网络安全密钥的类型。

网络安全密钥包括WEP密钥、WPA密钥和WPA2密钥等。

根据所连接网络的类型,确定要解除的网络安全密钥类型。

第二步,打开电脑或移动设备的无线网络设置。

通常可以在操作系统的控制面板或设置菜单中找到网络设置选项。

第三步,找到当前连接的无线网络。

在网络设置界面中,应该可以看到一个列表,列出了附近的可连接无线网络。

找到目标网络,鼠标右键点击选择“属性”或“设置”选项。

第四步,进入网络设置页面。

在网络设置页面中,应该可以找到相关的网络安全设置选项。

这些选项可能位于“安全”、“加密”或“密码”等选项下,在这个页面中,可以看到当前的网络安全密钥。

第五步,删除或修改网络安全密钥。

根据自己的需求,可以选择直接删除网络安全密钥,或者修改为其他密钥。

如果选择删除,可能需要管理员权限或者输入当前网络安全密钥来确认。

第六步,保存设置并重启网络。

在修改或删除网络安全密钥后,确保点击“保存”或“应用”按钮,以保存所做的更改。

然后,关闭网络设置界面,并重启网络连接。

第七步,重新连接网络。

在重新启动网络连接后,应该会自动连接到网络,如果没有连接成功,可以尝试手动连接。

根据网络类型,可能需要输入新的网络安全密钥,或者直接连接到无需密钥的网络。

需要注意的是,在解除网络安全密钥之前,需要确保自己有合法的权限和授权,或者与网络拥有者进行沟通和协商。

否则,未经授权的操作可能涉及到违法行为,给自己和他人带来不必要的麻烦和损失。

网络安全是一个重要的话题,任何时候都应该保持警惕和谨慎。

U盘启动奶瓶破解无线WPA加密(奶瓶蹭网神器使用教程

U盘启动奶瓶破解无线WPA加密(奶瓶蹭网神器使用教程)来源:互联网作者:佚名时间:12-23 00:01:35【大中小】点评:在无线网络流行的今天,奶瓶这个系统已经逐渐的取代BT3、BT4之类的工具,而逐渐成为了无线网络安全研究的主流系统。

今天,我们就要应用这个系统来完成后面的事情将其格式化先把它格式化了,需要注意的是,一定要选择FAT格式,这点一定要记住,否则下面就没办法继续进行了。

格式化完成之后,下面就让我们向着周围的路由器们发起进攻吧。

绰号“奶瓶”的Linux系统奶瓶这个系统,相信玩无线的朋友应该都会知道。

这是一款基于Tiny Core Linux 搭建的无线网络安全测试系统,当然由于它是用来安全测试的系统,因此在安全方面自然有着强大的功能。

而且,这个系统非常简便易学,因此现在已经逐渐的取代BT3、BT4之类的工具,而逐渐成为了无线网络安全研究的主流系统。

今天,我们就要应用这个系统来完成后面的事情。

第2页:制作“奶瓶”启动U盘相比于其它的系统,“奶瓶”最大的优点除了操作简便易懂之外,还有一个优点就是制作U盘启动盘非常容易,而且成功率较高。

UltraISO软件界面下载好的“奶瓶”系统是一个.iso文件,而大小只有40MB左右,因此我们可以轻易的使用镜像软件将其写入U盘。

这里,我们使用了UltraISO这款软件,相比其它的同类型软件,这款显得要简便易懂很多。

导入镜像文件之后,选择写入方式写入速度很快,一分钟不到加载引导文件但是有时候选择直接写入之后,电脑并不能成功从U盘启动“奶瓶”。

因此如果制作不成功之后,我们还需要选择手工加载引导文件。

引导文件位置我们首先需要将下载的“奶瓶”的.iso文件解压缩,然后在如上图所示的目录中找到引导文件,然后再进行加载,如此操作之后,再进行U盘的写入。

第3页:进入“奶瓶”系统修改BIOS设置重启电脑之后,按DEL键进入BIOS设置界面,在这里我们要选择从U盘启动,以让电脑从“奶瓶”系统启动。

BT3破解无线路由密码过程详解(第二篇:U盘版)

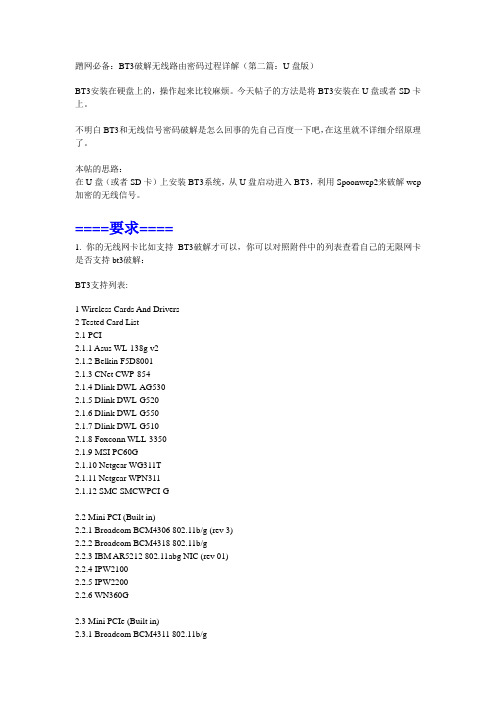

蹭网必备:BT3破解无线路由密码过程详解(第二篇:U盘版)BT3安装在硬盘上的,操作起来比较麻烦。

今天帖子的方法是将BT3安装在U盘或者SD卡上。

不明白BT3和无线信号密码破解是怎么回事的先自己百度一下吧,在这里就不详细介绍原理了。

本帖的思路:在U盘(或者SD卡)上安装BT3系统,从U盘启动进入BT3,利用Spoonwep2来破解wep 加密的无线信号。

====要求====1. 你的无线网卡比如支持BT3破解才可以,你可以对照附件中的列表查看自己的无限网卡是否支持bt3破解:BT3支持列表:1 Wireless Cards And Drivers2 Tested Card List2.1 PCI2.1.1 Asus WL-138g v22.1.2 Belkin F5D80012.1.3 CNet CWP-8542.1.4 Dlink DWL-AG5302.1.5 Dlink DWL-G5202.1.6 Dlink DWL-G5502.1.7 Dlink DWL-G5102.1.8 Foxconn WLL-33502.1.9 MSI PC60G2.1.10 Netgear WG311T2.1.11 Netgear WPN3112.1.12 SMC SMCWPCI-G2.2 Mini PCI (Built in)2.2.1 Broadcom BCM4306 802.11b/g (rev 3)2.2.2 Broadcom BCM4318 802.11b/g2.2.3 IBM AR5212 802.11abg NIC (rev 01)2.2.4 IPW21002.2.5 IPW22002.2.6 WN360G2.3 Mini PCIe (Built in)2.3.1 Broadcom BCM4311 802.11b/g2.3.2 IPW39452.3.3 IPWRAW (IPW3945 Monitor + Inject)2.3.4 IPW4965/IWL4965 agn2.3.5 Gigabyte GN-WS50G b/g2.4 PCMCIA Cards2.4.1 3COM 3CRWE154G72 v12.4.2 3COM 3CRPAG175B with XJACK Antenna2.4.3 Agere Systems ORiNOCO GOLD PC Card Classic 2.4.4 AirLink101 AWLC41302.4.5 ASUS WL100G2.4.6 Belkin F5D6020 v32.4.7 Belkin F5D7010 V10002.4.8 Belkin F5D7010 V3000UK2.4.9 Belkin F5D7010 V50002.4.10 Belkin F5D7010 V60002.4.11 Belkin F5D70112.4.12 Buffalo WLI-CB-G54HP2.4.13 Cisco AIR-LMC3502.4.14 Cisco AIR-PCM350-T2.4.15 Cisco Aironet AIR-CB21AG-A-K92.4.16 Dlink DW A-6452.4.17 Dlink DWL-650+2.4.18 Dlink DWL-G6502.4.19 Dlink DWL-G630,650+/-2.4.20 Dlink DWL-G650M2.4.21 Dlink DWL-G650+2.4.22 D-Link WNA-13302.4.23 Enterasys Roamabout 802.11 DS High Rate2.4.24 Gigabyte GN-WM01GT AirCruiserG Mach G 2.4.25 Lucent Technologies Orinoco Silver2.4.26 Linksys WPC11v42.4.27 Linksys WPC11v42.4.28 Linksys WPC54G v32.4.29 Motorola WN825G v22.4.30 NetGear MA4012.4.31 NetGear WPN5112.4.32 NetGear WPN511 - Range Max2.4.33 NetGear WG511T2.4.34 NetGear W AG511v22.4.35 NetGear WG511 v12.4.36 NetGear WG511v22.4.37 Netgear WG511U2.4.38 NetGear WPN511GR2.4.39 Netgear WPNT5112.4.40 PROXIM ORiNOCO 802.11b/g Gold (Model: 8470-WD)2.4.41 Senao NL-2511CD PLUS EXT22.4.42 Senao Sl-2511CD Plus EXT22.4.43 Senao SL-2511 CD PLUS (the one w/o external connectors)2.4.44 Sitecom WL-100b2.4.45 SMC 2532W-B2.4.46 SMC SMC2536W-AG2.4.47 SMC WCB-G2.4.48 SWEEX LW051 ver:1.02.4.49 TP-link SuperG&eXtended Range 108M Wireless Cardbus Adapter(TL-WN610G) 2.4.50 TP-link eXtended Range 54M Wireless Cardbus Adapter (TL-WN510G)2.4.51 Ubiquiti SRC2.4.52 Wistron WLAN 802.11a/b/g Cardbus CB9-GP2.4.53 X-Micro WLAN 11g PCMCIA Card (XWL-11GPAG)2.4.54 ZCom XI-325HP+2.4.55 Zyxel ZyAIR G-100 PCMCIA Card (FCC ID:N89-WE601l)2.5 USB Dongles2.5.1 Airlink101 AWLL30262.5.2 ALFA Networks AWUS036H2.5.3 ALFA Networks AWUS036S2.5.4 ASUS WL-167G2.5.5 A VM Fritz!Wlan USB V1.12.5.6 Belkin F5D7050 V12.5.7 Belkin F5D7050 (4000 series)2.5.8 Belkin F5D7050B2.5.9 Belkin F5D70512.5.10 Buffalo Airstation G54 WLI-U2-KG54-AI (2A)2.5.11 Chiefmax2.5.12 D-Link DWL 122 (USB) F/W3.2.1 H/W A12.5.13 D-Link DWL G122 (USB) F/W 2.03 B12.5.14 D-Link WUA-13402.5.15 Edimax EW-7317UG2.5.16 Edimax EW-7318USG2.5.17 Linksys WUSB54g v42.5.18 Linksys WUSB54GC2.5.19 MicroEdge MEG55A Wireless-G USB Dongle2.5.20 NetGear WG111v22.5.21 NetGear WG111T2.5.22 Netopia ter/gusb-e2.5.23 OvisLink Evo-w54usb2.5.24 SafeCom SWMULZ-54002.5.25 ZyDAS 12112.5.26 SMCWUSB-G EU2.5.27 MSI US54SE2.5.28 Hawking HWUG1目前已知支持bt3破解的几款上网本有:701,900,900HA等,不支持的有:联想S10,EeePC 1000H2. 要求你要破解到无线信号为wep加密(不能是wap),这个在破解的过程中能看出来是wep加密还是wap加密的。

U盘启动奶瓶破解无线WPA加密

U盘启动奶瓶破解无线WPA加密现在我们需要的是一个U盘,别小于128MB就行。

将其格式化先把它格式化了,需要注意的是,一定要选择FAT格式,这点一定要记住,否则下面就没办法继续进行了。

格式化完成之后,下面就让我们向着周围的路由器们发起进攻吧。

绰号“奶瓶”的Linux系统奶瓶这个系统,相信玩无线的朋友应该都会知道。

这是一款基于Tiny Core Linux 搭建的无线网络安全测试系统,当然由于它是用来安全测试的系统,因此在安全方面自然有着强大的功能。

而且,这个系统非常简便易学,因此现在已经逐渐的取代BT3、BT4之类的工具,而逐渐成为了无线网络安全研究的主流系统。

今天,我们就要应用这个系统来完成后面的事情。

第2页:制作“奶瓶”启动U盘相比于其它的系统,“奶瓶”最大的优点除了操作简便易懂之外,还有一个优点就是制作U盘启动盘非常容易,而且成功率较高。

UltraISO软件界面下载好的“奶瓶”系统是一个.iso文件,而大小只有40MB左右,因此我们可以轻易的使用镜像软件将其写入U盘。

这里,我们使用了UltraISO这款软件,相比其它的同类型软件,这款显得要简便易懂很多。

导入镜像文件之后,选择写入方式写入速度很快,一分钟不到加载引导文件但是有时候选择直接写入之后,电脑并不能成功从U盘启动“奶瓶”。

因此如果制作不成功之后,我们还需要选择手工加载引导文件。

引导文件位置我们首先需要将下载的“奶瓶”的.iso文件解压缩,然后在如上图所示的目录中找到引导文件,然后再进行加载,如此操作之后,再进行U盘的写入。

第3页:进入“奶瓶”系统修改BIOS设置重启电脑之后,按DEL键进入BIOS设置界面,在这里我们要选择从U盘启动,以让电脑从“奶瓶”系统启动。

“奶瓶”的启动界面如果你能看到上面的这个画面,那U盘启动盘就制作成功了,稍后片刻,我们即可进入“奶瓶”中。

正在启动“奶瓶”“奶瓶”的桌面,很清爽点击位于最下端Dock上的“奶瓶”图标,即可开始我们的破解旅程第4页:扫描网络信号通常在我们的周围,都会同时开着很多台路由器,因此我们的电脑上也会显示多个连接信号。

wi-fi 破解--U盘

无线网络密码破解方法大全(附破解软件下载)目前网上流行有很多无线密码的破解方法,总结起来最实用的还是这两种:第一种是Wirelessnetview+WinAirCrackPack软件组合,这种方法简单方便;第二种就是大家熟悉的使用BT4破解了。

这两种方法的具体操作步骤如下:一、Wirelessnetview+WinAirCrackPack软件组合wirelessnetview下载地址:/download/Soft/Soft_18755.htmWinAircrackPack下载地址:/download/Soft/Soft_5930.htm1、首先根据自己的无线网卡型号在网上下载相关无线网卡抓包驱动,更新驱动。

一般的网卡都会有抓包驱动,但是Intel (R) WiFi Link 5100 AGN目前好像没有抓包驱动,我自己的就是这种网卡,只能采用BT4破解了,不过用这种方法倒挺方便也挺简单的。

2、打开Wirelessnetview里面的WirelessNetView应用程序,查看当前无线AP的SSID号、加密方式、MAC地址,并作记录,后面会用到。

3、打开WinAirCrackPack软件包,打开 airodump.exe,这是专门抓包的工具。

按照下图首先程序会提示本机目前存在的所有无线网卡接口,并要求你输入需要捕捉数据帧的无线网卡接口编号,在这里我选择‘26’;然后程序要求你输入该WNIC的芯片类型,目前大多国际通用芯片都是使用‘HermesI/Realtek’子集的,因此选择‘o’;然后需要输入要捕捉的信号所处的频道,我们需要捕捉的AP所处的频道为‘6’;提示输入捕捉数据帧后存在的文件名及其位置,若不写绝对路径则文件默认存在在winaircrack的安装目录下,以.cap结尾,上例中使用的是‘last’;最后winaircrack提示:‘是否只写入/记录IV[初始化向量]到cap文件中去?’,我在这里选择‘否/n’;确定以上步骤后程序开始捕捉数据包。

u盘破解无线网密码

u盘还有什么功能,u盘还可以用u盘破解无线网密码。

电脑系统官网在这里就为大家介绍一下怎么用u盘破解无线网密码。

一准备1、至少有2G容量的U盘一个;2、BT4正式版:3、一个U盘启动制作工具就行:unetbootin-windows-3564、spoonwep-wpa破解工具用于BT4下的deb安装包我下的是wep.deb二、运行unetbootin制作BT4的U盘启动系统1、接上U盘;2、运行unetbootin(前提是先接好U盘);3、选择“磁盘镜像”;4、点击“...”,浏览到硬盘上BT4的ISO镜像文件;5、点击“确定”,等待几分钟后自动完成。

完成之后,不要重启,再把刚刚下到的“spoonwep-wpa破解工具用于BT4下的deb安装包”手动拷贝到U盘根目录下面,可以命名成好记的名字,如“wep.deb”。

方便到BT4下找到它。

三、启动BT4在BIOS里面设置从U盘启动四、进入BT41、重启后,U盘自动开始引导;2、出现BT4的系统菜单后,键盘“Enter”进入默认的“Default”,等待几分钟后,出现“root@bt:-#”就表示启动完成了;3、输入“ifconfig -a”,键盘“Enter”执行,将出现一堆网卡信息,一般会有一个“wlan0”的网卡信息,这个就是你的无线网卡;4、由于5100网卡的特殊性,需要手动开启它的监听模式,输入“airmon-ng start wlan0 6”,键盘“Enter”执行,几秒后出现“monitor mode enabled on mon0”就表示成功了(重启或关机后,这个设置不会保存,下次再用的时候需要再操作);5、输入“startx”,键盘“Enter”执行,等待片刻,系统进入图形界面;6、和windows的使用是类型的,点击屏幕左下角的“开始菜单”>“system menu”>“storeagemedia”>“点击窗口上的刷新按钮”>“进入wep.deb所在的目录”>“把wep.deb拖到桌面上”;7、打开shell konsole 终端窗口8、输入“dpkg -i wep.deb”(这里的文件名我取的wep.deb),键盘“Enter”执行,等待几秒钟,桌面上会出现一个叫“desktop”的文件夹,里面有spoonwep2和spoonwpa图标,直接单击图标就能运行spoonwep2或spoonwpa;9、运行spoonwep2(运行后要等几秒钟才能出来),第一项选“MON0”,第二项选“NORMAL”,第三项选“UNKNOWN VICTIM”,点击“NEXT”;10、点击“LAUNCH”进入搜索;11、屏幕底部任务栏将自动新开一个名为“SPOONWEP DUMP”的最小化窗口进行搜索,点击“SPOONWEP DUMP”这个窗口,将看到有无线路由器被搜索出来;“BSSID”为路由器的MAC地址,“PWR”为信号强弱(越接近0表示信号越强,像我遇到的这个“-60”就已经是满格的信号),“#Date,”为传输数据量(数据量增长快的表示有人在上网,适合我们进行研究学习,如果路由器没人在使用,我们是没办法破的),“CH”为频道,“ESSID”为路由器名字。

wpa破解深入教学

pin码为8位数的数字组合,一共为11000个,分为前半段4位10000个,后半段3位1000个(最后一位是废的,所有后面4位只用3位来排列,故只有1000个,一共就是

10000+1000=110000)

当跑pin码中,前面四位成功定位后,进度会自动跳到百分99,这时候证明密码很快就

出来了,继续加油!

下面说说几种突发情况

1.破解一半,就开始搜索路由器信道,就卡住了,一般是网卡当机了,如下图

软件不动,可以拔掉网卡,重新插上网卡

顺便查看下菜单中,虚拟机—可移动设备—USB设备中网卡项是否有打钩,没打钩就重新再打钩加载一下网卡

进入破解界面,按ctrl+c来终止之前的当机,破解会自动保存进度

我们重新输入airmon-ng start wlan0来运载上我们的网卡

然后输入reaver –i mon0 –b 路由器MAC –vv

回车后,会提示是否继续之前的进度,输入Y,回车,马上就开始之前的进度,继续开始破解了

2.破解一般因为信号不好,出现

很简单,一样输入reaver –i mon0 –b 路由器MAC –vv来继续当前进度就可以

会继续跑之前的进度

3.当破解一般,对方路由器关掉,或这个死机,不用灰心,可以保存进度,改天继续

这时候要用到虚拟机的快照功能,如图红框中的按钮

点击后保存快照便可以,下次打开虚拟机,可以在虚拟机菜单中虚拟机---快照

中选择以前保存的快照,点击进去可以继续前面的破解进度,继续上一次破解的方法,效仿以上第一步,拔掉网卡之后的操作,一样按ctrl+c来终止之前的进度,然后输入reaver –i mon0 –b 路由器MAC –vv

回车后,输入Y,回车,马上就开始之前的进度,继续开始

坚持就是胜利,加油吧~。

终于破解成功加密的WIFI,BT4 + spoowep2+SPOONWPA

今天用手机上网,实在受不了,就又试了试,结果没有一会就弄出来了!现把大概步骤说下1、下载bt4-beta.iso 解压出到U盘上,用ISO 中自带的bootinst.bat 进行制作U盘启动,非常简单2、下载SPOONWEP 拷贝到U盘里的BT4\modules 里3、设置笔记本U盘启动,这步我用了太多时间,笔记本有个外部启动项没有开开,开了以后就没有问题了!(SONY SZ25)4、U盘插上,启动,进行系统后root toor 进行图形startx5、之后按照本论坛上的方法输入一条语句就行,不过为了检测无线设备是否正常,我全写下来,大家可以不用ifconfig -a 检测无线网卡是否认出ifconfig -a wlan0 up 启用无线网卡,如果无线网卡已经安装好,不需要输入本步骤ln -fs bash /bin/sh 这条是必须的ls -al /bin/sh 检测上条的(可以不输入)spoonwep 启动SPOONWEP,这一条,我弄错了好几次,打字的习惯,老写成spoonweb 大家注意别写错!6、点击SPOONWEP SETTINGS,在NET CARD里选WLAN0,在DRIVER里选NORMAL,在MODE里选UNKNOWN VICTIM,再点击NEXT、点击LAUNCH进入搜索。

然后关闭spoonwep2再开一下点击SPOONWEP SETTINGS,在NET CARD里选MON0,在DRIVER里选NORMAL,在MODE里选UNKNOWN VICTIM再点击NEXT、点击LAUNCH进入搜索后就可以看见好多AP啦。

选定1个AP点击SELECTION OK,选定PO841 REPLAY ATTACK(这里有4条命令选择)点击LAUNCH后就等待密码的出来(我的数据到15000,密码就出来)以下为转载先开一个窗口输入第一条:aireplay-ng -9 wlan0回车(等待数据跳动停止)输入第二条:airodump-ng --ivs -w sjb -c 6 wlan0回车另开一个窗口输入第三条:aircrack-ng -n 64 -b 00:11:22:33:44:55 sjb-01.ivs回车(00:11:22:33:44:55改成实际要研究学习密码的网卡,如sata数据包涨的够快,大约到15000个左右密码自动就出来啦,目前只能被动研究学习密码,还没有注入成功过,如sata数据包涨的很慢,就只能开着电脑慢慢等待)spoonwep2研究学习法:先开一个窗口输入ln -fs bash /bin/sh回车,再输入ls -al /bin/sh回车(这个命令可以显示是否设置成功,显示bash为成功,dash为失败),如是成功的话就输入spoonwep2回车后就会弹出spoonwep2的窗口啦。

手把手教你暴力破解WPA密文

一、实验环境网络拓扑简介:本文主要采取的是暴力破解WPA加密密钥的方法,这就需要网络中存在足够多的经过WPA加密过的数据包,因此本人选择了一台计算机专门提供这种加密过的数据包,即该计算机与网络中的无线路由器通过WPA验证后不停的通讯。

在此基础上再通过另外一台计算机窃取加密数据包并暴力破解。

具体设备如下。

AP:D-Link DWL-2000AP+A,负责设置WPA加密信息。

无线客户端:笔记本+D-Link DWL-G122无线网卡,负责保证持续不断的WPA数据通讯。

监听/破解机:笔记本+NetGear WAG511v2无线网卡,担任捕捉登陆‘握手’会话并破解出KEY的机器。

二、手把手教你暴力破解WPA密文:不管是破解WPA加密数据还是WEP加密数据我们都需要找到专门的监听和分析软件,类似于有线网络中的sniffer,在无线网络中我们破解主要使用名为WinAirCrack的强大工具。

我们在以前讲解破解WEP密文时已经为各位介绍了该软件的简单使用以及软件下载地址,感兴趣的读者可以查询之前的文章。

WinAircrackPack--下载第一步:下载WinAirCrack程序并解压缩,然后根据之前的文章下载自己无线网卡对应的驱动,将驱动升级为基于atheros芯片的无线网卡。

具体方法需要我们到/support/downloads/drivers这个地址下载适合自己无线网卡品牌的驱动。

第二步:无线网卡准备工作完毕后打开WinAirCrack程序安装主目录,运行其中的airdump.exe。

第三步:首先选择监听网卡为自己的无线网卡,接下来选择自己无线网卡使用的芯片类型,“o”是hermesl/realtek,“a”是aironet/atheros,只有这两类。

由于笔者的是以atheros为核心的产品,所以选择a即可。

第四步:选择要监听的信号,由于笔者知道无线网络使用的是10信道,所以直接选择10。

如果日后各位读者要破解WPA又不知道其发射信道的话,可以选择0,这代表扫描所有信道。

wpawpa2破解系统(CDlinux)U盘启动教程

wpa/wpa2破解系统(CDlinux)U盘启动教程CDlinux是破解无线wifi信号的很好用的系统。

它就像一个PE,不过它是基于Linux内核的微型系统。

里面的破解工具很齐全,既有传统的抓包工具,也有最新的PIN码破解软件,而且针对windows用户的使用习惯进行了界面优化,所以使用起来会很方便。

不过用老毛桃等软件制作CDlinux的U盘启动成功率不高,我研究了好几天终于找到了成功率更高的制作方法。

工具/原料∙U盘一个∙CDlinux的iso镜像文件∙UltraISO∙grub4dos∙grubinst方法/步骤11. 1【第一步】:用UltraISO把CDlinux的镜像刻录进U盘。

打开UltraISO,在左下角的“本地目录”找到CDlinux所在文件夹。

找到后缀为“.iso”镜像,双击进入镜像文件。

在左上角“光盘目录”中选中镜像中的“CDlinux”文件夹,【一定要选中】2. 2在菜单栏点击“启动”--“写入硬盘映像”3. 3“硬盘驱动器”选择你的U盘,这里一定要看清楚。

然后检查“映像文件”的路径是否正确。

写入方式默认是“HDD+”,这个不用更改,其它选项默认即可。

最后点“写入”。

(如果你的U盘之前安装过像老毛桃这样的PE,要先选择“格式化”。

记得备份u盘数据。

)4. 4一般等待一两分钟,就刻录完成了。

刻录成功后,U盘的文件是这样的:5. 5【第二步】:复制4个文件到U盘。

打开下载好的“grub4dos”压缩包,把里面的三个文件复制到U盘。

grldr grub.exe menu.lst6. 6打开U盘的“CDlinux”文件夹,再打开“boot”文件夹。

把“splash.xpm.gz”压缩包复制到U盘。

7.7【第三步】:给U盘添加引导。

打开下载的“grubinst”压缩包,打开“grubinst_gui.exe”文件。

8.8“磁盘”选择你的U盘,根据容量判断。

选中下面的三个选项:“不保存原来MBR” “不引导原来MBR” “启东时不搜索软盘”然后“安装”。

破解wifi方法

软件准备:USBoot1.7(制作启动型U盘)bt3(LINUX的破解软件,自带LINUX系统,别被LINUX吓到了,其实简单)SPOONWEP2插件(这个事LINUX里才能用的软件)

选择NEXT继续。到第二页了。这个时候有个LAUNCH,啥都不设置了,直接点击。(如果点了半天都没反应,悲剧了,说明你的网卡有问题,这个时候可以重新插播一次网卡再LAUNCH)??

然后你就会在任务栏看到一个窗口。点开看看,就是一个搜索窗口,不错,开始搜索无线网络了。等一分钟,你的SPOONWEP的第二个窗口就会列出很多的无线信号。 你随便选个无线信号,选择。顺便看看有没有客户端,有客户端的说明还其他电脑连到无线路由器上。如果没有客户端也能破。选择进入第三步。??然后进入第三个步骤,还是有个LAUNCH按钮,先别按,先选择攻击模式,有4个模式,我都试过,有客户端用第一个模式,没客户端用第二个模式,其他两个模式都TMD的没法破。然后好了。LAUNCH吧。如果没反应,暂停以后再把你的无线网卡重新插拨一次。OK,开始收集数据了。?

OK了,你的U盘现在不仅是启动型U盘了,而且还是内置了LI的时候狂按F12,然后选择U盘启动。如果你的电脑没有设置U盘启动,要在BIOS里设置成U盘启动。

动以后,电脑显示c:\紧跟着输入 CD BOOT\DOS

然后输入 bt3.bat就进入BT3了,然后输入账号密码账号:root密码:toor接着输入XCONF再输入STARTXOK了,进入BT3的漂亮桌面了哦也。。。

然后打开一个SHELL窗口(就是开始按钮的右边那个)输入:spoonwep打开SPOONWEP2软件。OK鸟,现在打开了SPOONWEP2了,这个是目前破解WEP的利器,前面几楼有个朋友问能破WPA吗?不能的,那是动态编码能破就神了。在SPOONWEP2窗口里面。首页设置的项目有:网卡(netcard):这个简单,如果你是内置的无线网卡,那就选E开头的,如果是外置的,就选R开头的那个。DRIVER:NOMALMODE:UNKOWN

wifi u盘破解方法,菜鸟用

【一个U盘搞定 WIFI无线网络】-WIFI坡解中级篇-带图+软件+详细说明书●71蹭网没商量一般情况:WiFi无线网络未加密最简单的情况是使用未加密的免费WiFi网络。

如何知道附近有没有免费的WiFi 接入点呢?首先是咨询所在场所有没有免费的上网服务,如果是餐厅提供上网服务一般会有标志,例如会标注一个“WiFi”的标志。

如果实在不知道,那么也可以通过一款叫作WirelessMon的软件,通过它可以详细的看到周边无线接入点的情况。

step 1:安装并运行WirelessMon。

软件运行之后稍等片刻就会自动列举出附近的所有接入点,并标示出接入点的SSID等参数。

有的接入点是隐藏SSID的也能够显示出来哦(图1)。

step 2:注意Security项目,那些标识为一个打开锁头的标志、写着“Not Required”的接入点是没有经过加密的接入点,可以随意使用。

step 3:此时看看RSSI项目,如果信号尚可那就直接双击这个接入点,即可接入指定接入点。

(●图1 WirelessMon运行界面)step 1:挑选一个1-2GB的U盘,并把U盘格式化一次。

step 2 :把下载到的BT3的ISO中的文件全部解压到U盘根目录,可以使用WinRAR直接把ISO文件“解压”到U盘,也可以使用虚拟光驱加载ISO文件后把东西复制到U盘,甚至可以用UltraISO打开ISO文件提取文件,都可以。

根据喜好自己选择一种方法就行。

step 3 :把汉化文件、spoonwep2复制到U盘BT3/modules下面(图2)。

(●图2 把扩展文件直接拷进文件夹即可)step 4 :打开U盘,执行Boot目录下面的bootinst.bat。

因为有时候系统把U 盘认成“本地磁盘”而不是“可移动磁盘”,有时候会有出错提示要求加-f参数。

可以把bat中的命令bootsyslinuxsyslinux.exe -ma -dootsyslinux %DISK%:改为 ootsyslinuxsyslinux.exe -fma -dootsyslinux %DISK%:。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1.将U盘格式化

2.双击

3.如下图

磁盘镜像中导入

点击确定U盘启动就制作完毕

4 设置电脑为U盘启动(百度里面可以了解设置方法,一般是进入bios设置)

5:设置好U盘驱动后,重启电脑,电脑会进入以下界面

6:: 双击桌面图标

点OK进入主菜单,点击S开始扫描

7:看到了吗,上图中后缀带有WPS的就是路由打开了QSS,(后面没带wps的请换个时间扫描即可)选其中信号比较强的一个,再点击reaver,就开始破解了。

跑PIN中

功夫不负有心人,才过一个多小时PIN即出,0子开头的PIN,运气好啊,呵呵,连MAC, mm

都出来了。

所以请大家在没出密码的时候耐心等待下哦。

有问题重新pin即可。