linux 防火墙配置规则

linux防火墙规则路径

linux防火墙规则路径Linux防火墙规则路径一、概述Linux防火墙是保护计算机网络安全的重要组成部分,它可以通过配置防火墙规则来限制网络流量的进出,从而提高网络的安全性。

本文将介绍Linux防火墙规则的路径以及相关的配置方法。

二、防火墙规则路径Linux防火墙规则的路径通常位于/etc目录下的iptables或firewalld文件夹中,具体取决于使用的防火墙工具。

1. iptables工具Iptables是Linux上最常用的防火墙工具之一,其规则路径为/etc/sysconfig/iptables。

在该文件中,可以配置入站和出站规则,以及网络地址转换(NAT)规则等。

可以使用文本编辑器(如vi或nano)打开该文件进行配置。

2. firewalld工具Firewalld是CentOS 7及以上版本中默认的防火墙管理工具,其规则路径为/etc/firewalld。

在该文件夹中,有多个配置文件,如zones和services等。

zones文件夹中存放了不同区域(zone)的防火墙规则,而services文件夹中存放了各个服务的规则。

可以使用firewall-cmd命令或文本编辑器修改这些配置文件。

三、防火墙规则配置方法Linux防火墙规则的配置方法取决于所使用的防火墙工具。

1. iptables工具配置方法要配置iptables工具的防火墙规则,可以按照以下步骤进行操作:a. 打开终端窗口,使用root用户登录。

b. 进入/etc/sysconfig/iptables目录。

c. 使用文本编辑器打开iptables文件。

d. 在文件中添加所需的规则,如设置允许或禁止特定端口或IP地址等。

e. 保存文件并退出编辑器。

f. 重启iptables服务使配置生效。

2. firewalld工具配置方法要配置firewalld工具的防火墙规则,可以按照以下步骤进行操作:a. 打开终端窗口,使用root用户登录。

使用iptables命令在Linux中配置和管理防火墙规则

使用iptables命令在Linux中配置和管理防火墙规则防火墙是计算机网络安全的重要组成部分,用于保护计算机免受恶意攻击和未经授权的访问。

在Linux系统中,可以使用iptables命令进行防火墙的配置和管理。

本文将介绍如何使用iptables命令来配置和管理防火墙规则。

一、iptables概述iptables是Linux系统中的一个用于配置和管理防火墙规则的命令行工具。

它可以通过定义规则集来限制、修改和重定向进出系统的网络数据流量。

二、iptables命令基本用法1. 查看当前的iptables规则使用以下命令可以查看当前系统上的iptables规则:```bashiptables -L```该命令将显示当前系统上的所有iptables规则,包括过滤规则、NAT规则和Mangle规则。

2. 清除所有的iptables规则使用以下命令可以清除当前系统上的所有iptables规则:```bashiptables -F```该命令会将所有的iptables规则删除,恢复到默认的配置。

3. 添加一条iptables规则使用以下命令可以添加一条iptables规则:```bashiptables -A [chain] -p [protocol] [--dport] [port] -j [target]```其中,[chain]是要添加规则的链的名称,常见的链包括INPUT、OUTPUT和FORWARD;[protocol]是要过滤的协议,如TCP、UDP或ICMP;[--dport]和[port]用于指定要过滤的端口;[target]是规则的动作,如ACCEPT、DROP或REJECT。

4. 删除一条iptables规则使用以下命令可以删除一条iptables规则:```bashiptables -D [chain] [rule number]```其中,[chain]是要删除规则的链的名称,[rule number]是要删除的规则的序号。

使用Linux终端命令进行防火墙设置和管理

使用Linux终端命令进行防火墙设置和管理一、介绍Linux操作系统是一种广泛使用的操作系统,其安全性备受关注。

在Linux系统中,防火墙是保护计算机网络安全的重要组成部分。

本文将介绍如何使用Linux终端命令进行防火墙的设置和管理。

二、防火墙的基本概念防火墙是一种网络安全设备,用于设置规则和策略,限制进出计算机网络的流量。

它可以过滤网络数据包,防止恶意攻击和未经授权的访问。

在Linux系统中,防火墙通常使用iptables命令来实现。

三、iptables命令的基本用法1. 查询防火墙规则:使用iptables -L命令可以列出当前的防火墙规则。

例如,输入以下命令:```shelliptables -L```2. 添加防火墙规则:使用iptables -A命令可以添加一条新的防火墙规则。

例如,要允许来自特定IP地址的HTTP访问,可以输入以下命令:```shelliptables -A INPUT -s <IP地址> -p tcp --dport 80 -j ACCEPT```3. 删除防火墙规则:使用iptables -D命令可以删除特定的防火墙规则。

例如,要删除上述添加的防火墙规则,可以输入以下命令:```shelliptables -D INPUT -s <IP地址> -p tcp --dport 80 -j ACCEPT```4. 保存防火墙规则:使用iptables-save命令可以保存当前的防火墙规则。

例如,输入以下命令可以将当前的防火墙规则保存到/etc/iptables.rules文件中:```shelliptables-save > /etc/iptables.rules```5. 加载防火墙规则:使用iptables-restore命令可以加载之前保存的防火墙规则。

例如,输入以下命令可以从/etc/iptables.rules文件中加载防火墙规则:```shelliptables-restore < /etc/iptables.rules```四、常用防火墙配置示例1. 允许SSH访问:要允许SSH访问,可以使用以下命令:```shelliptables -A INPUT -p tcp --dport 22 -j ACCEPT```2. 允许HTTP和HTTPS访问:要允许HTTP和HTTPS访问,可以使用以下命令:```shelliptables -A INPUT -p tcp --dport 80 -j ACCEPTiptables -A INPUT -p tcp --dport 443 -j ACCEPT```3. 允许Ping请求:要允许Ping请求,可以使用以下命令:```shelliptables -A INPUT -p icmp --icmp-type echo-request -j ACCEPT```4. 阻止特定IP地址的访问:要阻止特定IP地址的访问,可以使用以下命令:```shelliptables -A INPUT -s <IP地址> -j DROP```五、注意事项1. 防火墙规则的顺序很重要,应该根据需要正确设置规则的顺序。

linux firewall 防火墙出入规则 -回复

linux firewall 防火墙出入规则-回复Linux防火墙出入规则详解引言:在网络安全中,防火墙是一种重要的安全防护设备。

它可以监控和控制网络流量的传入和传出,以保护网络和系统免受潜在的安全威胁。

Linux操作系统广泛使用iptables作为防火墙工具,允许管理员定义出入规则以实现对网络流量的精确控制。

本文将详细介绍Linux防火墙出入规则的配置和使用。

第一步:了解iptablesiptables是Linux系统上的防火墙控制工具。

它允许管理员定义不同的规则集,细化网络流量的传入和传出控制。

在开始防火墙规则配置之前,我们需要了解iptables的基本命令和工作原理。

1.1 iptables基本命令:- iptables -L: 列出当前防火墙规则集- iptables -A: 添加一条新的防火墙规则- iptables -D: 删除指定的防火墙规则- iptables -P: 设置默认防火墙策略- iptables -F: 清空当前所有的防火墙规则1.2 iptables工作原理:iptables通过在内核中的netfilter框架中进行操作,实现对网络流量的过滤和修改。

当网络流量进入系统时,内核会检查该流量是否符合任何防火墙规则。

如果匹配到一条规则,内核会执行该规则指定的操作,如允许或拒绝该流量。

管理员可以使用iptables命令添加,删除和修改防火墙规则,以适应网络流量的需求。

第二步:配置出入规则在开始配置出入规则之前,我们需要了解出入规则的概念和分析方法。

2.1 出入规则概念:出入规则指定了防火墙对网络流量的处理方式。

一条出入规则包含一个或多个匹配条件和一个操作。

当网络流量与匹配条件相符时,防火墙会执行相应的操作。

2.2 出入规则分析方法:分析出入规则时,我们通常需要考虑以下几个方面:- 流量传入或传出的方向:规定流量是从外部进入系统(入站)还是从系统发送到外部(出站)。

- 流量的源和目的地址:规定流量的源地址和目的地址范围。

Linux终端命令之系统安全和防火墙配置

Linux终端命令之系统安全和防火墙配置Linux系统是一种开源的操作系统,广泛应用于各种服务器和个人计算机上。

然而,在网络环境中,系统安全和防火墙配置是至关重要的。

本文将介绍Linux终端命令中与系统安全相关的常用命令,以及如何配置和管理防火墙来保护系统免受恶意攻击。

一、系统安全命令1. 更改密码在Linux系统中,我们可以使用passwd命令来更改当前用户的密码。

在终端中输入命令"passwd"后,系统会提示输入当前密码和新密码。

请注意,为了安全起见,密码应该是复杂的,包含大小写字母、数字和特殊字符。

2. 用户管理为了保护系统免受未经授权的访问,我们需要定期查看和管理用户账户。

常用的命令有:- 添加用户:可以使用useradd命令添加新用户,例如"sudo useradd username",其中"username"是新用户的名称。

- 删除用户:使用userdel命令删除指定的用户账户,例如"sudo userdel username"。

- 修改用户属性:使用usermod命令修改用户的属性,例如"sudo usermod -g groupname username",其中"groupname"是新的用户组名称。

3. 文件权限文件权限是保护系统中文件和目录安全的重要因素。

通过使用chmod命令,我们可以改变文件和目录的权限。

例如,"sudo chmod 600 filename"将文件的权限设置为只允许拥有者读写。

4. SSH访问设置SSH(Secure Shell)是远程登录Linux系统的一种安全方式。

为了提高系统安全性,建议修改SSH配置文件/etc/ssh/sshd_config,禁用root用户远程登录,并启用公钥身份验证。

修改后,需要重启SSH服务。

linux关于防火墙的命令

linux关于防火墙的命令Linux防火墙是保护系统安全的重要组成部分,可以通过命令行来配置和管理。

本文将介绍一些常用的Linux防火墙命令,帮助读者更好地掌握防火墙的使用。

1. 查看防火墙状态要查看当前系统的防火墙状态,可以使用以下命令:```sudo ufw status```该命令将显示防火墙的状态,包括是否启用以及开放的端口等信息。

2. 启用/禁用防火墙可以使用如下命令来启用或禁用防火墙:```sudo ufw enablesudo ufw disable```启用防火墙后,它将开始保护系统并根据配置规则来过滤网络流量。

禁用防火墙将停止过滤网络流量。

3. 添加规则要添加防火墙规则,可以使用`allow`或`deny`命令。

`allow`命令用于允许特定的端口或IP地址的流量通过,`deny`命令则用于阻止特定的端口或IP地址的流量。

例如,要允许SSH流量通过防火墙,可以使用以下命令:```sudo ufw allow ssh```要禁止来自特定IP地址的HTTP流量,可以使用以下命令:```sudo ufw deny from 192.168.1.100 to any port 80```在上述命令中,`192.168.1.100`表示要禁止的IP地址,`80`表示要禁止的端口。

4. 删除规则如果需要删除已添加的防火墙规则,可以使用`delete`命令。

例如,要删除已添加的SSH允许规则,可以使用以下命令:```sudo ufw delete allow ssh```5. 修改规则要修改已存在的防火墙规则,可以使用`modify`命令。

例如,要修改已存在的HTTP允许规则,可以使用以下命令:```sudo ufw modify allow http```6. 设置默认规则默认规则指定了当没有匹配的规则时要采取的操作。

可以使用`default`命令来设置默认规则。

例如,要将默认规则设置为拒绝所有流量,可以使用以下命令:```sudo ufw default deny```7. 查看已添加的规则要查看已添加的防火墙规则,可以使用`status`命令。

Linux防火墙的配置与管理:防火墙的包过滤功能设置

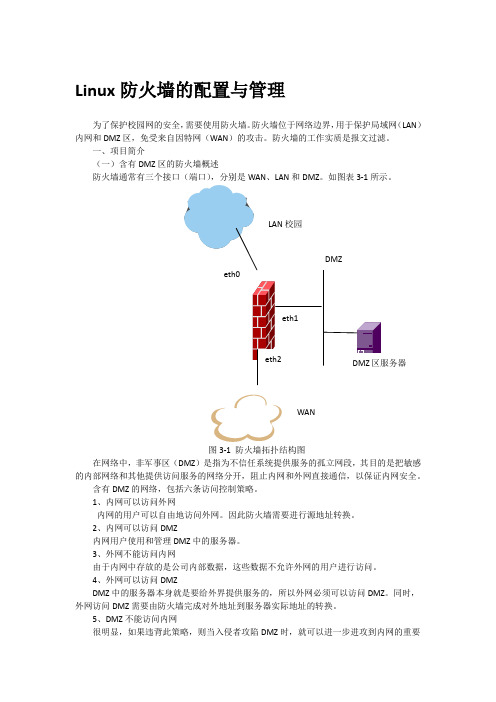

Linux防火墙的配置与管理为了保护校园网的安全,需要使用防火墙。

防火墙位于网络边界,用于保护局域网(LAN)内网和DMZ区,免受来自因特网(WAN)的攻击。

防火墙的工作实质是报文过滤。

一、项目简介(一)含有DMZ区的防火墙概述防火墙通常有三个接口(端口),分别是WAN、LAN和DMZ。

如图表3-1所示。

图3-1 防火墙拓扑结构图在网络中,非军事区(DMZ)是指为不信任系统提供服务的孤立网段,其目的是把敏感的内部网络和其他提供访问服务的网络分开,阻止内网和外网直接通信,以保证内网安全。

含有DMZ的网络,包括六条访问控制策略。

1、内网可以访问外网内网的用户可以自由地访问外网。

因此防火墙需要进行源地址转换。

2、内网可以访问DMZ内网用户使用和管理DMZ中的服务器。

3、外网不能访问内网由于内网中存放的是公司内部数据,这些数据不允许外网的用户进行访问。

4、外网可以访问DMZDMZ中的服务器本身就是要给外界提供服务的,所以外网必须可以访问DMZ。

同时,外网访问DMZ需要由防火墙完成对外地址到服务器实际地址的转换。

5、DMZ不能访问内网很明显,如果违背此策略,则当入侵者攻陷DMZ时,就可以进一步进攻到内网的重要数据。

6、DMZ不能访问外网此条策略也有例外,比如DMZ中放置邮件服务器时,就需要访问外网,否则将不能正常工作。

(二)Linux防火墙简介Linux下的防火墙是iptables/netfilter。

iptables是一个用来指定netfilter规则和管理内核包过滤的工具,它为用户配置防火墙规则提供了方便。

与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换NAT等功能。

1、netfilter的组成netfilter主要包括三个表(table):filter、nat和mangle,分别用于实现报文过滤、网络地址转换和报文重构。

linux防火墙 出站规则

linux防火墙出站规则

Linux防火墙的出站规则用于控制从本地计算机向外部网络发送的数据流量。

出站规则可以根据特定的条件和规则限制或允许特定的网络连接。

以下是一些常见的Linux防火墙出站规则:

1. 允许所有出站连接:允许本地计算机的所有出站连接,这是最宽松的规则,但也是最不安全的规则。

2. 允许特定的出站连接:只允许特定的出站连接,可以根据目标IP地址、端口号或协议类型进行限制。

3. 禁止所有出站连接:禁止本地计算机的所有出站连接,这是最严格的规则,但也是最安全的规则。

可以根据需要允许特定的出站连接。

4. 允许指定的端口或协议:只允许指定的端口或协议进行出站连接。

例如,只允许HTTP(端口80)和HTTPS(端口443)出站连接。

5. 允许特定的目标IP地址:只允许连接特定的目标IP地址进行出站连接。

可以根据需要指定特定的IP地址。

6. 允许特定的应用程序或进程:只允许特定的应用程序或进程进行出站连接。

可以根据需要指定特定的应用程序或进程。

在Linux中,可以使用iptables命令或firewalld服务来配置防火墙规则。

具体的配置方法和语法可能会有所不同,可以根据具体的Linux发行版和防火墙软件进行参考和配置。

linux public.xml 配置防火墙规则

Linux public.xml 配置防火墙规则一、引言在使用L in ux操作系统时,我们经常需要配置防火墙规则来保护服务器的安全,阻止不必要的访问。

本文将介绍如何使用`pu bl ic.x ml`文件来配置L in ux防火墙规则。

二、什么是p u b l i c.x m l文件`p ub li c.xm l`文件是L in u x防火墙配置文件中的一个重要组成部分。

它定义了与公共网络接口相关的规则,用于控制公共网络与服务器之间的通信。

三、创建p ublic.xm l文件1.在L in ux服务器上打开终端。

2.运行以下命令以创建一个名为`p ub li c.x ml`的新文件:```s he lls u do to uc h/et c/fir e wa ll d/pu bl ic.xm l```四、编辑p ublic.xm l文件1.在终端中使用文本编辑器(如`v im`或`na no`)打开`p ub li c.xm l`文件:```s he lls u do vi m/et c/fi rew a ll d/pu bl ic.x ml```2.将以下示例内容复制到`pu bl ic.x ml`文件中:```x ml<?xm lv er si on="1.0"en co di ng="ut f-8"?> <f ir ew al l><r ul e><p ro to co l>tc p</pr o to co l><p or t>22</po rt><s ou rc e>0.0.0.0/0</s ou rc e><a ct io n>al lo w</ac t io n></ru le><r ul e><p ro to co l>tc p</pr o to co l><p or t>80</po rt><s ou rc e>0.0.0.0/0</s ou rc e><a ct io n>al lo w</ac t io n></ru le><r ul e><p ro to co l>ud p</pr o to co l><p or t>53</po rt><s ou rc e>0.0.0.0/0</s ou rc e><a ct io n>al lo w</ac t io n></ru le></fi re wa ll>```以上示例配置了三条规则:允许通过T CP协议访问端口22(用于S SH 连接)、端口80(用于HT TP访问)和允许通过UD P协议访问端口53(用于D NS查询)。

linux防火墙firewalld添加规则

linux防火墙firewalld添加规则Linux操作系统中的防火墙是保护计算机网络安全的重要组成部分。

firewalld是Linux系统中常用的防火墙管理工具,它提供了一种简单而灵活的方式来配置和管理防火墙规则。

本文将介绍如何使用firewalld添加规则来保护计算机网络安全。

首先,我们需要了解一些基本概念。

在firewalld中,防火墙规则被组织成不同的区域(zone)。

每个区域都有自己的规则集,用于控制特定区域的网络流量。

常见的区域包括public、internal、external等。

我们可以根据实际需求选择适合的区域。

要添加规则,我们需要使用firewall-cmd命令。

下面是一些常用的命令示例:1. 查看当前防火墙状态:firewall-cmd --state2. 查看当前默认区域:firewall-cmd --get-default-zone3. 查看所有可用区域:firewall-cmd --get-zones4. 查看指定区域的规则:firewall-cmd --zone=public --list-all5. 添加规则到指定区域:firewall-cmd --zone=public --add-service=http6. 永久添加规则到指定区域:firewall-cmd --permanent --zone=public --add-service=http7. 重新加载防火墙配置:firewall-cmd --reload以上命令中,--zone参数用于指定区域,--add-service参数用于添加服务,--permanent参数用于永久生效。

例如,我们想要允许外部访问HTTP服务,可以使用以下命令:1. 首先,查看当前默认区域:firewall-cmd --get-default-zone2. 假设默认区域为public,查看该区域的规则:firewall-cmd --zone=public --list-all3. 添加HTTP服务规则到public区域:firewall-cmd --zone=public --add-service=http4. 永久添加HTTP服务规则到public区域:firewall-cmd --permanent --zone=public --add-service=http5. 重新加载防火墙配置:firewall-cmd --reload通过以上步骤,我们成功添加了一个允许外部访问HTTP服务的规则。

Linux防火墙配置(iptables,firewalld)

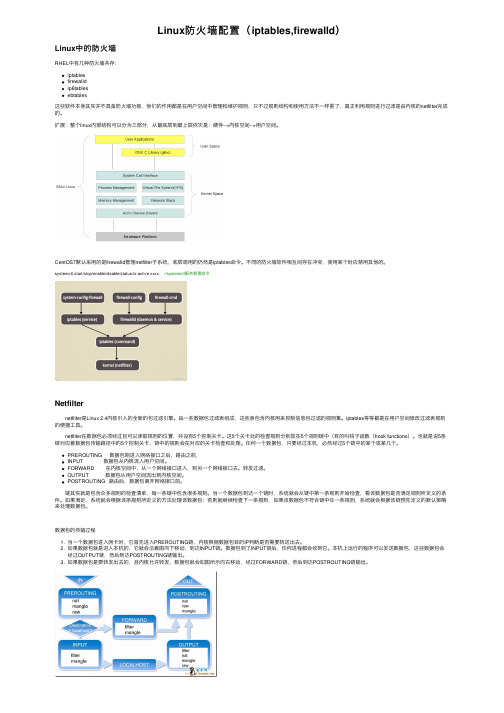

Linux防⽕墙配置(iptables,firewalld)Linux中的防⽕墙RHEL中有⼏种防⽕墙共存:iptablesfirewalldip6tablesebtables这些软件本⾝其实并不具备防⽕墙功能,他们的作⽤都是在⽤户空间中管理和维护规则,只不过规则结构和使⽤⽅法不⼀样罢了,真正利⽤规则进⾏过滤是由内核的netfilter完成的。

扩展:整个linux内部结构可以分为三部分,从最底层到最上层依次是:硬件-->内核空间-->⽤户空间。

CentOS7默认采⽤的是firewalld管理netfilter⼦系统,底层调⽤的仍然是iptables命令。

不同的防⽕墙软件相互间存在冲突,使⽤某个时应禁⽤其他的。

systemctl start/stop/enable/disable/status/is-active xxxx //systemctl服务管理命令Netfilter netfilter是Linux 2.4内核引⼊的全新的包过滤引擎。

由⼀些数据包过滤表组成,这些表包含内核⽤来控制信息包过滤的规则集。

iptables等等都是在⽤户空间修改过滤表规则的便捷⼯具。

netfilter在数据包必须经过且可以读取规则的位置,共设有5个控制关卡。

这5个关卡处的检查规则分别放在5个规则链中(有的叫钩⼦函数(hook functions)。

也就是说5条链对应着数据包传输路径中的5个控制关卡,链中的规则会在对应的关卡检查和处理。

任何⼀个数据包,只要经过本机,必然经过5个链中的某个或某⼏个。

PREROUTING 数据包刚进⼊⽹络接⼝之后,路由之前,INPUT 数据包从内核流⼊⽤户空间。

FORWARD 在内核空间中,从⼀个⽹络接⼝进⼊,到另⼀个⽹络接⼝去。

转发过滤。

OUTPUT 数据包从⽤户空间流出到内核空间。

POSTROUTING 路由后,数据包离开⽹络接⼝前。

链其实就是包含众多规则的检查清单,每⼀条链中包含很多规则。

linux firewall 防火墙出入规则 -回复

linux firewall 防火墙出入规则-回复防火墙是保护计算机网络安全的重要组成部分,它可以根据预先定义的规则,控制流进和流出网络的数据包。

在Linux系统中,可以使用一些工具和方法来设置和管理防火墙规则。

本文将介绍一些基本的概念,然后逐步解释如何设置和配置Linux防火墙的出入规则。

第一步:了解基本概念在开始配置Linux防火墙的出入规则之前,我们先来了解一些基本概念。

防火墙规则主要由以下几个方面组成:1. 防火墙策略(Policy):指定如何处理传入和传出的数据包,默认的策略通常是允许所有传入和传出的数据包。

我们需要根据需求设置适当的策略。

2. 规则链(Chain):防火墙规则链是一个按顺序执行的规则列表。

常见的规则链有输入(INPUT)、输出(OUTPUT)和转发(FORWARD)。

输入链用于处理传入的数据包,输出链用于处理传出的数据包,转发链用于处理转发的数据包。

3. 规则(Rule):规则定义了如何处理匹配到的数据包。

规则通常包含源IP地址、目标IP地址、端口号等条件。

当一个数据包与某条规则匹配时,被执行相应的操作,如允许通过、丢弃或拒绝。

第二步:设置防火墙策略在Linux系统中,默认情况下没有启用防火墙,所有数据包都是允许通过的。

为了加强网络安全,我们需要设置适当的防火墙策略。

1. 查看当前策略:可以使用命令"iptables -L"来查看当前的防火墙策略。

通常情况下,输入、输出和转发链都是允许所有数据包通过。

2. 更改策略:使用命令"iptables -P [chain] [policy]"可以更改特定规则链的策略。

例如,要更改输入链的策略为拒绝所有数据包,可以执行命令"iptables -P INPUT DROP"。

第三步:设置规则在设置规则之前,我们需要考虑网络的安全需求,并定义相应的规则。

1. 允许特定IP地址或子网通过:使用命令"iptables -A [chain] -s [source] -j [action]"可以添加一条规则,允许特定IP地址或子网通过。

linux firewall 查看规则

linux firewall 查看规则摘要:1.Linux 防火墙简介2.防火墙规则查看方法3.防火墙规则配置示例4.总结正文:Linux 防火墙简介Linux 防火墙是Linux 系统中的一款网络安全工具,用于保护系统免受来自网络的恶意攻击。

Linux 防火墙支持多种协议,如IPv4、IPv6 等,并提供多种过滤规则,以满足不同安全需求。

防火墙规则查看方法在Linux 系统中,我们可以使用`firewall-cmd`命令或`iptables`命令来查看防火墙规则。

以下是具体操作方法:方法一:使用`firewall-cmd`命令1.打开终端,输入`sudo firewall-cmd --list-all`命令。

2.命令执行后,将显示系统中所有的防火墙规则,包括链、表、策略、规则等。

方法二:使用`iptables`命令1.打开终端,输入`sudo iptables -L -n -v`命令。

2.命令执行后,将显示系统中所有的防火墙规则,包括链、表、策略、规则等。

防火墙规则配置示例以下是一个简单的防火墙规则配置示例:1.允许SSH 服务通过防火墙```sudo firewall-cmd --permanent --zone=public --add-service=ssh ```2.允许HTTP 服务通过防火墙```sudo firewall-cmd --permanent --zone=public --add-service=http ```3.允许DNS 服务通过防火墙```sudo firewall-cmd --permanent --zone=public --add-service=dns ```4.重启防火墙使配置生效```sudo firewall-cmd --reload```总结通过本文,我们了解了Linux 防火墙的基本概念,以及如何使用`firewall-cmd`和`iptables`命令查看防火墙规则。

linux 防火墙ip段范围写法

linux 防火墙ip段范围写法随着网络技术的不断发展,网络安全变得越来越重要。

在Linux系统中,防火墙是保障网络安全的关键组件之一。

本文将介绍Linux防火墙的IP段范围写法,并通过实例演示如何配置防火墙。

一、Linux防火墙概述Linux防火墙主要用于防止未经授权的访问和恶意攻击。

它可以通过限制网络流量,保护内部网络设备和用户数据安全。

Linux防火墙常用的工具有iptables和firewalld。

本文以iptables为例进行介绍。

二、IP段范围写法介绍在iptables中,IP段范围写法有两种:1.通配符匹配:使用“/”分隔的IP地址和掩码,如:192.168.1.0/24。

2.范围表示法:使用“-”分隔的IP地址起始点和结束点,如:192.168.1.1-192.168.1.10。

需要注意的是,iptables中的IP段范围写法与传统意义上的CIDR表示法略有不同。

在iptables中,掩码部分需要写成反掩码,如:/24表示掩码为255.255.255.0,反掩码为0.0.0.255。

三、防火墙配置实例以下是一个简单的iptables防火墙配置实例:1.打开防火墙配置文件:```sudo nano /etc/iptables/iptables.conf```2.添加允许指定IP段访问的规则:```Chain INPUT (policy DROP) { # 允许本地回环地址允许local-loopback# 允许指定IP段访问允许192.168.1.0/24}```3.添加拒绝指定IP段访问的规则:```Chain OUTPUT (policy ACCEPT) { # 拒绝指定IP段访问拒绝192.168.2.0/24}```4.保存并应用配置:```sudo iptables -Fsudo iptables -A```四、总结与建议本文介绍了Linux防火墙的IP段范围写法及其配置实例。

Linux系统防火墙配置脚本

Linux系统防火墙配置脚本# Linux系统防火墙配置脚本Linux系统防火墙是保护服务器免受未经授权访问和网络攻击的关键组件之一。

通过正确配置防火墙,可以保护服务器免受恶意攻击,提高系统的安全性。

本文将介绍如何使用脚本来配置Linux系统的防火墙,以确保服务器的安全性。

## 步骤一:安装iptables首先,我们需要安装iptables工具,它是Linux系统上管理防火墙的标准工具。

在终端中运行以下命令进行安装:```sudo apt-get install iptables```## 步骤二:创建配置文件在进行防火墙配置之前,我们将创建一个配置文件,以便在需要时进行修改和更新。

在终端中运行以下命令创建一个名为"firewall.rules"的文件:```sudo touch firewall.rules```## 步骤三:配置防火墙规则通过编辑"firewall.rules"文件,我们可以定义防火墙的规则。

以下是一个基本的防火墙配置示例:```# 允许所有对外部的连接iptables -P INPUT ACCEPTiptables -P OUTPUT ACCEPTiptables -P FORWARD ACCEPT# 允许已建立的和相关联的连接iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT# 允许SSH连接iptables -A INPUT -p tcp --dport 22 -j ACCEPT# 允许HTTP连接iptables -A INPUT -p tcp --dport 80 -j ACCEPT# 允许HTTPS连接iptables -A INPUT -p tcp --dport 443 -j ACCEPT# 其他输入连接全部拒绝iptables -A INPUT -j DROP以上配置示例中,我们允许所有对外部的连接,包括已建立的和相关联的连接。

linux防火墙默认规则

linux防火墙默认规则

在Linux系统中,默认情况下,防火墙的默认规则是允许所有的出站(outgoing)连接,但限制入站(incoming)连接。

这意味着,任何来自网络的连接请求只有在系统明确地配置了规则来允许时才能进入系统。

具体来说,默认情况下,iptables(CentOS/Red Hat)或者ufw (Ubuntu)等防火墙工具的默认规则如下:

1. 拒绝所有的入站连接:对于所有的入站网络连接请求,默认情况下会被防火墙拒绝。

只有在明确配置了允许的规则后,相关的入站连接才能够通过防火墙进入系统。

2. 允许所有的出站连接:对于所有的出站网络连接请求,默认情况下会被防火墙允许。

这意味着,系统上的应用程序可以自由地建立对外部服务器的网络连接。

需要注意的是,不同的Linux发行版和防火墙工具可能会有一些细微差别,比如默认规则可能会略有不同或者配置方法有所差异。

因此,在具体配置防火墙规则时,最好参考相关的文档和手册。

另外,防火墙的默认规则通常需要根据具体应用需求进行调整,以提供更加安全的网络环境。

Linux终端命令防火墙配置

Linux终端命令防火墙配置在Linux系统中,防火墙是保护计算机网络安全的重要组成部分。

通过配置防火墙,可以限制网络流量,阻止未经授权的访问,并增强系统的安全性。

本文将介绍一些常用的Linux终端命令来配置防火墙。

1. 查看防火墙状态在开始配置防火墙之前,我们首先需要了解当前防火墙的状态。

通过以下命令可以查看当前防火墙是否启用:```sudo ufw status```如果防火墙已经启用,将会显示类似于以下信息:```Status: activeTo Action From-- ------ ----22/tcp ALLOW Anywhere80/tcp ALLOW Anywhere```2. 启用/关闭防火墙如果防火墙未启用,可以使用以下命令来启用防火墙:```sudo ufw enable```启用后,防火墙将开始限制进入和离开系统的网络流量。

如果需要关闭防火墙,可以使用以下命令:```sudo ufw disable```3. 允许/拒绝特定端口的访问防火墙可以通过允许或拒绝特定的端口访问来保护系统。

以下命令可以配置防火墙来允许特定端口的访问:```sudo ufw allow <port>```将 `<port>` 替换为要允许访问的端口号。

例如,要允许SSH访问,可以使用以下命令:```sudo ufw allow 22如果需要拒绝特定端口的访问,可以使用以下命令:```sudo ufw deny <port>```4. 允许/拒绝特定IP地址的访问除了允许或拒绝特定端口的访问,防火墙还可以根据IP地址进行访问控制。

以下命令可以配置防火墙来允许特定IP地址的访问:```sudo ufw allow from <IP>```将 `<IP>` 替换为要允许访问的IP地址。

例如,要允许来自IP地址为192.168.1.100的访问,可以使用以下命令:```sudo ufw allow from 192.168.1.100```如果需要拒绝特定IP地址的访问,可以使用以下命令:```sudo ufw deny from <IP>5. 允许/拒绝特定IP范围的访问除了单个IP地址,防火墙还可以通过指定IP范围来控制访问。

如何在Linux终端中查看防火墙规则

如何在Linux终端中查看防火墙规则防火墙是保护计算机网络安全的重要组成部分,它负责监控和控制网络数据包的流入和流出。

在Linux操作系统中,可以通过终端命令来查看当前的防火墙规则,以便确认网络的安全配置是否正确。

本文将介绍几种常用的命令,帮助您在Linux终端中查看防火墙规则。

Iptables命令Iptables是Linux系统中用于配置防火墙的主要命令。

通过Iptables 命令,可以查看当前的防火墙规则、添加新规则、修改规则或者删除规则。

1. 查看当前的防火墙规则要查看当前的防火墙规则,可以使用以下命令:```iptables -L```该命令将显示当前系统中的防火墙规则列表,包括过滤表(Filter table)、网络地址协议转换表(NAT table)和网络地址端口转换表(Mangle table)。

2. 查看指定表的防火墙规则若想查看某个特定表的防火墙规则,可以使用以下命令:```iptables -L 表名```其中,表名可以是Filter、NAT或者Mangle。

通过这个命令,您可以更详细地了解特定表上的规则。

3. 查看指定链的防火墙规则在iptables中,规则是根据链(Chain)来组织的。

常见的链包括INPUT、OUTPUT和FORWARD。

要查看特定链上的规则,可以使用以下命令:```iptables -L 链名```举例来说,要查看INPUT链上的规则,可以使用以下命令:```iptables -L INPUT```Ufw命令Ufw是一种简化防火墙配置的工具,它基于Iptables命令,提供了用户友好的接口。

在许多Linux发行版中,Ufw已经预装,并且作为默认的防火墙配置工具。

1. 查看当前的防火墙规则要查看当前的防火墙规则,可以使用以下命令:```ufw status```该命令将显示当前系统中的防火墙状态,包括已启用的规则和默认策略。

2. 查看指定端口的防火墙规则若想查看指定端口的防火墙规则,可以使用以下命令:```ufw status numbered```该命令将显示已配置的规则列表,包括规则的编号和详细信息。

linux 防火墙 端口规则 策略 拒绝 参数

linux 防火墙端口规则策略拒绝参数在Linux系统中,防火墙是保护计算机系统和网络安全的重要工具之一。

防火墙可以帮助用户控制网络流量进出系统,实现网络安全策略的执行。

在防火墙中,端口规则是非常重要的一部分,因为它可以指定哪些端口可以被访问,哪些端口不能被访问,从而实现对网络流量的精细控制。

端口规则是防火墙中的一种策略,通过定义端口规则,可以控制流入和流出系统的网络数据包,从而保护系统安全。

在Linux系统中,常见的防火墙工具有iptables和firewalld。

iptables是Linux系统中常用的防火墙工具,它可以通过设置规则来过滤网络数据包,实现网络流量的控制和安全策略的执行。

firewalld是Red Hat系列Linux系统中默认的防火墙管理工具,它也支持设置端口规则,实现对网络流量的控制和安全策略的执行。

在设置端口规则时,用户可以指定允许访问的端口和拒绝访问的端口,从而控制系统的网络流量。

在Linux系统中,通过iptables工具可以实现设置端口规则。

用户可以使用iptables命令来添加、删除和查看端口规则,从而控制系统的网络流量和实现安全策略的执行。

对于端口规则的设置,可以指定以下几种策略:拒绝、允许、丢弃和转发。

拒绝策略是指禁止某个端口的访问,当数据包尝试访问被拒绝的端口时,防火墙会立即丢弃这些数据包,从而实现对流量的拒绝控制。

允许策略是指允许某个端口的访问,当数据包尝试访问被允许的端口时,防火墙会通过这些数据包,从而实现对流量的允许控制。

丢弃策略是指直接丢弃某个端口的所有数据包,而不发送任何响应,从而实现对流量的丢弃控制。

转发策略是指将某个端口的数据包转发到其他设备或主机,从而实现对流量的转发控制。

在设置端口规则时,用户可以通过指定相应的参数来实现对端口规则的控制。

常见的参数包括源IP地址、目标IP地址、协议类型、端口号等。

通过这些参数的组合,用户可以设置出非常精细的端口规则,实现对网络流量的精细控制和安全策略的执行。

linux firewalld 区域匹配原则

linux firewalld 区域匹配原则

Linux的firewalld区域匹配原则可以归纳为以下几点:

- 匹配源和目的地地址:允许用户指定特定的源和目的地地址以匹配流量。

例如,可以指定来自特定IP地址或IP地址范围的流量,或者将流量限制为仅允许特定IP地址的主机访问系统。

- 匹配服务:支持指定服务名称,而不是具体的端口号。

可以为服务指定不同的端口号,以便更轻松地管理访问。

- 匹配端口:如果需要更精细地控制特定端口上的流量,允许用户指定端口号。

- 匹配协议:支持指定特定的协议(如TCP、UDP等)以匹配流量。

- 匹配ICMP:如果需要限制来自特定主机或特定类型的ICMP消息的流量,则可以使用。

- 匹配用户或组:还支持限制访问特定用户或组的流量。

这对于限制特定用户的流量非常有用,例如,只允许特定用户使用SSH访问系统。

在上述原则中,按照先后顺序进行匹配,第一个匹配的规则胜出,和网络设备的ACL匹配规则差不多,俗称匹配即停。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

linux 防火墙配置规则

Linux防火墙(iptables)的配置规则,是为了保护服务器免受恶意攻击和非法访问。

在开始防火墙配置前,需要了解一些基本概念。

iptables是Linux防火墙的实现机制,它使用规则来判断哪些流量能够通过,哪些流量需要被拒绝。

一般情况下,流量被分为三

种类型:入站流量(指入站连接请求)、出站流量(指从服务器发出的连接请求)和转发

流量(指在服务器之间路由的流量)。

Linux防火墙可以使用命令行或图形界面来配置。

在此,我们将介绍如何使用命令来

配置Linux防火墙。

第一步:开启防火墙服务

首先,需要确保防火墙服务已经启动。

可以通过以下命令检查:

systemctl status firewalld

如果防火墙服务没有启动,可以使用以下命令开启:

第二步:配置防火墙规则

1. 允许特定端口的流量

在Linux防火墙中,只需要允许需要通过的端口,其他端口默认将被拒绝。

例如,以

下命令将允许tcp端口80和443的流量通过:

sudo firewall-cmd --add-port=80/tcp --permanent

sudo firewall-cmd --add-port=443/tcp --permanent

这里,--permanent选项将导致规则在重启后保留。

有时,需要允许从特定IP地址访问服务器。

以下命令将允许IP地址为192.168.1.10的计算机通过所有端口访问服务器:

sudo firewall-cmd --add-source=192.168.1.10 --permanent

有时,需要拒绝特定端口的流量。

以下命令将禁止tcp端口25的流量通过:

4. 拒绝特定IP地址的流量

如果想禁止特定IP地址访问服务器,可以使用以下命令拒绝它:

这里,reject选项将拒绝访问。

在做完以上配置后,需要重启防火墙服务使更改生效。

可以使用以下命令:

总结

在对Linux防火墙进行配置时,需要了解的基本概念是:iptables、入站流量、出站流量和转发流量。

可以使用命令行或图形界面来配置防火墙规则。

在配置之前,需要检查防火墙服务是否已启动。

防火墙规则可以允许或拒绝特定的端口或IP地址的流量。

最后,需要重启防火墙服务使更改生效。