汇编加密解密

加密解密程序设计

加密解密程序设计加密解密程序设计通常用于保护敏感信息的传输和存储,确保只有授权的用户才能访问和理解这些信息。

本文将讨论一个基本的加密解密程序设计,其中包含了常用的加密算法和解密算法,以及一些常见的加密解密技巧和策略。

一、加密算法设计1. 替换加密算法(Substitution Cipher):将原始消息中的字符替换为其他字符,通常使用一个固定的字母表和一个加密密钥。

例如,可以通过移位加密算法将字母A替换为字母D,将字母B替换为字母E,以此类推。

解密时,将密文中的字符替换回原始字符即可。

2. 移位加密算法(Caesar Cipher):也称为凯撒密码,是一种简单的替换密码。

将原始消息中的每个字母按照固定的位移量向后移动,例如,位移量为3时,字母A将被替换为字母D,字母B将被替换为字母E,以此类推。

解密时,将密文中的字母按照相同的位移量向前移动即可恢复原始消息。

3. 对称加密算法(Symmetric Cryptography):使用同一个密钥进行加密和解密,常用的对称加密算法包括DES、AES和RC4等。

加密时,将原始消息和密钥作为输入,通过特定的算法生成密文。

解密时,将密文和相同的密钥作为输入,通过逆算法恢复原始消息。

4. 非对称加密算法(Asymmetric Cryptography):使用两个不同的密钥进行加密和解密,分别为公钥和私钥。

常用的非对称加密算法包括RSA、DSA和ECC等。

加密时,将原始消息和公钥作为输入,通过特定的算法生成密文。

解密时,将密文和私钥作为输入,通过逆算法恢复原始消息。

5. 哈希函数(Hash Function):将任意长度的输入数据映射到固定长度的输出数据。

常用的哈希函数有MD5和SHA1等。

哈希函数通常用于生成消息的摘要,以验证消息的完整性和防止数据篡改。

二、加密解密程序设计示例以下是一个基本的加密解密程序设计示例,使用移位加密算法和对称加密算法进行加密和解密。

1.移位加密算法:```pythondef shift_cipher_encrypt(message, shift):encrypted_message = ""for character in message:if character.isalpha(:encrypted_character = chr((ord(character) - ord('A') + shift) % 26 + ord('A'))else:encrypted_character = characterencrypted_message += encrypted_characterreturn encrypted_messagedef shift_cipher_decrypt(encrypted_message, shift):decrypted_message = ""for character in encrypted_message:if character.isalpha(:decrypted_character = chr((ord(character) - ord('A') - shift) % 26 + ord('A'))else:decrypted_character = characterdecrypted_message += decrypted_characterreturn decrypted_message```2. 对称加密算法(使用Python的PyCrypto库进行AES加密):```pythonfrom Crypto.Cipher import AESdef symmetric_encrypt(message, key):cipher = AES.new(key, AES.MODE_ECB)encrypted_message = cipher.encrypt(message)return encrypted_messagedef symmetric_decrypt(encrypted_message, key):cipher = AES.new(key, AES.MODE_ECB)decrypted_message = cipher.decrypt(encrypted_message)return decrypted_message```三、加密解密技巧和策略1.密钥管理:确保只有授权的用户才能获得密钥。

《黑客反汇编解密》 中文版

能保证一定能够猜到密码,我仅仅希望我们能够幸运,是否有更加可靠的办法来破解这个代码呢?

让我们考虑一下,假如引用的密码保存在程序中,并且没有用狡猾的办法加密,它能够通过简单的查看二进制代码找出来,查看所有的文本字符串,

// located in the .kpnc section.

ห้องสมุดไป่ตู้#pragma data_seg (."kpnc")

// Note that the period before the name

// isn't mandatory, just customary.

char passwd[ ]=PASSWORD;

尤其是看起来有些像密码的字符串,我们就会快速的找到密钥,然后简单的打开程序。

我们需要查找的区域可能会很小,大多数情况,编译器放置初始化变量在数据段中(在PE文件中,就是在.data节中),较少的例外可能是早期的borland

编译器,他们放置文本在引用他们本身的代码段中,因此所有的在其中分配的变量都是之读的。和这个不同的是,处理器上存在独立的二级缓存系统,

让我实现一段代码,用来提示输入密码并且比较密码,并且检查程序可以破解的弱点。

// Matching the password character by character

#include <stdio.h>

#include <string.h>

#define PASSWORD_SIZE 100

常见硬盘加密解密的几种方法解析

常见硬盘加密解密的几种方法解析一、修改硬盘分区表信息硬盘分区表信息对硬盘的启动至关重要,假设找不到有效的分区表,将不能从硬盘启动或即使从软盘启动也找不到硬盘。

素日,第一个分区表项的第0子节为80H,透露显示C 盘为活动DOS分区,硬盘能否自举就依*它。

若将该字节改为00H,则不能从硬盘启动,但从软盘启动后,硬盘仍然可以接见。

分区表的第4字节是分区类型标志,第一分区的此处素日为06H,透露显示C盘为活动DOS分区,若对第一分区的此处中止批改可对硬盘起到一定加密浸染。

详细表现为:1.若将该字节改为0,则透露显示该分区未运用,当然不能再从C盘启动了。

从软盘启动后,原来的C盘不见了,你看到的C盘是原来的D盘,D盘是原来的E盘,依此类推。

2.若将此处字节改为05H,则不但不能从硬盘启动,即使从软盘启动,硬盘的每个逻辑盘都弗成接见,多么等于整个硬盘被加密了。

另外,硬盘主指导记录的有效标志是该扇区的最后两字节为55AAH。

若将这两字节变为0,也可以完成对整个硬盘加锁而不能被接见。

硬盘分区表在物理0柱面0磁头1扇区,可以用Norton for Win95中的Diskedit直接将该扇区调出并批改后存盘。

或者在Debug下用INT 13H的02H子功用将0柱面0磁头1扇区读到内存,在响应位置中止批改,再用INT 13H的03H子功用写入0柱面0磁头1扇区就可以了。

上面的加密措置,对通俗用户来讲已足够了。

但对有阅历的用户,即使硬盘弗成接见,也可以用INT 13H的02H子功用将0柱面0磁头1扇区读出,根据阅历将响应位置数据中止批改,可以完成对硬盘解锁,因为这些位置的数据素日是固定的或有限的几种景遇。

另外一种保险但显得笨拙的方法是将硬盘的分区表项备份起来,然后将其悉数变为0,多么别人由于不知道分区信息,就无法对硬盘解锁和接见硬盘了。

二、对硬盘启动加口令我们知道,在CMOS中可以设置系统口令,使非法用户无法启动比赛争论机,当然也就无法运用硬盘了。

看雪-课程-加密与解密基础

看雪-课程-加密与解密基础看雪-课程-加密与解密基础July 13, 2020 8:36 PM学习看雪的1.概述0 预备知识1.汇编语⾔《王爽汇编》2.C语⾔3.Win32编程,API⽅式的Windows程序设计。

Charles Petzold所著的《Windows程序设计》以C语⾔为讲解平台1.1起始关键词:加密、解密、逆向⼯程、静态分析、动态分析从理论上说,⼏乎没有破解不了的保护。

对软件的保护仅仅靠技术是不够的,最终要靠⼈们的知识产权意识和法制观念的进步以及⽣活⽔平的提⾼。

如果⼀种保护技术的强度强到⾜以让破解者在软件的⽣命周期内⽆法将其完全破解,这种保护技术就可以说是⾮常成功的。

软件保护⽅式的设计应在⼀开始就作为软件开发的⼀部分来考虑,列⼊开发计划和开发成本中,并在保护强度、成本、易⽤性之间进⾏折衷考虑,选择⼀个合适的平衡点。

1.2软件解密技术通过研究解密技术可以掌握⼀些Windows系统底层知识.作为⼀个合格的程序员,上要能上到需求分析,设计抽象,设计模式等,下要能下到系统核⼼,熟悉整个系统的底层结构。

学习解密建议掌握:1. 汇编语⾔⼀定得学好;2. ⾄少掌握⼀门⾼级语⾔;3. 握Win32编程,WinSDK程序设计就是API⽅式的Windows程序设计,学习Windows API将使您更深⼊地了解Windows⼯作⽅式。

此类书籍有Charles Petzold著的《Windows程序设计》(以C来讲解)。

4. 有精⼒,再看看《Windows核⼼编程》这类书,相信会使你内⼒⼤增的。

5. 有了这些基础,再参考《加密与解密》(第⼆版)这本书,你将会扣开加解密的⼤门。

解密技术涉及到了很多的⽅⾯,这⾥只是简单窥探⼀下破解者的操作⼿法――静态分析技术与动态分析技术。

1.3 静态分析介绍⾼级语⾔编写的程序有两种形式:⼀种编译成机器语⾔在CPU上执⾏,如Visual C ++、PASCAL等。

由于机器语⾔与汇编语⾔⼏乎是⼀⼀对应的,因此可将机器语⾔转化成汇编语⾔,这个过程称为反汇编(Disassembler)。

汇编语言对文件简易加密解密

汇编语言对文件简易加密解密1000字汇编语言是一种低级语言,能够对计算机指令进行直接控制。

在文件加密解密方面,汇编语言有着独特的优势。

本文将介绍如何使用汇编语言进行文件简易加密解密。

一、文件加密文件加密的原理是将明文文件转化为密文文件,使得未授权的读者无法获取文件内容。

下面介绍一种使用汇编语言进行文件加密的方法。

1. 获取明文文件内容首先需要读取需要加密的明文文件的内容。

汇编语言中可以使用系统调用来获取文件内容,具体步骤如下:1.1 打开文件首先需要使用系统调用打开文件并获取文件句柄。

```mov eax, 5 ; 系统调用号,代表打开文件mov ebx, filename ; 文件名mov ecx, 0 ; 访问模式,代表只读模式int 0x80 ; 调用系统调用mov fd, eax ; 将返回的文件句柄存入fd变量中```其中filename为需要加密的文件名,fd为文件句柄。

1.2 读取文件内容打开文件之后,需要读取文件的内容。

可以使用系统调用read来实现。

```mov eax, 3 ; 系统调用号,代表读取文件内容mov ebx, fd ; 文件句柄mov ecx, buffer ; 缓冲区mov edx, BUFFER_SIZE ; 读取的字节数int 0x80 ; 调用系统调用mov n, eax ; 将读取的字节数存入n变量中```其中buffer为存储读取内容的缓冲区,BUFFER_SIZE为缓冲区大小,n为读取的字节数。

2. 加密文件内容读取文件内容之后,需要将明文文件内容进行加密。

常见的加密算法有DES、AES等,本文不做过多介绍。

这里我们使用简单的异或操作进行加密。

```xor byte ptr [ebx], 0x55 ; 将每个字节与0x55进行异或运算进行加密```3. 将加密后的内容写入文件加密完成之后,需要将加密后的内容写入到新的文件中。

通过系统调用write,我们可以将加密后的内容写入到文件中。

fx5u程序块解密方法

fx5u程序块解密方法1.引言1.1 概述概述FX5U程序块解密方法是针对Mitsubishi FX5U系列可编程控制器(PLC)的一种破解方法。

在工业自动化领域中,PLC是一种广泛应用的设备,用于控制和监控各种生产和制造过程。

然而,有时候我们可能会遇到一些需要对程序块进行解密的情况,例如在程序调试、维护或升级过程中。

本文将介绍针对FX5U程序块的解密方法,旨在帮助工程师们更好地理解和应用FX5U系列PLC。

本文将从概述、要点以及结论展望三个方面对FX5U程序块解密方法进行详细的介绍和讨论。

在引言部分,我们将首先对FX5U程序块解密方法的背景和意义进行概述。

然后,我们将介绍本文的结构和内容安排,以便读者能够更好地理解和阅读本文。

最后,我们将明确本文的目的,即帮助读者掌握FX5U程序块解密方法,加深对FX5U系列PLC的理解和应用。

通过阅读本文,读者将了解FX5U程序块解密方法的关键要点和技巧,以及这些方法的实用性和限制。

希望本文能够对工程师们在实际工作中遇到的FX5U程序块解密问题提供启发和帮助。

接下来,在正文部分,我们将详细介绍FX5U程序块解密方法的要点。

1.2文章结构文章结构部分的内容可以按照以下方式编写:"1.2 文章结构"本篇文章主要分为三个部分,即引言、正文和结论。

在引言部分,我们将进行概述并介绍文章的结构和目的。

在正文部分,我们将具体讨论fx5u 程序块解密方法的要点,包括要点1和要点2。

最后,在结论部分,我们将对整篇文章进行总结,并展望未来该领域的发展。

通过这种文章结构,读者可以清晰地把握文章的框架,并对每个部分的内容有一个全面的了解。

引言部分为读者提供了整篇文章的背景和目的,正文部分则详细介绍了fx5u 程序块解密方法的要点,结论部分则对整篇文章进行总结和展望。

这样的结构可以使读者更容易理解和跟随文章的内容,并从中获取所需的知识和信息。

文章1.3 目的部分的内容可以描述为:本文旨在介绍和探讨解密FX5U程序块的方法。

新手入门必读(FAQ 【加密与解密】)

1. 工具SoftICE是一款经典的调试工具,运行在Ring0级,可以调试驱动。

但平时调试的程序都是Ring3级,因此推荐大家用OllyDBG(简称OD),这款工具上手容易,功能十分强大,现在论坛上的文章基本都是用OllyDBG来讲解的。

Q:从哪儿得到OllyDBG、IDA等加解密工具?A: /tools.htm另外,由于版权,本站不提供SoftICE、IDA等商业软件下载,需要的可以用Google搜索或时常关注论坛。

Q:W32Dasm中的“Ord:0109h”是什么?A:是Hint,本函数在其所驻留DLL的导出表中的索引号( firstrose 回答)Q:谁能介绍一下sig文件的制造方法?A:How to create .sig file from .cpp?1. Compile the CPP files (remember, compile ONLY, do not link)2. See the resulting .OBJ files?3. Run the IDA FLIRT utilities on the .OBJ files4. Voila! Instant .SIG files5. Copy those .SIG files to the SIG folder of IDA6. Disassemble the app in IDA7. Open the "APPLY SIGNATURE" box8. Select your signatures and apply-------------------------------------------------------------------------------- Olldbg常见问题Q: OD中如何运行到光标所在处?A: 将光标移到目标位置,按F4.(SoftICE等价功能键是F7)Q: 如何用OD修改可执行程序?A:直接在反汇编代码区更改,这时可以使用汇编代码更改,然后选中修改后的汇编代码,右击-->复制到可执行文件-->保存文件.Q:使用OD,从内存区复制内存数据的时候,有时候无法将所有的数据都复制到剪贴板A:ALT + o 打开调试选项,选择“字符串”标签,里面有个“无法打印的ASCII字符转存为圆点”,选中就可以了。

汇编课设实验报告—文件加密解密

《汇编语言》课程设计报告文件加密程序院系:计算机科学与技术专业:计算机科学与技术班级:计算机0907班学号:U***********:*******:**2011 年9月7 日************目录*************一、需求分析 (3)二、系统设计 (3)三、软件开发 (16)四、软件测试 (16)五、特点不足 (21)六、过程和体会 (25)七、源码和说明 (28)一、需求分析1、题目要求编写一个文件加密程序enc,对于任意的文件进行加密和解密,加密算法何以自选。

程序功能:1.程序带有3个命令行参数,依次为运行模式、密钥、文件名。

Enc e 密钥文件名对于文件进行加密Enc d 密钥文件名对于文件进行解密要求加密后的文件进行解密能够完全恢复成原文件。

2、需求分析重点考察1.基本的算术运算和逻辑位运算。

2.用汇编实现简单的数据结构。

3.INT21H系统功能调用中有关文件、目录的操作。

4.可执行程序的参数使用。

5.综合解决问题的能力。

二、系统设计1、概要设计(1)设计思路1、要对一个文件进行加密处理首先要将其打开,汇编中可用3DH功能调用按路径打开文件。

2、打开文件之后便是将其调入内存之中,因而用到3FH功能调用,从文件或设备中读入。

3、按写好的加密程序对其进行加密处理。

4、将加密后的内存中的文件重新写入覆盖掉原文件,可用40H功能调用,向文件或设备写入。

5、覆盖掉原文件后再关闭文件,可用3EH功能调用,关闭文件。

6、解密部分与加密部分相仿,先打开文件,读入内存,解密后重新写入覆盖原文件,最后关闭文件(2)加密原理利用汇编语言读文件功能调用,将文件数据每次读一个字节至内存之中,输入加密密匙,将其由字符转变成数字,与内存中的文件内容相加,改变文件内容,再写入覆盖文件,完成加密处理。

(3)解密原理解密原理与加密原理基本一致,将文件数据每次读一个字节至内存之中,输入加密密匙,将其由字符转变成数字,由内存中的待解密的文件内容减去密匙,改变文件内容,再写入覆盖文件,完成解密处理。

汇川plc解密方法

汇川plc解密方法

汇川PLC是一种常见的工控设备,但是许多人在使用它时会遇到密码保护的问题。

本文将介绍汇川PLC解密的方法。

首先,需要准备一些工具。

一个串口调试助手和一个具备烧录功能的编程器是必不可少的。

接下来,将编程器连接到PLC的编程口上。

打开串口调试助手,选择正确的串口号和波特率。

在输入框中输入以下指令:

READM 0x0 0x100

这个指令的作用是读取PLC的内存。

然后,将返回的数据保存下来。

接下来,需要使用一个汇编工具来编辑这些数据。

在编辑器中搜索密码的关键字,然后将其修改为一个新的密码。

此时,需要注意将修改后的数据重新写入PLC的内存。

可以使用以下指令来实现:

WRITEM 0x0 0x100 数据

其中“数据”是修改后的数据。

最后,重启PLC,使用新的密码进行登录即可。

需要注意的是,这种方法需要一定的技术和实践经验,如果不熟悉这种操作,建议不要尝试。

- 1 -。

sse avx 汇编指令

sse avx 汇编指令摘要:一、前言二、SSE和AVX技术简介1.SSE技术2.AVX技术三、SSE和AVX汇编指令的区别1.寄存器扩展2.数据类型支持3.指令数量和复杂度四、SSE和AVX汇编指令的应用领域1.图像处理2.音频处理3.加密解密五、SSE和AVX汇编指令的发展趋势1.我国的研究现状2.国际的发展趋势六、结论正文:一、前言随着科技的飞速发展,计算机性能不断提高,对数据处理能力的要求也越来越高。

为此,汇编指令的性能优化成为了一个热门话题。

本文将介绍SSE和AVX两种汇编指令,并分析它们之间的区别和应用领域。

二、SSE和AVX技术简介1.SSE技术Streaming SIMD Extensions(SSE)是英特尔公司于1999年推出的一项技术,它通过扩展x86架构的寄存器,使得一条指令可以同时处理多个数据,从而提高数据处理速度。

SSE包括144条指令,主要应用于单精度浮点数运算。

2.AVX技术Advanced Vector Extensions(AVX)是英特尔公司于2011年推出的一项技术,它是SSE的进一步扩展,包括256条指令,可以处理双精度浮点数和整数运算。

AVX通过增加寄存器宽度,进一步提高数据处理能力。

三、SSE和AVX汇编指令的区别1.寄存器扩展SSE技术中,寄存器扩展到128位,而AVX技术将寄存器扩展到256位。

因此,AVX技术可以处理更大的数据集,从而提高处理速度。

2.数据类型支持SSE汇编指令主要支持单精度浮点数运算,而AVX汇编指令支持双精度浮点数和整数运算。

这使得AVX技术在处理复杂数学运算时具有更高的性能。

3.指令数量和复杂度AVX技术相比SSE技术,指令数量更多,指令复杂度也更高。

这使得AVX技术在处理复杂任务时具有更高的灵活性和效率。

四、SSE和AVX汇编指令的应用领域1.图像处理在图像处理领域,SSE和AVX汇编指令可以用于实现快速傅里叶变换、离散余弦变换等算法,从而提高图像压缩、图像增强等任务的处理速度。

精选10个汇编语言程序案例集

精选10个汇编语言程序案例集

1. 汇编语言编写的计算器程序,这个程序可以接受用户输入的两个数字,然后执行加减乘除等运算,并将结果输出到屏幕上。

2. 文件复制程序,这个程序可以使用汇编语言编写,实现将一个文件的内容复制到另一个文件中的功能。

3. 简单的操作系统内核,使用汇编语言编写一个简单的操作系统内核,可以包括基本的文件管理和进程调度功能。

4. 汇编语言写的游戏,例如经典的贪吃蛇游戏或者俄罗斯方块游戏,这些游戏可以使用汇编语言编写。

5. 串口通信程序,使用汇编语言编写一个可以通过串口进行通信的程序,可以实现数据的发送和接收。

6. 硬件驱动程序,编写一个简单的汇编语言程序,可以控制硬件设备,例如控制LED灯的亮灭。

7. 汇编语言编写的加密解密算法,实现一个简单的加密解密算

法,例如凯撒密码或者简单的异或运算。

8. 简单的图形界面程序,使用汇编语言编写一个简单的图形界面程序,可以实现基本的窗口和按钮等功能。

9. 汇编语言编写的网络通信程序,实现一个简单的网络通信程序,可以进行基本的数据传输和接收。

10. 汇编语言编写的嵌入式系统程序,例如可以编写一个控制LED灯的嵌入式系统程序,可以通过按键控制LED的亮灭。

VBA中常见的文件加密与解密方法与实例

VBA中常见的文件加密与解密方法与实例文件加密和解密是信息安全领域中必不可少的一部分。

VBA(Visual Basic for Applications)是一种编程语言,常用于Microsoft Office软件中,如Excel、Word等。

VBA 提供了许多可用于文件加密和解密的方法和函数,以帮助保护敏感信息和数据。

本文将介绍VBA中常见的文件加密和解密方法,并提供相应的实例。

一、VBA中的加密方法1. 使用密码保护文件Excel和Word都提供了密码保护文件的选项。

你可以设置访问密码,使得未输入正确密码的情况下无法打开或编辑文件。

下面是一个加密Excel文件的示例:```vbaSub PasswordProtectWorkbook()Dim strPassword As StringstrPassword = InputBox("请输入密码:")ThisWorkbook.Password = strPasswordEnd Sub```2. 使用加密算法加密文件内容VBA提供了多种加密算法,如DES、AES等。

你可以使用这些算法对文件内容进行加密。

下面是一个使用DES算法进行加密的示例:```vbaSub EncryptFileContent()Dim strInputFile As String, strOutputFile As StringDim objFSO As FileSystemObjectDim objInputFile As TextStream, objOutputFile As TextStreamDim strFileContent As String, strEncryptedContent As StringDim objDes As New CryptoAPI' 读取原文件内容strInputFile = "原文件路径"Set objFSO = New FileSystemObjectSet objInputFile = objFSO.OpenTextFile(strInputFile) strFileContent = objInputFile.ReadAllobjInputFile.Close' 加密文件内容objDes.Key = "加密密钥"objDes.Message = strFileContentstrEncryptedContent = objDes.Encrypt' 写入加密后的内容到新文件strOutputFile = "加密后的文件路径"Set objOutputFile =objFSO.CreateTextFile(strOutputFile)objOutputFile.Write strEncryptedContentobjOutputFile.CloseEnd Sub```二、VBA中的解密方法1. 使用密码解密文件如果一个文件通过密码保护进行了加密,那么你需要输入正确的密码才能打开和编辑文件。

产电plc解密方法

产电PLC解密方法1. 简介PLC(Programmable Logic Controller)是一种用于工业自动化控制系统的计算机控制器。

它能够根据预先编写好的程序,对工业生产过程进行自动化控制。

在一些特定领域,如发电厂、输电站等,PLC被广泛应用于产电过程的控制中。

然而,由于安全和商业保密等原因,许多PLC厂商采取了加密措施来保护其软件和硬件。

这使得对PLC进行解密成为一项具有挑战性的任务。

本文将介绍一些产电PLC解密的方法。

2. 软件解密方法2.1 反汇编与逆向工程反汇编是将二进制代码转换为汇编代码的过程,逆向工程则是通过分析和理解汇编代码来还原出原始程序的过程。

这种方法需要使用专门的反汇编软件和逆向工程工具。

1.使用反汇编软件(如IDA Pro、OllyDbg等)打开PLC程序文件。

2.分析并理解程序的结构和功能。

3.运用逆向工程技术还原出源代码或者关键算法。

4.根据需求进行修改或者重构程序。

2.2 硬件仿真与调试硬件仿真是通过模拟PLC的硬件环境,使其在计算机上运行,从而方便进行调试和分析。

这种方法需要使用专门的PLC仿真软件和调试工具。

1.使用PLC仿真软件(如Siemens PLCSIM、Rockwell RSLogix Emulate等)加载PLC程序。

2.在仿真环境中进行调试和分析,观察程序的运行过程和数据变化。

3.根据观察结果推测出关键算法或者解密所需信息。

3. 硬件解密方法3.1 芯片读取与破解有些PLC厂商将加密算法或者关键信息存储在芯片内部,通过读取芯片内容可以获取到这些信息。

这种方法需要使用专门的芯片读取设备和破解工具。

1.使用芯片读取设备(如Universal Programmer、JTAG等)读取PLC芯片的内容。

2.分析并理解芯片内容的结构和编码方式。

3.运用破解工具进行解码或者还原出关键信息。

3.2 接口分析与攻击有些PLC厂商在设计中存在接口漏洞,通过利用这些漏洞可以获取到PLC的控制权,从而解密程序或者获取关键信息。

stm32程序解密方法

STM32的程序加密通常是为了防止未经授权的访问或修改。

然而,如果你需要解密STM32的程序,这通常涉及到逆向工程,这可能涉及到法律和道德问题。

在许多情况下,这是不被允许的,除非你有合法的理由。

解密STM32程序的一种可能方法是使用反汇编工具来查看程序的汇编代码。

然而,这并不能直接得到高级语言的源代码,而只能得到与程序运行相关的机器代码。

而且,如果程序经过了混淆或加密处理,那么反编译的结果可能会更加难以理解。

另一种方法是使用专门的解密工具或服务。

然而,请注意,这可能违反了版权法,并且可能会对STMicroelectronics的知识产权造成损害。

总的来说,除非你有合法的理由(例如,你需要获取丢失的源代码),否则不推荐尝试解密STM32的程序。

如果你可以重新编写程序或者重新购买程序,这可能是更好的选择。

李忠汇编语言

李忠汇编语言一、引言在计算机科学领域中,汇编语言是一种低级别的编程语言,与机器语言直接对应。

李忠汇编语言是一种基于x86架构的汇编语言,由李忠先生开发并广泛应用于计算机体系结构教学和实践中。

本文将全面、详细、完整地探讨李忠汇编语言的特点、应用领域以及使用方法。

二、李忠汇编语言的特点李忠汇编语言具有以下特点:1. 直观易懂相较于其他汇编语言,李忠汇编语言的语法更加简洁明了,使得初学者能够更快地理解和掌握。

它采用了类似于英语的语法结构,使得编写代码更加直观易懂。

2. 强大的底层控制能力汇编语言是一种直接操作硬件的编程语言,而李忠汇编语言在此基础上进一步提供了强大的底层控制能力。

它允许程序员直接操作寄存器、内存和其他硬件资源,从而实现对计算机系统的精细控制。

3. 高效的执行速度由于汇编语言直接对应机器语言,李忠汇编语言能够充分发挥硬件的性能,提供高效的执行速度。

对于对计算性能要求较高的任务,使用李忠汇编语言编写的程序可以获得更好的性能表现。

三、李忠汇编语言的应用领域李忠汇编语言在以下领域有着广泛的应用:1. 操作系统开发操作系统是计算机系统的核心组成部分,而汇编语言在操作系统的开发中扮演着重要的角色。

李忠汇编语言提供了对硬件的底层控制能力,使得操作系统能够更好地管理和调度计算机资源。

2. 嵌入式系统开发嵌入式系统是一种专用计算机系统,通常被嵌入到其他设备中。

由于嵌入式系统对性能和资源的要求较高,使用李忠汇编语言编写的程序可以更好地满足这些需求。

3. 网络编程网络编程涉及到对网络协议的理解和底层通信的实现。

李忠汇编语言提供了对网络协议的灵活处理能力,使得网络编程能够更加高效和可靠。

4. 数据加密和解密数据加密和解密是信息安全领域的重要内容。

李忠汇编语言提供了对底层数据操作的能力,使得数据加密和解密算法能够更加高效地实现。

四、使用李忠汇编语言的方法使用李忠汇编语言编写程序的一般步骤如下:1. 确定需求首先,需要明确程序的需求和目标。

封包加密解密

封包加密解密-01网络游戏客户端与服务器之间需要数据交换处理,数据包通过TCP 网络协议进行传送,这里我们称数据包为封包.之前有教程介绍了如何使用模块中的功能进行封包拦截,修改,替换等功能.本章将完全讲解如何对封包的加密,解密技术.为什么需要解密封包呢?除非那些封包是明文的(即没有加密处理过),否则就得解密,只有解密出来了数据,才能更清楚的了解游戏是如何交换数据处理,分析出封包数据才能够做出脱机外挂,完全脱离游戏客户端,模拟一个客户端来与游戏服务器连接,做你一切想做的事都没问题.所以封包加密解密技术是脱机外挂的第一前提条件.即使不做脱机外挂,封包技术仍然比CALL技术更有用处.学过前章后大家应该也知道分析CALL,找CALL,调CALL都不是件容易的事.若能完全解密封包就可以减少或不需要CALL,模拟,内存操作了.有加密就得有解密,有解密当然要有加密.这是相对立的.对封包数据进行加密与解密的函数过程,称为算法.那封包加密解密技术容易吗?比较讽刺的就是,90%以上的网络游戏的封包都是很容易搞定了.为什么呢?如果算法复杂了的话,会多占CPU性能,而游戏服务器要处理的工作很多,不能把性能全用在加密解密上.举个简单的例子,游戏服务器若同时连接在线的玩家有十万人的话,这些玩家在聊天,打怪,走路等都会产生封包,若算法过于复杂,服务器就很难同时处理得了这么多玩家的封包,何况还得处理数据库中的数据呢.出于服务器的性能考虑,所以若想同时能在线更多玩家,就不能进行复杂的算法来加密封包.不然就得限制减少能同时在线的玩家,不然游戏服务器会一卡一卡的,导致所有玩家都玩起来.而还有很多的游戏在设计时,为了减少服务器的负担,不但算法简单,还放松了很多的一些数据验证处理.最终漏洞百出,以致于产生了全屏吸怪,穿墙,复制,无敌等等各种变态外挂.基本上游戏的加密解密算法,都是采用简单的位运算.位就是比特位,简单的说,只是二进制数据运算处理罢了.所以有必要了解一些常见的位运算汇编指令.在汇编那章的指令那节,有过一些指令的介绍,这里再介绍一下几个重中之重的指令.一.加减指令加法指令 ADD (ADD Binary Numbers Instruction)指令的格式:ADD 寄存器/内存地址, 寄存器/内存地址/立即数受影响的标志位:AF、CF、OF、PF、SF和ZF指令的功能是把源操作数的值加到目的操作数中。

汇编查表程序注意

汇编查表程序注意一、什么是汇编查表程序?汇编查表程序是一种利用查表的方式来进行数据处理的程序,它通常用于需要频繁进行计算的场合,可以大大提高程序的执行效率。

在汇编语言中,通过定义一张查找表,将需要计算的数据和对应的结果保存在表中,然后通过索引来快速查找结果。

二、汇编查表程序的实现原理1. 定义查找表在程序中定义一个数组作为查找表,数组元素包含需要计算的数据和对应的结果。

要计算1~10之间数的平方值,则可以定义一个长度为10的数组sqTable,其中sqTable[i]表示i+1的平方值。

2. 通过索引查找结果在程序中使用寄存器或内存变量保存需要计算数据的索引值,在运行时直接访问对应位置上的数组元素即可得到结果。

要计算3的平方值,则将3作为索引值存储在寄存器eax中,并访问sqTable[eax-1]即可得到9。

三、汇编查表程序需要注意哪些问题?1. 数组越界在定义数组时必须保证其长度足够容纳所有可能出现的索引值,并且在访问数组元素时必须确保不会超出数组范围。

2. 数据类型匹配在定义数组时必须保证其元素类型和计算数据类型匹配,否则会导致计算结果错误。

3. 查找表的构建在构建查找表时需要考虑到数据范围和计算精度等问题,避免出现误差或溢出等情况。

4. 程序效率虽然汇编查表程序可以大大提高程序的执行效率,但是在实际应用中也需要考虑到程序的可读性和可维护性等因素。

四、汇编查表程序的应用场景1. 数学计算汇编查表程序可以用于各种数学计算,如平方、立方、开方、三角函数等。

2. 图形处理汇编查表程序可以用于图形处理中的像素值计算、颜色转换等操作。

3. 数据加密汇编查表程序可以用于数据加密中的密码生成、加密解密等操作。

4. 游戏开发汇编查表程序可以用于游戏开发中的碰撞检测、物理模拟等操作。

五、汇编查表程序的示例代码下面是一个简单的示例代码,实现了1~10之间数的平方值计算:section .datasqTable dd 1, 4, 9, 16, 25, 36, 49, 64, 81, 100section .textglobal _start_start:mov eax, 3 ; 计算3的平方值sub eax, 1 ; 索引从0开始,需要减1mov ebx, sqTable[eax*4] ; 访问数组元素mov ecx, ebx ; 将结果保存到ecx中mov eax, 1 ; 退出程序int 0x80六、总结汇编查表程序是一种高效的数据处理方式,可以用于各种计算密集型应用场景。

加密与解密-软件保护技术及完全解决方案,pdf

加密与解密:软件保护技术及完全解决方案,pdf篇一:破解技术完全篇破解技术完全篇一》第一章--前言好多哥们儿说看教程跟风飘雪的书都看不太明白,所以,我尽量把话说到最容易理解的份上,本文写给那些刚入门和尚未入门的朋友们...目录前言(说明一下)汇编语言程序调试器及相关工具入门破解原理初级破解实践,强暴一个软件中级破解实践,找到注册码及写内存注册机高级破解实践,分析软件算法,编写注册机由于现在网吧,临时写来,所以,今天只写个前言吧,呵呵...本章只作一些说明,现在也说了这么多了,没别的了,卖个广告,推荐几本书吧。

首先,力荐看风飘雪《加密与解密--软件保护技术及完全解决方案》,绝对物超所值。

当然,还有看雪精华一、二、三、四以及将要出来的五,足够带你上路,还有风飘雪大虾的《风飘雪破解教程》等等等等(其它一些,没说到的就请自行搜集吧),还有就是常到论坛来转转 ;=》另外,我觉的你真的很有必要学一门编程语言以及掌握一些Win32程序的知识...课后FAQQ:哪些人可以学习破解?A:任何会启动电脑并运行软件同时又想学习破解的人。

我说的全是实话,如果你既不会启动电脑又不会运行软件,那么我教你一个更高深的吧--破解电脑,呵呵,很简单,到大街上随便抡个板砖什么的,回去慢慢破解吧记得关电源) Q:有没有什么办法可以使我快速入门并成为高手?A:有。

但你得是个MM(P不PL无所谓),然后找个离你家最近的破解达人,什么也不用做,眨个眼放个电之类的会吧(现在连初中的小女生都会这个),然后就成了,呵呵,想破什么的话,让高手帮忙吧,到时说成是自己破的就成了MM问为什么?因为那些高手大都奇丑无比,呵呵,有了头脑就没了长相,男的也是这样,而且越是高手,长的就是越丑。

据说一次市里到CCG考察奶牛们的出乳情况,看到大哥Sun 某的时候,说了句“这奶牛个儿这么小啊,中午大家吃涮锅”(众大哥:大家准备好家伙,我们一会儿要去械斗)。

呵呵,玩笑开到这里,其实我说这么多,只是想告诉你,学习破解跟其它技术一样,请你不要试图投机取巧,要想学,就脚踏实地,多看教程多动手实践积累经验,不要经常POSE那种弱智问题“我不懂XX,请问我能学破解吗?”,答案是不能,你问的同时,不也正在学吗?想知道重要吗?那我告诉你好了,凡是看雪教程上要求掌握的,你全要掌握,这还不算,要想成为高手就必须精通,如果你不想一直只停留在入门阶段的话。

加密解密实验总结

加密解密实验总结嘿,朋友们!今天咱来聊聊加密解密实验总结这档子事儿。

你说这加密解密啊,就像是给信息穿上了一层神秘的外衣,别人想看透,那可得费点功夫呢!这就好比你有一个宝贝盒子,你不想让别人随随便便就打开,得用特别的方法才能解锁。

做加密解密实验的时候啊,那感觉可奇妙了。

就好像你在和信息玩捉迷藏,你得想办法把它藏得严严实实的,让别人找不到。

然后呢,等你自己想要找它的时候,又能准确无误地把它揪出来。

比如说吧,你可以用一些特别的算法,就像给信息设置了一道道复杂的谜题。

别人要解开这些谜题,那可不容易呢!这可不是随便猜猜就能猜到的哟。

而且啊,加密解密可不是随便玩玩的。

就像你家里的门锁,要是不牢固,那小偷不就轻而易举地进来了嘛!在信息的世界里也是一样,要是加密做得不好,那信息不就容易被别人偷走啦?这可不行,咱得把信息保护得好好的呀!做实验的过程中呢,你得特别细心。

一个小细节没注意到,可能整个加密就失败啦。

这就跟搭积木似的,一块没放好,整个就塌了。

你说这多可惜呀!有时候遇到难题了,别着急,慢慢来。

就像走路遇到石头,咱绕过去不就得了嘛。

可不能因为一点困难就打退堂鼓呀,那可不行!想想看,要是我们能把加密解密玩得团团转,那多牛呀!别人都破解不了我们的秘密,嘿嘿,那感觉多棒!这可不是一般人能做到的哟。

加密解密实验啊,真的是充满了挑战和乐趣。

每一次成功的加密和解密,都像是打了一场胜仗,心里那个美呀!咱得好好研究这加密解密,让我们的信息安全无忧。

这可不是小事儿啊,朋友们!咱得重视起来,把这个神秘又有趣的领域玩转起来!让我们的信息就像藏在保险箱里的宝贝一样,稳稳当当的!怎么样,一起加油吧!。

AES加密介绍

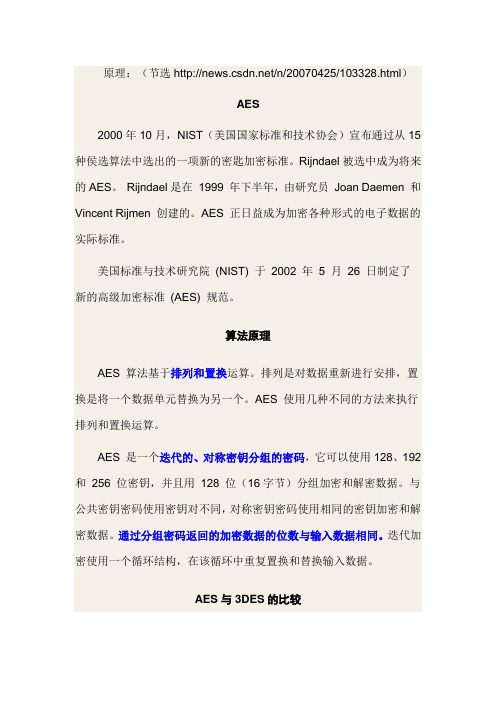

原理:(节选/n/20070425/103328.html)AES2000年10月,NIST(美国国家标准和技术协会)宣布通过从15种侯选算法中选出的一项新的密匙加密标准。

Rijndael被选中成为将来的AES。

Rijndael是在1999 年下半年,由研究员Joan Daemen 和Vincent Rijmen 创建的。

AES 正日益成为加密各种形式的电子数据的实际标准。

美国标准与技术研究院(NIST) 于2002 年5 月26 日制定了新的高级加密标准(AES) 规范。

算法原理AES 算法基于排列和置换运算。

排列是对数据重新进行安排,置换是将一个数据单元替换为另一个。

AES 使用几种不同的方法来执行排列和置换运算。

AES 是一个迭代的、对称密钥分组的密码,它可以使用128、192 和256 位密钥,并且用128 位(16字节)分组加密和解密数据。

与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。

通过分组密码返回的加密数据的位数与输入数据相同。

迭代加密使用一个循环结构,在该循环中重复置换和替换输入数据。

AES与3DES的比较算法名称算法类型密钥长度速度解密时间(建设机器每秒尝试255个密钥)资源消耗AES对称block密码128、192、256位高1490000亿年低3DES对称feistel密码112位或168位低46亿年中--------------------------------------------------------------------------------------------------------------------------------------(/feel22/blog/item/b54d21fa745afe9358ee9069.html)关键词:AES算法DES AVR汇编语言加密算法解密算法引言随着对称密码的发展,DES数据加密标准算法由于密钥长度较小(56位),已经不适应当今分布式开放网络对数据加密安全性的要求,因此1997年NIST公开征集新的数据加密标准,即AES[1]。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

目录一.设计目标及目的 (3)1.1主界面 (3)1.2设计要求 (3)1.3菜单栏说明 (4)1.4显示目录下的文件 (4)1.5加密文件 (5)1.6原文件与加密文件 (5)参考文献: (6)1.7系统结构设计 (7)二.设计的意义及代码 (7)2.1 小结 (7)2.2 程序代码 (8)三.实验心得 (14)一.设计目标及目的功能:1、按指定文件名读取文件。

2、使用算法对读取的文件进行加密。

3、加密文件写入磁盘。

设计目的:1、学生增进对汇编语言的认识,加强用汇编语言编程的能力。

2、使学生了解和掌握汇编语言程序设计过程、方法及其实现,为以后微机原理课程的学习打下良好基础。

3、进一步掌握屏幕输出显示的设计方法。

1.1主界面程序运行主界面如图所示。

1.2设计要求1、巩固和加深学生对汇编语言课程基本知识的理解和掌握。

2、学会查阅和汇编语言相关的规范、手册等技术资料。

3、能正确地绘制和使用程序流程图。

1.3菜单栏说明d显示当前目录文件名t显示文件内容(提示:filename:键入文件全名,若该文件不存在,则提示:file not found!;若该文件存在,显示该文件内容。

)s加密文件内容(提示:键入文件全名,若该文件不存在,则提示:error!若该文件存在,则提示键入加密或解密的KEY,KEY为小于等于255)注:加密解密使用同一方法,且文件加密后会自动退出菜单!q退出主菜单。

1.4显示目录下的文件1.5加密文件1.6原文件与加密文件原文件:加密后:参考文献:沈美明等《IBM-PC汇编语言程序设计》清华大学出版社,2001.8第二版沈美明《IBM-PC汇编语言程序设计实验教程》清华大学出版社,1992.9第一版杨路明汇编语言程序设计中南大学出版社出版杨秀文80x86汇编语言程序设计教程清华大学出版社《微型计算机原理及应用》第四版周明德清华大学出版社1.7系统结构设计二.设计的意义及代码2.1 小结汇编设计是计算机科学与技术专业方向的一个重要环节,是语言类课程学习的基础。

通过课程设计使我们加深对程序设计的理解,掌握程序的基本运行方法,深化学生面向基层的编程设计思想和拓展程序设计的逻辑思维方式,把课堂上所学到的多个单元串到一起,提高我们在设计过程中分析问题和解决问题的实际动手能力,使我们的理论知识和实践技能得到共同发展,最终提高我们解决问题和分析问题的能力。

为我们踏上工作岗位之前提供了一次专业研究和项目开发的宝贵实践机会,为今后的工作积累经验。

关键字:汇编;文件加解密;2.2 程序代码;******************************************title 加密程序;******************************************data segmentmenu db 0ah,0dh, "*****************************************",0ah,0dhdb "*****************************************",0ah,0dhdb "** Welcome **",0ah,0dhdb "** d: display all the file ! **",0ah,0dhdb "** f: encode or decode file ! **",0ah,0dhdb "** q: exit **",0ah,0dhdb "** t: open the file **",0ah,0dhdb "** **",0ah,0dhdb "** penster: yujianchun **",0ah,0dhdb "** Acad. : 0705111203 **",0ah,0dhdb "** **",0ah,0dhdb "*****************************************",0ah,0dhdb "*****************************************",0ah,0dh,"$"deplace db "there are all the file in this directory:",0ah,0dh,"$"lok db "press any key out!","$"endcde db 0sch_str db '*.*',0seed db ?handlel dw ?bufferSize db 13nameLen db ?fileName db 14 dup(0)tips db 0ah,0dh,"Please input the name of the encode/decode file!",0ah,0dh,"$" seedMSG db 0ah,0dh,"Please input the key for encode/decode(such as123)(<=255)",0ah,0dh,"$"errorMSG db "error","$"buf db 256 dup(?)len dw ?fileLen dw 0read_len dw 0row db 0ioarea db 32 dup(?)read_prompt db 0dh,0ah,'read file name:','$'handle dw ?openmsg db 0dh,0ah,'***file not found!****','$' readmsg db 0dh,0ah,'*** read error ***','$' getn db 10,0pathnam db 12 dup(41h),0dir_buff db 43 dup(0),'$'data endscode segmentassume cs:code,ds:datachooseFile procstart:mov ax,datamov ds,axmov ah,09hloopso:mov endcde,0mov dx,0mov ah,9int 21hmov ah,01int 21hcmp al,71hje nextcmp al,66hje bbbcmp al,74hje tttcmp al,64hje dddjmp loopsonext:jmp overddd:CALL ddliemov ah,09hlea dx,lokint 21hmov ah,07int 21hjmp loopsottt:jmp loopsobbb:call yjcjmp loopsoyjc proc nearmov ah,09hlea dx,tipsint 21hmov ah,0ahlea dx,bufferSizeint 21hmov bh,0mov bl,nameLenmov fileName[bx],0lea dx,fileNamemov ax,3d02h ;AL=02为读文件,AH=3DH是功能号int 21hjc haha ;打开出错mov Handlel,ax;输入加密种子mov ah,09hlea dx,seedMSGint 21hmov ah,0ahlea dx,bufferSizeint 21hcmp nameLen,4jnb haha ;大于四则为错误输入jmp haha2 ;此处为难点解决了直接调用error导致的Jump out of range by ** byte(s)的错误!!!haha:jmp errorhaha2:mov bh,0mov bl,nameLenmov fileName[bx],0mov fileName[bx+1],10mov fileName[bx+2],20lea di,fileNamemov al,30hsub [di],almov ah,100mov al,[di]mul ahmov al,30hsub [di],almov ah,10mov al,[di+1]mul ahadd bx,axadd al,[di+2]sub al,30hmov seed,alread:mov bx,Handlellea dx,bufmov cx,255 ;指定读文件字节数mov ah,3fhint 21hjc errorcmp ax,0jz over;jmp next3;next2:;jmp loopso;next3:mov len,ax ;ax=实际读到的字符数 mov cx,len ;加密lea di,bufmov al,seedencode:xor [di],alinc diloop encode;CX=0,移动文件指针mov dx,fileLenmov ax,4200hint 21hmov cx,len ;加密后写入文件mov bx,handlellea dx,bufmov ah,40hint 21hjc errormov ax,lenadd fileLen,axjmp readerror:lea dx,errorMSGmov ah,09hint 21hjmp loopsoover:mov ah,4chint 21hretyjc endpchooseFile endp ;::::::::::::::::::::::::::::::::::::::ddlie proc nearmov ah,09hlea dx,deplaceint 21hmov dl,0dhmov ah,2int 21hmov dl,0ahmov ah,2int 21hmov ah,1ahmov dx,seg dir_buffmov ds,dxmov dx,offset dir_buffint 21hmov ah,4ehmov cx,0mov dx,seg sch_strmov ds,dxmov dx,offset sch_strint 21h ;读第一个文件信息,包括文件名jc dir_exitcall dir_disp ;读取正确,显示文件名dir_rot:mov ah,4fhint 21h ;读下一个文件信息jc dir_exit ;读取失败call dir_disp ;读取正确,显示文件名jmp dir_rotdir_exit:retddlie endp;:::;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;dir_disp proc nearpush dxpush axlea dx,dir_buff[29]mov ah,9 ;显示文件名int 21hmov dl,0dh ;回车换行mov ah,2int 21hmov dl,0ahmov ah,2int 21hcall clear_buffpop axpop dxretdir_disp endpclear_buff proc nearpush cxpush axlea di,dir_buff[30]mov cx,12mov al,0cldrep stosbpop axpop cxretclear_buff endp ;::::::::::::::::::::::::::::::disph proc near ;显示文件内容mov ah,40h ;request displaymov bx,01 ;set handlecmp read_len,32jl displess32mov cx,32 ;for name and CR/LFsub read_len,32jmp displeaiodispless32:mov cx,read_lenmov read_len,0displeaio:lea dx,ioareaint 21hcmp row,20 ;bottom of screen ? jae d1 ;yes,bypassinc rowretd1:mov ax,0601hretdisph endp ;::::::::::::::::::::::::::;errm proc nearmov ah,9int 21hreterrm endp ;;;::::::::::::clear_ioarea proc near ;清空缓冲区push dipush cxpush axlea di,ioareamov cx,32mov al,0cldrep stosbpop axpop cxpop diretclear_ioarea endp;::::::::::::::::::::::::::::tt proc near ;show file mov endcde,0call get_fname1call openhcmp endcde,0jne a3contin:call readhcmp endcde,0jnz a3call disphcall clear_ioareajmp contina3:rettt endp ;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;get_fname1 proc near ;键盘输入文件名mov ah,9mov dx,offset read_promptint 21hmov ah,0ahmov dx,offset getnint 21hmov dl,getn[1]mov dh,0mov bx,dxmov getn[bx+2],0mov dl,0dhmov ah,2int 21hmov dl,0ahmov ah,2int 21hretget_fname1 endp ;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;;openh proc nearmov ah,3dh ;request openmov al,0lea dx,pathnamint 21hjc b1 ;error ?mov handle,ax ;no,save handleretb1:mov endcde,01 ;打开文件失败lea dx,openmsg ;error messagecall errmretopenh endp ;::::::::::::::::::::::::::::::::readh proc nearmov ah,3fh ;request readmov bx,handlemov cx,32 ;for name and CR/LFlea dx,ioareaint 21hjc c1 ;error on read ?cmp ax,0 ;end of file ?je c2add read_len,axcmp ioarea,1ah ;EOF marker ?je c2retc1:lea dx,readmsg ;no,invalid readcall errmc2:mov endcde,01 ;force endretreadh endp;;::::::::::::::::::::::code endsend start三.实验心得在整个设计过程中,我有一些宝贵的感受和收获,现一并总结如下:在学习汇编的过程中还不够扎实,学过的东西没能融会贯通,在编写代码的时候不能够信手拈来,熟练应用,而是到处查找资料。