利用L2TP实现VPDN技术概述

用CISCO路由器实现L2TP-VPDN

[深蓝原创]用CISCO路由器实现L2TP-VPDN工程实录系列之一作者deep blue 深蓝欢迎转载,请保留作者版权信息2005-04-28术语:L2TP:第二层隧道协议Layer 2 Tunneling ProtocolL2TP:访问集中器L2TP Access ConcentratorL2TP:网络服务器L2TP Network ServerNAS:网络访问服务器Network Access Server二层隧道协议L2TP是一种基于点对点协议PPP的二层隧道协议。

在由L2TP构建的VPN中,有两种类型的服务器,一种是L2TP 访问集中器LAC,它是附属在网络上的具有PPP 端系统和L2TP 协议处理能力的设备,LAC一般就是一个网络接入服务器,用于为用户提供网络接入服务;另一种是L2TP 网络服务器LNS,一般就是路由器,是PPP 端系统上用于处理L2TP 协议服务器端部分的设备。

在LNS 和LAC 之间存在着两种类型的连接,一种是隧道(tunnel)连接,它定义了一个LNS 和LAC 对;另一种是会话(session)连接,它复用在隧道连接之上,用于表示承载在隧道连接中的每个PPP 会话过程。

L2TP 连接的维护以及PPP 数据的传送都是通过L2TP 消息的交换来完成的,L2TP 消息可以分为两种类型,一种是控制消息,另一种是数据消息。

控制消息用于隧道连接和会话连接的建立与维护,数据消息用于承载用户的PPP 会话数据包。

这些消息都通过UDP 的1701 端口承载于TCP/IP 之上。

L2TP访问集中器(LAC)作为L2TP隧道的一个端点,是L2TP 网络服务器(LNS)的对端。

LAC放在LNS和远端系统之间,并在两者之间传送数据包。

从LAC向LNS发送数据包需要L2TP隧道。

LAC与远端系统的连接是通过本地或PPP链路。

LNS是L2TP隧道的一个端点,是LAC的对端。

LNS是LAC从远端系统传输的PPP 会话的逻辑终结点。

VPN系列之L2TP资料

0x03

0x04

0x06

reserved SCCRQ SCCRP

SCCCN

StopCCN HELLO

Start-Control-Connection-Request,双向消息,用于发起隧道连接建 立请求

Start-Control-Connection-Reply,双向消息,表示收到 SCCRQ,并且可以继续处理隧道连接建立过程

息,表示ICRQ已成功处理

0x0C 0x0E

ICCN

CDN

Incoming-Call-Connected,方向LAC->LNS,LAC响应LNS的ICRN消

息,表示ICRN已成功处理,会话已建立

Call-Disconnect-Notify,用于通知对端会话结束,双向消息

L2TP会话建立/释放

LAC

L2TP报文基本格式续

T:代表消息类型:1表示是控制消息,0表示是数据 L:代表头中的Length是否出现 x:保留,未使用 S:代表Sequence是否出现,即Nr和Ns是否出现 O:代表Offset是否出现,即offset size是否出现 P:置1代表该消息需要优先处理 Ver:版本号 Length代表消息的长度 Tunnel ID:控制连接的标识,注意一个隧道连接将有2个Tunnel ID,由双方各自分配,发送给对方消息时,使用

L2TP会话管理消息

Message Message name description

0x07 0x08

OCRQ OCRP

Outgoing-Call-Request,方向LNS->LAC,LNS侧发起外出呼叫时发送该消 息

Outgoing-Call-Reply,方向LAC->LNS,LAC对OCRQ的响应,表示LNS在 尝试外出呼叫处理

(完整版)VPDN原理、实现及配置

/

FA

Mobile

IP/L2TP

IPSEC

HoTm C3eL0NA0gS0ent/

Internal firewall

External firewall

Enterprise

IP

A10 / A11 RN

A10 / A11

To Enterprise Network

Carrier RAN

安徽电信省网络运营中心

test

• 现网配置

➢ 思科7206

安徽电信省网络运营中心

华为配置(1)

• 1、启用VPDN功能

l2tp enable

• 2、配置radius,服务器ip地址、密钥和端口

radius scheme vpdn primary authentication 202.102.192.102 4645 primary accounting 202.102.192.102 4646 secondary authentication 202.102.199.67 4645 secondary accounting 202.102.199.67 4646 key authentication test key accounting test nas-ip 218.22.0.2

安徽电信省网络运营中心

思科配置(1)

• 1、启用VPDN功能

vpdn enable

• 2、配置拨号地址池

ip local pool pool1 192.168.100.2 192.168.100.254

• 3、配置虚接口模板,地址池的网关、拨号地址池和ppp认证方式

interface Virtual-Template1 ip unnumbered int loopback 10 peer default ip address pool pool1 ppp authentication pap chap

VPDN简介

VPDN简介一.概述VPDN(Virtual Private Dial Network)是指利用公共网络(如ISDN和PSTN)的拨号功能及接入网来实现虚拟专用网,为企业、小型ISP、移动办公人员提供接入服务。

VPDN采用专用的网络加密通信协议,在公共网络上为企业建立安全的虚拟专网。

企业驻外机构和出差人员可从远程经由公共网络,通过虚拟加密隧道实现和企业总部之间的网络连接,而公共网络上其它用户则无法穿过虚拟隧道访问企业网内部的资源。

VPDN隧道协议有多种,目前使用最广泛的是L2TP。

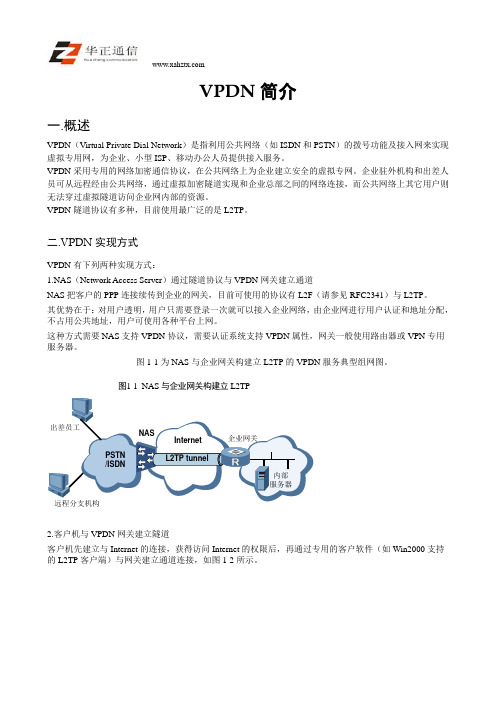

二.VPDN实现方式VPDN有下列两种实现方式:1.NAS(Network Access Server)通过隧道协议与VPDN网关建立通道NAS把客户的PPP连接续传到企业的网关,目前可使用的协议有L2F(请参见RFC2341)与L2TP。

其优势在于:对用户透明,用户只需要登录一次就可以接入企业网络,由企业网进行用户认证和地址分配,不占用公共地址,用户可使用各种平台上网。

这种方式需要NAS支持VPDN协议,需要认证系统支持VPDN属性,网关一般使用路由器或VPN专用服务器。

图1-1为NAS与企业网关构建立L2TP的VPDN服务典型组网图。

图1-1NAS与企业网关构建立L2TPPSTN /ISDN NAS企业网关内部服务器Internet出差员工远程分支机构L2TP tunnel2.客户机与VPDN网关建立隧道客户机先建立与Internet的连接,获得访问Internet的权限后,再通过专用的客户软件(如Win2000支持的L2TP客户端)与网关建立通道连接,如图1-2所示。

图1-2 客户机与VPDN 网关建立L2TP 企业网关内部服务器InternetPC T u nn e l其优势在于:用户上网的方式和地点没有限制,不需ISP 介入。

用户可根据自己对传送信息安全性的需求进行选用。

当用户需要高级别的安全性时,用户可以在链路层工作的L2TP 协议基础上,在网络层上再使用IPSec 协议。

华为路由器L2TPVPN配置案例

华为路由器L2TPVPN配置案例为了实现远程访问内部网络资源的需求,我们可以使用华为路由器的L2TPVPN功能。

本文将提供一个简单的案例来演示如何配置L2TPVPN。

以下是详细的步骤:1. 首先,我们需要登录到华为路由器的Web管理界面。

在浏览器中输入路由器的IP地址,并使用管理员账号和密码登录。

2.在管理界面中,找到“VPN”选项,并点击“VPN服务器”子选项。

这将打开L2TPVPN服务器的配置页面。

在这个页面上,可以配置L2TPVPN服务器的相关参数。

3.在配置页面中,我们首先需要启用L2TPVPN功能。

找到“L2TPVPN服务开关”选项,在选项旁边的复选框中打勾以启用。

然后,点击“应用”按钮保存更改。

4.接下来,我们要配置L2TPVPN服务器的IP地址池。

找到“IP地址池”选项,在选项旁边的复选框中打勾以启用。

然后,点击“添加”按钮添加一个新的IP地址池。

5.在添加IP地址池的界面中,输入一个名称来标识该IP地址池。

在“首地址”和“末地址”字段中,输入IP地址的范围。

然后,点击“应用”按钮保存更改。

7.在L2TPVPN服务器的配置页面上,还有其他一些可选的设置,如DNS服务器和MTU值。

根据需要进行配置,并点击“应用”按钮保存更改。

8.配置完成后,我们需要为L2TPVPN服务器指定一个用户。

找到“VPN用户信息”选项,在选项旁边的复选框中打勾以启用。

然后,点击“添加”按钮添加一个新的VPN用户。

9.在添加VPN用户的界面中,输入一个用户名和密码来标识该用户。

在“所在组”字段中,选择用户所属的用户组。

然后,点击“应用”按钮保存更改。

10.配置完成后,我们需要重启L2TPVPN服务器以应用所有更改。

找到“重启”选项,在选项旁边的复选框中打勾以启用。

然后,点击“应用”按钮重启服务器。

11.配置完成后,我们可以使用L2TPVPN客户端来连接到服务器。

将VPN客户端配置为使用服务器的IP地址、预共享密钥、用户名和密码等参数。

VPDN介绍

、 VPDNVPDN 是利用 L2TPv2 协议实现的。

L2TP 是一种基于点对点协议 PPP 的二层隧道协议。

在由 L2TP 构建的 VPN 中,有两种类型的服务器,一种是 L2TP 访问集中器 LAC(L2TP Access Concentrator ),它是附属在网络上的具有 PPP 端系统和 L2TP 协议处理能力的设备,LAC 一般就是一个网络接入服务器,用于为用户提供网络接入服务;另一种是 L2TP 网络服务器 LNS(L2TP Network Server),是 PPP 端系统上用于处理 L2TP 协议服务器端部分的软件。

用户通过窄带或宽带拨号,发起 PPP session 连接到窄带接入服务器或宽带接入服务器,接入服务器充当 L2TP 的 LAC 角色,封装用户的PPP session 到 L2TP 隧道,L2TP 隧道穿过公共 IP 网络,终止于 LNS。

用户的 PPP session 经企业内部的认证服务器认证通过后即可访问企业内部网络资源。

1、业务定义无线 VPDN 产品是基于 CDMA 1X /EVDO 高速分组数据网络,利用L2TP 隧道技术为客户构建的与公众互联网隔离的虚拟专用网络。

用户可使用移动终端或 PC通过无线 VPDN 网络安全地访问客户网络或应用系统。

2、业务功能可为客户构筑基于 CDMA 1X /EVDO 高速分组数据网络的虚拟专用拨号网络;可与中国电信提供的行业应用整合,提供安全的无线接入及应用一体化解决方案。

3、业务特点(1) 可移动、覆盖广用户可以在移动的环境下进行无线数据传输,CDMA 独有的软切换技术使用户在高速移动中也能确保持续连接,真正地满足用户移动办公的需求。

只要有 CDMA 信号的地方,用户就能使用无线 VPDN 产品。

(2) 高安全性CDMA 1X 网络 VPDN 产品具有五层安全保障:第一级安全保证:CDMA 网络本身的安全性;第二级安全保证:CDMA 无线宽带接入 AAA 认证;第三级安全保证:CDMA 网络和客户网络之间的 L2TP隧道;第四级安全保证:客户网络侧的安全防火墙;第五级安全保证:LNS AAA 鉴权认证。

基于eL2TP实现VPDN

VP DN ( ru l rv t Dil t r )技 术 Vi a iae a Newo k t P

LT 2 P协 议 是典 型 的 被 动 式协 议 ,利 用 公 共 网

采 用 专 用 的 网络 加 密 和 通 信 协 议 ,可 以 使 企 业 在 络 封 装 P P帧 ,可 实现 与 非 I P P网络 的 兼容 ,虽然 2 P继 承 了 P T P P和 L F的 优 点 ,能 够 在 两端 点 2 公 共 网络 上 建 立 安 全 的虚 拟 专 用 网 , 为企 业 、 型 L T 小 I SP、移 动 办 公 人 员提 供 接 入 服 务 。 目前 实 现 之 间建 立 多条 隧 道 并 提 供 身 份 认 证 ,经过 分 析 协 VP DN的 方 法是 传 统 的 基于 P T 协 议 和 目前应 用 议 和 对 抓 来 的 L T PP 2 P数 据 包 分 析 表 明 :该 协 议 在 较广泛的 L T 2 P协议 。P T P P协 议是 一 个 为 中小 企 隧 道 安 全 性 和 数 据 安 全 性 方 面 还 存 在 着隐 患 ,主 业 提 供 的 VP N解 决 方案 , 在 着 极 大 的安 全 隐 患 , 存 其 安 全性 甚 至  ̄ P P 要 弱 , L T 结 合 了P T [P 还 - , 而 2P PP

l p e e t d V PDN a e n e TP m lm n e b s d o L2

LI . ZHANG n y u S Bo Xi- o . HENG il Gu 。 n i

A b t a t Th st e i nr u e h e u iy rs ha xita h e e heL2 ndde c ie h i c pe ft e s r c : i h ssi tod c dt es c rt kst t s t eprs nt i e t oft TP a s rb dt eprn i lso h e TP o o o . L2 pr t c 1 Thes e i ce c p ulto ft ec ntol e s g nd te P p c f n a s a in o ቤተ መጻሕፍቲ ባይዱ r sa e a PP- i h m h PDU sd s u s d. t wa ic s e I wasa ayse e n l idt h

基于L2TP的VPDN技术在校园网中的应用

f 点 到 点 隧 道 协议 ( f P 1 1 Pr ) r PT P P是 P P 点 到 点 协 议 ) 一 种 扩 展 , 供 了 在 I 网上 建 P( 的 提 P

f) 二 层 隧道 协 议 (2 P 3第 LT )

IT E F建 议 将 P T 和 L F的 最 优 部 分 组 成 一 个 标 准 ,就 成 PP 2 为 L T 。 自 19 2P 9 9年 5月 以 来 , 2 P一 直 在 开 发 中 , 些 部 分 正 LT 某 南 Cs o和 Mi oot 发 实 现 。 在 L T i c e sf 开 r 2 P协 议 中 , 定 l 3个 网 规 『 络 元 素 , L C L T A c s C n e t trL SL T e o S r 即 A f2 P c e s o c nr o ,N (2 P N t M ev a ) w e 和 主 局 域 网 的 管理 域 ( n g me t o an 。 r ) Ma a e n D m i ) L C域 L S是 对 等 的两 个 端 点 , 道 建立 在 他们 之 间 。 A A N 隧 LC 对用 户 端 收 到 的 P P帧进 行 封 装 。通 过 隧道 送 到 L S 由 L S将 P N , N 用 户 的 P P帧解 封并 传 送 到 目的逐 级 。 P 主局 域 网 中的 管 理域 负 责

betrs le t e oe a c s o c Y pu t o k. te ov he rm t c est an snew r

VPDN技术培训

VPDN流程

RADIUS

5 USER 1

2 3 4 Icoming Call PPP LCP Negotiation CHAP Challenge CHAP Response 1 3 1 4

6

1

2

1

1 BAS/LNS

BAS/LAC 7

8 9 1 0 L2TP Incoming Call L2TP Authentication VPDN Session Setup LCP Options,CHAP Info

LAC,LNS

L2TP

USER

BAS/LAC

PPP

BAS/LNS

终结二层连接并作为L2TP隧道的 发起源

终结L2TP隧道和原始PPP会话

通过L2TP连接的PPP会话

SERVER USER adsl BAS/LAC ISP BAS/LNS

L2TP PPP

在这个场景中,远程用户需要直接与中心点内 网的服务器进行通信。 当用户拨入LAC的时候,LAC将会与用户交互 PPP信息,通过L2TP请求和响应信息与LNS建立 L2TP隧道。 PPP会话将会在用户与LNS之间建立。 来自用户端的PPP帧被LAC接收,封装到L2TP帧 中再通过相应的隧道转发给LNS。LNS接收L2TP 帧,剥离L2TP封装,再处理进入的PPP帧。

隧道模式

L2TP隧道的建立包括两种典型模式: LAC发起(一次拨号) 用户发起(二次拨号)

由LAC端发起L2TP隧道连接,远程拨号用户通过PPPOE拨入LAC,由 LAC通过Internet向LNS发起建立隧道连接请求。拨号用户的私网地址 由LNS分配;远程拨号用户的验证与计费既可由LAC侧代理完成,也可 在LNS侧完成。

VPDN技术简介

VPDN技术简介(通过公共开放网络加密传输专网数据隧道型网络)VPDN是拨号业务的VPN,指利用公共网络的拨号及接入网实现的虚拟专用网,可为企业、小型ISP、移动办公人员提供接入服务。

VPDN能够充分利用现有的网络资源,提供经济、灵活的联网方式,为客户节省设备、人员和管理所需要的投资,降低用户的费用,所以必将得到广泛的应用。

下面就VPDN作一介绍。

一、VPDN基本原理VPDN主要由网络接入服务器(NAS)、用户端设备(CPE)和管理工具组成。

VPDN的构成如图1所示。

其中NAS由大型ISP或电信部门提供,其作用是作为VPDN的接入服务,提供广域网接口,负责与PSTN、ISDN的连接,并支持各种LAN的协议、安全管理和认证、隧道及相关技术;CPE是VPDN的用户端设备,位于用户总部,根据网络功能的不同,可以是由NAS、路由器或防火墙等提供相关的设备来担任;VPDN管理工具对VPDN设备和用户进行管理。

属于电信部门或大型ISP来管理,属于用户的设备及用户管理功能由用户方进行管理。

二、VPDN隧道协议VPDN隧道协议有点到点隧道协议(PPTP)、第二层转发协议(L2F)、第二层隧道协议(L2TP)等几种。

1、点到点隧道协议(PPTP)PPTP是PPP(点到点协议)的一种扩展,提供了在IP网上建立多协议的安全VPN的通信方式,远端用户能够通过任何支持PPTP的ISP访问企业的专用网络。

PPTP提供PPTP客户机及其服务器之间的保密通信。

通过PPTP,客户可以采用拨号方式接入公共的IP网方法是:拨号客户首先按常规方式拨号到ISP的NAS,建立PPP连接;在此基础上,客户进行第二次拨号,建立到PPTP服务器的连接。

2、第二层转发协议(L2F)L2F是可以在多种介质上建立多协方安全VPN的通信方式。

它将链路层的协议封装起来传送,因此网络的链路层完全独立于用户的链路层协议。

L2F远端用户能够通过任何拨号方式接入公共IP网络,方法是:先按常规方式拨号到ISP和NAS,建立PPP连接;然后,NAS 根据用户名等信息发起第二次连接,呼叫用户网络的服务器。

L2TP VPN网络技术概述

远程系统 /LAC

公网

私网

LNS

建立控制连接和隧道 建立会话

L2TP封装包

关闭会话 关闭隧道

私网IP包

19

目录

L2TP VPN概述 L2TP工作原理 配置独立LAC模式 用iNode客户端实现客户LAC模式 L2TP信息显示和调试

独立LAC模式配置任务

配置L2TP基本功能

配置隧道验证密码

[Router-l2tp1] tunnel password { simple | cipher } password

设置隧道Hello消息发送时间间隔

[Router-l2tp1] tunnel timer hello hello-interval

强制挂断隧道

<Router> reset l2tp tunnel { id tunnel-id | name remote-name }

32

客户LAC模式配置示例

远程系统 /LAC

1.1.2.1

公网

2.1.2.2

LNS

私网

[LNS] local-user vpdnuser [LNS-luser-vpdnuser] password simple Hello [LNS-luser-vpdnuser] service-type ppp [LNS] domain system [LNS-isp-system] authentication ppp local [LNS-isp-system] ip pool 1 192.168.0.2 192.168.0.100 [LNS] l2tp enable [LNS] interface virtual-template 1 [LNS-virtual-template1] ip address 192.168.0.1 255.255.255.0 [LNS-virtual-template1] ppp authentication-mode chap domain system [LNS-virtual-template1] remote address pool 1 [LNS] l2tp-group 1 [LNS-l2tp1] tunnel name LNS [LNS-l2tp1] allow l2tp virtual-template 1 remote LAC [LNS-l2tp1] tunnel authentication [LNS-l2tp1] tunnel password simple aabbcc

巧用L2TP隧道技术实现VPDN 减少资源浪费 促进降本增效

巧用L2TP隧道技术实现VPDN 解决网络瓶颈随着互联网的迅速发展,许多企业习惯使用TCP/IP技术来组建企业内部的VPN虚拟专网,用以提高企业的办公效率,促进企业发展。

与此同时也给我们通信运营商带来了一定的市场空间。

而目前我们常见的VPN技术一个是基于本地城域网的VLAN透传技术;第二是基于互联网的点对点硬件VPN技术;第三个是基于互联网的VPDN技术。

而要实现跨城域网的广域性专有网络,并要求组网快、节省投资、可操作性强的VPN技术,就莫过于使用硬件VPDN技术来实现组网。

VPDN是基于拨号用户的虚拟专有拨号网业务,采用专用的网络加密和通信协议,从而使企业在公共网络上建立安全的虚拟专用网。

VPDN主要使用的是隧道技术,且目前以采用L2TP第二层隧道协议为主。

隧道技术(Tunneling)是一种通过使用互联网络的基础设施在网络之间传递数据的方式。

使用隧道传递的数据(或负载)可以是不同协议的数据帧或包。

隧道协议将其他协议的数据帧或包重新封装然后通过隧道发送。

新的帧头提供路由信息,以便通过互联网传递被封装的负载数据。

隧道协议为创建隧道,隧道的客户机和服务器双方必须使用相同的隧道协议。

隧道技术可分别以第2层或第3层隧道协议为基础。

第2层隧道协议对应于OSI模型的数据链路层,使用帧作为数据交换单位。

PPTP (点对点隧道协议)、L2TP(第二层隧道协议)和L2F(第2层转发协议)都属于第2层隧道协议,是将用户数据封装在点对点协议(PPP)帧中通过互联网发送。

第3层隧道协议对应于OSI模型的网络层,使用包作为数据交换单位。

IPIP(IP over IP)以及IPSec隧道模式属于第3层隧道协议,是将IP包封装在附加的IP包头中,通过IP网络传送。

无论哪种隧道协议都是由传输的载体、不同的封装格式以及用户数据包组成的。

它们的本质区别在于,用户的数据包是被封装在哪种数据包中在隧道中传输。

这里我们主要介绍一下第2层隧道协议。

VPDN简介及配置实例分析

VPDN简介及配置实例分析摘要:近年来,我国互联网技术发展十分迅速,在我国社会各领域中的应用范围十分广泛。

互联网如今已走入我国各企业、公司办公领域中,使各企业、公司在经营管理与信息数据处理上更为便捷。

随着各国企业、公司向办公多元化发展,很多企业用户都需要随时随地的接入公司内部专网,使企业员工在业务洽谈时可以灵活的调动企业内部信息资源,所以各企业用户在近年来加强VPDN 的建设。

VPDN是建立在VPN的基础之上,使企业业务通信与内部信息共享时安全性得到有效保障,而且VPDN在使用上更加灵活便捷,提高企业员工异地办公效率,同时降低了企业因异地业务洽谈中信息共享造成的基础成本过大现象。

文章就现阶段VPDN发展现状,以及应用实例问题进行分析。

关键词:VPDN;配置;实例;分析在VPDN为得到实际发展应用之前,企业员工在异地办公调取企业内部相关数据信息时,需要通过MODEM拨号方式对企业内部网络进行连接,在取得企业内部网络连接之后利用Telent与FTP网络服务进行数据获取。

这种传统的异地连接企业内部网络获取数据信息的方式较为陈旧,而且在运用中企业需要支付高额的长途电话费用,使异地办公成本显著增加,而且在数据获取过程中安全性得不到有效保障。

VPDN的应用可以有效解决这一问题,企业员工在异地工作时,可以利用当地ISP中的VPN服务对企业内部网络进行连接,公司内部的RADIUS可以对员工进行准确验证,使数据传输过程中安全性受到保障,同时在这数据传输过程中的成本可以得到有效控制。

1 VPDN基本概念简述VPDN(Virtaul Private Dial Network),是在VPN基础上建立而成的,同时也是隶属于VPN中的一种业务,对使用拨号连接网络方式用户建立的虚拟专用拨号网络业务(如图1所示)。

用户在网络连接方式选择上选用拨号上网模式,在使用IP网络中内部网络相关功能时,需要内部网络进行验证以及授权功能,在这个基础上建立出的虚拟专用网络,其基础功能依旧是承载在IP网络之内,同时也是一种新的互联网技术应用。

VPDN技术简介

VPDN技术简介一、简介无线VPDN技术是基于无线3G高速分组数据网络,为分支点建立连接到企业内部的L2TP私密隧道,为客户构建的与公众互联网隔离的虚拟专用网络,基于隧道可以实现企业内部数据安全,高速、便捷的传输。

用户可使用移动终端或PC通过无线宽带VPDN网络安全地访问客户网络或应用系统。

用户通过VPDN可以实现总部对分支机构的远程管理,远程监控,业务应用等多方面数据传输需求,节省了用户的通信成本,提高了企业管理运作效率,同时也为客户业务用于的扩展提供了很好的保障。

二、技术实现VPDN通过的无线网(3G或1x)进行分支机构的接入,采用VPDN 专用帐号拨入专用的认证服务器来获得认证,在安全认证通过之后才能接入VPDN服务器获得企业网络地址,得到访问企业网络的权限。

(如果帐号没有通过认证则不具备联网的功能)VPDN业务主要基于L2TP 隧道技术实现终端用户到企业网络的安全接入,提供一个终端用户到客户网络的虚拟隧道。

在用户侧安装一台VPDN路由器,一侧连接到用户内网,另一侧连接到电信vpdn服务器AAA。

无线用户使用用户名密码(XXX@域名)做VPDN拨号,通过AAA服务器认证后与用户VPDN路由器建立L2TP 隧道,二次认证通过后路由器分配终端内网IP地址,终端用户和路由器建立PPP连接,完成客户网络的接入。

由于无线VPDN的通信信道为电信EVDO无线信道,因此在通信速率上有一定限制,远端终端节点的上行速率为1.8Mbps,下行速率为3.1Mbps,完全可以满足一般的数据通信和视频通信。

至于中心节点,由于使用光纤作为通信介质,因此,带宽灵活可调。

三、对用户的要求业务开通时,用户需投资一台路由器作为LNS,需申请长途MPLS VPN专线,通过CN2连接省PDSN设备,需申请开通VPDN域名(用于拨号认证,由电信代为申请)。

建议用户端出口设备(部署在客户中心点作为LNS服务器)采用思科2811以上或性能相当的路由器,至少配置1个100M以太网接口(用于连接电信端设备)及一个LAN接口(用于连接局域网)。

L2TPVPDN讲义

广西区电信有限公司南VPDN的过程

1、用户计算机使用带

有VPDN域后缀的用户 名(如user1@公司 名.gx)开始向LAC发起 PPPOE连接。

2、LAC向Radius发出验证请求。

广西区电信有限公司南宁市分公司

用户至上 用心服务 Customer First Service Foremost

思科路由器LNS设置 思科路由器LNS设置(3) 设置(

• • • • • • • • • • • • • • 启用vpdn功能 启用 功能 vpdn enable vpdn ip udp ignore checksum vpdn search-order domain 设置l2tp隧道参数,隧道名为yyy,密码为zzz 设置 隧道参数,隧道名为 ,密码为 隧道参数 vpdn-group 1 accept-dialin protocol l2tp virtual-template 1 terminate-from hostname yyy lcp renegotiation always l2tp tunnel password 0 zzz 存盘 write memory

l2tpvpdnl2tpvpdn业业务在城域网内务在城域网内是通过是通过brasbrasradiusradius等设备实现备实现tunneltunnel隧道的通隧道的通vpdnl2tpl2tpvpdnl2tpvpdn简介l2tpvpdn设备相关配置l2tpvpdnl2tpvpdn组网和拨号过程组网和拨号过程l2tpl2tpvpdn开通和查修流程用户的远程分用户的远程分支机构可以利用电支机构可以利用电信提供的本地宽带信提供的本地宽带adsladsl建立和用建立和用户总部的连接电户总部的连接电信负责将信息流从信负责将信息流从本地本地laclac通常是通常是宽带接入服务器宽带接入服务器basbas转发到用转发到用户总部的户总部的lnslns通常是支持常是支持l2tpl2tp协协议的路由器从议的路由器从而与用户的内网进而与用户的内网进行通信

L2TP构建VPN

第1章:L2TP构建VPN当今网络飞速发展,网络带宽每6-9个月就翻一番,人们能够更加快速、方便地访问互联网,享受更多、更精致的服务。

但是,您是否意识到您的一切活动都是在门户大开的情况下进行着的,随时都有可能在门外出现一个身影将您的所作所为尽收眼底,将您的机密堂而皇之的盗走,这一切对于讲究隐私和安全的时代来说是难以想象和不允许的,但是这一切又每时每刻都在上演着。

出现这一切的罪魁祸首是网络信息传输的透明性。

为了使不同类型的网络和不同厂商的网络设备能够互相兼容,网络技术都遵循着国际标准化组织(ISO)的OSI七层模型,因此在网络中传送的数据流都具有相同的封装格式,数据流中所包含的原始有用信息也位于格式中的固定位置。

当别有用心的人(例如黑客)监听到网络的数据流后(这种监听在网络中很容易就可以做到)只需按参照格式便能得到其中的原始有用信息。

如何给自己的网络上把放心锁,从而使自己能够安全的在网上娱乐和办公呢?针对这种需求,人们提出了虚拟专用网络VPN(Virtual Private Network)技术。

其目的是为了保证通信的安全性,使用公共网络(例如互联网),通过三层或二层隧道(非透明性)实现专用通信。

V PN的优点包括:仅仅依靠VPN技术就能为多种TCP/IP通信提供保密性;VPN技术实现所采用的三层或二层隧道能够支持多种网络协议;能够为信任的客户端与VPN服务器之间所有的T CP/IP通信提供加密服务;VPN的使用不影响公共网络的大众使用等。

对于构建VPN 来说,网络隧道(Tunneling)技术是个关键技术。

网络隧道技术指的是利用一种网络协议来传输另一种网络协议,也就是将现有的透明网络信息进行再次封装,从而保证网络信息传输的安全性。

它主要利用网络隧道协议来实现这种功能,具体包括二层隧道协议(用于传输二层网络协议)和三层隧道协议(用于传输三层网络协议)。

二层隧道协议L2TP(Layer 2 Tunneling Protocol)是一种基于点对点协议PPP的二层隧道协议。

L2TP是VPDN(虚拟专用拨号网络)

L2TP是VPDN(虚拟专用拨号网络)技术的一种,专门用来进行第二层数据的通道传送,即将第二层数据单元,如点到点协议(PPP)数据单元,封装在IP或UDP载荷内,以顺利通过包交换网络(如Internet),抵达目的地。

L2TP提供了一种远程接入访问控制的手段,美国VPN代理其典型的应用场景是:某公司员工通过PPP拨入公司本地的网络访问服务器(NAS),以此接入公司内部网络,从上述应用场景可以看出L2TP隧道是在ISP和NAS之间建立的,此时ISP就是L2TP访问集中器(LAC),NAS也就是L2TP网络服务器(LNS)。

LAC支持客户端的L2TP,用于发起呼叫,接收呼叫和建立隧道,LNS则是所有隧道的终点。

在传统的PPP连接中,用户拨号连接的终点是LAC,L2TP使得PPP协议的终点延伸到LNS。

IPsec(IP Security),顾名思义,是保障IP层安全的网络技术,它并不是指某一项具体的协议,而是指用于实现IP层安全的协议套件集合。

IPsec实质上也是一种隧道传输技术,它将IP分组或IP上层载荷封装在IPsec报文内,并根据需要进行加密和完整性保护处理,以此保证数据在公共网络中传输过程的安全。

IPsec支持两种协议标准,鉴别首部(Authenticaion Header,AH)和封装安全有效载荷(Encapsulation Security Payload,ESP):AH可证明数据的起源地(数据来源认证)、保障数据的完整性以及防止相同的数据包不断重播(抗重放攻击); ESP能提供的安全服务则更多,除了上述AH所能提供的安全服务外,还能提供数据机密性,这样可以保证数据包在传输过程中不被非法识别;AH与ESP提供的数据完整性服务的差别在于,AH验证的范围还包括数据包的外部IP头。

并且传输的数据是经过压缩、加密的,所以VPN通信同样具有专用网络的通信安全性。

整个VPN通信过程可以简化为以下3个通用步骤:(1)客户机向VPN服务器发出请求;(2) VPN服务器响应请求并向客户机发出身份质询,客户机将加密的用户身份验证响应信息发送到VPN服务器;(3) VPN的优势VPN网络给用户所带来的好处主要表现在以下几个方面: 这是VPN网络技术的最为重要的一个优势,也是它取胜传统的专线网络的关键所在。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

利用L2TP实现VPDN技术概述

1附录:利用L2TP实现VPDN技术概述

如图5-1所示。

利用L2TP 隧道技术,可以提供一个终端用户到客户网络的虚拟隧道。

图5-1 L2TP 封装图

L2TP 协议是一种传统的二层 VPN隧道协议,它的承载协议是 IP 协议,乘客协议是 PPP 协议。

通过 L2TP 协议,PPP 二层链路端点和 PPP 会话点可以驻留在不同设备上,中间通过 L2TP 隧道穿越因特网。

L2TP 协议有三个概念必须明确,终端用户、LAC、LNS。

终端用户就是发起 PPP 协商的,需要登陆企业的一端,无线宽度VPDN业务中一般是上网卡+PC或智能手机,既是 PPP 二层链路一端又是PPP 会话的一端;LAC(L2TP Access Concentrator)端是直接接受用户呼叫的一端,是 PPP 二层链路一端,在某些组网情况下 LAC 和用户可以合并为一个端点,其它情况下一般都是由 NAS 作为 LAC,无线宽带VPDN业务中一般使用PDSN作为LAC;LNS(L2TP Network Server)端是接受 PPP 会话的一端,一般位于私网与公网边界,通过 LNS,用户就可以登陆到私网上,访问私网资源,L2TP 隧道端点分别位于 LAC 和LNS 两端。

在一个 LNS 和 LAC 对之间存在着两种类型的连接,一种是隧道(Tunnel)连接,也叫控制连接,它定义了一个 LNS 和 LAC 对;另一种是会话(Session)连接,它复用在隧道连接之上,用于表示承载在隧道连接中的每个 PPP 会话过程。

在同一对 LAC 和 LNS 之间可以建立多个 L2TP 隧道,每个隧道由一个控

制连接和一个或多个会话连接组成。

会话连接必须在隧道建立(包括身份保护、L2TP 版本、帧类型、硬件传输类型等信息的交换)成功之后进行,一个会话连接对应于一个用户和 LNS 之间的 PPP 数据流。

控制消息和 PPP 数据报文都在隧道上传输,通过 L2TP 头中的标识来区分。

PPP是一个对称的peer-to-peer 协议,可以在点对点链路上传输L2和L3的流量。

PPP协议主要有以下三个部分:

•Encapsulation

•Link Control Protocol (LCP)

•Network Control Protocol (NCP)

数据包封装格式为PPP,LCP负责建立二层链路,NCP负责L3协议的控制。

一个PPP session的完成,主要分四个不同阶段:

➢连接开始—链路开始建立,PPP 进入LCP阶段。

➢认证阶段—该阶段并不是必须的,某些情况下,并不需要该阶段,可以直接从LCP进入到NCP阶段。

➢NCP阶段—NCP在PPP两端的peers上协商L3 协议。

在IP环境中,控制协议也称为IPCP(IP Control Protocol ). 除了在peers间进行协

商,NCP阶段还可以进行分配和指派,通常用来分配IP地址。

➢连接完成—该阶段同样由LCP来完成。

L2TP由两种消息组成,分别为控制消息和数据消息(control and data messages)。

数据消息用来封装PPP数据包,并发送到L2TP Tunnel。

L2TP使用UDP端口1701, 同时整个L2TP包封装成UDP格式。

Tunnel发起者选择一个可用的UDP 端口,并发送端口好1701到UDP目的地。

作为回应,目的地端口号和源端口号相同,并写入UDP 报头。

源端口可以使用任何一个空闲的端口。

在源端口和目的端口都建立完成后,在整个tunnel过程中将保持不变。

隧道建立完成后,在终端用户和LNS之间进行PPP认证。

LAC 继续接收PPP 数据包,同时去除CRC和link framing并封装成L2TP包,然后送往LNS,参见图5-1。

当PPP NCP协商开始时,IPCP也同时开始,并完成连接。

下面是一个PPP和L2TP连接的建立流程,参见图5-2。

远程用户开始一个PPP连接。

LAC接受连接,PPP link开始建立。

1.远程用户和LAC开始LCP协商。

2.DNIS(无线宽带VPDN业务中通常为接入AAA)判断用户是否一个VPDN

client。

3.AAA向LAC传送tunnel 信息。

C和LNS开始建立tunnel:

o LAC发送Start-Control-Connection-Request (SCCRQ) 到LNS。

o LNS 开设建立tunnel,并返回Start-Control-Connection-Reply (SCCRP)。

o LAC回应Start-Control-Connection-Connected (SCCCN) 消息。

o LNS 发送Zero-Length Body (ZLB) 消息到LAC。

Tunnel建立完成。

5.Tunnel认证完成,并建立隧道。

PPP Session处于IDLE状态。

6.在tunnel中开始三次信息交换:

o LAC 发送带session参数的Incoming-Call-Request (ICRQ)。

Session 处于等待回答状态。

o LNS 发送包括session ID的Incoming-Call-Reply (ICRP) 。

Session 处于等待连接状态。

o LAC 发送ICCN ,并且给LNS提供另外的信息。

这些信息包括LCP LAC和终端用户的协商信息。

Session处于建立完成状态。

o LNS 发送一个ZLB消息。

Session处于建立完成状态。

7.Session建立完成后,LNS创立一个虚拟接口。

8.LNS产生认证challenge。

9.正常的认证、授权和计费(AAA)以及或 PPP认证和授权完成.

10.对每个用户认证和计费发出RADIUS Access-Request。

11.接收RADIUS Access-Accept 。

12.PPP IPCP 协商完成。

终端用户连接完成,可以开始传送traffic流量。

图5-2 PPP和L2TP连接建立流程图

终端用户和LNS建立PPP连接后,主要协议栈为IP header、UDP header和L2TP header。

IP header为20 bytes, UDP header为8 bytes,L2TP header 大致为12 bytes. L2TP 的12 bytes如图5-3所示,包括:

•the version and flag fields (2 bytes)

•the tunnel id and session id fields (2 bytes each)

• 2 bytes of padding offset

• 4 bytes of Point-to-Point Protocol (PPP) encapsulation

图5-3 L2TP header structure

IP分片可能会在L2TP包在传输过程中发生。

L2TP协议中没有使用特殊的方式来解决这个问题,一个LAC的实现可能需要使用它的LCP来协商特定的MRU,它能优化LAC的路径环境,使得在传输过程中这些L2TP包路径的MTU都是一致的。

任何L2TP的实现必须默认的进行控制包和数据包的UDP和校验。

一个L2TP 实现可能提供一个选项来禁止数据报文的UDP和校验。

在终端到用户网络的端到端应用中,假设标准的IP包MTU为1500bytes,加上40bytes的IP、UDP和L2TP包头后变为1540bytes。

一般的以太接口MTU 为1500bytes,所以需要将包分拆为二个碎片。

第一个碎片为1500bytes,包括1460 bytes 原始的IP包,和40bytes的L2TP封装。

第二个碎片为60bytes,包括40bytes的原始IP包和20bytes的IP包头。

只有第一个碎片含有L2TP header,第二个碎片只包含IP header。

这样可以让L2TP peer(LAC或LNS)重新组合这两个碎片为一个1540的tunnel封装包。