Hybrid实现不同vlan间的互访

核心启用DHCP给两个不同VLAN,VLAN间要相互访问-

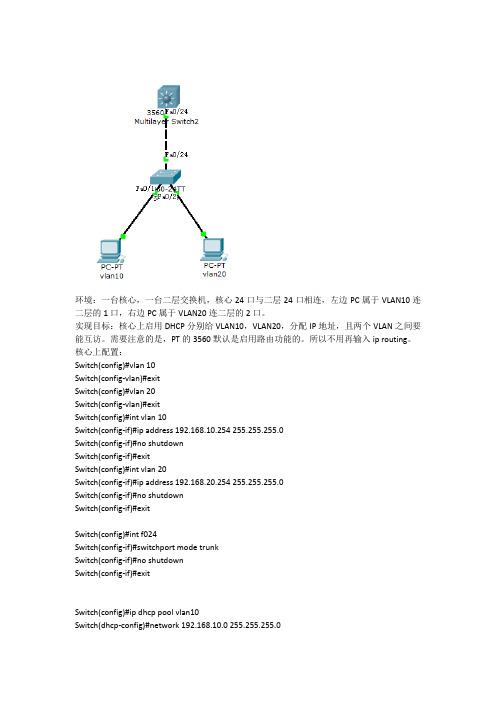

环境:一台核心,一台二层交换机,核心24口与二层24口相连,左边PC属于VLAN10连二层的1口,右边PC属于VLAN20连二层的2口。

实现目标:核心上启用DHCP分别给VLAN10,VLAN20,分配IP地址,且两个VLAN之间要能互访。

需要注意的是,PT的3560默认是启用路由功能的。

所以不用再输入ip routing。

核心上配置:Switch(config)#vlan 10Switch(config-vlan)#exitSwitch(config)#vlan 20Switch(config-vlan)#exitSwitch(config)#int vlan 10Switch(config-if)#ip address 192.168.10.254 255.255.255.0Switch(config-if)#no shutdownSwitch(config-if)#exitSwitch(config)#int vlan 20Switch(config-if)#ip address 192.168.20.254 255.255.255.0Switch(config-if)#no shutdownSwitch(config-if)#exitSwitch(config)#int f024Switch(config-if)#switchport mode trunkSwitch(config-if)#no shutdownSwitch(config-if)#exitSwitch(config)#ip dhcp pool vlan10Switch(dhcp-config)#network 192.168.10.0 255.255.255.0Switch(dhcp-config)#default-router 192.168.10.254 Switch(dhcp-config)#exitSwitch(config)#ip dhcp pool vlan20Switch(dhcp-config)#network 192.168.20.0 255.255.255.0 Switch(dhcp-config)#default-router 192.168.20.254 Switch(dhcp-config)#exitSwitch(config)#Switch(config)#ip routingSwitch(config)#endSwitch#wr接入层配置:Switch(config)#vlan 10Switch(config-vlan)#exitSwitch(config-vlan)#vlan 20Switch(config-vlan)#exitSwitch(config)#int f01Switch(config-if)#switchport mode accessSwitch(config-if)#switchport access vlan 10Switch(config-if)#exitSwitch(config)#int f02Switch(config-if)#switchport mode accessSwitch(config-if)#switchport access vlan 20Switch(config-if)#exitSwitch(config)#int f024Switch(config-if)#switchport mode trunkSwitch(config-if)#no shSwitch(config-if)#exitSwitch(config)#endSwitch#wr。

hybrid配置详解

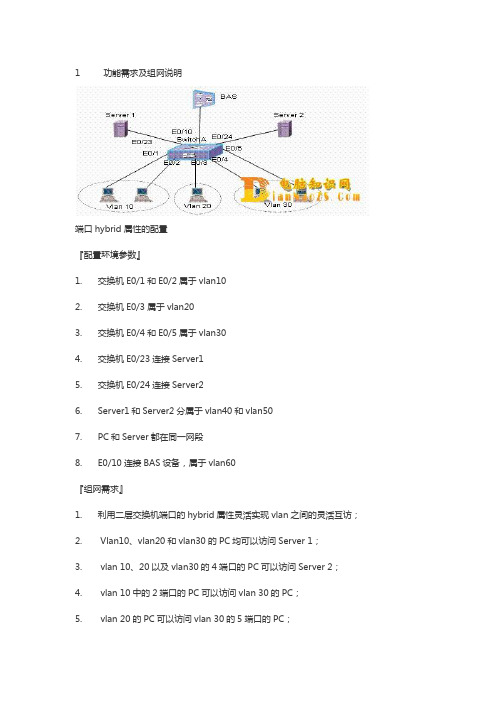

1 功能需求及组网说明端口hybrid属性的配置『配置环境参数』1. 交换机E0/1和E0/2属于vlan102. 交换机E0/3属于vlan203. 交换机E0/4和E0/5属于vlan304. 交换机E0/23连接Server15. 交换机E0/24连接Server26. Server1和Server2分属于vlan40和vlan507. PC和Server都在同一网段8. E0/10连接BAS设备,属于vlan60『组网需求』1. 利用二层交换机端口的hybrid属性灵活实现vlan之间的灵活互访;2. Vlan10、vlan20和vlan30的PC均可以访问Server 1;3. vlan 10、20以及vlan30的4端口的PC可以访问Server 2;4. vlan 10中的2端口的PC可以访问vlan 30的PC;5. vlan 20的PC可以访问vlan 30的5端口的PC;6. vlan10的PC访问外网需要将vlan信息送到BAS,而vlan20和vlan30则不需要。

2 数据配置步骤『端口hybrid属性配置流程』hybrid属性是一种混杂模式,实现了在一个untagged端口允许报文以tagged形式送出交换机。

同时可以利用hybrid属性定义分属于不同的vlan的端口之间的互访,这是access 和trunk端口所不能实现的。

在一台交换机上不允许trunk端口和hybrid端口同时存在。

1. 先创建业务需要的vlan[SwitchA]vlan 10[SwitchA]vlan 20[SwitchA]vlan 30[SwitchA]vlan 40[SwitchA]vlan 502. 每个端口,都配置为 hybrid状态[SwitchA]interface Ethernet 0/1[SwitchA-Ethernet0/1]port link-type hybrid3. 设置端口的pvid等于该端口所属的vlan[Switch-Ethernet0/1]port hybrid pvid vlan 104. 将希望可以互通的端口的pvid vlan,设置为untagged vlan,这样从该端口发出的广播帧就可以到达本端口[Switch-Ethernet0/1]port hybrid vlan 10 40 50 60 untagged实际上,这种配置是通过 hybrid 端口的 pvid 来唯一的表示一个端口,接收端口通过是否将 vlan 设置为 untagged vlan,来控制是否与 pvid vlan 为该 vlan 的端口互通。

关于不同vlan之间的通信的说法

关于不同vlan之间的通信的说法

不同VLAN之间的通信可以通过以下几种方式实现:

1. 通过路由器:在网络中引入一个路由器,将不同的VLAN 连接在路由器的不同接口上,路由器负责在不同的VLAN之间进行数据包的转发和路由操作,实现不同VLAN之间的通信。

2. 通过三层交换机:三层交换机具备部分路由功能,可以配置多个VLAN,每个VLAN之间可以进行互通。

三层交换机会根据目的IP地址进行数据包的转发,实现不同VLAN之间的通信。

3. 通过虚拟局域网(VLAN)间的互通:在一些高级交换机中,可以配置特定的端口作为Trunk端口,将多个VLAN绑定到一个Trunk端口上,实现不同VLAN的互通。

这种方式可以通过802.1Q协议进行VLAN标记,使得数据包在传输过程中保留VLAN信息。

需要注意的是,不同VLAN之间的通信需要在网络设备上进行相关的配置和合规,确保数据包可以正确地在不同的VLAN间转发。

此外,为了保证网络安全,还可以在路由器或交换机上配置访问控制列表(ACL)、虚拟专用网络(VPN)等安全措施,限制不同VLAN之间的通信。

使用Hybrid端口实现二层交换机VLAN互通

使用Hybrid 端口实现二层交换机VLAN互通摘要:本文通过对二层交换机各种端口模式的介绍,以实例讨论了利用其中Hybrid(混合)模式实现各端口之间隔离与互访的功能。

关键词:交换机端口;Hybrid端口模式;VLAN通常,要实现交换机端口之间的隔离,最简单常用的方法就是划分VLAN(虚拟局域网)。

然而在具体应用中,往往又希望端口隔离后某些VALN之间能灵活互访。

一般情况下,需要在二层交换机上实现隔离,然后在上联的三层交换机或路由器上实现VLAN之间的互访。

实际上,只利用二层交换机同样可以完成隔离与互访的功能,这就是二层交换机Hybrid(混合)端口模式的应用。

1交换机链路端口模式华为二层交换机一般有四种链路端口模式,分别是Access、Trunk、Hybrid和Fabric端口模式。

1.1 Access端口模式Access类型的端口只能属于一个VLAN,所以它的缺省VLAN就是它所在的VLAN,不用设置。

一般作为连接计算机的端口。

1.2 Trunk端口模式Trunk类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,一般作为交换机之间连接的端口。

1.3 Hybrid端口模式Hybrid类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

Hybrid端口模式的特点如下:Hybrid属性是一种混和模式,实现了在一个untagged(不打标签)端口允许报文以tagged(打标签)形式送出交换机。

同时,可以利用Hybrid属性来定义分别属于不同VLAN端口之间的互访,这是Access和Trunk端口所不能实现的。

Hybrid端口还可以设置哪些VLAN的报文打上标签,哪些不打标签,为实现对不同VLAN报文执行不同处理流程打下了基础。

如果设置了端口的缺省VLAN ID,当端口接收到不带VLAN Tag的报文后,则将报文转发到属于缺省VLAN的端口;当端口发送带有VLAN Tag的报文时,如果该报文的VLAN ID与端口缺省的VLAN ID相同,则系统将去掉报文的VLAN Tag,然后再发送该报文。

计算机网络配置VLAN间互访

计算机网络配置VLAN间互访划分VLAN后,同一VLAN内的用户可以直接互通,但是属于不同VLAN的用户不能直接互通。

如果不同VLAN的用户有少量互访需求,则需要配置VLAN间互访。

VLANIF接口是实现VLAN间互访常用的一种技术。

当VLAN中接口状态变为Down而引起VLAN状态变为Down时,VLAN会向VLANIF接口上报Down事件,从而引起VLANIF接口状态变化。

为避免由于VLANIF接口状态变化引起的网络震荡,可以在VLANIF接口上启动VLAN Damping功能。

当VLAN中最后一个处于Up状态的成员接口变为Down后,启动VLAN Damping功能的设备会抑制设定的时间后再上报给VLANIF接口。

如果在抑制的时间内VLAN中有成员口状态变为Up,则VLANIF接口状态保持Up不变。

MTU称为最大传输单元(Maximum Transmission Unit)。

MTU的大小决定了发送端一次能够发送报文的最大字节数,如果MTU超过了接收端所能够承受的最大值,或者是超过了发送路径上途经的某台设备所能够承受的最大值,这样就会造成报文分片甚至丢弃,加重网络传输的负担。

可以配置VLANIF接口的MTU值来避免这一情况。

可以选择配置VLANIF接口的带宽用于网管获取带宽,便于监控流量。

任务划分VLAN。

设置主机的缺省网关为对应VLANIF接口的IP地址。

操作步骤1. 执行命令system-view,进入系统视图。

2. 执行命令interface vlanif vlan-id,进入VLANIF接口视图。

只有当VLAN内存在状态为Up的物理接口时,该VLAN对应的VLANIF接口状态才会Up。

3. (可选)执行命令description description,配置VLANIF接口的描述信息。

4. 执行命令ip address ip-address { mask | mask-length } [ sub ],配置VLANIF接口的IP地址,实现三层互通。

VLANhybrid端口的配置

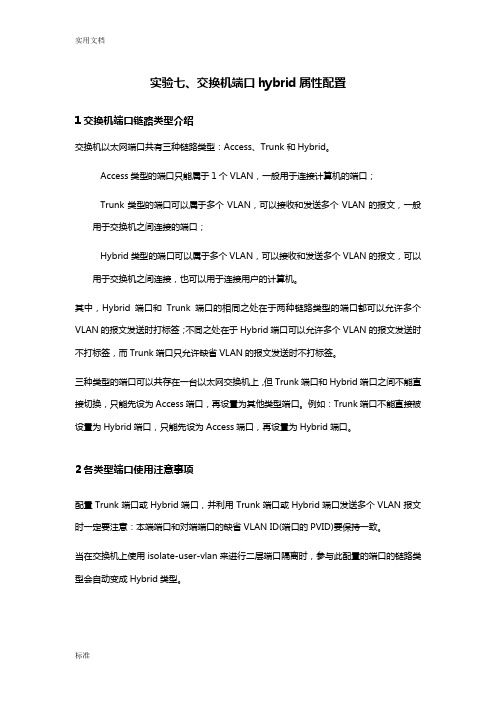

实验七、交换机端口hybrid属性配置1交换机端口链路类型介绍交换机以太网端口共有三种链路类型:Access、Trunk和Hybrid。

Access类型的端口只能属于1个VLAN,一般用于连接计算机的端口;Trunk类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,一般用于交换机之间连接的端口;Hybrid类型的端口可以属于多个VLAN,可以接收和发送多个VLAN的报文,可以用于交换机之间连接,也可以用于连接用户的计算机。

其中,Hybrid端口和Trunk端口的相同之处在于两种链路类型的端口都可以允许多个VLAN的报文发送时打标签;不同之处在于Hybrid端口可以允许多个VLAN的报文发送时不打标签,而Trunk端口只允许缺省VLAN的报文发送时不打标签。

三种类型的端口可以共存在一台以太网交换机上,但Trunk端口和Hybrid端口之间不能直接切换,只能先设为Access端口,再设置为其他类型端口。

例如:Trunk端口不能直接被设置为Hybrid端口,只能先设为Access端口,再设置为Hybrid端口。

2各类型端口使用注意事项配置Trunk端口或Hybrid端口,并利用Trunk端口或Hybrid端口发送多个VLAN报文时一定要注意:本端端口和对端端口的缺省VLAN ID(端口的PVID)要保持一致。

当在交换机上使用isolate-user-vlan来进行二层端口隔离时,参与此配置的端口的链路类型会自动变成Hybrid类型。

Hybrid端口的应用比较灵活,主要为满足一些特殊应用需求。

此类需求多为在无法下发访问控制规则的交换机上,利用Hybrid端口收发报文时的处理机制,来完成对同一网段的PC机之间的二层访问控制。

3各类型端口在接收和发送报文时的处理1)端口接收报文时的处理:2)端口发送报文时的处理:1功能需求及组网说明交换机Hybrid端口隔离配置图1『配置环境参数』1.PC1、PC2和PC3分别连接到二层交换机SwitchA的端口E0/1 、E0/2和E0/3,端口分属于VLAN10、20和30,服务器连接到端口G2/1,属于VLAN100。

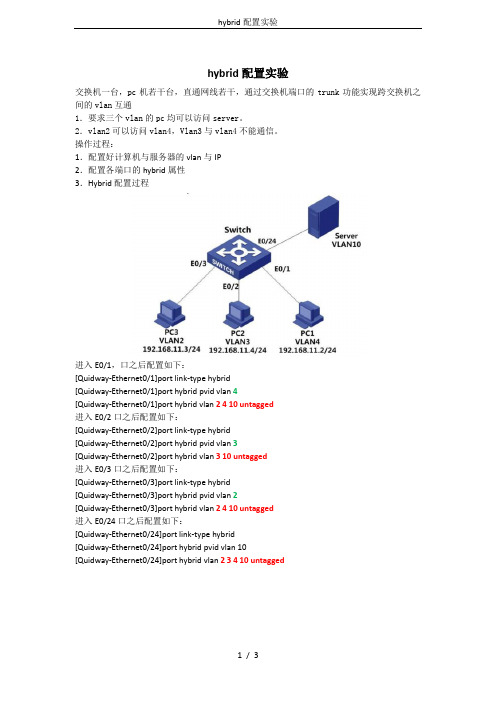

hybrid配置实验

hybrid配置实验交换机一台,pc机若干台,直通网线若干,通过交换机端口的trunk功能实现跨交换机之间的vlan互通1.要求三个vlan的pc均可以访问server。

2.vlan2可以访问vlan4,Vlan3与vlan4不能通信。

操作过程:1.配置好计算机与服务器的vlan与IP2.配置各端口的hybrid属性3.Hybrid配置过程进入E0/1,口之后配置如下:[Quidway-Ethernet0/1]port link-type hybrid[Quidway-Ethernet0/1]port hybrid pvid vlan 4[Quidway-Ethernet0/1]port hybrid vlan 2 4 10 untagged进入E0/2口之后配置如下:[Quidway-Ethernet0/2]port link-type hybrid[Quidway-Ethernet0/2]port hybrid pvid vlan 3[Quidway-Ethernet0/2]port hybrid vlan 3 10 untagged进入E0/3口之后配置如下:[Quidway-Ethernet0/3]port link-type hybrid[Quidway-Ethernet0/3]port hybrid pvid vlan 2[Quidway-Ethernet0/3]port hybrid vlan 2 4 10 untagged进入E0/24口之后配置如下:[Quidway-Ethernet0/24]port link-type hybrid[Quidway-Ethernet0/24]port hybrid pvid vlan 10[Quidway-Ethernet0/24]port hybrid vlan 2 3 4 10 untagged以太网端口有三种链路类型:Access、Hybrid和Trunk。

不同VLAN之间相互通信的两种方式

不同VLAN之间相互通信的两种方式

VLAN (虚拟局域网)可以将网络拆分成不同的逻辑网络,从而提高网络的安全性和管理性。

然而,不同VLAN之间相互通信也是必须的,这种通信方式可以通过以下两种方式实现:

1. 路由器汇聚

路由器汇聚是一种将不同VLAN之间交换数据的方法。

在该配置下,路由器在连接不同VLAN的交换机之间,每个VLAN都有一个不同的网络地址和网络子网,所以路由器可以将它们连接起来。

这种方式可以提高安全性,避免不同VLAN之间的网络拓扑结构受到攻击,同时还可以高效地利用带宽资源。

2. 交换机层三功能

交换机层三功能是一种在交换机上开启IP路由功能的方法。

在该方法中,交换机可以在不同的VLAN之间转发数据。

该方法的优点之一是能够提高传输效率,因为数据不需要通过路由器转发,也不会在不同的子网之间反复跳转。

然而,这种方法可能会增加网络复杂性,并且可能会被黑客利用,从而威胁整个网络的安全。

总的来说,不同VLAN之间相互通信可以通过路由器汇聚和交换机层三功能两种方式实现。

虽然都有各自的优点和缺点,但根据实际情况选择最适合自己的方法是至关重要的。

不同vlan之間相互ping通實踐命令(單臂路由協議)

不同vlan之間相互通信(單臂路由)路由器的配置Router>enRouter#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#inRouter(config)#interface fRouter(config)#interface fastEthernet 0/0Router(config-if)#no shuRouter(config-if)#no shutdown%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upRouter(config-if)#exitRouter(config)#Router(config)#Router(config)#Router(config)#inRouter(config)#interface fRouter(config)#interface fastEthernet 0/0.1%LINK-5-CHANGED: Interface FastEthernet0/0.1, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0.1, changed state to upRouter(config-subif)#Router(config-subif)#Router(config-subif)#Router(config-subif)#Router(config-subif)#enRouter(config-subif)#encapsulation doRouter(config-subif)#encapsulation dot1Q 10Router(config-subif)#ip addRouter(config-subif)#ip address 192.168.1.1 255.255.255.0Router(config-subif)#no shuRouter(config-subif)#no shutdownRouter(config-subif)#exitRouter(config)#inRouter(config)#interface fRouter(config)#interface fastEthernet 0/0.2%LINK-5-CHANGED: Interface FastEthernet0/0.2, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0.2, changed state to upRouter(config-subif)#Router(config-subif)#enRouter(config-subif)#encapsulation aoRouter(config-subif)#encapsulationdoRouter(config-subif)#encapsulation doRouter(config-subif)#encapsulation dot1Q 20Router(config-subif)#ip addRouter(config-subif)#ip address 192.168.2.1 255.255.255.0Router(config-subif)#no shuRouter(config-subif)#no shutdownRouter(config-subif)#exitRouter(config)#Router(config)#Router(config)#Router(config)#Router(config)#Router(config)#Router(config)#Router(config)#exitRouter#%SYS-5-CONFIG_I: Configured from console by consoleRouter#Router#Router#Router#Router#Router#shoRouter#show ip rouRouter#show ip routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area* - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.1.0/24 is directly connected, FastEthernet0/0.1C 192.168.2.0/24 is directly connected, FastEthernet0/0.2Router#conf tEnter configuration commands, one per line. End with CNTL/Z.Router(config)#ip dhjRouter(config)#ip dhRouter(config)#ip dhcp poRouter(config)#ip dhcp pool 1Router(dhcp-config)#netRouter(dhcp-config)#network 192.168.1.0 255.255.255.0 Router(dhcp-config)#deRouter(dhcp-config)#default-router 192.168.1.1 Router(dhcp-config)#dnRouter(dhcp-config)#dns-server 1.1.1.1Router(dhcp-config)#exitRouter(config)#ip dhcpRouter(config)#ip dhcp pRouter(config)#ip dhcp poolRouter(config)#ip dhcp pool 2Router(dhcp-config)#netRouter(dhcp-config)#network 192.168.2.0 255.255.255.0 Router(dhcp-config)#dnRouter(dhcp-config)#deRouter(dhcp-config)#default-router 192.168.2.1 Router(dhcp-config)#dnRouter(dhcp-config)#dns-server 1.1.1.1Router(dhcp-config)#exit交換機的配置Switch>enSwitch#conf tEnter configuration commands, one per line. End with CNTL/Z. Switch(config)#vlSwitch(config)#vlan 10Switch(config-vlan)#exitSwitch(config)#vlSwitch(config)#vlan 20Switch(config-vlan)#exitSwitch(config)#Switch(config)#Switch(config)#infSwitch(config)#intSwitch(config)#interface fSwitch(config)#interface fastEthernet 0/2Switch(config-if)#swSwitch(config-if)#switchport moSwitch(config-if)#switchport mode accSwitch(config-if)#switchport mode accessSwitch(config-if)#swSwitch(config-if)#switchport accSwitch(config-if)#switchport access vlSwitch(config-if)#switchport access vlan 10Switch(config-if)#exitSwitch(config)#inSwitch(config)#interface fSwitch(config)#interface fastEthernet 0/3Switch(config-if)#swSwitch(config-if)#switchport moSwitch(config-if)#switchport mode accSwitch(config-if)#switchport mode accessSwitch(config-if)#swSwitch(config-if)#switchport accSwitch(config-if)#switchport access vl Switch(config-if)#switchport access vlan 20 Switch(config-if)#exitSwitch(config)#Switch(config)#Switch(config)#Switch(config)#Switch(config)#inSwitch(config)#interface fSwitch(config)#interface fastEthernet 0/1 Switch(config-if)#swSwitch(config-if)#switchport moSwitch(config-if)#switchport mode tr Switch(config-if)#switchport mode trunk Switch(config-if)#exit。

华三(H3C)交换机配置跨交换机间VLAN的通信

一组网需求:1.SwitchA与Switc hB用tru nk互连,相同VLAN的PC之间可以互访,不同VLAN的PC之间禁止互访;2.PC1与PC2之间在不同V LAN,通过设置上层三层交换机Sw itchB的VLAN接口10的IP地址为10.1.1.254/24,VLAN接口20的IP地址为20.1.1.254/24可以实现V LAN间的互访。

二组网图:1.VLAN内互访,VLAN间禁访一、实现VLAN内互访VLAN间禁访配置过程SwitchA相关配置:1.创建(进入)VLAN10,将E0/1加入到VLA N10[SwitchA]vlan 10[SwitchA-vlan10]port Etherne t 0/12.创建(进入)VLAN20,将E0/2加入到VLA N20[SwitchA]vlan 20[SwitchA-vlan20]port Etherne t 0/23.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20SwitchB相关配置:1.创建(进入)VLAN10,将E0/10加入到VL AN10[SwitchB]vlan 10[SwitchB-vlan10]port Etherne t 0/102.创建(进入)VLAN20,将E0/20加入到VL AN20[SwitchB]vlan 20[SwitchB-vlan20]port Etherne t 0/203.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchB]interfa ce Gigabit Ethern et 1/1[SwitchB-Gigabit Ethern et1/1]port link-type trunk[SwitchB-Gigabit Ethern et1/1]port trunk permitvlan 10 20二、通过三层交换机实现VLAN间互访通过三层交换机实现VLAN间互访的配置SwitchA相关配置:1.创建(进入)VLAN10,将E0/1加入到VLA N10[SwitchA]vlan 10[SwitchA-vlan10]port Etherne t 0/12.创建(进入)VLAN20,将E0/2加入到VLA N20[SwitchA]vlan 20[SwitchA-vlan20]port Etherne t 0/23.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20SwitchB相关配置:1.创建VLAN10[SwitchB]vlan 102.设置VLAN10的虚接口地址[SwitchB]interfa ce vlan 10[SwitchB-int-vlan10]ip address 10.1.1.254 255.255.255.03.创建VLAN20[SwitchB]vlan 204.设置VLAN20的虚接口地址[SwitchB]interfa ce vlan 20[SwitchB-int-vlan20]ip address 20.1.1.254 255.255.255.05.将端口G1/1配置为Tru nk端口,并允许VLAN10和VLA N20通过[SwitchA]interfa ce Gigabit Ethern et 1/1[SwitchA-Gigabit Ethern et1/1]port link-type trunk[SwitchA-Gigabit Ethern et1/1]port trunk permitvlan 10 20。

华为_华三交换机混合(hybrid)接口配置详解

交换机的端口加入vlan有三种方式,分别是access、trunk和hybrid。

1、access端口只能加入一个vlan,一般用来连接交换机和pc,也可以连接交换机和交换机。

2、trunk端口可以加入多个vlan,就是说可以允许多个vlan的报文通过。

trunk 端口有一个默认vlan,如果收到的报文没有vlan ID,就把这个报文当做默认vlan的报文处理。

trunk口一般用于连接两台交换机,这样可以只用一条trunk 连接实现多个vlan的扩展(因为trunk允许多个vlan的数据通过,如果用access 口,那么一个vlan就要一条连接,多个vlan要多个连接,而交换机的接口是有限的)。

对于trunk口发送出去的报文,只有默认vlan的报文不带vlan ID,其它vlan的报文都要带vlan ID(要不然,对端的交换机不知道该报文属于哪个vlan,无法处理,也就不能实现vlan跨交换机扩展了)。

简而言之,trunk 端口的设计目的就是通过一条连接实现多个vlan的跨交换机扩展。

3、trunk端口是hybrid端口的特例,就是说hybrid端口可以实现比trunk端口更多的功能。

hybrid端口可以加入多个vlan,并可以设置该vlan的报文通过该端口发送是是否带vlan ID(trunk端口不能设置,只有默认vlan的报文不带vlan ID进行发送)。

通过下面的两个例子(转载的),大家应该可以看出hybrid 端口的设计目的。

例一:『配置环境参数』1. PC1、PC2和PC3分别连接到二层交换机SwitchA的端口E0/1 、E0/2和 E0/3,端口分属于VLAN10、20和30,服务器连接到端口G2/1,属于VLAN100。

2. PC1的IP地址为10.1.1.1/24,PC2的IP地址为10.1.1.2/24,PC3的IP地址为10.1.1.3/24,服务器的IP地址为10.1.1.254/24。

华为交换机Hybrid端口配置实例

1. 创建(进入)VLAN10,将E0/1加入到VLAN10

[SwitchA]vlan 10

[SwitchA-vlan10]port Ethernet 0/1

2. 创建(进入)VLAN20,将E0/2加入到VLAN20

[SwitchA]vlan 20

[SwitchA-vlan20]port Ethernet 0/2

[SwitchA]interface Ethernet 0/3

[SwitchA-Ethernet0/3]port link-type hybrid

[SwitchA-Ethernet0/3]port hybrid vlan 10 100 untagged

8. 配置端口G2/1为Hybrid端口,能够接收VLAN10、20和30发过来的报文

『组网需求』

1. PC1和PC3之间可以互访;

2. PC2和PC3之间可以互访;

3. PC1和PC4之间可以互访;

4. PC2和PC5之间可以互访;

5. 其余PC之间均禁止互相访问。

2数据配置步骤

『交换机Hybrid端口配置流程』

[SwitchA]interface Ethernet 0/2

[SwitchA-Ethernet0/2]port link-type hybrid

[SwitchA-Ethernet0/2]port hybrid vlan 10 100 untagged

7. 配置端口E0/3为Hybrid端口,能够接收VLAN10和100发过来的报文

2. PC1的IP地址为10.1.1.1/24,PC2的IP地址为10.1.1.2/24,PC3的IP地址为10.1.1.3/24,服务器的IP地址为10.1.1.254/24。

Hybrid实现不同vlan间的互访

计算机网络实验实验名称:Hybrid实现不同VLAN间的互访实验目的:1、掌握VLAN的划分。

2、掌握端口的hybrid模式的配置,以及其特有性质。

实验类型:验证实验学时:6学时每组人数:1人实验要求:在交换机中配置4个VLAN,分别为VLAN1,VLAN2,VLAN3,VLAN4,要求VLAN1可以与VLAN2,3,4互访,但是VLAN2,3,4之间不能互访,用Hybrid端口实现此功能。

实验环境:硬件环境:S3600三层以太网交换机,S3100二层以太网交换机,AX86系列计算机,TCP/IP网络平台软件环境:WIN2K/XP 操作系统平台配置环境:WINDOWS超级终端网络拓扑图:s3100实验步骤:(1)在三层交换机s3600中实现VLAN的配置# 创建VLAN2并进入其视图。

<X-3600> system-view[X-3600] vlan 2# 创建VLAN3[X-3600-vlan2] vlan 3# 创建VLAN4[X-3600-vlan3] vlan 4# 进入端口Ethernet1/0/3[X-3600-vlan4] interface Ethernet1/0/3# 将端口设置为hybrid模式[X-3600- Ethernet1/0/3] port link-type hybrid# 设置端口pvid为1[X-3600- Ethernet1/0/3] port hybrid pvid vlan 1。

# 允许VLAN1,2,3,4不打标签通过[X-3600- Ethernet1/0/3]port hybrid vlan 1 to 4 untagged# 进入端口Ethernet1/0/7[X-3600- Ethernet1/0/3] interface Ethernet1/0/7# 将端口设置为hybrid模式[X-3600- Ethernet1/0/7] port link-type hybrid# 设置端口pvid为2[X-3600- Ethernet1/0/7] port hybrid pvid vlan 2。

用华为交换机vlan的Hybrid属性实现vlan间互访

拓扑图如下:

IP地址

vlan 端口

192.168.10.1 vlan 10 e0/0/2ห้องสมุดไป่ตู้

192.168.10.2 vlan 20 e0/0/3

192.168.10.3 vlan 10 e0/0/2

192.168.10.4 vlan 20 e0/0/3

实现目的:vlan 10,vlan 20互访。

Client 的配置:

用华为交换机vlan的Hybrid属性实现 vlan间互访

好久没更新博客了,今天更新一篇。

在实现vlan间互访时,一般是通过三层交换机或者单臂路由的模式来实现。而华为专有的vlan Hybrid接口属性,能让接口承载多个vlan的流量,与T runk接口最大的区别在于,Hybrid可以对 任何vlan打T ag或者不打T ag,从而轻松的实现vlan间的互访。

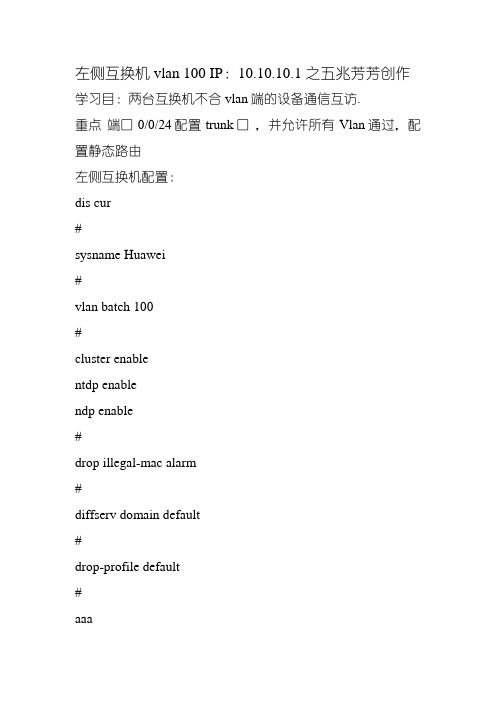

两台交换机不同vlan端的设备通信互访。

左侧互换机vlan 100 IP:10.10.10.1 之五兆芳芳创作学习目:两台互换机不合vlan端的设备通信互访.重点端口0/0/24配置trunk口,并允许所有Vlan通过,配置静态路由左侧互换机配置:dis cur#sysname Huawei#vlan batch 100#cluster enablentdp enablendp enable#drop illegal-mac alarm#diffserv domain default#drop-profile default#aaaauthentication-scheme defaultauthorization-scheme defaultaccounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password simple admin local-user admin service-type http#interface Vlanif1//启用vlan1 互换地址#interface Vlanif100#interface MEth0/0/1#interface GigabitEthernet0/0/1port link-type accessport default vlan 100#interface GigabitEthernet0/0/2port link-type accessport default vlan 100#interface GigabitEthernet0/0/3 port link-type accessport default vlan 100#interface GigabitEthernet0/0/4 port link-type accessport default vlan 100#interface GigabitEthernet0/0/5 port link-type accessport default vlan 100#interface GigabitEthernet0/0/6 port link-type accessport default vlan 100#interface GigabitEthernet0/0/7 port link-type accessport default vlan 100#interface GigabitEthernet0/0/8 port link-type accessport default vlan 100#interface GigabitEthernet0/0/9 port link-type accessport default vlan 100#interface GigabitEthernet0/0/10 port link-type accessport default vlan 100#interface GigabitEthernet0/0/11 port link-type accessport default vlan 100#interface GigabitEthernet0/0/12 port link-type accessport default vlan 100#interface GigabitEthernet0/0/13 port link-type accessport default vlan 100#interface GigabitEthernet0/0/14 port link-type accessport default vlan 100#interface GigabitEthernet0/0/15 port link-type accessport default vlan 100#interface GigabitEthernet0/0/16 port link-type accessport default vlan 100#interface GigabitEthernet0/0/17 port link-type accessport default vlan 100#interface GigabitEthernet0/0/18 port link-type accessport default vlan 100#interface GigabitEthernet0/0/19 port link-type accessport default vlan 100#interface GigabitEthernet0/0/20port link-type accessport default vlan 100#interface GigabitEthernet0/0/21#interface GigabitEthernet0/0/22#interface GigabitEthernet0/0/23#interface GigabitEthernet0/0/24port link-type trunkport trunk allow-pass vlan 2 to 4094 #interface NULL0##user-interface con 0user-interface vty 0 4#port-group 1-20group-member GigabitEthernet0/0/1 group-member GigabitEthernet0/0/2 group-member GigabitEthernet0/0/3 group-member GigabitEthernet0/0/4 group-member GigabitEthernet0/0/5 group-member GigabitEthernet0/0/6 group-member GigabitEthernet0/0/7 group-member GigabitEthernet0/0/8 group-member GigabitEthernet0/0/9 group-member GigabitEthernet0/0/10 group-member GigabitEthernet0/0/11 group-member GigabitEthernet0/0/12 group-member GigabitEthernet0/0/13 group-member GigabitEthernet0/0/14 group-member GigabitEthernet0/0/15 group-member GigabitEthernet0/0/16 group-member GigabitEthernet0/0/17 group-member GigabitEthernet0/0/18 group-member GigabitEthernet0/0/19 group-member GigabitEthernet0/0/20 #return[Huawei]右侧互换机配置文件[Huawei]dis cur#sysname Huawei#vlan batch 200#cluster enablentdp enablendp enable#drop illegal-mac alarm#diffserv domain default#drop-profile default#aaaauthentication-scheme default authorization-scheme defaultaccounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password simple admin local-user admin service-type http#interface Vlanif1//启用vlan1 互换地址#interface Vlanif200#interface MEth0/0/1#interface GigabitEthernet0/0/1port link-type accessport default vlan 200#interface GigabitEthernet0/0/2port link-type accessport default vlan 200#interface GigabitEthernet0/0/3port link-type accessport default vlan 200#interface GigabitEthernet0/0/4 port link-type accessport default vlan 200#interface GigabitEthernet0/0/5 port link-type accessport default vlan 200#interface GigabitEthernet0/0/6 port link-type accessport default vlan 200#interface GigabitEthernet0/0/7 port link-type accessport default vlan 200#interface GigabitEthernet0/0/8 port link-type accessport default vlan 200#interface GigabitEthernet0/0/9 port link-type accessport default vlan 200#interface GigabitEthernet0/0/10 port link-type accessport default vlan 200#interface GigabitEthernet0/0/11 port link-type accessport default vlan 200#interface GigabitEthernet0/0/12 port link-type accessport default vlan 200#interface GigabitEthernet0/0/13 port link-type accessport default vlan 200#interface GigabitEthernet0/0/14port link-type accessport default vlan 200#interface GigabitEthernet0/0/15 port link-type accessport default vlan 200#interface GigabitEthernet0/0/16 port link-type accessport default vlan 200#interface GigabitEthernet0/0/17 port link-type accessport default vlan 200#interface GigabitEthernet0/0/18 port link-type accessport default vlan 200#interface GigabitEthernet0/0/19 port link-type accessport default vlan 200#interface GigabitEthernet0/0/20port link-type accessport default vlan 200#interface GigabitEthernet0/0/21#interface GigabitEthernet0/0/22#interface GigabitEthernet0/0/23#interface GigabitEthernet0/0/24port link-type trunkport trunk allow-pass vlan 2 to 4094 #interface NULL0##user-interface con 0user-interface vty 0 4#port-group 1-20group-member GigabitEthernet0/0/1 group-member GigabitEthernet0/0/2 group-member GigabitEthernet0/0/3 group-member GigabitEthernet0/0/4 group-member GigabitEthernet0/0/5 group-member GigabitEthernet0/0/6 group-member GigabitEthernet0/0/7 group-member GigabitEthernet0/0/8 group-member GigabitEthernet0/0/9 group-member GigabitEthernet0/0/10 group-member GigabitEthernet0/0/11 group-member GigabitEthernet0/0/12 group-member GigabitEthernet0/0/13 group-member GigabitEthernet0/0/14 group-member GigabitEthernet0/0/15 group-member GigabitEthernet0/0/16 group-member GigabitEthernet0/0/17 group-member GigabitEthernet0/0/18 group-member GigabitEthernet0/0/19 group-member GigabitEthernet0/0/20 #return[Huawei]。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计算机网络实验

实验名称:Hybrid实现不同VLAN间的互访

实验目的:

1、掌握VLAN的划分。

2、掌握端口的hybrid模式的配置,以及其特有性质。

实验类型:验证

实验学时:6学时

每组人数:1人

实验要求:

在交换机中配置4个VLAN,分别为VLAN1,VLAN2,VLAN3,VLAN4,要求VLAN1可以与VLAN2,3,4互访,但是VLAN2,3,4之间不能互访,用Hybrid端口实现此功能。

实验环境:

硬件环境:S3600三层以太网交换机,S3100二层以太网交换机,AX86系列计算机,TCP/IP网络平台

软件环境:WIN2K/XP 操作系统平台

配置环境:WINDOWS超级终端

网络拓扑图:

s3100

实验步骤:

(1)在三层交换机s3600中实现VLAN的配置

# 创建VLAN2并进入其视图。

<X-3600> system-view

[X-3600] vlan 2

# 创建VLAN3

[X-3600-vlan2] vlan 3

# 创建VLAN4

[X-3600-vlan3] vlan 4

# 进入端口Ethernet1/0/3

[X-3600-vlan4] interface Ethernet1/0/3

# 将端口设置为hybrid模式

[X-3600- Ethernet1/0/3] port link-type hybrid

# 设置端口pvid为1

[X-3600- Ethernet1/0/3] port hybrid pvid vlan 1。

# 允许VLAN1,2,3,4不打标签通过

[X-3600- Ethernet1/0/3]port hybrid vlan 1 to 4 untagged

# 进入端口Ethernet1/0/7

[X-3600- Ethernet1/0/3] interface Ethernet1/0/7

# 将端口设置为hybrid模式

[X-3600- Ethernet1/0/7] port link-type hybrid

# 设置端口pvid为2

[X-3600- Ethernet1/0/7] port hybrid pvid vlan 2。

# 允许VLAN1,2不打标签通过

[X-3600- Ethernet1/0/7]port hybrid vlan 1 2 untagged

# 进入端口Ethernet1/0/9

[X-3600- Ethernet1/0/7] interface Ethernet1/0/9

# 将端口设置为hybrid模式

[X-3600- Ethernet1/0/9] port link-type hybrid

# 设置端口pvid为3

[X-3600- Ethernet1/0/9] port hybrid pvid vlan 3。

# 允许VLAN1,3不打标签通过

[X-3600- Ethernet1/0/9]port hybrid vlan 1 3 untagged

# 进入端口Ethernet1/0/15

[X-3600- Ethernet1/0/15] interface Ethernet1/0/15

# 将端口设置为hybrid模式

[X-3600- Ethernet1/0/15] port link-type hybrid

# 设置端口pvid为4

[X-3600- Ethernet1/0/15] port hybrid pvid vlan 4。

# 允许VLAN1,4不打标签通过

[X-3600- Ethernet1/0/15]port hybrid vlan 1 4 untagged

(2)在二层交换机s3100中实现VLAN的配置

# 创建VLAN2并进入其视图。

<X-3100> system-view

[X-3100] vlan 2

# 向VLAN2中加入端口Ethernet1/0/5, Ethernet1/0/6 ,Ethernet1/0/7和Ethernet1/0/8。

[X-3100] port Ethernet1/0/5 Ethernet1/0/6 Ethernet1/0/7 Ethernet1/0/8 # 创建VLAN3

[X-3100-vlan2] vlan 3

# 向VLAN3中加入端口Ethernet1/0/9,Ethernet1/0/10, Ethernet1/0/11

和Ethernet1/0/12。

[X-3100-vlan3] port Ethernet 1/0/9 Ethernet 1/0/10 Ethernet1/0/11

Ethernet1/0/12

# 创建VLAN4

[X-3100-vlan3] vlan 4

# 向VLAN4中加入端口Ethernet1/0/13,Ethernet1/0/14, Ethernet1/0/15

和Ethernet1/0/16。

[X-3100-vlan4] port Ethernet 1/0/13 Ethernet 1/0/14 Ethernet1/0/15

Ethernet1/0/16

实验测试

经过VLAN划分和端口的配置后,进行组网连接:将S3600的Ethernet1/0/3与S3100的VLAN1的任一接口连接;将S3600的Ethernet1/0/7与S3100的VLAN2的任一端口连接;将S3600的Ethernet1/0/9与S3100的VLAN3的任一端口连接;将S3600的Ethernet1/0/15与S3100的VLAN4的任一接口连接;如网络拓朴图所示。

以上连接后可以进行如下测试:

1、VLAN1可以与VLAN2,3,4互访

将主机PC2与S3100的VLAN1的任一闲置端口连接,主机PC3与S3100的VLAN2、VLAN3或VLAN4中的任一闲置端口连接。

2、VLAN2,3,4之间不能互访

将主机PC2与S3100的VLAN2的任一闲置端口连接,主机PC3与S3100的VLAN3或VLAN4中的任一闲置端口连接。

PC2的IP:192.168.2.2,PC3的IP:192.168.3.3

在PC2中ping 192.168.3.3。