算法设计论文

毕业设计论文AES加密算法

毕业设计论文AES加密算法摘要随着信息技术的快速发展,人们对数据安全问题的关注日益增加。

AES(Advanced Encryption Standard)是目前应用最广泛的对称加密算法之一,被广泛应用于保护数据的机密性。

本文主要探讨了AES加密算法的原理、过程及其在信息安全中的应用,以期提高数据的安全性。

1.引言随着网络的迅猛发展,信息的传输已经成为我们日常生活中不可或缺的一部分。

然而,信息的传输安全问题也愈发凸显,特别是在敏感信息的保护方面。

因此,保护信息安全和隐私已成为重要的议题。

2.AES加密算法的选择和设计AES加密算法是由美国国家标准与技术研究院(NIST)制定的一种对称加密算法。

与其他对称加密算法相比,AES算法在安全性和效率方面表现更优秀。

在选择AES算法时,需要考虑加密算法的安全性、性能和算法的复杂度等因素。

3.AES加密算法的原理AES加密算法采用分组密码的方式,将明文按照一定的分组长度进行分组,再对每个分组进行轮函数的处理。

在AES算法中,明文分组长度为128位,密钥长度为128、192或256位。

AES算法由四个基本的运算模块构成,包括字节代换(SubBytes)、行移位(ShiftRows)、列混淆(MixColumns)和轮密钥加(AddRoundKey)。

4.AES加密算法的过程在AES加密算法的过程中,首先需要进行密钥的扩展,根据密钥的长度生成多轮的轮密钥。

然后,对明文进行分组、轮函数的处理和轮密钥加操作。

最后得到密文。

5.AES加密算法的应用AES加密算法广泛应用于各个领域,特别是在信息安全领域。

在网络通信中,AES算法被用于保护数据的机密性,防止数据被非法获取。

在存储介质中,AES算法可以被用于加密存储的数据,确保数据的安全性。

此外,AES算法还广泛应用于数字版权保护、无线通信和智能卡等领域。

6.AES加密算法的优化和改进尽管AES加密算法在安全性和效率方面表现出色,但仍有一些改进和优化的空间。

(运筹学与控制论专业优秀论文)一类最优化问题的算法设计

知识水坝为您提供优质论文

承诺书

本人郑重声明:所呈交的学位论文,是本人在导师指导下,独立 进行研究工作所取得的成果。尽我所知,除文中已经注明引用的内容 外,本学位论文的研究成果不包含任何他人享有著作权的内容。对本 论文所涉及的研究工作做出贡献的其他个人和集体,均已在文中以明 确方式标明。

本人授权南京航空航天大学可以有权保留送交论文的复印件,允 许论文被查阅和借阅,可以将学位论文的全部或部分内容编入有关数 据库进行检索,可以采用影印、缩印或其他复制手段保存论文。

1.3 本文的主要内容

本文主要研究一类具有特殊形式的最优化问题,求解这一类最优化问题的全 局最优解,并应用到求解互补问题上。虽然目前已经有很多算法,但是我们考虑 到本最优化问题的约束条件是特殊的,因此可以利用约束条件的特殊性构造更为 简单有效的算法。

本文提出了一类新的函数,将它定义为半正定函数。利用这类函数将原问题; 分别转化为无约束最优化和含等式约束的最优化问,并分别设计了算法,进行了 数值实验,验证了算法的有效性。为了给出问题的全局最优解,我们又研究了算 法子问题的全局最优化算法,利用填充函数法来求解子问题。这样就保证了前面 设计的算法可以求得问题的全局最优解。最后,针对约束最优化问题(P),提出 了拟填充函数的概念,构造了一类拟填充函数并设计了算法。具体内容如下:

In this article we propose a new type of function, which is called a semi-positive function. We use this function to make another function, then we can turn the original problem into another one. We give algorithms and numerical results. Then we investigate the sub-problem. Also we propose the definition of quasi-filled function. We propose a quasi-filled function and design algorithm. It mainly contains the following six chapters:

基于散列算法的RSA盲签名方案设计论文

基于散列算法的RSA盲签名方案设计论文RSA盲签名方案是一种较为常见的数字签名算法,其中盲签名阶段的散列算法在整个方案中起着至关重要的作用。

本文旨在探讨如何在RSA盲签名方案中设计基于散列算法的方案,以提高方案的安全性和可信度。

1. RSA盲签名方案简介RSA盲签名方案是一种数字签名算法。

它既满足RSA签名的安全性要求,又能保护信息的隐私性和匿名性。

RSA盲签名方案由四个阶段组成:第一阶段:信息盲化。

发送者将要签名的消息进行盲化,使得签名者无法得知原始消息的任何信息。

第二阶段:签名阶段。

发送者将盲化后的信息发送给签名者,签名者对信息进行签名。

第三阶段:去盲化。

发送者将签名后的信息进行去盲化,还原成原始消息。

第四阶段:校验阶段。

发送者对签名进行校验,以确保签名的正确性和完整性。

2. 散列算法在RSA盲签名方案中的作用在RSA盲签名方案中,散列算法扮演了非常重要的角色。

其作用如下:1. 确保消息的完整性。

散列算法将消息转换成固定长度的摘要,该摘要具有唯一性,且消息的任何细微变化都会导致摘要的变化。

因此,根据摘要可以检测到任何意外的改动,从而确保消息的完整性。

2. 保护隐私。

在RSA盲签名方案中,通过对消息先行进行盲化和去盲化的处理,可以保护消息的隐私性和不可知性。

而散列算法正是在盲化阶段对消息进行处理,从而保护了消息的隐私性。

3. 签名阶段的验证。

在签名阶段,签名者使用散列算法对收到的盲化信息进行处理,并使用私钥对其进行签名。

在校验阶段,发送者收到签名者签名后的信息,将其使用公钥进行解密,并使用相同的散列算法对原始消息进行处理,将处理的结果与校验获得的值进行比较,从而校验签名的正确性。

3. 基于散列算法的RSA盲签名方案设计在设计基于散列算法的RSA盲签名方案时,需要考虑以下几点:1. 选择适当的散列算法:首先,需要选择一种安全可靠的散列算法。

一般来说,可以选择SHA-1、SHA-256或SHA-512等算法。

算法设计和分析课程论文

湖南理工学院课程论文论文题目贪心法的应用课程名称算法设计与分析姓名学号专业计算机科学与技术年级学院计算机日期(2014年4月10日)课程论文评价标准贪心法的应用摘要:在解决问题的过程中,通过逐步获得最优解从而获得整体最优解的策略就是贪心策略,在已经学会在解的范围可以确定的情况下,可以采用枚举或递归策略,一一比较它们最后找到最优解;但当解的范围非常大时,枚举和递归的效率会非常低。

这时就可以考虑用贪心策略。

贪心算法没有固定的框架,算法设计的关键是贪心策略的选择,贪心策略要具有无后向性,即某阶段状态一旦确定以后,不受这个状态以后的策略的影响。

当一个问题有好几种解决方法时,贪心法应该是最好的选择之一。

本文讲述了贪心算法的含义、基本思路以及贪心算法在实例中的应用。

关键词:贪心算法;删数问题;最小生成树一、引言在平时解决问题的过程中,当一个问题就有无后向性和贪心选择性质时,贪心算法通常会给出一个简单、直观和高效的解法。

贪心算法通过一系列的选择来得到一个问题的解。

它所做的每一个选择都是当前状态下就有某种意义的最好选择,即贪心选择;并且每次贪心选择都能将问题化解为一个更小的与原问题具有相同形式的子问题。

尽管贪心算法对于很多问题不能总是产生整体最优解,但对于最短路径、最小生成树问题,以及删数问题等却可以获得整体最优解,而且所给出的算法一般比动态规划算法更为简单、直观和高效。

二、贪心算法的含义和特点(一)贪心算法的含义贪心算法是通过一系列的选择来得到问题解的过程。

贪心算法是一种能够得到某种度量意义下的最优解的分级处理方法,它总是做出在当前看来是最有的选择,也就是说贪心策略并不是从整体上加以考虑,它所做出的选择只是在某种意义上的局部最优解算法。

(二)贪心算法的特点1、从全局来看,运用贪心策略解决的问题在程序运行过程中无回溯过程,后面的每一步都是当前看似最佳的选择,这种选择依赖已作出的选择,但并不依赖未作出的选择。

2、不能保证最后求出的解是最佳的。

算法设计课程论文模板

《算法设计》课程论文题目针对UBQP问题的量子文化基因算法学生姓名学号院系计算机与软件学院专业计算机科学与技术指导教师刘文杰2015年6 月30 日目录1 引言 (2)2 ** 算法简介 (3)3 针对UBQP问题的量子文化基因算法(QEA-TS) (3)3.1算法思想 (3)3.2算法流程 (3)3.3算法过程描述 (5)3.3.1输入权值矩阵 (5)3.3.2 量子染色体初始化 (5)3.3.3 染色体观测 (5)3.3.4禁忌搜索 (6)3.3.5评估适应度值 (7)3.3.6 量子旋转门和更新 (7)3.3.7算法终止条件 (10)3.4本章小结 (11)4代码实现与结果分析 (11)4.1代码实现 (11)4.2运行结果分析与比较 (12)4.2.1参数设置 (12)4.2.2运行结果分析与比较 (12)5 小结 (14)针对UBQP 问题的量子文化基因算法1 引 言无约束0-1二次规划问题(Unconstrained Binary Quadratic Problem ,UBQP )是一类选取合适的二进制决策变量,使得二次目标函数值极大化的优化问题,该问题用数学表达式可以写成UBQP :QX X x f T =)((1)的形式,其中Q 是一个n n ⨯对称矩阵,一般写成上三角的形式,是常量,X 是n 维二进制向量(每个分量都是0或者1),即需要求的解。

这是一个典型的NP (Non-deterministic Polynomial )难题,它有许多方面的应用,如计算机辅助设计,社会心理学,交通管理,金融分析,机器调度等等。

同时,UBQP 问题是组合优化问题的一种通用模型,大多数组合优化问题都能够转化成该问题后进行求解,如图着色问题,多维背包问题,最大团问题,集合分割问题等等。

同时UBQP 问题是一个多峰值函数问题,在它的函数图像中具有很多山峰一样的极值点。

对这一问题,学者们提出了多种求解的算法,这些算法大致可以归结为两大类:完整算法和启发式算法。

计算机教学论文:聚焦计算思维的算法分析与设计课程教学改革

计算机教学论文:聚焦计算思维的算法分析与设计课程教学改革0 引言算法是计算机科学中最具方法论性质的核心概念,被誉为计算机学科的灵魂。

图灵奖获得者Niklaus Wirth提出:算法+数据结构=程序,强调了算法在计算机领域的重要性。

在现实生活中,算法、算据和算力组成了人工智能技术的三要素;算法的新颖性和性能决定了学术论文在高水平期刊或会议上发表的可能性;算法能力测试是研究生复试和求职面试等场合常见的环节。

因此,学习并掌握好算法相关知识,对一名本科生的综合能力培养和职业发展来说非常重要。

国内外各大高校计算机专业在培养方案中,普遍开设了算法分析与设计(以下简称算法)课程,该课程以高级程序设计和数据结构为先导课程,又为人工智能等专业课程提供算法支撑,是培养方案的重要枢纽之一。

算法课程既包含抽象的理论,又强调算法的实践,对学生的逻辑思维和计算建模等能力有较高的要求,因此有必要聚焦计算思维,开展面向能力提升的课程教学改革。

1 课程教学和改革现状1.1 共性问题目前,采取小班化策略开展算法课程教学已比较普遍;多数高校选用MIT经典书籍《Introduction to Algorithms》作为教材;依托在线平台开展编程训练取得了良好的教学效果。

但在教学过程中,还存在一些共性问题。

(1)学生在理论学习时普遍存在畏难心理。

算法要求学生不仅掌握算法的实施,更强调对算法原理的理解;一些关键的算法要进行证明,如主方法、最优前缀码等,这需要大量的理论知识,涉及不少数学符号,学生容易感到枯燥和抽象,降低了学习兴趣。

(2)学生难以灵活运用算法解决实际问题。

学生往往能够较好地掌握教材中的经典问题和相应的算法,并完成课后习题和部分在线训练题,但遇到复杂的现实问题或工程问题时,要么没有思路,要么依赖直觉,无法准确构建输入输出间的解析关系。

(3)学生的基础水平和学习需求差异明显。

修读课程的学生水平参差不齐,学习动力和学习方法也各不相同,因此处在两极的学生的学习需求通常难以得到精细满足;另外,创新实验活动和程序设计竞赛吸引了部分学有余力的学生,但课程教学和第二课堂缺乏深度结合。

毕业设计论文范文

毕业设计论文范文论文题目:基于深度学习的图像分类算法研究与实现I.引言随着计算机视觉和深度学习技术的快速发展,图像分类作为计算机视觉中的一项重要任务,已经在各个领域得到广泛应用。

图像分类是指将输入的图像分到不同的类别中,例如将动物图片分为狗、猫、鸟等。

传统的图像分类算法主要使用手工设计的特征提取方法,例如SIFT、HOG等,但这些方法需要依赖于领域专家的经验和对图像特征的理解。

而深度学习技术通过构建深层神经网络,可以自动从大量训练数据中学习到特征表示,从而减少了人工特征设计的依赖性。

本论文将研究基于深度学习的图像分类算法,并实现一个图像分类系统。

II.深度学习图像分类算法的研究1.卷积神经网络卷积神经网络(CNN)是一种专门用于图像处理的深度学习结构。

它通过多个卷积层和池化层组合构成,其中卷积层可以有效提取图像的局部特征,而池化层则可以减小特征的维度。

CNN可以自动学习到图像的层次特征表示,在图像分类任务中取得了很好的效果。

2.深度学习训练方法深度学习模型的训练通常使用反向传播算法和梯度下降优化算法。

反向传播算法通过计算输出误差和损失函数之间的关系,将误差反向传递到网络中的每个层次,从而调整网络的权重参数。

梯度下降优化算法则通过最小化损失函数来寻找最优的网络参数,例如使用随机梯度下降算法。

III.图像分类系统的设计与实现1.数据集采集与预处理2.神经网络模型设计本论文将设计一个卷积神经网络模型,包括卷积层、池化层和全连接层。

模型的设计需要考虑到输入图像的大小和类别数等特征,以及网络的深度和宽度等参数设置。

3.模型训练与测试通过在训练集上进行模型的训练,可以通过反向传播算法和梯度下降优化算法更新网络的参数。

然后使用测试集进行模型的测试,评估模型在图像分类任务上的性能表现,例如准确率和召回率等。

IV.实验结果与分析对于本论文设计的图像分类系统,将进行一系列实验,并对实验结果进行分析。

实验结果将包括模型在训练集和测试集上的准确率、损失函数的变化曲线以及混淆矩阵等。

《算法》教学设计论文

《算法初探》教学设计教材分析:本节课选自浙教版《信息技术基础(必修)》第三章第四节算法及其实现的3.4.1算法和3.4.2算法的表示两块内容,是学习程序设计的最基本的前提,同时算法思想能普遍运用到实际生活中,应用性很强。

本节内容主要是为了让学生对算法有初步的了解,所以不需要将算法与程序设计讲述得过于深入,只需要让学生了解基本的入门知识即可。

学情分析:对高一的学生来说,算法知识全新的,很多同学一听说“算法”这个词,立即觉得枯燥、难懂,因此这节算法初探,重在提高学生的学习兴趣,并初步了解算法的基本含义。

教学目标:(一)、知识目标:1、理解算法的含义及其特点;2、知道算法的三种常用表示方法;3、掌握用流程图表示算法。

(二)、能力目标:1、利用算法解决实际问题;2、根据任务需求和实际情况判断问题,提炼合适的算法;3、能画出流程图。

(三)、情感目标:1、感受在日常生活中算法带来的便捷性与高效性;2、激励学生将信息技术作为一种工具应用于学习和生活中教学重点:1、算法的概念;2、算法的流程图表示教学难点:用流程图表示算法教学环境:计算机教室、多媒体教学系统、课件课时安排:1课时教学过程:一、新课引入益智小游戏《农夫过河》:一个农夫带着一条狼、一头山羊和一菜篮蔬菜要过河,但只有一条小船。

乘船时,农夫只能带一样东西。

当农夫在场的时候,这三样东西相安无事。

一旦农夫不在,狼会吃羊,羊会吃菜。

请设计一个算法,使农夫能安全地将这样三样东西带过河。

狼要吃羊,羊要吃草。

所以在渡河的过程中,把羊和狼,羊和草分开,才能免受损失。

选择一:1、带羊到对岸,独自返回;2、带狼到对岸,带羊回来;3、带蔬菜到对岸,独自返回;4、带羊到对岸。

选择二:1、带羊到对岸,独自返回;2、带菜到对岸,带羊回来;3、带狼到对岸,独自返回;4、带羊到对岸。

二、新课1、算法:算法就是解题方法的精确描述。

算法必须由有限步骤组成、每一步动作含义明确、在有限时间内可以做到。

算法设计论文

算法设计与分析课程论文论文名称 24计算问题学院教育信息技术学院学生姓名莫怡琳、阮淑贞、陈鑫奕学号2014210972、2014210970、2014210946 2017 年 1 月 3日目录一、问题描述 (1)二、前端分析 (1)1、功能需求 (1)2、工具选择 (1)三、详细设计及说明 (1)四、算法设计思想 (4)核心算法 (4)辅助算法 (5)五、问题及解决 (6)六、总结反思 (7)七、小组分工 (7)八、小组互评 (7)九、编程日记 (8)11月29日编程日记 (8)12月6日编程日记 (8)12月7日编程日记 (9)十、源代码 (9)24计算问题一、问题描述24点游戏是指任意输入1-9的四个数,通过加减乘除四则运算连接,使得计算结果为24,而使用计算机模拟该游戏,就是让程序随机产生数字,由用户组合成表达式,交给程序进行结果判断。

二、前端分析1、功能需求(1)模式选择:根据玩家人数选择单人模式或者双人模式(2)用户登录/注册:允许用户登录、注册,确保账号安全(3)随机:自动产生随机数,供用户选择(4)验证:对用户输入的表达式进行判断(5)计算:对随机产生的数字求解,得出符合要求的表达式(6)记录:能够根据玩家的输赢情况,实时更新玩家等级(7)存储:存储并动态更新用户的相关信息,包括用户名、密码、游戏等级2、工具选择工具:DW,语言:php,用本机localhost做服务器和测试端(1)交互性强,用户能够通过鼠标、键盘等输入与网页进行交互(2)界面编写容易,div+css可以实现网页布局(3)数据存储读取方便,能够实时与AppServ自带的数据库链接(4)24点游戏本身适合做成网页版三、详细设计及说明1、模式选择:选择不同的模式将会跳转至不同游戏界面单人模式双人模式帮助:游戏规则:选择单人模式将独自完成任务,每完成一关将会上升一个等级,回答错误将会下降一个等级;选择双人模式胜利者将上升一个等级,失败者将下降一个等级。

计算机设计论文(5篇)

计算机设计论文(5篇)计算机设计论文(5篇)计算机设计论文范文第1篇计算机帮助园林设计课程的必要性目前高职园林工程技术专业毕业生就业主要面对园林企业,其工作岗位主要分为3类:(1)园林植物生产、销售、养护岗位群。

(2)园林规划设计、园林制图岗位群。

(3)园林施工、园林预算和工程管理岗位群。

从这样的现状可知,同学在就业时可选择的方向多样。

通过对园林企业相关负责人进行访谈,他们纷纷表示就目前的市场而言,不建议园林专业有一个很明确的方向,比如纯施工方向。

由于园林专业作为一门综合性的学科,同学在就业时有许多方向可以选择,在学校进行基础培育,对园林有基本熟悉,能够一专多能,而方向则可进入社会后依据自己的优势和喜好进行选择。

因此,为了让同学更好地学习园林制图、园林规划设计、园林施工图设计等课程,让同学把握AutoCAD、Photoshop、SketchUp软件的操作技能帮助其他课程的开展尤为重要。

培育目标为让园林专业同学了解园林公司的出图要求,把握计算机制图软件的应用,并能从事园林设计和绘图工作。

这需要园林相关专业进行就业导向型高职计算机帮助园林设计课程建设。

2课程体系的建立2.1三门软件课程的关系首先,在AutoCAD、Photoshop、SketchUp三类软件中,Au-toCAD是基础,由于无论是利用Photoshop渲染平面图还是SketchUp建立3D模型都需要用到AutoCAD绘制的基础图形,所以,首先要学习的是AutoCAD软件。

其次,Photoshop作为后期效果图处理的软件可以放在SketchUp之后学习,先学习如何利用SketchUp建模,然后学习利用Photoshop处理模型效果,同时还可学习利用Auto-CAD绘制的平立剖面图进行渲染。

综上,三类软件的学习挨次为AutoCAD———SketchUp———Photoshop。

最终,为了让同学更坚固地把握三类软件,能够更深化地理解这3类软件,实现敏捷运用,需要足够的课时量,因此这三类软件不能放在同一个学期学习,分学期进行教学,每门课程之间以项目进行连接,以求达到循序渐进,不断深化提高同学对软件应用的力量以及制作设计方案文本的力量。

大学计算机数据结构与算法设计期末结课论文

大学计算机数据结构与算法设计期末结课论文随着信息时代的到来,计算机科学领域的发展日新月异。

计算机数据结构与算法设计作为计算机科学的核心领域之一,扮演着重要的角色。

本文将探讨大学计算机数据结构与算法设计的相关内容,深入研究其重要性以及在计算机科学中的应用。

## 一、引言计算机数据结构与算法设计是计算机科学课程中的基石。

数据结构是一种组织和存储数据的方式,而算法则是解决问题的方法。

这两者共同构成了计算机程序的基础。

在大学计算机科学的课程中,数据结构与算法设计通常是一门重要的必修课程,学生必须深入理解和掌握这些概念。

## 二、数据结构### 2.1 数组数组是一种基本的数据结构,它将数据存储在连续的内存位置中。

数组的访问速度很快,但插入和删除元素的操作可能比较慢。

了解如何正确使用数组是计算机科学学生的必备知识。

### 2.2 链表链表是一种动态数据结构,它由节点组成,每个节点都包含了数据和指向下一个节点的指针。

链表的插入和删除操作非常高效,但访问元素需要遍历链表。

学习链表的设计和操作是数据结构课程的重要一部分。

### 2.3 栈和队列栈和队列是两种常见的数据结构,用于管理数据的存储和访问。

栈采用后进先出(LIFO)的原则,而队列采用先进先出(FIFO)的原则。

它们在许多实际应用中都有广泛的应用,如操作系统的进程管理和图形算法。

## 三、算法设计### 3.1 排序算法排序算法是计算机科学中的经典问题之一。

它们用于按照特定的顺序排列数据。

常见的排序算法包括冒泡排序、快速排序和归并排序。

了解不同排序算法的性能和适用场景对于优化程序至关重要。

### 3.2 查找算法查找算法用于在数据集中查找特定元素。

二分查找、线性查找和哈希查找是常见的查找算法。

这些算法在数据库管理系统和搜索引擎中有广泛的应用。

### 3.3 图算法图算法用于解决与图相关的问题,如最短路径、最小生成树和网络流。

它们在社交网络分析、地理信息系统和交通规划等领域发挥着关键作用。

RSA算法(论文+代码)

RSA加密算法设计报告课题名称: RSA加密算法设计人(姓名):设计人(学号):指导教师:评阅成绩:评阅意见:提交报告时间:20 年月日RSA加密算法计算机科学与技术专业学生指导老师[摘要]RSA算法是第一个能同时用于加密和数字签名的算法,也易于理解和操作。

RSA是由Ron Rivest、Adi Shamir、Len Adleman与1997年在MT 开发的。

RSA是被研究得最广泛的公钥算法,采用分块加密的思想,明文和密文都是0到n—1中的某个整数,从提出到现在已近二十年,经历了各种攻击的考验,逐渐为人们接受,普遍认为是目前最优秀的公钥方案之一。

RSA算法是一种非对称密码算法,所谓非对称,就是指该算法需要一对密钥,使用其中一个加密,则需要用另一个才能解密。

RSA的安全性依赖于大数的因子分解,但并没有从理论上证明破译RSA的难度与大数分解难度等价。

即RSA的重大缺陷是无法从理论上把握它的保密性能如何,而且密码学界多数人士倾向于因子分解不是NPC问题。

关键词:RSA 公钥 NPC一.设计环境1.硬件环境:Inter(R)Core(TM)*********************2.软件环境:操作系统:Windows xp操作系统编译软件:Visual C++二.算法描述1.选择两质数p、q2.计算n = p*q。

3. 计算n的欧拉函数(n)=(p-1)(q-1)。

4.选择整数e,使e与(n)互质,且1<e< (n)。

5.计算d,使d*e=1 mod (n)。

6.其中,公钥KU={e,n},私钥KR={d,n}。

7.加密:C=Me mod n8.解密:M=Cd mod n=(Me)d mod n= Med mod n 。

三.源程序清单:#include<iostream>using namespace std;int main(){int p,q,N;int i,D,E,PT,CT;cout<<"*****RSA加密算法*****"<<endl<<endl;cout<<"输入两个素数p和q:\n";cin>>p;cin>>q;N=(p-1)*(q-1);for(i=2;i<N;i++){if(N%i==0){cout<<i<<" ";}}cout<<"\n\n输入一个数,该数不等于上面的任何一个数!"<<endl;cin>>E;i=1;while(i>0){if((i*E)%N==1){D=i;cout<<D<<endl;break;}i++;}cout<<"输入需要加密的明文!"<<endl;cin>>PT;int j=PT;for(i=1;i<E;i++){PT*=j;}cout<<"\n加密后的密文是:";CT=PT%(p*q);cout<<CT<<endl;cout<<"\n*****RSA解密算!*****\n\n";cout<<"接收的密文是"<<CT<<endl;cout<<"密钥是:"<<D<<endl;cout<<"解密后的明文是:\n";PT=CT;for(j=1;j<D;j++){PT=(PT*CT)%(p*q);}cout<<PT<<endl;return 0;}四.运行结果:1.输入素数:2.输入公钥、输出公钥3.输入明文进行加密、解密一个完整的RSA截屏五.RSA算法分析分析RSA的缺点主要有:1. 产生密钥很麻烦,受到素数产生技术的限制,因而难以做到一次一密。

算法设计与分析的基本方法-论文

算法设计与分析的基本方法1.递推法递推算法是一种用若干步可重复的简运算(规律)来描述复杂问题的方法.递推是序列计算机中的一种常用算法。

它是按照一定的规律来计算序列中的每个项,通常是通过计算机前面的一些项来得出序列中的指定象的值。

其思想是把一个复杂的庞大的计算过程转化为简单过程的多次重复,该算法利用了计算机速度快和不知疲倦的机器特点。

2.递归法程序调用自身的编程技巧称为递归(recursion)。

一个过程或函数在其定义或说明中有直接或间接调用自身的一种方法,它通常把一个大型复杂的问题层层转化为一个与原问题相似的规模较小的问题来求解,递归策略只需少量的程序就可描述出解题过程所需要的多次重复计算,大大地减少了程序的代码量。

递归的能力在于用有限的语句来定义对象的无限集合。

一般来说,递归需要有边界条件、递归前进段和递归返回段。

当边界条件不满足时,递归前进;当边界条件满足时,递归返回。

注意:(1) 递归就是在过程或函数里调用自身;(2) 在使用递归策略时,必须有一个明确的递归结束条件,称为递归出口。

3.穷举法穷举法,或称为暴力破解法,是一种针对于密码的破译方法,即将密码进行逐个推算直到找出真正的密码为止。

例如一个已知是四位并且全部由数字组成的密码,其可能共有10000种组合,因此最多尝试10000次就能找到正确的密码。

理论上利用这种方法可以破解任何一种密码,问题只在于如何缩短试误时间。

因此有些人运用计算机来增加效率,有些人辅以字典来缩小密码组合的范围。

4.贪心算法贪婪算法是一种对某些求最优解问题的更简单、更迅速的设计技术。

用贪婪法设计算法的特点是一步一步地进行,常以当前情况为基础根据某个优化测度作最优选择,而不考虑各种可能的整体情况,它省去了为找最优解要穷尽所有可能而必须耗费的大量时间,它采用自顶向下,以迭代的方法做出相继的贪心选择,每做一次贪心选择就将所求问题简化为一个规模更小的子问题, 通过每一步贪心选择,可得到问题的一个最优解,虽然每一步上都要保证能获得局部最优解,但由此产生的全局解有时不一定是最优的,所以贪婪法不要回溯。

计算机科学论文写作技巧算法设计与实验结果的呈现

计算机科学论文写作技巧算法设计与实验结果的呈现计算机科学论文写作技巧——算法设计与实验结果的呈现随着计算机科学的迅猛发展,学术研究已成为该领域的核心工作之一。

而一篇优秀的论文不仅需要精心的实验设计和严谨的数据分析,还需要恰如其分地呈现算法设计和实验结果。

本文将介绍一些计算机科学论文写作中有关算法设计与实验结果呈现的技巧,希望能对广大科研人员提供一些有价值的参考。

一、算法设计算法设计是计算机科学论文中的重要环节之一,一个好的算法能够显著提升研究的效果和可行性。

在论文中呈现算法设计时,可以采用以下方式:1.描述算法原理:首先,对算法的原理进行清晰明了的描述,包括算法的目标、输入、输出以及具体的步骤。

同时,可以使用伪代码或流程图来进一步说明算法的实现过程,确保读者能够充分理解算法设计的思想。

2.算法复杂度分析:在论文中,一般还需要对算法的时间复杂度和空间复杂度进行分析。

可以通过公式或图表的形式呈现,清楚地展示算法在不同输入规模下的性能表现,为后续实验结果的分析提供依据。

3.算法的优势和局限性:最后,在论文中需要评估所设计算法的优势和局限性。

可以从准确性、鲁棒性、效率等方面进行评估,并且客观地分析算法在特定场景下的适用性。

二、实验结果的呈现实验结果是计算机科学论文的核心内容之一,它直接反映了算法的性能和有效性。

为了让读者清晰地了解实验结果,我们可以采用以下方式来进行呈现:1.实验设置:在论文中,首先需要清晰地描述实验的设置,包括实验目标、实验数据集的选择、实验所用硬件和软件环境等。

这些细节能够帮助读者理解实验的可重复性和可比性。

2.实验数据处理:如果实验结果产生了大量的数据,可以选择合适的数据处理方法来呈现。

可以选择将实验数据进行统计分析,得到平均值、标准差等描述性统计指标,以便于读者理解数据的整体趋势。

3.图表展示:对于大量的实验结果,使用图表能够更加直观地呈现。

可以选择绘制柱状图、折线图、散点图等,以展示不同参数或因素对实验结果的影响。

算法论文

计算机算法设计与分析结课论文与实验总结班级:网络1201姓名:***学号:************辅导老师:***对于计算机科学来说,算法(Algorithm)的概念是至关重要的。

算法是一系列解决问题的清晰指令,也就是说,能够对一定规范的输入,在有限时间内获得所要求的输出。

如果一个算法有缺陷,或不适合于某个问题,执行这个算法将不会解决这个问题。

不同的算法可能用不同的时间、空间或效率来完成同样的任务。

一个算法的优劣可以用空间复杂度与时间复杂度来衡量。

算法可以理解为有基本运算及规定的运算顺序所构成的完整的解题步骤。

或者看成按照要求设计好的有限的确切的计算序列,并且这样的步骤和序列可以解决一类问题。

算法可以使用自然语言、伪代码、流程图等多种不同的方法来描述。

一个算法应该具有以下五个重要的特征:1)有穷性:一个算法必须保证执行有限步之后结束;2)确切性:算法的每一步骤必须有确切的定义;3)输入:一个算法有0个或多个输入,以刻画运算对象的初始情况,所谓0个输入是指算法本身定除了初始条件;4)输出:一个算法有一个或多个输出,以反映对输入数据加工后的结果。

没有输出的算法是毫无意义的;5)可行性:算法原则上能够精确地运行,而且人们用笔和纸做有限次运算后即可完成。

一、算法复杂性分析的方法介绍1.1算法的复杂性是算法效率的度量,是评价算法优劣的重要依据。

一个算法的复杂性的高低体现在运行该算法所需要的计算机资源的多少上面,所需的资源多,我们就说该算法的复杂性越高;反之,所需的资源越低,则该算法的复杂性越低。

计算机的资源,最重要的是时间和空间(即存储器)资源。

因而,算法的复杂性有时间复杂性和空间复杂性之分。

不言而喻,对于任意给定的问题,设计出复杂性尽可能地的算法是我们在设计算法是追求的一个重要目标;另一方面,当给定的问题已有多种算法时,选择其中复杂性最低者,是我们在选用算法适应遵循的一个重要准则。

因此,算法的复杂性分析对算法的设计或选用有着重要的指导意义和实用价值。

算法分析与设计论文

算法分析与设计论⽂1:递归算法程序直接或间接调⽤⾃⾝的编程技巧称为递归算法(Recursion)。

递归算法是⼀个过程或函数在其定义或说明中有直接或间接调⽤⾃⾝的⼀种⽅法。

它通常把⼀个⼤型复杂的问题转化为⼀个与原问题类似的规模较⼩的问题来求解。

递归策略只需少量的代码就可描述出解题过程所需要的多次重复计算,⼤⼤减少了程序的代码量。

递归的优势在于⽤有限的语句来定义对象的⽆限集合,⽤递归思想写出的程序往往⼗分简洁易懂。

递归需要有边界条件,递进前进段和递归返回段,当边界条件不满⾜时,递归前进;当边界条件满⾜时,递归返回(使⽤递归时,不必须有⼀个明确的递归出⼝,否则递归将⽆限进⾏下去)。

递归算法解题的运⾏效率较低,在递归调⽤过程中,系统为每⼀层的返回点,局部变量等开辟了堆栈来储存。

递归次数过多容易造成堆栈溢出等。

例:Fibonacci数列“菲波那切数列”是意⼤利数学家列昂纳多-斐波那契最先研究的⼀种递归数列,他的每⼀项都等于前两项制盒次数列的前⼏项为1,1,2,3,5等。

在⽣物数学中许多⽣物现象都会出现菲波那切数列的规律,斐波那契数列相邻两项的⽐例近于黄⾦分割数,其递归定义为:Fibonacci数列的递归算法:int fib(int n){if (n<=1) return 1;return fib(n-1)+fib(n-2);}算法效率⾮常低,重复递归的次数太多,通常采⽤递推算法:int fib[50]; //采⽤数组保存中间结果void Fibonacci(int n){fib[0] = 1;fib[1] = 1;for (int i=2; i<=n; i++)fib[i] = fib[i-1]+fib[i-2];}采⽤数组保存之前已求出的数据,减少了递归次数,提⾼了算法效率。

2:分治算法在计算机科学中,分治法是⼀种很重要的算法。

字⾯上的解释是“分⽽治之”,就是把⼀个复杂的问题分成两个或更多的相同或相似的⼦问题,再把⼦问题分成更⼩的⼦问题……直到最后⼦问题可以简单的直接求解,原问题的解即⼦问题的解的合并。

(完整版)基于算法本科最新毕业论文设计

(完整版)基于算法本科最新毕业论⽂设计本科毕业论⽂(设计)题⽬贪⼼算法设计及其实际应⽤研究系别信息管理系专业计算机科学与技术年级2007级学号姓名指导教师成绩_______________________⼆〇⼀⼀年五⽉⼗五⽇⽬录本科毕业论⽂(设计)任务书 ............................................⽂献综述..............................................................本科毕业论⽂(设计)开题报告 ...................................... - 1 正⽂..................................................................摘要..................................................................第1章引⾔...........................................................1.1研究背景...........................................................1.2研究内容...........................................................1.3研究⽬标...........................................................1.4研究意义...........................................................1.5 本⽂组织..........................................................第2章贪⼼算法的基本知识概述 .........................................2.1 贪⼼算法定义......................................................2.2 贪⼼算法的基本思路及实现过程 ......................................2.3贪⼼算法的核⼼.....................................................2.4贪⼼算法的基本要素.................................................2.5 贪⼼算法的理论基础................................................2.6贪⼼算法存在的问题.................................................第3章经典问题解决及其优缺点 .........................................3.1 哈夫曼编码........................................................3.2单源最短路径问题(Dijkstra算法) (1)3.3最⼩⽣成树问题(Prim算法、Kruskal算法) (1)第4章多处最优服务次序问题 (1)4.2 贪⼼选择策略 (1)4.3 问题的贪⼼选择性质 (1)4.4 问题的最优⼦结构性质 (1)4.5 算法结果分析 (1)5.1 问题的提出 (1)5.2 贪⼼算法策略 (1)5.3 问题的贪⼼选择性质 (1)5.4 问题的最优⼦结构性质 (1)5.5 编码 (1)第6章汽车加油问题 (1)6.1 问题的提出 (1)6.2 编码分析 (1)6.3 贪⼼算法策略 (1)6.4 贪⼼算法正确性证明 (2)6.5 贪⼼算法时间复杂度分析 (2)第7章最优合并问题 (2)7.1 问题的提出 (2)7.2 原理分析 (2)7.3 算法时间复杂度分析 (2)第8章会场安排问题 (2)8.1 问题的提出 (2)8.2 编码分析 (2)8.3 贪⼼算法 (2)8.4 最优解证明 (2)8.5 算法时间复杂度分析 (2)第9章贪⼼算法的C++实现 (2)9.1 C++语⾔概述 (2)9.2 具体实现步骤 (2)9.3程序编码与程序调试 (2)第10章总结与展望 (3)10.1总结 (3)10.2展望 (3)参考⽂献 (3)附录 (3)致谢 (4)本科毕业论⽂(设计)指导教师评阅表 ....................................本科毕业论⽂(设计)交叉评阅表 ........................................本科毕业论⽂(设计)答辩记录 ..........................................本科毕业论⽂(设计)任务书论⽂(设计)题⽬贪⼼算法设计及其实际应⽤研究系别、专业信息管理系计算机科学与技术学⽣姓名学号指导教师姓名开题⽇期2011年11⽉28⽇注:1、任务书由指导⽼师填写。

本科毕业论文 算法

本科毕业论文算法算法(Algorithm),通常翻译为“算法”、“演算法”或“算法”等,指的是一种解题方案的规范和步骤,是一种具有一定规律性的操作方法。

算法是计算机科学的重要分支,能够解决许多问题,如排序、查找、最短路径等。

本篇论文将从算法的概念、分类、设计和分析等方面进行探讨,希望读者能对算法有一个全面的认识。

一、算法的概念算法指的是一种用于求解问题的有限步骤。

它是一个自动化过程,任何可以被计算机执行的任务都可以表示为一个算法,而大部分计算机程序都是算法的实现。

通常情况下,算法应具备以下要素:1.输入:算法要求有输入,通常是一个问题或一串数据。

2.输出:算法必须有输出,即针对输入生成相应的结果。

3.明确性:算法需要具有明确的步骤和操作方式。

4.有限性:算法应具备有限步骤,不应出现无限循环或死循环。

5.有效性:算法应能够在合理的时间内完成任务。

二、算法的分类算法可分为以下几种类型:1.穷举算法:这种算法通常应用于搜索问题。

它通过尝试所有可能的搜索路径来找到问题的解决方案,因此也称为暴力搜索。

2.贪心算法:贪心算法的核心思想是选择最优解。

在每个步骤中,该算法都选择自己认为最好的决策,从而最终得到最优解。

3.分治算法:这种算法将问题分为多个子问题,递归地解决每个子问题并将它们合并为最终解决方案。

分治算法通常应用于求解类似于快速排序和归并排序之类的排序算法。

4.动态规划算法:这种算法通常应用于求解具有最优化性质的问题。

它将问题分解为多个子问题并逐步求解各个子问题,然后将子问题的解决方案综合起来得到最终的解决方案。

5.回溯算法:这种算法思想是从一组可能的解决方案中选择一个,然后检查它是否满足要求。

如果没有满足,那么就回溯并选择下一个可行的解决方案,如此重复,直到找到符合要求的解决方案。

三、算法的设计算法设计是指将一个问题转化为可理解的算法步骤,然后将其实现为计算机程序的过程。

算法设计过程中通常需要进行以下几个步骤:1.问题定义:将问题抽象化,定义问题的输入和输出以及问题所需的约束条件。

基于神经网络的无线通信中的干扰抑制算法设计

基于神经网络的无线通信中的干扰抑制算法设计标题:基于神经网络的无线通信中的干扰抑制算法设计摘要:随着无线通信技术的快速发展,干扰抑制变得尤为重要。

传统的干扰抑制方法存在复杂度高、效果差等问题。

本论文提出一种基于神经网络的干扰抑制算法设计,通过分析神经网络在无线通信干扰抑制中的应用,提出了一种能够有效抑制干扰的算法。

实验证明,该算法在干扰抑制效果、复杂度和实时性等方面具有显著优势。

关键词:神经网络,干扰抑制,无线通信,算法设计1.引言无线通信中的干扰问题一直是无线通信领域中的一个热门研究课题。

干扰对信号传输造成的影响会导致通信质量下降,甚至无法正常通信。

传统的干扰抑制方法多为基于数学模型的算法,但由于无线通信领域的复杂性和多样性,这些方法的效果有限,且计算复杂度较高。

随着神经网络技术的发展,研究者们开始将神经网络应用于无线通信干扰抑制中,取得了一定的成果。

本论文旨在设计一种基于神经网络的干扰抑制算法,以提高无线通信的信号质量和抗干扰能力。

2.相关工作2.1 传统的干扰抑制方法传统的干扰抑制方法包括滤波器设计、信号调制解调、频谱分析等。

其中滤波器设计是最常用的方法之一,通过设计合适的滤波器可以在一定程度上抑制干扰信号。

然而,滤波器设计需要提前了解干扰信号的特性,对于复杂且变化频繁的干扰信号,传统滤波器设计的效果有限。

2.2 神经网络在干扰抑制中的应用神经网络作为一种能够模拟人脑神经元运行的计算模型,能够学习和识别模式,并具备较强的适应性。

相关研究表明,神经网络在无线通信干扰抑制中具备广阔的应用前景。

例如,一种基于循环神经网络的干扰抑制算法被提出,该算法能够学习和适应不同类型和强度的干扰,并实现对干扰信号的抑制。

该算法在实际场景中的应用结果表明,相比传统的干扰抑制方法,该算法具有更好的干扰抑制效果。

3.基于神经网络的干扰抑制算法设计本论文设计的基于神经网络的干扰抑制算法主要包括以下几个步骤:3.1 数据预处理在干扰抑制算法设计之前,需要对干扰信号和目标信号进行预处理。

算法论文范文

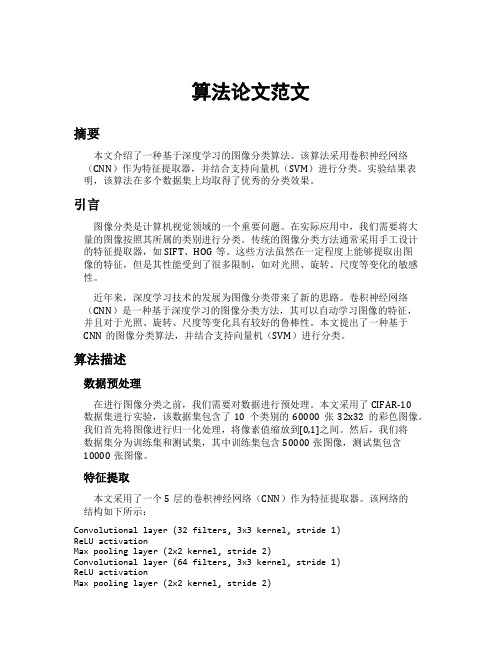

算法论文范文摘要本文介绍了一种基于深度学习的图像分类算法。

该算法采用卷积神经网络(CNN)作为特征提取器,并结合支持向量机(SVM)进行分类。

实验结果表明,该算法在多个数据集上均取得了优秀的分类效果。

引言图像分类是计算机视觉领域的一个重要问题。

在实际应用中,我们需要将大量的图像按照其所属的类别进行分类。

传统的图像分类方法通常采用手工设计的特征提取器,如SIFT、HOG等。

这些方法虽然在一定程度上能够提取出图像的特征,但是其性能受到了很多限制,如对光照、旋转、尺度等变化的敏感性。

近年来,深度学习技术的发展为图像分类带来了新的思路。

卷积神经网络(CNN)是一种基于深度学习的图像分类方法,其可以自动学习图像的特征,并且对于光照、旋转、尺度等变化具有较好的鲁棒性。

本文提出了一种基于CNN的图像分类算法,并结合支持向量机(SVM)进行分类。

算法描述数据预处理在进行图像分类之前,我们需要对数据进行预处理。

本文采用了CIFAR-10数据集进行实验,该数据集包含了10个类别的60000张32x32的彩色图像。

我们首先将图像进行归一化处理,将像素值缩放到[0,1]之间。

然后,我们将数据集分为训练集和测试集,其中训练集包含50000张图像,测试集包含10000张图像。

特征提取本文采用了一个5层的卷积神经网络(CNN)作为特征提取器。

该网络的结构如下所示:Convolutional layer (32 filters, 3x3 kernel, stride 1)ReLU activationMax pooling layer (2x2 kernel, stride 2)Convolutional layer (64 filters, 3x3 kernel, stride 1)ReLU activationMax pooling layer (2x2 kernel, stride 2)Convolutional layer (128 filters, 3x3 kernel, stride 1)ReLU activationMax pooling layer (2x2 kernel, stride 2)Fully connected layer (1024 units)ReLU activation在训练过程中,我们采用了随机梯度下降(SGD)算法进行优化。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《信息技术》课程论文《计算机常用算法与程序设计论文》学生姓名张振东学号5011210108专业计算机科学与技术班级计算机14-1所属学院信息工程学院指导教师李鹏塔里木大学教务目录前言 (1)1.概述 (2)2.实验设计 (2)2.1快速排序的描述 (2)2.2快速排序设计 (3)2.3快速排序程序实现 (5)2.4程序运行结 (6)总结 (7)参考文献 (7)快速排序与选择算法设计论文摘要:排序就是将一组数据按指定顺序排列成一个有序序列,是数据处理中一种重要的运算。

排序分为升序与降序,通常把待排序的n个数据存放在一个数组,排序后的n的数据仍存放在这n个数组元素中。

排序的目标就是提高排序速度,节省时间,即快速排序。

快速排序又称为分区交换排序,其基本思想是分治,即分而治之:在待排序的n个数据r[1,2,….,n]中任取一个数(例如r[1])作为基准,把其余n-1个数据分为两个区,小于基准的数放在左边,大于基准的数放在右边。

这样分成的两个区实际上是待排序数据的两个子列。

然后对这两个子列分别重复上述分区过程,直到所有子列只有一个元素,即所有元素排在位后,输出排序结果。

关键字:排序、快速排序前言计算机算法与程序设计是计算机科学与技术的核心,是大学计算机相关专业的一门重要的专业基础课。

通过对现有计算机本科专业“算法设计与分析”课程效果的调研分析,很多学生对学过的算法思路不甚了解,描述不清楚,设计不到位,无法应用算法设计程序解决一些常见的实际应用问题。

缺少适合计算机本科层次的“算法与程序设计”教材是造成这一局面的重要原因之一。

一般现有“算法设计与分析”教材在算法选取上贪多求全、贪广求深,混杂一些难度大、理论深、应用少的带学术研究性质、适宜研究生阶段的算法内容。

同时普遍存在算法与数据结构结合多,算法与程序设计结合少;罗列算法多、应用算法设计解决实际问题少。

算法与程序设计脱节,算法理论与实际应用脱节,不利于算法设计的应用推广,也难以培养和提高学生应用算法与程序设计解决实际问题的能力。

为此,我们在编写《计算机程序设计经典题解》(清华大学出版社, 2007.12)与《计算机常用算法与程序设计教程》 (“十一五”国家级规划教材, 人民邮电出版社, 2008.11)的基础上进行优化整合,推出适合本科“算法与程序设计”教学实际的“案例”教程。

本教程遵循“精选案例,面向设计,深入浅出,注重能力培养”的宗旨编写,在常用算法应用案例的选取与深度的把握上,在算法理论与案例求解的结合上进行精心设计,力图适合高校计算机本科教学目标与知识结构的要求,体现以下五个特色。

(1)首创“案例”形式实现算法与程序设计教学。

学习算法与程序设计是为了培养提高学生应用算法与程序设计解决实际问题的能力,算法与程序设计课程教学无疑是最适宜以“案例”形式来实现的。

通过典型案例来引导算法设计的逐步深入,来展开程序设计的求解实施,实现以典型案例支撑算法,以算法设计指导案例求解的良性循环。

采用“案例”形式实现算法与程序设计教学在全国是首创,从案例的提出、算法设计与描述、程序设计与实现,到案例结果的讨论与变通,环环相扣,融为一体,学生看得见,摸得着,学得会,用得上,容易收到立杆见影、举一反三的效果。

(2)注重常用算法的选取与组织。

在常用算法的选取上克服贪多求全、贪广求深,去除一些难度大、理论深、应用少的带学术研究性质的算法内容,结合本科教学实际与应用需求,选取枚举、递推、递归、回溯、动态规划、贪心算法与模拟等常用算法。

其中模拟算法中的“竖式乘除模拟”是我们总结推广用于数论高精计算的创新成果。

对精选的各种常用算法,在介绍算法的基本理论与设计思路后,从实际案例的解决入手,讲述算法中要求本科学生掌握的基本思路、设计内容与实施步骤,避免出现本科阶段与研究生阶段的教学内容混杂不分,避免出现蜻蜓点水、面面俱到、空洞而不着边际的局面。

1.概述实验环境语言:C++IDE:VC6.0操作系统: Windows 72.实验设计2.1快速排序的描述排序分为升序与降序。

通常把待排序的n个数据存放在一个数组,排序后的n个数据仍存放在这n个数组元素中。

最简单的排序是把存放在数组的n个数据逐个比较,必要时进行数据交换。

当i=1时,r[1]分别与其余n-1个数据r[j](j=2,3,….,n)比较,若r[i]>r[j],借助变量t实施交换,确保r[1]最小。

然后,i=2时分别与其余n-2个数据r[j](j=3,4,…n)比较,若r[i]>r[j],借助变量t实施交换,确保r[2]次小。

依次类推,最后当i=n-1时,r[n-1]与r[n]比较,若r[n-1]>r[n]实施交换,确保r[n]最大。

逐个比较排序进行升序排序的算法描述如下:for(i=1;i<=n-1;i++)for(j=i+1;j<=n;j++)if(r[i]>r[j]) {t=r[i];r[i]=r[j];r[j]=t;}显然,数据比较的次数为S=1+2+…..+(n-1)=n(n-1)/2可见逐个比较排序的时间复杂度O(n^2)。

当n非常大时,排序所需时间会很长。

考虑到逐个比较排序简单,当n不是很大时也常使用。

当排序的数量规模很大时,排序的时间也就相应地大。

为了缩减排序的时间,降低排序的时间复杂度,出现了很多新颖而有特斯的排序算法啊,下面介绍的快速排序法就是其中之一。

2.2快速排序设计(1)快速排序思路快速排序又称为分区交换排序,其基本思想是分治,即分而治之:在待排序的n个数据r[1,2,….,n]中任取一个数(例如r[1])作为基准,把其余n-1个数据分为两个区,小于基准的数放在左边,大于基准的数放在右边。

这样分成的两个区实际上是待排序数据的两个子列。

然后对这两个子列分别重复上述分区过程,直到所有子列只有一个元素,即所有元素排在位后,输出排序结果。

(2)分区交换描述while (i!=j) {while(r[j]>=r[0] && j>i) //从右至左逐个检查是否大于基准j=j-1;if(i<j) { //把小于基准的一个数赋给r(i)r[i]=r[j];i=i+1;}while(r[i]<=r[0] && j>i) //从右至左逐个检查是否小于基准i=i+1;if(i<j) { //把大于基准的一个数赋给r(j)r[j]=r[i];j=j-1;}}(3)分区交换实施剖析为了解分区交换的实施,以具体数据稍加剖析如下。

设n=12,参与排序的12个整数为:r[1]=25,45,40,13,30,27,56,23,34,41,46,r[12]=52调用qk(1,12):i=1,j=12,选用r[1]=25为基准,并赋给r[0],即r[0]=25,进入1—12实施分区交换的while循环。

从右至左逐个检查大于基准25的数,至j=8,r[8]=23小于基准,则r[1]=23,i=2。

从左至右逐个检查小于基准25的数,至i=2,r[2]=45大于基准,则r[8]=45,j=7;i=2,j=7,i!=j,继续while循环。

从右至左逐个检查大于基准25的数,至j=4,r[4]=13小于基准,则r[2]=13,i=3。

从左至右逐个检查小于基准25的数,至i=3,r[3]=40大于基准,则r[4]=40,j=3。

i=3,j=3,i=j,结束while循环,由r[i]=r[0]定位基准为r[3]=25。

至此,完成qk(1,12)的分区,即为:r[1]=23,13,25,,40,30,27,56,45,34,41,46,r[12]=52进一步调用qk(1,2)与qk(4,12),继续细化分区。

例如调用qk(1,2):i=1,j=2,选用r[1]=23为基准并赋给r[0],即r[0]=23,进入1或2实施分区交换的while循环:从右至左逐个检查大于基准23的数,至j=2,r[2]=13小于基准,则r[1]=13,i=2。

当从左至右检查时,由于i=2,j=2,i=j,结束while内循环和while外循环,由r[i]=r[0]定位基准为r[2]=23。

至此,完成qk(1,2)的分区,即为:r[1]=13,r[2]=23而调用qk(4,12),还需作多次分区。

所有分区完成,即升序排序完成,返回调用qk(1,12)处,输出排序结果。

2.3快速排序程序实现//递归实现快速排序#include <stdio.h>#include <stdlib.h>#include <time.h>int r[20001];void main(){int i,n,t;void qk(int m1,int m2);t=time(0)%1000;srand(t);printf("input n:");scanf("%d",&n);printf("参与排列的%d个整数为: \n",n);for(i=1;i<=n;i++){r[i]=rand()%(4*n)+10;printf("%d",r[i]);printf(" ");}qk(1,n);printf("\n以上%d个整数从小到大排序为: \n",n);for(i=1;i<=n;i++)printf("%d ",r[i]);printf("\n");}void qk(int m1,int m2){int i,j;if(m1<m2){i=m1;j=m2;r[0]=r[i];while(i!=j){while(r[j]>=r[0]&&j>i)j=j-1;if(i<j){r[i]=r[j];i=i+1;}while(r[i]<=r[0]&&j>i)i=i+1;if(i<j){r[j]=r[i];j=j-1;}}r[i]=r[0];qk(m1,i-1);qk(i+1,m2);}return;}2.4程序运行结总结通过《计算机常用算法与程序设计案例教程》这门课,我知道了通过一些简单的算法可以解决生活中遇到的复杂问题,这门课给了我们很多以前不知道的算法思想开拓了我们的思维,丰富了我们知识结构,然我们的思维变得更加活跃,也让我知道其实生活中没有不能解决的难题,只要敢于思考,敢于想象任何事都难不倒我们,任何一件事都有很多种解决办法,可是我们要懂得如何去挑选好的方法。

我这次课程论文的主题是快速排序,排序就是将一组数据按指定顺序排列成一个有序序列,是数据处理中一种重要的运算。