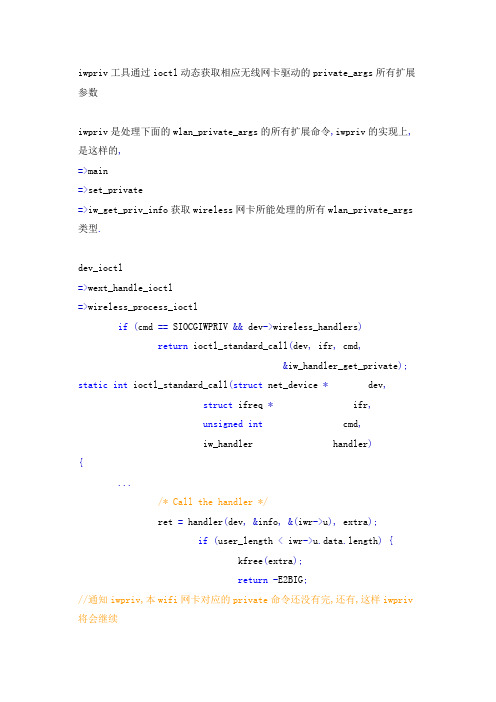

iwpriv工具通过ioctl动态获取相应无线网卡驱动的private_args所有扩展参数

wifi 虚拟网卡的使用

Microsoft Virtual WiFi Miniport Adapter一、Wind ows 7隐藏功能虚拟WiFiWiFi技术的出现改变了不少计算机用户使用习惯,不过多年来除了速度的提升,覆盖范围的扩大和安全性提高外,无线技术并没有太多的发展。

不过从2002年开始,微软研究院就一直在研究虚拟化WiFi 适配器,通过一个单独的硬件来接收几乎所有的无线信号。

现在,这项虚拟WiFi技术已经被集成到了微软Windows 7网络基础部分。

从本质上讲,虚拟WiFi与虚拟化操作系统的工作方式非常类似,为多个操作系统透明共享有限的硬件资源。

虚拟WiFi简称VWiFi是一个虚拟多个无线适配器的软件层应用,此软件可以让每个虚拟的适配器去连接一个无线网络,并确保适配器在同一时间可以支持多个无线局域网。

据Long Zheng博客报道,Windows 7中已经集成了这一功能。

长久以来此功能一直未被发现的原因是,驱动程序支持问题问题。

由于没有合适的驱动程序,所以此功能现在还不能正常使用。

据悉,只要WiFi硬件制造商重新编译他们的硬件Windows 7驱动,那么就可以提供Windows 7下的虚拟WiFi功能。

不过前提条件是此WLAN驱动程序需要通过微软Windows 7认证。

虚拟WiFi工作原理如果一切顺利,那么此功能将会在不久之后自动暴露出来。

在Windows 7上,操作系统将安装一个虚拟设备,直接托管目前WiFi网卡的无线网络功能,这个虚拟设备可以在网络连接菜单中显示为“无线网络连接2”,设备名称是“Microsoft Virtual WiFi Miniport Adapter(微软虚拟无线微型适配器)”。

二、Wind ows7中使用Virtual WiFi如果你的Windows7已经安装了支持Virtual WiFi功能的无线网卡驱动,你就会在控制面板\网络和Internet\网络连接看见一个虚拟网卡,设备名字叫做:Microsoft Virtual WiFi Miniprot adapter。

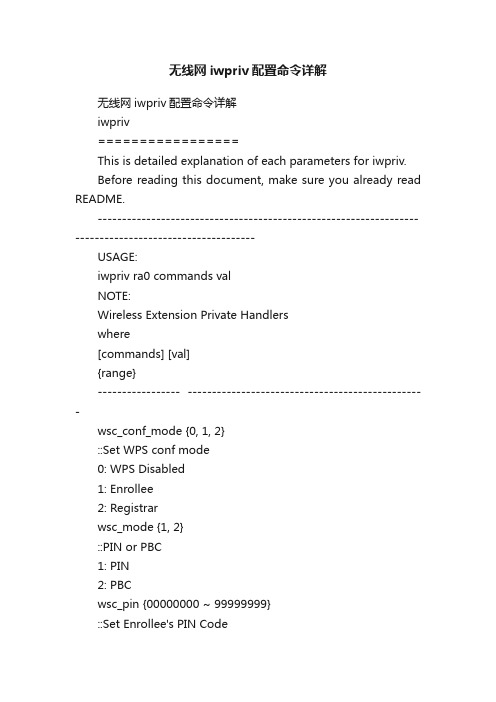

无线网iwpriv配置命令详解

无线网iwpriv配置命令详解无线网iwpriv配置命令详解iwpriv=================This is detailed explanation of each parameters for iwpriv.Before reading this document, make sure you already read README.-------------------------------------------------------------------------------------------------------USAGE:iwpriv ra0 commands valNOTE:Wireless Extension Private Handlerswhere[commands] [val]{range}----------------- -------------------------------------------------wsc_conf_mode {0, 1, 2}::Set WPS conf mode0: WPS Disabled1: Enrollee2: Registrarwsc_mode {1, 2}::PIN or PBC1: PIN2: PBCwsc_pin {00000000 ~ 99999999}::Set Enrollee's PIN Codewsc_ssid {0~z, 1~32 ascii characters}::Set WPS AP SSIDwsc_start NULL::Trigger RT2860 STA driver to do WPS processwsc_stop NULL::Stop WPS processwsc_gen_pincode NULL::Generate new PIN codewsc_cred_count {1 ~ 8}::Set count of WPS credentialwsc_cred_ssid {"idx ssid_str"}::Set SSID into credtentail[idx]idx: 0 ~ 7ssid_str: 0~z, 1~32 ascii characterswsc_cred_auth {"idx auth_str"}::Set AuthMode into credtentail[idx]idx: 0 ~ 7auth_str: OPEN, WPAPSK, WPA2PSK, SHARED, WPA, WPA2 wsc_cred_encr {"idx encr_str"}::Set EncrypType into credtentail[idx]idx: 0 ~ 7encr_str: NONE, WEP, TKIP, AESwsc_cred_keyIdx {"idx key_index"}::Set Key Index into credtentail[idx]idx: 0 ~ 7key_index: 1 ~ 4wsc_cred_key {"idx key"}::Set Key into credtentail[idx]idx: 0 ~ 7key: ASCII string (wep_key_len(=5,13),passphrase_len(=8~63))ORHex string (wep_key_len(=10,26), passphrase_len(=64))wsc_cred_mac {"idx mac_str"}::Set AP's MAC into credtentail[idx]idx: 0 ~ 7mac_str: xx:xx:xx:xx:xx:xxwsc_conn_by_idx {0 ~ 7}::Connect AP by credential indexwsc_auto_conn {0, 1}::Set driver to re-connecting to AP or not after registration.0: Disabled, driver won't re-connect to AP with new configurations.1: Enabled, driver will re-connect to AP with new configurations.wsc_ap_band {0, 1, 2}::Set prefer band to do WPS with dual band WPS AP0 : prefer 2.4G1 : prefer 5G2 : autoDefault value is auto (2)-------------------------------------------------------------------------------------------------------USAGE:iwpriv ra0 set [parameters]=[val]NOTE:Execute one iwpriv/set command simultaneously.where[parameters] [val]{range}----------------- -------------------------------------------------CountryRegion {0~7}::Set country region0: 1 ~ 11 ch1: 1 ~ 13 ch2: 10, 11 ch3: 10 ~ 13 ch4: 14 ch5: 1 ~ 14 ch6: 3 ~ 9 ch7: 5 ~ 13 ch31: 1 ~ 14 ch (ch1-11:activescan, ch12-14 passive scan)CountryRegionABand {0~11}::Set country region for A band0: 36, 40, 44, 48, 52, 56, 60, 64, 149, 153, 157, 161, 165 ch1: 36, 40, 44, 48, 52, 56, 60, 64, 100, 104, 108, 112, 116, 120, 124, 128, 132, 136, 140 ch2: 36, 40, 44, 48, 52, 56, 60, 64 ch3: 52, 56, 60, 64, 149, 153, 157, 161 ch4: 149, 153, 157, 161, 165 ch5: 149, 153, 157, 161 ch6: 36, 40, 44, 48 ch7: 36, 40, 44, 48, 52, 56, 60, 64, 100, 104, 108, 112, 116, 120, 124, 128, 132, 136, 140, 149, 153, 157, 161, 165 ch8: 52, 56, 60, 64 ch9: 36, 40, 44, 48, 52, 56, 60, 64, 100, 104, 108, 112, 116, 132, 136, 140, 149, 153, 157, 161, 165 ch10: 36, 40, 44, 48, 149, 153, 157, 161, 165 ch11: 36, 40, 44, 48, 52, 56, 60, 64, 100, 104, 108, 112, 116, 120, 149, 153, 157, 161 chSSID {0~z, 1~32 ascii characters}::Set AP SSIDWirelessMode {0~10}::Set Wireless Mode0: legacy 11b/g mixed1: legacy 11B only2: legacy 11A only3: legacy 11a/b/g mixed4: legacy 11G only5: 11ABGN mixed6: 11N only7: 11GN mixed8: 11AN mixed9: 11BGN mixed10: 11AGN mixedChannel depends on CountryRegion or CountryRegionForABand::Set ChannelBGProtection {0~2}::Set 11B/11G Protection0:Auto,1:Always on,2:Always offTxPreamble {0~2}::Set TxPreamble0:Preamble Long,1:Preamble Short,2:AutoRTSThreshold {1~2347}::Set RTS ThresholdFragThreshold {256~2346}::Set Fragment ThresholdTxBurst {0,1}::Set TxBurst Enable or Disable0:Disable,1:EnableNetworkType {Infra,Adhoc}::Set Network typeAuthMode{OPEN,SHARED,WEPAUTO,WPAPSK,WPA2PSK,WPANONE} ::Set Authentication ModeEncrypType {NONE,WEP,TKIP,AES}::Set Encryption TypeDefaultKeyID{1~4}::Set Default Key IDKey1 {5 ascii characters or 10 hex number or 13 ascii characters or 26 hex numbers}::Set Key1 StringKey2 {5 ascii characters or 10 hex number or 13 ascii characters or 26 hex numbers}::Set Key2 StringKey3 {5 ascii characters or 10 hex number or 13 ascii characters or 26 hex numbers}::Set Key3 StringKey4 {5 ascii characters or 10 hex number or 13 ascii characters or 26 hex numbers}::Set Key4 StringWPAPSK {8~63 ascii or 64 hex characters} ::WPA Pre-Shared KeyWmmCapable {0,1}::Set WMM Capable0:Disable WMM,1:Enable WMMPSMode {CAM, MAX_PSP, FAST_PSP}::Set Power Saving ModeHtBw {0,1}::Set BandWidth0: 20Hz1: 40HzHtMcs {0 ~ 15, 33}::Set MCS33: Auto RateHtGi {0,1}::Set Guard Interval(GI)0: long GI1: short GIHtOpMode {0,1}::Set HT Operation Mode0: HT mixed format1: HT greenfield formatHtExtcha {0,1}::Set Extended Channel Switch Announcement0: Below1: AboveHtMpduDensity {0 ~ 7}::Set The Minimum Time Between MPDUs within an AMPDU HtBaWinSize {1 ~ 64}::Set BA WinSizeHtRdg {0,1}::Set RDG Capable0: Disabled1: EnabledHtAmsdu {0,1}::Set AMSDU Capable0: Disabled1: EnabledHtAutoBa {0,1}::Set Auto BA Capable0: Disabled1: EnabledHtBaDecline {0,1}::Reject BA request from AP0: Disabled1: EnabledHtProtect {0,1}::Set HT Protect Capable0: Disabled1: EnabledFixedTxMode {CCK, OFDM}:: Set Fixed Tx Mode for fixed rate settingMode = CCKMCS = 0 => 1Mbps= 1 => 2Mbps= 2 => 5.5 Mbps= 3 => 11 MbpsMode = OFDMMCS = 0 => 6Mbps= 1 => 9Mbps= 2 => 12Mbps= 3 => 18Mbps= 4 => 24Mbps= 5 => 36Mbps= 6 => 48Mbps= 7 => 54Mbps==> Build Ethernet Convert function. Please set 'HAS_ETH_CONVERT_SUPPORT=y'in os/linux/config.mkEthConvertMode {dongle, clone, hybrid}::Set Ethernet Convert ModeEthCloneMac {xx:xx:xx:xx:xx:xx}:: Set Clone MACLongRetry {0,255}:: Set Tx Long Retry LimitShortRetry {0,255}:: Set Tx Short Retry LimitMeshId {Length 1~32 ascii characters}:: Set Mesh IDMeshHostName {Length 1~32 ascii characters}:: Set Mesh Host NameMeshAutoLink {1,0}:: Set Mesh Auto Link Capable0: Disabled1: EnabledMeshAddLink {xx:xx:xx:xx:xx:xx}:: Add Mesh LinkMeshDelLink {xx:xx:xx:xx:xx:xx}:: Delete Mesh LinkMeshMultiCastAgeOut {20 ~ 65535 seconds}:: Set AgeOut time for Mesh MultiCast MeshAuthMode {OPEN, WPANONE}:: Set Mesh Authentication Mode MeshEncrypType {NONE, WEP, TKIP, AES}:: Set Mesh Encryption TypeMeshDefaultkey {1 ~ 4}:: Set Mesh Default Key IDMeshWEPKEY {5 ascii characters or 10 hex number or 13 ascii characters or 26 hex numbers}:: Set Mesh WEP Key StringMeshWPAKEY {8~63 ascii or 64 hex characters}:: Set Mesh WPA Pre-Shared KeyExamples====================================== =============================-------------------------------------------------------------------------------------------------------a> Config STA to link with AP which is OPEN/NONE(Authentication/Encryption)1. ./iwpriv ra0 set NetworkType=Infra2. ./iwpriv ra0 set AuthMode=OPEN3. ./iwpriv ra0 set EncrypType=NONE4. ./iwpriv ra0 set SSID="default"b> Config STA to link with AP which is SHARED/WEP(Authentication/Encryption)1. iwpriv ra0 set NetworkType=Infra2. iwpriv ra0 set AuthMode=SHARED3. iwpriv ra0 set EncrypType=WEP4. iwpriv ra0 set DefaultKeyID=15. iwpriv ra0 set Key1="AP's wep key"6. iwpriv ra0 set SSID="AP's SSID"c> Config STA to link with AP which is WPAPSK/TKIP(Authentication/Encryption)Cell 05 - Address: 00:1E:E5:F8:45:5FProtocol:802.11b/gESSID:"cultraview_office0"Mode:ManagedFrequency:2.462 GHz (Channel 11)Quality:47/100 Signal level:-71 dBm Noise level:-73 dBmEncryption key:onBit Rates:54 Mb/sIE: WPA Version 1Group Cipher : TKIPPairwise Ciphers (1) : TKIPAuthentication Suites (1) : PSK1. iwpriv ra0 set NetworkType=Infra2. iwpriv ra0 set AuthMode=WPAPSK3. iwpriv ra0 set EncrypType=TKIP4. iwpriv ra0 set SSID="default"5. iwpriv ra0 set WPAPSK=12345678906. iwpriv ra0 set SSID="default"1. iwpriv ra0 set NetworkType=Infra2. iwpriv ra0 set AuthMode=WPAPSK3. iwpriv ra0 set EncrypType=TKIP4. iwpriv ra0 set SSID="cultraview_office0"5. iwpriv ra0 set WPAPSK="cv021********"6. iwpriv ra0 set SSID="cultraview_office0"d> Config STA to link with AP which is WPAPSK/AES(Authentication/Encryption)1. iwpriv ra0 set NetworkType=Infra2. iwpriv ra0 set AuthMode=WPAPSK3. iwpriv ra0 set EncrypType=AES4. iwpriv ra0 set SSID="AP's SSID"5. iwpriv ra0 set WPAPSK=12345678906. iwpriv ra0 set SSID="AP's SSID"e> Config STA to link with AP which is WPA2PSK/TKIP(Authentication/Encryption)1. iwpriv ra0 set NetworkType=Infra2. iwpriv ra0 set AuthMode=WPA2PSK3. iwpriv ra0 set EncrypType=TKIP4. iwpriv ra0 set SSID="default"5. iwpriv ra0 set WPAPSK=s:cv021********6.iwpriv ra0 set SSID="cultraview_office0"f> Config STA to create/link as adhoc mode, which is OPEN/NONE(Authentication/Encryption)1. iwpriv ra0 set NetworkType=Adhoc2. iwpriv ra0 set AuthMode=OPEN3. iwpriv ra0 set EncrypType=NONE4. iwpriv ra0 set SSID="Adhoc's SSID"g> Config STA to create/link as adhoc mode, which is WPANONE/TKIP(Authentication/Encryption)1. iwpriv ra0 set NetworkType=Adhoc2. iwpriv ra0 set AuthMode=WPANONE3. iwpriv ra0 set EncrypType=TKIP4. iwpriv ra0 set SSID="AP's SSID"5. iwpriv ra0 set WPAPSK=123456786. iwpriv ra0 set SSID="AP's SSID"h> Get site surveyusage: iwpriv ra0 get_site_surveyi> Get Statisticsusage: iwpriv ra0 stat ; read statistic counteriwpriv ra0 set ResetCounter=0 ; reset statistic counterj> Link with an AP which is the largest strength ; set ANY SSID (ssidLen=0)usage: iwconfig ra0 essid ""orusage: iwpriv ra0 set SSID=""k> Config STA to link as dongle mode with STA own MACusage: iwpriv ra0 set EthConvertMode=donglel> Config STA to link as clone modeusage: iwpriv ra0 set EthConvertMode=cloneiwpriv ra0 set EthCloneMac="Desired MAC" ;; 00:00:00:00:00:00 means using STA own MAC;; FF:FF:FF:FF:FF:FF means using source MAC of first packet coming from wired devicem> Config STA to link as hybrid(dongle+clone) modeusage: iwpriv ra0 set EthConvertMode=hybridiwpriv ra0 set EthCloneMac="Desired MAC" ;; 00:00:00:00:00:00 means using STA own MAC;; FF:FF:FF:FF:FF:FF means using source MAC of first packet coming from wired deviceRtmpOSFileOpen(): Error 2 opening /etc/Wireless/RT2860STA/RT2860STA.dat libiw.so.29mount -t nfs -o nolock 192.168.3.5:/home/zhaofeihong/DHMC_FS /mnt/insmod /lib/modules/rt3090sta.koifconfig ra0 upiwlist ra0 scanning====================================== =============================iwlist=================This is detailed explanation of each parameters for iwlist.-------------------------------------------------------------------------------------------------------iwlist ra0 scanning ; list the results after scanning(manual rescan)=============================================================================== ========================iwconfig=================The following are our support in standard configuration - iwconfig-------------------------------------------------------------------------------------------------------iwconfig ra0 essid {NN|on|off} ; set essidiwconfig ra0 mode {managed|ad-hoc|...} ; set wireless mode >> rt2860sta driver support monitor mode with linux kernel > 2.4.20.>> Note: For using monitor mode => if mesh interface is ON, please down the mesh interface first.iwconfig ra0 freq N.NNNN[k|M|G]] ; set frequencyiwconfig ra0 channel N ; set channeliwconfig ra0 ap {N|off|auto} ; set AP addressiwconfig ra0 nick N ; set nicknameiwconfig ra0 rate {N|auto|fixed} ; set rate (only support legacy rate setting)iwconfig ra0 rts {N|auto|fixed|off} ; set RTS thresholdiwconfig ra0 frag {N|auto|fixed|off} ; set Fragment threshold iwconfig ra0 enc {NNNN-NNNN|off} ; set encryption typeiwconfig ra0 power {period N|timeout N} ; set power management modes*** Wireless extension usage please refer to man page of 'iwconfig', 'iwlist' and 'iwpriv'. ***。

iwpriv 用法

iwpriv 用法

iwpriv是一个管理无线接口私有扩展功能的命令。

使用语法如下:

```

iwpriv [无线接口名称] [私有参数]

```

无线接口名称指的是要配置或查询私有扩展属性的无线接口的名称(例如wlan0)。

私有参数是用于配置或查询不同功能的具体参数。

常见的iwpriv命令用法示例:

1.查询无线接口支持的私有参数:

```

iwpriv wlan0

```

2.查询指定无线接口和私有参数的当前状态:

```

iwpriv wlan0 get_priv_param

```

3.设置指定无线接口和私有参数的值:

```

iwpriv wlan0 set_priv_param=value

```

其中,wlan0是无线接口名称,get_priv_param和set_priv_param是私有参数,value是要设置的值。

请注意,具体的私有参数和对应的使用方式可能因不同的无线设备、驱动程序和固件版本而有所差异,建议通过查阅设备的文档或与设备厂商联系以了解特定参数的使用方法。

iwpriv工具通过ioctl动态获取相应无线网卡驱动的private_args所有扩展参数

iwpriv工具通过ioctl动态获取相应无线网卡驱动的private_args所有扩展参数iwpriv是处理下面的wlan_private_args的所有扩展命令,iwpriv的实现上,是这样的,=>main=>set_private=>iw_get_priv_info获取wireless网卡所能处理的所有wlan_private_args 类型.dev_ioctl=>wext_handle_ioctl=>wireless_process_ioctlif(cmd == SIOCGIWPRIV && dev->wireless_handlers)return ioctl_standard_call(dev, ifr, cmd,&iw_handler_get_private);static int ioctl_standard_call(struct net_device * dev,struct ifreq * ifr,unsigned int cmd,iw_handler handler){.../* Call the handler */ret = handler(dev,&info,&(iwr->u), extra);if(user_length < iwr->u.data.length){kfree(extra);return-E2BIG;//通知iwpriv,本wifi网卡对应的private命令还没有完,还有,这样iwpriv 将会继续//maxpriv默认为16,即将以16个为一组,一组一组的从wifi网卡驱动读取该网卡所能支持的所有private_args参数//newpriv = realloc(priv, maxpriv * sizeof(priv[0]));继续申请,继续拷贝,知道将wifi网卡自定义的wlan_private_args参数全部//传出到iwpriv为止.}...}/* New driver API : try to find the handler */handler = get_handler(dev, cmd);//获取if(handler){/* Standard and private are not the same */if(cmd < SIOCIWFIRSTPRIV)return ioctl_standard_call(dev, ifr, cmd, handler);else//如果有对应的handler,那么处理iwpriv的命令,可以我们的iwpriv都是由dev->do_ioctl完成的.return ioctl_private_call(dev, ifr, cmd, handler);}/* Old driver API : call driver ioctl handler */if(dev->do_ioctl)//如果dev->wireless_handlers->standard和dev->wireless_handlers->private[index都不对该cmd作处理,那么由//dev->do_ioctl = wlan_do_ioctl;我们驱动的最后处理函数wlan_do_ioctl 处理.return dev->do_ioctl(dev, ifr, cmd);static iw_handler get_handler(struct net_device *dev,unsigned int cmd){/* Don't "optimise" the following variable, it will crash */unsigned int index;/* *MUST* be unsigned *//* Check if we have some wireless handlers defined */if(dev->wireless_handlers ==NULL)return NULL;/* Try as a standard command */index = cmd - SIOCIWFIRST;if(index < dev->wireless_handlers->num_standard)return dev->wireless_handlers->standard[index];/* Try as a private command */index = cmd - SIOCIWFIRSTPRIV;//if(index < dev->wireless_handlers->num_private)return dev->wireless_handlers->private[index];//该private命令的handler./* Not found */return NULL;}下面wlan_private_args为本wifi网卡驱动的所能支持的所有命令,也就是iwpriv命令所能支持的所有命令struct iw_handler_def wlan_handler_def ={num_standard:sizeof(wlan_handler)/sizeof(iw_handler),num_private:sizeof(wlan_private_handler)/sizeof(iw_handler),num_private_args:sizeof(wlan_private_args)/sizeof(structiw_priv_args),standard:(iw_handler *) wlan_handler,private:(iw_handler *) wlan_private_handler,private_args:(struct iw_priv_args *) wlan_private_args, #if WIRELESS_EXT > 20get_wireless_stats:wlan_get_wireless_stats,#endif};以下为示意代码,我们的wifi网卡驱动支持如下iwpriv命令. static const struct iw_priv_args wlan_private_args[] = {"extscan""hostcmd""arpfilter""regrdwr""sdcmd52rw""sdcmd53rw""setgetconf""getcis""scantype""deauth""getNF""getRSSI""bgscan""enable11d""adhocgrate""sdioclock""wmm""uapsdnullgen""setcoalescing""adhocgprot""wmm_qosinfo" "lolisteninter" "fwwakeupmethod" "psnullinterval" "bcnmisto" "adhocawakepd" "moduletype" "autodeepsleep" "enhanceps" "wakeupmt" "setrxant" "settxant" "authalgs" "encryptionmode" "setregioncode" "setlisteninter" "setmultipledtim" "setbcnavg" "setdataavg "associate" "getregioncode" "getlisteninter" "getmultipledtim" "gettxrate" "getbcnavg" "getdataavg" "getrxant" "gettxant" "gettsf""deepsleep" "adhocstop" "radioon" "radiooff" "rmaeskey" "crypto_test" "reasso-on" "reasso-off" "wlanidle-on" "wlanidle-off" "sleepparams" "requesttpc" "powercap" "measreq" "bca-ts" "scanmode" "getadhocstatus" "setgenie" "getgenie" "qstatus""ts_status" "setaeskey" "getaeskey" "version" "verext" "setwpaie" "setband" "setadhocch" "chanswann""getadhocch" "getlog" "tpccfg" "scanprobes" "ledgpio" "sleeppd" "rateadapt" "getSNR" "getrate" "getrxinfo" "atimwindow" "bcninterval" "sdiopullctrl" "scantime" "sysclock" "txcontrol" "hscfg" "hssetpara" "inactoext" "dbgscfg" "drvdbg" "drvdelaymax" "intfctrl" "setquietie" "" "setuserscan" "getscantable" "setmrvltlv" "getassocrsp""delts""qconfig""qstats""txpktstats""getcfptable""mefcfg""getmem"};浅析ethx网卡控制函数ioctl实现具体流程====================1.应用层程序iwprivwireless tools网络配置应用程序iwpriv命令格式:iwpriv ethX private-command [parameters]iwpriv部分实现源码如下:int main(int argc, char *argv[]){...sockfd = socket(AF_INET, SOCK_STREAM, 0);...ioctl(sockfd, ioctl_val, &iwr);//将控制命令通过ioctl发送到无线网卡...}====================2.系统调用sys_ioctl应用层通过ioctl(sockfd, ioctl_val, &iwr);触发sys_ioctl系统调用,实际流程:sys_ioctl=>vfs_ioctl=>do_ioctl=最后调用filp->f_op->unlocked_ioctl执行具体的ioctl操作,该操作就是sock_ioctl,至于为什么是sock_ioctl,后边作了进一步分析sock_ioctl=>{...#ifdef CONFIG_WIRELESS_EXTif (cmd >= SIOCIWFIRST && cmd <= SIOCIWLAST) {err = dev_ioctl(net, cmd, argp);//} else#endif...}dev_ioctl=>wext_handle_ioctl{.../* Take care of Wireless Extensions */if (cmd >= SIOCIWFIRST && cmd <= SIOCIWLAST)return wext_handle_ioctl(net, &ifr, cmd, arg);...}wext_handle_ioctl=>wireless_process_ioctl=>然后通过if ((dev = __dev_get_by_name(net, ifr->ifr_name)) == NULL)函数,从系统管理的net链表中,把ioctl指定的ethX对应的struct net_device摘出来,最后调用ioctl_private_call(handler)或者调用dev->do_ioctl(dev, ifr, cmd)来处理该ioctl,这两个函数分别指向wlan_handler_def和wlan_do_ioctl====================3.wifi网卡是怎么登记到kernel上的wlan_probe()=>wlan_add_card()=>alloc_etherdev()=>之后将操作方法添加到struct net_device *dev=alloc_etherdev()申请的dev 上去,其中包括:.../* Setup the OS Interface to our functions */dev->open = wlan_open;dev->hard_start_xmit = wlan_hard_start_xmit;dev->stop = wlan_close;dev->do_ioctl = wlan_do_ioctl;dev->set_mac_address = wlan_set_mac_address;dev->tx_timeout = wlan_tx_timeout;dev->get_stats = wlan_get_stats;dev->watchdog_timeo = MRVDRV_DEFAULT_WATCHDOG_TIMEOUT;dev->wireless_handlers = (struct iw_handler_def *)&wlan_handler_def;dev->set_multicast_list = wlan_set_multicast_list;...4.socket系统调用如何关联上ioctl和ethX设备asmlinkage long sys_socket(int family, int type, int protocol);sys_socket=>sock_create=>__sock_create=>sock = sock_alloc();通过sock_mnt->mnt_sb从socket文件系统的超级块上申请一个inode节点,这样也就同时获得了由该inode描述的一个sock结构体单元,所以sokcet和dentry目录项等效,接下来从net_families全局管理结构体中找到当前family对应的ops操作集, net_proto_family *pf=net_families[family];pf->create(net, sock, protocol);//核心调用,对于ipv4,就是inet_create 以ipv4为例static struct net_proto_family inet_family_ops = {.family = PF_INET,.create = inet_create,.owner = THIS_MODULE,};还记得上面应用层创建sokcet的函数吧,sockfd = socket(AF_INET, SOCK_STREAM, 0);//AF_INET虽然等于PF_INET,但是因为种种原因我们提倡使用PF_INET可见family等于AF_INET,type等于SOCK_STREAM,协议protocol为0,也就是采用IP协议,inet_create=>inetsw[sock->type]也就是inetsw[SOCK_STREAM],从inetsw[sock->type]中找到已经登记的protocol网络协议处理函数,inetsw[]是怎么填充的呢?inet_init()=>inet_register_protosw(inetsw_array)=>这样inetsw_array中的所有protocol处理模块都将登记到inetsw中了, static struct inet_protosw inetsw_array[] ={{.type = SOCK_STREAM,.protocol = IPPROTO_TCP,.prot = &tcp_prot,.ops = &inet_stream_ops,.capability = -1,.no_check = 0,.flags = INET_PROTOSW_PERMANENT | INET_PROTOSW_ICSK, },{.type = SOCK_DGRAM,.protocol = IPPROTO_UDP,.prot = &udp_prot,.ops = &inet_dgram_ops,.capability = -1,.no_check = UDP_CSUM_DEFAULT,.flags = INET_PROTOSW_PERMANENT,},{.type = SOCK_RAW,.protocol = IPPROTO_IP, /* wild card */.prot = &raw_prot,.ops = &inet_sockraw_ops,.capability = CAP_NET_RAW,.no_check = UDP_CSUM_DEFAULT,.flags = INET_PROTOSW_REUSE,}};至于inet_init,则是以fs_initcall(inet_init)方式,以5号优先级被build in 到了内核中,当kernel启动时会在start_kernel=>rest_init=>kernel_init=>do_basic_setup=>do_initcalls中依据优先级号优先于其他module驱动被调用.这样sock->ops = answer->ops;对于ipv4也就等于inet_stream_ops,接下来就是将ops填充到file操作指针中了,sys_socket=>sock_map_fd=>sock_attach_fd=>dentry->d_op = &sockfs_dentry_operations;init_file(file, sock_mnt, dentry, FMODE_READ | FMODE_WRITE,&socket_file_ops);file->private_data = sock;其中init_file=>file->f_op = fop;也就是file->f_op = socket_file_ops; 所以read(),wirte(),poll()和ioctl()应用程序调用的file->f_op就是socket_file_ops了,比如:read()对应sock_aio_read网络异步读write()对应sock_aio_write网络异步写ioctl()对应sock_ioctlsocket_file_ops结构体具体实现如下:static const struct file_operations socket_file_ops = {.owner = THIS_MODULE,.llseek = no_llseek,.aio_read = sock_aio_read,.aio_write = sock_aio_write,.poll = sock_poll,.unlocked_ioctl = sock_ioctl,#ifdef CONFIG_COMPAT.compat_ioctl = compat_sock_ioctl,#endif.mmap = sock_mmap,.open = sock_no_open, /* special open code to disallow open via /proc */.release = sock_close,.fasync = sock_fasync,.sendpage = sock_sendpage,.splice_write = generic_splice_sendpage,};网卡控制因为涉及到的知识点比较多,上面只是从宏观上对数据流程做了一个简单的介绍,深入到其中的每个知识点,都会牵扯出一系列文章,读者需要自己去一个个的慢慢深入,希望本文能够对刚刚接触网络驱动的读者有所帮助和启发【gliethttp.Leith】wireless extention扩展接口Blog作者的回复:wlan_add_card=>wlan_create_thread(wlan_service_main_thread, &priv->MainThread, "wlan_main_service");=>wlan_service_main_thread=>wlan_exec_next_cmd=>将调用wlan_enter_ps和wlan_exit_pssbi_interrupt=>从sdio口上传来的中断数据,sdio_irq_thread=>process_sdio_pending_irqs=>调用func->irq_handler(func);即本.在mmc_signal_sdio_irq=>将调用wake_up_process(host->sdio_irq_thread);来唤醒该irq处理线程,可能还有其他命令需要处理wlan_exec_next_cmd这个pxamci_irq就是mmc的物理irq中断了,pxamci_irq=>mmc_signal_sdio_irq(host->mmc);wlan_exec_next_cmd=>只要cmd链表上CmdNode还存在,那么就会执行wlan_dnld_cmd_to_fw(wlan_private * priv, CmdCtrlNode * CmdNode)将CmdNode中的数据下发下去,然后重新触发wlan_mod_timer(&Adapter->MrvDrvCommandTimer,MRVDRV_TIMER_5S);也就是wlan_cmd_timeout_func命令超时处理函数,在cmd已经有了恢复之后,在主线程中调用wlan_process_cmdresp,立即调用wlan_cancel_timer(&Adapter->MrvDrvCommandTimer);来删除定时器wlan_service_main_thread=>每次唤醒都会检查====/* Execute the next command */if (!priv->wlan_dev.cmd_sent && !Adapter->CurCmd)wlan_exec_next_cmd(priv);====wlan_prepare_cmd=>wlan_hostcmd_ioctl=>获取一个空闲的CmdNode节点wlan_get_cmd_node,当完成赋值之后,执行如下语句,将CmdNode节点添加到处理队列中:wlan_insert_cmd_to_pending_q(Adapter, CmdNode, TRUE);wake_up_interruptible(&priv->MainThread.waitQ);另外在数组中/** iwconfig settable callbacks*/static const iw_handler wlan_handler[]这个数组中全部是回调函数,/** wlan_handler_def */struct iw_handler_def wlan_handler_def = {num_standard:sizeof(wlan_handler) / sizeof(iw_handler),num_private:sizeof(wlan_private_handler) / sizeof(iw_handler),num_private_args:sizeof(wlan_private_args) / sizeof(structiw_priv_args),standard:(iw_handler *) wlan_handler,private:(iw_handler *) wlan_private_handler,private_args:(struct iw_priv_args *) wlan_private_args,#if WIRELESS_EXT > 20get_wireless_stats:wlan_get_wireless_stats,#endif};在wlan_add_card函数中dev->wireless_handlers = (struct iw_handler_def *) &wlan_handler_def; ===============在kernel的net中使用wireless extention扩展接口static iw_handler get_handler(struct net_device *dev, unsigned int cmd) {/* Don't "optimise" the following variable, it will crash */unsigned int index; /* *MUST* be unsigned *//* Check if we have some wireless handlers defined */if (dev->wireless_handlers == NULL)return NULL;/* Try as a standard command */index = cmd - SIOCIWFIRST;if (index < dev->wireless_handlers->num_standard)return dev->wireless_handlers->standard[index];/* Try as a private command */index = cmd - SIOCIWFIRSTPRIV;if (index < dev->wireless_handlers->num_private)return dev->wireless_handlers->private[index];/* Not found */return NULL;}=>sock_ioctl=>dev_ioctl+++/* Take care of Wireless Extensions */+++if (cmd >= SIOCIWFIRST && cmd <= SIOCIWLAST)+++return wext_handle_ioctl(net, &ifr, cmd, arg);=>wext_handle_ioctl=>wireless_process_ioctl(struct net *net, struct ifreq *ifr, unsigned int cmd)=>get_handler(dev, cmd);如果没有实现该cmd,那么将调用dev->do_ioctl来处理,wlan_reassoc_timer_func=>wmm_start_queue=>wlan_tx_packet=>wlan_tx_timeout=>wlan_remove_card=>wlan_hostcmd_ioctl=>wlan_auto_deep_sleep=>wlan_set_deep_sleep=>wlan_prepare_cmd=>wlan_cmd_timeout_func=>将调用wake_up_interruptible(&priv->MainThread.waitQ);唤醒wlan_service_main_thread主处理线程.wlan_hard_start_xmit=>wlan_tx_packet发送数据包dev->tx_timeout = wlan_tx_timeout;wlan_initialize_timer(&Adapter->MrvDrvCommandTimer,wlan_cmd_timeout_func, priv);int wlan_do_ioctl(struct net_device *dev, struct ifreq *req, int cmd) {...case WLAN_WAKEUP_MT:if (wrq->u.data.length > 0)Adapter->IntCounter++;wake_up_interruptible(&priv->MainThread.waitQ);break;...}在wlan_process_cmdresp()处理完该cmd之后,调用wlan_insert_cmd_to_free_q=>wlan_clean_cmd_noder,从命令链表上删除已经处理完成的cmd_node,wlan_clean_cmd_noder然后pTempNode->CmdWaitQWoken = TRUE;同时如果该cmd_node是一个被阻塞等待的,那么唤醒等待的程序.wake_up_interruptible(&pTempNode->cmdwait_q);。

ioctl介绍 -回复

ioctl介绍-回复ioctl是UNIX和类UNIX操作系统中的一个系统调用,用于在用户空间程序和内核之间传递控制命令。

它的全称是Input/Output Control,中文译为输入/输出控制。

ioctl可以对设备文件进行一些特殊的操作,包括设备初始化、参数设置、数据传输等。

ioctl的使用方法比较简单,它接受三个参数:文件描述符fd、请求的命令cmd和可选的参数arg。

文件描述符可以是任意的打开文件或设备文件,命令是一个整数,用于告诉内核进行哪种类型的操作,参数是一个指针,指向用于传递数据的结构。

首先,我们来看一下ioctl的头文件定义。

在C语言中,ioctl的定义位于<sys/ioctl.h>中。

这个头文件包含了一系列宏定义,每个宏定义用于表示一个特定的ioctl命令。

这些宏定义一般以_IOW、_IOR、_IOWR开头,它们分别代表写、读和读写操作。

这些宏定义的命名规则通常是根据设备的类型和功能来命名的,例如,对于tty设备,就有TTYIOCGWINSZ、TTYIOCSWINSZ等宏定义。

然后,我们来看一下如何使用ioctl进行设备文件的一些特殊操作。

首先,我们需要打开一个设备文件或文件描述符。

可以使用open函数来打开一个设备文件,并在成功打开后,得到一个文件描述符。

文件描述符是一个用于标识打开文件的整数值,在后面的操作中,我们可以使用这个文件描述符来操作设备文件。

接下来,我们可以使用ioctl进行各种设备操作。

例如,我们可以使用ioctl 来查询或设置设备的状态。

对于某些具体的设备类型,可能有特定的命令可以查询设备状态。

我们可以使用_IOR宏定义来表示读取操作的命令,然后将这个命令作为参数传递给ioctl函数。

ioctl会根据命令找到对应的操作,并将结果返回给用户空间程序。

除了查询设备状态,ioctl还可以用于设置设备的各种参数。

对于这种情况,我们需要使用或定义相应的_IOWR宏定义来表示写操作的命令。

脚本精灵函数说明

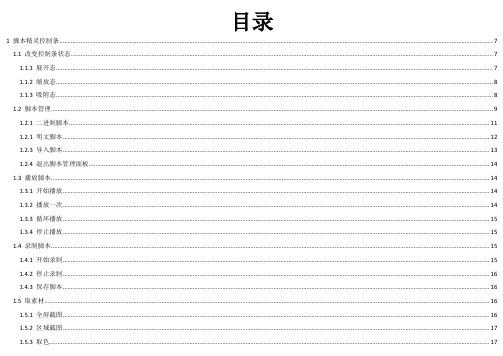

目录1 脚本精灵控制条 (7)1.1 改变控制条状态 (7)1.1.1 展开态 (7)1.1.2 缩放态 (8)1.1.3 吸附态 (8)1.2 脚本管理 (9)1.2.1 二进制脚本 (11)1.2.1 明文脚本 (12)1.2.3 导入脚本 (13)1.2.4 退出脚本管理面板 (14)1.3 播放脚本 (14)1.3.1 开始播放 (14)1.3.2 播放一次 (14)1.3.3 循环播放 (15)1.3.4 停止播放 (15)1.4 录制脚本 (15)1.4.1 开始录制 (15)1.4.2 停止录制 (16)1.4.3 保存脚本 (16)1.5 取素材 (16)1.5.1 全屏截图 (16)2 脚本精灵开发工具 (19)2.1 基本介绍 (19)2.1.1 开发工具介绍 (19)2.1.2 各组成部分介绍 (19)2.1.3 二进制脚本结构 (19)2.1.4 明文格式脚本 (20)2.2 工程管理 (20)2.2.2 删除工程 (21)2.2.3 脚本编辑 (21)2.2.4 图片路径 (21)2.3 远程设备管理 (21)2.3.1 远程导入脚本 (22)2.3.2 远程屏幕 (22)2.3.3 远程截图 (22)2.3.4 远程取色 (23)2.3.5 远程取坐标 (23)2.4 脚本编辑器 (23)2.4.1 关键字高亮 (23)2.4.2 脚本检错 (24)2.4.3 编译脚本 (24)3 脚本语言 (25)4 脚本精灵库函数 (27)4.1 基本函数 (27)4.1.1 触摸点击 (27)4.1.2 触摸按下 (27)4.1.3 触摸弹起 (28)4.1.4 触摸滑动 (29)4.1.5 输入文本 (30)4.1.6 模拟按键 (31)4.1.7 获取颜色 (31)4.1.8 普通寻色 (32)4.1.9 模糊寻色 (33)4.1.10 RGB颜色合成 (34)4.1.11 获取颜色RGB (35)4.1.12 判断颜色 (36)4.1.13 精确寻图 (37)4.1.14 点击图片 (38)4.1.15 范围寻图 (39)4.1.16 模糊寻图 (40)4.1.17 范围模糊寻图 (41)4.1.18 不规则寻图 (43)4.1.19 范围不规则寻图 (44)4.1.24 获取屏幕色位 (49)4.1.25 弹出文本提示 (50)4.1.26 震动 (51)4.1.27 记录日志 (51)4.1.28 记录错误日志 (52)4.1.29 查找某应用是否安装 (53)4.1.30 判断某应用是否正在运行 (54)4.1.31 启动指定应用 (55)4.1.32 结束一个应用 (56)4.1.33 退出当前脚本 (56)4.1.34 获取SD卡路径 (57)4.1.35 截图到文件 (58)4.1.36 拷贝文本到剪切板 (59)4.1.37 暂停指定应用 (60)4.1.38 恢复指定应用的运行 (60)4.2 高级函数 (61)4.2.1 获取设备UDID唯一串 (61)4.2.2 获取网卡MAC (62)4.2.3 获取蓝牙设备MAC (63)4.2.4 获取IMEI (64)4.2.5 获取设备信息串 (65)4.2.9 随机触摸滑动 (70)4.2.10 http访问 (71)4.3 兼容模式相关函数 (71)4.3.1 强制设置兼容模式 (72)4.3.2 判断当前模式 (72)4.3.3 设置自定义截屏 (74)4.3.4 截取屏幕 (74)5 使用技巧 (77)5.1 如何模拟触摸操作 (77)5.2 如何寻图 (77)5.3 如何找色 (78)5.4 如何记录日志 (78)5.5 开发平台如何与手机建立连接 (78)5.6 如何进行远程调试 (78)5.7 如何输入中文文本 (79)5.8 脚本优化原则 (79)5.9 处理意外逻辑 (79)6 附录 (82)6.1 虚拟键对照表 (82)7 UI说明 (84)7.1脚本结构 (84)7.6创建文本编辑框 (87)7.7创建复选框 (88)7.8创建单选框 (88)7.9创建按钮 (89)7.10 UI换行 (90)7.11创建扩展窗口 (90)7.12在扩展窗口中创建控件 (90)7.13动态设置UI文本 (91)7.14动态获取UI文本 (92)7.15动态设置选中 (92)7.16动态获取选择状态 (92)7.17设置是否显示循环播放设置UI (93)8、获取配置项 (94)1 脚本精灵控制条为方便使用,脚本精灵所有的功能都集中在控制条上,控制条可任意拖动,缩小,吸附。

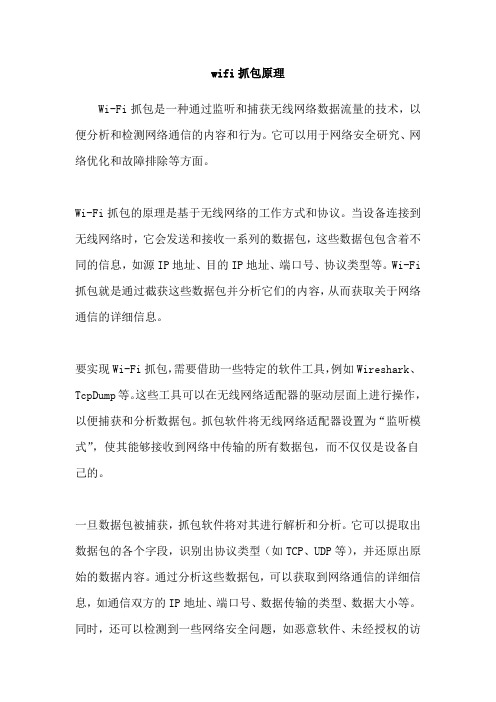

wifi抓包原理

wifi抓包原理Wi-Fi抓包是一种通过监听和捕获无线网络数据流量的技术,以便分析和检测网络通信的内容和行为。

它可以用于网络安全研究、网络优化和故障排除等方面。

Wi-Fi抓包的原理是基于无线网络的工作方式和协议。

当设备连接到无线网络时,它会发送和接收一系列的数据包,这些数据包包含着不同的信息,如源IP地址、目的IP地址、端口号、协议类型等。

Wi-Fi 抓包就是通过截获这些数据包并分析它们的内容,从而获取关于网络通信的详细信息。

要实现Wi-Fi抓包,需要借助一些特定的软件工具,例如Wireshark、TcpDump等。

这些工具可以在无线网络适配器的驱动层面上进行操作,以便捕获和分析数据包。

抓包软件将无线网络适配器设置为“监听模式”,使其能够接收到网络中传输的所有数据包,而不仅仅是设备自己的。

一旦数据包被捕获,抓包软件将对其进行解析和分析。

它可以提取出数据包的各个字段,识别出协议类型(如TCP、UDP等),并还原出原始的数据内容。

通过分析这些数据包,可以获取到网络通信的详细信息,如通信双方的IP地址、端口号、数据传输的类型、数据大小等。

同时,还可以检测到一些网络安全问题,如恶意软件、未经授权的访问等。

需要注意的是,Wi-Fi抓包一般需要在受控环境下进行,即需要有合法的授权和权限才能进行抓包操作。

同时,抓包过程中可能会涉及到隐私和安全的问题,因此在进行Wi-Fi抓包时,应该遵守相关的法律法规和道德规范,确保不侵犯他人的隐私和安全。

总而言之,Wi-Fi抓包是一种通过监听和捕获无线网络数据流量的技术,可以用于分析和检测网络通信的内容和行为。

它依赖于无线网络的工作原理和协议,借助特定的软件工具来实现数据包的捕获和分析。

通过Wi-Fi抓包,可以获取到网络通信的详细信息,并进行网络安全研究和故障排除等工作。

无线控制器通过认证服务器动态授权无线终端接入VLAN典型配置举例

无线控制器通过认证服务器动态授权无线终端接入VLAN典型配置举例首先,需要配置无线控制器。

无线控制器是一个集中管理多个无线接入点的设备,可以通过该设备统一管理和配置所有的无线终端。

1.连接无线控制器和认证服务器:将无线控制器与认证服务器连接到同一个网络中,以便它们之间可以进行通信。

2.配置认证服务器信息:在无线控制器上设置认证服务器的相关信息,包括服务器的IP地址、端口号、共享密钥等。

3.配置无线控制器的VLAN:为不同的用户组设置不同的VLAN,以实现对不同用户的访问控制和隔离。

4.配置无线接入点:将无线接入点与无线控制器进行绑定,确保无线控制器可以管理和配置这些接入点。

接下来,需要配置认证服务器。

认证服务器负责对无线终端进行认证、授权和账号管理。

1. 配置用户身份验证方式:可以使用本地数据库、RADIUS服务器或Active Directory等方式进行用户身份验证。

2.设置用户账号:创建用户账号,并为每个账号分配相应的权限和VLAN。

3. 配置认证方式:可以选择使用802.1X、预共享密钥、Web Portal等认证方式进行无线终端的认证。

最后,需要配置无线终端。

无线终端是连接无线网络的设备,通过认证服务器的授权,可以接入相应的VLAN。

1.配置无线接入方式:根据无线接入点的类型,设置无线终端的接入方式,包括无线网卡参数和接入点的SSID等。

2.配置认证方式:根据认证服务器的要求,设置无线终端的认证方式,如输入用户名和密码,或通过预共享密钥进行认证。

通过以上的配置步骤,无线控制器可以动态授权无线终端接入相应的VLAN。

当无线终端连接到无线网络时,它将向无线控制器发送认证请求,在认证服务器上进行身份验证。

如果认证成功,认证服务器将授权该无线终端接入指定的VLAN。

无线控制器会通过VLAN分发机制将无线终端隔离到相应的VLAN中,确保网络的安全和可靠性。

总结起来,无线控制器通过认证服务器动态授权无线终端接入VLAN是一种常见的网络配置。

无线网iwpriv配置命令详解

1 : prefer 5G

2 : auto

Default value is auto (2)

-------------------------------------------------------------------------------------------------------

1: Enabled, driver will re-connect to AP with new configurations.

wsc_ap_band {0, 1, 2}

::Set prefer band to do WPS with dual band WPS AP

4: 14 ch

5: 1 ~ 14 ch

6: 3 ~ 9 ch

7: 5 ~ 13 ch

31: 1 ~ 14 ch (ch1-11:active scan, ch12-14 passive scan)

CountryRegionABand {0~11}

USAGE:

iwpriv ra0 set [parameters]=[val]

NOTE:

Execute one iwpriv/set command simultaneously.

where

[parameters] [val]

{range}

----------------- -------------------------------------------------

0:Auto,

1:Always on,

2:Always off

TxPreamble {0~2}

::Set TxPreamble

iwpriv工具通过ioctl动态获取相应无线网卡驱动的private_args所有扩展参数

iwpriv工具通过ioctl动态获取相应无线网卡驱动的private_args所有扩展参数iwpriv是处理下面的wlan_private_args的所有扩展命令,iwpriv的实现上,是这样的, =>main=>set_private=>iw_get_priv_info获取wireless网卡所能处理的所有wlan_private_args类型. dev_ioctl=>wext_handle_ioctl=>wireless_process_ioctlif(cmd == SIOCGIWPRIV && dev->wireless_handlers)return ioctl_standard_call(dev, ifr, cmd,&iw_handler_get_private);static int ioctl_standard_call(struct net_device *dev,struct ifreq *ifr,unsigned int cmd,iw_handler handler){.../* Call the handler */ret = handler(dev,&info,&(iwr->u), extra);if(user_length < iwr->u.data.length){kfree(extra);return-E2BIG;//通知iwpriv,本wifi网卡对应的private命令还没有完,还有,这样iwpriv将会继续//maxpriv默认为16,即将以16个为一组,一组一组的从wifi网卡驱动读取该网卡所能支持的所有private_args参数//newpriv = realloc(priv, maxpriv * sizeof(priv[0]));继续申请,继续拷贝,知道将wifi 网卡自定义的wlan_private_args参数全部//传出到iwpriv为止.}...}/* New driver API : try to find the handler */handler = get_handler(dev, cmd);//获取if(handler){/* Standard and private are not the same */if(cmd < SIOCIWFIRSTPRIV)return ioctl_standard_call(dev, ifr, cmd, handler);else//如果有对应的handler,那么处理iwpriv的命令,可以我们的iwpriv都是由dev->do_ioctl完成的.return ioctl_private_call(dev, ifr, cmd, handler);}/* Old driver API : call driver ioctl handler */if(dev->do_ioctl)//如果dev->wireless_handlers->standard和dev->wireless_handlers->private[index都不对该cmd作处理,那么由//dev->do_ioctl = wlan_do_ioctl;我们驱动的最后处理函数wlan_do_ioctl处理.return dev->do_ioctl(dev, ifr, cmd);static iw_handler get_handler(struct net_device *dev,unsigned int cmd){/* Don't "optimise" the following variable, it will crash */unsigned int index;/* *MUST* be unsigned *//* Check if we have some wireless handlers defined */if(dev->wireless_handlers ==NULL)return NULL;/* Try as a standard command */index = cmd - SIOCIWFIRST;if(index < dev->wireless_handlers->num_standard)return dev->wireless_handlers->standard[index];/* Try as a private command */index = cmd - SIOCIWFIRSTPRIV;//if(index < dev->wireless_handlers->num_private)return dev->wireless_handlers->private[index];//该private命令的handler./* Not found */return NULL;}下面wlan_private_args为本wifi网卡驱动的所能支持的所有命令,也就是iwpriv命令所能支持的所有命令struct iw_handler_def wlan_handler_def ={num_standard:sizeof(wlan_handler)/sizeof(iw_handler),num_private:sizeof(wlan_private_handler)/sizeof(iw_handler),num_private_args:sizeof(wlan_private_args)/sizeof(struct iw_priv_args), standard:(iw_handler *) wlan_handler,private:(iw_handler *) wlan_private_handler,private_args:(struct iw_priv_args *) wlan_private_args,#if WIRELESS_EXT > 20get_wireless_stats:wlan_get_wireless_stats,#endif};以下为示意代码,我们的wifi网卡驱动支持如下iwpriv命令. static const struct iw_priv_args wlan_private_args[] = { "extscan""hostcmd""arpfilter""regrdwr""sdcmd52rw""sdcmd53rw""setgetconf""getcis""scantype""deauth""getNF""getRSSI""bgscan""enable11d""adhocgrate""sdioclock""wmm""uapsdnullgen""setcoalescing""adhocgprot""setpowercons""wmm_qosinfo""lolisteninter""fwwakeupmethod""psnullinterval""bcnmisto""adhocawakepd""moduletype""autodeepsleep""enhanceps""wakeupmt""setrxant""settxant""authalgs""encryptionmode""setregioncode""setlisteninter""setmultipledtim""setbcnavg""setdataavg"associate""getregioncode" "getlisteninter" "getmultipledtim" "gettxrate" "getbcnavg" "getdataavg" "getrxant" "gettxant" "gettsf" "wpssession" "deepsleep" "adhocstop" "radioon" "radiooff" "rmaeskey" "crypto_test" "reasso-on" "reasso-off" "wlanidle-on" "wlanidle-off" "sleepparams" "requesttpc" "powercap" "measreq""bca-ts" "scanmode" "getadhocstatus" "setgenie" "getgenie" "qstatus""ts_status" "setaeskey" "getaeskey" "version" "verext" "setwpaie" "setband" "setadhocch" "chanswann" "getband" "getadhocch" "getlog" "tpccfg" "scanprobes""ledgpio""sleeppd""rateadapt""getSNR""getrate""getrxinfo""atimwindow""bcninterval""sdiopullctrl""scantime""sysclock""txcontrol""hscfg""hssetpara""inactoext""dbgscfg""drvdbg""drvdelaymax""intfctrl""setquietie""""setuserscan""getscantable""setmrvltlv""getassocrsp""addts""delts""qconfig""qstats""txpktstats""getcfptable""mefcfg""getmem"};浅析ethx网卡控制函数ioctl实现具体流程====================1.应用层程序iwprivwireless tools网络配置应用程序iwpriv命令格式: iwpriv ethX private-command [parameters] iwpriv部分实现源码如下:int main(int argc, char *argv[]){...sockfd = socket(AF_INET, SOCK_STREAM, 0);...ioctl(sockfd, ioctl_val, &iwr);//将控制命令通过ioctl发送到无线网卡...}====================2.系统调用sys_ioctl应用层通过ioctl(sockfd, ioctl_val, &iwr);触发sys_ioctl系统调用,实际流程:sys_ioctl=>vfs_ioctl=>do_ioctl=最后调用filp->f_op->unlocked_ioctl执行具体的ioctl操作,该操作就是sock_ioctl,至于为什么是sock_ioctl,后边作了进一步分析sock_ioctl=>{...#ifdef CONFIG_WIRELESS_EXTif (cmd >= SIOCIWFIRST && cmd <= SIOCIWLAST) {err = dev_ioctl(net, cmd, argp);//} else#endif...}dev_ioctl=>wext_handle_ioctl{.../* T ake care of Wireless Extensions */if (cmd >= SIOCIWFIRST && cmd <= SIOCIWLAST)return wext_handle_ioctl(net, &ifr, cmd, arg);...}wext_handle_ioctl=>wireless_process_ioctl=>然后通过if ((dev = __dev_get_by_name(net, ifr->ifr_name)) == NULL)函数, 从系统管理的net链表中,把ioctl指定的ethX对应的struct net_device摘出来,最后调用ioctl_private_call(handler)或者调用dev->do_ioctl(dev, ifr, cmd)来处理该ioctl,这两个函数分别指向wlan_handler_def和wlan_do_ioctl====================3.wifi网卡是怎么登记到kernel上的wlan_probe()=>wlan_add_card()=>alloc_etherdev()=>之后将操作方法添加到struct net_device *dev=alloc_etherdev()申请的dev上去,其中包括:.../* Setup the OS Interface to our functions */dev->open = wlan_open;dev->hard_start_xmit = wlan_hard_start_xmit;dev->stop = wlan_close;dev->do_ioctl = wlan_do_ioctl;dev->set_mac_address = wlan_set_mac_address;dev->tx_timeout = wlan_tx_timeout;dev->get_stats = wlan_get_stats;dev->watchdog_timeo = MRVDRV_DEFAULT_WATCHDOG_TIMEOUT;dev->wireless_handlers = (struct iw_handler_def *) &wlan_handler_def;dev->set_multicast_list = wlan_set_multicast_list;...4.socket系统调用如何关联上ioctl和ethX设备asmlinkage long sys_socket(int family, int type, int protocol);sys_socket=>sock_create=>__sock_create=>sock = sock_alloc();通过sock_mnt->mnt_sb从socket文件系统的超级块上申请一个inode节点,这样也就同时获得了由该inode描述的一个sock结构体单元,所以sokcet和dentry目录项等效,接下来从net_families全局管理结构体中找到当前family对应的ops操作集,net_proto_family *pf=net_families[family];pf->create(net, sock, protocol);//核心调用,对于ipv4,就是inet_create以ipv4为例static struct net_proto_family inet_family_ops = {.family = PF_INET,.create = inet_create,.owner = THIS_MODULE,};还记得上面应用层创建sokcet的函数吧,sockfd = socket(AF_INET, SOCK_STREAM, 0);//AF_INET虽然等于PF_INET,但是因为种种原因我们提倡使用PF_INET可见family等于AF_INET,type等于SOCK_STREAM,协议protocol为0,也就是采用IP 协议,inet_create=>inetsw[sock->type]也就是inetsw[SOCK_STREAM],从inetsw[sock->type]中找到已经登记的protocol网络协议处理函数,inetsw[]是怎么填充的呢?inet_init()=>inet_register_protosw(inetsw_array)=>这样inetsw_array中的所有protocol处理模块都将登记到inetsw中了,static struct inet_protosw inetsw_array[] ={{.type = SOCK_STREAM,.protocol = IPPROTO_TCP,.prot = &tcp_prot,.ops = &inet_stream_ops,.capability = -1,.no_check = 0,.flags = INET_PROTOSW_PERMANENT | INET_PROTOSW_ICSK, },{.type = SOCK_DGRAM,.protocol = IPPROTO_UDP,.prot = &udp_prot,.ops = &inet_dgram_ops,.capability = -1,.no_check = UDP_CSUM_DEFAULT,.flags = INET_PROTOSW_PERMANENT,},{.type = SOCK_RAW,.protocol = IPPROTO_IP, /* wild card */.prot = &raw_prot,.ops = &inet_sockraw_ops,.capability = CAP_NET_RAW,.no_check = UDP_CSUM_DEFAULT,.flags = INET_PROTOSW_REUSE,}};至于inet_init,则是以fs_initcall(inet_init)方式,以5号优先级被build in到了内核中,当kernel启动时会在start_kernel=>rest_init=>kernel_init=>do_basic_setup=>do_initcalls中依据优先级号优先于其他module驱动被调用.这样sock->ops = answer->ops;对于ipv4也就等于inet_stream_ops,接下来就是将ops填充到file操作指针中了,sys_socket=>sock_map_fd=>sock_attach_fd=>dentry->d_op = &sockfs_dentry_operations;init_file(file, sock_mnt, dentry, FMODE_READ | FMODE_WRITE,&socket_file_ops);file->private_data = sock;其中init_file=>file->f_op = fop;也就是file->f_op = socket_file_ops;所以read(),wirte(),poll()和ioctl()应用程序调用的file->f_op就是socket_file_ops 了,比如:read()对应sock_aio_read网络异步读write()对应sock_aio_write网络异步写ioctl()对应sock_ioctlsocket_file_ops结构体具体实现如下:static const struct file_operations socket_file_ops = {.owner = THIS_MODULE,.llseek = no_llseek,.aio_read = sock_aio_read,.aio_write = sock_aio_write,.poll = sock_poll,.unlocked_ioctl = sock_ioctl,#ifdef CONFIG_COMPAT.compat_ioctl = compat_sock_ioctl,#endif.mmap = sock_mmap,.open = sock_no_open, /* special open code to disallow open via /proc */.release = sock_close,.fasync = sock_fasync,.sendpage = sock_sendpage,.splice_write = generic_splice_sendpage,};网卡控制因为涉及到的知识点比较多,上面只是从宏观上对数据流程做了一个简单的介绍,深入到其中的每个知识点,都会牵扯出一系列文章,读者需要自己去一个个的慢慢深入,希望本文能够对刚刚接触网络驱动的读者有所帮助和启发【gliethttp.Leith】wireless extention扩展接口Blog作者的回复:wlan_add_card=>wlan_create_thread(wlan_service_main_thread, &priv->MainThread,"wlan_main_service");=>wlan_service_main_thread=>wlan_exec_next_cmd=>将调用wlan_enter_ps和wlan_exit_pssbi_interrupt=>从sdio口上传来的中断数据,sdio_irq_thread=>process_sdio_pending_irqs=>调用func->irq_handler(func);即本.在mmc_signal_sdio_irq=>将调用wake_up_process(host->sdio_irq_thread);来唤醒该irq处理线程,可能还有其他命令需要处理wlan_exec_next_cmd这个pxamci_irq就是mmc的物理irq中断了,pxamci_irq=>mmc_signal_sdio_irq(host->mmc);wlan_exec_next_cmd=>只要cmd链表上CmdNode还存在,那么就会执行wlan_dnld_cmd_to_fw(wlan_private * priv, CmdCtrlNode * CmdNode)将CmdNode中的数据下发下去,然后重新触发wlan_mod_timer(&Adapter->MrvDrvCommandTimer,MRVDRV_TIMER_5S);也就是wlan_cmd_timeout_func命令超时处理函数,在cmd已经有了恢复之后,在主线程中调用wlan_process_cmdresp,立即调用wlan_cancel_timer(&Adapter->MrvDrvCommandTimer);来删除定时器wlan_service_main_thread=>每次唤醒都会检查====/* Execute the next command */if (!priv->wlan_dev.cmd_sent && !Adapter->CurCmd)wlan_exec_next_cmd(priv);====wlan_prepare_cmd=>wlan_hostcmd_ioctl=>获取一个空闲的CmdNode节点wlan_get_cmd_node,当完成赋值之后,执行如下语句,将CmdNode节点添加到处理队列中:wlan_insert_cmd_to_pending_q(Adapter, CmdNode, TRUE);wake_up_interruptible(&priv->MainThread.waitQ);另外在数组中/** iwconfig settable callbacks*/static const iw_handler wlan_handler[]这个数组中全部是回调函数,/** wlan_handler_def */struct iw_handler_def wlan_handler_def = {num_standard:sizeof(wlan_handler) / sizeof(iw_handler),num_private:sizeof(wlan_private_handler) / sizeof(iw_handler),num_private_args:sizeof(wlan_private_args) / sizeof(struct iw_priv_args), standard:(iw_handler *) wlan_handler,private:(iw_handler *) wlan_private_handler,private_args:(struct iw_priv_args *) wlan_private_args,#if WIRELESS_EXT > 20get_wireless_stats:wlan_get_wireless_stats,#endif};在wlan_add_card函数中dev->wireless_handlers = (struct iw_handler_def *) &wlan_handler_def;===============在kernel的net中使用wireless extention扩展接口static iw_handler get_handler(struct net_device *dev, unsigned int cmd) {/* Don't "optimise" the following variable, it will crash */unsigned int index; /* *MUST* be unsigned *//* Check if we have some wireless handlers defined */if (dev->wireless_handlers == NULL)return NULL;/* Try as a standard command */index = cmd - SIOCIWFIRST;if (index < dev->wireless_handlers->num_standard)return dev->wireless_handlers->standard[index];/* Try as a private command */index = cmd - SIOCIWFIRSTPRIV;if (index < dev->wireless_handlers->num_private)return dev->wireless_handlers->private[index];/* Not found */return NULL;}=>sock_ioctl=>dev_ioctl+++/* T ake care of Wireless Extensions */+++if (cmd >= SIOCIWFIRST && cmd <= SIOCIWLAST)+++return wext_handle_ioctl(net, &ifr, cmd, arg);=>wext_handle_ioctl=>wireless_process_ioctl(struct net *net, struct ifreq *ifr, unsigned int cmd) =>get_handler(dev, cmd);如果没有实现该cmd,那么将调用dev->do_ioctl来处理, wlan_reassoc_timer_func=>wmm_start_queue=>wlan_tx_packet=>wlan_tx_timeout=>wlan_remove_card=>wlan_hostcmd_ioctl=>wlan_auto_deep_sleep=>wlan_set_deep_sleep=>wlan_prepare_cmd=>wlan_cmd_timeout_func=>将调用wake_up_interruptible(&priv->MainThread.waitQ);唤醒wlan_service_main_thread主处理线程.wlan_hard_start_xmit=>wlan_tx_packet发送数据包dev->tx_timeout = wlan_tx_timeout;wlan_initialize_timer(&Adapter->MrvDrvCommandTimer,wlan_cmd_timeout_func, priv);int wlan_do_ioctl(struct net_device *dev, struct ifreq *req, int cmd){...case WLAN_WAKEUP_MT:if (wrq->u.data.length > 0)Adapter->IntCounter++;wake_up_interruptible(&priv->MainThread.waitQ);break;...}在wlan_process_cmdresp()处理完该cmd之后,调用wlan_insert_cmd_to_free_q=>wlan_clean_cmd_noder,从命令链表上删除已经处理完成的cmd_node,wlan_clean_cmd_noder然后pTempNode->CmdWaitQWoken = TRUE;同时如果该cmd_node是一个被阻塞等待的,那么唤醒等待的程序. wake_up_interruptible(&pTempNode->cmdwait_q);。

iw list 解释

iw list是Linux 系统中iw命令的一个选项,用于列出当前系统中的所有无线网络设备及其相关属性。

这个命令通过读取系统中的无线网卡驱动程序提供的信息来获取无线网络设备的详细信息。

在Linux 系统中,无线网卡驱动程序通常会将这些信息保存在/sys/class/net目录下的相应设备文件中。

iw命令通过访问这些设备文件,解析其中的信息并进行格式化输出,从而提供给用户查看和使用。

使用iw list命令可以获取的信息包括无线网卡的名称、接口类型、驱动程序、硬件地址(MAC地址)、支持的频率和信道、信号强度、支持的加密方式等。

这些信息对于用户来说非常重要,可以帮助用户了解当前系统中的无线网络设备的情况,从而进行相应的配置和管理操作。

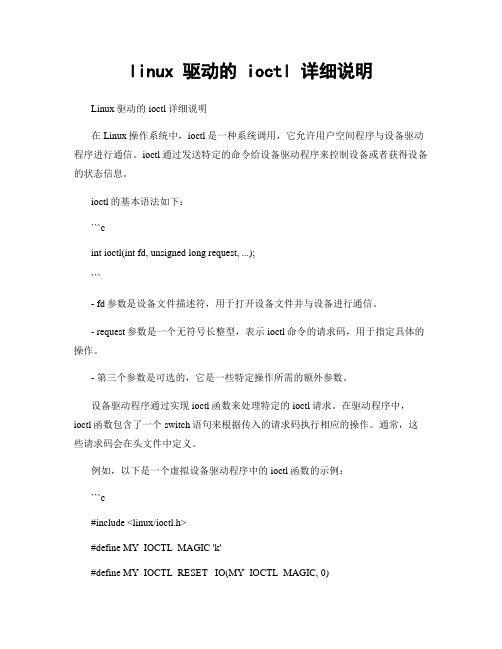

linux 驱动的 ioctl 详细说明

linux 驱动的 ioctl 详细说明Linux驱动的ioctl详细说明在Linux操作系统中,ioctl是一种系统调用,它允许用户空间程序与设备驱动程序进行通信。

ioctl通过发送特定的命令给设备驱动程序来控制设备或者获得设备的状态信息。

ioctl的基本语法如下:```cint ioctl(int fd, unsigned long request, ...);```- fd参数是设备文件描述符,用于打开设备文件并与设备进行通信。

- request参数是一个无符号长整型,表示ioctl命令的请求码,用于指定具体的操作。

- 第三个参数是可选的,它是一些特定操作所需的额外参数。

设备驱动程序通过实现ioctl函数来处理特定的ioctl请求。

在驱动程序中,ioctl函数包含了一个switch语句来根据传入的请求码执行相应的操作。

通常,这些请求码会在头文件中定义。

例如,以下是一个虚拟设备驱动程序中的ioctl函数的示例:```c#include <linux/ioctl.h>#define MY_IOCTL_MAGIC 'k'#define MY_IOCTL_RESET _IO(MY_IOCTL_MAGIC, 0)#define MY_IOCTL_SET_DATA _IOW(MY_IOCTL_MAGIC, 1, int)#define MY_IOCTL_GET_DATA _IOR(MY_IOCTL_MAGIC, 2, int) long my_device_ioctl(struct file *file, unsigned int cmd, unsigned long arg) {int data;switch(cmd) {case MY_IOCTL_RESET:// 执行设备重置操作break;case MY_IOCTL_SET_DATA:if (copy_from_user(&data, (int *)arg, sizeof(int)) != 0) {// 错误处理break;}// 执行设置数据操作break;case MY_IOCTL_GET_DATA:data = 123; // 假设设备返回的数据if (copy_to_user((int *)arg, &data, sizeof(int)) != 0) {// 错误处理break;}// 执行获取数据操作break;default:// 错误处理break;}return 0;}```在上述示例中,我们定义了三个ioctl命令的请求码:MY_IOCTL_RESET,MY_IOCTL_SET_DATA和MY_IOCTL_GET_DATA。

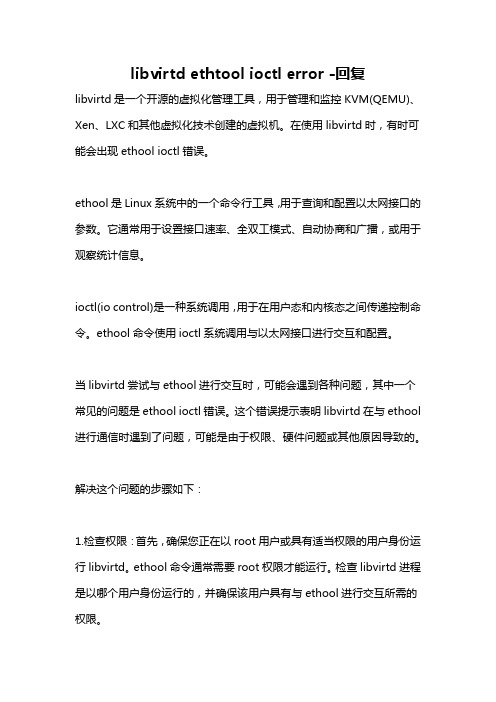

libvirtd ethtool ioctl error -回复

libvirtd ethtool ioctl error -回复libvirtd是一个开源的虚拟化管理工具,用于管理和监控KVM(QEMU)、Xen、LXC和其他虚拟化技术创建的虚拟机。

在使用libvirtd时,有时可能会出现ethool ioctl错误。

ethool是Linux系统中的一个命令行工具,用于查询和配置以太网接口的参数。

它通常用于设置接口速率、全双工模式、自动协商和广播,或用于观察统计信息。

ioctl(io control)是一种系统调用,用于在用户态和内核态之间传递控制命令。

ethool命令使用ioctl系统调用与以太网接口进行交互和配置。

当libvirtd尝试与ethool进行交互时,可能会遇到各种问题,其中一个常见的问题是ethool ioctl错误。

这个错误提示表明libvirtd在与ethool 进行通信时遇到了问题,可能是由于权限、硬件问题或其他原因导致的。

解决这个问题的步骤如下:1.检查权限:首先,确保您正在以root用户或具有适当权限的用户身份运行libvirtd。

ethool命令通常需要root权限才能运行。

检查libvirtd进程是以哪个用户身份运行的,并确保该用户具有与ethool进行交互所需的权限。

2.检查硬件支持:确认您的硬件支持ethool和ioctl命令。

不是所有的以太网接口都支持ethool ioctl命令,因此可能存在与硬件兼容性相关的问题。

请查阅相关硬件的文档,确认其是否支持ethool命令。

3.检查以太网驱动程序:ethool ioctl错误可能是由于使用的以太网驱动程序不支持ioctl命令引起的。

您可以尝试更新或更改以太网驱动程序,以解决这个问题。

请查阅您所使用的以太网接口的驱动程序文档,获取详细的更新或更改指南。

4.检查libvirtd配置:确保libvirtd的配置文件正确设置。

有时,libvirtd 可能没有正确配置与ethool通信所需的参数。

在IPOD中使用Pirni嗅探无线网络

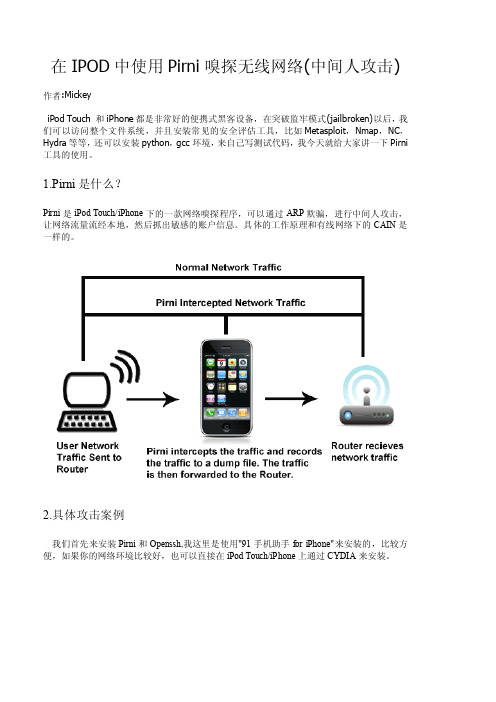

在IPOD中使用Pirni嗅探无线网络(中间人攻击)作者:MickeyiPod Touch和iPhone都是非常好的便携式黑客设备,在突破监牢模式(jailbroken)以后,我们可以访问整个文件系统,并且安装常见的安全评估工具,比如Metasploit,Nmap,NC,Hydra等等,还可以安装python,gcc环境,来自己写测试代码,我今天就给大家讲一下Pirni 工具的使用。

1.Pirni是什么?Pirni是iPod Touch/iPhone下的一款网络嗅探程序,可以通过ARP欺骗,进行中间人攻击,让网络流量流经本地,然后抓出敏感的账户信息。

具体的工作原理和有线网络下的CAIN是一样的。

2.具体攻击案例我们首先来安装Pirni和Openssh,我这里是使用"91手机助手for iPhone"来安装的,比较方便,如果你的网络环境比较好,也可以直接在iPod Touch/iPhone上通过CYDIA来安装。

接下来,启动iPod Touch/iPhone,接入无线网络,来到终端下使用ping/ifconfig/nmap来测试下网络环境。

具体命令如下:ifconfig en0查看本地的IP地址和网关nmap-PN-n192.168.1.100-105扫描本地网络存活的主机ping-c1192.168.1.1|grep ttl判断网关是否可以连通ping-c192.168.1.104|grep ttl判断目标是否可以连通通过上图可以看到我本地的网关为192.168.1.1,我iPod Touch/iPhone的IP地址为192.168.1.101,目标IP的地址为192.168.1.104。

下面我们启动Pirni来进行ARP攻击,嗅探敏感的账户信息。

在终端下输入以下命令:pirni-s192.168.1.1-d192.168.1.104-f"tcp dst port110"-o mickey.pcap-s:指定网关地址-d:指定目标的IP地址-f:按照Berkley包过滤格式写出过滤条件,我这里的意思是,抓取目标端口为110(POP)的账户信息-o:保存pcap文件的地址输入完以上命令后,就开始进行嗅探了,当有包被抓到并记录的时候,会有[*]Packets captured 的提示。

ioctl 函数 siocsifnetmask

ioctl 函数siocsifnetmask全文共四篇示例,供读者参考第一篇示例:ioctl函数是一个在UNIX系统中用于对设备进行控制的系统调用。

它可以用于对设备进行各种操作,如设置参数、发送命令等。

siocsifnetmask是一个用于设置网络接口子网掩码的ioctl命令。

网络接口子网掩码是一个很重要的网络参数,它用于确定一个IP地址属于哪个网络子网。

在网络通信中,子网掩码帮助确定IP地址的网络部分和主机部分,从而能够正确地路由数据包。

对于一个网络接口,设置正确的子网掩码是至关重要的。

在实际使用中,可以通过编程方式调用ioctl函数来设置网络接口的子网掩码。

下面是一个简单的示例:```c#include <sys/ioctl.h>#include <net/if.h>#include <netinet/in.h>#include <string.h>int set_netmask(const char *ifname, const char *netmask) {int sockfd;struct ifreq ifr;struct sockaddr_in *addr;struct sockaddr_in *mask;sockfd = socket(AF_INET, SOCK_DGRAM, 0);if (sockfd < 0) {return -1;}close(sockfd);return 0;}```在上面的代码中,我们定义了一个set_netmask函数,用于设置网络接口的子网掩码。

函数接受两个参数:ifname表示网络接口的名称,netmask表示要设置的子网掩码。

函数首先创建一个socket描述符,然后通过ioctl函数和siocsifnetmask命令来设置网络接口的子网掩码。

需要注意的是,这个示例只是一个简单的演示,实际情况下可能需要更复杂的处理流程和错误处理。

ioctl 函数 siocsifnetmask-概述说明以及解释

ioctl 函数siocsifnetmask-概述说明以及解释1.引言1.1 概述ioctl函数是一个非常重要的系统调用函数,它允许用户程序和设备驱动程序之间进行通信,并且可以进行一些设备控制和配置的操作。

在网络编程中,我们经常会使用ioctl函数来进行网络设备的配置,包括设置网络接口的属性、获取网络接口的状态等。

本文将重点介绍ioctl函数以及其中一个常用的命令SIOCSIFNETMASK。

SIOCSIFNETMASK命令用于设置网络接口的网络掩码,网络掩码是用来指定一个IP地址范围中哪些位是网络位,哪些位是主机位。

正确设置网络掩码对于确保网络通信的正常运行非常重要。

通过本文的介绍,读者将能够更加深入地了解ioctl函数的使用方法以及设置网络掩码的重要性。

希望本文能够帮助读者更好地理解网络编程中ioctl函数与网络掩码设置的相关知识。

1.2文章结构1.2 文章结构:本文将首先介绍ioctl函数的基本概念和用途,接着详细解释SIOCSIFNETMASK命令的作用和用法。

然后,我们将探讨如何使用ioctl 函数来设置网络掩码,包括具体步骤和注意事项。

最后,在结论部分总结ioctl函数的作用,并强调正确设置网络掩码的重要性,以及对文章主题的一些思考和展望。

整篇文章结构清晰,逻辑严谨,旨在帮助读者全面了解和掌握ioctl函数和SIOCSIFNETMASK命令的相关知识。

1.3 目的本文旨在介绍ioctl函数及其在网络编程中的应用,特别是针对SIOCSIFNETMASK命令的使用。

通过详细解释ioctl函数的功能和使用方法,以及如何使用该函数来设置网络掩码,读者可以更深入地了解网络编程中的相关知识。

同时,我们也将探讨正确设置网络掩码的重要性,以及如何确保网络配置的正确性和安全性。

通过本文的阐述,读者可以更好地理解和应用ioctl函数,提高网络编程的效率和准确性。

2.正文2.1 ioctl函数介绍ioctl函数是一个用于控制设备的系统调用函数,它可以实现对设备的输入输出操作,包括读取、写入、打开和关闭等。

linux 驱动的 ioctl 详细说明

linux 驱动的 ioctl 详细说明【原创实用版】目录1.概述 ioctl 的作用和用法2.ioctl 的错误码和返回值3.ioctl 的参数4.ioctl 在不同设备上的应用5.总结正文一、概述 ioctl 的作用和用法ioctl(input/output control)是 Linux 系统中用于声卡驱动的一个系统调用,它允许用户空间与内核空间进行通信,从而实现对声卡设备的控制。

ioctl 主要用于实现设备驱动的动态配置,例如调整音量、切换音频接口等。

它遵循 Posix/Unix 的语义,具体的使用方法可以参考其标准手册页(man ioctl)。

二、ioctl 的错误码和返回值ioctl 系统调用返回一个整数值,其值表示操作是否成功。

如果返回值为 -1,则表示发生了错误,此时可以通过 errno 系统变量获取具体的错误码。

大部分 ioctl 调用都是非阻塞的,只有少数用于等待设备完成数据播放的调用是阻塞的。

三、ioctl 的参数ioctl 的参数包括两个部分:设备文件描述符和命令。

设备文件描述符通常是通过 open、mmap 等系统调用获取的。

命令则表示要执行的操作,例如调整音量、切换音频接口等。

对于不同的设备类型,ioctl 调用的具体参数可能有所不同。

四、ioctl 在不同设备上的应用对于不同的声卡设备,ioctl 调用的具体实现可能会有所不同。

例如,对于 ALSA(Advanced Linux Sound Architecture)声卡,ioctl 调用可能包括调整音量、设置音频接口、控制音频流等。

而对于 OSS(Open Sound System)声卡,ioctl 调用可能包括控制音频设备、查询设备信息等。

五、总结ioctl 是 Linux 系统中用于声卡驱动的一个重要系统调用,它可以实现对声卡设备的动态配置。

ioctl 的错误码和返回值、参数以及在不同设备上的应用均需要根据具体的设备类型和驱动程序来确定。

用ioctl获取无线网络信息

用ioctl获取无线网络信息1、UNIX Network Programming环境搭建Unix NetWork Programming――环境搭建(解决unp.h等源码编译问题)/a649518776/article/details/6724121注:按照连接操作即可,编译要加 -lunp 选项2、用户态和核心态的交换方式在linux下,要实现核心态和用户态数据的交互,有多种方式:可以通用socket创建特殊套接字,利用套接字实现数据交互;通过proc 文件系统创建文件来进行数据交互;还可以使用设备文件的方式,访问设备文件会调用设备驱动相应的例程,设备驱动本身就是核心态和用户态的一个接口,Tun/tap驱动就是利用设备文件实现用户态和核心态的数据交互。

3、与系统错误有关的函数(1)errno头文件:#include <errno.h>函数原型:errno功能:记录系统的最后一次错误代码参数:无返回值:错误代号(整型值)例子:if((sockfd = socket(AF_INET, SOCK_DGRAM, 0)) == -1) {fprintf(stderr, "Cannot open socket /n");fprintf(stderr, "errno = %d /n", errno);fprintf(stderr, "Error description is : %s/n",strerror(errno));exit(1);}printf("Socket opened successfully /n");(2)strerror strerror_r头文件:#include <string.h>函数原型:char *strerror(int errnum);char *_strerror(const char *strErrMsg);wchar_t * _wcserror(int errnum);wchar_t * __wcserror(const wchar_t *strErrMsg);参数:errnum――错误代码,strErrMsg――用户提供的信息。

wext ioctl用法 -回复

wext ioctl用法-回复wext ioctl用法:一步一步回答引言:在嵌入式系统中,驱动程序常常需要与硬件设备进行通信和交互。

ioctl 是一种常用的系统调用,在Linux系统中,使用ioctl能够实现与设备驱动程序的通信。

而在无线网络驱动程序开发中,wext ioctl则是一种特定的ioctl接口,用于无线网络设备的管理和配置。

本文将详细介绍wext ioctl的用法,以及如何在嵌入式系统中使用该接口。

一、什么是wext ioctl?wext ioctl是Linux内核中一种特殊的ioctl接口,用于无线设备管理扩展接口。

wext是Wireless Extension的缩写,是对Linux无线网络驱动程序的扩展接口进行统一和标准化的一种方式。

通过wext ioctl,用户空间的应用程序可以和无线网络设备的驱动程序进行通信,实现无线网络的配置、监控和管理。

二、wext ioctl的使用步骤为了使用wext ioctl接口,我们需要按照以下步骤进行操作:步骤一:打开wext ioctl接口在应用程序中,首先需要获得对无线网络设备的访问权限。

我们可以通过打开wext ioctl设备文件,利用open系统调用来实现该目的。

设备文件通常位于/dev目录下,其名称可能是wlan0、eth0等,具体取决于使用的无线网络设备。

步骤二:定义ioctl命令和参数在进行ioctl调用之前,我们需要首先定义具体的ioctl命令和相关参数。

这些ioctl命令在Linux源码中已经定义好了,我们只需要在应用程序中引入相应的头文件即可。

例如,对于无线设备的配置操作,我们可以使用SIOCSIWAP命令,用于设置连接的无线接入点的MAC地址。

步骤三:进行ioctl调用在定义好ioctl命令和参数后,我们可以使用ioctl系统调用来实际完成与无线设备的通信。

ioctl系统调用的原型如下所示:int ioctl(int fd, unsigned long request, ...);其中,fd是设备文件的文件描述符,request是ioctl命令,后面可以跟上相应的参数。

iwpriv iwcofnig说明

iwpriv iwcofnig说明

iwpriv是一个用于配置无线网络接口的私有命令行工具。

通过使用iwpriv 命令,可以设置或查看无线网络接口的各种私有可选参数。

iwpriv命令后面需要跟无线接口的名称和私有参数的名称或参数列表。

具体来说,iwpriv命令可以用来配置以下方面的私有参数:

1. 无线接口的功率设置

2. 无线接口的频率设置

3. 无线接口的信道设置

4. 无线接口的传输速率设置

5. 无线接口的安全设置

6. 无线接口的MAC地址设置等

需要注意的是,iwpriv命令需要具有足够的权限才能使用。

通常情况下,只有root用户或具有相应权限的用户才能执行iwpriv命令。

另外,iwpriv命令的具体语法和参数可能会因不同的操作系统和无线网络接口的不同而有所差异。

因此,在使用iwpriv命令之前,建议先查看相关的文档或手册,以了解具体的使用方法和参数说明。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

"getrxant"

"gettxant"

"gettsf"

"wpssession"

"deepsleep"

"adhocstop"

"radioon"

"radiooff"

"rmaeskey"

"scantime"

"sysclock"

"txcontrol"

"hscfg"

"hssetpara"

"inactoext"

"dbgscfg"

"drvdbg"

"drvdelaymax"

"crypto_test"

"reasso-on"

"reasso-off"

"wlanidle-on"

"wlanidle-off"

"sleepparams"

"requesttpc"

"powercap"

"measreq"

handler = get_handler(dev, cmd);//获取

if (handler) {

/* Standard and private are not the same */

if (cmd < SIOCIWFIRSTPRIV)

return ioctl_standard_call(dev, ifr, cmd, handler);

"scanprobes"

"ledgpio"

"sleeppd"

"rateadapt"

"getSNR"

"getrate"

"getrxinfo"

"atimwindow"

"bcninterval"

"sdiopullctrl"

"bca-ts"

"scanmode"

"getadhocstatus"

"setgenie"

"getgenie"

"qstatus"

"ts_status"

"setaeskey"

"getaeskey"

iw_handler handler)

{

...

/* Call the handler */

ret = handler(dev, &info, &(iwr->u), extra);

if (user_length < iwr->u.data.length) {

dev_ioctl

=>wext_handle_ioctl

=>wireless_process_ioctl

if (cmd == SIOCGIWPRIV && dev->wireless_handlers)

return ioctl_standard_call(dev, ifr, cmd,

"enable11d"

"adhocgrate"

"sdioclock"

"wmm"

"uapsdnullgen"

"setcoalescing"

"adhocgprot"

"setpowercons"

"wmm_qosinfo"

return dev->do_ioctl(dev, ifr, cmd);

static iw_handler get_handler(struct net_device *dev, unsigned int cmd)

{

/* Don't "optimise" the following variable, it will crash */

kfree(extra);

ห้องสมุดไป่ตู้ return -E2BIG;

//通知iwpriv,本wifi网卡对应的private命令还没有完,还有,这样iwpriv将会继续

//maxpriv默认为16,即将以16个为一组,一组一组的从wifi网卡驱动读取该网卡所能支持的所有private_args参数

//newpriv = realloc(priv, maxpriv * sizeof(priv[0]));继续申请,继续拷贝,知道将wifi网卡自定义的wlan_private_args参数全部

//传出到iwpriv为止.

}

...

}

/* New driver API : try to find the handler */

iwpriv工具通过ioctl动态获取相应无线网卡驱动的private_args所有扩展参数

iwpriv是处理下面的wlan_private_args的所有扩展命令,iwpriv的实现上,是这样的,

=>main

=>set_private

=>iw_get_priv_info获取wireless网卡所能处理的所有wlan_private_args类型.

unsigned int index; /* *MUST* be unsigned */

/* Check if we have some wireless handlers defined */

if (dev->wireless_handlers == NULL)

"regrdwr"

"sdcmd52rw"

"sdcmd53rw"

"setgetconf"

"getcis"

"scantype"

"deauth"

"getNF"

"getRSSI"

"bgscan"

/* Not found */

return NULL;

}

下面wlan_private_args为本wifi网卡驱动的所能支持的所有命令,也就是iwpriv命令所能支持的所有命令

struct iw_handler_def wlan_handler_def = {

num_standard:sizeof(wlan_handler) / sizeof(iw_handler),

"lolisteninter"

"fwwakeupmethod"

"psnullinterval"

"bcnmisto"

"adhocawakepd"

"moduletype"

"autodeepsleep"

"enhanceps"

/* Try as a private command */

index = cmd - SIOCIWFIRSTPRIV;//

if (index < dev->wireless_handlers->num_private)

return dev->wireless_handlers->private[index];//该private命令的handler.

&iw_handler_get_private);

static int ioctl_standard_call(struct net_device * dev,

struct ifreq * ifr,

unsigned int cmd,

num_private:sizeof(wlan_private_handler) / sizeof(iw_handler),

num_private_args:sizeof(wlan_private_args) / sizeof(struct iw_priv_args),

standard:(iw_handler *) wlan_handler,

private:(iw_handler *) wlan_private_handler,

private_args:(struct iw_priv_args *) wlan_private_args,

#if WIRELESS_EXT > 20

get_wireless_stats:wlan_get_wireless_stats,

"version"

"verext"

"setwpaie"

"setband"

"setadhocch"

"chanswann"

"getband"

"getadhocch"