新手教程5:Juniper防火墙升级ScreenOS

juniper升级OS步骤文档

路径,单击 Save;

4)Configuration > Update > ScreenOS/Keys > Firmware Update(ScreenOS)

5)点击 Browse 浏览到本地新版本 ScreenOS存放的路径或者输入其路径;

6)点击Apply;

7)点击OK继续,Juniper设备将自动启动,当升级完成后将看到登陆界面;

从设备备份出os只能用命令行:

save soft from flash to tftp ip_add filename

一、升级或降级Juniper防火墙OS时需要注意的事项:

1、 升级或降级过程中,设备会重启一次,大概2分钟左右。

2、 建议在升级前将防火墙上现有的配置文件保存备份。

3、 针对本项目,因为客户方对网络连通的实时性要求比较高,所以,建议升级分两步进行,

第一步先升级一台设备的OS,完成后进行网络连通性及功能测试,确认正常后,再升级第二台设备并测试NSRP功能。

二、升级或降级Juniper防火墙OS的方法:

有两种方式可以升、降级OS版本:

1、 WebUI

1)下载最新版本的ScreenOS firmware;

2)打开 web浏览器,以具有读写权限的管理员身份登陆到Juniper设备;

3)备份已有的配置:Configuration > Update > Config File,单击 Save to File,选择本地保存

8)登陆Juniper 设备,验证Juniper设备是否升级到新版本。

2、 CLI

1)下载最新版本的ScreenOS firmware;

2)通过 telnet/ssh 以具有读写权限的管理员身份登陆到Juniper 设备;

ScreenOS升级指导手册

ScreenOS升级指导手册ScreenOS防火墙升级方案V1.0Juniper Networks.目录1.升级前准备 (3)1.1. 配置备份 (3)1.2. 检查两台防火墙是否同步 (5)2.升级步骤 (5)2.1. 升级备用机器OS (5)2.2. 升级主用机器OS (6)2.3. 测试 (6)6.系统回退 (6)7.TFTP设置 (6)1. 升级前准备(1)对集群里的2台防火墙都分别进行备份,将配置文件、OS 备份。

(2)升级中需要提前准备好console线,并且在白天提前检查配置是否同步。

(3)升级之前需要准备好TFTP软件并且熟悉TFTP软件设置,建议使用cisco tftp。

1.1. 配置备份选择Configuration >Update > Config file > Save TO File选择配置文件保存的目录。

1.2. 检查两台防火墙是否同步防火墙配置同步检查,包括检查两台防火墙配置是否相同和两台防火墙的RTO是否同步。

在防火墙console端口执行命令:exec nsrp sync global check-sum防火墙输出有两种情况:1、Warning: configuration out of sync,说明防火墙配置或RTO不同步,需要检查配置或执行RTO同步。

建议用对比软件(例如UltraEdit)比较两台防火墙的配置文件,找出差异并进行相应的修改。

2、configuration in sync (local checksum XXX == remote checksum XXX)说明防火墙配置同步。

2. 升级步骤(下面举例说明升级SSG520M/550M本SSG500M 6.3.0r17,如是单机升级,请按照步骤2.1进行升级)2.1. 升级备用机器OS(1)将OS文件解压,放到TFTP的根目录,然后运行tftp软件。

(2)利用SSH或者telnet登陆到防火墙上。

juniper升级操作步骤

juniper升级操作步骤Juniper 设备升级操作步骤梦空第一步(收集设备信息)show chassis hardware(查看机框中的硬件信息)show chassis environment(查看设备环境)show chassis alarms(查看设备告警)show chassis routing-engine(查看路由引擎)show chassis fpc(检查fpc卡)show interfaces terse(查看端口状态)show route summary(记录路由汇总信息)show isis adjacency(记录isis邻居信息)show ospf neighbor(记录ospf邻居信息)show bgp summary(记录bgp路由汇总)show ldp neighbor(记录ldp邻居)第二部(升级准备工作)commint(提交配置)save config(备份配置)saveconfigftp://admin:*************.1.1/config(备份配置到PC机上) request system snapshot (将flash同步到硬盘上,做备份)delete chassis redundancy graceful-switchover enable(关闭快速切换)set interface fxp0 unit 0 family inet address 192.168.1.2/24commit synchronize第三部(升级)下载要升级的镜像到设备上File copy ftp://admin:*************.1.1/juns.tgz /var/tmp/juns.tgz File copy /var/tmp/juns.tgz re1:/var/tmp/juns.tgz(把镜像复制到备用引擎上,给备用引擎升级)request routing-engine login re1(登入倒备份引擎)request system software add /var/tmp/juns.tgz(加载镜像)request system reboot(从新启动引擎完成升级)升级后checkshow chassis hardware(查看机框中的硬件信息)show chassis environment(查看设备环境)show chassis alarms(查看设备告警)show chassis routing-engine(查看路由引擎)show chassis fpc(检查fpc卡)show interfaces terse(查看端口状态)show route summary(记录路由汇总信息)show isis adjacency(记录isis邻居信息)show ospf neighbor(记录ospf邻居信息)show bgp summary(记录bgp路由汇总)show ldp neighbor(记录ldp邻居)升级另一个引擎从备用引擎切换成主引擎(下面三条命令都可以,前面两条是老版本的命令)request chassis routing-engine master switch no-confirmrequest chassis routing-engine master acquire no-confirm request chassis routing-engine master release no-confirm request system software add /var/tmp/juns.tgz(加载镜像)request system reboot(从新启动引擎完成升级)升级后checkshow chassis hardware(查看机框中的硬件信息)show chassis environment(查看设备环境)show chassis alarms(查看设备告警)show chassis routing-engine(查看路由引擎)show chassis fpc(检查fpc卡)show interfaces terse(查看端口状态)show route summary(记录路由汇总信息)show isis adjacency(记录isis邻居信息)show ospf neighbor(记录ospf邻居信息)show bgp summary(记录bgp路由汇总)show ldp neighbor(记录ldp邻居)收尾工作默认juniper主引擎为RE0如果不切换RE1就会产生告警(下面命令可以在不切换引擎的情况下清除告警)set chassis redundancy routing-engine 1 master开启快速切换set chassis redundancy graceful-switchover enable清除管理口IPdelete interface fxp0 unit 0 family inet address 192.168.1.2/24commitrequest system snapshot。

Juniper升级指南

Juniper NetsScreen 设备ScreenOS 升级指南分两种情况分两种情况::1、设备已装载ScreenOS2、设备未装载ScreenOS一、设备已装载ScreenOS此时又可分两种方法:1、WebUI1)下载最新版本的ScreenOS firmware ;2)打开web 浏览器,以具有读写权限的管理员身份登陆到NetScreen 设备;3)备份已有的配置:Configuration > Update > Config File ,单击Save to File ,选择本地保存路径,单击Save ;4)Configuration > Update > ScreenOS/Keys > Firmware Update(ScreenOS),所下图所示:5)点击 Browse 浏览到本地新版本ScreenOS 存放的路径或者输入其路径;6)点击Apply ;7)点击OK 继续,NetScreen 设备将自动启动,当升级完成后将看到登陆界面;8)登陆NetScreen 设备,验证NetScreen 设备是否升级到新版本。

2、CLI1)下载最新版本的ScreenOS firmware;2)通过telnet/ssh以具有读写权限的管理员身份登陆到NetScreen设备;3)启动TFTP Server,检查TFTP应用是否正常,同时把ScreenOS firmware放置到TFTP Server 相应目录中;4)保存已有配置,在CLI命令行模式下输入:save config to tftp ip_address filename5)在CLI命令行模式下输入:save soft from tftp ip_address filename to flaship_address:TFTP Server的IP地址;filename:ScreenOS image文件名。

6)当upgrade完成后,必须重启NetScreen设备,输入reset回车,选择yes;7)等待几分钟,NetScreen设备重启完成后重新登陆到Netscreen设备;8)输入get system回车查看是否升级到新版本。

Juniper Screens安全配置

Juniper Screens配置Screens 是Juniper防火墙对应用层(Scans,Floods,不规则IP包,DDos)攻击的一个过滤器。

通过使用大量硬件接口,在路由之前,进行规则匹配。

一、配置一个Screens1,创建一个screens#edit security screen ids-option untrust-screen2,添加screens规则。

#set security screen ids-option untrust-screen alarm-without-drop#set security screen ids-option untrust-screen icmp ping-death#set security screen ids-option untrust-screen ip source-route-option#set security screen ids-option untrust-screen ip tear-drop#set security screen ids-option untrust-screen tcp port-scan threshold 1000#set security screen ids-option untrust-screen tcp syn-flood alarm-threshold 1024#set security screen ids-option untrust-screen tcp syn-flood attack-threshold 200#set security screen ids-option untrust-screen tcp syn-flood source-threshold 1024#set security screen ids-option untrust-screen tcp syn-flood destination-threshold2048#set security screen ids-option untrust-screen tcp syn-flood timeout 20#set security screen ids-option untrust-screen tcp land3,应用Screens规则到zones#set security zones security-zone untrust screen untrust-screen查看命中数:>show security screen statistics zone untrust>show security screen statistics interface ge-0/0/0.0二、泛洪(Flooding)防护1,限制地址session会话#set security screen ids-option FLOOD limit-session source-ip-based 10000#set security screen ids-option FLOOD limit-session destination-ip-based 100002,ICMP和UDP 泛洪保护。

SCREENOS的问题及混合模式的使用

SCREENOS的问题在通常情况下,Juniper的防火墙设备的OS出现故障的现象很少,但是,也有一些情况是因为OS 在使用的过程中不当造成的,下面介绍几个由OS升级不当造成的故障现象,与大家共享。

现象1:防火墙在每天的一个特定的时间死机,很像一个超出科学解释的问题,有一点儿像:闹鬼,但是,实际的情况是客户刚刚进行一次OS的升级,所选择的OS的版本无法保证其来源的安全性,也无法保证该OS在传输的过程中是否有损。

在升级完成之后,设备启动正常,在检测的过程中发现缺少部分操作命令,如:unset all命令,经过与厂家工程师沟通,得到的结论是,此命令不存在版本的区别,即:所有的版本都包含此命令,至此认为,OS升级不当,重新在Juniper网站下载最新的OS,并进行升级,在之后的若干天内,没有出现类似问题,故障解决。

总结:来源不明的OS,以及升级过程中的线路不稳定都会导致OS的应用问题,以OS升级不当所造成的问题最多,问题也最奇怪。

现象2:防火墙的配置在使用一段时间之后,突然发现防火墙的无法管理和登陆,同时,也无法PING通。

检查后发现,防火墙当中的配置不翼而飞,防火墙被恢复到了出厂状态,重新配置之后,在稳定运行若干天后,还会出现,了解客户的应用,发现客户通常都在每个晚上将防火墙的电源关闭,而客户使用的设备是没有独立电源开关的低端产品,在排除了人为操作导致的问题之外,我们怀疑与OS有关,所以,更新OS,并提醒用户,防火墙的电源,不需要经常关闭和开启。

之后,这种现象再没有出现。

总结:防火墙设备出现这种问题,与OS和电源管理有关,这种问题通常出现在早期的OS版本中,而且,中低端产品居多,与刚刚推出的OS的稳定性有一定的关联。

现象3:防火墙在稳定工作一段时间之后,突然无法登陆防火墙的现象,同时,PING防火墙的地址时,也无法PING通,通过建立控制台连接观测到,防火墙在不停的重新启动。

了解客户得知,客户刚刚进行了新的OS升级,之后,就出现了上述的问题。

juniper防火墙详细配置手册

juniper防火墙详细配置手册Juniper防火墙简明实用手册(版本号:V1.0)目录1juniper中文参考手册重点章节导读 (4)1.1第二卷:基本原理41.1.1第一章:ScreenOS 体系结构41.1.2第二章:路由表和静态路由41.1.3第三章:区段41.1.4第四章:接口41.1.5第五章:接口模式51.1.6第六章:为策略构建块51.1.7第七章:策略51.1.8第八章:地址转换51.1.9第十一章:系统参数61.2第三卷:管理61.2.1第一章:管理61.2.2监控NetScreen 设备61.3第八卷:高可用性61.3.1...................................................... NSRP61.3.2故障切换72Juniper防火墙初始化配置和操纵 (8)3查看系统概要信息 (9)4主菜单常用配置选项导航 (10)5Configration配置菜单 (11)5.1Date/Time:日期和时间115.2Update更新系统镜像和配置文件125.2.1更新ScreenOS系统镜像125.2.2更新config file配置文件135.3Admin管理155.3.1Administrators管理员账户管理155.3.2Permitted IPs:允许哪些主机可以对防火墙进行管理166Networks配置菜单 (17)6.1Zone安全区176.2Interfaces接口配置196.2.1查看接口状态的概要信息196.2.2设置interface接口的基本信息196.2.3设置地址转换216.2.4设置接口Secondary IP地址256.3Routing路由设置266.3.1查看防火墙路由表设置266.3.2创建新的路由条目277Policy策略设置 (28)7.1查看目前策略设置287.2创建策略298对象Object设置 (31)9策略Policy报告Report (33)1juniper中文参考手册重点章节导读版本:Juniper防火墙5.0中文参考手册,内容非常庞大和繁杂,其中很多介绍和功能实际应用的可能性不大,为了让大家尽快用最短的时间内掌握Juniper防火墙的实际操作,下面简单对参考手册中的重点章节进行一个总结和概括,掌握了这些内容大家就可以基本能够完成安全部署和维护的工作。

Juniper NetScreen (ScreenOS)集成指南说明书

Integrating Juniper NetScreen (ScreenOS)AbstractThis guide provides instructions to configure Juniper NetScreen (ScreenOS) to send the syslog events to EventTracker.ScopeThe configurations detailed in this guide are consistent with EventTracker version 7.X and later, and Juniper NetScreen (ScreenOS) 5.2.0 and later.AudienceAdministrators who are assigned the task to monitor and manage Juniper NetScreen events using EventTracker.The information contained in this document represents the current view of EventTracker. on theissues discussed as of the date of publication. Because EventTracker must respond to changingmarket conditions, it should not be interpreted to be a commitment on the part of EventTracker,and EventTracker cannot guarantee the accuracy of any information presented after the date ofpublication.This document is for informational purposes only. EventTracker MAKES NO WARRANTIES,EXPRESS OR IMPLIED, AS TO THE INFORMATION IN THIS DOCUMENT.Complying with all applicable copyright laws is the responsibility of the user. Without limiting therights under copyright, this paper may be freely distributed without permission fromEventTracker, if its content is unaltered, nothing is added to the content and credit toEventTracker is provided.EventTracker may have patents, patent applications, trademarks, copyrights, or other intellectualproperty rights covering subject matter in this document. Except as expressly provided in anywritten license agreement from EventTracker, the furnishing of this document does not give youany license to these patents, trademarks, copyrights, or other intellectual property.The example companies, organizations, products, people and events depicted herein are fictitious.No association with any real company, organization, product, person or event is intended orshould be inferred.© 2017 EventTracker Security LLC. All rights reserved. The names of actual companies andproducts mentioned herein may be the trademarks of their respective owners.Table of ContentsAbstract (1)Overview (3)Prerequisites (3)Configuration (3)Configure Syslog logging (3)EventTracker Knowledge Pack (4)Categories (4)Alerts (5)Reports (5)Import Juniper NetScreen knowledge pack into EventTracker (7)Import Category (7)Import Alerts (8)Import Flex Reports (9)Import Template (10)Verify Juniper NetScreen knowledge pack in EventTracker (13)Verify Juniper NetScreen Categories (13)Verify Juniper NetScreen Alerts (13)Verify Juniper NetScreen Reports (15)Verifying Template (16)Sample Reports (17)OverviewThe Juniper Networks NetScreen Series Security Systems are ideally suited for large enterprise network backbones, including departmental or campus segmentation, Enterprise data centers for securing high-density server environments and carrier-based managed services or core infrastructure. Prerequisites∙EventTracker 7.x and later should be installed.∙Juniper ScreenOS 5.2.x and later should be installed on Juniper NetScreen.∙Administrative access on the EventTracker Enterprise and Juniper NetScreen.∙An exception should be added into Windows Firewall on EventTracker machine for syslog port 514.∙Port 514 should be opened on Juniper NetScreen (ScreenOS).ConfigurationTo monitor Juniper NetScreen in EventTracker, c onfigure Juniper NetScreen to send all events as Syslog to the EventTracker system.Configure Syslog logging1.Login into WebUI of Juniper NetScreen.2.Expand Configuration and select Report Settings, and then click Syslog.3.Check ’Enable Syslog Messages’ to enable Syslog.Figure 14.In the Syslog Host Name/Port field, type the IP address of the EventTracker Manager.5.Click Apply.EventTracker Knowledge PackOnce Juniper NetScreen events are enabled and Juniper NetScreen events are received in EventTracker, the Categories, Alerts and Flex based Reports can be configured in EventTracker.The following Knowledge Packs are available in EventTracker to support Juniper NetScreen monitoring. Categories∙NetScreen: Account management -This category based report provides information related to account management.∙NetScreen: Administration -This category based report provides information related to administration.∙NetScreen: All events -This category based report provides information related to all events of NetScreen.∙NetScreen: Antivirus - This category based report provides information related to antivirus.∙NetScreen: Firewall policy - This category based report provides information related to firewall policy.∙NetScreen: Firewall traffic allowed -This category based report provides information related to firewall traffic allowed.∙NetScreen: Firewall traffic denied -This category based report provides information related to firewall traffic denied.∙NetScreen: Intrusion detection - This category based report provides information related to Intrusion detection.∙NetScreen: Network services - This category based report provides information related to network services.∙NetScreen: Security device events -This category based report provides information related to security device events.∙NetScreen: System authentication -This category based report provides information related to system authentication.∙NetScreen: System services -This category based report provides information related to system services.∙NetScreen: URL allowed - This category based report provides information related to URL allowed.∙NetScreen: URL blocked - This category based report provides information related to URL blocked.∙NetScreen: User authentication -This category based report provides information related to user authentication.∙NetScreen: Virtual router - This category based report provides information related to virtual router.∙NetScreen: Virtual systems -This category based report provides information related to virtual systems.∙NetScreen: VPN - This category based report provides information related to VPN.∙NetScreen: Web filtering - This category based report provides information related to Web filtering. Alerts∙NetScreen: Authentication failure - This alert is generated when system or user related authentication fails.∙NetScreen: IDS intrusion detection -This alert is generated when attacks are detected through NetScreen.∙NetScreen: Security device error - This alert is generated when response to problems or processes that occur at the hardware or Screen OS level.∙NetScreen: Spam found - This alert is generated when spam found.∙NetScreen: System configuration erased - This alert is generated when system configuration gets erased.∙NetScreen: USB storage device attached/detached - This alert is generated when USB storage device is attached/detached.∙Juniper NetScreen-IP address conflict - This alert is generated when IP address conflict occurs.∙Juniper NetScreen-VPN service down -This alert is generated when VPN service is down. Reports∙Juniper NetScreen: User Logon Success Report: This report provides information related to user logon success for different logon types like SSH, Console, Telnet etc.∙Juniper NetScreen: User Logoff Report: This report provides information related to user logoff from different terminals.∙Juniper NetScreen: User Authentication Success Report: This report provides information related to authentication success done for different users from different source addresses.∙Juniper NetScreen: User Authentication Failed Report:This report provides information related to authentication failure for different users with what reasons.∙Juniper NetScreen: Intrusion Detection Report: This report provides information related with source IP and ports, destination IP and ports (victim details) and intrusion occurs in NetScreen firewall.∙Juniper NetScreen: Account Management Report:This report provides information related with creation, deletion and modification of user, group and account of NetScreen and by whom it is done.∙Juniper NetScreen: System Authentication Report: This report provides information related with MAC address of systems authenticated with NetScreen firewall.∙Juniper NetScreen: URL Allowed or Blocked Report: This report provides information related with URL blocked and allowed with source IP of system trying to access it.∙Juniper NetScreen: Firewall Policy Change Report: This report provides information related with changes in firewall policy component and by whom it is done.∙Juniper NetScreen: USB Storage Device Attached and Detached Report: This report provides information related with attached and detached of USB devices with NetScreen.∙Juniper NetScreen: Web Filtering Report: This report provides information about the changes in category and profiles of web filtering in NetScreen and by whom.∙Juniper NetScreen: Traffic allowed and blocked report: This report provides information related with what kind of traffic are allowed and blocked in NetScreen firewall.∙Juniper NetScreen: Administration: This report provides information related with the configuration changes happen and by whom it is done in NetScreen firewall.∙Juniper NetScreen-DHCP server operations - This report provides information related to DHCP server operations which include IP address, MAC address, status and reason from fields.∙Juniper NetScreen-VPN service status - This report provides information related to VPN service status which includes VPN name, source address and status from fields.Import Juniper NetScreen knowledge pack into EventTrackerunch EventTracker Control Panel.2.Double click Export Import Utility, and then click Import tab.Import Category/Alert/Flex Reports/Template as given below.Import Category1.Click Category option, and then click the browse button.Figure 12.Locate All Juniper NetScreen group of Categories.iscat file, and then click the Open button.3.To import categories, click the Import button.EventTracker displays success message.Figure 24.Click OK, and then click the Close button.Import Alerts1.Click Alerts option, and then click the browse button.Figure 32.Locate All Juniper NetScreen group of Alerts.isalt file, and then click the Open button.3.To import alerts, click the Import button.EventTracker displays success message.Figure 44.Click OK, and then click the Close button.Import Flex Reports1.Click Report option, and then click the browse button.Figure 62. Locate All Juniper NetScreen group of Report .issch file, and then click the Open button.3. To import flex report, click the Import button.EventTracker displays success messageFigure 74. Click OK, and then click the Close button.Import Template1.Logon to EventTracker Enterprise.2.Click the Admin menu and then click the Parsing rule.3.Click the Template tab.4.Click the Import button and it will open a new window.(Note: Make sure pop-up is enabled for EventTracker)Figure 85.Locate and select the .ETTD file and then click the Open button.Figure 96.Select the template that you want to upload.7.Click on the Import configuration button.Figure 10 EventTracker displays success message.Figure 11 8.Click OK and it will automatically close the window.Verify Juniper NetScreen knowledge pack in EventTrackerVerify Juniper NetScreen Categories1.Logon to EventTracker Enterprise.2.Click the Admin menu, and then click Categories.3.In Category Tree to view imported categories, scroll down and expand Juniper NetScreen groupfolder to view the imported categories.Figure 12Verify Juniper NetScreen Alerts1. Logon to EventTracker Enterprise.2. Click the Admin menu, and then click Alerts.3. In Search field, type ‘Juniper NetScreen’, and then click the Go button.Alert Management page will display all the imported Juniper NetScreen alerts.Figure 134. To activate the imported alerts, select the respective checkbox in the Active column.EventTracker displays message box.Figure 145. Click OK, and then click the Activate Now button.NOTE: You can select alert notifications such as Beep, Email, and Message etc. For this, select the respective checkbox in the Alert management page, and then click the Activate Now button.Verify Juniper NetScreen Reports1.Logon to EventTracker Enterprise.2.Click the Report Option and select Defined.3.In Report Group Tree, to view imported reports, scroll down and expand Juniper NetScreen reportgroup folder for the imported reports.Figure 15Verifying Template1.Logon to EventTracker Enterprise and go to Parsing rule.2.Click on Template tab.3.Check the template you have uploaded.Figure 16Sample Reports1.Junipter NetScreen: Account Management ReportFigure 172.Juniper NetScreen: Intrusion Detection ReportFigure 18。

JuniperNetscreen防火墙HA升级OS步骤

Juniper Netscreen防火墙HA升级OS一.准备工作.使用Tftp备份两台防火墙现有配置文件和OS系统文件。

二.升级OS1.先升级备用设备后升级主用设备:用笔记本电脑连接NS-B的Console口和MGT口,通过Web界面上对NS-B进行升级,并在Console口上观察升级过程。

3.NS-B升级后将自动重启,通过Console口观察重启过程。

启动后在console上输入:get system命令,验证升级后的版本号。

get nsrp,验证此设备处于备机状态。

4.Session信息应该自动从主机上同步到备机。

为确保Session信息同步,在NS-B上执行exec nsrpsynrto all from peer,手工同步Session信息。

5.主备双机进行状态切换。

用笔记本接NS-A的Console口,输入exec nsrpvsd-group 0 mode backup命令,将状态切换。

使用get nsrp命令,验证设备状态已切换完成,此时NS-A为备机,NS-B为主机。

6.在Web界面上对NS-A进行升级,在Console口上观察升级过程。

7.NS-A升级后会自动重起,在Console口上观察重起过程。

启动后在console上输入:get system验证升级后的版本号。

get license验证license信息是否满足升级需求。

get nsrp验证此台设备为备机状态。

8.恢复原先的主备状态(非必要,可跳过此步):在NS-B上执行exec nsrpvsd-group 0 mode backup命令,将状态切换。

验证设备状态已切换完成,此时NS-A为主机,NS-B为备机。

9.在设备NS-A上执行exec nsrpsynvsd-group 0 global-config checksum,验证两台设备的配置同步。

如双机配置文件没有同步,请执行exec nsrpsynvsd-group 0global-configsave手动进行配置同步。

Juniper防火墙升级指导书

Juniper防火墙升级指导书

神州数码2007-03-21

一、详细升级步骤

有两种升级方式,通过IE 或CLI 命令行。

下面将详细介绍:

1、登陆防火墙

输入帐号和密码

2、获取版本信息

A、输入get system获取现有防火墙的版本

如上所示,版本是5.0.0r9.2

IE 方式

3、备份防火墙的配置文件

通过Web打开防火墙的管理界面,在configuration->update->config file

并点击save to file按钮,通过Web方式将配置保存到本地电脑

1、将版本文件解压:将版本文件(如NS-ISG1000_5.0.0r10d.2.zip)拷贝到本地,同时通过

WinRAR软件将文件解压(如NS-ISG1000_5.0.0r10d.2)

2、通过Web升级:(Web方式和TFTP方式任选一个)

打开Web管理界面进入配置界面后,进入configuration->update->screenOS中,选择update screenOS version。

并在浏览里面输入已解压的文件和路径。

并点击apply

3、通过TFTP升级:

在本地电脑中启动TFTP软件,将版本文件拷贝到制定的TFTP目录中,进入防火墙的命令行,输入以下命令:

Save software from tftp 192.168.1.11 NS-ISG1000_5.0.0r10d.2 to flash

并重启防火墙,输入save和reset;

命令行中输入get system,确认防火墙是否已经升级成功

本次需要升级的版本。

juniper软件升级指南v1-junos

序号 1

修改内容 初始版本

修改时间 2010-8-30

修改人 闫东奎

备注

此文档假设 RE1 目前为 Backup 状态,请升级前根据现实情况适当调整

Juniper 路由器软件升级指南 v1

前期准备

Page 3 of 5 Dongkui Yan 2010/08/30

权限申请

操作时间(4 小时) 本地配置账号(登录备用 RE 时必须用) FXP0 管理接口 IP 地址 FTP 账号(上传下载配置文件和 JUNOS 安装软件)

当前 JUNOS 系统 >file copy /var/tmp/current-junos.tgz ftp://FTP-Server/filename.tgz

此文档假设 RE1 目前为 Backup 状态,请升级前根据现实情况适当调整

Juniper 路由器软件升级指南 v1

硬件信息

show chassis alarms show version invoke-on all-routing-engines show chassis hardware detail show chassis environment show chassis routing-engine show system storage show system snapshot show chassis fpc show chassis fpc pic-status show interface terse request support information | no-more

信息备份

配置文件

>config exclusive #run file copy /config/juniper.conf.gz /var/tmp/backup-date.gz #run file copy /config/juniper.conf.gz ftp://FTP-Server/backup-date.gz >quit configuration-mode >file show /config/juniper.conf.gz | no-more

Juniper OS 升级步骤

目录1.计划 (2)1.1. 选择正确的版本 (2)1.2. 中断时间的估计 (2)2.准备 (2)3.升级的步骤 (5)3.1. 备份RE的升级步骤 (6)3.1.1.在远程PC上,通过主RE登录备份RE (6)3.1.2.让现场工程师用串行线连接PC机到备份RE控制口 (6)3.1.3.备份FLASH当前JUNOS和配置到硬盘上 (6)3.1.4.升级软件 (7)3.1.5.启动这个RE以完成升级 (8)3.1.6.登录到这个刚才完成升级的RE并检查RE是否正常启动 (13)3.1.7.对硬盘进行重新分区 (13)3.1.8.恢复mirror-flash-on-disk配置(如果原来无此配置,请忽略此步骤) (16)3.1.9.在双RE系统上切换升级了的备份RE到主用状态 (16)3.1.10.确认现在作为主用的这个RE工作一切正常 (16)3.1.11.备份FLASH当前JUNOS和配置到硬盘上 (17)3.2. 现在的备份RE(即原先的主RE)的升级步骤 (17)3.3. 在双RE系统上去除“B ACKUP RE ACTIVE”告警 (17)4.备份和应急措施 (17)4.1. 如果需要退回到原先的版本 (18)4.2. 从FLASH启动失败 (18)4.3. RE切换不正常 (18)5.各种路由器的面板图 (19)5.1. M320 (19)5.2. M160 (20)5.3. M40E (21)5.4. M20 (22)5.5. T640/T320 (22)1.计划1.1.选择正确的版本软件升级用于提供BUG的修正及支持新的功能(比如新的硬件或软件功能)。

请查阅JUNOS Release Notes 以选择适当的JUNOS版本,并且检查Release Notes 中是否有关于该版本的特别的升级步骤。

在这本资料中我们假定使用6.4。

1.2.中断时间的估计每个RE需要两次启动(在配置了“system mirror-flash-on-disk”的情况下需要4次)。

Juniper升级os

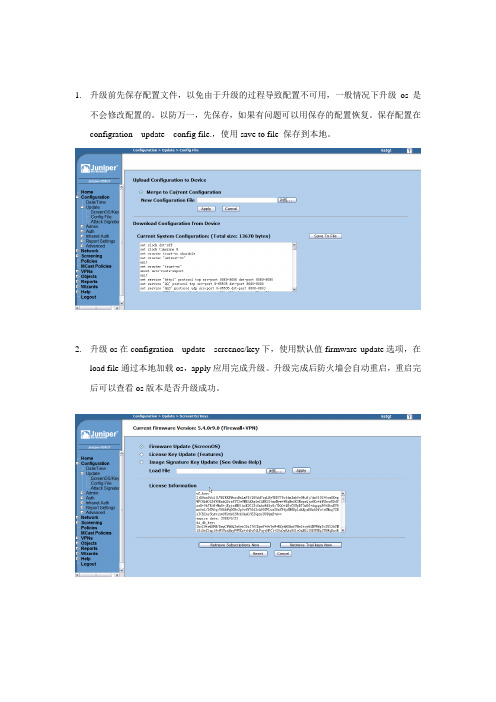

1.升级前先保存配置文件,以免由于升级的过程导致配置不可用,一般情况下升级os是

不会修改配置的。

以防万一,先保存,如果有问题可以用保存的配置恢复。

保存配置在configration---update---config file.,使用save to file 保存到本地。

2.升级os在configration---update---screenos/key下,使用默认值firmware update选项,在

load file通过本地加载os,apply应用完成升级。

升级完成后防火墙会自动重启,重启完后可以查看os版本是否升级成功。

恢复出厂方法

用console命令行输入unset all,提示yes或no时输入yes. 再输入reset,提示yes或no时输入no,接着会再提示输入yes或no选择yes,防火墙就重启了,也就恢复出厂了。

默认设备第一个接口地址为192.168.1.1,可以通过http://192.168.1.1 去管理,用户密码都是netscreen. 恢复出厂后第一次登陆时,会提示配置向导,选择最后一项直接进入用户名密码登陆界面,最后登陆设备进行配置。

juniper netscreen防火墙学习笔记

juniper netscreen防火墙学习笔记《原创》防火墙OS升级:通过WEBUI模式时需要考虑版本问题,也就是要按照版本的顺序来升级。

通过CLI模式不需要考虑版本问题。

save software from tftp 192.168.0.1 ns5gt.5.0.0r8.1 to flash恢复出厂设置:Unset all ——reset或者:Login: 序列号Password:序列号查看license:get license-key导入导出配置文件:首先开启tftp server !!!!!导入:save config from tftp 192.168.0.1 os.cfg merge from ethernet1(连接tftp server 的接口)导出:save config from flash to tftp 192.168.0.1 os.cfg新建帐户:Rott帐户:set admin name XXXXSet admin password XXXX具有读写权限:set admin name XXXX set password XXXX privilege all 具有只读权限:set admin name XXXX set password XXXX privilege read-onlyIPMAC地址绑定:设置静态绑定:set arp 192.168.0.1 0000e26e4743 e1强迫执行ARP目的扫描:set arp always-on-dest设置一个地址组:group,其中包含所有ARP绑定的地址,设置策略允许这个地址组通过注意:只有和端口在同一网段的才能进行绑定很多软件可以改变计算机信息包的MAC地址,此时防火墙不具备检查真伪MAC地址的功能。

安全区段:安全区段—安全区段接口—虚拟路由器—策略Ethernet1/2.3 第一槽位第二接口第三子接口创建安全区段—set zone name zone1Set zone name zone2save分配到路由—set zone zone1 vrouter untrust-vrSet zone zone2 vrouter trust-vrsave创建接口—set interface eth1 zone trustSet interface eth1 ip 10.0.0.1/24Set interface eth1 manage pingSet interface eth1 manage webuiSet interface eth1 manage telnetSave设置V-R— set vrouter trust-vr route 0.0.0.0/0 vrouter untrust-vr Set vrouter untrust-vr route 0.0.0.0/0 interface eth1/2 gateway 10.0.0.2/24Save。

Juniper防火墙新手教程6:Juniper防火墙丢失ScreenOS的灾难恢复

Juniper防火墙新手教程6:Juniper防火墙丢失ScreenOS的灾难恢复分类: Juniper学习作者: 刘苏平Juniper的防火墙是一台硬件防火墙,有硬件系统也有软件系统也就是ScreenOS,硬件会出故障软件自然也会出故障,在实际使用中我就碰到过多次Juniper防火墙ScreenOS丢失的情况,大多数情况是因为突然断电造成的。

下面就介绍一下如何在丢失ScreenOS的情况下重新安装ScreenOS。

将PC机与防火墙用console线和网线相连接。

断电重启防火墙,在命令行提示有Hit any key to run loader时,按任意键进入Loader。

根据提示,输入Boot File Name、Self IP Address和TFTP IP Address。

同时打开TFTP软件,设置好下载目录。

重启后在超级终端会出现如下提示:NetScreen NS-5GT Boot Loader Version 2.1.0 (Checksum: 61D07DA5) Copyright (c) 1997-2003 NetScreen Technologies, Inc.Total physical memory: 128MBTest - PassInitialization.... DoneHit any key to run loaderHit any key to run loaderHit any key to run loader敲击任意键进入设置界面Serial Number [0064042006003887]: READ ONLYHW Version Number [1010]: READ ONLY 3Self MAC Address [0014-f695-75e0]: READ ONLYBoot File Name [ns5gt.5.0.0r8.1]: ns5gt.5.4.0r1.0 //输入你你ScreenOS文件名Self IP Address [192.168.1.1]: 192.168.3.1 //设置防火墙trust口的ip地址TFTP IP Address [192.168.1.254]: 192.168.3.180 //输入你pc机的ip地址,也就是你tftp的地址Save loader config (56 bytes)... DoneLoading file "ns5gt.5.4.0r1.0"... rtatatatatatatatatatatatatatatatatatatatatatatatatatatatatatata tatatatatatatatatatatatatatatatatatatatatatatatatatatatatatatat aatatatatatatatatatatatatatatatatatatatatatatatatatatatatatatat atatatatatatatatatatatatatatatatatatatatatatataatatatatatatatat attatatatatatatatatatatatatatatatatatatatatatatatatatatatatatat atatatatatatatLoaded Successfully! (size = 9,832,696 bytes)Ignore image authentication!Save to on-board flash disk? (y/[n]/m) Yes! //确认下载ScreenOS Saving system image to on-board flash disk...Done! (size = 9,832,696 bytes)Run downloaded system image? ([y]/n) Yes! //确认执行新的ScreenOS Start loading... ............................................................... .. ............................................................... .. ............................................................... ..............................安装好ScreenOS之后重启防火墙,这样就完成了ScreenOS的回复,一般来说原有的配置应该还会在,如果配置也丢失了,可以讲以前保存过的配置文件导入。

JuniperSRX防火墙通过bootloader升级junos

JuniperSRX防火墙通过bootloader升级junos通过boot loader升级junos实验设备:SRX240实验版本:10.0R2.10注意事项:在loader下贯入junos,会导致配置和日志全部丢失,因为这种操作相当于重新格式化硬盘。

操作步骤####先进入loader模式设置接口地址和tftp地址,这点与netscreen类似,只不过junoses需####要我们手工写环境变量。

其实也可以在u boot模式下设置环境变量(提示符为=>)Loading /boot/defaults/loader.conf/kernel data=0x90ca48+0xc6ac4 syms=[0x4+0x74470+0x4+0xa4910]Hit [Enter] to boot immediately, or space bar for command prompt.####按空格键进入loader模式Type '?' for a list of commands, 'help' for more detailed help.loader>####查看目前全局的环境变量设置loader> showLINES=24autoboot_delay=2autoload=nbaudrate=9600bf=bootoct bf480000 forceboot numcores=$(numcores)boot.btsq.len=0x00002000boot.btsq.start=0x003fa000boot.env.size=0x00002000boot.upgrade.loader=0xbfe00000boot.upgrade.uboot=0xbfc00000boot.ver=U-Boot 1.1.6 (Apr 9 2009 - 22:30:21)bootcmd=cp.b 0xbfe00000 0x100000 0x100000; bootelf 0x100000bootdelay=1bootfile=/kernel;/kernel.oldcomconsole_speed=9600console=comconsolecurrdev=disk0:env_addr=0xbfffe000env_size=0x2000ethact=octeth0ethaddr=00:26:88:0b:58:00flash_base_addr=0xbfc00000flash_size=0x400000gatewayip=192.168.168.99interpret=OKipaddr=192.168.168.114kernel=/kernelkernel_options=kernelname=/kernelloadaddr=0x20000000loaddev=disk0:=FreeBSD/MIPS U-Boot bootstrap loaderloader.version=0.1mac_ifoff=NOmodule_path=/boot//kernel;/boot/modulesnetmask=255.255.255.0numcores=4post.eeprom=PASSEDb=PASSEDprompt=loader>serverip=192.168.168.99stderr=serialstdin=serialstdout=serialuplinkSpeed=1G####更改环境变量设置loader> set ipaddr=192.168.1.2loader> set serverip=192.168.1.9loader> set netmask=255.255.255.0loader> save####注意不要更改默认的防火墙接口eth0,否则如果设置其他接口的话,就会挂死,就只有####重起设备了,说明目前防火墙和早期netscreen类似,只是接受eth0作为tftp客户端接####口####导入junos系统loader> install tftp://192.168.1.9/junos-srxsme-10.0R2.10-domestic.tgzocteth0: Up 1000 Mbps Full duplex (port 0)####此时tftp服务器还是不能ping通防火墙接口地址的####中间省略输出####直到出现如下字符时才可以ping通******* Working on device /dev/da0 *******Labeling Slice 1:bsdlabel: write to disk label supressed - label was as follows: # /dev/da0s1:8 partitions:####附上详细操作日志。

Juniper ScreenOS 參考指南

概念與範例ScreenOS 參考指南第1 卷:綜述版本 6.0.0,修訂本 02Juniper Networks, Inc. 1194 North Mathilda Avenue Sunnyvale, CA 94089USA408-745-2000產品編號: 530-017767-01-TC,修訂本 02Copyright NoticeCopyright © 2007 Juniper Networks, Inc. All rights reserved.Juniper Networks and the Juniper Networks logo are registered trademarks of Juniper Networks, Inc. in the United States and other countries. All other trademarks, service marks, registered trademarks, or registered service marks in this document are the property of Juniper Networks or their respective owners. All specifications are subject to change without notice. Juniper Networks assumes no responsibility for any inaccuracies in this document or for any obligation to update information in this document. Juniper Networks reserves the right to change, modify, transfer, or otherwise revise this publication without notice.FCC StatementThe following information is for FCC compliance of Class A devices: This equipment has been tested and found to comply with the limits for a Class A digital device, pursuant to part 15 of the FCC rules. These limits are designed to provide reasonable protection against harmful interference when the equipment is operated in a commercial environment. The equipment generates, uses, and can radiate radio-frequency energy and, if not installed and used in accordance with the instruction manual, may cause harmful interference to radio communications. Operation of this equipment in a residential area is likely to cause harmful interference, in which case users will be required to correct the interference at their own expense.The following information is for FCC compliance of Class B devices: The equipment described in this manual generates and may radiate radio-frequency energy. If it is not installed in accordance with Juniper Networks’ installation instructions, it may cause interference with radio and television reception.This equipment has been tested and found to comply with the limits for a Class B digital device in accordance with the specifications in part 15 of the FCC rules. These specifications are designed to provide reasonable protection against such interference in a residential installation. However, there is no guarantee that interference will not occur in a particular installation.If this equipment does cause harmful interference to radio or television reception, which can be determined by turning the equipment off and on, the user is encouraged to try to correct the interference by one or more of the following measures:Reorient or relocate the receiving antenna.Increase the separation between the equipment and receiver.Consult the dealer or an experienced radio/TV technician for help.Connect the equipment to an outlet on a circuit different from that to which the receiver is connected.Caution: Changes or modifications to this product could void the user's warranty and authority to operate this device.DisclaimerTHE SOFTWARE LICENSE AND LIMITED WARRANTY FOR THE ACCOMPANYING PRODUCT ARE SET FORTH IN THE INFORMATION PACKET THAT SHIPPED WITH THE PRODUCT AND ARE INCORPORATED HEREIN BY THIS REFERENCE. IF YOU ARE UNABLE TO LOCATE THE SOFTWARE LICENSE OR LIMITEDWARRANTY, CONTACT YOUR JUNIPER NETWORKS REPRESENTATIVE FOR A COPY.ii目錄第 1 卷:綜述關於《概念與範例 ScreenOS 參考指南》xlv本書的結構.................................................................................................xlvii文件慣例........................................................................................................liiiWeb 使用者介面慣例..............................................................................liii指令行介面慣例.......................................................................................liv命名慣例和字元類型...............................................................................liv插圖慣例..................................................................................................lv技術文件與支援.............................................................................................lvi總索引........................................................................................................................IX-I第 2 卷:基本原理關於本卷ix文件慣例 (x)Web 使用者介面慣例 (x)指令行介面慣例 (xi)命名慣例和字元類型 (xi)插圖慣例 (xii)技術文件與支援 (xiii)第 1 章ScreenOS 架構1安全區 (2)安全區介面 (3)實體介面 (3)子介面 (3)虛擬路由器 (4)政策 (5)虛擬私人網路 (6)虛擬系統 (9)封包流動順序 (10)特大框架 (12)ScreenOS 架構範例 (13)範例: (第 1 部份) 具有六個區域的企業 (13)範例: (第 2 部份) 六個區域的介面 (15)範例: (第 3 部份) 兩個路由設定網域 (17)範例: (第 4 部份) 政策 (19)目錄 iii概念與範例 ScreenOS 參考指南第 2 章區域25檢視預先組態的區域 (26)安全區 (28)Global 區域 (28)SCREEN 選項 (28)將通道介面連結至通道區 (29)設定安全區和通道區 (30)建立區域 (30)修改區域 (31)刪除區域 (32)功能區 (33)第 3 章介面35介面類型 (36)邏輯介面 (36)實體介面 (36)無線介面 (36)橋接群組介面 (37)子介面 (37)聚集介面 (37)冗餘介面 (37)虛擬安全性介面 (38)功能區介面 (38)管理介面 (38)高可用性介面 (38)通道介面 (38)刪除通道介面 (41)檢視介面 (42)設定安全區介面 (43)將介面連結到安全區 (43)從安全區解除介面連結 (44)為 L3 安全區介面定址 (45)公開 IP 位址 (45)私人 IP 位址 (46)編址介面 (46)修改介面設定 (47)在根系統中建立子介面 (48)刪除子介面 (48)建立次要 IP 位址 (49)備份系統介面 (49)設定備份介面 (50)設定 IP 追蹤備份介面 (50)設定 Tunnel-if 備份介面 (51)設定路由器監看備份介面 (55)回傳介面 (56)建立回傳介面 (57)設定用於管理的回傳介面 (57)設定回傳介面上的 BGP (57)設定回傳介面上的 VSI (58)設定回傳介面作為來源介面 (58)介面狀態變更 (59)實體連接監看 (61)追蹤 IP 位址 (61)iv 目錄目錄介面監看 (66)監看兩個介面 (67)監看介面迴路 (68)安全區監看 (71)不工作中介面和通訊流量傳遞 (72)出口介面上的失敗 (72)入口介面上的失敗 (74)第 4 章介面模式77透明模式 (78)區域設定 (79)VLAN 區域 (79)預先定義的第 2 層區域 (79)通訊流量轉寄 (79)未知的 Unicast 選項 (80)氾濫方法 (81)ARP/Trace-Route 方法 (82)組態用於管理的 VLAN1 介面 (84)組態透明模式 (86)NAT 模式 (89)向內與向外 NAT 通訊流量 (91)介面設定 (92)組態 NAT 模式 (92)路由模式 (95)介面設定 (96)組態路由模式 (96)第 5 章為政策建構區塊99位址 (99)位址項目 (100)新增位址 (100)修改位址 (100)刪除位址 (101)位址群組 (101)建立位址群組 (102)編輯位址群組項目 (103)移除成員與群組 (103)服務 (104)預先定義的服務 (104)網際網路控制訊息通訊協定 (105)處理 ICMP 無法到達錯誤 (107)網際網路相關的預先定義服務 (107)Microsoft 遠端程序呼叫服務 (108)動態路由設定通訊協定 (110)資料流視訊 (111)Sun 遠端程序呼叫服務 (111)安全性與通道服務 (112)IP 相關服務 (112)即時通訊服務 (112)管理服務 (113)郵件服務 (113)UNIX 服務 (114)雜項服務 (114)目錄 v概念與範例 ScreenOS 參考指南自訂服務 (114)新增自訂服務 (115)修改自訂服務 (116)移除自訂服務 (116)設定服務逾時 (116)服務逾時組態與查詢 (116)意外情況 (117)範例 (118)定義自訂網際網路控制訊息通訊協定服務 (118)遠端 Shell ALG (119)Sun 遠端程序呼叫應用程式層閘道 (119)一般 RPC 呼叫情況 (120)自訂 Sun RPC 服務 (120)自訂 Microsoft 遠端程序呼叫 ALG (121)即時資料流傳遞通訊協定應用程式層閘道 (122)RTSP 要求方式 (123)RTSP 狀態代碼 (125)在私人網域中組態媒體伺服器 (126)在公開網域中組態媒體伺服器 (127)服務群組 (129)修改服務群組 (130)移除服務群組 (131)動態 IP 集區 (131)連接埠位址轉譯 (132)建立有 PAT 的 DIP 集區 (132)修改 DIP 集區 (133)相黏 DIP 位址 (134)在不同子網路中使用 DIP (134)在回傳介面上使用 DIP (139)建立 DIP 群組 (143)設定遞迴排程 (147)第 6 章政策149基本元素 (150)三種類型的政策 (151)區域間政策 (151)區域部政策 (151)全域政策 (152)政策組清單 (153)政策定義 (154)政策和規則 (154)政策的結構 (155)ID (156)區域 (156)位址 (156)服務 (156)動作 (157)應用程式 (157)名稱 (158)VPN 通道 (158)L2TP 通道 (158)深入檢查 (159)政策清單上方配置 (159)來源位址轉譯 (159)vi 目錄目錄目的地位址轉譯 (159)使用者驗證 (159)HA 會話備份 (161)Web 篩選 (161)記錄 (161)計數 (161)通訊流量警示臨界值 (161)排程 (162)防毒掃瞄 (162)通訊流量整理 (162)套用的政策 (163)檢視政策 (163)建立政策 (163)建立區域間政策郵件服務 (163)建立區域間政策組 (167)建立區域內部政策 (171)建立全域政策 (172)輸入政策內容 (173)各政策元件的多重項目 (174)設定位址否定 (174)修改和停用政策 (177)政策驗證 (177)重新排序政策 (178)移除政策 (179)第 7 章通訊流量整理181在政策層級管理頻寬 (181)設定通訊流量整理 (182)設定服務優先順序 (186)設定優先順序佇列 (187)入口政策制訂 (191)整理虛擬介面上的通訊流量 (191)介面層級通訊流量整理 (192)政策層級通訊流量整理 (193)封包流動 (194)範例: 具入口政策制訂,以路由為基礎的 VPN (194)範例: 具入口政策制訂的以政策為基礎的 VPN (198)使用回傳介面的通訊流量整理 (202)DSCP 標記與整理 (202)第 8 章系統參數205網域名稱系統支援 (205)DNS 查詢 (206)DNS 狀態表 (207)設定 DNS 伺服器並重新整理排程 (207)設定 DNS 重新整理間隔 (208)動態網域名稱系統 (208)設定 DynDNS 伺服器的 DDNS (209)設定 DDO 伺服器的 DDNS (210)代理 DNS 位址分割 (210)動態主機組態通訊協定 (213)組態 DHCP 伺服器 (214)自訂 DHCP 伺服器選項 (218)目錄 vii概念與範例 ScreenOS 參考指南在 NSRP 叢集中放置 DHCP 伺服器 (219)DHCP 伺服器偵測 (219)啟用 DHCP 伺服器偵測 (219)停用 DHCP 伺服器偵測 (219)將安全性裝置指派為 DHCP 轉接代理程式 (220)轉寄所有 DHCP 封包 (224)設定 Next-Server-IP (224)將安全性裝置作為 DHCP 用戶端使用 (225)傳播 TCP/IP 設定 (227)在虛擬系統中設定 DHCP (229)在虛擬系統中設定 DHCP 訊息中繼 (229)乙太網路上的點對點通訊協定 (230)設定 PPPoE (230)組態主要與備份 Untrust 介面上的 PPPoE (233)設定多個 PPPoE 會話使用單一介面 (234)PPPoE 與高可用性 (236)許可金鑰 (237)訂閱服務的註冊與啟動訂閱 (238)試用服務 (238)更新訂閱金鑰 (239)將防毒、Web 篩選、反垃圾郵件及深入檢查新增至現有或新裝置 (239)系統時鐘 (240)日期與時間 (240)日光節約時間 (240)時區 (240)網路時間通訊協定 (241)組態多重 NTP 伺服器 (241)組態備份 NTP 伺服器 (241)最大時間調整 (242)NTP 和 NSRP (242)將最大時間調整值設定至 NTP 伺服器 (243)保護 NTP 伺服器 (243)索引............................................................................................................................IX-I 第 3 卷:管理關於本卷vii文件慣例 (vii)Web 使用者介面慣例 (vii)指令行介面慣例 (viii)命名慣例和字元類型 (viii)插圖慣例 (ix)技術文件與支援 (x)第 1 章管理1透過 Web 使用者介面進行管理 (2)WebUI 說明 (2)將說明檔案複製到本機磁碟機 (3)將 WebUI 指向新的說明位置 (3)超文字傳輸通訊協定 (4)會話 ID (4)viii 目錄目錄目錄 ix安全通訊端階層 (5)SSL 組態 (7)將 HTTP 重新導向到 SSL (8)透過指令行介面進行管理.................................................................................9Telnet.. (9)保證 Telnet 連線的安全 (10)安全 Shell (11)用戶端要求 (12)裝置上的基本 SSH 組態 (13)驗證 (14)SSH 和 Vsys (16)主機金鑰 (16)範例: SSHv1 使用 PKA 進行自動登入 (17)安全副本 (18)序列主控台 (19)遠端主控台 (20)使用 V.92 數據機連接埠的遠端主控台 (20)使用 AUX 連接埠的遠端主控台 (21)數據機連接埠 (22)透過 NetScreen-Security Manager 進行管理 (22)初始化 NSM Agent 與 MGT 系統間的連線 (23)啟用、停用及取消 NSM Agent (24)設定管理系統的主伺服器 IP 位址 (25)設定警示和統計資訊報告 (25)組態同步處理 (26)範例: 檢視組態狀態 (27)範例: 擷取組態雜湊 (27)擷取組態時戳 (27)控制管理式通訊流量 (28)MGT 和 VLAN1 介面 (29)範例: 透過 MGT 介面進行管理.........................................................29範例: 透過 VLAN1 介面進行管理 (29)設定管理介面選項 (30)設定多個介面的管理 IP (31)管理層級 (33)根管理員 (33)讀/寫管理員 (34)唯讀管理員 (34)虛擬系統管理員 (34)虛擬系統唯讀管理員 (35)定義管理員使用者 (35)範例: 新增唯讀管理員 (35)範例: 修改管理員 (35)範例: 刪除管理員 (36)範例:設定撥號連線的管理員帳戶 (36)範例: 清除一個管理員的會話 (37)管理之通訊流量的安全化 (37)變更連接埠號碼 (38)變更管理員登入名稱和密碼 (39)範例: 變更管理員使用者的登入名稱和密碼 (40)範例: 變更您本身的密碼 (40)設定根管理員密碼的最小長度 (41)將裝置重設為出廠預設設定 (41)概念與範例 ScreenOS 參考指南限制管理式存取 (42)範例: 限制對單一工作站的管理 (42)範例: 限制對子網路的管理 (42)將根管理員限制為主控台存取 (42)用於管理式通訊流量的 VPN 通道 (43)透過以路由為基礎的手動金鑰VPN通道進行管理 (44)透過以政策為基礎的手動金鑰VPN通道進行管理 (47)密碼政策 (51)設定密碼政策 (51)移除密碼政策 (52)檢視密碼政策 (52)移除拒絕的預設管理員密碼 (52)建立登入橫幅 (53)第 2 章監看安全性裝置55儲存日誌資訊 (55)事件日誌 (56)按嚴重性和關鍵字檢視事件日誌 (57)排序和過濾事件日誌 (58)下載事件日誌 (58)範例: 下載整個事件日誌 (59)範例: 下載關鍵事件的事件記錄 (59)通訊流量記錄 (60)檢視通訊流量記錄 (61)範例: 檢視通訊流量記錄項目 (61)排序和過濾通訊流量記錄 (62)範例: 按時間排序通訊流量記錄 (62)下載通訊流量記錄 (62)移除關閉理由欄位 (63)自我記錄 (65)檢視自我記錄 (65)排序和過濾自我記錄 (65)範例: 按時間過濾自我記錄 (66)下載自我記錄 (66)下載資源修復日誌 (67)通訊流量示警 (67)範例: 以政策為基礎的入侵偵測 (68)範例: 折衷系統通知 (69)範例: 傳送電子郵件警訊 (70)系統日誌 (70)範例: 啟用多個系統日誌伺服器 (71)啟用通知事件的 WebTrends (72)簡易網路管理通訊協定 (72)建置概觀 (75)定義讀/寫的 SNMP 社群 (76)自行產生通訊流量的 VPN 通道 (77)範例: 透過以路由為基礎的通道自行產生的通訊流量 (78)範例: 透過以政策為基礎的通道自行產生的通訊流量 (85)檢視螢幕計數器 (91)索引............................................................................................................................IX-I x 目錄第 4 卷:攻擊偵測與防禦機制關於本卷ix文件慣例 (x)Web 使用者介面慣例 (x)指令行介面慣例 (xi)命名慣例和字元類型 (xi)插圖慣例 (xii)技術文件與支援 (xiii)第 1 章保護網路1攻擊階段 (2)偵測與防禦機制 (2)攻擊監看 (5)範例: 從 Untrust 區域中監看攻擊活動 (5)第 2 章勘查妨礙7IP 位址掃瞄 (8)連接埠掃瞄 (9)使用 IP 選項的網路勘查 (10)作業系統探查 (12)已設定 SYN 和 FIN 旗標 (12)不含 ACK 旗標的 FIN 旗標 (13)未設定旗標的 TCP 標頭 (14)迴避技術 (15)FIN 掃瞄 (15)非 SYN 旗標 (15)IP 位址詐騙 (17)範例: L3 IP 位址詐騙保護 (19)範例: L2 IP 位址詐騙保護 (22)IP 來源路由選項 (23)第 3 章服務中斷攻擊防禦25防火牆 DoS 攻擊 (26)會話表氾濫 (26)以來源與目的為基礎的會話限制 (26)範例: 以來源為基礎的會話限制 (27)範例: 以目的為基礎的會話限制 (28)挑釁過期 (28)範例: 挑釁超過存留期會話 (29)SYN-ACK-ACK Proxy 氾濫 (30)網路 DoS 攻擊 (31)SYN 氾濫 (31)範例: SYN 氾濫保護 (36)SYN Cookie (40)ICMP 氾濫 (42)UDP 氾濫 (43)Land 攻擊 (44)OS 指定的 DoS 攻擊 (45)Ping of Death (45)Teardrop 攻擊 (46)WinNuke (47)目錄 xi第 4 章內容監看與篩選49片段重組 (50)惡意 URL 保護 (50)應用程式層閘道 (51)範例: 在封包片段中阻斷惡意 URL (52)防毒掃瞄 (53)外部 AV 掃瞄 (53)掃瞄模式 (55)負載平衡 ICAP 掃瞄伺服器 (55)內部 AV 掃瞄 (56)IM 通訊流量的 AV 掃瞄 (57)IM 用戶端 (57)IM 伺服器 (58)IM 通訊協定 (58)即時通訊安全性問題 (59)IM 安全性問題 (59)掃瞄聊天訊息 (59)掃瞄檔案傳輸 (60)AV 掃瞄結果 (60)基於政策的 AV 掃瞄 (61)掃瞄應用程式通訊協定 (62)掃瞄 FTP 通訊流量 (63)掃瞄 HTTP 通訊流量 (64)掃瞄 IMAP 及 POP3 通訊流量 (66)掃瞄 SMTP 通訊流量 (67)將通訊流量重新導向至 ICAP AV 掃瞄伺服器 (69)更新內嵌掃瞄程式的 AV 模式檔案 (70)訂閱 AV 簽名服務 (70)更新 AV 模式 (71)AV 掃瞄程式全域設定 (72)AV 資源分配 (73)失敗模式行為 (73)最大內容大小和最大訊息數 (僅內部 AV) (73)HTTP Keep-Alive (74)HTTP 滴流 (僅內部 AV) (75)AV 設定檔 (76)將 AV 設定檔指派至防火牆政策中 (77)初始化內部 AV 的 AV 設定檔 (77)範例: (內部 AV) 掃瞄全部通訊流量類型 (78)範例: 僅 SMTP 與 HTTP 通訊流量的 AV 掃瞄 (78)AV 設定檔設定 (79)反垃圾郵件篩選 (83)黑名單和白名單 (83)基本組態 (84)篩選垃圾郵件通訊流量 (84)卸除垃圾郵件訊息 (84)定義黑名單 (85)定義白名單 (85)定義預設動作 (85)啟用垃圾郵件阻斷清單伺服器 (86)測試反垃圾郵件功能 (86)Web 篩選 (87)使用 CLI 以初始化 Web 篩選模式 (87)xii 目錄整合式 Web 篩選 (88)SurfControl 伺服器 (89)Web 篩選快取 (89)組態整合式 Web 篩選 (90)範例: 整合式 Web 篩選 (95)重新導向 Web 篩選 (96)虛擬系統支援 (98)組態重新導向 Web 篩選 (98)範例: 重新導向 Web 篩選 (101)第 5 章深入檢查105綜述 (106)攻擊物件資料庫伺服器 (110)預先定義的簽名封包 (110)更新簽名封包 (111)在啟動更新攻擊物件前 (111)直接更新 (112)自動更新 (112)自動通知與立即更新 (113)手動更新 (115)攻擊物件與群組 (116)支援的通訊協定 (118)狀態簽名 (120)TCP 資料流簽名 (121)通訊協定異常 (122)攻擊物件群組 (122)變更嚴重性層級 (122)範例: P2P 的深入檢查 (123)停用攻擊物件 (125)攻擊動作 (126)範例: 攻擊動作 - 關閉伺服器、關閉、關閉用戶端 (127)暴力攻擊動作 (134)暴力攻擊物件 (134)暴力攻擊目標 (135)暴力攻擊逾時 (135)範例 1 (135)範例 2 (136)範例 3 (136)攻擊記錄 (136)範例: 依攻擊群組停止記錄 (136)對應自訂服務至應用程式 (138)範例: 對應應用程式至自訂服務 (139)範例: HTTP 攻擊之應用程式至服務對應 (141)自訂的攻擊物件與群組 (142)使用者定義的狀態簽名攻擊物件 (142)規則運算式 (143)範例: 使用者定義的狀態簽名攻擊物件 (144)TCP 資料流簽名攻擊物件 (146)範例: 使用者定義的資料流簽名攻擊物件 (147)可組態的通訊協定異常參數 (148)範例: 修改參數 (148)否定 (149)範例: 攻擊物件否定 (149)目錄 xiiiHTTP 元件的點狀阻斷 (153)ActiveX 控制 (154)Java Applet (154)EXE 檔案 (154)ZIP 檔案 (154)範例: 阻斷 Java Applet 與 .exe 檔案 (154)第 6 章侵入偵測和預防155可執行 IDP 的安全性裝置 (156)具 IDP 功能的裝置內的通訊流量 (157)組態侵入偵測和預防 (158)組態前工作 (158)範例 1: 基本 IDP 組態 (159)範例 2: 為 IDP 設定主動/被動故障後移轉 (161)範例 3: 設定主動/主動/故障後移轉的 IDP (163)設定安全政策 (165)關於安全政策 (165)管理安全政策 (165)安裝安全政策 (165)使用 IDP 規則庫 (166)IDP 規則庫中以角色為基礎的管理 (166)設定 IDP 規則的物件 (167)使用安全政策範本 (167)在防火牆規則中啟用 IDP (168)啟用 IDP (168)指定 Inline 或 Inline Tap 模式 (169)設定 IDP 規則 (169)新增 IDP 規則庫 (170)對應通訊流量 (171)來源與目的地區域 (171)來源與目的地位址物件 (172)範例: 設定 Source 與 Destination (172)範例: 設定多個 Sources 與 Destinations (172)服務 (173)範例: 設定預設服務 (173)範例: 設定特定服務 (174)範例: 設定非標準的服務 (174)終止規則 (175)範例: 設定終止規則 (176)定義動作 (177)設定攻擊物件 (178)個別新增攻擊物件 (178)以目錄來新增攻擊物件 (178)範例: 以服務來新增攻擊物件 (178)以作業系統來新增攻擊物件 (178)以嚴重性來新增攻擊物件 (179)設定 IP 動作 (179)選擇 IP 動作 (179)選擇阻斷選項 (180)設定記錄選項 (180)設定逾時選項 (180)設定通知 (180)設定記錄 (180)設定警告 (180)記錄封包 (181)xiv 目錄設定嚴重性 (181)設定目標 (181)輸入意見 (181)設定豁免規則 (182)新增豁免規則庫 (182)定義對應 (184)來源與目的地區域 (184)來源與目的地位址物件 (184)範例: 豁免來源/目的對 (184)設定攻擊物件 (185)範例: 豁免特定攻擊物件 (185)設定目標 (185)輸入意見 (185)從日誌檢視器中建立豁免規則 (186)設定後門程式規則 (187)新增後門程式規則庫 (187)定義對應 (188)來源與目的地區域 (188)來源與目的地位址物件 (189)服務 (189)設定操作 (189)設定動作 (189)設定通知 (190)設定記錄 (190)設定警告 (190)記錄封包 (190)設定嚴重性 (190)設定目標 (191)輸入意見 (191)設定 IDP 攻擊物件 (191)關於 IDP 攻擊物件類型 (191)簽名攻擊物件 (191)通訊協定異常攻擊物件 (191)複合攻擊物件 (192)檢視預先定義的 IDP 攻擊物件與群組 (192)檢視預先定義的攻擊 (192)檢視預先定義的群組 (193)建立自訂 IDP 攻擊物件 (194)建立簽名攻擊物件 (195)建立通訊協定異常攻擊 (200)建立複合攻擊 (200)編輯自訂攻擊物件 (202)刪除自訂攻擊物件 (202)建立自訂 IDP 攻擊群組 (203)設定靜態群組 (203)設定動態群組 (204)範例: 建立動態群組 (205)更新動態群組 (206)編輯自訂攻擊群組 (206)刪除自訂攻擊群組 (206)將裝置設定為獨立的 IDP 裝置 (207)啟用 IDP (207)範例: 設定獨立 IDP 的防火牆規則 (207)設定以角色為基礎的管理 (208)範例: 設定僅 IDP 管理員 (208)目錄 xv管理 IDP (210)關於攻擊資料庫更新 (210)下載攻擊資料庫更新 (210)使用更新的攻擊物件 (210)更新 IDP 引擎 (211)檢視 IDP 日誌 (212)第 7 章可疑的封包屬性213ICMP 片段 (214)大型 ICMP 封包 (215)錯誤的 IP 選項 (216)未知的通訊協定 (217)IP 封包片段 (218)SYN 片段 (219)附錄A使用者定義簽名環境A-I索引............................................................................................................................IX-I 第 5 卷:虛擬私人網路關於本卷vii文件慣例 (viii)Web 使用者介面慣例 (viii)指令行介面慣例 (ix)命名慣例和字元類型 (ix)插圖慣例 (x)技術文件與支援 (xi)第 1 章網際網路通訊協定安全性1虛擬私人網路簡介 (2)IPSec 概念 (3)模式 (4)傳輸模式 (4)通道模式 (4)通訊協定 (5)驗證標頭 (6)封裝安全性負載 (6)金鑰管理 (6)手動金鑰 (6)自動金鑰 IKE (7)安全性關聯 (7)通道交涉 (8)階段 1 (8)主要模式和挑釁式模式 (8)Diffie-Hellman 交換 (9)階段 2 (10)完美轉送安全性 (10)重播保護 (10)IKE 與 IPSec 封包 (11)IKE 封包 (11)IPSec 封包 (14)xvi 目錄第 2 章公開金鑰密碼編譯17公開金鑰密碼編譯簡介 (18)簽名認證 (18)確認數位簽名 (18)公開金鑰基礎結構 (20)認證和 CRL (22)手動要求認證 (23)載入認證和認證撤銷清單 (25)組態 CRL 設定 (26)自動取得本機認證 (28)自動認證更新 (30)金鑰組產生 (31)線上認證狀態通訊協定 (31)指定認證撤銷檢查方法 (32)檢視狀態檢查屬性 (32)指定線上認證狀態通訊協定回應程式 URL (32)移除狀態檢查屬性 (33)自助簽名認證 (33)認證驗證 (34)手動建立自助簽名認證 (35)設定管理員定義的自助簽名認證 (35)自動產生認證 (39)刪除自助簽名認證 (40)第 3 章虛擬私人網路準則41加密選項 (42)站台到站台加密選項 (42)撥接 VPN 選項 (49)以路由為基礎和以政策為基礎的通道 (56)封包流動: 站台對站台 VPN (57)通道組態準則 (61)以路由為基礎的虛擬私人網路安全性考量 (63)Null 路由 (64)撥接或租借線路 (65)VPN 故障後移轉至租借線路或 Null 路由 (66)誘導式通道介面 (68)通道介面的虛擬路由器 (69)重新路由至另一個通道 (69)第 4 章站台對站台的虛擬私人網路71站台對站台 VPN 組態 (72)以路由為基礎的站台對站台 VPN,自動金鑰 IKE (78)以政策為基礎的站台對站台 VPN,自動金鑰 IKE (86)以路由為基礎的站台對站台 VPN,動態對等方 (92)以政策為基礎的站台對站台 VPN,動態對等方 (100)以路由為基礎的站台對站台 VPN,手動金鑰 (109)以政策為基礎的站台對站台 VPN,手動金鑰 (115)使用 FQDN 的動態 IKE 閘道 (120)別名 (121)設定具有 FQDN 的自動金鑰 IKE 對等方 (122)具有重疊位址的 VPN 站台 (130)透明模式 VPN (141)目錄 xvii第 5 章撥接虛擬私人網路149撥接 (150)以政策為基礎的撥接 VPN,自動金鑰 IKE (150)以路由為基礎的撥接 VPN,動態對等方 (156)以政策為基礎的撥接 VPN,動態對等方 (163)用於撥接 VPN 使用者的雙向政策 (168)群組 IKE ID (173)有認證的群組 IKE ID (173)萬用字元和容器 ASN1-DN IKE ID 類型 (174)建立群組 IKE ID (認證) (177)設定具預先共享金鑰的群組 IKE ID (181)共享 IKE ID (187)第 6 章第 2 層通道通訊協定193L2TP 簡介 (193)封包的封裝和拆裝 (196)封裝 (196)拆裝 (197)設定 L2TP 參數 (198)L2TP 和 IPSec 上的 L2TP (200)設定 L2TP (200)設定 IPSec 上的 L2TP (205)IPSec 上的雙向 L2TP (212)第 7 章進階虛擬私人網路功能219NAT-Traversal (220)探查 NAT (221)跨越 NAT 裝置 (223)UDP 總和檢查碼 (225)Keepalive 封包 (225)初始程式/回應程式對稱 (225)啟用 NAT-Traversal (226)使用具有 NAT-Traversal 的 IKE ID (227)VPN 監看 (229)重新建立金鑰和最佳化選項 (230)來源介面和目的地位址 (231)政策考量 (232)組態 VPN 監看功能 (232)SNMP VPN 監看物件和陷阱 (240)每個通道介面,多個通道 (242)路由到通道的對應 (243)遠端對等方的位址 (244)手動和自動表項目 (245)手動表項目 (245)自動表項目 (245)設定重疊子網路的通道介面上的 VPN (247)連結自動路由和 NHTB 表項目 (265)使用自動路由表項目的 OSPF (277)備援 VPN 閘道 (278)VPN 群組 (279)監看機制 (280)IKE 活動訊號 (281)Dead 對等方偵測 (281)IKE 修復程序 (282)xviii 目錄TCP SYN 旗標檢查 (284)建立冗餘 VPN 閘道 (285)建立背對背 VPN (291)建立集中星型 VPN (298)第 8 章AutoConnect 虛擬私人網路309綜述 (309)運作方式 (309)NHRP 訊息 (310)AC-VPN 通道初始化 (311)組態 AC-VPN (312)網路位址轉譯 (312)中心站台上的組態 (313)各星型站台上的組態 (313)範例 (314)索引............................................................................................................................IX-I第 6 卷:網際網路通訊協定語音通訊關於本卷v文件慣例 (vi)Web 使用者介面慣例 (vi)指令行介面慣例 (vii)命名慣例和字元類型 (vii)插圖慣例 (viii)技術文件與支援 (ix)第 1 章H.323 應用程式層閘道1綜述 (1)範例 (2)範例: Trust 區域中的看守者 (2)範例: Untrust 區域中的看守者 (3)範例: 透過 NAT 的向外呼叫 (4)範例: 透過 NAT 的向內呼叫 (7)範例: NAT 模式 Untrust 區域中的看守者 (10)第 2 章會話初始化通訊協定應用程式層閘道13綜述 (13)SIP 要求方式 (14)SIP 回應類別 (16)SIP 應用程式層閘道 (17)會話說明通訊協定會話 (18)針孔建立 (19)會話靜止逾時 (20)SIP 攻擊保護 (21)範例: SIP 防止拒絕服務攻擊 (21)範例: 發訊靜止與媒體靜止逾時 (22)範例: UDP 氾濫保護 (22)範例: SIP 連接最大值 (23)目錄 xix使用網路位址轉譯的 SIP (23)向外呼叫 (24)向內呼叫 (24)轉寄的呼叫 (24)呼叫終止 (24)呼叫 Re-INVITE 訊息 (25)呼叫會話計時器 (25)呼叫取消 (25)分叉 (25)SIP 訊息 (25)SIP 標頭 (26)SIP 內文 (27)SIP NAT 情況 (28)範例 (29)使用 SIP Registrar 支援向內 SIP 呼叫 (30)範例: 向內呼叫 (介面 DIP) (31)範例: 向內呼叫 (DIP 集區) (33)範例: 透過 MIP 的向內呼叫 (35)範例: 私人區域中的 Proxy (37)範例: 公開區域中的 Proxy (40)範例: 三區、DMZ 中的代理 (42)範例: Untrust 區域內部 (45)範例: Trust 區域內部 (49)範例: SIP 的全網狀 VPN (51)VoIP 服務的頻寬管理 (60)第 3 章媒體閘道控制通訊協定應用程式層閘道63綜述 (63)MGCP 安全性 (64)關於 MGCP (64)MGCP 中的實體 (64)端點 (65)連接 (65)呼叫 (65)呼叫代理 (65)指令 (66)回應代碼 (68)範例 (69)用戶家中的媒體閘道 ISP 處的呼叫代理 (69)ISP 託管服務 (71)第 4 章小用戶端控制通訊協定應用程式層閘道77綜述 (77)SCCP 安全性 (78)關於 SCCP (79)SCCP 元件 (79)SCCP 用戶端 (79)Call Manager (79)叢集 (79)SCCP 異動 (80)用戶端初始化 (80)用戶端註冊 (80)呼叫設定 (81)媒體設定 (81)xx 目錄SCCP 控制訊息與 RTP 流動 (82)SCCP 訊息 (83)範例 (83)範例: Call Manager/TFTP 伺服器位於 Trust 區域中 (84)範例: Untrust 區域中的 Call Manager/TFTP 伺服器 (86)範例: 三區域,Call Manager/TFTP 伺服器位於 DMZ 中 (88)範例: 區域內部,Call Manager/TFTP 伺服器位於 Trust 區域中 (91)範例: 區域內部,Call Manager/TFTP 伺服器位於 Untrust 區域中 (95)範例: SCCP 的全網狀 VPN (97)索引............................................................................................................................IX-I第7 卷:路由設定關於本卷ix文件慣例 (x)Web 使用者介面慣例 (x)指令行介面慣例 (xi)命名慣例和字元類型 (xi)插圖慣例 (xii)技術文件與支援 (xiii)第 1 章靜態路由設定1綜述 (2)靜態路由的運作方式 (2)組態靜態路由的時機 (3)設定靜態路由 (5)設定靜態路由 (5)設定通道介面的靜態路由 (9)啟用閘道追蹤 (10)將通訊流量轉寄至 Null 介面 (11)避免在其他路由設定表中查詢路由 (11)避免在非通道介面上傳送通道通訊流量 (11)避免摘要路由建立的迴路 (11)永遠處於活動狀態的路由 (12)變更具等值多途的路由設定優先順序 (12)第 2 章路由設定13綜述 (14)虛擬路由器路由設定表 (15)以目的地為基礎的路由設定表 (16)以來源為基礎的路由設定表 (17)以來源介面為基礎的路由設定表 (19)建立與修改虛擬路由器 (21)修改虛擬路由器 (21)分配虛擬路由器 ID (22)在虛擬路由器之間轉寄通訊流量 (23)組態兩個虛擬路由器 (23)建立與刪除虛擬路由器 (25)建立自訂虛擬路由器 (26)刪除自訂虛擬路由器 (26)目錄 xxi。

新手教程5:Juniper防火墙升级ScreenOS

为什么要升级Juniper防火墙的OS?一般情况下是升级新版本取得新的功能,提高性能,运行更稳定。

还有一种情况是降级使用ScreenOS,新版本的os不稳定,可以降级到稳定的低版本。

升级ScreenOS的方法有两种,一是通过Web界面,二是通过命令行界面。

通过Web界面升级ScreenOS通过web登陆Juniper防火墙,在左边的导航栏依次找到configuration---update---ScreenOS/k ey 就可以看到下面的界面了。

浏览你要升级的ScreenOS文件,点击“apply”,升级好之后重启防火墙就可以了,升级Scre enOS就是这么简单。

需要注意的是通过Web界面升级OS时要谨慎,首先要查看相关OS的upgrade Release No tes。

一般来说,在跨大版本升级时,一定要分段升级。

例如,将一台Netscreen 50从3.0.1升级到5.4.0版本时,就一定要分段升级。

首先把版本升级到3.0.3r9a.1,重启防火墙,然后再升到4.0.0,重启防火墙,然后再升到4.0.3,重启防火墙,然后再升到5.0.0,重启防火墙,然后再升到5.2.0,重启防火墙,然后再升到5.4.0。

这样才能保证安全,否则将可能导致设备不可用。

升级ScreenOS如果版本跨度不是很大的话原有的配置还是会保留的,但是还是建议在升级ScreenOS前作一下配置的备份。

通TFTP使用CLI命令行界面升级固件通过console口升级,使用Console线和网线将防火墙与PC机连接起来。

使用超级终端(默认波特率9600bps,数据位8bit,无校验位,1bit停止位,无流控制)登陆防火墙的命令行界面。

打开TFTP软件,设置好软件的upload and download directory。

将防火墙的一个接口地址设为与PC机地址同一网段。

例如,将ethernet 1接口设为192.168.3.1/24,自己的PC机设为192.168.3.180/24。

Juniper EX3200 EX4200 OS升级方法

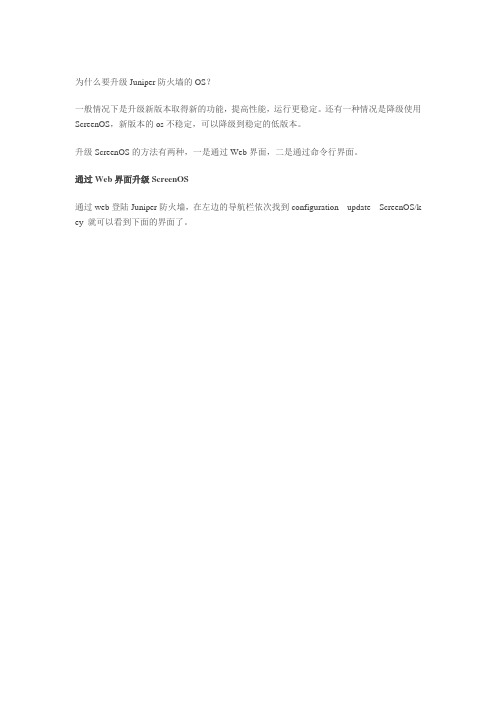

Juniper EX3200 EX4200 OS升级方法Step1. 通过console线连接交换机使用下面的步骤连接路由器的Console接口:1.准备好EX交换机设备自带的Console线缆(如果没有的话,采用Cisco或者安耐特等厂家的Console线也可可以)2.将Console线缆的DB9插头一头插到PC或者笔记本电脑的COM口上,另外一端插到路由器的CONSOLE口上。

若电脑无COM口,则需要使用USB2.0 TO RS232转换器转换一下。

3.打开计算机中的终端软件工具。

例如:CRT或者Windows自带的超级终端。

设置如下:⏹端口:选择第二步中Console线缆插入到PC上的端口,通常为COM 1或者COM 2,使用SB2.0 TO RS232转换器在设备管理中查看相应的COM ID。

⏹波特率:9600⏹数据位:8位⏹奇偶校验:无⏹停止位:1位⏹数据流控制:无打开配置到的CRT或者超级终端,按“Enter”键,屏幕出现登陆的提示符,即连接成功。

如果没有显示,请检查线缆或者终端的配置是否正确。

Step2. 开局准备设置1.交换机初始化用户名是root是没有密码的,在进行commit之前必须修改root密码。

用set system root-authentication命令修改root密码:% cliroot> configureroot# set system root-authentication plain-text-passwordNew password:【键入密码root123】Retype new password:【再次键入root123】{master:0}[edit]2.添加一个super-user用户,用于交换机开启ftp服务后客户端登录上传os使用:root# set system login user lab class super-user authentication plain-text-passwordNew password: 【键入密码lab123】Retype new password: 【再次键入lab123】{master:0}[edit]3.开启ftp服务和telnet服务,配置完使用show system services检查:root# set system services ftp{master:0}[edit]root# set system services telnet{master:0}[edit]root# commitconfiguration check succeedscommit complete{master:0}[edit]root#root# show system servicesftp;telnet;{master:0}[edit]root#4.在交换机上配置ge-0/0/0端口IP地址(192.168.1.1/24),在电脑上配置网卡的IP地址(192.168.1.2/24),使这两个地址在同一地址段:lab# delete interfaces ge-0/0/0.0 family ethernet-switching{master:0}[edit]lab# set interfaces ge-0/0/0.0 family inet address 192.168.1.1/24{master:0}[edit]root# commitconfiguration check succeedscommit complete{master:0}[edit]root#lab# show interfaces ge-0/0/0unit 0 {family inet {address 192.168.1.1/24}}{master:0}[edit]5.使用show interface ge-0/0/0检查配置,使用run show interface terse检查端口状态,使用ping命令检查连通性,:root# run show interfaces terseInterface Admin Link Proto Local Remote ge-0/0/0 up upge-0/0/0.0 up up inet 192.168.1.1/24root# run ping 192.168.1.2PING 192.168.1.2 (192.168.1.2): 56 data bytes64 bytes from 192.168.1.2: icmp_seq=0 ttl=64 time=3.583 ms64 bytes from 192.168.1.2: icmp_seq=1 ttl=64 time=3.497 ms6.测试telnet,将电脑网口与交换机ge0/0/0口用网线直连,使用CRT或超级终端telnet交换机,地址为之前设置的192.168.1.1,若连接不上或登录错误请检查上面的配置: (ttyp1)login: labPassword:【输入密码lab123】--- JUNOS 10.2R1.8 built 2010-05-27 21:05:57 UTC{master:0}lab>Step3. 上传并加载os1.在电脑上使用cuteftp或类似ftp客户端软件,新建交换机ftp站点,连接,若连接不成功,请检查交换机ftp服务设置:2.将Juniper EX4200的原路径“/var/home/lab”修改为“/var/tmp/”,回车:3.将电脑本地os文件拖至交换机的/var/tmp目录下,通常/var/tmp的目录空间比较大:4.使用root用户名console到交换机,在交换机上加载上传的os,重启的过程比较长:root> request system software add /var/tmp/jinstall-ex-4200-10.4R5.5-domestic-signe....tgz no-validate no-copy Checking pending install on fpc0fpc0:WARNING: A reboot is required to install the softwareWARNING: Use the 'request system reboot' command immediately{master:0}5.装完os后重新启动交换机,交换机会加载新的os,若重启正常,交换机会在第二次重启正常后自动将原有的os删除:root> request system rebootReboot the system ? [yes,no] (no) yes*** FINAL System shutdown message from root@ ***System going down IMMEDIATELY Shutdown NOW!6.重启交换机后验证os版本,使用命令show version:junos版本由出厂时的版本已跟新为10.4R5.5。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

为什么要升级Juniper防火墙的OS?

一般情况下是升级新版本取得新的功能,提高性能,运行更稳定。

还有一种情况是降级使用ScreenOS,新版本的os不稳定,可以降级到稳定的低版本。

升级ScreenOS的方法有两种,一是通过Web界面,二是通过命令行界面。

通过Web界面升级ScreenOS

通过web登陆Juniper防火墙,在左边的导航栏依次找到configuration---update---ScreenOS/k ey 就可以看到下面的界面了。

浏览你要升级的ScreenOS文件,点击“apply”,升级好之后重启防火墙就可以了,升级Scre enOS就是这么简单。

需要注意的是通过Web界面升级OS时要谨慎,首先要查看相关OS的upgrade Release No tes。

一般来说,在跨大版本升级时,一定要分段升级。

例如,将一台Netscreen 50从3.0.1升级到5.4.0版本时,就一定要分段升级。

首先把版本升级到3.0.3r9a.1,重启防火墙,然后再升到4.0.0,重启防火墙,然后再升到4.0.3,重启防火墙,然后再升到5.0.0,重启防火墙,然后再升到5.2.0,重启防火墙,然后再升到5.4.0。

这样才能保证安全,否则将可能导致设备不可用。

升级ScreenOS如果版本跨度不是很大的话原有的配置还是会保留的,但是还是建议在升级ScreenOS前作一下配置的备份。

通TFTP使用CLI命令行界面升级固件

通过console口升级,使用Console线和网线将防火墙与PC机连接起来。

使用超级终端(默认波特率9600bps,数据位8bit,无校验位,1bit停止位,无流控制)登陆防火墙的命令行界面。

打开TFTP软件,设置好软件的upload and download directory。

将防火墙的一个接口地址设为与PC机地址同一网段。

例如,将ethernet 1接口设为192.168.3.1/24,自己的PC机设为192.168.3.180/24。

在命令行界面中输入save software from tftp 192.168.3.180 ns5gt.5.0.0r8.1 to flash,回车。

如果成功,命令行界面会显示如下

5gt_3-> save software from tftp 192.168.3.180 ns5gt.5.0.0r8.1 to flash

Load software from TFTP 192.168.3.180 (file: ns5gt.5.0.0r8.1).

tftp received ctets = 5390336

tftp success!

TFTP Succeeded

Save to flash. It may take a few minutes ...platform. = 18, cpu = 12, version = 16 update new flash image (01bb3870,5390336)

platform. = 18, cpu = 12, version = 16

offset = 20, address = 1900000, size = 5385716

date = 3136, sw_version = 28008000, cksum = 76e973e8

Program flash (5390336 bytes) ...

sec_size :16384 align_support 1 , mode 0

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++ ++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++ +++++++++++++++++++++++++++++++++++++++++++++done

Done

然后重启防火墙。

通过命令行升级OS,无须考虑版本问题。