VRRP+Track+RTR配合使用解决_keepalive跨网段问题

vrrp的主要作用及应用场景

vrrp的主要作用及应用场景

VRRP(Virtual Router Redundancy Protocol)是一种网络协议,主要用于实现网络设备的冗余备份和故障切换。

它可以为局域网中的多个路由器提供虚拟的默认网关,同时确保在某个路由器发生故障时,能够自动切换到其他可用的备用路由器,保证网络的连通性和可靠性。

VRRP的主要作用包括:

1. 提供冗余备份:通过在局域网中多个路由器之间建立VRRP 组,将它们集合成一个虚拟的默认网关,确保网络中的设备能够始终有可用的路由器进行通信。

2. 实现故障切换:当VRRP组中的主路由器出现故障时,备

用路由器会自动接管主路由器的工作,确保网络流量的顺利传输,无需人工干预。

3. 提高网络的可用性和可靠性:VRRP保证网络设备的冗余备份,减少了单点故障的风险,提高了整个网络的可用性和可靠性。

VRRP的应用场景主要包括:

1. 关键业务网络:对于那些对网络连通性有极高要求的关键业务,如金融、电信、互联网数据中心等,VRRP可以提供冗余

备份和快速故障切换,确保业务的持续运行。

2. 分布式企业网络:在分布式企业网络中,VRRP可以实现多个分支机构之间的冗余备份和自动切换,确保分支机构与总部之间的通信畅通。

3. 宽带接入网络:在宽带接入网络中,VRRP可以提供冗余备份和快速故障切换,确保用户的网络连接不中断。

总之,VRRP可以在许多需要冗余备份和故障切换的网络环境中发挥作用,提高网络的可靠性和连通性。

WinSockTCPkeepalive的原理学习及使用方法

WinSockTCPkeepalive的原理学习及使用方法

一、TCP Keepalive原理

TCP Keepalive 是指在TCP/IP中使用的一种网络技术,它可以帮助

网络管理员发现并处理无效的TCP链接,它能够检测服务端与客户端之间

的连接是否有效,当它发现链接失效时,它会发送一个TCP KeepAlive数

据包来检测链接是否仍然存在,如果收不到反馈,就意味着链接已经失效,需要重新建立链接。

TCP keepalive技术有助于网络安全,可以帮助保护网络系统免受由

于链接失效而导致的安全漏洞。

此外,TCP keepalive可以用来检测网络

负载情况,可以帮助系统管理员计算和控制网络负载,并帮助保持服务器

的稳定性和可靠性。

TCP Keepalive的工作原理是定期发送小型数据包,以检查关联连接

是否有效,如果没有收到反馈,它会再次发送数据包,一般发送2-3次,

如果连接成功,将发送一个同步应答数据包,如果收不到反馈,则认为连

接失效,需要重新建立连接。

二、TCP Keepalive的使用方法

1.Windows系统

要在windows系统中启用TCP Keepalive,需要在系统的注册表中添

加或修改键值。

通常可以在系统中找到“regedit”程序,可以使用该程

序修改注册表。

在注册表的路径:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Param eters 下添加或修改以下键值:

TcpMaxDataRetransmissions –表示最大重传次数,默认为5。

keepalived中vrrp_script,track_script,notify的使用方法

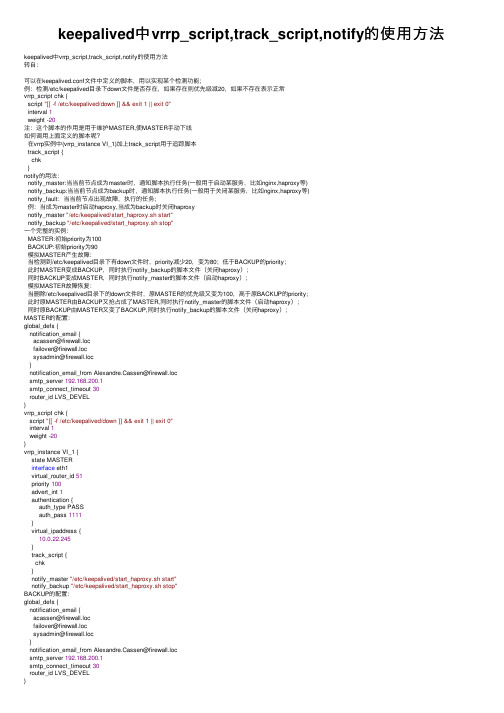

keepalived中vrrp_script,track_script,notify的使⽤⽅法keepalived中vrrp_script,track_script,notify的使⽤⽅法转⾃:可以在keepalived.conf⽂件中定义的脚本,⽤以实现某个检测功能;例:检测/etc/keepalived⽬录下down⽂件是否存在,如果存在则优先级减20,如果不存在表⽰正常vrrp_script chk {script "[[ -f /etc/keepalived/down ]] && exit 1 || exit 0"interval 1weight -20注:这个脚本的作⽤是⽤于维护MASTER,使MASTER⼿动下线如何调⽤上⾯定义的脚本呢?在vrrp实例中(vrrp_instance VI_1)加上track_script⽤于追踪脚本track_script {chk}notify的⽤法:notify_master:当当前节点成为master时,通知脚本执⾏任务(⼀般⽤于启动某服务,⽐如nginx,haproxy等)notify_backup:当当前节点成为backup时,通知脚本执⾏任务(⼀般⽤于关闭某服务,⽐如nginx,haproxy等)notify_fault:当当前节点出现故障,执⾏的任务;例:当成为master时启动haproxy,当成为backup时关闭haproxynotify_master "/etc/keepalived/start_haproxy.sh start"notify_backup "/etc/keepalived/start_haproxy.sh stop"⼀个完整的实例:MASTER:初始priority为100BACKUP:初始priority为90模拟MASTER产⽣故障:当检测到/etc/keepalived⽬录下有down⽂件时,priority减少20,变为80;低于BACKUP的priority;此时MASTER变成BACKUP,同时执⾏notify_backup的脚本⽂件(关闭haproxy);同时BACKUP变成MASTER,同时执⾏notify_master的脚本⽂件(启动haproxy);模拟MASTER故障恢复:当删除/etc/keepalived⽬录下的down⽂件时,原MASTER的优先级⼜变为100,⾼于原BACKUP的priority;此时原MASTER由BACKUP⼜抢占成了MASTER,同时执⾏notify_master的脚本⽂件(启动haproxy);同时原BACKUP由MASTER⼜变了BACKUP,同时执⾏notify_backup的脚本⽂件(关闭haproxy);MASTER的配置:global_defs {notification_email {acassen@firewall.locfailover@firewall.locsysadmin@firewall.loc}notification_email_from Alexandre.Cassen@firewall.locsmtp_server 192.168.200.1smtp_connect_timeout 30router_id LVS_DEVEL}vrrp_script chk {script "[[ -f /etc/keepalived/down ]] && exit 1 || exit 0"interval 1weight -20}vrrp_instance VI_1 {state MASTERinterface eth1virtual_router_id 51priority 100advert_int 1authentication {auth_type PASSauth_pass 1111}virtual_ipaddress {10.0.22.245}track_script {chk}notify_master "/etc/keepalived/start_haproxy.sh start"notify_backup "/etc/keepalived/start_haproxy.sh stop"BACKUP的配置:global_defs {notification_email {acassen@firewall.locfailover@firewall.locsysadmin@firewall.loc}notification_email_from Alexandre.Cassen@firewall.locsmtp_server 192.168.200.1smtp_connect_timeout 30router_id LVS_DEVEL}vrrp_instance VI_1 {state BACKUPinterface eth0virtual_router_id 51priority 90advert_int 1authentication {auth_type PASSauth_pass 1111}virtual_ipaddress {10.0.22.245}notify_master "/etc/keepalived/start_haproxy.sh start"notify_backup "/etc/keepalived/start_haproxy.sh stop"}start_haproxy.sh的脚本内容:#!/bin/bashcase"$1"instart)/etc/init.d/haproxy start;;stop)/etc/init.d/haproxy stop;;restart)/etc/init.d/haproxy stop/etc/init.d/haproxy start*)echo "Usage:$0 start|stop|restart";;esackeepalived检测nginx,当nginx服务不正常时⾃动降级,当nginx恢复时⾃动升级:check_nginx.sh脚本#!/bin/bashnmap localhost -p 80 | grep "80/tcp open"if [ $? -ne 0 ];thenexit 10finotify.sh脚本:#!/bin/bashVIP=$2sendmail (){subject="${VIP}'s server keepalived state is translate"content="`date +'%F %T'`: `hostname`'s state change to master"echo $content | mail -s "$subject" zhengwei.liu@}case"$1"inmaster)nmap localhost -p 80 | grep "80/tcp open"if [ $? -ne 0 ];then/etc/init.d/nginx startfisendmail;;backup)nginx_psr=`ps -C nginx --no-header | wc -l`if [ $nginx_psr -ne 0 ];then/etc/init.d/nginx stopfi;;*)echo "Usage:$0 master|backup VIP";;esacMASTER配置! Configuration File for keepalivedglobal_defs {notification_email {acassen@firewall.locfailover@firewall.locsysadmin@firewall.loc}notification_email_from Alexandre.Cassen@firewall.locsmtp_server 192.168.200.1smtp_connect_timeout 30router_id https}vrrp_script chk_nginx {script "/etc/keepalived/check_nginx.sh"interval 1weight -20}vrrp_instance VI_1 {state MASTERinterface eth0virtual_router_id 54priority 100advert_int 1authentication {auth_type PASSauth_pass 1111}virtual_ipaddress {172.16.8.19/25}track_script {chk_nginx}notify_master "/etc/keepalived/notify.sh master 172.16.8.19"notify_backup "/etc/keepalived/notify.sh backup 172.16.8.19"}BACKUP配置:backup⽆需检测nginx是否正常,默认nginx是未启动的,当升级为MASTER时启动nginx,当降级为BACKUP时关闭! Configuration File for keepalivedglobal_defs {notification_email {acassen@firewall.locfailover@firewall.locsysadmin@firewall.loc}notification_email_from Alexandre.Cassen@firewall.locsmtp_server 192.168.200.1smtp_connect_timeout 30router_id https}vrrp_instance VI_1 {state BACKUPinterface eth0virtual_router_id 54priority 90advert_int 1authentication {auth_type PASSauth_pass 1111}virtual_ipaddress {172.16.8.19/25}notify_master "/etc/keepalived/notify.sh master 172.16.8.19"notify_backup "/etc/keepalived/notify.sh backup 172.16.8.19"}。

VRRP配置

在主路由器出现故障时,备用路由器无法正常切换为 主路由器。

原因分析

经过排查发现,备用路由器的优先级配置低于主路由 器,且未启用抢占模式。

典型案例分析

典型案例分析

故障现象

VRRP组成员间无法正常通信,导致VRRP 协议无法正常工作。

B A 案例二

VRRP组成员间通信故障

C

D

解决方案

定位并修复网络故障点,恢复VRRP组成 员间的正常通信。同时,可以优化网络设 计,提高网络的可靠性和稳定性。

最佳实践经验和建议分享

加强网络安全管理

建立完善的网络安全管理制度,加强网络安全 意识培训,提高网络安全防护能力。

定期备份配置文件

定期备份VRRP网络的配置文件,以便在出现故 障时能够快速恢复网络配置。

关注厂商安全通告

关注网络设备厂商发布的安全通告,及时了解并应对潜在的安全风险。

未来发展趋势预测

智能化发展

原因分析

经过排查发现,网络中存在故障点,导致 VRRP组成员间通信中断。

06

VRRP安全性考虑及最佳实践建议

安全性问题剖析和防范措施

未经授权的设备接入

未经授权的设备可能接入VRRP网络 ,导致网络安全风险增加。

恶意攻击

攻击者可能通过伪造VRRP报文等手段 ,对网络进行恶意攻击,导致网络故 障。

安全性问题剖析和防范措施

定时器调整优化网络性能

要点一

广告间隔定时器( Advertisement Inter…

调整此定时器可以影响VRRP路由器之间发送VRRP通告的 频率。较短的间隔可以提高网络的快速收敛性,但可能会 增加网络负载。

要点二

抢占延迟定时器(Preemption Delay Ti…

VRRP协议详解

VRRP协议详解VRRP(Virtual Router Redundancy Protocol)是一种网络协议,旨在提供网络设备冗余和高可用性。

它允许多个路由器工作在一个虚拟路由器组中,形成一个逻辑上的冗余路由器,以确保网络的连通性和可靠性。

在本文中,我们将详细介绍VRRP协议的工作原理、配置和应用场景。

一、VRRP协议的工作原理VRRP协议通过在多个路由器之间共享一个虚拟IP地址来实现冗余和高可用性。

在一个VRRP组中,有一个主路由器(Master)和一个或者多个备用路由器(Backup)。

主路由器负责处理所有进出VRRP组的数据流量,而备用路由器则处于待命状态,监控主路由器的状态。

当主路由器发生故障或者不可用时,备用路由器会自动接管主路由器的工作,继续提供服务。

VRRP协议使用了一种称为虚拟MAC地址的特殊MAC地址。

这个虚拟MAC地址与虚拟IP地址相关联,用于惟一标识VRRP组。

当主路由器正常工作时,它会发送VRRP广告包,包含虚拟IP地址和虚拟MAC地址。

备用路由器接收到这些广告包后,会更新自己的路由表,将虚拟IP地址和虚拟MAC地址映射到自己的接口上。

当主路由器失效时,备用路由器会发送一条特殊的VRRP报文,通知其他备用路由器它将接管主路由器的工作。

其他备用路由器收到这个通知后,会更新自己的路由表,并将自己的状态设置为备用状态。

这样,网络中的其他设备将继续将数据流量发送到虚拟IP地址,而备用路由器将负责处理这些数据流量。

二、VRRP协议的配置要配置VRRP协议,需要在所有参预VRRP组的路由器上进行相应的配置。

以下是一个示例配置:1. 配置虚拟IP地址和虚拟MAC地址:路由器A(config)# interface eth0路由器A(config-if)# ip address 192.168.1.1路由器A(config-if)# vrrp 1 ip 192.168.1.100路由器A(config-if)# vrrp 1 mac 0000.5e00.01012. 配置VRRP组的优先级:路由器A(config)# interface eth0路由器A(config-if)# vrrp 1 priority 1003. 配置VRRP组的认证:路由器A(config)# interface eth0路由器A(config-if)# vrrp 1 authentication text secret以上配置示例中,路由器A配置了一个VRRP组,虚拟IP地址是192.168.1.100,虚拟MAC地址是0000.5e00.0101。

VRRP路由协议详解!

VRRP路由协议详解!VRRP路由协议详解VRRP (Virtual Router Redundancy Protocol) 是一种网络协议,旨在提供冗余路由器的故障容忍性和高可用性。

本文将详细介绍VRRP协议的原理、工作方式和应用场景。

一、VRRP协议简介VRRP协议是一种网络协议,用于多个路由器共享一个虚拟IP地址,以提供故障切换和冗余路由器的功能。

VRRP协议定义了一个虚拟路由器组(VRID),组内的路由器通过选举来确定一个主路由器和一个或多个备份路由器,主路由器负责转发网络流量,备份路由器则处于待命状态,一旦主路由器故障,备份路由器将接管转发任务。

二、VRRP协议工作原理1. 虚拟路由器组在一个VRRP域内,多个路由器组成一个虚拟路由器组,共享一个虚拟IP地址。

路由器需要配置相同的VRID才能加入同一个虚拟路由器组。

2. 选举主备份路由器在虚拟路由器组中,路由器通过选举算法来选择一个主路由器和若干备份路由器。

选举算法是基于优先级来实现的,具有最高优先级的路由器被选举为主路由器。

如果主路由器失效,优先级第二高的备份路由器将接替成为新的主路由器。

3. VRRP通告主路由器会周期性地发送VRRP通告消息,其中包括虚拟路由器组的配置信息和优先级等。

备份路由器通过接收VRRP通告来获取主路由器的状态信息,以便在主路由器失效时能够及时接管。

4. 故障切换当主路由器失效或离线时,备份路由器会检测到主路由器的故障,并立即开始接管转发任务。

此过程对网络用户是透明的,网络流量将自动转发到新的主路由器。

三、VRRP协议应用场景1. 提供冗余路由器VRRP协议可以实现多个路由器之间的冗余,确保在主路由器故障时能够自动切换到备份路由器,从而实现网络的高可用性。

2. 实现负载均衡通过设置不同的优先级,可以使主备份路由器之间分担网络流量,从而实现负载均衡。

主路由器可以承担较大的网络流量,并将其余流量传递给备份路由器。

VRRP+Track+RTR配合使用解决-keepalive跨网段问题

在VRRP的应用中,经常要设置VRRP的主备状态需要根据广域网接口的状态决定是否切换,在常用的点到点模式中,使用track再结合keepalive gateway功能就可以实现。

但是在比较复杂的点到多点网络模式中,或者需要监控的gateway与广域网接口不在同一个网段时,使用此方法将不能或者无法很好地解决这个问题。

Environment如上图,LAN里的用户通过R1,R2访问外网资源。

但是R1,R2不是直接与ISP 相连,中间还有R3,R4这两台三层设备。

这种情况下用户需求在R1,R2上根据到ISP某地址10.1.1.1的可达与否来判断VRRP的主备切换。

显然,10.1.1.1与R1,R2上的地址不在同一个网段。

那么这种情况Keepalive gateway就无能为力了,因为它是发送ARP广播来实现的。

这个时候我们可以使用RTR功能配合TRACK和VRRP来实现这种用户需求。

实现步骤:1,在R1上启用RTR功能R1(config)#rtr enable2,创建一个ICMPECHO类型的RTR实体R1(config)#rtr 1 icmpechoR1(config-rtr-icmpecho)#set 10.1.1.1 1 70 2 10 extend 11.1.1.2 0 TRUE FALSER1(config-rtr-icmpecho)#exit3,创建一个RTR组,包含上面所创建的RTR实体R1(config)#rtr group 1R1(config-rtr-group)#member 1R1(config-rtr-group)#exit4,创建一个TRACK组,包含上面创建的RTR组R1(config)#track 1R1(config-track)#rtr 1R1(config-track)#exit5,创建schedule调用RTR组1R1(config)#rtr schedule 1 group 1 start now ageout 20 life forever 6,在相应VRRP接口F0下调用TRACK组1R1(config)#interface fastethernet0R1(config-if-fastethernet0)#vrrp 1 track 1 20R1(config-if-fastethernet0)#exitR1(config)#end以上的相关路由省略。

HSRP环境中track命令的应用

HSRP环境中track命令的应用什么是HSRP?HSRP(Hot Standby Router Protocol,热备份路由器协议)是Cisco公司开发的一种路由协议,主要用于解决网络设备的高可靠性和自动故障恢复问题。

它使用虚拟IP地址和虚拟MAC地址来代表路由器组,允许多台路由器在同一网络内冗余备份,保证网络的连通性和高可用性。

HSRP路由器组中,通常只有一个路由器处于活跃状态,其他路由器处于备用状态。

当活跃路由器出现故障时,备用路由器会接管活跃路由器的IP地址和MAC地址,确保网络服务的连续性。

什么是HSRP的track命令?HSRP的track命令是一种路由器配置命令,可用于动态监测路由器组中的某个特定接口或某个特定状态,并根据相应的监测结果来控制路由器组的切换行为。

HSRP的track命令一般由以下几个基本元素组成:•检测对象:可以是路由器组中的某个接口、某个IP地址、某个路由、某个ACL等;•检测参数:可以是ping检测的超时时间、ping检测的重试次数、路由的跃点数限制等;•检测状态:可以是检测对象的连通性、可达性、状态变化等;•操作行为:可以是启动或停止路由器组的跟踪行为、切换路由器组的活动状态、提高或降低路由器组的优先级等。

HSRP环境中track命令的应用1. HSRP负载均衡当路由器组内只有一条物理链路连接到网络时,轮询算法可以用于实现负载均衡。

但当网络环境较为复杂时,轮询算法无法很好地应对,并且可能导致某些路由器的负载过重。

在这种情况下,可以使用HSRP的track命令来实现路由器组中不同路由器的状态监测,并分配不同的权重给不同的路由器。

当某个路由器的状态发生变化时,HSRP可以自动调整路由器组中路由器的活动状态,从而达到负载均衡的目的。

2. HSRP故障恢复当主干线路断开时,HSRP将自动切换到备用线路上,保证网络服务的连通性和稳定性。

使用HSRP的track命令可以进一步完善故障恢复的机制。

vrrp配置原则

vrrp配置原则VRRP配置原则VRRP(Virtual Router Redundancy Protocol)是一种网络协议,用于提供冗余的默认网关服务,以确保网络的高可用性和容错性。

在配置VRRP时,遵循一些原则可以保证系统的稳定性和可靠性。

本文将介绍VRRP配置的一些原则和注意事项。

1. VRRP基本配置在配置VRRP前,需要确定虚拟路由器的虚拟IP地址(Virtual IP)和优先级(Priority)。

虚拟IP是提供冗余服务的默认网关地址,优先级用于选举主备路由器。

配置时需要确保虚拟IP地址在网络中是唯一的,并且优先级设置合理,以确保主备路由器的正确选举。

2. VRRP组配置VRRP支持将多个路由器配置为同一个组,提供冗余服务。

在配置VRRP组时,要确保组内的所有路由器的配置一致,包括虚拟IP地址、优先级、MAC地址等。

配置不一致可能导致路由器之间的状态不同步,影响冗余服务的正常运行。

3. VRRP检查间隔和倒计时值VRRP路由器之间通过发送VRRP报文来检测对方的状态。

在配置VRRP时,需要设置检查间隔和倒计时值。

检查间隔表示发送VRRP报文的时间间隔,倒计时值表示等待对方路由器的报文的超时时间。

合理的设置可以提高冗余服务的响应速度和可靠性。

4. 路由器选举原则VRRP使用优先级来选举主备路由器。

优先级越高,被选为主路由器的概率越大。

在配置VRRP时,要根据网络拓扑和路由器的性能等因素,合理设置优先级。

同时,还可以使用预先设定的密码(Authentication)来增加路由器的安全性。

5. VRRP状态转换VRRP路由器的状态包括Master、Backup和Init三种。

Master 表示当前路由器为主路由器,Backup表示当前路由器为备用路由器,Init表示当前路由器正在初始化。

配置VRRP时,要注意路由器状态的转换规则,避免不必要的状态转换引起网络中断或故障。

6. VRRP故障恢复在VRRP网络中,如果主路由器发生故障或失去连接,备用路由器将接管虚拟IP地址提供服务。

VRRP协议原理及配置

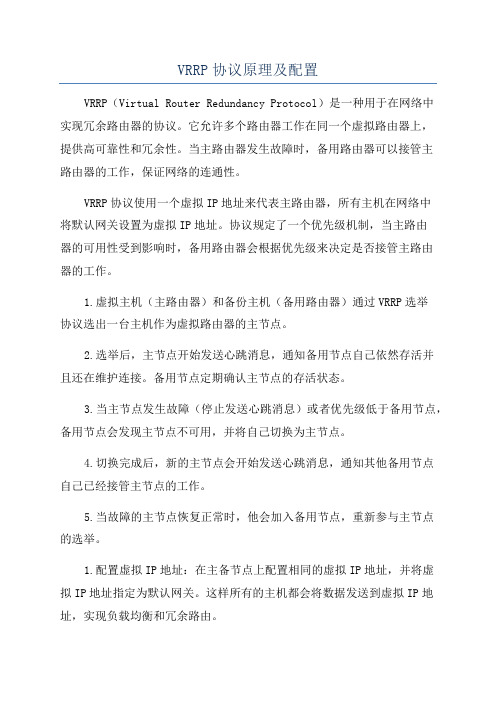

VRRP协议原理及配置VRRP(Virtual Router Redundancy Protocol)是一种用于在网络中实现冗余路由器的协议。

它允许多个路由器工作在同一个虚拟路由器上,提供高可靠性和冗余性。

当主路由器发生故障时,备用路由器可以接管主路由器的工作,保证网络的连通性。

VRRP协议使用一个虚拟IP地址来代表主路由器,所有主机在网络中将默认网关设置为虚拟IP地址。

协议规定了一个优先级机制,当主路由器的可用性受到影响时,备用路由器会根据优先级来决定是否接管主路由器的工作。

1.虚拟主机(主路由器)和备份主机(备用路由器)通过VRRP选举协议选出一台主机作为虚拟路由器的主节点。

2.选举后,主节点开始发送心跳消息,通知备用节点自己依然存活并且还在维护连接。

备用节点定期确认主节点的存活状态。

3.当主节点发生故障(停止发送心跳消息)或者优先级低于备用节点,备用节点会发现主节点不可用,并将自己切换为主节点。

4.切换完成后,新的主节点会开始发送心跳消息,通知其他备用节点自己已经接管主节点的工作。

5.当故障的主节点恢复正常时,他会加入备用节点,重新参与主节点的选举。

1.配置虚拟IP地址:在主备节点上配置相同的虚拟IP地址,并将虚拟IP地址指定为默认网关。

这样所有的主机都会将数据发送到虚拟IP地址,实现负载均衡和冗余路由。

2.配置VRRP组:在主备节点上配置相同的VRRP组号,用于标识同一组虚拟路由器。

VRRP组号可以在0-255之间选择。

3.配置VRRP虚拟路由器:在主备节点上配置VRRP虚拟路由器,包括虚拟IP地址、VRRP组号、优先级等参数。

优先级越高的节点将成为主节点。

4.启用VRRP:在主备节点上启用VRRP协议,确保主备节点之间可以进行VRRP选举和心跳消息的交互。

5.监控VRRP状态:可以通过监控VRRP虚拟路由器的状态来了解当前的主备节点以及备用节点的状态。

总结起来,VRRP协议通过选举机制和心跳消息实现路由器的冗余和故障切换。

VRRP故障处理

5

vrrp learn

6

vrrp < group number> authentication WORD

VRRP 故障处理专题

介绍

在 VLAN 接 口 配 置 模 式 上 , 设 置 VRRP 的 虚 拟 IP 地址,运行VRRP协议

在VLAN接口配置模式 上,配置VRRP优先级, 可配置的优先级范围是1 -254

up

up

vlan12 20.20.20.2 255.255.255.0 up

up

up

VRRP 故障处理专题

2-3

2 VRRP故障处理步骤及相关命令

b. 清空设备上的ARP表

3952-10#clear arp-cache c. 查看设备上的ARP表

3952-10#show arp

Arp protect whole is disabled . The count is 3.

在VLAN接口配置模式 上,配置虚拟设备在备用 状态下是否可以抢先,中 兴设备默认开启此功能的

在VLAN接口配置模式 上,配置发送VRRP通告 的时间间隔

在VLAN接口配置模式 上,配置如何知道VRRP 报文发送的时间间隔

在VLAN接口配置模式 上,配置可用于VRRP认 证的字符串

2-1

2.2 VRRP的维护与诊断命令

e. 再次查看设备上的ARP表

3952-10#show arp

专题内容

介绍与ACL相关的故障处理流程、步骤和 案例分析

介绍与ARP相关的故障处理流程、步骤和 案例分析

介绍与DHCP相关的故障处理流程、步骤 和案例分析

介绍与MAC地址表相关的故障处理流程、 步骤和案例分析

介绍与QinQ相关的故障处理流程、步骤和 案例分析

Cisco路由器配置Track与VRRP—BFD联动实现主备切换

Cisco路由器配置Track与VRRP—BFD联动实现主备切换作者:季常青来源:《中国新通信》2014年第13期【摘要】 MSTP技术在现有城域传输网络中备受关注,近年来更是得到了大规模应用。

它的缺点则是监控的不透明,无法用现有的协议监控。

尤其是需要采用BFD、SLA等技术确保通信时,对于线路联动切换更加复杂;本文通过实际应用的案例,提出了VRRP-BFD热备份网络下MSTP切换的方法,以供参考。

【关键词】通讯主备切换线路监控BFD Track一、组网描述:因业务需要某金融机构与上级主管部门进行组网(详见下图)。

其中主备线路均采用4M MSTP,机构与主管部门主与主,备与备相联,且主备之间均有DWDM波分设备保证相互联通。

BFD是一种双向转发检测机制,它提供了毫秒级的检测。

BFD通过与上层路由协议联动,可以实现路由的快速收敛,确保业务的永续陛。

在稳定陛要求比较苛刻的网络环境中广泛适用,如金融,运营商等网络环境;IPSLA实现秒级别的检测,切换速度与BFD相比较慢,在要求不是很苛刻的网络环境中使用。

在组网中使用MSTP线路,由于无法检测到对端线路状态,必须要解决好链路监控问题。

考虑到业务的重要性,两者互联的广域网之间采用BFD作为线路检测协议,通过商定的静态路由切换的方式,确保在主线路中断的情况下,业务能迅速的切换到备用线路上。

二、存在的问题:根据组网图,我们看到金融机构内部路由器采用了HSRP/VRRP的热备份路由协议,确保主路由故障的时候,备份路由器立即接替。

我们把金融机构端配置描述如下:主路由R1配置:interface GigabitEthemet0/0ip address 6.7.6.2 255.255.255.252bfd interval 500 min-rx 500 multiplier3#BFD检测参数配置interface GigabitEthemet0/1ip address 10.1.1.253 255.255.255.0track l interface GO/1#VRRP-Trackstandby l ip 10.1.1.254standbyl priority 120standbyl track1 50BFD路由配置ip route static bfd GO/0 6.7.6.1ip route 41.0.0.0 255.0.0.0 GO/06.7.6.1 #BFD与静态路由联动 ip route 41.0.0.0 255.0.0.0 10.1.1.252 GO/120#切换到备路由 ip route 10.1.100.0 255.255.255.0 GO/1 10.1.1.1备路由R2配置:interface GigabitEthernet0/0ip address 6.7.22.2 255.255.255.252bfd interval 500 min-rx500 multiplier3#BFD检测参数配置interface GigabitEthernet0/1ip address 10.1.1.252 255.255.255.0standby l ip 10.1.1.254路由配置:ip route static bfd GO/0 6.7.22.1ip route 41.0.0.0 255.0.0.0 GO/06.7.22.1 #BFD与静态路由联动ip route 10.1.100.0 255.255.255.0 GO/1 10.1.1.1这种方案表面上看没有任何问题,但是实际上却存有隐患:当主路由内网端口出现故障Down,备用路由器变成Active,而主管部门的路由器却不能知道这个情况,仍然走主线路到金融机构,这样整个网络就出现了断网情况,实际测试也是如此;三、问题的解决:为解决此问题,我们进行了反复的测试和研究,希望能够用VRRP的track与BFD也进行联动来控制路由切换。

如何使用网络层技术解决跨网段通信问题?(系列十)

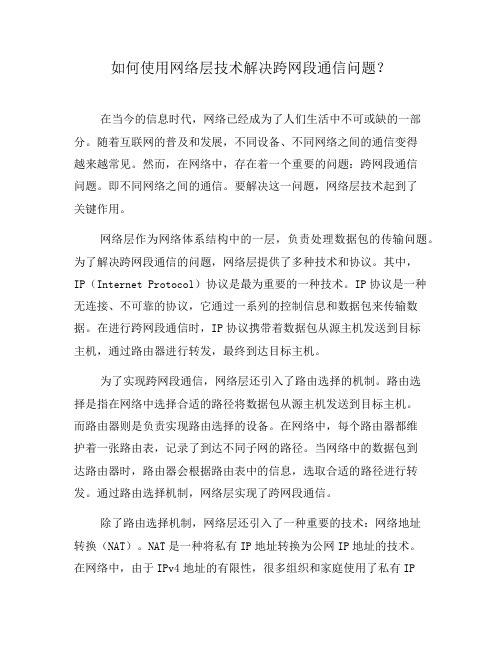

如何使用网络层技术解决跨网段通信问题?在当今的信息时代,网络已经成为了人们生活中不可或缺的一部分。

随着互联网的普及和发展,不同设备、不同网络之间的通信变得越来越常见。

然而,在网络中,存在着一个重要的问题:跨网段通信问题。

即不同网络之间的通信。

要解决这一问题,网络层技术起到了关键作用。

网络层作为网络体系结构中的一层,负责处理数据包的传输问题。

为了解决跨网段通信的问题,网络层提供了多种技术和协议。

其中,IP(Internet Protocol)协议是最为重要的一种技术。

IP协议是一种无连接、不可靠的协议,它通过一系列的控制信息和数据包来传输数据。

在进行跨网段通信时,IP协议携带着数据包从源主机发送到目标主机,通过路由器进行转发,最终到达目标主机。

为了实现跨网段通信,网络层还引入了路由选择的机制。

路由选择是指在网络中选择合适的路径将数据包从源主机发送到目标主机。

而路由器则是负责实现路由选择的设备。

在网络中,每个路由器都维护着一张路由表,记录了到达不同子网的路径。

当网络中的数据包到达路由器时,路由器会根据路由表中的信息,选取合适的路径进行转发。

通过路由选择机制,网络层实现了跨网段通信。

除了路由选择机制,网络层还引入了一种重要的技术:网络地址转换(NAT)。

NAT是一种将私有IP地址转换为公网IP地址的技术。

在网络中,由于IPv4地址的有限性,很多组织和家庭使用了私有IP地址。

而在进行跨网段通信时,私有IP地址无法直接传输到公网上。

这时,NAT就发挥了作用,它将私有IP地址映射为公网IP地址,使得跨网段通信成为了可能。

使用网络层技术解决跨网段通信问题,还需要考虑安全性的因素。

随着网络的普及,网络攻击和恶意行为层出不穷。

因此,在进行跨网段通信时,网络层技术需要提供一定的安全保障。

其中,防火墙是一种重要的安全设备。

防火墙能够对网络数据进行过滤和拦截,阻止非法入侵和恶意攻击。

通过防火墙的配置和使用,网络层技术可以更好地解决跨网段通信问题,并保护网络的安全。

keepalived 中vrrp route 描述

keepalived 中vrrp route 描述

Keepalived是一款开源软件,它可以在一组服务器之间提供高可用性服务,并通过VRRP协议来实现虚拟路由器冗余。

VRRP(Virtual Router Redundancy Protocol)是一种协议,用于在多个路由器之间共享一个虚拟IP地址。

在VRRP组中,有一个优先级最高的“主”路由器和一个或多个“备”路由器,当主路由器出现问题时,备路由器会接管主路由器的工作,并接管虚拟IP地址。

在Keepalived中,VRRP功能称为“VRRP Route”,它的作用是为提供高可用性服务的一组服务器提供虚拟IP地址。

当主服务器发生故障时,备用服务器会自动接管虚拟IP地址,从而确保服务不会中断。

实现VRRP Route通常需要执行以下步骤:

1. 安装和配置Keepalived软件;

2. 在主服务器和备份服务器上编辑Keepalived配置文件,定义虚拟路由器ID、虚拟IP地址及其子网掩码;

3. 配置主服务器和备份服务器的优先级、倾向性和准备时间;

4. 启动Keepalived服务,在主服务器上,VRRP Route处于“Master”状态,在备份服务器上,VRRP Route处于“Backup”状态;

5. 当出现问题时,备份服务器会自动接管主服务器的工作,并接管虚拟IP地址。

总之,VRRP Route是Keepalived提供的一项核心功能,它的出现使得多台服务器之间的协作更加高效和可靠。

对于那些需要高可用性的应用程序或服务,VRRP Route是一个不可或缺的组成部分。

keepaliveinterval参数

keepaliveinterval参数【最新版】目录1.Keepaliveinterval 参数的定义和作用2.Keepaliveinterval 参数的取值范围和推荐值3.Keepaliveinterval 参数对网络性能的影响4.如何设置和调整 Keepaliveinterval 参数正文一、Keepaliveinterval 参数的定义和作用Keepaliveinterval(保持活动间隔)参数是网络设备中的一个重要参数,主要用于配置设备之间发送 Keepalive 消息的时间间隔。

Keepalive 消息是用来检测网络邻居是否正常工作的,当设备在一段时间内没有收到邻居的 Keepalive 消息时,它会认为邻居已经失效,从而将邻居从其路由表中移除。

这样可以及时发现和解决网络故障,提高网络的可靠性和稳定性。

二、Keepaliveinterval 参数的取值范围和推荐值Keepaliveinterval 参数的取值范围通常是以秒为单位的。

不同厂商和设备之间的具体取值范围可能会有所不同,但通常在 1-65535 秒之间。

在实际应用中,推荐值通常为 1-3 秒,这是因为较短的时间间隔可以更快地发现网络故障,但同时也会增加网络的负载和开销。

因此,具体的取值应根据网络环境和业务需求进行权衡。

三、Keepaliveinterval 参数对网络性能的影响Keepaliveinterval 参数的大小对网络性能有一定影响。

如果参数设置得过小,设备之间会频繁地发送 Keepalive 消息,增加网络的负载和开销,可能导致网络性能下降。

相反,如果参数设置得过大,设备之间发送 Keepalive 消息的间隔过长,可能会导致网络故障检测和恢复的速度变慢,降低网络的可用性。

因此,合适的 Keepaliveinterval 参数设置对于网络性能至关重要。

四、如何设置和调整 Keepaliveinterval 参数要设置和调整 Keepaliveinterval 参数,首先需要登录到网络设备的命令行界面(CLI)。

如何使用网络层技术解决跨网段通信问题?(系列一)

如何使用网络层技术解决跨网段通信问题?在现代社会中,网络已经成为人们生活中不可或缺的一部分。

无论是个人还是企业,都离不开网络的支持。

然而,在网络通信中经常会遇到跨网段通信的问题。

网络层技术能够帮助解决这一问题,并实现不同网段之间的通信。

首先,我们需要了解网络层技术是什么。

网络层技术是计算机网络中的一种关键技术,它负责在互联网络中实现主机之间的数据传输。

通过网络层技术,我们可以在不同的网络之间建立连通性,并实现跨网段的通信。

要想实现跨网段通信,网络层技术可以采用多种方式。

其中,一种常用的方式是通过路由器进行数据包的转发。

路由器作为网络层的设备,能够根据目的地址来选择合适的路径,将数据包从源主机发送到目标主机。

通过路由器的转发功能,不同网段之间的主机可以进行通信。

另一种常用的方式是利用虚拟专用网络(VPN)技术实现跨网段通信。

VPN技术通过在公共网络上创建一个虚拟的专用网络,使得不同网段的主机可以像在一个局域网中一样通信。

在VPN中,数据包被封装在另一种协议中传输,从而实现跨网段通信的安全性和隔离性。

除了路由器和VPN,还有其他一些网络层技术也可以实现跨网段通信。

例如,网络地址转换(NAT)技术可以将私有网络地址转换为公共网络地址,使得不同网段的主机可以访问公共网络。

同时,网络层技术还支持子网划分、IP多播等功能,以满足不同场景下的跨网段通信需求。

然而,网络层技术虽然能够解决跨网段通信问题,但也面临一些挑战和限制。

首先,网络层技术对网络设备的要求较高,需要路由器等设备来支持和实现。

其次,网络层技术在跨网段通信过程中可能会增加延迟和丢包的风险,影响通信的质量。

另外,网络层技术在安全性方面也需要考虑,以保护通信数据的机密性和完整性。

要想解决这些问题,我们可以采取一些措施。

首先,优化网络设备的硬件和配置,提高网络层技术的性能和稳定性。

其次,合理设计网络拓扑和路由选择算法,减少延迟和丢包的问题。

另外,加强网络安全管理,采用加密等手段保护通信数据的安全。

VRRP+Track+RTR配合使用解决_keepalive跨网段问题

在VRRP的应用中,经常要设置VRRP的主备状态需要根据广域网接口的状态决定是否切换,在常用的点到点模式中,使用track再结合keepalive gateway功能就可以实现。

但是在比较复杂的点到多点网络模式中,或者需要监控的gateway与广域网接口不在同一个网段时,使用此方法将不能或者无法很好地解决这个问题。

Environment如上图,LAN里的用户通过R1,R2访问外网资源。

但是R1,R2不是直接与ISP相连,中间还有R3,R4这两台三层设备。

这种情况下用户需求在R1,R2上根据到ISP某地址10.1.1.1的可达与否来判断VRRP的主备切换。

显然,10.1.1.1与R1,R2上的地址不在同一个网段。

那么这种情况Keepalive gateway就无能为力了,因为它是发送ARP广播来实现的。

这个时候我们可以使用RTR功能配合TRACK和VRRP来实现这种用户需求。

实现步骤:1,在R1上启用RTR功能R1(config)#rtr enable2,创建一个ICMPECHO类型的RTR实体R1(config)#rtr 1 icmpechoR1(config-rtr-icmpecho)#set 10.1.1.1 1 70 2 10 extend 11.1.1.2 0 TRUE FALSER1(config-rtr-icmpecho)#exit3,创建一个RTR组,包含上面所创建的RTR实体R1(config)#rtr group 1R1(config-rtr-group)#member 1R1(config-rtr-group)#exit4,创建一个TRACK组,包含上面创建的RTR组R1(config)#track 1R1(config-track)#rtr 1R1(config-track)#exit5,创建schedule调用RTR组1R1(config)#rtr schedule 1 group 1 start now ageout 20 life forever6,在相应VRRP接口F0下调用TRACK组1R1(config)#interface fastethernet0R1(config-if-fastethernet0)#vrrp 1 track 1 20R1(config-if-fastethernet0)#exitR1(config)#end以上的相关路由省略。

keepalive 链路层配置方案

keepalive 链路层配置方案Keepalive 是一种在计算机网络中使用的机制,用于确保链路层的持续连接和数据传输的稳定性。

在本文中,我们将探讨如何配置链路层的 Keepalive,以确保网络通信的顺畅运行。

一、Keepalive 的作用和原理Keepalive 是一种心跳机制,它通过发送小型数据包来维持链路层的活跃状态。

当链路空闲一段时间后,Keepalive 会发送一个心跳包给对端,以确保连接仍然有效。

如果对端在一定时间内没有回复心跳包,那么就可以认为链路已经断开,需要重新建立连接。

二、Keepalive 配置方案为了正确配置链路层的 Keepalive,我们需要考虑以下几个方面:1. 心跳间隔:设置心跳包发送的间隔时间,一般建议根据具体需求来配置。

如果链路质量较好,可以适当延长心跳间隔;如果链路质量较差,建议缩短心跳间隔,以便更及时地发现链路异常。

2. 心跳超时:设置等待对端回复心跳包的超时时间。

如果超过这个时间还没有收到响应,就可以认为链路已经断开。

建议根据网络延迟情况来配置,避免误判。

3. 重试次数:设置在链路异常的情况下,重试发送心跳包的次数。

如果多次重试都没有收到对端的回复,就可以认为链路已经断开。

重试次数的设置应该根据网络环境和链路稳定性来调整。

4. 心跳包内容:心跳包的内容应该尽可能地简洁,以减少网络带宽的占用。

可以使用一些固定的标识符来表示心跳包,避免传输过多的冗余信息。

三、配置示例以下是一个简单的链路层 Keepalive 配置示例:1. 心跳间隔:设置为10秒,即每隔10秒发送一个心跳包。

2. 心跳超时:设置为15秒,即等待对端回复心跳包的超时时间为15秒。

3. 重试次数:设置为3次,即在链路异常的情况下最多重试3次。

4. 心跳包内容:使用一个固定的标识符"KEEPALIVE" 来表示心跳包。

通过以上配置,我们可以确保链路层的 Keepalive 机制能够正常工作,及时发现并处理链路异常,确保网络通信的稳定性和可靠性。

keepaliveinterval参数

keepaliveinterval参数

Keepaliveinterval参数是网络通信中的一个重要参数,用于确保连接的稳定性和可靠性。

它是指在两个设备之间建立连接后,发送保持活动的间隔时间。

该参数的设置可以影响网络连接的稳定性和效率。

在网络通信中,为了确保连接的可靠性,通常会定期发送保持活动,以检测连接是否正常。

Keepaliveinterval参数就是用来设置这个保持活动的间隔时间。

当两个设备之间的连接空闲一段时间后,如果没有收到对方发来的保持活动,就会认为连接已经断开,并进行相应的处理。

通过设置合适的Keepaliveinterval参数,可以有效地避免连接的意外中断。

如果参数设置得太小,频繁发送保持活动可能会增加网络流量和设备负载,降低网络性能。

而如果参数设置得太大,可能会导致连接断开的时间延长,增加连接中断的风险。

在实际应用中,根据网络的特点和需求,可以灵活地调整Keepaliveinterval参数。

例如,在对网络稳定性要求较高的场景下,可以将参数设置得较小,以确保及时检测到连接中断。

而在网络负载较大的场景下,可以将参数设置得较大,以减少保持活动的频率,提高网络的传输效率。

Keepaliveinterval参数在网络通信中扮演着重要的角色,通过合

理设置该参数,可以保障网络连接的稳定性和可靠性。

在实际应用中,需要根据具体情况进行调整,以达到最佳的网络性能和用户体验。

keepalive原理

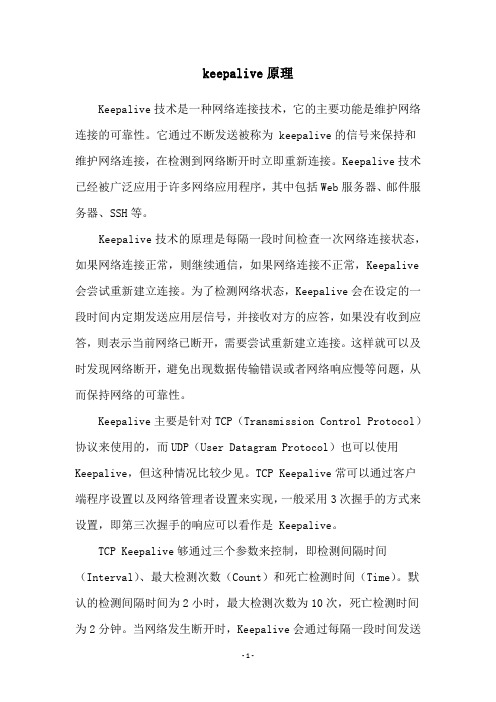

keepalive原理Keepalive技术是一种网络连接技术,它的主要功能是维护网络连接的可靠性。

它通过不断发送被称为 keepalive的信号来保持和维护网络连接,在检测到网络断开时立即重新连接。

Keepalive技术已经被广泛应用于许多网络应用程序,其中包括Web服务器、邮件服务器、SSH等。

Keepalive技术的原理是每隔一段时间检查一次网络连接状态,如果网络连接正常,则继续通信,如果网络连接不正常,Keepalive 会尝试重新建立连接。

为了检测网络状态,Keepalive会在设定的一段时间内定期发送应用层信号,并接收对方的应答,如果没有收到应答,则表示当前网络已断开,需要尝试重新建立连接。

这样就可以及时发现网络断开,避免出现数据传输错误或者网络响应慢等问题,从而保持网络的可靠性。

Keepalive主要是针对TCP(Transmission Control Protocol)协议来使用的,而UDP(User Datagram Protocol)也可以使用Keepalive,但这种情况比较少见。

TCP Keepalive常可以通过客户端程序设置以及网络管理者设置来实现,一般采用3次握手的方式来设置,即第三次握手的响应可以看作是 Keepalive。

TCP Keepalive够通过三个参数来控制,即检测间隔时间(Interval)、最大检测次数(Count)和死亡检测时间(Time)。

默认的检测间隔时间为2小时,最大检测次数为10次,死亡检测时间为2分钟。

当网络发生断开时,Keepalive会通过每隔一段时间发送数据包来检测网络连接状态,如果超过最大检测次数仍没有收到应答,则认为网络已断开,此时 Keepalive 会尝试重新建立网络连接。

Keepalive这一技术有助于提高网络的可靠性,减少网络连接中断,更好地满足数据传输的需求。

此外,在多种应用场景中,如局域网远程连接,能够有效降低网络中断带来的损失,保证数据的可靠传输。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

在VRRP的应用中,经常要设置VRRP的主备状态需要根据广域网接口的状态决定是否切换,在常用的点到点模式中,使用track再结合keepalive gateway功能就可以实现。

但是在比较复杂的点到多点网络模式中,或者需要监控的gateway与广域网接口不在同一个网段时,使用此方法将不能或者无法很好地解决这个问题。

Environment如上图,LAN里的用户通过R1,R2访问外网资源。

但是R1,R2不是直接与ISP相连,中间还有R3,R4这两台三层设备。

这种情况下用户需求在R1,R2上根据到ISP某地址10.1.1.1的可达与否来判断VRRP的主备切换。

显然,10.1.1.1与R1,R2上的地址不在同一个网段。

那么这种情况Keepalive gateway就无能为力了,因为它是发送ARP广播来实现的。

这个时候我们可以使用RTR功能配合TRACK和VRRP来实现这种用户需求。

实现步骤:1,在R1上启用RTR功能R1(config)#rtr enable2,创建一个ICMPECHO类型的RTR实体R1(config)#rtr 1 icmpechoR1(config-rtr-icmpecho)#set 10.1.1.1 1 70 2 10 extend 11.1.1.2 0 TRUE FALSER1(config-rtr-icmpecho)#exit3,创建一个RTR组,包含上面所创建的RTR实体R1(config)#rtr group 1R1(config-rtr-group)#member 1R1(config-rtr-group)#exit4,创建一个TRACK组,包含上面创建的RTR组R1(config)#track 1R1(config-track)#rtr 1R1(config-track)#exit5,创建schedule调用RTR组1R1(config)#rtr schedule 1 group 1 start now ageout 20 life forever6,在相应VRRP接口F0下调用TRACK组1R1(config)#interface fastethernet0R1(config-if-fastethernet0)#vrrp 1 track 1 20R1(config-if-fastethernet0)#exitR1(config)#end以上的相关路由省略。

结果:1,当R1上源地址11.1.1.2到目的地址10.1.1.1可达时,TRACK组1会返回TRUE给VRRP,这个时候R1是Master,数据流向为:LAN-->R1-->R3-->ISP2,当R1上源地址11.1.1.2到目的地址10.1.1.1不可达时,TRACK组1会返回FALSE给VRRP,这个时候R1在VRRP的优先级会被减少所配置的20,假设R1的初始优先级为110,R2的初始优先级为100,那么现在R1的实际优先级就变为了90,R2成为了Master,数据流向为:LAN-->R2-->R4-->ISP3,当R1上源地址11.1.1.2到目的地址10.1.1.1恢复可达时,TRACK组1会返回TRUE给VRRP,这个时候R1在VRRP的实际优先级会恢复为初始值110,R1恢复成为Master,数据流向也恢复为:LAN-->R1-->R3-->ISP 综上所述,VRRP+TRACK+RTR的方式,解决了VRRP里所TRACK的地址与本地router不在同一网段而无法使用keepalive gateway的问题。

还有一个好处是这种方式不会对接口进行shutdown操作,比较好^_^点到多点的情况,非常清晰明了,强烈推荐仔细阅读下面的部分:一、网络结构:如上图所示:R1和R2作为网点路由器,局域网启VRRP协议,R1的VRRP 状态为Master。

R1通过F1口接入运营商ISP1,中心有两台设备作为主备接入ISP1。

整个网络使用静态路由。

在R1上面有两条默认路由分别指向R3和R4,并且到R3的路由优先。

上行数据流和备份要求:正常情况下数据流:网点->R1->ISP1->R3当R3出现故障或者到R3的线路出现故障时,数据流向:网点->R1->ISP1->R4当R3和R4同时出现故障或者ISP1线路出现故障时,VRRP切换,数据流向:网点->R2->ISP2二、需求分析要实现上面的需求,需要使用VRRP的track功能,常规的track功能只能监控某一个接口的状态。

上面方案中互连都是以太口,F1接口又有两个网关,也就无法使用keepalive gateway功能来实现。

要实现上面的需求,需要解决如下两个问题:1、如何在R3和R4同时出故障或者ISP1整个线路出现问题后,VRRP才发生切换?2、当R3出现故障后,在R1上如何才能使到R4的默认路由生效?三、解决办法通过VRRP+track+RTR的方式来实现。

在VRRP的track设置中,除了track某个接口的状态外,还可以track一个组,在一个track组里面可以监控多个对象,其中就包含RTR的状态,RTR 可以分别检测到两个上端设备R3和R4是否可达。

最后track组将这些监控对象的综合状态反馈给VRRP模块。

具体实现步骤如下:1、在R1上配置两个rtr的icmpecho实体分别检测到两个上端设备是否可达,再配置两个rtr组分别包含这两个rtr实体。

2、配置一个track,包含这两个rtr组(注:在track组中只能关联rtr组),track组中采用或关系。

3、配置vrrp+track,只有两个rtr组都检测不到上端设备时,track才返回false,触发vrrp切换。

以上解决了上面提到的第一个问题,根据上面的方法,第二个问题也就容易了。

在R1上再配置两个track组,分别关联一个rtr组,在R1上面的两条默认路由后面加上track组就可以实现了。

四、配置实例1、配置RTR实体:rtr 1 icmpechoset 2.1.1.2 2 70 1 5 extend 2.1.1.1 0 TRUE FALSElog type local 100exitrtr 2 icmpechoset 2.1.1.3 2 70 1 5 extend 2.1.1.1 0 TRUE FALSElog type local 100exit上面配置中建立两个icmpecho类型的RTR实体,实体的内容为以源地址为2.1.1.1向2.1.1.2和2.1.1.3发送ICMP请求报文。

报文个数为2,大小为70,超时时间为1S,调度间隔为5S。

2、配置RTR组:rtr group 1member 1exitrtr group 2member 2exit配置两个RTR组,分别包含上面配置的两个RTR实体,在此必须要配置RTR 组,因为在track的引用中,是通过RTR组来进行引用的。

rtr schedule 1 group 1 start now ageout 10 life foreverrtr schedule 2 group 2 start now ageout 10 life forever再通过上面两个命令把配置的RTR组调度。

RTR组必须要通过命令调度才会执行。

3、配置track引用RTR组track 1rtr 1rtr 2logic operator ORexit此处track组中,引用了两个对象,两个对象使用“或”的关系,即只有两个RTR 组都不可达时,才返回false。

4、配置VRRP引用此trackinterface fastethernet0ip address 1.1.1.1 255.255.255.0vrrp 1 ip 1.1.1.10vrrp 1 preemptvrrp 1 priority 200vrrp 1 track 1 120exit这个配置很简单,当track组返回false时,此接口的VRRP优先级降低120。

5、路由配置track 2rtr 1logic operator ANDexittrack 3rtr 2logic operator ANDexitip route 0.0.0.0 0.0.0.0 2.1.1.2 track 2ip route 0.0.0.0 0.0.0.0 2.1.1.3 100 track 3此处的配置与上面类似,就不做解释了。

五、验证通过以上配置就可以实现上面方案中的要求,下面通过一些切换操作来进行验证。

1、正常情况下的RTR状态和VRRP状态:VRRP-A#sh rtr group 1----------------------------------------------ID:1 name:rtrGroup1 Members schedule interval:0 Option: AND Status:REACHABLE*****************************type:SINGLE Entity Id :1VRRP-A#sh rtr group 2----------------------------------------------ID:2 name:rtrGroup2 Members schedule interval:0 Option: AND Status:REACHABLE*****************************type:SINGLE Entity Id :2VRRP-A#sh vrrpInterface fastethernet0 (Flags 0x1)Pri-addr : 1.1.1.1Vrf : 0Virtual router : 1Virtual IP address : 1.1.1.10Virtual MAC address : 00-00-5e-00-01-01Depend prefix:1.1.1.1/24State : MasterNormal priority : 200Currnet priority : 200Priority reduced : 0Preempt-mode : YESAdvertise-interval : 1Authentication Mode : NoneTrack object : 1Reduce : 120Reduce state : NOVRRP-A#VRRP-A#sh ip routeCodes: C - connected, S - static, R - RIP, O - OSPF, OE-OSPF External, M - ManagementD - Redirect,E - IRMP, EX - IRMP external, o - SNSP, B - BGP, i-ISISGateway of last resort is 2.1.1.2 to network 0.0.0.0S 0.0.0.0/0 [1/100] via 2.1.1.2, 00:01:29, fastethernet1C 1.1.1.0/24 is directly connected, 01:25:05, fastethernet0C 2.1.1.0/24 is directly connected, 01:25:22, fastethernet1C 127.0.0.0/8 is directly connected, 03:33:16, lo0VRRP-A#从以上状态可以看出,两组RTR的状态都是REACHABLE的。