rjohnson - Windows Vista Exploitation Countermeasures

流氓软件在Vista平台前止步Windows安全电脑资料

流氓软件:在Vista平台前止步Windows安全 -电脑资料作为新一代的操作系统,微软的高层曾在多个场合声称Windows Vista 的安全性绝对可以得到保证,据说即使不安装第三方的杀毒软件,Vista也可以保证系统的安全,流氓软件:在Vista平台前止步Windows安全。

究竟这个承诺是否属实,今天我们就来看一看那些“臭名昭著”的流氓软件或者说是恶意软件究竟是否能够在Vista平台前止步。

测试环境:CPU:Pentium D 830双核心处理器硬盘:SATA接口的160GB和80GB各一块,均使用NTFS格式。

内存:2G DDRII533操作系统:Windows Vista Ultimate系统语言:简体中文百度搜霸访问/sobar/promotion.html,下载版本号为5.3的百度搜霸,这次我们并没有得到刚才的好运气,标志就是安装过程中没有再弹出类似于之前的提示框,也就是说整个安装进程竟然可以被“顺利”完成。

不过,总算还可以从控制面板中正常卸载,当然意料之中的是C:\Program Files\baidu\这个文件夹肯定是无法是无法被自动删除的,你必须重启系统后手工清除才行。

百度的另外一款搜索产品百度搜索伴侣的情况要好一些,安装后虽然可以从控制面板中顺利卸载,“Internet选项”→“高级”标签页中的“百度搜索伴侣”也会被自动删除,但C:\Program Files\baidu\这个文件夹中同样会留下它的踪影,必须重启系统后才能手工清除。

易趣小精灵易趣购物按钮在最新的版本中已经更名为“易趣小精灵”,这是一个工具栏,可以帮助用户轻松、快捷地搜索易趣的任何物品,如果进入假冒易趣eBay 易趣的欺诈网站,小精灵会通过变幻颜色给出提示,从而保护账户信息的安全,但假如你并非易趣的用户,不小心被自动安装这个工具栏,这可并不是一件令人舒服的事情。

访问/ebay_toolbar/页面,将安装文件下载下来,安装成功后如果立即运行,你会发现这个名为eBay Toolbar的工具栏已经被自动添加到IE的工具栏中,如果没有看到的话,可以按下“Alt”键激活“查看”工具栏,通过“工具栏”下级子菜单手工调用。

历史上是安全的操作系统?Windows Vista安全问题“五宗罪”

对 更高 的产 冲 卜 W i d ws 列 I ^ , no 系 前的 发 f f 心机 。 f:

二 、 id ws Vit 是 金 W n o sa 刚不破之身 ?

在 波 t顿 7 7 的T c Ed 2 0 做 : { r e h 0 6( 软 技 术 人 会 ) l, 软 高 级 剐 总 截 B b 做 o M u i 宣 称 , 丁 叫 } I J 发布 的 g1a 将 』I= J I = = W i d ws Vit 将 是 、 行 史以 来 最 安 n o sa l 命 的操 作系 统 ! 此 信 t t 『然 仃 ・ 如 .. 1 }, 定的 根据 , 冈为在 W id wsVi a n o s 的整 个 t

一

便 性 和 兼容性 , 以 刈 仪 的 制 l 昕 ’ f 1 I 】 糊 。 1 这 种 体 砹 计 思 想 的 缘敞 , 时于 ‘ 造 厂W i d ws 作 系统 的 { 断 , 赢 no 操 I , t 牺 可以很 便 地 利 这 f 突 破 帷 的 1 4 权 限 限制 , 仃破 坏 活 动。 f 九 法忠 i 进 代 f ] “ H” 社 丽 莎 ” f n o e 、“ CI 、“ 』 、“ u l v ” 冲 } 波 ” 一 个 个 等 苦 的病 毒 , 兀法 也 记 系统 崩 溃、 料 三火 的确 经 J , 无 , 世 J

箍

序 ,包 括 生 成

‘

个 可 执 行 的

程 序 等 。但 是

嬲 : …

,e n n ■ d 一 ∞ ● … … 棚 ■ ti£}

对于 W i d ws no

l拳 辞 髫 铺 采;

●j■ r t J * 口 ‘, l啦 E 。

捆 很多 帮 受 肄 馥 癀 啪 信 ^ 麓 过‘ 击 I

windows系统的四大后门

window s系统的四大后门window s系统的四大后门后门是攻击者出入系统的通道,惟其如此它隐蔽而危险。

攻击者利用后门技术如入无人之境,这是用户的耻辱。

针对Wind ows系统的后门是比较多的,对于一般的后门也为大家所熟知。

下面笔者揭秘四个可能不为大家所了解但又非常危险的后门。

1、嗅探欺骗,最危险的后门这类后门是攻击者在控制了主机之后,并不创建新的帐户而是在主机上安装嗅探工具窃取管理员的密码。

由于此类后门,并不创建新的帐户而是通过嗅探获取的管理员密码登录系统,因此隐蔽性极高,如果管理员安全意识不高并缺少足够的安全技能的话是根本发现不了的。

(1).安装嗅探工具攻击者将相应的嗅探工具上传或者下载到服务器,然后安装即可。

需要说明的是这些嗅探工具一般体积很小并且功能单一,但是往往被做成驱动形式的,所以隐蔽性极高,很难发现也不宜清除。

(2).获取管理员密码嗅探工具对系统进行实施监控,当管理员登录服务器时其密码也就被窃取,然后嗅探工具会将管理员密码保存到一个txt文件中。

当攻击者下一次登录服务器后,就可以打开该txt文件获取管理员密码。

此后他登录服务器就再不用重新创建帐户而是直接用合法的管理员帐户登录服务器。

如果服务器是一个Web,攻击者就会将该txt文件放置到某个web目录下,然后在本地就可以浏览查看该文件了。

(3).防范措施嗅探后门攻击者以正常的管理员帐户登录系统,因此很难发现,不过任何入侵都会留下蛛丝马迹,我们可以启用组策略中的“审核策略”使其对用户的登录情况进行记录,然后通过事件查看器查看是否有可疑时间的非法登录。

不过,一个高明的攻击者他们会删除或者修改系统日志,因此最彻底的措施是清除安装在系统中的嗅探工具,然后更改管理员密码。

Windows Vista安全原理深入探索

Windows Vista安全原理深入探索本文是对盆盆以前发表过的文章《UAC功能浅析》一文的改写和扩充。

一方面老的那篇文章是根据Build 5231而写,内容比较陈旧,所以这次根据Windows Vista 正式版本进行改写;另一方面,本文绝非简单的改写,盆盆还特地加入了自己最新探索和学习到的一些知识,希望能够让读者朋友满意。

盆盆评注笔者在探索和学习Windows Vista安全理论的过程,深受《Windows Internals》一书的启发。

该书由Mark Russinovich和David Solomon所著,堪称IT Pro和Dev的圣经。

参考用户帐户控制(UAC),是Windows Vista新引入的安全机制。

管理员登录Windows 时,系统会同时创建两个访问令牌,其中一个是完全的管理员访问令牌(Full Token),另一个是经过“过滤”的访问令牌,叫做标准用户访问令牌,如附图所示。

当Windows系统启动Shell进程(Explorer.exe)时,LSA会把标准用户访问令牌连接到Shell进程,所以Windows Vista启动的用户进程,默认都只具有标准用户权限。

如果某个进程需要管理员权限,则系统会提示权限提升,得到用户亲自确认后,系统会把完全的管理员访问令牌连接到该进程上。

单击看大图准备知识在《Windows Internals》的第八章“安全”部分,介绍了一个实例:当我们在Windows XP里启动“日期和时间”控制面板组件时,实际上启动的是“rundll32”进程,由该进程加载“Timedate.cpl”控制面板组件。

用Process Explorer检查该“rundll32”进程的访问令牌,可以发现“SeSystemTimePrivilege”特权处于启用状态,如附图所示。

单击看大图“SeSystemTimePrivilege”是“更改系统时间”特权的内部名称,所有特权都保存在LSA的策略数据库中,该数据库会加载到HKLM\SECURITY注册表分支,用户登录系统时,LSA会读取这些特权值。

Windows Vista系统优化教程

提高性能:Windows Vista系统优化教程伴随着1月30日微软VISTA的发布,很多朋友都已经更新系统为VISTA,在此将我个人对Vista 进行优化的一点心得和大家分享。

下面的部分操作仅适用于以上网、聊天、游戏为目的用户使用。

优化以保留原系统特征为原则,降低资源占用,提高性能为目的,并非变态式的优化。

一、系统服务优化点“开始‐运行”或者按Win+R键呼出运行对话框。

输入“services.msc”以下列出为禁用项目●Windows Time维护在网络上的所有客户端和服务器的时间和日期同步。

如果此服务被停止,时间和日期的同步将不可用。

如果此服务被禁用,任何明确依赖它的服务都将不能启动。

●Tablet PC Input Service启用 Tablet PC 笔和墨迹功能●Windows Defender扫描计算机以找出可能不需要的软件,设置扫描,并获取最新可能不需要软件定义。

●Telephony提供电话服务 API (TAPI)支持,以便各程序控制本地计算机上的电话服务设备以及通过 LAN 同样运行该服务的服务器上的设备。

设置ADSL连接或其它依赖电话线的网络需要此项目,用路由或不用电话线上网可禁用。

●Remote Access Connection Manager管理从这台计算机到 Internet 或其他远程网络的拨号和虚拟专用网络(VPN)连接。

如果禁用该项服务,则明确依赖该服务的任何服务都将无法启动。

●Diagnostic System Host诊断系统主机服务启用 Windows 组件的问题检测、故障排除和解决方案。

如果停止该服务,则一些诊断将不再发挥作用。

如果禁用该服务,则显式依赖它的所有服务将无法启动。

●SSDP Discovery发现了使用 SSDP 发现协议的网络设备和服务,如 UPnP 设备。

同时还公告了运行在本地计算机上的 SSDP 设备和服务。

如果停止此服务,基于 SSDP 的设备将不会被发现。

Windows操作系统发展历史

Windows操作系统发展历史专题手记要说Windows发展历史必然要先了解一下微软(Microsoft),微软公司是全球最大的电脑软件提供商,总部设在华盛顿州的雷德蒙市(Redmond,大西雅图的市郊)。

公司于1975年由比尔·盖茨和保罗·艾伦成立。

公司最初以“Micro-soft”的名称(意思为“微型软件”)发展和销售BASIC解释器。

最初的总部是新墨西哥州的阿尔伯克基。

史蒂夫·巴尔默(Steve Ballmer)是现在的首席执行官 Microsoft Windows是一个为个人电脑和服务器用户设计的操作系统,它有时也被称为“视窗操作系统”。

它的第一个版本由微软公司发行于1985年,并最终获得了世界个人电脑操作系统软件的垄断地位。

所有最近的Windows都是完全独立的操作系统。

MS-DOS Microsoft在Windows之前制造的操作系统1975年4月4日Microsoft 成立1979年1月1日Microsoft 从北墨西哥州Albuquerque迁移至华盛顿州Bellevue市1981年6月25日Microsoft 正式登记公司1981年8月12日,IBM推出内含Microsoft的16位元作业系统MS-DOS 1.0的个人电脑。

MS-DOS是Microsoft Disk Operating System的简称,意即由美国微软公司(Microsoft)提供的磁盘操作系统。

在Windows 95以前,DOS是PC兼容电脑的最基本配备,而MS-DOS则是最普遍使用的PC兼容DOS。

最基本的MS-DOS系统由一个基于MBR的BOOT引导程序和三个文件模块组成。

这三个模块是输入输出模块(IO.SYS)、文件管理模块(MSDOS.SYS)及命令解释模块()。

除此之外,微软还在零售的MS-DOS系统包中加入了若干标准的外部程序(即外部命令),这才与内部命令(即由解释执行的命令)一同构建起一个在磁盘操作时代相对完备的人机交互环境。

WindowsVista系统常用补丁功能介绍

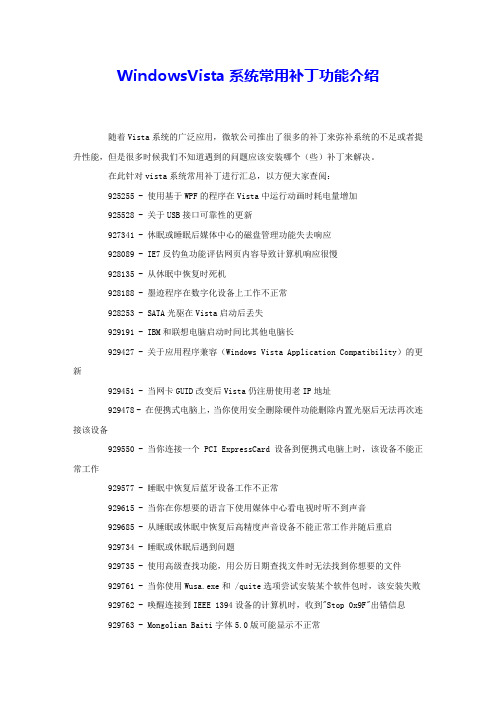

WindowsVista系统常用补丁功能介绍随着Vista系统的广泛应用,微软公司推出了很多的补丁来弥补系统的不足或者提升性能,但是很多时候我们不知道遇到的问题应该安装哪个(些)补丁来解决。

在此针对vista系统常用补丁进行汇总,以方便大家查阅:925255 - 使用基于WPF的程序在Vista中运行动画时耗电量增加925528 - 关于USB接口可靠性的更新927341 - 休眠或睡眠后媒体中心的磁盘管理功能失去响应928089 - IE7反钓鱼功能评估网页内容导致计算机响应很慢928135 - 从休眠中恢复时死机928188 - 墨迹程序在数字化设备上工作不正常928253 - SATA光驱在Vista启动后丢失929191 - IBM和联想电脑启动时间比其他电脑长929427 - 关于应用程序兼容(Windows Vista Application Compatibility)的更新929451 - 当网卡GUID改变后Vista仍注册使用老IP地址929478 - 在便携式电脑上,当你使用安全删除硬件功能删除内置光驱后无法再次连接该设备929550 - 当你连接一个PCI ExpressCard 设备到便携式电脑上时,该设备不能正常工作929577 - 睡眠中恢复后蓝牙设备工作不正常929615 - 当你在你想要的语言下使用媒体中心看电视时听不到声音929685 - 从睡眠或休眠中恢复后高精度声音设备不能正常工作并随后重启929734 - 睡眠或休眠后遇到问题929735 - 使用高级查找功能,用公历日期查找文件时无法找到你想要的文件929761 - 当你使用Wusa.exe和 /quite选项尝试安装某个软件包时,该安装失败929762 - 唤醒连接到IEEE 1394设备的计算机时,收到"Stop 0x9F"出错信息929763 - Mongolian Baiti字体5.0版可能显示不正常929777 - 安装VISTA到超过3GB内存电脑时出错,出现错误信息:S 0x0000000A929909 - 使用Mobile Intel 945GM Express芯片的电脑,偶尔无法从睡眠中唤醒929913 - 运行sysprep ?Creseal命令时一个错误被记录到Setuperr.log文件中930163 - 当你从一个网卡切换到另一个网卡后再进行一个VPN拨号连接时,无法访问远程VPN服务器上的任何资源930193 - 运行Sysprep 命令收到"A fatal error occurred"出错信息930194 - VISTA安装后,使用SiI PATA芯片的计算机无法识别一个附加的支持刻录的光驱930261 - 启动VISTA时随机收到"Stop 0xA" 错误信息930311 - 便携式计算机从睡眠中唤醒后执行有关网络的任务时,偶尔会收到出错信息"S 0x0000007E"930495 - 从睡眠中唤醒或者重新连接一个IEEE 1394设备时,丢失该IEEE 1394设备930517 - 使用桥接方式上网时收到"受限制的网络"消息930568 - 当你尝试休眠或睡眠时收到错误信息:"S 0x000000FE BUGCODE_USB_DRIVER"930570 - 从睡眠或休眠中唤醒时,收到Usbhub.sys进程的错误信息"S 0x00000044"930819 - Windows Image Acquisition 程序可能失去响应930857 - Windows错误报告的可用更新:一个问题报告只有在得到你的允许后才会被发送930883 - 播放声音的程序停止工作并复制入口到Default Format audio format 列表930955 - Moveuser.exe与VISTA不兼容并被新的Win32_UserProfile WMI 功能替代930917 - 当你用Live File System组件格式化一张碟片后,该光碟显示为空白930979 - 使用 the BitLocker Drive Encryption功能后,你可能收到"Stop 0x0000007E"出错信息931369 - 使用ATI SB600系列芯片的计算机的Vista安装过程可能持续几个小时931573 - 在以前无需激活的计算机上你可能被提示要求激活Vista931671 - 当MODEM还在连接时进行睡眠可能收到 "S 0x0000009F"出错信息931770 - 当你从网络上的一台服务器复制文件到VISTA计算机时,该复制过程可能会失去响应931969 - 在某些程序中Microsoft Software License条款显示的语言不正确932079 - 在使用SATA硬盘且不支持Host-Initiated Link电源管理的便携式电脑上其电量消耗比预期的要多932094 - 使用 QuickTime 7播放扩展名为。

Windows Vista反间谍软件简明手册

W , o, D fne的 前 身是 G at n , ee d dz , s r i 公司 这 对 于 熟悉 前 一版 本 MiootAni y ae n c sf r tp w s r

维普资讯

”T C 专 栏”是 《 人电脑 联合 IE N Ig 2 0 年 新推出 L N E 个 T C Bo 4 0 6  ̄

I -目.全部内容 由微软最有 价值专家 提供 。在此 栏 且中,读 者可  ̄P 由于微软最有价值专家的介

入 .我们的报遵将更加深入和独到。和下面我们将要介绍的这些专家

为 。 已启 动 ‘ . W o s D f dr 实在 r w e ne确 R c e

现 身 ‘帮 助我 们 解决 司 题

I W i o s D f d r 件 更新 羹 3 n w e qe韵软 I d e

成  ̄W i a s H r w c dtq ae ̄ 需 最1 颧 花 费精 力进 行 管理

非常简单 平时很难拉到它自 踪影 勺

它并 不 像 其 他 司 类软 件 样 会 在 任萎 栏 通 £区域里添加 会立即 W , o 系统 遭 到 间 诨 软 1 危害 n ws d 止的

c:可以看到 。 n3 3 W{d w! D : d r ee e r

ev e rc 自 个 图标 但 是 一 旦 发 现 S i 服 务 的 启 动 类型 为 ‘ 砧 ‘ 这 十 它 鼓 襄 粥 谚 服 务 随 系绩 每动 启 | 其 服务 状 态

W ic w sE fn e nb  ̄eo-

髭 一旦检测到对系统有急害的动作 就

会立 即弹 出警告 消 息框 , 如 果 安 裘 其 个 应 用 程 序 对发 现 其 中 夹帝 了间谟辅件 c 妇 臭名直著 的 例 3 2 ) W i o sD f  ̄r 7‘ n w e re马上 就会 弹 如 d ed 习2 的普 告 框 . 这 时 候 可 直 接 单 圭 该 警 告 框 三 的 ‘ 部 删 除 按钮 全

了解 Windows Vista 内核:第一部分

了解Windows Vista 内核:第一部分概览:线程优先级和计划基于文件的符号链接取消I/O 操作这是系列文章的第一部分,探讨的是Windows Vista 内核中的新增内容。

在这一期中,我将着重说明在进程、线程和I/O 方面的更改;在将来几期内容中将涉及到内存管理、启动和关闭、可靠性和恢复以及安全性方面的内容。

本文的范围仅限于对Windows Vista™内核的更改,尤其是对Ntoskrnl.exe 和与其紧密关联的组件的更改。

请记住,在Windows Vista 中还存在许多其他重大更改,但这些却超出了内核的范围,因此本文将不予以说明。

其中包括对外壳(如集成的桌面搜索)、网络(如新的IPv6 堆栈和双向防火墙)和下一代图形模型(如Aero™Glass、Windows®Presentation Foundation、桌面窗口管理器和新图形驱动程序模型)的改进。

而且未涉及的内容还包括新的Windows 用户模式和内核模式驱动程序框架(UMDF 和KMDF),因为在较早的Windows 版本上它们在后级别才是可安装的。

CPU 时钟周期计数Windows Vista 包含了进程和线程方面的大量增强功能,其中包括使用CPU 时钟周期计数器以较公平地进行CPU 分配,以及使用新的多媒体类计划程序服务(MMCSS),它有助于媒体应用程序提供稳定的播放。

所有Windows NT®版本,包括Windows Vista 程序在内,大约在每10 ms 或15 ms(毫秒)执行一次间隔计时器中断例程,间隔取决于硬件平台。

该例程查看它所中断的线程并更新线程的CPU 使用统计数据,就好像该线程在整个间隔期间都在运行,而事实上,线程可能仅在间隔就要结束前才开始执行。

而且,从技术上讲,可能已经为线程分配了CPU,但却一直没有机会运行,因为执行的是硬件和软件中断例程。

虽然对于报告线程和进程CPU 使用情况的诊断工具来说,基于时钟的时间计算是一个好方法,但是,若由线程计划程序使用该方法将导致不公平的CPU 分配。

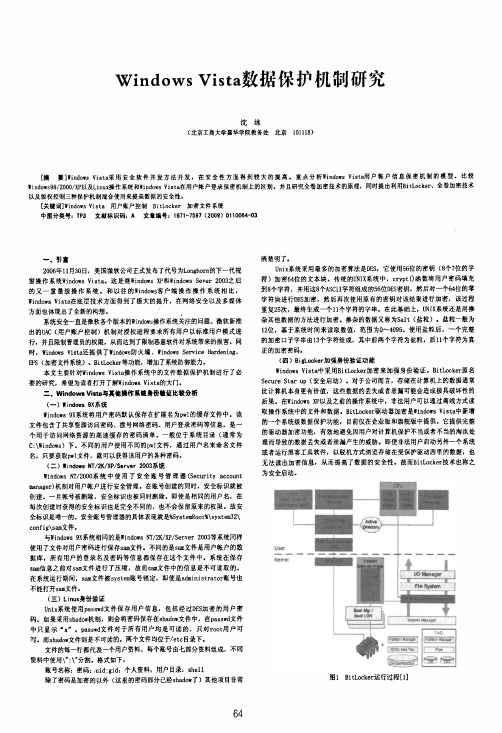

Windows Vista数据保护机制研究

w i ndow s V i s t a数据保护机制研究沈泳(北京工商大学嘉华学院教务处北京101118)【摘要]w i ndo_s vi st a采用安全软件开发方法开发,在安全性方面得到较大的提高。

重点分析¨nd o-s V i st a用户帐户信息保密机制的模型。

比较w i ndow s98/2000/xP以及L i nux操作系统和w i ndow s vi st a在用户帐户登录保密机制上的区别。

并且研究全卷加密技术的原理,同时提出利用B i t L ock er、全卷加密技术以及版权控制三种保护机制混合使用来提高数据的安全性。

[关键词]w i ndo_s vi s t a用户账户控制B i t L ocker加密文件系统中图分类号:T P3文献标识码:^文章编号:1671—7597(2009)们10064.03一、引一2006年11月30日,美国微软公司正式发布了代号为L0ngho r n的下一代视窗操作系统wi ndo w s vi st a。

这是继w i ndo霄s)(P和w i n dow s s ever2003之后的又一重量级操作系统。

和以往的w i ndow s客户端操作操作系统相比,w i n dow s V i st a在底层技术方面得到了极大的提升,在网络安全以及多媒体方面也体现出了全新的构想。

系统安全一直是微软各个版本的w i nd渊s操作系统关注的问题。

微软新推出的U A c(用户账户控制)机制对授权进程要求所有用户以标准用户模式进行,并且限制管理员的权限,从而达到了限制恶意软件对系统带来的损害。

同时,w i ndow s vi st a还提供了w i ndo w s防火墙、w i nd ow s s er vi ce H ar de n i ng、E FS(加密文件系统)、Bi t L0cker等功能,增加了系统防御能力。

本文主要针对w i ndw s vi s t a操作系统中的文件数据保护机制进行了必要的研究,希望为读者打开了解W i ndo w s V j s ta的大门。

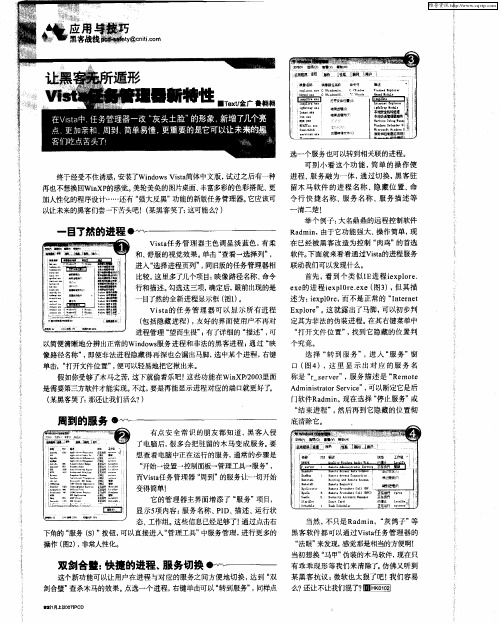

让黑客无所遁形 Vista任务管理器新特性

ee x 的进程ix lr.x 图3 , e p0 ee e( ) 但其描 述为:e p0 e 而不是正常 的 “nen t ix lr , Itre E poe 。 x lr” 这就露出了马脚, 可以初步判

定 其为非 法 的伪装 进 程 。 其右 键菜 单中 在

结 束进 程 ”, 然后 再 到它 隐藏 的 位置 彻

( 某黑客哭了: 那还让我们活么? )

周到的服 务

有点 安 全 常 识 的朋 友都 知道 , 客 人侵 黑

Hale Waihona Puke 了电脑后, 很多会把驻留的木马变成服务。 要

想查 看 电脑 中正 在运 行 的服务 , 通常 的步 骤是

“ 开始一设置一控制面板一管理工具一服务” ,

一

一

进 程 、 务 融 为一 体 , 过 切 换 , 客 驻 服 通 黑

留木马软件 的进程名称 、隐藏位 置、 命 令行快 捷名称、 务名称、服务描述等 服

清 二楚 !

举个例子: 大名鼎鼎的远程控制软件

目了然的进程

V sa it任务 管理 器 主色 调 呈淡 蓝色 , 柔 有

Ra mi, d n 由于它功能强大、 操作简单, 现 在已经被黑客改造为控制 “ 肉鸡” 的首选

而V s 任务 管理 器 “ ia t 周到”的服务让 一 切开始 变得简 单!

它的管理器主界面增添了 “ 服务”项目, 显示5 项内容 : 服务名称、 I 描述、 PD、 运行状

态、 工作组 。 这些 信息已经足够 了! 过点 击右 通

当然, 不只是Ra mi,“ d n 灰鸽子”等 黑客软件都可以通过Vi a s 任务管理器的 t “ 法眼” 来发现, 感觉那是相当的方便啊!

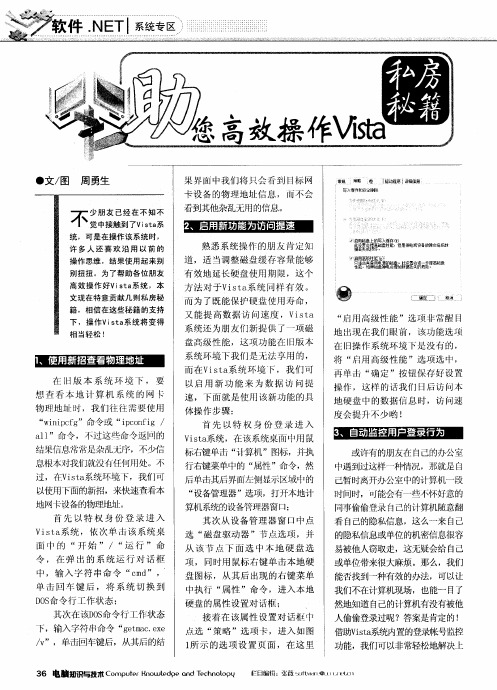

助您高效操作Vista

V t 系统 ,依 次单 击该 系 统 桌 i a S

面 r 的 “开 始 ”/ “ 行 ” 命 r I 运 令 ,在 弹 出 的 系 统 运 行 对 话 框

从 该 节 点 下 面 选 中 本 地 硬 盘 选

项 , 同时用 鼠标 右键 单 击本 地硬

盘 图标 ,从 其后 出现 的右键 菜单 中执 行 “ 性 ”命 令 ,进入 本地 属

硬盘 的属 性设 置对 话框 ; 接着 在 该 属性 设 置对 话 框 【 1 1

点选 “ 策略 ”选 项 卡 ,进入 如 图 1 示 的 选 项 设 置 页 面 ,在 这 里 所

然地知道 自己的计算机有没有被他 人偷偷登录过呢?答案是肯定的 !

借助Vsa it ̄统内置的登录帐号监控 功能,我们可 以非常轻松地解决上

首 先 以 特 权 身 份 登 录 进 入

V sa i t 系统 ,依 次单击 该系统桌 面 巾的 “ 开始 ”/“ 运行 ”命令 ,在 弹 出的系 统运 行对 话 框 中 ,输 入 字符 串命 令 “ p d t m c ,单 ge i. s ” 击 【 车键 后 ,打 开对 应 系统 的 组 堕 l 策略编 辑窗 口; 其 次 从组 策 略 编辑 窗 口左侧 显 示 区 域 的 树 形 结 构 中 , 找 到

选 “ 盘驱 动器 ”节 点 选项 ,并 磁

a1 1 ”命令 ,不过这些 命令返 的

结果信 息常常足杂乱无序 ,不少信

息根本对我们就没有任何用处。不

或许有的朋友在 自己的办公室 中遇到过这样一种情况,那就足 自 己暂时离开办公室 中的讨‘ 算机一段

时问时 , 能会有一些不怀好意 的

在 默认 状 态 下 , 当火 家 尝试

Vista下最贴心的反间谍软件——Windows Defender

Vista下最贴心的反间谍软件——Windows Defender 冰河洗剑

【期刊名称】《网友世界·云教育》

【年(卷),期】2007(000)006

【摘要】如今网络上各种木马间谍流氓软件满天飞.许多用户都不堪其扰.而Windows Vista号称最为安全的Windows系统.在这方面是否有所改进呢?Windows Vista中如何防范各种间谍木马与流氓软件呢?Windows Vista中内置的反间谍软件Windows Defender.给Windows Vista用户一个很好的解决方案.结合Windows Vista中严格的程序权限控制.使得Windows Vista滴水不漏.与间谍木马流氓软件说再见!

【总页数】2页(P48-49)

【作者】冰河洗剑

【作者单位】无

【正文语种】中文

【中图分类】TP316.7

【相关文献】

1.Windows Vista反间谍软件简明手册 [J], 彭爱华

2.Windows Vista最经常用到的十个设置 [J], 夏夏

3.如何阻止用户安装谷歌浏览器——为你的Windows Vista或Windows XP计算机创建一个软件限制策略 [J], Steve Di Bias; 徐瑾(译)

4.Windows VISTA企业部署初探:部署Windows Vista 批量部署Windows变

得前所未有地容易 [J], Paul;Thurrott;林颖华(译)

5.用Windows Defender清理垃圾软件 [J], 小林

因版权原因,仅展示原文概要,查看原文内容请购买。

破解Windows Vista

破解Windows Vista

Aoouch++

【期刊名称】《计算机应用文摘》

【年(卷),期】2007(000)003

【摘要】Windows Vista(后简称vista)被破解了!这也许算不得什么新闻,甚

至有些“理所当然”。

从Windows走进我们生活的时候起,破解似乎成为了使

用Windows必不可少的一部分。

随着激活认证和WGA(正版验证)程序的出现,微软在反盗版上的措施越来越严厉,而破解Windows的方式也从最初单纯的替换文件发展到算号器(KeyGen),而后甚至出现了激服务器外泄的事件。

时至今日,面对层出不穷、日新月异的破解手段,微软的防盗版措施似乎并没有取得预期的效果,互联网上依然充斥着各种破解程序和教程。

【总页数】3页(P11-13)

【作者】Aoouch++

【作者单位】无

【正文语种】中文

【中图分类】TP316.7

【相关文献】

1.3大神兵,完全破解Windows Vista SP1限制 [J], 孙洪志

2.破解Windows Vista [J], Aoouch++

3.经验错误破解Windows Vista "新难题" [J],

4.Windows Vista面面观:Window Vista优化技巧 [J], 李玉

5.Windows VISTA企业部署初探:部署Windows Vista 批量部署Windows变得前所未有地容易 [J], Paul;Thurrott;林颖华(译)

因版权原因,仅展示原文概要,查看原文内容请购买。

Windows Vista中下一代加密技术及其应用

Windows Vista中下一代加密技术及其应用

MSDN中文网站

【期刊名称】《电脑编程技巧与维护》

【年(卷),期】2007(000)011

【摘要】本文主要介绍Windows Vista系统中下一代加密技术Bcrypt及其应用,并详细讲述了随机数字生成、哈希函数、签名和加密密钥等的算法实现.

【总页数】8页(P31-38)

【作者】MSDN中文网站

【作者单位】无

【正文语种】中文

【中图分类】TP3

【相关文献】

1.PPLive成功“登陆”新一代操作系统微软:Windows Vista Gadget界面 [J], 无

2.下一代操作系统尝鲜Windows Vista界面体验篇 [J], 姚冬

3.下一代操作系统尝鲜 Windows Vista 5270自带软件试用篇 [J], 肥猫

4.下一代操作系统尝鲜Windows Vista 5270自带软件试用篇 [J], 肥猫

5.微软寄予厚望的新一代操作系统“Windows Vista” [J],

因版权原因,仅展示原文概要,查看原文内容请购买。

Vista惊现内核安全漏洞

Vista惊现内核安全漏洞

佚名

【期刊名称】《网管员世界》

【年(卷),期】2008(000)023

【摘要】Windows Vista操作系统中出现了一个安全漏洞。

该漏洞允许Rootkits 在使用Vista操作系统的计算机上隐藏起来,或者实施拒绝服务器攻击,可以造成系统崩溃。

【总页数】1页(P89)

【正文语种】中文

【中图分类】TP393.08

【相关文献】

1.长桥凌空现飞架酉阳城“摆手舞之乡”将惊现靓丽风景 [J], 谢平;张娟

2.惊于眼中画,重现另一界——夏新"惊现"系列LC-40HWT2A [J], 石头

3.遭遇“IE浏览器惊现安全漏洞” [J], 牟晓东

4.也谈"惊现"与"惊爆" [J], 谢质彬

5.WinZip惊现安全漏洞 [J],

因版权原因,仅展示原文概要,查看原文内容请购买。

何须第三方软件?!用好Windows Vista中的三大监视工具

何须第三方软件?!用好Windows Vista中的三大监视工具引火虫(文/图)

【期刊名称】《网友世界》

【年(卷),期】2008(000)011

【摘要】对于Windows Vista来说,除去常规的优化方法之外,我们还可以通过内置的三大监视工具来进一步提高系统的稳定性和性能,完全不需要借助第三方工具。

【总页数】2页(P57-58)

【作者】引火虫(文/图)

【作者单位】无

【正文语种】中文

【中图分类】TP316.7

【相关文献】

1.从实战出发用好 Vista资源监视器(上) [J], 飞雪散花

2.用好Windows Vista的另类文字输入 [J], 小风

3.监视Windows7中的系统启动性能使用Windows7的事件查看器和Wevturtil 工具来监视企业计算机的引导/开启时间的趋势 [J], Sean Wheeler; 老田(译)

4.华丽皮肤之下的Windows Vista用户界面——除了配置高端的工作站,以往的主流机器也可以从Windows Vista Ul中受益 [J], 贾笑明

5.用好Windows Vista的防火墙 [J], 春水东流(编)

因版权原因,仅展示原文概要,查看原文内容请购买。

黑客破解微软防盗版系统

黑客破解微软防盗版系统

佚名

【期刊名称】《石油工业计算机应用》

【年(卷),期】2005(13)3

【摘要】微软公司最近称,几天前,该公司设置了一个程序,以确保拥有合法Windows软件的用户才能享用其升级服务,但是一些黑客设法绕过了这道防范措施。

在BoingBoing博客网站上张贴的一个帖子声称,用一个Java Script命令串,就可以绕过这项微软用Windows Genuine Advantage(WGS)1.0程序设置

的关口。

【总页数】1页(P57-57)

【关键词】微软公司;Windows软件;黑客;防盗版;系统;破解;Script;程序设置;升级

服务;Java

【正文语种】中文

【中图分类】TP31;F471.266

【相关文献】

1.微软防盗版新招非正版Vista不支持3D界面 [J],

2.微软决战“黑客帝国”微软限量版“数字之夜”发布 [J],

3.德国黑客破解苹果指纹识别系统 [J], 刘晓;

4.黑客是这样破解网吧管理系统 [J], 冰河洗剑

5.再次对盗版软件宣战,微软增强防盗版技术 [J],

因版权原因,仅展示原文概要,查看原文内容请购买。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Partial overwrites

A single partial overwrite can be used to execute a

payload or gain additional partial overwrites

int main(int argc, char **argv) { struct Object obj1; char buf[32]; struct Object obj2; … printf("banner1: %08x banner2: %08x\n", banner1, banner2); if(argv[1] != 0) strncpy(buf, overflow, sizeof(overflow)); obj1.func(); return 0; } partial!main+0x5a: 004011ea 6a30 004011ec 68b8114200 004011f1 8d4dc4 004011f4 51 004011f5 e816060000 004011fa 83c40c

Microsoft is raising the technology bar to combat external threats New features you’ve probably heard about

Privilege Separation IE Protected Mode Kernel Patch Protection Code Integrity

Code symmetry ▪ Each location shifts stack pointer 20 bytes

kernel32+0xa1234: retn 16 kernel32+0xb1234: pop ebx pop ebp retn 8 user32+0x01234: jz 0x12345678 sub esp, 16 xor eax, eax ret advapi32+0x51234: lea esp, [esp+20] pop eax call eax

▪ No protection Stack ▪ No protection Heap ▪ No protection

Windows Vista

Images

▪ EXE randomization ▪ DLL randomization Stack ▪ Protected exception handlers ▪ Protected control flow data ▪ Local variable protection ▪ Segment randomization ▪ Non-executable Heap ▪ Protected heap management data ▪ Segment randomization ▪ Non-executable

ASLR Theory

Exploitation relies on prior knowledge of the

memory layout of the targeted process

Published Research

PaX Documentation

▪ PaX Team (/docs/aslr.txt)

With randomization in play, only bounded

overflows can be used reliably for a single partial overwrite

Partial overwrites

A single partial overwrite can be used to execute a

“On the Effectiveness of Address Space Layout

Randomization”

▪ Shacham, et al Stanford University

Windows Vista Process Model

Most applications are threaded

Windows Vista Memory Management

File mappings must align at 64k boundaries Shared mappings must be used to keep memory overhead

low and preserve physical pages Fragmentation of the address space must be avoided to allow for large allocations Supports hardware NX

Memory corruption vulnerability exposure can be mitigated through memory hardening practices OS vendors have a unique opportunity to fight memory corruption vulnerabilities through hardening the memory manager Microsoft is raising the technology bar to combat external threats

New in Windows Vista

Address Space Layout Randomization

▪ ▪ ▪ ▪ ▪ ▪ ▪ ▪

The History of ASLR Architectural Considerations Vista ASLR Technical Details Testing Methodology A Short Lesson in Heap Exploitation Improvements in Vista Heap Management Vista Dynamic Memory Allocator Internals Testing Methodology

Image Mapping Randomization

Random base address chosen for each image

Hale Waihona Puke loaded once per boot 8 bits of entropy Fix-ups applied on page-in Images are mapped at the same location across processes 99.6% Effective

MEM_EXECUTE_OPTION_ENABLE flag

In Windows Vista, NX cannot be disabled once turned on for a process Most processes enable NX by default

Reducing the brute force space

New features we are covering today

Address Space Layout Randomization Windows Vista Dynamic Memory Allocator

Red Hat Enterprise Linux

Images

▪ Section reordering ▪ DLL randomization ▪ EXE randomization* Stack ▪ Protected control flow data* ▪ Local variable protection* ▪ Segment randomization ▪ Non-executable Heap ▪ Segment randomization ▪ Non-executable

using 64k or 256k alignment. Random offset within first half of the first page

Three pieces to the strategy

Address Space Randomization Non-Executable Pages

Advanced return address location ▪ Emulation - EEREAP

Partial overwrites

Given known addresses at known offsets, partial

overwrites yield predictable results without full knowledge of the address space layout

Prior to Windows Vista, NX could be disabled in a process if PERMANENT flag was not set

Loading a DLL that is not NX compatible ▪ No relocation information ▪ Loaded off removable media ▪ Open handle to a data mapping of the file Call NtSetInformationProcess with the

Dynamic Memory Allocator

Windows Vista ASLR is a technology that makes exploitation of a vulnerability a statistical problem