DNF游戏对数据加密方式

DNF防封DNF防掉线DNF数据锁定

问题补充:数据处理器应该是有用的吧?

满意答案

怎么会没有啊 我近半年没被封过了 没用工具 纯手动清理数据 这方法自己发现的 不公开 以免和谐了 可以单独谈

好:0

不好:0

原创:0

非原创:0

满意答案

如果你开了科技掉线了就清理下垃圾文健在重起下在去别的区练一个小时的小号就可以了老马就不会纠结你了、这样更不会有封号的可能、

Shao Jie. 回答采纳率:10.0% 2011-11-08 09:41 好:0 不好:0

dnf防封器 根本不存在的东西,,如果有也是病毒,让你下载下来盗你号。。 有些人用辅助什么的基本上都被封过号。适当用一下没事。。。。

继续追问: 听说有些人封了n次的三天还没被搞一年。怎么回事

补充回答: 有些人用挂,用辅助太过份才会被封,一般首次被检测到用挂或辅助一般封1~3天。如果你解封后停用外挂几天再用,,,那再次检测到也只一到三天,如果你一解封又被检测到用挂那封的时间几月到几年就不定了,我有个朋友被封一千多天。。。。

3.在DNF目录里找到:DNF.cfg,打开-全选-删除-保存

5.在DNF目录里找到:DNF_CHINA.cfg和DNF.trc,直接删除

首先纠正一下啊,你手刷封号,是因为你以前用G的数据依旧在TX的服务器上,TX会往复检测,检测到你以前的数据异常,依旧个你中断,乃至封号。

六字箴言出来时,额,数据其实已经检测到了,你需要做的是任务管理器关掉DNF.exe。然后:

补充回答:

等三天吧,还好只是三天,现在还来得及,等你封一年估计就疯了,科技不是长久之计,一时爽而已,还是老实自己刷吧,什么防封器,解封器的··都是骗人的··,就算有用估计你的好以后也是被盗号光顾,你想啊谁会无缘无故给你好处的~~~

地下城与勇士安全模式

地下城与勇士安全模式首先,安全模式是什么?在DNF中,安全模式是一种账号保护功能,它可以有效避免玩家在游戏中遭受盗号、欺诈等风险。

当玩家开启安全模式后,就需要在进行一些重要操作时输入安全码,这样可以有效防止他人恶意操作玩家的账号。

因此,我们强烈建议玩家在游戏中开启安全模式,以保护自己的账号安全。

其次,如何开启安全模式?在DNF游戏中,开启安全模式非常简单。

玩家只需要登录游戏后,点击游戏设置中的安全模式选项,然后按照系统提示进行相应设置即可。

在设置安全模式时,玩家需要设置一个安全码,这个安全码是非常重要的,所以一定要设置一个复杂度较高的安全码,避免被他人猜测。

在设置完成后,玩家就成功开启了安全模式,可以更加放心地进行游戏。

另外,安全模式的作用是什么?开启安全模式后,玩家在进行一些重要操作时,如改变账号绑定、进行交易等,就需要输入安全码才能完成操作。

这样一来,即使玩家的账号密码泄露,恶意操作者也无法轻易进行一些重要操作,有效保护了玩家的账号安全。

因此,安全模式可以说是DNF游戏中非常重要的一个功能,帮助玩家避免了很多潜在的风险和损失。

最后,如何合理使用安全模式?虽然安全模式能够有效保护玩家的账号安全,但是玩家也需要合理使用安全模式。

在日常游戏中,玩家应该注意保护自己的账号信息,避免账号密码泄露,同时也要及时更新安全码,以增加账号的安全性。

此外,玩家在进行游戏交易时,也要谨慎对待,避免受到欺诈和损失。

总之,安全模式只是账号保护的一部分,玩家还需要自觉提高安全意识,保护好自己的账号信息。

总结一下,地下城与勇士安全模式是一项非常重要的账号保护功能,它可以有效避免玩家在游戏中遭受盗号、欺诈等风险。

玩家在游戏中应该及时开启安全模式,设置复杂的安全码,合理使用安全模式,保护好自己的账号信息。

希望玩家们能够重视账号安全,共同营造一个良好的游戏环境。

祝大家游戏愉快!。

Dnf游戏安全知识答题答案2022

Dnf游戏安全知识答题答案2022随着网络游戏的普及,越来越多的玩家加入了Dnf游戏的行列。

然而,随之而来的安全问题也日益凸显。

为了帮助玩家更好地保护自己的账号和个人信息安全,我们整理了一些关于Dnf游戏安全知识的答题答案,希望能够帮助玩家更好地了解和掌握相关知识。

1. 什么是Dnf游戏账号安全?Dnf游戏账号安全是指玩家的游戏账号不受到盗号、诈骗等安全威胁的保护状态。

保护账号安全是每个玩家都应该重视的问题,因为账号一旦被盗,不仅会导致游戏角色和装备的损失,还可能波及到个人信息的安全。

2. 如何保护Dnf游戏账号安全?玩家可以通过以下方式来保护自己的Dnf游戏账号安全:设置复杂的密码,包括数字、字母和特殊字符,避免使用简单的密码;不轻易泄露自己的账号和密码,避免在非官方网站或社交平台上输入账号和密码;定期更改密码,避免长时间使用同一个密码;开启双重验证功能,如手机动态验证码或邮箱验证,提高账号的安全性。

3. 什么是Dnf游戏交易安全?Dnf游戏交易安全是指玩家在游戏内进行装备、金币等物品交易时不受到欺诈、诈骗等安全威胁的保护状态。

在游戏中,玩家之间的交易是非常常见的行为,因此保护交易安全也是非常重要的。

4. 如何保护Dnf游戏交易安全?玩家可以通过以下方式来保护自己的Dnf游戏交易安全:在交易前确认对方身份,避免与不熟悉的玩家进行交易;使用游戏内置的交易系统进行交易,避免使用第三方平台进行交易;不轻易相信陌生玩家的承诺,避免被诱导进行不安全的交易行为;在交易时注意确认物品和金币的数量,避免因疏忽而造成损失。

5. 什么是Dnf游戏个人信息安全?Dnf游戏个人信息安全是指玩家的个人信息不受到泄露、滥用等安全威胁的保护状态。

在游戏中,玩家的个人信息包括姓名、身份证号、联系方式等,一旦泄露可能会导致严重的后果。

6. 如何保护Dnf游戏个人信息安全?玩家可以通过以下方式来保护自己的Dnf游戏个人信息安全:不轻易向陌生玩家透露自己的真实姓名、身份证号等个人敏感信息;注意防范社交工程攻击,避免被骗取个人信息;使用安全的网络环境进行游戏,避免在公共场所或不安全的网络上进行游戏;定期检查个人信息的安全性,避免个人信息被泄露。

dnf中装备是怎么锁定的

dnf中装备是怎么锁定的地下城与勇士给装备上锁是为了一定程度上保证装备的安全,被人盗号的时候不会被人轻易删除,那么具体是怎么操作的呢?下面是小编为你整理的dnf中装备的锁定步骤,希望对大家有帮助!dnf中装备的锁定步骤首先登录游戏,选择好角色以后进入游戏。

02进入游戏以后打开自己的物品栏,按快捷键I,就可直接打开物品栏。

03在物品栏装备栏里面找到自己需要上锁的装备,然后接着就可以给装备上锁了。

04DNF给装备上锁有两种方式,一种叫排序锁定,另一种叫交易锁定。

05首先介绍排序锁定。

排序锁定是Ctrl+鼠标左键,解锁的时候也是用Ctrl+鼠标左键,这种锁定方式可以快速的解锁,上锁之后,再次按操作命令就可以快速的解锁,这种上锁方式安全性很低。

06第二种方式叫做交易锁定,操作命令是Alt+鼠标左键,解锁的时候也是同样的命令,这种上锁方式安全性很高,被上锁的物品不能交易,强化,分解,丢弃等,解锁的话需要72个小时才能解锁。

07玩家如果有比较好的装备的话尽量的选择交易锁定这种方式,虽说解锁比较的麻烦,但是为了安全,尽量的用这种方式。

08被上锁的武器是不能进行锻造的,如果要对武器进行锻造的话,尽量的提早将装备解锁,这样可以省去一些麻烦。

教你DNF25天毕业当主C方案1:1.假猪套基础127+王权光24附魔15(39)+假猪戒指附魔15+安徒恩成就右槽45附魔15(60)+魂链附魔15=2592.春节称号15+春节宠物15+宠物装备15+春节宠物宝珠7=52(2套)3.夏日光环+15(1套)PS:装备全部靠搬砖和金团光强共计:259+52+15=326方案2:1.假猪套基础127++假猪手镯附魔20+光强戒指35附魔20(55)+光强石头50附魔15(65)+魂链附魔20=2872.春节称号15+春节宠物15+宠物装备15+春节宠物宝珠7=52(2套)3.夏日光环+15(1套)PS:脸帝或者欧豪才有的史诗属强,羡慕光强共计:287+52+15=354开销:1.春节称礼包399X2=798RMB 夏日礼包288RMB 5次金团成就150RMB(金团PS:有大号进团可以无视) 共计:1086RMB或1236RMB2 .(1)光强15宝珠1600WX3=4800W 光强20宝珠5000WX3=1.5亿心脏卡片1500W(2)门票无尽2200/个X30个X3次/天=19.8W(30个)X20天X6件=2376W 共计:8676W或1.3876亿活动加成:活动1.夏日海底大冒险送100个材料+1件首饰+传说跨界石1颗(已过期)活动2.美少女养成1件装备2天一共12角色刷疲劳积分和硬币(225个)活动3.累积时间得好礼每日10个材料X33天活动4.开学体验纪念第二周200个材料推荐1.正常刷每日需要120天,做夏日活动需要+正常每日需要≈5件材料时间(100天、两个角色送有跨界石) {已过期}2.只需要做4件80天(500材料33天+送1件装备)不推荐(豪无视):1.爆肝刷魔枪士推荐次数{已过期}2.6个号同时做3.做完每日在找人带进深渊刷材料最后:武器最差带个释魂,脸帝或者欧豪有自己毕业武器都可以搭配,有的人会抱怨花的钱太多了,可是,这只是一个能进团成为C 位的参考推荐的方案,具体最后还是看个人的自行决定,白图秒秒做异界带个释魂就差不多了,想进团还有很长的路要走,不想花钱那需要的时间更加久2000块钱就可以进团是我能接受的价格。

绑定dnf管家锁的方法步骤技巧-

绑定dnf管家锁的方法步骤技巧DNF的玩家一定会感到担心自己的账号装备被盗窃吧,通过管家锁来保护DNF账号安全是个不错的选择,而且还是免费的。

下面是小编为你整理的绑定dnf管家锁的方法步骤,希望对大家有帮助!绑定dnf管家锁的方法步骤登录游戏后,在游戏界面下方找到电脑管家图标,点击,如果出现图1的对话框,说明你是DNF新用户或不连续玩游戏的用户,则需要累计登录3天游戏才能开启管家锁噢(在相同电脑、相同帐号的情况下,每天在游戏中时间大于10分钟就相当于一天的游戏时间,在两周内有三天游戏时间就可以了)。

如果出现图2的对话框,说明你已经满足开启管家锁的条件啦,赶紧点击“启用管家锁”吧。

出现验证密保手机的对话框,完成后,稍等一会出现如下对话框提示,好了,这台电脑就绑定成功啦~你还可以继续绑定4台常用的电脑噢~以后帐号就只能在绑定过的电脑进行操作了,如果从别的电脑登录操作就得输入密保啦如果想再绑定一台新的电脑,先在这台新电脑上登录游戏,此时,由于这台电脑还未绑定,会出现如下提示噢。

如果你在网吧,则可以选择“临时解除”,但最好不要在网吧进行绑定操作现在我们来绑定这台电脑,同样地,在游戏界面下方点击电脑管家的小图标,出现如下对话框,点击“绑定本机”,也一样要验证密保手机好了,第二台电脑也绑定成功啦~你可以把你经常使用的电脑都绑定上,最多可以绑定5台电脑~如果有一台已绑定的电脑以后不再经常使用了,可以选择解绑,点击“解除”就可以了,然后就可以继续再绑定新的电脑啦DNF赚钱攻略DNF是一款讲究装备的游戏,如果你在游戏中的装备不好,PK和刷图的流畅感就会少掉太多。

一说到赚钱,可能很多的玩家就会想到搬砖,但并不是每一位玩家都是搬砖狂魔,也很少有玩家能够每天抽出那么多的时间去玩那么多的号。

分享一下DNF赚钱攻略,今天说的是倒卖的相关知识。

【1】金币影响金币价格的最大因素是活动,如新时装礼包、新商城活动等都会导致金币价格升高或降低,比如使用金币购买遗忘河契约的活动会使金币点券价格增高,而新时装礼包发售则会使金币的点券价格降低。

dnf用免费外挂不被盗号3大步骤

dnf用免费外挂不被盗号3大步骤

推荐:dnf用免费外挂不被盗号3大步骤(只要实现3个步骤,神仙木马也盗不了你的号)

1.密码输入防盗

首先我们从木马本身说起,木马盗号是利用输入法记录,比如说你的密码是123456,你通常会在密码框输入123456,同时木马就会把你输入的密码发送到盗号者邮箱,相反如果你先输入12346,再在4和6之间输入5密码也是正确的,但到了盗号者邮箱密码就变成123465(官方也提示这么做,但没有详细解析,所以没受到玩家的注意),但现在有很多木马,也不支持这样做了,比如你把输入条点击到4和6之间时,输入条会自动弹回6后面,既然这样就只有执行第2种方法。

2.密保卡防盗

一般的玩家也不了解密保卡是怎么被盗的,盗号者是利用木马截图密保卡,再发送到盗号者邮箱的,所以密保卡千万不要电脑和邮箱储存,一定要手写记或实物。

另一种盗号木马,就是先强制让你退出游戏,你当然会理所当然的再登录了,输入密码它会提是你输入密保卡,你要更换一下密保卡坐标,如果坐标输入和没更换前一样,那你先输入一个错误的坐标,再退出,再运行游戏直到密码提示坐标和上次不同,再输入个错误的,然后更换坐标,确认不同了才输入正确的坐标。

(这种方法比较小见,详细不说是怎么盗号的了)

3.关闭木马

就是把木马进程关掉,一般是不知道木马进程的,这时你可以找我帮忙,给我留下带有木马的外挂下载地址,我会找时间答复你该自带木马的进程,然后再打开任务进程,把那个进程关掉,或者把system32的那个文件夹里指定的文件替换成一个与木马同文件名的没用文件(删除没用),每次开机都替换一次文件。

特别提示:安装杀毒软件是没效果的,杀毒软件一旦查杀,连外挂本身的功能也会失效。

QQ:965008206。

dnf封号原理

dnf封号原理

DNF封号原理指的是《地下城与勇士》游戏中,由于违反游戏规则或利用外挂等行为而导致账号受到封禁的机制。

下面将介绍一些与封号相关的原理,但避免使用与标题重复的文字。

1. 违反游戏规则:DNF对于游戏中的一些行为有明确规定,例如不得使用外挂、不得恶意刷怪、不得利用BUG等。

如果玩家违反这些规则,游戏服务器会根据相应的规则进行监测和判断,并将违规玩家的账号进行封禁处理。

2. 外挂检测:DNF运营方会通过技术手段对玩家进行外挂检测,以防止玩家利用外挂软件等非法工具获得游戏优势。

游戏客户端会被设计成具有一定的反作弊功能,对玩家的操作进行监控,并与服务器进行交互验证。

如果发现玩家使用了非法外挂,游戏客户端会将相关信息发送到服务器,并由服务器判定是否封禁账号。

3. 举报系统:DNF也设有举报系统,玩家可以通过举报他人违反游戏规则的行为来协助游戏运营方进行封号处理。

举报系统可以让玩家通过游戏内界面提交举报,并提供相关证据和描述。

游戏运营方会对举报进行审核,并对确认违规的玩家进行相应的处罚。

4. 审核机制:DNF的封号处理一般会经过复核,以避免误封或有其他复杂情况的干扰。

运营方会对封禁的账号进行二次审核,以确保封禁决定的准确性和公正性。

需要注意的是,DNF封号会根据不同的违规行为采取不同的封禁措施,可能包括临时封禁、永久封禁、封禁IP等。

封号是为了维护游戏的公平性和健康环境,鼓励玩家以合法的方式参与游戏。

玩家在游戏过程中应该自觉遵守游戏规则,以免因违规行为而受到封号处理。

写一篇关于DNF PVF 文件的文章

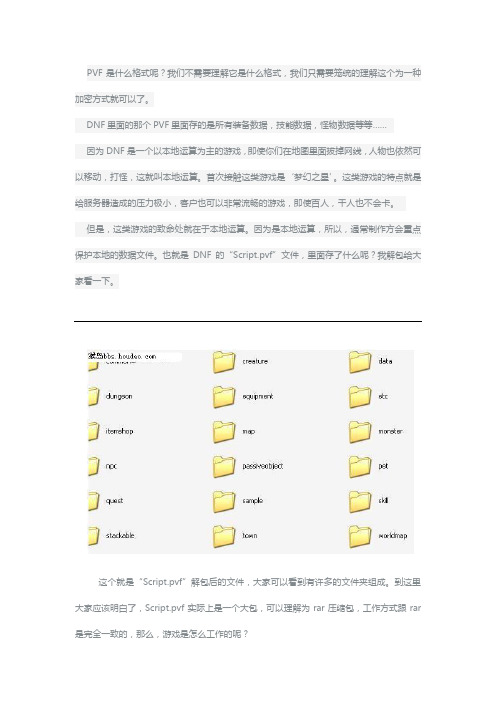

PVF是什么格式呢?我们不需要理解它是什么格式,我们只需要笼统的理解这个为一种加密方式就可以了。

DNF里面的那个PVF里面存的是所有装备数据,技能数据,怪物数据等等……因为DNF是一个以本地运算为主的游戏,即使你们在地图里面拔掉网线,人物也依然可以移动,打怪,这就叫本地运算。

首次接触这类游戏是‘梦幻之星’。

这类游戏的特点就是给服务器造成的压力极小,客户也可以非常流畅的游戏,即使百人,千人也不会卡。

但是,这类游戏的致命处就在于本地运算。

因为是本地运算,所以,通常制作方会重点保护本地的数据文件。

也就是DNF的“Script.pvf”文件,里面存了什么呢?我解包给大家看一下。

这个就是“Script.pvf”解包后的文件,大家可以看到有许多的文件夹组成。

到这里大家应该明白了,Script.pvf实际上是一个大包,可以理解为rar压缩包,工作方式跟rar 是完全一致的,那么,游戏是怎么工作的呢?游戏读数据的时候可以用特定的通道,先解包,再读数据。

而这类本地运算游戏的致命伤就在于这里,只需要修改这个包里面的数据,就可以完全的修改游戏。

再做个实例给大家……上图就是DNF的命脉,DNF的所有鞋子数据都在这里,可以通过记事本的方式打开,我随便点开件装备为大家讲解。

----------------------------------------以上是一件叫做‘炎麻鞋子’的装备属性,进入游戏之后,游戏会读取这个文件上所写的属性。

也就是说,只要你随意的更改,那么游戏里面的属性就会变成你改的那种属性。

记事本第一栏写的是装备的名字“炎麻短靴”,我们可以改为其他的文字,都是可以的。

第二栏无用,是装备的其他名字,通常外服是把这个写成中文或者英文方便国外玩家来玩。

第三栏是级别需求。

第四栏是装备是否封装。

第五栏的‘500’商店购买的价格。

第六栏是装备的稀有度,0是白色,1是蓝色,2是绿色,3是紫色,4是粉色,5是橙色。

跳过中间乱七八糟的(我打字也累)后面的+120 +102字样就是装备的防御力,这里只有3个属性,+6的智力,+6精神,+102防御或者120防御力之间。

Game Protector用密码锁住游戏、QQ

钮 撵执 行 文 件 并 糟 八 原 先 的 密码 后 .点 击

翕 自动弹 一个密码 询问窗 口.输^正

确 密码后才能 常启动和运行该软件

。

oc }I 钮. e _按 即可黼

铋 定 ∞

按 钮即可 实 现 保护 【 圉 1 1 k 在执行G m a e

Prt t 销 住 oecor

软 件之 前. 篓 将 被加 密的 软 件 整个*闭。

我们 在平 时的 打印 攥作 中 .量简 便 的方 “ 印” .W id ws 默认舍 启 用关联 程 序打开 文 档 .然后 打印 . 中间必 须翼 打 no 打 开文 档一 攻 。而如 果 墨大 量的 文 档打 印 .C U 会 非一 吃 力。 无法 再 其他 P l 事 .而P i C n ut r r t o d co 的出现 缱解 捷遗 个同 置 n

酷软 速 递

如曩 蠢 长 不希 望 慑期 中 硅 ̄ - 天 捌 晚玩 游 班 、■ 0Q,可 以 通过 Ga me

Po ̄ o 尉皇码 采睦 ■戟 件坦 , 葺 入正囊 毫码 ,吾 强蕾 无洼 正絮开 鲁 曦 rt r 慷

程序 。

GaB e ot Pr ect or

圈 l

萌 哥 如 果 蜜懈 除某 个 软件 或 游

L 薷 _釜 2

丽E

在 泽加 过程 中.程序 尝自

丽 文 加成. 。 件 完后 击下 泽 点

—

就 开始 后倍打 印 了 此时 用户可 以继续 。 茸 它的工作 .打印过程 无■干预。 量 e

F l ro o u ns 按钮将 整个文件 o e fr cmel d O 夹 中的文档鄯添加到打印列 矗中来

用密码锁 住游戏 、QQ

dnf怎么锁装备

dnf怎么锁装备

在游戏内如果爆出很好的装备如何保护?以下是店铺收集整理的关于dnf锁装备的攻略,希望对你有帮助。

dnf锁装备攻略

“物品锁定”功能,通过ALT+鼠标左键,即可对装备、装扮,进行锁定、解锁的操作。

锁住后解锁要72小时才能再打开,可以锁住100件装备,在物品锁定时,无法进行装备移动、交易等操作。

需要解锁的话只要按住ALT键再点击鼠标左键即可。

dnf仓库锁怎么设置

登陆游戏,点击仓库,系统会自动提示我们设置仓库锁,这个时候选择立即设置。

我们用游戏里的软键盘输入2次相同的密码后点击确认,那么我们的仓库锁就设置完毕了。

dnf管家锁怎么使用

进入DNF游戏,选择游戏下方的"管家锁",点击"启动管家锁"。

输入手机验证码,点击确定。

正在绑定中。

如图,绑定成功。

网络游戏账号保护办法

网络游戏账号保护办法网络游戏的普及和发展,给人们带来了许多乐趣和娱乐方式。

然而,随之而来的账号安全问题也变得愈发严重。

在当前环境下,网络游戏账号的安全保护办法势在必行。

本文将介绍一些有效的措施,以帮助玩家保护自己的网络游戏账号安全。

一、使用强密码强密码是保护账号安全的基本措施之一。

一个强密码应该包含大小写字母、数字和特殊符号,并且长度至少为8位。

此外,避免使用与个人信息相关的密码,如生日、姓名等。

定期更换密码也是十分必要的,推荐每3个月更新一次密码。

二、开启双重认证双重认证是一种高级的账号保护机制,可为账号添加额外的安全层。

一般而言,双重认证系统会将用户登录分为两步:首先输入密码,然后通过手机验证码、指纹或其他认证手段确认身份。

此措施极大地提高了账号的安全性,即便密码泄露也难以被他人登录。

三、不要使用共享账号为了安全起见,玩家应尽量避免使用共享账号。

共享账号使得掌控账号安全的难度增加,因为多个人可能都会使用同一个账号。

若账号遭受黑客攻击或他人故意破坏,很难追溯责任。

相比之下,拥有专属账号能更好地保护个人隐私和账号安全。

四、不点击可疑链接网络钓鱼是黑客获取账号信息的常见手段之一。

黑客会发送看似合法的电子邮件或消息,并包含欺诈性链接。

玩家绝不能点击这些可疑链接,防止自己的账号遭受损害。

如果收到可疑信息,应及时报告给游戏运营商,以便他们采取相应的措施。

五、不轻易透露个人信息账号安全的一个重要方面是保护个人信息。

玩家不应随意泄露自己的游戏账号和密码,以及其他个人敏感信息。

特别是在线交易或充值时,要选择合法、信誉良好的平台,并确保提供个人信息的安全性。

六、定期备份账号数据定期备份账号数据可以预防数据丢失的风险。

虽然大多数游戏运营商都会提供账号恢复服务,但及时备份账号数据可以更好地保护玩家自己的努力和进展。

玩家可以将重要的游戏存档、交易记录等文件复制到云端存储或外部存储设备上,以备不时之需。

七、定期检查账号安全设置玩家应定期检查自己的账号安全设置。

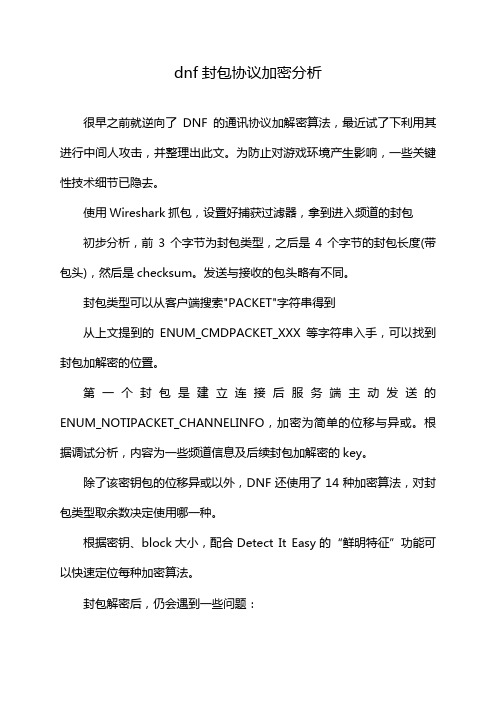

dnf封包协议加密分析

dnf封包协议加密分析

很早之前就逆向了DNF的通讯协议加解密算法,最近试了下利用其进行中间人攻击,并整理出此文。

为防止对游戏环境产生影响,一些关键性技术细节已隐去。

使用Wireshark抓包,设置好捕获过滤器,拿到进入频道的封包

初步分析,前3个字节为封包类型,之后是4个字节的封包长度(带包头),然后是checksum。

发送与接收的包头略有不同。

封包类型可以从客户端搜索"PACKET"字符串得到

从上文提到的ENUM_CMDPACKET_XXX等字符串入手,可以找到封包加解密的位置。

第一个封包是建立连接后服务端主动发送的ENUM_NOTIPACKET_CHANNELINFO,加密为简单的位移与异或。

根据调试分析,内容为一些频道信息及后续封包加解密的key。

除了该密钥包的位移异或以外,DNF还使用了14种加密算法,对封包类型取余数决定使用哪一种。

根据密钥、block大小,配合Detect It Easy的“鲜明特征”功能可以快速定位每种加密算法。

封包解密后,仍会遇到一些问题:

1、一些封包解密后仍为乱码,内容开头为0x78

2、一些封包无法解密,封包类型为ANTIBOT与DPROTO相关

第一个很明显为zlib压缩的文件头,同时观察到封包头部最后一个字节为0x01,判断后用zlib uncompress解密即可。

第二个为国服的加密协议,没有走DNF自己的加密逻辑,不需要进行加解密处理,排除掉即可。

为了修改DNF的封包数据,我用c#编写了一个简单的socks5 server,并使用Proxifier让DNF.exe走自己设置的socks5代{过}{滤}理。

dnf二级密码怎么设置

dnf二级密码怎么设置

dnf很受广大青年朋友的喜欢,但是有时候我们好不容易刷出来的装备因为被盗号,为别人做了嫁衣,那么为了保证账号安全,设置二级密码就显得十分必要了。

以下是店铺收集整理的关于dnf二级密码设置方法,希望对你有帮助。

dnf二级密码设置方法

打开浏览器,在网址栏输入/pwset/并进入,点击设置二级密码。

输入账号密码登录。

点击密保手机验证。

点击“立即绑定”输入发到手机上的验证码。

出现如下界面就说明你可以设置二级密码了。

然后输入你自己的二级密码。

现在你的二级密码已经设置好了。

DNF二级密码的设置方法步骤

DNF二级密码的设置方法步骤

推荐文章

苹果手机设置闹钟步骤介绍热度:imac恢复出厂设置的方法步骤热度: iphone5s手机怎么设置方法步骤热度: 360极速浏览器主页设置方法图解步骤热度: 360安全卫士设置开机不启动的解决步骤热度:

DNF二级密码是为了保障游戏账号不被盗号者盗用,二级密码个人感觉是必不可少的,因为设置二级密码不是很麻烦,本文店铺主要介绍DNF二级密码设置方法!

DNF二级密码设置方法

首先、登陆DNF官网、打开地下城与勇士DNF安全中心、二级密码处、

登陆自己要绑定的账号、点击设置二级密码、如果你最先有绑定密保卡手机令牌之类的、也不会产生冲突、

手机有绑定密保手机的情况下、要先进行验证、然后就可以出现设置二级密码的页面了。

或者有绑定手机令牌的情况下。

也是可以的。

二级密码都是统一数字。

且在4-6之间、如果要更改还是要到DNF安全中心去、

当二级密码成功时系统就会提示了、(二级密码认证成功、请再次进行操作)、因为密码只能展示到如此了、

建议大家都设好二级密码、但是也不能保证百分百不被盗号、密码要设的复杂一点。

前提是自己记得住、

END。

2023年dnf仓库密码怎么设置

2023年dnf仓库密码怎么设置

1.什么是仓库锁?

仓库锁的'对象是用户的QQ号码,因此此号码下所有的角色都会受到这个限制。

通过上面的简单介绍,相信大家对仓库锁应该都有了基本的认识。

如果各位用户想让游戏内所有物品安全达到无懈可击的状态,可以同时使用物品锁及仓库锁。

用户可以利用物品锁全面保障已穿戴在身上的物品,利用仓库锁全面保障仓库中的物品。

两锁同时出击,物品安全天下无敌!

2.如何设置仓库锁?

用户只需要在每次登陆游戏后首次打开仓库时,验证一次仓库锁密码即可。

3.什么时候需要验证仓库锁密码?

仓库锁是用来保护用户仓库内物品安全的独立密码。

玩家每次登陆游戏后第一次使用仓库(存放物品)时需要进行仓库密码验证。

4.我已经设置仓库锁了,是该帐号下的每个角色都要受到保护么?

用户登录游戏后,打开仓库时,系统会提示您进行仓库锁设置。

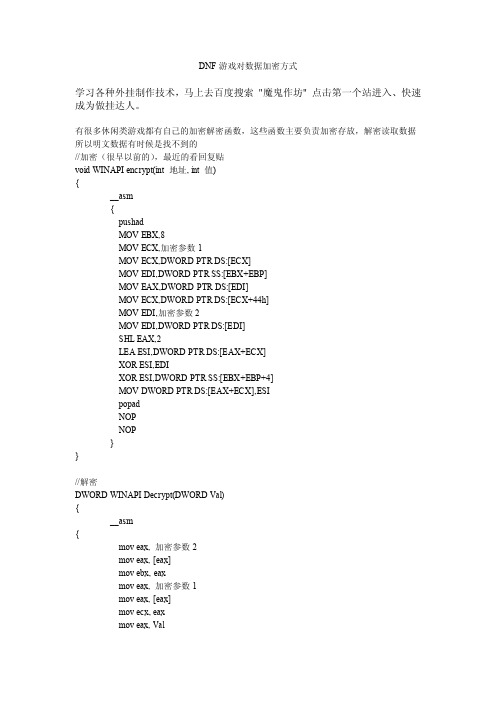

DNF游戏对数据加密方式

__asm {

mov eax, 加密参数 2 mov eax, [eax] mov ebx, eax mov eax, 加密参数 1 mov eax, [eax] mov ecx, eax mov eax, Val

mov edx, [ecx+44h] shl eax,2 mov esi, [edx+eax] add edx, eax xor esi, edx mov edx, [ecx+48h] add eax, edx mov edx, [eax] xor edx, eax xor esi, ebx mov eax, esi } }

add eax, edx

; 加一起传给 eax

mov edx, [eax]

; 取 eax 内容给 edx

xor edx, eax

; 异或一下

xor esi, ebx

; 异或

xor edx, ebx cmp esi, edx

; 异或 ; 比较一下(应该会跳转)

jz

short loc_404BDB

push 40h

//加速

void WINAPI Speed()

{

__asm{

mov eax, 角色基地址

mov eax, [eax] add eax, 0x1E8C //速度偏移 1

mov eax, [eax]

add eax, 0x33C //速度偏移 2

push 1000

//速度为 1000(明文输入)

push eax

DNF 游戏对数据加密第一个站进入、快速 成为做挂达人。

有很多休闲类游戏都有自己的加密解密函数,这些函数主要负责加密存放,解密读取数据 所以明文数据有时候是找不到的 //加密(很早以前的),最近的看回复贴 void WINAPI encrypt(int 地址, int 值) {

游戏中的加密算法

游戏中的加密算法加密主要包含通信数据和存储数据加密,⽬的都是为了保证其传送和储存的隐秘性,从⽽保证数据的安全。

⽬前常见的加密⽅式有对称加密、⾮对称加密、hash加密、hash加盐加密等,这些在游戏中都会⽤的,我们会对其⽤途以及缺陷⼀⼀说明,当然了,为了保证其加密算法的安全以及⾼效,我们也会介绍⼏种⾃定义的加密算法,看看加密如何来维护我们的数据安全。

1、对称加密对称加密算法是应⽤较早的加密算法,技术成熟。

主要就是对密钥的⼀个维护,发送⽅把数据和密钥通过⼀定的加密算法处理后,发送给接收⽅,接受⽅接到之后在使⽤相同密钥及算法的逆算法对密⽂进⾏解密。

这就是⼀般的对称加密算法过程。

常见的对称加密算法有AES、,,TDEA,,,等,建议⽤AES,速度快,安全性也可以。

对称加密算法的特点是算法公开、计算量⼩、加密速度快、加密效率⾼。

缺点主要就是密钥需要双⽅都有,如果密钥被窃取,那么加密就会⽐第三⽅破解,特别是游戏中,密钥如果存放在客户端中,容易被破解反编译到。

我们可以采取登陆消息和逻辑消息采⽤不同的密钥,登陆验证通过之后,服务器为每个⽤户分配不同的密钥,然后把逻辑密钥传送给客户端,以此保证密钥的不确定性,从⽽增加游戏的安全。

2、⾮对称加密⾮对称加密算法使⽤两把完全不同但⼜是完全匹配的⼀对钥匙—和。

在使⽤不对称加密算法加密⽂件时,只有使⽤匹配的⼀对公钥和私钥,才能完成对明⽂的加密和解密过程。

这对于对称加密算法来说,⼜安全了⼀步,也是⽬前https常⽤的加密⽅式,公钥可以分配和暴露给所有想要访问的请求者,但密钥⼀定牢牢的掌握在服务器这边,如此对通信来说,安全性有保证。

常⽤的加密算法,RSA,DSA,ECC。

⾮对称加密算法,优点就是安全,但缺点就是不够快,⽐较耗费cpu,如果在游戏中每⼀次消息都有其加密,对cpu的损耗还是挺⾼的,所以游戏中⼀般不⽤这种加密⽅式,当然了也看游戏类型,如果对这⽅⾯的性能要求不⾼,安全性要求有很⾼,采⽤业务科厚⾮(那个游戏这么傻啊)。

DNF怎么设置二级密码

DNF怎么设置二级密码

推荐文章

dnf二级密码怎么设置热度:全国网络技术水平考试二级实践指导书热度: qq在线客服设置图文教程热度:怎么设置qq在线客服热度: qq如何设置常用语热度:

我们在玩DNF也就是地下城与勇士的时候经常会出现号被盗的情况,尤其是里面有很好的装备的时候,盗了就亏了,这时候就得借助二级密码了,该怎么设置呢?下面店铺为你解答。

DNF设置二级密码攻略

首先我们要使用浏览器找到DNF官网。

点击进入官网首页,往下拉找到“安全中心”。

点击进入,找到“二级密码”。

点击进入就可以进行二级密码的设置了。

点击设置二级密码,会出现三个验证选项,根据个人情况来选择。

只要你验证成功过后就可以填写二级密码了,必须是4-6个数字。

二级密码设置完成后,重启DNF就有二级密码了。

dnf游戏安全

DNF游戏安全导言随着互联网的发展和普及,网络游戏已经成为许多人娱乐休闲的首选。

DNF(地下城与勇士)作为一款非常受欢迎的网络游戏,拥有大量的玩家。

然而,随之而来的也出现了一些与游戏安全相关的问题。

本文将探讨DNF游戏的安全问题,并提供一些保护自己账号安全的建议。

游戏账号安全问题钓鱼网站在DNF游戏中,钓鱼网站是一种常见的安全威胁。

这些钓鱼网站通常伪装成官方网站或其他值得信任的网站,诱骗玩家输入自己的账号和密码。

一旦玩家输入了账号和密码,黑客就能够获得这些敏感信息,并使用它们进行非法活动,如盗取玩家的虚拟物品或财产。

虚假游戏客户端另一个常见的安全威胁是虚假的游戏客户端。

黑客们会制作和传播虚假的游戏客户端,这些客户端可能包含恶意软件,如键盘记录器或恶意代码。

一旦玩家安装了这样的虚假客户端,黑客就可以窃取玩家的个人信息、账号和密码等敏感信息。

游戏内的欺诈行为除了外部威胁,DNF游戏内部也存在一些欺诈行为。

例如,一些玩家可能使用作弊软件或其他非法手段获取游戏中的优势。

这种行为不仅破坏了游戏的公平性,还对其他玩家的游戏体验造成了负面影响。

保护账号安全的建议为了保护自己的DNF账号安全,以下是一些建议:1.保持警惕:时刻保持警惕,不轻易相信来自陌生人或者可疑链接的信息。

避免点击陌生的链接,特别是那些声称是官方网站的链接。

2.下载安全软件:使用正版的杀毒软件和防火墙来保护电脑和网络的安全。

及时更新软件以获取最新的安全性补丁。

3.强密码:使用强密码来保护账号安全。

密码应包含大、小写字母、数字和特殊字符,并且不要使用常见的个人信息作为密码。

4.双重认证:启用DNF游戏的双重认证机制,例如谷歌身份验证器。

这样,即使黑客获取了账号和密码,他们无法进入你的账号,除非他们也能够通过双重认证。

5.教育自己:了解常见的网络钓鱼和诈骗手段,并与其他玩家分享这些信息。

通过增加自己的安全意识,可以帮助防止成为网络安全威胁的受害者。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

; 上一层传进来的 ; [edi]中就是需要加密的值 ; [edi+4]里是干啥的,需要看

xor eax, ebx

; xor 加密参数1

sub eax, edi

; 异或过的值 - edi

cmp eax, ecx

; 比较 减过的值 [edi+4]

jz

short loc_404BAC ; 相等就跳转(应该跳转的)

push eax

//角色速度地址 2

call encrypt //调用加密函数(此函数加密完后自动写入)

mov eax, 角色基地址

mov eax, [eax]

add eax, 0x1E8C //速度偏移 1

mov eax, [eax]

add eax, 0x35C //速度偏移 2

push 1000 push eax

sub_EFB010((void *)dword_1B39560, this, 63); v1 = dword_1B39564; } v4 = 4 * *(_DWORD *)(v2 + 4); v3 = v1 ^ (v4 + *(_DWORD *)(dword_1B39560 + 68)) ^ *(_DWORD *)(*(_DWOR D *)(dword_1B39560 + 68) + v4); if ( v3 != (v1 ^ (*(_DWORD *)(dword_1B39560 + 72) + v4) ^ *(_DWORD *)(*(_D WORD *)(dword_1B39560 + 72) + v4)) ) sub_EFB010((void *)dword_1B39560, v2, 64); return v3; }

int __thiscall sub_404B80(int this) {

int v1; // ebx@1 int v2; // edi@1 int v3; // esi@3 int v4; // eax@3 v1 = dword_1B39564; v2 = this; if ( (dword_1B39564 ^ *(_DWORD *)this) - this != *(_DWORD *)(this + 4) ) {

; nsn:00404BF9p ...

ebx ebx, ds:dword_1B39564 ; 加密参数1

esi

edi edi, ecx

; 上一层传进来的

nsn:00404B8B nsn:00404B8D 看 nsn:00404B90 nsn:00404B92 nsn:00404B94 nsn:00404B96 nsn:00404B98 nsn:00404B9E nsn:00404BA0 nsn:00404BA1 nsn:00404BA6 nsn:00404BAC nsn:00404BAC loc_404BAC: +16j nsn:00404BAC nsn:00404BB2 看 nsn:00404BB5 nsn:00404BB8 nsn:00404BBB nsn:00404BBE nsn:00404BC0 nsn:00404BC2 nsn:00404BC5 nsn:00404BC7 nsn:00404BC9 nsn:00404BCB nsn:00404BCD nsn:00404BCF nsn:00404BD1 nsn:00404BD3 nsn:00404BD5 nsn:00404BD6 nsn:00404BDB nsn:00404BDB loc_404BDB:

mov

ecx, ds:dword_1B39560 ; 加密参数2

push 3Fh

push edi

call sub_EFB010

mov ebx, ds:dword_1B39564

; CODE XREF: EncFunc

mov mov

ecx, ds:dword_1B39560 eax, [edi+4] ; [edi+4]里是干啥的,需要看

//加速

void WINAPI Speed()

{

__asm{

mov eax, 角色基地址

mov eax, [eax] add eax, 0x1E8C //速度偏移 1

mov eax, [eax]

add eax, 0x33C //速度偏移 2

push 1000

//速度为 1000(明文输入)

push eax

//速度为 1000(明文输入) //角色速度地址 3

call encrypt

//调用加密函数(此函数加密完后自动写入)

}

}

这个是现在 DNF 的加密函数

int __thiscall sub_EE6B00(void *this) {

void *v1; // edi@1 int v2; // esi@1 int result; // eax@4 int v4; // eax@5 int v5; // esi@5 v1 = this; v2 = (int)((char *)this + 16); if ( sub_404B80((int)((char *)this + 16)) & 1 && ((unsigned int)sub_404B80(v2) >> 1) & 1 ) {

proc near

; CODE X mov mov

; nsn:00404BF9p ...

ebx ebx, ds:dword_1B39564 ; 加密参数1

esi

edi edi, ecx eax, [edi] ecx, [edi+4]

push edi

call sub_EFB010

; CODE XREF: EncFunc

+51j nsn:00404BDB nsn:00404BDC nsn:00404BDE nsn:00404BDF nsn:00404BE0 nsn:00404BE0 EncFunc

pop mov pop pop retn endp

DNF 游戏对数据加密第一个站进入、快速 成为做挂达人。

有很多休闲类游戏都有自己的加密解密函数,这些函数主要负责加密存放,解密读取数据 所以明文数据有时候是找不到的 //加密(很早以前的),最近的看回复贴 void WINAPI encrypt(int 地址, int 值) {

mov eax, [edi]

; [edi]中就是需要加密的值

mov

ecx, [edi+4] ; [edi+4]里是干啥的,需要看

xor eax, ebx

; xor 加密参数1

sub eax, edi

; 异或过的值 - edi

cmp eax, ecx

; 比较 减过的值 [edi+4]

jz

short loc_404BAC ; 相等就跳转(应该跳转的)

mov

ecx, ds:dword_1B39560 ; 加密参数2

push 3Fh

push edi

call sub_EFB010

mov ebx, ds:dword_1B39564

; CODE XREF: EncFunc

mov mov

ecx, ds:dword_1B39560 eax, [edi+4] ; [edi+4]里是干啥的,需要看

__asm {

pushad MOV EBX,8 MOV ECX,加密参数 1 MOV ECX,DWORD PTR DS:[ECX] MOV EDI,DWORD PTR SS:[EBX+EBP] MOV EAX,DWORD PTR DS:[EDI] MOV ECX,DWORD PTR DS:[ECX+44h] MOV EDI,加密参数 2 MOV EDI,DWORD PTR DS:[EDI] SHL EAX,2 LEA ESI,DWORD PTR DS:[EAX+ECX] XOR ESI,EDI XOR ESI,DWORD PTR SS:[EBX+EBP+4] MOV DWORD PTR DS:[EAX+ECX],ESI popad NOP NOP } }

edi eax, esi esi ebx

nsn:00404B80 EncFunc 4B76j nsn:00404B80 nsn:00404B80 nsn:00404B81 nsn:00404B87 nsn:00404B88 nsn:00404B89 nsn:00404B8B nsn:00404B8D 看 nsn:00404B90 nsn:00404B92 nsn:00404B94 nsn:00404B96 nsn:00404B98 nsn:00404B9E nsn:00404BA0 nsn:00404BA1 nsn:00404BA6 nsn:00404BAC nsn:00404BAC loc_404BAC: +16j nsn:00404BAC nsn:00404BB2 看 nsn:00404BB5 nsn:00404BB8

//解密 DWORD WINAPI Decrypt(DWORD Val) {

__asm {

mov eax, 加密参数 2 mov eax, [eax] mov ebx, eax mov eax, 加密参数 1 mov eax, [eax] mov ecx, eax mov eax, Val

mov edx, [ecx+44h] shl eax,2 mov esi, [edx+eax] add edx, eax xor esi, edx mov edx, [ecx+48h] add eax, edx mov edx, [eax] xor edx, eax xor esi, ebx mov eax, esi } }