华为USG防火墙运维命令大全

华为 防火墙命令总结

(2)action nateasy-ip

6

查看配置结果:

dis nat-policy all//查询nat列表

display nat-policy rulenat1//查询nat具体配置信息

display firewall session table //查看nat地址转换信息

2

添加地址段:注意,需要用反掩码

[USG-object-address-set-ip_deny]address192.168.5.0 0.0.0.255

可以添加单个IP地址

[USG-object-address-set-ip_deny]address192.168.5.2 0

3.5 eNSP软件排错

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.2 24

或者:

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.2 255.255.255.0

2.

将接口加入到相应的安全区域

[USG6000V1]firewall zone trust(untrust或dmz)

4.

查看配置某个时间段配置结果:

display time-range[time-range name:string]

5.

查看配置所有时间段配置结果:

display time-range all:

6

配置基于时间段的策略

在策略内配置:

time-range[time-range name]

3.3基于安全区的策略配置

华为防火墙USG配置

内网:配置GigabitEthernet 0/0/1加入Trust区域[USG5300] firewall zone trust[USG5300-zone-untrust] add interface GigabitEthernet 0/0/1外网:配置GigabitEthernet 0/0/2加入Untrust区域[USG5300] firewall zone untrust[USG5300-zone-untrust] add interface GigabitEthernet 0/0/2DMZ:[USG5300] firewall zone dmz[USG5300-zone-untrust] add interface GigabitEthernet 0/0/3[USG5300-zone-untrust] quit1.4.1 Trust和Untrust域间:允许内网用户访问公网policy 1:允许源地址为10.10.10.0/24的网段的报文通过[USG5300] policy interzone trust untrust outbound[USG5300-policy-interzone-trust-untrust-outbound] policy 1[USG5300-policy-interzone-trust-untrust-outbound-1] policy source 10.10.10.0 0.0.0.255[USG5300-policy-interzone-trust-untrust-outbound-1] action permit[USG5300-policy-interzone-trust-untrust-outbound-1] quit如果是允许所有的内网地址上公网可以用以下命令:[USG2100]firewall packet-filter default permit interzone trust untrust direction outbound //必须1.4.2 DMZ和Untrust域间:从公网访问内部服务器policy 2:允许目的地址为10.10.11.2,目的端口为21的报文通过policy 3:允许目的地址为10.10.11.3,目的端口为8080的报文通过[USG5300] policy interzone untrust dmz inbound[USG5300-policy-interzone-dmz-untrust-inbound] policy 2[USG5300-policy-interzone-dmz-untrust-inbound-2] policy destination 10.10.11.3 0 [USG5300-policy-interzone-dmz-untrust-inbound-2] policy service service-set ftp [USG5300-policy-interzone-dmz-untrust-inbound-2] action permit[USG5300-policy-interzone-dmz-untrust-inbound-2] quit[USG5300-policy-interzone-dmz-untrust-inbound] policy 3[USG5300-policy-interzone-dmz-untrust-inbound-3] policy destination 10.10.11.2 0[USG5300-policy-interzone-dmz-untrust-inbound-3]policy service service-set http [USG5300-policy-interzone-dmz-untrust-inbound-3] action permit[USG5300-policy-interzone-dmz-untrust-inbound-3] quit[USG5300-policy-interzone-dmz-untrust-inbound] quit配置内部服务器:<USG5300> system-view[USG5300] nat server protocol tcp global 220.10.10.16 8080 inside 10.10.11.2 www [USG5300] nat server protocol tcp global 220.10.10.17 ftp inside 10.10.11.3 ftpNAT2、通过公网接口的方式创建Trust区域和Untrust区域之间的NAT策略,确定进行NAT转换的源地址范围192.168.1.0/24网段,并且将其与外网接口GigabitEthernet 0/0/4进行绑定。

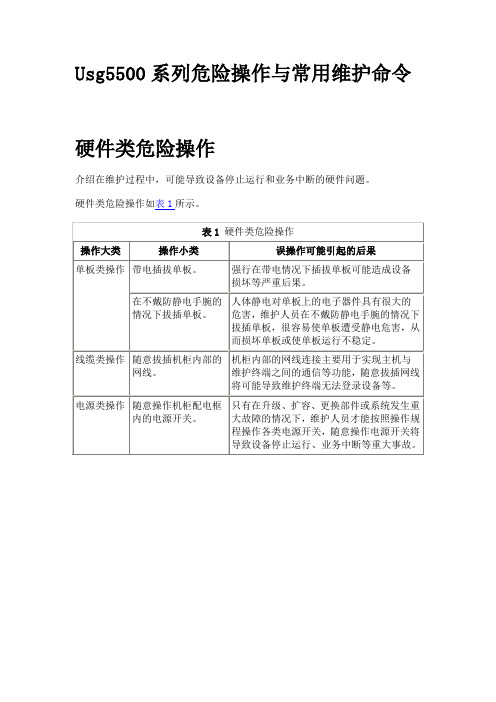

Usg5500系列危险操作与常用维护命令

authentication-mode

验证登录用户

user-interface视图

在配置Console,VTY等用户验证时,验证方式为password或AAA,必须配置密码或用户名,否则将无法登录。

系统维护

startup system-softwarefilename

设置下次启动使用的系统文件

用户视图

保证下次启动文件的正确性,否则会造成系统版本或配置不正确。

清除会话

reset firewall session table

清除系统当维护命令如表1所示。

表1常用维护命令表

命令

视图

功能描述

dir[/all] [filename]

用户视图

查看设备中的指定文件或目录的信息。

所有视图

查看设备当前生效的配置参数。

display fib statistics

所有视图

查看FIB表项的总数目。

display device[ slot-id ]

所有视图

查看设备的基本信息。

display ftp-server

所有视图

查看当前FTP服务器的各项参数。

display interface[ interface-type [ interface-number ] ]

格式化操作

formatdevice-name

格式化存储设备

用户视图

执行该命令进行格式化操作,将导致指定的存储设备上所有的文件丢失,并且不可恢复。

删除操作

delete[ /unreserved]filename

删除存储设备中的指定文件

用户视图

该命令用来删除存储设备中的指定文件,如果使用了unreserved,会彻底删除指定文件,删除的文件将不可恢复。

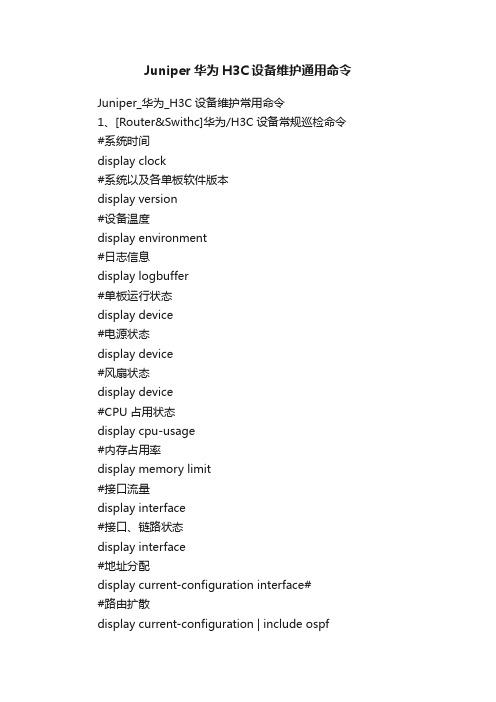

Juniper华为H3C设备维护通用命令

Juniper华为H3C设备维护通用命令Juniper_华为_H3C设备维护常用命令1、[Router&Swithc]华为/H3C设备常规巡检命令#系统时间display clock#系统以及各单板软件版本display version#设备温度display environment#日志信息display logbuffer#单板运行状态display device#电源状态display device#风扇状态display device#CPU占用状态display cpu-usage#内存占用率display memory limit#接口流量display interface#接口、链路状态display interface#地址分配display current-configuration interface##路由扩散display current-configuration | include ospf#OSPF(Open Shortest Path First)配置display router id#路由信息display ip routing-table#端口统计数据display ip interface#当前配置文件display current-configuration#保存配置文件display saved-configuration端口使用状态display interface GigabitEthernet/T en-GigabitEthernet brief VLAN使用状态display ip interface brief2、脚本—华为display versiondis patch-informationdisplay clockdis dustproofdis frame-typedis healthdisplay cpu-usagedisplay memorydisplay memory limitdisplay devicedisplay device manuinfodisplay powerdisplay fandisplay voltagedir cfcard2:/dir cfcard:display device pic-statusdis switchover statedisplay environmentdisplay interfacedisplay logbufferdis alarmdis bootrom ethernetdisplay current-configurationdisplay current-configuration interface#display router iddisplay ip routing-tabledisplay ip interfacedisplay ip interface briefdisplay current-configurationdisplay saved-configurationdisplay diagnostic-information3、脚本—华为NE40edisplay version 查看VRP版本等信息dis patch-information 查看版本补丁display clock 查看时钟dis dustproof 防尘网信息Dis frame-type 显示NE40E机框类型dis health 显示系统资源的使用情况display cpu-usage 查看1分钟CPU利用率display memory 查看内存使用情况display memory limitdisplay device 查看母板信息display device manuinfodisplay power 查看电源状态display fan 查看风扇状态display voltage 查看板卡电压dir cfcard2:/ 查看设备crash信息dir cfcard: 查看设备cf卡信息display device pic-status 查看子卡型号,序列号(NE40E NE80E) dis switchover state 查看引擎HA情况display environmentdisplay interface 查看接口状态display logbuffer 查看日志dis alarm 查看设备告警dis bootrom ethernet 查看设备bootrom信息display current-configuration查看当前配置display current-configuration interface# 查看设备当前接口配置display router id 查看设备路由IDdisplay ip routing-table 查看设备路由display ip interface 查看设备接口情况display ip interface brief 查看设备接口状态display current-configuration 查看设备当前配置display saved-configuration 查看设备内存配置(相当show start)display diagnostic-information 抓取设备完整信息相对于show tech二、JUNIPER设备常用维护巡检命令1、脚本—JUNIPERshow system uptimeshow version detailshow chassis hardware detailshow chassis environment //显示设备的环境信息,包括温度、风扇状况、电源状况、路由引擎状况。

华为usg防火墙基本配置命令有哪些.doc

华为usg防火墙基本配置命令有哪些修改防火墙的时间和时区信息默认情况下防火墙没有定义时区,系统保存的时间和实际时间可能不符。

使用时应该根据实际的情况定义时间和时区信息。

实验中我们将时区定义到东八区,并定义标准时间。

clock timezone 1 add 08:00:0013:50:57 2014/07/04dis clock21:51:15 2014/07/032014-07-03 21:51:15ThursdayTime Zone : 1 add 08:00:00clock datetime 13:53:442014/07/0421:53:29 2014/07/03dis clock13:54:04 2014/07/042014-07-04 13:54:04FridayTime Zone : 1 add 08:00:00修改防火墙登录标语信息默认情况下,在登陆防火墙,登陆成功后有如下的标语信息。

Please Press ENTER.Login authenticationUsername:adminPassword:*********NOTICE:This is a private communicationsystem.Unauthorized access or use may lead to prosecution.防火墙设备以此信息警告非授权的访问。

实际使用中,管理员可以根据需要修改默认的登陆标语信息Please Press ENTER.Welcome to USG5500Login authenticationUsername:adminPassword:*********Welcome to USG5500You are logining insystem Please do not delete system config filesNOTICE:This is a private communicationsystem.Unauthorized access or use may lead to prosecution.注意,默认达到NOTICE信息一般都会存在,不会消失或被代替。

华为USG设备配置脚本及联通最新路由表

USG2000基础配置手册初始化设备:reset saved-configurationREBOOTNY1.# 进入系统视图。

<USG> system-view# 进入Ethernet 0/0/0视图。

[USG A] interface Ethernet 0/0/0# 配置Ethernet 0/0/0(公网)的IP地址。

[USG A-Ethernet0/0/0] ip address 61.163.165.108 255.255.255.128 #公网IP,运营商提供# 退回系统视图。

[USG A-Ethernet0/0/0] quit2.# 进入Ethernet 0/0/1视图。

[USG A] interface Ethernet 0/0/1# 配置内部局域网Ethernet 0/0/1的IP地址。

[USG A-Ethernet0/0/1] ip address 192.168.0.1 255.255.255.0[USG A-Ethernet0/0/1] dhcp select interface# 退回系统视图。

[USG A-Ethernet0/0/1] quit3.# 进入Trust区域视图。

[USG A] firewall zone trust# 配置Ethernet 0/0/1加入Trust区域。

#通常内网在trust区域[USG A-zone-trust] add interface Ethernet 0/0/1# 退回系统视图。

[USG A-zone-trust] quit# 进入Untrust区域视图。

[USG A] firewall zone untrust# 配置Ethernet 0/0/0加入Untrust区域。

#通常外网在untrust区域[USG A-zone-untrust] add interface Ethernet 0/0/0# 退回系统视图。

[USG A-zone-untrust] quit4.#配置需要上网的ACL[USG] acl 2000[USG-acl-basic-2000] rule permit[USG-acl-basic-2000] quit5.# 配置NAT地址池。

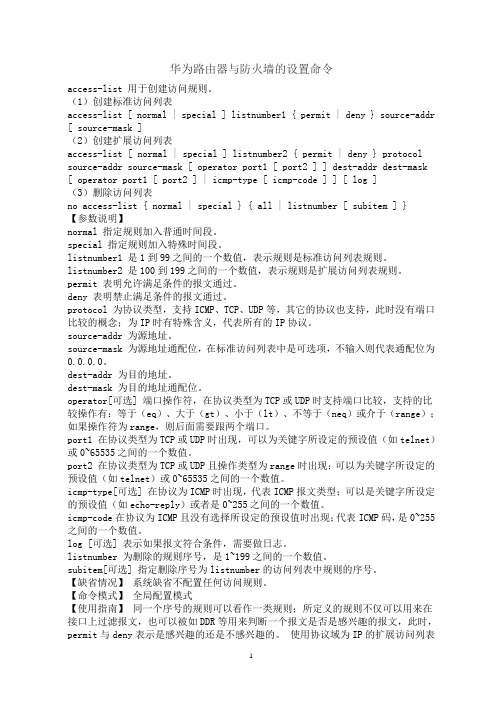

华为路由器防火墙配置命令详细解释

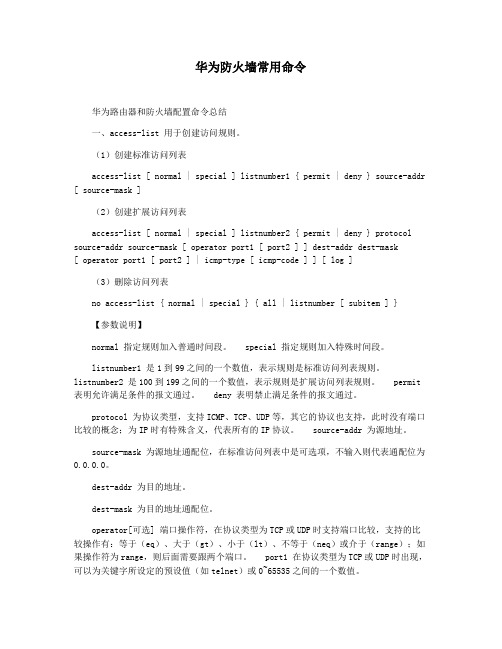

一、access-list 用于创建访问规则。

(1)创建标准访问列表access-list [ normal | special ] listnumber1 { permit | deny } source-addr[ source-mask ](2)创建扩展访问列表access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [operator port1[port2]]dest-addr dest-mask [operator port1[ port2 ] | icmp-type [ icmp-code ] ] [ log ](3)删除访问列表no access-list { normal | special } { all | listnumber [ subitem ] }【参数说明】normal 指定规则加入普通时间段。

special 指定规则加入特殊时间段。

listnumber1是1到99之间的一个数值,表示规则是标准访问列表规则。

listnumber2是100到199之间的一个数值,表示规则是扩展访问列表规则。

permit 表明允许满足条件的报文通过。

deny 表明禁止满足条件的报文通过。

protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。

source-addr 为源地址。

source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。

dest-addr 为目的地址。

dest-mask 为目的地址通配位。

operator[可选]端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作有:等于(eq)、大于(gt)、小于(lt)、不等于(neq)或介于(range);如果操作符为range,则后面需要跟两个端口。

华为USG防火墙配置手册

华为USG防火墙配置手册1. 简介本手册旨在指导用户进行华为USG防火墙的配置和使用。

华为USG防火墙是一款功能强大的网络安全设备,可用于保护企业网络免受网络攻击和安全威胁。

2. 配置步骤2.1 硬件连接在配置USG防火墙之前,请确保正确连接好相关硬件设备,包括USG防火墙、路由器和服务器等。

2.2 登录USG防火墙使用SSH客户端等工具,输入USG防火墙的IP地址和管理员账号密码进行登录。

2.3 配置基本参数登录USG防火墙后,根据实际需求配置以下基本参数:- 设置管理员密码- 配置IP地址和子网掩码- 设置DNS服务器地址2.4 配置网络地址转换(NAT)根据实际网络环境,配置网络地址转换(NAT)功能。

NAT 功能可以将内部IP地址转换为合法的公网IP地址,实现内网和外网的通信。

2.5 配置访问控制策略配置访问控制策略可以限制网络流量的访问权限,确保只有授权的用户或设备可以访问特定网络资源。

2.6 配置安全服务华为USG防火墙提供多种安全服务功能,例如防病毒、入侵检测和内容过滤等。

根据实际需求,配置相应的安全服务功能。

2.7 配置远程管理和监控配置远程管理和监控功能,可以通过远程管理工具对USG防火墙进行实时监控和管理。

3. 常见问题解答3.1 如何查看防火墙日志?登录USG防火墙的Web界面,找到"日志"选项,可以查看防火墙的各种日志信息,包括安全事件、连接记录等。

3.2 如何升级USG防火墙固件版本?4. 其他注意事项- 在配置USG防火墙之前,请先备份原有的配置文件,以防配置错误或损坏设备。

- 请勿将USG防火墙暴露在不安全的网络环境中,以免受到未授权的访问和攻击。

以上是华为USG防火墙的配置手册,希望能帮助到您。

如有其他问题,请随时联系我们的技术支持。

华为防火墙常用命令

华为路由器和防火墙配置命令总结一、用于创建访问规则.()创建标准访问列表[ ] { } [ ]()创建扩展访问列表[ ] { } [ [ ] ] [ [ ] [ ] ] [ ]()删除访问列表{ } { [ ] }【参数说明】指定规则加入普通时间段.指定规则加入特殊时间段.是到之间地一个数值,表示规则是标准访问列表规则.是到之间地一个数值,表示规则是扩展访问列表规则.表明允许满足条件地报文通过.表明禁止满足条件地报文通过.为协议类型,支持、、等,其它地协议也支持,此时没有端口比较地概念;为时有特殊含义,代表所有地协议.为源地址.为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为.为目地地址.为目地地址通配位.[可选] 端口操作符,在协议类型为或时支持端口比较,支持地比较操作有:等于()、大于()、小于()、不等于()或介于();如果操作符为,则后面需要跟两个端口.在协议类型为或时出现,可以为关键字所设定地预设值(如)或之间地一个数值.在协议类型为或且操作类型为时出现;可以为关键字所设定地预设值(如)或之间地一个数值.[可选] 在协议为时出现,代表报文类型;可以是关键字所设定地预设值(如)或者是之间地一个数值.在协议为且没有选择所设定地预设值时出现;代表码,是之间地一个数值.[可选] 表示如果报文符合条件,需要做日志.为删除地规则序号,是之间地一个数值.[可选] 指定删除序号为地访问列表中规则地序号.【缺省情况】系统缺省不配置任何访问规则.【命令模式】全局配置模式【使用指南】同一个序号地规则可以看作一类规则;所定义地规则不仅可以用来在接口上过滤报文,也可以被如等用来判断一个报文是否是感兴趣地报文,此时,与表示是感兴趣地还是不感兴趣地.使用协议域为地扩展访问列表来表示所有地协议.同一个序号之间地规则按照一定地原则进行排列和选择,这个顺序可以通过命令看到.【举例】允许源地址为网络、目地地址为网络地访问,但不允许使用.()()【相关命令】二、清除访问列表规则地统计信息.[ ]【参数说明】[可选] 要清除统计信息地规则地序号,如不指定,则清除所有地规则地统计信息.【缺省情况】任何时候都不清除统计信息.【命令模式】特权用户模式【使用指南】使用此命令来清除当前所用规则地统计信息,不指定规则编号则清除所有规则地统计信息.【举例】例:清除当前所使用地序号为地规则地统计信息.例:清除当前所使用地所有规则地统计信息.【相关命令】三、启用或禁止防火墙.{ }【参数说明】表示启用防火墙.表示禁止防火墙.【缺省情况】系统缺省为禁止防火墙.【命令模式】全局配置模式【使用指南】使用此命令来启用或禁止防火墙,可以通过命令看到相应结果.如果采用了时间段包过滤,则在防火墙被关闭时也将被关闭;该命令控制防火墙地总开关.在使用命令关闭防火墙时,防火墙本身地统计信息也将被清除.【举例】启用防火墙.()【相关命令】,四、配置防火墙在没有相应地访问规则匹配时,缺省地过滤方式.{ }【参数说明】表示缺省过滤属性设置为“允许”.表示缺省过滤属性设置为“禁止”.【缺省情况】在防火墙开启地情况下,报文被缺省允许通过.【命令模式】全局配置模式【使用指南】当在接口应用地规则没有一个能够判断一个报文是否应该被允许还是禁止时,缺省地过滤属性将起作用;如果缺省过滤属性是“允许”,则报文可以通过,否则报文被丢弃.【举例】设置缺省过滤属性为“允许”.()五、使用此命令将规则应用到接口上.使用此命令地形式来删除相应地设置.{ }[ ] { }【参数说明】为规则序号,是之间地一个数值.表示规则用于过滤从接口收上来地报文.表示规则用于过滤从接口转发地报文.【缺省情况】没有规则应用于接口.【命令模式】接口配置模式.【使用指南】使用此命令来将规则应用到接口上;如果要过滤从接口收上来地报文,则使用关键字;如果要过滤从接口转发地报文,使用关键字.一个接口地一个方向上最多可以应用类不同地规则;这些规则之间按照规则序号地大小进行排列,序号大地排在前面,也就是优先级高.对报文进行过滤时,将采用发现符合地规则即得出过滤结果地方法来加快过滤速度.所以,建议在配置规则时,尽量将对同一个网络配置地规则放在同一个序号地访问列表中;在同一个序号地访问列表中,规则之间地排列和选择顺序可以用命令来查看.【举例】将规则应用于过滤从以太网口收上来地报文.()【相关命令】六、设定或取消特殊时间段.【参数说明】为一个时间段地开始时间.为一个时间段地结束时间,应该大于开始时间.【缺省情况】系统缺省没有设置时间段,即认为全部为普通时间段. 【命令模式】全局配置模式【使用指南】使用此命令来设置时间段;可以最多同时设置个时间段,通过命令可以看到所设置地时间.如果在已经使用了一个时间段地情况下改变时间段,则此修改将在一分钟左右生效(系统查询时间段地时间间隔).设置地时间应该是小时制.如果要设置类似晚上点到早上点地时间段,可以设置成“ ”,因为所设置地时间段地两个端点属于时间段之内,故不会产生时间段内外地切换.另外这个设置也经过了问题地测试.【举例】例:设置时间段为,.()例:设置时间段为晚上点到早上点.()【相关命令】,七、显示包过滤规则及在接口上地应用.[ ]【参数说明】表示所有地规则,包括普通时间段内及特殊时间段内地规则.为显示当前所使用地规则中序号为地规则.表示要显示在指定接口上应用地规则序号.为接口地名称.【命令模式】特权用户模式【使用指南】使用此命令来显示所指定地规则,同时查看规则过滤报文地情况.每个规则都有一个相应地计数器,如果用此规则过滤了一个报文,则计数器加;通过对计数器地观察可以看出所配置地规则中,哪些规则是比较有效,而哪些基本无效.可以通过带关键字地命令来查看某个接口应用规则地情况.【举例】例:显示当前所使用地序号为地规则.( ) ( ) ( )例:显示接口上应用规则地情况.: :【相关命令】八、显示防火墙状态.【命令模式】特权用户模式【使用指南】使用此命令来显示防火墙地状态,包括防火墙是否被启用,启用防火墙时是否采用了时间段包过滤及防火墙地一些统计信息.【举例】显示防火墙状态., '' : : , , , , , , , , : , , .【相关命令】九、显示当前时间是否在时间段之内.【命令模式】特权用户模式【使用指南】使用此命令来显示当前时间是否在时间段之内.【举例】显示当前时间是否在时间段之内..【相关命令】,十、显示时间段包过滤地信息.【命令模式】特权用户模式【使用指南】使用此命令来显示当前是否允许时间段包过滤及所设置地时间段.【举例】显示时间段包过滤地信息..【相关命令】,十一、启用或禁止时间段包过滤功能.{ }【参数说明】表示启用时间段包过滤.表示禁止采用时间段包过滤.【缺省情况】系统缺省为禁止时间段包过滤功能.【命令模式】全局配置模式个人收集整理-ZQ【使用指南】使用此命令来启用或禁止时间段包过滤功能,可以通过命令看到,也可以通过命令看到配置结果.在时间段包过滤功能被启用后,系统将根据当前地时间和设置地时间段来确定使用时间段内(特殊)地规则还是时间段外(普通)地规则.系统查询时间段地精确度为分钟.所设置地时间段地两个端点属于时间段之内.【举例】启用时间段包过滤功能.()【相关命令】,b5E2R。

USG系列防火墙维护手册

USG系列设备维护以下内容将详细向您介绍设备的维护方法(包括设备韧体的上传(即设备升级)和恢复设备出厂设置)一、设备升级:步骤如下:1、打开web浏览器,输入设备管理IP:https://192.168.1.1,输入用户名:admin,密码:1234。

点击登录进入设备配置界面。

若您想更改设备管理员密码,您需要在如下界面输入您更改的新密码,点击应用,如您不需要更改密码,请点击忽略。

2、进入维护配置界面,打开文件管理>韧体上传,点击开启档案。

找到对应设备的bin 文件,点击上传。

3、等待设备的升级,这期间设备可能会重启若干次,而设备sys 灯在不断闪烁,可能需要花费五分钟时间,请您耐心等待。

(注意:升级设备时请不要断电)升级完成时,设备sys灯将常亮,重新登陆设备,显示如下界面,再次输入用户名、密码登陆设备。

4、进入设备配置界面后,显示升级后的版本。

如下:二、设备恢复出厂设置:1、登陆维护配置界面,打开文件管理>配置文件,点击开启档案。

找到设备的conf 文件,点击上传,上传文件后,该文件会现在配置文件中。

默认的出厂文件,也可以是在经过配置后所备份的文件)正在恢复出厂设置。

当设备sys灯稳定常亮,说明设备恢复出厂完毕。

USG系列设备注册及服务更新如果您还没有注册的话,您可以在注册您的ZyWALL,激活试用的服务(如防病毒等)。

下面向您具体介绍如何注册设备并激活服务。

1、打开web浏览器,输入设备管理IP:https://192.168.1.1,登录设备配置界面,依次进入许可证>注册,在如下界面选择新建帐号。

2、输入:用户名:6到20位的包括数字和字母的字符(包括下划线),不允许使用空格。

点击检查按钮确认该用户名是否有效。

密码:一个6到20位的包括数字和字母的密码(包括下划线),不允许使用空格。

E-Mail地址:输入您的e-mail地址。

最多80位的包括数字和字母的字符(包括句点和下划线),不允许使用空格。

第三篇:华为USG防火墙配置命令

第三篇:华为USG防⽕墙配置命令1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27system-view //进⼊管理员视图,类似思科的config terminal sysname //修改设备名,类似思科的hostnamequit //退出当前级,类似思科的exitsave //保存,类似思科的writeundo //取消,类似思科的nointerface//进⼊接⼝display //显⽰状态,类似思科的showdisplay this//显⽰当前接⼝状态display ip interface brief //显⽰所有接⼝ip状态ip address x.x.x.x x //添加IP地址display zone //显⽰所有安全区域状态firewall zone name xx //添加安全区域set priority xx //设置安全级别add interface xxx //添加接⼝display firewall session table //显⽰会话列表display firewall session table verbose //显⽰会话详细信息firewall session aging-time //调整⽼化时间Interface GigabitEthernet x/x/x.x //进⼊⼦接⼝Vlan-type dot1q 10 //⼦接⼝标签Portswitch //将接⼝从三层模式切换到⼆层模式Port link-type //设置接⼝类型(access 或trunk)Port trunk allow-pass vlan //允许vlan流量通过Policy interzone //配置区域间策略(USG5500)Security-policy //配置全局策略(USG6000V)Policy //配置策略命令(USG5500)Rule name xx //配置策略名称(USG6000V)Source-zone //源区域(USG6000V)Destination-zone //⽬标区域(USG6000V)Source-address //源地址(USG6000V)Destination-address //⽬标地址(USG6000V)Action //激活策略命令Display policy //显⽰策略命令(后⾯跟all参数可以显⽰所有策略)Firewall packet-filter //修改缺省包过滤Rip X //进⼊RIP动态路由配置Network x.x.x.x //配置动态路由Policy service //配置服务或协议(USG5500)Service //配置服务或协议(USG6000V)Policy move //移动策略顺序system-view //进⼊管理员视图,类似思科的config terminal sysname //修改设备名,类似思科的hostnamequit //退出当前级,类似思科的exitsave //保存,类似思科的writeundo //取消,类似思科的nointerface//进⼊接⼝display //显⽰状态,类似思科的showdisplay this//显⽰当前接⼝状态display ip interface brief //显⽰所有接⼝ip状态ip address x.x.x.x x //添加IP地址display zone //显⽰所有安全区域状态firewall zone name xx //添加安全区域set priority xx //设置安全级别add interface xxx //添加接⼝display firewall session table //显⽰会话列表display firewall session table verbose //显⽰会话详细信息firewall session aging-time //调整⽼化时间Interface GigabitEthernet x/x/x.x //进⼊⼦接⼝Vlan-type dot1q 10 //⼦接⼝标签Portswitch //将接⼝从三层模式切换到⼆层模式Port link-type //设置接⼝类型(access 或trunk)Port trunk allow-pass vlan //允许vlan流量通过Policy interzone //配置区域间策略(USG5500)Security-policy //配置全局策略(USG6000V)Policy //配置策略命令(USG5500)Rule name xx //配置策略名称(USG6000V)Source-zone //源区域(USG6000V)28 29 30 31 32 33 34 35 36 37 38Destination-zone //⽬标区域(USG6000V)Source-address //源地址(USG6000V)Destination-address //⽬标地址(USG6000V)Action //激活策略命令Display policy //显⽰策略命令(后⾯跟all参数可以显⽰所有策略)Firewall packet-filter //修改缺省包过滤Rip X //进⼊RIP动态路由配置Network x.x.x.x //配置动态路由Policy service //配置服务或协议(USG5500)Service //配置服务或协议(USG6000V)Policy move //移动策略顺序。

华为防火墙配置命令大全,带案例,相当详细的!

华为防⽕墙配置命令⼤全,带案例,相当详细的!关于阿龙⼀个专注于计算机⽹络的⾮著名砖家,2016年拥有HCIE认证(数通⽅向),全球唯⼀编号:3558,分享计算机⽹络知识,让枯燥的技术知识变得更有趣,让⽂字动起来,让⽹络变得更简单。

信息爆炸的年代,过多⽆⽤的信息充斥着我们,学⽹络技术,关注⼀个号就够了,⼀起交流,共同进步。

防⽕墙(Firewall)也称防护墙,是由Check Point创⽴者Gil Shwed于1993年发明并引⼊国际互联⽹(US5606668(A)1993-12-15)防⽕墙是位于内部⽹和外部⽹之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防⽕墙是系统的第⼀道防线,其作⽤是防⽌⾮法⽤户的进⼊。

初始化防⽕墙初始化防⽕墙: 默认⽤户名为admin,默认的密码Admin@123,这⾥修改密码为along@163.Username:adminPassword:*****The password needs to be changed. Change now? [Y/N]: yPlease enter old password: Admin@123Please enter new password: Along@163Please confirm new password: Along@163<FW1> system-view // 进⼊系统视图[FW1] sysname FW1 // 给防⽕墙命名[FW1] undo info-center enable // 关闭⽇志弹出功能[FW1] quit<FW1> language-mode Chinese // 将提⽰修改为中⽂Change language mode, confirm? [Y/N] y提⽰:改变语⾔模式成功.开启Web管理界⾯: 默认防⽕墙console接⼝IP地址是192.168.0.1.<FW1> system-view[FW1] web-manager enable // 开启图形管理界⾯[FW1] interface GigabitEthernet 0/0/0[FW1-GigabitEthernet0/0/0] ip address 192.168.0.1 24 // 给接⼝配置IP地址[FW1-GigabitEthernet0/0/0] service-manage all permit // 放⾏该端⼝的请求[FW1-GigabitEthernet0/0/0] display this配置Console⼝登陆:<FW1> system-view // 进⼊系统视图[FW1] user-interface console 0 // 进⼊console0的⽤户配置接⼝[FW1-ui-console0] authentication-mode password // 使⽤密码验证模式[FW1-ui-console0] set authentication password cipher Admin1234 // 设置密码为Admin1234[FW1-ui-console0] quit // 退出⽤户配置接⼝配置telnet密码认证: 配置密码认证模式,此处配置密码为Admin@123.FW1> system-view[FW1] telnet server enable // 开启Telnet⽀持[FW1] interface GigabitEthernet 0/0/0 // 选择配置接⼝[FW1-GigabitEthernet0/0/0] service-manage telnet permit // 允许telnet[FW1-GigabitEthernet0/0/0] quit[FW1] user-interface vty 0 4 // 开启虚拟终端[FW1-ui-vty0-4] protocol inbound telnet // 允许telnet[FW1-ui-vty0-4] authentication-mode password // 设置为密码认证模式[FW1-ui-vty0-4] set authentication password cipher Admin@123 // 设置⽤户密码[USG6000V1] firewall zone trust // 选择安全区域[USG6000V1-zone-trust] add interface GE0/0/0 // 添加到安全区域配置telnet⽤户名密码认证:<FW1> system-view // 进⼊系统视图[FW1] interface GigabitEthernet 0/0/0 // 进⼊接⼝配置[FW1-GigabitEthernet0/0/0] ip address 192.168.0.1 24 // 配置接⼝IP[FW1-GigabitEthernet0/0/0] service-manage telnet permit // 允许telnet[FW1-GigabitEthernet0/0/0] service-manage ping permit // 允许ping[FW1-GigabitEthernet0/0/0] quit //退出[FW1] firewall zone trust // 进⼊trust安全域配置[FW1-zone-trust] add interface GigabitEthernet 0/0/0 // 把GE0/0/0加⼊到trust安全域[FW1-zone-trust] quit[FW1] telnet server enable // 启⽤telnet服务[FW1] user-interface vty 0 4 // 进⼊vty0-4的⽤户配置接⼝[FW1-ui-vty0-4] authentication-mode aaa // 使⽤AAA验证模式[FW1-ui-vty0-4] user privilege level 3 // 配置⽤户访问的命令级别为3[FW1-ui-vty0-4] protocol inbound telnet // 配置telnet[FW1-ui-vty0-4] quit // 退出⽤户配置接⼝[FW1] aaa // 进⼊AAA配置视图[FW1-aaa] manager-user lyshark // 创建⽤户vtyadmin[FW1-aaa-manager-user-lyshark] password cipher admin@123 // 配置⽤户密码[FW1-aaa-manager-user-lyshark] service-type telnet // 配置服务类型[FW1-aaa-manager-user-lyshark] quit // 退出[FW1-aaa] bind manager-user lyshark role system-admin // 绑定管理员⾓⾊[FW1-aaa] quit // 退出AAA视图常⽤查询命令: 查询防⽕墙的其他配置,常⽤的⼏个命令如下.[FW1] display ip interface brief // 查默认接⼝信息[FW1] display ip routing-table // 显⽰路由表[FW1] display zone // 显⽰防⽕墙区域[FW1] display firewall session table // 显⽰当前会话[FW1] display security-policy rule all // 显⽰安全策略配置到这⾥,我们就可以在浏览器中访问了,其访问地址是http://192.168.0.1防⽕墙基本配置初始化防⽕墙: 初始化配置,并设置好防⽕墙密码,此处⽤户名admin密码是along@123. Username:adminPassword:*****The password needs to be changed. Change now? [Y/N]: yPlease enter old password: Admin@123Please enter new password: Along@163Please confirm new password: Along@163<USG6000V1> system-view // 进⼊系统视图[USG6000V1] sysname FW1 // 给防⽕墙命名[FW1] undo info-center enable // 关闭⽇志弹出功能[FW1] quit<FW1> language-mode Chinese // 将提⽰修改为中⽂[FW1] web-manager enable // 开启图形管理界⾯[FW1] interface GigabitEthernet 0/0/0[FW1-GigabitEthernet0/0/0] service-manage all permit // 放⾏该端⼝的请求配置内⽹接⼝: 配置内⽹的接⼝信息,这⾥包括个GE 1/0/0 and GE 1/0/1这两个内⽹地址. <FW1> system-view[FW1] interface GigabitEthernet 1/0/0[FW1-GigabitEthernet1/0/0] ip address 192.168.1.1 255.255.255.0[FW1-GigabitEthernet1/0/0] undo shutdown[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet 1/0/1[FW1-GigabitEthernet1/0/1] ip address 192.168.2.1 255.255.255.0[FW1-GigabitEthernet1/0/1] undo shutdown[FW1-GigabitEthernet1/0/1] quit# -------------------------------------------------------[FW1] firewall zone trust // 将前两个接⼝加⼊trust区域[FW1-zone-trust] add interface GigabitEthernet 1/0/0[FW1-zone-trust] add interface GigabitEthernet 1/0/1配置外⽹接⼝: 配置外⽹接⼝GE 1/0/2接⼝的IP地址,并将其加⼊到untrust区域中.[FW1] interface GigabitEthernet 1/0/2 // 选择外⽹接⼝[FW1-GigabitEthernet1/0/2] undo shutdown // 开启外⽹接⼝[FW1-GigabitEthernet1/0/2] ip address 10.10.10.10 255.255.255.0 // 配置IP地址[FW1-GigabitEthernet1/0/2] gateway 10.10.10.20 // 配置⽹关[FW1-GigabitEthernet1/0/2] undo service-manage enable[FW1-GigabitEthernet1/0/2] quit# -------------------------------------------------------[FW1] firewall zone untrust // 选择外⽹区域[FW1-zone-untrust] add interface GigabitEthernet 1/0/2 // 将接⼝加⼊到此区域配置安全策略: 配置防⽕墙安全策略,放⾏trust(内⽹)-->untrust(外⽹)的数据包.[FW1] security-policy // 配置安全策略[FW1-policy-security] rule name lyshark // 规则名称[FW1-policy-security-rule-lyshark] source-zone trust // 原安全区域(内部)[FW1-policy-security-rule-lyshark] destination-zone untrust // ⽬标安全区域(外部)[FW1-policy-security-rule-lyshark] source-address any // 原地址区域[FW1-policy-security-rule-lyshark] destination-address any // ⽬标地址区域[FW1-policy-security-rule-lyshark] service any // 放⾏所有服务[FW1-policy-security-rule-lyshark] action permit // 放⾏配置[FW1-policy-security-rule-lyshark] quit配置源NAT:配置原NAT地址转换,仅配置源地址访问内⽹ --> 公⽹的转换.[FW1] nat-policy // 配置NAT地址转换[FW1-policy-nat] rule name lyshark // 指定策略名称[FW1-policy-nat-rule-lyshark] egress-interface GigabitEthernet 1/0/2 // 外⽹接⼝IP[FW1-policy-nat-rule-lyshark] action source-nat easy-ip // 源地址转换[FW1-policy-nat-rule-lyshark] display this配置⽬标NAT: 外⽹访问10.10.10.10⾃动映射到内⽹的192.168.2.1这台主机上.[FW1] firewall zone untrust // 选择外⽹区域[FW1-zone-untrust] add interface GigabitEthernet 1/0/2 // 将接⼝加⼊到此区域# ----NAT规则---------------------------------------------------# 外⽹主机访问10.10.10.10主机⾃动映射到内部的192.168.2.2[FW1] firewall detect ftp[FW1] nat server lyshark global 10.10.10.10 inside 192.168.2.2 no-reverse# ----放⾏规则---------------------------------------------------[FW1] security-policy // 配置安全策略[FW1-policy-security] rule name untrs-trs // 规则名称[FW1-policy-security-rule-lyshark] source-zone untrust // 原安全区域(外部)[FW1-policy-security-rule-lyshark] destination-zone trust // ⽬标安全区域(内部)[FW1-policy-security-rule-lyshark] action permit // 放⾏配置[FW1-policy-security-rule-lyshark] quitNAT 地址转换配置内⽹区域: 分别配置防⽕墙内⽹接⼝GE1/0/0 and GE1/0/1设置IP地址,并加⼊指定区域内. <FW1>system-view[FW1]undo info-center enable# ----配置IP地址-----------------------------------------------[FW1] interface GigabitEthernet 1/0/0[FW1-GigabitEthernet1/0/0] ip address 192.168.1.1 24[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet 1/0/1[FW1-GigabitEthernet1/0/1] ip address 192.168.2.1 24[FW1-GigabitEthernet1/0/1] quit# ----加⼊到指定区域--------------------------------------------[FW1] firewall zone trust[FW1-zone-trust] add interface GigabitEthernet 1/0/0[FW1] firewall zone dmz[FW1-zone-dmz] add interface GigabitEthernet 1/0/1配置外⽹区域: 然后配置外⽹地址,将Gig 1/0/2加⼊到untrust区域内.[FW1] interface GigabitEthernet 1/0/2[FW1-GigabitEthernet1/0/2] ip address 10.10.10.10 8[FW1] firewall zone untrust[FW1] firewall zone untrust[FW1-zone-dmz] add interface GigabitEthernet 1/0/2配置源NAT: 配置原NAT地址转换,仅配置源地址访问内⽹ --> 公⽹的转换.# ----配置源NAT转换---------------------------------------------[FW1] nat-policy // 配置NAT地址转换[FW1-policy-nat] rule name lyshark // 指定策略名称[FW1-policy-nat-rule-lyshark] egress-interface GigabitEthernet 1/0/2 // 外⽹接⼝IP[FW1-policy-nat-rule-lyshark] action source-nat easy-ip // 源地址转换[FW1-policy-nat-rule-lyshark] display this# ----放⾏相关安全策略------------------------------------------[FW1] security-policy[FW1-policy-security] rule name trust_untrust[FW1-policy-security-rule] source-zone trust[FW1-policy-security-rule] destination-zone untrust[FW1-policy-security-rule] action permit配置⽬标NAT: 外⽹访问10.10.10.10⾃动映射到内⽹的192.168.2.2这台主机上. # ----NAT规则---------------------------------------------------# 外⽹主机访问10.10.10.10主机⾃动映射到内部的192.168.2.2[FW1] firewall detect ftp[FW1]nat server lyshark global 10.10.10.10 inside 192.168.2.2 no-reverse# ----放⾏规则---------------------------------------------------[FW1] security-policy // 配置安全策略[FW1-policy-security] rule name untrs-DMZ // 规则名称[FW1-policy-security-rule-untrs-DMZ] source-zone untrust // 原安全区域(外部)[FW1-policy-security-rule-untrs-DMZ] destination-zone trust // ⽬标安全区域(内部)[FW1-policy-security-rule-untrs-DMZ] destination-address 192.168.2.2 24[FW1-policy-security-rule-untrs-DMZ] service any[FW1-policy-security-rule-untrs-DMZ] action permit // 放⾏配置[FW1-policy-security-rule-untrs-DMZ] quit配成交换机(透明模式)配置两台交换机: 分别配置两台交换机,并划分到相应的VLAN区域内.# ----配置LSW1交换机--------------------------------------------<Huawei> system-view[LSW1] vlan 10 // 创建VLAN10[LSW1] quit[LSW1] interface Ethernet 0/0/1 // 将该接⼝配置为trunk[LSW1-Ethernet0/0/1] port link-type trunk[LSW1-Ethernet0/0/1] port link-type trunk[LSW1-Ethernet0/0/1] port trunk allow-pass vlan 10 // 加⼊到vlan 10[LSW1-Ethernet0/0/1] quit[LSW1] port-group group-member Eth0/0/2 to Eth0/0/3[LSW1-port-group] port link-type access[LSW1-port-group] port default vlan 10[LSW1-port-group] quit# ----配置LSW2交换机--------------------------------------------<Huawei> system-view[LSW2] vlan 20[LSW1] quit[LSW2] interface Ethernet 0/0/1[LSW2-Ethernet0/0/1] port link-type trunk[LSW2-Ethernet0/0/1] port trunk allow-pass vlan 20[LSW2-Ethernet0/0/1] quit[LSW2] port-group group-member Eth0/0/2 to Eth0/0/3[LSW2-port-group] port link-type access[LSW2-port-group] port default vlan 20[LSW2-port-group] quit配置防⽕墙: 配置Gig1/0/0和Gig1/0/1接⼝为trunk模式,并分别配置好⽹关地址. [FW1] vlan 10[FW1-vlan10] quit[FW1] vlan 20[FW1-vlan20] quit# ----配置防⽕墙接⼝地址-----------------------------------------[FW1] interface GigabitEthernet 1/0/0[FW1-GigabitEthernet1/0/0] portswitch[FW1-GigabitEthernet1/0/0] port link-type trunk[FW1-GigabitEthernet1/0/0] port trunk allow-pass vlan 10[FW1] interface GigabitEthernet 1/0/1[FW1-GigabitEthernet1/0/1] portswitch[FW1-GigabitEthernet1/0/1] port link-type trunk[FW1-GigabitEthernet1/0/1] port trunk allow-pass vlan 20# ----分别给VLAN配置IP地址---------------------------------------[FW1]interface Vlanif 10[FW1-Vlanif10][FW1-Vlanif10]ip address 192.168.10.1 255.255.255.0[FW1-Vlanif10]alias vlan 10[FW1-Vlanif10]service-manage ping permit[FW1] interface Vlanif 20[FW1-Vlanif20][FW1-Vlanif20] ip address 192.168.20.1 255.255.255.0[FW1-Vlanif20] alias vlan 20[FW1-Vlanif20] service-manage ping permit添加防⽕墙区域: 将vlan10和vlan20添加到trust区域内.[FW1]firewall zone trust[FW1-zone-trust] add interface Vlanif 10[FW1-zone-trust] add interface Vlanif 20主备双机热备放⾏所有数据包(两台墙): 为了演⽰实验,需要⼿动放⾏数据包# ------------------------------------------------------------# 将默认防⽕墙规则,设置为允许所有[FW1] security-policy[FW1-policy-security] rule name anyall // 指定规则名称[FW1-policy-security-rule-anyall] source-zone any // 源地址允许所有[FW1-policy-security-rule-anyall] destination-zone any // ⽬标地址允许所有[FW1-policy-security-rule-anyall] action permit // 放⾏[FW1-policy-security-rule-anyall] quit[FW1-policy-security] quit# ------------------------------------------------------------# 将指定的接⼝加⼊到指定的区域内[FW1] firewall zone trust // 选择trust区域[FW1-zone-trust] add interface GigabitEthernet 1/0/0 // 添加内部的端⼝[FW1-zone-trust] quit[FW1] firewall zone untrust // 添加untru区域[FW1-zone-untrust] add interface GigabitEthernet 1/0/1 // 添加外部接⼝[FW1-zone-trust] quit配置IP地址(两台) :给防⽕墙的两个接⼝配置好IP地址.# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW1-GigabitEthernet1/0/0] ip address 192.168.1.253 24 // 配置防⽕墙IP[FW1-GigabitEthernet1/0/0] service-manage ping permit // 开启接⼝ping[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet1/0/1[FW1-GigabitEthernet1/0/1] ip address 10.10.10.20 8[FW1-GigabitEthernet1/0/1] service-manage ping permit[FW1-GigabitEthernet1/0/1] quit# ------------------------------------------------------------# 配置防⽕墙FW2[FW2] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW2-GigabitEthernet1/0/0] ip address 192.168.1.254 24 // 配置防⽕墙IP[FW2-GigabitEthernet1/0/0] service-manage ping permit // 开启接⼝ping[FW2-GigabitEthernet1/0/0] quit[FW2-GigabitEthernet1/0/0] quit[FW2] interface GigabitEthernet1/0/1[FW2-GigabitEthernet1/0/1] ip address 10.10.10.30 8[FW2-GigabitEthernet1/0/1] service-manage ping permit[FW2-GigabitEthernet1/0/1] quit开启源NAT地址:将内⽹数据映射到外⽹.# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] nat-policy // 配置NAT地址转换[FW1-policy-nat] rule name tru_untr // 指定策略名称[FW1-policy-nat-rule-tru_untr] egress-interface GigabitEthernet 1/0/1 // 外⽹接⼝IP [FW1-policy-nat-rule-tru_untr] action source-nat easy-ip // 源地址转换[FW1-policy-nat-rule-tru_untr] display this# ------------------------------------------------------------# 配置防⽕墙FW2[FW2] nat-policy // 配置NAT地址转换[FW2-policy-nat] rule name tru_untr // 指定策略名称[FW2-policy-nat-rule-tru_untr] egress-interface GigabitEthernet 1/0/1 // 外⽹接⼝IP [FW2-policy-nat-rule-tru_untr] action source-nat easy-ip // 源地址转换[FW2-policy-nat-rule-tru_untr] display this开启VRRP⽀持(两台)# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW1-GigabitEthernet1/0/0] vrrp vrid 1 virtual-ip 192.168.1.1 active // 配置虚拟接⼝为主[FW1-GigabitEthernet1/0/0] quit[FW1] interface GigabitEthernet 1/0/1 // 选择外部接⼝[FW1-GigabitEthernet1/0/1] vrrp vrid 2 virtual-ip 10.10.10.10 active[FW1-GigabitEthernet1/0/1] quit# ------------------------------------------------------------# 配置防⽕墙FW12[FW2] interface GigabitEthernet 1/0/0 // 选择内部接⼝[FW2-GigabitEthernet1/0/0] vrrp vrid 1 virtual-ip 192.168.1.1 standby // 配置虚拟接⼝为备[FW2-GigabitEthernet1/0/0] quit[FW2] interface GigabitEthernet 1/0/1[FW2-GigabitEthernet1/0/1] vrrp vrid 2 virtual-ip 10.10.10.10 standby[FW2-GigabitEthernet1/0/1] quitHRP配置(两台):# ------------------------------------------------------------# 配置防⽕墙FW1[FW1] hrp enableHRP_S[FW1] hrp interface GigabitEthernet 0/0/0 remote 172.16.1.2 // 指定接⼝和对端IP HRP_M[FW1] interface GigabitEthernet 0/0/0 // 选择虚拟接⼝HRP_M[FW1-GigabitEthernet0/0/0] ip address 172.16.1.1 24 // 配置本端IP地址# ------------------------------------------------------------# 配置防⽕墙FW2[FW2] hrp enableHRP_S[FW2] hrp standby-deviceHRP_S[FW2] hrp interface GigabitEthernet 0/0/0 remote 172.16.1.1HRP_S[FW2] interface GigabitEthernet 0/0/0HRP_S[FW2-GigabitEthernet0/0/0] ip address 172.16.1.2 24检查配置:注意1:默认处于 standby 状态的设备不允许配置安全策略,只允许在主设备配置安全策略,且安全策略会⾃动同步到备设备上⾯。

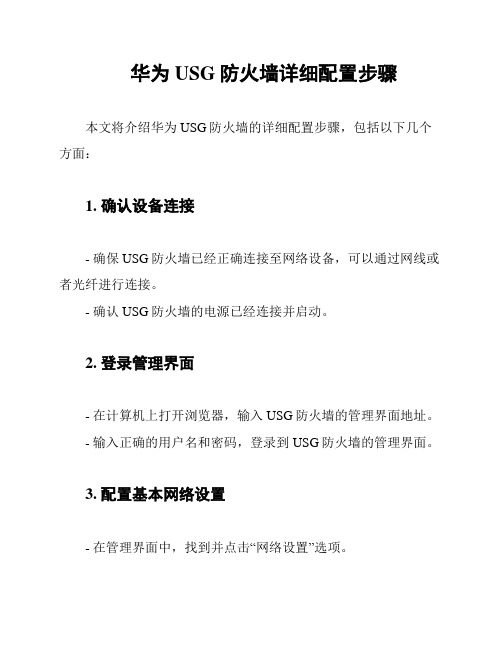

华为USG防火墙详细配置步骤

华为USG防火墙详细配置步骤

本文将介绍华为USG防火墙的详细配置步骤,包括以下几个方面:

1. 确认设备连接

- 确保USG防火墙已经正确连接至网络设备,可以通过网线或者光纤进行连接。

- 确认USG防火墙的电源已经连接并启动。

2. 登录管理界面

- 在计算机上打开浏览器,输入USG防火墙的管理界面地址。

- 输入正确的用户名和密码,登录到USG防火墙的管理界面。

3. 配置基本网络设置

- 在管理界面中,找到并点击“网络设置”选项。

- 在基本网络设置页面,根据网络需求配置IP地址、子网掩码、默认网关等基本网络参数。

4. 配置防火墙策略

- 在管理界面中,找到并点击“安全策略”或“防火墙策略”选项。

- 根据实际需求,配置防火墙策略,包括允许或禁止某些应用、网络服务或IP地址的访问。

5. 配置端口转发

- 在管理界面中,找到并点击“端口映射”或“端口转发”选项。

- 根据需要,配置端口映射规则,将外部请求的端口映射到内

部服务器的端口。

6. 配置虚拟专用网络(VPN)

- 在管理界面中,找到并点击“VPN”选项。

- 根据需求,配置VPN连接,包括设置加密方式、身份验证等

参数。

7. 保存配置并重启

- 在管理界面中,保存所有配置,并重启USG防火墙。

以上就是华为USG防火墙的详细配置步骤。

根据实际需求,可以进行相应的调整和扩展。

配置过程中,应注意安全设置和正确性,以确保USG防火墙的正常运行和网络的安全性。

华为路由器与防火墙的设置命令ok

华为路由器与防火墙的设置命令access-list 用于创建访问规则。

(1)创建标准访问列表access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ](2)创建扩展访问列表access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ](3)删除访问列表no access-list { normal | special } { all | listnumber [ subitem ] }【参数说明】normal 指定规则加入普通时间段。

special 指定规则加入特殊时间段。

listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。

listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。

permit 表明允许满足条件的报文通过。

deny 表明禁止满足条件的报文通过。

protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。

source-addr 为源地址。

source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。

dest-addr 为目的地址。

dest-mask 为目的地址通配位。

operator[可选] 端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作有:等于(eq)、大于(gt)、小于(lt)、不等于(neq)或介于(range);如果操作符为range,则后面需要跟两个端口。

华为USG5500防火墙配置实验一

华为USG5500防火墙配置实验1、实验拓扑内网:192.168.0.0/24外网:192.168.1.0/24其他设备地址规划如图,按照拓扑图搭建网络,并配置设备地址2、具体配置命令AR1<Huawei>system-view[Huawei]sysname AR1[AR1]interface g0/0/0[AR1-GigabitEthernet0/0/0]ip address 192.168.0.150 24[AR1-GigabitEthernet0/0/0]quit 退出[AR1]ip route-static 0.0.0.0 0.0.0.0 192.168.0.1 配置默认路由AR1开启Telnet服务[AR1]user-interface vty 0 4 开启远程线程[AR1-ui-vty0-4]au[AR1-ui-vty0-4]authentication-mode password 认证方式为password Please configure the login password (maximum length 16):888 登录密码 [AR1-ui-vty0-4]user privilege level 3 设置用户等级[AR1-ui-vty0-4]AR2<Huawei>system-view[Huawei]sysname AR2[AR2]interface g0/0/0[AR2-GigabitEthernet0/0/0]ip add[AR2-GigabitEthernet0/0/0]ip address 192.168.1.150 24[AR2-GigabitEthernet0/0/0]q[AR1]ip route-static 0.0.0.0 0.0.0.0 192.168.1.1AR2配置TelnetAR2]us[AR2]user-interface v[AR2]user-interface vty 0 4[AR2-ui-vty0-4]au[AR2-ui-vty0-4]authentication-mode p[AR2-ui-vty0-4]authentication-mode passwordPlease configure the login password (maximum length 16):666 或者[AR2-ui-vty0-4]set authentication password cipher 666[AR2-ui-vty0-4]user privilege level 3[AR2-ui-vty0-4]q防火墙配置:The device is running!<SRG>system-view[SRG]sysname FW1[FW1]interface g0/0/0[FW1-GigabitEthernet0/0/0]ip add 192.168.0.1 24Warning: Address already exists! 默认接口地址已经存在,不用管[FW1-GigabitEthernet0/0/0]q[FW1]interface g0/0/1[FW1-GigabitEthernet0/0/1]ip add 192.168.1.1 24[FW1-GigabitEthernet0/0/1]q[FW1]display zone 显示区域配置localpriority is 100#trustpriority is 85interface of the zone is (1):GigabitEthernet0/0/0#untrustpriority is 5interface of the zone is (0):#dmzpriority is 50interface of the zone is (0):#[FW1][FW1]firewall zone name outside 创建一个名字为outside的区域[FW1-zone-outside]set priority 30 设置安全等级为30[FW1-zone-outside]q[FW1]firewall zone name inside[FW1-zone-inside]set priority 90[FW1-zone-inside]q[FW1]display zone[FW1]firewall zone outside 进入outside区域,把接口g0/0/1接入该区域[FW1-zone-outside]add interface GigabitEthernet 0/0/1[FW1-zone-outside]display this 显示当前的配置#firewall zone name outsideset priority 30add interface GigabitEthernet0/0/1#return[FW1-zone-outside]q[FW1]display policy all 查看策略policy zone local#policy zone trust#policy zone untrust#policy zone dmz#policy zone outside#policy zone inside#policy interzone local trust inboundfirewall default packet-filter is permit#policy interzone local trust outboundfirewall default packet-filter is permit#policy interzone local untrust inboundfirewall default packet-filter is deny#policy interzone local untrust outbound firewall default packet-filter is permit #policy interzone local dmz inboundfirewall default packet-filter is deny#policy interzone local dmz outboundfirewall default packet-filter is permit #policy interzone local outside inboundfirewall default packet-filter is deny#policy interzone local outside outbound firewall default packet-filter is permit #policy interzone local inside inboundfirewall default packet-filter is deny#policy interzone local inside outboundfirewall default packet-filter is permit #policy interzone trust untrust inboundfirewall default packet-filter is deny#policy interzone trust untrust outbound firewall default packet-filter is deny#policy interzone trust dmz inboundfirewall default packet-filter is deny#policy interzone trust dmz outboundfirewall default packet-filter is deny#policy interzone trust outside inboundfirewall default packet-filter is deny#policy interzone trust outside outbound firewall default packet-filter is deny#policy interzone inside trust inboundfirewall default packet-filter is deny#policy interzone inside trust outboundfirewall default packet-filter is deny#policy interzone dmz untrust inboundfirewall default packet-filter is deny#policy interzone dmz untrust outboundfirewall default packet-filter is deny#policy interzone outside untrust inboundfirewall default packet-filter is deny#policy interzone outside untrust outboundfirewall default packet-filter is deny#policy interzone inside untrust inboundfirewall default packet-filter is deny#policy interzone inside untrust outboundfirewall default packet-filter is deny#policy interzone dmz outside inboundfirewall default packet-filter is deny#policy interzone dmz outside outboundfirewall default packet-filter is deny#policy interzone inside dmz inboundfirewall default packet-filter is deny#policy interzone inside dmz outboundfirewall default packet-filter is deny#policy interzone inside outside inboundfirewall default packet-filter is deny#policy interzone inside outside outboundfirewall default packet-filter is deny#[FW1]创建策略放行outbound流量[FW1]policy interzone trust outside outbound 定义outbound流量 [FW1-policy-interzone-trust-outside-outbound]poli[FW1-policy-interzone-trust-outside-outbound]policy 1[FW1-policy-interzone-trust-outside-outbound-1]poli[FW1-policy-interzone-trust-outside-outbound-1]policy so[FW1-policy-interzone-trust-outside-outbound-1]policy source192.168.0.150 001:27:13 2016/11/15[FW1-policy-interzone-trust-outside-outbound-1]poli[FW1-policy-interzone-trust-outside-outbound-1]policy de[FW1-policy-interzone-trust-outside-outbound-1]policy destination any 01:27:25 2016/11/15[FW1-policy-interzone-trust-outside-outbound-1]ac[FW1-policy-interzone-trust-outside-outbound-1]action p[FW1-policy-interzone-trust-outside-outbound-1]action permit01:27:34 2016/11/15[FW1-policy-interzone-trust-outside-outbound-1][FW1-policy-interzone-trust-outside-outbound-1]q01:27:37 2016/11/15[FW1-policy-interzone-trust-outside-outbound][FW1-policy-interzone-trust-outside-outbound]q01:27:38 2016/11/15[FW1][FW1][FW1]dis[FW1]display po[FW1]display poli[FW1]display policy i[FW1]display policy interzone t[FW1]display policy interzone trust o[FW1]display policy interzone trust outside outbound01:27:55 2016/11/15policy interzone trust outside outboundfirewall default packet-filter is denypolicy 1 (0 times matched)action permitpolicy service service-set ippolicy source 192.168.0.0 mask 255.255.255.0policy source 192.168.0.150 0policy destination any[FW1]firewall packet-filter default permit interzone trust outside Warning:Setting the default packet filtering to permit poses security risks. Youare advised to configure the security policy based on the actual data flows. Are you sure you want to continue?[Y/N]y[FW1]dis[FW1]display policy interzone trust outside outbound01:28:23 2016/11/15policy interzone trust outside outboundfirewall default packet-filter is permitpolicy 1 (0 times matched)action permitpolicy service service-set ippolicy source 192.168.0.0 mask 255.255.255.0policy source 192.168.0.150 0policy destination any恢复默认值deny[FW1]firewall packet-filter default deny interzone trust outside [FW1]display policy interzone trust outside outbound01:32:06 2016/11/15policy interzone trust outside outboundfirewall default packet-filter is denypolicy 1 (0 times matched)action permitpolicy service service-set ippolicy source 192.168.0.0 mask 255.255.255.0policy source 192.168.0.150 0policy destination any用内网的路由Telnet AR2后,可以登录在防火墙查看会话状态[FW1]display firewall session table verbose00:58:32 2016/11/15Current Total Sessions : 2telnet VPN:public --> publicZone: trust--> outside TTL: 00:00:10 Left: 00:00:00Interface: GigabitEthernet0/0/1 NextHop: 192.168.1.150 MAC: 00-e0-fc-7a-0b-5a<--packets:18 bytes:867 -->packets:17 bytes:728192.168.0.150:49272-->192.168.1.150:23telnet VPN:public --> publicZone: trust--> outside TTL: 00:10:00 Left: 00:09:55Interface: GigabitEthernet0/0/1 NextHop: 192.168.1.150 MAC: 00-e0-fc-7a-0b-5a<--packets:16 bytes:725 -->packets:17 bytes:726192.168.0.150:49957-->192.168.1.150:23[FW1]如何允许外网的用户Telnet到内网的路由器[FW1]policy interzone trust outside inbound[FW1-policy-interzone-trust-outside-inbound]policy 1[FW1-policy-interzone-trust-outside-inbound-1]policy source 192.168.1.150 0[FW1-policy-interzone-trust-outside-inbound-1]policy destination 192.168.0.150 0[FW1-policy-interzone-trust-outside-inbound-1]policy service service-set telnet[FW1-policy-interzone-trust-outside-inbound-1]action permit验证试验效果。

华为USG防火墙运维命令大全

华为U S G防火墙运维命令大全This model paper was revised by LINDA on December 15, 2012.华为USG防火墙运维命令大全1查会话使用场合针对可以建会话的报文,可以通过查看会话是否创建以及会话详细信息来确定报文是否正常通过防火墙。

命令介绍(命令类)display firewall session table [ verbose ] { source { inside | global } | destination { inside | global } } [ source-vpn-inst { STRING<1-19> | public } | dest-vpn-instance { STRING<1-19> | public } ] [ application { gtp | ftp | h323 | http | hwcc | ras | | dns | pptp | qq | rtsp | ils | smtp | sip | nbt | stun | rpc | sqlnet | mms } ] [ nat ] [ destination-port INTEGER<1-65535> ] [ long-link ]使用方法(工具类)首先确定该五元组是否建会话,对于TCP/UDP/ICMP(ICMP只有echo request和echo reply建会话)/GRE/ESP/AH的报文防火墙会建会话,其它比SCTP/OSPF/VRRP等报文防火墙不建会话。

如果会话已经建立,并且一直有后续报文命中刷新,基本可以排除防火墙的问题,除非碰到来回路径不一致况,需要关闭状态检测。

如果没有对应的五元组会话或者对于不建会话的报文,继续后续排查方法。

Global:表示在做NAT时转换后的IP。

Inside:表示在做NAT时转换前的IP。

华为防火墙常用命令

华为防火墙常用命令华为路由器和防火墙配置命令总结一、access-list 用于创建访问规则。

(1)创建标准访问列表access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ](2)创建扩展访问列表access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask[ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ](3)删除访问列表no access-list { normal | special } { all | listnumber [ subitem ] }【参数说明】normal 指定规则加入普通时间段。

special 指定规则加入特殊时间段。

listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。

listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。

permit 表明允许满足条件的报文通过。

deny 表明禁止满足条件的报文通过。

protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。

source-addr 为源地址。

source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。

dest-addr 为目的地址。

dest-mask 为目的地址通配位。

operator[可选] 端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作有:等于(eq)、大于(gt)、小于(lt)、不等于(neq)或介于(range);如果操作符为range,则后面需要跟两个端口。

华为USG防火墙运维命令大全

华为USG防火墙运维命令大全1查会话使用场合针对可以建会话的报文,可以通过查看会话是否创建以及会话详细信息来确定报文是否正常通过防火墙。

命令介绍(命令类)display firewall session table [ verbose ] { source { inside X.X.X.X | global X.X.X.X } | destination { inside X.X.X.X | global X.X.X.X } } [ source-vpn-instance { STRING<1-19> | public } | dest-vpn-instance { STRING<1-19> | public } ] [ application { gtp | ftp | h323 | http | hwcc | ras | mgcp | dns | pptp | qq | rtsp | ils | smtp | sip | nbt | stun | rpc | sqlnet | mms } ] [ nat ] [ destination-port INTEGER<1-65535> ] [ long-link ]使用方法(工具类)首先确定该五元组是否建会话,对于TCP/UDP/ICMP(ICMP只有echo request和echo reply建会话)/GRE/ESP/AH的报文防火墙会建会话,其它比如SCTP/OSPF/VRRP等报文防火墙不建会话。

如果会话已经建立,并且一直有后续报文命中刷新,基本可以排除防火墙的问题,除非碰到来回路径不一致情况,需要关闭状态检测。

如果没有对应的五元组会话或者对于不建会话的报文,继续后续排查方法。

Global:表示在做NAT时转换后的IP。

Inside:表示在做NAT时转换前的IP。

使用示例<USG5360>display firewall session table verbose source inside10.160.30.214:29:51 2010/07/01Current total sessions :1icmp VPN: public->publicZone: trust -> local TTL: 00:00:20 Left:00:00:20Interface: I0 Nexthop: 127.0.0.1 MAC:00-00-00-00-00-00<-- packets:4462 bytes:374808 --> packets:4461 bytes:37472410.160.30.17:43986<--10.160.30.2:43986对于TCP/UDP/ICMP/GRE/ESP/AH的报文防火墙会建会话,其它比如SCTP/OSPF/VRRP无法使用该方法排查。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

华为USG防火墙运维命令大全1查会话使用场合针对可以建会话的报文,可以通过查看会话是否创建以及会话详细信息来确定报文是否正常通过防火墙。

命令介绍(命令类)display firewall session table [ verbose ] { source { inside X.X.X.X | global X.X.X.X } | destination { inside X.X.X.X | global X.X.X.X } } [ source-vpn-instance { STRING<1-19> | public } | dest-vpn-instance { STRING<1-19> | public } ] [ application { gtp | ftp | h323 | http | hwcc | ras | mgcp | dns | pptp | qq | rtsp | ils | smtp | sip | nbt | stun | rpc | sqlnet | mms } ] [ nat ] [ destination-port INTEGER<1-65535> ] [ long-link ]使用方法(工具类)首先确定该五元组是否建会话,对于TCP/UDP/ICMP(ICMP只有echo request和echo reply建会话)/GRE/ESP/AH的报文防火墙会建会话,其它比如SCTP/OSPF/VRRP等报文防火墙不建会话。

如果会话已经建立,并且一直有后续报文命中刷新,基本可以排除防火墙的问题,除非碰到来回路径不一致情况,需要关闭状态检测。

如果没有对应的五元组会话或者对于不建会话的报文,继续后续排查方法。

Global:表示在做NAT时转换后的IP。

Inside:表示在做NAT时转换前的IP。

使用示例<USG5360>display firewall session table verbose source inside10.160.30.214:29:51 2010/07/01Current total sessions :1icmp VPN: public->publicZone: trust -> local TTL: 00:00:20 Left:00:00:20Interface: I0 Nexthop: 127.0.0.1 MAC:00-00-00-00-00-00<-- packets:4462 bytes:374808 --> packets:4461 bytes:37472410.160.30.17:43986<--10.160.30.2:43986对于TCP/UDP/ICMP/GRE/ESP/AH的报文防火墙会建会话,其它比如SCTP/OSPF/VRRP无法使用该方法排查。

2检查接口状态使用场合在报文不通时,可以先检查接口状态,排除由于接口down而导致报文不通的情况。

命令介绍display ip interface brief使用方法查看接口物理层和协议层状态,正常情况下三层接口物理层(Physical)和协议层(Protocol)都是up,如果有down现象,检查网线连接和网线(光纤,光模块)本身是否有问题,更换网线(光纤,光模块)尝试。

使用示例[USG5360]display ip interface brief*down: administratively down(l): loopback(s): spoofingInterface IP Address Physical Protocol DescriptionGigabitEthernet0/0/0 192.168.1.124 up up Huawei, USG5000GigabitEthernet0/0/1 10.160.30.17 up up Huawei, USG5000GigabitEthernet0/0/2 2.1.1.2 up up Huawei, USG5000 GigabitEthernet0/0/3 3.1.1.2 down down Huawei, USG5000 GigabitEthernet1/0/0 unassigned down down Huawei, USG5000GigabitEthernet1/0/1 unassigned up down Huawei, USG5000如上显示,GigabitEthernet0/0/3和GigabitEthernet1/0/0的物理层是down,其中GigabitEthernet0/0/3已经配置了IP地址,而GigabitEthernet1/0/0未配置,物理层down可能是因为网线被拔出或网线出问题,或者是与其对接的接口down,需要检查线路。

GigabitEthernet1/0/1的协议层down是因为没有配置ip地址。

3检查接口统计信息使用场合在发现报文传输有性能下降或者ping有丢包时,可以检查接口统计信息,确认接口是否有丢包。

命令介绍display interface [ interface-type [interface-number] ]使用方法查看出入接口统计是否计数正在增加,如果有增加则说明该接口链路正常,如果只有一条流则可以确定报文是否进入防火墙。

查看接口协商的情况,包括协商速率,全双工/半双工等。

关注接口五分钟流量统计与正常时的差别,关注业务经过设备的两个方向出入接口流量是否差不多。

使用示例GigabitEthernet1/0/0 current state :UPLine protocol current state :UPGigabitEthernet1/0/0 current firewall zone :trustDescription : Huawei, USG5000 Series, GigabitEthernet1/0/0InterfaceThe Maximum Transmit Unit is 1500 bytes, Hold timer is10(sec)Internet Address is11.110.30.17/24IP Sending Frames' Format is PKTFMT_ETHNT_2, Hardware address is0018-82fd-9d3bMedia type is twisted pair, loopback not set, promiscuous mode notset1000Mb/s-speed mode, Full-duplex mode, link type is auto negotiationflow control isdisableOutput queue : (Urgent queue :Size/Length/Discards) 0/50/0Output queue : (Protocol queue : Size/Length/Discards)0/1000/0Output queue : (FIFO queuing :Size/Length/Discards) 0/75/0Last 5 minutes input rate 1083 bytes/sec,11 packets/secLast 5 minutes output rate 1019 bytes/sec,10 packets/secInput: 15901905 packets, 3060644220bytes180 broadcasts, 19745multicasts5920 errors, 0 runts, 0 giants, 0throttles,0 CRC, 0 frames, 5920 overruns, 0 alignerrorsOutput: 10641815 packets, 1764395150bytes200 broadcasts, 0multicasts0 errors, 0 underruns, 0 collisions, 0 latecollisions,0 deferred, 0 lost carrier, 0 no carrier如上显示,Input方向出现了5920个overruns,很有可能之前出现了瞬间很大的流量,导致overruns丢包。

4查看防火墙系统统计使用场合通过查看防火墙系统统计,可以得到各种报文的统计值,以及各种丢包情况等信息。

命令介绍display firewall statistic system使用方法查看当前系统总会话数,TcpSession、UDPSession、ICMP session这三项统计值的和查看TCP半连接数,CurHalfCon统计值就是半连接数,通过该值可以确认半连接数是否过多,是否受到syn-flood攻击查看防火墙转发TCP业务是否丢包,使用RcvTCPpkts、RcvTCPbytes、PassTCPpkts、PassTCPOcts统计值,正常情况下Pass和Rcv不会相差很多会话创建是否失败根据发送报文的类别查看是否存在丢包,从这个统计可以查看出是否存在因攻击防范,包过滤等引起的丢包,以及根据收到ICMP/UDP/TCP报文个数和转发的个数计算被防火墙丢弃的个数。

5查看设备的运行状况使用场合在发现设备的告警灯亮时或者其他如接口无法UP等异常情况时,可以查看设备的运行状况,看主控板、接口卡等是否运行正常。

如果有器件显示故障,需尽快分析。

命令介绍display device使用方法直接执行display device。

使用示例<Eudemon>displaydeviceSecoway USG5360's Devicestatus:Slot# Type Online Status- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -0 RPU Present Normal2 2GE Present Normal3 PWR(AC) Present Abnormal4 PWR(AC) Present Normal5 FAN Present Normal收藏分享顶踩点评回复报告电梯直达小小李L3发表于 2015-3-27 13:57:30只看该作者沙发6 查看告警信息使用场合在发现设备的告警灯亮时或者在日志中发现如风扇灯硬件相关信息时,可以查看告警信息来确定问题,具体告警的信息参见《USG5300和E200告警.xls》。