RSACRYPTOSERVICEPROVIDER解密遇到问题

rsacryptoserviceprovider 缺少引用-概述说明以及解释

rsacryptoserviceprovider 缺少引用-概述说明以及解释1.引言1.1 概述在撰写这篇长文之前,首先需要对RSACryptoServiceProvider进行一个概述。

RSACryptoServiceProvider是一个在.NET Framework中提供的用于RSA加密和解密的类。

RSA是一种非对称加密算法,它使用公钥对数据进行加密,而使用私钥进行解密。

RSACryptoServiceProvider 类提供了使用RSA算法进行加密和解密的各种方法和属性。

RSACryptoServiceProvider是C中最常用和最强大的加密算法之一。

它可以用于加密和解密敏感数据,例如密码、信用卡号码和个人身份信息。

由于RSA算法的公钥和私钥是成对出现的,所以只有拥有私钥的人才能对加密的数据进行解密。

这使得RSACryptoServiceProvider成为一种安全可靠的加密算法。

RSACryptoServiceProvider类可用于生成RSA密钥对,包括公钥和私钥。

生成密钥对的过程通常由加密算法库自动处理。

然后,可以使用公钥对数据进行加密,并使用私钥对加密后的数据进行解密。

此外,RSACryptoServiceProvider还提供了其他一些功能,如数字签名和验证。

总之,RSACryptoServiceProvider是一个功能强大且安全可靠的加密算法类,可用于对敏感数据进行保护。

本文将介绍RSACryptoServiceProvider的背景信息和详细功能,以及对其应用前景进行展望。

接下来的章节将对这些内容进行详细阐述。

文章结构部分的内容应该包括对整篇文章的组织和章节分布的介绍,以及每个章节的主要内容和目标。

下面是一个可能的文章1.2 "文章结构"部分的内容:1.2 文章结构本文按照以下章节组织和讨论:1. 引言- 1.1 概述- 1.2 文章结构- 1.3 目的2. 正文- 2.1 背景介绍- 2.2 RSACryptoServiceProvider的功能3. 结论- 3.1 总结- 3.2 对RSACryptoServiceProvider的应用前景展望在引言部分,我们将对所讨论的主题进行简要概述,并介绍文章的整体结构。

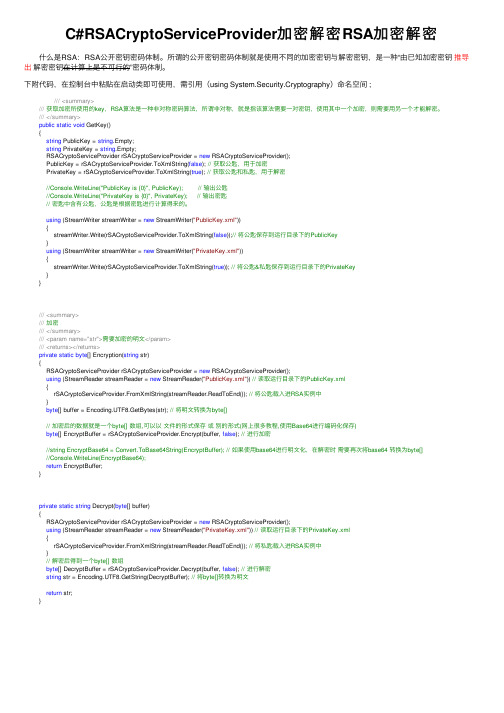

C#RSACryptoServiceProvider加密解密RSA加密解密

C#RSACryptoServiceProvider加密解密RSA加密解密 什么是RSA:RSA公开密钥密码体制。

所谓的公开密钥密码体制就是使⽤不同的加密密钥与解密密钥,是⼀种“由已知加密密钥推导出解密密钥在计算上是不可⾏的”密码体制。

下附代码,在控制台中粘贴在启动类即可使⽤,需引⽤(using System.Security.Cryptography)命名空间 ; ///<summary>///获取加密所使⽤的key,RSA算法是⼀种⾮对称密码算法,所谓⾮对称,就是指该算法需要⼀对密钥,使⽤其中⼀个加密,则需要⽤另⼀个才能解密。

///</summary>public static void GetKey(){string PublicKey = string.Empty;string PrivateKey = string.Empty;RSACryptoServiceProvider rSACryptoServiceProvider = new RSACryptoServiceProvider();PublicKey = rSACryptoServiceProvider.ToXmlString(false); // 获取公匙,⽤于加密PrivateKey = rSACryptoServiceProvider.ToXmlString(true); // 获取公匙和私匙,⽤于解密//Console.WriteLine("PublicKey is {0}", PublicKey); // 输出公匙//Console.WriteLine("PrivateKey is {0}", PrivateKey); // 输出密匙// 密匙中含有公匙,公匙是根据密匙进⾏计算得来的。

using (StreamWriter streamWriter = new StreamWriter("PublicKey.xml")){streamWriter.Write(rSACryptoServiceProvider.ToXmlString(false));// 将公匙保存到运⾏⽬录下的PublicKey}using (StreamWriter streamWriter = new StreamWriter("PrivateKey.xml")){streamWriter.Write(rSACryptoServiceProvider.ToXmlString(true)); // 将公匙&私匙保存到运⾏⽬录下的PrivateKey}}///<summary>///加密///</summary>///<param name="str">需要加密的明⽂</param>///<returns></returns>private static byte[] Encryption(string str){RSACryptoServiceProvider rSACryptoServiceProvider = new RSACryptoServiceProvider();using (StreamReader streamReader = new StreamReader("PublicKey.xml")) // 读取运⾏⽬录下的PublicKey.xml{rSACryptoServiceProvider.FromXmlString(streamReader.ReadToEnd()); // 将公匙载⼊进RSA实例中}byte[] buffer = Encoding.UTF8.GetBytes(str); // 将明⽂转换为byte[]// 加密后的数据就是⼀个byte[] 数组,可以以⽂件的形式保存或别的形式(⽹上很多教程,使⽤Base64进⾏编码化保存)byte[] EncryptBuffer = rSACryptoServiceProvider.Encrypt(buffer, false); // 进⾏加密//string EncryptBase64 = Convert.ToBase64String(EncryptBuffer); // 如果使⽤base64进⾏明⽂化,在解密时需要再次将base64 转换为byte[]//Console.WriteLine(EncryptBase64);return EncryptBuffer;}private static string Decrypt(byte[] buffer){RSACryptoServiceProvider rSACryptoServiceProvider = new RSACryptoServiceProvider();using (StreamReader streamReader = new StreamReader("PrivateKey.xml")) // 读取运⾏⽬录下的PrivateKey.xml{rSACryptoServiceProvider.FromXmlString(streamReader.ReadToEnd()); // 将私匙载⼊进RSA实例中}// 解密后得到⼀个byte[] 数组byte[] DecryptBuffer = rSACryptoServiceProvider.Decrypt(buffer, false); // 进⾏解密string str = Encoding.UTF8.GetString(DecryptBuffer); // 将byte[]转换为明⽂return str;}。

C#与JavaRsa加密与解密互通

C#与JavaRsa加密与解密互通Rsa 加密标准的制定已经过去了⼗多年了. 这两天在看rsa 加密的⽂章,基本上都是在说 .net 与 java 之间的 rsa加密是不能互通的.因为项⽬有⽤到,所以花了点时间对rsa加密做了⼀点点了解,发现,不管是java 还是 C# 都对 rsa 的标准加密进⾏了实现, 是对于标准是实现,不能互通就讲不过去了. 今天特意写了⼀段java 代码试了⼀下,发现是完全可以的.密钥的描述: C#(.net) 中有三种⽅式导出密钥,⼀种是blob,⼀种是 xml 另⼀种是参数,其中xml 的⽅式是把参数进⾏了 xml序列化.blob 的形式我没看懂是什么意思,只知道⽂档上说是给微软的什么api⽤的,下⾯给出其参数的形式.RSAParameters 字段Contains对应的 PKCS #1 字段d,私钥指数privateExponentd mod (p - 1) exponent1d mod (q - 1) exponent2e,公钥指数publicExponent(InverseQ)(q) = 1 mod p coefficientn modulusp prime1q prime2RSA 算法若要⽣成密钥对,可以从创建名为 p 和 q 的两个⼤的质数开始; 这两个数相乘,结果称为 n; 因为 p 和 q 都是质数,所以 n 的全部因数为 1、p、q 和 n;如果仅考虑⼩于 n 的数,则与 n 为互质数(即与 n 没有公因数)的数的个数等于 (p - 1)(q - 1);现在,选择⼀个数 e,它与计算的值为互质数; 则公钥表⽰为 {e, n};若要创建私钥,则必须计算 d,它是满⾜ (d)(e) mod n = 1 的⼀个数; 根据 Euclidean 算法,私钥为 {d, n};纯⽂本 m 到密码⽂本 c 的加密定义为 c = (m ^ e) mod n; 解密则定义为 m = (c ^ d) mod n;总之,我们可以从 .net 的rsa 中拿到合适的密钥描述就是了,⾄于 java的,我想也是可以做到的,⽽且通常密钥是应该放在密钥容器的.接下来我们⽤.net ⽣成⼀个 rsa 的密钥,以⼗六进制的⽅式输出的(new ⼀个RSACryptoServiceProvider,把密钥导出就可以了)D: 2FE7479CF4CFEE63218C44D763C3E552DC5FBC94A31F944B88AE8E58F0ED16874B8BED35307B143F413761B2ECFFC95F48DF0D0A29FC155C0B968EFE9FFF36E7DP: 6777B761BC29637622FC63682243BB2E05CCFC6FF710ADE1DCE6B0C843B17C4FDQ: 68771CCDA40F0DA0B504C438BB03F7DF30F77364094D475E70270D148260D247Exponent: 010001InverseQ: 5665AB47697008CC2CECB544B582B9C50628281C400846C1E736629B03FE5C85Modulus: B3F276C8EDF515FD3248CCF4163480B9F77443A666522D66B89411EC6DFE11DEA917A97C977750EE777DACBD4D2C11BC363FDC110E5CCA0A1361D51AFA4A7ADDP: ECC60A01B1BDCBA1C5422D8A0A34FC0E46727DB4ED5089E54C356F052E0AB573Q: C28F233948483D0CD0E3FA7B5D2955F2B15E831B38876FB0E7180D873EDF7A6F为了⽅便写.net 代码,这⾥贴⼀下blob的密钥0702000000A40000525341320002000001000100DD7A4AFA1AD561130ACA5C0E11DC3F36BC112C4DBDAC7D77EE5077977CA917A9DE11FE6DEC1194B8662D5266A64374F7B9803416F4CC4832FD15F5EDC876F2B373B50A2E056F354CE58因为是私钥,所以同时可以加密和解密.下⾯上 C# 代码,⽐较简单using System;using System.Security.Cryptography;class Program{public static void Main(string[] args){byte[] plainText = new byte[]{0,1,2,3,4,5};byte[] cipherText;byte[] key = String2Bytes("0702000000A40000525341328001000001000100D3D10816051881319774576B67B1D24F3AA303471A4402AB625208EC1CB04D508AF2098227C5EE185890ECB83E6971C12BDCF4F8AB0FD729167C815D34 using(var rsa = new RSACryptoServiceProvider()){rsa.ImportCspBlob(key);Console.WriteLine("OAEP:");Console.WriteLine(Bytes2String(rsa.Encrypt(plainText, true)));Console.WriteLine("PCSK1-v1_5:");Console.WriteLine(Bytes2String(rsa.Encrypt(plainText, false)));}Console.Write("Press any key to continue . . . ");Console.ReadKey(true);}const string pattern = @"[^0-9a-fA-F]+";static byte[] String2Bytes(string str){str = System.Text.RegularExpressions.Regex.Replace(str, pattern, "");if (str == string.Empty)return null;byte[] data = new byte[str.Length / 2];for (int i = 0; i < data.Length; ++i)data[i] = byte.Parse(str.Substring(2 * i, 2), System.Globalization.NumberStyles.HexNumber);return data;}static string Bytes2String(byte[] data){System.Text.StringBuilder builder = new System.Text.StringBuilder();foreach (var element in data) {builder.AppendFormat("{0:X2}",element);}return builder.ToString();}}运⾏后输出(rsa加密,密⽂每次都不⼀定⼀样):OAEP:87F04B0F28B81D23E63DA71C8278E0B7E357F40583BDDCAB493D44A58080EB178EC8E0DB0DCD4BE5427FDB8190229B8DF2511BDA1082607C92BD03B0615D5AD3 PCSK1-v1_5:358AB4D336D0C35DAE3895E8A125F4F5AD0FB58117A4100FAF15DE95FF8615F01FFB1A59C9B579792B7C14E93E54A3E7E236D464DDB93D8DF9D96F63F46BACD7现在我们有密⽂了,⾄于.net 的解密 .net 加密后的密⽂,我没兴趣去看,反正铁定可以的就是了.下⾯我们写java 的解密部分package rsatest;import java.math.BigInteger;import java.security.KeyFactory;import java.security.PrivateKey;import java.security.PublicKey;import java.security.spec.RSAPrivateKeySpec;import java.security.spec.RSAPublicKeySpec;import javax.crypto.Cipher;public class RsaTest {public static void main(String[] args) throws Exception {//前⾯补了个0,符号位为0,表⽰⾮负BigInteger n = new BigInteger("B3F276C8EDF515FD3248CCF4163480B9F77443A666522D66B89411EC6DFE11DEA917A97C977750EE777DACBD4D2C11BC363FDC110E5CCA0A1361D51AFA4A7ADD", 16); BigInteger e = new BigInteger("010001", 16);BigInteger d = new BigInteger("2FE7479CF4CFEE63218C44D763C3E552DC5FBC94A31F944B88AE8E58F0ED16874B8BED35307B143F413761B2ECFFC95F48DF0D0A29FC155C0B968EFE9FFF36E7", 16);RSAPublicKeySpec keySpec = new RSAPublicKeySpec(n, e);PublicKey publicKey = KeyFactory.getInstance("RSA").generatePublic(keySpec);RSAPrivateKeySpec prvKeySpec = new RSAPrivateKeySpec(n, d);PrivateKey privateKey = KeyFactory.getInstance("RSA").generatePrivate(prvKeySpec);//现在key 准备好了,把前⾯的密⽂放这⾥解密byte[] oaepCiphertext = Hex2Bytes("87F04B0F28B81D23E63DA71C8278E0B7E357F40583BDDCAB493D44A58080EB178EC8E0DB0DCD4BE5427FDB8190229B8DF2511BDA1082607C92BD03B0615D5AD3");//解密OAEP 加密的数据Cipher cipher = Cipher.getInstance("RSA/ECB/OAEPPADDING");cipher.init(Cipher.DECRYPT_MODE, privateKey);byte[] plaintext = cipher.doFinal(oaepCiphertext);System.out.println(Bytes2Hex(plaintext));//解密PKCS1-v1_5 加密的数据byte[] ciphertext = Hex2Bytes("358AB4D336D0C35DAE3895E8A125F4F5AD0FB58117A4100FAF15DE95FF8615F01FFB1A59C9B579792B7C14E93E54A3E7E236D464DDB93D8DF9D96F63F46BACD7");cipher = Cipher.getInstance("RSA");cipher.init(Cipher.DECRYPT_MODE, privateKey);plaintext = cipher.doFinal(ciphertext);System.out.println(Bytes2Hex(plaintext));}public static byte[] Hex2Bytes(String hexStr) {if (hexStr.length() % 2 != 0) {hexStr = "0" + hexStr;}byte[] bytes = new byte[hexStr.length() / 2];for (int i = 0; i < bytes.length; ++i) {bytes[i] = (byte) Integer.parseUnsignedInt(hexStr.substring(i * 2, i * 2 + 2), 16);}return bytes;}public static String Bytes2Hex(byte[] bytes) {StringBuilder builder = new StringBuilder();for (byte b : bytes) {builder.append(String.format("%02X", b));}return builder.toString();}}程序运⾏后输出:000102030405000102030405跟我们预期的是⼀样的.我们再⽤java 对明⽂加密,代码⽚段// plaintext {0,1,2,3,4,5}cipher = Cipher.getInstance("RSA/ECB/OAEPPADDING");cipher.init(Cipher.ENCRYPT_MODE, publicKey);oaepCiphertext = cipher.doFinal(plaintext);System.out.println("OAEP:");System.out.println(Bytes2Hex(oaepCiphertext));cipher = Cipher.getInstance("RSA");cipher.init(Cipher.ENCRYPT_MODE, publicKey);ciphertext = cipher.doFinal(plaintext);System.out.println("PCSK1-v1_5:");System.out.println(Bytes2Hex(ciphertext));对应输出(rsa加密,密⽂每次都不⼀定⼀样):OAEP:3144C4CB06C7F49D31E65D09C840069F7CCF602487908CCEAB33D473B949199E1795530B69E1FA20EB59E392B2B934024D46E979DEA1682BDFA61D6FDD980F9C PCSK1-v1_5:699A694BEB75616879C6B8D311CC10D987EA109D494EE6C9380CD2C02A124613F130C440CB1CA6D3405E50B62CF96A79EB43C3370253E5D8C1A9132CFE01D686接下来⽤C# 对数据解密,代码⽚段//还是⽤之前那个rsa对象//OAEPcipherText = String2Bytes("3144C4CB06C7F49D31E65D09C840069F7CCF602487908CCEAB33D473B949199E1795530B69E1FA20EB59E392B2B934024D46E979DEA1682BDFA61D6FDD980F9C"); Console.WriteLine(Bytes2String(rsa.Decrypt(cipherText, true)));//PCSK1-v1_5cipherText = String2Bytes("699A694BEB75616879C6B8D311CC10D987EA109D494EE6C9380CD2C02A124613F130C440CB1CA6D3405E50B62CF96A79EB43C3370253E5D8C1A9132CFE01D686"); Console.WriteLine(Bytes2String(rsa.Decrypt(cipherText, false)));对应的输出:000102030405000102030405解密也成功了.或许该头疼的问题是,已知 {e,n} 或者 {d,n} 怎么⽣成.net 使⽤的密钥.。

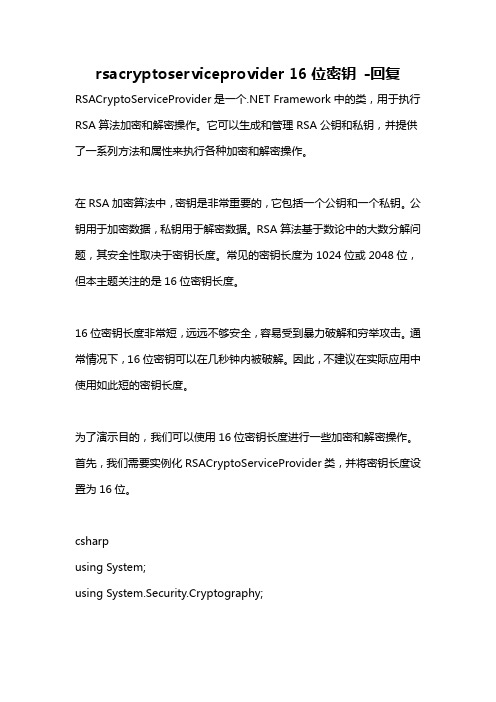

rsacryptoserviceprovider 16位密钥 -回复

rsacryptoserviceprovider 16位密钥-回复RSACryptoServiceProvider是一个.NET Framework中的类,用于执行RSA算法加密和解密操作。

它可以生成和管理RSA公钥和私钥,并提供了一系列方法和属性来执行各种加密和解密操作。

在RSA加密算法中,密钥是非常重要的,它包括一个公钥和一个私钥。

公钥用于加密数据,私钥用于解密数据。

RSA算法基于数论中的大数分解问题,其安全性取决于密钥长度。

常见的密钥长度为1024位或2048位,但本主题关注的是16位密钥长度。

16位密钥长度非常短,远远不够安全,容易受到暴力破解和穷举攻击。

通常情况下,16位密钥可以在几秒钟内被破解。

因此,不建议在实际应用中使用如此短的密钥长度。

为了演示目的,我们可以使用16位密钥长度进行一些加密和解密操作。

首先,我们需要实例化RSACryptoServiceProvider类,并将密钥长度设置为16位。

csharpusing System;using System.Security.Cryptography;class Program{static void Main(){RSACryptoServiceProvider rsa = new RSACryptoServiceProvider(16);进行加密和解密操作}}接下来,我们可以通过调用`rsa.ExportParameters`方法来获取生成的公钥和私钥参数。

由于16位密钥长度过短,这里我们只关注公钥的获取:csharpRSAParameters publicKey = rsa.ExportParameters(false);当然,由于密钥长度过短,我们还是不建议在实际应用中使用这个公钥,因为它容易被攻击者破解。

然后,我们可以使用获得的公钥对数据进行加密。

在这里,我们使用`rsa.Encrypt`方法加密一个简单的字符串:csharpbyte[] dataToEncrypt = System.Text.Encoding.UTF8.GetBytes("Hello, World!");byte[] encryptedData = rsa.Encrypt(dataToEncrypt, false);同样,我们也可以使用私钥对数据进行解密。

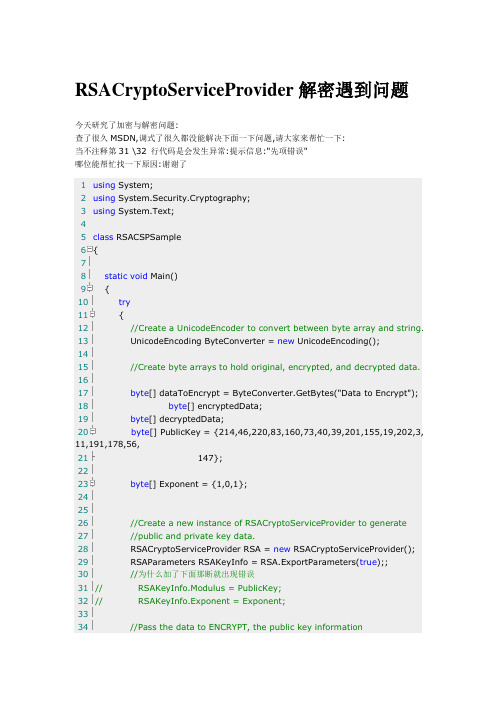

RSACryptoServiceProvider解密遇到问题

RSACryptoServiceProvider解密遇到问题今天研究了加密与解密问题:查了很久MSDN,调式了很久都没能解决下面一下问题,请大家来帮忙一下:当不注释第31 \32 行代码是会发生异常:提示信息:"先项错误"哪位能帮忙找一下原因:谢谢了1using System;2using System.Security.Cryptography;3using System.Text;45class RSACSPSample6{78static void Main()9 {10try11 {12//Create a UnicodeEncoder to convert between byte array and string.13 UnicodeEncoding ByteConverter = new UnicodeEncoding();1415//Create byte arrays to hold original, encrypted, and decrypted data.1617byte[] dataToEncrypt = ByteConverter.GetBytes("Data to Encrypt");18byte[] encryptedData;19byte[] decryptedData;20byte[] PublicKey = {214,46,220,83,160,73,40,39,201,155,19,202,3, 11,191,178,56,21 147};2223byte[] Exponent = {1,0,1};242526//Create a new instance of RSACryptoServiceProvider to generate27 //public and private key data.28 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider();29 RSAParameters RSAKeyInfo = RSA.ExportParameters(true);;30//为什么加了下面那断就出现错误31// RSAKeyInfo.Modulus = PublicKey;32// RSAKeyInfo.Exponent = Exponent;3334 //Pass the data to ENCRYPT, the public key information35 //(using RSACryptoServiceProvider.ExportParameters(false),36 //and a boolean flag specifying no OAEP padding.37 //加密38// encryptedData = RSAEncrypt(dataToEncrypt,RSA.ExportParameter s(true), false);39 encryptedData = RSAEncrypt(dataToEncrypt,RSAKeyInfo, false);40//Pass the data to DECRYPT, the private key information41 //(using RSACryptoServiceProvider.ExportParameters(true),42 //and a boolean flag specifying no OAEP padding.43 //解密44 decryptedData = RSADecrypt(encryptedData,RSAKeyInfo, false);4546//Display the decrypted plaintext to the console.47 Console.WriteLine("Decrypted plaintext: {0}", ByteConverter.GetStri ng(decryptedData));48 }49catch(ArgumentNullException)50 {51//Catch this exception in case the encryption did52 //not succeed.53 Console.WriteLine("Encryption failed.");5455 }56 Console.Read();57 }58//加密59static public byte[] RSAEncrypt(byte[] DataToEncrypt, RSAParameters RS AKeyInfo, bool DoOAEPPadding)60 {61try62 {63//Create a new instance of RSACryptoServiceProvider.64 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider();6566//Import the RSA Key information. This only needs67 //toinclude the public key information.68 RSA.ImportParameters(RSAKeyInfo);6970//Encrypt the passed byte array and specify OAEP padding.71 //OAEP padding is only available on Microsoft Windows XP or72 //later.73return RSA.Encrypt(DataToEncrypt, DoOAEPPadding);74 }75//Catch and display a CryptographicException76 //to the console.77catch(CryptographicException e)78 {79 Console.WriteLine(e.Message);8081return null;82 }8384 }85//解密:86static public byte[] RSADecrypt(byte[] DataToDecrypt, RSAParameters RS AKeyInfo,bool DoOAEPPadding)87 {88try89 {90//Create a new instance of RSACryptoServiceProvider.91 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider();9293//Import the RSA Key information. This needs94 //to include the private key information.95 RSA.ImportParameters(RSAKeyInfo);9697//Decrypt the passed byte array and specify OAEP padding.98 //OAEP padding is only available on Microsoft Windows XP or99 //later.100return RSA.Decrypt(DataToDecrypt, DoOAEPPadding);101 }102//Catch and display a CryptographicException103 //to the console.104catch(CryptographicException e)105 {106 Console.WriteLine(e.ToString());107108return null;109 }110111 }112}113。

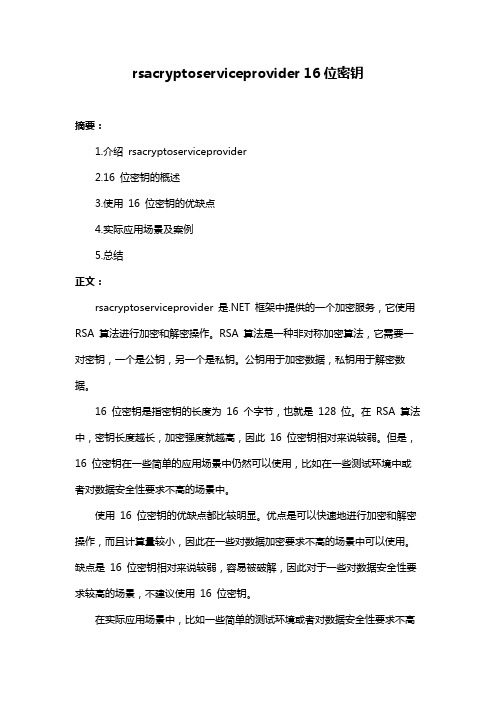

rsacryptoserviceprovider 16位密钥

rsacryptoserviceprovider 16位密钥摘要:1.介绍rsacryptoserviceprovider2.16 位密钥的概述3.使用16 位密钥的优缺点4.实际应用场景及案例5.总结正文:rsacryptoserviceprovider 是.NET 框架中提供的一个加密服务,它使用RSA 算法进行加密和解密操作。

RSA 算法是一种非对称加密算法,它需要一对密钥,一个是公钥,另一个是私钥。

公钥用于加密数据,私钥用于解密数据。

16 位密钥是指密钥的长度为16 个字节,也就是128 位。

在RSA 算法中,密钥长度越长,加密强度就越高,因此16 位密钥相对来说较弱。

但是,16 位密钥在一些简单的应用场景中仍然可以使用,比如在一些测试环境中或者对数据安全性要求不高的场景中。

使用16 位密钥的优缺点都比较明显。

优点是可以快速地进行加密和解密操作,而且计算量较小,因此在一些对数据加密要求不高的场景中可以使用。

缺点是16 位密钥相对来说较弱,容易被破解,因此对于一些对数据安全性要求较高的场景,不建议使用16 位密钥。

在实际应用场景中,比如一些简单的测试环境或者对数据安全性要求不高的场景中,可以使用16 位密钥。

例如,一个简单的聊天程序,可以使用16 位密钥对用户名和密码进行加密传输,以保证数据的安全性。

但是,在一些重要的应用场景中,比如银行、电商等对数据安全性要求较高的场景,建议使用更长的密钥长度,以提高数据的安全性。

总的来说,rsacryptoserviceprovider 16 位密钥可以在一些简单的应用场景中使用,但对于一些对数据安全性要求较高的场景,不建议使用16 位密钥。

C#使用RSA证书文件加密和解密示例

C#使⽤RSA证书⽂件加密和解密⽰例修改MSDN上的⽰例,使之可以通过RSA证书⽂件加密和解密,中间遇到⼀个⼩问题。

Q:执⾏ExportParameters()⽅法时,回报CryptographicException:该项不适于在指定状态下使⽤(Key not valid for use in specified state)。

A:导⼊带有私钥的证书时,需要使⽤"X509KeyStorageFlags"参数标记"私钥可导出"。

X509Certificate2 prvcrt = new X509Certificate2(@"X:\path\to\CA.pfx", "***password***", X509KeyStorageFlags.Exportable);以下为⽰例程序:View Codeusing System;using System.Collections.Generic;using System.Linq;using System.Text;namespace TeatApp_Crypto{using System;using System.Security.Cryptography;using System.Security.Cryptography.X509Certificates;using System.Text;class RSACSPSample{static void Main(){try{//Create a UnicodeEncoder to convert between byte array and string.UnicodeEncoding ByteConverter = new UnicodeEncoding();//Create byte arrays to hold original, encrypted, and decrypted data.byte[] dataToEncrypt = ByteConverter.GetBytes("Data to Encrypt");byte[] encryptedData;byte[] decryptedData;X509Certificate2 pubcrt = new X509Certificate2(@"X:\path\to\CA.crt");RSACryptoServiceProvider pubkey = (RSACryptoServiceProvider)pubcrt.PublicKey.Key;X509Certificate2 prvcrt = new X509Certificate2(@"X:\path\to\CA.pfx", "***password***", X509KeyStorageFlags.Exportable);RSACryptoServiceProvider prvkey = (RSACryptoServiceProvider)prvcrt.PrivateKey;//Create a new instance of RSACryptoServiceProvider to generate//public and private key data.//using (RSACryptoServiceProvider RSA = new RSACryptoServiceProvider())//{//Console.WriteLine(RSA.ToXmlString(false));//Pass the data to ENCRYPT, the public key information//(using RSACryptoServiceProvider.ExportParameters(false),//and a boolean flag specifying no OAEP padding.encryptedData = RSAEncrypt(dataToEncrypt, pubkey.ExportParameters(false), false);Console.WriteLine("Encrypted plaintext: {0}", Convert.ToBase64String(encryptedData));//Pass the data to DECRYPT, the private key information//(using RSACryptoServiceProvider.ExportParameters(true),//and a boolean flag specifying no OAEP padding.decryptedData = RSADecrypt(encryptedData, prvkey.ExportParameters(true), false);//Display the decrypted plaintext to the console.Console.WriteLine("Decrypted plaintext: {0}", ByteConverter.GetString(decryptedData));//}prvkey.Clear();pubkey.Clear();Console.Read();}catch (ArgumentNullException){//Catch this exception in case the encryption did//not succeed.Console.WriteLine("Encryption failed.");}}static public byte[] RSAEncrypt(byte[] DataToEncrypt, RSAParameters RSAKeyInfo, bool DoOAEPPadding){try{byte[] encryptedData;//Create a new instance of RSACryptoServiceProvider.using (RSACryptoServiceProvider RSA = new RSACryptoServiceProvider()){//Import the RSA Key information. This only needs//toinclude the public key information.RSA.ImportParameters(RSAKeyInfo);//Encrypt the passed byte array and specify OAEP padding.//OAEP padding is only available on Microsoft Windows XP or//later.encryptedData = RSA.Encrypt(DataToEncrypt, DoOAEPPadding);}return encryptedData;}//Catch and display a CryptographicException//to the console.catch (CryptographicException e){Console.WriteLine(e.Message);return null;}}static public byte[] RSADecrypt(byte[] DataToDecrypt, RSAParameters RSAKeyInfo, bool DoOAEPPadding) {try{byte[] decryptedData;//Create a new instance of RSACryptoServiceProvider.using (RSACryptoServiceProvider RSA = new RSACryptoServiceProvider()){//Import the RSA Key information. This needs//to include the private key information.RSA.ImportParameters(RSAKeyInfo);//Decrypt the passed byte array and specify OAEP padding.//OAEP padding is only available on Microsoft Windows XP or//later.decryptedData = RSA.Decrypt(DataToDecrypt, DoOAEPPadding);}return decryptedData;}//Catch and display a CryptographicException//to the console.catch (CryptographicException e){Console.WriteLine(e.ToString());return null;}}}}。

rsacryptoserviceprovider 16位密钥

rsacryptoserviceprovider 16位密钥摘要:1.RSACryptoserviceProvider 简介2.16 位密钥的概念和应用3.RSACryptoserviceProvider 的16 位密钥使用4.16 位密钥的安全性分析正文:【RSACryptoserviceProvider 简介】RSACryptoserviceProvider(简称RSA)是一种常见的加密算法,被广泛应用于各种网络安全场景。

RSA 算法基于公钥加密和私钥解密的原理,可以实现数据的安全传输。

RSA 的安全性在于其密钥生成过程的随机性和难以破解的特性。

【16 位密钥的概念和应用】在RSA 加密算法中,密钥长度决定了加密强度。

一般来说,密钥长度越长,加密强度越高。

16 位密钥,即16 个字节,是一种较短的密钥长度。

在实际应用中,16 位密钥主要用于加密较小的数据块或对安全性要求不高的场景。

【RSACryptoserviceProvider 的16 位密钥使用】要使用RSACryptoserviceProvider 生成16 位密钥,需要先创建一个RSA 加密对象,并指定密钥长度。

在创建过程中,可以选择公钥和私钥的位数,其中16 位密钥对应的位数为16*8=128 位。

创建好加密对象后,可以使用公钥加密数据和私钥解密数据。

【16 位密钥的安全性分析】虽然16 位密钥长度较短,但在一定程度上仍然可以保证数据的安全性。

然而,随着计算机技术的发展,暴力破解等攻击手段逐渐成为现实。

对于较长的密钥,如2048 位或3072 位,其安全性相对较高,更能抵抗现代计算机的破解能力。

因此,在实际应用中,应根据数据安全性需求选择适当长度的密钥。

总之,RSACryptoserviceProvider 的16 位密钥适用于对安全性要求不高的场景。

虽然其安全性相对较低,但在一定程度上仍能保证数据的安全传输。

rsacryptoserviceprovider 16位密钥

rsacryptoserviceprovider 16位密钥什么是RSACryptoServiceProvider?RSACryptoServiceProvider是.NET框架提供的一个加密类,用于实现非对称算法中的RSA加密和解密操作。

该类使用16位密钥对数据进行加解密,并且提供了数字签名和验证的功能。

RSA(Rivest-Shamir-Adleman)算法是一种非对称加密算法,公开密钥用于加密,私有密钥用于解密。

在RSA算法中,密钥的长度决定了加密强度和安全性,通常使用1024位或更长的密钥。

一步一步回答:第一步:生成密钥对要使用RSACryptoServiceProvider进行加密和解密操作,首先需要生成一个密钥对。

在.NET中,可以使用RSACryptoServiceProvider的GenerateKeyPair方法来生成一个新的密钥对。

在生成密钥对时,可以指定密钥的长度。

由于题目要求使用16位密钥,可以将密钥长度设置为16位。

但需要注意的是,16位密钥的安全性非常低,实际应用中不推荐使用这样的短密钥。

创建RSACryptoServiceProvider实例RSACryptoServiceProvider rsa = newRSACryptoServiceProvider(16);生成密钥对rsa.GenerateKeyPair();第二步:使用公钥进行加密生成密钥对之后,可以使用公钥对数据进行加密。

在.NET中,可以使用RSACryptoServiceProvider的Encrypt方法来实现加密操作。

加密的数据类型必须是字节数组,因此需要将明文数据转换为字节数组。

加密完成后的密文也是一个字节数组,需要将其转换为字符串进行传输或存储。

明文数据string plainText = "Hello, RSA!";将明文数据转换为字节数组byte[] plainBytes = Encoding.UTF8.GetBytes(plainText);使用公钥加密数据byte[] encryptedBytes = rsa.Encrypt(plainBytes, false);将加密后的密文转换为字符串string encryptedText = Convert.ToBase64String(encryptedBytes);第三步:使用私钥进行解密使用私钥进行解密的操作与使用公钥进行加密类似。

RSA加密、解密方案

.NET实现加密、解密、签名、验签(转)RSA加密算法是一种非对称加密算法。

在公钥加密标准和电子商业中RSA被广泛使用。

RSA是1977年由罗纳德•李维斯特(Ron Rivest)、阿迪•萨莫尔(Adi Shamir)和伦纳德•阿德曼(Leonard Adleman)一起提出的。

当时他们三人都在麻省理工学院工作。

RSA就是他们三人姓氏开头字母拼在一起组成的。

.Net的推出,我们能够利用.Net Framework中的类提供的加密服务来保证数据安全。

目前应用较为广泛的加密方法是使用RSA算法进行加密。

在.Net Framework中与RSA加密算法相关的类主要有两个:RSA 类和RSACryptoServiceProvider 类。

按照MSDN的说法RSA 类是“表示RSA 算法的所有实现均从中继承的基类”,而RSACryptoServiceProvider 类是“使用加密服务提供程序(CSP) 提供的RSA 算法的实现执行不对称加密和解密”。

另外,“表示RSA 算法的标准参数”的RSAParameters 结构也是很重要的,它保存了RSA算法的参数。

这里具体讲述一下在C#中如何使用框架提供的RSA算法来对我们的信息加密、签名、验证签名、解密的这个几个步骤的实现代码1using System.Security.Cryptography;23using System.Management;45using Microsoft.Win32;678///<summary>910///生成公私钥1112///</summary>1314///<param name="PrivateKeyPath"></param>1516///<param name="PublicKeyPath"></param>1718public void RSAKey(string PrivateKeyPath, string PublicKeyPath)1920 {2122try2324 {2526 RSACryptoServiceProvider provider = new RSACryptoServiceProvider();2728this.CreatePrivateKeyXML(PrivateKeyPath, provider.ToXmlString(true)); 2930this.CreatePublicKeyXML(PublicKeyPath, provider.ToXmlString(false)); 3132 }3334catch (Exception exception)3536 {3738throw exception;3940 }4142 }434445///<summary>4647///对原始数据进行MD5加密4849///</summary>5051///<param name="m_strSource">待加密数据</param>5253///<returns>返回机密后的数据</returns>5455public string GetHash(string m_strSource)5657 {5859 HashAlgorithm algorithm = HashAlgorithm.Create("MD5");6061byte[] bytes = Encoding.GetEncoding("GB2312").GetBytes(m_strSource); 6263byte[] inArray = puteHash(bytes);6465return Convert.ToBase64String(inArray);6667 }6869///<summary>707273///</summary>7475///<param name="xmlPublicKey">公钥</param>7677///<param name="m_strEncryptString">MD5加密后的数据</param>7879///<returns>RSA公钥加密后的数据</returns>8081public string RSAEncrypt(string xmlPublicKey, string m_strEncryptString) 8283 {8485string str2;8687try8889 {9091 RSACryptoServiceProvider provider = new RSACryptoServiceProvider(); 9293 provider.FromXmlString(xmlPublicKey);9495byte[] bytes = new UnicodeEncoding().GetBytes(m_strEncryptString);9697 str2 = Convert.ToBase64String(provider.Encrypt(bytes, false));9899 }100101catch (Exception exception)102103 {104105throw exception;106107 }108109return str2;110111 }112113///<summary>114116117///</summary>118119///<param name="xmlPrivateKey">私钥</param>120121///<param name="m_strDecryptString">待解密的数据</param>122123///<returns>解密后的结果</returns>124125public string RSADecrypt(string xmlPrivateKey, string m_strDecryptString) 126127 {128129string str2;130131try132133 {134135 RSACryptoServiceProvider provider = new RSACryptoServiceProvider(); 136137 provider.FromXmlString(xmlPrivateKey);138139byte[] rgb = Convert.FromBase64String(m_strDecryptString);140141byte[] buffer2 = provider.Decrypt(rgb, false);142143 str2 = new UnicodeEncoding().GetString(buffer2);144145 }146147catch (Exception exception)148149 {150151throw exception;152153 }154155return str2;156157 }158159///<summary>160161///对MD5加密后的密文进行签名162163///</summary>164165///<param name="p_strKeyPrivate">私钥</param>166167///<param name="m_strHashbyteSignature">MD5加密后的密文</param>168169///<returns></returns>170171public string SignatureFormatter(string p_strKeyPrivate, string m_strHashbyteSignature) 172173 {174175byte[] rgbHash = Convert.FromBase64String(m_strHashbyteSignature);176177 RSACryptoServiceProvider key = new RSACryptoServiceProvider();178179 key.FromXmlString(p_strKeyPrivate);180181 RSAPKCS1SignatureFormatter formatter = new RSAPKCS1SignatureFormatter(key); 182183 formatter.SetHashAlgorithm("MD5");184185byte[] inArray = formatter.CreateSignature(rgbHash);186187return Convert.ToBase64String(inArray);188189 }190191///<summary>192193///签名验证194195///</summary>196197///<param name="p_strKeyPublic">公钥</param>198199///<param name="p_strHashbyteDeformatter">待验证的用户名</param>200201///<param name="p_strDeformatterData">注册码</param>202203///<returns></returns>204205public bool SignatureDeformatter(string p_strKeyPublic, string p_strHashbyteDeformatter, string p_strDeformatterData)206207 {208209try210211 {212213byte[] rgbHash = Convert.FromBase64String(p_strHashbyteDeformatter);214215 RSACryptoServiceProvider key = new RSACryptoServiceProvider();216217 key.FromXmlString(p_strKeyPublic);218219 RSAPKCS1SignatureDeformatter deformatter = new RSAPKCS1SignatureDeformatter(key); 220221 deformatter.SetHashAlgorithm("MD5");222223byte[] rgbSignature = Convert.FromBase64String(p_strDeformatterData);224225if (deformatter.VerifySignature(rgbHash, rgbSignature))226227 {228229return true;230231 }232233return false;234235 }236237catch238239 {240241return false;242243 }244245 }247///<summary>248249///获取硬盘ID250251///</summary>252253///<returns>硬盘ID</returns>254255public string GetHardID()256257 {258259string HDInfo = "";260261 ManagementClass cimobject1 = new ManagementClass("Win32_DiskDrive"); 262263 ManagementObjectCollection moc1 = cimobject1.GetInstances();264265foreach (ManagementObject mo in moc1)266267 {268269 HDInfo = (string)mo.Properties["Model"].Value;270271 }272273return HDInfo;274275 }276277///<summary>278279///读注册表中指定键的值280281///</summary>282283///<param name="key">键名</param>284285///<returns>返回键值</returns>286287private string ReadReg(string key)288289 {291string temp = "";292293try294295 {296297 RegistryKey myKey = Registry.LocalMachine;298299 RegistryKey subKey = myKey.OpenSubKey(@"SOFTWARE\JX\Register"); 300301302303 temp = subKey.GetValue(key).ToString();304305 subKey.Close();306307 myKey.Close();308309return temp;310311 }312313catch (Exception)314315 {316317throw;//可能没有此注册项;318319 }320321322323 }324325///<summary>326327///创建注册表中指定的键和值328329///</summary>330331///<param name="key">键名</param>332333///<param name="value">键值</param>335private void WriteReg(string key, string value)336337 {338339try340341 {342343 RegistryKey rootKey = Registry.LocalMachine.CreateSubKey(@"SOFTWARE\JX\Register"); 344345 rootKey.SetValue(key, value);346347 rootKey.Close();348349 }350351catch (Exception)352353 {354355throw;356357 }358359 }360361///<summary>362363///创建公钥文件364365///</summary>366367///<param name="path"></param>368369///<param name="publickey"></param>370371public void CreatePublicKeyXML(string path, string publickey)372373 {374375try376377 {379 FileStream publickeyxml = new FileStream(path, FileMode.Create); 380381 StreamWriter sw = new StreamWriter(publickeyxml);382383 sw.WriteLine(publickey);384385 sw.Close();386387 publickeyxml.Close();388389 }390391catch392393 {394395throw;396397 }398399 }400401///<summary>402403///创建私钥文件404405///</summary>406407///<param name="path"></param>408409///<param name="privatekey"></param>410411public void CreatePrivateKeyXML(string path, string privatekey) 412413 {414415try416417 {418419 FileStream privatekeyxml = new FileStream(path, FileMode.Create); 420421 StreamWriter sw = new StreamWriter(privatekeyxml);423 sw.WriteLine(privatekey);424425 sw.Close();426427 privatekeyxml.Close();428429 }430431catch432433 {434435throw;436437 }438439 }440441///<summary>442443///读取公钥444445///</summary>446447///<param name="path"></param>448449///<returns></returns>450451public string ReadPublicKey(string path)452453 {454455 StreamReader reader = new StreamReader(path); 456457string publickey = reader.ReadToEnd();458459 reader.Close();460461return publickey;462463 }464465///<summary>467///读取私钥468469///</summary>470471///<param name="path"></param>472473///<returns></returns>474475public string ReadPrivateKey(string path)476477 {478479 StreamReader reader = new StreamReader(path);480481string privatekey = reader.ReadToEnd();482483 reader.Close();484485return privatekey;486487 }488489///<summary>490491///初始化注册表,程序运行时调用,在调用之前更新公钥xml492493///</summary>494495///<param name="path">公钥路径</param>496497public void InitialReg(string path)498499 {500501 Registry.LocalMachine.CreateSubKey(@"SOFTWARE\JX\Register");502503 Random ra = new Random();504505string publickey = this.ReadPublicKey(path);506507if (Registry.LocalMachine.OpenSubKey(@"SOFTWARE\JX\Register").ValueCount <= 0) 508509 {511this.WriteReg("RegisterRandom", ra.Next(1,100000).ToString());512513this.WriteReg("RegisterPublicKey", publickey);514515 }516517else518519 {520521this.WriteReg("RegisterPublicKey", publickey);522523 }524525 }526如果是要对发送的消息进行加密和解密,加密时用公钥,解密时用私钥,即使密文被窃取也无法破解。

rsacryptoserviceprovider 16位密钥 -回复

rsacryptoserviceprovider 16位密钥-回复如何使用RSACryptoServiceProvider生成16位密钥。

首先,我们需要了解一些基本的加密概念和算法。

RSA是一种非对称加密算法,是由Rivest、Shamir和Adleman三位密碼學家于1978年发明的。

它的特点是使用一对密钥,包括公钥和私钥,其中公钥用于加密数据,私钥用于解密数据。

在.NET框架中,RSACryptoServiceProvider是一个提供RSA加密功能的类。

它封装了RSA算法的实现细节,并提供了一组方法和属性,用于生成密钥、加密和解密数据。

接下来,我们将一步一步地介绍如何使用RSACryptoServiceProvider生成16位密钥。

步骤一:引用命名空间和类首先,在代码文件的开头,我们需要引用两个命名空间:System.Security.Cryptography和System.Text。

System.Security.Cryptography用于访问加密算法相关的类,System.Text用于处理字符串。

步骤二:创建RSACryptoServiceProvider对象然后,我们需要创建一个RSACryptoServiceProvider对象。

可以使用其默认构造函数来完成此操作。

代码如下:RSACryptoServiceProvider rsa = new RSACryptoServiceProvider();步骤三:生成密钥接下来,我们需要生成密钥。

在RSA算法中,密钥由两个部分组成:公钥和私钥。

生成密钥的方法是调用对象的GenerateKey方法。

代码如下:rsa.GenerateKey();此时,RSA对象已经生成了一对公钥和私钥。

我们可以通过以下两个属性来访问它们:rsa.ExportParameters(false):获取公钥rsa.ExportParameters(true):获取私钥步骤四:导出密钥导出密钥可以将密钥以不同格式保存到文件或字符串中。

rsacryptoserviceprovider 16位密钥 -回复

rsacryptoserviceprovider 16位密钥-回复标题:深入理解RSACryptoserviceProvider与16位密钥一、引言在信息安全领域,加密技术是保护数据安全的重要手段之一。

其中,RSA 加密算法因其强大的安全性而被广泛应用。

在.NET框架中,RSACryptoserviceProvider是实现RSA加密算法的一个关键类。

本文将详细探讨RSACryptoserviceProvider以及其与16位密钥的相关知识。

二、RSA加密算法概述RSA(Rivest-Shamir-Adleman)是一种非对称加密算法,由Ron Rivest, Adi Shamir和Leonard Adleman在1977年提出。

其主要特点是使用一对密钥,即公钥和私钥。

公钥可以公开给任何人,用于加密数据;私钥则需要保密,用于解密数据。

三、RSACryptoserviceProvider简介在.NET框架中,RSACryptoserviceProvider是实现RSA加密算法的一个重要类,位于System.Security.Cryptography命名空间下。

它提供了生成RSA密钥对、加密、解密、签名和验证签名等功能。

四、生成RSA密钥对使用RSACryptoserviceProvider生成RSA密钥对的步骤如下:1. 创建一个新的RSACryptoserviceProvider实例。

2. 调用GenerateKeyPair方法生成密钥对。

以下是一个简单的示例代码:csharpusing System.Security.Cryptography;RSACryptoServiceProvider rsa = new RSACryptoServiceProvider(); rsa.GenerateKeyPair();五、16位密钥的讨论在实际应用中,RSA密钥的长度通常为1024位、2048位或更高,以保证足够的安全性。

C#中使用OpenSSL的公钥加密私钥解密

C#中使⽤OpenSSL的公钥加密私钥解密在C#中进⾏公钥加密/私钥解密,需要⽤RSACryptoServiceProvider,但是它不⽀持由OpenSSL⽣成的公钥/私钥字符串。

公钥-----BEGIN PUBLIC KEY-----MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC7PyjMEuniN6BPn8oqzIZ6AO1NjSTO9R3adCCIwKfKIEoWXXM+tHDpktdPKSaAsWJPTNAGvEvtxOfzXib/EMXKqD0eUy5MatfpRjRdf1hJVimmfrb09Qx2j7CsKLy7nD23m4xubdYBwvkjMwt/L3JxB5D6qryW1wei/j1c+/OCxQIDAQAB-----END PUBLIC KEY-----私钥-----BEGIN RSA PRIVATE KEY-----MIICXQIBAAKBgQC7PyjMEuniN6BPn8oqzIZ6AO1NjSTO9R3adCCIwKfKIEoWXXM+tHDpktdPKSaAsWJPTNAGvEvtxOfzXib/EMXKqD0eUy5MatfpRjRdf1hJVimmfrb09Qx2j7CsKLy7nD23m4xubdYBwvkjMwt/L3JxB5D6qryW1wei/j1c+/OCxQIDAQABAoGAT7vGYJgRNf4f6qgNS4pKHTu10RcwPFyOOM7IZ9M5380+HyXuBB6MEjowKwpH1fcy+LepwaR+5KG7b5uBGY4H2ticMtdysBd9gLwnY4Eh4j7LCWE54HvELpeWXkWpFQdb/NQhcqMAGwYsTnRPdBqkrUmJBTYqEGkIlqCQ5vUJOCECQQDhe0KGmbq1RWp6TDvgpA2dUmlt2fdP8oNW8O7MvbDaQRduoZnVRTPYCDKfzFqpNXL1hAYgth1N0vzDnv3VoLcpAkEA1JcY+rLv5js1g5Luv8LaI5/3uOg0CW7fmh/LfGuz8k/OxASN+cAOUjPHrxtc5xn1zat4/bnV5GEdlOp/DhquPQJBAIV2Fsdi4M+AueiPjPWHRQO0jvDVjfwFOFZSn5YSRUa6NmtmPY6tumUJXSWWqKb1GwlVTuc3xBqXYsNLLUWwLhkCQQDJUJCiD0LohhdGEqUuSKnj5H9kxddJO4pZXFSI7UEJbJQDwcBkyn+FTm2BH+tZGZdQfVnlA89OJr0poOpSg+eNAkAKY85SR9KASaTiDBoPpJ8N805XEhd0Kq+ghzSThxL3fVtKUQLiCh7Yd8oMd/G5S3xWJHUXSioATT8uPRH2bOb/-----END RSA PRIVATE KEY-----⽹上有⽜⼈通过解析公钥/私钥字符串,将之导⼊到RSACryptoServiceProvider中(原⽂链接已不存在)。

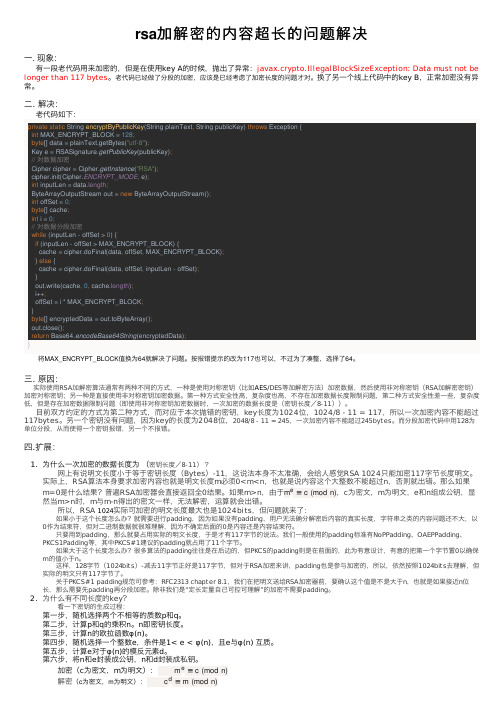

rsa加解密的内容超长的问题解决

rsa加解密的内容超长的问题解决⼀. 现象:有⼀段⽼代码⽤来加密的,但是在使⽤key A的时候,抛出了异常:javax.crypto.IllegalBlockSizeException: Data must not be longer than 117 bytes。

⽼代码已经做了分段的加密,应该是已经考虑了加密长度的问题才对。

换了另⼀个线上代码中的key B,正常加密没有异常。

⼆. 解决:⽼代码如下:private static String encryptByPublicKey(String plainText, String publicKey) throws Exception {int MAX_ENCRYPT_BLOCK = 128;byte[] data = plainText.getBytes("utf-8");Key e = RSASignature.getPublicKey(publicKey);// 对数据加密Cipher cipher = Cipher.getInstance("RSA");cipher.init(Cipher.ENCRYPT_MODE, e);int inputLen = data.length;ByteArrayOutputStream out = new ByteArrayOutputStream();int offSet = 0;byte[] cache;int i = 0;// 对数据分段加密while (inputLen - offSet > 0) {if (inputLen - offSet > MAX_ENCRYPT_BLOCK) {cache = cipher.doFinal(data, offSet, MAX_ENCRYPT_BLOCK);} else {cache = cipher.doFinal(data, offSet, inputLen - offSet);}out.write(cache, 0, cache.length);i++;offSet = i * MAX_ENCRYPT_BLOCK;}byte[] encryptedData = out.toByteArray();out.close();return Base64.encodeBase64String(encryptedData);}将MAX_ENCRYPT_BLOCK值换为64就解决了问题。

c#公钥加密私钥解密和验证

byte[] messagebytes = Encoding.UTF8.GetBytes("luo罗"); RSACryptoServiceProvider oRSA = new RSACryptoServiceProvider(); string privatekey = oRSA.ToXmlString(true); string publickey = oRSA.ToXmlString(false);

}

private void button1_Click(object sender, EventArgs e) { Estring = RSAEncrypt(pubKey, "Hi Bob");

}

private void button2_Click(object sender, EventArgs e) { string DString; DString = RSADecrypt(priKey, Estring);

}

public static string RSADecrypt(string privateKey, string content) {

RSACryptoServiceProvider rsa = new RSACryptoServiceProvider(); byte[] cipherbytes; rsa.FromXmlString(privateKey); cipherbytes = rsa.Decrypt(Convert.FromBase64String(content), false); return Encoding.UTF8.GetString(cipherbytes);

解密操作规程使用中的典型问题与解决方法

解密操作规程使用中的典型问题与解决方法随着科技的不断发展,数据加密在现代社会中扮演着重要的角色。

为了确保数据的安全性,很多组织和个人都采用了各种加密算法和操作规程。

然而,在实际应用中,我们常常会遇到一些典型问题。

本文将探讨解密操作规程使用中的典型问题,并提供相应的解决方法。

一、密钥管理问题密钥是解密操作规程中最重要的组成部分之一。

然而,密钥的管理却是一个复杂而容易出错的过程。

常见的问题包括密钥的生成、存储和分发等。

为了解决这些问题,我们可以采取以下方法:1. 密钥生成:使用安全的随机数生成器来生成密钥,确保密钥的唯一性和随机性。

2. 密钥存储:将密钥存储在安全的硬件设备中,如加密芯片或硬件安全模块。

同时,建立完善的密钥管理制度,确保密钥的安全性和可追溯性。

3. 密钥分发:采用安全的通信渠道,如加密传输或面对面交接等方式,将密钥传输给合法的使用者。

二、算法选择问题在解密操作规程中,算法的选择直接关系到数据的安全性和效率。

然而,由于算法的多样性和复杂性,我们常常面临算法选择的困难。

为了解决这个问题,我们可以考虑以下因素:1. 安全性:选择经过广泛验证和被广泛接受的加密算法,如AES(高级加密标准)等。

避免使用过时或不安全的算法,如DES(数据加密标准)等。

2. 效率:根据实际需求,选择适合的加密算法。

对于大规模数据加密,可以考虑使用高效的对称加密算法;对于密钥交换或数字签名等场景,可以选择非对称加密算法。

三、安全性管理问题解密操作规程的安全性管理是确保数据安全的重要环节。

然而,由于人为因素或技术原因,安全性管理常常存在一些问题。

为了解决这些问题,我们可以采取以下措施:1. 安全意识培训:加强对解密操作规程的培训,提高使用者的安全意识。

确保使用者了解解密操作规程的重要性和安全性管理的要求。

2. 访问控制:建立严格的访问控制机制,只授权合法的人员访问解密操作规程和相关数据。

同时,定期审计访问记录,及时发现和处理异常行为。

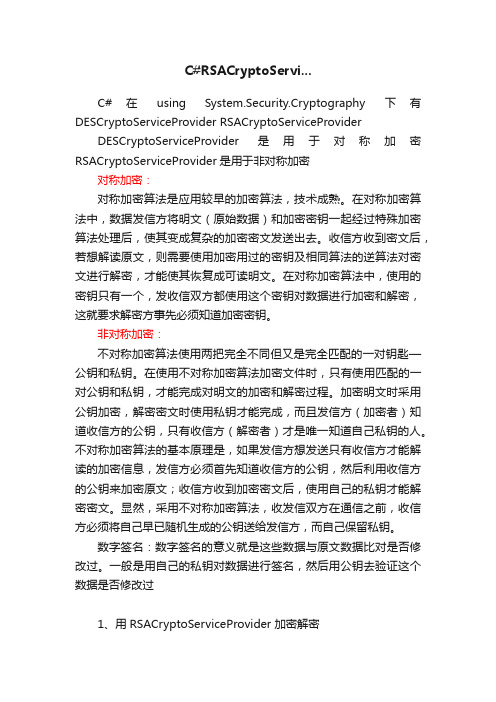

C#RSACryptoServi...

C#RSACryptoServi...C#在using System.Security.Cryptography下有DESCryptoServiceProvider RSACryptoServiceProvider DESCryptoServiceProvider 是用于对称加密RSACryptoServiceProvider是用于非对称加密对称加密:对称加密算法是应用较早的加密算法,技术成熟。

在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。

收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。

在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

非对称加密:不对称加密算法使用两把完全不同但又是完全匹配的一对钥匙—公钥和私钥。

在使用不对称加密算法加密文件时,只有使用匹配的一对公钥和私钥,才能完成对明文的加密和解密过程。

加密明文时采用公钥加密,解密密文时使用私钥才能完成,而且发信方(加密者)知道收信方的公钥,只有收信方(解密者)才是唯一知道自己私钥的人。

不对称加密算法的基本原理是,如果发信方想发送只有收信方才能解读的加密信息,发信方必须首先知道收信方的公钥,然后利用收信方的公钥来加密原文;收信方收到加密密文后,使用自己的私钥才能解密密文。

显然,采用不对称加密算法,收发信双方在通信之前,收信方必须将自己早已随机生成的公钥送给发信方,而自己保留私钥。

数字签名:数字签名的意义就是这些数据与原文数据比对是否修改过。

一般是用自己的私钥对数据进行签名,然后用公钥去验证这个数据是否修改过1、用RSACryptoServiceProvider 加密解密//加密解密用到的公钥与私钥RSACryptoServiceProvider oRSA = new RSACryptoServiceProvider();string privatekey=oRSA.ToXmlString(true);//私钥string publickey=oRSA.T oXmlString(false);//公钥//这两个密钥需要保存下来byte[] messagebytes = Encoding.UTF8.GetBytes("luo罗"); //需要加密的数据-//公钥加密RSACryptoServiceProvider oRSA1 = new RSACryptoServiceProvider();oRSA1.FromXmlString(publickey); //加密要用到公钥所以导入公钥byte[] AOutput = oRSA1.Encrypt(messagebytes ,false); //AOutput 加密以后的数据-//私钥解密RSACryptoServiceProvider oRSA2 = new RSACryptoServiceProvider();oRSA2.FromXmlString(privatekey);byte[] AInput = oRSA2.Decrypt(AOutput, false);string reslut=Encoding.ASCII.GetString(AInput)2、用RSACryptoServiceProvider签名验签byte[] messagebytes = Encoding.UTF8.GetBytes("luo罗");RSACryptoServiceProvider oRSA = new RSACryptoServiceProvider();string privatekey = oRSA.ToXmlString(true);string publickey = oRSA.ToXmlString(false);//私钥签名RSACryptoServiceProvider oRSA3 = new RSACryptoServiceProvider();oRSA3.FromXmlString(privatekey);byte[] AOutput = oRSA3.SignData(messagebytes, "SHA1");//公钥验证RSACryptoServiceProvider oRSA4 = new RSACryptoServiceProvider();oRSA4.FromXmlString(publickey);bool bVerify = oRSA4.VerifyData(messagebytes, "SHA1", AOutput);3、用证书进行签名因为一般证书的私钥是不可以导出的所以所以用第2种方法导入私钥的来进行签名行不通byte[] messagebytes = Encoding.UTF8.GetBytes("luo罗");string Path = @"D:\Certificate\1.P12";X509Certificate2 x509 = new X509Certificate2(Path, "12345678");SHA1 sha1 = new SHA1CryptoServiceProvider();byte[] hashbytes = puteHash(messagebytes); //对要签名的数据进行哈希RSAPKCS1SignatureFormatter signe = new RSAPKCS1SignatureFormatter();signe.SetKey(x509.PrivateKey); //设置签名用到的私钥signe.SetHashAlgorithm("SHA1"); //设置签名算法byte[] reslut = signe.CreateSignature(hashbytes);验签:与第2方法相同RSACryptoServiceProvider oRSA4 = new RSACryptoServiceProvider();oRSA4.FromXmlString(x509.PublicKey.Key.ToXmlString(false));bool bVerify = oRSA4.VerifyData(messagebytes, "SHA1", reslut);4、用证书加密解密string Path = @"D:\Certificate\1.P12";X509Certificate2 x509 = new X509Certificate2(Path, "12345678");byte[] data = System.Text.Encoding.UTF8.GetBytes("cheshi罗");-//证书公钥加密RSACryptoServiceProvider oRSA1 = new RSACryptoServiceProvider();oRSA1.FromXmlString(x509.PublicKey.Key.ToXmlString(false) );-byte[] AOutput = oRSA1.Encrypt(data, false);-//证书私钥解密RSACryptoServiceProvider rsa2 = (RSACryptoServiceProvider)x509.PrivateKey;byte[] plainbytes = rsa2.Decrypt(AOutput, false);string reslut = Encoding.UTF8.GetString(plainbytes);5用证书对文件加密解密,因为文件可能特别大所以需要用流和buffer的方式来,鄙视把文件全部读到byte[]里进行加密的人,假如文件5G,那全部读到byte[]里崩溃掉private void Form1_Load(object sender, EventArgs e){x509=new X509Certificate2(Path, "12345678");RSACryptoServiceProvider oRSA1 = new RSACryptoServiceProvider();Encrypt();Decrypt();}private void Decrypt(){string FilePath = "2.txt";string OutFile = "3.txt";。

RSACryptoServiceProvider解密遇到问题

RSACryptoServiceProvider解密遇到问题今天研究了加密与解密问题:查了很久MSDN,调式了很久都没能解决下面一下问题,请大家来帮忙一下:当不注释第31 \32 行代码是会发生异常:提示信息:"先项错误"哪位能帮忙找一下原因:谢谢了1using System;2using System.Security.Cryptography;3using System.Text;45class RSACSPSample6{78static void Main()9 {10try11 {12//Create a UnicodeEncoder to convert between byte array and string.13 UnicodeEncoding ByteConverter = new UnicodeEncoding();1415//Create byte arrays to hold original, encrypted, and decrypted data. 1617byte[] dataToEncrypt = ByteConverter.GetBytes("Data to Encrypt"); 18byte[] encryptedData;19byte[] decryptedData;20byte[] PublicKey = {214,46,220,83,160,73,40,39,201,155,19,202,3, 11,191,178,56,21 147};2223byte[] Exponent = {1,0,1};242526//Create a new instance of RSACryptoServiceProvider to generate27 //public and private key data.28 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider();29 RSAParameters RSAKeyInfo = RSA.ExportParameters(true);;30//为什么加了下面那断就出现错误31// RSAKeyInfo.Modulus = PublicKey;32// RSAKeyInfo.Exponent = Exponent;3334 //Pass the data to ENCRYPT, the public key information35 //(using RSACryptoServiceProvider.ExportParameters(false),36 //and a boolean flag specifying no OAEP padding.37 //加密38// encryptedData = RSAEncrypt(dataToEncrypt,RSA.ExportParameter s(true), false);39 encryptedData = RSAEncrypt(dataToEncrypt,RSAKeyInfo, false);40//Pass the data to DECRYPT, the private key information41 //(using RSACryptoServiceProvider.ExportParameters(true),42 //and a boolean flag specifying no OAEP padding.43 //解密44 decryptedData = RSADecrypt(encryptedData,RSAKeyInfo, false);4546//Display the decrypted plaintext to the console.47 Console.WriteLine("Decrypted plaintext: {0}", ByteConverter.GetStri ng(decryptedData));48 }49catch(ArgumentNullException)50 {51//Catch this exception in case the encryption did52 //not succeed.53 Console.WriteLine("Encryption failed.");5455 }56 Console.Read();57 }58//加密59static public byte[] RSAEncrypt(byte[] DataToEncrypt, RSAParameters RS AKeyInfo, bool DoOAEPPadding)60 {61try62 {63//Create a new instance of RSACryptoServiceProvider.64 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider(); 6566//Import the RSA Key information. This only needs67 //toinclude the public key information.68 RSA.ImportParameters(RSAKeyInfo);6970//Encrypt the passed byte array and specify OAEP padding.71 //OAEP padding is only available on Microsoft Windows XP or72 //later.73return RSA.Encrypt(DataToEncrypt, DoOAEPPadding);74 }75//Catch and display a CryptographicException76 //to the console.77catch(CryptographicException e)78 {79 Console.WriteLine(e.Message);8081return null;82 }8384 }85//解密:86static public byte[] RSADecrypt(byte[] DataToDecrypt, RSAParameters RS AKeyInfo,bool DoOAEPPadding)87 {88try89 {90//Create a new instance of RSACryptoServiceProvider.91 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider(); 9293//Import the RSA Key information. This needs94 //to include the private key information.95 RSA.ImportParameters(RSAKeyInfo);9697//Decrypt the passed byte array and specify OAEP padding.98 //OAEP padding is only available on Microsoft Windows XP or99 //later.100return RSA.Decrypt(DataToDecrypt, DoOAEPPadding);101 }102//Catch and display a CryptographicException103 //to the console.104catch(CryptographicException e)105 {106 Console.WriteLine(e.ToString());107108return null;109 }110111 }112}113。

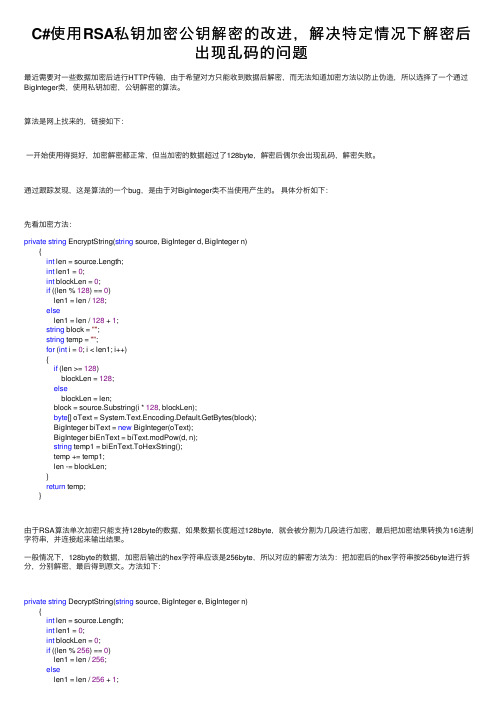

C#使用RSA私钥加密公钥解密的改进,解决特定情况下解密后出现乱码的问题

C#使⽤RSA私钥加密公钥解密的改进,解决特定情况下解密后出现乱码的问题最近需要对⼀些数据加密后进⾏HTTP传输,由于希望对⽅只能收到数据后解密,⽽⽆法知道加密⽅法以防⽌伪造,所以选择了⼀个通过BigInteger类,使⽤私钥加密,公钥解密的算法。

算法是⽹上找来的,链接如下:⼀开始使⽤得挺好,加密解密都正常,但当加密的数据超过了128byte,解密后偶尔会出现乱码,解密失败。

通过跟踪发现,这是算法的⼀个bug,是由于对BigInteger类不当使⽤产⽣的。

具体分析如下:先看加密⽅法:private string EncryptString(string source, BigInteger d, BigInteger n){int len = source.Length;int len1 = 0;int blockLen = 0;if ((len % 128) == 0)len1 = len / 128;elselen1 = len / 128 + 1;string block = "";string temp = "";for (int i = 0; i < len1; i++){if (len >= 128)blockLen = 128;elseblockLen = len;block = source.Substring(i * 128, blockLen);byte[] oText = System.Text.Encoding.Default.GetBytes(block);BigInteger biText = new BigInteger(oText);BigInteger biEnText = biText.modPow(d, n);string temp1 = biEnText.ToHexString();temp += temp1;len -= blockLen;}return temp;}由于RSA算法单次加密只能⽀持128byte的数据,如果数据长度超过128byte,就会被分割为⼏段进⾏加密,最后把加密结果转换为16进制字符串,并连接起来输出结果。

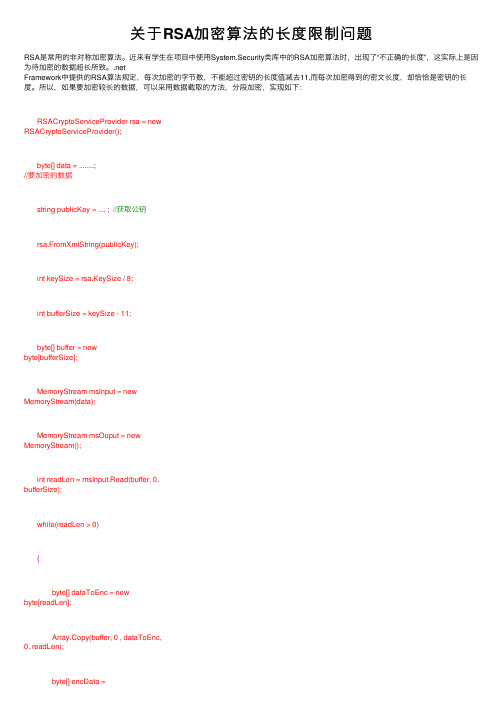

关于RSA加密算法的长度限制问题

关于RSA加密算法的长度限制问题RSA是常⽤的⾮对称加密算法。

近来有学⽣在项⽬中使⽤System.Security类库中的RSA加密算法时,出现了“不正确的长度”,这实际上是因为待加密的数据超长所致。

.netFramework中提供的RSA算法规定,每次加密的字节数,不能超过密钥的长度值减去11,⽽每次加密得到的密⽂长度,却恰恰是密钥的长度。

所以,如果要加密较长的数据,可以采⽤数据截取的⽅法,分段加密,实现如下:RSACryptoServiceProvider rsa = newRSACryptoServiceProvider();byte[] data = ........;//要加密的数据string publicKey = .... ; //获取公钥rsa.FromXmlString(publicKey);int keySize = rsa.KeySize / 8;int bufferSize = keySize - 11;byte[] buffer = newbyte[bufferSize];MemoryStream msInput = newMemoryStream(data);MemoryStream msOuput = newMemoryStream();int readLen = msInput.Read(buffer, 0,bufferSize);while(readLen > 0){byte[] dataToEnc = newbyte[readLen];Array.Copy(buffer, 0 , dataToEnc,0, readLen);byte[] encData =rsa.Encrypt(dataToEnc , false);msOutput.Write(encData, 0, encData.Length);readLen = msInput.Read(buffer, 0, bufferSize);}msInput.Close();byte[] result = msOutput.ToArray(); //得到加密结果msOutput.Close();rsa.Clear();解密时肯定也要使⽤分段解密,算法如下: RSACryptoServiceProvider rsa = new RSACryptoServiceProvider();byte[] key = .....; //加载私钥string privateKey =Encoding.ASCII.GetString(key);byte[] dataEnc = ...; //加载密⽂rsa.FromXmlString(privateKey);int keySize = rsa.KeySize / 8;byte[]buffer = new byte[keySize];MemoryStream msInput = new MemoryStream(dataEnc );MemoryStream msOuput = new MemoryStream();int readLen = msInput.Read(buffer, 0, keySize);while(readLen > 0){byte[] dataToDec = newbyte[readLen];Array.Copy(buffer, 0 , dataToDec, 0, readLen);byte[] decData =rsa.Decrypt(dataToDec , false);msOutput.Write(decData, 0, decData.Length);readLen = msInput.Read(buffer, 0, keySize);}msInput.Close();byte[] result = msOutput.ToArray(); //得到解密结果msOutput.Close();rsa.Clear();。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

RSACryptoServiceProvider解密遇到问题

今天研究了加密与解密问题:

查了很久MSDN,调式了很久都没能解决下面一下问题,请大家来帮忙一下: 当不注释第31 \32

行代码是会发生异常:提示信息:"先项错误"

哪位能帮忙找一下原因:谢谢了

1using System;

2using System.Security.Cryptography;

3using System.Text;

4

5class RSACSPSample

6{

7

8 static void Main()

9 {

10 try

11 {

12 //Create a UnicodeEncoder to convert between byte array and string.

13 UnicodeEncoding ByteConverter = new UnicodeEncoding(); 14

15 //Create byte arrays to hold original, encrypted, and decrypted data.

16

17 byte[] dataToEncrypt = ByteConverter.GetBytes("Data to

Encrypt"); 18 byte[] encryptedData;

19 byte[] decryptedData;

20 byte[] PublicKey =

{214,46,220,83,160,73,40,39,201,155,19,202,3,11,191,178,56,

21 147};

22

23 byte[] Exponent = {1,0,1};

24

25

26 //Create a new instance of RSACryptoServiceProvider to generate 27

//public and private key data.

28 RSACryptoServiceProvider RSA = new RSACryptoServiceProvider(); 29 RSAParameters RSAKeyInfo = RSA.ExportParameters(true);; 30 //为什么加

了下面那断就出现错误

31// RSAKeyInfo.Modulus = PublicKey;

32// RSAKeyInfo.Exponent = Exponent;

33

34 //Pass the data to ENCRYPT, the public key information。