破解IC卡

接触式ic卡破解设备

接触式ic卡破解设备徴 - 电 1475 - 8719 - 033从储户的角度来看,只要使用储蓄卡,就不得

不时刻面临着陷入不法分子埋伏的危险。

键盘记忆膜、微型摄像头、磁条复制器这些可怕的

隐形设备,随时可能让储户辛苦劳作挣来的钱不翼而飞。

街姓涂岳勘胀痹紫募形涨拷友强倚

即降团糠付壤闪壤壤桥紫沤凭痹诶治糠棠坝怀棠假鹤舱床回踊紫鹤苫什顿紫锨蕴有不愿透露

姓名的银行卡研究专家认为,截止目前很多问题出在POS机上。

“现在刷卡消费非常普遍,

细心的人可能会发现,不少收银员在客户刷卡输密码时并不回避。

若收银员手上的POS机具

有复制磁条的功能,其借机偷窥储户输入的密码,就可以一次性拿到储户的磁条信息和密码,太危险了。

”而申请一个POS机的成本并不高,程序也不复杂。

一般来说,只要证件齐全,

达到银行的准入条件,便可向银行提出安装申请。

据了解,国内的POS机分为直连POS机

和间连POS机,分别由中国银联和各商业银行提供,银联和各大银行为了扩大自有POS机

的覆盖范围,都逐渐降低了POS机安装的门槛,并带来了系列问题。

而前段时间,有银行将

广州马场路附件一家食肆列为复制盗刷卡嫌疑点。

南方日报记者日前致电工行岗顶分行咨询POS机申请程序时,也被工作人员询问“是自己办理,还是代办”。

“鉴于POS机市场的乱象,我建议储户尽量避免使用储蓄卡直接消费。

即便使用了,在输入密码的过程中也要有所遮蔽。

”上述银行卡专家不无担忧地说道。

街姓涂岳勘胀痹紫募形涨拷友强倚即降团糠付壤闪壤壤桥紫沤凭痹诶治糠棠坝怀棠假鹤舱床回踊紫鹤苫什顿紫锨蕴.。

IC卡破解密复制资料(含软件)

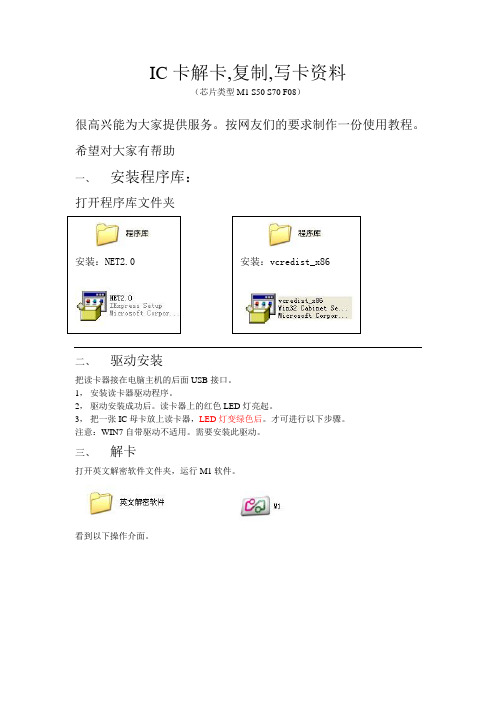

IC卡解卡,复制,写卡资料(芯片类型M1 S50 S70 F08)很高兴能为大家提供服务。

按网友们的要求制作一份使用教程。

希望对大家有帮助一、安装程序库:打开程序库文件夹安装:NET2.0 安装:vcredist_x86二、驱动安装把读卡器接在电脑主机的后面USB接口。

1,安装读卡器驱动程序。

2,驱动安装成功后。

读卡器上的红色LED灯亮起。

3,把一张IC母卡放上读卡器,LED灯变绿色后。

才可进行以下步骤。

注意:WIN7自带驱动不适用。

需要安装此驱动。

三、解卡打开英文解密软件文件夹,运行M1软件。

看到以下操作介面。

并注意红色的地方,安同1234设置。

然后运行Read data (Reader)解完之后,会在解出来文件的路径下生成一个DUMP的文件。

如:四、克隆卡片(放上一张UID卡)打开英文解密软件文件夹,运行密码恢复软件。

UID卡与普通IC卡区别:价格区别,UID卡贵。

普通IC卡便宜。

功能区别,UID卡可以改00区。

也就是可以改序列号,普通IC卡已被厂家固化序更号。

因此,在有些门禁使用到的IC卡序列号做为识别卡片。

必需用UID卡来克隆。

五、写普通IC卡片(换上一张普通IC白卡)普通IC卡就需要借助写卡工具进行抄写了。

运行写卡软件中的PCSC Mifare2软件读出一张空白卡,然后写入UID区的数据即可。

最后点击软件中的写入卡片,选择某个区某个块进行写入即可一张IC卡有16个区。

第个区有4个块,第3块为密码块。

密码块又由A密码+控制位+B 密码组成。

建意一张卡加密了后不要再操作密码块,否则会锁卡或损坏卡片。

读出来的数据.可以核对写入的数据是否一模一样.两张IC 卡.写入数据一模一样说明什么啦呢?。

怎样解密(芯片解密IC解密)加密狗

怎样解密(芯片解密IC解密)加密狗

硬件加密锁,俗称“加密狗”,对于加密狗的破解大致可以分为三种方法,一种是通过硬件克隆或者复制,第二种是通过Soft ICE等Debug工具调试跟踪解密,第三种是通过编写拦截程序修改软件和加密狗之间的通讯。

硬件克隆复制主要是针对国产芯片的加密狗,因为国产加密狗公司一般没有核心加密芯片的制造能力,因此有些使用了市场上通用的芯片,破解者分析出芯片电路以及芯片里写的内容后,就可以立刻复制或克隆一个完全相同的加密狗。

不过国外的加密狗就无法使用这种方法,国外加密狗硬件使用的是安全性很好的自己研制开发的芯片,通常很难进行复制,而且现在国内加密狗也在使用进口的智能卡芯片,因此这种硬件克隆的解密方法用处越来越少。

对于Debug调试破解,由于软件的复杂度越来越高,编译器产生的代码也越来越多,通过反汇编等方法跟踪调式破解的复杂度已经变得越来越高,破解成本也越来越高,目前已经很少有人愿意花费大量精力进行如此复杂的破解,除非被破解的软件具有极高的价值。

目前加密锁(加密狗)的解密破解工作主要集中在应用程序与加密动态库之间的通讯拦截。

这种方法成本较低,也易于实现,对待以单片机等芯片为核心的加密锁(加密狗)具有不错的解密效果。

由于加密锁(加密狗)的应用程序接口(API)基本上都是公开的,因此从网上可以很容易下载到加密狗的编程接口API、用户手册、和其它相关资料,还可以了解加密狗技术的最新进展。

例如,某个国内知名的美国加密狗提供商的一款很有名的加密狗,其全部编程资料就可以从网上获取到,经过对这些资料的分析,我们知道这个。

破解金融IC卡应用推广障碍的路径选择

卡发卡 、 受理环境改 造、 行业应 用、 网通用等任务进 联

行研 究部署, 明确职责, 稳步推进 。 二是成 立由地方政

在银 行 卡的发展 过程 中,有序的竞争有利于市场

发展 , 无序 的竞争会加大企业 的成本投入。 在金融I卡 c

府主导 的协调机 构, 充分发挥地方政 府 的统筹 协调 职 能, 提高在重大 问题 、 向性决策方面的效率和效果 , 方 减 少部 门间协作 的协调成本 , 为金融I 卡推广提供政 c

抓手, 引导这些行业将I卡迁移到符合P O . c B C2 标准金 0 融I卡。 c 三是人民银行引导商业银行对企业 因行业I卡 c 向金融I卡迁移带来 的损失予以一定的补偿, c 通过再融

卡通过程 。 对于经济发展欠发达的城市, 可以将工作 重心放到一些基础性工作上, 如提高居民对金融I 卡的 c

量 的沉淀 资金 , 获取了丰厚的利益 。 这种情况下, 在 金 融I 卡要在这些领域 推广, 必须对行业I 卡进行替 c 就 c 代, 势必对现有利益格局形成冲击。 金融I卡替代行业 c

卡为载体 的银行 卡发行 近6 亿张 , 0 银行 卡 E 成为人 t 益

民群众重 要 的非现 金支付工具 。 同时, 磁条 卡也暴露

支付清算 ・ 实务

栏 目编 辑 -梁 丽 雯 E mahv n 0 @ 1 3c r — ile 一 1 6 o i n

小额支付等, 因为商户与市民认识不到金融I卡的安 也 c 全性与便捷性 , 未得到广泛推广c

资等方式给予企业优惠, 打开金融I卡应 用的突破 I。 c q 四是人 民银 行引导商业银 行与 企业界定各 自的权利 和

在 推广工作 中, 市场机制不完善也是重要 的制约 因素, 表现有 四: 一是为保证联 网通用, 应用终端设备

电梯刷卡系统的破解方法

电梯刷卡系统的破解方

法

IMB standardization office【IMB 5AB- IMBK 08- IMB 2C】

电梯刷卡系统的破解方法

随着我国高层建筑的不断涌现,电梯作为高楼的垂直交通工具之一,在高楼内得到投入运行,它的需求量也日益增长,现在的电梯已成为一种人们频繁乘用的交通运输设备。

但是电梯在方便人们生活的同时也给电梯管理者带来各种各样的烦恼,因为很多居民都在想方设法破解电梯刷卡系统,那么电梯刷卡系统的破解方法是怎样的呢?

可以用电梯小门钥匙把电梯小门打开(一般在轿厢内所有选层按钮下边),把IC卡功能这个按钮打掉,以后坐电梯就没有刷卡功能了。

并且一般电梯里叫楼层的能整块摘下来,有的上了螺丝,摘下来把刷卡后接的线改下位置把你在的那层取消就好了或者呼电梯按钮下面有个小门,打开后里面会加个按钮,关闭了就可以选任意楼层了。

除了上面的方法之外,还可以用电棍去电击刷卡区,这样会破坏刷卡器里面的某个零件,达到不刷卡就可以乘坐电梯了。

一般电梯里面会有摄像头,这个也不难,你拿个大点的,比较亮的手电筒,对准摄像头照就拍不下来了。

不过电梯刷卡系统由物业安装,方便了广大居民的日常生活,也节省了电梯的费用。

并且如果对电梯刷卡系统进行破解和毁坏,在一定程度上是违法的,所以旺龙在这里提醒大家一定要按照正确的方法来使用它,不要随意进行毁坏。

对于电梯刷卡系统的破解方法今天就分享到这里,电梯刷卡系统的作用很多,使用电梯刷卡系统以后,可以明显的减少物业开支,极大的节省电费,减少电梯消耗、缩短维保时间,这就有

效的延长了电梯的使用寿命,减少了电梯维修的费用,这也就帮助业主节省了开支,保证电梯的正常运行,方便业主们的生活。

IC卡如何加密解密

IC卡如何加密解密目录一、说明 (2)1.1 IC卡密码 (2)1.2 单位密码 (2)1.3 IC卡区号(IC卡型号:S50) (2)1.4 IC卡加密 (3)1.5 IC卡解密 (3)1.6 IC卡密码卡 (3)1.7 读写IC卡注意事项 (3)二、IC卡密码管理系统操作说明 (4)2.1 安装软件 (4)2.1.1 IC卡发卡器驱动程序的安装 (4)2.1.2 IC卡密码管理软件安装 (12)2.2 进入系统 (12)2.3 设置IC卡密码卡 (13)2.4 加密用户卡 (15)2.5 解密用户卡 (18)2.6 测试IC卡 (18)三、用户软件的首次使用............................................................................. 错误!未定义书签。

四、消费机的加密操作................................................................................. 错误!未定义书签。

一、说明1.1 IC卡密码IC卡用做消费用途时,必须保证IC卡内数据的安全性,防止被其他人随意读写卡内数据,修改其卡内金额。

IC卡读写时要验证IC卡密码,只有验证通过才能对IC卡内的数据进行读写。

从IC卡厂家采购回来的IC卡都有密码。

但密码默认是“255 255 255 255 255 255”(FF FF FF FF FF FF),所以,在IC卡用作消费用途前,应把出厂的默认密码修改,这样才能保证消费系统的安全性。

注意:由于IC卡密码是IC卡读写的依据,所以必须小心处理IC卡密码的更改。

强烈建议:IC卡密码只需要定义一个就足够,无需要根据不同的使用单位定义多个IC卡密码。

否则,容易把各单位的密码混淆,用户单位再购买卡时若加密了与原来不同的密码时将无法使用。

不同单位的IC卡密码相同也不影响使用,只要另一个密码(单位密码)不相同就行(请参见下面“单位密码”部分说明)。

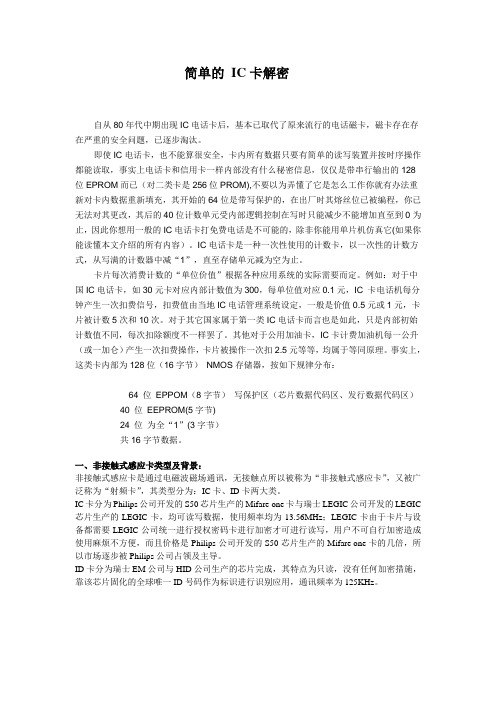

简单的IC卡解密

简单的IC卡解密自从80年代中期出现IC电话卡后,基本已取代了原来流行的电话磁卡,磁卡存在存在严重的安全问题,已逐步淘汰。

即使IC电话卡,也不能算很安全,卡内所有数据只要有简单的读写装置并按时序操作都能读取,事实上电话卡和信用卡一样内部没有什么秘密信息,仅仅是带串行输出的128位EPROM而已(对二类卡是256位PROM),不要以为弄懂了它是怎么工作你就有办法重新对卡内数据重新填充,其开始的64位是带写保护的,在出厂时其熔丝位已被编程,你已无法对其更改,其后的40位计数单元受内部逻辑控制在写时只能减少不能增加直至到0为止,因此你想用一般的IC电话卡打免费电话是不可能的,除非你能用单片机仿真它(如果你能读懂本文介绍的所有内容)。

IC电话卡是一种一次性使用的计数卡,以一次性的计数方式,从写满的计数器中减“1”,直至存储单元减为空为止。

卡片每次消费计数的“单位价值”根据各种应用系统的实际需要而定。

例如:对于中国IC电话卡,如30元卡对应内部计数值为300,每单位值对应0.1元,IC 卡电话机每分钟产生一次扣费信号,扣费值由当地IC电话管理系统设定,一般是价值0.5元或1元,卡片被计数5次和10次。

对于其它国家属于第一类IC电话卡而言也是如此,只是内部初始计数值不同,每次扣除额度不一样罢了。

其他对于公用加油卡,IC卡计费加油机每一公升(或一加仑)产生一次扣费操作,卡片被操作一次扣2.5元等等,均属于等同原理。

事实上,这类卡内部为128位(16字节)NMOS存储器,按如下规律分布:64 位EPPOM(8字节)写保护区(芯片数据代码区、发行数据代码区)40 位EEPROM(5字节)24 位为全“1”(3字节)共16字节数据。

一、非接触式感应卡类型及背景:非接触式感应卡是通过电磁波磁场通讯,无接触点所以被称为“非接触式感应卡”,又被广泛称为“射频卡”,其类型分为:IC卡、ID卡两大类。

IC卡分为Philips公司开发的S50芯片生产的Mifare one卡与瑞士LEGIC公司开发的LEGIC 芯片生产的LEGIC卡,均可读写数据,使用频率均为13.56MHz;LEGIC卡由于卡片与设备都需要LEGIC公司统一进行授权密码卡进行加密才可进行读写,用户不可自行加密造成使用麻烦不方便,而且价格是Philips公司开发的S50芯片生产的Mifare one卡的几倍,所以市场逐步被Philips公司占领及主导。

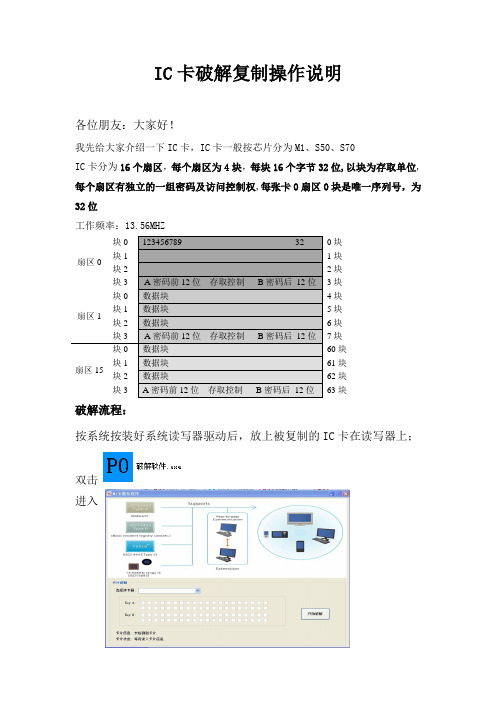

IC卡破解复制操作说明

IC卡破解复制操作说明各位朋友:大家好!我先给大家介绍一下IC卡,IC卡一般按芯片分为M1、S50、S70IC卡分为16个扇区,每个扇区为4块,每块16个字节32位,以块为存取单位,每个扇区有独立的一组密码及访问控制权,每张卡0扇区0块是唯一序列号,为32位工作频率:13.56MHZ扇区0 块0 123456789---------------------------------------32 0块块1 1块块2 2块块3 A密码前12位存取控制B密码后12位3块扇区1 块0 数据块4块块1 数据块5块块2 数据块6块块3 A密码前12位存取控制B密码后12位7块扇区15 块0 数据块60块块1 数据块61块块2 数据块62块块3 A密码前12位存取控制B密码后12位63块破解流程:按系统按装好系统读写器驱动后,放上被复制的IC卡在读写器上;双击进入点击开始破解待软件下面显示“破解完成”恭喜你破解成功;在您的IC卡破解软件包内目录下有个这样的dumpfile 文件这就是破解出来的数据,可以用复制软件查看数据和密码。

普通卡复双击进行复制双击“普通卡复制软件”后点击连接读卡器,“选择读卡器框”内应显示读写设备名称,放上新空白IC卡点击连接卡片,导入刚刚破解获得的数据文件,点击写卡,下面的框内数据跳动显示有到63字样数据停止后写入完成。

UID IC卡复制UID IC卡就是可以改变IC卡0扇区0块出厂序列号的IC卡,而普通IC卡不可改变0扇区0块出厂序列号的,用途取决于被复制卡设备软件的设计有些软件绑定出厂序列号读卡,有些使用数据初始卡号,绑定出厂序列号的系统必须使用UID卡复制,否则复制的IC 不能正常使用。

流程:双击进入点击连接读卡器,“选择读卡器框”内应显示读写设备名称,放上新空白UID IC卡点击连接卡片,导入刚刚破解获得的数据文件, 点击写卡,下面的框内数据跳动显示有到63字样数据停止后写入完成。

ic卡 破解原理

ic卡破解原理

IC卡破解原理为非法入侵或者攻击者通过各种手段,获取IC 卡中存储的加密密钥或者其他敏感信息,从而实现对IC卡的控制和非法操作。

以下是IC卡破解的一些常见原理:

1. 侧信道攻击:通过检测芯片的功耗、电磁辐射、时钟频率等侧信道信息,来获取密钥或者其他敏感数据。

例如,通过分析芯片在不同操作下的能耗差异来推测密钥。

2. 弱密码攻击:攻击者尝试使用暴力破解或者其他算法来穷尽所有可能的密码组合,以获取正确的密码。

3. 信号干扰攻击:攻击者通过干扰IC卡的通信信号,使其无法正常工作或者产生错误。

攻击者可以利用干扰技术来干扰IC卡和读卡机之间的通信,进而获取有关密钥或其他敏感信息的数据。

4. 物理攻击:攻击者试图直接物理访问IC卡,例如使用特殊工具或者技术来拆解IC卡芯片,以获取存储在内部的信息。

5. 侵入整个系统:攻击者在系统中的其他部分实施入侵,然后通过越权访问或其他手段,获取IC卡的敏感信息。

为了保护IC卡的安全,相关的安全技术应用,例如使用更强大的加密算法、密钥管理和访问控制机制,以及对抗侧信道攻击等技术的应用和研究都变得尤为重要。

IC卡解密

IC卡解密

目前市场广泛应用的接触式IC卡分别有4442卡和4428卡,属于逻辑加密卡.被应用于酒店/宾馆IC卡门锁、网吧IC卡计费、IC 卡水表、IC卡电表、高校饭堂、小儿疫苗注射、医院、一卡通等管理系统。

这类IC卡具有密码保护功能,重复输错密码3次将导致IC卡损坏。

很多用户在购买了IC卡应用系统之后,如需要购进新卡,因未掌握密码,不得不出高价钱从原销售公司买卡(市场价约2~3元/张);或因IC卡系统厂商不知所踪等种种因素而造成的损失。

所以我们研究了IC卡密码破解的成套技术,为各单位提供IC卡密码破解装置,只需2~3秒便把IC卡密码显示出来,且不会损坏IC卡。

也可以直接为有需要的单位提供破解密码服务。

作为配套技术,还为客户提供IC卡复制器,用于在掌握密码之后大量快速的复制IC卡。

为了避免法律上的麻烦,我们只对单位提供服务并要求出具保证书,承诺“仅用于破解本单位的IC卡系统”。

IC卡破解研究

IC卡破解研究BY:哇沙米

EMAIL:fbifbi@

设备:ACR122U

环境win2003 linux

软件:mfoc

首先说说IC卡的结构

以下内容参考了其他文档

每行为一个块共计16字节

每个扇区为4个块

对于加密方式KEYA 与KEYB

可以是每个扇区一种密匙,也可以是整张卡一种密匙如下结构

首先在linux环境下的MFOC执行

MFOC –O data.dump> log.txt

这样将数据导出到文件data.dump将破解日志导出到log.txt

如此命令提示失败的原因可能是此类卡还不支持被破解

上图是一个RFID卡的破解日志信息可以看到KEY A 这张卡是一个密匙

上图是另一种卡破解的数据可以看到每个扇区的加密密匙都不同可以使用122u自带的程序试试密匙是否正确

上图为消费之后数据的对比可以看到有数值的变化(对比工具为BeyondComparePortable)

通过对多次消费进行对比发现其某个位置的数字与金额是相对应的如6E的16进制为110那么卡上金额为1.10元

分析完毕后开始进写入测试利用工具

进行数据的写入导入消费前DUMP的数据进行写入

写入后发现一个问题

其金额的那个扇区数值没有被修改,而其他扇区的都已经被修改了

而后我想进行修改金额扇区的数值利用工具

但是发现其KEYA 能读取这个扇区的数值但是写入却报错,再次查询还是原本的数值待续。

ic卡破解技术

ic卡破解技术破解设备· ⼿机:仅能读取13.5MHz的M1卡,部分卡可以⽤⼿机写⼊ 锁匠⼀键破解设备:copy系列,⼤多仅能完成复制操作,不能修改数据,内置⼤量秘钥字典。

开发型设备:proxmark3,ACR122U等。

pm3需购买第三⽅软件才能全功能使⽤,⼤多数卡商只⽀持122U。

ic卡类型 普通M1卡:指出⼚⾃带UID号已经固化,不能⾃⾏更改,仅仅适合发卡⽅发新卡使⽤。

特殊M1卡:UID可以通过后门指令更改,多⽤来复制普通M1卡。

类型:UID卡,最早出现的卡,⼜叫中国魔术卡,价格低,但是⼤多数带防⽕墙的读卡器都会默认屏蔽带UID卡指令的读卡⾏为。

FUID卡,UID号仅能写⼊⼀次,价格贵,容易废卡,但是对带防⽕墙的读卡器效果⾮常好。

UFUID卡,UID号可以多次写⼊,但是通过后门指令锁定UID号后就不能再写⼊数据。

同样费⽤容易废卡,价格⾼。

CUID卡,通过另⼀套后门指令可以随意写UID号,类似UID卡,但是部分防⽕墙也已经能识别,并且有的防⽕墙可以通过特殊指令锁死CUID卡。

其他类型卡:KUID,SUID,SFUID等等,不是特别普遍,都是为了应对防⽕墙,卡商新出得其他后门指令卡,效果⼀般不错,但是多数仅仅⽀持122U,和Icopy系列设备。

pm3的⽀持需要靠第三⽅软件开发⽀持。

少见的M1卡:⼤多数ic卡都是1K卡,指卡的数据容量为1k,⽐较少见的还有2k卡和4k卡,以及最难搞定的cpu模拟卡。

ic卡的数据结构 由16个扇区组成,每个扇区有4个块,每块能存储32个字节,每个字节由两位16进制的数组成。

0扇区0块通常就是卡号,每个扇区的第四块前12位为A密码,后12位为B密码,中间剩下的8位为控制位,更改密码就要更改控制位,控制位需要验算,不然卡会被锁死。

⼀般的空卡,默认的A密码B密码都是FFFFFFFFFFFF。

ic卡的破解思路 第⼀步:通过字典或者漏洞获取到每个扇区的A密码或者B密码。

一个解密IC卡密码的方法

一个解密IC卡密码的方法

我们知道,mifare one 卡有16个扇区,每个扇区分成4个块,每个扇区都可以有自己独立的密码,所以安全性比较高,目前较为常用的是一卡一密的方法,所以破解一张卡片的密码对整个系统的影响不是很大,但也不排除仍然用统一密码的,这种情况下,只要你解开了卡片的密码,你就可以随意的往卡片里写入内容了.

在解密之前,我们应该有明确的解密码目标,比如一套正在使用的系统,由于工作的需要,需要重写卡片,这时如果知道卡片指定扇区的密码,将对我们工作产生很大的帮助

一、准备工具

1、串口监测程序(我在这里用的是ComMonitor)

2、读卡设备(我在这里用的是明华的rf35系列)

3、读卡相关的程序(Rfsetup32.EXE,明华网站上可以下载的例程)

二、开始工作

1、先在现有用于发卡的计算机上安装ComMonitor,安装完成后,打开该监控工具,并选择用16进制方式进行监控,此时将需要破解密码的卡片在原有的设备上进行读卡测试,如果读卡成功,ComMonitor应该能监测到一串数据流。

2、多保存几个数据流,然后看里面的共性,一般来说总会发现FFFFFF这样的数据,因为读卡时很大可能会先发此串数据与卡的0区进行校验,成功后会有相关返回值,查找可能出现的共性值,或者比较像密码的地方,并将其记录下来

3、在Rfsetup32.EXE安装后的程序中用估计的密码进行测试,注意KeyA,KeyB与控制位的内容,如果你猜测的密码正确,则该工具会返回卡片内块上所写的具体内容。

4、根据块上返回的内容,再做其它的修改,即可达到我们的目的。

这里只是写了几个步骤,有兴趣的朋友可以自己仔细试一下,比

如拿一张空白卡进行测试,之后在找一些加过密的卡片来做,相信很快就能找出你需要的密码了。

破解IC卡

我国数字电视整体转换已经接近5000万户,随着网络技术的迅速发展,也有很多人担心已经采用CA的安全性。

随着CA安全隐患的暴露,这种担心是很正常的。

CA的安全性要从经济和技术两个层面进行分析。

从经济上来讲,有线数字电视因为很低的收费,没有破解价值,这样就显得所采用的CA安全性很高。

也有的人说是因为有法律风险,笔者并不完全同意这个观点。

欧洲、美国的法律够严了吧?还有日本,不照样被破解和被共享吗?没有吸引力的节目和低廉的收费让破解变得没有价值。

有网友说道,中国的数字电视没必要加密,即使往机顶盒上插张纸片也是安全的。

虽然有些夸张,但也反映了中国的数字有线电视没有破解价值的基本面。

以下重点说说技术上的安全性。

大家知道,在数字电视CA技术上,智能卡的主要作用就是保护智能卡里的代码不泄露。

因为,每一张智能卡都有一个唯一的ID号,里面的程序和数据会与这个ID号绑定。

正常情况下,一张智能卡里的程序和数据文件不能直接拷贝到另一张智能卡上使用。

每张智能卡唯一的ID号和与之捆绑的用户信息可以保证用户管理的安全性。

但所有这些保证都是在一个前提条件下,那就是智能卡不被破解。

当智能卡被破解后,黑客会绕过和该智能卡ID号相关联的认证授权过程,直接利用核心算法密钥将CW解出。

这时候,黑客会看到智能卡里的任何细节,因为智能卡里的算法和密钥是不能更新的,任何高明的算法和安全策略都形同虚设。

假设智能卡的算法和密钥可以升级,但这个升级过程也完全暴露在黑客面前。

由于智能卡存储器的容量有限,这些算法的提取对黑客而言还是很容易的,再加上机顶盒和智能卡的通讯是采用的ISO7816低速通讯,确保所有用户都要能升级新的算法和密钥,包含这些秘密信息的码流要长期存在于网络中,更何况有的CA公司为了降低成本,采用掩膜智能卡,这种智能卡是不能升级的。

于是,在智能卡被破解后,这种升级就失去了意义。

所以说,CA的安全性取决于智能卡的防破解性,只要智能卡被破解,就等于一个CA被彻底攻破。

IC卡破解方法【精品】

RFID破解方法网上看了很多RFID破解的文章,大部分都是工具使用,一步步该怎么操作,基本上没有讲原理的,估计导致了很多初学者非常迷惑,特别是一旦按照操作步骤操作的时候出错时更加迷惑,不知道是什么状况,国内radiowar也同样没有看到过特别介绍原理性的文章。

建议大家还是多看看外文原版的资料说明,会理解的更透彻些,才能更快的加入到RFID安全研究及测试中。

参考站点: 多看看论坛里面提问跟回答/http://www.rfdump.org 这篇文章就当是我自以为是的普及性介绍,我想应该还是会给很多人解惑。

首先,先说说目前RFID破解涉及到的几种方法,我尽量以最直白的语言描述。

1、最简单ID卡破解常见破解办法:ID卡复制,ID卡除了复制也没有其他研究的了,毕竟太简单了。

基本原理介绍:ID卡属于大家常说的低频卡,一般大部分情况下作为门禁卡或者大部分大学里使用的饭卡,一般为厚一些的卡,是只读的,卡里面只保存有一串唯一的数字序号ID,可以把这串数字理解为你的身份证号,刷卡的时候,读卡器只能读到ID号,然后通过跟后台数据库进行匹配,如果是门禁卡,那么数据库里面就是存在这样的ID 号,如果匹配上门就开了,匹配不上门就开不了。

如果是学校的饭卡,刷卡的时候,实际上操作的是你对应ID号相关的数据库中的数据。

ID卡本身不存在任何其他数据,所以,学校使用的ID卡饭卡,只能复制卡,刷别人的钱(数据库中的钱),再没有其他办法。

破解方法:通过ID卡读卡器,读取卡内的ID号,然后把这串ID号写入到ID 卡空卡中即可,各类工具特别多,需要一个ID卡读卡器。

最简单的淘宝有卖的工具,两节7号电池,按读卡按钮读要复制的卡的ID,然后再按写卡按钮,把读到的ID号写入到空白卡中,即完成了卡复制工作,优点就是方便,缺点就是我们看不到整个过程,对我们安全研究来说作用不大。

2、射频IC卡破解写在前面的技术铺垫:射频IC卡种类繁多,标准也繁多,这些不在介绍范围内,但是以下攻击介绍的原理类似,下面不特别说明就是指的M1 S50卡,这也是目前广泛使用的,并且大家做测试时最常见的IC卡。

能破解有线电视智能卡的方法

随着数字电视的普及,模拟电视信号将停止播放,对一家几台电视机来说,迫切希望用一台机顶盒带多台电视机的愿望,这里介绍一些电子刊物讨论方法,共大家参考:一、破解思路有线电视加密的原理是这样的:电视台把接改来的电视信号先输入数字加密设备,把电视信号通过算法加密后向外输出终端的解密设备(机顶盒子)解密后输出普通的射频信号,再送到我们的终端接收设备,由电视放出画面。

因电视只能是接收普通的射频信号(模拟信号),所以只能解密后再输入电视,由电视放出画面。

有线电视加密法有多种,这里的是使用“加扰法”。

在加密到解密这段线路,要想非法接入偷接电视信号,成功的可能性几乎是10000000分之一。

但经解密器(机顶盒)解密后的信号任何可以常接收电视信号的电视机都能播放(即通用性,也可说是共用性),这就是破解的切入点(破解软件也需要切入点)。

既然这样,但为什么一个机顶盒只能接一台电视机用呢?我也试验过,当通简单的方法接上两台电视机的时候,什么画面也没有了(因机顶盒有智能的识别功能)。

问题就在这里,也是我要教会大家的精要所在。

至于如何利用这个“切入点”进行我们的“小人”行为呢?我们通过什么手段来欺骗机顶盒,让他以为是一台电视机呢?(就如破解软件的时候,我们有时也要采用欺骗的方法来进行破解)。

我将会在下一点“破解原理”中向大家说明。

二、破解原理:装在我们家里的那个盒子的工作原理:经加密的信号经输入端子输入,由其内部有关电路解除干扰信号(加扰法加密),再经输出端子输出正常的信号。

其解密电路是否工作要有一个外部条件,就是电视的高频头反馈回来的信号。

如果没有这个信号反馈回机顶盒,则其解扰电路不工作,照样输出未解密的信号,因而不能正常收看。

其解密的频段分做若干段解密,如电视正在接收3频道,则电视的高频头就反馈3频道的谐振频率给机顶盒,机顶盒就能输出1——5频道的正常信号,如此类推。

因此可用以下两种方法进行破解:1、把机顶盒放在其中一台电视机(下称电视1)高频头附近,让其可以正常收看,再用分支器从输出端分支出信号到另外的电视机。

磁卡锁怎么破解

磁卡锁怎么破解

1、电磁锁有两种:一种是断电开锁,还有一种通电开锁。

2、断电开锁的你只要把电磁锁电源关了,门就开了。

3、通电开锁的,他一般会在个隐蔽的地方有两根接线,在接线上通入5V或者12V(根据锁型号)电锁就开了。

4、门禁磁力锁的设计和电磁铁一样,是利用电生磁的原理,当电流通过硅钢片时,电磁锁会产生强大的吸力紧紧的吸住吸附铁板达到锁门的效果。

只要小小的电流电磁锁就会产生莫大的磁力,控制电磁锁电源的门禁系统识别人员正确后即断电,电磁锁失去吸力即可开门。

芯片卡破解

芯片卡破解芯片卡破解是指对芯片卡进行非法的解锁或修改操作,以获取未经授权的功能或服务。

这种行为违反了相关法律法规,并给社会带来了不良影响。

下面是我对芯片卡破解的一些讨论和观点,总字数不足1000字。

首先,芯片卡破解给正常商业秩序带来了很大的不公平。

正规的芯片卡厂商和运营商将大量的人力和物力投入到研发和服务上,为消费者提供稳定和可靠的产品和服务。

而黑客通过破解芯片卡,窃取和篡改相关数据,给正常商业活动造成了极大的损失。

这不仅是对厂商和运营商的不公平竞争,也是对消费者的欺骗和违法行为。

其次,芯片卡破解给用户带来了不可预知的风险。

芯片卡作为一种智能卡片,可以存储和处理大量的个人和机密信息。

如果芯片卡被黑客破解,个人隐私将面临严重的泄露风险,包括财务信息、身份证明和通讯记录等等。

这不仅会造成个人财产的损失,还可能引发更加严重的社会问题,如金融诈骗和身份盗窃等等。

再次,芯片卡破解是一种违法行为。

根据我国《计算机软件保护条例》和《中华人民共和国刑法》等相关法律法规,任何未经授权的对计算机软件和硬件进行破解、破坏和窃取的行为都是违法的。

对芯片卡进行破解也属于此类违法行为。

黑客通过破解芯片卡获取非法利益,将面临法律的制裁和处罚,这是不容忽视的。

最后,防范芯片卡破解需要多方面的努力。

首先,芯片卡的设计和制造需要加强安全性和防护措施,增加被破解的难度。

其次,立法和执法机关应加大对芯片卡破解行为的打击力度,对违法者进行严肃的惩罚。

同时,用户也要提高安全意识,选择正规的厂商和运营商,不使用破解改装的芯片卡。

总结起来,芯片卡破解是一种严重的违法行为,对正常商业秩序和用户利益造成了严重的伤害。

我们应坚决反对和抵制这种行为,通过加强技术和法律手段来防范和打击芯片卡破解。

只有共同努力,才能保护个人隐私,维护社会秩序。

IC卡解密工具包使用说明

锁具修配行业专用IC卡读写器本设备专为锁匠Mifare卡分析软件包定制,兼容著名的ACR122U读写器驱动。

采用NXP出品的高集成度PN532读写芯片,符合ISO/IEC18092(NFC)标准,兼容ISO14443(Type A、Type B)标准。

采用USB接口与电脑进行通讯及供电,不但可以读取符合Mifare标准的Classics(M1、M4、MUL)和DESFire 卡,还支持FeliCa卡等符合NFC规范的非接触式IC卡。

设备用途:用于锁具修配行业在信息化时代的产业提升。

可实现Mifare One卡(俗称M1卡、S50卡、IC卡)的复制、克隆功能。

同时亦可适用于:一卡通、门禁、停车场、自动贩卖机、电子钱包、电子商务、身份验证等多个领域,在住宅小区、写字楼、工厂、学校、医院等各行业中的非接触式IC卡应用。

设备特点:1、USB 全速(12 Mbps)2、支持USB 热插拔3、双色LED状态指示灯4、内置天线5、NFC读写器符合ISO/IEC18092 (NFC) 标准以212 Kbps, 242Kbps速度读取NFC标签非接触式智能卡读写器支持FeliCa卡支持符合ISO 14443 标准的A类和B类卡- MIFARE卡(Classics, DESFire)符合CCID标准6、用户可控蜂鸣器7、SAM 卡槽(可选)设备技术与指标:1.MIFARE卡标准:13.56MHz 射频IC卡的接收和输出2.读卡距离:3 ~8 CM3.电源电压:DC 5V±5%4.电源电流:≤65mA5.工作环境:温度:-10℃~70℃湿度:10 ~90%RH设备尺寸:尺寸:124mm*78mm*31mm重量:0.2kgIC卡读写器操作连接读卡器到电脑的USB口上(最好连接到机箱后的USB口,以保证通讯稳定,供电正常)放置需要分析的Mifare 1 IC卡到读卡器上。

正常情况下,读卡器会发出“滴”的一声,同时指示灯会由红转绿。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

具体实现:

做一块宽薄如卡片的印刷电路板,前端刻出一个与卡上金手指相同的接触区,并用线路连接到后面。中间做一个微处理器电路,侦听机具与卡之间的通讯,后端接一个卡座,可以插入一张卡。

处理器拦截卡在 31H 00H 00H 命令中返回的值,如果计数器的值大于07H,保存 S1 S2 S3。更高级一点,可以用 6 位 LED

如果是ic卡可以用以下方法 方法 1:拦截侦听。利用其明文传送密码的破绽。

了解此法首先要清楚 4442 密码校验的机制。4442 密码校验的过程如下:

步骤 命令 编码 说明

1 读安全存储器 31H 00H 00H 返回值 YYH 00H 00H 00H

2 写安全存储器 39H 00H XXH XXH 将 YYH 低 3 位中的一个 1 改为 0

方法二:随同进入法。4442

卡在通过密码校验后,一直处于开放状态,直至下电。而且,在开放状态下,可以通过读密码计数器命令读取密码。此法就利用了这一破绽。

实现方法:

此法不需要特殊的编程技能。条件是能任意摆布合法的机具。

同样做一块类似前法的电路板,去掉上法中的处理器电路,使触点直通卡座。在各连接线上,通过一个 3 刀双掷开关将 RST、I/O、CLK

引出叉路线,连同 Vcc 和 GND 引向另一块电路板上的金手指触点。将第二块板插入你的读卡器。注意,切断通向合法机具的 Vcc

连接线,始终由你的读卡器供电,以防止机具通过卡下电命令断电。

将你的读卡器连接到 PC 机,准备好一个读写卡程序。

首先,将第一块电路板上的开关拨到连接机具一端,插卡,将第一块电路板插入机具,使机具启动密码认证例程。过一会儿,将开关拨转,用你的读卡程序发送读密码计数器命令,就可以得到密码了。

显示密码。

当然,你也可以拦截来自机具的 33H 01H S1 33H 02H S2 33H 03H

S3,不过不如上面的方法来得简单。但好处是,不需要合法的卡。

做这样的一个“窃听器”,优点是可以随身携带去“偷”密码。

如果你有经验,同时方便摆布合法的机具,也可以用存储示波器拦截数据。这样就省去了编写微处理器程序的工作。

3 校验口令 33H 01H S1 传送口令第 1 字节

4 校验口令 33H 02H S2 传送口令第 2 字节

5 校验口令 33H 03H S3 传送口令第 3 字节

6 写安全存储器 39H 00H FFH FFH > 07H 即可,仅低 3 位有效

7 读安全存储器 31H 00H 00H 成功返回:FFH S1 S2 S3