openssl实验

基于openssl的文件安全传输综合实践报告书

《密码学》综合实践设计说明书题目:基于openssl 的文件安全传输学院:专业:姓名:学号:指导教师:2017年5月25日成绩评定标准及成绩1、能按照格式进行写作,无抄袭现象(10分)2、报告内容行文通畅,有条理性,无错别字,结构严谨。

(10分)3、能够按照数据结构课设的格式要求、排版要求和字数要求等,有需求分析,系统分析,详细设计,关键技术的介绍和参考文献。

(10分)4、在验收过程中,能合理的回答问题(20分)5、软件能正常运行,实现所提出的功能(40分)6、软件代码规范性较好(5分)7、具有自己的创新或特色(5分)总成绩:摘要本次密码学综合实践的课题为基于openssl的文件安全传输,openssl提供了众多的api接口,可以实现对文件的对称加解密,计算摘要,签名及签名验证等功能。

本系统实现的双端通信功能保证了相互之间的文件传输,文件对称加解密保证了数据的安全性,文件签名和签名验证功能保证了数据的完整性。

在界面制作上使用MFC图形化界面制作,使得有了更好的用户交互界面。

关键词:对称加解密;文件传输;签名认证;MFC界面目录1.前言 (1)2.需求分析 (2)2.1软件功能需求分析 (2)2.2软件数据安全需求分析 (2)2.3 软件开发环境需求分析 (2)2.3.1 编程语言 (2)2.3.2 系统环境 (3)2.3.3 附加库需求 (3)2.4软件运行环境需求分析 (3)3.设计思想与实现 (4)3.1 软件系统全局分析 (4)3.2 软件流程图 (4)3.3 核心代码实现 (5)4. 软件运行测试与界面展示 (14)5. 问题与解决 (16)5.1 界面更新问题 (16)5.2 输出操作难点 (17)6. 结语 (17)7. 参考文献 (17)1.前言在确定了本次的综合实验的题目后,在本着提高专业技能,巩固基础知识的前提下,通过查阅资料,最终选择了使用C++语言的MFC图形化界面来完成本次课设,在确定了之后,便去图书馆找到了相关书籍,在以前面向对象思想的基础上,将本次程序设计分为了四部分:全局核心问题解决,代码实现,程序调试及优化,课程设计报告书书写。

BT编译测试之openssl篇

openssl-0.9.8a版本编译1.Openssl编译源文件:openssl-0.9.8a和ActivePerl-5.8.8.817-MSWin32-x86-2579652. 安装ActivePerl程序,确保其bin目录在环境变量path里面3. 解压OpenSSL源代码到($Solution$)\openssl\中(目录自己定义)4. 在命令行下输入如下命令:cd opensslperl configure VC-WIN32ms\do_ms.bat在这之后需要配置VC环境变量进入vs中VC安装路径,执行VCVARS32.BAT(一般在Microsoft Visual Studio9.0\VC\Bin目录),这一步是设置临时的环境变量;注意:运行Vcvars32的时候,可能会出现错误:Out of environment space(本人编译时没遇到该问题),这个错误的产生是因为MS-DOS环境变量没有分配足够的内存,可以通过如下方法解决:a.点击开始, 点击运行;b.输入sysedit后回车运行该程序;c.然后会出现多个窗口,选择Config.sys窗口;d.如果存在Shell= 的语句, 在其前面输入REM ,即注释该语句;e.如果该语句不存在,就直接输入SHELL=C:\ /E:4096 /P ,注意,要保证该语句是从第一行第一个位置开始输入的;f.保存、退出重新启动电脑就应该可以解决这个问题。

按上述方法解决这个问题之后,重新启动电脑后可以直接执行第4步。

5输入如下命令已生成静态版的库文件:nmake -f msntdll.mak6. 编译完成后会在($Solution$)\openssl\out32dll\ 目录下生成库文件、动态链接库文件、Openssl执行文件和测试程序,其实真正用到的只有libeay32.lib libeay32.dll sslea32.lib ssleay32.dll四个文件。

openssl 解密原理

openssl 解密原理

OpenSSL的解密原理主要涉及以下几个步骤:

1. 接收加密数据:首先,接收方(例如B)会接收到经过加密的数据。

这个加密数据通常包含原数据和数据指纹,以及用接收方的公钥加密的密码。

2. 解密密码:接收方使用自己的私钥解密密码。

这个过程验证了发送方的身份,因为只有拥有相应私钥的人才能解密出正确的密码。

3. 解密数据指纹:接着,接收方使用单向加密方式(例如SHA-256)和发

送方的公钥解密数据指纹。

这个过程验证了数据的完整性和来源,因为只有发送方拥有能够生成该数据指纹的私钥。

4. 验证数据完整性:通过比较解密出的数据指纹和原始数据的指纹,接收方可以验证数据的完整性。

如果两者匹配,说明数据在传输过程中没有被篡改。

5. 解密原数据:最后,接收方使用对称加密算法(例如AES-256)和之前

解密的密码解密原数据。

经过这一步,原始的数据可以从密文状态还原为明文状态。

OpenSSL的这种加密和解密方式提供了高度的数据安全性,包括数据的私

密性、完整性和身份认证,满足了不同安全需求。

openssl编程 示例

openssl编程示例以OpenSSL编程示例为标题的文章是关于如何使用OpenSSL库进行编程的。

OpenSSL是一个开源的加密工具包,提供了许多密码学功能,如加密、解密、签名和验证等。

在本文中,我将介绍OpenSSL 库的基本使用方法,并提供一些编程示例来帮助读者更好地理解。

OpenSSL是一个功能强大且广泛使用的加密库,可以用于开发各种应用程序,包括网络安全、数据传输和身份验证等。

它支持许多密码学算法,如对称加密算法(如AES和DES)、非对称加密算法(如RSA和ECC)以及哈希函数(如MD5和SHA-256)等。

在开始使用OpenSSL之前,我们需要安装OpenSSL库并配置开发环境。

安装OpenSSL库的具体方法因操作系统而异,可以在OpenSSL 官方网站上找到相关的安装指南。

配置开发环境主要包括设置编译器参数和链接库文件等。

一旦环境配置完成,我们就可以开始使用OpenSSL库进行编程了。

下面是一些常用的OpenSSL编程示例:1. 生成密钥对使用OpenSSL库生成非对称加密算法所需的密钥对是一个常见的操作。

以下是一个生成RSA密钥对的示例代码:```c#include <openssl/rsa.h>int main() {RSA* rsa = RSA_generate_key(2048, RSA_F4, NULL, NULL);if (rsa == NULL) {printf("Failed to generate RSA key pair\n");return -1;}// 打印公钥和私钥printf("Public Key:\n%s\n", BN_bn2hex(rsa->n));printf("Private Key:\n%s\n", BN_bn2hex(rsa->d));RSA_free(rsa);return 0;}```2. 加密和解密数据使用OpenSSL库进行数据加密和解密是保护数据安全的常见操作。

实验五 数据加密与解密实验

实验五数据加密与解密实验(3学时)一、实验目的1、了解OPENSSL开放源程序的应用;2、熟悉用对称加密的方法加密和解密。

3、熟悉利用RSA非对称密钥对文件进行加密与解密的整个过程方法。

二、实验设备及软件环境(一)实验设备服务器、交换机和PC机组成NT网络。

(二)软件环境1.服务器采用Microsoft Windows 2003 Server 操作系统;2.学生客户端采用Windows XP系统、IE6.0以上浏览器。

3.OPENSSL开放源程序三、实验内容与步骤(整个实验共分五个部分)(一)准备工作步骤一下载OPENSSL安装包到C盘根目录下。

(下载地址:/openssl.rar)步骤二在C盘中右击压缩包,使用“解压到openssl\”方式来解压软件包,在C盘根目录下,自动生成OPENSSL文件夹。

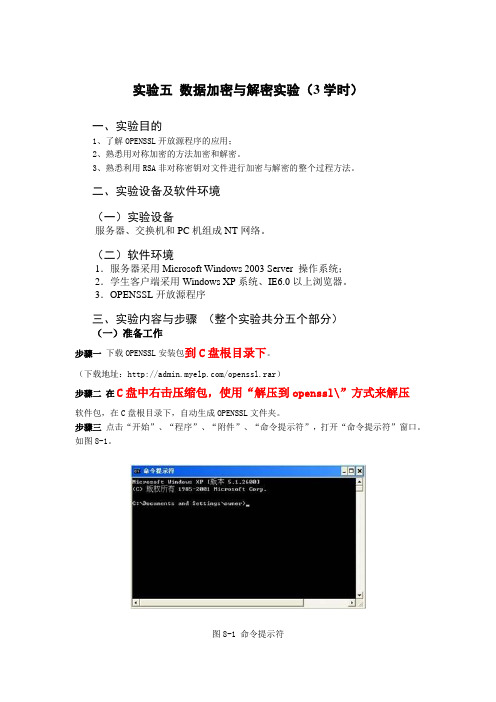

步骤三点击“开始”、“程序”、“附件”、“命令提示符”,打开“命令提示符”窗口。

如图8-1。

图8-1 命令提示符步骤四在“C:\Documents and Settingsowner>”键入cd c:\openssl\out32dll,输入后按回车键,进入到openssl\out32dll的目录下,如图8-2所示。

(命令的含义:打开C盘目录下,openssl文件夹下的out32dll文件夹)图8-2 openssl\out32dll的目录(二)对称加密实验步骤步骤一用记事本创建一个文本文件,文件名为学生的学号(如026h321f.txt),内容为学生的名字和学号,保存在c:\openssl\out32dll的文件夹下,如图9-1所示。

图9-1用记事本创建的文本文件步骤二输入命令“openssl enc -des3 -in 026h231f.txt -out out026h231f.des”(注意所有的-符号的前面都有一个空格),输入后按回车键,加密过程中会提示你输入保护密码,按回车键后会再输一次密码进行确认,(注:输入密码时屏幕无任何显示)执行结果如图9-2所示。

openssl 加解密异步实现原理

一、介绍openssl加解密异步实现的重要性在网络通信和数据传输中,加密和解密是非常重要的技术手段,能够保障数据的安全性和隐私性。

然而,在实际应用中,加解密操作通常是比较耗时的,尤其是对于大量的数据进行加解密操作时,会造成系统性能的下降。

提高加解密操作的效率成为了一个亟待解决的技术难题。

二、openssl异步加解密的基本原理1.异步加解密异步加解密是指在进行加解密操作时,可以同时执行其他的操作,而不需要等待加解密操作完成。

通过异步加解密技术,可以有效提高系统性能,降低加解密带来的系统负担。

2.openssl库openssl是一个开源的密码库,提供了很多常见的加解密算法实现,包括对称加密、非对称加密、数字签名等。

openssl库中也支持异步加解密操作,能够通过多线程或者多进程的方式来实现异步加解密操作。

3.异步加解密实现原理在进行异步加解密操作时,通常需要借助于操作系统提供的多线程或者多进程的功能。

可以通过创建多个线程或者多个进程来完成加解密操作,同时执行其他操作,从而提高系统性能。

三、openssl异步加解密实现的方法1.多线程方式在openssl中,可以通过创建多个线程来实现异步加解密操作。

在多线程方式下,不同的线程可以同时执行加解密操作,从而提高系统性能。

2.多进程方式除了多线程方式,openssl还可以通过多进程的方式来实现异步加解密操作。

在多进程方式下,不同的进程可以同时执行加解密操作,也能够在一定程度上提高系统性能。

3.异步IO方式在openssl中还可以通过异步IO的方式来实现异步加解密操作。

通过使用异步IO,可以将加解密操作和其他IO操作分离开来,从而提高系统的并发处理能力。

四、openssl异步加解密实现的优缺点1.优点通过异步加解密技术,可以提高系统性能,降低加解密带来的系统负担。

尤其是在大规模数据传输或者网络通信中,异步加解密技术能够显著提升系统的并发处理能力。

2.缺点然而,异步加解密技术也存在一些缺点。

信息安全技术实验报告-基于openssl库的对称密码实验

信息安全技术实验报告姓名:xxx学号:xxxxxxxxx专业:xxxxx日期:xxxxxxLab2: 基于openssl库的对称密码实验一、实验目的让学生熟悉加密的概念,熟悉和了解加密算法(cipher)、加密模式(encryption mode)、以及初始向量(IV)的定义与作用。

二、实验环境1.虚拟机VirtualBox2.Ubuntu-16.04.63.bless十六进制编辑器三、实验内容3.1 使用openssl enc 命令来加密/解密一个文件。

命令基本格式如下:$ openssl enc -e ciphertype -in plain.txt -out cipher.bin -K 00112233445566778899aabbccddeeff-iv 0102030405060708了解openssl命令的基本格式中各个参数和选项的含义,然后将上述命令代码中的ciphertype 替换成指定的加密类型,比如-aes-128-cbc, -aes-128-cfb, -bf-cbc 等,也可以替换命令实例中的参数K和iv。

实验报告中相关问题的回答:1.配置好实验环境,查看openssl版本。

图3.1.1 查看openssl版本2. 创建一个文本文件,并任意输入内容,保存后作为输入文件,执行上面的命令行中的加密命令,然后使用对应的解密命令解密加密文件,并对比解密后的输出和原始输入文件是否相同。

创建一个文本文件plain.txt,并输入内容“I love you”,作为输入文件。

这里使用的加密类型为-aes-128-cbc 。

加密操作如下:$ openssl enc -e -aes-128-cbc -in plain.txt -out cipher.bin -K 00112233445566778899aabbccddeeff-iv 0102030405060708图3.1.2-1 文本加密解密操作如下:$ openssl enc -d -aes-128-cbc -in cipher.bin -out dcipher.txt-K 00112233445566778899aabbccddeeff -iv 0102030405060708图3.1.2-2 文本解密结论:解密后的输出和原始输入文件相同。

网络及其内容安全 OpenSSL实验

OpenSSL实验——加密解密实验准备:使用“马上6”软件安装OpenSSL。

上图显示OpenSSL已经安装成功。

此处显示的warning并未影响接下来实验的进行。

一、对称加密首先新建一个txt文件。

输入命令:opensslenc -des3 -in Test.txt -out OutTest.des,即输入Test.txt,输出加密文件OutTest.des,此过程中需要设置密码及在此确认密码:文件夹里生成了加密文件:查看加密文件中的内容,使用type指令:高亮的部分为加密文件中的内容,可以看到,是没有意义的乱码。

输入命令opensslenc -des3 -d -in OutTest.des -out OutTest.txt,对加密文件进行解密,输出文件为OutTest.txt。

该过程需要输入一开始设置的密码:文件夹中生成了解密后的文件:查看解密文件的内容,同样适用type指令:将原文本与解密后的文本进行对比:可以看到,完全一样。

二、非对称加密1、生成私钥和公钥及其导出首先需要生成一个私钥,输入命令:opensslgenrsa -des3 -out myrsaCA.key 1024。

这里同样需要设置一个密码,并进行确认。

可以看到在文件夹中生成了一个私钥文件(.key):输入命令:opensslrsa -in myrsaCA.key -text –noout可查看私钥的内容:输入命令:opensslrsa -in myrsaCA.key -pubout -out myrsapubkey.pem,导出公钥:可以看到在文件夹中生成了公钥文件(.pem):可用type命令查看公钥内容:2、公钥加密,私钥解密源文本内容如下:输入命令:opensslrsautl -encrypt -in Test.txt -inkeymyrsaCA.key -out pubTest.enc,按要求输入保护密码,完成加密。

openssl实验心得

openssl实验心得

在进行openssl实验的过程中,我深刻体会到了安全加密技术的重要性。

通过学习openssl,我了解了对称加密和非对称加密的区别,学会了如何生成公钥和私钥,并实践了如何使用openssl对数据进行加密和解密。

在实验中,我使用了openssl命令生成了RSA密钥对,并使用公钥加密明文,然后使用私钥解密密文。

此外,我还学会了如何使用openssl生成数字证书,以及如何使用证书进行身份验证和数据传输加密。

通过openssl实验,我认识到了安全加密技术在信息安全领域中的重要性和应用广泛性。

在如今的信息社会中,保障数据的安全性至关重要,openssl作为一款常用的安全加密工具,在数据加密、数字证书生成等方面发挥着重要作用。

我相信,通过不断学习和实践,我能更好地运用openssl保护信息安全。

- 1 -。

openssl 证书验证过程

在网络通信中,安全是至关重要的一环。

而证书的验证过程则是确保通信安全的重要步骤之一。

本文将介绍openssl证书验证过程的详细内容。

1. 证书的概念证书是一个用于认证和加密通信的数字文件。

它包含了一些基本信息,如持有者的名称、公钥、颁发者的名称、颁发机构的数字签名等。

证书通常用于Web服务器与客户端之间的安全通信,保护网络通信的隐私和完整性。

2. 证书验证的作用证书验证是一种确保证书的合法性和真实性的过程。

在使用证书进行加密通信时,验证证书是否有效,以及是由可信的颁发机构颁发的,是确保通信安全的关键。

3. opensslopenssl是一个强大的开源工具,提供了一系列的加密算法和相关工具。

在openssl中,可以使用命令行工具对证书进行验证和管理。

4. 证书验证的步骤证书验证的步骤通常包括以下几个方面:4.1 验证证书链证书链是一系列按照顺序排列的证书组成的链条,用于证明服务器证书的合法性。

在证书验证过程中,首先需要验证服务器证书的有效性和真实性,然后通过验证证书链,确保服务器的证书是由可信的颁发机构颁发的。

4.2 验证证书的有效期证书是有期限的,每个证书都有一个开始和结束的有效期。

在验证证书的过程中,需要检查证书的有效期,确保证书在有效期内。

4.3 验证颁发者的数字签名证书颁发机构会使用自己的私钥对证书进行签名,验证签名的过程可以确保证书是由合法的颁发机构颁发的。

4.4 验证证书的吊销状态有些证书在有效期内会被吊销,证书验证的过程中需要查看证书的吊销状态,以确保证书没有被吊销。

5. openssl证书验证命令在使用openssl进行证书验证时,可以使用以下命令进行验证:openssl verify -CAfile ca-bundle.crt server.crt其中,ca-bundle.crt是包含了可信的根证书和中间证书的文件,server.crt是需要验证的服务器证书。

通过这个命令,openssl会验证服务器证书的有效性,并输出验证结果。

SSLTLS握手过程综合实验报告

SSLTLS握手过程综合实验报告实验目的:本实验旨在通过深入了解SSL/TLS握手过程,掌握如何使用OpenSSL 库进行SSL/TLS连接的建立和终止,以及学习SSL/TLS协议的相关知识,从而加深对网络通信安全的理解。

实验内容:本实验分为三个部分,分别是的准备工作、握手过程的实验和细节分析。

第一部分:准备工作步骤1:安装OpenSSL库首先需要在本地环境中安装OpenSSL库。

可以通过以下命令在Linux 系统上安装:```sudo apt-get install openssl```步骤2:生成数字证书和私钥使用OpenSSL命令生成数字证书和私钥。

首先生成自签名的CA证书和私钥:```openssl req -new -x509 -sha256 -keyout ca.key -out ca.crt -days 3650```然后生成服务器证书和私钥:```openssl req -newkey rsa:2048 -nodes -keyout server.key -out server.csropenssl x509 -req -sha256 -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt -days 3650```步骤3:编写服务端和客户端程序使用C语言编写服务端和客户端程序,其中服务端程序使用OpenSSL 库提供的接口进行SSL/TLS连接的建立和终止,客户端程序通过连接到服务端来测试SSL/TLS握手过程。

第二部分:握手过程的实验步骤1:启动服务端程序在终端中执行以下命令启动服务端程序:```./server```步骤2:启动客户端程序在终端中执行以下命令启动客户端程序:```./client```步骤3:观察握手过程在客户端程序运行的过程中,观察SSL/TLS握手过程中的消息交换情况。

Openssl建立CA中心的实验配置

openssl建立CA中心的实验配置wujunfeng@整理汇总标红的文字(如有错误,可发邮件告之我).key格式: 私有的密钥.crt格式: 证书文件,certificate的缩写.csr格式: 证书签名请求(证书请求文件),含有公钥信息,certificate signing request缩写.crl格式: 证书吊销列表,Certificate Revocation List的缩写.pem格式: 用于导出,导入证书时候的证书的格式,有证书开头,结尾的格式常用证书协议x509v3: IETF的证书标准x.500: 目录的标准SCEP: 简单证书申请协议,用http来进行申请,数据有PKCS#7封装,数据其实格式也是PKCS#10的PKCS#7: 是封装数据的标准,可以放置证书和一些请求信息PKCS#10: 用于离线证书申请的证书申请的数据格式,注意数据包是使用PKCS#7封装这个数据PKCS#12: 用于一个单一文件中交换公共和私有对象,就是公钥,私钥和证书,这些信息进行打包,加密放在存储目录中,CISCO放在NVRAM中,用户可以导出,以防证书服务器挂掉可以进行相应恢复。

思科是.p12,微软是.pfx证书的概念:首先要有一个根证书,然后用根证书来签发服务器证书和客户证书。

对于申请证书的用户:在生成证书之前,一般会有一个私钥,然后用私钥生成证书请求,再利用证书服务器的根证来签发证书。

本例中(1)CA中心:生成私钥my-ca.key -〉通过CA私钥来生成自签名证书my-ca.crt(2)邮件服务器:即需要申请证书的用户,在自己的计算机中生成一个证书签名请求(certificate signing request (CSR) )文件,CSR包括自己的公钥,将其上载到CA中心,由CA中心用自己的私钥把CSR文件签名生成证书。

生成私钥station20.key-〉生成证书签名请求dovecot.csr(含有邮件服务器的公钥信息)-〉上传到CA中心,用CA证书和CA私钥为csr文件签名,生成dovecot.crt 证书。

实用密码库openssl简单编程实践

实用密码库openssl简单编程实践一、概述在网络信息安全的应用中,密码学技术是一项非常重要的技术之一。

而openssl是一个强大的密码库,提供了多种密码学算法的实现,是开发安全网络应用的理想选择。

本文将介绍openssl密码库的简单编程实践,帮助读者快速上手使用openssl库进行密码学应用的开发。

二、概述openssl密码库1. openssl密码库简介openssl密码库是一个开源的密码库,提供了丰富的密码学算法的实现,包括对称加密算法、非对称加密算法、数字签名算法等。

它广泛应用于网络安全、加密通信、数字证书等领域,是当前最流行的密码库之一。

2. openssl密码库的特点- 开源免费:openssl密码库是一个开源项目,可以免费获取源代码进行使用和修改。

- 跨评台:openssl密码库支持多种操作系统,包括Linux、Windows、Mac等,可以在不同评台上进行应用开发。

- 支持多种密码算法:openssl密码库支持对称加密算法如AES、DES,非对称加密算法如RSA、ECC,以及数字签名算法如DSA、ECDSA 等,满足各种安全需求。

- 丰富的应用库:openssl密码库还提供了丰富的应用库,包括SSL/TLS协议实现、数字证书管理等,可以满足各种安全应用的开发需求。

三、openssl密码库的安装和配置1. openssl密码库的安装在Linux系统中,openssl密码库通常已经预装。

如果没有预装,可以通过包管理工具安装openssl库:```sudo apt-get install openssl```在Windows系统中,可以从openssl全球信息站下载对应版本的openssl库进行安装。

2. openssl密码库的配置安装完成后,需要配置openssl密码库的环境变量,以方便编程时调用openssl库中的函数和头文件。

在Linux系统中,可以将openssl库的路径添加到LD_LIBRARY_PATH环境变量中:```export LD_LIBRARY_PATH=$LD_LIBRARY_PATH:/usr/local/ssl/lib```在Windows系统中,可以将openssl库的路径添加到环境变量中,在编译时指定openssl库的路径。

openssl实验

openssl实验会用opensll.exe应用程序指令参阅两个文档《openssl编程第32章》和《openssl应用程序指令》rand 生成随机数生成随机数。

用法:openssl rand [-out file] [-rand file(s)] [-base64] num选项:-out file结果输出到file中。

-engine e采用engine来生成随机数。

-rand file指定随机数种子文件。

-base64输出结果为BASE64编码数据。

num随机数长度。

示例:(1) openssl rand –base64 100(2)openssl rand –base64 –out myr.dat 100用WinHex或UltraEdit打开myr.datspeedspeed命令用于测试库的性能。

用法:openssl speed [-engine id] [md2] [mdc2] [md5] [hmac] [sha1] [rmd160] [idea-cbc] [rc2-cbc] [rc5-cbc] [bf-cbc] [des-cbc] [des-ede3] [rc4][rsa512] [rsa1024] [rsa2048] [rsa4096] [dsa512] [dsa1024][dsa2048][idea] [rc2] [des] [rsa] [blowfish]选项:-engine id设置硬件引擎id。

-elapsed测量采用实时时间,不是所用CPU时间,两者时间差异较大。

-mr生成机器可读显示。

-multi n并行允许n个测试。

示例:openssl speed md5Prime检查一个数是否为素数。

示例如下:openssl prime 79openssl prime -hex 4Fencenc为对称加解密工具,还可以进行base64编码转换。

用法:openssl enc -ciphername [-in filename] [-out filename] [-pass arg] [-e ] [-d ] [-a ] [-A] [-k password ] [-kfile filename] [-K key] [-iv IV] [-p] [-P] [-bufsize number] [-nopad] [-debug] 选项:-ciphername对称算法名字,此命令有两种适用方式:-ciphername方式或者省略enc直接用ciphername。

openssl 计算证书公钥的hash值

openssl是一个强大的开源工具,可以用来处理SSL/TLS通信中所使用的证书和密钥。

在使用openssl时,有时我们需要计算证书的公钥的hash值。

本文将介绍在openssl中如何计算证书公钥的hash值,并详细讨论使用openssl进行证书操作的相关知识。

一、准备工作在计算证书公钥的hash值之前,我们需要准备一些工作:1.1 安装openssl工具确保你的系统中已经安装了openssl工具。

如果没有安装,可以通过包管理工具进行安装,比如在Ubuntu中可以使用以下命令进行安装:```shellsudo apt-get install openssl```1.2 获取证书文件我们需要一个证书文件来进行实验。

证书文件通常具有.pem或.crt等扩展名,可以通过各种渠道获得,比如从全球信息站的SSL证书信息中下载,或者从证书颁发机构获取。

二、计算证书公钥的hash值有了以上准备工作之后,我们就可以使用openssl工具来计算证书的公钥的hash值了。

具体的操作步骤如下:2.1 查看证书信息我们可以使用openssl命令来查看证书的信息,包括证书的版本、序列号、颁发者、有效期等。

可以使用以下命令进行查看:```shellopenssl x509 -in certificate.crt -noout -text```其中,certificate.crt为要查看的证书文件名。

这样我们就可以得到证书的详细信息,从中找到公钥的部分。

2.2 提取证书公钥接下来,我们需要使用openssl命令从证书中提取公钥。

可以使用以下命令进行提取:```shellopenssl x509 -pubkey -noout -in certificate.crt > publickey.pem ```其中,certificate.crt为要提取公钥的证书文件名,publickey.pem为提取出的公钥文件名。

现在我们已经得到了证书的公钥。

计算机加密与解密方法

实验三加密与解密【实验说明】本实验采用OPENSSL开放源程序,整个电子商务安全实验分为2个小实验,实验采用命令方式操作,每个实验步骤进行详细说明,没有任何DOS命令基础的学生都可以顺利完成整个实验操作。

通过本实验可以了解对源文件进行base64编码和解码的整个过程1. OpenSSL简介Openssl是一个自由软件,包含了SSL接口、对称加密、非对称加密及PKCS接口(包括X509证书、PKCS标准、ASN.1)等功能。

到目前为止,Openssl已发展到0.95版,功能越来越丰富。

OpenSSL软件由两部分组成,分为ssleay模块和openssl模块。

openssl模块是建立在ssleay模块上的一个高级应用;ssleay模块是整个Openssl软件的核心,由Eric A. Young和Tim J. Hudson用标准C语言写成,能跨平台运行,功能很齐全,涉及的范围很广,提供的接口大约有2000多个,其中有关对称加密的算法主要有:DES、IDEA、RC2、RC4、RC5、Blowfish、CAST等;有关非对称加密算法主要有:RSA、DH、DSA等;有关哈稀算法主要有:MD2、MD5、SHA、SHA-1、RIPEMD、MDC2等。

单从实现的这些算法来看,就足以用它们构建起各种有关数据加密的应用和PKCS接口了。

更难能可贵的是,它打破了美国不允许强加密产品出口的限制,使用ssleay,完全可以替代微软所提供的用组件来加密应用的低强度加密。

通过调用ssleay接口,开发自己的应用,可以做到SSL的128位甚至更高位数的数据加密。

ssleay除提供底层的加密算法外,还实现了大部分PKCS功能,如PKCS1(对RSA加密算法的描述)、PKCS3(Diffie-Hellmen密钥协商)、PKCS5(基于口令进行加密的标准)、PKCS6(扩展证书语法标准)、PKCS7(加密信息表示的语法标准)、PKCS8(私钥信息语法标准)、PKCS10(证书申请语法标准)、PKCS12(个人身份信息迁移语法标准)。

北邮网络及其内容安全 OpenSSL实验报告

网络及其内容安全OpenSSL实验报告

姓名:曹爽

学号:2013210640

班级:2013211124

2016年11月15日

目录

一、OpenSSL的安装 (3)

二、对称加密实验 (3)

三、非对称加密实验 (5)

1.生成私钥和公共密钥的导出 (5)

2.用公钥对文件加密,私钥解密 (7)

3.用私钥对文件加密,公钥解密(签名过程) (7)

一、OpenSSL的安装

1. 安装马上6。

2. 验证OpenSSL安装成功。

二、对称加密实验

1. 创建加密文档。

2. 成功加密。

打开des文件显示乱码。

3. 解密。

解密后的OutTest.txt文本文档如下。

文件如下。

三、非对称加密实验

1.生成私钥和公共密钥的导出1. 生成私钥。

2. 文件目录如下。

3. 私钥内容如下。

4. 导出公共密钥。

5. 公共密钥的内容如下。

2.用公钥对文件加密,私钥解密

1. 加密。

2. 打开加密文件如下。

3. 解密。

4. 解密后的内容。

3.用私钥对文件加密,公钥解密(签名过程)1. 用私钥进行加密

2. 查看内容。

3. 解密。

4. 查看内容。

5. 所有生成的文件如下。

(资料素材和资料部分来自网络,供参考。

可复制、编制,期待你的好评与关注)。

实验指导OpenSSL

实验要求1.简述OpenSSL,包括提供的功能(最少300字,最多800字)2.配置OpenSSL安装环境(指导资料一)简要回答下列问题(1)Perl是什么(2)Makefile文件的作用是什么?3.调试OpenSSL库的编程环境,也就是说,可以在你的程序中使用Openssl库提供的加密解密算法程序(1)调通例子程序(2)中文说明例子程序中关键函数所完成的功能,例如OpenSSL_add_all_digests()4.使用Openssl自带的文件创建CA简要回答下列问题(1)什么是CA?(2)创建CA过程中,关键问题是什么?指导资料在ftp://202.204.125.87下载Perl安装程序在 网站上下载最新的Openssl源码,目前是openssl-1.0.1e.tar.gz一、编译指导1. 安装Perl2. 开始->所有程序->microsoft visual studio 2008-> visual studio Tools-> visutal studiocommand prompt3. 进入openssl源码目录,以下记为$openssl(1) 运行configure:perl Configure VC-WIN32 –prefix=c:/openssl(2)创建Makefile文件:ms\do_ms(3)编译库:nmake -f ms\ntdll.mak(4)生成编译完成后会在$openssl\out32dll 目录下生成库文件、动态链接库文件、Openssl执行文件和测试程序编译中可能出现的一些问题尽可能根据错误提示,在网络上搜索解决方案,锻炼自己解决问题的能力例如:二、编程环境调试模仿第一个实验WinPcap ,在VS2008中只需要把lib 、include 文件的目录配置在VC 环境中,即配置4个目录信息,$openssl 目录下 .\crypto\des\enc_read 第150行出错其他的信息不用添加。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

会用opensll.exe应用程序指令

参阅两个文档《openssl编程第32章》和《openssl应用程序指令》rand 生成随机数

生成随机数。

用法:

openssl rand [-out file] [-rand file(s)] [-base64] num

选项:

-out file

结果输出到file中。

-engine e

采用engine来生成随机数。

-rand file

指定随机数种子文件。

-base64

输出结果为BASE64编码数据。

num

随机数长度。

示例:

(1) openssl rand –base64 100

(2)openssl rand –base64 –out myr.dat 100

用WinHex或UltraEdit打开myr.dat

speed

speed命令用于测试库的性能。

用法:

openssl speed [-engine id] [md2] [mdc2] [md5] [hmac] [sha1] [rmd160] [idea-cbc] [rc2-cbc] [rc5-cbc] [bf-cbc] [des-cbc] [des-ede3] [rc4]

[rsa512] [rsa1024] [rsa2048] [rsa4096] [dsa512] [dsa1024] [dsa2048]

[idea] [rc2] [des] [rsa] [blowfish]

选项:

-engine id

设置硬件引擎id。

-elapsed

测量采用实时时间,不是所用CPU时间,两者时间差异较大。

-mr

生成机器可读显示。

-multi n

并行允许n个测试。

示例:openssl speed md5

Prime

检查一个数是否为素数。

示例如下:

openssl prime 79

openssl prime -hex 4F

enc

enc为对称加解密工具,还可以进行base64编码转换。

用法:

openssl enc -ciphername [-in filename] [-out filename] [-pass arg] [-e ] [-d ] [-a ] [-A] [-k password ] [-kfile filename] [-K key] [-iv IV] [-p] [-P] [-bufsize number] [-nopad] [-debug]

选项:

-ciphername

对称算法名字,此命令有两种适用方式:-ciphername方式或者省略enc直接用ciphername。

比如,用des3加密文件a.txt:

openssl enc -des3 -e -in a.txt -out b.txt

openssl des3 -e -in a.txt -out b.txt

-in filename

输入文件,默认为标准输入。

-out filename

输出文件,默认为标准输出。

-pass arg

输入文件如果有密码保护,指定密码来源。

-e

进行加密操作,默认操作。

-d

进行解密操作。

-a

当进行加解密时,它只对数据进行运算,有时需要进行base64转换。

设置此选项后,加密结果进行base64编码;解密前先进行base64解码。

-A

默认情况下,base64编码结果在文件中是多行的。

如果要将生成的结果在文件中只有一行,需设置此选项;解密时,必须采用同样的设置,否则读取数据时会出

错。

-k password

指定加密口令,不设置此项时,程序会提示用户输入口令。

-kfile filename

指定口令存放的文件。

-K key

输入口令是16进制的。

-iv IV

初始化向量,为16进制。

比如:openss des-cbc -in a.txt -out b.txt -a -A -K 1111 -iv 2222 -p

打印出使用的salt、口令以及初始化向量IV。

-P

打印使用的salt、口令以及IV,不做加密和解密操作。

-bufsize number

设置I/O操作的缓冲区大小,因为一个文件可能很大,每次读取的数据是有限的。

-debug

打印调试信息。

举例:

把某二进制文件转换成base64编码方式:

openssl base64 -in file.bin -out file.b64

把某base64编码文件转换成二进制文件。

openssl base64 -d -in file.b64 -out file.bin

把某文件用DES-CBC方式加密。

加密过程中会提示你输入保护密码。

openssl des3 -salt -in file.txt -out file.des3

解密该文件,密码通过-k来输入

openssl des3 -d -salt -in file.des3 -out file.txt -k mypassword

加密某文件,并且把加密结果进行base64编码。

用bf+cbc算法加密

openssl bf -a -salt -in file.txt -out file.bf

先用base64解码某文件,再解密

openssl bf -d -salt -a -in file.bf -out file.txt

用WinHex或UltraEdit打开加密文件

学习BASE64编码解码原理

参阅文档《openssl编程第12章》

编程示例参看second,学习了下面的EVP后看例子程序学习EVP编程

参阅两个文档《openssl编程第21章》和《openssl SDK》学习EVP的对称加解密函数和BASE64加解密函数

例子First和Second

注意添加头文件路径和lib路径

将dll拷贝到你的工程下

(或者利用安装向导安装dll到SYSTEM32下)

VS2005

Tools--options—projects and solutions—VC++ Directories—include files添加头文件evp.h Project—property—configuration—linker—input—additional dependencies 添加libeay32.lib和ssleay32.lib

VC6.0

Tools--options— Directories—include files添加头文件evp.h Project—configuration—linker—object/lib module添加libeay32.lib和ssleay32.lib

任务:在EVP.h中找到支持的对称加密算法和摘要算法,以及各个对称算法的加密模式,并修改程序中的TYPE来实现不同加密算法不同模式的加密。