XShell运维工具之跳板机配置

xshell 使用方法

xshell 使用方法

Xshell是一款常见的Windows上的终端模拟器软件,它可以用来连接远程服务器、执行命令等操作。

以下是 Xshell 的使用方法: 1. 安装 Xshell

首先需要下载 Xshell 并安装在本地电脑上,安装完成后打开软件。

2. 创建一个新会话

在 Xshell 中创建一个新会话,需要输入服务器的 IP 地址、端口号、用户名和密码等信息。

如果是首次连接,Xshell 会提示是否接受服务器的密钥,需要输入“yes”确认。

3. 连接服务器

创建会话后,点击“连接”即可连接服务器。

如果连接成功,会在 Xshell 中显示服务器的命令行界面。

4. 执行命令

在 Xshell 中,可以像在本地电脑上一样执行命令。

输入命令后按下“Enter”键即可执行。

如果需要执行多个命令,可以使用分号隔开。

5. 上传、下载文件

在 Xshell 中,可以通过命令上传或下载文件。

上传文件使用“scp”命令,下载文件使用“rz”命令。

上传和下载前需要先在本地电脑和服务器上分别设置文件路径。

6. 断开连接

当不需要连接服务器时,可以在 Xshell 中使用“exit”命令或直接关闭窗口来断开连接。

以上就是 Xshell 的基本使用方法,掌握这些基本操作可以让你更方便地在 Windows 上连接远程服务器,执行命令等操作。

在Linux上使用Shell脚本实现网络配置

在Linux上使用Shell脚本实现网络配置在Linux操作系统中,Shell脚本是一种强大的工具,可以用于自动化操作和配置。

本文将介绍如何使用Shell脚本来实现网络配置。

一、准备工作要使用Shell脚本实现网络配置,首先需要了解一些基本的网络配置知识。

例如,IP地址、子网掩码、网关、DNS等。

在Linux系统中,这些信息可以通过ifconfig和route等命令来查看和配置。

二、创建Shell脚本首先,打开一个文本编辑器,例如vi或nano,创建一个空白文件。

然后,使用以下命令开头指示脚本使用Bash作为解释器:```bash#!/bin/bash```接下来,我们可以在脚本中添加一些注释,例如脚本的用途和作者等信息:```bash# 网络配置脚本# 作者:Your Name```三、获取用户输入接下来,我们可以使用read命令来获取用户输入的网络配置信息。

例如,用户需要输入IP地址、子网掩码、网关和DNS服务器的信息。

我们可以使用以下命令获取这些信息:```bashread -p "请输入IP地址:" ipread -p "请输入子网掩码:" subnetread -p "请输入网关地址:" gatewayread -p "请输入DNS服务器地址:" dns```四、配置网络有了用户输入的网络配置信息,我们可以使用ifconfig和route命令来配置网络。

以下是一个简单的例子,用于配置有线网络:```bashifconfig eth0 $ip netmask $subnetroute add default gw $gatewayecho "nameserver $dns" >> /etc/resolv.conf```上述命令将配置eth0网卡的IP地址和子网掩码,并添加默认的网关和DNS服务器。

跳板机和堡垒机

跳板机和堡垒机跳板机1.跳板机简介跳板机就是⼀台服务器,运维⼈员在维护过程中⾸先要统⼀登录到这台服务器,然后再登录到⽬标设备进⾏维护和操作;在腾讯,跳板机是开发者登录到服务器的唯⼀途径,开发者必须先登录跳板机,再通过跳板机登录到应⽤服务器。

2.跳板机的验证⽅式1)固定密码2)证书+固定密码+动态验证码三重认证⽅式(腾讯)作⽤:a.保护业务机器的安全;b.通过证书避免⾝份伪造,通过动态token避免证书丢失后的⾝份假冒,最⼤限度的保证安全性;证书:Certificate证书为⽂本格式,长度为2048bit;是应⽤登录到机器上的唯⼀⾝份标识,每个⽤户有且仅有⼀个证书;固定密码:分配LDAP账号时,同时也会分配⼀个固定密码动态验证码(token):是⼀个6位数的数字串,每个动态验证码有效期3分钟;3.跳板机的优势和不⾜:1)优势:集中管理2)不⾜:没有实现对运维⼈员操作⾏为的控制和审计,使⽤跳板机的过程中还是会出现误操作、违规操作导致的事故,⼀旦出现操作事故很难快速定位到原因和责任⼈;4.运维思想:1)审计是事后⾏为,可以发现问题及责任⼈,但⽆法防⽌问题发⽣;2)只有事先严格控制,才能从源头真正解决问题;3)系统账号的作⽤只是区分⼯作⾓⾊,但⽆法确认⽤户⾝份;4)只要是机器能做的,就不要⼈去做;运维堡垒机1.堡垒机简介1)堡垒机的理念起于跳板机;2)齐治科技堡垒机:集中管理是前提;⾝份管理是基础;访问控制是⼿段;操作审计是保证;⾃动化是⽬标。

具体怎么实现呢?------有待研究。

3)堡垒机是通过切断终端对计算机⽹络和服务器资源的直接访问,采⽤协议代理的⽅式接管终端计算机对⽹络和服务器的访问;2.堡垒机作⽤1)核⼼系统运维和安全审计管控;2)过滤和拦截⾮法访问、恶意攻击,阻断不合法命令,审计监控、报警、责任追踪;3)报警、记录、分析、处理;3.堡垒机核⼼功能1)单点登录功能⽀持对X11、Linux、Unix、数据库、⽹络设备、安全设备等⼀系列授权账号进⾏密码的⾃动化周期更改,简化密码管理,让使⽤者⽆需记忆众多系统密码,即可实现⾃动登录⽬标设备,便捷安全;2)账号管理设备⽀持统⼀账户管理策略,能够实现对所有服务器、⽹路设备、安全设备等账号进⾏集中管理,完成对账号整个⽣命周期的监控,并且可以对设备进⾏特殊⾓设置,如:审计巡检员、运维操作员、设备管理员等⾃定义,以满⾜审计需求;3)⾝份认证设备提供统⼀的认证接⼝,对⽤户进⾏认证,⽀持⾝份认证模式包括动态⼝令、静态密码、硬件key、⽣物特征等多种认证⽅式,设备具有灵活的定制接⼝,可以与其他第三⽅认证服务器直接结合;安全的认证模式,有效提⾼了认证的安全性和可靠性;4)资源授权设备提供基于⽤户、⽬标设备、时间、协议类型IP、⾏为等要素实现细粒度的操作授权,最⼤限度保护⽤户资源的安全;5)访问控制设备⽀持对不同⽤户进⾏不同策略的制定,细粒度的访问控制能够最⼤限度的保护⽤户资源的安全,严防⾮法、越权访问事件的发⽣;6)操作审计设备能够对字符串、图形、⽂件传输、数据库等安全操作进⾏⾏为审计;通过设备录像⽅式监控运维⼈员对操作系统、安全设备、⽹络设备、数据库等进⾏的各种操作,对违规⾏为进⾏事中控制;对终端指令信息能够进⾏精确搜索,进⾏录像精确定位;4.堡垒机应⽤场景1)多个⽤户使⽤同⼀账号多出现在同⼀⼯作组中,由于⼯作需要,同时系统管理员账号唯⼀,因此只能多⽤户共享同⼀账号;如果发⽣安全事故,不仅难以定位账号的实际使⽤者和责任⼈,⽽且⽆法对账号的使⽤范围进⾏有效控制,存在较⼤的安全风险和隐患;2)⼀个⽤户使⽤多个账号。

xshell5使用技巧

xshell5使用技巧Xshell是一款强大的SSH客户端软件,在使用中可以提高效率的一些技巧如下:1. 使用快捷键:Xshell提供了许多快捷键,可以帮助用户更快速地操作。

比如,Ctrl+T可以快速新建一个会话,Ctrl+W可以关闭当前会话,Ctrl+Shift+T可以快速新建一个标签页等等。

掌握这些快捷键可以极大地提高使用效率。

2. 自定义会话:Xshell可以保存多个会话,用户可以自定义每个会话的连接设置,包括主机名、端口、用户名等等。

在使用的时候只需要选择相应的会话即可快速连接到目标主机,避免了每次都要输入连接信息的麻烦。

3. 使用标签页:Xshell支持多标签页,可以在一个窗口中同时打开多个会话。

用户可以通过拖拽标签页来改变它们的位置,也可以使用Ctrl+Tab来快速切换标签页。

这样可以方便用户同时管理多个远程主机的连接。

4. 自动登录:Xshell可以保存登录凭据,用户可以选择自动登录功能,这样在下次连接时就不需要再次输入用户名和密码。

可以通过在“会话属性”中勾选“自动登录”选项来启用自动登录功能。

5. 使用快速命令:Xshell提供了一个快速命令功能,可以方便用户执行一些常用的命令。

用户可以在“工具”-“快速命令”中定义一些命令,然后通过快捷键或者从菜单中选择执行。

这样可以避免每次都要输入一长串的命令。

6. 使用脚本:Xshell支持使用脚本文件进行批量操作,用户可以在脚本文件中编写一系列的命令,然后通过“工具”-“脚本执行器”来执行脚本。

这样可以自动化地执行一些重复性的任务,提高效率。

7. 拷贝命令输出:在Xshell中可以通过鼠标右键来复制命令的输出内容,方便用户在本地进行分析或者保存。

用户可以通过选中命令输出内容,然后点击鼠标右键,选择“复制”来拷贝内容。

总之,掌握这些Xshell的使用技巧可以提高远程连接、管理和操作的效率,帮助用户更好地利用Xshell进行工作。

堡垒机配置实例

堡垒机配置实例摘要:一、堡垒机的概念与作用二、堡垒机的配置过程三、堡垒机的使用与维护四、总结正文:一、堡垒机的概念与作用堡垒机(Bastion Host),也叫跳板机,是一种安全设备,主要用于保护企业内部网络与互联网之间的通信。

它的作用是在内部网络和外部网络之间建立一个隔离区,提供安全的远程访问服务,避免外部攻击者直接接触内部网络,确保网络数据的安全。

二、堡垒机的配置过程1.选择合适的硬件设备:堡垒机的配置首先需要选择一款具备足够性能的硬件设备,例如服务器、云主机等。

2.安装操作系统:在硬件设备上安装操作系统,如Linux、Windows 等。

3.配置网络参数:配置堡垒机的网络参数,包括IP 地址、子网掩码、网关等,使其能够连接到内部网络和外部网络。

4.部署堡垒机软件:在操作系统上部署堡垒机软件,如SSH、VPN 等,以实现远程访问和身份验证功能。

5.配置跳转规则:配置堡垒机,使外部网络的用户通过堡垒机访问内部网络的服务。

6.配置安全策略:配置堡垒机的安全策略,限制外部用户对内部网络的访问权限,防止恶意攻击。

7.配置审计和日志:配置堡垒机的审计和日志功能,记录用户操作行为,便于安全审计。

三、堡垒机的使用与维护1.使用堡垒机:内部网络的用户通过堡垒机访问外部网络,外部网络的用户通过堡垒机访问内部网络。

2.定期维护:定期对堡垒机进行安全检查和系统升级,以确保其正常运行和安全性。

3.安全防范:针对堡垒机可能存在的安全风险,采取相应的安全防范措施,如防范SSH 暴力破解等。

四、总结堡垒机作为企业内部网络与互联网之间的安全屏障,具有重要的作用。

通过合理的配置和维护,可以有效保护企业网络数据安全,防止外部攻击。

xshell 技巧

xshell 技巧(原创版3篇)目录(篇1)1.Xshell 简介2.Xshell 的基本操作技巧3.Xshell 的高级操作技巧4.Xshell 的实用功能5.总结正文(篇1)一、Xshell 简介Xshell 是一款功能强大的 SSH 客户端,它允许用户通过安全的 SSH 协议连接到远程服务器。

Xshell 支持多种操作系统,包括 Windows、Linux 和 Mac OS,提供了丰富的功能和便捷的操作,使得远程服务器管理变得更加简单高效。

二、Xshell 的基本操作技巧1.连接远程服务器:在 Xshell 中,用户可以通过输入远程服务器的IP 地址或域名,以及用户名和密码来连接到远程服务器。

2.查看和管理会话:在 Xshell 中,用户可以创建多个会话,每个会话对应一个远程服务器连接。

用户可以通过查看和管理会话,方便地切换和服务器进行交互。

3.文件传输:Xshell 支持 SFTP 和 SCP 协议,用户可以通过这些协议在远程服务器和本地计算机之间传输文件。

三、Xshell 的高级操作技巧1.脚本编写:Xshell 支持脚本编写,用户可以通过编写脚本来实现一些自动化操作,提高工作效率。

2.批量操作:Xshell 支持批量操作,用户可以通过批量操作来执行多个远程命令,减少重复劳动。

3.终端定制:Xshell 允许用户自定义终端样式,包括字体、颜色、背景等,提高用户体验。

四、Xshell 的实用功能1.历史记录:Xshell 可以记录用户的操作历史,方便用户随时查看和恢复之前的操作。

2.搜索功能:Xshell 支持搜索功能,用户可以通过搜索功能快速定位和查找远程服务器上的文件和信息。

3.代理支持:Xshell 支持代理连接,用户可以通过代理连接到受限的远程服务器。

综上所述,Xshell 作为一款优秀的 SSH 客户端,其基本操作技巧和高级操作技巧为用户提供了丰富的功能和便捷的操作。

同时,Xshell 的实用功能也大大提高了用户在远程服务器管理的效率。

xshell7的linux使用方法

xshell7的linux使用方法xshell7是一款强大的远程终端工具,可用于在Linux系统上进行远程管理和操作。

本文将介绍xshell7的基本使用方法,帮助您快速上手。

一、安装与配置1.下载并安装xshell7,根据提示完成安装过程。

2.配置SSH连接信息,包括主机名、用户名、密码或公钥证书。

3.测试连接,确保成功连接到Linux系统。

二、基本操作1.打开xshell7,进入远程Linux系统终端。

2.输入命令行界面,使用cd命令切换目录。

3.执行命令,如ls查看文件列表,cat查看文件内容。

4.输入exit退出终端,返回到本地系统。

三、常用命令1.ping命令:用于测试网络连通性,可以检查远程Linux系统是否在线。

2.top命令:实时显示系统资源使用情况,包括CPU、内存、磁盘等。

3.df命令:查看磁盘空间使用情况,包括挂载点、文件系统类型等信息。

4.grep命令:用于过滤文本内容,可根据关键词搜索文件内容。

5.apt命令:适用于基于Debian的Linux系统,可用于安装、更新和卸载软件包。

6.yum命令:适用于基于RedHat的Linux系统,可用于安装、更新和卸载软件包。

四、配置与管理1.用户管理:创建、修改和删除用户,设置用户权限和密码策略。

2.文件管理:上传、下载和删除文件,使用rsync实现同步备份。

3.进程管理:查看系统进程信息,使用kill命令终止进程。

4.防火墙管理:配置防火墙规则,允许或禁止特定端口访问。

5.软件包管理:使用yum或apt等工具安装、更新和卸载软件包,实现系统升级和维护。

6.远程桌面:通过VNC或X11远程桌面访问Linux系统,实现本地可视化操作。

五、安全与防护1.密码安全:使用SSH密钥对进行身份验证,避免使用明文密码。

2.防火墙设置:限制网络流量,防止未经授权的访问和攻击。

3.日志与监控:实时监控系统日志,及时发现异常行为和安全漏洞。

4.备份与恢复:定期备份重要数据,确保数据安全和灾难恢复能力。

XShell4 安装配置

XShell4 安装配置

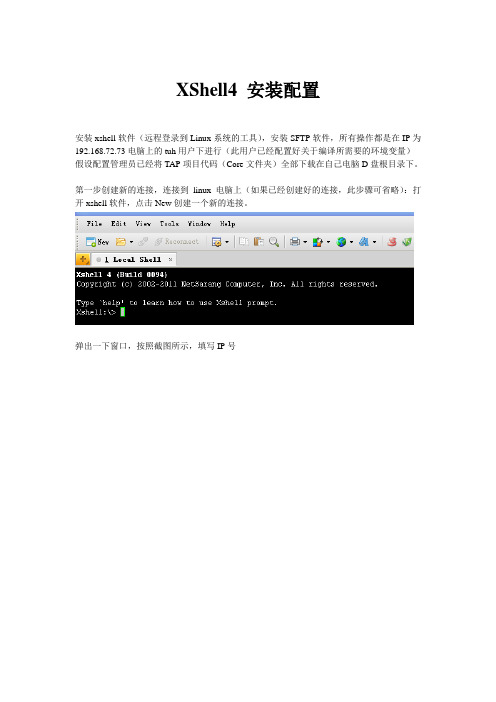

安装xshell软件(远程登录到Linux系统的工具),安装SFTP软件,所有操作都是在IP为192.168.72.73电脑上的tuh用户下进行(此用户已经配置好关于编译所需要的环境变量)假设配置管理员已经将TAP项目代码(Core文件夹)全部下载在自己电脑D盘根目录下。

第一步创建新的连接,连接到linux电脑上(如果已经创建好的连接,此步骤可省略):打开xshell软件,点击New创建一个新的连接。

弹出一下窗口,按照截图所示,填写IP号

名:tuh 密码:123456)点击OK,然后弹出一下窗口点击connect连接成功

在连接成功后会出现一下窗口:

完成。

xshell 自动登录与自动跳转

xshell 自动登录与自动跳转

使用linux环境,有时候需要经常需要远程登录服务器并在登陆后跳转到其他的局域网机器。

通过实际使用发现xshell是比较理想的工具,具体设置过程如下:第一步建立自己的登录用户,如下图:

通过上面的设置就可以登录到远程主机了,下面介绍通过ssh 直接实现服务器间的跳转,比如服务器A为跳转机,登录服务器A后通过命令:ssh root@192.168.1.100 跳转到B(ip 为192.168.1.100)的服务器,那么需要参考下面的步骤进行设置点击Logon Scripts 弹出下图,勾选Execute the following Expect & Send pairs , 点击右侧添加按钮,如下图,其中Expect:后输入固定的关键字,ogin: 在Send:后输入登录后要运行的命令如:ssh root@192.168.1.100 然后确定,继续添加,这次Expect:中输入关键字,assword:在Send:中输入服务器B的密码,勾选Hide this text 则已*代替输入的内容,确定后从新登录即可直接登录到B服务器了,可以依次登录多台不同的服务器。

XShell运维工具之跳板机配置

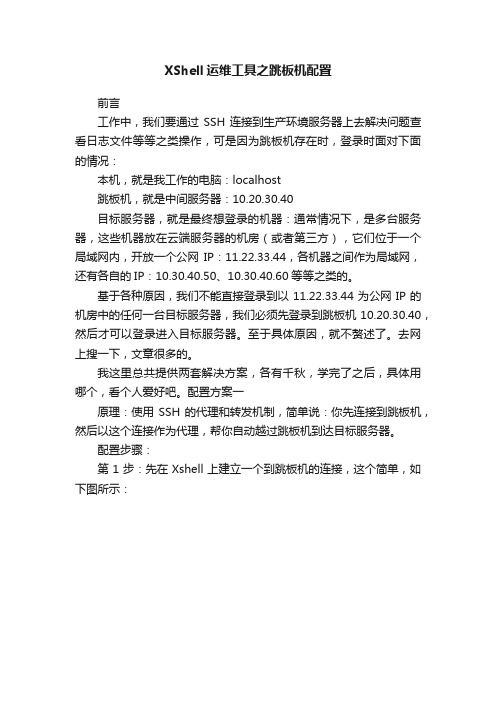

XShell运维工具之跳板机配置前言工作中,我们要通过SSH连接到生产环境服务器上去解决问题查看日志文件等等之类操作,可是因为跳板机存在时,登录时面对下面的情况:本机,就是我工作的电脑:localhost跳板机,就是中间服务器:10.20.30.40目标服务器,就是最终想登录的机器:通常情况下,是多台服务器,这些机器放在云端服务器的机房(或者第三方),它们位于一个局域网内,开放一个公网IP:11.22.33.44,各机器之间作为局域网,还有各自的IP:10.30.40.50、10.30.40.60等等之类的。

基于各种原因,我们不能直接登录到以11.22.33.44为公网IP的机房中的任何一台目标服务器,我们必须先登录到跳板机10.20.30.40,然后才可以登录进入目标服务器。

至于具体原因,就不赘述了。

去网上搜一下,文章很多的。

我这里总共提供两套解决方案,各有千秋,学完了之后,具体用哪个,看个人爱好吧。

配置方案一原理:使用SSH的代理和转发机制,简单说:你先连接到跳板机,然后以这个连接作为代理,帮你自动越过跳板机到达目标服务器。

配置步骤:第1步:先在Xshell上建立一个到跳板机的连接,这个简单,如下图所示:第2步:配置用户名和密码这里我使用用户名和密码,你使用私钥也没问题,大家都这么玩,就不再细说了。

但是要注意一点:这里是登录到跳板机的用户名和密码第3步:在SSH-->隧道这个选项下,配置转移规则第4步:配置代理注意:这里只是配置代理,不要启用它现在测试一下,跳板机连接应该是没问题的了。

第5步:创建到目标机器的连接第6步:登录身份验证注意:这里是要登录到目标机器的用户名和密码,它们也许和登录到跳板机的用户名密码相同,也许不相同,这要看你们公司是怎么管理这个网络的了。

第7步:创建登录隧道和前面的操作步骤一样的,就不重复介绍了第8步:启用代理大功告成!最后的事项:你必须先连上跳板机,保持连接,然后才能让这个到目标机器的连接成功。

Xshell连接有跳板机(堡垒机)的服务器

Xshell连接有跳板机(堡垒机)的服务器⼀、Xshell直连有跳板机的服务器

跳板机IP:112.74.163.161 端⼝号: 22

服务器IP:47.244.217.66 端⼝号:22

1. 新建跳板机会话

点击连接,主机和端⼝号输⼊跳板机端⼝号。

在⽤户⾝份验证,输⼊跳板机⽤户名和密码。

点击隧道,选择Dynamic(SOCKS4/5),端⼝可随便输⼊⼀个跳板机未占⽤的端⼝号。

点击确定保存。

2. 新建服务器会话

第⼀步设置了跳板机的连接,并且保存了隧道后,可以直连跳板机后的服务器。

新建会话,连接输⼊服务器主机和端⼝号。

输⼊服务器⽤户名和密码。

点击代理,浏览-添加,输⼊以下内容,端⼝号要和之前输⼊的端⼝号⼀致,确定。

然后代理中选择刚添加的代理服务器,点击确定即可连接。

注意:Xshell要直连跳板机后的服务器,必须先新建跳板机会话设置好隧道,才能新建直连服务器的会话。

并且要直连服务器时,必须打开新建的跳板机会话。

⼆、映射服务器端⼝到本地端⼝

如下所⽰,我们只需在跳板机会话中,再添加⼀个隧道,输⼊要映射的⽬标主机和端⼝号,源主机选择localhost,侦听端⼝随便选择本地未占⽤的端⼝。

即可映射有跳板机的远程服务器端⼝到本地。

在本地打开浏览器,输⼊localhost:22/xxxxx… ,即可监听

47.244.217.66:22/xxxxx… 的内容。

linux跳板机搭建的流程

这里是Linux跳板机搭建的基本流程:

1. 准备一台干净的Linux服务器作为跳板机, CentOS或者Ubuntu都可以。

2. 在跳板机上安装并配置SSH服务,确保可以通过SSH登录。

3. 配置防火墙,只开放22端口的SSH服务。

可以使用iptables或者firewalld。

4. 创建跳板机用户,并配置sudo权限。

不要使用root账号登录。

5. 配置SSH公钥认证登录,禁用密码登录。

6. 在所有内网主机上分发跳板机的公钥,确保可以通过跳板机免密登录内网。

7. 在跳板机上安装相关工具,如vim、wget、iptables等。

8. 记录跳板机的登录日志,对操作行为进行审计。

可以使用auditd等工具。

9. 定期更新系统和软件版本,及时打补丁,确保安全。

10. 进行网络访问控制,只允许指定IP访问跳板机。

11. 定期检查跳板机配置和日志,发现异常行为。

12. 为提高可靠性,可以搭建双跳板机的高可用架构。

以上是Linux跳板机搭建的基本思路和步骤。

实际部署时可以根据自己的环境和安全要求进行调整优化。

jumpserver使用手册

jumpserver使用手册摘要:1.背景介绍2.jumpserver 安装与配置3.jumpserver 功能模块a.命令模块b.审计模块c.用户管理模块d.安全防护模块4.jumpserver 的常见应用场景5.jumpserver 的高级功能与配置6.jumpserver 的维护与优化7.总结正文:1.背景介绍随着信息技术的不断发展,服务器管理变得越来越复杂。

为了简化服务器管理,提高工作效率,jumpserver 应运而生。

jumpserver 是一款开源、跨平台、高性能的SSH/SFTP 服务器管理工具,它集成了命令模块、审计模块、用户管理模块和安全防护模块等多种功能,可以帮助用户轻松管理服务器。

2.jumpserver 安装与配置要使用jumpserver,首先需要在服务器上安装并配置。

jumpserver 支持多种操作系统,如Linux、Unix 和Windows 等。

安装过程相对简单,只需按照官方文档的指引进行操作即可。

安装完成后,需要对jumpserver 进行基本配置,如设置监听端口、加密方式等。

3.jumpserver 功能模块a.命令模块命令模块是jumpserver 的核心功能之一,它允许用户通过Web 界面执行服务器上的命令。

用户可以添加、编辑、删除命令,也可以将常用命令设置为快捷方式。

此外,命令模块还支持批量执行命令和命令历史记录。

b.审计模块审计模块可以帮助用户实时监控服务器上的操作,并对操作进行记录和审计。

用户可以自定义审计策略,如指定审计级别、审计目录等。

审计模块还提供了审计报告功能,方便用户分析操作日志。

c.用户管理模块用户管理模块负责管理jumpserver 的用户和权限。

用户可以创建、编辑、删除用户,并为用户分配不同的权限。

通过用户管理模块,用户可以实现对服务器的精细化管理。

d.安全防护模块安全防护模块提供了多种安全措施,保障jumpserver 的安全性。

shell+LDAP实现跳板机

使用跳板机的目的:我们的服务器都是云主机,使用的都是aws比较多,而且aws是以私钥去连接公钥,连接的方式都是以root权限连接,这样子的话,开发人员要连接上服务器的话,不可能给root权限直接连吧,否则会对服务器造成很大的威胁.跳板机实现的思路:使用shell去编写,账户这块使用LDAP做集中式管理+认证,权限这块使用sudo集中式控制管理.LDAP:部署可以使用yum,安装简单,不过安装的目录和结构都不同于一个位置.也可以使用编译安装,编译安装的话,需要一定的时间,期间也会遇到很多错误,好处就是可以把编译的环境统一管理在相同目录中.两者安装LDAP,迁移的时候,也非常容易.(1)跳板机实现的过程:LDAP安装+部署.我管理的LDAP是通过WEB管理工具来管理.(2)编写shell菜单(3)创建普通用户的私钥+公钥,并把公钥上传到对端的服务器的目录底下.实现的截图:脚本如下:1.[root@localhost jc]# cat tiaoban_deploy.sh2.3.#!/bin/bash4.5.ip=`/sbin/ifconfig eth0|grep "inet addr"|awk -F ":" '{print $2}'|awk'{print $1}'`6.7.current_date=`date +%Y-%m-%d-%H:%M:%S`8.9.dis_manumenu="<ip:${ip}-server>"10.11.12.er=`echo $USER`14.15.# Source function library.16.17.. /etc/rc.d/init.d/functions19.20.21.new_echo () {22.23.24.25.if [ -z "$2" ]26.27.then28.29.COLOR=3330.31.elif [ $2 == red ]32.33.then34.35.COLOR=3136.37.elif [ $2 == green ]38.39.then40.41.COLOR=3242.43.elif [ $2 == blue ]44.45.then46.47.COLOR=3648.49.elif [ $2 == purple ]50.51.then52.53.COLOR=3554.55.elif [ $2 == white ]56.57.then58.59.COLOR=3960.61.else63. echo new_echo function use error64.65. exit66.67.fi68.69.70.71.if [ -z "$4" ]72.73.then74.75.COLOR1=3376.77.elif [ $4 == red ]78.79.then80.81.COLOR1=3182.83.elif [ $4 == green ]84.85.then86.87.COLOR1=3288.89.elif [ $4 == blue ]90.91.then92.93.COLOR1=3694.95.elif [ $4 == purple ]96.97.then98.99.COLOR1=35100.101.elif [ $4 == white ]102.103.then104.105.COLOR1=39107.else108.109. echo new_echo function use error110.111. exit112.113.114.115.fi116.117.if [ -z "$3" ]118.119.then120.121.122.123. echo -en "\\033[1;${COLOR}m""\033[3m$1 \033[0m\n" 124.125.else126.127. echo -en "\\033[1;${COLOR}m""\033[3m$1 \033[0m\033[70G\ \033[1;${COLOR1}m\033[3m $3 \033[0m\n"128.129.fi130.131.}132.133.134.135.for signal in `seq 1 1000`136.137.do138.139. trap ':' INT EXIT TSTP TERM HUP $signal &> /dev/nu ll140.141.done142.143.144.145.clear146.147.149.for signal in `name`150.151.do152.153. trap trap ':' INT EXIT TSTP TERM HUP $signal &> /d ev/null154.155.done156.157.158.159.clear160.161.162.163.164.165.function getchar()166.167.{168.169.stty cbreak -echo170.171. dd if=/dev/tty bs=1count=1 2>/dev/null172.173. stty -cbreak echo174.175.}176.177.178.179.########################################################### ####################180.181.#while :182.183.#do184.=`cat /opt/username`186.187. clear188.189. read -p "请输入登陆跳板机验证标识:" name191.192.193.repa=`cat /opt/username`194.195. if [ "$name" == "$repa" ];then196.197. action "认证标识正确,欢迎登陆跳板机。

【深入学习linux】Xshell的安装和使用

【深⼊学习linux】Xshell的安装和使⽤桥接模式下,连接xshell教程centOS7 的ifcfg-ens33 跟刚才记录的⼀样第⼀步:进⼊终端 /etc/sysconfig/network-scripts/⽬录第⼆步:修改ifcfg-eth(xxx)⽂件centOS7 的ifcfg-ens33vi ifcfg-ens33按i 编辑⽂件命令最下⾯出现insert 就是可以编辑了需要修改的属性有:ONBOOT=YES #no换成yesBOOTPROTO=static #dhcp换成static添加:IPADDR=192.168.0.105 #静态ip地址与主机中IP的前三位⼀致,最后⼀位需要修改,不要跟主机ip⼀样导致发⽣冲突GATEWAY=192.168.0.1 #默认⽹关和物理主机⼀样就可以了NETMASK=255.255.255.0 #⼦⽹掩码和物理主机⼀样就可以了DNS1=192.168.0.1 #DNSDNS2=192.168.0.1 #DNS#DNS1=8.8.8.8 #DNS,写⾕歌的地址就可以了。

具体解释TYPE=Ethernet # ⽹卡类型:为以太⽹PROXY_METHOD=none # 代理⽅式:关闭状态BROWSER_ONLY=no # 只是浏览器:否BOOTPROTO=dhcp # ⽹卡的引导协议:DHCP[中⽂名称: 动态主机配置协议]DEFROUTE=yes # 默认路由:是, 不明⽩的可以百度关键词 `默认路由`IPV4_FAILURE_FATAL=no # 是不开启IPV4致命错误检测:否IPV6INIT=yes # IPV6是否⾃动初始化: 是[不会有任何影响, 现在还没⽤到IPV6]IPV6_AUTOCONF=yes # IPV6是否⾃动配置:是[不会有任何影响, 现在还没⽤到IPV6]IPV6_DEFROUTE=yes # IPV6是否可以为默认路由:是[不会有任何影响, 现在还没⽤到IPV6]IPV6_FAILURE_FATAL=no # 是不开启IPV6致命错误检测:否IPV6_ADDR_GEN_MODE=stable-privacy # IPV6地址⽣成模型:stable-privacy [这只⼀种⽣成IPV6的策略]NAME=ens33 # ⽹卡物理设备名称UUID=f47bde51-fa78-4f79-b68f-d5dd90cfc698 # 通⽤唯⼀识别码, 每⼀个⽹卡都会有, 不能重复, 否两台linux只有⼀台⽹卡可⽤DEVICE=ens33 # ⽹卡设备名称, 必须和 `NAME` 值⼀样ONBOOT=no # 是否开机启动,要想⽹卡开机就启动或通过 `systemctl restart network`控制⽹卡,必须设置为 `yes`保存并退出重启⽹络服务service network restartip addr查看静态ip地址⽆线⽹络怎么设置虚拟机,⾸先点击适配器列表双击⽆线⽹络连接,出现如下图所⽰点击详细信息...然后在虚拟机⾥⾯进⾏配置然后重启⽹卡service network restart最后再ip addr⽤xshell进⾏链接即可。

VMware+LInux+Xshell连接环境设置(心得体会)

VMware+LInux+Xshell连接环境设置(心得体会)准备好VMware软件,和Linux 和xshell三款软件,下载和安装好,这里VMware是十二,Linux是CentOs 6 ,xshell是5 其实没有什么区别只要版本兼容就行,我们就可以实现远程访问虚拟服务器的连接方式VMware安装好linux后,设置这个界面它在虚拟机菜单下网络连接四中模式桥接模式、NAT模式、仅主机和自定义模式:1、桥接模式:更公司的局域网连接,等于另一台连接进公司的新电脑2、NAT模式:与虚拟机使用的计算机功能同步。

可以上网,使用VMware自带的虚拟网卡VNet01位置在:windows键--->控制面板--->网络和Internet--->更改网络适配器台式机就会出现三个网卡,笔记本是四个,笔记本自带一个无线网卡和一个本地连接(插网线可用联网的网卡)其中Vmnet1和Vmnet8,是你安装了Vmware后自动安装的两个虚拟网卡(就是实际没有硬件,但是能实现网卡的功能)3、仅主机:只能虚拟机Vmware里的操作系统和无网的跟人台式机连接4、自定义:自己定义使用状况一、设置桥接模式,并保持连接这里的启动时连接,连接上,然后启动linux系统二、登录这样就进入了系统输入命令:会出现说明这是本地网卡然后对网卡设置,首先看控制面板,找到本地连接查看Internet协议版本4,双击两种模式:自动获取和自定义,自定义是自己限定一个ip号自己使用,适合家庭使用,公司一般都是自动获取,这时我们看这里就是没用的,我们就用windows+R 输入cmd 打开window是命令界面查看自己机器的ip地址就是ipconfig命令有很多个地址,只有第一个写着以太网适配器本地连接的是你本机的ip就是这个ipv4 就是你的本机地址比如是192.168.55.2 ,计算机网络里讲这个网络分类,现在就知道这个网络了三、设置同网段所谓的同网段就是同为A、B、C类网,具体就不解释了,就是更改一个数字,网上很多这里说的不清楚,比如我的ip是192.168.55.2,跟它同网段就是192.168.55.3--192.168.55.254 这组数里选一个作为你给linux网卡设定的IP地址比如我选192.168.55.3(一定要跟上一个ip的最后一位不同),linux中输入会出现下边样式:第一个红线 inet addr:跟你的192.168.55.3一样就是设置成功,然后返回windows系统打开命令窗口输入ping 192.168.55.3 ,输出类似界面就是说明成功了。

如何使用Xshell工具远程Linux环境部署web项目(Xmanager)

如何使用Xshell工具远程Linux环境部署web项目(Xmanager)安装成功后直接进入到Xbrowser界面:使用手册:新建Xshell会话(该操作是建立远程与Linux系统的连接)输入主机ip后点击确定》创建好后双击该会话》输入用户名密码,成功进入到Linux命令控制台,如下图表示连接成功。

web项目部署手册:接下来咱们可以开始部署项目了:首先点击新建文件传输直接进入到本地与Linux环境文件传输的Xftp界面中,通过该界面你可以很方便的从本地上传tomcat、weblogic、websphere这些web容器进行项目部署,总之,该界面可以用来传输本地文件现在我们以tomcat部署项目为例来讲解:先从网上下载Linux版本的tomcat,32/64位根据客户实际情况而定,下载好后通过Xftp 上传到Linux环境的某个目录中(找一个目录用来放tomcat搭建项目),这里我放到/opt/apache-tomcat-6.0.44然后将项目包也通过Xftp放到webapps下(注意网站项目特殊,项目包应该直接放到ROOT下)接下来启动tomcat:通过Xshell界面,使用Linux命令语句进入到bin目录启动一共三句:cd /opt/apache-tomcat-6.0.44/bin ----------表示:进入到bin目录下ls ---------表示:读取该目录下的文件./startup.sh -----------表示:启动tomcat(注意最开始的有一个点,然后Linux启动的是sh后缀,注意和windows区分,windows是bat后缀)最后网页访问地址链接,如果没有启动成功,可以通过Xftp查看tomcat中的log日志,查看启动报的错,这个就不作具体介绍了。

xshell连接linux虚拟机并配置IP

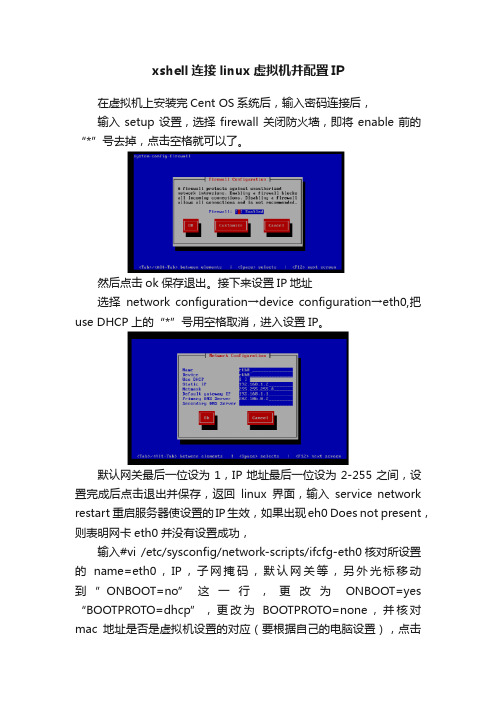

xshell连接linux虚拟机并配置IP在虚拟机上安装完Cent OS系统后,输入密码连接后,输入setup设置,选择firewall关闭防火墙,即将enable前的“*”号去掉,点击空格就可以了。

然后点击ok保存退出。

接下来设置IP地址选择network configuration→device configuration→eth0,把use DHCP上的“*”号用空格取消,进入设置IP。

默认网关最后一位设为1,IP地址最后一位设为2-255之间,设置完成后点击退出并保存,返回linux界面,输入service network restart 重启服务器使设置的IP生效,如果出现eh0 Does not present,则表明网卡eth0并没有设置成功,输入#vi /etc/sysconfig/network-scripts/ifcfg-eth0核对所设置的name=eth0,IP,子网掩码,默认网关等,另外光标移动到”ONBOOT=no”这一行,更改为ONBOOT=yes “BOOTPROTO=dhcp”,更改为BOOTPROTO=none,并核对mac地址是否是虚拟机设置的对应(要根据自己的电脑设置),点击Esc键,输入:wq完成命令再次输入service network restart重启服务器,出现如下界面,配置正确。

之后设置虚拟机和主机的连接方式,本次使用桥接,即将主机和虚拟机连接在同一个交换机上,此时要保证刚设置的虚拟机IP和主机IP在同一个网段(最后一位不同)在虚拟机“编辑”中选中虚拟网络编辑器,选择桥接,并桥接到本地主机的网络适配器,点击应用后,确定。

设置完成后用主机ping虚拟机打开xshell,新建连接,在主机处输入虚拟机设置的IP地址接下来选择用户身份验证输入用户名(我的是root),密码可以选择输入或者不输入,设置完成。

不输入时,连接时自动跳出密码窗口。

注意,要讲虚拟机的VNC连接启用,然后配置端口(与xshell端口号相同)。

怎样使用Xshell工具连接网络设备

怎样使用Xshell工具连接网络设备

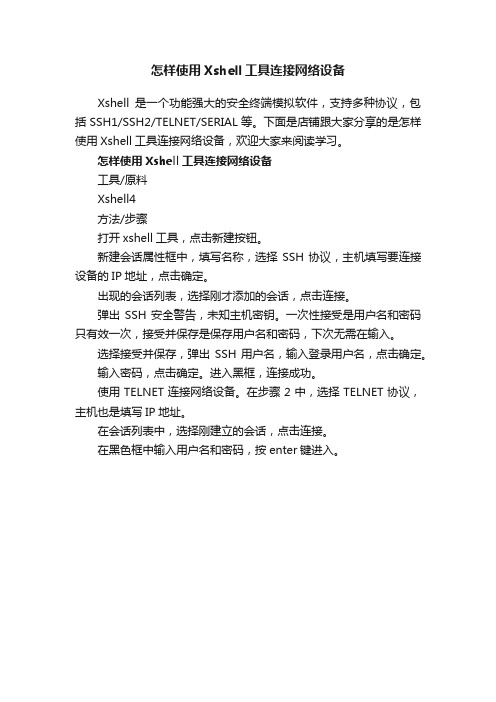

Xshell是一个功能强大的安全终端模拟软件,支持多种协议,包括SSH1/SSH2/TELNET/SERIAL等。

下面是店铺跟大家分享的是怎样使用Xshell工具连接网络设备,欢迎大家来阅读学习。

怎样使用Xshell工具连接网络设备

工具/原料

Xshell4

方法/步骤

打开xshell工具,点击新建按钮。

新建会话属性框中,填写名称,选择SSH协议,主机填写要连接设备的IP地址,点击确定。

出现的会话列表,选择刚才添加的会话,点击连接。

弹出SSH安全警告,未知主机密钥。

一次性接受是用户名和密码只有效一次,接受并保存是保存用户名和密码,下次无需在输入。

选择接受并保存,弹出SSH用户名,输入登录用户名,点击确定。

输入密码,点击确定。

进入黑框,连接成功。

使用TELNET连接网络设备。

在步骤2中,选择TELNET协议,主机也是填写IP地址。

在会话列表中,选择刚建立的会话,点击连接。

在黑色框中输入用户名和密码,按enter键进入。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

前言

工作中,我们要通过SSH连接到生产环境服务器上去解决问题查看日志文件等等之类操作,可是因为跳板机存在时,登录时面对下面的情况:

本机,就是我工作的电脑:localhost

跳板机,就是中间服务器:10.20.30.40

目标服务器,就是最终想登录的机器:通常情况下,是多台服务器,这些机器放在云端服务器的机房(或者第三方),它们位于一个局域网内,开放一个公网IP:11.22.33.44,各机器之间作为局域网,还有各自的IP:10.30.40.50、10.30.40.60等等之类的。

基于各种原因,我们不能直接登录到以11.22.33.44为公网IP的机房中的任何一台目标服务器,我们必须先登录到跳板机10.20.30.40,然后才可以登录进入目标服务器。

至于具体原因,就不赘述了。

去网上搜一下,文章很多的。

我这里总共提供两套解决方案,各有千秋,学完了之后,具体用哪个,看个人爱好吧。

配置方案一

原理:使用SSH的代理和转发机制,简单说:你先连接到跳板机,然后以这个连接作为代理,帮你自动越过跳板机到达目标服务器。

配置步骤:

第1步:先在Xshell上建立一个到跳板机的连接,这个简单,如下图所示:

第2步:配置用户名和密码

这里我使用用户名和密码,你使用私钥也没问题,大家都这么玩,就不再细说了。

但是要注意一点:这里是登录到跳板机的用户名和密码

第3步:在SSH-->隧道这个选项下,配置转移规则

第4步:配置代理

注意:这里只是配置代理,不要启用它

现在测试一下,跳板机连接应该是没问题的了。

第5步:创建到目标机器的连接

第6步:登录身份验证

注意:这里是要登录到目标机器的用户名和密码,它们也许和登录到跳板机的用户名密码相同,也许不相同,这要看你们公司是怎么管理这个网络的了。

第7步:创建登录隧道

和前面的操作步骤一样的,就不重复介绍了第8步:启用代理

大功告成!

最后的事项:你必须先连上跳板机,保持连接,然后才能让这个到目标机器的连接成功。

如果你到目标机器连接成功了,你把跳板机的连接关了,你立马就掉线了,不信你可以试试。

后面要做的事情,就是如果你有N台目标服务器要连,你就把这个到目标机器的连接复制N 份,改一下IP地址,就OK啦!每天工作的时候,只要把跳板机连上,其他所有目标机器的连接都没问题了。

小技巧:跳板机有可能会因为SSH会话超时而掉线,你可以使用Xshell的登录脚本,在登录到跳板机之后,执行一个tail或者top这样的永不退出的命令,就不会掉线啦,如下图所示:

这个登录脚本,有一个Expect,还有一个Send,Expect的意思是如果屏幕出现某个字符串,输入光标停止在那里了,那么就把Send对应的字符串发到命令行上并且回车。

想必到这里聪明的你已经明白了,那么可以在这里执行很多各种命令了。

是的,方案二就是这么做出来的。

总结:

这个方案的优点:操作简单,能很好的上传下载文件(什么?这也算是优点么?是的,看了方案二你就知道了)。

这个方案的缺点:跳板机连接不能断,因为它是代理,它掉线了,所有连接就都断了。

配置方案二

原理:使用Linux的自动脚本执行机制,这个机制也不复杂,就是使用Xshell登录到跳板机之后,让它自动执行一些命令登录到目标机器上去,前面的方案一的结尾部分的小技巧那个环节,已经介绍了如何使用自动脚本了,那么就简单了,让我们直奔主题吧。

第1步:创建到跳板机的连接

这个上面说过了,不重复说了

第2步:创建从跳板机自动登录到目标机器的脚本

我使用的SecureCRT创建的这个方案,XShell和它没啥区别,一样的:

最后一个命令有意思,有必要介绍一下:

export GREP_OPTIONS=--color=auto && cd /opt/web_app

命令没啥复杂的,只是自动给grep命令加上这个颜色选项,那么搜索日志或文件啥的,搜索关键词高亮,然后自动跳转到我的目标目录中去,多帅,你可以继续把你想要的命令也加上去。

第3步:你把这个连接复制N份,把每一份的自动登录脚本中的目标机器的IP改一下,就可以啦。

总结:

这个方案的优点:一是不需要中间代理,各连各的,每一个SSH会话独立工作,不用担心代理掉线了,二是从操作便捷性上讲,方案一是两步操作,而这个,是真正的一键直达,三是配置方便,简单,事实上你就是把你要执行登录的Linux命令放在那个登录脚本中让SecureCRT或者Xshell帮你一口气执行完了。

这个方案的缺点:本质上,你去跳板机转了一圈之后才去的目标机器,所以上传下载文件的时候,会有一些莫名的失败或错误。

别小看这个缺点,挺坑爹的,我也是撞了很多次南墙,才发现这么个事儿。