AAA基本配置

AAA认证的配置

AAA(认证Authentication,授权Authorization,记帐Accounting)企业应先制定对客户信用评价的内容、事项和指标体系标准,这套标准应是参阅一定的理论研究资料和大量实践总结出来的客户信用特征的集中体现,在下面“信用评价”部分将较详细的介绍。

然后对照标准,用计分法对客户信用进行评估,可分六个等级。

满分100分,>90—100分、AAA级,>80—90分、AA级,>70—80分、A级,>60—70分、BBB级,>50—60分、BB级,>40—50分、B级。

国际国内通行的企业信用等级是三等九级制或四等十级由于CCC、CC、C和D级是属于信用警示企业和失信企业,因此要避免和这些企业进行信用交易,剩下的可考虑信用交易的企业只是B级以上的六种。

网络安全技术AAA 认证授权与计费协议组Kerberos:网络认证协议(Network Authentication Protocol)RADIUS:远程用户拨入认证系统(Remote Authentication Dial In User Servic e)SSH:安全外壳协议(Secure Shell Protocol)ACS是Cisco出的一个AAA 认证软件,可以对路由器进行用户认证、授权、记账操作。

安装步骤:1.以超级用户登录NT或2000的ACS安装机器2.在CD-ROM中插入ASC的安装光盘3.用鼠标双击Install的图标4.在Software License Agreement 窗口中阅读Software License Agree ment并点击ACCEPT按纽。

5.点击Next按纽,进入下一步。

6.选择属于你的网络配置情况的多选框,在点击Next按纽,进入下一步7.如果ACS软件已经在本机上安装了,那么它会提示你是否覆盖还是保存原来的数据选择Yes,keep existing database 按纽,保存数据,不选择该按纽则新建数据库,再点击下一步在进行接下来的安装8.如果发现有原来的ACS的配置文件,安装程序会提示你是否保存,选择后,再点击下一步在进行接下来的安装9.选择安装都默认的路径请点击Next按纽,进入下一步,选择安装都其他路径请点击Browse按纽,选择路径。

AAA认证和授权的配置

Page 8

AAA配置

主机A G0/0/0 10.1.1.1/24 RTA

[RTA-aaa]local-user huawei@huawei password cipher huawei [RTA-aaa]local-user huawei@huawei service-type telnet [RTA-aaa]local-user huawei@huawei privilege level 0

Page 7

AAA配置

主机A G0/0/0 10.1.1.1/24 RTA

[RTA]aaa [RTA-aaa]authentication-scheme auth1 [RTA-aaa-authen-auth1]authentication-mode local [RTA-aaa-authen-auth1]quit [RTA-aaa]authorization-scheme auth2 [RTA-aaa-author-auth2]authorization-mode local [RTA-aaa-author-auth2]quit [RTA-aaa]domain huawei [RTA-aaa-domain-huawei]authentication-scheme auth1 [RTA-aaa-domain-huawei]authorization-scheme auth2 [RTA-aaa-domain-huawei]quit

[RTA]user-interface vty 0 4

[RTA-ui-vty0-4]authentication-mode aaa

Page 9

配置验证

[RTA]display domain name huawei Domain-name Domain-state Authentication-scheme-name Accounting-scheme-name Authorization-scheme-name Service-scheme-name RADIUS-server-template HWTACACS-server-template : huawei : Active : auth1 : default : auth2 : : : -

AAA原理与配置

AAA原理与配置概述 AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,它提供了认证、授权、计费三种安全功能。

AAA可以通过多种协议来实现,⽬前华为设备⽀持基于RADIUS(Remote Authentication Dial-In User Service)协议或HWTACACS(Huawei Terminal Access Controller Access Control System)协议来实现AAA。

应⽤场景例如,企业总部需要对服务器的资源访问进⾏控制,只有通过认证的⽤户才能访问特定的资源,并对⽤户使⽤资源的情况进⾏记录。

NAS为⽹络接⼊服务器,负责集中收集和管理⽤户的访问请求。

AAA服务器表⽰远端的Radius 或 HWTACACS服务器,负责制定认证、授权和计费⽅案。

认证⽅式AAA有三种认证⽅式:不认证:完全信任⽤户,不对⽤户⾝份进⾏合法性检查。

本地认证:将本地⽤户信息(包括⽤户名、密码和各种属性)配置在NAS上。

缺省为本地认证。

远端认证:将⽤户信息(包括⽤户名、密码和各种属性)配置在认证服务器上。

注:如果⼀个认证⽅案采⽤多种认证⽅式,这些认证⽅式按配置顺序⽣效。

授权⽅式AAA⽀持以下三种授权⽅式:不授权:不对⽤户进⾏授权处理。

本地授权:根据NAS上配置的本地⽤户账号的相关属性进⾏授权。

远端授权: 1. HWTACACS授权,使⽤TACACS服务器对⽤户授权。

2. RADIUS授权,对通过RADIUS服务器认证的⽤户授权。

RADIUS协议的认证和授权是绑定在⼀起的,不能单独使⽤RADIUS进⾏授权。

计费⽅式AAA⽀持以下两种计费⽅式:不计费:为⽤户提供免费上⽹服务,不产⽣相关活动⽇志。

远端计费:通过RADIUS服务器或HWTACACS服务器进⾏远端计费。

AAA域 设备基于域来对⽤户进⾏管理,每个域都可以配置不同的认证、授权和计费⽅案,⽤于对该域下的⽤户进⾏认证、授权和计费。

AAA基本配置

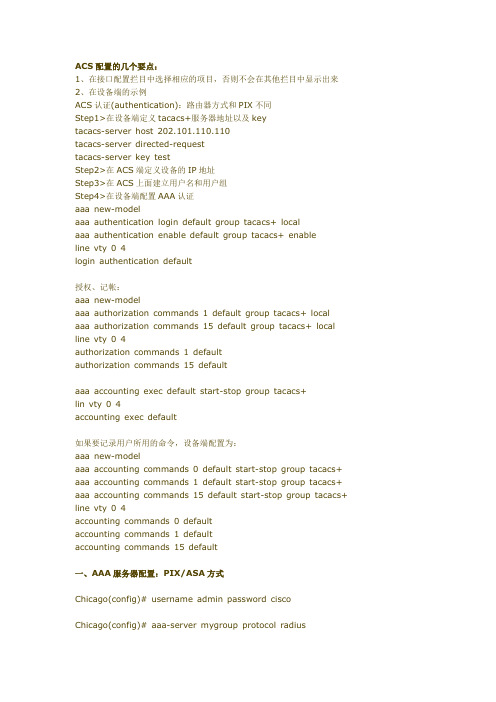

ACS配置的几个要点:1、在接口配置拦目中选择相应的项目,否则不会在其他拦目中显示出来2、在设备端的示例ACS认证(authentication):路由器方式和PIX不同Step1>在设备端定义tacacs+服务器地址以及keytacacs-server host 202.101.110.110tacacs-server directed-requesttacacs-server key testStep2>在ACS端定义设备的IP地址Step3>在ACS上面建立用户名和用户组Step4>在设备端配置AAA认证aaa new-modelaaa authentication login default group tacacs+ localaaa authentication enable default group tacacs+ enableline vty 0 4login authentication default授权、记帐:aaa new-modelaaa authorization commands 1 default group tacacs+ local aaa authorization commands 15 default group tacacs+ local line vty 0 4authorization commands 1 defaultauthorization commands 15 defaultaaa accounting exec default start-stop group tacacs+lin vty 0 4accounting exec default如果要记录用户所用的命令,设备端配置为:aaa new-modelaaa accounting commands 0 default start-stop group tacacs+ aaa accounting commands 1 default start-stop group tacacs+ aaa accounting commands 15 default start-stop group tacacs+ line vty 0 4accounting commands 0 defaultaccounting commands 1 defaultaccounting commands 15 default一、AAA服务器配置:PIX/ASA方式Chicago(config)# username admin password ciscoChicago(config)# aaa-server mygroup protocol radiusChicago(config-aaa-server)# max-failed-attempts 4Chicago(config-aaa-server)# reactivation-mode depletion deadtime 5Chicago(config-aaa-server)# exitChicago(config)# aaa-server mygroup host 172.18.124.11Chicago(config-aaa-server)# retry-interval 3Chicago(config-aaa-server)# timeout 30Chicago(config-aaa-server)# key cisco123Chicago(config-aaa-server)# exitshow running-config aaa-server (显示配置的命令)show aaa-server(显示包括本地数据库在内的AAA服务器详细情况)clear aaa-server statistics [tag [host hostname]]clear aaa-server statistics protocol server-protocolclear configure aaa-server [server-tag]二、配置管理会话的认证:Chicago(config)# aaa authentication telnet console mygroup LOCALChicago(config)# aaa authentication ssh console mygroupChicago(config)# aaa authentication serial console mygroup(物理CONSOLE口)aaa authentication http console mygroupIf this command is not configured, Cisco ASDM users can gain access to the A SA by entering only the enable password, and no username, at the authentica tion prompt三、配置访问AAA:access-list 150 extended permit ip any anyaccess-list 150 extended deny ip host 172.18.124.20 anyaaa authentication match 150 inside mygrouptimeout uauth hh:mm:ss [absolute | inactivity]It is recommended to configure the absolute timeout command value for at le ast 2 minutes. Never configure the timeout uauth duration to 0auth-prompt [prompt | accept | reject] prompt textaccess-list 100 extended permit ip 10.10.10.0 255.255.255.0 192.168.1.0 255. 255.255.0aaa authorization match 100 inside mygroupaaa authorization command {LOCAL | tacacs_server_tag [LOCAL]}access-group 100 in interface inside per-user-overrideChicago(config)# aaa accounting match 100 inside mygroupChicago(config)# aaa accounting command privilege 15 mygroup 对特权级别15的用户记帐Deploying Cut-Through Proxy Authenticationaccess-list 100 extended permit ip any anyaaa authentication match 100 inside LOCAL实验配置示例:pix525(config)# sh runPIX Version 7.2(1)!hostname pix525domain-name enable password 2KFQnbNIdI.2KYOU encryptednamesname 192.168.10.2 insidehostname 172.16.16.2 bastionhost!interface Ethernet0nameif insidesecurity-level 100ip address 192.168.10.1 255.255.255.0!interface Ethernet1nameif outsidesecurity-level 0ip address 192.1.1.1 255.255.255.0!interface Ethernet2nameif dmzsecurity-level 50ip address 172.16.16.1 255.255.255.0!passwd 5ya5JKHLgY0ZD3KU encrypted TELNET密码access-list 101 extended permit icmp any anyaccess-list 101 extended permit tcp any anyaccess-list aaaacl2 extended permit ip 192.168.10.0 255.255.255.0 any access-list dmzin extended permit ip any host bastionhostglobal (outside) 1 interfaceglobal (dmz) 1 172.16.16.10-172.16.16.20 netmask 255.255.255.0nat (inside) 1 192.168.10.0 255.255.255.0nat (inside) 1 192.168.20.0 255.255.255.0nat (dmz) 1 172.16.16.0 255.255.255.0access-group 101 in interface outsideaccess-group 101 in interface insideaccess-group 101 in interface dmzroute outside 0.0.0.0 0.0.0.0 192.1.1.2 1route inside 192.168.20.0 255.255.255.0 insidehost 1aaa-server配置完成两项:指定协议和AAA服务器地址、KEYaaa-server deng protocol radiusreactivation-mode timedmax-failed-attempts 4aaa-server deng host 192.168.20.206timeout 300key deng本地数据库username dengzhaopeng password nuvFZK3pqSfYnWqN encryptedusername dengyusu password 6SGxhdEZqnTFVjew encryptedaaa authentication telnet console LOCAL 用本地数据库对管理会话做认证aaa authentication match aaaacl2 inside deng 用AAA服务器对指定的网段访问做认证aaa authentication match dmzin inside deng 用AAA服务器对堡垒主机的访问做认证telnet insidehost 255.255.255.255 insidetelnet timeout 5ssh scopy enable 允许SSH访问类似FTP功能,但是进行加密文件传输ssh 192.1.1.2 255.255.255.255 outsidessh insidehost 255.255.255.255 insidessh timeout 5ssh version 2先产生密钥对(SHOW RUN中不显示?),调用域名console timeout 0pix525(config)# sh aaa-sServer Group: dengServer Protocol: radiusServer Address: 192.168.10.206Server port: 1645(authentication), 1646(accounting)Server status: ACTIVE, Last transaction at 13:45:25 UTC Sun Dec 16 2007 Number of pending requests 0Average round trip time 117msNumber of authentication requests 4Number of authorization requests 0Number of accounting requests 0Number of retransmissions 0Number of accepts 1Number of rejects 3Number of challenges 0Number of malformed responses 0Number of bad authenticators 0Number of timeouts 0Number of unrecognized responses 0pix525(config)# sh uauCurrent Most SeenAuthenticated Users 1 1Authen In Progress 0 1user 'dengyusu' at insidehost, authenticated (idle for 0:00:07)absolute timeout: 0:05:00inactivity timeout: 0:00:00pix525(config)# clear uaupix525(config)# sh uauCurrent Most SeenAuthenticated Users 0 1Authen In Progress 0 1重点:最小化配置ACS4.1上此例的配置:1、只需要指定NAS,不需要指定ACS-SERVER。

第十四章AAA配置 - 迈普

【缺省情况】缺省 RADIUS 认证端口为“UDP1645”、TACACS 认证端口为“49”。

15.1.3 配置计费端口

配置命令

radius-server host ipaddress acct-port {1646|1813}

tacacs-server host ipaddress acct-port 49

------------- --

-------- ------------

00030fffbc63

000000000000

17

Authorized

Total: 1 Authorized: 1 Unauthorized: 0 Unknown: 0

IP_ADDRESS ------------------129.255.15.100

语法

描述

enable

该端口需要认证。

disable

该端口不需要认证。

max

允许接入的最大用户数。(缺省为 1200)

【配置模式】端口配置模式。

【缺省情况】缺省为“disable”。

15.1.9 配置端口上的透传功能

配置命令

dot1x eapol-relay {enable|disable|uplink-port port}

【配置模式】全局配置模式。

【缺省情况】缺省为“0”。

15.1.6 配置重认证时间间隔

配置命令

dot1x timeout re-authperiod seconds

语法

描述

seconds

重认证时间间隔,单位为秒。设备端使用该参数作为 802.1X 重新认 证和 RADIUS 计费信息更新的周期。认证时间间隔取值范围为 1~ 3600 秒。

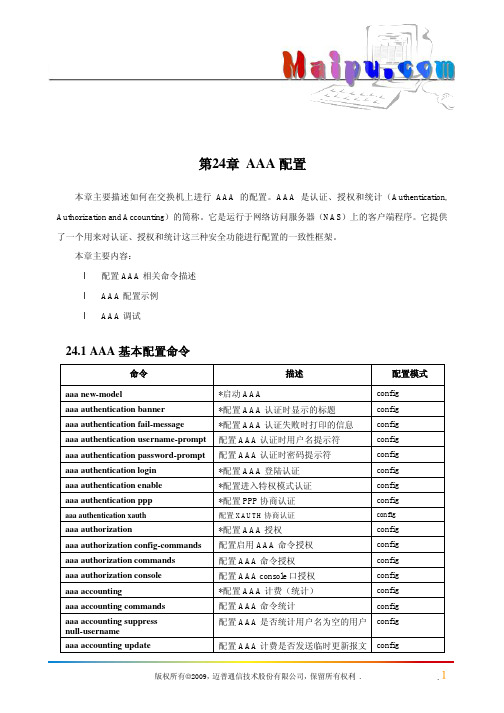

第24章 AAA配置

版权所有©2009, 迈普通信技术股份有限公司, 保留所有权利 .

2

修改当用户登录到交换机上时显示的欢迎信息。本命令的 no 形式恢复缺省欢迎信息。 aaa authentication banner banner no aaa authentication banner 语法 banner 描述 登录到交换机上时显示的欢迎信息。欢迎信息头 尾用相同的字符作为头尾表示符。如:希望输出 的欢迎信息显示为“welcome”,则输入的 banner 为“^welcome^”。“^”即是首尾标示符。

aaa authentication xauth

描述 *启动 AAA *配置 AAA 认证时显示的标题 *配置 AAA 认证失败时打印的信息 配置 AAA 认证时用户名提示符 配置 AAA 认证时密码提示符 *配置 AAA 登陆认证 *配置进入特权模式认证 *配置 PPP 协商认证

配置 XAUTH 协商认证

版权所有©2009, 迈普通信技术股份有限公司, 保留所有权利 .

3

【命令模式】全局配置模式。 n aaa authentication password-prompt 修改提示用户输入口令时显示的文本。本命令的 no 形式恢复缺省显示文本。 aaa authentication password-prompt password-prompt no aaa authentication password-prompt 语法 password-prompt 【缺省情况】缺省显示文本为“password:”。 【命令模式】全局配置模式。 n aaa authentication login 配置登录身份认证方法列表。本命令的 no 形式删除方法列表。 aaa authentication login {default | list-name} method1[method2…] no aaa authentication login {default | list-name} 语法 default list-name method 定义缺省方法列表 方法列表名 认证方法 none:不进行身份认证,直接通过 enable:使用有效口令进行身份认证(全局 enable 口令) local:使用本地用户数据库进行身份认证 line:使用线路口令进行身份认证 radius:使用 RADIUS 进行身份认证 tacacs:使用 TACACS 进行身份认证 WORD:使用 TACACS 或 RADIUS 服务器组进行认证, WORD 为服务器组名称 最多可以配置 4 种方法 描述 描述 提示用户输入口令时显示的文本。

华为交换机AAA配置与管理系统

AAA配置与管理一、基础1、AAA是指:authentication(认证)、authorization(授权)、accounting(计费)的简称,是网络安全的一种管理机制;Authentication是本地认证/授权,authorization和accounting是由远处radius(远程拨号认证系统)服务或hwtacacs(华为终端访问控制系统)服务器完成认证/授权;AAA是基于用户进行认证、授权、计费的,而NAC 方案是基于接入设备接口进行认证的。

在实际应用中,可以使用AAA的一种或两种服务。

2、AAA基本架构:C/S结构,AAA客户端(也叫NAS-网络接入服务器)是使能了aaa功能的网络设备(可以是一台或多台、不一定是接入设备)3、AAA基于域的用户管理:通过域来进行AAA用户管理,每个域下可以应用不同的认证、授权、计费以及radius或hwtacacs服务器模板,相当于对用户进行分类管理缺省情况下,设备存在配置名为default(全局缺省普通域)和default_admin(全局缺省管理域),均不能删除,只能修改,都属于本地认证;default为接入用户的缺省域,default_admin为管理员账号域(如http、ssh、telnet、terminal、ftp用户)的缺省域。

用户所属域是由域分隔符后的字符串来决定的,域分隔符可以是@、|、%等符号,如user@就表示属于huawei域,如果用户名不带@,就属于系统缺省default域。

自定义域可以被配置为全局缺省普通域或全局缺省管理域,但域下配置的授权信息较AAA服务器的授权信息优先级低,通常是两者配置的授权信息一致。

4、radius协议Radius通过认证授权来提供接入服务、通过计费来收集、记录用户对网络资源的使用。

定义UDP 1812、1813作为认证(授权)、计费端口Radius服务器维护三个数据库:Users:存储用户信息(用户名、口令、使用的协议、IP地址等)Clients:存储radius客户端信息(接入设备的共享密钥、IP地址)Dictionary:存储radius协议中的属性和属性值含义Radius客户端与radius服务器之间通过共享密钥来对传输数据加密,但共享密钥不通过网络来传输。

AAA配置实例+注解

AAA配置实例+注解cisco上配置AAA,AAA是指用使用Authentication、Authorization、Accounting三种功能对要管理交换机的用户做控制。

Authentication(认证):对用户的身份进行认证,决定是否允许此用户访问网络设备。

Authorization(授权):针对用户的不同身份,分配不同的权限,限制每个用户的操作Accounting(计费):对每个用户的操作进行审计和计费我们一般使用TACACS+、RADIUS协议来做cisco设备的AAA。

RADIUS是标准的协议,很多厂商都支持。

TACACS+是cisco私有的协议,私有意味只有cisco可以使用,TACACS+增加了一些额外的功能。

当用户的身份被认证服务器确认后,用户在能管理交换机或者才能访问网络;在访问设备的时候,我们可以针对这个用户授权,限制用户的行为;最后我们将记录用在设备的进行的操作。

在认证的时候,有一下这些方法:1.在交换机本地进行用户名和密码的设定,也就是在用户登录交换机的收,交换机会对比自己的本地数据库,查看要登录的用户所使用的用户名和密码的正确性。

2.使用一台或多台(组)外部RADIUS服务器认证3.使用一台或多台(组)外部TACACS+服务器认证用一个配置实例,说明交换机上操作username root secret cisco#在交换机本地设置一个用户,用户名是root,密码是cisco。

aaa new-model#在交换机上激活AAAaaa authentication login default group tacacs+local#设置一个登录交换机是认证的顺序,先到tacacs+服务器认证,如果tacacs+服务器出现了故障,不能使用tacacs+认证,我们可以使用交换机的本地数据库认证,也就是用户名root密码ciscoaaa authorization exec default group tacacs+if-authenticated#如果用户通过了认证,那么用户就能获得服务器的允许,运行交换机的EXEC对话aaa authorization commands15default group tacacs+local#在任何权限在使用交换机命令式都要得到tacacs+服务器许可,如果tacacs+出现故障,则要通过本地数据库许可aaa accounting exec default start-stop group tacacs+#记录用户进去EXEC对话的认证信息、用户的地址和对话的开始时间持续时间,记录的过程是从开始到结束aaa accounting commands1default start-stop group tacacs+ aaa accounting commands15default start-stop group tacacs+!tacacs-server host192.168.1.1#定义tacacs服务器地址是192.168.1.1tacacs-server key cisco#定义交换机和tacacs服务器之间通信中使用的key为ciscoline vty04login authentication defaultauthorization exec defaultaccounting exec default最近在搭建公司的ACS,总结了一些经验写在这里。

华为AAA认证详解及配置

华为AAA认证详解及配置⼀、AAA的基本架构AAA 通常采⽤“客户端—服务器”结构。

这种结构既具有良好的可扩展性,⼜便于集中管理⽤户信息。

如图1所⽰。

图 1 AAA 的基本构架⽰意图认证:不认证:对⽤户⾮常信任,不对其进⾏合法检查,⼀般情况下不采⽤这种⽅式。

本地认证:将⽤户信息配置在⽹络接⼊服务器上。

本地认证的优点是速度快,可以为运营降低成本,缺点是存储信息量受设备硬件条件限制。

远端认证:将⽤户信息配置在认证服务器上。

⽀持通过 RADIUS(Remote Authentication Dial In User Service)协议或HWTACACS(HuaWei Terminal Access Controller Access Control System)协议进⾏远端认证。

授权: AAA ⽀持以下授权⽅式:不授权:不对⽤户进⾏授权处理。

本地授权:根据⽹络接⼊服务器为本地⽤户账号配置的相关属性进⾏授权。

HWTACACS 授权:由 HWTACACS 服务器对⽤户进⾏授权。

if-authenticated 授权:如果⽤户通过了认证,⽽且使⽤的认证模式是本地或远端认证,则⽤户授权通过。

RADIUS 认证成功后授权:RADIUS 协议的认证和授权是绑定在⼀起的,不能单独使⽤ RADIUS 进⾏授权。

计费:AAA ⽀持以下计费⽅式:不计费:不对⽤户计费。

远端计费:⽀持通过 RADIUS 服务器或 HWTACACS 服务器进⾏远端计费。

⼆、RADIUS协议远程认证拨号⽤户服务 RADIUS(Remote Authentication Dial-In User Service)是⼀种分布式的、客户端/服务器结构的信息交互协议,能保护⽹络不受未授权访问的⼲扰,常应⽤在既要求较⾼安全性、⼜允许远程⽤户访问的各种⽹络环境中。

该协议定义了基于UDP 的 RADIUS 帧格式及其消息传输机制,并规定 UDP 端⼝ 1812、1813 分别作为认证、计费端⼝。

华为交换机AAA配置与管理

AAA配置与管理一、基础1、AAA是指:authentication(认证)、authorization(授权)、accounting(计费)的简称,是网络安全的一种管理机制;Authentication是本地认证/授权,authorization和accounting是由远处radius(远程拨号认证系统)服务或hwtacacs (华为终端访问控制系统)服务器完成认证/授权;AAA是基于用户进行认证、授权、计费的,而NAC方案是基于接入设备接口进行认证的。

在实际应用中,可以使用AAA的一种或两种服务。

2、AAA基本架构:C/S结构,AAA客户端(也叫NAS-网络接入服务器)是使能了aaa功能的网络设备(可以是一台或多台、不一定是接入设备)3、AAA基于域的用户管理:通过域来进行AAA用户管理,每个域下可以应用不同的认证、授权、计费以及radius或hwtacacs服务器模板,相当于对用户进行分类管理缺省情况下,设备存在配置名为default(全局缺省普通域)和default_admin(全局缺省管理域),均不能删除,只能修改,都属于本地认证;default为接入用户的缺省域,default_admin为管理员账号域(如http、ssh、telnet、terminal、ftp用户)的缺省域。

用户所属域是由域分隔符后的字符串来决定的,域分隔符可以是@、|、%等符号,如***************就表示属于huawei域,如果用户名不带@,就属于系统缺省default域。

自定义域可以被配置为全局缺省普通域或全局缺省管理域,但域下配置的授权信息较AAA服务器的授权信息优先级低,通常是两者配置的授权信息一致。

4、radius协议Radius通过认证授权来提供接入服务、通过计费来收集、记录用户对网络资源的使用。

定义UDP 1812、1813作为认证(授权)、计费端口Radius服务器维护三个数据库:Users:存储用户信息(用户名、口令、使用的协议、IP地址等)Clients:存储radius客户端信息(接入设备的共享密钥、IP地址)Dictionary:存储radius协议中的属性和属性值含义Radius客户端与radius服务器之间通过共享密钥来对传输数据加密,但共享密钥不通过网络来传输。

AAA认证和授权的配置

企业总部

服务器B

AAA 服务器

AAA提供对用户进行认证、授权和计费三种安全功能。

Page 3

认证

服务器A RTA 用户名和密码 NAS

主机A

认证成功/失败

用户名 主机A

AAA服务器

密码 Huawei123 Pass123

服务器B

主机X

…

…

认证:验证用户是否可以获得网络访问的权限。 AAA支持的认证方式

授权:授权用户可以访问或使用网络上的哪些服务。 AAA支持的授权方式有:不授权,本地授权,远端授权。

Page 5

计费

RTA NAS

服务器A

主机A

AAA服务器

登录时间

2013.5.1 03:20:55 2013.4.16 12:40:51

用户名

主机A 主机X

上线时长

01:22:15 00:30:12

流量 上行/下行

496.2KB / 21MB 123KB / 1MB

服务器B

计费:记录用户使用网络资源的情况。 AAA支持的计费方式有:不计费,远端计费。

Page 6

AAA域

服务器A

@partner

NAS

目的网络

@huawei

服务器B AAA服务器

AAA可以通过域来对用户进行管理,不同的域可以关联不同的认证、授 权和计费方案。

Page 7

AAA配置

主机A G0/0/0 10.1.1.1/24 RTA

[RTA]aaa [RTA-aaa]authentication-scheme auth1 [RTA-aaa-authen-auth1]authentication-mode local [RTA-aaa-authen-auth1]quit [RTA-aaa]authorization-scheme auth2 [RTA-aaa-author-auth2]authorization-mode local [RTA-aaa-author-auth2]quit [RTA-aaa]domain huawei [RTA-aaa-domain-huawei]authentication-scheme auth1 [RTA-aaa-domain-huawei]authorization-scheme auth2 [RTA-aaa-domain-huawei]quit

AAA认证设置

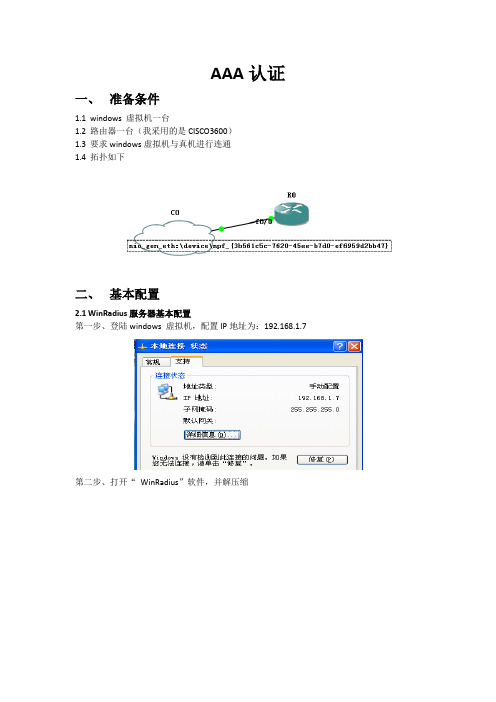

AAA认证一、准备条件1.1windows 虚拟机一台1.2路由器一台(我采用的是CISCO3600)1.3要求windows虚拟机与真机进行连通1.4拓扑如下二、基本配置2.1 WinRadius服务器基本配置第一步、登陆windows 虚拟机,配置IP地址为:192.168.1.7第二步、打开“WinRadius”软件,并解压缩第三步、在解压缩的文件里,打开“”服务,出现如下图所示:“加载账户数据失败”第四步、点击《设置——数据库》出现下图,在点击图中的《自动配置ODBC》第五步、根据上图日志提示:重新启动“WinRadius”服务,服务器启动正常第六步、点击《设置——系统》出现下图,确定认证端口:1812,计费端口:1813第七步、点击《设置——多重密钥》出现下图,其中对于IP[NAS]填写:AAA路由器与交换机的管理地址,采用密钥填写:交换机、路由器与WinRadius服务器之间的认证密钥。

在此,我以路由器192.168.1.1,密钥为123 为例。

最后点击“添加”。

第八步、点击《操作——添加账号》。

此处以用户名:wang ,口令为:wang第九步、查看新增加的账号:wang 《操作——查询——查用户信息》2.2 路由器基本配置首先、对路由器的接口F0/0配置IP地址并激活该端口Router#sh run inter f0/0Building configuration...Current configuration : 96 bytes!interface FastEthernet0/0ip address 192.168.1.1 255.255.255.0duplex autospeed autoendRouter#其次、测试路由器与WinRadius服务器之间的网络是否正常通讯Router#ping 192.168.1.7Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.1.7, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 4/14/36 ms Router#最后、测试路由器与客户机(telnet该路由器的客户端)能否正常通讯Router#ping 192.168.1.8Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.1.8, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 4/12/48 msRouter#三、AAA认证配置Router(config)#aaa new-model (启用AAA认证)Router(config)#username xiong password xiong (创建本地用户与口令)aaa authentication login haha group radius local (先进行radius服务器认证,在radius 服务器不可达时,采用本地认证)aaa authentication login hehe none (登陆不进行认证)no radius-server host 192.168.1.7 auth-port 1645 acct-port 1646 (关闭默认的认证、授权端口与审计端口)radius-server host 192.168.1.7 auth-port 1812 acct-port 1813 key 123 (改写通用的认证、授权端口与审计端口,同时配置路由器与radius服务器之间的口令123)Router(config)#line vty 0 4Router(config-line)#login authentication haha (当用户telnet该路由器时,调用认证haha进行认证)Router(config-line)#exitRouter(config)#line con 0Router(config-line)#login authentication hehe (当用户con该路由器时,调用认证heh 进行认证)Router(config-line)#end路由器具体配置如下:Router#sh runBuilding configuration...Current configuration : 720 bytes!version 12.4service timestamps debug datetime msecservice timestamps log datetime msecno service password-encryption!hostname Router!boot-start-markerboot-end-marker!!aaa new-model!aaa authentication login haha group radius localaaa authentication login hehe none!aaa session-id commonmemory-size iomem 5!!ip cef!!username xiong password 0 xiong!!!!interface FastEthernet0/0ip address 192.168.1.1 255.255.255.0duplex autospeed auto!ip http server!radius-server host 192.168.1.7 auth-port 1812 acct-port 1813 key 123 !control-plane!!line con 0login authentication heheline aux 0line vty 0 4login authentication haha!!endRouter#Router#sh runBuilding configuration...Current configuration : 720 bytes!version 12.4service timestamps debug datetime msecservice timestamps log datetime msecno service password-encryption!hostname Router!boot-start-markerboot-end-marker!aaa new-model!!aaa authentication login haha group radius localaaa authentication login hehe none!aaa session-id commonmemory-size iomem 5!!ip cef!username xiong password 0 xiong!interface FastEthernet0/0ip address 192.168.1.1 255.255.255.0duplex autospeed auto!ip http server!radius-server host 192.168.1.7 auth-port 1812 acct-port 1813 key 123 !control-plane!line con 0login authentication heheline aux 0line vty 0 4login authentication haha!!endRouter#四、测试4.1 用客户机telnet该路由器成功(用radius服务器的用户wang进行验证)同时在WinRadius服务器上查看相应的日志4.2 当WinRadius服务器出现异常,我们在用“wang”登陆时,就失败了,同时,只能采用本地账户“xiong”登陆来进行管理该路由器路由器PING不同WinRadius服务器客户机用wang登陆失败采用本地xiong登陆成功五、用密文进行认证Router(config)#enable secret 123456用sh run 查看刚配置的口令enable secret 5 $1$cGdg$Um3fHK8td9KRSKAG.5Lst.把上面记录好的密钥口令保存好,同时要记住它所对应的明文口令在路由器上修改与服务器之间的认证:Router(config)#radius-server host 192.168.1.7 auth-port 1812 acct-port 1813 key $1$cGdg$Um3fHK8td9KRSKAG.5Lst.最后,一样正常登陆采用同样的方式对服务器上用户wang的密码进行更换成密文的口令(只要确定在20个字符以内)。

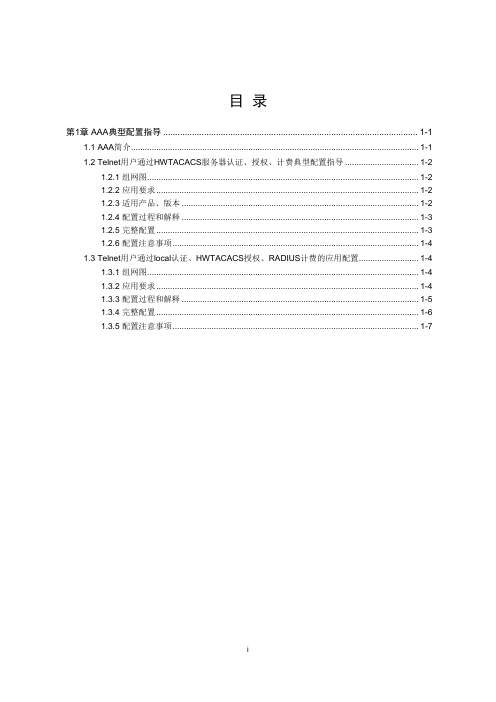

AAA典型配置指导

目录第1章 AAA典型配置指导 .......................................................................................................... 1-11.1 AAA简介............................................................................................................................. 1-11.2 Telnet用户通过HWTACACS服务器认证、授权、计费典型配置指导 ................................ 1-21.2.1 组网图...................................................................................................................... 1-21.2.2 应用要求.................................................................................................................. 1-21.2.3 适用产品、版本....................................................................................................... 1-21.2.4 配置过程和解释....................................................................................................... 1-31.2.5 完整配置.................................................................................................................. 1-31.2.6 配置注意事项........................................................................................................... 1-41.3 Telnet用户通过local认证、HWTACACS授权、RADIUS计费的应用配置.......................... 1-41.3.1 组网图...................................................................................................................... 1-41.3.2 应用要求.................................................................................................................. 1-41.3.3 配置过程和解释....................................................................................................... 1-51.3.4 完整配置.................................................................................................................. 1-61.3.5 配置注意事项........................................................................................................... 1-7第1章 AAA典型配置指导1.1 AAA简介AAA是Authentication、Authorization、Accounting(认证、授权、计费)的简称,是网络安全的一种管理机制,提供了认证、授权、计费三种安全功能。

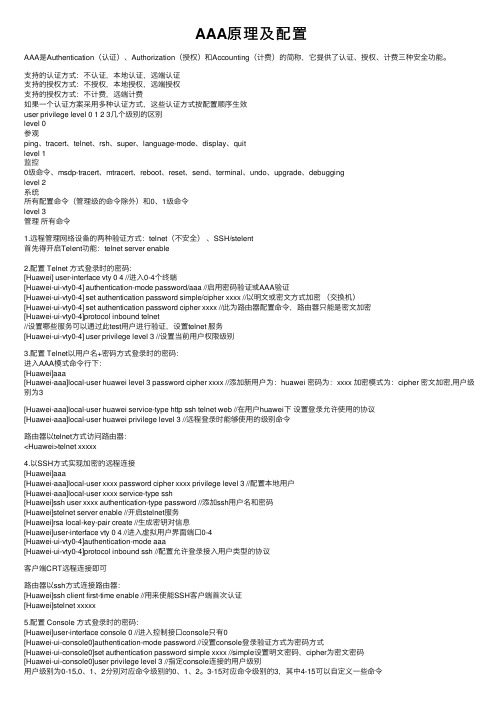

AAA原理及配置

AAA原理及配置AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,它提供了认证、授权、计费三种安全功能。

⽀持的认证⽅式:不认证,本地认证,远端认证⽀持的授权⽅式:不授权,本地授权,远端授权⽀持的授权⽅式:不计费,远端计费如果⼀个认证⽅案采⽤多种认证⽅式,这些认证⽅式按配置顺序⽣效user privilege level 0 1 2 3⼏个级别的区别level 0参观ping、tracert、telnet、rsh、super、language-mode、display、quitlevel 1监控0级命令、msdp-tracert、mtracert、reboot、reset、send、terminal、undo、upgrade、debugginglevel 2系统所有配置命令(管理级的命令除外)和0、1级命令level 3管理所有命令1.远程管理⽹络设备的两种验证⽅式:telnet(不安全)、SSH/stelent⾸先得开启Telent功能:telnet server enable2.配置 Telnet ⽅式登录时的密码:[Huawei] user-interface vty 0 4 //进⼊0-4个终端[Huawei-ui-vty0-4] authentication-mode password/aaa //启⽤密码验证或AAA验证[Huawei-ui-vty0-4] set authentication password simple/cipher xxxx //以明⽂或密⽂⽅式加密(交换机)[Huawei-ui-vty0-4] set authentication password cipher xxxx //此为路由器配置命令,路由器只能是密⽂加密[Huawei-ui-vty0-4]protocol inbound telnet//设置哪些服务可以通过此test⽤户进⾏验证,设置telnet 服务[Huawei-ui-vty0-4] user privilege level 3 //设置当前⽤户权限级别3.配置 Telnet以⽤户名+密码⽅式登录时的密码:进⼊AAA模式命令⾏下:[Huawei]aaa[Huawei-aaa]local-user huawei level 3 password cipher xxxx //添加新⽤户为:huawei 密码为:xxxx 加密模式为:cipher 密⽂加密,⽤户级别为3[Huawei-aaa]local-user huawei service-type http ssh telnet web //在⽤户huawei下设置登录允许使⽤的协议[Huawei-aaa]local-user huawei privilege level 3 //远程登录时能够使⽤的级别命令路由器以telnet⽅式访问路由器:<Huawei>telnet xxxxx4.以SSH⽅式实现加密的远程连接[Huawei]aaa[Huawei-aaa]local-user xxxx password cipher xxxx privilege level 3 //配置本地⽤户[Huawei-aaa]local-user xxxx service-type ssh[Huawei]ssh user xxxx authentication-type password //添加ssh⽤户名和密码[Huawei]stelnet server enable //开启stelnet服务[Huawei]rsa local-key-pair create //⽣成密钥对信息[Huawei]user-interface vty 0 4 //进⼊虚拟⽤户界⾯端⼝0-4[Huawei-ui-vty0-4]authentication-mode aaa[Huawei-ui-vty0-4]protocol inbound ssh //配置允许登录接⼊⽤户类型的协议客户端CRT远程连接即可路由器以ssh⽅式连接路由器:[Huawei]ssh client first-time enable //⽤来使能SSH客户端⾸次认证[Huawei]stelnet xxxxx5.配置 Console ⽅式登录时的密码:[Huawei]user-interface console 0 //进⼊控制接⼝console只有0[Huawei-ui-console0]authentication-mode password //设置console登录验证⽅式为密码⽅式[Huawei-ui-console0]set authentication password simple xxxx //simple设置明⽂密码,cipher为密⽂密码[Huawei-ui-console0]user privilege level 3 //指定console连接的⽤户级别⽤户级别为0-15,0、1、2分别对应命令级别的0、1、2。

实验9AAA典型配置(精)

“userid”作为用于身份认证的用户名,将“isp-name”作为域名。

在多个 ISP 的应用环境中,同一个接入设备接入的有可能是不同 ISP 的 用户。由于各ISP用户的用户属性(例如用户名及密码构成、服务类型

/权限等)有可能各不相同,因此有必要通过设置ISP 域的方法把它们

区别开。 在ISP域视图下,可以为每个ISP域配置包括使用的AAA策略(使用的R

报文时的共享密钥均为 expeHWTACACS 服务器的用户名中不带域名。 z 在HWTACACS 服务器上设置与Switch 交互报文时的共享密钥为expert 。

专业务实

学以致用

典型企业网络互联结构图

专业务实

学以致用

第一堂课-课程介绍

配置命令: # 开启Switch 的Telnet 服务器功能。 <Switch> system-view 配置Telnet 用户登录采用 AAA 认证方式。 [Switch] user-interface vty 0 4 [Switch-ui-vty0-4] authentication-mode scheme [Switch-ui-vty0-4] quit # 配置HWTACACS 方案。 [Switch] hwtacacs scheme hwtac [Switch-hwtacacs-hwtac] primary authentication 10.1.1.1 49 [Switch-hwtacacs-hwtac] primary authorization 10.1.1.1 49 [Switch-hwtacacs-hwtac] primary accounting 10.1.1.1 49 [Switch-hwtacacs-hwtac] key authentication expert [Switch-hwtacacs-hwtac] key authorization expert [Switch-hwtacacs-hwtac] key accounting expert [Switch-hwtacacs-hwtac] user-name-format without-domain [Switch-hwtacacs-hwtac] quit # 配置ISP 域的AAA 方案。 [Switch] domain 1 [Switch-isp-1] authentication login hwtacacs-scheme hwtac local [Switch-isp-1] authorization login hwtacacs-scheme hwtac local [Switch-isp-1] accounting login hwtacacs-scheme hwtac local [Switch-isp-1] quit # 创建本地用户telnet 。 [Switch] local-user telnet [Switch-luser-telnet] service-type telnet [Switch-luser-telnet] password simple telnet 专业务实 学以致用

轻松运行AAA游戏的电脑配置推荐

轻松运行AAA游戏的电脑配置推荐随着科技的不断进步和游戏行业的飞速发展,越来越多的人开始热衷于在电脑上玩AAA游戏。

然而,要想顺畅地运行这些高画质、大容量的游戏,一个合适的电脑配置是至关重要的。

在本文中,我将为大家推荐一些轻松运行AAA游戏的电脑配置,帮助大家选购适合自己的电脑。

1. 处理器(CPU)作为电脑的“大脑”,处理器的性能对游戏的流畅度起着至关重要的作用。

对于AAA游戏,我们推荐选择一款速度较快的多核处理器。

例如,英特尔的i7或i9系列处理器,或者AMD的Ryzen 7或Ryzen 9系列处理器,它们性能强劲,能够满足大部分AAA游戏的需求。

2. 显卡(GPU)显卡是决定游戏画质的关键因素之一。

对于AAA游戏,我们建议选择一款性能强大的独立显卡。

NVIDIA的GeForce RTX系列和AMD 的Radeon RX系列都是不错的选择。

根据自己的预算和需求,可以选择适合的型号和显存大小。

3. 内存(RAM)内存对于游戏来说也是非常重要的。

对于大型的AAA游戏,我们推荐至少8GB的内存,以确保游戏的顺畅运行。

如果预算充足,可以考虑升级到16GB或32GB的内存,这样能够更好地处理游戏中的大量数据。

4. 存储设备为了快速加载游戏和减少卡顿,选择适合的存储设备也是必要的。

固态硬盘(SSD)是目前较为流行的选择。

它们具有较快的读写速度,可以大大提高游戏的加载速度和响应速度。

对于存储容量,我们建议选择至少500GB的SSD,以容纳较多的游戏文件。

5. 电源供应在选择电脑配置时,很多人往往忽视了电源供应的重要性。

一款质量稳定、功率适当的电源供应能够为你的电脑提供稳定的电能,保证电脑的正常运行和游戏的稳定性。

对于AAA游戏电脑配置,建议选择500W到750W的电源供应。

6. 散热系统运行AAA游戏会使电脑发热,因此良好的散热系统也是不可忽视的。

选择高效的散热器和风扇,能够有效地降低电脑温度,保持电脑的稳定工作状态,减少游戏卡顿的情况。

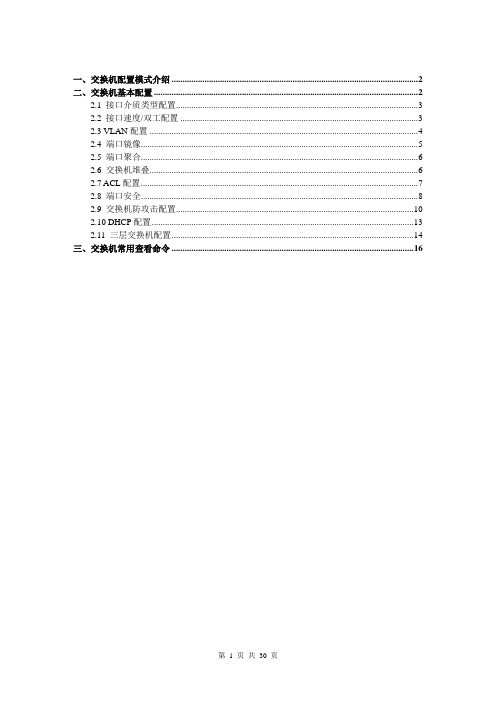

锐捷交换机常用操作命令AAA

一、交换机配置模式介绍 (2)二、交换机基本配置 (2)2.1 接口介质类型配置 (3)2.2 接口速度/双工配置 (3)2.3 VLAN配置 (4)2.4 端口镜像 (5)2.5 端口聚合 (6)2.6 交换机堆叠 (6)2.7 ACL配置 (7)2.8 端口安全 (8)2.9 交换机防攻击配置 (10)2.10 DHCP配置 (13)2.11 三层交换机配置 (14)三、交换机常用查看命令 (16)一、交换机配置模式介绍交换机配置模式主要有:用户模式:此模式只可以简单的查看一些交换机的配置和一些简单的修改。

Switch>特权模式:此模式可以查看一些交换机的配置,后面讲述的很多show命令便是在此模式下进行的,还可以对一些简单的设置配置,例如时间。

Switch> enable //在用户模式下输入enable将进入配置模式Switch#全局配置模式:此模式下可以进行对交换机的配置,例如:命名、配置密码、设路由等。

Switch#configure erminal //特权模式下可以通过config terminal 命令进入配置模式Switch(config)#端口配置模式:此模式下对端口进行配置,如配置端口ip等。

Switch(config)#interface gigabitEthernet 1/1//配置模式下输入interface gigabitEthernet 1/1进入到端口g 1/1接口模式。

二、交换机基本配置交换机命名:在项目实施的时候,建议为处于不同位置的交换机命名,便于记忆,可提高后期管理效率。

switch(config)#hostname ruijie //ruijie为该交换机的名字交换机配置管理密码:配置密码可以提高交换机的安全性,另外,telnet登录交换机的时候,必须要求有telnet管理密码。

switch (config)#enable secret level 1 0 rg //配置telnet管理密码为rg,其中1表示telnet密码,0表示密码不加密switch (config)#enable secret level 15 0 rg //配置特权模式下的管理密码rg,其中15表示为特权密码交换机配置管理IPswitch (config)#interface vlan 1 //假设管理VLAN为VLAN 1switch (config-if)#ip address 192.168.1.1 255.255.255.0 //给管理VLAN配置管理IP地址switch (config-if)#no shutdown //激活管理IP,养成习惯,无论配置什么设备,都使用一下这个命令交换机配置网关:switch(config)#ip default-gateway 192.168.1.254 //假设网关地址为192.168.1.254,此命令用户二层设备。

H3CAAA认证配置(共9页)

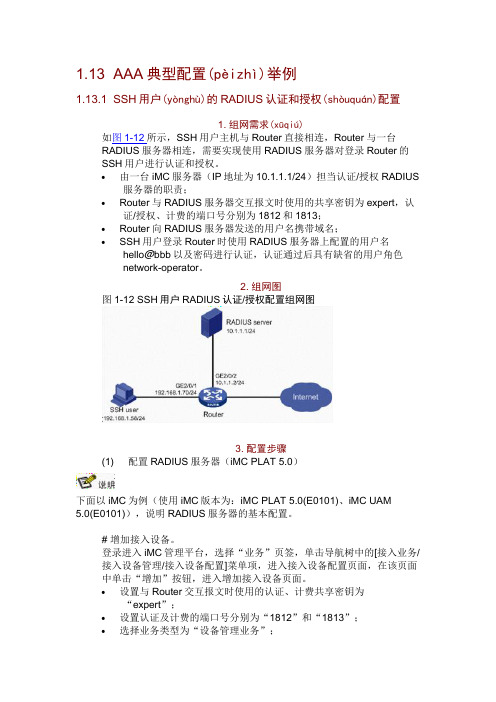

1.13 AAA典型配置(pèizhì)举例1.13.1 SSH用户(yònghù)的RADIUS认证和授权(shòuquán)配置1. 组网需求(xūqiú)如图1-12所示,SSH用户主机与Router直接相连,Router与一台RADIUS服务器相连,需要实现使用RADIUS服务器对登录Router的SSH用户进行认证和授权。

•由一台iMC服务器(IP地址为10.1.1.1/24)担当认证/授权RADIUS 服务器的职责;• Router与RADIUS服务器交互报文时使用的共享密钥为expert,认证/授权、计费的端口号分别为1812和1813;• Router向RADIUS服务器发送的用户名携带域名;• SSH用户登录Router时使用RADIUS服务器上配置的用户名hello@bbb以及密码进行认证,认证通过后具有缺省的用户角色network-operator。

2. 组网图图1-12 SSH用户RADIUS认证/授权配置组网图3. 配置步骤(1) 配置RADIUS服务器(iMC PLAT 5.0)下面以iMC为例(使用iMC版本为:iMC PLAT 5.0(E0101)、iMC UAM5.0(E0101)),说明RADIUS服务器的基本配置。

# 增加接入设备。

登录进入iMC管理平台,选择“业务”页签,单击导航树中的[接入业务/接入设备管理/接入设备配置]菜单项,进入接入设备配置页面,在该页面中单击“增加”按钮,进入增加接入设备页面。

•设置与Router交互报文时使用的认证、计费共享密钥为“expert”;•设置认证及计费的端口号分别为“1812”和“1813”;•选择业务类型为“设备管理业务”;•选择(xuǎnzé)接入设备类型为“H3C”;•选择或手工增加(zēngjiā)接入设备,添加IP地址(dìzhǐ)为10.1.1.2的接入设备(shèbèi);•其它参数采用缺省值,并单击<确定>按钮完成操作。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

ACS配置的几个要点:1、在接口配置拦目中选择相应的项目,否则不会在其他拦目中显示出来2、在设备端的示例ACS认证(authentication):路由器方式和PIX不同Step1>在设备端定义tacacs+服务器地址以及keytacacs-server host 202.101.110.110tacacs-server directed-requesttacacs-server key testStep2>在ACS端定义设备的IP地址Step3>在ACS上面建立用户名和用户组Step4>在设备端配置AAA认证aaa new-modelaaa authentication login default group tacacs+ localaaa authentication enable default group tacacs+ enableline vty 0 4login authentication default授权、记帐:aaa new-modelaaa authorization commands 1 default group tacacs+ local aaa authorization commands 15 default group tacacs+ local line vty 0 4authorization commands 1 defaultauthorization commands 15 defaultaaa accounting exec default start-stop group tacacs+lin vty 0 4accounting exec default如果要记录用户所用的命令,设备端配置为:aaa new-modelaaa accounting commands 0 default start-stop group tacacs+ aaa accounting commands 1 default start-stop group tacacs+ aaa accounting commands 15 default start-stop group tacacs+ line vty 0 4accounting commands 0 defaultaccounting commands 1 defaultaccounting commands 15 default一、AAA服务器配置:PIX/ASA方式Chicago(config)# username admin password ciscoChicago(config)# aaa-server mygroup protocol radiusChicago(config-aaa-server)# max-failed-attempts 4Chicago(config-aaa-server)# reactivation-mode depletion deadtime 5Chicago(config-aaa-server)# exitChicago(config)# aaa-server mygroup host 172.18.124.11Chicago(config-aaa-server)# retry-interval 3Chicago(config-aaa-server)# timeout 30Chicago(config-aaa-server)# key cisco123Chicago(config-aaa-server)# exitshow running-config aaa-server (显示配置的命令)show aaa-server(显示包括本地数据库在内的AAA服务器详细情况)clear aaa-server statistics [tag [host hostname]]clear aaa-server statistics protocol server-protocolclear configure aaa-server [server-tag]二、配置管理会话的认证:Chicago(config)# aaa authentication telnet console mygroup LOCALChicago(config)# aaa authentication ssh console mygroupChicago(config)# aaa authentication serial console mygroup(物理CONSOLE口)aaa authentication http console mygroupIf this command is not configured, Cisco ASDM users can gain access to the A SA by entering only the enable password, and no username, at the authentica tion prompt三、配置访问AAA:access-list 150 extended permit ip any anyaccess-list 150 extended deny ip host 172.18.124.20 anyaaa authentication match 150 inside mygrouptimeout uauth hh:mm:ss [absolute | inactivity]It is recommended to configure the absolute timeout command value for at le ast 2 minutes. Never configure the timeout uauth duration to 0auth-prompt [prompt | accept | reject] prompt textaccess-list 100 extended permit ip 10.10.10.0 255.255.255.0 192.168.1.0 255. 255.255.0aaa authorization match 100 inside mygroupaaa authorization command {LOCAL | tacacs_server_tag [LOCAL]}access-group 100 in interface inside per-user-overrideChicago(config)# aaa accounting match 100 inside mygroupChicago(config)# aaa accounting command privilege 15 mygroup 对特权级别15的用户记帐Deploying Cut-Through Proxy Authenticationaccess-list 100 extended permit ip any anyaaa authentication match 100 inside LOCAL实验配置示例:pix525(config)# sh runPIX Version 7.2(1)!hostname pix525domain-name enable password 2KFQnbNIdI.2KYOU encryptednamesname 192.168.10.2 insidehostname 172.16.16.2 bastionhost!interface Ethernet0nameif insidesecurity-level 100ip address 192.168.10.1 255.255.255.0!interface Ethernet1nameif outsidesecurity-level 0ip address 192.1.1.1 255.255.255.0!interface Ethernet2nameif dmzsecurity-level 50ip address 172.16.16.1 255.255.255.0!passwd 5ya5JKHLgY0ZD3KU encrypted TELNET密码access-list 101 extended permit icmp any anyaccess-list 101 extended permit tcp any anyaccess-list aaaacl2 extended permit ip 192.168.10.0 255.255.255.0 any access-list dmzin extended permit ip any host bastionhostglobal (outside) 1 interfaceglobal (dmz) 1 172.16.16.10-172.16.16.20 netmask 255.255.255.0nat (inside) 1 192.168.10.0 255.255.255.0nat (inside) 1 192.168.20.0 255.255.255.0nat (dmz) 1 172.16.16.0 255.255.255.0access-group 101 in interface outsideaccess-group 101 in interface insideaccess-group 101 in interface dmzroute outside 0.0.0.0 0.0.0.0 192.1.1.2 1route inside 192.168.20.0 255.255.255.0 insidehost 1aaa-server配置完成两项:指定协议和AAA服务器地址、KEYaaa-server deng protocol radiusreactivation-mode timedmax-failed-attempts 4aaa-server deng host 192.168.20.206timeout 300key deng本地数据库username dengzhaopeng password nuvFZK3pqSfYnWqN encryptedusername dengyusu password 6SGxhdEZqnTFVjew encryptedaaa authentication telnet console LOCAL 用本地数据库对管理会话做认证aaa authentication match aaaacl2 inside deng 用AAA服务器对指定的网段访问做认证aaa authentication match dmzin inside deng 用AAA服务器对堡垒主机的访问做认证telnet insidehost 255.255.255.255 insidetelnet timeout 5ssh scopy enable 允许SSH访问类似FTP功能,但是进行加密文件传输ssh 192.1.1.2 255.255.255.255 outsidessh insidehost 255.255.255.255 insidessh timeout 5ssh version 2先产生密钥对(SHOW RUN中不显示?),调用域名console timeout 0pix525(config)# sh aaa-sServer Group: dengServer Protocol: radiusServer Address: 192.168.10.206Server port: 1645(authentication), 1646(accounting)Server status: ACTIVE, Last transaction at 13:45:25 UTC Sun Dec 16 2007 Number of pending requests 0Average round trip time 117msNumber of authentication requests 4Number of authorization requests 0Number of accounting requests 0Number of retransmissions 0Number of accepts 1Number of rejects 3Number of challenges 0Number of malformed responses 0Number of bad authenticators 0Number of timeouts 0Number of unrecognized responses 0pix525(config)# sh uauCurrent Most SeenAuthenticated Users 1 1Authen In Progress 0 1user 'dengyusu' at insidehost, authenticated (idle for 0:00:07)absolute timeout: 0:05:00inactivity timeout: 0:00:00pix525(config)# clear uaupix525(config)# sh uauCurrent Most SeenAuthenticated Users 0 1Authen In Progress 0 1重点:最小化配置ACS4.1上此例的配置:1、只需要指定NAS,不需要指定ACS-SERVER。