WEB安全测试要考虑的10个测试点

Web测试总结

十二、界面和易用性测试1、风格、样式、颜色是否协调2、界面布局是否整齐、协调(保证全部显示出来的,尽量不要使用滚动条3、界面操作、标题描述是否恰当(描述有歧义、注意是否有错别字)4、操作是否符合人们的常规习惯(有没有把相似的功能的控件放在一起,方便操作)5、提示界面是否符合规范(不应该显示英文的cancel、ok,应该显示中文的确定等)6、界面中各个控件是否对齐7、日期控件是否可编辑8、日期控件的长度是否合理,以修改时可以把时间全部显示出来为准9、查询结果列表列宽是否合理、标签描述是否合理10、查询结果列表太宽没有横向滚动提示11、对于信息比较长的文本,文本框有没有提供自动竖直滚动条12、数据录入控件是否方便13、有没有支持Tab键,键的顺序要有条理,不乱跳14、有没有提供相关的热键15、控件的提示语描述是否正确16、模块调用是否统一,相同的模块是否调用同一个界面17、用滚动条移动页面时,页面的控件是否显示正常18、日期的正确格式应该是XXXX-XX-XX或XXXX-XX-XX XX:XX:XX19、页面是否有多余按钮或标签20、窗口标题或图标是否与菜单栏的统一21、窗口的最大化、最小化是否能正确切换22、对于正常的功能,用户可以不必阅读用户手册就能使用23、执行风险操作时,有确认、删除等提示吗24、操作顺序是否合理25、正确性检查:检查页面上的form, button, table, header, footer,提示信息,还有其他文字拼写,句子的语法等是否正确。

26、系统应该在用户执行错误的操作之前提出警告,提示信息.27、页面分辨率检查,在各种分辨率浏览系统检查系统界面友好性。

28、合理性检查:做delete, update, add, cancel, back等操作后,查看信息回到的页面是否合理。

29、检查本地化是否通过:英文版不应该有中文信息,英文翻译准确,专业。

十三、兼容性测试兼容性测试不只是指界面在不同操作系统或浏览器下的兼容,有些功能方面的测试,也要考虑到兼容性,包括操作系统兼容和应用软件兼容,可能还包括硬件兼容比如涉及到ajax、jquery、javascript等技术的,都要考虑到不同浏览器下的兼容性问题。

web ui测试标准

web ui测试标准

Web UI测试的标准主要包括以下几个方面:

1. 整体页面测试:测试整个Web应用系统的页面结构设计是否合理,是否符合用户的使用习惯和审美标准。

具体包括页面布局、导航、菜单、链接等方面的测试。

2. 页面元素测试:测试页面上的元素是否符合设计要求,包括文字、图片、按钮、表单等元素的布局、样式、大小、颜色等方面。

3. 交互测试:测试用户与页面元素的交互是否正常,包括点击、拖动、输入等操作是否能够正确响应,以及页面元素之间的交互是否符合设计要求。

4. 兼容性测试:测试Web应用在不同浏览器、不同操作系统、不同设备上的兼容性,确保Web应用在不同环境下都能正常运行。

5. 性能测试:测试Web应用的性能,包括响应时间、加载速度、稳定性等方面的测试,确保Web应用能够满足用户的需求。

6. 安全测试:测试Web应用的安全性,包括防止跨站脚本攻击(XSS)、SQL注入等常见的网络攻击手段,确保Web应用的数据安全和用户隐私安全。

7. 可用性测试:测试Web应用的易用性和用户体验,包括用户对页面的理解和使用程度、操作流程的顺畅性等方面的测试。

以上是Web UI测试的一些标准,具体测试内容和方法需要根据实际情况而定。

安全测试的考虑点及测试方法

安全测试的考虑点及测试⽅法原⽂地址:软件安全性测试主要包括程序、数据库安全性测试。

根据系统安全指标不同测试策略也不同。

⽤户认证安全的测试要考虑问题:1. 明确区分系统中不同⽤户权限2. 系统中会不会出现⽤户冲突3. 系统会不会因⽤户的权限的改变造成混乱4. ⽤户登陆密码是否是可见、可复制5. 是否可以通过绝对途径登陆系统(拷贝⽤户登陆后的链接直接进⼊系统)6. ⽤户推出系统后是否删除了所有鉴权标记,是否可以使⽤后退键⽽不通过输⼊⼝令进⼊系统系统⽹络安全的测试要考虑问题:1. 测试采取的防护措施是否正确装配好,有关系统的补丁是否打上2. 模拟⾮授权攻击,看防护系统是否坚固3. 采⽤成熟的⽹络漏洞检查⼯具检查系统相关漏洞(即⽤最专业的⿊客攻击⼯具攻击试⼀下,现在最常⽤的是 NBSI系列和 IPhacker IP )4. 采⽤各种⽊马检查⼯具检查系统⽊马情况5. 采⽤各种防外挂⼯具检查系统各组程序的客外挂漏洞数据库安全考虑问题:1. 系统数据是否机密(⽐如对银⾏系统,这⼀点就特别重要,⼀般的⽹站就没有太⾼要求)2. 系统数据的完整性(我刚刚结束的企业实名核查服务系统中就曾存在数据的不完整,对于这个系统的功能实现有了障碍)3. 系统数据可管理性4. 系统数据的独⽴性5. 系统数据可备份和恢复能⼒(数据备份是否完整,可否恢复,恢复是否可以完整)浏览器安全同源策略:不同源的“document”或脚本,不能读取或者设置当前的“document”同源定义:host(域名,或者IP),port(端⼝号),protocol(协议)三者⼀致才属于同源。

要注意的是,同源策略只是⼀种策略,⽽⾮实现。

这个策略被⽤于⼀些特定的点来保护web的安全。

<script>,<img>,<iframe>,<link>等标签都可以跨域加载资源,不受同源策略的限制。

XMLHttpRequest,DOM,cookie受到同源策略的限制。

web测试常用测试点

一、界面测试公共测试用例界面测试一般包括页面文字,控件使用,少图,CSS,颜色等。

1. 文字内容一致性:1)公司要求文字的一致性,例如各种宣传文字、注册的协议条款、版权信息等;2)各处相同含义文字的一致性,例如标题栏文字、页面主题文字、弹出窗口文字、菜单名称、功能键文字等。

样式一致性1)(通常分类包括)各类文字字体、字号、样式、颜色、文字间距、对齐方式;2)按钮的文字间距,按钮长度一定前提下,2个字的按钮,需要中间空一格(或者其它约定,需要统一);3)链接文字,同一类,菜单、小标题、页角文字链接,在点击时颜色变化要相同;4)对齐方式,页面上文字的对齐,例如表单、菜单列、下拉列表中文字的对齐方式(左、右、居中等要统一)语言习惯:1)中文:文字简单,含义明确,无歧异,无重复,无别字,正确运用标点符号。

2)英文。

3)日文。

2. 按钮1)button的样式整体要统一,例如突出、扁平、3D效果等只能选其一;2)采用的图片表述相同功能,要采用单一图标。

3. 文本框1)录入长度限制,根据数据库的设计,页面直接限定录入长度(特殊处屏蔽复制、粘贴);2)文本框自身的长度限制,主要考虑页面样式。

4. 单选框1)默认情况要统一,已选择,还是未选。

5. 日期控件1)图标、控件颜色、样式统一;2)点击控件、文本框均应弹出日期选择框。

6. 下拉选择框1)默认是第一个选项,还是提示请选择一个。

7. 提示信息1)静态文字与它的提示信息一致性,例如静态文字为…ID‟,出错信息显示…用户ID‟;2)空值时,出错信息需要统一,例如可以采用“静态文字”+不能为空;3)出现录入错误时,例如可以统一采用“静态文字”+格式不符合要求;4)提示信息标点符号是否标识;点击上一步,返回的页面上不应残留出错信息;5)静态提示信息,在录入框右侧,应有录入信息的相应要求的提示文字,达到方便操作的目的;6)必输项提示信息,必输项提示信息采用统一的标志。

8. 导航测试死导航、乱导航、操作复杂等。

WEB安全性-2010_OWASP_TOP10

OWASP TOP 10-2010开放式Web应用程序安全项目(OWASP,Open Web Application Security Project)是一个组织,它提供有关计算机和互联网应用程序的公正、实际、有成本效益的信息。

其目的是协助个人、企业和机构来发现和使用可信赖软件。

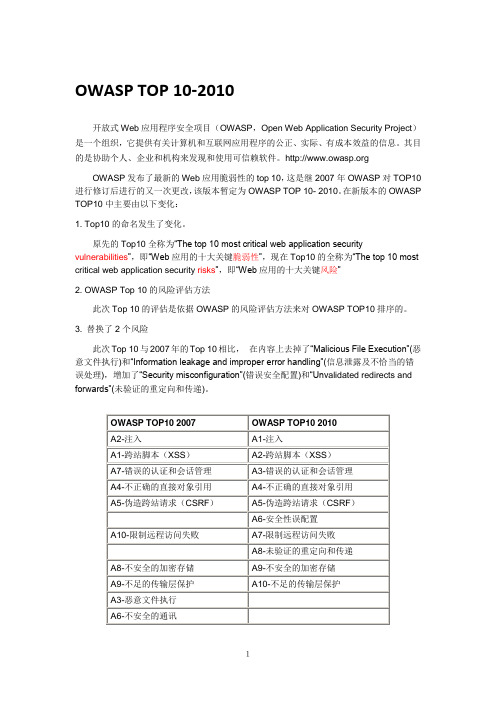

OWASP发布了最新的Web应用脆弱性的top 10,这是继2007年OWASP对TOP10进行修订后进行的又一次更改,该版本暂定为OWASP TOP 10- 2010。

在新版本的OWASP TOP10中主要由以下变化:1. Top10的命名发生了变化。

原先的Top10全称为“The top 10 most critical web application security vulnerabilities”,即“Web应用的十大关键脆弱性”,现在Top10的全称为“The top 10 most critical web application security risks”,即“Web应用的十大关键风险”2. OWASP Top 10的风险评估方法此次Top 10的评估是依据OWASP的风险评估方法来对OWASP TOP10排序的。

3. 替换了2个风险此次Top 10与2007年的Top 10相比,在内容上去掉了“Malicious File Execution”(恶意文件执行)和“Information leakage and improper error handling”(信息泄露及不恰当的错误处理),增加了“Security misconfiguration”(错误安全配置)和“Unv alidated redirects and forwards”(未验证的重定向和传递)。

OWASP TOP10 2007 OWASP TOP10 2010A2-注入 A1-注入A1-跨站脚本(XSS) A2-跨站脚本(XSS)A7-错误的认证和会话管理 A3-错误的认证和会话管理A4-不正确的直接对象引用 A4-不正确的直接对象引用A5-伪造跨站请求(CSRF) A5-伪造跨站请求(CSRF)A6-安全性误配置A10-限制远程访问失败 A7-限制远程访问失败A8-未验证的重定向和传递A8-不安全的加密存储 A9-不安全的加密存储A9-不足的传输层保护 A10-不足的传输层保护A3-恶意文件执行A6-不安全的通讯OWASP风险评估方法OW ASP所选取的10大风险是依据OW ASP的风险评估方法,我们从标准的风险模型开始,即风险=可能性*后果,下面我们以以下步骤来说明某个风险的严重程度:第一步:识别风险识别风险作为评估的第一步,我们必须找到与这个风险相关的威胁、相应的攻击方法、隐含在里面的脆弱性以及最终可能造成的后果,当然可能存在多种攻击方法和多种后果,在评估时我们往往会采用最坏选择,这样就能更客观的反应该风险的最终评级;第二步:考虑影响可能性的因素通常,我们不可能很精准的说出某个风险的可能性数值,所以我们一般用高、中、低来表示,而且影响某个风险的可能性的因素有很多,对于每个因素我们用0到9的数值来表示。

Web网站的主要测试内容

1.1Web网站的主要测试内容1、网站的主要的测试内容Web网站的测试技术主要涉及如下几个方面进行。

(1)功能测试1)页面内容测试——正确性、准确性、相关性2)链接测试3)表单测试4)数据校验5)Cookies 测试内容——Cookies是否能正常工作,Cookies是否按预定的时间进行保存,刷新对Cookies 有什么影响等。

6)链接测试——超级链接对于网站用户而言意味着能不能流畅的使用整个网站提供的服务,因而链接将作为一个独立的项目进行测试。

7)链接测试可以手动进行,也可以自动进行。

链接测试必须在集成测试阶段完成,也就是说,在整个Web 网站的所有页面开发完成之后进行链接测试.8)表单测试——表单就是一些需要在线显示和填写的表格,表单有一些标准操作,如确认,保存,提交等。

(2)性能测试网站的性能测试主要从两个方面进行:1)负荷测试(Load):负荷测试指的是进行一些边界数据的测试2)压力测试(Stress):压力测试更像是恶意测试,压力测试倾向应该是致使整个系统崩溃。

性能测试可以采用相应的工具进行自动化测试。

(3)安全性测试目前网络安全问题日益重要,特别对于有交互信息的网站及进行电子商务活动的网站尤其重要(4)稳定性测试网站的稳定性测试是指网站的运行中整个系统是否运行正常,目前没有更好的测试方案,主要采用将测试服务器长时间运转进行测试。

(5)兼容性测试操作系统平台测试和浏览器兼容性测试。

(6)用户界面测试(侧重于可用性/易用性测试)(7)压力测试的内容压力测试必须对Web 服务应用以下四个基本条件进行有效的压力测试:重复(Repetition)、并发(Concurrency)、量级(Magnitude)——需要考虑每个操作中的负载量,即也要尽量给产品增加负担、随机变化。

(8)代码合法性测试2、功能测试(1)功能测试的基本方法其基本方法是构造一些合理输入(在需求范围之内),检查输出是否与期望的相同。

Web网站测试流程和方法

一、测试流程所有测试的流程大体上是一致的:开始测试前准备-->需求分析-->测试设计(测试计划,测试用例)-->执行测试--> 提交BUG-->测试总结。

对于web测试,较之其他软件测试又有所不同,这是细节的不同,这个不同需要我们在不停的测试中去总结web测试正式测试之前,应先确定如何开展测试,不可盲目的测试。

一般网站的测试,应按以下流程来进行:1)使用HTML Link Validator将网站中的错误链接找出来;2)测试的顺序为:自顶向下、从左到右;3)查看页面title是否正确。

(不只首页,所有页面都要查看);4)LOGO图片是否正确显示;5)LOGO下的一级栏目、二级栏目的链接是否正确;6)首页登录、注册的功能是否实现;7)首页左侧栏目下的文章标题、图片等链接是否正确;8)首页中间栏目下的文章标题、图片等链接是否正确;9)首页右侧栏目下的文章标题、图片等链接是否正确;10)首页最下方的【友情链接】、【关于我们】等链接是否正确;11)进入一级栏目或二级栏目的列表页。

查看左侧栏目名称,右侧文章列表是否正确;12)列表页的分页功能是否实现、样式是否统一;13)查看文章详细页面的内容是否存在乱码、页面样式是否统一;14)站内搜索(各个页面都要查看)功能是否实现;15)前后台交互的部分,数据传递是否正确;16) 默认按钮要支持Enter及选操作,即按Enter后自动执行默认按钮对应操作。

二、UI测试UI测试包括的内容有如下几方面:1)各个页面的样式风格是否统一;2)各个页面的大小是否一致;同样的LOGO图片在各个页面中显示是否大小一致;页面及图片是否居中显示;3)各个页面的title是否正确;4)栏目名称、文章内容等处的文字是否正确,有无错别字或乱码;同一级别的字体、大小、颜色是否统一;5)提示、警告或错误说明应清楚易懂,用词准确,摒弃模棱两可的字眼;6)切换窗口大小,将窗口缩小后,页面是否按比例缩小或出现滚动条;各个页面缩小的风格是否一致,文字是否窜行;7)父窗体或主窗体的中心位置应该在对角线焦点附近;子窗体位置应该在主窗体的左上角或正中;多个子窗体弹出时应该依次向右下方偏移,以显示出窗体标题为宜;8)按钮大小基本相近,忌用太长的名称,免得占用过多的界面位置;避免空旷的界面上放置很大的按钮;按钮的样式风格要统一;按钮之间的间距要一致;9)页面颜色是否统一;前景与背景色搭配合理协调,反差不宜太大,最好少用深色或刺目的颜色;10)若有滚动信息或图片,将鼠标放置其上,查看滚动信息或图片是否停止;11)导航处是否按相应的栏目级别显示;导航文字是否在同一行显示;12)所有的图片是否都被正确装载,在不同的浏览器、分辨率下图片是否能正确显示(包括位置、大小);13)文章列表页,左侧的栏目是否与一级、二级栏目的名称、顺序一致;14) 调整分辨率验证页面格式是否错位现象;15)鼠标移动到Flash焦点上特效是否实现,移出焦点特效是否消失;16) 文字颜色与页面配色协调,不使用与背景色相近的颜色。

常见的web安全性测试点

常见的web安全性测试重点1.XSS(CrossSite Script)跨站脚本攻击XSS(CrossSite Script)跨站脚本攻击。

它指的是恶意攻击者往Web 页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web 里面的html 代码会被执行,从而达到恶意用户的特殊目的。

测试方法:在数据输入界面,添加记录输入:<script>alert(/30141/)</script>,添加成功如果弹出对话框,表明此处存在一个XSS漏洞。

或把url请求中参数改为<script>alert(/30141/)</script>,如果页面弹出对话框,表明此处存在一个XSS 漏洞修改建议:过滤掉用户输入中的危险字符。

对输入数据进行客户端和程序级的校验(如通过正则表达式等)。

Eg:对用户输入的地方和变量有没有做长度和对”<”,”>”,”;”,”’”等字符是否做过滤2.CSRF与跨站脚本(XSS)CSRF与跨站脚本(XSS),是指请求迫使某个登录的浏览器向易受攻击的Web应用发送一个请求,然后以受害者的名义,为入侵者的利益进行所选择的行动。

测试方法:同个浏览器打开两个页面,一个页面权限失效后,另一个页面是否可操作成功使用工具发送请求,在http请求头中不加入referer字段,检验返回消息的应答,应该重新定位到错误界面或者登陆界面。

修改建议:在不同的会话中两次发送同一请求并且收到相同的响应。

这显示没有任何参数是动态的(会话标识仅在cookie 中发送),因此应用程序易受到此问题攻击。

因此解决的方法为1.Cookie Hashing(所有表单都包含同一个伪随机值):2. 验证码3.One‐Time Tokens(不同的表单包含一个不同的伪随机值)客户端保护措施:应用防止CSRF攻击的工具或插件。

3.注入测试SQL注入是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

十大异常测试用例

十大异常测试用例(转载)此文乃转载,原名为《十大负面测试用例》,我觉得负面测试不如异常测试来的好理解,自己改了改。

恩,先说一说我自己的心得。

前八个用例都是原来已经在我的思维体系中的,也是测试中常常覆盖的部分。

第九个会话测试,有这个概念,但是没有很系统的做,以后要在工作中尽量的融合进来。

第十个,性能改变测试,原文表述的有点罗嗦,我自己理解之后对此的总结是对增、删、改、查等操作,从用户输入、点击触发了请求之后,到响应、输出这样的一个时间,或者称为速度,需要有一套综合测量体系。

并对每次的版本进行统计,纵向比较,以发现由此可能造成的潜在性能问题。

这在我之前的测试中也会涵盖一部分,比如响应时间一下子明显超长了之后,会作为一个BUG来提出,但是纵向的版本比较,这个是我的盲点之一,需要改进。

原文如下:负面测试(Negative testing)是相对于正面测试(Positive testing)而言的。

它们也是测试设计时的两个非常重要的划分。

简单点说,正面测试就是测试系统是否完成了它应该完成的工作;而负面测试就是测试系统是否不执行它不应该完成的操作。

形象一点,正面测试就象一个毕恭毕敬的小学生,老师叫我做什么,我就做什么;而负面测试就象一个调皮捣蛋的孩子,你叫我这样做,我偏不这样做,而且和你对着干。

开发人员也是最讨厌修改此类bug的。

正面测试主要根据需求,功能说明书,设计文档等相关参考文档来执行测试,而负面测试则主要根据错误猜测,逆向思维来测试系统,一定程序上的的依赖测试人员的经验积累。

执行负面测试时,不单单要测试系统是否处理了用户的异常操作,还要检查系统对于这些异常操作是否给予了正确的错误提示。

它是系统对用户进行继续正确操作的指引。

简而言之负面测试的三部曲就是:1.检查程序中的屏幕或页面是否给出了清晰且充分的提示或约束;2.测试系统是否处理了用户的异常操作;3.检查系统的错误提示是否清晰且充分。

以下是Steve Miller的《Top 10 Negative Test Cases》,概括性的提到了一些做负面测试时经常需要注意的测试。

web测试用例(全)

Web测试中关于登录的测试 (1)搜索功能测试用例设计 (2)翻页功能测试用例 (3)输入框的测试 (5)Web测试的常用的检查点 (6)用户及权限管理功能常规测试方法 (8)Web测试之兼容性测试 (9)Web测试-sql注入 (10)Web测试中书写用例时要考虑的检查点 (11)手机电子邮件测试用例 (12)记事本与日历的测试用例 (13)Web测试总结 (14)让web站点崩溃最常见的七大原因 (14)Web应用程序是否存在跨站点脚本漏洞 (16)Web测试总结(全) (20)理解web性能测试术语 (27)Web安全测试入门 (28)测试工作总结 (28)Web应用系统易出问题的原因和测试要点 (28)使用JMeter测试web的应用 (29)1.Web测试中关于登录的测试请问,你为自己写过的用例怀疑过吗?前两天听一个朋友说他同事写了100个用例,结果有92个是无效的,差点被公司开了,本人以前也写过不少用例,但现在忽然怀疑我的用例了,觉得越来越糊涂了,拿登陆框来说吧,我写了7个用例,但总感觉不好,在网上找了篇文章,分享下,希望对大家有帮助。

快捷键的使用是否正常:1. TAB 键的使用是否正确2.上下左右键是否正确3.界面如果支持ESC键看是否正常的工作3.ENTER 键的使用是否正确切换时是否正常。

布局美感界面的布局是否符合人的审美的标准具体因人而依输入框的功能:输入合法的用户名和密码可以成功进入输入合法的用户名和不合法密码不可以进入,并给出合理的提示输入不合法的用户名和正确密码不可以进入,并给出合理的提示输入不合法的用户名和不正确的密码不可以进入,并给出合理的提示不合法的用户名有:不正确的用户名,,使用了字符大于用户名的限制正常用户名不允许的特殊字符空的用户名,系统(操作系统和应用系统)的保留字符不合法的密码有:空密码(除有特殊规定的),错误的密码,字符大于密码的限制正常密码不允许的特殊字符,系统(操作系统和应用系统)的保留字符界面的链接:对于界面有链接的界面,要测试界面上的所有的链接都正常或者给出合理的提示补充输入框是否支持复制和黏贴和移动密码框显示的不要是具体的字符,要是一些密码的字符验证用户名前有空格是否可以进入,一般情况可以。

安全测试

Web安全测试操作指导修订纪录目录1. 目的和范围 (3)1.1. 目的 (3)1.2. 范围 (3)2. 测试要素 (3)2.1. SQL注入测试 (3)2.1.1. 识别存在参数传递的页面 (3)2.1.2. 单引号过滤测试 (5)2.1.3. 注释符过滤测试 (6)2.1.4. 追加条件过滤测试 (7)2.1.5. POST注入测试 (9)2.2. 跨站脚本测试 (9)2.2.1. 尖括号测试 (10)2.2.2. 单引号/双引号测试 (12)2.2.3. 圆括号测试 (13)2.3. 跨目录访问测试 (14)2.3.1. 查找存在文件访问的链接 (14)2.3.2. 访问系统文件测试 (14)2.3.3. 父路径测试 (15)2.4. 权限控制测试 (15)2.4.1. 准备帐户 (15)2.4.2. 交换链接访问 (16)3. 常见问题 (16)1.目的和范围1.1. 目的此操作指导旨在通过一套标准化的可重复使用的快速测试方法,提供一套经过整合和简化的测试用例,供测试人员快速发现漏洞。

1.2. 范围本指导适用于识别Web应用存在的漏洞,供改进参考。

本指导不适用于进一步的渗透测试和获取系统的管理权限,不提供利用漏洞获取敏感资料或管理权限的方法。

2.测试要素2.1. SQL注入测试测试目的:检测非法的参数输入是否被注入SQL语句并参与执行。

提示:按照文字顺序进行测试操作即可。

2.1.1.识别存在参数传递的页面移动鼠标到各种页面的各种功能链接上(不要点击),看状态栏中显示的URL形式,如果存在参数传递(链接中含有问号?,后面带有变量和等号=及变量的值),则可以点击它进行SQL注入初步尝试:在本系统中,不支持这样的操作,故略过。

图移动鼠标寻找可能存在SQL注入漏洞的链接图含参数的正常显示的页面2.1.2.单引号过滤测试开始尝试提交非法参数-单引号:图含有单引号参数的出错页面出错了!据此判断:该系统未对参数进行合法性验证,非法参数被注入SQL语句,导致异常出现,可能存在SQL注入漏洞。

WEB安全性测试测试用例(基础)

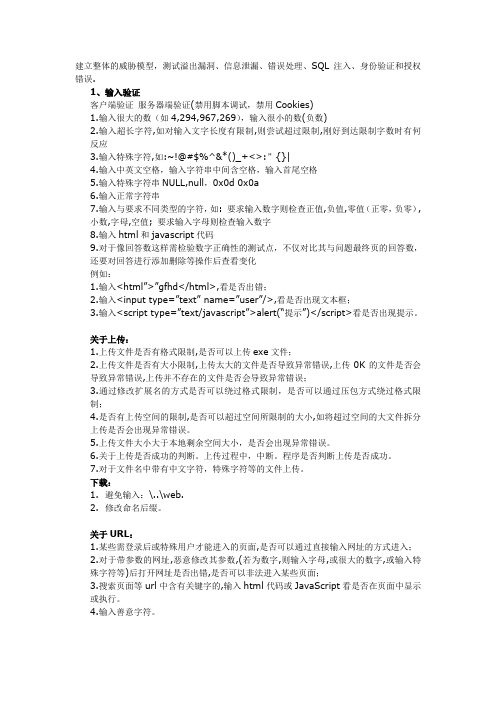

建立整体的威胁模型,测试溢出漏洞、信息泄漏、错误处理、SQL 注入、身份验证和授权错误.1、输入验证客户端验证服务器端验证(禁用脚本调试,禁用Cookies)1.输入很大的数(如4,294,967,269),输入很小的数(负数)2.输入超长字符,如对输入文字长度有限制,则尝试超过限制,刚好到达限制字数时有何反应3.输入特殊字符,如:~!@#$%^&*()_+<>:”{}|4.输入中英文空格,输入字符串中间含空格,输入首尾空格5.输入特殊字符串NULL,null,0x0d 0x0a6.输入正常字符串7.输入与要求不同类型的字符,如: 要求输入数字则检查正值,负值,零值(正零,负零),小数,字母,空值; 要求输入字母则检查输入数字8.输入html和javascript代码9.对于像回答数这样需检验数字正确性的测试点,不仅对比其与问题最终页的回答数,还要对回答进行添加删除等操作后查看变化例如:1.输入<html”>”gfhd</html>,看是否出错;2.输入<input type=”text” name=”user”/>,看是否出现文本框;3.输入<script type=”text/javascript”>alert(“提示”)</script>看是否出现提示。

关于上传:1.上传文件是否有格式限制,是否可以上传exe文件;2.上传文件是否有大小限制,上传太大的文件是否导致异常错误,上传0K的文件是否会导致异常错误,上传并不存在的文件是否会导致异常错误;3.通过修改扩展名的方式是否可以绕过格式限制,是否可以通过压包方式绕过格式限制;4.是否有上传空间的限制,是否可以超过空间所限制的大小,如将超过空间的大文件拆分上传是否会出现异常错误。

5.上传文件大小大于本地剩余空间大小,是否会出现异常错误。

6.关于上传是否成功的判断。

上传过程中,中断。

功能测试-检测点

日输入[31]、月输入[4、6、9、11]、日输入30、输入非闰年,月输入[2],日期输入[28、29]、输入闰年,月输入[

剩最高一级节点时,删除记录后,焦点移动到所删节点的下一节点上;若此最高级节点只存在上一节点,则删除后认定位到第一个被搜索到的记录,其他搜索到的记录树展开并将搜索到的结果着中标识。

后自动返回到上一层弹出界面,也不可“越层”返回或关闭。

库中,注意保存后数据的正确性)。

殊功能,通过剪贴板拷贝到输入框,分页符,分节符类似公式的上下标等、数值的特殊符号如∑,8、29]、输入闰年,月输入[2]、日期输入[29、30]、月输入[0、1、12、13],

否作出正确处理

上一节点,则删除后,焦点移到所删除节点的上一节点。

按选项名称排序。

清除勾选。

成功提示属于提示信息。

如∑,㏒,㏑,∏,+,-等、输入负整数、负小数、分数、输入字母或汉字、小数(小数前0点舍去

点舍去的情况,多个小数点的情况)、首位为0的数字如01、02、科学计数法是否支持1.0E2、全角数

全角数字与半角数字、数字与字母混合、16进制,8进制数值、货币型输入(允许小数点后面几位)。

安全测试

钓鱼攻击

钓鱼式攻击是一种企图从电子通讯中,通过伪装成信誉卓著的法人媒 体以获得如用户名、密码和信用卡明细等个人敏感信息的犯罪诈骗过 程。这些通信都声称(自己)来自社交网站拍卖网站\网络银行、电子 支付网站\或网络管理者,以此来诱骗受害人的轻信。网钓通常是通过 e-mail或者即时通讯进行。它常常导引用户到URL与界面外观与真正 网站几无二致的假冒网站输入个人数据。就算使用强式加密的SSL服 务器认证,要侦测网站是否仿冒实际上仍很困难。 大多数的网钓方法使用某种形式的技术欺骗,旨在使一个位于一封电 子邮件中的链接(和其连到的欺骗性网站)似乎属于真正合法的组织。 拼写错误的网址或 使用子网域是网钓所使用的常见伎俩。在下面的网 址例子里,http://www.您的银行.范例.com/,网址似乎将带您到“您 的银行”网站的“示例” 子网域;实际上这个网址指向了“示例”网 站的“您的银行”(即网钓)子网域。另一种常见的伎俩是使锚文本 链接似乎是合法的,实际上链接导引到网钓攻击站点。

· 发现SQL注入位置; · 判断后台数据库类型; · 确定XP_CMDSHELL可执行情况 · 发现WEB虚拟目录 · 上传ASP木马; · 得到管理员权限;

21

SQL注入

一般来说,SQL注入一般存在于形如:HTTP://xxx.xxx.xxx/abc.asp?id=XX等 带有参数的动态网页中,带有参数的动态网页访问了数据库,就有可能存在 SQL注入。如果ASP程序员没有安全意识,不进行必要的字符过滤,存在 SQL注入的可能性就非常大。

网络攻击测试方法

抗大流量攻击能力测试 畸形包处理能力测试 (有些服务在处理信息之前没有进 行适当正确的错误效验,所以一旦在收到畸形的信息就有 可能会崩溃) DoS/DDoS攻击能力测试 Smurf攻击处理能力测试

黑盒测试

A2 – 跨站脚本

1. 跨站脚本: 1) Stored, 2) Reflected, 3) DOM based XSS

Select your language: <select><script> document.write("<OPTION value=1>"+document.location.href.substring(document.location.href.indexOf("default=")+8)+ "</OPTION>"); document.write("<OPTION value=2>English</OPTION>"); </script></select> http://www.some.site/page.html?default=<script>alert(document.cookie)</script>

>> USAGE: wvs_console /Scan [URL] OR /Crawl [URL] OR /ScanFromCrawl [FILE] >> OPTIONS [ ? = TRUE or FALSE ] OR /ScanList [FILE] OR /ScanWSDL [WSDL URL] --GetFirstOnly=? : 仅爬行首页或第一个URL(false) : Get only the first URL --RestrictToBaseFolder=? : 不爬行URL上层路径的页面(false)如:指定测试/pub/ 则/不会被爬行 : Do not fetch >> PARAMETERS anything above start folder /Scan [URL] : 扫描指定URL : Scan specified URL --FetchSubdirs=? : 爬行URL下层路径的页面(ture) : Fetch files bellow base folder /Crawl [URL] : 爬行指定URL : Crawl specified URL --ForceFetchDirindex=? : 强制获取目录索引(ture) : Fetch directory indexes even if not linked /ScanFromCrawl [FILE] : 从爬行结果中扫描 : Scan from crawling results --UseHTTPAuthentication=? : 使用HTTP认证? : Use HTTP authentication /ScanList [FILE] : 从URL列表中扫描 : Scan list of urls specified in file --AuthUser=[USERNAME] : HTTP用户名 : HTTP authentication username /ScanWSDL [WSDL URL] : 扫描web services : Scan web services from WSDL URL --AuthPass=[PASSWORD] : HTTP密码 : HTTP authentication password --SubmitForms=? : 是否提交图形界面中定制的表单(ture) : Submit forms /Profile [PROFILE NAME] : 指定扫描配置文件 : Use specified profilename during scanning --RobotsTxt=? : 检索并爬行robots.txt中的连接(ture) : Retrieve and process robots.txt /LoginSeq [FILE] : 使用录制好的登陆序列 : Use specified login sequence --CaseInsensitivePaths=? : 不区分路径的大小写(ture) : Use case insensitive paths /Save [FILE] : 保存结果到文件 : Save results to filename --UseCSA=? : 分析执行JavaScript(ture) : Analyze JavaScript /ExportXML [FILE] : 导出结果为XML文件 : Exports results as XML to file --ScanningMode=* : 扫描模式: 快速,启发式(推荐),深度扫描 (Quick, Heuristic, Extensive) : Scanning mode (* = Quick, Heuristic, /ExportAVDL [FILE] : 导出结果为AVDL文件 : Exports results as AVDL to file Extensive) /SavetoDatabase : 保存结果到WVS的数据库 : Save results to database --TestWebAppsInAllDirs=? : 在所有目录中测试已知的web应用漏洞(false) : Test known web application vulnerabilities in all directories /SaveLogs [FILE] : 保存日志 : Save logs to file --ManipHTTPHeaders=? : 操作HTTP头(ture) : Manipulate HTTP headers /GenerateReport [DIR] : 指定输出报表的目录 : Generate a report in specified directory --UseAcuSensor=? : 使用AcuSensor技术,需要在被测服务器上安装Sensor(fasle) : Use AcuSensor technology /ReportFormat [FORMAT] : 输出报表的格式(REP, PDF, RTF, HTML) : Generated report format (REP, PDF, RTF, HTML) --EnablePortScanning=? : 启用端口扫描(ture) : Enable port scanning /ReportExtraParams [DATA] : 报表的模板(report template, compliance type) : Extra parameters for reporter (report template, compliance type) --UseSensorDataFromCrawl=*: 使用crawl取得的sensor数据(fasle) : Use sensor data from crawl (* = Yes, No, Revalidate) /SendEmail : 扫描完成后发送通知邮件: Send email notification when scan is completed, using scheduler settings. /Verbose : 启用详细模式 : Enable verbose mode >> EXAMPLES /Password : 密码 : Application password (if required) wvs_console /Scan /Save output.wvs /? : 帮助 : Show this help screen wvs_console /ScanWSDL http://test/WS.asmx?WSDL /Profile ws_default /Save ws.wvs wvs_console /Scan /Profile ws_default /Save ws.wvs --UseCSA=false --ScanningMode=Heuristic

功能测试点总结

功能测试点总结.txt20如果你努力去发现美好,美好会发现你;如果你努力去尊重他人,你也会获得别人尊重;如果你努力去帮助他人,你也会得到他人的帮助。

生命就像一种回音,你送出什么它就送回什么,你播种什么就收获什么,你给予什么就得到什么。

1. 页面链接检查:每一个链接是否都有对应的页面,并且页面之间切换正确。

可以使用一些工具,如LinkBotPro、File-AIDCS、HTML Link Validater、Xenu等工具。

LinkBotPro不支持中文,中文字符显示为乱码;HTML Link Validater只能测试以Html或者htm结尾的网页链接;Xenu无需安装,支持asp、do、jsp等结尾的网页,xenu测试链接包括内部链接和外部链接,在使用的时候应该注意,同时能够生成html格式的测试报告。

如果系统用QTP进行自动化测试,也可以使用QTP的页面检查点检查链接。

2. 相关性检查:功能相关性:删除/增加一项会不会对其他项产生影响,如果产生影响,这些影响是否都正确,常见的情况是,增加某个数据记录以后,如果该数据记录某个字段内容较长,可能会在查询的时候让数据列表变形。

数据相关性:下来列表默认值检查,下来列表值检查,如果某个列表的数据项依赖于其他模块中的数据,同样需要检查,比如,某个数据如果被禁用了,可能在引用该数据项的列表中不可见。

3. 检查按钮的功能是否正确:如新建、编辑、删除、关闭、返回、保存、导入,上一页,下一页,页面跳转,重置等功能是否正确。

常见的错误会出现在重置按钮上,表现为功能失效。

4. 字符串长度检查: 输入超出需求所说明的字符串长度的内容,看系统是否检查字符串长度。

还要检查需求规定的字符串长度是否是正确的,有时候会出现,需求规定的字符串长度太短而无法输入业务数据。

5. 字符类型检查: 在应该输入指定类型的内容的地方输入其他类型的内容(如在应该输入整型的地方输入其他字符类型),看系统是否检查字符类型。

2022年职业考证-软考-软件评测师考试全真模拟易错、难点剖析AB卷(带答案)试题号:100

2022年职业考证-软考-软件评测师考试全真模拟易错、难点剖析AB卷(带答案)一.综合题(共15题)1.单选题Web测试的测试点包括()。

①链接测试②表格测试③框架测试④图形测试问题1选项A.①②B.①③C.①②③D.①②③④【答案】D【解析】Web代码测试包括:源代码规则分析、链接测试、框架测试、表格测试、图形测试等方面。

2.单选题嵌入式操作系统的特点之一是可定制,这里的可定制是指()。

问题1选项A.系统构件、模块和体系结构必须达到应有的可靠性B.对过程控制、数据采集、传输等需要迅速响应C.在不同的微处理器平台上,能针对硬件变化进行结构与功能上的配置D.采用硬件抽象层和板级支撑包的底层设计技术【答案】C【解析】嵌入式操作系统优点:可裁剪性:支持开发性和可伸缩性的体系结构强实时性:EOS实时性一般较强,可用于各种设备控制统一的接口:提供设备统一的驱动接口操作方便、简单、提供友好的图形GUI和图形界面,追求易学易用强稳定性,弱交互性:嵌入式系统一旦开始运行就不需要用户过多的干预,这是要负责系统管理的EOS有较强的稳定性。

嵌入式操作系统的用户接口一般不提供操作命令,通过系统的调用命令向用户程序提供服务固化代码,在嵌入式系统中,嵌入式操作系统和应用软件被固化在嵌入式系统的ROM中更好的硬件适应性:也就是良好的移植性。

可定制:是指减少成本和缩短研发周期考虑,要求嵌入式操作系统能运行在不同的微处理器平台上,能针对硬件变化进行结构与功能上的配置,以满足不同应用需要3.单选题在C程序中,()是合法的用户定义变量名。

①_123②form-7③short④form_7问题1选项A.①③B.②③④C.②④D.①④【答案】D【解析】在C语言中规定:用户在自定义标识符必须必须以字母a~z、 A~Z或下划线开头,后面可跟任意个(可为0)字符,这些字符可以是字母、下划线和数字,其他字符不允许出现在标识符中。

C语言中的关键字,有特殊意义,不能作为标识符;题中的short表示短整型数据的关键字,所以不能用作用户自定义标识符。

web测试方法

(3)按功能将界面划分区域块,并要有功能说明和标题

(4)界面要支持键盘自动浏览按钮功能,Tab,回车键等

(5)界面上首先要输入的和重要信息的控件在Tab顺序中应当靠前,位置也应放在窗口上较醒目的位置。

(6)同一界面上的控件数最好不要超过10个,多于10个时可以考虑使用分页界面显示。

2. 边界值分析

大量的错误发生在输入或输出的边界上,而不是某个范围的内部。

3. 语句覆盖

设计若干个测试用例,运行所测程序,使得每一可执行语句至少执行一次,语句覆盖是最弱的逻辑覆盖在准则。

4. 判定覆盖

设计若干测试用例,运行被测程序,使得程序中每个判断的取真分支和取假分支至少经历一次,即判断的真假值都能满足。

(11)复选框和选项框按选择几率的高底而先后排列。

(12)复选框和选项框要有默认选项,并支持Tab选择。

(13)选项数相同时多用选项框而不用下拉列表框。

(14)界面空间较小时使用下拉框而不用选项框。

(15)选项数叫少时使用选项框,相反使用下拉列表框。

(16)专业性强的软件要使用相关的专业术语,通用性界面则提倡使用通用性词眼。

(11)对错误操作最好支持可逆性处理,如取消系列操作。

(12)在输入有效性字符之前应该阻止用户进行只有输入之后才可进行的操作。

(13)对可能造成等待时间较长的操作应该提供取消功能。

(14)特殊字符常有;;’”><,`‘:“[”{、\|}]+=)-(_*&&^%$#@!,.。?/还有空格。

(15)与系统采用的保留字符冲突的要加以限制。

(16)在读入用户所输入的信息时,根据需要选择是否去掉前后空格。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

WEB安全测试要考虑的10个测试点本文主要论述了WEB安全测试要考虑的10个测试点:

1、问题:没有被验证的输入

测试方法:

数据类型(字符串,整型,实数,等)

允许的字符集

最小和最大的长度

是否允许空输入

参数是否是必须的

重复是否允许

数值范围

特定的值(枚举型)

特定的模式(正则表达式)

2、问题:有问题的访问控制

测试方法:

主要用于需要验证用户身份以及权限的页面,复制该页面的url地址,关闭该页面以后,查看是否可以直接进入该复制好的地址

例:从一个页面链到另一个页面的间隙可以看到URL地址

直接输入该地址,可以看到自己没有权限的页面信息,

3、错误的认证和会话管理

例:对Grid、Label、Tree view类的输入框未作验证,输入的内容会按照html语法解析出来

4、缓冲区溢出

没有加密关键数据

例:view-source:http地址可以查看源代码

在页面输入密码,页面显示的是*****, 右键,查看源文件就可以看见刚才输入的密码。

5、拒绝服务

分析:攻击者可以从一个主机产生足够多的流量来耗尽狠多应用程序,最终使程序陷入瘫痪。

需要做负载均衡来对付。

6、不安全的配置管理

分析:Config中的链接字符串以及用户信息,邮件,数据存储信息都需要加以保护程序员应该作的:配置所有的安全机制,关掉所有不使用的服务,设置角色权限帐号,使用日志和警报。

分析:用户使用缓冲区溢出来破坏web应用程序的栈,通过发送特别编写的代码到web程序中,攻击者可以让web应用程序来执行任意代码。

7、注入式漏洞

例:一个验证用户登陆的页面,

如果使用的sql语句为:

Select * from table A where username=’’ + username+’’ and pass word …..

Sql 输入‘ or 1=1 ―― 就可以不输入任何password进行攻击

或者是半角状态下的用户名与密码均为:‘or’‘=’

8、不恰当的异常处理

分析:程序在抛出异常的时候给出了比较详细的内部错误信息,暴露了不应该显示的执行细节,网站存在潜在漏洞,

9、不安全的存储

分析:帐号列表:系统不应该允许用户浏览到网站所有的帐号,如果必须要一个用户列表,推荐使用某种形式的假名(屏幕名)来指向实际的帐号。

浏览器缓存:认证和会话数据不应该作为GET的一部分来发送,应该使用POST,

10、问题:跨站脚本(XSS)

分析:攻击者使用跨站脚本来发送恶意代码给没有发觉的用户,窃取他机器上的任意资料

测试方法:

● HTML标签:<…>…</…>

● 转义字符:&(&);<(<);>(>);(空格) ;

● 脚本语言:

<script. language=‘javascript’>

…Alert(‘’)

</script>

● 特殊字符:‘ ’ < > /● 最小和最大的长度● 是否允许空输入。