【Web攻防】第五节 暴力破解 Burpsuite设置HTTP认证

burp suite 中文使用手册

burp suite 中文使用手册Burp Suite 是一款功能强大的网络渗透测试工具,它集合了多种功能,如代理服务器、漏洞扫描器、安全代码浏览器等,被广泛用于网络安全领域。

本文将详细介绍 Burp Suite 的中文使用手册,包括安装配置、代理服务器、扫描器、攻击工具、实战案例等内容,旨在帮助读者全面了解和熟练使用 Burp Suite。

一、安装配置1. 下载安装包在官方网站上下载最新版本的 Burp Suite 安装包,根据操作系统选择合适的版本进行下载。

2. 安装双击安装包,按照提示完成安装过程。

安装完成后,将会在桌面或菜单中生成 Burp Suite 的图标。

3. 配置打开 Burp Suite,进入配置界面。

在该界面中,我们可以设置代理监听端口、添加代理证书等信息。

二、代理服务器1. 设置代理在使用 Burp Suite 之前,我们需要将浏览器或其他应用程序的代理设置为 Burp Suite 的监听地址和端口号。

这样,Burp Suite 就能拦截和修改数据包。

2. 拦截数据包打开 Burp Suite,点击 Proxy 选项卡,在 Intercept 子选项卡中启用拦截功能。

拦截状态下,Burp Suite 会捕获并展示所有进出的数据包。

3. 修改数据包在Intercept 子选项卡中,我们可以对请求和响应进行修改。

例如,修改请求的参数、修改响应的内容等。

三、扫描器1. 目标配置在使用扫描器之前,我们需要添加扫描目标。

点击Target 选项卡,在该界面中添加目标 URL。

2. 漏洞扫描打开 Burp Suite,点击 Scanner 选项卡,在该界面中运行自动扫描或手动扫描。

Burp Suite 会自动检测目标应用程序中的漏洞,并生成相应的报告。

3. 安全代码浏览器在 Scanner 选项卡中,我们可以使用安全代码浏览器来查看目标应用程序中的敏感信息和潜在漏洞。

四、攻击工具1. Intruder 工具Intruder 工具是 Burp Suite 中用于暴力破解和字典攻击的工具。

burpsuite功能

burpsuite功能Burp Suite是一款广泛使用的Web应用程序安全测试工具,其功能强大且易于使用,被认为是网络安全专业人员必备的工具之一。

该工具提供了多种功能,可以用于对Web应用程序进行全面的安全测试和漏洞扫描。

在下面的文章中,我将对Burp Suite的一些主要功能进行介绍。

首先是其拦截功能。

Burp Suite可以被用作代理服务器,拦截浏览器与Web应用程序之间的通信,并且可以查看和修改所有的HTTP请求和响应。

这对于发现和利用应用程序中的安全漏洞非常有用。

用户可以通过Burp Suite的界面查看请求和响应的详细信息,并且可以对其进行修改和重发。

这样可以帮助测试人员进行各种漏洞的测试,例如跨站脚本攻击(XSS)、SQL注入等。

其次是其扫描功能。

Burp Suite提供了一系列的扫描器,可以对Web应用程序进行自动化的漏洞扫描。

这些扫描器可以检测并报告各种漏洞,例如跨站脚本攻击、SQL注入、文件包含、弱密码等。

用户可以通过设置扫描策略和规则来定制扫描过程,以便更好地满足自己的需求。

另外,扫描结果会以易于理解的形式呈现出来,方便用户进行分析和报告。

除了拦截和扫描功能外,Burp Suite还提供了其他一些实用的功能。

其中之一是Repeater。

Repeater允许用户对特定的请求进行重复、修正和测试。

这对于发现和利用特定的漏洞非常有用,例如不正确的输入验证、会话管理不当等。

另外,Burp Suite还提供了Intruder功能,可以用于对应用程序进行暴力破解和Fuzz测试。

这对于测试应用程序的密码安全和输入验证非常有用。

此外,Burp Suite还提供了一些其他的有用工具。

比如,它有一个Proxy功能,可以用于截取浏览器与Web应用程序之间的数据,以便获取更多的信息。

还有一个Spider功能,可以自动遍历应用程序,并发现隐藏的目录和文件。

还有一个Sequencer功能,可以用于分析应用程序中的随机性,以便识别弱随机性引发的漏洞。

burpsuite使用教程

burpsuite使用教程Burp Suite 是一款功能强大的网络安全测试工具。

它提供了多个模块,用于执行不同类型的安全测试,包括漏洞扫描、渗透测试、应用程序安全测试等。

以下是使用 Burp Suite 的基本教程。

1. 下载和安装:首先,从官方网站上下载 Burp Suite 的安装包,并按照安装向导的指示完成安装。

2. 配置代理:打开 Burp Suite,进入“Proxy”选项卡,选择“Options”子选项卡。

在这里,你可以配置 Burp Suite 的代理设置。

默认情况下,Burp Suite 监听在 127.0.0.1 的 8080 端口上。

如果你需要修改代理设置,可以在这里进行更改。

3. 设置浏览器代理:打开你常用的浏览器,找到代理设置选项,并将代理地址设置为 127.0.0.1,端口设置为 8080。

4. 拦截请求和响应:在 Burp Suite 的“Proxy”选项卡中,点击“Intercept is on”按钮,以开启请求和响应的拦截功能。

当拦截功能开启后,所有的请求和响应都会被拦截下来,并显示在“Intercept”子选项卡中。

你可以在这里查看和修改请求和响应的内容。

5. 发送请求:在浏览器中访问你要测试的网址时,Burp Suite将会拦截这个请求。

你可以选择拦截还是放行这个请求。

如果你选择放行,那么请求将会继续正常的发送到目标服务器。

6. 扫描和检测漏洞:Burp Suite 的“Scanner”模块提供了多个自动化漏洞扫描工具,可以扫描目标应用程序中的漏洞。

你可以选择需要扫描的目标,并开始扫描过程。

完成后,你可以查看漏洞报告,以获取详细的扫描结果。

7. 拦截和修改请求:在“Proxy”选项卡的“Intercept”子选项卡中,你可以选择拦截特定的请求,并进行修改。

你可以修改请求的参数、头部信息等。

修改后的请求将会在发送给目标服务器之前生效。

8. 破解会话:Burp Suite 提供了一个名为“Burp Intruder”的工具,用于破解会话密钥和密码。

burp suite 中文使用手册

Burp Suite 是一款知名的Web应用程序安全测试工具,具有强大的功能和易用的界面,因此在安全工程师中被广泛使用。

本篇文章将为读者介绍Burp Suite的中文使用手册,帮助大家更好地了解和使用这个工具。

一、Burp Suite概述1.1 Burp Suite是什么Burp Suite是一款用于应用程序安全测试的集成评台。

它包含了许多工具,用于各种类型的测试,包括代理、攻击代理、扫描器、爬虫、破解工具等。

它还具有易用的用户界面,方便用户进行各种测试和攻击。

1.2 Burp Suite的功能Burp Suite主要用于Web应用程序的安全测试和攻击。

它可以拦截HTTP/S请求和响应,对其进行修改和重放,从而帮助用户发现应用程序中的安全漏洞。

Burp Suite还可以进行目录暴力破解、SQL注入、XSS攻击等各种安全测试和攻击。

1.3 Burp Suite的版本Burp Suite目前有两个版本,分别是免费的Community版本和收费的Professional版本。

两个版本在功能上略有不同,但都是非常强大的安全测试工具。

二、Burp Suite的安装和配置2.1 Burp Suite的下载读者可以登入冠方全球信息站下载Burp Suite的安装包。

根据自己的操作系统选择合适的版本进行下载。

2.2 Burp Suite的安装下载完成后,按照冠方提供的安装说明,进行软件的安装过程。

对于Windows用户,可以直接运行安装程序,按照提示进行软件的安装。

2.3 Burp Suite的配置在安装完成后,打开Burp Suite软件,首次运行时需要进行一些基本配置,如选择语言、设置代理等。

跟随软件的提示进行配置即可。

三、Burp Suite的基本功能3.1 代理功能Burp Suite的代理功能可以拦截浏览器与服务器之间的HTTP请求和响应。

在进行安全测试时,用户可以使用代理功能对这些数据进行拦截、修改和重放,帮助发现应用程序中的安全问题。

WordPress防暴力破解安全插件和用.htpasswd保护WordPress控制面板

正在用Wordpress的博主们一定知道最近全球兴起的一波黑客锁定Wordpress暴力破解控制面板密码的风波了,据CloudFlare执行长Matthew Prince所说,所谓的暴力密码攻击是输入admin的使用名称,然后尝试输入数千种密码企图登入。

攻击者首先扫描互联网上的Wordpress网站,然后利用Web服务器组建的僵尸网络不断尝试用户名和密码试图登录管理界面,攻击者此次使用了超过9万台Web 服务器,由于服务器比PC有更大的带宽和连接速度,因此可以更快的发动攻击。

WordPress后台登录默认的名称是admin,很多朋友在安装了Wordpress后直接就用了admin这个作为管理员密码,于是这给了一些人可趁之机了。

虽然WP的安全性已经足够强,但是暴力破解即使失败也会给Wordpress的正常访问带来影响,增加服务器运行压力。

本篇文章就为大家分享防止Wordpress后台被暴力破解的方法:安装WordPress 安全类插件和使用.htpasswd保护Wordpress控制面板。

Wordpress安全插件不仅可以防暴力破解,还可以检测出你当前所用的WP的安全漏洞,帮助你改进。

.htpasswd是一个用来限制服务器文件访问的验证文件,利用.htpasswd我们可以对请求wp-admin文件夹和文件必须输入密码才能访问,这样可以大大提高Wordpress控制面板的安全性,防止被暴力破解密码。

WordPress防暴力破解:安全插件和用.htpasswd保护Wordpress控制面板一、Better WP Security全能型的Wordpress安全插件1、Better WP Security官网:1、WP官网:/extend/plugins/better-wp-security/2、大家可以直接从后台安装Better WP Security,也可以在官网下载下来再上传安装插件。

3、第一次运行Better WP Security,会提示你备份一下数据库,备份会发到你的管理员邮箱当中。

burpsuite 工具使用手册

burpsuite 工具使用手册【原创版】目录1.介绍 Burp Suite2.Burp Suite 的功能3.使用 Burp Suite 进行渗透测试的流程4.Burp Suite 的优点和局限性5.总结正文1.介绍 Burp SuiteBurp Suite 是一个用于渗透测试的工具套件,它由多种工具组成,可以帮助安全研究人员发现和利用 Web 应用程序的安全漏洞。

Burp Suite 是一个功能强大的工具,可以用于攻击 Web 应用程序,并对其进行安全测试。

2.Burp Suite 的功能Burp Suite 主要包括以下功能:- 代理服务器:可以拦截、重放和修改 HTTP/S 请求与响应。

- 漏洞检测:可以检测多种 Web 应用程序的安全漏洞,如 SQL 注入、跨站脚本等。

- 渗透测试:可以模拟各种攻击场景,如暴力破解、爆破等。

- 扫描器:可以对 Web 应用程序进行全面扫描,发现潜在的安全漏洞。

- 攻击工具:提供了多种攻击工具,如密码破解器、暴力破解器等。

3.使用 Burp Suite 进行渗透测试的流程使用 Burp Suite 进行渗透测试的基本流程如下:- 设置代理服务器:在浏览器中设置代理服务器为 Burp Suite 的代理服务器。

- 启动渗透测试:启动 Burp Suite 的渗透测试功能,开始对 Web 应用程序进行渗透测试。

- 漏洞检测:使用 Burp Suite 的漏洞检测功能,检测 Web 应用程序的安全漏洞。

- 利用漏洞:利用检测到的安全漏洞,进行进一步的攻击和渗透测试。

- 报告漏洞:将检测到的安全漏洞整理成报告,提交给 Web 应用程序的开发者或所有者。

4.Burp Suite 的优点和局限性Burp Suite 的优点包括:- 功能强大:提供了多种功能,可以满足渗透测试的各个环节。

- 易于使用:用户界面友好,操作简单。

- 高效:可以快速发现和利用 Web 应用程序的安全漏洞。

【Web攻防】第五节 暴力破解 Burpsuite设置HTTP认证

Burpsuite中提供了用于认证设置的功能模块可以设置HTTP认证需要的用户名和密码,方便测试。

02

Burpsuite设置认证

Burpsuite设置认证 在Burpsuite中的User Options 中的Platform认证模块中可以设置认证凭证。

Web攻防 训练营

暴力破解 - Burpsuite设置HTTP认证

课程内容

1. 设置Burpsuite HTTP认证的原因

2. Burpsuite设置认证

01

设置Байду номын сангаасurpsuite HTTP认证的原因

设置Burpsuite HTTP认证的原因 Burpsuite 是一款功能强大的Web测试软件,在很多情况下充当着对Web测试软件首选。

web攻防训练营暴力破解burpsuite设置http认证设置burpsuitehttp认证的原因burpsuite设置认证课程内容01设置burpsuitehttp认证的原因设置burpsuitehttp认证的原因burpsuite是一款功能强大的web测试软件在很多情况下充当着对web测试软件首选

总结

1. 设置Burpsuite HTTP认证的原因

2. Burpsuite设置认证

再见

欢迎关注 Web安全 训练营课程

burp爆破使用手册

burp爆破使用手册一、概述Burp Suite是一款功能强大的网络渗透测试工具,广泛应用于Web安全领域。

其中的Burp Intruder模块,即“Burp爆破”,更是以其高效、灵活的特点而受到广大安全从业者的青睐。

本手册旨在帮助用户更好地理解和使用Burp爆破,从而在网络渗透测试中发挥最大效用。

二、基本设置1.启动Burp Suite并设置代理:确保Burp Suite与浏览器在同一网络下,设置代理端口(默认为8080),并在浏览器中配置相应的代理设置。

2.启动Burp Intruder:在Burp Suite主界面,点击“Intruder”标签页进入Burp Intruder模块。

3.配置目标:在“Target”选项卡中,设置待测试的目标URL。

可以选择整个URL或URL中的特定部分作为攻击点。

三、攻击类型选择Burp Intruder提供了四种攻击类型:1.Sniper:单个参数逐个攻击,适用于测试单个输入点。

2.Battering ram:所有参数使用同一组数据攻击,适用于测试多个输入点是否存在相同的安全漏洞。

3.Pitchfork:多个参数逐个攻击,适用于测试多个输入点是否存在不同的安全漏洞。

4.Cluster bomb:多个参数使用多组数据攻击,适用于全面测试多个输入点的安全性。

四、载荷配置在“Payloads”选项卡中,配置用于攻击的数据载荷。

可以选择预设的载荷或自定义载荷。

常用的载荷类型包括:1.数字范围:指定一个数字范围,用于测试数字型输入点的安全性。

2.字典文件:导入外部字典文件,用于测试特定类型的输入点。

3.自定义载荷:手动输入或导入特定格式的载荷数据,用于针对特定场景的测试。

五、攻击执行与结果分析1.攻击执行:配置完成后,点击“Start attack”开始执行攻击。

攻击过程中,Burp Intruder会向目标URL发送带有不同载荷的请求,并收集响应数据。

2.结果分析:在“Results”选项卡中查看攻击结果。

Burpsuite暴力破解详解

Burpsuite暴⼒破解详解给出字典排列、详情:1、2、第⼀项:snipper(中译:狙击⼿)1、为两个参数添加payload并且选中snipper,同时指定⼀个字典。

2、开始attack,并且给出响应结果。

可见有两处的响应与其他不同,如:状态码、长度。

总结:对数据参数,⽆论添加多少个payload,其snipper的作⽤就限于第⼀个参数变量值遍历字典时,第⼆个参数或其他参数都处于原参数的变量值,直到第⼀个参数变量值遍历完字典后才会依次往下进⾏,同时已经遍历完字典的参数变量值维持原状不再改变,最终以这样的⽅式完成所有参数变量值的改变,达到暴⼒破解的⽬的。

第⼆项:Battering ram(中译:撞击物)1、为两个参数添加payload并且选中Battering ram,同时指定⼀个字典。

2、开始attack,并且给出响应结果。

可见实际的效果中只有遍历的指定字典的个数总结:在Battering ram模式下,⽆论添加多少个payload,在遍历字典的时候,其最终的效果就是每个参数变量值都相同,即第⼀次尝试时所有payload参数变量值都取字典中的第⼀个,第⼆次尝试都取字典的第⼆个,依次遍历完整个字典。

第三项:Pitchfork(中译:交叉棒)1、为两个参数添加payload并且选中Battering ram,同时选定两个payload集,指定两个字典(payload集需要与payload数相对应)。

2、开始attack,并且给出响应结果。

请注意圈出来的部分:这部分⾥⾯的数值是对应字典的序列来进⾏的,同时注意⽅框中的部分,只有8个。

总结:在Pitchfork中进⾏的暴⼒破解,最终效果就是各个payload都需要加载payload集,同时暴⼒破解的过程即每个payload的变量参数值遍历各⾃的字典进⾏匹配,⽽且都从第⼀个开始,也就是说这个过程中username和password的匹配与加载字典的排列是⼀致的,最后,结束的规则是按照哪个字典最少就到它为⽌,即按最少的截⽌。

burbsuite用法

Burp Suite是一款流行的Web应用程序渗透测试工具,可以用于测试Web应用程序的安全性。

下面是一些常见的Burp Suite用法:

1. 拦截HTTP请求和响应

Burp Suite可以通过拦截HTTP请求和响应来分析Web应用程序的通信。

可以使用Burp Suite 的拦截功能来查看请求和响应的详细信息,包括URL、头信息、内容等。

2. 扫描Web应用程序漏洞

Burp Suite可以通过扫描Web应用程序漏洞来发现潜在的安全问题。

可以使用Burp Suite内置的漏洞扫描器来扫描Web应用程序的常见漏洞,如SQL注入、跨站点脚本等。

3. 模拟攻击

Burp Suite可以模拟各种攻击,如暴力破解、社会工程学攻击等。

可以使用Burp Suite的模拟攻击功能来测试Web应用程序的安全性,并找出可能的漏洞。

4. 分析Web应用程序

Burp Suite可以分析Web应用程序的通信,并找出可能的安全问题。

可以使用Burp Suite的分析功能来分析Web应用程序的通信模式,并找出可能的漏洞。

5. 导出数据

Burp Suite可以将数据导出为各种格式,如CSV、JSON、XML等。

可以使用Burp Suite的导出功能来将数据导出到外部应用程序中,以便进一步分析。

总之,Burp Suite是一款功能强大的Web应用程序渗透测试工具,可以帮助安全测试人员发现Web应用程序中的安全问题。

熟练掌握Burp Suite的用法可以大大提高Web应用程序安全测试的效率和质量。

burpsuite 工具使用手册

burpsuite 工具使用手册(原创版)目录1.Burp Suite 简介2.Burp Suite 的功能3.Burp Suite 的使用步骤4.Burp Suite 的高级功能与技巧5.Burp Suite 的常见问题与解答正文【Burp Suite 简介】Burp Suite 是一款功能强大的 Web 应用程序渗透测试工具,主要用于攻击 Web 应用程序并查找其中的漏洞。

Burp Suite 可以模拟各种攻击场景,如 SQL 注入、跨站脚本等,帮助安全研究人员和渗透测试人员快速发现并利用 Web 应用程序的安全漏洞。

【Burp Suite 的功能】Burp Suite 具有以下主要功能:1.代理服务器:Burp Suite 可以作为一个高性能的代理服务器,拦截、重放和修改 HTTP/S 请求与响应。

2.渗透测试工具:Burp Suite 集成了多种渗透测试工具,如 SQL 注入攻击、暴力破解等。

3.漏洞扫描器:Burp Suite 可以对 Web 应用程序进行全面扫描,发现其中的安全漏洞。

4.攻击场景模拟:Burp Suite 可以模拟各种攻击场景,帮助渗透测试人员快速发现并利用安全漏洞。

5.强大的日志分析功能:Burp Suite 可以对请求与响应进行详细的日志记录与分析。

【Burp Suite 的使用步骤】1.下载与安装:从 Burp Suite 官网下载并安装软件。

2.启动 Burp Suite:运行 Burp Suite 可执行文件,启动软件。

3.配置代理服务器:在浏览器中设置代理服务器为 Burp Suite,以便拦截和修改 HTTP/S 请求与响应。

4.渗透测试:使用 Burp Suite 的渗透测试工具对 Web 应用程序进行攻击与扫描。

5.漏洞利用与报告:发现安全漏洞后,利用 Burp Suite 的漏洞利用功能进行漏洞利用,并生成详细的漏洞报告。

【Burp Suite 的高级功能与技巧】1.灵活使用代理规则:通过配置代理规则,可以自定义 Burp Suite 的拦截与修改策略。

Web渗透与防御 项目5.8暴力破解-ok1

暴力破解攻击——使用攻击获得的账号登录成功

谢谢观看

• 打开BurpSuite,Proxy,Intercept选项卡,确认“Interception is on” 状态,如果显示为“Intercept is off”则点击它,开启拦截功能。

暴力破解攻击——准备登录

• 打开WEB浏览器,登录DVWA平台,在Brute Force界面的文本 框Username和Password中输入用户名密码(例:admin / admin)。

一、暴力破解攻击——实例

暴力破解攻击(实例1)

• 通过工具软件实现自动化的暴力破解攻击。 • BurpSuite工具:

• BurpSuite是用于执行Web应用程序安全测试的集成平台。它集合了多种渗透 测试组件,可自动化或手工地完成对web应用的渗透和攻击测试。

• Burp Suite软件需要依赖于JRE运行环境,需要先安装配置Java环境。然后在命 令行输入“java –version”命令以验证Java是否安装、配置正确。

暴力破解攻击——发送到Intruder模块

• 点击右键,选择命令“Send to Intruder”发送到Intruder模块。

暴力破解攻击——设置攻击变量和类型

暴力破解攻击——设置Payload参数

• 从列表中添加username和password, 点Start attack开始攻击。

暴力破解攻击——分析攻击结果

暴力破解攻击——捕获登录数据

• 在WEB浏览器中点击“Login”开始登录,WEB浏览器发送的数 据将被Burp Suite拦截。

• 在BurpSuite,Proxy,Intercept选项卡中,WEB流量被拦截并 暂停,点击“Forward”,发现浏览器中输入的用户名和密码。

【Burpsuite】网站登录密码暴力破解学习心得(初级)

【Burpsuite】⽹站登录密码暴⼒破解学习⼼得(初级)DVWA使⽤Burp suite暴⼒破解的时候⽼是Proxy不到,可能是⽕狐设置的问题。

所以我直接拿⼀个相亲⽹站进⾏的测试,没有恶意,单纯是进⾏学习实践,破解完之后被⽼师提醒XD:未经授权的渗透测试是违法的!谨记。

进⼊正题,接下来是破解过程,算是提供思路,为了信息安全不上截图了,但是我这么个刚开始学习的⼩⽩都能轻易获取,那这个⽹站可真够不安全的:最近开始脱离教程⾃⼰动⼿研究,从DVWA开始⼊⼿,刚刚整完SQL Injection、SQL Injection(Blind)、Brute Force,想找个⽹站试试,于是找到了⼀个相亲⽹站,⽽且是很古⽼的相亲⽹站,⽤的asp + access那种。

以下内容学习⽤的,没有恶意。

⽹址:http://YS5qaWFvZG9uZy5uZXQvc3BlY2lhbC8yMDA2eGlhbmdxaW55dWU=/index.asp攻击内容:暴⼒破解⽤户密码⼯具:Fox fire浏览器、Burp Suite⼀、分析:第⼀步肯定是实验能不能绕过登录,发现不⾏。

然后发现登录右侧有⼀个⼊会须知,还有⼀个醒⽬的请填写会员编号,密码⾝份证后6位,真棒这明显就是送密码的。

经过分析,因为能⼒有限没发现注⼊点,所以选择暴⼒破解密码,⽽且条件有利。

⼆、⽤Burp Suite处理查看a) Burp Suite打开,配置好⽹络代理,关于Burp Suite的基本使⽤可以看我的这篇⽂章b) 打开⽹页,以380***、111111登录,⽬的就是破解出3800B1的密码c) 这时候burp suite已经抓取到信息三、处理包信息按Ctrl + I复制到intruder,进⼊intruder的positions发现密码那⾥很明显可以暴,把password⾥的内容两边加上$$,其他的$去掉。

挖坑,之后做关于这⼀步的详细介绍分析!四、做针对性的密码本——密码分析a) ⾝份证后六位的倒数第⼆位,奇数偶数区别性别,这就砍掉⼀半了,写密码本的时候分开男⼥。

burpsuite教程

burpsuite教程Burp Suite是一款广泛使用的web应用程序安全测试工具。

它由PortSwigger开发并提供多种功能,包括代理服务器、攻击代理、扫描器以及各种自动化工具。

使用Burp Suite可以对web应用程序进行渗透测试、发现漏洞、分析数据流量等。

首先,我们需要下载和安装Burp Suite。

可以在PortSwigger官网上获得免费版本的下载链接。

安装完成后,打开Burp Suite并进行相应的配置。

在Burp Suite的主界面中,有各种不同的选项卡和功能。

首先,我们需要配置代理服务器。

选择"Proxy"选项卡,然后点击"Intercept is on"按钮以开启代理拦截功能。

这样,Burp Suite就会成为浏览器和目标网站之间的中间代理,拦截并显示所有的HTTP请求和响应。

接下来,我们可以使用浏览器访问目标网站。

Burp Suite会拦截和显示所有的请求和响应内容。

我们可以通过查看这些内容来分析数据流量、检查参数、发现漏洞等。

如果某个请求需要进行修改或重放,可以在Burp Suite中进行相应的操作。

除了代理服务器功能,Burp Suite还提供了其他一些实用工具。

例如,"Scanner"选项卡可以用于自动测试目标网站,发现潜在的漏洞。

"Intruder"选项卡可以用于自动化攻击向量的测试,例如暴力破解密码、注入攻击等。

"Repeater"选项卡可以用于重放和修改请求,方便测试和调试。

此外,还有一些其他实用工具和插件可供选择和使用。

总结而言,Burp Suite是一款功能强大的web应用程序安全测试工具,可以帮助我们进行渗透测试、发现漏洞、分析数据流量等。

通过配置代理服务器,我们可以拦截和修改HTTP请求和响应,同时还可以利用其他工具进行自动化测试和攻击向量的测试。

希望这个教程对你有所帮助!。

burpsuite 工具使用手册

burpsuite 工具使用手册Burp Suite工具使用手册Burp Suite是一款功能强大的网络安全测试工具,广泛用于渗透测试和漏洞挖掘等领域。

它提供了一套完整的工具集,帮助安全研究人员更好地发现和利用Web应用程序中的漏洞。

下面将介绍Burp Suite的基本功能和使用步骤。

1. 安装和配置首先,下载并安装Burp Suite工具。

根据操作系统选择适合的版本并完成安装。

安装完成后,启动Burp Suite。

2. 代理设置进入Burp Suite主窗口后,点击Proxy选项卡,选择Options。

在Proxy Listener 部分,点击Add按钮添加一个代理监听器。

可以选择默认的监听端口或自定义端口。

确保监听器处于启用状态。

3. 配置浏览器为了让Burp Suite能够拦截和修改浏览器发送的请求,需要将浏览器配置为使用Burp Suite作为代理。

在浏览器的设置中找到代理选项,并将代理地址设置为本地主机(localhost)和Burp Suite监听的端口号。

4. 拦截和修改请求通过配置浏览器代理后,Burp Suite就能够拦截和显示浏览器发送的所有请求和响应。

可以在Proxy选项卡中查看和修改这些请求和响应。

点击Intercept is on按钮,Burp Suite将会拦截请求,然后可以手动修改请求的内容,例如修改参数值或添加新的数据。

5. 扫描目标Burp Suite还提供了强大的自动漏洞扫描功能。

在Target选项卡中,输入待扫描的目标URL,并点击Add按钮添加到目标列表中。

然后在Scanner选项卡中选择“start scan”来启动自动扫描。

6. 漏洞挖掘和利用除了自动扫描功能外,Burp Suite还可以手动挖掘和利用漏洞。

使用Repeater和Intruder工具可以进行目标的深入测试和定制攻击。

这些工具提供了丰富的功能,例如发送定制的请求、暴力破解、漏洞利用等。

总结:通过本手册的简要介绍,您可以了解到使用Burp Suite工具进行渗透测试和漏洞挖掘的基本方法。

burp暴力猜解

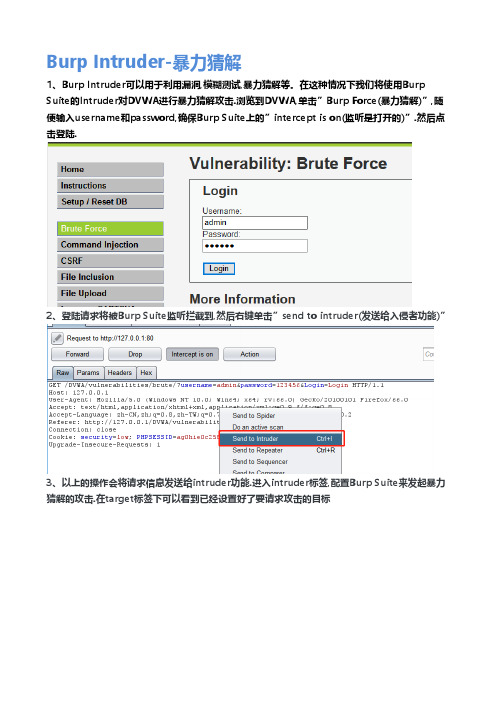

Burp Intruder-暴力猜解1、Burp Intruder可以用于利用漏洞,模糊测试,暴力猜解等。

在这种情况下我们将使用Burp Suite的Intruder对DVWA进行暴力猜解攻击.浏览到DVWA,单击”Burp Force(暴力猜解)”,随便输入username和password,确保Burp Suite上的”intercept is on(监听是打开的)”.然后点击登陆.2、登陆请求将被Burp Suite监听拦截到,然后右键单击”send to intruder(发送给入侵者功能)”3、以上的操作会将请求信息发送给intruder功能.进入intruder标签,配置Burp Suite来发起暴力猜解的攻击.在target标签下可以看到已经设置好了要请求攻击的目标4、进入positions(选项)标签,我们可以看到之前发送给Intruder的请求.一些重要的信息用其它颜色显示.基本上是由Burp Suite进行猜解,是为了弄明白暴力猜解的这些请求中什么是发生改变的. 这种情况下只有用户和密码是不停的发生改变.我们需要相应的配置Burp.5、单击右边的”clear”按钮,将会删除所有用不同颜色演示的重要的信息.接下来我们需要配置Burp在这次攻击中只把用户名和密码做为参数.选中本次请求中的username(本例中用户名是指”infosecinstiture”)然后单击”Add(添加)”.同样的将本次请求中的password也添加进去.这样操作之后,用户名和密码将会成为第一个和第二个参数.一旦你操作完成,输出的样子应该如下图所示:6、接下来我们需要设置这次攻击的攻击类型,默认情况下的攻击类型是”Sniper(狙击手)”,在本例中,我们将使用”Cluster Bomb(集束炸弹)”的攻击类型.有四种攻击类型,分别是singer,battering ram,pitchfork,cluster bomb.下图中我们看到的我们的攻击类型是”Cluster Bomb’7、进入payload标签,确保”payload set”的值是1,点击”load(加载)”加载一个包含用户名的文件 。

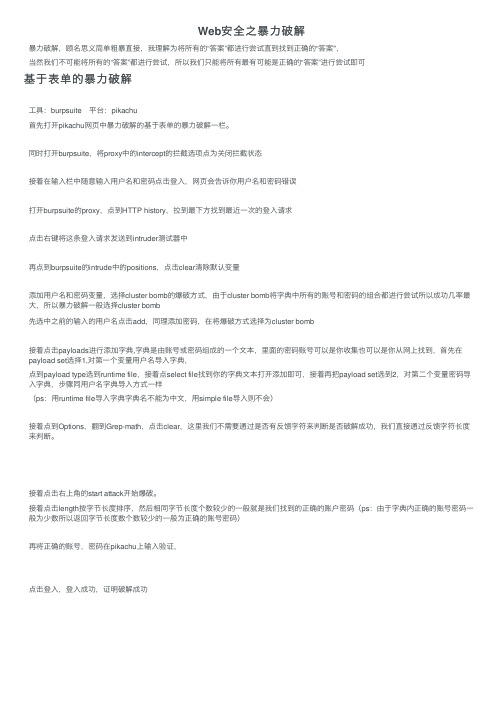

Web安全之暴力破解

Web安全之暴⼒破解暴⼒破解,顾名思义简单粗暴直接,我理解为将所有的“答案”都进⾏尝试直到找到正确的“答案",当然我们不可能将所有的“答案”都进⾏尝试,所以我们只能将所有最有可能是正确的“答案”进⾏尝试即可基于表单的暴⼒破解⼯具:burpsuite 平台:pikachu⾸先打开pikachu⽹页中暴⼒破解的基于表单的暴⼒破解⼀栏。

同时打开burpsuite,将proxy中的intercept的拦截选项点为关闭拦截状态接着在输⼊栏中随意输⼊⽤户名和密码点击登⼊,⽹页会告诉你⽤户名和密码错误打开burpsuite的proxy,点到HTTP history,拉到最下⽅找到最近⼀次的登⼊请求点击右键将这条登⼊请求发送到intruder测试器中再点到burpsuite的intrude中的positions,点击clear清除默认变量添加⽤户名和密码变量,选择cluster bomb的爆破⽅式,由于cluster bomb将字典中所有的账号和密码的组合都进⾏尝试所以成功⼏率最⼤,所以暴⼒破解⼀般选择cluster bomb先选中之前的输⼊的⽤户名点击add,同理添加密码,在将爆破⽅式选择为cluster bomb接着点击payloads进⾏添加字典,字典是由账号或密码组成的⼀个⽂本,⾥⾯的密码账号可以是你收集也可以是你从⽹上找到,⾸先在payload set选择1,对第⼀个变量⽤户名导⼊字典,点到payload type选到runtime file,接着点select file找到你的字典⽂本打开添加即可,接着再把payload set选到2,对第⼆个变量密码导⼊字典,步骤同⽤户名字典导⼊⽅式⼀样(ps:⽤runtime file导⼊字典字典名不能为中⽂,⽤simple file导⼊则不会)接着点到Options,翻到Grep-math,点击clear,这⾥我们不需要通过是否有反馈字符来判断是否破解成功,我们直接通过反馈字符长度来判断。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Burpsuite中提供了用于认证设置的功能模块可以设置HTTP认证需要的用户名和密码,方便测试。

02

Burpsuite设置认证

Burpsuite设置认证 在Burpsuite中的User Options 中的Platform认证模块中可以设置认证凭证。

总结

1. 设置Burpsuite HTTP认证的原因

2. Burpsuite设置认证

再见

欢迎关ห้องสมุดไป่ตู้ Web安全 训练营课程

Web攻防 训练营

暴力破解 - Burpsuite设置HTTP认证

课程内容

1. 设置Burpsuite HTTP认证的原因

2. Burpsuite设置认证

01

设置Burpsuite HTTP认证的原因

设置Burpsuite HTTP认证的原因 Burpsuite 是一款功能强大的Web测试软件,在很多情况下充当着对Web测试软件首选。