MATLAB图片加密

用MATLAB实现基于混沌的图像置乱加密算法

用MATLAB实现基于混沌的图像置乱加密算法由于图像文件的加密有其自身的要求,传统的文字加密方法不适合图像文件加密。

为此,我们在混沌映射加密算法的基础上,提出了一种利用Logistic混沌序列对图像像素点置乱实现加密的算法,那么,我们今天借助MATLAB软件平台,看看基于混沌的图像置乱加密算法如何实现。

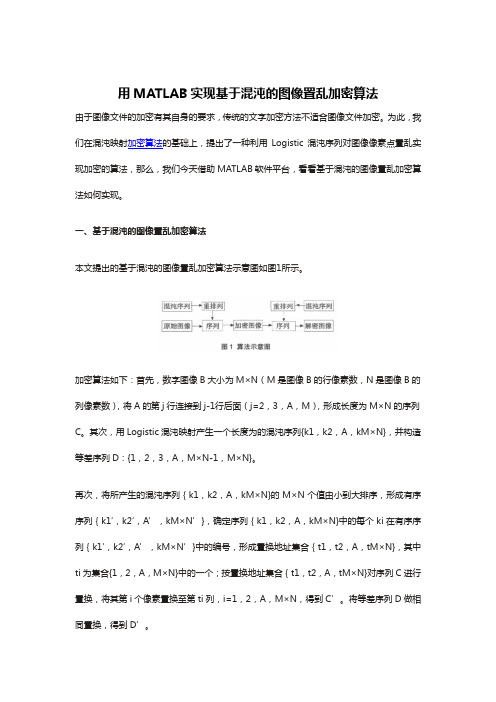

一、基于混沌的图像置乱加密算法本文提出的基于混沌的图像置乱加密算法示意图如图1所示。

加密算法如下:首先,数字图像B大小为M×N(M是图像B的行像素数,N是图像B的列像素数),将A的第j行连接到j-1行后面(j=2,3,A,M),形成长度为M×N的序列C。

其次,用Logistic混沌映射产生一个长度为的混沌序列{k1,k2,A,kM×N},并构造等差序列D:{1,2,3,A,M×N-1,M×N}。

再次,将所产生的混沌序列{k1,k2,A,kM×N}的M×N个值由小到大排序,形成有序序列{k1′,k2′,A’,kM×N’},确定序列{k1,k2,A,kM×N}中的每个ki在有序序列{k1′,k2′,A’,kM×N’}中的编号,形成置换地址集合{t1,t2,A,tM×N},其中ti为集合{1,2,A,M×N}中的一个;按置换地址集合{t1,t2,A,tM×N}对序列C进行置换,将其第i个像素置换至第ti列,i=1,2,A,M×N,得到C’。

将等差序列D做相同置换,得到D’。

最后,B’是一个M×N的矩阵,B’(i ,j)=C’((i-1)×M+j),其中i=1,2,A,M;j=i=1,2,A,N,则B’就是加密后的图像文件。

解密算法与加密算法相似,不同之处在于第3步中,以序列C’代替随机序列{k1,k2,A,kM×N},即可实现图像的解密。

图片保密传输

图片保密传输的数学模型摘要:在当前信息量如此膨胀的通信时代,如何保证信息传输的安全已经越来越重要,而密码学也逐渐从单纯的数学问题慢慢渗透进了其他各个行业,变为了一门具有特色性的学科。

密码在图片保密传输中已经有很多的应用,本文通过Matlab软件应用LSB算法对图片进行加密,并以另一张图片作为载体进行传输,并再次利用LSB算法对图片进行解密并提取出原图,整个过程较为简单,且具有较大的负载量,但是由于负载量的增大也导致安全性的降低,本文最后给出了提高安全性的随机算法,来加强保密性。

关键字:图片保密传输、LSB、数学建模、Matlab一、问题重述下面是两幅图片:为了保密,需要将图片(1)隐藏在图片(2)中进行传输,并且要求在信息传输过程中信息被破译的概率小于5%。

(1)试建立信息加密的数学模型与方法;(2)试建立信息解密的数学模型与方法;(3)对上面二幅图片完成加密-传送-接收-解密的全过程,并进一步设计程序,给出良好的界面;(4)试对加密图和解密图进行比较和检测,给出检测效率的定量估计方法。

二、模型假设1.假设图片的变动在人眼无法辨别的情况下视为安全。

2.假设传输过程中只有指定对象得到密钥。

三、符号说明LSB:Least Significant Bit最低有效位cj:载体像素mi:密文0、1信息量A:安全性K:还原效率dt: 灰度像素数值总差值total: 像素数值和四、模型的分析及建立为了将一张图片隐藏到另一张图片中,首先需要了解图像在matlab中的工作原理。

一个彩色图像就是一个三维矩阵,如果使用matlab的话,可以使用imread来读取一副图像,在workspace中就可以看到矩阵了,但是三维矩阵不能直接显示。

三维数组有三个面,依次对应于红(Red)、绿(Green)、蓝(Blue)三种颜色,而面中的数据则分别是这三种颜色的强度值。

设所得矩阵为X三维矩阵(256,256,3) ,X(:,:,1)代表红颜色的2维矩阵 X(:,:,2)代表绿颜色的2维矩阵, X(:,:,3)代表蓝颜色的2维矩阵,第一第二维取值在0-255(2^8 1byte),第三维是1-3。

图像加密中测试混沌系统性能的0-1测试0-1Test方法与MATLAB实现代码

图像加密中测试混沌系统性能的0-1测试0-1Test⽅法与MATLAB

实现代码

因为博主学习与实验的原因,需要对混沌系统的性能进⾏测试,⽆奈代码有问题,于是上⽹后找到了0-1测试的代码,经过调试成功运⾏。

⽤到的⽅法与0-1测试的原理在⽂献:The 0-1 Test for Chaos: A Review中写了,感兴趣可以⾃⾏了解。

z1test⽤法

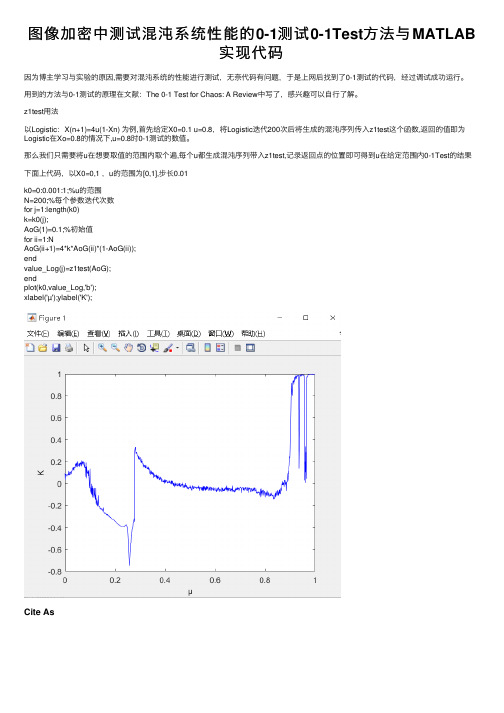

以Logistic:X(n+1)=4u(1-Xn) 为例,⾸先给定X0=0.1 u=0.8,将Logistic迭代200次后将⽣成的混沌序列传⼊z1test这个函数,返回的值即为Logistic在Xo=0.8的情况下,u=0.8时0-1测试的数值。

那么我们只需要将u在想要取值的范围内取个遍,每个u都⽣成混沌序列带⼊z1test,记录返回点的位置即可得到u在给定范围内0-1Test的结果下⾯上代码,以X0=0,1 ,u的范围为[0,1],步长0.01

k0=0:0.001:1;%u的范围

N=200;%每个参数迭代次数

for j=1:length(k0)

k=k0(j);

AoG(1)=0.1;%初始值

for ii=1:N

AoG(ii+1)=4*k*AoG(ii)*(1-AoG(ii));

end

value_Log(j)=z1test(AoG);

end

plot(k0,value_Log,'b');

xlabel('µ');ylabel('K');

Cite As。

利用Matlab进行数据加密和信息安全的技术实现

利用Matlab进行数据加密和信息安全的技术实现概述:信息安全在当今数字化时代变得尤为重要。

随着数据量的不断增长和传输方式的多样化,保护数据安全成为了一项紧迫的任务。

数据加密是信息安全的基础,有效地使用Matlab进行数据加密和信息安全技术的实现成为了许多研究者和工程师的不懈追求。

本文将深入探讨利用Matlab实现数据加密和信息安全的技术。

一、数据加密基础1.1 什么是数据加密数据加密是一种将明文转化为密文的过程,通过使用一定的算法和密钥来隐藏数据的真实含义以保证其保密性。

1.2 数据加密的目的数据加密的主要目的是确保数据的完整性、保密性和可靠性,以防止未经授权的访问和数据泄露。

1.3 传统加密算法常用的对称加密算法包括DES、AES等,而常用的非对称加密算法则有RSA、DSA等。

二、Matlab在数据加密中的应用2.1 数据加密函数Matlab提供了一系列用于数据加密的函数,例如randi、bitxor等。

使用这些函数,我们可以自由地实现各种加密算法。

2.2 对称加密算法的实现DES是一种常见的对称加密算法,它可以通过Matlab实现。

我们可以使用Matlab提供的位运算函数bitxor来实现DES算法中的异或操作,还可以利用bitshift函数进行左移和右移操作。

2.3 非对称加密算法的实现RSA是一种常见的非对称加密算法,可以通过Matlab进行实现。

Matlab提供了大整数运算的函数,可以方便地实现RSA算法中的大整数加法、大整数乘法等操作。

此外,利用Matlab的控制语句,我们可以实现RSA算法中的循环、选择等结构。

三、信息安全的其他技术3.1 数字签名技术数字签名技术是一种确保数据完整性和真实性的方法。

Matlab提供了哈希函数来实现数字签名的生成和验证。

3.2 数据压缩和加密的结合数据压缩可以大幅减小数据的体积,方便传输和存储。

Matlab提供了用于压缩的函数,例如zlib、gzip等。

图像隐藏 MATLAB实验报告

图像隐藏MATLAB实验报告1. 引言图像隐藏是一种将秘密信息嵌入到数字图像中的技术。

通过这种技术,我们可以将信息隐藏在覆盖物看起来像是普通图像的数字图像中。

图像隐藏有许多应用领域,包括数字水印、版权保护和信息隐蔽通信等。

在这个实验中,我们将使用MATLAB实现图像隐藏的过程,并观察性能和影响因素。

2. 实验方法2.1 准备工作在开始实验之前,我们需要准备以下工作:- 安装MATLAB并确保其正确配置。

- 准备一些用作载体的数字图像。

在本实验中,我选择了一张常见的风景照片作为载体图像。

- 准备需要隐藏的秘密信息。

在本实验中,我选择了一段文字作为秘密信息。

2.2 图像隐藏过程图像隐藏的过程可以分为以下几个步骤:1. 加载载体图像和秘密信息。

2. 将载体图像转换为灰度图像。

这是因为在灰度图像中隐藏信息相对较简单且具有较好的效果。

3. 对灰度图像进行傅里叶变换。

这一步是为了将图像从空间域转换到频率域,以便于接下来的嵌入操作。

4. 将秘密信息嵌入到频率域图像中。

这一步需要选择适当的嵌入算法和参数,以在保证图像可视性的情况下实现信息的隐藏。

5. 对嵌入了秘密信息的频率域图像进行逆傅里叶变换,将图像转换回空间域。

6. 将隐藏了秘密信息的图像保存到文件中。

3. 实验结果经过以上步骤,我成功地实现了图像隐藏的过程,并观察到了以下结果。

首先,我将秘密信息隐藏到载体图像中,并将隐藏后的图像显示出来。

通过肉眼观察,我无法看出图像中隐藏了秘密信息,即图像的可视性并未受到明显的影响。

其次,我执行了一系列实验,通过改变隐藏算法和参数,以观察不同因素对隐藏效果的影响。

实验结果显示,隐藏算法和参数的选择对图像的可视性和隐藏效果都有显著的影响。

一些算法和参数可能会导致隐藏的秘密信息更难以被发现,而另一些则可能导致图像质量下降。

此外,我还测试了对隐藏信息进行提取的过程。

通过对隐藏了秘密信息的图像执行一系列解密操作,我成功地提取出了隐藏的秘密信息,并与预先准备好的原始秘密信息进行了比对。

可逆信息隐藏hs算法matlab

可逆信息隐藏是指在保证原始载体数据不受损的情况下,将需要隐藏的信息嵌入到载体数据中,并且可以在需要时将隐藏的信息提取出来。

可逆信息隐藏的应用场景非常广泛,可以用于数字水印、版权保护、隐私保护等领域。

其中,HS算法是一种经典的可逆信息隐藏算法,而MATLAB是一种功能强大的科学计算软件,结合两者可以实现对图像信息的可逆隐藏和提取。

1. 可逆信息隐藏原理可逆信息隐藏是利用载体图像的一些隐含特性来隐藏需要传输的信息,在不损害载体图像质量的前提下,能够完整、准确地提取出隐藏的信息。

可逆信息隐藏主要包括隐写与加密两个主要过程。

隐写是指将需要隐藏的信息写入到载体图像中,而加密则是对隐藏的信息进行加密处理,增强信息的安全性。

2. HS算法原理HS算法是一种经典的可逆信息隐藏算法,其核心思想是利用图像的直方图来隐藏信息。

具体来说,HS算法首先对载体图像进行预处理,然后通过对直方图的调整来实现信息的隐藏。

在提取信息时,再根据调整后的直方图来还原隐藏的信息。

HS算法的优点是对图像没有任何损害,并且隐藏的信息可以完整提取出来。

3. MATLAB在可逆信息隐藏中的应用MATLAB作为一个功能强大的科学计算软件,提供了丰富的图像处理和加密算法库,非常适合用于可逆信息隐藏的实现。

利用MATLAB,可以方便地对图像进行处理、隐藏信息,并且提供了丰富的工具函数,能够直观地展示信息隐藏的效果。

4. 可逆信息隐藏HS算法在MATLAB中的实现通过MATLAB可以很方便地实现可逆信息隐藏HS算法。

需要对载体图像进行预处理,以便后续信息的隐藏。

利用HS算法将需要隐藏的信息写入到载体图像中,并对隐藏的信息进行加密处理。

在需要提取信息时,通过对载体图像的处理和对修改后的载体图像进行比对,可以成功地提取出隐藏的信息。

5. 代码示例以下是一个简单的MATLAB代码示例,演示了如何使用HS算法实现可逆信息隐藏:```matlab读取载体图像carrier_image = imread('carrier.png');进行预处理processed_image = preprocess(carrier_image);隐藏信息hidden_image = HS_algorithm(processed_image,'hidden_message');提取隐藏的信息extracted_message = extract_hidden_message(hidden_image);显示提取的信息disp(extracted_message);```通过以上代码示例,可以清晰地看到MATLAB如何便捷地实现了可逆信息隐藏HS算法的过程,并成功地提取出隐藏的信息。

使用MATLAB进行数据加密和解密

使用MATLAB进行数据加密和解密数据加密和解密是当今信息安全领域中非常重要的问题。

加密算法的设计和实现是确保数据在传输和存储过程中不被未经授权的人访问的一种关键手段。

在本文中,我们将探讨如何使用MATLAB进行数据加密和解密,并介绍一些常用的加密算法和技术。

一、数据加密的基本原理数据加密是通过将原始数据转化为不易被理解的形式,从而防止未经授权的人获取敏感信息。

加密过程主要包括两部分:加密算法和密钥。

加密算法是对原始数据进行数学计算和转换的一种方法。

常见的加密算法有对称加密算法和非对称加密算法。

对称加密算法使用相同的密钥进行加密和解密,加密和解密过程非常高效。

其中,最常用的对称加密算法是AES(Advanced Encryption Standard)算法。

AES算法在MATLAB中有相应的函数可供使用。

非对称加密算法使用两个密钥:公钥和私钥。

公钥用于加密数据,私钥用于解密数据。

公钥可以公开,而私钥需要保密。

RSA算法是一种常见的非对称加密算法,也可以在MATLAB中使用相应的函数实现。

密钥是在加密和解密过程中起到关键作用的参数。

密钥的选择和管理直接影响到加密算法的安全性。

为了确保数据的安全性,密钥应该是足够长的随机数。

同时,密钥的保管也是一个重要的问题,只有授权的人能够访问密钥。

二、使用MATLAB进行数据加密在MATLAB中,我们可以利用现有的加密算法和函数来对数据进行加密。

接下来,我们将使用AES算法来进行示范。

首先,需要准备一个密钥。

在MATLAB中,我们可以通过randi函数生成一个随机的密钥。

例如:```MATLABkey = randi([0 255], 1, 16);```生成了一个16字节长的随机密钥。

然后,我们可以使用AES算法对数据进行加密。

在MATLAB中,通过函数aesencrypt可以实现AES加密。

例如,假设我们要加密一个文本文件:```MATLABplaintext = fileread('plaintext.txt');ciphertext = aesencrypt(plaintext, key);```上述代码将plaintext.txt文件中的内容进行AES加密,并将加密后的结果存储在变量ciphertext中。

(绝对可运行)加密图像中的可逆数据隐藏算法matlab代码(基于张新鹏教授的算法)

%This is the program of Reversible Data Hiding in Encrypted Domain clc;clear;%===============Read image===========================original_p=rgb2gray(imread('LENA.tif'));[m,n]=size(original_p);%==============Image encryption====================== random_bits=rand(m,n*8)<=0.5;%伪随机序列for i=1:mfor j=1:ns=0;for k=0:7b(k+1)=mod(fix(double(origi nal_p(i,j))/(2Ak)),2);eb(k+1)=xor(b(k+1),random_bits(i,8*j+k-7)); s=s+eb(k+1)*(2A k);endencrypted_image(i,j)=s;endendfigure(1);subplot(1,2,1);imshow(original_p);hold on;title('Original image','fontsize',16);subplot(1,2,2);encrypted_image=uint8(encrypted_image);imshow(encrypted_image);title('Encrypted image','fontsize',16);%================Data embedding======================size=8; %分块大小N=6;%置乱周期number1=3;number2=N-number1;lim_row=fix(m/size); %图像的分块数lim_col=fix(n/size); %图像的分块数bitts=3;watermessage=rand(lim_row,lim_col)<0.5; %水印信息pseudo_randomly for i=1:lim_rowfor j=1:lim_col block_image{i,j}=encrypted_image((size*i-size+1):size*i,(size*j-size+1):size*j); % 分块for k=1:sizefor t=1:sizeindex=arnold(k,t,size,number1);%arnold is permutateion function;arno_block_image{i,j}(index(1)+1,index(2)+1)=block_image{i,j}(k,t); end end%数据嵌入sum0=zeros(size/2,size); if watermessage(i,j)==0 for k=0:7bbb{k+1}=mod(fix(double(arno_block_image{i,j}(1:size/ 2,:))/(2你)),2);if k<bitts bbb{k+1}=~bbb{k+1};endsum0=sum0+bbb{k+1}*(2A k);enddata_image{i,j}=[sum0;double(arno_block_image{i,j}(size/ 2+1:size,:))];endsum1=zeros(size/2,size);if watermessage(i,j)==1for k=0:7 bbb{k+1}=mod(fix(double(arno_block_image{i,j}(size/ 2+1:size,:))/(2Ak)),2);if k<bittsbbb{k+1}=~bbb{k+1};endsum1=sum1+bbb{k+1}*(2Ak);enddata_image{i,j}=[double(arno_block_image{i,j}(1:size/ 2,:));sum1];endfor k=1:sizefor t=1:size index=arnold(k,t,size,number2);%arnold is permutateion function;re_data_image{i,j}(index(1)+1,index(2)+1)=data_image{i,j}(k,t);endend%合成嵌入数据后的图像data_en_image((size*i-size+1):size*i,(size*j-size+1):size*j)=re_data_image{i,j};endend%=====Encrypt image which contains data====for i=1:lim_row*sizefor j=1:lim_col*sizes=0;for k=0:7b(k+1)=mod(fix(data_en_image(i,j)/(2Ak)),2);eb(k+1)=xor(b(k+1),random_bits(i,8*j+k-7));s=s+eb(k+1)*(2A k);endde_data_image(i,j)=s;endendfigure(2);hold on;subplot(1,2,1);imshow(original_p);title('Original image','fontsize',16);subplot(1,2,2);imshow(uint8(de_data_image));title('Decrypted image contains data','fontsize',16);%直接解密图像的峰值信噪比sumsss=0;for i=1:lim_row*sizefor j=1:lim_col*size sumsss=(de_data_image(i,j)-double(original_p(i,j)))A2+sumsss;endendmse=sumsss/((lim_row*size)*(lim_row*size));psnr=10*log10(255A2 /mse);%======Extract data and recover image=======for i=1:lim_rowfor j=1:lim_col block_de_image{i,j}=de_data_image((size*i-size+1):size*i,(size*j-size+1):size*j);%分块for k=1:sizefor t=1:size index=arnold(k,t,size,number1);%arnold is permutateion function;ar_block_de_image{i,j}(index(1)+1,index(2)+1)=block_de_image{i,j}(k,t);endendsum0=zeros(size/2,size);sum1=zeros(size/2,size);for k=0:7bbbO{k+1}=mod(fix(ar_block_de_image{i,j}(1:size/ 2,:)/(2你)),2);bbb1{k+1}=mod(fix(ar_block_de_image{i,j}(size/ 2+1:size,:)/(2A k)),2);if k<bittsbbb0{k+1}=~bbb0{k+1};bbb1{k+1}=~bbb1{k+1};endsum0=sum0+bbb0{k+1}*(2Ak);sum1=sum1+bbb1{k+1}*(2Ak);endar_H0_image{i,j}=[sum0;ar_block_de_image{i,j}(size/ 2+1:size,:)];ar_H1_image{i,j}=[ar_block_de_image{i,j}(1:size/ 2,:);sum1];for k=1:sizefor t=1:size index=arnold(k,t,size,number2);%arnold is permutateion function;H0_image{i,j}(index(1)+1,index(2)+1)=ar_H0_image{i,j}(k,t);H1_image{i,j}(index(1)+1,index(2)+1)=ar_H1_image{i,j}(k,t);endendf0=0;f1=0;for u=2:size-1for v=2:size-1f0=f0+abs(H0_image{i,j}(u,v)-(H0_image{i,j}(u-1,v)+H0_image{i,j}(u,v-1)+H0_image{i,j}(u+1,v)+H0_image{i,j}(u,v+1))/4);f1=f1+abs(H1_image{i,j}(u,v)-(H1_image{i,j}(u-1,v)+H1_image{i,j}(u,v-1)+H1_image{i,j}(u+1,v)+H1_image{i,j}(u,v+1))/4);endendif (f0-f1)<0extract_bits(i,j)=0; recover_image(size*i-size+1:size*i,size*j-size+1:size*j)=H0_image{i,j};elseextract_bits(i,j)=1; recover_image(size*i-size+1:size*i,size*j-size+1:size*j)=H1_image{i,j};endendendfigure(3);subplot(1,2,1);imshow(original_p);hold on;title('Original image','fontsize',16); subplot(1,2,2);recover_image=uint8(recover_image); imshow(recover_image);hold on; title('Recovered image','fontsize',16);%==============analysis============ diff=original_p(1:lim_row*size,1:lim_col*size)-recover_image;counts=0;for i=1:lim_rowfor j=1:lim_col block_diff{i,j}=diff((size*i-size+1):size*i,(size*j-size+1):size*j); %分块if extract_bits(i,j)~=watermessage(i,j) block_diff{i,j}=ones(size,size)*255;counts=counts+1;else block_diff{i,j}=original_p((size*i-size+1):size*i,(size*j-size+1):size*j);end diff_image((size*i-size+1):size*i,(size*j-size+1):size*j)=block_diff{i,j};endend figure(4); imshow(diff_image); hold on;%title('Blocks of incorrect','fontsize',16); %错误率与分块大小的关系rate=counts/((lim_row)*(lim_col))。

AES加密算法在图像加密上的应用及MATLAB实现

AES加密算法在图像加密上的应用及MATLAB实现作者:高瑞杨立波来源:《科技创新导报》 2014年第14期高瑞杨立波(长春理工大学电子信息工程学院吉林长春 130022)摘要:当今社会,数字图像加密技术的发展备受关注,该文提出了一种结合Logistic混沌映射理论的AES图像加密算法,使得数字图像在传输过程中得到有效的保护。

关键词:图像加密 AES Logistic 混沌映射 MATLAB中图分类号:TP309 文献标识码:A 文章编号:1674-098X(2014)05(b)-0048-02随着互联网的发展,数字图像通信成为了信息传输的重要途径。

与此同时,数字图像通信的安全引起了人们的广泛重视。

将AES算法和混沌序列相结合来实现数字图像加密的方法,既保证了加密的安全性,也缩短了加密的时间。

1 AES介绍AES是Advanced Encryption Standard(高级加密标准)的简称,是美国联邦政府采用的一种区块加密标准。

AES具有可变的分组长度和密钥长度,而且分组长度和密钥长度是不相关的。

分组长度有三种情况:128位、192位和256位。

AES加密过程包含4个步骤:(1)轮密匙加变换(2)字节替换(3)行移位(4)列混合。

2 Logistic映射Logistic映射有两种定义形式:第一种形式如式(1)所示。

已有研究证明当时,映射为混沌。

此时的迭代的序列是具有对初值敏感、非周期、扩散的特性。

第二种形式如式(2)所示:其中,为分岔参数,从开始,混沌系统进入分岔倍周期,当参数逐渐增大到时,系统呈现混沌特性,上述过程就是倍周期通向混沌。

由于Logistic映射产生的混沌序列对初值的敏感性等特点,这些特性被广泛应用于很多混沌图像加密的算法中。

3 基于AES的图像加密算法在利用AES算法对图像进行加密的过程中,第一步即将灰度图像进行轮密匙加变换,就是将轮密匙与原图像矩阵中相对应的字节作异或运算,以得到初步密文。

LSB算法的MATLAB实现

LSB算法的MATLAB实现LSB(Least Significant Bit)算法是一种隐写术,用于在图像或音频中隐藏秘密信息。

在这种方法中,最不显著的比特位被用来存储隐藏的数据,这样可以尽量不对原始图像或音频造成明显的变化。

下面是MATLAB中实现LSB算法的步骤:1. 读入原始图像:使用`imread`函数将图像读入到MATLAB中。

例如,`image = imread('original_image.png');`2. 将图像转换为灰度图像:如果原始图像是彩色图像,则需要将其转换为灰度图像。

可以使用`rgb2gray`函数实现。

例如,`gray_image = rgb2gray(image);`3.将隐藏信息转换为二进制:将要隐藏的信息转换为二进制,并将其存储为一个向量或字符串。

4.检查隐藏信息长度:检查隐藏信息的长度是否小于图像中可用的像素数量。

如果隐藏信息过长,可能无法完全嵌入到图像中。

如果需要,可以考虑压缩或加密隐藏信息。

5.将隐藏信息嵌入到图像中:对于每个像素,在最不显著的比特位中存储隐藏信息。

可以使用位操作和移位操作来实现。

例如,如果要将隐藏信息的第一个比特位嵌入到像素的最不显著比特位上,可以使用以下代码:```matlabbit = 1; % 要嵌入的隐藏信息比特pixel = 100; % 图像中的一个像素值new_pixel = bitset(pixel, 1, bit); % 将bit设置为pixel的第一个比特位```6.将修改后的像素重新组装为图像:重复上述步骤,对每个像素进行处理,然后将修改后的像素重新组装为一个新的图像。

7. 保存隐藏信息的图像:使用`imwrite`函数将隐藏信息的图像保存到硬盘上。

例如,`imwrite(new_image, 'hidden_image.png');`8.提取隐藏信息:如果需要,可以使用类似的方法从隐藏信息的图像中提取出隐藏的信息。

在Matlab中进行图像压缩与图像解密的方法与技巧

在Matlab中进行图像压缩与图像解密的方法与技巧Matlab是一种强大的工具,被广泛用于图像处理和计算机视觉领域。

在本文中,我们将讨论如何利用Matlab进行图像压缩与图像解密,并探讨一些相应的方法和技巧。

首先,让我们来了解一下图像压缩的基本概念和原理。

图像压缩是通过减少图像占用的存储空间或传输带宽来减小图像文件的大小。

压缩分为有损压缩和无损压缩两种类型。

有损压缩会丢失一些图像信息,以达到压缩的目的,而无损压缩则尽量保留所有图像信息。

在Matlab中,我们可以使用多种方法进行图像压缩。

常见的方法之一是使用离散余弦变换(Discrete Cosine Transform,DCT)。

DCT将图像分解为一系列互不相关的频率成分,然后根据其重要性对这些成分进行量化和编码。

通过调整量化步长可以控制压缩比率和图像质量。

除了DCT,还有其他一些常用的压缩方法,如小波变换(Wavelet Transform),它可以提供更好的局部逼近能力,适用于不同尺度和方向的图像特征。

Matlab中有许多内置函数可以实现小波变换,例如waverec和wavedec函数。

另一个常用的图像压缩方法是基于向量量化(Vector Quantization,VQ)的编码。

VQ将图像划分为不重叠的块,并使用聚类算法将每个块映射到具有较少位数的代表向量。

然后,通过编码代表向量和其在图像中的位置来表示整个图像。

这种方法对于有损压缩非常有效,但在无损压缩方面效果较差。

一旦我们对图像进行了压缩,接下来我们需要了解如何进行图像解密。

在Matlab中,解密可以通过逆向操作来实现。

对于DCT压缩,我们可以通过应用逆离散余弦变换(Inverse Discrete Cosine Transform,IDCT)来恢复原始图像。

同样,对于小波变换压缩,我们可以使用逆小波变换(Inverse Wavelet Transform)来还原图像。

需要注意的是,如果进行了有损压缩,解密后的图像与原始图像之间很可能有一些质量损失。

matlab加密函数

matlab加密函数Matlab是一种广泛应用于科学研究和工程领域的计算机语言和环境。

它提供了许多强大的函数和工具,用于数据处理、分析和可视化。

其中一个重要的功能是加密函数,它可以用来保护敏感信息的安全性。

本文将介绍Matlab中的加密函数,并探讨其应用和原理。

在计算机科学中,加密是指将明文转换为密文的过程,以保护信息的机密性。

加密函数是实现加密过程的算法。

Matlab提供了多种加密函数,可以用来加密字符串、文件或数据流。

这些函数基于不同的加密算法,如AES、DES和RSA等。

用户可以根据自己的需求选择合适的加密函数。

加密函数通常需要一个密钥作为输入,用于控制加密过程。

密钥是一个秘密的参数,只有掌握密钥的人才能解密密文。

在Matlab中,密钥可以是一个字符串或一个二进制文件。

用户可以自己生成密钥,也可以使用Matlab提供的随机数生成函数。

使用Matlab的加密函数非常简单。

首先,用户需要导入加密函数的库。

然后,可以调用相应的函数来加密明文。

加密函数将明文和密钥作为输入,返回一个密文。

用户可以将密文保存到文件中,或在需要时将其发送给其他人。

为了保证加密的安全性,用户应该选择足够强大的加密算法和密钥。

强大的加密算法可以防止黑客通过暴力破解等手段破解密文。

而长而复杂的密钥可以增加破解的难度。

在选择加密算法和生成密钥时,用户应该参考相关的安全标准和建议。

除了保护信息的机密性,加密函数还可以用于验证信息的完整性和真实性。

通过在明文中添加一些附加信息,如校验和或数字签名,可以确保密文没有被篡改或伪造。

Matlab提供了相应的函数来生成和验证这些附加信息。

除了加密函数,Matlab还提供了其他与加密相关的函数和工具。

例如,用户可以使用解密函数将密文转换为明文。

他们还可以使用哈希函数生成信息的哈希值,以便进行比较和验证。

此外,Matlab还提供了一些用于分析和研究加密算法的工具,如性能评估和安全分析。

在实际应用中,加密函数可以用于保护各种类型的信息。

基于MATLAB的图像加密与解密技术研究

基于MATLAB的图像加密与解密技术研究图像加密与解密技术是信息安全领域中的重要研究内容,随着计算机和通信技术的不断发展,保护图像信息的安全性变得尤为重要。

本文将探讨基于MATLAB的图像加密与解密技术研究,包括加密算法、解密算法以及实验结果分析等内容。

一、图像加密技术概述图像加密技术是通过某种算法将原始图像转换为看似随机的形式,以保护图像内容不被未经授权的用户访问。

常见的图像加密算法包括DES、AES等对称加密算法以及RSA、ECC等非对称加密算法。

在MATLAB环境下,可以利用这些算法对图像进行加密处理。

二、基于MATLAB的图像加密算法实现在MATLAB中,可以使用各种加密算法对图像进行加密处理。

其中,DES算法是一种较为经典的对称加密算法,通过设置密钥对图像进行加密。

AES算法则是一种更为高级的对称加密算法,具有更高的安全性。

此外,还可以利用MATLAB实现非对称加密算法RSA对图像进行加密。

三、图像解密技术概述图像解密技术是将经过加密处理的图像恢复为原始图像的过程。

在解密过程中,需要使用相同的密钥或者解密算法来还原原始图像。

解密过程需要确保安全性和正确性,以保证解密后的图像与原始图像一致。

四、基于MATLAB的图像解密算法实现在MATLAB环境下,可以编写相应的解密算法来对经过加密处理的图像进行解密操作。

根据所采用的加密算法不同,解密过程也会有所差异。

通过编写相应的MATLAB代码,可以实现对DES、AES等对称加密算法以及RSA等非对称加密算法进行解密操作。

五、实验结果分析与讨论通过实验验证基于MATLAB的图像加密与解密技术,在不同场景下对不同类型的图像进行了加密和解密处理。

实验结果表明,在合适选择加密算法和参数设置的情况下,可以有效保护图像信息的安全性,并且能够高效地还原原始图像。

结语综上所述,基于MATLAB的图像加密与解密技术研究具有重要意义,可以有效保护图像信息的安全性,防止未经授权访问和篡改。

如何在Matlab中进行图像压缩和图像加密

如何在Matlab中进行图像压缩和图像加密图像压缩和图像加密是图像处理中的两个重要方面。

图像压缩可以将图像的数据量减小,从而方便存储和传输;而图像加密可以保护图像的机密性,防止未授权的访问和篡改。

Matlab作为一种强大的数学软件,也提供了丰富的功能来实现图像压缩和图像加密。

本文将介绍如何在Matlab中进行图像压缩和图像加密的方法和技巧。

一、图像压缩图像压缩可以分为有损压缩和无损压缩两种方式。

有损压缩可以在保留人眼感知的主要信息的前提下,通过抛弃一些不重要的细节来减小图像的数据量。

无损压缩则可以完全恢复原始图像的每个像素点的数值,但通常会导致较大的压缩比。

在Matlab中,有许多算法可以用于图像压缩。

其中最常用的算法之一是离散余弦变换(DCT)。

DCT可以将图像转换为一组频域系数,通过保留部分重要的低频系数来实现压缩。

在Matlab中,可以使用dct2函数进行二维离散余弦变换,使用idct2函数进行反变换。

除了DCT,小波变换也是常用的图像压缩算法。

小波变换基于信号在时频域的分析,可以将图像划分为不同的尺度和方向,并通过保留部分重要的小波系数来实现压缩。

Matlab提供了多个小波变换的函数,如wavedec2和waverec2。

另外,还有一些其他的图像压缩算法,如JPEG、JPEG2000、PNG等。

这些算法可以在压缩比和图像质量之间做出不同的权衡。

Matlab中可以使用imwrite函数来实现这些压缩算法,你可以指定压缩比、图像质量等参数。

二、图像加密图像加密是保护图像的机密性和完整性的一种方法。

常见的图像加密算法包括DES、AES、RSA等。

这些算法使用不同的加密密钥和算法来对图像数据进行加密和解密。

在Matlab中,可以使用一些函数和工具箱来实现图像加密。

例如,可以使用.ftp.FTP这个类来实现对图像文件的加密上传和解密下载。

你可以使用ftp函数来连接FTP服务器,并使用put和get函数来上传和下载加密的图像文件。

基于MATLAB的光学图像加密解密技术

基于MATLAB的光学图像加密解密技术

刘越;石翠萍;史文强;梁潇

【期刊名称】《长江信息通信》

【年(卷),期】2022(35)2

【摘要】为保护图像信息在通信的传输过程中不被未授权的人员轻易的获取。

图像加密解密技术应运而生,并得到长足发展。

文章根据对常用的图像加密技术的探索,设计并实现基于混沌理论、像素级别打乱和隐写术的图像加密算法。

利用MATLAB软件对图像像素打乱后,与生成的混沌序列按位异或得到加密图像,最后再将加密图像隐写入载体图像中从而完成最后的加密操作。

这样操作后,增加破解者的破解难度,同时也让图像在传输过程中不易引起攻击者的警觉。

【总页数】3页(P79-80)

【作者】刘越;石翠萍;史文强;梁潇

【作者单位】齐齐哈尔大学通信与电子工程学院

【正文语种】中文

【中图分类】TP309.7

【相关文献】

1.基于matlab的数字图像des加密解密研究

2.光学图像识别技术的MATLAB仿真

3.光学图像识别相关器的MATLAB仿真

4.探究基于全息技术的光学图像信息隐藏技术研究

5.基于MATLAB匹配雷达图像与光学图像

因版权原因,仅展示原文概要,查看原文内容请购买。

使用Matlab进行数据加密与解密的实践指南

使用Matlab进行数据加密与解密的实践指南引言:数据加密与解密在现代信息安全领域中起着关键作用。

随着互联网的普及和数据传输量的急剧增加,保护数据安全和隐私变得尤为重要。

本文将介绍如何使用Matlab进行数据加密与解密,以帮助读者更好地理解和应用加密算法,保障数据安全。

一、加密算法简介在开始使用Matlab进行数据加密与解密之前,我们需要了解一些基本的加密算法。

加密算法主要分为对称加密算法和非对称加密算法两类。

1. 对称加密算法对称加密算法使用相同的密钥进行数据的加密和解密过程,加密和解密的算法是互逆的。

常用的对称加密算法有DES、3DES、AES等。

2. 非对称加密算法非对称加密算法使用一对密钥,分别为公钥和私钥。

公钥用于加密数据,私钥用于解密数据。

常用的非对称加密算法有RSA、DSA等。

二、使用Matlab进行对称加密Matlab提供了一些对称加密算法的实现,例如AES算法。

下面将以AES算法为例,介绍使用Matlab进行对称加密的实践指南。

1. 安装Matlab工具箱首先,确保已安装了Matlab工具箱。

在Matlab命令窗口中输入"ver"命令,查看是否安装了"Communications Toolbox"和"Cryptography Toolbox"。

2. 导入数据使用Matlab的"load"函数或者"imread"函数导入需要加密的数据。

如果需要加密的数据较大,可以考虑使用分块加密的方式。

3. 生成密钥使用Matlab提供的API生成加密所需的密钥。

在AES算法中,可以使用"gen_key"函数生成一个256位的密钥。

4. 加密数据调用Matlab提供的AES加密函数,将导入的数据和生成的密钥作为输入参数,即可完成加密过程。

加密后的数据将保存为二进制文件或者图像文件。

毕业论文—基于Matlab的光学图像加密解密技术【范本模板】

本科毕业论文题目:基于Matlab的光学图像加密解密技术院(部):理学院专业:光信息科学与技术班级:光信122姓名:韩硕学号:20121212082指导教师:王惠临完成日期:2016年6月4日目录摘要 (IV)ABSTRACT (V)1前言 (1)1。

1 选题背景及意义 (1)1。

2 Matlab软件介绍 (1)1.3 Matlab的主要特点 (2)1。

4 本文结构安排 (3)2基于Matlab进行图形图像处理基础 (4)2.1 Matlab中图形图像的分类 (4)2.1。

1 索引图像 (4)2。

1.2 灰度图像 (4)2。

1。

3 RGB图像 (4)2.1。

4 二值图像 (4)2.2 Matlab常用的图形图像处理函数(命令) (4)3图形图像的加密解密技术 (6)3。

1 图形图像加密传输理论框图以及图形图像加密特点 (6)3.2 置乱加密技术 (7)3.2。

1 随机打乱各层的行或列 (7)3.2。

2 像素点随机打乱 (12)3.2。

3 像素点RGB值的放大 (14)3。

2.4 灰度变换置乱 (15)3.3 基于混沌的图像加密解密技术 (17)3.3。

1 混沌加密原理 (17)3.3.2 用Matlab的实现基于混沌的图像置乱加密算法 (18)3.4 基于秘密分割加密解密技术 (19)3.4。

1 秘密分割加密算法的原理 (19)3.4.2秘密分割加密算法的Matlab实现 (20)4结论 (24)4。

1 总结 (24)4.2 展望 (24)谢辞 (26)参考文献 (27)摘要社会在进步,时代在发展,计算机技术在飞速发展,互联网技术也在日益进步,各种迹象都表明着我们已经进入了一个信息大爆炸的时代。

人们每天通过互联网获取大量的数字图像的信息,然而在信息的传送中,未经加密的原始的数据非常容易遭受非法途径的截取并被恶意更改。

因此,互联网时代如何确保图像信息安全传送越来越受到人们的重视。

基于此,也提出了不少图形加密解密的算法.本文基于Matlab语言的编程环境,对图像的加密和解密的技术进行了相关验证性的研究。

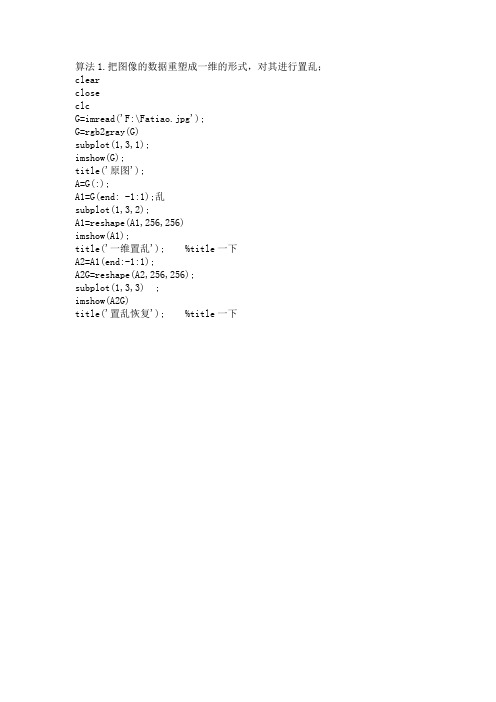

(完整word版)MATLAB图片加密

算法1.把图像的数据重塑成一维的形式,对其进行置乱;clearcloseclcG=imread('F:\Fatiao.jpg');G=rgb2gray(G)subplot(1,3,1);imshow(G);title('原图');A=G(:);A1=G(end: -1:1);乱subplot(1,3,2);A1=reshape(A1,256,256)imshow(A1);title('一维置乱'); %title一下A2=A1(end:-1:1);A2G=reshape(A2,256,256);subplot(1,3,3) ;imshow(A2G)title('置乱恢复'); %title一下算法2.把图像看成二维的形式,采用二维坐标的形式对其进行置乱;clearcloseclcG=imread('F:\Fatiao.jpg');G=rgb2gray(G)subplot(1,3,1);imshow(G);title('原图') %title一下原图Gadd=fix(256*rand(256,256));for i=1:256for j=1:256G1(i,j)=0.1*G(i,j)+0.9*Gadd(i,j);endendsubplot(1,3,2);imshow(G1);title('置乱后的图像') ;for i=1:256for j=1:256G2(i,j)=(G1(i,j)-0.9*Gadd(i,j))./0.1;endendsubplot(1,3,3)imshow(G2); %显示图像title('恢复后的图像');算法3.利用arnold变换(猫脸变换)对图像进行置乱,并检验arnold的周期性(即变换周期为N时,采用arnold变换N次后,可以恢复原有图像)clearcloseclcG=imread('F:\Fatiao.jpg');subplot(2,2,1);imshow(G);title('原图');for k=1:12for x=1:256for y=1:256x1=x+y;y1=x+2*y;if x1>256x1=mod(x1,256);endif y1>256y1=mod(y1,256);endif x1==0;x1=256;endif y1==0;y1=256;endG_TR(x1,y1)=G(x,y);endendG=G_TRif k==1subplot(2,2,2);imshow(G_TR);title('一次迭代');endif k==2subplot(2,2,3);imshow(G_TR);title('二次迭代');endendsubplot(2,2,4);imshow(G_TR);title('192次迭代复原');。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

算法1.把图像的数据重塑成一维的形式,对其进行置乱;clear

close

clc

G=imread('F:\Fatiao.jpg');

G=rgb2gray(G)

subplot(1,3,1);

imshow(G);

title('原图');

A=G(:);

A1=G(end: -1:1);乱

subplot(1,3,2);

A1=reshape(A1,256,256)

imshow(A1);

title('一维置乱'); %title一下

A2=A1(end:-1:1);

A2G=reshape(A2,256,256);

subplot(1,3,3) ;

imshow(A2G)

title('置乱恢复'); %title一下

算法2.把图像看成二维的形式,采用二维坐标的形式对其进行置乱;clear

close

clc

G=imread('F:\Fatiao.jpg');

G=rgb2gray(G)

subplot(1,3,1);

imshow(G);

title('原图') %title一下原图

Gadd=fix(256*rand(256,256));

for i=1:256

for j=1:256

G1(i,j)=0.1*G(i,j)+0.9*Gadd(i,j);

end

end

subplot(1,3,2);

imshow(G1);

title('置乱后的图像') ;

for i=1:256

for j=1:256

G2(i,j)=(G1(i,j)-0.9*Gadd(i,j))./0.1;

end

end

subplot(1,3,3)

imshow(G2); %显示图像

title('恢复后的图像');

算法3.利用arnold变换(猫脸变换)对图像进行置乱,并检验arnold的周期性(即变换周期为N时,采用arnold变换N次后,可以恢复原有图像)

clear

close

clc

G=imread('F:\Fatiao.jpg');

subplot(2,2,1);

imshow(G);

title('原图');

for k=1:12

for x=1:256

for y=1:256

x1=x+y;

y1=x+2*y;

if x1>256

x1=mod(x1,256);

end

if y1>256

y1=mod(y1,256);

end

if x1==0;

x1=256;

end

if y1==0;

y1=256;

end

G_TR(x1,y1)=G(x,y);

end

end

G=G_TR

if k==1

subplot(2,2,2);

imshow(G_TR);

title('一次迭代');

end

if k==2

subplot(2,2,3);

imshow(G_TR);

title('二次迭代');

end

end

subplot(2,2,4);

imshow(G_TR);

title('192次迭代复原');。