计算机网络(第3版)习题参考答案.doc

计算机网络实验三参考答案

1. What is the IP address and TCP port number used by the client computer (source) that is transferring the file to ? To answer this questio n, it’s probably easiest to select an HTTP message and explore the details of the TCP packet used to carry this HTTP message, using the “details of the selected packet header window” (refer to Figure 2 in the “Getting Started with Wireshark” Lab if you’re uncertain about the Wireshark windows).Ans: IP address:192.168.1.102 TCP port:11612. What is the IP address of ? On what port number is it sending and receiving TCP segments for this connection?Ans: IP address:128.119.245.12 TCP port:80If you have been able to create your own trace, answer the following question:3. What is the IP address and TCP port number used by your client computer(source) to transfer the file to ?ANS: IP address :10.211.55.7 TCP port:492654. What is the sequence number of the TCP SYN segment that is used to initiate the TCP connection between the client computer and ? What is it in the segment that identifies the segment as a SYN segment?ANS: sequence number: 0 Syn Set = 1 identifies the segment as a SYN segment5. What is the sequence number of the SYNACK segment sent by to the client computer in reply to the SYN? What is the value of the ACKnowledgement field in the SYNACK segment? How did determine that value? What is it in the segment that identifies the segment as a SYNACK segment?ANS: The sequence number: 0ACKnowledgement number : 1 which is sequence number plus 1Both the sequence flag and the ACKnowledgement flag been set as 1, identifies the segment as SYNACK segment.6. What is the sequence number of the TCP segment containing the HTTP POST command? Note that in order to find the POST command, you’ll need to dig into the packet content field at the bottom of the Wireshark window, looking for a segment with a “POST” within its DATA field.Ans: The sequence number : 17. Consider the TCP segment containing the HTTP POST as the first segment in the TCP connection. What are the sequence numbers of the first six segments in the TCP connection (including thesegment containing the HTTP POST)? At what time was each segment sent? When was the ACK for each segment received? Given the difference between when each TCP segment was sent, and when its acknowledgement was received, what is the RTT value for each of the six segments? What is the EstimatedRTT value (see page 249 in text) after the receipt of each ACK? Assume that the value of the EstimatedRTT is equal to the measured RTT for the first segment, and then is computed using the EstimatedRTT equation on page 249 for all subsequent segments.Note: Wireshark has a nice feature that allows you to plot the RTT for each of the TCP segments sent. Select a TCP segment in the “listing of captured packets” window that is being sent from the client to the server. Then select: Statistics->TCP Stream Graph- >Round Trip Time Graph.Segment 1 Segment 2 Segment 3Segment 4Segment 5Segment 6After Segment 1 : EstimatedRTT = 0.02746After Segment 2 : EstimatedRTT = 0.875 * 0.02746 + 0.125*0.035557 = 0.028472 After Segment 3 : EstimatedRTT = 0.875 * 0.028472 + 0.125*0.070059 = 0.033670 After Segment 4 : EstimatedRTT = 0.875 * 0.033670 + 0.125*0.11443 = 0.043765 After Segment 5 : EstimatedRTT = 0.875 * 0.043765 + 0.125*0.13989 = 0.055781 After Segment 6 : EstimatedRTT = 0.875 * 0.055781 + 0.125*0.18964 = 0.072513 8. What is the length of each of the first six TCP segments?(see Q7)9. What is the minimum amount of available buffer space advertised at the received for the entire trace? Does the lack of receiver buffer space ever throttle thesender?ANS:The minimum amount of buffer space (receiver window) advertised at for the entire trace is 5840 bytes;This receiver window grows steadily until a maximum receiver buffer size of 62780 bytes.The sender is never throttled due to lacking of receiver buffer space by inspecting this trace.10. Are there any retransmitted segments in the trace file? What did you check for (in the trace) in order to answer this question?ANS: There are no retransmitted segments in the trace file. We can verify this by checking the sequence numbers of the TCP segments in the trace file. All sequence numbers are increasing.so there is no retramstmitted segment.11. How much data does the receiver typically acknowledge in an ACK? Can youidentify cases where the receiver is ACKing every other received segment (seeTable 3.2 on page 257 in the text).ANS: According to this screenshot, the data received by the server between these two ACKs is 1460bytes. there are cases where the receiver is ACKing every other segment 2920 bytes = 1460*2 bytes. For example 64005-61085 = 292012. What is the throughput (bytes transferred per unit time) for the TCP connection? Explain how you calculated this value.ANS: total amount data = 164091 - 1 = 164090 bytes#164091 bytes for NO.202 segment and 1 bytes for NO.4 segmentTotal transmission time = 5.455830 – 0.026477 = 5.4294So the throughput for the TCP connection is computed as 164090/5.4294 = 30.222 KByte/sec.13. Use the Time-Sequence-Graph(Stevens) plotting tool to view the sequence number versus time plot of segments being sent from the client to the server. Can you identify where TCP’s slow start phase begins and ends, and where congestion avoidance takes over? Comment on ways in which the measured data differs from the idealized behavior of TCP that we’ve studied in the text.ANS: Slow start begins when HTTP POST segment begins. But we can’t identify where TCP’s slow start phase ends, and where congestion avoidance takes over.14. Answer each of two questions above for the trace that you have gathered when you transferred a file from your computer to ANS: Slow start begins when HTTP POST segment begins. But we can’t identify where TCP’s slow start phase ends, and where congestion avoidance takes over.。

计算机网络应用基础(第3版)夏时木版(项目一)+练习题

资源共享

INTERNET

任务1 认识网络

【知识与技能目标】

一、你知道什么是计算机网络吗? 二、计算机网络的形成与发展,你了解多少?

1、第一代计算机网络的代表是 SABREI ; 2、第一个真正意义的计算机网络是 ARPANET,中文名称 为: 阿帕网 。它由 美国国防部高级研究计划署 (中文) 研究开发,以 传输信息 为主要目的的计算机网络,是第二 代计算机网络,并成为 Internet 的雏形。

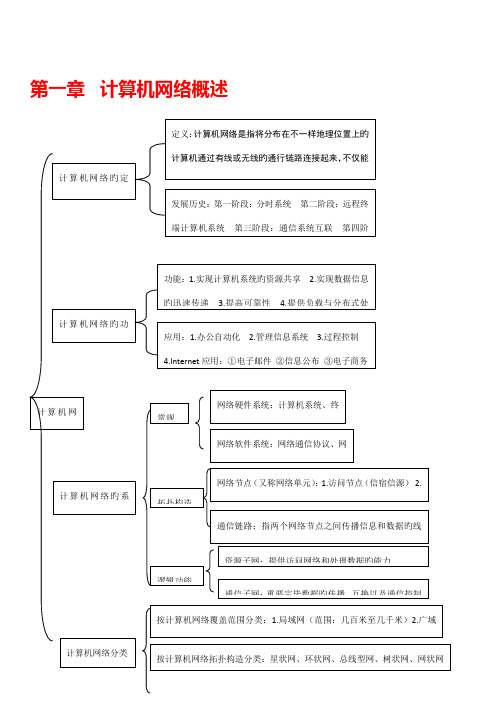

计算机

资源子网பைடு நூலகம்

外部设备 软件

网络

数据

通信子网

传输线 电路或信道

转接部件 结点 通信子网的作用:提供用户入网接口和实现数据传送

1、计算机网络按逻辑功能分为 资源子网 和 通信子网 两部分。

2、下列属于资源子网的是( D )

A、交换机 B、路由器 C、集线器 D、打印机

二、网络的分类及特点

1、根据网络的规模和通信距离分类

任务一 书面作业

作业:

P5-6:一、二、三

说明:必须抄题并在相应题上作答,不能够只写答 案,否则作0分处理。

任务2 了解网络的分类

【知识与技能目标】

1. 你知道计算机网络有哪几种分类吗? 2. 你知道拓扑结构是什么意思吗? 3. 计算机网络的拓扑结构可以分为哪几类?

任务2 了解网络的分类

一、计算机网络的组成 资源子网的作用:数据处理和数据管理

1. 下列不属于网络拓朴结构的是( C ) A、星型网 B、环型网 C、以太网 D、树型网

2. 可靠性最高的网络拓朴结构是( A ) A、星型网 B、环型网 C、总线型 D、树型网

3. TCP/IP协议中的TCP指_传__输__控__制__协__议___;IP指_网__际__协__议___。 4. 世界上第一个计算机网络是___A_R_P_A__N_E__T___。

计算机网络技术基础(第3版)(微课版)习题参考答案

计算机网络技术基础(第3版)(微课版)习题参考答案计算机网络技术基础(第3版)(微课版)习题参考答案计算机网络技术基础是计算机科学与技术专业的一门重要课程,它主要介绍了计算机网络的基本概念、原理和技术。

学习这门课程的目的是为了让学生系统地掌握计算机网络的相关知识,为今后从事网络编程、网络管理及相关领域的工作打下坚实的基础。

为此,本文将为大家提供计算机网络技术基础(第3版)(微课版)习题的参考答案,以供学生复习和巩固所学知识。

一、选择题1. B2. C3. D4. A5. B6. D7. C8. A9. C10. D二、判断题1. F2. T3. F4. T5. T6. F7. T8. F9. T10. F三、填空题1. 网络拓扑2. 物理层3. 网络接口层4. IP地址5. HTTP6. FTP7. 字节顺序8. RFC9. 虚拟专用网络(VPN)10. 路由表四、简答题1. 计算机网络是指将多台计算机通过通信线路连接起来,实现信息交换和资源共享的系统。

它是现代信息技术的重要组成部分,具有快速传输、广域覆盖和高可靠性等特点。

2. OSI参考模型是一种将计算机网络通信过程划分为7个不同层次的模型,它包括物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

每一层都有着不同的功能和责任,通过这种模型,人们可以更加清晰地理解网络通信的过程和各个层次之间的关系。

3. IP地址是指互联网协议地址,用于标识计算机网络中的主机。

它是一个由32位二进制数组成的地址,通常用点分十进制的方式表示。

IP地址分为IPv4和IPv6两种类型,其中IPv4的地址长度为32位,IPv6的地址长度为128位。

4. DHCP是指动态主机配置协议,它是一种网络协议,用于自动分配IP地址和其他网络配置参数。

DHCP服务器通过向客户端提供IP地址、子网掩码、网关、DNS等参数,使得计算机能够自动获取网络配置信息,从而实现网络的快速部署和管理。

计算机网络第三版课后习题答案

计算机网络第三版课后习题答案计算机网络第三版课后习题答案计算机网络是现代社会中不可或缺的一部分,它连接了世界各地的人们并促进了信息的传递和共享。

而对于学习计算机网络的人来说,课后习题是检验自己对所学知识的理解和掌握程度的重要途径。

本文将为大家提供《计算机网络第三版》的部分课后习题答案,希望能够对大家的学习有所帮助。

第一章:导论1. 答案:计算机网络是指将地理位置不同的计算机和其他设备通过通信线路连接起来,以便实现数据和信息的传输和共享的系统。

2. 答案:计算机网络的主要优点包括资源共享、高效的数据传输、灵活性和可靠性。

3. 答案:计算机网络的分类可以从不同的角度进行,常见的分类包括局域网、城域网、广域网和互联网。

第二章:物理层1. 答案:物理层主要负责将比特流转化为电信号,并通过传输介质进行传输。

2. 答案:物理层的主要功能包括数据的传输、数据的同步、数据的编码和解码等。

3. 答案:常见的物理层传输介质包括双绞线、同轴电缆、光纤和无线传输介质等。

第三章:数据链路层1. 答案:数据链路层的主要功能包括将物理层传输的比特流转化为数据帧,并通过链路进行传输。

2. 答案:数据链路层的主要协议包括以太网、令牌环和点对点协议等。

3. 答案:数据链路层的主要技术包括流量控制、差错控制和访问控制等。

第四章:网络层1. 答案:网络层的主要功能包括将数据链路层传输的数据帧转化为数据包,并通过网络进行传输。

2. 答案:网络层的主要协议包括IP协议、ICMP协议和路由协议等。

3. 答案:网络层的主要技术包括路由选择、拥塞控制和分组转发等。

第五章:传输层1. 答案:传输层的主要功能是为应用层提供可靠的端到端的数据传输服务。

2. 答案:传输层的主要协议包括TCP协议和UDP协议等。

3. 答案:传输层的主要技术包括流量控制、差错控制和拥塞控制等。

第六章:应用层1. 答案:应用层是最靠近用户的一层,主要负责为用户提供各种网络应用服务。

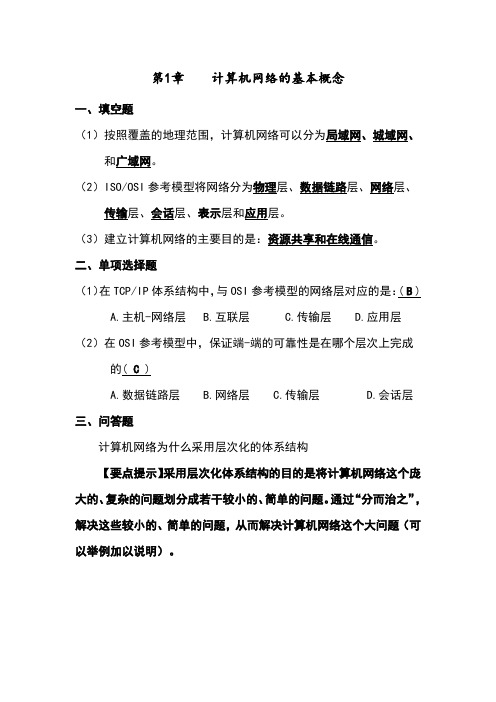

计算机网络第3版课后题参考答案

第1章计算机网络的基本概念一、填空题(1)按照覆盖的地理范围,计算机网络可以分为局域网、城域网、和广域网。

(2)ISO/OSI参考模型将网络分为物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

(3)建立计算机网络的主要目的是:资源共享和在线通信。

二、单项选择题(1)在TCP/IP体系结构中,与OSI参考模型的网络层对应的是:(B )A.主机-网络层B.互联层C.传输层D.应用层(2)在OSI参考模型中,保证端-端的可靠性是在哪个层次上完成的( C )A.数据链路层B.网络层C.传输层D.会话层三、问答题计算机网络为什么采用层次化的体系结构【要点提示】采用层次化体系结构的目的是将计算机网络这个庞大的、复杂的问题划分成若干较小的、简单的问题。

通过“分而治之”,解决这些较小的、简单的问题,从而解决计算机网络这个大问题(可以举例加以说明)。

第2章以太网组网技术一、填空题(1)以太网使用的介质访问控制方法为CSMA/CD。

(2)计算机与10BASE-T集线器进行连接时,UTP电缆的长度不能超过100米。

在将计算机与100BASE-TX集线器进行连接时,UTP电缆的长度不能超过100米。

(3)非屏蔽双绞线由4对导线组成,10BASE-T用其中的2对进行数据传输,100BASE-TX用其中的2对进行数据传输。

二、单项选择题(1)MAC地址通常存储在计算机的( B )A.内存中B.网卡上C.硬盘上D.高速缓冲区(2)关于以太网中“冲突”的描述中,正确的是( D )A.冲突时由于电缆过长造成的B.冲突是由于介质访问控制方法的错误使用造成的C.冲突是由于网络管理员的失误造成的D.是一种正常现象(3)在以太网中,集线器的级联( C )A.必须使用直通UTP电缆B.必须使用交叉UTP电缆C.必须使用同一种速率的集线器D.可以使用不同速率的集线器(4) 下列哪种说法是正确的( A )A.集线器可以对接收到的信号进行放大B.集线器具有信息过滤功能C.集线器具有路径检测功能D.集线器具有交换功能第3章交换与虚拟局域网一、填空题(1)以太网交换机的数据转发方式可以分为直接交换、存储转发交换、和改进的直接交换3类。

计算机网络技术(第3版)-习题与答案[1页]

![计算机网络技术(第3版)-习题与答案[1页]](https://img.taocdn.com/s3/m/d07b92db4793daef5ef7ba0d4a7302768e996fa8.png)

项目二、实训与练习一、名词解释1.网络协议:网络协议是为网络数据交换而制定的规则、约定与标准。

当用户应用程序、文件传输信息包、数据库管理系统和电子邮件等互相通信时,它们必须事先约定一种规则(如交换信息的代码、格式以及如何交换等)。

这种规则就称为网络协议。

网络协议的三要素有:语义、语法与时序。

其中:语义:用于解释比特流的每一部分的意义。

语法:语法是用户数据与控制信息的结构与格式,以及数据出现的顺序的意义。

时序:事件实现顺序的详细说明。

2.体系结构:为了完成计算机间的通信合作,把每个计算机互联的功能划分成有明确定义的层次,并规定同层次进程通信的协议及相邻层之间的接口服务。

3.服务:是指某一层及其以下各层的一种能力或功能,通过接口提供给其相邻上层。

4.接口:是指同一结点内相邻层之间交换信息的连接点,同一个结点的相邻层之间存在着明确规定的接口,低层向高层通过接口提供服务,只要接口条件不变、低层功能不变,低层功能的具体实现方法与技术的变化不会影响整个系统的工作。

5.OSI:为了实现不同厂家生产的计算机系统之间以及不同网络之间的数据通信,国际标准化组织ISO 对各类计算机网络体系结构进行了研究,并于1979 年公布了开放系统互连参考模型OSI/RM(Open System Interconnection/Referenced Model)。

OSI 将通信过程定义为七层(即物理层、数据链路层、网络层、传输层、会话层、表示层和应用层),将连网计算机间传输信息的任务划分为七个更小、更易于处理的任务组。

每一个任务或任务组则被分配到各个OSI 层。

每一层都是独立存在的,因此分配到各层的任务能够独立地执行。

这样使得变更其中某层提供的方案时不影响其他层。

二、判断题1.体系结构由服务和接口两部分构成。

(错)2.IP 协议是面向连接的、可靠的协议。

(对)3.OSI 中的“开放”意味着其中的标准可由人们任意修改和添加。

(错)三、简答题1.简述OSI/RM 模型中数据的封装与拆分过程。

计算机网络教程课后习题答案 第3版(第六章)

答:不能;

6-05文件传送协议FTP的主要工作过程是怎样的?为什么说FTP是带外传送控制信息?主进程和从属进程各起什么作用?

答:

(1)FTP使用客户服务器方式。一个FTP服务器进程可同时为多个客户进程提供服务。

分类目录搜索引擎并不采集网站的任何信息,而是利用各网站向搜索引擎提交的网站信息时填写的关键词和网站描述等信息,经过人工审核编辑后,如果认为符合网站登录的条件,则输入到分类目录的数据库中,供网上用户查询。

6-20试述电子邮件的最主要的组成部件。用户代理UA的作用是什么?没有UA行不行?

答:电子邮件系统的最主要组成部件:用户代理、邮件服务器、以及电子邮件使用的协议。

数据传送进程实际完成文件的传送,在传送完毕后关闭“数据传送连接”并结束运行。

6-06简单文件传送协议TFTP与FTP的主要区别是什么?各用在什么场合?

答:

(1)文件传送协议FTP只提供文件传送的一些基本的服务,它使用TCP可靠的运输服务。

FTP的主要功能是减少或消除在不同操作系统下处理文件的不兼容性。

TFTP只支持文件传输而不支持交互。

TFTP没有一个庞大的命令集,没有列目录的功能,也不能对用户进行身份鉴别。

6-07远程登录TELNET的主要特点是什么?什么叫做虚拟终端NVT?

答:

(1)用户用TELNET就可在其所在地通过TCP连接注册(即登录)到远地的另一个主机上(使用主机名或IP地址)。

TELNET能将用户的击键传到远地主机,同时也能将远地主机的输出通过TCP连接返回到用户屏幕。这种服务是透明的,因为用户感觉到好像键盘和显示器是直接连在远地主机上。

计算机网络基础第三版习题答案.(DOC)

计算机网络基础第三版习题答案习题一一、选择题1. 下列哪些设备不属于通信子网(C )A.交换机B.路由器C.主机D.调制解调器2.计算机网络的主要功能或目标是A, C 。

A)数据通信B)电子邮件C)资源共享D)Internet3.计算机网络拓扑是通过网中结点与通信线路之间的几何关系表示网络中各实体间的B 。

A)联机关系B)结构关系C)主次关系` D)层次关系4.下列有关网络拓扑结构的叙述中,正确的是 A 。

A)网络拓扑结构是指网络节点间的分布形式B)目前局域网中最普遍采用的拓扑结构是总线结构C)树型结构的线路复杂,网络管理也较困难D)树型结构的缺点是,当需要增加新的工作站时成本较高5.一个功能完备的计算机网络需要制定一套复杂的协议集。

对于复杂的计算机网络协议来说,最好的组织方式是 B 。

A)连续地址编码模型B)层次结构模型C)分布式进程通信模型D)混合结构模型6.网络协议的三个要素是:语法、语义与 B 。

A)工作原理B)时序C)进程D)传输服务7. TCP/IP协议栈不包括以下哪个层次?(A )A.表示层B.网络互连层C.传输层D.应用层E.网络接口层8.OSI参考模型将整个通信功能划分为七个层次,处于同等层的若干个实体称为 B 。

A)通信实体B)对等实体C)相邻实体D)传输实体9.因特网是目前世界上第一大网络,它起源于美国。

其雏形是 D 。

A)NCFC网B)CERNET网C)GBNET网D)ARPANET网二、简答题1.一个有n层协议的系统,应用层生成长度为m字节的报文。

在每层都加上n字节报头。

那么网络带宽中有多大百分比是在传输各层报头?答:百分比= [n×n / (n×n+m)]× 100 %2. 什么是协议?什么是服务?服务和协议有什么区别?答:协议是“水平的”,即协议是控制对等实体之间的通信原则。

服务是“垂直的”,即服务是由下层向上层通过层间接口提供的。

3. 将TCP/IP和OSI的体系结构进行比较,讨论其异同之处。

计算机网络吴功宜第三版课后习题解答第章

计算机网络-清华版_吴功宜(第三版)课后习题解答(第1-4章)第一章计算机网络概论P421.请参考本章对现代Internet结构的描述,解释“三网融合”发展的技术背景。

答:基于Web的电子商务、电子政务、远程医疗、远程教育,以及基于对等结构的P2P网络、3G/4G与移动Internet的应用,使得Internet以超常规的速度发展。

“三网融合”实质上是计算机网络、电信通信网与电视传输网技术的融合、业务的融合。

2.请参考本章对Internet应用技术发展的描述,解释“物联网”发展技术背景。

答:物联网是在Internet技术的基础上,利用射频标签、无线传感与光学传感等感知技术自动获取物理世界的各种信息,构建覆盖世界上人与人、人与物、物与物的智能信息系统,促进了物理世界与信息世界的融合。

3.请参考本章对于城域网技术特点的描述,解释“宽带城域网”发展技术背景。

答:宽带城域网是以IP为基础,通过计算机网络、广播电视网、电信网的三网融合,形成覆盖城市区域的网络通信平台,以语音、数据、图像、视频传输与大规模的用户接入提供高速与保证质量的服务。

4.请参考本章对WPAN技术的描述,举出5个应用无线个人区域网络技术的例子。

答:家庭网络、安全监控、汽车自动化、消费类家用电器、儿童玩具、医用设备控制、工业控制、无线定位。

5..请参考本章对于Internet核心交换、边缘部分划分方法的描述,举出身边5种端系统设备。

答:PDA、智能手机、智能家电、无线传感器节点、RFID节点、视频监控设备。

7.长度8B与536B的应用层数据通过传输层时加上了20B的TCP报头,通过网络层时加上60B的IP分组头,通过数据链路层时加上了18B的Ethernet帧头和帧尾。

分别计算两种情况下的数据传输效率。

(知识点在:P33)解:长度为8B的应用层数据的数据传输效率:8/(8+20+60+18)×100%=8/106×100%=7.55%长度为536B的应用层数据的数据传输效率:536/(536+20+60+18)×100%=536/634×100%=84.54%8.计算发送延时与传播延时。

计算机三级网络技术选择题及答案

计算机三级网络技术选择题及答案计算机三级网络技术选择题及答案本文是店铺特意为大家整理的三级网络技术考试题及答案,希望能为大家的计算机考试加油,欢迎阅读参考!1在网络需求详细分析中除包括网络总体需求分析、综合布线需求分析、网络可用性与可靠性分析、网络安全性需求分析,还需要做的工作是( )。

A.网络工程造价估算B.网络工程进度安排C.网络硬件设备选型D.网络带宽接入需求分析参考答案:A参考解析:网络需求详细分析主要包括网络总体需求分析、综合布线需求分析、网络可用性和可靠性分析、网络安全性需求分析以及网络工程造价估算等。

在完成前四项详细分析和初步设计方案的基础上,需要对满足设计要求的系统建设工程造价进行初步估算。

2下列关于综合布线系统的描述中,错误的是( )。

A.双绞线扭绞可以减少电磁干扰B.管理子系统设置在楼层配线间内C.多介质插座是用来连接铜缆和光纤的D.对于建筑群子系统直埋布线是最理想的方式参考答案:D参考解析:双绞线扭绞的目的是使对外的电磁辐射和遭受到外部的电磁干扰减少到最小。

管理子系统设置在楼层配线间内,是水平子系统电缆端接的场所,也是主干系统电缆端接的场所,由大楼主配线架、跳线、转换插座组成。

嵌入式安装插座是用来连接双绞线的,多介质信息插座用来连接铜缆和光纤。

建筑群布线子系统可以是架空布线、巷道布线、直埋布线、地下管道布线,其中地下管道布线的铺设方式能够对线缆提供最佳的机械保护,是最理想的方式。

故选择D选项。

3在Cisco路由器上配置RIP vl路由协议,参与RIP路由的网络地址有193.22.56.0/26、193.22.56.64/26、193.22.56.128/26和193.22.56.192/26,正确的配置命令是( )。

A.Router(config)#network 193.22.56.0 0.0.0.255B.Router(config-router)#network 193.22.56.0 255.255.255.0C.Router(config)#network 193.22.56.0D.Router(config-router)#network l93.22.56.0参考答案:D参考解析:RIP不支持可变长掩码,它只根据各类IP地址的网络号的位数来确定。

计算机网络技术第三版王协瑞到课后习题答案

第一章计算机网络概述1、什么是计算机网络?它有哪些功能?计算机网络是将分布在不一样地理位置上旳计算机通过有线旳或无线旳通信链路链接起来,不仅能使网络中旳各个计算机之间旳互相通信,并且还能通过服务器节点为网络中其他节点提供共享资源服务。

功能应用:1.实现计算机系统旳资源共享2.实现信息旳迅速传递3.提高可靠性4.提供负载均衡与分布式处理能力5.集中管理6.综合信息服务计算机网络应用:1.办公室自动化2.管理信息系统3.过程控制4.Internet应用2、试举几种计算机网络应用旳实例。

办公自动化管理信息系统过程控制Internet应用:电子邮件、信息公布、电子商务、远程音频、视频应用。

3、论述通信子网和顾客资源子网旳关系?从逻辑功能上计算机网络则是由资源子网和通信子网构成旳。

详细答案请参照书本P6。

资源子网提供访问网络和处理数据旳能力,由主机系统,终端控制器,和终端构成,主机系统负责当地或全网旳数据处理,运行多种应用程序或大型数据库,向网络顾客提供多种软硬件资源和网络服务,终端控制器把一组终端连入通信子网,并负责终端控制及终端信息旳接受和发送,中断控制器。

通过资源子网,顾客可以以便旳使用当地计算机或远程计算机旳资源,由于他将通信网旳工作对顾客屏蔽起来,是旳顾客使用远程计算机资源就如同使用当地资源同样以便。

通信子网是计算机网络中负责数据通信旳部分,,重要完毕数据旳传播,互换以及通信控制。

4.经典旳计算机网络拓扑构造包括哪几种?各自特点是什么?试画图阐明。

答:1、星状拓扑、2、环状拓扑3、总线型拓扑4、树状拓扑5、网状拓扑1.星状拓扑星状拓扑是由中央节点和通过点到到通信链路接到中央节点旳各个站点构成。

星形拓扑构造具有如下长处:(1)控制简朴。

(2)故障诊断和隔离轻易。

(3)以便服务。

星形拓扑构造旳缺陷:(1)电缆长度和安装工作量可观。

(2)中央节点旳承担较重,形成瓶颈。

(3)各站点旳分布处理能力较低。

2、总线拓扑2. 总线拓扑总线拓扑构造采用一种信道作为传播媒体,所有站点都通过对应旳硬件接口直接连到这一公共传播媒体上,该公共传播媒体即称为总线。

计算机网络(第三版)第一到第六章课后问答题答案整理

计算机⽹络(第三版)第⼀到第六章课后问答题答案整理第⼀章计算机⽹络概论1.请参考本章对现代Internet结构的描述,解释“三⽹融合”发展的技术背景。

基于Web的电⼦商务、电⼦政务、远程医疗、远程教育,以及基于对等结构的PSP⽹络、3G/4G与移动Internet的应⽤,使得Internet以超常规的速度发展。

“三⽹融合”实质上是计算机⽹络、电信通信⽹与电视传输⽹技术的融合、业务的融合。

2.请参考本章对Internet应⽤技术发展的描述,解释“物联⽹”发展技术背景。

物联⽹是在Internet技术的基础上,利⽤射频标签、⽆线传感与光学传感等感知技术⾃动获取物理世界的各种信息,构建覆盖世界上⼈与⼈、⼈与物、物与物的智能信息系统,促进了物理世界与信息世界的融合。

3.请参考本章对于城域⽹技术特点的描述,解释“宽带城域⽹”发展技术背景。

宽带城域⽹是以IP为基础,通过计算机⽹络、⼴播电视⽹、电信⽹的三⽹融合,形成覆盖城市区域的⽹络通信平台,以语⾳、数据、图像、视频传输与⼤规模的⽤户接⼊提供⾼速与保证质量的服务。

4.请参考本章对WPAN技术的描述,举出5个应⽤⽆线个⼈区域⽹络技术的例⼦。

答:家庭⽹络、安全监控、汽车⾃动化、消费类家⽤电器、⼉童玩具、医⽤设备控制、⼯业控制、⽆线定位。

5..请参考本章对于Internet核⼼交换、边缘部分划分⽅法的描述,举出⾝边5种端系统设备。

答:PDA、智能⼿机、智能家电、⽆线传感器节点、RFID节点、视频监控设备。

第⼆章⽹络体系结构与⽹络协议1.请举出⽣活中的⼀个例⼦来说明“协议”的基本含义,并举例说明⽹络协议三要素“语法”、“语义”与“时序”的含义与关系协议是⼀种通信规则例:信件所⽤的语⾔就是⼀种⼈与⼈之间交流信息的协议,因为写信前要确定使⽤中⽂还是其他语⾔,否则收信者可能因语⾔不同⽽⽆法阅读三要素:语法:⽤户数据与控制信息的结构与格式,以及数据出现顺序语义:解释⽐特流的每⼀部分含义,规定了需要发出何种控制信息,以及完成的动作和作出的响应时序:对实现顺序的详细说明2.计算机⽹络采⽤层次结构的模型有什么好处?1)各层之间相互独⽴2)灵活性好3)各层都可采⽤最合适的技术来实现,各层实现技术的改变不影响其他层4)易于实现和维护5)有利于促进标准化3.ISO在制定OSI参考模型时对层次划分的主要原则是什么?1)⽹中各结点都具有相同的层次2)不同结点的同等层具有相同的功能3)不同结点的同等层通过协议来实现对等层之间的通信计算机⽹络技术基础教程计算机⽹络概述...计算机⽹络概述...4)同⼀结点内相邻层之间通过接⼝通信5)每个层可以使⽤下层提供的服务,并向其上层提供服务4.如何理解OSI参考模型中的“OSI环境”的概念?“OSI环境”即OSI参考模型所描述的范围,包括联⽹计算机系统中的应⽤层到物理层的7层与通信⼦⽹,连接结点的物理传输介质不包括在内5.请描述在OSI参考模型中数据传输的基本过程1)应⽤进程A的数据传送到应⽤层时,加上应⽤层控制报头,组织成应⽤层的服务数据单元,然后传输到表⽰层2)表⽰层接收后,加上本层控制报头,组织成表⽰层的服务数据单元,然后传输到会话层。

计算机网络 吴功宜(第三版)课后习题解答(第1-4章)

计算机网络-清华版_吴功宜(第三版)课后习题解答(第1-4章)第一章计算机网络概论 P421.请参考本章对现代Internet结构的描述,解释“三网融合”发展的技术背景。

答:基于Web的电子商务、电子政务、远程医疗、远程教育,以及基于对等结构的P2P网络、3G/4G与移动Internet的应用,使得Internet 以超常规的速度发展。

“三网融合”实质上是计算机网络、电信通信网与电视传输网技术的融合、业务的融合。

2.请参考本章对Internet应用技术发展的描述,解释“物联网”发展技术背景。

答:物联网是在Internet技术的基础上,利用射频标签、无线传感与光学传感等感知技术自动获取物理世界的各种信息,构建覆盖世界上人与人、人与物、物与物的智能信息系统,促进了物理世界与信息世界的融合。

3.请参考本章对于城域网技术特点的描述,解释“宽带城域网”发展技术背景。

答:宽带城域网是以IP为基础,通过计算机网络、广播电视网、电信网的三网融合,形成覆盖城市区域的网络通信平台,以语音、数据、图像、视频传输与大规模的用户接入提供高速与保证质量的服务。

4.请参考本章对WPAN技术的描述,举出5个应用无线个人区域网络技术的例子。

答:家庭网络、安全监控、汽车自动化、消费类家用电器、儿童玩具、医用设备控制、工业控制、无线定位。

5..请参考本章对于Internet核心交换、边缘部分划分方法的描述,举出身边5种端系统设备。

答:PDA、智能手机、智能家电、无线传感器节点、RFID节点、视频监控设备。

7.长度8B与536B的应用层数据通过传输层时加上了20B的TCP报头,通过网络层时加上60B的IP分组头,通过数据链路层时加上了18B的Ethernet帧头和帧尾。

分别计算两种情况下的数据传输效率。

(知识点在:P33)解:长度为8B的应用层数据的数据传输效率:8/(8+20+60+18)×100%=8/106×100%=7.55%长度为536B的应用层数据的数据传输效率:536/(536+20+60+18)×100%=536/634×100%=84.54%8.计算发送延时与传播延时。

谢希仁版计算机网络答案(第3版)

谢希仁-计算机网络答案(第三版)第一章概述传播时延=信道长度/电磁波在信道上的传播速度发送时延=数据块长度/信道带宽总时延=传播时延+发送时延+排队时延1-01计算机网络的发展可划分为几个阶段?每个阶段各有何特点?答:计算机网络的发展可分为以下四个阶段。

(1)面向终端的计算机通信网:其特点是计算机是网络的中心和控制者,终端围绕中心计算机分布在各处,呈分层星型结构,各终端通过通信线路共享主机的硬件和软件资源,计算机的主要任务还是进行批处理,在20世纪60年代出现分时系统后,则具有交互式处理和成批处理能力。

(2)分组交换网:分组交换网由通信子网和资源子网组成,以通信子网为中心,不仅共享通信子网的资源,还可共享资源子网的硬件和软件资源。

网络的共享采用排队方式,即由结点的分组交换机负责分组的存储转发和路由选择,给两个进行通信的用户段续(或动态)分配传输带宽,这样就可以大大提高通信线路的利用率,非常适合突发式的计算机数据。

(3)形成计算机网络体系结构:为了使不同体系结构的计算机网络都能互联,国际标准化组织ISO提出了一个能使各种计算机在世界范围内互联成网的标准框架—开放系统互连基本参考模型OSI.。

这样,只要遵循OSI标准,一个系统就可以和位于世界上任何地方的、也遵循同一标准的其他任何系统进行通信。

(4)高速计算机网络:其特点是采用高速网络技术,综合业务数字网的实现,多媒体和智能型网络的兴起。

1-02试简述分组交换的特点答:分组交换实质上是在“存储——转发”基础上发展起来的。

它兼有电路交换和报文交换的优点。

分组交换在线路上采用动态复用技术传送按一定长度分割为许多小段的数据——分组。

每个分组标识后,在一条物理线路上采用动态复用的技术,同时传送多个数据分组。

把来自用户发端的数据暂存在交换机的存储器内,接着在网内转发。

到达接收端,再去掉分组头将各数据字段按顺序重新装配成完整的报文。

分组交换比电路交换的电路利用率高,比报文交换的传输时延小,交互性好。

网络安全技术(第3版)练习题参考答案

项目1 认识计算机网络安全技术一、选择题1.C2.D3.D4.D5.D6.A7.B8.A9.A 10.D 11.D 12.B 13.D 14.C二、填空题1. 计算机网络安全从其本质上来讲就是系统上的_____信息安全。

2. 从广义来说,凡是涉及到计算机网络上信息的保密性、完整性、可用性、可控性和不可否认性的相关技术和理论都是计算机网络安全的研究领域。

3. 一般的,把网络安全涉及的内容分为物理安全、网络安全、系统安全、应用安全、管理安全5个方面。

4. PDRR倡导一种综合的安全解决方法,由防护、检测、响应、恢复这4个部分构成一个动态的信息安全周期。

5. 主动防御保护技术一般采用数据加密、身份鉴别、访问控制、权限设置和虚拟专用网络等技术来实现。

6. 被动防御保护技术主要有防火墙技术、入侵检测系统、安全扫描器、口令验证、审计跟踪、物理保护及安全管理等。

7. 可信计算机系统评价准则(Trusted Computer System Evaluation Criteria,TCSEC),又称为橘皮书,它将计算机系统的安全等级划分为 A 、 B 、 C 、 D 共4类 7 个级别,Lunix操作系统符合___C2____级别的安全标准。

项目2 Windows系统安全加固一、选择题1.A2.C3.A4.ABC5.ABCDE6.B二、填空题1. HTTP服务的端口号是80 ,SMTP服务的端口号是25 ,FTP服务的端口号是21 ,Telnet服务的端口号是23 ,DNS服务的端口号是53 。

2. 组策略是介于控制面板和注册表之间的一种修改系统与设置程序的工具,利用它可以修改Windows的桌面、开始菜单、登录方式、组件、网络及IE浏览器等许多设置。

3. 漏洞是指某个程序(包括操作系统)在设计时未考虑周全,当程序遇到一个看似合理,但实际无法处理的问题时,引发的不可预见的错误。

4. 后门是指绕过安全性控制而获取对程序或系统访问权的方法。

计算机网络基础(第3版)课后习题答案

计算机网络基础(第三版)第1章习题答案一、选择题1. A 2. C 3. D 4. C 5. D 6.A 7.B 8.B 9.B 10.B11.A 12.A 13.D 14.A 15.A 16.C 17.A 18.B 二、填空题1.环型,星型2.局域网(或LAN),广域网(或MAN)3.通信4.网际层5.逻辑链路控制(或LLC),介质访问控制(或MAC)6.UDP,TCP 7.频带(宽带)三、问答题1.计算机网络发展过程可分为四个阶段,分别是:面向终端的计算机网络阶段、具有通信功能的多机系统阶段、以共享资源为主的计算机网络阶段、广泛应用和发展阶段。

1)面向终端的计算机网络面向终端的计算机网络是将一台主计算机(Host)经通信线路与若干个地理上分散的终端Terminal相连。

主计算机一般称为主机,它具有独立处理数据的能力,而所有的终端设备均无独立处理数据的能力。

在通信软件的控制下,每个用户在自己的终端上分时轮流地使用主机系统的资源。

这种系统存在两个方面的问题。

第一,随着所连远程终端数目的增加,主机的负荷加重,系统效率下降。

第二,线路利用率低,费用也较高。

2)具有通信功能的多机系统具有通信功能的多机系统把数据处理和数据通信分开的工作方式,主机专门进行数据处理,而在主机和通信线路之间设置一台功能简单的计算机,专门负责处理网络中数据通信、传输和控制。

它一方面作为资源子网的主机和终端的接口节点,另一方面又担负通信子网中的报文分组的接收、校验、存储、转发等任务,从而将源主机的报文准确地发送到目的主机。

3)计算机网络第二代计算机网络是将若干个联机系统中的主机互联,为用户提供服务,以达到资源共享的目的,它和第一代网络的区别在于多个主机都具有自主处理能力,它们之间不存在主从关系,第二代计算机网络的典型代表是Internet 的前身ARPA 网。

2.计算机网络种类很多,性能各有差异,可以从不同的角度对计算机网络进行分类,主要有以下几种分类方法:.按覆盖范围可分为广域网(远程网),城域网(市域网),局域网(本地网);. 根据通信子网的信道类型可分为点到点式网络和广播式网络;.按传输速率可分为低速网、中速网、高速网;.按信息交换方式可分为电路交换网、分组交换网、报文交换网和综合业务数字网等;.按网络的拓扑结构又可分为总线型、星型、树型、环形型、网状型网络、混合型、全连型和不规则型网络;.创浣橹史治氏摺⑼岬缋隆⒐庀恕⑽尴吆臀佬峭龋?. 按照带宽分为基带网络和宽带网络;.按配置可分为同类网、单服务器网和混合网;.按对数据的组织方式可分为分布式、集中式网络系统;.按使用范围可分为公用网和专用网;. 按网络使用环境可分成校园网、内部网、外部网和全球网等;.按网络组件的关系可分为对等网络、基于服务器的网络。

计算机网络基础第三版第三章徐红答案

计算机网络基础第三版第三章徐红答案1. 1.在下列的选项中,采用CSMA/CD通讯协议的网络为()[单选题] *A.令牌网B.以太网(正确答案)C.因特网D.广域网2. 2.IEEE802工程标准中的802.3协议是()[单选题] *A.局域网的载波侦听多路访问标准(正确答案)B.局域网的令牌环网标准C.局域网的令牌总线标准D.以上都不对3. 3.在IEEE802.3物理层标准中10BASE-T标准采用的传输介质为() [单选题] *A.双绞线(正确答案)B.基带细同轴电缆C.基带粗同轴电缆D.光纤4. 4.1000Base-T最长传输距离为()[单选题] *A.50MB.185mC.100m(正确答案)D.1km5. 5.IEEE802协议基本覆盖OSI参考模型的()[单选题] *A.应用层与传输层B.应用层与网络层C.应用层与物理层D.物理层与数据链路层(正确答案)6. 6.10Base-5的网络传输速度是(B)[单选题] *A.5MbpsB.10Mbps(正确答案)C.100MbpsD.16Mbps7. 7.下列局域网标准中,与以太网有关的是(B)[单选题] *A.802.2B.802.3(正确答案)C.802.4D.802.58. 8.100Mb/s快速以太网与10Base-T/FL相同之处为()[单选题] *A.传输媒体相同B.编码相同C.帧结构相同(正确答案)D.传输速率相同9. 9.以太网媒体访问控制技术CSMA/CD的机制是()[单选题] *A.争用宽带(正确答案)B. 预约宽带C.循环使用宽带D.按优先级分配带宽10. 10.典型的局域网操作系统中不包含()[单选题] *A.Linux(正确答案)wareC.UnixD.WindowsXP11. 11.通常使用的令牌环网都用的物理拓扑实现是()拓扑结构[单选题] *A.总线型B.混合型C.星型D.环形(正确答案)12. 12.快速以太网的传输速率是()[单选题] *A.10MbpsB.100Mbps(正确答案)C.1000MbpsD.1Mbps13. 13.下列关于虚拟局域网的说法,不正确的是()[单选题] *A.虚拟局域网的是用户和网络资源的逻辑划分B.虚拟局域网中的工作站可处于不同的局域网中C.虚拟局域网是一种新型的局域C.虚拟局域网是一种新型的局域网(正确答案)D.虚拟网的划分与设备的实际物理位置无关14. 14.以下选项中,有关令牌环网描述正确的是()[单选题] *A.令牌将数据沿一个方向传输,令牌就是发送的数据B.令牌将数据沿一个方向传输,得到令牌的站点可以接收数据C.令牌将数据沿一个方向传输,令牌就是接受的数据D.令牌将数据沿一个方向传输,得到令牌的站点可以发送数据(正确答案)15. 15.以下选项中,不包含在CSMA/CD的工作原理中的是(B)[单选题] *A.先听后发B.随时发送消息(正确答案)C.冲突停止D.随时延迟后再发16. 16.局域网中。

计算机网络(本)作业3参考答案

计算机网络(本)作业3第五章一、填空题1. 网络互连判断网络地址和选择网络路径网络管理2. 物理层数据链路层网络层3. 数据链路层4. 网桥5. 协议网关应用网关安全网关6. 静态NAT配置动态NA T配置端口多路复用地址转换7. 1288. 协议二、简答题1. 网络互连是指通过采用合适的技术和设备,将不同地理位置的计算机网络连接起来,形成一个范围更大、规模更大的网络系统,实现更大范围的资源共享和数据通信。

(1)局域网之间的互联(LAN-LAN);局域网之间的互联分为同构网的互联和异构网的互联。

(2)局域网与城域网的互联(LAN-MAN);(3)局域网与广域网的互联(LAN-WAN);(4)远程局域网通过公网的互联(LAN-WAN-LAN);(5)广域网与广域网的互联(W AN-WAN)。

2. 允许将一个网络分成多个部分供内部使用,对于外部世界仍然像单个网络一样,也就是将一个网络划分为更多个子网。

3. 网桥数据链路层路由器网络层网关传输层以上4. ARP将逻辑地址解析成物理地址;RARP将物理地址解析成逻辑地址。

5. 广域网(Wide area network,WAN)是将地理位置上相距较远的多个计算机系统,通过通信线路按照网络协议连接起来,实现计算机之间相互通信的计算机系统的集合。

连接地理范围较大的计算机网络,地理范围通常是一个国家或一个洲。

广域网的类型:电路交换网;分组交换网;专用线路网。

数字数据网DDN、公用电话交换网PSTN、宽带广域网IP over DWDM/WDM6. DDN是同步数据传输网,不具备交换功能;DDN具有高质量、高速度、低时延的特点;DDN为全透明传输网,可以支持数据、图像、声音等多种业务;传输安全可靠;网络运行管理简便。

将检错、纠错功能放在智能化程度较高的终端来完成,简化了网络运行管理和监控的内容。

7. 虚拟专用网(VPN)被定义为通过一个公用网络(通常是因特网)建立一个临时的、安全的连接,是一条穿过混乱的公用网络的安全、稳定的隧道。

计算机网络技术(第三版)习题答案

附录:课后习题答案第一章1.计算机网络就是指,将分布在不同地理位置具有独立功能的多台计算机及其外部设备,用通信设备和通信线路连接起来,在网络操作系统和通信协议及网络管理软件的管理协调下,实现资源共享、信息传递的系统。

计算机网络的功能主要体现在以下几方面:①实现计算机系统的资源共享②实现数据信息的快速传递③提高可靠性④提供负载均衡与分布式处理能力⑤集中管理⑥综合信息服务2. 略3. 用户资源子网提供访问网络和处理数据的能力,是由主机系统、终端控制器和终端组成;通信子网是计算机网络中负责数据通信的部分,主要完成数据的传输、交换以及通信控制。

通信子网为用户资源子网提供信息传输服务;用户资源子网上用户间的通信是建立在通信子网的基础上的。

网络书稿第二版-(附习题答案)4. 星型的中心节点是主节点,它接收各分散节点的信息再转发给相应节点,具有中继交换和数据处理功能。

星型网的结构简单,建网容易,但可靠性差,中心节点是网络的瓶颈,一旦出现故障则全网瘫痪。

网络中节点计算机连成环型就成为环型网络。

环路上,信息单向从一个节点传送到另一个节点,传送路径固定,没有路径选择问题。

环型网络实现简单,适应传输信息量不大的场合。

由于信息从源节点到目的节点都要经过环路中的每个节点,任何节点的故障均导致环路不能正常工作,可靠性较差。

总线结构中,各节点通过一个或多个通信线路与公共总线连接。

总线型结构简单、扩展容易。

网络中任何节点的故障都不会造成全网的故障,可靠性较高。

树型网络是分层结构,适用于分级管理和控制系统。

与星型结构相比,由于通信线路长度较短,成本低、易推广,但结构较星型复杂。

网络中,除叶节点极其连线外,任一节点或连线的故障均影响其所在支路网络的正常工作。

网状结构又称为不规则型,网络中各节点的连接没有一定的规则,一般当节点地理分散,而通信线路是设计中主要考虑因素时,采用不规则网络。

目前,实际存在的广域网,大都采用这种结构。

5. 服务器操作系统:它安装在网络服务器上,提供网络操作的基本环境。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

计算机网络(第3版)习题参考答案第1章计算机网络的基本概念一.填空(1)按照覆盖的地理范围,计算机网络可以分为______、______和______。

【答案】:局域网、城域网、广域网(2)ISO/OSI参考模型将网络分为______层、______层、______层、______层、______层、______层和______层。

【答案】:物理、数据链路、网络、传输、会话、表示、应用(3)建立计算机网络的主要目的是:________。

【答案】:资源共享和在线通信二.单项选择(1)在TCP/IP体系结构中,与OSI参考模型的网络层对应的是:a)主机-网络层 b)互联层c)传输层d)应用层【答案】:b(2)在OSI参考模型中,保证端-端的可靠性是在哪个层次上完成的?a)数据连路层b)网络层c)传输层d)会话层【答案】:c三.问答题计算机网络为什么采用层次化的体系结构?【要点提示】采用层次化体系结构的目的是将计算机网络这个庞大的、复杂的问题划分成若干较小的、简单的问题。

通过“分而治之”,解决这些较小的、简单的问题,从而解决计算机网络这个大问题(可以举例加以说明)。

第2章以太网组网技术练习题一.填空(1)以太网使用的介质访问控制方法为________。

【答案】:CSMA/CD 或带有冲突监测的载波侦听多路访问(2)在将计算机与10BASE-T集线器进行连接时,UTP电缆的长度不能超过________米。

在将计算机与100BASE-TX集线器进行连接时,UTP电缆的长度不能超过________米。

【答案】:100米、100米(3)非屏蔽双绞线由________对导线组成,10BASE-T用其中的________对进行数据传输,100BASE-TX用其中的________对进行数据传输。

【答案】:4、2、2二.单项选择(1)MAC地址通常存储在计算机的a)内存中b)网卡上c)硬盘上d)高速缓冲区【答案】:b(2)关于以太网中“冲突”的描述中,正确的是a)冲突是由于电缆过长造成的b)冲突是由于介质访问控制方法的错误使用造成的c)冲突是由于网络管理员的失误造成的d)冲突是一种正常现象【答案】:d(3)在以太网中,集线器的级联a)必须使用直通UTP电缆b)必须使用交叉UTP电缆c)必须使用同一种速率的集线器d)可以使用不同速率的集线器【答案】:c(4)下列哪种说法是正确的?a)集线器可以对接收到的信号进行放大b)集线器具有信息过滤功能c)集线器具有路径检测功能d)集线器具有交换功能【答案】:a三.实训题在只有两台计算机的情况下,可以利用以太网卡和UTP电缆直接将他们连结起来,构成如下图所示的小网络。

想一想组装这样的小网络需要什么样的网卡和UTP电缆。

动手试一试,验证你的想法是否正确。

【要点提示】带有RJ-45接口的普通的以太网卡和交叉UTP电缆。

注意,现在有些网卡具有自适应功能(网卡能自动检测连接的是直通电缆还是交叉电缆,并按照连接的方式进行自动适应)。

在这种情况下,直通UTP也都能连通。

第3章交换与虚拟局域网练习题一.填空(1)以太网交换机的数据转发方式可以分为________、________和________3类。

【答案】:直接交换、存储转发交换、改进的直接交换(2)交换式局域网的核心设备是________。

【答案】:交换机或局域网交换机二.单项选择(1)以太网交换机中的端口/MAC地址映射表a)是由交换机的生产厂商建立的b)是交换机在数据转发过程中通过学习动态建立的c)是由网络管理员建立的d)是由网络用户利用特殊的命令建立的【答案】:b(2)下列哪种说法是错误的?a)以太网交换机可以对通过的信息进行过滤b)以太网交换机中端口的速率可能不同c)在交换式以太网中可以划分VLANd)利用多个以太网交换机组成的局域网不能出现环【答案】:d三.实训题在交换式局域网中,既可以按静态方式划分VLAN,也可以按动态方式划分VLAN。

参考以太网交换机的使用说明书,动手配置一个动态VLAN,并验证配置的结果是否正确。

【要点提示】实验中可以按照IP地址或MAC地址配置2个或多个动态VLAN,然后使用ping命令测试处于不同VLAN中的计算机是否能够进行通信。

将这两台计算机插入该交换机的不同端口,重新使用ping命令测试,观察测试的结果。

第4章无线局域网组网技术一.填空(1)无线局域网使用的介质访问控制方法为________。

【答案】:CSMA/CA 或带有冲突避免的载波侦听多路访问(2)IEEE 802.11b支持的最高数据传输速率为________Mbps,IEEE 802.11g支持的最高数据传输速率为________Mbps。

【答案】:11、54(3)无线局域网有两种组网模式,它们是________和________。

【答案】:自组无线局域网、基础设施无线局域网二.单项选择(1)关于自组无线局域网和基础设施无线局域网的描述中,正确的是a)自组无线局域网存在中心结点,基础设施无线局域网不存在中心结点b)自组无线局域网不存在中心结点,基础设施无线局域网存在中心结点c)自组无线局域网和基础设施无线局域网都存在中心结点d)自组无线局域网和基础设施无线局域网都不存在中心结点【答案】:b(2)关于无线局域网的描述中,错误的是a)发送结点在发送信息的同时监测信道是否发生冲突b)发送结点发送信息后需要目的结点的确认c)AP结点的引入解决了无线局域网的发送冲突问题d)无线局域网和有线以太网都存在隐藏终端问题【答案】:b三.实训题无线局域网使用空间无线电波作为传输介质,其交换数据信息很容易被他人截获。

为了防止非法用户的窃听,无线局域网通常需要对发送的信息进行加密。

对自组无线局域网的加密功能进行配置,使其能够对结点间交互的信息进行加密。

测试配置的自组无线局域网,观察密码不同的结点间能否进行通信。

【要点提示】:该扩展实验比较简单,通过在不同终端配置相同或不同的密码,观察能否连通即可。

有条件的实验室可以通过WireShark等包捕获工具,观察报文的加密情况。

第5章网络互联的基本概念练习题一.填空(1)网络互联的解决方案有两中,一种是________,另一种是________。

其中,________是目前主要使用的解决方案。

【答案】:面向连接的解决方案、面向非连接的解决方案、面向非连接的解决方案(2)IP可以提供________、________和________服务。

【答案】:面向非连接、不可靠、尽最大努力二.单项选择(1)Internet使用的互联协议是:a)IPX协议b)IP协议c)AppleTalk协议d)NetBEUI协议【答案】:b(2)下列哪种说法是错误的?a)可以屏蔽各个物理网络的差异b)可以代替各个物理网络的数据链路层工作c)可以隐藏各个物理网络的实现细节d)可以为用户提供通用的服务【答案】:b三.问答题简述IP互联网的主要作用和特点。

【要点提示】IP互联网是一种面向非连接的互联网络,它屏蔽各个物理网络的差异、隐藏各个物理网络的实现细节,形成一个大的虚拟网络,为用户提供通用的服务。

IP互联网的主要特点包括:①网隐藏了低层物理网络细节,向上为用户提供通用的、一致的网络服务。

②不指定网络互联的拓扑结构,也不要求网络之间全互联。

③所有计算机使用统一的、全局的地址描述法。

④平等地对待互联网中的每一个网络。

第6章IP地址练习题一.填空(1)IP地址由网络号和主机号两部分组成,其中网络号表示________,主机号表示________。

【答案】:互联网中的一个特定网络、该网络中主机的一个特定连接(或特定的网络接口)(2)IP地址有________位二进制数组成。

【答案】:32二.单项选择(1)IP地址205.140.36.88的哪一部分表示主机号?a)205b)205.140c)88d)36.88【答案】:c(2)IP地址129.66.51.37的哪一部分表示网络号?a)129.66b)129c)129.66.51d)37【答案】:a(3)假设一个主机的IP地址为192.168.5.121,而子网掩码为255.255.255.248,那么该主机的网络号为:a)192.168.5.12b)192.168.5.121c)192.168.5.120d)192.168.5.32【答案】:c三.实训题现需要对一个局域网进行子网划分,其中,第一个子网包含2台计算机,第二个子网包含260台计算机,第三个子网包含62台计算机。

如果分配给该局域网一个B类地址128.168.0.0,请写出你的IP地址分配方案,并在组建的局域网上验证方案的正确性。

【要点提示】在进行IP地址分配时,应使子网号部分产生足够的子网,而主机号部分能容纳足够的主机。

具体分配方案可参考表6.4(B类网络子网划分关系表)。

这里可以暂时不考虑子网相互通信时路由器所需要的IP地址。

如果需要考虑子网相互通信时路由器所需的IP地址,每个子网所需的IP地址数目为:子网中计算机占用的IP地址数目+路由器所需的IP地址数目。

第7章地址解析协议ARP练习题一.填空(1)以太网利用________协议获得目的主机IP地址与MAC地址的映射关系。

【答案】:ARP(2)为高速缓冲区中的每一个ARP表项分配定时器的主要目的是________。

【答案】:保证ARP表项的新鲜性和正确性二.单项选择(1)关于高速缓存区中的ARP表,以下哪一种说法是错误的?a)是由人工建立的b)是由主机自动建立的c)是动态的d)保存了主机IP地址与物理地址的映射关系【答案】:a(2)下列哪种情况需要启动ARP请求?a)主机需要接收信息,但ARP表中没有源IP地址与MAC地址的映射关系b)主机需要接收信息,但ARP表中已经具有了源IP地址与MAC地址的映射关系c)主机需要发送信息,但ARP表中没有目的IP地址与MAC地址的映射关系d)主机需要发送信息,但ARP表中已经具有了目的IP地址与MAC地址的映射关系【答案】:c三.实训题为了提高ARP的解析效率,可以使用多种改进技术。

想一想是否所有的主机必须使用同样的改进技术ARP才能正常工作?制订一个实验方案,观察和判断Windows 2000 Server 实现了哪些ARP改进方案。

【要点提示】网中的主机不必使用同样的ARP改进技术。

在制定实验方案时,请注意每种ARP改进方案的特点和增加、删除ARP表项的条件。

第8章IP数据报练习题一.填空(1)在转发一个IP数据报过程中,如果路由器发现该数据报报头中的TTL字段为0,那么它首先将该数据报________,然后向________发送ICMP报文。

【答案】:抛弃、生成该数据报的源主机(2)源路由选项可以分为两类,一类是________,另一类是________。