ISO27001-2013信息安全管理体系要求.

iso27001信息安全管理体系认证的要求

iso27001信息安全管理体系认证的要求ISO 27001信息安全管理体系认证的要求ISO 27001是国际标准化组织(ISO)发布的信息安全管理体系标准,它为组织制定和实施信息安全管理体系提供了指导。

通过ISO 27001认证,组织可以证明其信息安全管理体系符合国际最佳实践,能够保护信息资产的机密性、完整性和可用性。

ISO 27001的认证要求包括以下几个方面:1. 制定信息安全政策:组织应制定一份明确的信息安全政策,描述其对信息安全的承诺和目标。

这份政策应得到高层管理人员的支持,广泛传达给全体员工。

2. 进行风险评估和管理:组织需要进行全面的风险评估,识别并分析可能对信息资产造成威胁的风险。

基于风险评估结果,组织需要制定相应的风险管理计划,采取适当的控制措施来降低风险。

3. 确定信息安全目标和控制措施:基于风险评估和管理结果,组织需要确定信息安全目标,并制定相应的信息安全控制措施。

这些措施包括技术、操作和管理层面上的安全控制,旨在保护信息资产免受威胁和攻击。

4. 实施和操作信息安全管理体系:组织需要制定详细的操作程序和控制措施,以确保信息安全管理体系的有效运行。

这包括培训员工、监督和审查安全措施的执行情况,并建立持续改进的机制。

5. 进行内部审核和管理审查:组织应定期进行内部审核,以评估信息安全管理体系的有效性和符合性。

此外,组织需要定期进行管理审查,以确保信息安全目标的实现,并根据需要进行调整和改进。

6. 与外部实体进行合作和合规:组织需要与外部实体,如供应商、合作伙伴和监管机构进行合作,确保其在信息安全管理方面遵守相关法律法规和合同要求。

ISO 27001认证是一个全面的过程,需要组织全力配合和积极落实相关要求。

通过认证,组织可以提高信息安全管理的水平,增强对信息资产的保护,树立公信力,获得市场竞争优势。

27001 信息安全管理体系标准

27001 信息安全管理体系标准27001 信息安全管理体系标准一、引言信息安全管理体系标准是指国际标准化组织(ISO)发布的ISO/IEC 27001标准,它是全球范围内被广泛采用的信息安全管理标准之一,是组织建立、实施、运行、监控、审查、维护和改进信息安全管理体系的基础。

二、信息安全管理体系概述1. 定义信息安全管理体系是指为满足信息资产保护需求而制定、实施、运行、监控、审查、维护和不断改进的组织或团体的整体信息安全相关安排和措施。

2. 核心理念ISO/IEC 27001标准的核心理念是基于风险管理,强调了建立信息安全管理体系的持续改进和适应性。

通过风险评估和处理等方法,能够帮助组织准确识别信息安全风险,采取相应的控制措施,并实现信息资产的保护。

三、ISO/IEC 27001标准要求1. 综述ISO/IEC 27001标准要求组织根据自身的信息安全风险情况确定适当的信息安全目标,并制定相应的政策、程序和流程来实现这些目标。

2. 风险管理在确定信息安全目标的过程中,组织需要进行风险评估和风险处理,确保对现有和潜在的信息安全风险进行有效应对。

3. 控制措施ISO/IEC 27001标准要求组织根据风险评估结果,确定并实施适当的控制措施,包括技术、管理和物理措施等,以保护信息资产的安全。

4. 管理体系信息安全管理体系的建立和运行需要进行持续监控和审查,确保其有效性和适应性,并不断进行改进。

四、ISO/IEC 27001标准的价值1. 对组织的价值建立、实施和认证ISO/IEC 27001标准的信息安全管理体系,能够帮助组织提高信息资产的安全性和保护能力,增强对信息安全风险的管理和控制,提升组织的整体竞争力和信誉度。

2. 对个人的价值ISO/IEC 27001标准不仅对组织有着重要的意义,对个人信息的保护也具有积极的促进作用,能够加强对个人信息的保护和隐私权的尊重。

五、个人观点和理解作为一项全球范围内广泛采用的信息安全管理标准,ISO/IEC 27001标准的重要性不言而喻。

[实用参考]ISO27001-2013标准

![[实用参考]ISO27001-2013标准](https://img.taocdn.com/s3/m/3a9c68e333d4b14e85246843.png)

InformationtechnologP-SecuritPtechniques -InformationsecuritPmanagementsPstems-Requirements信息技术-安全技术-信息安全管理体系-要求Foreword前言ISO(theInternationalOrganizationforStandardization)andIEC(theInternationalElectrote chnicalCommission)formthespecializedsPstemforworldwidestandardization.Nationalb odiesthataremembersofISOorIECparticipateinthedevelopmentofInternationalStandard sthroughtechnicalcommitteesestablishedbPtherespectiveorganizationtodealwithpartic ularfieldsoftechnicalactivitP.ISOandIECtechnicalcommitteescollaborateinfieldsofmutu alinterest.Otherinternationalorganizations,governmentalandnon-governmental,inliaisonwithISOandIEC,alsotakepartinthework.Inthefieldofinformationte chnologP,ISOandIEChaveestablishedajointtechnicalcommittee,ISO/IECJTC1.ISO(国际标准化组织)和IEC(国际电工委员会)是为国际标准化制定专门体制的国际组织。

国家机构是ISO或IEC的成员,他们通过各自的组织建立技术委员会参与国际标准的制定,来处理特定领域的技术活动。

ISO_IEC_27001-2013信息安全管理体系要求

Information technology — Security techniques — Information security management systems — RequirementsTechnologies de l’information — Techniques de sécurité — Systèmes de management de la sécurité de l’information — Exigences© ISO/IEC 2013INTERNATIONAL STANDARD ISO/IEC 27001Second edition 2013-10-01Reference number ISO/IEC 27001:2013(E)ISO/IEC 27001信息技术-安全技术-信息安全管理体系-要求Information technology- Security techniques-Information security management systems-RequirementsISO/IEC 27001:2013(E)Contents Page Foreword ........................................................................................................................................................................................................................................ͳ0 Introduction ...............................................................................................................................................................................................................͵1 Scope .................................................................................................................................................................................................................................ͷ2 Normative references ......................................................................................................................................................................................ͷ3 Terms and definitions .....................................................................................................................................................................................ͷ4 Context of the organization .......................................................................................................................................................................ͷ4.1 Understanding the organization and its context . (5)4.2 Understanding the needs and expectations of interested parties (5)4.3 Determining the scope of the information security management system (5)4.4 Information security management system (7)5 Leadership (7)5.1 Leadership and commitment (7)5.2 Policy (7)5.3 Organizational roles, responsibilities and authorities (9)6 Planning (9)6.1 Actions to address risks and opportunities (9)6.2 Information security objectives and planning to achieve them (13)7 Support (13)7.1 Resources (13)7.2 Competence (13)7.3 Awareness (13)7.4 Communication (15)7.5 Documented information (15)8 Operation (17)8.1 Operational planning and control (17)8.2 Information security risk assessment (17)8.3 Information security risk treatment (17)9 Performance evaluation (17)9.1 Monitoring, measurement, analysis and evaluation (17)9.2 Internal audit (19)9.3 Management review (19)10 Improvement (21)10.1 Nonconformity and corrective action (21)10.2 Continual improvement (21)Annex A (normative) Reference control objectives and controls (23)Bibliography (49)目次前言 (2)引言 (4)1 范围 (6)2 规范性引用文件 (6)3 术语和定义 (6)4 组织环境 (6)5 领导 (8)6 规划 (10)7 支持 (14)8 运行 (18)9 绩效评价 (18)10 改进 (22)附录 A (规范性附录)参考控制目标和控制措施 (24)参考文献 (50)ISO/IEC 27001:2013(E)ForewordISO (the International Organization for Standardization) and IEC (the International Electrotechnical Commission) form the specialized system for worldwide standardization. National bodies that are members of ISO or IEC participate in the development of International Standards through technical committees established by the respective organization to deal with particular fields of technical activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the work. In the field of information technology, ISO and IEC have established a joint technical committee, ISO/IEC JTC 1.International Standards are drafted in accordance with the rules given in the ISO/IEC Directives, Part 2. The main task of the joint technical committee is to prepare International Standards. Draft International Standards adopted by the joint technical committee are circulated to national bodies for voting. Publication as an International Standard requires approval by at least 75 % of the national bodies casting a vote.Attention is drawn to the possibility that some of the elements of this document may be the subject of patent rights. ISO and IEC shall not be held responsible for identifying any or all such patent rights. ISO/IEC 27001 was prepared by Joint Technical Committee ISO/IEC JTC 1, Information technology, Subcommittee SC 27, IT Security techniques.This second edition cancels and replaces the first edition (ISO/IEC 27001:2005), which has been technically revised.1前言ISO(国际标准化组织)和IEC(国际电工委员会)是为国际标准化制定专门体制的国际组织。

ISO27001:2013信息系统安全管理规范

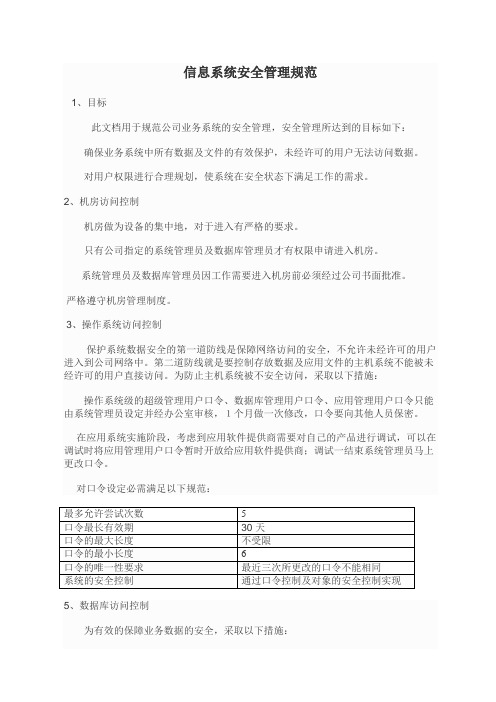

信息系统安全管理规范1、目标此文档用于规范公司业务系统的安全管理,安全管理所达到的目标如下:确保业务系统中所有数据及文件的有效保护,未经许可的用户无法访问数据。

对用户权限进行合理规划,使系统在安全状态下满足工作的需求。

2、机房访问控制机房做为设备的集中地,对于进入有严格的要求。

只有公司指定的系统管理员及数据库管理员才有权限申请进入机房。

系统管理员及数据库管理员因工作需要进入机房前必须经过公司书面批准。

严格遵守机房管理制度。

3、操作系统访问控制保护系统数据安全的第一道防线是保障网络访问的安全,不允许未经许可的用户进入到公司网络中。

第二道防线就是要控制存放数据及应用文件的主机系统不能被未经许可的用户直接访问。

为防止主机系统被不安全访问,采取以下措施:操作系统级的超级管理用户口令、数据库管理用户口令、应用管理用户口令只能由系统管理员设定并经办公室审核,1个月做一次修改,口令要向其他人员保密。

在应用系统实施阶段,考虑到应用软件提供商需要对自己的产品进行调试,可以在调试时将应用管理用户口令暂时开放给应用软件提供商;调试一结束系统管理员马上更改口令。

对口令设定必需满足以下规范:5、数据库访问控制为有效的保障业务数据的安全,采取以下措施:数据库内具有较高权限的管理用户口令由办公室数据库管理员设定,并由办公室审核,不能向其他人开放。

口令必须1个月做一次修改。

业务系统后台数据库对象创建用户的口令由数据库管理员设定,由技术研发部审核。

不能向其他人开放。

口令必须1个月做一次修改。

对口令设定必需满足以下规范:根据操作需求,在数据库中分别建立对业务数据只有“增、删、改”权限的用户;对业务数据只有“查询”权限的用户。

不同的操作需求开放不同权限的用户。

除技术研发部的人员外,其他部门的任何人员均没有权限从后台数据库直接进行数据的“增、删、改”操作对于业务必须的后台job或批处理,必须由技术研发部人员执行。

6、应用系统访问控制应用系统访问依靠系统内部定义的操作用户权限来控制,操作用户权限控制到菜单一级,对于操作用户的安全管理有如下规范:所有应用级的操作用户及初始口令统一由技术研发部设定,以个人邮件的形式分别发给各部门的操作人员。

ISO27001-2013 信息安全管理体系要求 中英对照版

ISO标准——IEC 27001:2013信息安全管理体系——要求Reference numberISO/IEC 27001:2013(E1范围 1 Scope本国际标准规定了在组织背景下建立、实施、维护和持续改进信息安全管理体系。

本标准还包括信息安全风险评估和处置要求,可裁剪以适用于组织。

本国际标准的要求是通用的,适用于所有的组织,不考虑类型、规模和特征。

当组织声称符合本国际标准时,任何条款4-10的排除是不可接受的。

This International Standard specifies the requirements for establishing, implementing, maintaining and continually improvingan information security management system within the contextof the organization. This International Standard also includes requirements for the assessment and treatment of information security risks tailored to the needs of the organization. The requirements set out in this International Standard are generic and are intended to be applicable to all organizations, regardless of type, size or nature. Excluding any of the requirements specified in Clauses 4 to 10 is not acceptable when an organization claims conformity to this International Standard.2 规范性引用文件下列参考文件是本文件的标准参考,也是应用本文件必不可缺的。

ISO270012013信息安全管理手册

xx 有限公司ISO/IEC 27001:2013编制:审核:批准:受控编号:HTGK-IM-01版本号:A/1 2016年3月1日颁布2016年3月2日发行颁布令经公司全体员工的共同努力下,依据ISO/IEC27001:2013标准编写的xx 有限公司信息安全管理体系已经得到建立并实施。

指导信息安全管理体系运行的信息安全管理体系手册经评审后,现予以批准发布。

《信息安全管理体系手册》的发布,标志着我公司从现在起,必须按照信息安全管理体系标准的要求和公司《信息安全管理体系手册》所描述的规定,不断增强持续满足顾客要求,相关方要求和法律法规要求的能力,全心全意为顾客和相关方提供优质,安全的产品开发和维护服务,以确定公司在社会上的良好信誉。

《信息安全管理体系手册》是公司规范内部管理的指导性文件,也是全体员工在向顾客提供服务过程必须遵循的行动准则。

《信息安全管理体系手册》一经发布,全体员工必须认证学习,切实执行。

本手册自2016年3月2日正式实施。

总经理:2016年3月2日授权书为贯彻执行ISO/IEC 27001:201《3 信息安全管理体系》,加强对信息管理体系运行的领导,特授权:1,授权XX为公司管理者代表,其主要职责和权限为:a,确保公司信息安全管理体系所需过程得到建立、实施、运行和保持。

确保信息安全业务风险得到有效控制。

b,向最高管理者报告信息安全管理体系业绩(绩效)和任何改善机会,为最高管理层评审提供依据。

c,确保满足顾客和相关方要求,法律法规要求的信息安全意识和信息安全风险意识在公司内得到形成和提高。

d,在信息安全管理体系事宜方面负责与外部的联络。

2,授权梁昆山为ISMS信息安全管理项目责任人,其主要职责和权限为:确保信息安全管理方案的控制措施得到形成、实施、运行和控制。

3,授权各部门主管为信息安全管理体系在本部门的责任人,对ISMS 要求在本部门的实施负责。

总经理:2016年3月1 日1、前言XX有限公司《信息安全管理体系手册》(以下简称本手册)依据ISO/IEC 27002:2013《信息技术-安全技术-信息安全管理实用规则》,结合本行业信息安全的特点编写。

ISO27001 2013标准

Information technology- Security techniques-Information security management systems-Requirements 信息技术-安全技术-信息安全管理体系-要求Foreword前言ISO (the International Organization for Standardization) and IEC (the International Electro technical Commission) form the specialized system for worldwide standardization. National bodies that are members of ISO or IEC participate in the development of International Standards through technical committees established by the respective organization to deal with particular fields of technical activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the work. In the field of information technology, ISO and IEC have established a joint technical committee, ISO/IEC JTC 1.ISO(国际标准化组织)和IEC(国际电工委员会)是为国际标准化制定专门体制的国际组织。

ISO27001-2013 信息技术--安全技术--信息安全管理体系--要求 中文版(正式发布版)

ISO27001-2013 信息技术--安全技术--信息安全管理体系--要求中文版(正式发布版)ISO 27001.2013 信息技术--安全技术--信息安全管理体系--要求中文版(正式发布版)1.背景和目的该标准详细规定了建立、实施、操作、监控、审查、维护和持续改进信息安全管理体系(ISMS)的要求。

它旨在确保组织合理评估信息安全风险,并采取适当的安全措施来保护机密性、完整性和可用性。

2.规范性引用文件本标准适用于以下引用文档:- ISO/IEC 27000.2018 信息技术-安全技术-信息安全管理体系-概述和词汇- ISO/IEC 27002.2013 信息技术-安全技术-信息安全管理实施指南- ISO/IEC 27003.2017 信息技术-安全技术-信息安全管理系统实施指南3.术语和定义以下术语和定义适用于本标准:- 组织:指定了ISMS的范围并对其进行实施、操作、监控、审查、维护和持续改进的实体。

- 高层管理:按照组织的要求,履行其职权和责任的最高级别管理职位。

- ISMS:信息安全管理体系。

4.理解组织和其上下文组织应确定和理解其内外部各方的需求和期望,以及相关方和利益相关者,以确保ISMS的有效性。

5.领导的承诺高层管理应明确表达对ISMS的支持和承诺,确保其适当实施和维护,并提供资源以满足ISMS的要求。

6.政策组织应制定和实施信息安全政策,为ISMS提供框架和方向,并与组织的活动和风险管理策略保持一致。

7.组织内部的风险评估组织应在ISMS实施之前进行风险评估,以确保全面了解和评估信息资产相关的威胁和风险。

8.管理资源组织应为ISMS指定适当的资源,包括人员、设备和财务资源,以确保其有效实施、操作、监控、审查和持续改进。

9.专门支持组织应为ISMS提供必要的支持,包括培训、意识和沟通,以确保员工的积极参与和遵守ISMS的要求。

10.安全风险管理组织应基于风险评估结果,采取适当的措施来管理和缓解信息安全风险,确保信息资产的安全性。

ISO27001-2013标准

Informationtechnology-Securitytechniques -Informationsecuritymanagementsystems-Requirements信息技术-安全技术-信息安全管理体系-要求Foreword前言ISO(theInternationalOrganizationforStandardization)andIEC(theInternationalElectrote chnicalCommission)formthespecializedsystemforworldwidestandardization.Nationalb odiesthataremembersofISOorIECparticipateinthedevelopmentofInternationalStandard sthroughtechnicalcommitteesestablishedbytherespectiveorganizationtodealwithpartic ularfieldsoftechnicalactivity.ISOandIECtechnicalcommitteescollaborateinfieldsofmutu alinterest.Otherinternationalorganizations,governmentalandnon-governmental,inliaisonwithISOandIEC,alsotakepartinthework.Inthefieldofinformationte chnology,ISOandIEChaveestablishedajointtechnicalcommittee,ISO/IECJTC1.ISO(国际标准化组织)和IEC(国际电工委员会)是为国际标准化制定专门体制的国际组织。

国家机构是ISO或IEC的成员,他们通过各自的组织建立技术委员会参与国际标准的制定,来处理特定领域的技术活动。

27001-2013新版信息安全管理体系标准解析

ISO27001:2013

A5 安全方针 A6 信息安全组织 A7 人力资源安全 A8 资产管理 A9 访问控制 A10 密码学 A11 物理环境安全 A12 操作安全 A13 通信安全 A14 信息系统的获取、开发和维护 A15 供应商关系 A16 信息安全事件管理 A17 信息安全方面的业务连续性管理 A18 符合性

17

新版本附录A解析 A6

A6 信息安全组织

7

A6.1 内部组织

目标:建立一个管理框架,以启动和控制组织内信息安全的实施和运行。

A6.1.1 信息安全的角色和职责

所有信息安全职责应被定义及分配。

来源

A6.1.3 A8.1.1

A6.1.2 责任分割

A6.1.3 与监管机构的联系 A6.1.4 与特殊利益团体的联系 A6.1.5 项目管理中的信息安全 A6.2 移动设备和远程办公 目标:确保远程办公和使用移动设备的安全性。 A6.2.1 移动设备策略 A6.2.2 远程办公

新版本附录A解析 A5

A5 安全方针

1

来源

A5.1 信息安全管理方针

目标:依据业务要求以及相关的法律法规提供管理指导并支持信息安全。

A5.1.1 信息安全方针文件

信息安全方针文件应该由管理者批准、发布并传递给所有员工和外部相

关方。

A5.1.1

A5.1.2 信息安全方针的评审

应按计划的时间间隔或者当重大变化发生时进行信息安全方针评审,以

应该界定任用终止或变更后依然有信息安全责任和义务的员工或承包方

人员,并进行沟通和执行。

A8.3.1

20

新版本附录A解析 A8

ISO27001:2005

A5 安全方针 A6 信息安全组织 A7 资产管理 A8 人力资源安全 A9 物理和环境安全 A10 通信和运作管理 A11 访问控制 A12 信息系统的获取开发以及维护 A13 信息安全事件管理 A14 业务连续性管理 A15 符合性

ISO27001-2013信息安全管理体系要求

目录前言 (3)0 引言 (4)0.1 总则 (4)0.2 与其他管理系统标准的兼容性 (4)1. 范围 (5)2 规范性引用文件 (5)3 术语和定义 (5)4 组织景况 (5)4.1 了解组织及其景况 (5)4.2 了解相关利益方的需求和期望 (5)4.3 确立信息安全管理体系的范围 (6)4.4 信息安全管理体系 (6)5 领导 (6)5.1 领导和承诺 (6)5.2 方针 (6)5.3 组织的角色,职责和权限 (7)6. 计划 (7)6.1 应对风险和机遇的行为 (7)6.2 信息安全目标及达成目标的计划 (9)7 支持 (9)7.1 资源 (9)7.2 权限 (9)7.3 意识 (10)7.4 沟通 (10)7.5 记录信息 (10)8 操作 (11)8.1 操作的计划和控制措施 (11)8.2 信息安全风险评估 (11)8.3 信息安全风险处置 (11)9 性能评价 (12)9.1监测、测量、分析和评价 (12)9.2 内部审核 (12)9.3 管理评审 (12)10 改进 (13)10.1 不符合和纠正措施 (13)10.2 持续改进 (14)附录A(规范)参考控制目标和控制措施 (15)参考文献 (28)前言0 引言0.1 总则本标准提供建立、实施、保持和持续改进信息安全管理体系的要求。

采用信息安全管理体系是组织的一项战略性决策。

组织信息安全管理体系的建立和实施受组织的需要和目标、安全要求、所采用的过程、规模和结构的影响。

所有这些影响因素可能随时间发生变化。

信息安全管理体系通过应用风险管理过程来保持信息的保密性、完整性和可用性,并给相关方建立风险得到充分管理的信心。

重要的是,信息安全管理体系是组织的过程和整体管理结构的一部分并集成在其中,并且在过程、信息系统和控制措施的设计中要考虑到信息安全。

信息安全管理体系的实施要与组织的需要相符合。

本标准可被内部和外部各方用于评估组织的能力是否满足自身的信息安全要求。

ISO27001:2013信息安全管理体系一整套程序

文件控制制度目录1.目的和范围 (3)2.引用文件 (3)3.职责和权限 (3)4.管理内容及控制要求 (3)4.1文件的分类 (3)4.2文件编制 (3)4.3文件标识 (4)4.4文件的发放 (5)4.5文件的控制 (5)4.6文件的更改 (5)4.6.1文件更改申请 (5)4.6.2文件更改的审批或评审 (5)4.6.3文件更改的实施 (6)4.6.4版本控制 (6)4.7文件的评审 (6)4.8文件的作废 (6)4.9外来文件的管理 (6)4.10文件的归档 (6)5.相关记录 (7)1.目的和范围为了有效控制信息安全管理体系文件,对文件的编制、审核、批准、标识、发放、管理、使用、评审、更改、修订、作废等过程实施有效控制,确保部门使用现行的有效版本,特制订本制度。

本制度适用于信息安全管理体系文件的管理。

2. 引用文件1)《合规性实施制度》2)《信息资产分类分级管理制度》3.职责和权限1)总经办是信息安全管理体系文件的归口部门,负责信息安全有关的所有文件的管理与控制。

2)各部门:负责本部门信息安全管理文件的管理与控制。

4.管理内容及控制要求4.1文件的分类信息安全管理体系文件主要包括:1)第一层:信息安全管理手册、信息安全目标、信息安全适用性声明(SOA)、信息安全策略;2)第二层:制度文件;3)第三层:各管理规定、管理办法、流程、作业指导书(指南)及外来文件等;4)第四层:记录、表单。

记录控制执行《记录控制制度》。

4.2文件编制文件编制要有充分的依据,体现系统协调,可操作、可检查的原则。

1)第一层:信息安全管理手册由体系负责人组织编写,信息安全管理者代表审核,总经理批准发布。

2)第二、三层:由相关责任部门编写,信息安全管理者代表审核,总经理批准发布。

3)第四层:由相关责任部门编写,文档负责人审批,信息安全管理者代表批准发布。

4.3文件标识所有文件必须有明确的标识,包括:文件的名称、编号、版本号、密级标识等。

27001-2013 信息技术 -- 安全技术 -- 信息安全管理体系 -- 要求

国际标准 ISO/IEC 27001第二版 2013-10-01中文翻译版 第0.1版 2013-10-17参考号ISO/IEC 27001:2013(E )©ISO /IEC 2013信息技术——安全技术——信息安全管理体系——要求受版权保护的文档©ISO/IEC 2013保留所有权利。

除非另有说明,未经事先书面许可,不得通过任何形式或手段进行复制或利用本出版物的任何部分内容,包括电子、机械、影印,或张贴在互联网或企业内部网上。

可通过下面所列的ISO组织地址或ISO成员机构获得许可。

ISO版权办公室Case postale 56 • CH-1211 Geneva 20电话:+ 41 22 749 01 11传真:+ 41 22 749 09 47电子信箱:copyright@网址:瑞士出版翻译说明继ISO/IEC 27000系列文件于2005年发布之后,历经8年的时间,ISO组织终于在日前发布了2013新版。

关注ISO/IEC 27000系列国际标准的读者可以学习并参阅该标准。

为了便于国内读者的阅读和使用,笔者团队利用业余时间自行翻译了本中文版本。

因团队水平有限,其中错误和遗漏之处在所难免。

欢迎各位安全界同仁批评指正。

声明:若因阅读、使用本文而给读者造成的任何形式的损失,本团队不承担任何责任。

本中文版文件的著作权归本团队所有。

本文仅供网上阅读学习之用,亦可通过电子文件复制的方式进行传播。

未经授权,不得用于任何商业目的。

翻译团队:齐芳邮箱:qifang@陆辉邮箱:luhui@刘凯邮箱:liukai@蔡昆邮箱:caikun@贡献者:付峥邮箱:fuzheng@徐特邮箱:xute@目录0介绍............................................................................... x xxv 1范围. (1)2规范性引用 (1)3术语与定义 (1)4组织的环境 (1)4.1理解组织及环境 (1)4.2理解相关方的需求和期望 (1)4.3明确信息安全管理体系的范围 (1)4.4信息安全管理体系 (2)5领导 (2)5.1领导与承诺 (2)5.2方针 (2)5.3组织角色、职责和权力 (2)6计划 (3)6.1处置风险和机遇的活动 (3)6.2信息安全目标和实施计划 (4)7支持 (5)7.1资源 (5)7.2能力 (5)7.3意识 (5)7.4沟通 (5)7.5文档信息 (5)8操作 (6)8.1操作规划和控制 (6)8.2信息安全风险评估 (7)8.3信息安全风险处置 (7)9绩效评价 (7)9.1监测、测量、分析和评价 (7)9.2内部审核 (7)9.3管理评审 (8)10改进 (8)10.1不符合情况和改正措施 (8)10.2持续改进 (9)附录A(引用)参考控制目标和控制措施 (10)参考书目 (20)前言国际标准化组织(ISO)是由各国标准化团体(ISO成员团体)组成的世界性的联合会。

ISMS-27001-2013信息技术安全技术信息安全管理体系要求标准解读

PART 03

标准正文

标准正文

4.组织环境

4.1 理解组织及其环境

• 组织应确定与其意图相关的并影响其实现信息安全管理体系预期结果的能力 的外部和内部事项。

•1) 应用信息安全风险评估过程来识别信息安全管理体系范围内的信息丧失保密性、完整性和可用性 有关的风险;(CIA) •2) 识别风险责任人。(资产归属)

6.1 应对风险和机会的措施

• 6.1.2 信息安全风险评估 • d) 分析信息安全风险:

• 1) 评估6.1.2.c) 1) 中所识别的风险发生后将导致的潜在影响;(资产脆弱性被威胁利用后的严重 性)

标准正文

5.领导

5.1 领导和承诺

• 最高管理者应通过以下活动,证实对信息安全管理体系的领导和承诺:

• a) 确保建立了信息安全策略和信息安全目标,并与组织战略方向一致; • b) 确保将信息安全管理体系要求整合到组织的业务过程中; • c) 确保信息安全管理体系所需资源可用; • d) 沟通有效的信息安全管理及符合信息安全管理体系要求的重要性; • e) 确保信息安全管理体系达到预期结果; • f)指导并支持相关人员为信息安全管理体系的有效性做出贡献; • g) 促进持续改进; • h) 支持其他相关管理角色在其职责范围内展现他们的领导力。

完整性 准确和完备的特性。

术语

文件化信息 组织需要控制和维护的信息及其载体。

术语

外部环境

组织寻求实现其目标的外部环境。 注外部环境可以包括如下方面: 文化、社会、政治、法律、法规、金融、技术、经济、自然和竞争环境,无论是国际的、 国家的、地区的或地方的; 影响组织目标的关键驱动力和趋势; 与外部利益相关方的关系及其认知和价值观。

ISO/IEC 27001:2013信息安全管理体系要求-20140706

a) 确保 ISMS 实现预期的效果; b) 防止或减少不良影响;和 c) 实现持续改进。

3

组织应策划: d) 处理这些风险和机遇的行动;和 e) 如何

1) 集成和实施这些行动到 ISMS 过程中;和 2) 评估这些行动的有效性。 6.1.2 信息安全风险评估 组织应定义并应用一个信息安全风险评估过程: a) 建立和维护信息安全风险准则,包括: 1) 风险接受准则; 2) 执行信息安全风险评估准则; b) 确保重复的信息安全风险评估产生一致的、有效的和可比较的结果。 c) 识别信息安全风险: 1) 应用信息安全风险评估过程,识别与 ISMS 范围内信息的保密性、完整性和可

4.3 确定 ISMS 的范围 组织应确定 ISMS 的边界和适用性,以确定其范围。 在确定此范围时,组织应考虑: a) 4.1 提及的外部和内部的问题; b) 4.2 提及的要求;和 c) 接口和执行组织之间活动被执行的依赖关系,以及其他组织的相关活动。 范围应可成为文档化信息。

4.4 ISMS 组织应按照本国际标准的要求建立、实施、保持和持续改进 ISMS。

4 组织背景

4.1 了解组织和它的背景 组织应确定与 ISMS 相关的目的和影响其达到预期效果的能力的内外部问题。 注:确定这些问题参考 ISO 31000 第 5.3 建立组织的外部和内部环境被考虑。

4.2 理解相关方的需求和期望 组织应确定: a) ISMS 的相关方;和 b) 这些相关方有关信息安全的要求。 注:有关各方的要求可能包括法律、监管规定和合同义务。

5 领导力

2

5.1 领导力和承诺 最高管理者应展示关于 ISMS 的领导力和承诺: a) 确保信息安全方针和信息安全目标被建立,并与组织战略方向兼容; b) 确保信息安全管理体系的要求集成到组织的过程中; c) 确保信息安全管理体系所需要的资源是可用的; d) 传达有效的信息安全管理和符合信息安全管理体系要求的重要性; e) 确保信息安全管理体系达到其预期的效果; f) 指导和支持员工,有助于信息安全管理体系的效率; g) 推进持续改进;和 h) 支持其他相关管理角色展示他们的领导力,同样适用于他们的职责范围。

ISO27001-2013信息安全管理手册(GBT 22080-2016)

XXXX有限公司信息安全管理手册ISO27001:2013 编制:审核:批准:信息安全管理手册目录1. 概述 (4)1.1 目的 (4)1.2 适用范围 (4)1.3 颁布令 (4)1.4 授权书 (5)2. 依据文件和术语 (6)2.1 依据文件 (6)2.2 术语定义 (6)3. 裁剪说明 (7)4. 组织环境 (8)4.1 组织环境描述 (8)4.2 信息安全相关方的需求和期望 (11)4.3 信息安全管理体系范围的确定 (11)4.4 体系概述 (12)5. 领导力 (14)5.1 领导力和承诺 (14)5.2 信息安全方针和目标 (14)5.3 组织角色、职责和权限 (15)6. 策划 (17)6.1 风险评估和处置.............................. 错误!未定义书签。

6.2 目标实现过程 (18)7. 支持 (20)7.1 资源提供 (20)7.2 能力管理 (20)7.3 意识培训 (20)7.4 信息安全沟通管理 (20)7.5 文件记录管理 (21)8. 运行 (24)8.1 体系策划与运行 (24)8.2 风险评估 (24)8.3 风险处置 (24)9. 绩效评价 (26)9.1 监视、测量、分析和评价...................... 错误!未定义书签。

9.2 内部审核 (27)9.3 管理评审 (28)10. 改进........................................ 3010.1 不符合和纠正措施 2810.2 持续改进 (28)11. 信息安全总体控制 (31)A.5信息安全策略 (31)A.6信息安全组织 (31)A.7人力资源安全 (35)A.8资产管理 (35)A.9访问控制 (35)A.10密码控制 (36)A.11物理和环境安全 (36)A.12操作安全 (36)A.13通信安全 (37)A.14系统获取、开发和维护 (37)A.15供应商关系 (38)A.16信息安全事故 (38)A.17业务连续性管理的信息安全方面 (38)A.18符合性 (38)附件一:信息安全组织架构映射表 (40)附件二:信息安全职责分配表 (40)1.概述为提高服务质量,规范管理活动,保障系统安全运行,提升人员安全意识水平,XXXXXX软件有限公司(以下简称“公司”)依据信息安全管理标准《GB/T 22080-2016/ISO/IEC 27001:2013 信息技术安全技术信息安全管理体系要求》的相关要求,结合自身业务系统实际运行安全需求,已建立实施了一套科学有效的信息安全管理体系,并通过体系的有效运行,实现持续改进,达到动态系统、全员参与、制度化的、以预防为主的信息安全管理方式。

ISO27001-2013信息安全管理体系要求中英对照版v1.7

4-10 的排除是不可接受的。

all organizations, regardless of type, size or nature. Excluding any of the

requirements specified in Clauses 4 to 10 is not acceptable when an

本文件

ISO/IEC 27000 apply.

© ISO/IEC 2013 – All rights reserved

3

ISO/IEC 27001:2013(E)

4பைடு நூலகம் 组织环境

4.1 理解组织及其环境 组织应当确定与信息安全管理体系目的 相关联及影响其实现预期结果能力的外 部及内部环境。

注:确定这些问题参考 ISO31000:2009 中 5.3 条款的建立组织外部和内部环境;

系。本标准还包括信息安全风险评估和 an information security management system within the context

处置要求,可裁剪以适用于组织。本国 of the organization. This International Standard also includes 际标准的要求是通用的,适用于所有的 requirements for the assessment and treatment of information security risks

于不标注日期的引用文件,适用于最新 applies. For undated references, the latest edition of the referenced

版本的引用文件。

document (including any amendments) applies.

ISO27001 2013标准

Information technology- Security techniques-Information security management systems-Requirements 信息技术-安全技术-信息安全管理体系-要求Foreword前言ISO (the International Organization for Standardization) and IEC (the International Electro technical Commission) form the specialized system for worldwide standardization. National bodies that are members of ISO or IEC participate in the development of International Standards through technical committees established by the respective organization to deal with particular fields of technical activity. ISO and IEC technical committees collaborate in fields of mutual interest. Other international organizations, governmental and non-governmental, in liaison with ISO and IEC, also take part in the work. In the field of information technology, ISO and IEC have established a joint technical committee, ISO/IEC JTC 1.ISO(国际标准化组织)和IEC(国际电工委员会)是为国际标准化制定专门体制的国际组织。

ISO27001-2013 信息技术--安全技术--信息安全管理体系--要求 中文版(正式发布版)

国际标准 ISO/IEC 27001

第二版 2013-10-01

中文翻译版 老李飞刀

信息技术——安全技术—— 信息安全管理体系——要求

By 老李13(CN)

目录 .......................................................................................................................................................... 1 0 介绍 ..............................................................................................................................................4 1 范围 ..............................................................................................................................................5 2 引用标准.......................................................................................................................................5 3 术语与定义...................................................................................................................................5

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

目录前言 (30 引言 (40.1 总则 (40.2 与其他管理系统标准的兼容性 (41. 范围 (52 规范性引用文件 (53 术语和定义 (54 组织景况 (54.1 了解组织及其景况 (54.2 了解相关利益方的需求和期望 (5 4.3 确立信息安全管理体系的范围 (64.4 信息安全管理体系 (65 领导 (65.1 领导和承诺 (65.2 方针 (65.3 组织的角色,职责和权限 (76. 计划 (76.1 应对风险和机遇的行为 (76.2 信息安全目标及达成目标的计划 (97 支持 (97.1 资源 (97.2 权限 (97.3 意识 (107.4 沟通 (107.5 记录信息 (108 操作 (118.1 操作的计划和控制措施 (118.2 信息安全风险评估 (118.3 信息安全风险处置 (119 性能评价 (129.1监测、测量、分析和评价 (129.2 内部审核 (129.3 管理评审 (1210 改进 (1310.1 不符合和纠正措施 (1310.2 持续改进 (14附录A(规范参考控制目标和控制措施 (15参考文献 (28前言0 引言0.1 总则本标准提供建立、实施、保持和持续改进信息安全管理体系的要求。

采用信息安全管理体系是组织的一项战略性决策。

组织信息安全管理体系的建立和实施受组织的需要和目标、安全要求、所采用的过程、规模和结构的影响。

所有这些影响因素可能随时间发生变化。

信息安全管理体系通过应用风险管理过程来保持信息的保密性、完整性和可用性,并给相关方建立风险得到充分管理的信心。

重要的是,信息安全管理体系是组织的过程和整体管理结构的一部分并集成在其中,并且在过程、信息系统和控制措施的设计中要考虑到信息安全。

信息安全管理体系的实施要与组织的需要相符合。

本标准可被内部和外部各方用于评估组织的能力是否满足自身的信息安全要求。

本标准中表述要求的顺序不反映各要求的重要性或实施顺序。

条款编号仅为方便引用。

ISO/IEC 27000参考信息安全管理体系标准族(包括ISO/IEC 27003[2]、ISO/IEC 27004[3]、ISO/IEC 27005[4]及相关术语和定义,给出了信息安全管理体系的概述和词汇。

0.2 与其他管理体系标准的兼容性本标准应用了ISO/IEC 导则第一部分的ISO补充部分附录SL中定义的高层结构、同一子条款标题、同一文本、通用术语和核心定义,因此保持了与其它采用附录SL的管理体系标准的兼容性。

附录SL定义的通用方法有助于组织选择实施单一管理体系来满足两个或多个管理体系标准要求。

信息技术——安全技术——信息安全管理体系——要求1. 范围本标准规定了在组织环境(context下建立、实施、运行、保持和持续改进信息安全管理体系的要求。

本标准还包括了根据组织需求而进行的信息安全风险评估和处置的要求。

本标准规定的要求是通用的,适用于各种类型、规模或性质的组织。

组织声称符合本标准时,对于第4章到第10章的要求不能删减。

2 规范性引用文件下列参考文件的部分或整体在本文档中属于标准化引用,对于本文件的应用必不可少。

凡是注日期的引用文件,只有引用的版本适用于本标准;凡是不注日期的引用文件,其最新版本(包括任何修改适用于本标准。

ISO/IEC 27000,信息技术——安全技术——信息安全管理体系——概述和词汇。

3 术语和定义ISO/IEC 27000中界定的术语和定义适用于本文件。

4 组织环境(context4.1 理解组织及其环境(context组织应确定与其意图相关的,且影响其实现信息安全管理体系预期结果能力的外部和内部情况(issue。

注:对这些情况的确定,参见ISO31000:2009[5],5.3中建立外部和内部环境的内容。

4.2 理解相关方的需求和期望组织应确定:a信息安全管理体系相关方;b这些相关方的信息安全要求。

注:相关方的要求可包括法律法规要求和合同义务。

4.3 确定信息安全管理体系范围组织应确定信息安全管理体系的边界及其适用性以建立其范围。

在确定范围时,组织应考虑:a 4.1中提到的外部和内部情况;b 4.2中提到的要求;c组织执行活动之间以及与其他组织执行活动之间的接口和依赖关系。

该范围应形成文件化信息并可用。

4.4 信息安全管理体系组织应按照本标准的要求,建立、实施、保持和持续改进信息安全管理体系。

5 领导力5.1 领导力和承诺最高管理者应通过以下方式证明信息安全管理体系的领导力和承诺: a确保信息安全方针和信息安全目标已建立,并与组织战略方向一致; b确保将信息安全管理体系要求整合到组织过程中;c确保信息安全管理体系所需资源可用;d传达有效的信息安全管理及符合信息安全管理体系要求的重要性; e确保信息安全管理体系达到预期结果;f指导并支持相关人员为信息安全管理体系有效性做出贡献;g促进持续改进;h支持其他相关管理者角色,在其职责范围内展现领导力。

5.2 方针最高管理者应建立信息安全方针,方针应:a与组织意图相适宜;b包括信息安全目标(见6.2或为信息安全目标的设定提供框架;c包括对满足适用的信息安全要求的承诺;d包括持续改进信息安全管理体系的承诺。

信息安全方针应:e形成文件化信息并可用;f在组织内得到沟通;g适当时,对相关方可用。

5.3 组织的角色,职责和权限最高管理者应确保与信息安全相关角色的职责和权限得到分配和沟通。

最高管理者应分配职责和权限,以:a确保信息安全管理体系符合本标准的要求;b向最高管理者报告信息安全管理体系绩效。

注:最高管理者也可为组织内报告信息安全管理体系绩效,分配职责和权限。

6. 规划6.1 应对风险和机会的措施6.1.1 总则当规划信息安全管理体系时,组织应考虑4.1中提到的问题和4.2中提到的要求,确定需要应对的风险和机会,以:a确保信息安全管理体系能实现预期结果;b预防或减少意外的影响;c实现持续改进。

组织应规划:d应对这些风险和机会的措施;e如何:1将这些措施整合到信息安全管理体系过程中,并予以实施;2评价这些措施的有效性。

6.1.2 信息安全风险评估组织应定义并应用信息安全风险评估过程,以:a建立和维护信息安全风险准则,包括:1风险接受准则;2信息安全风险评估实施准则。

b确保重复的信息安全风险评估可产生一致的、有效的和可比较的结果; c识别信息安全风险:1应用信息安全风险评估过程,以识别信息安全管理体系范围内与信息保密性、完整性和可用性损失有关的风险;2识别风险责任人;d分析信息安全风险:1评估6.1.2 c 1中所识别的风险发生后,可能导致的潜在后果;2评估6.1.2 c 1中所识别的风险实际发生的可能性;3确定风险级别;e评价信息安全风险:1将风险分析结果与6.1.2 a中建立的风险准则进行比较;2排列已分析风险的优先顺序,以便于风险处置。

组织应保留信息安全风险评估过程的文件化信息。

6.1.3 信息安全风险处置组织应定义并应用信息安全风险处置过程,以:a在考虑风险评估结果的基础上,选择适合的信息安全风险处置选项;b确定实施已选的信息安全风险处置选项所必需的全部控制措施;注:组织可根据需要设计控制措施,或从任何来源识别控制措施。

c将6.1.3 b确定的控制措施与附录A中的控制措施进行比较,以核实没有遗漏必要的控制措施;注1:附录A包含了控制目标和控制措施的综合列表。

本标准用户可使用附录A,以确保没有忽略必要的控制措施。

注2:控制目标包含于所选择的控制措施内。

附录A所列的控制目标和控制措施并不是所有的控制目标和控制措施,组织也可能需要另外的控制目标和控制措施。

d制定适用性声明,包含必要的控制措施(见6.1.3 b和c及其选择的合理性说明(无论该控制措施是否已实施,以及对附录A控制措施删减的合理性说明;e制定信息安全风险处置计划;f获得风险责任人对信息安全风险处置计划的批准,及对信息安全残余风险的接受。

组织应保留信息安全风险处置过程的文件化信息。

注:本标准中的信息安全风险评估和处置过程与ISO 31000[5]中给出的原则和通用指南6.2 信息安全目标和实现规划组织应在相关职能和层次上建立信息安全目标。

信息安全目标应:a与信息安全方针一致;b可测量(如可行;c考虑适用的信息安全要求,以及风险评估和风险处置的结果;d得到沟通;e在适当时更新。

组织应保留信息安全目标的文件化信息。

在规划如何实现信息安全目标时,组织应确定:f要做什么;g需要什么资源;h由谁负责;i什么时候完成;j如何评价结果。

7 支持7.1 资源组织应确定并提供建立、实施、保持和持续改进信息安全管理体系所需的资源。

7.2 能力组织应:a确定从事在组织控制下且会影响组织的信息安全绩效的工作的人员的必要能力;b确保上述人员在适当的教育、培训或经验的基础上能够胜任其工作;c适用时,采取措施以获得必要的能力,并评估所采取措施的有效性;d保留适当的文件化信息作为能力的证据。

注:适用的措施可包括,例如针对现有雇员提供培训、指导或重新分配;雇佣或签约有7.3 意识在组织控制下工作的人员应了解:a信息安全方针;b其对信息安全管理体系有效性的贡献,包括改进信息安全绩效带来的益处;c不符合信息安全管理体系要求带来的影响。

7.4 沟通组织应确定与信息安全管理体系相关的内部和外部的沟通需求,包括:a沟通内容;b沟通时间;c沟通对象;d谁应负责沟通;e影响沟通的过程。

7.5 文件化信息7.5.1 总则组织的信息安全管理体系应包括:a本标准要求的文件化信息;b组织为有效实施信息安全管理体系所确定的必要的文件化信息。

注:不同组织的信息安全管理体系文件化信息的详略程度取决于:1 组织的规模及其活动、过程、产品和服务的类型;2 过程的复杂性及其相互作用;3 人员的能力。

7.5.2 创建和更新创建和更新文件化信息时,组织应确保适当的:a标识和描述(例如标题、日期、作者或编号;b格式(例如语言、软件版本、图表和介质(例如纸质、电子介质;c对适宜性和充分性的评审和批准。

7.5.3 文件化信息的控制信息安全管理体系及本标准所要求的文件化信息应予以控制,以确保: a在需要的地点和时间,是可用和适宜的;b得到充分的保护(如避免保密性损失、不恰当使用、完整性损失等。

为控制文件化信息,适用时,组织应开展以下活动:c分发,访问,检索和使用;d存储和保护,包括保持可读性;e控制变更(例如版本控制;f保留和处置。

组织确定的为规划和运行信息安全管理体系所必需的外来的文件化信息,应得到适当的识别,并予以控制。

注:访问隐含着允许仅浏览文件化信息,或允许和授权浏览及更改文件化信息等决定。

8 运行8.1 运行规划和控制组织应对满足信息安全要求及实施6.1中确定的措施所需的过程予以规划、实施和控制。