21-博达交换机-DHCP-snooping配置命令

博达交换机-IGMP-snooping配置命令

IGMP-SNOOPING 配置命令

命令描述

ip igmp-snooping timer response-time timer_value no ip igmp-snooping timer response-time timer_value 配置 IGMP-snooping 的最大响应时间,no 命令恢复为默认值。

参数

vlan id

参数

缺省

参数说明 VLAN标识 。取值范围:1-4094。

关闭 immediate-leave 特性。

说明

无

示例

下面的命令将开启 VLAN 1 的 immediate-leave 特性。

switch(config)# ip igmp-snooping vlan 1 immediate-leave switch(config)#

1.1.1 igmp-snooping

命令描述

ip igmp-snooping [ vlan vlan_id ] no ip igmp-snoop的 IGMP-snooping 功能开启和关闭,no 命令恢复到默认值。

参数

vlan id

参数

参数说明 VLAN标识。取值范围:1-4094。

-1-

缺省

IGMP-SNOOPING 配置命令

关闭指定 vlan 的 igmp-snooping 功能。

说明

如果不指定 vlan 参数,则开启和关闭动作将对系统中所有的 vlan(包括后来创建的)生 效(IGMP-snooping 目前最大支持在 16 个 VLAN 上同时运行)。

示例

下面的命令将开启 VLAN 1 的 IGMP snooping 功能:

命令描述 ip igmp-snooping querier [address <ip_addr>] no ip igmp-snooping querier [address <ip_addr>]

DHCP snooping

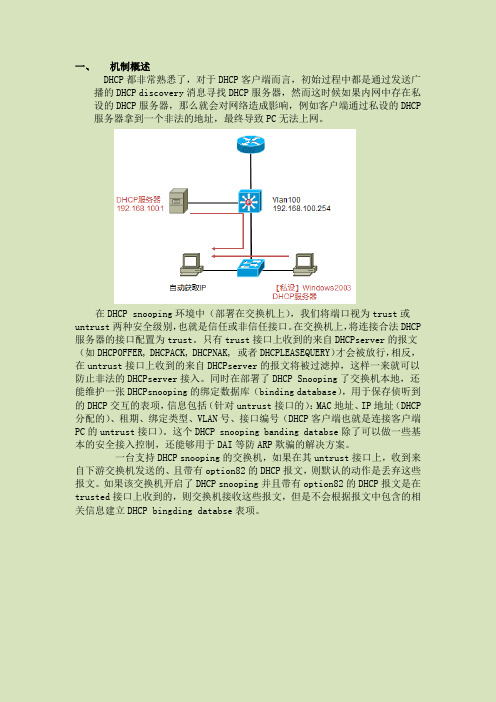

一、机制概述DHCP都非常熟悉了,对于DHCP客户端而言,初始过程中都是通过发送广播的DHCP discovery消息寻找DHCP服务器,然而这时候如果内网中存在私设的DHCP服务器,那么就会对网络造成影响,例如客户端通过私设的DHCP 服务器拿到一个非法的地址,最终导致PC无法上网。

在DHCP snooping环境中(部署在交换机上),我们将端口视为trust或untrust两种安全级别,也就是信任或非信任接口。

在交换机上,将连接合法DHCP 服务器的接口配置为trust。

只有trust接口上收到的来自DHCPserver的报文(如DHCPOFFER, DHCPACK, DHCPNAK, 或者DHCPLEASEQUERY)才会被放行,相反,在untrust接口上收到的来自DHCPserver的报文将被过滤掉,这样一来就可以防止非法的DHCPserver接入。

同时在部署了DHCP Snooping了交换机本地,还能维护一张DHCPsnooping的绑定数据库(binding database),用于保存侦听到的DHCP交互的表项,信息包括(针对untrust接口的):MAC地址、IP地址(DHCP 分配的)、租期、绑定类型、VLAN号、接口编号(DHCP客户端也就是连接客户端PC的untrust接口)。

这个DHCP snooping banding databse除了可以做一些基本的安全接入控制,还能够用于DAI等防ARP欺骗的解决方案。

一台支持DHCP snooping的交换机,如果在其untrust接口上,收到来自下游交换机发送的、且带有option82的DHCP报文,则默认的动作是丢弃这些报文。

如果该交换机开启了DHCP snooping并且带有option82的DHCP报文是在trusted接口上收到的,则交换机接收这些报文,但是不会根据报文中包含的相关信息建立DHCP bingdingdatabse表项。

H3C DHCP Snooping

include } text ] ] | [ vlan [ vlan-id ] ]

【参数】

controller:查看controller 配置。

DHCPSnooping配置关键点

1.当交换机开启了 DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。另外,DHCP-Snooping允许将某个物理端口设置为信任端口或不信任端口。信任端口可以正常接收并转发DHCP Offer报文,而不信任端口会将接收到的DHCPOffer报文丢弃。这样,可以完成交换机对假冒DHCP Server的屏蔽作用,确保客户端从合法的DHCP Server获取IP地址;

configuration 取值为交换机的配置的关键字,例如:

acl-adv:查看高级访问控制列表的配置。

ospf:查看OSPF 的配置。

system:查看主机名。

timerange:查看时间范围的配置。

可选的配置关键字只有配置了相关功能之后才能出现。

vlan [ vlan-id ]:查看系统中VLAN 的配置。不使用vlan-id 参数表示查看系统中所

DHCP Snt;H3C>system-view

2.全局使能dhcp-snooping功能

[H3C]dhcp-snooping

3.进入端口E1/0/2

[H3C] interface Ethernet 1/0/2

3.将端口E1/0/2配置为trust端口,

博达交换机常用配置命令手册

27

B

显示VLAN表

▪ Show vlan:显示交换机VLAN表;

Switch_config#show vlan

VLAN Status Name

Ports

---- ------- -------------------------------- ---------------------------------

1 Static Default

F0/1, F0/5, F0/6, F0/7, F0/8

F0/9, F0/10, F0/11, F0/12, F0/13

F0/14, F0/15, F0/16, F0/17, F0/18

F0/19, F0/20, F0/21, F0/22, F0/23

F0/24

2 Static VLAN0002

download

-- Download with ZMODEM

20

B

设置显示方式

▪ 博达交换机支持中英文显示,通过下面的命令可以容易地 在两种显示方式下切换。

1、chinese: 设置显示方式为中文。 2、english:设置显示方式为英文。

Switch#? chinese …… english

-- Help message in Chinese -- Help message in English

Directory of /:

html

<DIR>

SAT OCT 28 12:53:33 2006

0 Switch.bin <FILE> 3461091 FRI JAN 26 09:17:33 2007

1 Function.map <FILE> 1004208 SAT OCT 28 12:52:10 2006

DHCP snooping(交换机配置指导)

交换机配置指导文档文档作者:刘永渝文档密级:内部公开修订日期:2011年12月28 日变更记录注:对该文档内容的增加、删除或修改均需填写此记录,详细记载变更信息,以保证其可追溯性。

目录1前言 (2)1.1文档目的 (2)1.2术语和缩略语 (2)1.3参考资料 (2)2功能概述 (2)3工作原理 (2)4实现方式 (3)5报文流程 ........................................................................................................... 错误!未定义书签。

6应用场景 (4)6.1拓扑结构 (4)6.2场景分析 (4)6.3CLI配置 (4)附录.............................................................................................................................. 错误!未定义书签。

1 前言1.1 文档目的1.2 术语和缩略语【简单描述文档中涉及到的术语和缩略语】1.3 参考资料【罗列出有助于理解该产品功能的相关文档,如RFC或相关书籍等】2 功能概述1.dhcp-snooping的主要作用就是隔绝非法的dhcp server,通过配置非信任端口。

2.与交换机DAI的配合,防止ARP病毒的传播。

3.建立和维护一张dhcp-snooping的绑定表,这张表一是通过dhcp ack包中的ip和mac地址生成的,二是可以手工指定。

这张表是后续DAI(dynamic arp inspect)和IP Source Guard 基础。

这两种类似的技术,是通过这张表来判定ip或者mac地址是否合法,来限制用户连接到网络的。

3 工作原理DHCP Snooping技术是DHCP安全特性,通过建立和维护DHCP Snooping绑定表过滤不可信任的DHCP信息,这些信息是指来自不信任区域的DHCP信息。

博达路由器操作命令

博达路由器操作命令⒈硬件连接⑴电源连接步骤:⒈将路由器电源线插入路由器背面的电源接口。

⒉将电源线的另一端插入电源插座。

⑵网络连接步骤:⒈将网络线插入路由器背面的WAN(广域网)端口。

⒉将另一端的网络线连接到网络提供商的设备(例如光猫)的LAN(局域网)端口。

⒉路由器配置⑴登录路由器管理界面步骤:⒈打开浏览器,并输入路由器的IP地址(通常是19⑴6⒏⑴)。

⒉在登录界面输入管理员用户名和密码,然后登录按钮。

⑵修改管理员密码步骤:⒈进入系统设置或管理界面。

⒉找到管理员密码设置选项。

⒊输入当前密码和新密码,然后保存修改。

⑶修改无线网络名称(SSID)及密码步骤:⒈进入无线设置界面。

⒉找到SSID设置选项,并输入新的无线网络名称。

⒊找到密码设置选项,并输入新的无线网络密码,然后保存修改。

⒊功能设置⑴ DHCP设置步骤:⒈进入网络设置或高级设置界面。

⒉找到DHCP服务器设置选项,并启用或禁用DHCP功能。

⒊如果启用DHCP功能,则设置起始IP地址和终止IP地址,并保存修改。

⑵端口转发设置步骤:⒈进入端口转发或虚拟服务器设置界面。

⒉添加新的端口转发规则,包括内网IP地址、内网端口和公网端口,并保存修改。

⑶安全设置步骤:⒈进入安全设置或防火墙设置界面。

⒉根据需求启用防火墙功能,并配置相应的规则。

⒊设置访问控制列表(ACL)以限制网络访问。

⒋保存修改。

⒋附件本文档包含以下附件:无。

⒌法律名词及注释本文档未涉及法律名词及注释。

博达交换机常见功能配置

S85/95常见功能开局指导目录一、DHCP开局 (4)(一)创建DHCP池 (4)1、需要把某个固定的IP地址分配给某个主机 (4)2、配置dhcp的租约时间(时间配置为天/小时/分钟) (4)(二)配置dhcp中继 (5)(三)查看DHCP服务器 (5)1、查看设备DHCP分配的地址情况 (5)2、查看设备DHCP池的状态 (5)二、DHCP-snooping开局 (6)(一)配置dhcp-snooping功能 (6)(二)DAI功能配置 (7)(三)IP源地址检测功能配置 (7)(四)维护DHCP-snooping (8)三、MSTP开局 (9)(一)配置MSTP (9)(二)维护MSTP (10)(1)查看设备的生成树状态 (10)(2)查看设备生成树端口的变化 (11)四、VRRP开局 (12)(一)VRRP配置 (13)LSW1配置: (13)LSW2配置: (14)(二)维护vrrp (14)(1)显示VRRP 协议简要信息 (14)(2)显示所有VRRP 组协议信息 (14)五、ACL (15)(一)ACL配置 (15)(1)配置标准ACL(只匹配数据包中的源地址) (15)或: (16)(2)配置扩展ACL(匹配数据包的源目IP、源目端口号、协议等) (16)(二)查看ACL配置 (16)六、端口聚合 (17)(一)端口聚合配置 (17)(二)查看端口聚合组 (18)(1)查看端口聚合组简要信息 (18)(2)查看端口聚合组每个端口的流量统计 (18)七、PBR (20)(一)PBR配置 (20)(二)查看PBR (21)(1)查看PBR的所有配置信息 (21)(2)查看哪个接口应用了ip-pbr (21)八、OSPF (21)(一)OSPF的配置 (22)LSW1的配置: (22)LSW2的配置: (22)(二)查看OSPF (23)1、查看ospf邻居状态 (23)2、查看ospf数据库 (23)3、查看LSA (24)九、堆叠 (24)(一)堆叠的配置 (25)LSW1的配置: (25)LSW2的配置: (25)(二)查看与维护 (26)1、查看设备的堆叠配置 (26)2、显示RNP信息 (26)(三)堆叠环境下常用配置 (27)1、MAC地址同步命令 (27)2、关闭stp引起的刷新mac地址表 (27)3、arp重传 (27)十、radius认证 (28)(一)radius配置 (28)(二)guest vlan (29)(三)查看dot1x (29)十一、RIP (30)(一)配置 (30)LSW1的配置 (30)LSW2的配置 (30)(二)查看rip (31)(1)显示rip实例当前状态 (31) (32)(2)查看某个rip实例的所有路由 (32)一、DHCP开局(一)创建DHCP池Switch_config#ip dhcpd enable//开启设备的dhcp服务Switch_config#ip dhcpd pool vlan20//创建dhcp池并取名为vlan20Switch_config_dhcp#network 192.168.20.0 255.255.255.0//配置地址池的网络地址Switch_config_dhcp#default-router 192.168.20.1//该网段的网关Switch_config_dhcp#range 192.168.20.2 192.168.20.254//需要分配的地址范围Switch_config_dhcp#dns-server 114.114.114.114//配置DNS服务器可选配置:1、需要把某个固定的IP地址分配给某个主机Switch_config_dhcp#ip-bind X.X.X.X hardware-address ?WORD-- line -hexadecimal string (aa-bb-cc-dd...)2、配置dhcp的租约时间(时间配置为天/小时/分钟)Switch_config_dhcp#lease 0 12 0//配置租约时间为12个小时<0-365>--租用天数infinite--租期不限注:(1)range范围为10个C类地址段,一个DHCP池配置range只能8。

博达交换机常用配置命令手册

bdcom

保存配置信息

博达路由器和交换机保存配置信息命令及操作如下所示:

Switch#write Saving current configuration... OK!

说明:路由器下一次启动时,根据最后一次写入的配置信 息工作,可以写入多次。 未写入的配置将在重新启动后丢 失。

bdcom

删除文件和热重启 删除文件

路由器和交换机常用配置命令

bdcom

Console配置

交换机CONSOLE端口速率设置为:波特率为9600,8位数据位,1位 停止位,无奇偶校验,无流控;所以计算机的串口也需要把速率设置 成相同。 路由器及交换机和计算机主机串行口的连接如下图所示:

bdcom

Windows超级终端配置

采用操作系统自带的超级终端(Hyper Terminal)应用程序。 用鼠标单击“开始”,选择“程序”,“附件”中的“超级终端”, 运行“超级终端”。 超级终端开始运行后,出现“连接说明”对话框,在名称输入项中键 入连接名称,如“Switch”等,再选择一个图标,按“确定”。如下图:

bdcom

博达交换机基本操作命令介绍

Console配置

telnet远程管理

通过SNMP网管软件管理

交换机常用配置命令

bdcom

telnet远程管理

在博达路由器和交换机上配置了IP地址之后,还可以通过TELNET的 方式实现远程的管理,只要可以PING通路由器或交换机上的IP地址的 计算机均可以通过TELNET的方式对交换机进行管理工作。 Switch>enable Switch# Switch#config Switch_config#interface vlan 1 Switch_config_v1#ip address 192.168.0.1 255.255.255.0 Switch_config_v1#exit Switch_config# enable password bdcom Switch_config#aaa authentication login default enable Switch_config# aaa authentication enable default enable

20-DHCP-snooping配置(BDCOM 交换机配置手册)

DHCP-SNOOPING配置目录目录DHCP-SNOOPING配置 (1)1DHCP-snooping配置 (1)1.1DHCP-snooping配置任务 (1)1.1.1开启/关闭DHCP-snooping功能 (1)1.1.2在VLAN 上启动DHCP-snooping (1)1.1.3配置接口为DHCP信任接口 (2)1.1.4在VLAN 上启动DAI功能 (2)1.1.5配置接口为ARP监测信任接口 (2)1.1.6在VLAN 上启动IP源地址监测功能 (3)1.1.7配置接口为IP 源信任接口 (3)1.1.8配置接口绑定关系备份的TFTP服务器 (3)1.1.9配置接口绑定关系备份的文件名 (4)1.1.10配置接口绑定关系备份检查的时间间隔 (4)1.1.11手工配置接口绑定 (4)1.1.12DHCP-snooping的监控与维护 (4)1.1.13DHCP-snooping配置示例 (5)1 DHCP-snooping配置1.1 D HCP-snooping配置任务DHCP-snooping的任务就是对DHCP报文进行判断,防止伪造的DHCP服务器提供DHCP服务,维护接口上MAC地址与IP地址的对应绑定关系。

根据MAC地址与IP地址的对应绑定,可以完成DAI(动态ARP监测)和IP source guard功能。

DHCP-snooping功能主要包括侦听DHCP报文、动态维护MAC地址与IP地址的对应绑定表,二层交换机过滤非信任端口的不满足这种对应绑定关系的报文,防止非法用户对网络的攻击。

z开启/关闭DHCP-snooping功能z在VLAN 上启动DHCP-snoopingz配置接口为DHCP信任接口z在VLAN上启动DAI功能z配置接口为ARP监测信任接口z在VLAN上启动IP源地址监测功能z配置接口为IP 源地址监测信任接口z配置DHCP-snooping绑定备份的TFTP服务器z配置DHCP-snooping绑定备份的文件名z配置DHCP-snooping绑定备份的时间间隔z手工配置添加绑定关系z DHCP-snooping的监控与维护z配置DHCP-snooping的示例1.1.1开启/关闭DHCP-snooping功能在全局配置模式下进行下列配置:命令目的ip dhcp-relay snooping开启DHCP-snooping功能。

博达交换机配置说明

博达交换机配置说明博达交换机常用功能配置提示符状态定义Switch>用户模式(enable命令进入特权模式)Switch#特权模式(Config命令进入全局配置模式)Switch_config#全局配置模式Switch_config_f0/1#端口配置模式常用命令:1、AAA认证Enable密码认证必设、登录密码认证和line密码认证二选一全局配置模式下:(1)设置登录密码认证aaa authentication login default localusername bdcom password bdcom(2)设置enable密码认证aaa authentication enable default enableenable password bdcom(3)设置line密码认证aaa authentication login default line!line console 0password bdcom!line vty 0 4password bdcom!(4)密码加密service password-encryption2、Radius认证全局配置模式下设置对登录用户进行Radius认证aaa authentication login default group radius设置Radius服务器:radius-server host 192.168.1.1 auth-port 1812 acct-port 1813 设置Radius Key:radius-server key bdcom3、生成树全局配置模式spanning-tree mode sstpspanning-tree mode rstpspanning-tree mode mstp相关查看命令show spanning-tree4、Logging日志全局配置模式(关闭)开启日志功能(缺省开启)(no)logging on记录日志到服务器logging 192.168.1.1记录日志到本地缓冲区(机器重启后消失)logging buffered 4096005、VLAN全局模式,创建VLANVlan 1-10,15,20-30进入端口模式,将端口加入某个VLAN interface FastEthernet0/1switchport pvid 10!查看命令:Show vlan6、端口模式全局模式下,进入端口模式,配置端口为802.1Q Trunk模式interface FastEthernet0/1switchport mode trunk!全局模式下,进入端口模式,配置端口为802.1Q Access模式(交换机端口缺省配置)interface FastEthernet0/1switchport mode access!7、邻居发现协议全局模式,启用CDP协议查看邻居:show pdp neighbor8、广播、组播风暴抑制端口配置模式(500个包每秒)storm-control broadcast threshold 500storm-control multicast threshold 500思科的配置:端口下配置,端口带宽的百分比>> storm-control broadcast level 1.00>> storm-control multicast level 1.00按照100Mbps的1%计算即1Mbps,250Kbytes/s,按照一个报文500字节平均长度计算,就是500个包/秒9、端口环路检测全局模式:设置端口检测到环路shutdown之后,30秒钟端口重启动errdisable-recover keepalive interval 30端口模式,开启keepalive端口环路检测功能Keepalive (0-32767秒,缺省12秒)10、交换机命名全局模式hostname BDCOM_S202611、端口保护全局模式下switchport protected注:配置了该命令的端口之间不能互相访问。

第12章 DHCP Snooping配置

第12章DHCP-SNOOPING配置本章主要介绍DHCP Snooping功能的使用和配置方法。

本章主要内容:●DHCP Snooping功能简介●DHCP Snooping基本指令描述●DHCP Snooping配置示例●DHCP Snooping监控和调试12.1DHCP Snooping功能简介DHCP Snooping是DHCP的一种安全特性,具有如下功能:一)记录DHCP客户端IP地址与MAC地址的对应关系出于安全性的考虑,网络管理员可能需要记录用户上网时所用的IP地址,确认用户从DHCP服务器获取的IP地址和用户主机MAC地址的对应关系。

DHCP Snooping通过监听DHCP-REQUEST和信任端口收到的DHCP-ACK广播报文,记录DHCP 客户端的MAC地址以及获取到的IP地址。

管理员可以通show dhcp-snooping database命令查看DHCP 客户端获取的IP地址信息。

二)保证客户端从合法的服务器获取IP地址在网络中如果有私自架设的DHCP服务器,则可能导致用户得到错误的IP地址。

为了使用户能通过合法的DHCP服务器获取IP地址,DHCP Snooping安全机制允许将端口设置为信任端口和不信任端口:⏹信任端口是与合法的DHCP服务器直接或间接连接的端口。

信任端口对接收到的DHCP报文正常转发,从而保证了DHCP客户端获取正确的IP地址。

⏹不信任端口是不与合法的DHCP服务器连接的端口。

如果从不信任端口接收到DHCP服务器响应的DHCP-ACK和DHCP-OFFER报文则会丢弃,从而防止了DHCP客户端获得错误的IP地址。

DHCP Snooping 功能在网络中的典型应用如下图的Switch A 所示。

Switch A (DHCP Snooping)Switch B (DHCP Relay)DHCP ServerDHCP ClientDHCP Client图12-1 DHCP 组网图DHCP Client 与DHCP Server 之间的报文交互过程如下图所示。

dhcp snooping

理解DHCPDHCP 协议被广泛用来动态分配可重用的网络资源,如 IP 地址。

一次典型的DHCP 获取 IP 的过程如下所示:DHCP Client 发出 DHCP DISCOVER广播报文给 DHCP Server,若 Client 在一定时间内没有收到服务器的响应,则重发 DHCP DISCOVER 报文。

DHCP Server收到 DHCP DISCOVER报文后,根据一定的策略来给 Client 分配资源(如 IP 地址),然后发出 DHCP OFFER报文。

DHCP Client 收到 DHCP OFFER报文后,发出 DHCP REQUEST请求,请求获取服务器租约,并通告其他服务器已接受此服务器分配地址。

服务器收到 DHCP REQUEST报文,验证资源是否可以分配,如果可以分配,则发送 DHCP ACK 报文;如果不可分配,则发送 DHCP NAK 报文。

DHCP Client收到DHCP ACK 报文,就开始使用服务器分配的资源。

如果收到 DHCP NAK,则重新发送 DHCP DISCOVER报文。

理解DHCP SnoopingDHCP Snooping 就是 DHCP 窥探,通过对 Client 和服务器之间的 DHCP 交互报文进行窥探,实现对用户的监控,同时 DHCP Snooping起到一个 DHCP 报文过滤的功能,通过合理的配置实现对非法服务器的过滤。

下边对 DHCP Snooping 内使用到的一些术语及功能进行一些解释:DHCP Snooping TRUST 口:由于 DHCP 获取 IP的交互报文是使用广播的形式,从而存在着非法服务器影响用户正常 IP 的获取,更有甚者通过非法服务器欺骗窃取用户信息的现象,为了防止非法服务器的问题,DHCP nooping 把端口分为两种类型, TRUST口和UNTRUST口,设备只转发TRUST口收到的DHCP Reply报文,而丢弃所有来自UNTRUST口DHCP Reply报文,这样我们把合法的DHCP Server 连接的端口设置为 TURST 口,其他口设置为 UNTRUST 口,就可以实现对非法DHCP Server 的屏蔽。

01-04 DHCP Snooping配置

改变 CHADDR 值的 DoS 攻击

检查 DHCP 报文的 CHADDR 字段

4.1.2 NE80E/40E 支持的 DHCP Snooping

NE80E/40E 支持的 DHCP Snooping 特性包括 MAC 地址限制、信任(Trusted)/不信任 (Untrusted)、DHCP Snooping 绑定表、检查 DHCP 报文的 CHADDR 字段。

前提条件 操作步骤

任务示例

已完成防止 DHCP Server 仿冒者通过二层设备攻击的所有配置。

l 执行 display dhcp snooping global 命令查看全局 DHCP Snooping 的信息。 l 执行 display dhcp snooping { vlanvlan-id [ interfaceinterface-typeinterface-number ] }

4.5 配置防止中间人与 IP/MAC Spoofing 攻击者通过三层设备攻击 防止中间人与 IP/MAC Spoofing 攻击者通过三层设备攻击 DHCP Server。

4.6 配置防止攻击者在二层设备上通过改变 CHADDR 值攻击 防止攻击者在二层设备上通过改变 CHADDR 值攻击 DHCP Server。

使能 DHCP Snooping 功能的顺序是先使能全局下的 DHCP Snooping 功能,再使能 VLAN 下的 DHCP Snooping 功能。

步骤 3 执行命令 vlanvlan-id,进入 VLAN 视图。 步骤 4 执行命令 portinterface-type { interface-number1 [ tointerface-number2 ] } &<1-10>,向

任务4.2 交换机DHCP Snooping配置

任务4.2 交换机DHCP Snooping配置ØDHCP基本概念ØDHCP攻击介绍ØDHCP Snooping原理ØDHCP及DHCP Snooping配置流程ØDHCP及DHCP Snooping配置命令•DHCP在应用的过程中存在安全方面的问题,如在遭受DHCP Server仿冒者攻击、DHCPServer拒绝服务攻击等都会影响网络的正常通信。

•DHCP Snooping可以有效防御DHCP各类攻击,保障DHCP环境的安全稳定。

•本次任务介绍DHCP Snooping的基本原理和配置方法。

ØDHCP环境下的角色•DHCP服务器:负责为DHCP客户端分配网络参数。

DHCP可以是专用服务器,也可以是支持DHCP服务的网络设备。

•DHCP客户端:自动获取IP地址等网络参数的设备。

如用户终端(计算机、IP电话)、AP等。

•DHCP中继。

负责转发DHCP服务器和DHCP客户端之间的DHCP报文,协助DHCP服务器向DHCP客户端动态分配网络参数的设备。

DHCP服务器和DHCP客户端不在同一网段,就需要DHCP中继设备转发协议报文。

DHCP角色ØDHCP地址池DHCP服务器可以为客户端分配的所有IP地址的集合。

包括IP地址范围、网关、DNS等网络参数。

•基于接口方式的地址池:地址池为DHCP服务器接口所属网段的IP地址,且地址池中地址只能分配给此接口下的客户端。

适用于DHCP服务器与客户端在同一个网段的场景。

•基于全局方式的地址池:在系统视图下创建的全局地址池,同一DHCP服务器可以配置多个地址池。

服务器接口调用全局地址池为其所连接的客户端分配地址。

无DHCP中继场景ØDHCP地址池DHCP服务器可以为客户端分配的所有IP地址的集合。

包括IP地址范围、网关、DNS等网络参数。

•基于接口方式的地址池:地址池为DHCP服务器接口所属网段的IP地址,且地址池中地址只能分配给此接口下的客户端。

博达交换机常用配置命令手册

4

w

Console配置

▪ 交换机CONSOLE端口速率设置为:波特率为9600,8位数据位,1位 停止位,无奇偶校验,无流控;所以计算机的串口也需要把速率设置 成相同。

路由器及交换机和计算机主机串行口的连接如下图所示:

5

w

Windows超级终端配置

▪ 采用操作系统自带的超级终端(Hyper Terminal)应用程序。 ▪ 用鼠标单击“开始”,选择“程序”,“附件”中的“超级终端”,

7

w

Windows超级终端配置(续)

▪ 出现“COM3属性”对话框,把波特率设为9600,数据位为8,奇偶 校验为没有,停止位为1,流控为无,按“确定”完成设置。如下图:

▪ 这时,就可以通过超级终端来控制交换机了。

8

w

交换机各种操作模式说明

▪ 在交换机初始启动时,出现“Switch>”的提示符时说明在用户态下, 各状态之间相互转换如下图所示:

12

w

博达交换机基本操作命令介绍

Console配置 telnet远程管理 通过SNMP网管软件管理 交换机常用配置命令

13

w

telnet远程管理

▪ 在博达路由器和交换机上配置了IP地址之后,还可以通过TELNET的 方式实现远程的管理,只要可以PING通路由器或交换机上的IP地址的 计算机均可以通过TELNET的方式对交换机进行管理工作。

交换机使用教程

w

大纲

博达交换机基本操作命令介绍 交换机应用结构配置介绍 局域网网络安全

2

w

博达交换机基本操作命令介绍

Console配置 telnet远程管理 通过SNMP网管软件管理 路由器和交换机常用配置命令

3

dhcp snooping配置案例

0

Address pools

1

Automatic bindings

0

Manual bindings

0

Expired bindings

0

Malformed messages

0

Message BOOTREQUEST DHCPDISCOVER DHCPREQUEST DHCPDECLINE DHCPRELEASE DHCPINFORM

检查 PC 的 IP 地址,获取到 172.16.1.2 的 IP 地址

C:\Documents and Settings\x61>ping 172.16.1.1 Pinging 172.16.1.1 with 32 bytes of data: Reply from 172.16.1.1: bytes=32 time<1ms TTL=64 Reply from 172.16.1.1: bytes=32 time<1ms TTL=64 Reply from 172.16.1.1: bytes=32 time<1ms TTL=64 Reply from 172.16.1.1: bytes=32 time<1ms TTL=64

--------------------

001c.25b6.0a8e 172.16.1.2

FastEthernet 0/1

合法 DHCP Server

86160

Ruijie#sh ip dhcp server statistics

Lease counter

1

Address pools

1

Automatic bindings

配置 S2328G:

1 . 打开 dhcp snooping 的功能

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

-2-

1.1.3 dhcp-relay snooping database-agent

DHCP-SNOOPING 配置命令

命令描述

ip dhcp-relay snooping database-agent A.B.C.D no ip dhcp-relay snooping database-agent 配置 DHCP snooping 绑定备份的 TFTP 服务器。

说明 无。

示例 下面的命令将开启 DHCP snooping 功能:

Switch_config#ip dhcp-relay snooping Switch_config#

1.1.2 dhcp-relay snooping vlan

DHCP-SNOOPING 配置命令

命令描述

ip dhcp-relay snooping vlan vlan_id no ip dhcp-relay snooping vlan vlan_id 参数

1.1.4 dhcp-relay snooping db-file

命令描述

ip dhcp-relay snooping db-file name no ip dhcp-relay snooping db-file

参数

Name

参数

参数说明 备份DHCP snooping绑定保存的文件名

-3-

缺省

DHCP-SNOOPING 配置命令

文件空

说明

如果没有配置文件名,则不进行绑定备份。

示例

下面的命令配置备份绑定的文件名为 dhcp_binding.txt。

Switch_config#ip dhcp-relay snooping db-file dhcp_binding.txt Switch_config#

1.1.5 dhcp-relay snooping write

DHCP-RELAY SNOOPING配置命令

目录

目录

第 1 章 DHCP-RELAY SNOOPING配置命令 ................................................................................................................. 1 1.1.1 dhcp-relay snooping.................................................................................................................................. 1 1.1.2 dhcp-relay snooping vlan .......................................................................................................................... 2 1.1.3 dhcp-relay snooping database-agent........................................................................................................ 3 1.1.4 dhcp-relay snooping db-file ....................................................................................................................... 3 1.1.5 dhcp-relay snooping write ......................................................................................................................... 4 1.1.6 dhcp-relay snooping information option .................................................................................................... 5 1.1.7 ip verify source vlan................................................................................................................................... 5 1.1.8 ip arp inspection vlan................................................................................................................................. 6 1.1.9 ip source binding ....................................................................................................................................... 7 1.1.10 arp inspection trust.................................................................................................................................. 7 1.1.11 dhcp snooping trust ................................................................................................................................. 8 1.1.12 dhcp snooping deny ................................................................................................................................ 8 1.1.13 ip-source trust.......................................................................................................................................... 9 1.1.14 show ip dhcp-relay snooping................................................................................................................. 10 1.1.15 show ip dhcp-relay snooping binding .................................................................................................... 10 1.1.16 debug ip dhcp-relay snooping ............................................................................................................... 11 1.1.17 debug ip dhcp-relay event..................................................................................................................... 11 1.1.18 debug ip dhcp-relay binding .................................................................................................................. 12

参数

参数 A.B.C.D

TFTP 服务器的IP地址

参数说明

缺省

无备份服务器。

说明

如果没有配置 TFTP 服务器地址,则不进行绑定备份

示例

下面的命令配置 DHCP snooping 绑定备份的服务器地址为 192.168.1.1。

Switch_config#ip dhcp-relay snooping database-agent 192.168.1.1 Switch_config#

1.1.1 dhcp-relay snooping

命令描述 ip dhcp-relay snooping no ip dhcp-relay snooping 配置 VLAN 的 Dhcp-relay snooping 功能开启和关闭,no 命令恢复到默认值。

参数 无

-1-

缺省 关闭 dhcp-relay snooping 功能。

示例

下面的命令配置备份绑定的时间间隔为 60 分钟。

Switch_config#ip dhcp-relay snooping write 60 Switch_config#

-4-

1.1.6 dhcp-relay snooping information option