图解ASA防火墙上进行ARP绑定

ARP命令详解和解决ARP攻击(双向绑定)

ARP命令详解和解决ARP攻击(双向绑定)ARP命令详解和解决ARP攻击(双向绑定)显示和修改“地址解析协议(ARP)”缓存中的项目。

ARP 缓存中包含一个或多个表,它们用于存储IP 地址及其经过解析的以太网或令牌环物理地址。

计算机上安装的每一个以太网或令牌环网络适配器都有自己单独的表。

如果在没有参数的情况下使用,则arp 命令将显示帮助信息。

语法arp[-a [InetAddr] [-N IfaceAddr]] [-g [InetAddr] [-N IfaceAddr]] [-d InetAddr [IfaceAddr]] [-s InetAddr EtherAddr [IfaceAddr]]参数-a[ InetAddr] [ -N IfaceAddr]显示所有接口的当前 ARP 缓存表。

要显示特定 IP 地址的 ARP 缓存项,请使用带有 InetAddr 参数的 arp -a,此处的 InetAddr 代表 IP 地址。

如果未指定InetAddr,则使用第一个适用的接口。

要显示特定接口的 ARP 缓存表,请将 -N IfaceAddr 参数与 -a 参数一起使用,此处的 IfaceAddr 代表指派给该接口的 IP 地址。

-N 参数区分大小写。

-g[ InetAddr] [ -N IfaceAddr]与 -a 相同。

-d InetAddr [IfaceAddr]删除指定的 IP 地址项,此处的 InetAddr 代表 IP 地址。

对于指定的接口,要删除表中的某项,请使用IfaceAddr 参数,此处的IfaceAddr 代表指派给该接口的 IP 地址。

要删除所有项,请使用星号(*) 通配符代替 InetAddr。

-s InetAddr EtherAddr [IfaceAddr]向ARP 缓存添加可将IP 地址InetAddr 解析成物理地址EtherAddr 的静态项。

要向指定接口的表添加静态 ARP 缓存项,请使用 IfaceAddr 参数,此处的 IfaceAddr 代表指派给该接口的 IP 地址。

ASA5520防火墙双机配置

ASA5520防火墙的安装配置说明一、通过超级终端连接防火墙。

先将防火墙固定在机架上,接好电源;用随机带来的一根蓝色的线缆将防火墙与笔记本连接起来。

注意:该线缆是扁平的,一端是RJ-45接口,要接在防火墙的console端口;另一端是串口,要接到笔记本的串口上.建立新连接,给连接起个名字。

选择COM口,具体COM1还是COM3应该根据自己接的COM来选择,一般接COM1就可以。

选择9600,回车就可以连接到命令输入行。

二、防火墙提供4种管理访问模式:1.非特权模式。

防火墙开机自检后,就是处于这种模式。

系统显示为firewall> 2.特权模式。

输入enable进入特权模式,可以改变当前配置。

显示为firewall# 3.配置模式。

在特权模式下输入configure terminal进入此模式,绝大部分的系统配置都在这里进行。

显示为firewall(config)#4.监视模式。

PIX防火墙在开机或重启过程中,按住Escape键或发送一个“Break”字符,进入监视模式。

这里可以更新操作系统映象和口令恢复。

显示为monitor>三、基本配置步骤在PC机上用串口通过cisco产品控制线连接防火墙的Console口(9600-N-8-1),使用超级终端连接。

在提示符的后面有一个大于号“>”,你处在asa用户模式。

使用en或者enable命令修改权限模式。

asafirewall> en //输入en 或 enable 回车Password: //若没有密码则直接回车即可asafirewall# //此时便拥有了管理员模式,此模式下可以显示内容但不能配置,若要配置必须进入到通用模式asafirewall# config t // 进入到通用模式的命令asafirewall(config)# hostname sjzpix1 //设置防火墙的名称Sjzpix1(config)# password zxm10 //设置登陆口令为zxm10Sjzpix1(config)# enable password zxm10 //设置启动模式口令,用于获得管理员模式访问1.配置各个网卡Sjzpix1(config)# interface GigabitEthernet0/0 //配置防火墙的E0 端口Sjzpix1(config-if)# security-level 0 //设置成最低级别Sjzpix1(config-if)# nameif outside //设置E0 端口为外部端口Sjzpix1(config-if)# speed auto //设置成自动设置网口速率Sjzpix1(config-if)# ip address 10.0.1.50 255.255.255.0 standby 10.0.1.51// 10.0.1.50 为该防火墙分配的公网IP,255.255.255.0为该防火墙公网IP对应的掩码,若该防火墙没有主备用方式则配置命令中的红色字体部分不需要配置。

如何设置路由器的静态ARP绑定

如何设置路由器的静态ARP绑定路由器是网络中的核心设备,负责将数据包从源地址传输到目的地址。

在网络通信过程中,当数据包经过路由器时,路由器需要识别目标MAC地址以正确地将数据包转发到相应的主机。

为了提高网络的安全性和效率,设置路由器的静态ARP绑定是一种重要的配置手段。

一、什么是ARP绑定ARP(Address Resolution Protocol)是将网络层IP地址转换为链路层MAC地址的协议。

当主机发送数据包时,会通过发送ARP请求来获得目标主机的MAC地址,然后将数据包发送到目标主机。

而ARP绑定是将某个IP地址与其对应的MAC地址进行手动绑定,用于指定某个IP地址只能与特定的MAC地址通信。

这样可以有效防止ARP欺骗等网络攻击,提高网络的安全性和可靠性。

二、设置路由器的静态ARP绑定的步骤1. 确定目标主机的IP地址和MAC地址。

可以通过命令行工具如ipconfig(Windows系统)或ifconfig(Linux系统)来查看目标主机的IP地址和MAC地址。

2. 登录路由器的管理界面。

打开浏览器,在地址栏中输入路由器的IP地址,输入正确的用户名和密码来登录管理界面。

3. 在路由器管理界面中,找到"ARP绑定"或类似的选项。

不同品牌的路由器管理界面略有区别,一般可以在"网络设置"、"高级设置"或"安全设置"等标签下找到相关选项。

4. 点击"ARP绑定"选项后,会显示当前的ARP绑定表。

在表中添加新的静态ARP绑定,需要填写目标主机的IP地址和MAC地址。

5. 点击"添加"或"保存"按钮来保存静态ARP绑定的设置。

6. 重启路由器,使配置生效。

有些路由器需要重启才能使静态ARP 绑定生效,所以在添加完静态ARP绑定后,建议重启路由器。

三、静态ARP绑定的注意事项1. 确保填写准确的IP地址和MAC地址。

ciscoASA防火墙详细配置

access-list 102 extended permit icmp any any

------------------ 设 置

ACL 列表(允许 ICMP 全部通过)

access-list 102 extended permit ip any any 列表(允许所有 IP 全部通过) pager lines 24 mtu outside 1500 mtu inside 1500 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable

address

218.16.37.222

255.255.255.192

------------------vlan2 配置 IP

asa5505(config)#show ip address vlan2 ------------------验证配置

5.端口加入 vlan

asa5505(config)# interface e0/3 ------------------进入接口 e0/3

cisco-asa-5505 基本配置

interface Vlan2nameif outside ----------------------------------------对端口命名外端口

security-level 0 ----------------------------------------设置端口等级

有地址)0 无最大会话数限制

access-group 102 in interface outside

------------------―――设置 ACL

列表绑定到外端口 端口绑定

route outside 0.0.0.0 0.0.0.0 x.x.x.x 1 路由

cisco arp绑定

关于ARP表的设置和删除有以下几条命令:

Set arp [dynamic | static] {ip_addr hw_addr}( 设置动态或静态的ARP表);

应用ARP绑定IP地址和MAC地址 ARP(Address Resolution Protocol)即地址解析协议,这个协议是将IP地址与网络物理地址一一对应的协议。每台计算机的网卡的MAC地址都是唯一的。在三层交换机和路由器中有一张称为ARP的表,用来支持在IP地址和MAC地址之间的一一对应关系,它提供两者的相互转换,具体说就是将网络层地址解析为数据链路层的地址。

Set arp agingtime seconds(设置ARP表的刷新时间,如Set arp agingtime 300);

show arp (用来显示ARP表的内容);

clear arp [dynamic | static] {ip_addr hw_addr}(清除ARP表中的内容)。

ip_addr(IP地址),hw_addr(MAC地址);

Set arp static 20.89.21.1 00-80-1c-93-80-40(将将IP地址20.89.21.1和网卡MAC地址00-80-1c-93-80-40绑定);

Set arp static 20.89.21.3 00-00-00-00-00-00(对未用的IP进行绑定,将MAC地址设置为0);

思科ASA防火墙配置

思科ASA防火墙配置要想配置思科的防火墙得先了解这些命令:常用命令有:nameif、interface、ip address、nat、global、route、static等。

global指定公网地址范围:定义地址池。

Global命令的配置语法:global (if_name) nat_id ip_address-ip_address [netmark global_mask]其中:(if_name):表示外网接口名称,一般为outside。

nat_id:建立的地址池标识(nat要引用)。

ip_address-ip_address:表示一段ip地址范围。

[netmark global_mask]:表示全局ip地址的网络掩码。

nat地址转换命令,将内网的私有ip转换为外网公网ip。

nat命令配置语法:nat (if_name) nat_id local_ip [netmark]其中:(if_name):表示接口名称,一般为inside.nat_id:表示地址池,由global命令定义。

local_ip:表示内网的ip地址。

对于0.0.0.0表示内网所有主机。

[netmark]:表示内网ip地址的子网掩码。

routeroute命令定义静态路由。

语法:route (if_name) 0 0 gateway_ip [metric]其中:(if_name):表示接口名称。

0 0 :表示所有主机Gateway_ip:表示网关路由器的ip地址或下一跳。

[metric]:路由花费。

缺省值是1。

static配置静态IP地址翻译,使内部地址与外部地址一一对应。

语法:static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address 其中:internal_if_name表示内部网络接口,安全级别较高,如inside。

external_if_name表示外部网络接口,安全级别较低,如outside。

ASA防火墙疑难杂症与CiscoASA防火墙配置

ASA防火墙疑难杂症解答ASA防火墙疑难杂症解答1...............................内部网络不能ping通internet2........................内部网络不能使用pptp拨入vpn服务器3....................内部网络不能通过被动Mode访问ftp服务器4.................................内部网络不能进行ipsec NAT5...................................内网不能访问DMZ区服务器6................................内网用户不能ping web服务器1. 内部网络不能ping通internet对于ASA5510,只要策略允许,则是可以Ping通的,对于ASA550,部分IOS可以ping,如果所以流量都允许还是不能Ping的话,则需要做inspect,对icmp协议进行检查即可2. 内部网络不能使用pptp拨入vpn服务器因pptp需要连接TCP 1723端口,同时还需要GRE协议,如果防火墙是linux的Iptables,则需要加载:modprobe ip_nat_pptp modprobe ip_conntrack_proto_gre如果防火墙是ASA,则需要inspect pptp。

3. 内部网络不能通过被动Mode访问ftp服务器同样需要inspect ftp,有些还需要检查相关参数policy-map type inspect ftp ftpaccessparametersmatch request-command appe cdup help get rnfr rnto put stou sitedele mkd rmd4. 内部网络不能进行ipsec NAT这种情况不多用,如查进行ipsect :IPSec Pass Through5. 内网不能访问DMZ区服务器增加NAT规则,即DMZ到内网的规则6. 内网用户不能ping web服务器如果内网中有一台web服务器,且已经配置了NAT,使用internet用户可以通过外部IP访问这台web服务器。

使用ARP命令来绑定IP和MAC地址

使用ARP命令来绑定IP和MAC地址摘要:作为企业级的路由防火墙,ISA Server并没有提供对于MAC地址的控制功能。

不过,你可以使用Windows的命令ARP来实现IP地址和MAC 地址的绑定。

这篇文章介绍了Windows下ARP协议工作的原理,以及如何使用ARP命令来静态绑定IP地址和MAC地址。

前言:我本来没有想过写关于ARP绑定的文章,坦白的说一句,在你理解ARP工作的原理时,这其实比较简单。

只是看到最近论坛很多人在问关于绑定IP和MAC地址的问题,所以才决定写这个文章,希望能一劳永逸。

作为企业级的路由防火墙,ISA Server并没有提供对于MAC地址的控制功能。

不过,你可以使用Windows的命令ARP来实现IP地址和MAC地址的绑定。

这篇文章介绍了Windows下ARP协议工作的原理,以及如何使用ARP命令来静态绑定IP地址和MAC地址。

ISA Server中没有提供对于MAC地址的控制功能,Why?这是因为MAC地址只能在本地网络中使用,当数据包跨越路由器时,数据包中主机的源MAC 地址就会被路由器的出站接口的MAC地址所代替,这个时候,使用MAC地址来进行控制就不适用了。

所以只要是企业级的硬件或者软件防火墙,都基本没有提供对MAC地址的控制功能。

不过微软也早就考虑到了这点,在Windows中,如果你安装了TCP/IP网络协议组件,那么你就可以执行命令ARP。

ARP命令的作用是查看本机的ARP 缓存、静态绑定IP地址和MAC地址和删除静态绑定项。

其实绑定IP地址和MAC地址的本意是为了减少ARP广播流量,只是可以利用这一功能来控制IP地址的使用。

在这里我还是先简单的描述一下Windows下ARP协议的工作原理。

ARP协议(Address Resolve Protocol,地址解析协议)工作在TCP/IP协议的第二层-数据链路层,用于将IP地址转换为网络接口的硬件地址(媒体访问控制地址,即MAC地址)。

asa防火墙虚拟防护配置实例

R1interface Loopback0ip address 1.1.1.1 255.255.255.0!interface Loopback1ip address 1.1.2.1 255.255.255.0!interface FastEthernet0/0ip address 192.168.12.1 255.255.255.0 speed autofull-duplex!interface FastEthernet0/1no ip addressshutdownduplex autospeed auto!ip route 0.0.0.0 0.0.0.0 192.168.12.2!interface FastEthernet0/0ip address 192.168.26.2 255.255.255.0 duplex autospeed auto!interface FastEthernet0/1ip address 192.168.27.2 255.255.255.0 duplex autospeed auto!interface FastEthernet1/0ip address 192.168.12.2 255.255.255.0ip policy route-map ciscoduplex autospeed auto!ip route 0.0.0.0 0.0.0.0 192.168.26.6ip route 1.1.0.0 255.255.0.0 192.168.12.1!!no ip http serverno ip http secure-server!ip access-list extended cisco1permit ip 1.1.1.0 0.0.0.255 anyip access-list extended cisco2permit ip 1.1.1.0 0.0.0.255 55.55.55.0 0.0.0.255 !!!route-map cisco permit 10match ip address cisco2set ip next-hop 192.168.26.6!route-map cisco permit 20match ip address cisco1set ip next-hop 192.168.27.7interface FastEthernet0/0ip address 192.168.36.3 255.255.255.0 duplex autospeed auto!interface FastEthernet0/1ip address 192.168.35.3 255.255.255.0 duplex autospeed auto!ip route 0.0.0.0 0.0.0.0 192.168.35.5!R4!interface FastEthernet0/0ip address 192.168.46.4 255.255.255.0 duplex autospeed auto!interface FastEthernet0/1ip address 192.168.45.4 255.255.255.0 duplex autospeed auto!ip route 0.0.0.0 0.0.0.0 192.168.45.5!R5interface Loopback0ip address 5.5.5.5 255.255.255.0!interface Loopback1ip address 55.55.55.55 255.255.255.0 !interface FastEthernet0/0ip address 192.168.45.5 255.255.255.0 duplex autospeed auto!interface FastEthernet0/1ip address 192.168.35.5 255.255.255.0duplex autospeed auto!ip route 192.168.36.0 255.255.255.0 192.168.35.3 ip route 192.168.46.0 255.255.255.0 192.168.45.4 !ASA-SYSciscoasa# show run: Saved:ASA Version 8.0(2) <system>!hostname ciscoasaenable password 8Ry2YjIyt7RRXU24 encrypted no mac-address auto!interface Ethernet0/0!interface Ethernet0/1!interface Ethernet0/2!interface Ethernet0/3!interface Ethernet0/4shutdown!interface Ethernet0/5shutdown!class defaultlimit-resource All 0limit-resource ASDM 5limit-resource SSH 5limit-resource Telnet 5!ftp mode passivepager lines 24no failoverno asdm history enablearp timeout 14400console timeout 0admin-context admincontext adminconfig-url disk0:/admin.cfg!context isp1allocate-interface Ethernet0/1allocate-interface Ethernet0/2config-url disk0:/isp1.cfg!context isp2allocate-interface Ethernet0/0allocate-interface Ethernet0/3config-url disk0:/isp2.cfg!prompt hostname contextCryptochecksum:a0edbaf94170a837f4ddfd14b67fdbb9 : endciscoasa#ASA-ISP1ciscoasa/isp1# show run: Saved:ASA Version 8.0(2) <context>!hostname isp1enable password 8Ry2YjIyt7RRXU24 encrypted names!interface Ethernet0/2nameif outsidesecurity-level 0ip address 192.168.36.6 255.255.255.0!interface Ethernet0/1nameif insidesecurity-level 100ip address 192.168.27.7 255.255.255.0!passwd 2KFQnbNIdI.2KYOU encryptedaccess-list cisco extended permit ip any anypager lines 24mtu outside 1500mtu inside 1500icmp unreachable rate-limit 1 burst-size 1no asdm history enablearp timeout 14400global (outside) 1 interfacenat (inside) 1 0.0.0.0 0.0.0.0access-group cisco in interface outsideroute outside 0.0.0.0 0.0.0.0 192.168.36.3 1route inside 1.1.0.0 255.255.0.0 192.168.27.2 1route inside 192.168.12.0 255.255.255.0 192.168.27.2 1timeout xlate 3:00:00timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout uauth 0:05:00 absoluteno snmp-server locationno snmp-server contactsnmp-server enable traps snmp authentication linkup linkdown coldstartno crypto isakmp nat-traversaltelnet timeout 5ssh timeout 5!class-map inspection_defaultmatch default-inspection-traffic!!policy-map type inspect dns migrated_dns_map_2parametersmessage-length maximum 512policy-map global_policyclass inspection_defaultinspect dns migrated_dns_map_2inspect ftpinspect h323 h225inspect h323 rasinspect netbiosinspect rshinspect rtspinspect skinnyinspect esmtpinspect sqlnetinspect sunrpcinspect tftpinspect sipinspect xdmcp!service-policy global_policy global Cryptochecksum:a04eca19e9425a2d7e623155ae00e06f : endciscoasa/isp1#ASA-ISP2ciscoasa/isp2# show run: Saved:ASA Version 8.0(2) <context>!hostname isp2enable password 8Ry2YjIyt7RRXU24 encryptednames!interface Ethernet0/3nameif outsidesecurity-level 0ip address 192.168.46.6 255.255.255.0!interface Ethernet0/0nameif insidesecurity-level 100ip address 192.168.26.6 255.255.255.0!passwd 2KFQnbNIdI.2KYOU encryptedaccess-list cisco extended permit ip any anypager lines 24mtu outside 1500mtu inside 1500icmp unreachable rate-limit 1 burst-size 1no asdm history enablearp timeout 14400global (outside) 1 interfacenat (inside) 1 0.0.0.0 0.0.0.0access-group cisco in interface outsideroute outside 0.0.0.0 0.0.0.0 192.168.46.4 1route inside 1.1.0.0 255.255.0.0 192.168.26.2 1route outside 5.5.5.0 255.255.255.0 192.168.46.4 1route inside 192.168.0.0 255.255.0.0 192.168.26.2 1timeout xlate 3:00:00timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout uauth 0:05:00 absoluteno snmp-server locationno snmp-server contactsnmp-server enable traps snmp authentication linkup linkdown coldstartno crypto isakmp nat-traversaltelnet timeout 5ssh timeout 5!class-map inspection_defaultmatch default-inspection-traffic!!policy-map type inspect dns migrated_dns_map_3parametersmessage-length maximum 512policy-map global_policyclass inspection_defaultinspect dns migrated_dns_map_3inspect ftpinspect h323 h225inspect h323 rasinspect netbiosinspect rshinspect rtspinspect skinnyinspect esmtpinspect sqlnetinspect sunrpcinspect tftpinspect sipinspect xdmcp!service-policy global_policy globalCryptochecksum:6c6dcb6f6651522440e01c85e4a4a613: end ciscoasa/isp2#。

ASA防火墙配置命令注释

name 172.16.0.0 Client description neibujisuanji//把ip地址进行文字命名,可以在acl里调用的时候用命名来代替地址。

name 172.16.136.11 a-136.11// 例如将172.16.136.11 用命名“a-136.11”来替代,a代表接入层。

name 172.16.101.30 a-101.30name 172.16.101.0 jisuanjishi description jisuanjishiname 172.16.153.161 a-153.161name 172.16.153.162 a-153.162name 172.16.153.163 a-153.163name 172.16.147.78 a-147.78name 172.16.101.54 a-101.54name 172.16.153.160 a-153.160name 172.16.153.164 a-153.164name 172.16.153.26 a-153.26name 172.16.101.12 a-101.12name 202.106.73.101 pat_testname 172.16.143.55 guke-caixuname 172.16.101.32 specialusename 172.16.133.40 yaopinbuliangname 172.16.146.189 a-146.189name 172.16.101.50 tempname 172.16.130.68 sunkainame 211.103.242.13 pla-libaryname 172.16.103.213 zjpname 172.16.134.187 zzjname 172.16.185.21 guojihuiyi description chengpengdns-guard!interface Ethernet0/0nameif outsidesecurity-level 0//设置接口名称,并指定安全级别,安全级别取值范围为1~100,数字越大安全级别越高。

路由器使用技巧如何设置ARP绑定

路由器使用技巧如何设置ARP绑定路由器是一种网络设备,它在互联网和局域网之间起到了桥梁的作用。

在网络通信中,地址解析协议(ARP)是一种将网络层的IP地址映射到数据链路层的物理地址的协议。

通过设置ARP绑定,我们可以优化网络通信,提高网络性能和安全性。

本文将介绍如何设置ARP绑定,帮助读者更好地使用路由器。

第一节:ARP绑定的基本概念和作用ARP绑定是一种将IP地址和MAC地址绑定在一起的操作,它可以在网络通信中减少广播流量、加快数据传输速度,并提高网络安全性。

通过ARP绑定,我们可以限制特定的IP地址只能绑定到特定的MAC地址上,确保网络通信的可信性,防止ARP欺骗等安全威胁。

第二节:检查路由器ARP绑定功能是否开启在设置ARP绑定之前,首先要检查路由器是否支持ARP绑定功能并是否已开启。

通常,路由器的ARP绑定功能可以在管理界面的网络设置或安全设置中找到。

请您按照路由器的品牌和型号查找相应的设置选项,确保ARP绑定功能已打开。

第三节:设置ARP绑定规则在进行ARP绑定之前,我们需要了解要绑定的IP地址和MAC地址。

您可以通过以下步骤进行设置:1.登录路由器管理界面:打开浏览器,输入路由器的IP地址,在弹出的登录界面中输入用户名和密码,成功登录后进入路由器的管理界面。

2.找到ARP绑定设置选项:根据您路由器的品牌和型号,在管理界面中找到ARP绑定设置选项。

一般情况下,它可以在网络设置、安全设置或局域网设置中找到。

3.添加ARP绑定规则:点击添加按钮或相应的选项进入ARP绑定规则的设置界面。

在该界面中,您可以输入要绑定的IP地址和对应的MAC地址。

4.保存设置:完成输入后,点击保存按钮或相应的选项保存您的设置。

路由器将会自动应用这些规则,并保存到配置文件中。

第四节:验证ARP绑定的设置是否成功为了验证ARP绑定设置是否成功,您可以进行以下操作:1.打开命令提示符:在Windows系统中,按下Win+R组合键,输入"cmd"并按下回车键打开命令提示符。

思科ASA5505防火墙配置成功实例

˼¿ÆASA5505·À»ðǽÅäÖóɹ¦ÊµÀý×÷Õߣºjx_wangl¡- ÎÄÕÂÀ´Ô´£º±¾Õ¾Ô-´´ µã»÷Êý£º1357 ¸üÐÂʱ¼ä£º2009-12-14 ÅäÖÃÒªÇó£º1¡¢ ·Ö±ð»®·Öinside£¨ÄÚÍø£©¡¢outside£¨ÍâÍø£©¡¢dmz£¨°²È«Çø£©Èý¸öÇøÓò¡£2¡¢ ÄÚÍø¿É·ÃÎÊÍâÍø¼°dmzÄÚ·þÎñÆ÷£¨web£©£¬ÍâÍø¿É·ÃÎÊdmzÄÚ·þÎñÆ÷£¨web£©¡£3¡¢ Dmz·þÎñÆ÷·Ö±ð¿ª·Å80¡¢21¡¢3389¶Ë¿Ú¡£ËµÃ÷£ºÓÉÓÚ·À»ðǽÐí¿ÉÏÞÖÆ¡°no forward interface Vlan1¡±dmzÄÚ·þÎñÆ÷ÎÞ·¨·ÃÎÊÍâÍø¡£¾ßÌåÅäÖÃÈçÏ£ºÏ£Íû¶ÔÐèÒªµÄÅóÓÑÓÐËù°ïÖúASA Version 7.2(4)!hostname asa5505enable password tDElRpQcbH/qLvnn encryptedpasswd 2KFQnbNIdI.2KYOU encryptednames!interface Vlan1nameif outsidesecurity-level 0ip address ÍâÍøIP ÍâÍøÑÚÂë!interface Vlan2nameif insidesecurity-level 100ip address 192.168.1.1 255.255.255.0 !interface Vlan3no forward interface Vlan1nameif dmzsecurity-level 50ip address 172.16.1.1 255.255.255.0 !interface Ethernet0/0description outside!interface Ethernet0/1description insideswitchport access vlan 2!interface Ethernet0/2description dmzswitchport access vlan 3!interface Ethernet0/3description insideswitchport access vlan 2!interface Ethernet0/4shutdown!interface Ethernet0/5shutdown!interface Ethernet0/6shutdown!interface Ethernet0/7shutdown!ftp mode passiveobject-group service outside-to-dmz tcpport-object eq wwwport-object eq ftpport-object eq 3389access-list aaa extended permit tcp any host ÍâÍøIP object-group outside- to-dmzaccess-list bbb extended permit tcp host 172.16.1.2 192.168.1.0 255.255.255.0 ob ject-group outside-to-dmzpager lines 24mtu outside 1500mtu inside 1500mtu dmz 1500icmp unreachable rate-limit 1 burst-size 1asdm image disk0:/asdm-524.binno asdm history enablearp timeout 14400global (outside) 1 interfaceglobal (dmz) 1 172.16.1.10-172.16.1.254 netmask 255.255.255.0nat (inside) 1 192.168.1.0 255.255.255.0nat (dmz) 1 172.16.1.0 255.255.255.0alias (inside) 221.203.36.86 172.16.1.2 255.255.255.255static (dmz,outside) tcp interface www 172.16.1.2 www netmask 255.255.255.255 d nsstatic (dmz,outside) tcp interface ftp 172.16.1.2 ftp netmask 255.255.255.255 d nsstatic (dmz,outside) tcp interface 3389 172.16.1.2 3389 netmask 255.255.255.255 dnsstatic (inside,dmz) 172.16.1.2 192.168.1.0 netmask 255.255.255.255 dnsaccess-group aaa in interface outsideaccess-group bbb in interface dmzroute outside 0.0.0.0 0.0.0.0 ÍâÍøÍø¹Ø 1timeout xlate 3:00:00timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-provisional-media 0:02:00 uauth 0:05:00 absoluteno snmp-server locationno snmp-server contactsnmp-server enable traps snmp authentication linkup linkdown coldstarttelnet timeout 5ssh timeout 5console timeout 0!class-map inspection_defaultmatch default-inspection-traffic!!policy-map type inspect dns preset_dns_mapparametersmessage-length maximum 512policy-map global_policyclass inspection_defaultinspect dns preset_dns_mapinspect ftpinspect h323 h225inspect h323 rasinspect netbiosinspect rshinspect rtspinspect skinnyinspect esmtpinspect sqlnetinspect sunrpcinspect tftpinspect sipinspect xdmcpinspect http!service-policy global_policy globalprompt hostname contextCryptochecksum:9d2a6010d4fc078cf026f98dcec96007: endasa5505(config)#。

核心交换机ARP绑定操作

218.29.223.58

进入远程桌面,cmd-telnet 192.168.10.1-admin/admin

<huawei>system

[huawei]display this

[huawei]arp static x.x.x.x xxxx-xxxx-xxxx 添加ARP绑定条目

[huawei]y 根据提示111-2222-3333的绑定MAC地址,修改为9999-8888-7777思路如下:

<huawei>system 回车

[huawei]display this 查看arp绑定的项目

[huawei]udno arp 1.1.1.1 将1.1.1.1的ARP绑定条目删除

[huawei]arp static 1.1.1.1 9999-8888-7777 添加新的项目

[huawei]save 保存配置

[huawei]y 根据提示输入y

[huawei]回车 继续回车

[huawei]y 根据提示输入y

现在我想删除1.1.1.1的绑定,思路如下:

[huawei]undo arp x.x.x.x 删除ARP绑定条目

[huawei]save

[huawei]y

[huawei]回车

[huawei]y

举例如下:

现将IP 1.1.1.1 ,MAC 1111-2222-333绑定

具体步骤如下:

<huawei>system 回车

<huawei>system 回车

[huawei]display this 查看arp绑定的项目

[huawei]udno arp 1.1.1.1 将1.1.1.1的ARP绑定条目删除

思科ASA和PIX防火墙配置手册

被动听RIP更新(v1,v2)Firewall(config)# rip if_name[/i] passive [version 1]

(Firewall(config)# rip if_name[/i] passive version 2 [authentication [text | md5

用户模式:

Firewall>

为用户模式,输入enable进入特权模式Firewall#。特权模式下可以进入配置模式,在6.x所有的配置都在一个全局模式下进行,7.x以后改成和IOS类似的全局配置模式和相应的子模式。通过exit,ctrl-z退回上级模式。

配置特性:

在原有命令前加no可以取消该命令。Show running-config 或者 write terminal显示当前配置,7.x后可以对show run

100,200,300.

Switch(config)# firewall vlan-group 1 100,200,300[/i]

Switch(config)# firewall module 3[/i] vlan-group 1[/i]

Switch(config)# exit

Switch# session slot 3[/i] processor 1

key (key_id)[/i]]])

宣告该接口为缺省路由Firewall(config)# rip if_name[/i] default version [1 | 2

[authentication [text | md5 key key_id]]

配置OSPF

定义OSPF进程 Firewall(config)# router ospf pid

如何将cisco路由机绑定arp

如何将cisco路由机绑定arp在我们的日常生活中,往往会遇到cisco路由机如何绑定arp的问题。

下面是小编为大家精心整理的关于如何将cisco路由机绑定arp,希望能够帮助到你们。

方法/步骤1首先,路由器的ip地址与mac地址绑定的命令是:arp ip地址mac地址 arpa。

2然后,如局域网某一用户的IP地址为:202.196.191.190,MAC地址为:0010.40bc.b54e,在Cisco的路由器或交换机的路由模块上使用命令:router(config)# arp 202.196.191.190 0010.40bc.b54e arpa。

3然后,如何查看IP地址对应的MAC地址在CMD命令提示符下输入“ipconfig /all”。

4然后,路由器上IP与MAC地址绑定的方式有两种模式,普通绑定与强制绑定。

SOHO级路由器上模式为普通绑定,而企业级的路由器上既有普通绑定,也有强制绑定。

5然后,普通绑定是在路由器上记录了局域网内计算机MAC地址对应的IP地址,建立了一个对应关系,不会受到ARP,导致无法正常通讯。

对于没有进行IP与MAC地址绑定的计算机就可能受到ARP。

普通绑定只是设置了一个IP与MAC的对应关系,若计算机更改了其IP地址,路由器仍然能进行ARP映射表自动学习,扫描到计算机新的对应关系,该计算机仍能与路由器进行通讯。

6最后,强制绑定是通过添加IP与MAC对应的关系来进行数据的通讯的,没有自动学习ARP映射表的能力,若没有添加计算机IP与MAC的对应关系,该计算机是无法与路由器进行通讯的。

所以在设置了强制绑定后,新接入路由器的计算机,若没有添加IP与MAC地址对应关系,该计算机是不能通讯的。

或者路由器下的计算机更改了其IP地址,导致与路由器上记录的IP与MAC对应关系不一致,也无法进行通讯。

win7系统ARP绑定方法

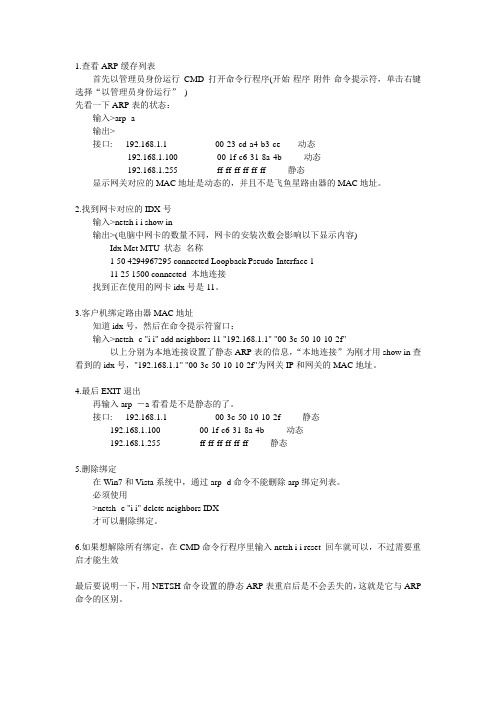

1.查看ARP缓存列表首先以管理员身份运行CMD打开命令行程序(开始-程序-附件-命令提示符,单击右键选择“以管理员身份运行”)先看一下ARP表的状态:输入>arp -a输出>接口: 192.168.1.1 00-23-cd-a4-b3-ce 动态192.168.1.100 00-1f-c6-31-8a-4b 动态192.168.1.255 ff-ff-ff-ff-ff-ff 静态显示网关对应的MAC地址是动态的,并且不是飞鱼星路由器的MAC地址。

2.找到网卡对应的IDX号输入>netsh i i show in输出>(电脑中网卡的数量不同,网卡的安装次数会影响以下显示内容)Idx Met MTU 状态名称1 50 4294967295 connected Loopback Pseudo-Interface 111 25 1500 connected 本地连接找到正在使用的网卡idx号是11。

3.客户机绑定路由器MAC地址知道idx号,然后在命令提示符窗口:输入>netsh -c "i i" add neighbors 11 "192.168.1.1" "00-3c-50-10-10-2f"以上分别为本地连接设置了静态ARP表的信息,“本地连接”为刚才用show in查看到的idx号,"192.168.1.1" "00-3c-50-10-10-2f"为网关IP和网关的MAC地址。

4.最后EXIT退出再输入arp -a看看是不是静态的了。

接口: 192.168.1.1 00-3c-50-10-10-2f 静态192.168.1.100 00-1f-c6-31-8a-4b 动态192.168.1.255 ff-ff-ff-ff-ff-ff 静态5.删除绑定在Win7和Vista系统中,通过arp -d命令不能删除arp绑定列表。

WINDOWS下绑定ARP绑定网关

一.WINDOWS下绑定ARP绑定网关步骤一:在能正常上网时,进入MS-DOS窗口,输入命令:arp -a,查看网关的IP对应的正确MAC地址,并将其记录下来。

注意:如果已经不能上网,则先运行一次命令arp -d将arp缓存中的内容删空,计算机可暂时恢复上网(攻击如果不停止的话)。

一旦能上网就立即将网络断掉(禁用网卡或拔掉网线),再运行arp -a。

步骤二:步骤二:如果计算机已经有网关的正确MAC地址,在不能上网只需手工将网关IP和正确的MAC地址绑定,即可确保计算机不再被欺骗攻击。

要想手工绑定,可在MS-DOS窗口下运行以下命令:arp -s 网关IP 网关MAC例如:假设计算机所处网段的网关为192.168.1.1,本机地址为192.168.1.5,在计算机上运行arp -a后输出如下:Cocuments and Settings>arp -aInterface:192.168.1.5 --- 0x2Internet Address Physical Address Type192.168.1.1 00-01-02-03-04-05 dynamic其中,00-01-02-03-04-05就是网关192.168.1.1对应的MAC地址,类型是动态(dynamic)的,因此是可被改变的。

被攻击后,再用该命令查看,就会发现该MAC已经被替换成攻击机器的MAC。

如果希望能找出攻击机器,彻底根除攻击,可以在此时将该MAC记录下来,为以后查找该攻击的机器做准备。

手工绑定的命令为:arp -s 192.168.1.1 00-01-02-03-04-05绑定完,可再用arp -a查看arp缓存:Cocuments and Settings>arp -aInterface: 192.168.1.5 --- 0x2Internet Address Physical Address Type192.168.1.1 00-01-02-03-04-05 static这时,类型变为静态(static),就不会再受攻击影响了。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

图解ASA防火墙上进行ARP绑定(图)

目前我公司使用的网络全是静态IP地址,在公司里面有一台ASA5505防火墙,应领导要求,在该防火墙上面要限制某部份用户不能使用某些应用(如QQ农场等),而领导的计算机不做任何限制。

为了实现这些功能,我们需要在ASA 5505防火墙上面做ARP绑定,然后再使用访问控帛列表来对这些IP地址与MAC地址进行限制。

具体配置很简单,那么下面就带大家一起来看看如何在ASA 5500防火墙上面配置ARP绑定呢?

很简单的几条命令,我们就实现将下面PC的IP地址与MAC地址进行绑定了。

下面我们来测试一下看看。

刚才上面的IP地址与MAC地址是我笔记本无线网卡的IP地址与MAC地址(如下图)。

我们ping 192.168.0.199(防火墙内网接口地址)看看能否正常通信。

从上图我们可以看见,通过我们的无线网卡能够正常的去与我们防火墙内部接口正常通信。

那么下面我将我无线网卡上面的IP地址换至有线网卡上面再测试,这样我有线网卡的MAC地址就不能与防火墙上面设置的MAC 地址匹配(如下图)。

那么我们现在再来看看能不能正常进行通信呢(如下图)

从这里我们可以很明显的看见,他不能与我们防火墙进行通信,而这样就已经实现了IP地址与MAC地址对应以后才能正常通过防火墙出去。

但是这样有一点我们大家很容易忽略的,就是我们只将我们需要用的地址进行IP与MAC绑定,而其他没有用的就没有绑,那么人有使用没有绑定IP地址与MAC地址的IP去访问互联网,是能够正常出去的。

下面我们来试试,我现在将我的IP地址改成192.168.0.2,这个IP地址在我当前的网络中是没有使用的,在防火墙上面也没有对该IP地址进行MAC地址绑定。

这时候我们再ping一下防火墙的内网接口地址看看能否正常通信呢?

看看是不是能够正常通信呢?所以我们在配置这个的时候一定要注意,将没有启用的IP地址给他随便配置一个MAC地址,或者我们在写访问控制列表的时候,只允许启用了的IP地址经过防火墙出去,而没有启用的地址就给拒绝。