Fortigate防火墙安全配置规范

FortiGate最常见配置

实例

财务地址段定义:

其他地址段定义:

实例

第一条默认路由:

第二条默认路由:

实例

配置:

• 添加策略路由

– – – – – – – 防火墙-->策略路由-->新建 进入接口中选择Internal 源地址/掩码中输入192.168.1.0/255.255.255.128 目的地址/掩码使用默认值0.0.0.0/0.0.0.0 流出接口选择WAN1 目的端口使用默认值0 按上述操作步骤再建一条源地址为192.168.1.128/25的策略路由 ,流出接口选择WAN2

Internet接入。

配置: • 系统管理-->网络-->接口(接口参数配置)

– 外网接口参数配置

• 选择接口地址模式为自定义 • 在IP地址/掩码栏中输入222.1.2.3/255.255.255.0

– 内网接口参数配置

• 选择接口地址模式为自定义 • 在IP地址/掩码栏中输入192.168.1.1/255.255.255.0

• 系统管理-->路由-->静态(路由配置)

– 修改默认路由的网关为222.1.2.1 – 在设备中选择连接公网的接口

• 系统管理-->防火墙-->策略(策略配置)

– 系统默认已有一条没有任何限制的策略可用

外网接口参数配置:

表态路由配置:

策略配置:

故障排除

• • • • • 检查本地PC机的IP地址、掩码、网关、DNS设置是否正确 检查公网线路连接是否正确 检查防火墙的外网指示灯工作是否正常 检查防火墙内、外网络接参数设置是否正确 检查防火墙策略设置是否正确

地址/端口控制

• 配置过程 • 实例 • 故障排除

Fortigate防火墙安全配置规范

Fortigate防火墙安全配置规范1.概述1.1. 目的本规范明确了Fortigate防火墙安全配置方面的基本要求。

为了提高Fortigate防火墙的安全性而提出的。

1.2. 范围本标准适用于 XXXX使用的Fortigate 60防火墙的整体安全配置,针对不同型号详细的配置操作可以和产品用户手册中的相关内容相对应。

2.设备基本设置2.1. 配置设备名称制定一个全网统一的名称规范,以便管理。

2.2. 配置设备时钟建议采用NTP server同步全网设备时钟。

如果没有时钟服务器,则手工设置,注意做HA的两台设备的时钟要一致。

2.3. 设置Admin口令缺省情况下,admin的口令为空,需要设置一个口令。

密码长度不少于8个字符,且密码复杂。

2.4. 设置LCD口令从设备前面板的LCD可以设置各接口IP地址、设备模式等。

需要设置口令,只允许管理员修改。

密码长度不少于8个字符,且密码复杂。

2.5. 用户管理用户管理部分实现的是对使用防火墙某些功能的需认证用户(如需用户认证激活的防火墙策略、IPSEC扩展认证等)的管理,注意和防火墙管理员用于区分。

用户可以直接在fortigate上添加,或者使用RADIUS、LDAP服务器上的用户数据库实现用户身份认证。

单个用户需要归并为用户组,防火墙策略、IPSEC扩展认证都是和用户组关联的。

2.6. 设备管理权限设置为每个设备接口设置访问权限,如下表所示:接口名称允许的访问方式Port1 Ping/HTTPS/SSH Port2 Ping/HTTPS/SSH Port3 Ping/HTTPS/SSH Port4 HA心跳线,不提供管理方式Port5 (保留)Port6 (保留)且只允许内网的可信主机管理Fortinet设备。

2.7. 管理会话超时管理会话空闲超时不要太长,缺省5分钟是合适的。

2.8. SNMP设置设置SNMP Community值和TrapHost的IP。

fortinet防火墙完全配置02-防火墙策略

映射服务器——设置虚拟IP 映射服务器——设置虚拟IP ——设置虚拟

绑定的外部接口

一对一映射

外部的IP地址 内部的IP地址 IP

端口映射

外部IP端口

内部服务器端口

映射服务器——设置服务器的负载 映射服务器——设置服务器的负载 —— 均衡

选择使用服务器 负载均衡 外部的IP 分配流量的方式 外部的IP端口

内部的服务器列 表

映射服务器——添加允许访问服务 映射服务器——添加允许访问服务 —— 器的策略

• 策略是从外向内建立的 • 目标地址是服务器映射的 虚拟IP

• 免责声明是在用户正确地输入用户名和密码后,弹出一个页面 对访问Internet作出一个说明,该说明可以是免责内容,也可 以作为广告使用 • 重定向网页是用户接受免责声明后,转向在这里输入的网址

如何设置防火墙认证——认证时间 如何设置防火墙认证——认证时间 —— 与协议

• 当没有已经认证的用户在没有数据流的情况下,经过“验证超 时“后,就需要重新认证 • 能够弹出用户名和密码的允许认证协议如上 • 采用证书方式认证

Accept Deny SSL——ssl vpn的策略 IPSec——Ipsec vpn的策略

如何创建IPv6和多播策略 如何创建IPv6和多播策略 IPv6

• • • 所有的IPV6和多播都是通过命令行来配置的 IPV6地址可以配置到任一接口 IPV6对象和策略

policy6 address6 addrgrp6

• 不需要启用NAT

实验

fortigate防火墙怎么样设置

fortigate防火墙怎么样设置fortigate防火墙的设置好坏,会影响到我们电脑的安全,那么要怎么样去设置呢?下面由店铺给你做出详细的fortigate防火墙设置方法介绍!希望对你有帮助!fortigate防火墙设置方法一:近期经常有群友和坛友反映将FortiOS升级到4.0 MR2后经常出现资源利用率很高的情况,大家可以参考下面的一些建议;1,FortiGate设备应该有足够的资源应对攻击资源利用率最好不要超过65% get sys performance status 在65%到85%是正常的。

2,只开启用得着的管理服务如果不用SSH或SNMP,就不要启用,避免开放可用的端口.。

3,将用得最多或最重要的防火墙策略尽量靠前防火墙策略是至上而下执行的。

4,只开启那些必要的流量日志流量日志会降低系统性能。

5,只开启那些必须的应用层协议检查应用层检查对系统性能是敏感的。

6,最小化发送系统告警信息如果已经配置了syslog或FAZ日志,尽可能不要配置SNMP或Email告警。

7,AV/IPS特征库更新间隔为4或6小时并启用允许服务器推升级。

8,精简保护内容表数量。

9,删除不必要的保护内容表。

10,精简虚拟域数量删除不必要的虚拟域低端设备最好不要用虚拟域。

11,如果性能显示不足就避免启用流量整形流量整形将降低流量处理性能如何优化防火墙内存使用率1,尽量不启用内存日志2,尽量不启用不必要的AV扫描协议3,减小扫描病毒文件的上限值,大多数带病毒的文件文件都小于2、3M4,删除不用的DHCP服务5,取消不用的DNS转发服务6,如IPS不需要,执行命令节省内存 Diag ips global all status disable7,改变session的ttl值set default 300 [conf sys session-ttl]set tcp-halfclose-timer 30 [config sys global]set tcp-halfopen-timer 20 [conf sys global]8,改变fortiguard的ttl值set webfilter-cache-ttl [conf sys fortiguard ]set antispam-cache-ttl [conf sys fortiguard ]9,改变DNS缓存的条数set dns-cache-limit [conf sys dns]10,不启用DNS转发unset fwdintf [conf system dns]上面出现的命令可查看CLI文档中相关用法fortigate防火墙设置方法二:恢复飞塔(FortiGate)防火墙的出厂设置当我们不能登录飞塔(FortiGate)防火墙的管理界面时可以使用此方法,不过必须要知道管理密码。

fortinet飞塔防火墙配置

Fortinet产品家族fortinet 的产品家族涵盖了完备的网络安全解决方案包括邮件,日志,报告,网络管理,安全性管理以及fortigate 统一安全性威胁管理系统的既有软件也有硬件设备的产品。

更多fortinet产品信息,详见/products.FortiGuard服务订制fortiguard 服务定制是全球fortinet安全专家团队建立,更新并管理的安全服务。

fortinet安全专家们确保最新的攻击在对您的资源损害或感染终端用户使用设备之前就能够被检测到并阻止。

fortiguard服务均以最新的安全技术构建,以最低的运行成本考虑设计。

fortiguard 服务订制包括:1、fortiguard 反病毒服务2、 fortiguard 入侵防护(ips)服务3、 fortiguard 网页过滤服务4、fortiguard 垃圾邮件过滤服务5、fortiguard premier伙伴服务并可获得在线病毒扫描与病毒信息查看服务。

FortiClientforticlient 主机安全软件为使用微软操作系统的桌面与便携电脑用户提供了安全的网络环境。

forticlient的功能包括:1、建立与远程网络的vpn连接2、病毒实时防护3、防止修改windows注册表4、病毒扫描forticlient还提供了无人值守的安装模式,管理员能够有效的将预先配置的forticlient分配到几个用户的计算机。

FortiMailfortimail安全信息平台针对邮件流量提供了强大且灵活的启发式扫描与报告功能。

fortimail 单元在检测与屏蔽恶意附件例如dcc(distributed checksum clearinghouse)与bayesian扫描方面具有可靠的高性能。

在fortinet卓越的fortios 与fortiasic技术的支持下,fortimail反病毒技术深入扩展到全部的内容检测功能,能够检测到最新的邮件威胁。

FortiGate 安全防火墙系列产品说明书

FortiOS™ 6.0Fortinet’s Network Operating SystemControl all the security and networking capabilities in all your Fortinet Security Fabric elements with one intuitive operating system. Improve your protection and visibility while reducing operating expenses and saving time with a truly consolidated next-generation enterprise firewall solution. FortiOS enables the Fortinet Security Fabric vision for enhancedprotection from IoT to Cloud.FortiOS is a security-hardened, purpose-built operating system that is the software foundation of FortiGate. Control all the security and networking capabilities in all your FortiGates across your entire network with one intuitive operating system. FortiOS offers anextensive feature set that enables organizations of all sizes to deploy the security gateway setup that best suits theirenvironments. As requirements evolve, you can modify them withminimal disruptions and cost.As companies look to transform everything from their business operating models to service delivery methods, they are adopting technologies such as mobile computing, IoT and multi-cloud networks to achieve business agility, automation, and scale. Theincreasing digital connectedness of organizations is driving the requirement for a security transformation, where security is integrated into applications, devices, and cloud networks to protect business data spread across these complex environments. FortiOS™ 6.0 delivers hundreds of new features and capabilities that were designed to provide the broad visibility, integrated threat intelligence, and automated response required for digital business. The Fortinet Security Fabric, empowered by FortiOS 6.0, is an intelligent framework designed for scalable, interconnected security combined with high awareness, actionable threat intelligence, and open API standards for maximum flexibility and integration to protect even the most demanding enterprise environments. Fortinet’s security technologies have earned the most independent certifications for security effectiveness and performance in the industry. The Fortinet Security Fabric closes gaps left by legacypoint products and platforms by providing the broad, powerful, and automated protection that today’s organizations require across their physical and virtual environments, from endpoint to the cloud.Introducing FortiOS 6.0FortiOS 6.0 AnatomyFEATURE HIGHLIGHTS System Integration§Standard-based monitoring output – SNMP Netflow/Sflow and Syslog support to external (third-party) SIEM and logging system§Security Fabric integration with Fortinet products and technology allianceCentral Management and Provisioning§Fortinet/third-party automation and portal services support via APIs and CLI scripts§Rapid deployment features including cloud-based provisioning solutions§Developer community platform and professional service options for complex integrationsCloud and SDN Integration §Multi-cloud support via integration with Openstack, VMware NSX, Nuage Virtualzed Services, and Cisco ACI infrastructure§NEW: Ease of configuration with GUI support and dyanamic address objectsconfident that your network is getting more secure over time.Fortinet offers the most integrated and automated Advanced Threat Protection (ATP) solution available today through an ATP framework that includes FortiGate, FortiSandbox, FortiMail, FortiClient, and FortiWeb. These products easily work together to provide closed loop protection across all of the most common attack vectors.FSA Dynamic Threat DB UpdateDetailed Status Report File Submission124AutomationStitches are new administrator-defined automated work flows that use if/then statements to cause FortiOS to automatically respond to an event in a pre-programmed way. Because stitches are part of the security fabric, you can set up stitches for any device in the Security Fabric.HIGHLIGHTSMonitoring§Real-time monitors§NOC Dashboard§NEW: IOS push notification via FortiExplorer app§Dashboard NOC view allows you to keep mission-critical information inview at all times. Interactive and drill-down widgets avoid dead-endsduring your investigations, keeping analysis moving quickly and smoothly. OperationFortiOS provides a broad set of operation tools that make identification and response to security and network issues effective. Security operations is further optimized with automations, which contribute to faster and more accurate problem resolutions.Policy and ControlFortiGate provides a valuable policy enforcement point in your network where you can control your network traffic and apply security technologies. With FortiOS, you can set consolidated policies that include granular security controls. Every security service is managed through a similar paradigm of control and can easily plug into a consolidated policy. Intuitive drag-and-drop controls allow you to easily create policies, and one-click navigation shortcuts allow you to more quickly quarantine end points or make policy edits.SecurityFortiGuard Labs provides the industry-leading security services and threat intelligence delivered through Fortinet solutions. FortiOS manages the broad range of FortiGuard services available for the FortiGate platform, including application control, intrusion prevention, web filtering, antivirus, advanced threat protection, SSL inspection, and mobile security. Service licenses are available a-la-carte or in a cost-effective bundle for maximum flexibility of deployment.Industry-leading security effectivenessFortinet solutions are consistently validated for industry-leading security effectiveness inindustry tests by NSS Labs for IPS and application control, by Virus Bulletin in the VB100comparative anti-malware industry tests, and by AV Comparatives.§Recommended Next Generation Firewall with near perfect, 99.47% securityeffectiveness rating. (2017 NSS Labs NGFW Test of FortiGate 600D & 3200D)§Recommended Breach Prevention Systems with 99% overall detection. (2017 NSSBreach Prevention Systems Test of FortiGate with FortiSandbox)§Recommended Data Center Security Gateway with 97.87% and 97.97% securityeffectiveness. (2017 NSS Data Center Security Gateway Test with FortiGate 7060Eand 3000D)§Recommended Next Generation IPS with 99.71% overall security effectiveness. (2017NSS Next Generation IPS Test with FortiGate 600D)§ICSA Certified network firewalls, network IPS, IPsec, SSL-TLS VPN, antivirus.NetworkingWith FortiOS you can manage your networking and security in one consistent native OS on the FortiGate. FortiOS delivers a wide range of networking capabilities, including extensive routing, NAT, switching, Wi-Fi, WAN, load balancing, and high availability, making the FortiGate a popular choice for organizations wanting to consolidate their networking and security functions.SD WANFortiGate SD-WAN integrates next generation WAN and security capabilities into a single, multi-path WAN edge solution. Secure SD-WAN makes edge application aware and keeps application performance high with built-in WAN path controller automation. With integrated NGFW, it is easier to enable direct interent access and continues to keep high security posture with reduced complexity.Platform SupportPerformanceThe FortiGate appliances deliver up to five timesthe next generation firewall performance and10 times the firewall performance of equivalentlypriced platforms from other vendors. The highperformance levels in the FortiGate are basedon a Parallel Path Processing architecture in FortiOS that leveragesperformance, optimized security engines, and custom developednetwork and content processors. Thus, FortiGate achieved thebest cost per Mbps performance value results.Ultimate deployment flexibilityProtect your entire network inside and out through a policy-drivennetwork segmentation strategy using the Fortinet solution. It is easyto deploy segment optimized firewalls, leveraging the wide range ofFortiGate platforms and the flexibility of FortiOS to protect internalnetwork segments, the network perimeter, distributed locations,public and private clouds, and the data center — ensuring youhave the right mix of capabilities and performance for eachdeployment mode.Virtual desktop option to isolate the SSL VPN session from the client computer’s desktop environment IPsec VPN:- Remote peer support: IPsec-compliant dialup clients, peers with static IP/dynamic DNS- Authentication method: Certificate, pre-shared key- IPsec Phase 1 mode: Aggressive and main (ID protection) mode- Peer acceptance options: Any ID, specific ID, ID in dialup user group EMAC-VLAN support: allow adding multiple Layer 2 addresses (or Ethernet MAC addresses) to a single physical interfaceVirtual Wire Pair:- Process traffic only between 2 assigned interfaces on the same network segment- Available on both transparent and NAT/route Mode- Option to implement wildcard VLANs setupGLOBAL HEADQUARTERS Fortinet Inc.899 KIFER ROAD Sunnyvale, CA 94086United StatesTel: +/salesEMEA SALES OFFICE 905 rue Albert Einstein 06560 Valbonne FranceTel: +33.4.8987.0500APAC SALES OFFICE 300 Beach Road 20-01The Concourse Singapore 199555Tel: +65.6395.2788LATIN AMERICA SALES OFFICE Sawgrass Lakes Center13450 W. Sunrise Blvd., Suite 430 Sunrise, FL 33323United StatesTel: +1.954.368.9990Copyright© 2018 Fortinet, Inc. All rights reserved. Fortinet®, FortiGate®, FortiCare® and FortiGuard®, and certain other marks are registered trademarks of Fortinet, Inc., in the U.S. and other jurisdictions, and other Fortinet names herein may also be registered and/or common law trademarks of Fortinet. All other product or company names may be trademarks of their respective owners. Performance and other metrics contained herein were attained in internal lab tests under ideal conditions, and actual performance and other results may vary. Network variables, different network environments and other conditions may affect performance results. Nothing herein represents any binding commitment by Fortinet, and Fortinet disclaims all warranties, whether express or implied, except to the extent Fortinet enters a binding written contract, signed by Fortinet’s General Counsel, with a purchaser that expressly warrants that the identified product will perform according to certain expressly-identified performance metrics and, in such event, only the specific performance metrics expressly identified in such binding written contract shall be binding on Fortinet. For absolute clarity, any such warranty will be limited to performance in the same ideal conditions as in Fortinet’s internal lab tests. In no event does Fortinet make any commitment related to future deliverables, features or development, and circumstances may change such that any forward-looking statements herein are not accurate. Fortinet disclaims in full any covenants, representations, and guarantees pursuant hereto, whether express or implied. Fortinet reserves the right to change, modify, transfer, or otherwise revise this publication without notice, and the most current version of the publication shall be applicable.FST -PROD-DS-FOS FOS-DAT-R6-201804RESOURCEURLThe FortiOS Handbook — The Complete Guide /fgt.html Fortinet Knowledge Base/Virtual Systems (FortiOS Virtual Domains) divide a single FortiGate unit into two or more virtual instances of FortiOS that function separately and can be managed independently.REFERENCESConfigurable virtual systems resource limiting and management such as maximum/guaranteed ‘active sessions’ and log disk quotaVDOM operating modes: NAT/Route or Transparent VDOM security inspection modes: Proxy or Flow-based Web Application Firewall:- Signature based, URL constraints and HTTP method policyServer load balancing: traffic can be distributed across multiple backend servers: - B ased on multiple methods including static (failover), round robin, weighted or based on round trip time, number of connections.- Supports HTTP , HTTPS, IMAPS, POP3S, SMTPS, SSL or generic TCP/UDP or IP protocols.- Session persistence is supported based on the SSL session ID or based on an injected HTTP cookie.NOTE: F eature set based on FortiOS V6.0 GA, some features may not apply to all models. For availability, please refer to Softwarefeature Matrix on 。

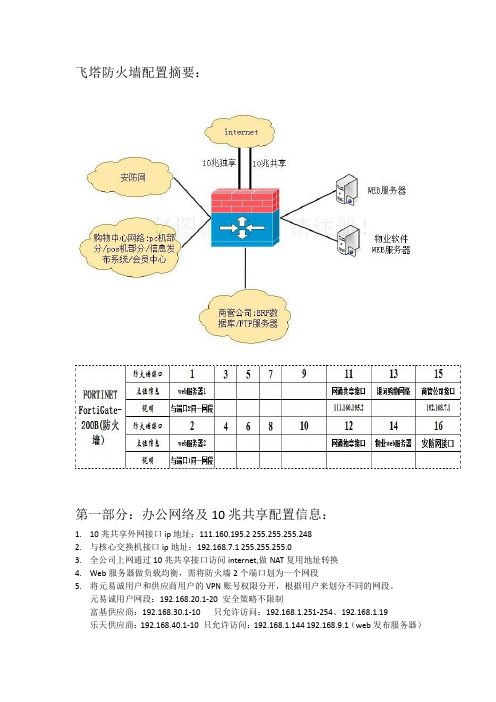

飞塔防火墙配置

飞塔防火墙配置摘要:第一部分:办公网络及10兆共享配置信息:1.10兆共享外网接口ip地址:111.160.195.2 255.255.255.2482.与核心交换机接口ip地址:192.168.7.1 255.255.255.03.全公司上网通过10兆共享接口访问internet,做NAT复用地址转换4.Web服务器做负载均衡,需将防火墙2个端口划为一个网段5.将元易诚用户和供应商用户的VPN账号权限分开,根据用户来划分不同的网段。

元易诚用户网段:192.168.20.1-20 安全策略不限制富基供应商:192.168.30.1-10 只允许访问:192.168.1.251-254、192.168.1.19乐天供应商:192.168.40.1-10 只允许访问:192.168.1.144 192.168.9.1(web发布服务器)北方网供应商:192.168.50.1-10 192.168.8.1-3(两台web服务器做负责均衡)6.添加5条路由:第一条:192.168.1.0 0.0.0.255 192.168.7.2第二条:192.168.2.0 0.0.0.255 192.168.7.2第三条:192.168.5.0 0.0.0.255 192.168.7.2第四条:192.168.6.0 0.0.0.255 192.168.7.2第五条:0.0.0.0 0.0.0.0 111.160.195.17.外网接口屏蔽ping功能,启用病毒扫描保护8.做流量限制第二部分:银河购物中心与商管公司的网络数据信息1.购物中心商户网络接入部分分为四个部分:会员中心和服务台部分、商户pc机部分,pos机部分,信息发布部分。

其中会员中心和服务台部分与商管公司网络交互不做限制,商户pc机部分只允许访问指定的ftp服务器(192.168.1.19).Pos和信息发布部分只允许访问erp数据库(192.168.1.254).2.安防网过来的数据只可以访问192.168.2~6.0的网段第三部分: 10兆独享配置信息1.10兆独享外网接口ip地址:2.10兆独享接口与内网物业web服务器接口做NAT静态地址装换、并开启相应端口、如80803.10兆独享接口与内网web服务器接口做NAT静态地址转换、并开启相应端口、如:80端口4.10兆独享接口启用web安全防护功能,如:DoS攻击、SQL注入攻击功能等等5.外网接口屏蔽ping功能,启用病毒扫描保护。

fortigate使用手册

fortigate使用手册FortiGate是一款功能强大的网络安全设备,可帮助企业保护其网络免受各种威胁和攻击。

本使用手册将引导您正确配置和使用FortiGate 设备,确保您的网络安全和数据的保护。

一、FortiGate设备简介FortiGate设备是一种集成了防火墙、入侵防御系统、虚拟专用网络等多种功能的网络安全设备。

它采用了先进的硬件和软件技术,能够提供高性能和可靠的安全解决方案。

FortiGate设备适用于各种规模的企业网络,从小型办公室到大型企业网络都可以使用。

二、FortiGate设备的安装与配置1. 设备安装在开始配置FortiGate设备之前,您需要确保设备已经正确安装在网络中。

将设备适配器插入电源插座,并将设备与网络交换机或路由器连接。

确保设备的电源和网络连接正常。

2. 监听设备在配置FortiGate设备之前,您需要确保您的计算机与设备处于同一网络中。

通过打开浏览器,在浏览器地址栏中输入设备的IP地址,如果一切正常,您将能够访问到设备的管理界面。

3. 初始配置初次登录设备管理界面时,您需要按照设备提供的引导进行初始配置。

设置管理员账户和密码,并进行基本网络设置,如IP地址、子网掩码、网关等。

此步骤将确保您能够正常访问设备并进行后续配置。

三、FortiGate设备的基本配置1. 接口配置FortiGate设备具有多个接口,用于与网络连接。

您需要为每个接口分配一个合适的IP地址,以确保设备能够与其他网络设备正常通信。

2. 防火墙策略配置防火墙策略是FortiGate设备的核心功能之一,它用于控制流经设备的网络流量。

您可以根据需求配置访问控制规则,允许或阻止特定的流量。

确保您的防火墙策略满足安全需求,并允许合法的网络通信。

3. 安全服务配置FortiGate设备提供了多种安全服务选项,如入侵防御系统、反病毒、反垃圾邮件等。

您可以根据需要启用这些服务,增强网络的安全性和保护能力。

四、FortiGate设备的高级配置1. 虚拟专用网络(VPN)配置FortiGate设备支持VPN功能,可实现安全的远程访问和分支之间的安全通信。

飞塔防火墙配置

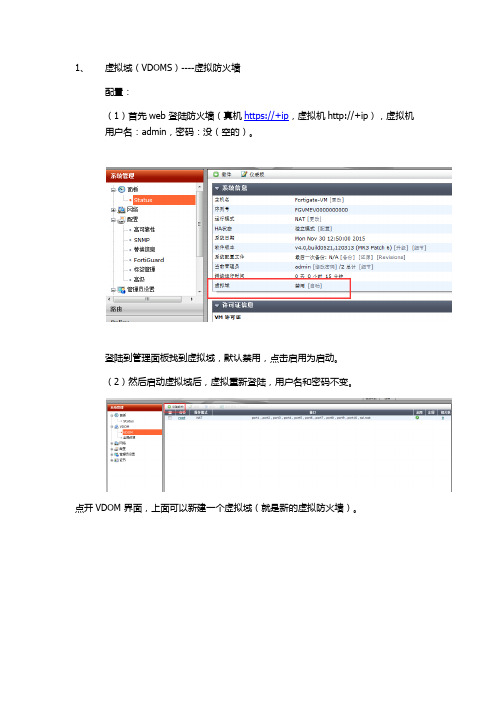

1、虚拟域(VDOMS)----虚拟防火墙配置:(1)首先web 登陆防火墙(真机https://+ip,虚拟机http://+ip),虚拟机用户名:admin,密码:没(空的)。

登陆到管理面板找到虚拟域,默认禁用,点击启用为启动。

(2)然后启动虚拟域后,虚拟重新登陆,用户名和密码不变。

点开VDOM 界面,上面可以新建一个虚拟域(就是新的虚拟防火墙)。

防火墙名和模式,NAT为3层,透明为2层。

3、在左手边系统菜单下面有当前VDOM角色,有全局和VDOM可以选。

2、VDOM 启用后,点击全局配置模式---------网络----接口,可以把接口分配给不同的虚拟域(1)全局点开接口后,选择着需要更改虚拟域的接口,选择上方编辑(2)点开端口编辑,能配置端口IP和相应管理协议还可以设置端口监控,web 代理、分片等。

附加IP地址就是例如一个公网24位的地址,运营商给了10个可以用IP:10.10.10.1 -10地址模式上填写:10.10.10.1 ,剩余10.10.10.2-10就可以通过附加IP地址填写。

3、除了对现有接口进行编辑,也能新建接口,新建接口后能选择接口类型,(根据深信服上端口配置,均为3层口,这次配置具体端口是什么类型,需要客户确认)其余配置和编辑端口时一样。

4、需要对虚拟防火墙进行路由、策略配置需要寻找当前VDOM角色:静态路由配置,配置完静态路由后,能点开当前路由查看路由表:5、防火墙object 虚地址(为外网访问内网服务器做的端口转换)6、policy 这边所做的就是NAT 和其他放通的策略。

可以完成参照深信服防火墙的策略来做。

7、全局模式下,配置HA(1)集群设置:群名和密码,主备要完全一致,启动会话交接(就是主挂了的时候,被会直接把会话复制过去,然后起来运行)(2)主备设置,设备优先级默认128,优先级高的,设备为主,记得勾选储备管理端口集群成员(这样就能对集群的设备进行单个管理)(3)选择端口作为心跳线,例如选择PORT4口,然后把心跳线对接,同步配置就可以。

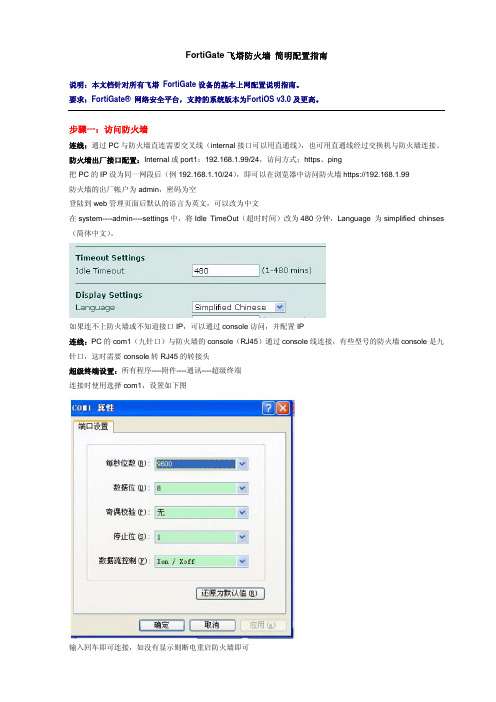

FortiGate飞塔防火墙 简明配置指南

FortiGate飞塔防火墙简明配置指南说明:本文档针对所有飞塔 FortiGate设备的基本上网配置说明指南。

要求:FortiGate® 网络安全平台,支持的系统版本为FortiOS v3.0及更高。

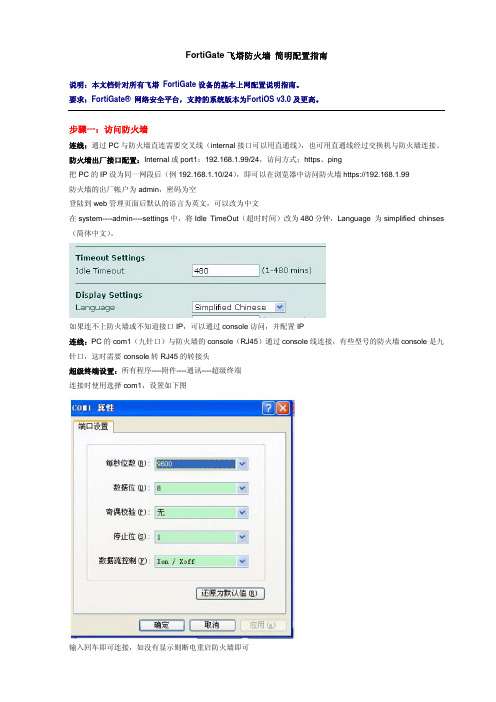

步骤一:访问防火墙连线:通过PC与防火墙直连需要交叉线(internal接口可以用直通线),也可用直通线经过交换机与防火墙连接。

防火墙出厂接口配置:Internal或port1:192.168.1.99/24,访问方式:https、ping把PC的IP设为同一网段后(例192.168.1.10/24),即可以在浏览器中访问防火墙https://192.168.1.99防火墙的出厂帐户为admin,密码为空登陆到web管理页面后默认的语言为英文,可以改为中文在system----admin----settings中,将Idle TimeOut(超时时间)改为480分钟,Language 为simplified chinses (简体中文)。

如果连不上防火墙或不知道接口IP,可以通过console访问,并配置IP连线:PC的com1(九针口)与防火墙的console(RJ45)通过console线连接,有些型号的防火墙console是九针口,这时需要console转RJ45的转接头超级终端设置:所有程序----附件----通讯----超级终端连接时使用选择com1,设置如下图输入回车即可连接,如没有显示则断电重启防火墙即可连接后会提示login,输入帐号、密码进入防火墙查看接口IP:show system interface配置接口IP:config system interfaceedit port1或internal 编辑接口set ip 192.168.1.1 255.255.255.0 配置IPset allowaccess ping https http telnet 配置访问方式set status upend配置好后就可以通过网线连接并访问防火墙步骤二:配置接口在系统管理----网络中编辑接口配置IP和访问方式本例中内网接口是internal,IP,192.168.1.1 访问方式,https ping http telnet本例中外网接口是wan1,IP,192.168.100.1访问方式,https ping步骤三:配置路由在路由----静态中写一条出网路由,本例中网关是192.168.100.254步骤四:配置策略在防火墙----策略中写一条出网策略,即internal到wan1并勾选NAT即可。

FortiGate 80E配置指南说明书

malicious attackers on the Internet, if we want our personal files and assets protected from malevolent hackers, it goes without saying that we need a stronger software solution to protect ourselves from their attacks. Browsing the Internet without a secure network is enough for us to appear vulnerable to these attacks.scanning it at surface level. Application filtering can be used to control access of the user and the action that it is trying to perform. 3G/4G WAN Connectivity The 3G/4G WAN Connectivity feature makes it compatible with existing USB modems. It is quickly becoming the next best, or even better, alternative to DSL connections.according to your specific business needs.The FortiGuard Enterprise Bundle is made for bigger businesses that require stronger security as cyber threats emerge every second.The Enterprise Bundle combines all cybersecurity services into one comprehensive bundle that protects you against all channels. Fortinet is an American multinational corporation founded by brothers Ken Xie and Michael Xie, both of whom are successful owners of separate IT companies.Since they founded Fortinet in 2002 with headquarters in Sunnyvale, California, the company since then became one of the known leaders in IT cybersecurity, developing top of the line cybersecurity software and appliance services.The FortiGate firewall was the first-ever product released by Fortinet. Almost 20 years later, the company is still going strong, developing and marketing cybersecurity products and services like firewalls, and anti-virus, intrusion prevention, and endpoint security software solutions. gajendra_moksha_in.pdf In 2016, it first released its security fabric architecture which included integration and automation with other networks’ security devices and third-party vendors. Users from all over the world depend on Fortinet when looking for solutions for network, mobile application, cloud, or mobile environments. This includes solutions on multi-cloud, IoT, SD-WAN capabilities, wireless access points, sandboxing, and messaging security. When more than 450,000 customers from the largest known enterprises, service providers, and government organizations in many different industries across the world trust Fortinet’s uncompromised protection against expanding attacks, there’s no reason not to trust it to do its best with things of a lesser impact, like providing enterprise-grade protection on smaller networks. Check Latest Price As the threat landscape continues to become more advanced, so is the need to use next-generation firewalls (NGFWs) that use deep-packet inspection and advanced overall threat protection.Such firewalls have extensive control and visibility over new signatures, blocking malware even before it enters a network. What makes Fortigate 80E and other Fortigate Firewall products better than other firewalls in the market is its affordability and easy-to-deploy solution. ejemplos de convencionalidad del signo linguistico Many users find its GUI simple and easy to get around with. Though, as some users reported, encountering crashes that require hard reboots is one downside.Also, report scans are not in real-time. Hopefully, both of these can improve on future versions.Good thing is that Fortinet provides FortiCare Services, and ongoing technical support ,making up for this drawback. Fortigate 80E makes it possible to quickly deploy and simplify VPN and SSL setups without added licensing costs. It’s an appliance worth considering if you’re in the market for a new firewall replacement. If you own an enterprise branch office or middle-sized business, there’s no way you can find a better firewall appliance at a much lower cost than this one.those on , feel free to check them out! If you haven’t found the right firewall for you, there’s no need to worry, we are here to help you decide which firewall will help your business the best, and we will always be here for you to help you make the right choice.。

Fortigate防火墙简单配置指导

华为技术安全服务Fortigate防火墙简明配置指导书华为技术华为技术有限公司二〇一三年六月版权声明©2003 华为技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书的部分或全部,并不得以任何形式传播。

作者信息修订记录目录第一章、产品简介 (4)第二章、FORTIGATE防火墙简明配置指导 (8)1、恢复缺省 (8)2、串口配置 (8)3、交叉网线连port3,进入web配置 (9)4、配置外口网关 (9)5、配置路由 (10)6、配置虚拟外网IP (10)7、配置端口服务 (11)8、组合服务 (11)9、将组合服务关联到映射IP (12)第一章、产品简介FortiGate安全和内容控制系列产品,是利用一种新的体系结构方法研发的,具有无与伦比的价格/性能比;是完全的、所有层网络安全和内容控制的产品。

经过一些安全行业深受尊重的安全专家多年的研究开发,FortiGate解决方案突破了网络的“内容处理障碍”。

提供了在网络边界所有安全威胁类型(包括病毒和其它基于内容的攻击)的广泛保护。

并且具备空前的消除误用和滥用文字的能力,管理带宽和减少设备与管理的费用。

常规的安全系统,像防火墙和VPN 网关在防止称为网络层攻击是有效的,它通过检查包头信息来保证来自信任源合法请求的安全。

但在现今,绝大多数破坏性的攻击包括网络层和应用层或基于内容的攻击进行联合攻击,例如病毒和蠕虫。

在这些更多诡辩的攻击中,有害的内容常常深入到包内容,通过许多表面上“友好的”很容易穿过传统防火墙的数据包传播。

同样的,有效的网络保护依靠辨认复杂和狡猾的若干信息包模式样本,并且需要除了网络层实时信息,还有分解和分析应用层内容(例如文件和指令)的能力。

然而,在现今的网络速度下,完成高效率的内容处理所必需的处理能力要超过最强大网络设备的性能。

结果,使用常规解决方案的机构面临着“内容处理障碍”,这就迫使他们在桌面和服务器上加强内容服务的配置。

3分钟搞定飞塔50B防火墙配置

3分钟搞定飞塔50B防火墙配置飞塔防火墙的默认管理IP地址为192.168.1.99(internal口),可以将电脑与其internal 口进行连接,https://192.168.1.99就可以登录了,默认用户名为admin,密码为空。

该指导会完成以下功能的描述,其他功能需自己慢慢体会。

一.配置界面改中文二.配置PPPoE和固定IP三.封端口四.禁止P2P,在线视频五.升级防火墙系统软件六.配置文件的备份和回复七.恢复初始设置八.恢复密码如下图,初始配置界面是英文,通过选择System——Admin——Settings——Display setting——language——Simplified Chinese——Apply二、PPPoE和固定IP设置如下图,设置网络——接口——wan1——编辑这里先配置用户名和密码,拨号成功后会获得IP地址,网关等,注意PPPoE拨号不用写路由。

其他保持默认。

如果选择固定IP就用自定义。

防火墙策略防火墙策略里面有很多选项,这里就不一一讲解了,只说我们会用到的方面。

防火墙是有一个默认的策略在里面,all到all的全部都放通。

这里可以对策略进行配置,做到精确匹配。

这里可以配置每个主机的地址,调用在策略上方便管理。

封端口在服务——定制——新建这里我新建了一个服务是封17991端口流量整形器可以做共享和每IP的流量控制。

具体可以自行操作。

虚拟IP的设置:虚拟IP主要的作用是把内网主机的端口,映射到外网IP的端口地址,典型应用主要在总部,总部将内部主机17991,3000端口等映射出外网,让营业部的通信平台进行连接。

保护内容表防护墙的保护内容表的内容是在UTM中进行设备,然后在这里统一调用的。

所以我们要现在UTM功能区里做好内容。

这里是保护内容表里可以关联的UTM内容下面看一下UTM如何设置比较重要的是应用控制这个选项:这里我新建了一个策略1,内容是禁止P2P,media和game新建应用条目可以做选择。

飞塔 防火墙详解与配置

简单、高效、安全 FortiGate-110C 在一台单一的设备中集成了防火墙、IPSec&SSL VPN、入侵防御、防病毒、防恶意软件、防垃圾邮件、 P2P 安全及 Web 过滤,可识别多种安全威胁,为中小型企业和分支办公室提供完美的安全解决方案。FortiGate-110C 安装快捷,可自动下载并按时升级过滤库,保护企业不会受到最新病毒、网络漏洞、蠕虫、垃圾邮件、网络钓鱼及 恶意站点的侵害。内置专利的 FortiASIC 加速技术,FortiGate-110C 可提供业界领先的性能,10 个接口可为日益增长的 网络的扩展性提供保证。

Fortinet ASIC 技术益处 FortiASIC 是 Fortinet 独有的硬件技术的基础。FortiASIC 是特定的软件、高性能网络及内容处理器的综合, 它通过使用一个智能的、专利技术的内容扫描引擎 和多种算法来加速需要密集型计算的安全服务。 FortiASIC 为企业和运营商级的 UTM 服务提供必要的 性能。再加上 FortiOS 安全加固操作系统,FortiASIC 可提供终极的性能和安全。

特征

益处

硬件加速

八个可配置内置交 换接口和双千兆 WAN 接口 自动升级

FortiASIC 加速检测确保不会出现性 能瓶颈

网络分区配置更加灵活,不再需 要额外的交换机产品,提升网络 的扩展性和实用性

不需要管理员的干预即可实现不 间断的特征库更新

统一安全架构

单一设备中的多种威胁保护提高 了安全性,降低了部署成本

标准FortiCare支持服务 包括以下服务内容:

1 年的硬件保修 90 天的 FortiCare Web 技术支持 90 天的软件升级 售后支持指南请参阅 /support/reg-guide.html

飞塔防火墙配置手册

出厂默认的DHCP服务器配置 ......................................... 21 出厂默认的NAT/ 路由模式的网络配置 ................................ 21 出厂默认的透明模式的网络配置 ..................................... 23 出厂默认防火墙设置 ............................................... 23 出厂默认的防火墙保护内容设置 ..................................... 23 恢复出厂默认设置 ................................................. 24

FortiGate-60/60M/ADSL, FortiWiFi-60, FortiGate-100A

V3.0 MR1 设备安装手册

INSTALLGUI

V3.0 MR1 FortiGate-60系列以及FortiGate-100 A设备安装手册

2006年4月10日 01- 30001-0266-20060410

设置公共FortiGate接口对Ping命令请求不作出响应 .................... 29

NAT/路由模式安装 ................................................. 30

配置FortiGate设备的NAT/路由模式准备 ........................................................ 30 配置使用DHCP或PPPoE................................................................................... 31

FortiGate飞塔防火墙 简明配置指南

FortiGate飞塔防火墙简明配置指南说明:本文档针对所有飞塔 FortiGate设备的基本上网配置说明指南。

要求:FortiGate® 网络安全平台,支持的系统版本为FortiOS v3.0及更高。

步骤一:访问防火墙连线:通过PC与防火墙直连需要交叉线(internal接口可以用直通线),也可用直通线经过交换机与防火墙连接。

防火墙出厂接口配置:Internal或port1:192.168.1.99/24,访问方式:https、ping把PC的IP设为同一网段后(例192.168.1.10/24),即可以在浏览器中访问防火墙https://192.168.1.99防火墙的出厂帐户为admin,密码为空登陆到web管理页面后默认的语言为英文,可以改为中文在system----admin----settings中,将Idle TimeOut(超时时间)改为480分钟,Language 为simplified chinses (简体中文)。

如果连不上防火墙或不知道接口IP,可以通过console访问,并配置IP连线:PC的com1(九针口)与防火墙的console(RJ45)通过console线连接,有些型号的防火墙console是九针口,这时需要console转RJ45的转接头超级终端设置:所有程序----附件----通讯----超级终端连接时使用选择com1,设置如下图输入回车即可连接,如没有显示则断电重启防火墙即可连接后会提示login,输入帐号、密码进入防火墙查看接口IP:show system interface配置接口IP:config system interfaceedit port1或internal 编辑接口set ip 192.168.1.1 255.255.255.0 配置IPset allowaccess ping https http telnet 配置访问方式set status upend配置好后就可以通过网线连接并访问防火墙步骤二:配置接口在系统管理----网络中编辑接口配置IP和访问方式本例中内网接口是internal,IP,192.168.1.1 访问方式,https ping http telnet本例中外网接口是wan1,IP,192.168.100.1访问方式,https ping步骤三:配置路由在路由----静态中写一条出网路由,本例中网关是192.168.100.254步骤四:配置策略在防火墙----策略中写一条出网策略,即internal到wan1并勾选NAT即可。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Fortigate防火墙安全配置规范

1.概述

1.1. 目的

本规范明确了Fortigate防火墙安全配置方面的基本要求。

为了提高Fortigate防火墙的安全性而提出的。

1.2. 范围

本标准适用于 XXXX使用的Fortigate 60防火墙的整体安全配置,针对不同型号详细的配置操作可以和产品用户手册中的相关内容相对应。

2.设备基本设置

2.1. 配置设备名称

制定一个全网统一的名称规范,以便管理。

2.2. 配置设备时钟

建议采用NTP server同步全网设备时钟。

如果没有时钟服务器,则手工设置,注意做HA的两台设备的时钟要一致。

2.3. 设置Admin口令

缺省情况下,admin的口令为空,需要设置一个口令。

密码长度不少于8个字符,且密码复杂。

2.4. 设置LCD口令

从设备前面板的LCD可以设置各接口IP地址、设备模式等。

需要设置口令,只允许管理员修改。

密码长度不少于8个字符,且密码复杂。

2.5. 用户管理

用户管理部分实现的是对使用防火墙某些功能的需认证用户(如需用户认证激活的防火墙策略、IPSEC扩展认证等)的管理,注意和防火墙管理员用于区分。

用户可以直接在fortigate上添加,或者使用RADIUS、LDAP服务器上的用户数据库实现用户身份认证。

单个用户需要归并为用户组,防火墙策略、IPSEC扩展认证都是和用户组关联的。

2.6. 设备管理权限设置

为每个设备接口设置访问权限,如下表所示:

接口名称允许的访问方式

Port1 Ping/HTTPS/SSH Port2 Ping/HTTPS/SSH Port3 Ping/HTTPS/SSH Port4 HA心跳线,不提供管理方式

Port5 (保留)

Port6 (保留)

且只允许内网的可信主机管理Fortinet设备。

2.7. 管理会话超时

管理会话空闲超时不要太长,缺省5分钟是合适的。

2.8. SNMP设置

设置SNMP Community值和TrapHost的IP。

监控接口状态及接口流量、监控CPU/Memory等系统资源使用情况。

2.9. 系统日志设置

系统日志是了解设备运行情况、网络流量的最原始的数据,系统日志功能是设备有效管理维护的基础。

在启用日志功能前首先要做日志配置,包括日志保存的位

置(fortigate内存、syslog服务器等)、需要激活日志功能的安全模块等。

如下图

所示:

2.10. Update策略的设置

如果Fortigate设备不连接互联网,升级需要网络管理员手工完成。

在设备采购完成后,即可根据合同号和设备序列号,到fortinet网站注册,定期下载病毒库和IPS特征库,选择没有业务量的时间段升级,避免因升级对业务造成影响。

2.11. 配置文件的备份

设备配置发生变更后(包括最初部署时,和以后添加或删除策略时),就要及时做配置备份。

备份文件/文件夹的命名:设备名称_日期,如TJ_FG300A01_20050718。

在HA CLUSTER情况下,只需备份primary unit即可。

2.12. 安装后记录

安装后建议保存以下文档:

•一份解释FortiGate周边设备拓扑的文档

•一份文档解释:

–FG运行模式,接口相关参数,路由定义

–防火墙/VPN的策略解释

–保护内容表的服务启用情况

–防火墙的注册信息

–FortiCare/FortiGuard服务包扩展

•一份运行状态文档

–CPU/MEM利用率,并发会话数

–建立一周或一个月的基本运行状态文档

3.防火墙设置

3.1. 防火墙设置注意事项

•策略中尽量不用all作源/目的地址。

•尽可能不用FQDN地址,FortiGate自己发起DNS查询影响性能。

•策略中尽可能不用ANY作协议/服务。

•确有必要才启用流量日志,流量日志会影响系统性能。

•每条策略加上注释,比如谁是请求者和授权者等。

•如果可能不要用端口范围作服务,认证审核每个服务端口,避免留出漏洞。

•尽量使用地址组及服务组,以减少策略条数,既能优化性能,也能便于管理。

•定义VIP时要特别小心,VIP采用了ARP代理的方法,而且定义后马上生效。

•最后一条是全deny的防火墙策略

•防火墙策略尽量精确到单个IP地址、单个端口,这样既提高安全性,也能提高系统的性能和稳定性

4.性能调整

•FortiGate设备应该有足够的资源应对攻击

–资源利用率最好不要超过65% ( get sys performance status)

–在65%到85%是可以接受的, 但超过后可能不稳定

•只开启用得着的管理服务,如果不用SSH或SNMP,就不要启用。

•将用得最多或最重要的防火墙策略尽量靠前,防火墙策略是至上而下执行的。

•只开启那些必要的流量日志,流量日志会降低系统性能。

•只开启那些必须的应用层协议检查,应用层检查对系统性能是敏感的。

•最小化发送系统告警信息,如果已经配置了syslog或FAZ日志,尽可能不要配置SNMP或Email告警。

•A V/IPS特征库更新间隔为4或6小时。

•精简保护内容表数量,删除不必要的保护内容表。

•精简虚拟域数量,删除不必要的虚拟域,低端设备不要用虚拟域。

•如果性能显示不足就避免启用流量整形,流量整形将降低流量处理性能。

•建议采用外置的日志存储方式(如syslog、FortiAnalyzer等),建议使用单独的接口输出日志。

•关闭不必要的内容存档。

•建议关闭或降低各种自动运行程序的频率,如自动更新、NTP时间同步等。

•设置正确的优化模式,如果使用防病毒或IPS功能,则设置为antivirus模式;

如果仅使用防火墙功能,则设置为throughput模式。

•尽量使用NP2接口,其次FA2接口。

•关闭不必要的session-helper可以降低CPU负载。

5.内存释放

•不启用内存日志

•不启用不必要的A V扫描协议

•减小扫描病毒文件的上限值

•删除不用的DHCP服务

•取消不用的DNS转发服务

•如IPS不需要,执行命令节省内存,Diag ips global all status disable •改变session的ttl值

–set default 300 [conf sys session-ttl]

–set tcp-halfclose-timer 30 [config sys global]

–set tcp-halfopen-timer 20 [conf sys global]

•改变fortiguard的ttl值

–set webfilter-cache-ttl [conf sys fortiguard ]

–Set antispam-cache-ttl [conf sys fortiguard ]

•改变DNS缓存的条数

–Set dns-cache-limit [conf sys dns]

•不启用DNS转发

unset fwdintf [conf system dns]。