电脑史上最伟大的五位白帽黑客

历史上五大最著名的黑客

凯文·鲍尔森对汽车很感兴趣。1990年,洛杉矶电台推出一当有奖节目,宣布将向第102位打入电话的听众免费赠送一辆保进捷跑车。结果,鲍尔森立即以黑客手段进入洛杉矶电台的KIIS-FM电话线,并“顺利”地成为了赢得保时捷的“幸运听众”。其实在此之前,FBI(美国联邦调查局)已经开始在追查鲍尔森,因为他闯入了FBI的数据库和国防部的计算机系统。在经过17个月的躲避后,他于1991年被捕并被判处五年监禁。现在他是《连线》杂志的高级编辑。

NextPage

3、罗伯特·塔潘·莫里斯(Robert Tappan Morris)

1988年,还在康奈尔大学读研究生的莫里斯发布了史上首个通过互联网传播的蠕虫病毒。莫里斯称,他创造蠕虫病毒的初衷是为了搞清当时的互联网内到底有多少台计算机。可是,这个试验显然脱离了他的控制,这个蠕虫病毒对当时的互联网几乎构成了一次毁灭性攻击。莫里斯最后被判处3年缓刑,400小时的社区服务和10500美元的罚金。他也是根据美国1986年制定的“电脑欺诈滥用法案”被宣判的第一人。他后来还与人合伙创办了一家为网上商店开发软件的公司,并在三年后将这家公司以4800万美元的价格卖给雅虎,更名为“Yahoo! Store”。莫里斯现在担任麻省理工电脑科学和人工智能实验室的教授。

NextPage

2、凯文·米尼克(Kevin Mitnick)

凯文·米尼克被美国司法部称为“美国历史上被通缉的头号计算机罪犯”。他是真正的计算机天才。他开始黑客生涯的起点是破解洛杉矶公交车打卡系统,并因此得以免费乘车。他还尝试盗打电话,侵入了Sun、Novell、摩托罗拉等公司的系统。17岁那年,他第一次被捕。他曾成功进入了五角大楼并查看一些国防部文件。当时被称为“美国最出色的电脑安全专家”的日裔美籍计算机专家下村勉经过艰苦漫长的努力,才于1995年跟踪缉拿到他。这也是他最后一次被捕。五年零八个月的监禁之后,米尼克现在经营着一家计算机安全公司。

十大黑客网络安全

4.罗伯特·塔潘·莫里斯(Robert Tappan Morris)

罗伯特·塔潘·莫里斯

这位仁兄算是我们传统概念上的黑客,他是前国家/ 安全局科学家罗伯特.莫里斯的儿子,同时也是康奈 尔大学的高材生,因1988年11月2日将蠕虫计算机 病毒传播至网络中而扬名。根据他的说法,他只是 想通过蠕虫估量下当时因特网的容量,但当时蠕虫 却感染了6000多个系统,占当时可联网计算机总数 的10%。莫里斯自然不希望蠕虫病毒如此高调,但 是由于病毒复制算法上的一个错误,蠕虫病毒开始 大量复制并造成系统过载。莫里斯事件让黑客真正 变“黑”,之后人们谈起黑客,总会下意识的与入 侵、病毒、木马相关联。

1.克兰德·楚泽(Konrad Zuse)

克兰德·楚泽

按我们现今对黑客的定义,德国人工程师楚泽其实 并不能算上是一位黑客。但若没有他的存在,黑客 这个词的出现就会被向后推迟若干年。人们称他为 数字计算机之父,因为是他发明了世界上第一台具 有完备程序控制功能的数字计算机—Z3。楚泽最初 在父母的房屋内开始组建Z3的初代Z1,并于1938 年完成。楚泽获得了当时德国政府的资金支持,于 是他将Z1计算机一步步完善,最终在1941年完成了 数字计算机鼻祖——Z3的制造。受限与当时混乱的 二战,楚泽无力将数字计算机升级为电子计算机。 楚泽最终活到了85岁高龄,于1995年逝世。

9.理查德·马修·斯托曼(Richard Matthew Stallman)

理查德·马修·斯托曼

斯托曼早期是麻省理工学院人工智能实验室的一名 学生和编程人员,在实验室中,他开始不断接触到 丰富的黑客技术和文化。作为一名开源和免费软件 的倡导者,他开发了许多影响深远的软件。进入20 世纪80年代,许多公司开始开发自家专利软件,托 斯曼不满于软件工业的商业化,他认为将软件专利 化是不道德的事情,对此有许多人表示了异议。游 离于大众之外的他发表了著名的GNU宣言,随后在 1989年起草了GNU通用公共协议证书并开始开发兼 容于Unix的GNU操作系统。

直击:来自美国的五大“黑客”天才

直击:来自美国的五大“黑客”天才

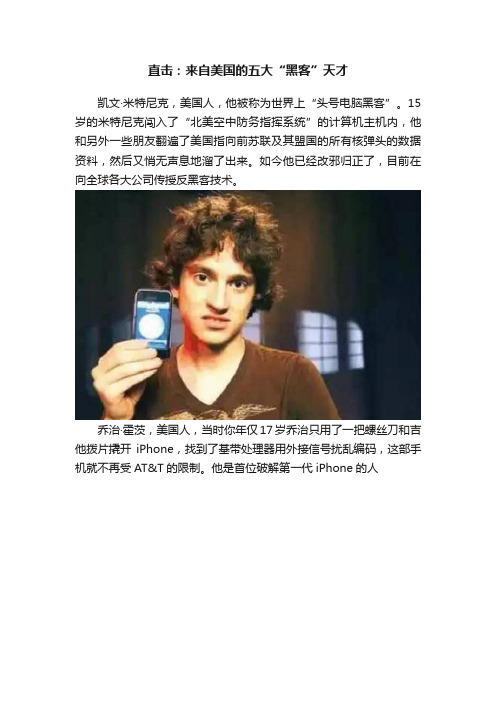

凯文·米特尼克,美国人,他被称为世界上“头号电脑黑客”。

15岁的米特尼克闯入了“北美空中防务指挥系统”的计算机主机内,他和另外一些朋友翻遍了美国指向前苏联及其盟国的所有核弹头的数据资料,然后又悄无声息地溜了出来。

如今他已经改邪归正了,目前在向全球各大公司传授反黑客技术。

乔治·霍茨,美国人,当时你年仅17岁乔治只用了一把螺丝刀和吉他拨片撬开iPhone,找到了基带处理器用外接信号扰乱编码,这部手机就不再受AT&T的限制。

他是首位破解第一代iPhone的人

罗伯特·塔潘·莫里斯,美国人,被评为史上5大最著名黑客之一。

莫里斯是蠕虫的制造者,这个蠕虫病毒对当时的互联网几乎构成了一次毁灭性攻击:约有6000台计算机遭到破坏,造成1500万美元的损失。

莫里斯成为首位遭“反黑客行为法指控的对象,他也是根据美国1986年制定的“电脑欺诈滥用法案”被宣判的第一人。

理查德·马修·斯托曼,美国人,老牌黑客。

1971年,当时他是哈

佛大学的一名本科生。

后来,斯托曼创立了自由软件基金,打破了软件是私有财产的概念。

约翰·德拉浦,美国人,从小就表现出了极强的反叛性格,不过尽管他的个性孤辟,但是他却拥有了一个异常发达的大脑,这使他常常可以比别人更快地获得新的知识。

主要成就:发现了使用('嘎吱嘎吱船长'牌的)麦片盒里作为奖品的哨子(向电话话筒吹声)可以免费打(长途)电话。

Cap'n Crunch 给几代黑客引入了'盗用电话线路'打(长途)电话的辉煌思想。

网络安全十大黑客

1.克兰德·楚泽(Konrad Zuse)

克兰德·楚泽

按我们现今对黑客的定义,德国人工程师楚泽其实 并不能算上是一位黑客。但若没有他的存在,黑客 这个词的出现就会被向后推迟若干年。人们称他为 数字计算机之父,因为是他发明了世界上第一台具 有完备程序控制功能的数字计算机—Z3。楚泽最初 在父母的房屋内开始组建Z3的初代Z1,并于1938 年完成。楚泽获得了当时德国政府的资金支持,于 是他将Z1计算机一步步完善,最终在1941年完成了 数字计算机鼻祖——Z3的制造。受限与当时混乱的 二战,楚泽无力将数字计算机升级为电子计算机。 楚泽最终活到了85岁高龄,于1995年逝世。

7.凯文·米特尼克(Kevin Mitnick)

凯文·米特尼克

他可能是计算机历史上最有名的黑客了,因为他是 第一位荣登FBI通缉令的黑客,他的罪状不仅仅是 入侵计算机而已。在1979年,16岁的米特尼克入侵 了第一台计算机并拷贝了一款专利软件,他还常常 通过电话和邮箱戏弄公司的网络管理员,骗取他们 手中的密码和其他安全信息,除此之外,他还入侵 过北美空中防务指挥系统。于是FBI将他列入通缉 单名内,在两年半的追捕中,米特尼克最终还是难 逃法网并入狱服刑了5年。现在的他正运营着自己 创办的米特尼克安全咨询有限责任公司。

2.约翰·德拉浦(John Draper)

约翰·德拉浦

约翰·德拉浦早在计算机普及之前就开始了入侵计算机的疯 狂举动,他的盛世在20世纪70年代初期,那时,公众可以接 触到的美国最大的计算机网络就是电话系统。而拨通电话主 要靠一个自动系统产生特定的模拟频率,这就给人们提供了 拨打免费国内甚至国际电话的机会。在控制电话系统的工具 中,最富盛名的莫过于由德拉浦发现的Cap'n Crunch牌麦片 内赠送的一个玩具口哨了。在口哨的帮助下,德拉浦又发明 了另一个有名的电话盗打器——蓝盒子(Blue Box),其实 蓝盒子就是一个信号发生器,它能发出各种电话网上的模拟 信号频率,而早期的电话网又都是模拟网,所以德拉浦的创 想可以说是为我们打开了“盗用电话线路”的先河。

十大超级黑客

十大超级老牌黑客之一:约翰·德拉浦: _# z1 r+ G% w" j3 |1943年出生于美国乡村的德拉浦,从小就表现出了极强的反叛性格,这样的性格决定了日后他那特立独行的骇客面目。

不过尽管他的个性孤辟,但是他却拥有了一个异常发达的大脑,这使他常常可以比别人更快地获得新的知识。

上世纪60年代初期,德拉浦开始接触到计算机这个新生的事物,尽管当时的计算机还只是个庞大、繁杂、呆板的家伙,但是这已经足以令% K# n, Q) v9 d/ c" V: r德拉浦迷恋得如痴如醉了。

1968年正在服兵役的德拉浦参加了著名的越南战争,由于他与众不同的性格及糟糕的表现,他在越南战场仅执行一次任务后就被美国空军体面地开除。

但是这样的结果却使他及时地: O2 j+ D5 b& i( g从越南战场上返回了美国,使他能够继续投身到他自己感兴趣的事物之中。

回到国内之后他很快就陷入到了一个深渊之中,这就是对当时的电话系统疯狂地钻研。

当时AT&T(美国电话电报公司)实现了一项被称为"长途直拨"(DDD,Direct Long DistanceDialing)的革命性的新设想。

DDD允许用户不经帮助就能在家庭电话机上拨打一组数字来连接遥远的城市或大陆,一连串快速的、可听见的音调向系统发出交换信息和费用信息,从而可$ u3 J G6 J/ Q/ {. T以自动产生连接而无需接线员的介入。

德拉浦对此表现出来了极大的兴趣,甚至可以说是达到了疯狂的程度。

4 Q4 i2 T, C* @' j$ Q! X+ r: f; P7 Q0 \+ S; `) l. y黑客伦理9 [3 H9 z% v8 d7 E+ L这种伦理原则强调"共享、开放、分散、为操纵机器不惜任何代价"。

与PC 文化与互联网! Z9 \1 y& v; D* k文化的精神内核一脉相承。

网络安全名人

网络安全名人网络安全是当今信息社会中的一项重要任务,许多人为保护网络安全作出了巨大的贡献。

下面我们来介绍几位网络安全领域的名人。

1. 凯文·米特尼克(Kevin Mitnick):被誉为“世界上最危险的黑客”。

米特尼克曾经是一名黑客,以他窃取和篡改计算机系统的能力而声名狼藉。

然而,他后来意识到自己的过错,并决定成为一名白帽黑客。

他与FBI合作,帮助他们解决网络安全问题。

米特尼克的经历启发了许多人,使他们认识到网络安全的重要性。

2. 埃德华·斯诺登(Edward Snowden):斯诺登是一位前美国国家安全局(NSA)的承包商,后来成为了一名电脑安全顾问和活动家。

他揭露了NSA的大规模监控计划,引起了全球关于隐私保护和政府监视的广泛讨论。

斯诺登的行为引起了国际社会对网络安全和隐私保护的关注,并推动了全球范围内的改革。

3. 马克斯·科佩尔曼(Max Kelly):科佩尔曼是美国联邦调查局(FBI)的一名前特工,他负责打击国家安全和网络犯罪。

后来,他加入了Facebook,担任公司的首席信息安全官。

科佩尔曼在FBI和Facebook的工作中积累了丰富的网络安全经验,为保护用户的隐私和数据安全作出了重要贡献。

4. 米凯尔·伊利亚德(Mikko Hypponen):伊利亚德是一位享誉全球的网络安全专家,担任芬兰网络安全公司F-Secure的首席研究员。

多年来,他致力于研究和分析各种网络威胁和安全漏洞,并提出了许多创新的解决方案。

他还积极参与全球范围内的网络安全宣传活动,提高公众对网络安全问题的认识。

5. 哈尔·伍兹(Halvar Flake):伍兹是一位德国计算机安全专家,也是Recon(一家著名的信息安全研究公司)的创始人之一。

他在逆向工程和漏洞分析方面有着丰富的经验,在提高软件安全性方面做出了重大贡献。

他的研究为保护计算机系统免受网络攻击提供了重要的技术支持。

站在世界巅峰的“白帽黑客”

站在世界巅峰的“白帽黑客”作者:杨阳来源:《莫愁·天下男人》 2017年第1期黑客群体分为两种:一种是“黑帽”,把系统漏洞兜售到黑市上,谋取巨额利益;另一种则是“白帽”,把系统漏洞提交给厂商,让厂商及时修复漏洞,从而保护用户信息。

陈良和科恩实验室是我国最知名的“白帽黑客”团队,也是全球发现并报告安全漏洞最多的安全研究团队。

另类的“校园黑客”上高三时,陈良迷上了黑客。

一起为高考奋斗的同学们不知道,这名学习尖子早在高一就开始尝试破解软件。

父母禁止陈良使用电脑。

在长辈的眼里,高三这个时间节点对孩子来说,是决定未来的时刻。

倒腾电脑的时间少了,但迷上电脑技术这件事让陈良找到了兴趣,上海交大信息安全学院成了他的高考第一志愿。

本科毕业后,他顺利考入复旦大学攻读软件工程硕士专业,高等教育的校园遂成为陈良黑客生涯的起点。

大学毕业后,陈良的第一份工作是担任微软安全响应中心高级安全分析员。

在别人看来枯燥的工作,在他眼里却是精彩无限。

在这里,陈良接触到了大量实际应用中的真实漏洞和系统问题,并认识了一群志同道合的朋友。

2011年,陈良和小伙伴们离开微软,成立了碁震(上海)云计算科技有限公司(Keen)。

八个志同道合的同伴凑了几十万元启动资金,在浦东租了一间六七十平方米的民宅,开始创业。

他们专做高级别的安全信息研究,彼时,类似业务的公司全国独此一家,主要是为互联网和软件厂商测试系统安全,提供解决方案。

虽说物以稀为贵,但和黑客产业链相比,走正道的陈良赚钱不易。

“我曾经向某公司通报了自己发现的漏洞和补救方法,对方连公开致谢都没有,私下发条短信‘谢谢参与’就已经算是靠谱的了。

”还有一件事情让陈良感触尤深。

一个同事向国内某互联网巨头公司告之其播放器存在安全漏洞,并提供了解决方案,该公司给那位同事的最终奖励是一万元。

要知道,若他将漏洞和攻击方法抛给黑客产业链,酬劳或许是100倍,甚至1000倍。

若是这样,产生漏洞的公司可能要承担的损失,至少要以千万元计。

揭秘中国顶尖黑客

揭秘中国顶尖黑客作者:来源:《读天下》2014年第07期黑客其实也分为攻击者和保卫者,那些捍卫网络安全的技术人员被称为“白帽黑客”。

如果破坏者是伏地魔,那么“白帽黑客”就是甘道夫。

中国的Keen团队就是这样一群人。

Keen:白帽黑客创业之前的十年里,王琦经历过无数个通宵达旦编写程序代码的夜晚。

有几个早晨,他习惯性地翻看当日的新闻头条,也会恍惚。

比如,看到刚过而立之年的盛大网络董事长陈天桥晋身“中国首富”或神舟飞船发射成功的消息时,王琦会犯嘀咕,“我干这个既难赚钱又不是什么科学贡献,我天天跟黑客们打什么交道呢?”某种意义上说,王琦也是名“黑客”,只不过不是捣乱者。

“黑客也分攻击和防护的团队,我们想让别人理解,我们是保护信息的‘警察’!”王琦敲了敲桌子,加重语气。

作为Keen团队的创始人,包括王琦自己在内,所有技术成员全部致力于“捕捉系统信息安全漏洞和恶意攻击事件”。

过去十年中,该团队成功解决超过2000起国外信息安全应急响应事件,包括马来西亚总理府、台湾“行政院”、澳门银行网络恶意入侵事件的调查与处理。

同时,Keen是近年来报告微软、苹果、谷歌系统漏洞最多的团队。

2010年美国《福布斯》杂志报道,当年苹果在一个月内更新了64个安全补丁,这些漏洞中有6个是苹果内部研究人员发现,而15个由Keen团队首席科学家吴石发现。

在全球最著名的黑客大赛之一Pwn2Own上,Keen连续两年夺冠,30秒内分别攻破了iPhone iOS 7.0.3、MacOS X Mavericks 10.9.2和Windows 8.1系统,轰动全球。

然而在中国,极少人听说过Keen。

这让王琦偶尔有些失落,“今天看来,国内信息安全行业发展还需要更好的土壤,在这之前,我们只能默默无闻。

”王琦说。

清苦创业3年Keen团队的工作室现在位于上海徐家汇中科院天文台院内,只有六十多平米。

七八个团队核心成员是中国最早一批研究网络安全的IT工程师,平均年龄34岁。

5个“白帽”黑客和他们的故事

写 到 磁 盘 上 之 前 , 又 不得 不 编 写 一 个 他 磁 盘 驱 动 程 序 。 同 时 还 要 编 写 文 件 系

的 。Sama 其 在 麻 省 理 工 上 学 期 间 t n在 U 开 始 黑 客 生 涯 。而 他 在 E c等 项 目上 ma

更 是 成 为 职 业 黑 客 。他 严 厉 批评 计 算机

实 现 将 二 者 结 合 起 来 的 时候 ,他 说 : 我 只 是 将 超 文 本 和 T P 以 及 DNS联 系 C

起 来 , 这 样 万 维 网产 生 了 。 就 在 万 维 网产 生 之 后 .他 在 麻 省 理

工 大 学 创 建 了 万 维 网 协 会 。 这 个 协 会

维普资讯

安全 咖 啡屋

计 算 机 与 鹂 络 创 新 生 活 9 7

5个 “ 白帽” 黑客和他们的故事

导 言 : 自己的技 术做好事 的黑 用

客被称为“ 帽” 白 黑客 。白帽 黑 客 用 来 指

己 的计 算 机 。 布 斯 建 议 将 这 种 计 算 机 乔 作 为 自 己装 配 的 计 算 机 电路 板 出 售 , 这

编程 工具 可 用 。

给 他 们 的 同学 , 至 还 曾 经 用 这 个 蓝 盒 甚

19 9 1年 夏 , 也 就 是 李 纳 斯 有 了 第

子 电话 冒充 基 辛 格 给 教 皇 打 电 话 。

一

台 P 的六个 月之后 , 纳斯 觉得 自 C 李

W OZ 大 学 中 途 退 学 后 发 明 了 自

To vls创 造 了 Ln x这 个 以 U_ rad iu

渐 地 。 们 有 了 自己独 特 的 特 征 。 他

图说黑客历史:白帽黑客的十大贡献

图说黑客历史:白帽黑客的十大贡献彭博社今天用一组图片回顾了白帽黑客的壮举。

白帽黑客寻找计算机系统或网络系统中的安全漏洞,但并不会恶意去利用,而是将其公布,以便系统可以在漏洞被其他人利用之前将其修补。

在2010年的Black Hat安全大会上,著名白帽黑客Barnaby Jack展示了如何用一台笔记本电脑远程操纵ATM让其自动吐钱。

之后,Jack和ATM制造商合作对软件进行了安全升级。

Michael Lynn在2005的Black Hat安全大会上演示了思科设备中的漏洞。

在这次演示之前,思科曾让工作人员销毁了2000张包含Lynn将展示内容的CD,试图阻止他,但他还是进行了演示并成为黑客中的英雄。

后来,思科就此事道歉并成了Black Hat大会的主要赞助商。

2011年,John Strauchs、Tiffany Rad和Teague Newman发现一所监狱的计算机系统中存在漏洞,黑客可以远程开关该设施的门、绕开监控,还能篡改视频监控记录。

2008年,安全研究员Dan Kaminsky发现域名解析系统DNS中存在漏洞,整个因特网都受到影响。

他和微软、思科等科技公司合作修复了这个漏洞。

2011年,糖尿病患者Jay Radcliffe发现胰岛素泵可被黑客操纵,用于有致命风险的行为。

他的研究报告促使美国国会对联网医疗设施的安全性进行了一次检查,政府问责办公室则敦促药监局重视医疗设备的安全性。

2007年,安全研究人员为美国国土安全部制作了一份视频,演示了黑客可以利用程序漏洞,对电网进行攻击,提示政府机构重视国家基础设施的安全。

退役的海军安全专家Christopher Tarnovsky在2010年演示了如何攻破在安全保护技术中广泛使用的可信平台模块(Trusted Platform Module)芯片。

当时,这一演示因过于复杂而未能引起业界重视,但“棱镜门”的曝光为我们敲响了警钟。

2008年,3名MIT学生准备在DefCon大会上演示如何改变波士顿地铁使用的交通卡的余额,遭到马萨诸塞湾交通局的诉讼。

十大黑客专家介绍

黑客一词,原指热心于计算机技术,水平高超的电脑专家,尤其是程序设计人员。

但到了今天,黑客一词已被用于泛指那些专门利用电脑网络搞破坏或恶作剧的家伙。

在这里,我们盘点一下计算机历史上最著名的5位黑客。

1、弗雷德·科恩(Fred Cohen)弗雷德·科恩1983年11月3日,还是南加州大学在读研究生的弗雷德·科恩在UNIX 系统下,编写了一个会自动复制并在计算机间进行传染从而引起系统死机的小程序。

后来,科恩为了证明其理论而将这些程序以论文发表,从而引起了轰动。

此前,有不少计算机专家都曾发出警告,计算机病毒可能会出现,但科恩是第一个真正通过实践让计算机病毒具备破坏性的概念具体成形的人。

也正是他的一位教授正式将他编写的那段程序命名为“病毒(virus)”。

2、凯文·米尼克(Kevin Mitnick)凯文·米尼克凯文·米尼克被美国司法部称为“美国历史上被通缉的头号计算机罪犯”。

他是真正的计算机天才。

他开始黑客生涯的起点是破解洛杉矶公交车打卡系统,并因此得以免费乘车。

他还尝试盗打电话,侵入了Sun、Novell、摩托罗拉等公司的系统。

17岁那年,他第一次被捕。

他曾成功进入了五角大楼并查看一些国防部文件。

当时被称为“美国最出色的电脑安全专家”的日裔美籍计算机专家下村勉经过艰苦漫长的努力,才于1995年跟踪缉拿到他。

这也是他最后一次被捕。

五年零八个月的监禁之后,米尼克现在经营着一家计算机安全公司。

3、罗伯特·塔潘·莫里斯(Robert Tappan Morris)罗伯特·塔潘·莫里斯1988年,还在康奈尔大学读研究生的莫里斯发布了史上首个通过互联网传播的蠕虫病毒。

莫里斯称,他创造蠕虫病毒的初衷是为了搞清当时的互联网内到底有多少台计算机。

可是,这个试验显然脱离了他的控制,这个蠕虫病毒对当时的互联网几乎构成了一次毁灭性攻击。

十大超级黑客

十大超级老牌黑客之一:约翰·德拉浦: _# z1 r+ G% w" j3 |1943年出生于美国乡村的德拉浦,从小就表现出了极强的反叛性格,这样的性格决定了日后他那特立独行的骇客面目。

不过尽管他的个性孤辟,但是他却拥有了一个异常发达的大脑,这使他常常可以比别人更快地获得新的知识。

上世纪60年代初期,德拉浦开始接触到计算机这个新生的事物,尽管当时的计算机还只是个庞大、繁杂、呆板的家伙,但是这已经足以令% K# n, Q) v9 d/ c" V: r德拉浦迷恋得如痴如醉了。

1968年正在服兵役的德拉浦参加了著名的越南战争,由于他与众不同的性格及糟糕的表现,他在越南战场仅执行一次任务后就被美国空军体面地开除。

但是这样的结果却使他及时地: O2 j+ D5 b& i( g从越南战场上返回了美国,使他能够继续投身到他自己感兴趣的事物之中。

回到国内之后他很快就陷入到了一个深渊之中,这就是对当时的电话系统疯狂地钻研。

当时AT&T(美国电话电报公司)实现了一项被称为"长途直拨"(DDD,Direct Long DistanceDialing)的革命性的新设想。

DDD允许用户不经帮助就能在家庭电话机上拨打一组数字来连接遥远的城市或大陆,一连串快速的、可听见的音调向系统发出交换信息和费用信息,从而可$ u3 J G6 J/ Q/ {. T以自动产生连接而无需接线员的介入。

德拉浦对此表现出来了极大的兴趣,甚至可以说是达到了疯狂的程度。

4 Q4 i2 T, C* @' j$ Q! X+ r: f; P7 Q0 \+ S; `) l. y黑客伦理9 [3 H9 z% v8 d7 E+ L这种伦理原则强调"共享、开放、分散、为操纵机器不惜任何代价"。

与PC 文化与互联网! Z9 \1 y& v; D* k文化的精神内核一脉相承。

史上最伟大的五位白帽黑客

黑客的定义是崇尚自由与挑战的计算机狂热者,可以征服计算机的一类人。

从这个意义上说,能够称之为黑客的人屈指可数,正当使用黑客技术的人,例如受雇于安全公司,完全合法情况下攻击某一系统等,他们通常被称为“白帽黑客”,他们不触犯法律做着一些非常酷的事情,以下是五位伟大的拥有创新科技的黑客。

1. 渥兹涅克(Stephen Wozniak)沃兹涅克是苹果公司的另一位创始人,一个计算机天才,他的黑客生涯开始于“蓝匣子”(blue boxes),这种手提电子匣子可以通过模拟电话公司采用的信号免费拨打电话,他和乔布斯向大学同学推销这种产品,并且沃兹涅克曾充当国务卿基辛格(Henry Kissinger)给罗马教廷打电话,要求与罗马教皇保罗六世通话,后来经历了数次危险,他们关门歇业了。

在大学退学后,沃兹涅克在乔布斯的劝说下离开惠普计算器部门,装配了以自己设计的电路板为基础的Apple I,并被Byte的电脑商店以单价666.66美元的价格购买了50台。

1976年,沃兹涅克完成了AppleⅡ的设计,然而在苹果成功上市后他却厌倦公司内部的争斗,退出了苹果公司,沃兹涅克的独创性和不懈的创造性使他获得“推动PC革命”的头衔,此后他致力于慈善和教育事业。

2. 姆·伯纳斯-李(Tim Berners-Lee)Tim Berners-Lee是万维网的创始人,也是Web发展,W3C协调主体的指挥者,他将超文本系统的引进改革了Internet的使用方式。

这为他赢得多项荣誉,包括“千年技术奖”。

他最初的黑客行为是在就读于牛津大学时期,曾因此禁止使用学校的计算机。

在1991年所有使用Internet的用户都在使用万维网,而Tim Berners-Lee从没由于创建了万维网而获得个人利益。

相反的是,他放弃了他的所有权,确信要想使Web变的全球化就要使万维网成为一个开放式的系统,目前他领导着一个非营利组织“万维网协会”(W3C)的工作,继续为提高网络的功能默默地做着贡献。

盘点:电脑史上7大黑客

盘点:电脑史上7大黑客作者:来源:《创新科技》2013年第03期盘点:电脑史上7大黑客在电脑的短暂历史中,黑客们绝对是独领风骚的一个群体。

他们有的善于编写木马、病毒,以制造网络混乱为乐;也有的用自己出众的电脑知识伸张正义、服务大众;还有这样一群黑客,他们多次引领电脑发展进程,有时甚至以一己之力完成了对电脑的改造,并逐步将电脑和因特网建成了现在的模样。

下面就来看看七大强悍的黑客吧!约翰·德拉浦(John Draper)约翰·德拉浦早在电脑普及之前就开始了入侵电脑的疯狂举动。

20世纪70年代,公众可以接触到的美国最大的电脑网络就是电话系统。

而拨通电话主要靠一个自动系统产生特定的模拟频率,这就给人们提供了拨打免费国内甚至国际电话的机会。

在控制电话系统的工具中,最负盛名的莫过于由德拉浦发现的Cap'n Crunch牌麦片内赠送的一个玩具口哨了。

在口哨的帮助下,德拉浦又发明了另一个有名的电话盗打器——蓝盒子,其实蓝盒子就是一个信号发生器,它能发出各种电话网上的模拟信号频率,而早期的电话网又都是模拟网,所以德拉浦的创想可以说是为我们打开了“盗用电话线路”的先河。

克兰德·楚泽(Konrad Zuse)按我们现今对黑客的定义,德国人工程师楚泽其实并不能算上是一位黑客。

但若没有他的存在,黑客这个词的出现就会被向后推迟若干年。

人们称他为数字计算机之父,是因为他发明了世界上第一台具有完备程序控制功能的数字计算机—Z3。

楚泽最初在父母的房屋内开始组建Z3的初代Z1,并于1938年完成。

楚泽获得了当时德国政府的资金支持,于是他将Z1计算机一步步完善,最终在1941年完成了数字计算机鼻祖——Z3的制造。

受限与当时混乱的二战,楚泽无力将数字计算机升级为电子计算机。

斯蒂夫·盖瑞·沃兹尼亚克(Steve Wozniak)他与约翰·德拉浦处在同一个年代。

在一次会议中,德拉浦与沃兹尼亚克分享了蓝盒子的设计细节,于是沃兹尼亚克就做了一款不同版本的蓝盒子。

网络安全名人

网络安全名人

1. 科恩 (Koobface) - 科恩是一个网络犯罪分子,已经开发了一种名为Koobface的恶意软件,该软件主要通过社交媒体平台传播。

科恩的行为已经导致许多用户受到了网络钓鱼攻击和信息泄露的风险。

2. 凯文·米特尼克 (Kevin Mitnick) - 凯文·米特尼克是一位前黑客,曾被美国联邦调查局视为最想抓捕的计算机罪犯之一。

然而,米特尼克后来成为了一位网络安全顾问,他的专业知识被广泛运用于帮助组织提高网络安全防御能力。

3. 扎哈尔·洛维茨 (Zahar Levkovitch) - 洛维茨是一位以色列计算机科学家,他在网络安全领域有着卓越的贡献。

他是防火墙的重要先驱之一,他的工作帮助了保护计算机和网络免受不断增长的威胁。

4. 埃德华·斯诺登 (Edward Snowden) - 斯诺登是一名美国计算机专家,他曾经是国家安全局的承包商。

斯诺登于2013年向媒体披露了美国政府进行的大规模监控计划。

他的行动引发了全球范围内对个人隐私和网络安全的广泛讨论。

5. 艾芙梅·史密斯 (Eve Maler) - 史密斯是一位在身份验证和数字身份管理领域享有盛誉的专家。

她在开放标准和协议方面的工作被广泛应用于企业和政府部门的信息安全保护,确保用户的个人信息得到充分的保护。

6. 马特·伯纳斯基 (Matt Blaze) - 伯纳斯基是一位密码学和计算

机安全专家,他的研究涵盖了电子投票系统和网络协议的安全性。

他的工作帮助人们了解和解决了现代计算机和网络安全的各种威胁。

历史上最知名的15个计算机人物

历史上最知名的15个计算机人物计算机是现代社会的基石之一,而计算机的发展也离不开那些伟大的计算机人物。

这些人物的努力和创新不断地推动了计算机技术的发展。

以下将按类别介绍历史上最知名的15个计算机人物。

1. 操作系统之父 - 沃兹尼亚克沃兹尼亚克是苹果公司的联合创始人之一,他是一位计算机科学家、电机工程师,也是操作系统之父。

他主持设计的Apple II是世界上最著名的个人电脑之一,推动了个人电脑的发展和普及。

2. 编程语言之父 - 理查德·斯托曼斯托曼是计算机领域的重要人物之一,是自由软件、开源软件运动的倡导者。

他创建了GNU计划,希望通过自由软件的方式来推动技术进步,创建了众多优秀的编程语言,如GNU C、GCC、Emacs等。

3. 乔布斯乔布斯是苹果公司的另一位创始人,他是一位商业家、设计师和工程师。

他与沃兹尼亚克合作推出Apple II,也主持设计了Macintosh、iPod、iPhone等产品,推动了计算机技术和消费电子市场的发展。

4. 网络之父 - 蒂姆·伯纳斯-李伯纳斯-李是因发明万维网而著名的英国计算机科学家,他设计并实现了世界上第一个网页浏览器,并创建了HTML语言和HTTP协议,这些都是现代网络的基础。

5. 谷歌创始人 - 拉里·佩奇和谢尔盖·布林两位斯坦福大学的计算机科学家成立了谷歌公司,并创造了全球最大的搜索引擎、广告平台和移动操作系统等优秀的产品和技术,改变了人们的工作和生活方式。

6. 图形界面之父 - 阿兰·凯凯是一位计算机科学家,他带领了Xerox PARC研究团队,设计和实现了世界上第一个图形用户界面(GUI),这是现代计算机使用的基础,对计算机用户体验的提升做出了重大贡献。

7. 计算机工程师之父 - 查尔斯·巴贝奇巴贝奇是一个英国发明家、哲学家和数学家,他被认为是计算机工程学科的创始人。

他提出了IBM计算机,开创了现代计算机的时代,将计算机从单纯的计算功能扩展到了管理和控制等方面。

杰克,那个黑客杰克

杰克,那个黑客杰克巴纳比·杰克(Barnaby Jack)死了,就在他准备去拉斯维加斯,演示如何黑掉一个心脏起搏器前夕,而且他才35岁。

关于他的死,我在国内的报道里,大部分都特别说明他是一位「白帽黑客」,但也看到了一些刺眼的词汇:「暴毙」、「最牛黑客猝死」、「ATM 取款机黑客」、「科幻情结恐成真骇进心律调节器」等等题目,一个黑客,可能有人觉得他充其量就是一个电脑高手,为什么会引发这么多人的关注呢?以下整理了与他的有关的10件事,关于他为什么是一位著名的黑客,和为什么我们会为一个黑客的死,而感到遗憾。

1. 7月26号,杰克死了,他确实死了。

2013年7月26日,关于杰克的死因没有任何细节透露,通过他的妹妹和同事的 twitter,我们才相信,他真的死了。

感谢有这么多的网友对杰克的喜爱,感谢你们美好的话语。

离去的,但从未被忘记的我们敬爱的海贼,巴纳比·杰克去世了。

他是伟大的黑客和敬爱的朋友。

再敬你一杯。

2. 去世前,他正准备揭露如何通过黑掉一个心脏起搏器杀人!杰克死前,正在准备「黑帽子大会」上的发言,展示医用心脏起搏器的漏洞,可以让黑客在距离受害者30英尺(9.14米)的地方杀死对方。

这位新西兰黑客的演讲题目为《入侵人体》。

以下是这次演讲的概述:在2006年,在美国,大约有350,000个心脏起搏器和123,000 IDC(植入式心脏除颤器)被植入患者体内。

2006年是个特别重要的年份,因为在这年,FDA 批准了全基于无线连接控制的医疗设备的临床应用。

如今已有300万具心脏起搏器和170万个心脏除颤器处于使用状态。

这次演讲,将关注于无线植入医疗设备的安全性。

我将讨论这些设备的操作和通讯原理,以及通讯协议上的安全漏洞。

我们的研究,将揭示如何通过一个普通的数据收发机,来搜索和入侵附近的医疗装置。

我也将讨论如何改进这些设计,以增强它们的安全性杰克是从电视剧《国家安全局》里获得这个灵感的,剧情里,恐怖分子计划通过入侵心脏起搏器来暗杀大使。

网络安全专家的先进事迹

网络安全专家的先进事迹在当今信息技术高速发展的时代,网络安全问题日益凸显。

为了维护国家网络安全,网络安全专家们默默地奉献和努力。

他们通过各种手段和技术,致力于防范网络攻击、保护个人隐私和企业数据的安全。

本文将介绍几位网络安全专家的先进事迹,展示他们在网络安全领域的杰出贡献。

一、Alice:披荆斩棘的攻击分析师Alice是一位具有多年经验的网络安全攻击分析师,她的故事令人深感敬佩。

在一次黑客活动中,她发现了一种新型的网络攻击手法。

这种攻击手法利用了操作系统的漏洞,可以让黑客远程控制受害者的计算机。

Alice立刻展开行动,对这个漏洞进行深入研究,并分析黑客的攻击策略。

她在短时间内成功地抵御了这次攻击,并及时通知了有关部门,帮助修补了这个漏洞,从而保护了大量用户的计算机安全。

二、Bob:打击网络犯罪的先锋Bob是一位网络安全专家,致力于打击网络犯罪。

他主要负责调查和审计公司内部的信息安全问题。

有一次,一名黑客成功地入侵了一家电子商务公司,窃取了大量用户的个人信息。

Bob得到了这个消息后,立即展开行动。

他通过追踪黑客的IP地址,成功地锁定了黑客的行踪,并将其交给了当地警方。

凭借Bob的努力,黑客最终被逮捕归案,受害者的个人信息也得到了妥善保护。

三、Eve:网络安全教育的倡导者Eve是一位网络安全教育专家,致力于提高公众对网络安全的认知和警觉性。

她在全国范围内开展了大量的网络安全培训和宣传活动,帮助人们了解网络攻击的方式和防范方法。

Eve提供了一系列实用的网络安全知识和技巧,教导大家如何设置安全的密码、识别网络钓鱼等诈骗行为,并提醒人们保护个人隐私和数据安全的重要性。

她的努力使得更多人在面对网络安全威胁时能够保护自己,减少了网络犯罪带来的损失。

四、Charlie:黑客界的“白帽子”Charlie是一位曾经从事黑客活动的人,但他因为深刻认识到网络犯罪的危害,转变了自己的道路。

作为一名网络安全专家,他将自己所掌握的黑客技术转化为破解恶意软件的手段。

白帽黑客

北方人·2016·12·A黑客其实也分为攻击者和保卫者。

那些捍卫网络安全的技术人员被称为“白帽黑客”。

如果破坏者是伏地魔,那么“白帽黑客”就是甘道夫。

中国的Keen 团队就是这样一群人。

创业前的10年里,王琦经历过无数个通宵达旦编写程序的夜晚。

有几个早晨,他习惯性地翻看当日的新闻头条,也会恍惚。

比如,看到刚过而立之年的盛大网络董事长陈天桥晋身“中国首富”或者中国神舟飞船发射成功的消息时,王琦就会自己嘀咕:“我这是干什么呢?既很难赚钱,又不是什么利国利民的科学贡献,我天天跟网络黑客们打什么交道呢?”某种意义上说,王琦也是一名“黑客”,只不过不是捣乱者。

“黑客也分攻击和防护的团队,我们想让别人理解,我们是保护信息的‘警察’!”王琦敲了敲桌子,加重语气。

作为Keen 团队的创始人,包括王琦自己在内,所有技术成员只有七八个人,全部致力于“捕捉系统信息安全漏洞和恶意攻击事件”。

过去10年中,这个团队成功解决超过两千起境外信息安全应急响应事件,包括马来西亚总理府、台湾“行政院”、澳门银行网络恶意入侵事件的调查与处理。

同时,Keen 是近年来报告微软、苹果、谷歌系统漏洞最多的团队。

2010年美国《福布斯》杂志报道,当年苹果在一个月内更新了64个安全补丁,这些漏洞中有6个是苹果内部研究人员发现的,而15个由Keen 团队首席科学家吴石发现。

在全球最著名的黑客大赛之一Pwn2Own上,Keen 连续两年夺冠,30秒内分别攻破了iPhone iOS 7.0.3、MacOS X Mavericks 10.9.2和Windows 8.1系统,轰动全球。

然而在中国,极少人听说过Keen 。

这让王琦偶尔有些失落,“今天看来,国内信息安全行业发展还需要更好的土壤,在这之前,我们只能默默无闻。

”王琦说。

在网络安全概念刚开始萌芽的中国,Keen 所面对的不只是默默无闻,同时还有来自黑市的诱惑。

“一个是伏地魔一个是甘道夫”Keen 团队的工作室在上海徐家汇一座并不起眼的办公楼中,只有40多平方米。

什么是世界顶级的黑客?

什么是世界顶级的黑客?黑客一词是源自于英文Hacker,最初曾指热心于计算机技术、水平高超的电脑专家,尤其是程序设计人员。

当然,并非所有的黑客都是坏的。

黑客也有好的,与黑客(黑帽子)相对的则是白帽子,他们使用黑客技术来提高计算机网络的安全性。

另外一些介于上述两类之间的、亦正亦邪的黑客,被称为“灰帽子”。

正如网民对“黑客”一词的了解,黑客曾可能对社会造成很大的伤害,那些世界顶级的黑客曾做过什么疯狂的事?现如今他们又身处何方呢?凯文·米特尼克(Kevin Mitnick)凯文·米特尼克(Kevin Mitnick)一生的故事极具传奇色彩,他也许就是黑客的代名词吧。

美国司法部曾经视他为“美国历史上头号计算机通缉犯”,甚至有美国电影公司以他为原型拍摄了一部黑客电影《追踪》。

他在15岁时就成功破解北美空中防务指挥系统成功。

随后破译太平洋电话公司的密码,修改上万美国家庭的电话号码,被电脑信息跟踪机跟踪并第一次被逮捕,出狱后又修改了不少公司的财务帐单,导致他又被逮捕,入狱一年。

不过释放后的米特尼克并未收手,在后来他又成功入侵了诺基亚、摩托罗拉、升阳以及富士通等公司计算机,盗取企业重要资料,FBI统计他给这些公司带来的损失高达4亿美元。

他的落马源于其入侵电脑专家和黑客Tsutomu Shimomura的家用电脑。

现在,他成为一名安全顾问,公共演说家和作家,并经营一家名为米特尼克安全咨询的安全公司(Mitnick Security Consulting, LLC)。

他为财富500强企业做安全咨询,为全球最大的公司提供渗透测试服务,同时也是数十家企业和政府机构的安全顾问专家。

乔纳森·詹姆斯(Jonathan James)乔纳森·詹姆斯(Jonathan James),网名为“c0mrade”,他的一生充满了悲剧性。

他在16岁时入侵了美国政府机构NASA的电脑,下载了价值170万美元的NASA系统的软件代码并试图了解该系统的工作原理。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

电脑史上最伟大的五位白帽黑客

黑客的定义是崇尚自由与挑战的计算机狂热者,可以征服计算机的一类人。

从这个意义上说,能够称之为黑客的人屈指可数,正当使用黑客技术的人,例如受雇于安全公司,完全合法情况下攻击某一系统等,他们通常被称为“白帽黑客”,他们不触犯法律做着一些非常酷的事情,以下是五位伟大的拥有创新科技的黑客。

1. 渥兹涅克(Stephen Wozniak)

沃兹涅克是

苹果公司的另一位创始人,一个计算机天才,他的黑客生涯开始于“蓝匣

子”(blue boxes),这种手提电子匣子可以通过模拟电话公司采用的信号免费拨打电话,他和乔布斯向大学同学推销这种产品,并且沃兹涅克曾充当国务卿基辛格(Henry Kissinger)给

罗马教廷打电话,要求与罗马教皇保罗六世通话,后来经历了数次危险,他们关门歇业了。

在大学退学后,沃兹涅克在乔布斯的劝说下离开惠普计算器部门,装配了以自己设计的电路板为基础的Apple I,并被Byte的电脑商店以单价666.66美元的价格购买了50台。

1976年,沃兹涅克完成了AppleⅡ的设计,然而在苹果成功上市后他却厌倦公司内部的争斗,退出了苹果公司,沃兹涅克的独创性和不懈的创造性使他获得“推动PC革命”的头衔,此后他致力于慈善和教育事业。

2. 姆·伯纳斯-李(Tim Berners-Lee)

Tim Berners-Lee是万维网的创始人,也是Web发展,W3C协调主体的指挥者,他将超文本系统的引进改革了Internet的使用方式。

这为他赢得多项荣誉,包括“千年技术奖”。

他最初的黑客行为是在就读于牛津大学时期,曾因此禁止使用学校的计算机。

在1991年所有使用Internet的用户都在使用万维网,而Tim Berners-Lee从没由于创建了万维网而获得个人利益。

相反的是,他放弃了他的所有权,确信要想使Web变的全球化就要使万维网成为一个开放式的系统,目前他领导着一个非营利组织“万维网协会”(W3C)的工作,继续为提高网络的功能默默地做着贡献。

3. 李纳斯·托沃兹(Linus Torvalds)

李纳斯是linux之父,创造目前基于Unix的最受欢迎的系统,他自称是一个“工程师”,最大的愿望是做出最好用的系统。

李纳斯的黑客生涯开始于十几岁的时候,在一个家庭用8位机上,使用汇编语言编写了一个Commodore Vic-20微程序,之所以使用汇编语言,主要原因是他那时还不知道有其他的编程工具可用。

1991年夏,也就是李纳斯有了第一台PC的六个月之后,李纳斯觉得自己应该下载一些文件。

但是在他能够读写到磁盘上之前,他又不得不编写一个磁盘驱动程序。

同时还要编写文件系统。

这样有了任务转换功能,有了文件系统和设备驱动程序,就成了Unix,至少成了 Unix的内核。

Linux由此诞生了。

之后他向赫尔辛基大学申请FTP服务器空间,可以让别人下载Linux的公开版本,为Linux使用GPL,通过黑客的补丁将其不断改善,使其与GNU现有的应用软件很好地结合起来。

通过这种方式,Linux一夜之间就拥有了图形用户界面,别且不断的扩张。

为表扬他的突出贡献,有一颗小行星以他的名字命名,并获得来自瑞典斯德哥尔摩大学和芬兰赫尔辛基大学的荣誉博士学位,而且被称为“60年代的英雄”。

4. 理查德·斯托曼(Richard Stallman)

斯托曼是自由软件运动的精神领袖、GNU计划以及自由软件基金会(Free Software Foundation)的创立者、著名黑客。

他最大的影响是为自由软件运动竖立了道德、政治以及法律框架。

他被许多人誉为当今自由软件的斗士、伟大的理想主义者。

斯托曼1953年出生于美国纽约曼哈顿地区,1971年进入哈佛大学学习,同年受聘于麻省理工学院人工智能实验室(AI Laboratory),成为一名职业黑客。

在AI实验室工作期间,斯托曼开发了多种今后影响深远的软件,其中最著名的就是Emacs。

斯托曼在AI是一名典型的黑客,是整个黑客文化的一份子,他于1985年发表了著名的GNU宣言(GNU Manifesto),正式宣布要开始进行一项宏伟的计划:创造一套完全自由免费,兼容于Unix的操作系统GNU (GNU's Not Unix!)。

之后他又建立了自由软件基金会来协助该计划。

他于1989年与一群律师起草了广为使用的GNU通用公共协议证书(GNU General Public License, GNU GPL),创造性地提出了“反版权”(或“版权属左”,或“开源”,copyleft)的概念。

斯托曼是一名坚定的自由软件运动倡导者,与其他提倡开放源代码的人不同,斯托曼并不是从软件质量的角度而是从道德的角度来看待自由软件,他认为使用专利软件是非常不道德的事,只有附带了源代码的程序才是符合其道德标准的。

斯托曼获奖无数,并是多所著名大学名誉博士,美国国家工程院院士。

5. 下村努(Tsutomu Shimomura)

Shimomura成名比较不幸,他被黑客米特尼克攻击,追寻这次攻击,他协助FBI抓获了米特尼克。

他协助抓获米特尼克的工作值得称赞,不过在抓捕过程中,他入侵AT&T的服务器,监听国会山的通信,在一次米特尼克的入侵后,Shimomura用他自己修改过的TCPDUMP版本来记录了KEVIN MITNICK攻击他系统的记录,并且依靠电话公司技术员的帮助,使用频率方向侦测天线,通过对载有方位信息的调制信号的分析,找出了米特尼克的公寓。

后来他将此事写成书,随后改编成了电影。