操作系统课件第六章

合集下载

操作系统第6章 进程互斥与同步

Co-begin void Producer_i( ) (i=1,2…k) { item next_p; while(1){ produce an item in next_p P(empty); P(s); add next_p to buffer V(s); V(full); } } void consumer_j( ) (j=1,2…m) { item next_c; while(1){ P(full); P(s); remove an item from buffer to next_c V(s); V(empty); consume the item in next_c}} Co-end

• 进入临界段之前要申请,获得批准方可进入; • 退出临界段之后要声明,以便其他进程进入。

用程序描述: While(1){ entry_section; critical_section; exit_section; remainder_section; }

解决临界段问题的软件算法必须遵循:

准则1:不能虚设硬件指令或假设处理机数目。 准则2:不能假设n个进程的相对速度。 准则3:当一个进程未处于其临界段时,不应阻止 其他进程进入临界段。 准则4:当若干进程欲进入临界段时,应在有限时 间内选出一个进程进入其临界段。 用准则3,4不难推出下面原则 协调各进程入临界段的调度原则: • 当无进程处于临界段时,允许一个进程立即进入临界段。

3.实现临界段的硬件方法

利用处理机提供的特殊指令实现临界区加锁。 常见硬件指令有: ⑴ “Test_and_Set”指令 该指令功能描述为: int *target ( 限定为0,1) int Test_and_Set (int *target) { int temp; temp = *target ; *target = 1; return temp; }

操作系统课件(第六章)

① 通道指令单一。通道硬件比较简单,其所能执行的 指令主要是与输入输出操作有关的指令。 ② 通道没有自己的内存。通道所执行的通道程序是放 在计算机内存中的,也就是说通道与CPU共享系统的 内存。

通道按信息交换方式可分为以下三种类型 ① 字节多路通道 ② 数组选择通道 ③ 数组多路通道

通道指令和通道程序

6.2 I/O控制方式

程序直接查询控制方式 6.2.2 中断方式 6.2.3 DMA方式 6.2.4 通道方式

6.2.1 I/O控制方式发展过程中贯穿着这样的宗旨,

即尽量减少主机对外设的干预,把主机从 繁杂的I/O控制中解脱出来,以便有更多的 时间进行输出处理。

6.2.1 程序直接查询控制方式

(2)中速设备

(3)高速设备

2.按信息交换的单位分类 (1)块设备

块设备用于存储信息。由于信息的存取是以数据块为 单位,故称块设备,它属于有结构设备。块设备的基 本特征是可寻址,可随机地读/写任意一块;块设备的 另一特征是其输入/输出(I/O)采用DMA方式。典型 的块设备是磁盘,每个盘块的大小为512B~4KB。 字符设备用于数据传输的基本单位是字符,它属于无 结构设备。其基本特征是不可寻址,即不能指定输入 时的源地址及输出时的目标地址。此外,字符设备在 I/O时常采用中断驱动方式。字符设备的种类较多,如 交互式终端、打印机等。

在一个盘面上的读写磁一个盘面上的读写磁头的轨迹称磁道在头的轨迹称磁道在磁头位置下的所有磁磁头位置下的所有磁道组成地圆柱体称柱道组成地圆柱体称柱面一个磁道又可被面一个磁道又可被划分成一个或多个物划分成一个或多个物文件的信息通常不是记录在同一盘面的各文件的信息通常不是记录在同一盘面的各个磁道上而是记录在同一柱面的不同磁个磁道上而是记录在同一柱面的不同磁道上这样可使移动臂的移动次数减少道上这样可使移动臂的移动次数减少缩短存取信息的时间

操作系统原理第六章课件

设备驱动程序概念

设备驱动程序是操作系统中与硬件设备直接交互的软件,负责与硬件设备进行通信和控制 。

设备驱动程序功能

设备驱动程序的主要功能包括初始化设备、配置设备、控制设备的操作和响应设备的请求 等。

设备驱动程序与操作系统的关系

设备驱动程序是操作系统的一部分,通常由操作系统提供,用于支持各种硬件设备的操作 和管理。

进程阻塞与唤醒

进程因等待某个条件成立而阻 塞,等待条件成立后被唤醒。

进程切换

当一个进程的时间片用完时, 系统保存该进程的状态,恢复 下一个就绪态的进程的状态并

执行。

进程同步与互斥

临界区

同一时间只允许一个进程访问的资源或代码 段。

同步

协调多个进程的执行顺序,使得它们能按一 定的规则和条件执行。

互斥

两个或多个进程不能同时进入临界区。

通道控制方式下,硬件设备和通道之间建 立数据传输的通道,通道负责数据的传输 和管理。

设备分配与回收

01

设备分配策略

设备分配策略是指根据一定的规则和优先级,将设备分配 给请求设备的进程的过程。常见的设备分配策略包括先来 先服务、最短作业优先、优先级调度等。

02 03

死锁与活锁

在设备分配过程中,可能会出现死锁和活锁的情况。死锁 是指多个进程互相等待对方释放资源,导致所有进程都无 法继续执行。活锁是指进程在不断切换占用和释放资源的 过程中,始终无法满足自己的需求,导致进程无法继续执 行。

内存管理的主要目标是提高内存利用率,并确保 所有程序都能得到足够的内存空间。

内存管理需要处理内存的分配、回收、共享、保 护和扩充等问题。

内存分区管理

内存分区管理是一种将内存划分为若干个固定大小的分区,每个分区只能被一个进程使用的内存管理 方式。

第六章 Windows操作系统

第六章 Windows操作系统

(3) 右键操作。右键也称菜单键。单击可打开该对象所对应的快捷菜单。 (4) 滚轮。可用于在支持窗口滑块滚动的应用程序中实现滚动查看窗口中内容的功能。滚轮并非鼠标 的标准配置部件。 3.鼠标的设置 根据个人习惯不同,用户可打开“控制面板”→“鼠标”,在“鼠标 属性”对话框中根据需要设置 鼠标。 6.2.3 键盘 键盘是最早使用的输入设备之一,现在也仍然是输入文本和数字的标准输入设备。键盘样式多种多 样,但基本操作键的布局和功能基本相同。 6.2.4 桌面 桌面是系统的屏幕工作区,也是系统与用户交互的平台。桌面一般包括桌面图标、桌面背景、开始 按钮与任务栏。

第六章 Windows操作系统

外存除了硬盘之外,还有软盘、光盘、U盘等,这些连入计算机也有对应的盘符。通常,软盘驱动器 的盘符为A或者B,其它驱动器的盘符紧跟硬盘分区的盘符。

硬盘在出厂时已经进行了低级格式化,即在空白硬盘上划分柱面与磁道,再将磁道划分为若干扇区。 这里所说的硬盘格式化是高级格式化,即清除硬盘数据,初始化分区并创建文件系统。硬盘上不同的分 区相互独立,经过格式化后可以各自支持独立的与其它分区不同的文件系统。

第六章 Windows操作系统

6.2.5 窗口 窗口是Windows最基本的用户界面。通 常,启动一个应用程序就会打开它的窗口, 而关闭应用程序的窗口也就关闭了应用程序。 Windows 7中每个窗口负责显示和处理一类 信息。用户可随意在不同窗口间切换,但只 会有一个当前工作窗口。 1.窗口的基本组成 如图6-3所示,窗口由控制按钮、地址栏、 搜索栏、菜单栏、工具栏、资源管理器、滚 动条、工作区、状态栏、边框等组成。

第六章 Windows操作系统

(1) 控制按钮。窗口左上角的控制按钮可以打开控制菜单,右上角的控制按钮可以最小化、最大化/ 还原和关闭窗口。

操作系统课件第六章4

Operating System

2020/7/30

Page 14

目录管理

文件控制块和索引结点 目录结构 目录查询技术

Operating System

2020/7/30

Page 15

目录结构

单级目录结构

❖ 整个系统只建立一张目录表,每个文件占一个目录项

文件名 文件名1 文件名2

…

物理地址

文件说明

Page 11

2) 磁盘索引结点 每个文件有惟一的磁盘索引结点,它主要包括以下内容: ①文件主标识符:拥有该文件的个人或小组的标识符。 ②文件类型:包括正规文件、目录文件、或特别文件。 ③文件存取权限:指个类用户对文件的存取权限。 ④文件物理地址:每个索引结点中含有13个地址项。 ⑤文件长度:指以字节为单位的文件长度。 ⑥文件连接计数:表明在本文件系统中,所有指向该文件名 的指针计数。 ⑦文件存取时间:指出本文件最近被进程存取的时间,最近 被修改的时间及索引结点最近被修改的时间。

2020/7/30

Page 4

文件控制块和索引结点

文件控制块(FCB) ❖ 是用于描述和控制文件的数据结构 ❖ 文件管理程序可借助FCB中的信息对文件施 以各种操作

❖ 文件控制块的有序集合称为文件目录,即一

个文件控制块就是一个文件目录项 ❖ 通常,一个文件目录本身也被看作是一个文

件, 称为目录文件

“按名存取”

Operating System

2020/7/30

Page 18

目录结构

两级目录

❖ 为每个用户建立一个单独的用户文件目录 UFD(User File Directory),由用户所有文 件的FCB组成

❖ 在系统中建立主文件目录MFD(Master

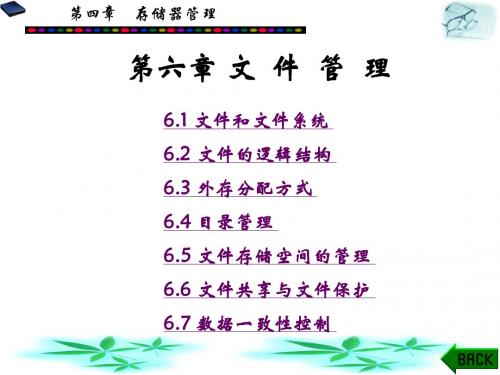

操作系统第6章 文件管理(文件目录与目录文件)

具有相似的结构,它由用户所有文件的文件控制块组成。此外,

在系统中再建立一个主文件目录MFD(Master File Directory); 在主文件目录中,每个用户目录文件都占有一个目录项,其目录 项中包括用户名和指向该用户目录文件的指针。如图2所示:

2015/11/7

15

一 文件目录管理

图2

2015/11/7

●缺点:查找速度慢;文件不能重名。不便于实现文件共享。

文件名 文件名 1 文件名 2 … 物理地址 文件说明 状态位

2015/11/7

表1 单级目录

14

一 文件目录管理

【七】二级目录

●为了克服单级目录所存在的缺点,可以为每一个用户建立一个单 独的用户文件目录UFD(User File Directory)。这些文件目录

二级目录结构示意图

16

一 文件目录管理

●两级目录结构基本上克服了单级目录的缺点,并具有以下优点:

1) 提高了检索目录的速度。如果在主目录中有n个子目录,采用两 级目录可使检索效率提高n/2倍。

2) 在不同的用户目录中,可以使用相同的文件名。

3) 不同用户还可使用不同的文件名来访问系统中的同一个共享文件。 但当多个用户之间要相互合作去完成一个大任务,且一用户又需 去访问其他用户的文件时,这种隔离便成为一个缺点,因为这种 隔离会使诸用户之间不便于共享文件。

2015/11/7 11

一 文件目录管理

●当文件被打开时,要将磁盘索引结点拷贝到内存的索引结点中,便于

以后使用。在内存索引结点中又增加了以下内容: 1. 索引结点编号,用于标识内存索引结点。 2. 状态,指示i结点是否上锁或被修改。 3. 访问计数,每当有一进程要访问此i结点时,将该访问计数加1, 访问完再减1。 4. 文件所属文件系统的逻辑设备号。 5. 链接指针。设置有分别指向空闲链表和散列队列的指针。

第6章操作系统安全技术

传递性: 传递性: 若a≤b且b≤c,则a≤c 且 , 非对称性: 非对称性 若a≤b且b≤a,则a=b 且 , 代表实体, 代表主体, 代表敏 若引入符号 O 代表实体,S 代表主体,≤代表敏 感实体与主体的关系,我们有: 感实体与主体的关系,我们有 O≤S 当且仅当 密级 密级 并且 隔离组 隔 密级O≤密级 密级S 隔离组O≤隔 离组S 离组 关系≤限制了敏感性及主体能够存取的信息内容 限制了敏感性及主体能够存取的信息内容, 关系 限制了敏感性及主体能够存取的信息内容, 只有当主体的许可证级别至少与该信息的级别一样 高,且主体必须知道信息分类的所有隔离组时才能 够存取. 够存取.

单层模型模型有一定的局限性, 单层模型模型有一定的局限性 , 在现代操作系统 的设计中,使用了多级安全模型, 的设计中 , 使用了多级安全模型 , 信息流模型在其 中得到了深入的应用.如著名的Bell-LaPadula模型 中得到了深入的应用 . 如著名的 模型 模型. 和Biba模型. 模型

2. 多层网格模型

6.2 操作系统的 安全设计

开发一个安全的操作可分为如下四个阶段: 开发一个安全的操作可分为如下四个阶段:建立安 全模型,进行系统设计,可信度检查和系统实现. 全模型,进行系统设计,可信度检查和系统实现. 实现安全操作系统设计的方法有两种:一种是专门 实现安全操作系统设计的方法有两种: 针对安全性面设计的操作系统; 针对安全性面设计的操作系统 ;另一种是将安全特性 加入到期目前的操作系统中. 加入到期目前的操作系统中.

(3)加拿大的评价标准(CTCPEC) )加拿大的评价标准( ) 加拿大的评价标准(CTCPEC)的适用范围:政府部 门.该标准与ITSCE相似,将安全分为两个部分:功能 性需求和保证性需求 (4)美国联邦准则(FC) )美国联邦准则( ) 美国联邦准则(FC)是对TCSEC的升级,在该标准中引 入了"保护轮廓"(PP)的概念,其每个保护轮廓包括: 功能,开发保证和评价. (5)国际通用准则(CC) )国际通用准则( ) 国际通用准则(CC)是国际标准化组织对现行多种安全 标准统一的结果,是目前最全面的安全主价标准.CC的 第一版是在1966年6月发布的,第二版是在1999年6月发 布的,1999年10月发布了CC V2.1版,并成为ISO标准. 该标准的主要思想和框架结构取自ITSEC和FC,并允分 突出"保护轮廓"的相思.CC将评估过程分为:功能和 保证;评估等级分为:EAL1~EAL7

操作系统课件第6章

第四章 存储器管理

目录 file jeep start 9 end 25

0 4 8 12 16 1 20 24 28

1 10 5

2 6

3 7

9 16 10 25 11 13 17 21 14 18 22 15 19 23 27 31

2 5 -1 2 6 29 30

图 6-8 磁盘空间的链接式分配

第四章 存储器管理

Ai Li i

i 0

i 1

第四章 存储器管理

由变长记录组成的顺序文件不容易直接存取,因此,为

其建立一有序的索引表。

索引文件:为文件中所有记录建立一张索引表,每个记 录对应一索引表项,用于记录该记录的长度及指向该记 录的指针(指向该记录在逻辑地址空间的首址)

第四章 存储器管理

索引号 0 1

对于直接文件,则可根据给定的记录键值,直接获得指

定记录的物理地址。换言之,记录键值本身就决定了记录的

物理地址。这种由记录键值到记录物理地址的转换被称为键

值转换(Key to address transformation)。组织直接文件的关键,

在于用什么方法进行从记录值到物理地址的转换。

第四章 存储器管理

第四章 存储器管理

6.2 文件的逻辑结构 一.文件的两种结构

1. 文件的逻辑结构

(1) 什么是文件的逻辑结构

是从用户观点出发所看到的文件组织形式。即用户对 信息进行逻辑组织形成的文件结构。

(2) 研究文件逻辑结构的目的 为用户提供一种逻辑结构清晰、使用简便的逻辑文 件形式。 用户按文件的逻辑结构形式去存储、检索和加工文 件中的信息。

有结构文件: (1)定长记录 (2)变长记录

记录的组织形式 (1)顺序文件:通常是定长记录,(为何,因变长采用此方式 查询速度慢) (2)索引文件: (3)索引顺序文件:是顺序文件和索引文件相结合的产物。它 将顺序文件中的所有记录分为 若干个组;为顺序文件建立一张 索引表。在索引表中为每组中的第一个 记录,建立一个索引项, 其中含有记录的键值和指向该记录的指针。

操作系统概论 第6章 并发进程 课件

进程的交互:竞争与协作

并发进程之间的竞争关系

共享资源

进程的互斥

并发进程之间的协作关系

进程的相互合作

进程的同步

进程的交互:竞争与协作

第一种是竞争关系

资源竞争的两个控制问题:

一个是死锁(Deadlock)问题

一个是饥饿(Starvation) 问题

既要解决饥饿问题,又要解决死锁问题

CPU利用率= 40/80 = 50%

DEV1利用率=18.75%

DEV2利用率= 31.25%

程序并发执行

在并发环境下

CPU利用率=89% DEV1并发环境下利用=33% DEV2并发环境下利用=66%

并行和并发

在单CPU系统中,系统调度在某一时刻只能让一个 线程(进程)运行,虽然这种调度机制有多种形式(大 多数是时间片轮巡为主),但无论如何,要通过不断 切换需要运行的线程让其运行的方式就叫并发 (concurrent)。 而在多CPU系统中,可以让两个以上的线程(进程) 同时运行,这种可以同时让两个以上线程同时运行 的方式叫做并行(parallel) 多道程序设计和并发的关系

程被置成等待信号量s的状态 */

end; procedure V(var s:semaphore); begin s := s + 1; /* 把信号量加1 */ if s <= 0 then R(s); /* 若信号量小于等于0,则释放

一个等待信号量s的进程 */

end;

p、v操作

(1) p操作 对信号量s的 p操作记为 p(s)。p(s)是一个不可分割的原语 操作,即取信号灯值减1,若相减结果为负,则调用p(s)的进程 被阻,并插入到该信号量的等待队列中,否则可以继续执行

操作系统课件第六章

Copyright © Xu Jingdong, All right reserved

Nankai University

7

Some Ground Rules

Understand the principle of computer networking, not learn by rote

In-class style: interaction, questions Read the reference in English

ACM SIGCOMM /sigcomm IEEE IEEE Communication Society IEEE Computer Society

Nankai University

1

Computer Networks

Chapter 0 Introduction

Xu Jingdong

Dept. of Computer Science and Information Security Nankai University

xujd@

Application layer Transport layer

Network layer

Interface layer

Copyright © Xu Jingdong, All right reserved

Nankai University

4

Textbook

James F. Kurose and Keith W. Ross, Computer Networking: A Top-Down Approach, Pearson Education(高等教育出版社影印)

Andrew S. Tanenbaum, Computer Networks (5th Edition), 机械工业出版社影印, 2012 W. Richard Stevens, TCP/IP Illustrated, Volume 1: The Protocols (v2)(TCP/IP详解-卷1:协议), 机械工 业出版社影印, 2012 Class note:

Nankai University

7

Some Ground Rules

Understand the principle of computer networking, not learn by rote

In-class style: interaction, questions Read the reference in English

ACM SIGCOMM /sigcomm IEEE IEEE Communication Society IEEE Computer Society

Nankai University

1

Computer Networks

Chapter 0 Introduction

Xu Jingdong

Dept. of Computer Science and Information Security Nankai University

xujd@

Application layer Transport layer

Network layer

Interface layer

Copyright © Xu Jingdong, All right reserved

Nankai University

4

Textbook

James F. Kurose and Keith W. Ross, Computer Networking: A Top-Down Approach, Pearson Education(高等教育出版社影印)

Andrew S. Tanenbaum, Computer Networks (5th Edition), 机械工业出版社影印, 2012 W. Richard Stevens, TCP/IP Illustrated, Volume 1: The Protocols (v2)(TCP/IP详解-卷1:协议), 机械工 业出版社影印, 2012 Class note:

《操作系统》第6章 死锁

(3) 当进程申请资源,而资源当前又无剩余时,进 程必须等待。在一些操作系统中,进程申请失 败后便自动阻塞。当资源可用时,再把进程唤 醒。另一些OS则是在进程申请失败后,给出

一个错误码,因此是由进程本身决定等待时间,

然后重新申请。

例:三个进程A、B、C,三类资源R、S、T A进程,请求R,请求S,释放R,释放S; B进程,请求S,请求T,释放S,释放T; C进程,请求T,请求R,释放T,释放R;

P 空 2 Q 空 4 S 1 buffer 3 R 满 满

三、死锁的定义及性质 从以上的例 2 中,不难看出,所谓死锁是指进程 处于等待状态,且等待事件永远不会发生。 造成死锁的原因:(a) P、V操作死锁 例2 (b) 推进顺序不当 例1 (c) 因资源不足而争夺资源 死锁 例1、2 (d) 协同进程本身设计中的 错误(无论按什么次序运 行总免不了死锁) 例3

进程S:Receive (Q.4); 接收Q从4号buffer送来的信息 Receive (R.3); 接收R从3号buffer送来的信息 answer (R); 回答R 进程Q:Receive (P.2); 接收P从2号buffer送来的信息 Send (S.4); 通过4号buffer向S发信息 这四个进程启动后将进入死 锁状态:P要收到R的回答 后才向Q发送信息;R回答P 之前要等待S的回答;S要收 到Q送来信息后才回答R; 而Q需收到P送来的信息后 才向S发送信息,所以都无 法再运行。

占有 输入设备 等待

A

等待 输出设备

B

占有

乙进程 的进展 Y

占用 输入机

共同进展路径1

禁区

占用打印机

危险区

占用输入机

占用打印机

X 甲进程 的进展

操作系统课件第6章

顺序文件的优缺点 优点:适用于对记录进行批量存取。 缺点:按关键字操作某个记录,性能很差。增加或删除 一个记录比较困难。

索引文件 先查索引表,再利用指针访问记录(每个记录一个索引 项)。

索引号 0 1

…

长度 m m0 m1

指针 ptr

R0 R1

…

i

…

mi

Ri

…

索引表

逻辑文件

索引顺序文件 记录分组,每组第一个记录建索引项。

空闲链表法:将所有空闲盘区拉成一条空闲链。根据构

成链所用基本元素的不同,可把链表分成两种形式: 1. 空闲盘块链 2. 空闲盘区链

位示图法:利用二进制的一位表示磁盘中一个盘块的使 用情况。0表示盘块空闲,1表示已分配。

1 1 2 3 … … … 12 2 3 4 5 6 7 8 9 10 11 12

D O S 操 作 系 统 的 文 件 和 目 录

6.1 文件和文件系统

文件:具有文件名的若干相关元素的集合。 数据组成分为数据项、记录和文件三级。 数据项:基本数据项,最小数据单位,又称为字段。组合数 据项,由若干个基本数据项组成,简称组项。 记录是一组相关数据项的集合,描述一个对象的属性。在一个 记录的各个数据项中,确定出一个或几个数据项,把它们 的集合称为关键字。关键字是唯一能标识一个记录的数据 项。 文件要有文件名和属性。属性包括文件类型、文件长度、 文件的存取控制、文件的物理位置和文件的建立时间。

盘块的分配和回收

分配过程:

1、顺序扫描位示图。找到0二 进制位,该位在i行j列。 2、将找到的一个或一组二进制 位,转换成与之对应的盘 块号b。 盘块号=列数*(i-1)+j; ( i,j,b都从1开始) 3、修改位示图,令 map(i,j)=1。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Nankai University

DHCP

14

DHCP DHCP

DHCP

DHCP UDP IP Eth Phy

DHCP server formulates DHCP ACK containing client’s IP address, IP address of first-hop router for client, name & IP address of DNS server encapsulation at DHCP server, frame forwarded (switch learning) through LAN, demultiplexing at client DHCP client receives DHCP ACK reply

Copyright © Xu Jingdong, All right reserved

Nankai University

3

Chapter 2

Application service requirements:

reliability, bandwidth, delay

Internet transport service model

packet-switching

statistical multiplexing routing end to end latency message and packet

Protocol, layering and service models

Why layering OSI reference model, TCP/IP model logical communication, physical communication

hierarchical routing

Internet routing protocols

intra-domain: RIP, OSPF Inter-domain: BGP

Copyright © Xu Jingdong, All right reserved

Nankai University

10

router (runs DHCP)

Ethernet frame broadcast (dest: FFFFFFFFFFFF) on LAN, received at router running DHCP server

Ethernet demuxed to IP demuxed, UDP demuxed to DHCP

DHCP DHCP DHCP DHCP

DHCP

DHCP UDP IP Eth Phy

router (runs DHCP)

Client now has IP address, knows name & addr of DNS

server, IP address of its first-hop router

8

Chapter 4

Internet protocol (IP)

IP addressing IP datagram format IP datagram forwarding

IP Fragmentation & Reassembly

Forwarding in an IP Router

Subnetting and CIDR NAT: Network Address Translation

Nankai University

13

DHCP DHCP DHCP

DHCP

DHCP UDP IP Eth Phy

DHCP

DHCP DHCP DHCP DHCP

DHCP UDP IP Eth Phy

connecting laptop needs to get its own IP address, addr of first-hop router, addr of DNS server: use DHCP DHCP request encapsulated in UDP, encapsulated in IP, encapsulated in 802.3 Ethernet

Connection and Authorization

Copyright © Xu Jingdong, All right reserved

Nankai University

4

Chapter 2 (cont.)

Web Service and Protocol

Web Client/server Mode Browser Architecture HTTP: HyperText Transfer tocol-1.0 and 1.1 Uniform Resource Locators

Nankai University

15

DNS DNS DNS ARP query

DNS UDP IP ARP Eth Phy

before sending HTTP request, need IP address of : DNS DNS query created, encapsulated in UDP, encapsulated in IP, encapsulated in Eth. To send frame to router, need MAC address of router interface: ARP

Wireshark

Copyright © Xu Jingdong, All right reserved

Nankai University

6

Chapter 3

Transport layer services

Multiplexing/demultiplexing

Connectionless transport: UDP Principles of reliable data transfer

HyperText Markup Language

Electronic Mail Service and Protocol

Mail Client/server Mode

Simple Mail Transfer Protocol

Mail access protocols-POP3 Mail Message Format-822 and MIME

Copyright © Xu Jingdong, All right reserved

Nankai University

11

HTTP HTTP HTTP HTTP HTTP HTTP HTTP HTTP

HTTP TCP IP Eth Phy

web page finally (!!!) displayed

Nankai University

7

Chapter 3 (cont.)

reliable transfer

seq. # and ACK #

Connection-oriented transport: TCP

Timeouts and Retransmission, Fast Retransmit

flow control connection management

TCP congestion control

congestion window slow start congestion avoidance: Tahoe and Reno fast recovery

Copyright © Xu Jingdong, All right reserved

Nankai University

Nankai University

12

browser

DNS server ISP network 68.80.0.0/13

school network 68.80.2.0/24

web page

web server 64.233.169.105

Google’s network 64.233.160.0/19

• Encoding and decoding • Error detection • Multiple access protocols: CSMA/CD

LAN technologies

• • • • LAN addressing: physical address Mapping IP address to physical address: ARP Shared Ethernet Switched Ethernet

connection-oriented, reliable: TCP unreliable, datagram: UDP

Client-server, P2P

File Transfer Service and Protocol

FTP Process Model

FTP commands and responses

Internet Control Message Protocol (ICMP)

Copyright © Xu Jingdong, All right reserved

Nankai University

9

Chapter 4 (cont.)

routing principles

link state algorithms distance vector algorithms

Nankai University

2

Chapter 1

Internet overview

network edge: client/server and peer-to-peer model network core: packet-switching versus circuit-switching