组策略禁用盘符

组策略 禁用域用户移动存储U盘

背景:为了避免病毒通过U盘传入内网,为了工作单位的网络安全,通过在域控端创建组策略的形式,实现灵活控制域用户端U盘使用(灵活的原因在于不能禁用所有人的U盘使用权限,只能禁止一部分)。

首先在域控服务器端,打开组策略管理(windows+R gpmc.msc)

灵活选择想要控制的组织单位,右键——在这个域中创建GPO并在此处链接,新建一个GPO,名称为U盘禁用。

在新建的GPO 上右键编辑,依次点开计算机配置——策略——管理模板——系统——可移动存储访问

双击所有可移动存储类:拒绝所有权限进行配置。

选择已启用

点击应用,点击确定。

最后一步:在域控上更新组策略:windows + R 键入gpupdate 或者gpupdate / force ,客户机重启电脑,U盘禁用生效。

至此完成组策略编辑,禁用U盘。

注意事项:1、在新建GPO的组织单位下,必须确保有计算机,域用户登录此类计算机无法访问U盘。

受限制的是计算机,不是用户。

(这里要分清楚)

2、如果还想要控制其他组织单位的计算机,不再需要新建GPO 连接,直接在需要控制的组织单位下,右键,连接现有GPO 选择刚刚创建的GPO名称后,更新组策略即可。

————————————————

版权声明:本文为CSDN博主「站的高,看得远」的原创文章,遵循CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明。

原文链接:https:///MS_Tony_Shu/article/details/94430234。

在域环境中利用组策略禁止使用USB

刚接触域环境的时候在坛子上提过一个在域环境中利用组策略禁止使用USB接口的帖子.当时是求助,后来自己解决了.而后就有好多人就加我的QQ,问我是怎么解决的.所以把自己的经验发表一下.供大家分享.有不明白的请发贴提问.这个方法已经经过测试完全好用.另外我也有几个域的问题想问一下.希望知道的朋友不吝赐教.1.如何在域服务器上做限制,使域用户不能访问INTERNET,而却能访问LAN.2.如何使域中的电脑一部分要输入用户密码才能登陆,而一部分不需要输入密码直接能登陆.下面是屏蔽USB的方法:现在在公司数据保密问题越来越受到领导的重视,U盘自然成为各位领导的一块心病.因为其简便的操作特性让人觉的电脑里没有一样东西是安全的.如何防范---在BIOS中屏蔽USB端口,这个办法是“宁可错杀一千,不能放过一个”的笨办法,U盘是不可以使用了,但所有的USB 相关设备也都不能使用了.如果是在WINDOWS 2003域环境中,可以利用组策略妥善的来解决这个问题.即可以使用除U盘以外的任何USB设备,如打印机,USB键盘,鼠标.....思路:当计算机插入U盘后,系统会自动增加一个盘符,如果我们想办法禁止系统增加新的盘符,那么不就可以把U盘禁止了吗。

打開Active Directory用户和计算机,建立一个名为NOUSB的组织单位,也就是OU,如图:右键--属性-组策略,新建一个名为nousb的策略.如图:点编辑后出现组策略,我们来设置。

定位到用户配置—Windwos组件--Windows资源管理器我们要配置的是“隐藏我的电脑中的这些指定的驱动器”和“防止从我的电脑访问驱动器”这两个选项。

而现在这两个选项的启用菜单中没有我们要去禁止访问的盘符,这就需要手动的为组策略来添加我们需要的选项。

我们重新回到nousb属性对话框,选择nousb组策略,点下面的属性,记下弹出的又一个nousb属性对话框中的常规选项卡—摘要---唯一的名称({C04ED8BO。

如何锁定硬盘或隐藏盘符

设置完成后,我们回到WIN桌面下,打开我的电脑,这时是不是会发现我们设置好的驱动器盘符不见,到这里,整个设置过程就完成了。

通过以上两个简单的设置,我们便可以对我们电脑中的私人文件和重要数据放心的存放了。也不必再为别人随意用我们光驱而感到心痛了。

需要注意是,虽然我们隐藏了驱动器,但用户仍然能够从其它程序访问这些驱动器和驱动器中的数据。比如使用WORD的“打开”对话框,能够打开我们所隐藏的驱动器。同时使用WIN XP的磁盘管理工具也能对隐藏的驱动器进行查看和修改。这和限制驱动器使用是一样的。

如何锁定硬盘或隐藏盘符

一、限制驱动器的使用

如果我们不想让别人使用我们的驱动器,来查看我们比较重要和隐私的文件,或是修改删除系统文件,如安装系统的C盘或是存有一些重要文件的盘符,我们可以通过以下操作来限制某个重要驱动器使用。

1、点击开始,在菜单中点击“运行”,系统会打开一个“运行”对话框,在此对话框中输入“gpedit.msc”,点击确定或按回车键。系统会自动弹出一个“组策略”的窗口。

1、点击开始,在菜单中点击“运行”,系统会打开一个“运行”对话框,在此对话框中输入“gpedit.msc”,点击确定或按回车键。系统会自动弹出一个“组策略”的窗口。

2、选择“用户配置”选项,并依次打开“用户配置”、“管理模板”、“WINDOWS组件”、“WINDOWS资源管理器们设置的驱动器受到了限制。打开设置受限的驱动器,系统自动弹出禁止使用打开驱动器的提示框。由此看出,我们的设置生效了。即便是使用DIR命令、运行对话框和网络驱动器对话框,也无法查看此驱动器的目录和数据。

组策略设置阻止用户访问U盘

组策略设置阻止用户访问本地磁盘

在本机设置,包括管理员的所有用户生效。

1.以管理员登录,关闭写保护

2.在开始运行中输入gpedit.msc

3.嵌入式Windows XP, 选择用户配置-管理模板-Windows Components- Windows Explorer

4.在右边选择Hide these specified drives in my computer, 按下表选择

5.在右边选择Prevent access to drives from my computer策略,按下面选择

6.策略编辑完成后,重启系统生效。

所有用户无法访问C盘和U盘。

7.如果管理员需要访问磁盘,可以把策略禁止。

8.如果是嵌入式Windows7, 则依次展开“计算机配置"一“管理摸板”—“系统”—“可移动存

储访问”,并在右侧的窗格中选择“所有可移动存储类拒绝所有权限”项。

在机器加入域的情况下,在域控制器上进行组策略的编辑。

AD组策略禁用U盘

ad组策略的作用

01

AD组策略可帮助企业实现以 下目标

02

03

04

统一管理:通过定义组策略对 象,企业可以实现对网络中计 算机和用户的统一管理和控制 ,减少管理员的工作量,提高 管理效率。

安全加固:AD组策略可以定 义各种安全设置,如密码策略 、账户策略、防火墙设置等, 以提高网络的安全性。

计算机配置是指定组策略设置,以禁 用或启用U盘的使用。

在计算机配置中,我们需要更改设备策略 来禁用USB存储设备。

我们可以通过在设备管理器中禁用 USB存储设备来禁止用户使用U盘 。

用户配置

用户配置是指定组策略设置,以禁用或启用U盘的使用。 在用户配置中,我们需要更改设备策略来禁用USB存储设备。 我们可以通过在设备管理器中禁用USB存储设备来禁止用户使用U盘。

ad组策略禁用u盘

xx年xx月xx日

目 录

• 介绍 • ad组策略禁用u盘的方法 • ad组策略禁用u盘的优缺点 • ad组策略禁用u盘的适用场景 • ad组策略禁用u盘的实践案例

01

介绍

什么是ad组策略

AD组策略是一种企业级集中管理工具,用于在Active Directory(AD)域中管理和控制用户、计算机和其他网络 资源的策略。

问题描述

由于政务网内涉及大量敏感信息,如果U盘使用不当,可能导致敏感信息泄漏,对政府形 象和公众利益造成损害。

解决方案

通过AD组策略禁用U盘,严格控制员工使用U盘的范围和功能,确保敏感信息的安全性和 保密性。同时,可以防止病毒和恶意软件在政务网内传播,提高网络安全性。

THANKS

域组策略中禁用U盘的使用方法

域组策略中禁用U盘的使用方法

域组策禁用U盘的使用方法

1、首先你要具备一台装有Windows Server2003操作系统服务器,再次你要配置域服务器,如下图:

2、找到域控制器(Active Directory),我简称它为AD, 点击管理AD中的用户和计算机,会出现下图:

3、右击Domain Controllers后,点击属性会出现下图:

4、选择“组策略”,点击组策略对象链接,再双击它,会出现下图:

5、照图点击到“注册表”,右击“注册表”后点击“添加项”,照图上的路径添加那两项。

注意添加图上那两项时的前提是你的域服务器注册表(“开始”→“运行”→输入命令“regedit”就会打开注册表)将图上那两项修改了。

我具体说明下它们的修改值。

第一项如图:

它项中的WriteProtect值默认为“0”,更改为“1”。

第二项如下图:

将其中的Start的值改为“4”,默认值为“3”表示启用。

6、添加完“注册表”的那两项后,关闭所有,在“开始”→“运行”→输入命令“gpupdate”后完成。

7、所有加入域中的计算机的U盘就被禁用了。

另外还有种脚本法也可禁用U盘,我没有采用那种方法,一是它的脚本语言复杂,二是我想用最简单的方法去实现禁止U盘的使用。

上述方法本人在虚拟机中已经实现U盘的禁用。

通过组策略禁用U盘的使用

电话:(0371)65706336 65706337 65706339 传真:(0371)65706367 地址:郑州市丰产路81号思达数码大厦C座5楼邮编:450002 1场景USB移动存储给我们带来便利的同时,也带有不少麻烦:信息泄露、病毒传播等。

某单位希望将一些受限的计算机放置在某个OU中,禁用在这些计算机上使用USB存储设备。

如果将某台计算机移出受限制的OU后,又可以使用USB存储设备了。

如果需求不复杂,可以不使用第三方移动存储管理软件(多数需要在客户端安装软件),而是使用组策略来达到此目的。

原理推荐阅读:/default.aspx?scid=kb;en-us;823732两个要点:z第一次使用USB存储设备时,主要通过两个文件,一个是Usbstor.pnf、另外一个是Usbstor.inf来安装UsbStor服务,并且将这个服务启动。

z以后要使用USB存储设备,UsbStor服务必须处于启动状态。

启动状态由注册表中HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UsbStor的Start值来控制。

Start值的含义为:0 Boot1 System2 AutoLoad3 Load On Demand 默认值4 Disabled有一些朋友的做法仅仅是通过管理模板来将Start的值设置为4-Disable。

这种做法有一个弱点:如是一个人将U盘插入到从来没有使用过U盘的计算机时,Windows会自动安装UsbStor服务,并且处于启动状态直到下一次禁用USB存储设备的GPO被应用为止。

在这个时候,这个仍然可以使用USB存储设备!电话:(0371)65706336 65706337 65706339 传真:(0371)65706367 地址:郑州市丰产路81号思达数码大厦C座5楼邮编:450002 2解决方案根据上面的分析,只有两者相结合才是最可靠的解决方案:1、我们需要防止USBSTOR服务被安装,除非这些用户是可以使用USB存储设备的。

Windows7使用组策略禁用移动存储设备

Windows7通过组策略禁止使用移动存储设备现在移动存储设备的使用越来越广泛,但随之而引发的是泄密和感染病毒等问题。

虽然可以通过设置BIOS或封死计算机上的USB接口的“硬”方法防范风险发生,不过同时也意味着计算机将无法使用其他USB接口的设备,例如最常见的键盘的鼠标。

因此怎样使用一些更加“温和”的方法限制某个特定或者某类硬件的安装成了一个很多人关心的问题。

在Windows 7中使用组策略就可以完全解决这一问题。

但在继续阅读下文之前,请首先确认你的Windows 7版本。

带有组策略功能的Windows 7版本包括Windows 7专业版、Windows 7企业版和Windows 7旗舰版。

如果确定所用的Windows 7版本具有组策略功能,则可以按照以下步骤进行操作。

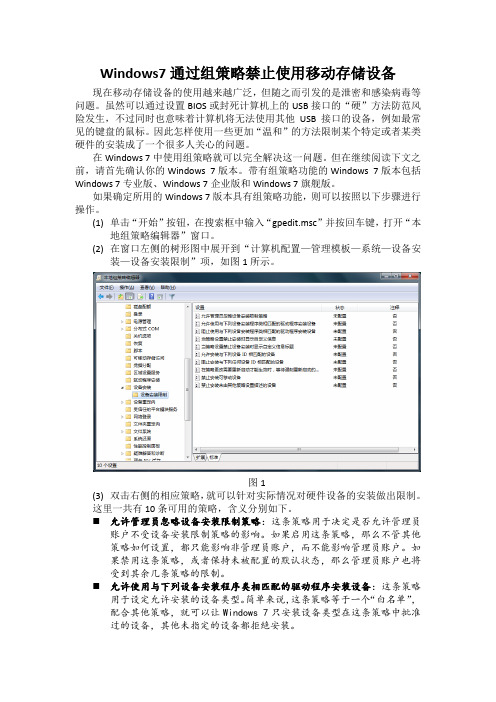

(1)单击“开始”按钮,在搜索框中输入“gpedit.msc”并按回车键,打开“本地组策略编辑器”窗口。

(2)在窗口左侧的树形图中展开到“计算机配置—管理模板—系统—设备安装—设备安装限制”项,如图1所示。

图1(3)双击右侧的相应策略,就可以针对实际情况对硬件设备的安装做出限制。

这里一共有10条可用的策略,含义分别如下。

允许管理员忽略设备安装限制策略:这条策略用于决定是否允许管理员账户不受设备安装限制策略的影响。

如果启用这条策略,那么不管其他策略如何设置,都只能影响非管理员账户,而不能影响管理员账户。

如果禁用这条策略,或者保持未被配置的默认状态,那么管理员账户也将受到其余几条策略的限制。

⏹允许使用与下列设备安装程序类相匹配的驱动程序安装设备:这条策略用于设定允许安装的设备类型。

简单来说,这条策略等于一个“白名单”,配合其他策略,就可以让Windows 7只安装设备类型在这条策略中批准过的设备,其他未指定的设备都拒绝安装。

⏹阻止使用与下列设备安装程序类相匹配的驱动程序安装设备:这条策略用于设定禁止安装的设备类型。

简单来说,这条策略等于一个“黑名单”,所有被添加到这条策略中的设备类型都将被Windows 7拒绝安装。

AD组策略禁用U盘

“自动播放”。 • 在右侧窗格中,双击“关闭自动播放”。 • 在“关闭自动播放属性”对话框中,选择“已启用”,然后在“选项”下选择“所有驱动器”,然后单击

“确定”。 • 重新启动计算机以使更改生效。

2023

《AD组策略禁用U盘》

目录

• 引言 • AD组策略禁用U盘的方法 • 禁用U盘的影响及注意事项 • 案例分析与应用 • 总结与展望

01

引言

背景介绍

随着信息技术的不断发展,企业数据安全问题日益受到重视 。U盘作为一种常用的数据传输工具,也可能成为企业数据泄 露的潜在风险。为了保护企业数据安全,需要采取措施禁用 或限制使用U盘。

05

总结与展望

AD组策略禁用U盘的优势

提高安全性

通过禁用U盘,可以减少病毒、恶意软件和未经授权的数据传输的风险,提高整个网络的 安全性。

控制数据访问

通过AD组策略,可以精确地控制哪些用户或组可以访问特定的文件和文件夹,从而更好 地保护敏感数据。

减少不必要的麻烦

禁用U盘可以避免因U盘使用不当而导致的数据丢失、病毒感染等问题,减少了管理员的 维护工作量。

使用第三方软件阻止U盘使用

安装完成后,打开软件并找到“禁止USB存 储设备”、“禁止USB随身设备”、“禁止

USB驱动程序”等功能。 保存设置并重新启动计算机以使更改生效。

下载并安装第三方软件,例如“大势至USB 监控系统”。

根据需要选择相应的选项,并设置禁止的设 备或驱动程序。

03

禁用U盘的影响及注意事项

组策略通过将管理和配置任务集中到一个中央位置,简化 了网络管理员的工作,并提高了管理效率。

组策略禁用盘符

Windows 中有了组策略对象后,就有了下面这个让您隐藏指定的驱动器的选项:隐藏“我的电脑”中的这些指定的驱动器。

但是,可能只需要隐藏某个驱动器而保留对其他驱动器的访问。

有七个默认的选项可用来限制对驱动器的访问。

您可以通过修改默认域策略或任一个自定义组策略对象(GPO) 的System.adm 文件来添加其他限制。

七个默认选项是:仅限制驱动器A、B、C 和D仅限制驱动器A、B 和C仅限制驱动器A 和 B限制所有驱动器仅限制驱动器C只限制D 驱动器不限制驱动器Microsoft 建议您不要更改System.adm 文件,而要创建一个新的.adm 文件并将此.adm 文件导入到GPO 中。

原因是:如果您要对system.adm 文件应用更改,则当Microsoft 在Service Pack 中发布新版本的system.adm 文件时,这些更改可能会被覆盖。

“Implementing Registry-Based Group Policy”(实现基于注册表的组策略)这一白皮书介绍了如何编写自定义.ADM 文件。

要查看此白皮书,请访问下面的Microsoft 网站:/download/1/7/2/1725520f-1228-4dff-9c5d-594042475844/rbppape r.doc(/download/1/7/2/1725520f-1228-4dff-9c5d-594042475844/rbppap er.doc)默认域策略的System.adm 文件的默认位置是:%SystemRoot%\Sysvol\Sysvol\YourDomainName\Policies\{31B2F340-016D-11D2-945F-00C04FB984F9}\Adm\System.adm这些文件夹的内容会通过文件复制服务(FRS) 复制到整个域中。

注意,Adm 文件夹及其内容直到默认域策略首次加载时才填充。

AD组策略禁用U盘

检查U盘是否出现故障

如果U盘出现故障,可能会导致无法读取或 写入。请尝试使用其他U盘或修复工具检查

并修复U盘。

05

ad组策略禁用u盘的优势和局限

优势

要点一

保护计算机安全

通过禁用U盘,可以减少计算机受到 病毒、木马等恶意软件的攻击。

要点二

防止数据泄露

禁止使用U盘可以减少公司敏感数据 外泄的机会,保护企业的商业机密和 客户信息。

禁用U盘可以防止员工随意拷贝公司内部数据,降低数据泄露的风险。

防止病毒传播

禁用U盘可以避免外部U盘中的病毒在企业内部传播,提高系统安全性。

简化管理

禁用U盘可以减少IT管理员的管理难度,不需要对每个员工的U盘进行跟踪和管理。

禁用u盘的利弊分析

利

可以控制数据流动,降低数据泄露风险,提高系统安全性,简化管理难度。

在右侧窗格中,双击“阻止使用与安装设备 安装相关的策略选项”选项。

通过注册表禁用u盘

按下Win+R组合键打开 “运行”窗口,输入 regedit并回车。

在右侧窗格中,右键单 击空白处,选择“新建 ”-“DWORD(32-位)值 (D)”。

将新创建的DWORD值 重命名为 NoDriveTypeAutoRun ,然后右键单击该值, 选择“修改”选项。

它通过在服务器上设置相应的安全策略,实现对整个网络中 的计算机进行统一的安全管理和控制。

ad组策略的作用

集中式安全管理

AD组策略可以实现对整个网络中的计算 机进行集中式安全管理,包括对用户账户 、密码策略、访问权限、安全审计等方面 的管理和控制。

VS

灵活的安全策略设置

通过AD组策略,可以灵活地设置各种安 全策略,包括软件安装、系统配置、网络 安全等方面的策略,以满足企业的安全需 求。

AD组策略禁用U盘

AD组策略是一种基于Active Directory(活动目录)的组策略服务,它用于管理和控制组织内部的IT环境。它允许管理员通过组策略对象(GPO)来集中管理和配置网络中的计算机和用户。AD组策略是一种非常强大的工具,可以用于实现各种策略,包括禁用USB存储设备的使用。

AD组策略的定义

AD组策略的功能和作用

背景介绍

03

提高工作效率

禁止U盘使用可以避免员工在使用U盘时浪费时间和精力,提高工作效率。

目的和意义

01

减少病毒和恶意软件传播的风险

通过禁用U盘,可以减少病毒和恶意软件通过U盘传播的机会。

02

保护企业数据的安全

禁用U盘可以防止员工随意拷贝企业数据,从而降低数据泄露的风险。

02

AD组策略介绍

Chapter

ad组策略禁用u盘

2023-11-06

contents

目录

引言AD组策略介绍禁用U盘的必要性AD组策略禁用U盘的方法禁用U盘的注意事项结论

01

引言

Chapter

在企业环境中,通常会通过各种方式限制员工对U盘的使用,以防止潜在的安全风险和数据泄露。

在Windows操作系统中,通过Active Directory(AD)组策略可以实现对U盘的禁用。

AD组策略的优点

易于管理:管理员可以在中央位置统一管理和监控AD组策略的应用情况。

保护数据:可以防止未经授权的数据传输和泄露。

安全性高:可以避免U盘带来的病毒和恶意软件攻击风险。

使用AD组策略禁用U盘有以下优点

方便快捷:通过AD组策略禁用U盘可以快速、简便地实现组织内部计算机的统一管理。

03

禁用U盘的必要性

组策略是Active Directory(AD)中的一种功能,它允许管理员定义规则和策略,以便在组织中管理和控制计算机和用户的行为。

【VIP专享】组策略禁用U盘、组策略禁用USB、注册表禁用USB、注册表禁用U盘方法汇总

组策略禁用U盘、组策略禁用USB、注册表禁用USB、注册表禁用U盘方法汇总在企事业单位局域网中,处于保护电脑文件安全和商业机密的需要,我们常常需要禁用电脑USB接口、禁止U盘和移动硬盘的使用,防止通过U盘、移动硬盘甚至手机等带有USB 存储功能的设备复制电脑文件的行为。

那么,具体如何管理电脑USB接口、禁用U盘呢?笔者以为,可以通过以下方式实现,一种是通过注册表和组策略的方式来实现(如果你觉得这种方法复杂,可以直接看文章底部第二种方法),另外一种是通过电脑U口管理软件、USB屏蔽软件来实现,相对更为简单:一、通过注册表禁用USB接口、组策略禁用USB接口来禁止U盘使用1、USB设备是使用USB接口的,在网上找了下,得知它使用如下两个配置文件或是注册表文件,usbstor.inf和usbstor.png。

注册表文件是:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\usbstor2、清楚了USB的配置文件或是注册表中的位置就好说了,下面就分两种方法来完成禁用USB设备的目的,一是通过组策略使用户禁用这两个配置文件,一是通过注册表。

以下两种实验均在WINDOWS 2003实验通过通过组策略,当然,这个要应用在域环境中了,而且要保证,没有使用过USB设备的(注册表文件里会有变化的)嘿嘿。

如下图,在管理工具――域安全策略――计算机配置――WINDOWS设置――安全设置――文件系统,单击右键――添加文件或文件夹。

找到c:\windows\inf\usbstor.inf 和usbstor.pnf,并添加之然后,确定,会弹出一个对话框,这可是重要步骤,通过此,设定不同用户对此的访问级别,当然,这里选拒绝了,你可以根据实际情况选择不同的用户组对这两个文件的拒绝权限。

如下图确定,OK,会弹出以下的窗口,当然,还是确定,不过,如果上一步你没有做的话,可以在此重新设定不同用户组的访问权限的哟(点编辑安全设置按钮)!确定,便可以了,等域组策略刷新后,就会生效了。

电脑组策略被禁用,如何修复

组策略被禁用后的修复问题某些机器做过什么优化或者杀毒后,出现组策略被禁用了。 一、 在注册表键值HKEY_CURRENT_USER\Software\Policies\Microsoft\MMC 将 RestrictToPermittedSnapins 的值设置为 0 或者删除这个键 二、 在注册表键值 HKEY_CURRENT_USER\Software\Policies\Microsoft\Mmc\{8FC0B734-A0E1-11D1-A7D3-0000F87571E3}\Restrict_Run 和HKEY_CURRENT_USER\Software\Policies\Microsoft\MMC\{0F6B957E-509E-11D1-A7CC-0000F87571E3}\Restrict_Run 请将 Restrict_Run 的值设置为 0 或者直接删除HKEY_CURRENT_USER\Software\Policies\Microsoft\Mmc键 修改完毕后重启。 三、 在注册表键值HKEY_CLASSES_ROOT\CLSID\{8FC0B734-A0E1-11D1-A7D3-0000F87571E3}\InProcServer32 把其中的default改成:%SystemRoot%\System32\GPEdit.dll 修改完毕后重启。 四、检查环境变量: 右击桌面我的电脑--属性--高级 在“高级”标签页中点击“环境变量”按钮 在“环境变量”中的“系统变量”框中的变量名为Path中修改变量值为: %Systemroot%\System32;%Systemroot%;%Systemroot%\system32\WBEM 五、注册 filemgmt.dll 开始“运行” 输入"regsvr32 filemgmt.dll" --回车 如果组策略找不到 framedyn.dll,就可能会出现这种错误。试着将将Framedyn.dll文件从\windows\system32\wbem目录下拷贝到\windows\system32目录下!移动后在注册一次这个dll文件。 六、如果以上都改好了,还是不行,就只有最后一招了。 使用附件中的组策略编辑器了。这个是我去收的。

用域控来禁止公司局域网的U盘

用域控来禁止公司局域网的U盘、禁止移动硬盘等USB存储设备制作背景:在公司局域网中,有时候处于网络安全的考虑,需要禁止电脑USB接口使用,尤其是需要完全禁用U盘、禁止移动硬盘等USB存储设备的使用,而通过AD组策略禁用USB接口使用、域控制器禁用USB端口、域AD组策略禁用U盘是一种比较有效的方法制作方法及工具:在Windows server 2003 sp2下建立一个Active Directory域控制器,通过域控制器来控制域里的所有电脑的USB接口使用,在域控下建立一个组织单元(OU),给OU一个组策略控制,在组策略里控制USB接口的使用,需要一个usb.adm文件来实现,需将局域网内的所有用户都加入所建的域。

关键词:服务器,AD,OU,USB使用需求及目的:公司局域网中,对于网络安全的考虑,信息安全的维护,以及病毒的防止,所以采用AD来实现禁止USB的使用。

来实现内网安全,防信息泄露及防病毒入侵。

内容及实现方法:1 域控制器的安装:1.1安装条件:1.1.1 域的定义:在网络环境中,有很多台计算机,每台计算机里面都有一定的资源,为了便于管理这些分散的资源所以要使用域环境进行集中的管理。

那么什么是域?域是一种有多台计算机上组成的逻辑环境,所有域中的重要资源都保存在域控的数据库中,并且进行集中管理。

1.1.2 采用windows server 2003域的特点:windows 2003域采用活动目录(Active Directory,AD)技术,集中管理资源,便捷的网络访问,良好的可扩展性是他最大的特点。

安装域实际上就是安装活动目录(AD),他有6点重要的安装条件。

(1)必须以管理员的身份安装(2)windows 2003版本的系统,除web版之外(3)硬盘中至少有一个分区为NTFS分区(4)配置好IP地址(5)网络中有相应的DNS服务器(6)有足够的可用空间1.1.3 安装前需配好IP地址及DNS服务器:如何配置好IP地址和网络中没有DNS服务器的支持:由于是要安装域控制器。

组策略限制访问磁盘(硬盘文件加密)

组策略限制访问磁盘(硬盘文件加密)

组策略限制访问磁盘(硬盘文件加密)

组策略限制访问磁盘

使用电脑的用户都有自己的秘密文件,特别是对于商务用户而言,自然不愿意让别人使用自己的电脑,以免造成商业机密的泄漏。

但是有时又不能不让别人用自己的电脑,真是有点犯难了,其实这时我们可以通过简单的设置即将电脑的硬盘锁住,从而就可以让别人访问不到被限制的磁盘。

这种方法是利用Windows的组策略进行设置的,十分便捷和实用。

首先点击Windows左下角的“开始→运行”,在对话框中输入“gpedit.msc”,这样就打开了“组策略”设置窗口。

然后在“组策略”设置窗口中,依次打开“本地计算机策略→用户配置→管理模板→Windows组件→Windows资源管理器”选项。

在右侧设置中找到“防止从‘我的电脑’访问驱动器”选项,在这个选项的“未被配置”状态处点击鼠标右键,选择“属性”。

在弹出的对话框中有三个选项,分别是“未配置”、“已启用”和“已禁用”。

选择“已启用”,然后在下面就会出现选择驱动器的下拉菜单列表,如果要限制某个硬盘、硬盘分区甚至是光驱的使用,只要选中该驱动器就可以了。

比如,我们要限制系统盘C:的使用,选中“仅限制驱动器C”即可。

如果希望关闭所有硬盘、光驱等,可以选中“限制所有驱动器”,然后点击应用或保存设置即可。

接下来进入“我的电脑”,点击C盘或其他被限制的驱动器时出现访问失败的提示。

值得一提的是,这种设置组策略的方法安全型很高,即使别人通过“资源管理器”、“运行”对话框、网络浏览器以及DIR命令等,也无法查看驱动器中文件了。

这样一来,用户只要将所有重要的文件放到一个分区并限制起来,就不怕别人发现自己的秘密了。

[组策略禁止u盘]如何解除被禁止后的组策略

![[组策略禁止u盘]如何解除被禁止后的组策略](https://img.taocdn.com/s3/m/d2c2c33b7275a417866fb84ae45c3b3566ecdd5b.png)

[组策略禁止u盘]如何解除被禁止后的组策略篇一: 如何解除被禁止后的组策略[组策略]如何解除被禁止后的组策略——简介组策略是管理员为用户和计算机定义并控制程序、网络资源及操作系统行为的主要工具。

通过使用组策略可以设置各种软件、计算机和用户策略。

然而,在通过组策略来限制某个程序的运行可能导致组策略本身无法运行了,下面通过注册表编辑器来解决方法。

[组策略]如何解除被禁止后的组策略——方法一[组策略]如何解除被禁止后的组策略一在“开始”菜单打开“运行”程序窗体,也可以利用快捷键“ Win + R ”键快速打开。

[组策略]如何解除被禁止后的组策略二打开后,在文本框中输入“ regedit ”并点击“确定”按钮以打开注册编辑器。

[组策略]如何解除被禁止后的组策略三打开注册表编辑器后,定位到“ HKEY_Current_User\Software\Microsoft\Windows\CurrentVersion\Pol icies\Explorer ”节点。

[组策略]如何解除被禁止后的组策略四右击右侧的RestrictRun 键值项,选择“修改”以打开“修改对话框”。

[组策略]如何解除被禁止后的组策略五将键值修改为0 即可,点击“确定”保存设置。

[组策略]如何解除被禁止后的组策略——方法二[组策略]如何解除被禁止后的组策略一打开“命令提示符”界面,输入“ reg add HKCU\Software\Microsoft\Windows\CurrentV ersion\Policies\Explorer /v RestrictRun /t reg_dword /d0 ”并回车,选择覆盖RestrictRun 键值项,输入Y 即可。

[组策略]如何解除被禁止后的组策略二执行以上方法后便可以打开组策略编辑器了,如图所示。

篇二: 电脑通过组策略禁止USB接口运行的办法u盘病毒越来越猖獗了,为了防止自己的电脑感染上u盘病毒,我们可以杜绝usb接口在电脑中直接运行,通过win7电脑组策略就能轻松实现这个功能!一、打开“控制面板-硬件和声音-设备管理器”,在设备管理器中展开通用串行总线控制器列表,找到USB大容量存储设备,打开属性,在导航栏选择详细信息,复制出它的硬件ID,也保存记事本中。

利用WIN7组策略对象编辑器,实现对指定分区盘符的隐藏和限制只显示D盘,其他不显示.

利用WIN7组策略对象编辑器,实现对指定分区盘符的隐藏和限制只显示D盘,其他不显示.展开全文转载利用Windows Vista自带的组策略对象编辑器,可以很方便的实现对指定分区的隐藏和限制,操作也并不复杂。

不过这一功能在家庭版本中并未提供。

轻松让你的Vista Home版也支持组策略(Gpedit.msc)打开运行对话框,手工输入“gpedit.msc”进入组策略对象编辑器,选择“用户配置”,依次定位到“用户配置→管理模板→Windows组件→Windows资源管理器”,启动了组策略后,我们就可以按照自己的想法,随心所欲的来进行分区的隐藏和显示。

隐藏指定分区双击右侧窗格中的“隐藏‘我的电脑’中的这些指定分区”,打开属性窗口之后选择“已启用”(图1),可以看到这里提供了7个默认的选项用来限制对分区的访问,你可以实际情况作出选择,例如这里选择“仅限制分区C”,确认之后可以在“计算机”和“Windows资源管理器”窗口中隐藏分区C的图标,而且该分区的图标也不会出现在“打开”或“另存为”对话框中。

限制指定分区通过上述方法隐藏的分区,只是一种比较简单的限制方法,我们仍然可以在地址栏中键入“c:\”的方式强行进入被隐藏的分区,因此还需要继续动一番脑筋。

双击右侧窗格中的“防止从"我的电脑"访问分区”,选择“已启用”,从这里选择“仅限制分区C”,确认之后即可限制对C分区的访问。

此时,不仅在“计算机”或“Windows资源管理器”窗口中看不到被限制的C分区,而且即使通过“地址栏”强行访问也会弹出错误提示。

加分区限制组合上面的方法虽然简单易用,可以隐藏最重要的C盘分区,但是想隐藏其他的分区怎么办呢?对于现在的海量硬盘来说,如果分区较多的话,例如希望限制E、F分区,通过组策略对象编辑器恐怕就无能为力了。

不过我们可以通过修改组策略的配置文件来让它支持对其他分区的隐藏。

对于Windows Vista和win7来说,组策略文件被存储在“%windir%\PolicyDefinitions\”路径下,我们需要关心的是“WindowsExplorer.adml”和“WindowsExplorer.admx”两个配置文件,请将这两个文件复制出来。

巧用组策略禁用U盘,禁止访问

巧用组策略禁用U盘,禁止访问实现方法1、在域控制器上打开Active Directory用户和计算机,找到您要屏蔽U盘的组织单位(Organizational Unit 简称OU),右键查看此组织单位的属性,点击组策略页面,新建一个组策略,命名并保存为“屏蔽U盘”,建好后,双击“屏蔽U盘”(必需先打开一次,否则系统不会拷贝那几个模板文件),在打开的标题为“组策略”的窗口的左边,按以下顺序定位“用户配置-管理模板-Windows组件-Windows资源管理器”,选中Windows资源管理器,在右边的窗口中会显示如图1所示。

我们可以看到有“隐藏我的电脑中的这些指定的驱动器”和“防止从我的电脑访问驱动器”,双击打开其中一项策略,选择“启用”,下面的下拉框会变亮,单击下拉框,如图2所示,您会发现系统提供了7种限制访问驱动器号的组合,其中也包括了“不限制驱动器”,显然,这些组合不能满足我们的要求(因为U盘的盘符通常是排在最后的,而且现在的硬盘比较大,少则也有三四个分区)。

2、在域控制器上打开Active Directory 用户和计算机,在刚才我们新建的“屏蔽U盘”策略上单击右键选择查看属性,在如图3所示的位置找到"屏蔽U盘"的组策略的唯一的名称,此名称为一长串数字和字母组成,本例中为{82F86A8E-B345-4DDC-A304-E448F6E900A9},记下此字符串。

3、打开系统盘,定位以{82F86A8E-B345-4DDC-A304-E448F6E900A9}命名的文件夹,此文件夹位于“C:Policies”下(盘符依赖于您安装的操作系统所在的分区),注意其中是您的Windows 2000的域名,打开{82F86A8E-B345-4DDC-A304-E448F6E900A9}目录,找到ADM目录下的system.adm文件,此文件是我们在实施组策略的模板文件,是一个纯文本文件,可用记事本打开,找到下面这两段代码:* POLICY !!NoDrives EXPLAIN !!NoDrives_Help PART !!NoDrivesDropdown DROPDOWNLIST NOSORT REQUIRED V ALUENAME "NoDrives" ITEMLISTNAME !!ABOnly V ALUE NUMERIC 3NAME !!COnly V ALUE NUMERIC 4NAME !!DOnly V ALUE NUMERIC 8NAME !!ABConly V ALUE NUMERIC 7NAME !!ABCDOnly V ALUE NUMERIC 15NAME !!ALLDrives V ALUE NUMERIC 67108863 DEFAULT ; low 26 bits on (1 bit per drive)NAME !!RestNoDrives V ALUE NUMERIC 0 END ITEMLIST END PARTEND POLICY* POLICY !!NoViewOnDrive EXPLAIN !!NoViewOnDrive_Help PART !!NoDrivesDropdown DROPDOWNLIST NOSORT REQUIRED V ALUENAME "NoViewOnDrive" ITEMLISTNAME !!ABOnly V ALUE NUMERIC 3NAME !!COnly V ALUE NUMERIC 4NAME !!DOnly V ALUE NUMERIC 8NAME !!ABConly V ALUE NUMERIC 7NAME !!ABCDOnly V ALUE NUMERIC 15NAME !!ALLDrives V ALUE NUMERIC 67108863 DEFAULT ; low 26bits on (1 bit per drive)NAME !!RestNoDrives V ALUE NUMERIC 0 END ITEMLIST END PARTEND POLICY说明:这是两个策略,第一个!!NoDrive,它的作用是在我的电脑中不显示指定的驱动器名,驱动器号代表的所有驱动器不出现在标准的打开对话框上,但是在地址栏中输入盘符或新建一个指向硬盘盘符的快捷方式,用户仍然可以访问该驱动器;第二个!!NoViewOnDrive 的作用是阻止用户访问驱动器。

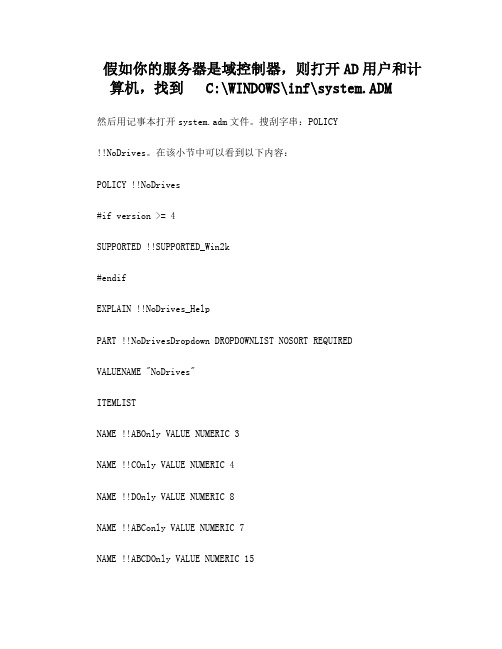

通过组策略禁用和隐藏任意某个或某些盘

假如你的服务器是域控制器,则打开AD用户和计算机,找到 C:\WINDOWS\inf\system.ADM然后用记事本打开system.adm文件。

搜刮字串:POLICY!!NoDrives。

在该小节中可以看到以下内容:POLICY !!NoDrives#if version >= 4SUPPORTED !!SUPPORTED_Win2k#endifEXPLAIN !!NoDrives_HelpPART !!NoDrivesDropdown DROPDOWNLIST NOSORT REQUIREDVALUENAME "NoDrives"ITEMLISTNAME !!ABOnly VALUE NUMERIC 3NAME !!COnly VALUE NUMERIC 4NAME !!DOnly VALUE NUMERIC 8NAME !!ABConly VALUE NUMERIC 7NAME !!ABCDOnly VALUE NUMERIC 15NAME !!ALLDrives VALUE NUMERIC DEFAULT; low 26 bits on (1 bit per drive)NAME !!RestNoDrives VALUE NUMERIC 0END ITEMLISTEND PARTEND POLICYPOLICY !!NoViewOnDrive#if version >= 4SUPPORTED !!SUPPORTED_Win2k#endifEXPLAIN !!NoViewOnDrive_HelpPART !!NoDrivesDropdown DROPDOWNLIST NOSORT REQUIRED VALUENAME "NoViewOnDrive"ITEMLISTNAME !!ABOnly VALUE NUMERIC 3NAME !!COnly VALUE NUMERIC 4NAME !!DOnly VALUE NUMERIC 8NAME !!ABConly VALUE NUMERIC 7NAME !!ABCDOnly VALUE NUMERIC 15NAME !!ALLDrives VALUE NUMERIC DEFAULT; low 26 bits on (1 bit per drive)NAME !!RestNoDrives VALUE NUMERIC 0END ITEMLISTEND PARTEND POLICY分别在该行:在NAME !!COnly VALUE NUMERIC 4 NAME !!DOnly VALUE NUMERIC 8 添加:NAME !!EOnly VALUE NUMERIC 16 也就是禁止访问 e盘NAME !!CDEOnly VALUE NUMERIC 28 这个是禁止访问 C D E 盘可以添加三种自定义控制模式,当然自己还可以依据自己的需求写出自己的语句。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Windows 中有了组策略对象后,就有了下面这个让您隐藏指定的驱动器的选项:隐藏“我的电脑”中的这些指定的驱动器。

但是,可能只需要隐藏某个驱动器而保留对其他驱动器的访问。

有七个默认的选项可用来限制对驱动器的访问。

您可以通过修改默认域策略或任一个自定义组策略对象(GPO) 的System.adm 文件来添加其他限制。

七个默认选项是:

仅限制驱动器A、B、C 和D

仅限制驱动器A、B 和C

仅限制驱动器A 和 B

限制所有驱动器

仅限制驱动器C

只限制D 驱动器

不限制驱动器

Microsoft 建议您不要更改System.adm 文件,而要创建一个新的.adm 文件并将此.adm 文件导入到GPO 中。

原因是:如果您要对system.adm 文件应用更改,则当Microsoft 在Service Pack 中发布新版本的system.adm 文件时,这些更改可能会被覆盖。

“Implementing Registry-Based Group Policy”(实现基于注册表的组策略)这一白皮书介绍了如何编写自定义.ADM 文件。

要查看此白皮书,请访问下面的Microsoft 网站:/download/1/7/2/1725520f-1228-4dff-9c5d-594042475844/rbppape r.doc

(/download/1/7/2/1725520f-1228-4dff-9c5d-594042475844/rbppap er.doc)

默认域策略的System.adm 文件的默认位置是:%SystemRoot%\Sysvol\Sysvol\YourDomainName\Policies\{31B2F340-016D-11D2-945F-00C04FB984F9}\Adm\System.adm

这些文件夹的内容会通过文件复制服务(FRS) 复制到整个域中。

注意,Adm 文件夹及其内容直到默认域策略首次加载时才填充。

要为七个默认值之一更改此策略,请执行下面的操作步骤:

启动Microsoft 管理控制台。

在“控制台”菜单上,单击添加/删除管理单元。

为默认域策略添加组策略管理单元。

为此,在屏幕提示您选择组策略对象(GPO) 时,请单击浏览。

默认GPO 是本地计算机。

您也可以为其他的域分区(具体来说就是组织单位)添加GPO。

打开下面的区域:用户配置、管理模板、Windows 组件和Windows 资源管理器。

单击“隐藏‘我的电脑’中的这些指定的驱动器”。

单击以选中“隐藏‘我的电脑’中的这些指定的驱动器”复选框。

在下拉框中,单击相应的选项。

这些设置会从“我的电脑”、“Windows 资源管理器”和“网上邻居”中删除代表所选硬盘的图标。

另外,这些驱动器不会出现在任何程序的打开对话框中。

此策略用于保护某些驱动器(包括软盘驱动器),防止它们被滥用。

它也可以用于指引用户

将他们的工作保存在某些驱动器上。

要使用这项策略,请在下拉框中选择一个驱动器或组合形式的驱动器。

要显示所有驱动器(一个也不隐藏),请禁用这项策略或单击“不限制驱动器”选项。

这项策略不能防止用户使用其他程序访问本地或网络驱动器,也不能防止他们使用磁盘管理管理单元查看并更改驱动器特性。

您并非只能使用默认值。

通过编辑System.adm 文件,您可以添加自己的自定义值。

下面是System.adm 中可修改的部分:POLICY !!NoDrives EXPLAIN !!NoDrives_Help PART !!NoDrivesDropdown DROPDOWNLIST NOSORT REQUIRED V ALUENAME "NoDrives" ITEMLIST NAME !!ABOnly V ALUE NUMERIC 3 NAME !!COnly V ALUE NUMERIC 4 NAME !!DOnly V ALUE NUMERIC 8 NAME !!ABConly V ALUE NUMERIC 7 NAME !!ABCDOnly V ALUE NUMERIC 15 NAME !!ALLDrives VALUE NUMERIC 67108863 ;low 26 bits on (1 bit per drive) NAME !!RestNoDrives V ALUE NUMERIC 0 (Default) END ITEMLIST END PART END POLICY[strings]ABCDOnly="Restrict A, B, C and D drives only"ABConly="Restrict A, B and C drives only"ABOnly="Restrict A and B drives only"ALLDrives="Restrict all drives"COnly="Restrict C drive only"DOnly="Restrict D drive only"RestNoDrives="Do not restrict drives"

[strings] 部分代表下拉框中的实际值的替换值。

这项策略在客户端计算机上只显示指定的驱动器。

这项策略所影响的注册表项使用与26 位二进制字符串(每一位代表一个驱动器号)相对应的十进制数字:11111111111111111111111111

ZYXWVUTSRQPONMLKJIHGFEDCBA

此配置对应于十进制数字67108863,它会隐藏所有的驱动器。

如果您要隐藏驱动器C,将第三低位设置为1,然后将二进制字符串转换为十进制数字。

没有必要创建一个显示所有驱动器的选项,因为清除复选框就完全删除了“NoDrives”项,所有驱动器都会自动显示。

如果您要配置这项策略以显示一个不同的驱动器组合,请创建相应的二进制字符串,将它转换成十进制数字,并向ITEMLIST 部分添加一个带有相应的[strings] 项的新项。

例如,要隐藏驱动器L、M、N 和O,请创建下面的字符串00000000000111100000000000 ZYXWVUTSRQPONMLKJIHGFEDCBA

并将其转换成十进制。

这个二进制字符串可转换成十进制数字30720。

将下面的行添加到

System.adm 文件的[strings] 部分:LMNO_Only="Restrict L, M, N and O drives only"

将下面的项添加到上面的ITEMLIST 部分并保存System.adm 文件。

NAME !!LMNO_Only V ALUE NUMERIC 30720

这样就创建了下拉框的第八项:只隐藏驱动器L、M、N 和O。

使用此方法可使下拉框包含更多的值。

System.adm 文件的已修改的部分显示如下:POLICY !!NoDrives EXPLAIN !!NoDrives_Help PART !!NoDrivesDropdown DROPDOWNLIST NOSORT REQUIRED V ALUENAME "NoDrives" ITEMLIST NAME !!ABOnly V ALUE NUMERIC 3 NAME !!COnly V ALUE NUMERIC 4 NAME !!DOnly V ALUE NUMERIC 8 NAME !!ABConly V ALUE NUMERIC 7 NAME !!ABCDOnly V ALUE NUMERIC 15 NAME !!ALLDrives V ALUE NUMERIC 67108863 ;low 26 bits on (1 bit per drive) NAME !!RestNoDrives V ALUE NUMERIC 0 (Default) NAME !!LMNO_Only V ALUE NUMERIC 30720 END ITEMLIST END PART END POLICY[strings]ABCDOnly="Restrict A, B, C and D drives only"ABConly="Restrict A, B and C drives only"ABOnly="Restrict A and B drives only"ALLDrives="Restrict all drives"COnly="Restrict C drive only"DOnly="Restrict D drive only"RestNoDrives="Do not restrict drives"LMNO_Only="Restrict L, M, N and O drives only"

此[strings] 部分代表下拉框中的实际值的替换值。

【转自】。