解析ip数据包

ip数据包的捕获与解析代码

ip数据包的捕获与解析代码//packcapturedlg.h:headerfile#defineipv4_wersion4#defineipv6_wersion6#defineic mp_packet1#defineigmp_packet2#definetcp_packet6#defineegp_packet8#defineudp_pa cket17#defineospf_packet89classcpackcapturedlg:publiccdialog{public://{{afx_data(cfindhostdlg)enum{ido=ido_packcapture_dialog};intm_count;cstringm_packet;//}}afx_dataprotected://{{afx_msg(cfindhostdlg)afx_msgvoidoncapture();//}}afx_msgprivate:typedefstructip_head//ip头部结构{union{unsignedcharversion;//版本(字节前四位)unsignedcharheadlen;//头部长度(字节后四位)};unsignedcharservicetype;//服务类型unsignedshorttotallen;//总长度unsignedshortidentifier;//标识符union{unsignedshortflags;//标志位(字前三位)unsignedshortfragoffset;//片偏移(字后13位)};unsignedchartimetolive;//存活周期unsignedcharprotocol;//协议unsignedshortheadchecksum;//头部校验和unsignedintsourceaddr;//源ip地址unsignedintdestinaddr;//目的ip地址}ip_head;typedefstructicmp_head//icmp头部结构{unsignedchartype;//类型unsignedcharcode;//代码unsignedshortheadchecksum;//头部校验和unsignedshortidentifior;//标识符unsignedshortsequence;//序号}icmp_head;};//packcapturedlg.cpp:implementationfile#include\#include\#include\#include\#include\#defineio_rcvall_wsaiow(ioc_vendor,1)voidcpackcapturedlg::oncapture(){wsadataw sadata;//创建与socket库存取if(wsastartup(makeword(2,2),&wsadata)!=0){messagebox(\初始化失利!\return;}socketsocket;//创建原始socketsocket=socket(af_inet,sock_raw,ipproto_ip);if(socket==invalid_socket){me ssagebox(\创建socket失败!\wsacleanup();return;}intrecvtime=5000;//设置socket 操作选项if(setsockopt(socket,sol_socket,so_rcvtimeo,(char*)&recvtime,sizeof(recvtime)) ==socket_error){messagebox(\设置socket选项失败!\closesocket(socket);wsacleanup();return;}charhostname[128];//获得本地主机名称if(gethostname(hostname,128)==socket_error){messagebox(\获得主机名失败!\closesocket(socket);wsacleanup();return;}hostent*phostent;//获得本地主机ip地址phostent=gethostbyname(hostnmae);if(phostent==null){messagebox(\获得主机地址失败!\closesocket(socket);wsacleanup();return;}sockaddr_inhostaddr;//定义socket地址结构memset(&hostaddr,0,sizeof(hostaddr));hostaddr.sin_family=af_inet;hostaddr.sin_ addr.s_addr=(*(in_addr*)phostent->h_addr).s_addr;intnbind;//绑定socket与网卡nbind=bind(socket,(psockaddr)&hostaddr,sizeof(hostaddr));if(nbind==socket_erro r){messagebox(\绑定socket失败!\closesocket(socket);wsacleanup();return;}dworddwvalue=1;//设置socket拒绝接受模式if(ioctlsocket(socket,io_rcvall,&dwvalue)==socket_error){messagebox(\设置socket接收器失利!\closesocket(socket);wsacleanup();return;}updatedata(true);m_packet=\版本总长度标志位片偏转协议源地址目的地址\\r\\n\for(inti=0;i>4)==ipv4_version)str.format(\if((iphead.version>>4)==ipv6_ version)str.format(\m_packet+=str;str.format(\m_packet+=str;str.format(\m=%u\m_packet+=str;str.format(\m_packet+=str;switch(iphead.protocol){caseicmp_packet:str.format(\break;caseigmp_packet:str.format(\break;casetcp_pa cket:str.format(\break;caseegp_packet:str.format(\break;caseudp_packet:str.for mat(\break;caseospf_packet:str.format(\break;};m_packet+=str;str.format(\m_pac ket+=str;str.format(\m_packet+=str;m_packet+=\}}updatedata(false);closesocket(socket);wsacleanup();//中止与socket库存取}。

ip数据报解析源地址目的地址

青岛农业大学理学与信息科学学院计算机网络综合实习报告题目IP数据报解析源地址/目的地址专业计算机科学与技术学号姓名指导教师日期2014年11月8日目录一、设计任务和目的............................................................................................................................. - 2 -二、设计要求......................................................................................................................................... - 2 -三、设计内容......................................................................................................................................... - 3 -3.1原理概述: ......................................................................................................................................... - 3 -3.1.1 点分十进制表示法:......................................................................................................... - 3 -3.1.2 IP数据报格式: .............................................................................................................. - 3 -3.2 运行结果及分析............................................................................................................................. - 5 -3.2.1程序运行及截图.................................................................................................................. - 5 -3.2.2 分析...................................................................................................................................... - 6 -四、设计方案改进及建议.................................................................................................................... - 7 -五、总结体会......................................................................................................................................... - 7 -六、主要参考文献................................................................................................................................. - 8 -七、附录 ................................................................................................................................................. - 8 -附录1 程序流程图 ............................................................................................................................... - 8 - 附录2 程序源代码及解释................................................................................................................... - 9 -一、设计任务和目的设计一个解析IP数据包的程序,并根据这个程序,从IP数据报头中解析出源地址和目的地址等相关问题,从而对IP层的工作原理有更好的理解和认识。

网络通信协议分析课程设计源代码和实验报告+帧封装、IP数据包解析和发送TCP数据包

网络协议分析课程设计之协议编程实验一帧封装实验目的:•编写程序,根据给出的原始数据,组装一个IEEE 802.3格式的帧(题目)默认的输入文件为二进制原始数据(文件名分别为input1和input2))。

•要求程序为命令行程序。

比如,可执行文件名为framer.exe,则命令行形式如下:framer inputfile outputfile,其中,inputfile为原始数据文件,outputfile为输出结果。

•输出:对应input1和input2得结果分别为output1和output2。

试验要求:•编写程序,根据给出的原始数据,组装一个IEEE 802.3格式的帧(题目)默认的输入文件为二进制原始数据(文件名分别为input1和input2))。

•要求程序为命令行程序。

比如,可执行文件名为framer.exe,则命令行形式如下:framer inputfile outputfile,其中,inputfile为原始数据文件,outputfile为输出结果。

输出:对应input1和input2得结果分别为output1和output2验设计相关知识:帧:来源于串行线路上的通信。

其中,发送者在发送数据的前后各添加特殊的字符,使它们成为一个帧。

Ethernet从某种程度上可以被看作是机器之间的数据链路层连接。

按802.3标准的帧结构如下表所示(802.3标准的Ethernet帧结构由7部分组成)802.3标准的帧结构其中,帧数据字段的最小长度为46B 。

如果帧的LLC 数据少于46B ,则应将数据字段填充至46B 。

填充字符是任意的,不计入长度字段值中。

在校验字段中,使用的是CRC 校验。

校验的范围包括目的地址字段、源地址字段、长度字段、LLC 数据字段。

循环冗余编码(CRC)是一种重要的线性分组码、编码和解码方法,具有简单、检错和纠错能力强等特点,在通信领域广泛地用于实现差错控制。

CRC 校验码的检错能力很强,不仅能检查出离散错误,还能检查出突发错误。

IP数据包的传输全过程详解

IP数据包的传输全过程详解主机A与主机B通信,A Ping B,图:A-交换机-B,AB同一子网(1)ping数据包用的是ICMP协议,IP协议的一个子协议,位于三层,包含A的IP,B的IP,三层进行IP封装成包,进入二层(2)A,B处于相同子网,查看缓存中对与目的对应得B第2层mac地址,如果存在,直接进行第2层封装成帧,经物理层信号编码,以010*******这样的bits流传输在网络介质上。

(3)如果不存在B的MAC,则发送ARP广播请求B的MAC,ARP数据包经物理层进入交换机端口,需要进行源端口号学习,目的端口查找,B响应ARP请求,交换机又可以学习一目的MAC地址与哪个端口对应,在下次传送数据时就不再需要对所有端口进行广播了。

B通过ARP单播把B的MAC响应给A,此时再返回(2)的处理过程。

(4)当再进行A与B之间数据包转发,将直接用B的MAC地址封装,数据转发得以高速交换主机A与主机C通信,A Ping C,图:A-交换机-路由器M-路由器N-交换机-C,AC不同子网(1)两个机器不在同一子网内,A要与目的C通信,A要向“缺省网关”发出ARP 包,而“缺省网关”的IP地址已经在A系统软件中设置。

这个IP地址实际上对应路由器M的E0的IP地址。

所以A对“缺省网关”的IP地址广播出一个ARP请求时,路由器M的E0口的MAC回复给A,此时A数据包的目的MAC替换为M的E0口MAC。

(2)MAC替换后,经物理层,传输到交换机物理层,再传到交换机数据链路层,再经数据数据链路层到物理层。

(3)经bit流传到路由器M的物理层,然后传到数据链路层,二层解封装,目的IP与路由器M三层IP路由表比较,若匹配正确,交给上层处理,否则会缓存数据包内容,然后根据目标地址查找路由表找到相关表项,得到NEXT HOP及出接口的MAC地址,用这两个地址作为新的目的及源MAC地址封装事先缓存的数据包,然后转发,这个过程称为帧的重写(REWRITE)。

TCPIP数据包解析示例

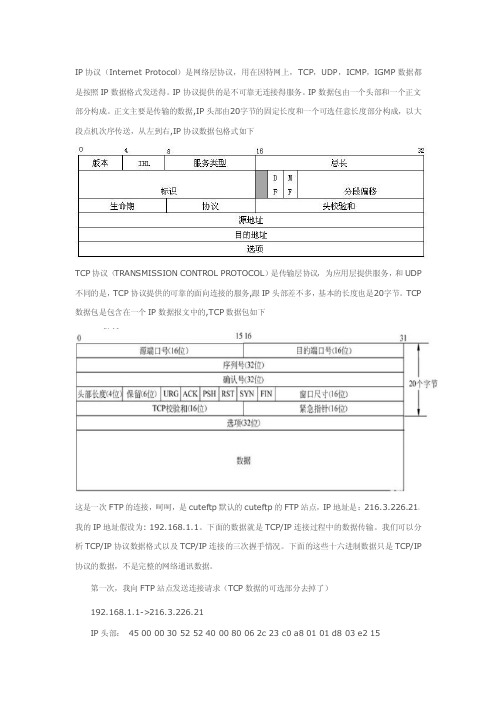

IP协议(Internet Protocol)是网络层协议,用在因特网上,TCP,UDP,ICMP,IGMP数据都是按照IP数据格式发送得。

IP协议提供的是不可靠无连接得服务。

IP数据包由一个头部和一个正文部分构成。

正文主要是传输的数据,IP头部由20字节的固定长度和一个可选任意长度部分构成,以大段点机次序传送,从左到右,IP协议数据包格式如下TCP协议(TRANSMISSION CONTROL PROTOCOL)是传输层协议,为应用层提供服务,和UDP 不同的是,TCP协议提供的可靠的面向连接的服务,跟IP头部差不多,基本的长度也是20字节。

TCP 数据包是包含在一个IP数据报文中的,TCP数据包如下这是一次FTP的连接,呵呵,是cuteftp默认的cuteftp的FTP站点,IP地址是:216.3.226.21。

我的IP地址假设为:192.168.1.1。

下面的数据就是TCP/IP连接过程中的数据传输。

我们可以分析TCP/IP协议数据格式以及TCP/IP连接的三次握手情况。

下面的这些十六进制数据只是TCP/IP 协议的数据,不是完整的网络通讯数据。

第一次,我向FTP站点发送连接请求(TCP数据的可选部分去掉了)192.168.1.1->216.3.226.21IP头部:450000305252400080062c23c0a80101d803e215TCP头部:0d280015505f a9060000000070024000c0290000第一字节,"45",其中"4"是IP协议的版本(Version),说明是IP4。

"5"是IHL位,表示IP 头部的长度,是一个4bit字段,最大就是1111了,值为15,IP头部的最大长度就是60字节。

而这里为"5",说明是20字节,这是标准的IP头部长度,头部报文中没有发送可选部分数据。

解析ip数据包

目录一、课程设计的目的 (1)二、课程设计要求 (1)三、需求分析 (1)1.先对网卡进行编程,以便连接IP层的数据包。

(1)2.预先创建一个logfile文件来保存所解析的IP数据包。

(1)3.使用recv函数实现接收数据包的功能。

(1)四、设计分析 (1)4.1 网卡设置 (1)4.2 使用套接字 (2)五、程序测试 (3)六、小结 (5)七、附录 (5)一、课程设计的目的本章课程设计的目的就是设计一个解析IP数据包的程序,并根据这个程序,说明IP数据包的结构及IP协议的相关问题,从而对IP层的工作原理有更好的理解和认识。

二、课程设计要求本设计的目标是捕获网络中的IP数据包,解析数据包的内容,将结果显示在标准输出上,并同时写入日志文件。

程序的具体要求如下:1)以命令行形式运行:ipparse logfile,其中ipparse是程序名, 而logfile 则代表记录结果的日志文件。

2)在标准输出和日志文件中写入捕获的IP包的版本、头长度、服务类型、数据包总长度、数据包标识、分段标志、分段偏移值、生存时间、上层协议类型、头校验和、源IP地址和目的IP地址等内容。

3)当程序接收到键盘输入Ctrl+C时退出。

三、需求分析1.先对网卡进行编程(使用套接字进行编程),以便连接IP层的数据包。

2.预先创建一个logfile文件来保存所解析的IP数据包。

3.使用recv函数实现接收数据包的功能。

4.编写ipparse函数解析捕获的数据包的版本、头长度、服务类型、数据包总长度、数据包标识、分段标志、分段偏移值、生存时间、上层协议类型、头校验和、源IP地址和目的IP地址等内容。

四、设计分析4.1 网卡设置为了获取网络中的IP数据包,必须对网卡进行编程,在这里使用套接字(socket)进行编程。

但是,在通常情况下,网络通信的套接字程序只能响应与自己硬件地址相匹配的数据包或是以广播形式发出的数据包。

对于其他形式的数据包,如已到达网络接口,但却不是发送到此地址的数据包,应用程序无法收取与自己无关的数据包。

ip数据包分析

1. 开发背景计算机网络是计算机技术与通信技术紧密结合的产物,网络技术队信息产业的发展产生深远的影响,而且将发挥越来越大的作用。

本章在介绍网络形成于发展历史的基础上,对网络定义、分类与拓扑构型等问题进行了系统的讨论,并对网络的应用、网络技术的研究与发展进行了探讨,以帮助人们对网络技术与应用有一个全面和准确的认识。

IP数据包作为网络层的数据必然要通过帧来传输。

一个数据包可能要通过多个不同的网络。

每一个路由器都要讲接收到的帧进行拆包和处理,然后封装成另外一个帧。

帧的格式与长度取决于网络所采用的协议。

从网络层—数据链路层来看,由于IP数据包的最大长度为65535B,那么它所使用的网络的数据链路层最大传输单元的长度为65535B,那么传输的效率一定会很高。

但是实际上大量使用的网络的最大传输单元长度都比IP数据包的最大长度短。

以太网的MTU长度为1500B,它远小于IP数据包的最大长度。

因此,使用这些网络传输IP数据包时,要对IP数据包进行分成若干较小的片濑传输,这些片的长度小于或等于数据链路层MTU的长度。

2. 需求分析在传输路径中,路由器通常连接多个网络。

不同的网络的数据链路层最大传输单元的长度的可能不同的,因此路由器在接收到数据包,并准备要转发到目的主机时,它必须首先决定使用哪一个接口网络,要决定该网络的数据链路层最大传输单元是否允许该数据包通过。

根据数据包长度来确定是否需要对数据包进行分片。

如果数据包来自一个能够通过较大数据包的局域网,又要通过另一个只能通过较小的数据包的局域网,那么就必须对IP数据包进行分片。

IP数据包分片的方法如下图所示在IP数据包分片时,首先要确定片长度。

然后将原始IP数据包包括报头分成第1个片。

如果剩下的数据仍然超过长度,那么需要进行第2次分片。

第2个分片数据加上原来的报头,构成第2个片。

这样一直分割到剩下的数据小于片长度为止。

3. 可行性分析经济可行性适用本计算机安全系统可提高计算机通信流量分析和管理水平,把大量繁琐工作简单化,能够有效地节省人力物力,并能够准确地进行统计和计算,避免人工统计或计算所带来的差错,保证计算机通信管理高效而有序地进行。

TCPIP以太网数据包格式解析及LWIP架构图解

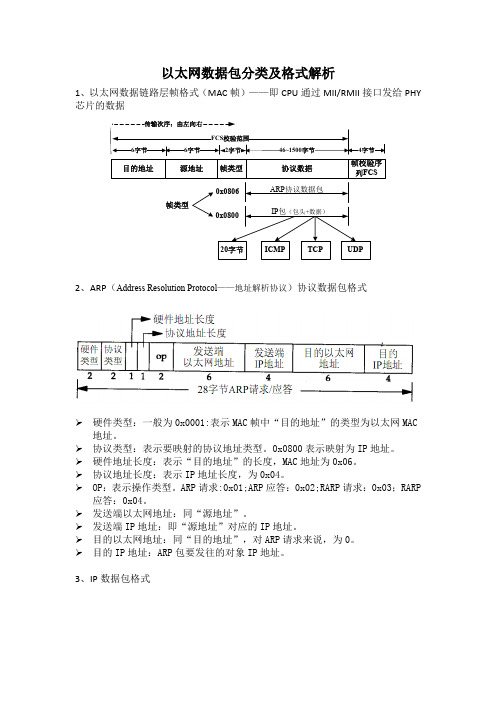

以太网数据包分类及格式解析1、以太网数据链路层帧格式(MAC 帧)——即CPU 通过MII/RMII 接口发给PHY 芯片的数据2、ARP (Address Resolution Protocol ——地址解析协议)协议数据包格式硬件类型:一般为0x0001:表示MAC 帧中“目的地址”的类型为以太网MAC地址。

协议类型:表示要映射的协议地址类型。

0x0800表示映射为IP 地址。

硬件地址长度:表示“目的地址”的长度,MAC 地址为0x06。

协议地址长度:表示IP 地址长度,为0x04。

OP :表示操作类型。

ARP 请求:0x01;ARP 应答:0x02;RARP 请求:0x03;RARP应答:0x04。

发送端以太网地址:同“源地址”。

发送端IP 地址:即“源地址”对应的IP 地址。

目的以太网地址:同“目的地址”,对ARP 请求来说,为0。

目的IP 地址:ARP 包要发往的对象IP 地址。

3、IP 数据包格式4位版本:对于IPv4,该值为4;对于IPv6,该值为6。

4位首部长度:记录首部长度,以字为单位。

对于不含选项的IP报头,该值为5。

8位服务类型:用来描述IP数据包急需的服务类型,如最小延时、最大吞吐量等。

本字段在LWIP中没用。

16位总长度:描述了整个IP数据报包括IP报头的总字节数。

16位标识:用来标识IP层发送出去的每一份IP数据报,每发送一份报文,该值加1。

3位标志和13位偏移:用于IP数据包分片时使用。

8位生存时间(TTL):描述了该IP数据包最多能被转发的次数,每经过一次转发,该值减1,当该值为0时,一个ICMP报文会被返回至源主机。

8位协议:用来描述该IP数据包是来自于上层的哪个协议。

1:ICMP;2:IGMP;6:TCP;17:UDP。

16位首部校验和:针对IP首部的校验和,并不包括数据部分。

数据部分的校验是由上层协议负责的。

32位源IP地址:发送该IP包的主机IP地址。

WireShark——IP协议包分析(Ping分析IP协议包)

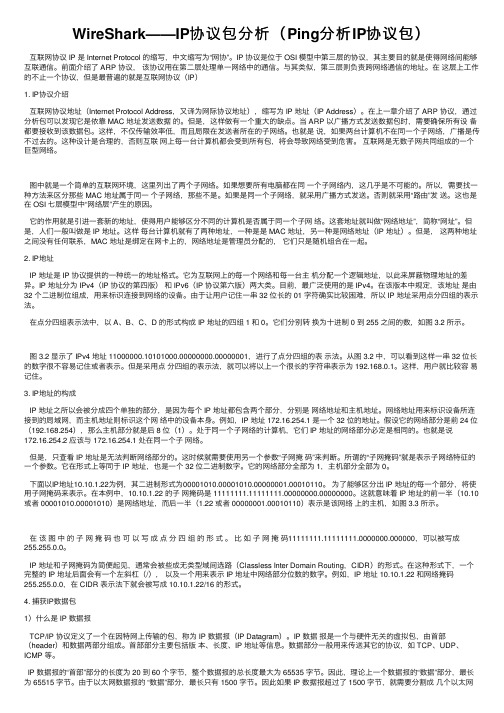

WireShark——IP协议包分析(Ping分析IP协议包)互联⽹协议 IP 是 Internet Protocol 的缩写,中⽂缩写为“⽹协”。

IP 协议是位于 OSI 模型中第三层的协议,其主要⽬的就是使得⽹络间能够互联通信。

前⾯介绍了 ARP 协议,该协议⽤在第⼆层处理单⼀⽹络中的通信。

与其类似,第三层则负责跨⽹络通信的地址。

在这层上⼯作的不⽌⼀个协议,但是最普遍的就是互联⽹协议(IP)1. IP协议介绍互联⽹协议地址(Internet Protocol Address,⼜译为⽹际协议地址),缩写为 IP 地址(IP Address)。

在上⼀章介绍了 ARP 协议,通过分析包可以发现它是依靠 MAC 地址发送数据的。

但是,这样做有⼀个重⼤的缺点。

当 ARP 以⼴播⽅式发送数据包时,需要确保所有设备都要接收到该数据包。

这样,不仅传输效率低,⽽且局限在发送者所在的⼦⽹络。

也就是说,如果两台计算机不在同⼀个⼦⽹络,⼴播是传不过去的。

这种设计是合理的,否则互联⽹上每⼀台计算机都会受到所有包,将会导致⽹络受到危害。

互联⽹是⽆数⼦⽹共同组成的⼀个巨型⽹络。

图中就是⼀个简单的互联⽹环境,这⾥列出了两个⼦⽹络。

如果想要所有电脑都在同⼀个⼦⽹络内,这⼏乎是不可能的。

所以,需要找⼀种⽅法来区分那些 MAC 地址属于同⼀个⼦⽹络,那些不是。

如果是同⼀个⼦⽹络,就采⽤⼴播⽅式发送。

否则就采⽤“路由”发送。

这也是在 OSI 七层模型中“⽹络层”产⽣的原因。

它的作⽤就是引进⼀套新的地址,使得⽤户能够区分不同的计算机是否属于同⼀个⼦⽹络。

这套地址就叫做“⽹络地址”,简称“⽹址”。

但是,⼈们⼀般叫做是 IP 地址。

这样每台计算机就有了两种地址,⼀种是是 MAC 地址,另⼀种是⽹络地址(IP 地址)。

但是,这两种地址之间没有任何联系,MAC 地址是绑定在⽹卡上的,⽹络地址是管理员分配的,它们只是随机组合在⼀起。

2. IP地址IP 地址是 IP 协议提供的⼀种统⼀的地址格式。

解析IP数据包

解析IP数据包IP数据包是在互联网传输中扮演重要角色的一种数据格式。

它包含了源IP地址和目标IP地址,以及其他与网络通信相关的信息。

解析IP数据包是对这些信息进行分析和解读的过程,以便理解数据包的来源、目的和内容。

在解析IP数据包时,我们可以从以下几个方面进行详细的分析:1. 版本号:IP数据包的版本号指示了所使用的IP协议的版本。

常见的版本有IPv4和IPv6。

IPv4是目前广泛使用的版本,而IPv6是为了解决IPv4地址不足的问题而推出的新版本。

2. 头部长度:IP数据包的头部长度指示了IP头部的长度,以字节为单位。

头部长度可以通过该字段的值乘以4来计算得到实际长度。

3. 服务类型:IP数据包的服务类型字段用于指示对数据包的处理优先级和要求。

这个字段可以用于区分不同类型的流量,如语音、视频或者普通数据。

4. 总长度:IP数据包的总长度字段指示了整个IP数据包的长度,包括头部和数据部份。

这个字段的值以字节为单位。

5. 标识、标志和片偏移:IP数据包的标识字段用于惟一标识一个IP数据包。

标志字段用于指示是否还有后续的分片数据包,以及是否允许分片。

片偏移字段用于指示当前数据包在原始数据中的位置。

6. 生存时间:生存时间字段指示了IP数据包在网络中的最大生存时间。

每经过一个路由器,生存时间字段的值就会减少1。

当生存时间字段的值为0时,数据包将被丢弃。

7. 协议:协议字段指示了IP数据包中封装的上层协议类型。

常见的协议有TCP、UDP和ICMP等。

8. 校验和:校验和字段用于检测IP数据包在传输过程中是否发生了错误。

发送端会计算校验和,并将其添加到IP头部中。

接收端在接收到数据包后会重新计算校验和,并将其与接收到的校验和进行比较,以检测数据包是否有损坏。

9. 源IP地址和目标IP地址:源IP地址字段指示了数据包的发送者的IP地址,而目标IP地址字段指示了数据包的接收者的IP地址。

通过解析IP数据包,我们可以获得有关网络通信的重要信息,如数据包的源地址、目标地址、协议类型等。

ethereal 封包内容解析

ethereal 封包内容解析一、什么是ethereal封包内容?ethereal封包内容是指使用网络封包分析器(如Wireshark)捕获的网络数据包的内容。

Ethereal是一款流行的开源网络封包分析工具,它可以用于捕获、分析和显示网络数据包的详细信息。

通过对ethereal封包内容的解析,我们可以深入了解网络通信过程中的数据交换和协议运行情况。

二、如何解析ethereal封包内容?1. 解析IP数据包ethereal封包内容中最基本的单位是IP数据包。

IP数据包是网络通信过程中传输的基本单元,它包含了源IP地址、目标IP地址、协议类型等信息。

通过解析IP数据包,我们可以了解网络通信的双方以及使用的协议类型。

2. 解析TCP/UDP数据包在IP数据包的基础上,ethereal封包内容中还包含着传输层的TCP 或UDP数据包。

TCP(传输控制协议)和UDP(用户数据报协议)是常用的传输层协议,它们负责将数据从源主机传输到目标主机。

通过解析TCP/UDP数据包,我们可以了解数据传输的端口号、序号、确认号等信息,从而判断数据包的传输状态和协议运行情况。

3. 解析应用层协议在传输层之上,ethereal封包内容中还包含着各种应用层协议的数据包。

常见的应用层协议有HTTP、FTP、SMTP等。

通过解析应用层协议的数据包,我们可以了解网络通信中具体的应用场景和数据交互过程。

4. 解析数据包的负载除了各层协议的头部信息外,ethereal封包内容中还包含着数据包的负载部分。

数据包的负载是实际传输的数据内容,可能是文本、图片、音频等任意类型的数据。

通过解析数据包的负载,我们可以了解具体的数据内容,从而判断网络通信的目的和内容。

三、ethereal封包内容解析的应用1. 网络故障排查通过解析ethereal封包内容,可以捕获网络通信过程中的错误和异常情况,帮助网络管理员快速定位网络故障的原因。

例如,当网络连接出现异常时,可以通过分析数据包的传输状态和协议运行情况,找出问题所在并进行修复。

ip实验报告

ip实验报告篇一:iP实验报告华中师范大学计算机科学系实验报告书实验题目:解析iP数据包课程名称:计算机网络主讲教师:刘玉华辅导教师:课程编号:班级:0401实验时间:20XX-5-1012345篇二:实验四、iP协议分析实验报告实验四、iP协议分析实验报告序号:姓名:学号:成绩指导老师1.实验目的:分析iP协议报文格式.2.实验环境:局域网环境,或者是联网的单机。

3.实验步骤:(1)启动ethereal软件,开始报文捕获。

(2)捕获iP的数据包(3)停止捕获报文。

4.实验分析,回答下列问题(1)请说明你是如何获得iP的捕获文件,并附上捕获的截图。

答:清空浏览器缓存,打开ethereal软件,开始报文捕获。

启动某个基于TcP的应用程序,打开浏览器输入。

(3)等出现浏览的网页后停止数据包的捕获。

(4)出现协议分析界面,将filter一栏填入ip,则只显示ip协议信息(2)通过捕获的数据包分析iP的报文结构,将iP协议树中各名字字段,字段长度,(3)请举例说明iP协议中iP分组分片和组装的过程。

答:iP协议在传输数据包时,将数据报文分为若干分片进行传输,并在目标系统中进行重组。

这一过程称为分片(fragmentation)。

iP分片(Fragmentation)发生在要传输的iP报文大小超过最大传输单位mTU(maximumTransmissionUnit)的情况。

比如说,在以太网(Ethernet)环境中可传输最大iP报文大小(mTU)为1500字节。

如果要传输的报文大小超过1500字节,则需要分片之后进行传输。

由此可以看出,iP分片在网络环境中是经常发生的事件。

5.实验总结,总结你在实验过程中遇到的问题和解决的方法。

答:(1)、实验过程中由于对ip协议的不熟悉,不明白各个字段的具体含义与作用,通过看书和查看相关的资料能够很好的完成实验。

(2)对ip协议的分组分片和组装的过程的知识掌握还不是彻底,还是不能熟练、正确的对其进行分析。

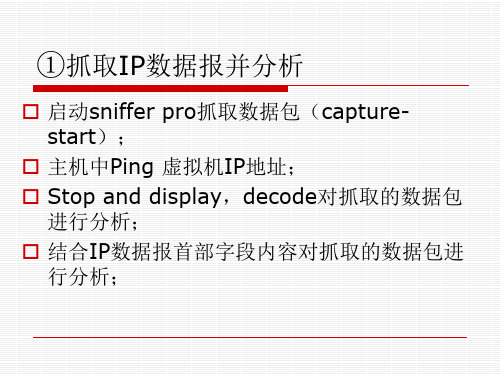

网络数据包分析

启动sniffer pro抓取数据包(capturestart);

主机中Ping 虚拟机IP地址; Stop and display,decode对抓取的数据包

进行分析; 结合IP数据报首部字段内容对抓取的数据包进

行分析;

网络协议IP

IP协议已经成为世界上最重要的网际协议。

抓取Ping指令发送的数据包

按照之前Sniffer的设置抓取Ping指令发送的数据包,命令执行 如图所示。

抓取Ping指令发送的数据包

抓取Ping指令发送的数据包

其实IP报头的所有属性都在报头中显示出来,可以看出实际抓取 的数据报和理论上的数据报一致,分析如图所示。

②抓取一次完整的FTP会话并分析

数据段大小。 (13)校验和(Check Sum):这个校验和和IP的校验和有所不同,不仅对头数据进

行校验还对封包内容校验。 (14)紧急指针(Urgent Pointer):当URG为1的时候才有效。TCP的紧急方式是发

送紧急数据的一种方式。

一次完整的FTP会话

首先开启目标主机的FTP服务,如图所示。

也对没有收到的数据发送确认。 6、为必须使用可靠的基于会话的数据传输的程序提供支持,

如数据库服务和电子邮件服务。

TCP协议的工作原理

TCP提供两个网络主机之间的点对点通信。TCP 从程序中接收数据并将数据处理成字节流。

首先将字节分成段,然后对段进行编号和排序以 便传输。在两个TCP主机之间交换数据之前,必 须先相互建立会话。TCP会话通过三次握手的完 成初始化。这个过程使序号同步,并提供在两个 主机之间建立虚拟连接所需的控制信息。

IP的功能定义在由IP头结构的数据中。IP是网络层上的主要协 议,同时被TCP协议和UDP协议使用。

ip数据包解析实验报告

ip数据包解析实验报告IP数据包解析实验报告引言:IP数据包解析是计算机网络领域中非常重要的一项技术,它能够帮助我们理解和分析网络通信过程中的数据传输。

在本次实验中,我们将深入学习和探索IP 数据包解析的原理和应用。

通过对实验样本的解析和分析,我们将能够更好地理解IP数据包的结构和功能,为网络通信的优化和安全提供有力的支持。

一、实验目的本次实验的主要目的是通过对IP数据包的解析,深入了解IP协议的工作原理和数据包的格式。

通过实际操作和观察,我们将能够掌握IP数据包的结构和各个字段的含义,进一步加深对计算机网络通信的理解。

二、实验环境和工具本次实验使用的环境为Windows操作系统,工具为Wireshark网络抓包工具。

Wireshark是一款功能强大的网络协议分析工具,它能够对网络数据包进行捕获和分析,提供详细的协议信息和数据解析。

三、实验步骤1. 打开Wireshark工具,选择合适的网络接口进行数据包捕获。

2. 启动网络通信应用程序,例如浏览器或者远程连接工具。

3. 在Wireshark中停止数据包捕获,然后选择一条IP数据包进行解析。

4. 通过分析IP数据包的各个字段,了解其结构和含义。

例如,源IP地址、目标IP地址、协议类型、数据包长度等。

5. 分析IP数据包的源和目标地址,探索网络通信的路径和过程。

通过查找路由表和网络拓扑,了解数据包的传输路径。

6. 根据实验结果,总结IP数据包解析的过程和方法。

思考IP数据包解析在网络通信中的应用和意义。

四、实验结果与分析通过对多个IP数据包的解析和分析,我们得到了以下实验结果和分析结论:1. IP数据包的源IP地址和目标IP地址是网络通信的重要标识,它们决定了数据包的发送和接收方向。

2. IP数据包的协议字段指示了数据包所使用的传输协议,例如TCP、UDP或ICMP等。

不同的协议有不同的功能和特点。

3. IP数据包的数据字段可以携带应用层的数据信息,例如网页内容或者文件传输数据。

解析IP数据包

网络协议分析课程设计设计题目:解析IP数据包姓名:院(系):计算机与通信工程学院专业班级:网络工程学号:指导教师:成绩:时间:2011年6月13日至2011年6月17日郑州轻工业学院课程设计任务书题目解析IP数据包专业、班级网络工程08-1 学号姓名主要内容:程序在Windows窗口环境下捕获IP数据报,并解析出各个字段信息,显示在窗口中。

基本要求:选定本机IP后,程序捕获经过对应网卡的IP数据报,根据IP数据报的结构,拆分获得各字段的值,显示在窗口上。

同时程序可以将捕获的所有数据信息导出到日志文件。

参考资料:《网络协议分析》寇晓蕤罗军勇蔡延荣机械工业出版社完成期限:2011.6.13-2010.6.17指导教师签名:课程负责人签名:2010年 6月 11 日目录第一章引言 (4)1.1.关于题目 (4)1.1.1.题目要求 (4)1.1.2.选题背景 (4)1.2.关于编译软件 (4)1.3.关于稳定性 (5)第二章程序设计 (5)2.主要功能设计 (5)2.1.程序流程 (5)第三章程序实现 (6)3.类设计声明 (6)3.1.RawSocket类 (7)3.2.EventArgs类 (7)3.3.Header结构 (8)3.4.主要功能的实现 (8)3.4.1.程序界面 (8)3.4.2.获得主机IP (9)3.4.3.显示列表 (10)3.4.4.详细信息 (11)3.4.5.导出日志 (12)第四章程序测试 (14)4.程序测试 (14)总结与体会 (15)附录: (15)第一章引言1.1. 关于题目1.1.1.题目要求(1)捕获网络中的IP数据包,解析数据包的内容,显示结果,并将结果写入日志文件。

(2)显示的内容包括:捕获的IP包的版本、头长度、服务类型、数据包总长度、数据包标识、分段标志、分段偏移值、生存时间、上层协议类型、头校验和、源IP地址和目的IP地址等内容。

(3)设置停止标志,当程序接收到停止命令时即停止。

someip 逐byte解析

一、概述随着汽车行业的发展,汽车内部的电子控制系统变得越来越复杂。

为了实现各种功能之间的通信和数据交换,汽车电子系统需要支持多种通信协议。

其中,SomeIP(Scalable Service-Oriented MiddlewarE over IP)是一种用于汽车内部通信的协议,它允许不同的控制单元之间进行数据交换,并支持服务导向的通信方式。

本文将对SomeIP的逐字节解析进行深入探讨。

二、SomeIP的概念1. SomeIP的定义和作用2. SomeIP的基本原理3. SomeIP协议栈结构三、SomeIP数据包的格式1. SomeIP数据包的头部2. SomeIP数据包的有效载荷3. SomeIP数据包的尾部四、SomeIP数据包的解析过程1. SomeIP数据包的接收2. SomeIP数据包的解析3. SomeIP数据包的处理五、SomeIP的应用场景1. SomeIP在汽车行业的应用2. SomeIP在物联网领域的应用3. SomeIP在工业控制领域的应用六、SomeIP技术的发展趋势1. SomeIP与互联网的融合2. SomeIP的安全性和可靠性提升3. SomeIP在未来的发展方向七、结论本文对SomeIP协议进行了逐字节解析,详细介绍了SomeIP的概念、数据包格式、解析过程、应用场景和发展趋势。

随着汽车电子系统的不断发展和智能化的进步,SomeIP协议将在未来发挥越来越重要的作用,为智能交通和智能汽车的发展提供强大的支持。

八、参考资料1. "Introduction to SomeIP",汽车电子技术杂志,2018年。

2. "SomeIP协议与应用",通信技术研究报告,2019年。

3. "SomeIP在智能交通中的应用",交通科技论坛,2020年。

八、扩展内容一、SomeIP协议的概念SomeIP(Scalable Service-Oriented MiddlewarE over IP)是一种用于汽车内部通信的协议,它旨在支持现代汽车电子控制系统中的各种功能之间的通信和数据交换。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

目录一、课程设计的目的 (1)二、课程设计要求 (1)三、需求分析 (1)1.先对网卡进行编程,以便连接IP层的数据包。

(1)2.预先创建一个logfile文件来保存所解析的IP数据包。

(1)3.使用recv函数实现接收数据包的功能。

(1)四、设计分析 (1)4.1 网卡设置 (1)4.2 使用套接字 (2)五、程序测试 (3)六、小结 (5)七、附录 (5)一、课程设计的目的本章课程设计的目的就是设计一个解析IP数据包的程序,并根据这个程序,说明IP数据包的结构及IP协议的相关问题,从而对IP层的工作原理有更好的理解和认识。

二、课程设计要求本设计的目标是捕获网络中的IP数据包,解析数据包的内容,将结果显示在标准输出上,并同时写入日志文件。

程序的具体要求如下:1)以命令行形式运行:ipparse logfile,其中ipparse是程序名, 而logfile 则代表记录结果的日志文件。

2)在标准输出和日志文件中写入捕获的IP包的版本、头长度、服务类型、数据包总长度、数据包标识、分段标志、分段偏移值、生存时间、上层协议类型、头校验和、源IP地址和目的IP地址等内容。

3)当程序接收到键盘输入Ctrl+C时退出。

三、需求分析1.先对网卡进行编程(使用套接字进行编程),以便连接IP层的数据包。

2.预先创建一个logfile文件来保存所解析的IP数据包。

3.使用recv函数实现接收数据包的功能。

4.编写ipparse函数解析捕获的数据包的版本、头长度、服务类型、数据包总长度、数据包标识、分段标志、分段偏移值、生存时间、上层协议类型、头校验和、源IP地址和目的IP地址等内容。

四、设计分析4.1 网卡设置为了获取网络中的IP数据包,必须对网卡进行编程,在这里使用套接字(socket)进行编程。

但是,在通常情况下,网络通信的套接字程序只能响应与自己硬件地址相匹配的数据包或是以广播形式发出的数据包。

对于其他形式的数据包,如已到达网络接口,但却不是发送到此地址的数据包,应用程序无法收取与自己无关的数据包。

我们要想获取网络设备的所有数据包,就是需要将网卡设置为混杂模式。

4.2 使用套接字因为要进行IP层数据包的接收和发送,所以选择原始套接字。

创建原始套接字的代码如下:Socket sock;sock = socket(AF_INET,SOCK_RAW,IPPROTO_IP);创建套接后,IP头就会包含在接收数据包中。

然后,我可以设置IP头操作选项,调用setsockopt函数。

其中flag设置为true,并设定IP-HDRINCL选项,表明用户可以亲自对IP头进行处理。

最后使用bind()函数将socket绑定到本地网卡上。

绑定网卡后,需用WSAIoctl()函数把网卡设置为混杂模式,使网卡能够接收所有的网络数据。

如果接收的数据包中的协议类型和定义的原始套接字匹配,那么接收的数据就拷贝到套接字中,因此,网卡就可以接收所有经过的IP包。

4.3.解析IP数据包IP数据包的第一个字段是版本字段,其度是4位,表示所使用的IP协议的版本.目前的版本是IPV4,版本字段的值是4,下一代版本是IPV6,版本字段值是6.本程序主要针对版本是IPV4的数据包的解析。

报头标长字段为4位,它定义了以4B为一个单位的IP包的报文长度.报头中除了选项字段和填充域字段外,其他各字段是定长的.因此,IP数据包的头长度在20—40B之间,是可变的。

4.4.将解析的IP数据导入logfile.txt文件。

4.5.流程图如下:首先,对IP头部数据进行定义,构造程序运行环境,创建一个文本文件以便将最后解析的IP数据包信息自动生成并复制进去。

接下来,创建原始套接字并初始化。

开始在有网的情况下获取IP数据包、解析IP数据包并输出和保存解析出来的IP数据包的信息,直到当程序接收到键盘输入Ctrl+C(或Ctrl+Break)时退出程序。

图1 程序活动图五、程序测试1.运行程序效果:开始捕获IP数据包,捕获的IP数据包信息会包括IP包的版本、头长度、服务类型、数据包总长度、数据包标识、分段标志、分段偏移值、生存时间、上层协议类型、头校验和、源IP地址和目的IP地址等内容。

直到程序接收到键盘输入Ctrl+C(或Ctrl+Break)时退出程序。

图2 程序结果图2.将解析过的IP数据包导入logfile文件里。

图3 解析结果文本六、小结这次计算机网络课程设计我选的题目是解析IP数据包,在一开始,尽管看了很多遍课程的设计要求和书上的相关知识,但还是有些云里雾里的,只能大致理清解析IP数据包的每一步过程,但具体那些过程要怎么编写代码对我来说还是有很大的难度的,在上网搜索了相当一部分资料后我才完成了这个程序。

通过本次课程设计,我更加深刻的了解到了IP数据包的结构及IP协议的相关问题,从而对IP层的工作原理有更好的理解和认识也学习到了很多其他的知识,比如如何编写一个套接字。

在课程设计的过程也碰到了不少的问题,比如不会将数据包导入logfile.txt文件,代码总是忘了该先定义。

以后想在平时就多学多看,不能每次都恶补知识。

七、附录源程序代码:#include "stdafx.h"#include "winsock2.h"#include "ws2tcpip.h"#include "iostream"#include "stdio.h"#pragma comment(lib,"ws2_32.lib")using namespace std;/*定义IP头部数据结构*/typedef struct _IP_HEADER{union{BYTE Version; //版本(前四位)BYTE HdrLen; //报头标长(后四位),IP头长度BYTE ServiceType; //服务类型WORD TotalLen; //总长度WORD ID; //标志union{WORD Flags;WORD FragOff;};BYTE TimeToLive; //生存时间BYTE Protocol; //协议WORD HdrChksum; //首部检验和DWORD SrcAddr; //源地址DWORD DstAddr; //目的地址BYTE Options;}IP_HEADER;/*逐位解析IP头中的信息,获取版本号*/ void getVersion(BYTE b, BYTE & version){version = b >> 4;}void getIHL(BYTE b, BYTE & result){result = (b & 0x0f) * 4;}/*解析服务类型*/char * parseServiceType_getProcedence(BYTE b)switch (b >> 5){case 7:return "Network Control"; break;case 6:return "Internet work Control"; break;case 5:return "CRITIC/ECP"; break;case 4:return "Flash Override"; break;case 3:return "Flsah";break;case 2:return "Immediate";break;case 1:return "Priority";break;case 0:return "Routine";break;default:return "Unknow";break;}char * parseServiceType_getTOS(BYTE b) {b = (b >> 1) & 0x0f;switch (b){case 0:return "Normal service";break;case 1:return "Minimize monetary cost"; break;case 2:return "Maximize reliability";break;case 4:return "Maximize throughput";break;case 8:return "Minimize delay";break;case 15:return "Maximize security";break;default:return "Unknow";}}/* 获取禁止分片标志和分片标志 */void getFlags(WORD w, BYTE & DF, BYTE & MF) {DF = (w >> 14) & 0x01;MF = (w >> 13) & 0x01;}/* 获取分片偏移量 */void getFragOff(WORD w, WORD & fragOff){fragOff = w & 0x1fff;}/*获取协议*/char * getProtocol(BYTE Protocol){switch (Protocol){case 1:return "ICMP";case 2:return "IGMP";case 4:return "IP in IP";case 6:return "TCP";case 8:return "EGP";case 17:return "UDP";case 41:return "IPv6";case 46:return "RSVP";case 89:return "OSPF";default:return "UNKNOW";}}/* 解析IP数据包 */void ipparse(FILE* file, char* buffer){IP_HEADER ip = *(IP_HEADER*)buffer;fseek(file, 0, SEEK_END);BYTE version;getVersion(ip.Version, version);fprintf(file, "IP包版本=%d\r\n", version);BYTE headerLen;getIHL(ip.HdrLen, headerLen);fprintf(file, "头长度=%d(BYTE)\r\n", headerLen);fprintf(file, "服务类型=%s,%s\r\n", parseServiceType_getProcedence(ip.ServiceType), parseServiceType_getTOS(ip.ServiceType));fprintf(file, "数据包总长度=%d(BYTE)\r\n", ip.TotalLen); fprintf(file, "数据包标识=%d\r\n", ip.ID);BYTE DF, MF;getFlags(ip.Flags, DF, MF);fprintf(file, "分段标志 DF=%d,MF=%d\r\n", DF, MF);WORD fragOff;getFragOff(ip.FragOff, fragOff);fprintf(file, "分段偏移值=%d\r\n", fragOff);fprintf(file, "生存时间=%d(hopes)\r\n", ip.TimeToLive);fprintf(file, "上层协议类型=%s\r\n", getProtocol(ip.Protocol));fprintf(file, "头校验和=0x%0x\r\n", ip.HdrChksum);fprintf(file, "源IP地址=%s\r\n", inet_ntoa(*(in_addr*)&ip.SrcAddr));fprintf(file, "目的IP地址=%s\r\n", inet_ntoa(*(in_addr*)&ip.DstAddr));fprintf(file, "*********************************************\r\n");}//主程序开始int main(){int nRetCode = 0;{FILE * file;if ((file = fopen("logfile.txt", "wb+")) == NULL){printf("打开失败");return -1;}WSADATA wsData;/* 启动2.2版本的Socket,并将Socket版本信息保存到wsData中*/if (WSAStartup(MAKEWORD(2, 2), &wsData) != 0) {printf("WSA 启动失败!\n");return -1;}SOCKET sock;/* 创建原始套接字*/if ((sock = socket(AF_INET, SOCK_RAW, IPPROTO_IP)) ==INV ALID_SOCKET) {printf("不能创建原始套接字SOCK_RAW\n");return -1;}BOOL flag = TRUE;/* 设置IP头操作选项*/if(setsockopt(sock, IPPROTO_IP, IP_HDRINCL, (char*)&flag, sizeof(flag))==SOCKET_ERROR){printf("setsockopt failed!\n");return -1;}char hostName[128];/* 获取本地主机名*/gethostname(hostName, 100);hostent * pHostIP;/* 根据主机名获取主机信息*/pHostIP = gethostbyname(hostName);/* 封装IP地址信息*/sockaddr_in addr_in;addr_in.sin_addr = *(in_addr*)pHostIP->h_addr_list[0];addr_in.sin_family = AF_INET;addr_in.sin_port = htons(6000);//你所监听端口号bind(sock, (PSOCKADDR)&addr_in, sizeof(addr_in));//绑定sock到本地网卡DWORD dwValue = 1;#define IO_RCV ALL _WSAIOW(IOC_VENDOR,1)DWORD dwBufferLen[10];DWORD dwBufferInLen = 1;DWORD dwBytesReturned = 0;WSAIoctl(sock, IO_RCV ALL, &dwBufferInLen, sizeof(dwBufferInLen), &dwBufferLen, sizeof(dwBufferLen), &dwBytesReturned, NULL, NULL);#define BUFFER_SIZE 65535//数据包大小char buffer[BUFFER_SIZE];printf("开始解析经过本机的IP数据包:\n");while (true){/* 从套接字接收IP数据报*/int size = recv(sock, buffer, BUFFER_SIZE, 0);//-1错误,0没有收到,>0 接收到数据大小if (size>0){ipparse(stdout, buffer);ipparse(file, buffer);}}/* 关闭文件*/fclose(file);return 0;}return nRetCode;}参考文献:[1].谢希仁主编.计算机网络(第7版)[M].北京:电子工业出版社.2017.1[2].吴功宜,吴英等编著.计算机网络课程设计(第2版)[M].北京:机械工业出版社.2012.1。