实验四、使用wireshark网络分析器分析数据包

抓包分析报告

计算机通信与网络实验报告实验题目:抓包并进行分析班级:..姓名:..学号:..Wireshark抓包分析Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息,与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

一、安装软件并抓包1:安装并运行wireshark并打开捕获界面。

2、捕获选项图1捕获选项的设置3、开始抓包点击上图中的“Start”开始抓包几分钟后就捕获到许多的数据包了,主界面如图所示:图2 主界面显示如上图所示,可看到很多捕获的数据。

第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是数据包的信息。

选中第8个数据帧,然后从整体上看看Wireshark的窗口,主要被分成三部分。

上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

二、分析UDP、TCP、 ICMP协议1、UDP协议UDP 是User Datagram Protocol的简称,中文名是用户数据包协议,是 OSI 参考模型中一种无连接的传输层协议,提供面向事务的简单不可靠信息传送服务。

它是IETF RFC 768是UDP的正式规范。

(1) UDP是一个无连接协议,传输数据之前源端和终端不建立连接,当它想传送时就简单地去抓取来自应用程序的数据,并尽可能快地把它扔到网络上。

在发送端,UDP传送数据的速度仅仅是受应用程序生成数据的速度、计算机的能力和传输带宽的限制;在接收端,UDP把每个消息段放在队列中,应用程序每次从队列中读一个消息段。

(2)由于传输数据不建立连接,因此也就不需要维护连接状态,包括收发状态等,因此一台服务机可同时向多个客户机传输相同的消息。

(3) UDP信息包的标题很短,只有8个字节,相对于TCP的20个字节信息包的额外开销很小。

wireshark抓包实验报告

wireshark抓包实验报告Wireshark抓包实验报告1. 实验简介本次实验旨在通过使用Wireshark软件进行网络抓包,深入了解网络通信过程中的数据传输和协议交互。

通过分析抓包数据,我们可以了解网络流量的组成、协议的运作方式以及网络安全的相关问题。

2. 实验准备在进行实验之前,我们需要准备一台运行Wireshark软件的计算机,并连接到一个网络环境中。

Wireshark是一款开源的网络协议分析工具,可以在各种操作系统上运行。

安装并配置好Wireshark后,我们就可以开始进行抓包实验了。

3. 实验步骤3.1 启动Wireshark打开Wireshark软件,选择需要抓包的网络接口。

Wireshark会监听该接口上的所有网络流量,并将其显示在界面上。

3.2 开始抓包点击“开始”按钮,Wireshark开始抓取网络数据包。

此时,我们可以看到界面上实时显示的数据包信息,包括源地址、目标地址、协议类型等。

3.3 过滤抓包数据由于网络流量非常庞大,我们可以使用过滤器来筛选出我们感兴趣的数据包。

Wireshark提供了丰富的过滤器选项,可以根据协议、源地址、目标地址等条件进行过滤。

3.4 分析抓包数据选中某个数据包后,Wireshark会显示其详细信息,包括协议分层、数据字段等。

通过分析这些信息,我们可以了解数据包的结构和内容,进一步了解网络通信的细节。

4. 实验结果与讨论在实验过程中,我们抓取了一段时间内的网络流量,并进行了分析。

通过对抓包数据的观察和解读,我们得出了以下几点结果和讨论:4.1 协议分层在抓包数据中,我们可以清晰地看到各种协议的分层结构。

从物理层到应用层,每个协议都承担着不同的功能和责任。

通过分析协议分层,我们可以了解协议之间的关系,以及它们在网络通信中的作用。

4.2 数据传输过程通过分析抓包数据,我们可以追踪数据在网络中的传输过程。

我们可以看到数据包从源地址发送到目标地址的路径,了解中间经过的路由器和交换机等设备。

Wireshark抓包实验报告

Wireshark抓包实验报告西安郵電學院计算机⽹络技术及应⽤实验报告书系部名称:管理⼯程学院学⽣姓名:xxx专业名称:信息管理班级:10xx学号:xxxxxxx时间:2012 年x ⽉x ⽇实验题⽬Wireshark抓包分析实验⼀、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包2、了解IP数据包格式,能应⽤该软件分析数据包格式3、查看⼀个抓到的包的内容,并分析对应的IP数据包格式⼆、实验内容1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接⼝选项列表。

或单击“Capture”,配置“option”选项。

3、设置完成后,点击“start”开始抓包,显⽰结果。

4、选择某⼀⾏抓包结果,双击查看此数据包具体结构。

5、捕捉IP数据报。

①写出IP数据报的格式。

②捕捉IP数据报的格式图例。

③针对每⼀个域所代表的含义进⾏解释。

三、实验内容(续,可选)1、捕捉特定内容捕捉内容:http步骤:①在wireshark软件上点开始捕捉。

②上⽹浏览⽹页。

③找到包含http格式的数据包,可⽤Filter进⾏设置,点击中的下拉式按钮,选择http。

④在该数据帧中找到Get 的内容。

实验体会Wireshark抓包分析实验报告⼀.实验⽬的1.了解并初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2.了解IP数据包格式,能应⽤该软件分析数据包格式。

3.查看⼀个抓到的包的内容,并分析对应的IP数据包格式。

⼆.主要仪器设备协议分析软件Wireshark,联⽹的PC机。

三.实验原理和实验内容1 安装WireShark。

这个不⽤说了,中间会提⽰安装WinPcap,⼀切都是默认的了搞定!!2打开wireshark ,选择接⼝选项列表。

或单击“Capture”,配置“option”选项。

3打开WireShark,选择"Capture>>Interfaces",选择⾃⼰的⽹卡,设置完成后,选择"Start"开始监控流量。

捕获法实验报告

一、实验目的1. 理解捕获法的基本原理及其在通信过程中的应用。

2. 掌握使用Wireshark等工具进行数据包捕获的方法。

3. 学习分析捕获到的数据包,了解网络协议的工作机制。

4. 培养实际操作能力和问题解决能力。

二、实验环境1. 实验设备:电脑一台、网络连接线一根。

2. 实验软件:Wireshark网络分析工具。

3. 实验网络:以太网。

三、实验内容1. 实验一:捕获并分析HTTP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“http”,只捕获HTTP协议的数据包。

(3)观察并分析捕获到的HTTP数据包,包括请求和响应内容、请求方法、URL、状态码等信息。

(4)分析实验过程中可能遇到的问题,如数据包捕获失败、数据包内容不完整等,并提出解决方案。

2. 实验二:捕获并分析DNS数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“dns”,只捕获DNS协议的数据包。

(3)观察并分析捕获到的DNS数据包,包括查询类型、域名、响应代码等信息。

(4)分析实验过程中可能遇到的问题,如DNS解析失败、DNS数据包丢失等,并提出解决方案。

3. 实验三:捕获并分析TCP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“tcp”,只捕获TCP协议的数据包。

(3)观察并分析捕获到的TCP数据包,包括源端口、目的端口、序列号、确认号、窗口大小、标志位等信息。

(4)分析实验过程中可能遇到的问题,如TCP连接失败、数据包丢失等,并提出解决方案。

4. 实验四:捕获并分析ICMP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“icmp”,只捕获ICMP协议的数据包。

(3)观察并分析捕获到的ICMP数据包,包括类型、代码、校验和等信息。

(4)分析实验过程中可能遇到的问题,如ICMP请求未响应、数据包丢失等,并提出解决方案。

网络层数据包抓包分析

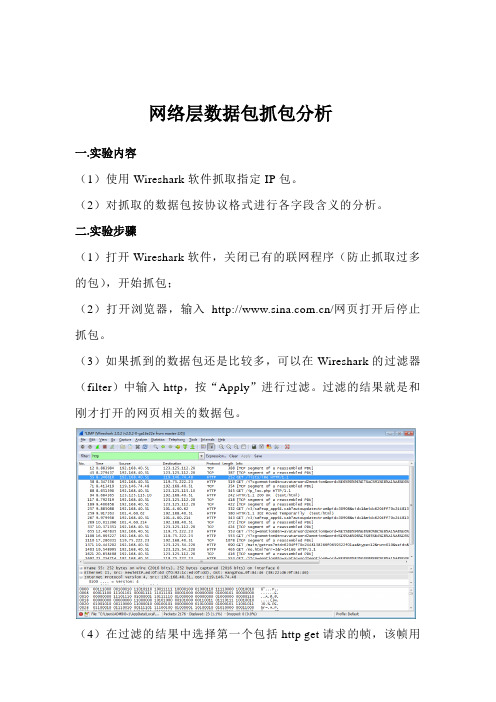

网络层数据包抓包分析一.实验内容(1)使用Wireshark软件抓取指定IP包。

(2)对抓取的数据包按协议格式进行各字段含义的分析。

二.实验步骤(1)打开Wireshark软件,关闭已有的联网程序(防止抓取过多的包),开始抓包;(2)打开浏览器,输入/网页打开后停止抓包。

(3)如果抓到的数据包还是比较多,可以在Wireshark的过滤器(filter)中输入http,按“Apply”进行过滤。

过滤的结果就是和刚才打开的网页相关的数据包。

(4)在过滤的结果中选择第一个包括http get请求的帧,该帧用于向/网站服务器发出http get请求(5)选中该帧后,点开该帧首部封装明细区中Internet Protocol 前的”+”号,显示该帧所在的IP包的头部信息和数据区:(6)数据区目前以16进制表示,可以在数据区右键菜单中选择“Bits View”以2进制表示:(注意:数据区蓝色选中的数据是IP包的数据,其余数据是封装该IP包的其他层的数据)回答以下问题:1、该IP包的“版本”字段值为_0100_(2进制表示),该值代表该IP包的协议版本为:√IPv4□IPv62、该IP包的“报头长度”字段值为__01000101__(2进制表示),该值代表该IP包的报头长度为__20bytes__字节。

3、该IP包的“总长度”字段值为___00000000 11101110___ (2进制表示),该值代表该IP包的总长度为__238__字节,可以推断出该IP包的数据区长度为__218__字节。

4、该IP包的“生存周期”字段值为__01000000__ (2进制表示),该值代表该IP包最多还可以经过___64__个路由器5、该IP包的“协议”字段值为__00000110__ (2进制表示) ,该值代表该IP包的上层封装协议为__TCP__。

6、该IP包的“源IP地址”字段值为__11000000 1010100000101000 00110011__ (2进制表示) ,该值代表该IP包的源IP地址为_192_._168_._40_._51_。

计算机网络练习之使用WireShark捕获和分析数据包

以太帧和ARP包协议分析实验一、目的1、理解以太帧格式2、理解ARP协议格式和ARP 协议的工作原理二、实验类型验证类实验三、实验步骤一:运行wireshark开始捕获数据包,如图所示点击第二行的start开始捕获数据包。

启动界面:抓包界面的启动是按file下的按钮(或capture下的interfaces)之后会出现这个是网卡的显示,因为我有虚拟机所以会显示虚拟网卡,我们现在抓的是真实网卡上的包所以在以太网卡右边点击start 开始抓包。

(捕捉本地连接对应的网卡,可用ipconfig/all 查看)二:几分钟后就捕获到许多的数据包了,主界面如图所示:如上图所示,可看到很多捕获的数据。

第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是数据包的信息。

选中第一个数据帧,然后从整体上看看Wireshark的窗口,主要被分成三部分。

上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

三:开始分析数据1.打开“命令提示符”窗口,使用“arp -a”命令查看本地计算机ARP高速缓存。

2.使用“arp -d”命令清除本地计算机ARP高速缓存,再使用“arp -a”命令查看。

此时,本地计算机ARP高速缓存为空。

3.在下图中Filter后面的编辑框中输入:arp(注意是小写),然后回车或者点击“Apply”按钮将计算机与数据设备相连(3928或路由器),参见静态路由配置。

3.此时,网络协议分析软件开始捕获数据,在“命令提示符”窗口中PING同一子网中的任意主机。

(计算机Aping计算机B)因为PING命令的参数为IP地址,因此使用PING命令前,需要使用ARP机制将IP地址转换为MAC地址,这个过程用户是无法感知的。

因为我们在使用PING命令前已经开始网络数据包捕获,因此,此时网络协议分析软件将捕获到ARP解析数据包。

wireshark抓包实验报告总结

wireshark抓包实验报告总结一、实验目的本次实验的主要目的是学习Wireshark抓包工具的使用方法,掌握网络通信过程中数据包的组成和解析方式,以及了解常见网络协议的运行机制。

二、实验环境本次实验使用的操作系统为Windows 10,使用Wireshark版本为3.4.6。

三、实验步骤1. 安装Wireshark软件并打开。

2. 选择需要抓包的网络接口,并开始抓包。

3. 进行相应的网络操作,例如访问网站、发送邮件等。

4. 停止抓包,并对捕获到的数据包进行分析和解析。

四、实验结果1. 抓取HTTP请求和响应数据包通过Wireshark抓取HTTP请求和响应数据包,可以轻松地了解HTTP协议在通信过程中所传输的信息。

例如,在访问一个网站时,可以看到浏览器向服务器发送GET请求,并获取到服务器返回的HTML 页面等信息。

同时还可以看到HTTP头部中所携带的信息,例如User-Agent、Cookie等。

2. 抓取TCP连接数据包通过Wireshark抓取TCP连接数据包,可以了解TCP协议在建立连接、传输数据和关闭连接时所涉及到的所有步骤。

例如,在进行FTP 文件传输时,可以看到TCP三次握手建立连接,以及文件传输过程中TCP的流量控制和拥塞控制等。

3. 抓取UDP数据包通过Wireshark抓取UDP数据包,可以了解UDP协议在通信过程中所涉及到的所有信息。

例如,在进行DNS域名解析时,可以看到DNS服务器返回的IP地址等信息。

五、实验总结通过本次实验,我学会了使用Wireshark抓包工具进行网络数据包分析的方法,并了解了常见网络协议的运行机制。

同时也发现,在网络通信过程中,数据包所携带的信息非常丰富,能够提供很多有用的参考和指导。

因此,在实际工作中,我们应该灵活运用Wireshark等工具进行网络数据包分析,并结合具体业务场景进行深入研究和分析。

实验四-ICMP数据报和IP数据报分片分析实验报告

实验四ICMP 协议和IP 数据报分片分析【实验目的】1. 理解 ICMP 协议报文类型和格式;2. 理解 ping 命令的工作原理;3. 理解 traceroute 的工作原理;4. 理解 IP 协议报文类型和格式。

【实验环境】与因特网连接的电脑,操作系统为Windows,安装有Wireshark、IE 等软件。

【实验内容】1. 使用 wireshark 抓包软件分析ICMP 协议报文的类型;2. 分析 ping 命令的工作原理;3. 分析 tracert 命令的工作原理;4. 使用 wireshark 抓包软件分析IP 协议报文以及报文分片。

【实验步骤】1. 分析ICMP 协议步骤1:在 PC1 运行 Wireshark,开始截获报文,为了只截获和实验内容有关的报文,将Wireshark 的 Captrue Filter 设置为“No Broadcast and no Multicast”;步骤2:在 PC1 以 baidu 为目标主机,在命令行窗口执行 Ping 命令,要求ping 通8 次;【答】:Ping 命令为:____ ping –n 8 baidu ____将命令行窗口进行截图:【答】:步骤3:停止截获报文,分析截获的结果,答复以下问题:〔1〕将抓包结果进行截图〔要求只显示 ping 的数据包〕:〔2〕截获的 ICMP 报文有几种类型?分别是:【答】:两种:8(Echo〔ping〕 request) 、 0(Echo (ping) reply )〔3〕分析截获的 ICMP 报文,按下表要求,将各字段信息填入表中,要求填写前4 个报文的信息。

〔4〕查看ping 请求信息,ICMP 的type是 ___Echo〔ping〕 request___。

和code是 __8__。

并截图。

〔5〕查看相应得ICMP 响应信息,ICMP 的type 是___Echo〔ping〕 reply___和code 是 __0__。

使用wireshark进行协议分析实验报告

使用wireshark进行协议分析实验报告一、实验目的本次实验旨在掌握使用Wireshark进行网络协议分析的方法与技巧,了解网络通信特点和协议机制。

二、实验内容及步骤1.实验准备b.配置网络环境:保证实验环境中存在数据通信的网络设备和网络流量。

2.实验步骤a. 打开Wireshark软件:启动Wireshark软件并选择需要进行抓包的网络接口。

b. 开始抓包:点击“Start”按钮开始抓包,Wireshark将开始捕获网络流量。

c.进行通信:进行网络通信操作,触发网络流量的产生。

d. 停止抓包:点击“Stop”按钮停止抓包,Wireshark将停止捕获网络流量。

e. 分析流量:使用Wireshark提供的分析工具和功能对抓包所得的网络流量进行分析。

三、实验结果通过Wireshark软件捕获的网络流量,可以得到如下分析结果:1. 抓包结果统计:Wireshark会自动统计捕获到的数据包数量、每个协议的数量、数据包的总大小等信息,并显示在界面上。

2. 协议分析:Wireshark能够通过解析网络流量中的各种协议,展示协议的各个字段和值,并提供过滤、等功能。

3. 源和目的地IP地址:Wireshark能够提取并显示各个IP数据包中的源IP地址和目的地IP地址,帮助我们分析网络通信的端点。

四、实验分析通过对Wireshark捕获到的网络流量进行分析,我们可以得到以下几个重要的分析结果和结论:1.流量分布:根据抓包结果统计,我们可以分析不同协议的数据包数量和比例,了解网络中各个协议的使用情况。

2. 协议字段分析:Wireshark能够对数据包进行深度解析,我们可以查看各个协议字段的值,分析协议的工作机制和通信过程。

3.网络性能评估:通过分析网络流量中的延迟、丢包等指标,我们可以评估网络的性能,并找出网络故障和瓶颈问题。

4. 安全分析:Wireshark能够分析HTTP、FTP、SMTP等协议的请求和响应内容,帮助我们发现潜在的网络安全问题。

wireshark实验报告

wireshark实验报告Wireshark实验报告Wireshark是一个非常强大的网络协议分析工具,它可以帮助我们监控和分析网络上的数据包,从而深入了解网络通信的细节。

在本次实验中,我们使用Wireshark来分析一个简单的网络通信场景,并进行一些实验来了解它的功能和用途。

实验一:捕获数据包首先,我们打开Wireshark并选择要监控的网络接口,然后开始捕获数据包。

在捕获过程中,我们可以看到不断出现的数据包,它们包含了网络通信中的各种信息,如源地址、目标地址、协议类型等。

通过Wireshark的过滤功能,我们可以只显示特定协议的数据包,从而更方便地进行分析。

实验二:分析HTTP通信接下来,我们模拟了一个简单的HTTP通信场景,比如在浏览器中访问一个网页。

通过Wireshark捕获到的数据包,我们可以看到HTTP请求和响应的细节,包括请求头、响应头、数据内容等。

通过分析这些数据包,我们可以了解HTTP 通信的工作原理,以及了解网页加载过程中的各种细节。

实验三:检测网络异常最后,我们模拟了一个网络异常的场景,比如断开网络连接或者遭遇网络攻击。

通过Wireshark捕获到的数据包,我们可以看到异常情况下的网络通信情况,从而及时发现问题并进行处理。

Wireshark的强大过滤功能可以帮助我们快速定位异常数据包,以便更快地解决网络问题。

通过以上实验,我们对Wireshark的功能和用途有了更深入的了解。

它不仅可以帮助我们监控网络通信,还可以帮助我们分析网络问题、学习网络协议等。

在今后的网络工作中,Wireshark将成为我们不可或缺的利器,帮助我们更好地理解和管理网络通信。

wireshark实验报告

wireshark实验报告Wireshark实验报告引言:Wireshark是一款网络封包分析软件,被广泛应用于网络安全、网络管理和网络故障排除等领域。

本篇实验报告将介绍Wireshark的基本原理、实验环境和实验过程,并通过实验结果分析其应用价值。

一、Wireshark的基本原理Wireshark基于网络抓包技术,能够捕获网络通信过程中的数据包,并对其进行解析和分析。

它支持多种网络协议,包括以太网、无线局域网、传输控制协议(TCP)、用户数据报协议(UDP)等。

Wireshark通过监听网络接口,将捕获到的数据包以图形化界面的形式呈现给用户,方便用户进行深入分析。

二、实验环境本次实验使用的环境是一台运行Windows操作系统的个人电脑,安装了最新版本的Wireshark软件。

实验中使用了一个虚拟网络环境,包括两台虚拟机,分别运行着Windows和Linux操作系统。

三、实验过程1. 安装Wireshark:首先,将Wireshark软件下载到本地,并按照安装向导进行安装。

安装完成后,打开Wireshark程序。

2. 设置捕获接口:在Wireshark界面上方的工具栏中,选择“捕获选项”按钮。

在捕获选项对话框中,选择需要捕获的网络接口,点击“开始”按钮开始抓包。

3. 进行通信测试:在虚拟机中进行网络通信测试,例如在Windows虚拟机中打开浏览器,访问一个网站。

同时,在Linux虚拟机中执行ping命令,向外部主机发送数据包。

4. 分析捕获的数据包:在Wireshark界面中,可以看到捕获到的数据包以列表的形式展示出来。

通过点击某个数据包,可以查看其详细信息,包括源IP地址、目标IP地址、协议类型等。

5. 过滤和统计功能:Wireshark还提供了强大的过滤和统计功能,可以根据需要筛选和分析数据包。

例如,可以根据源IP地址过滤出特定的数据包,或者统计某个协议的使用情况。

四、实验结果分析通过对捕获的数据包进行分析,我们可以得到一些有价值的结果。

物联网安全使用Wireshark分析网络数据包

实验报告

Experimentation Report of Taiyuan Normal University

系部计算机系年级课程物联网安全技术姓名黎狸学号日期

项目

使用Wireshark分析网络数据包,获取网页中用户密码信息。

一、实验目的

1)使用Wireshark分析网络数据包

2)截获你登陆某一网站(输入用户名,密码)

二、实验仪器

硬件资源:笔记本电脑;

软件资源:Wireshark软件;

三、实验过程

1.下载Wireshark。

进入Wireshark官网https:///download.html

下载64位。

2.安装Wireshark到电脑。

3.找一个网站注册一个账户。

我在2345网站注册账号

4.打开Wireshark软件。

点击WALN。

5. 出现如下图所示界面,表明开始抓包。

6.在这里输入http并回车

7.如图

8.点开HTML form encoded :application…….即可。

实验心得

实验中,最后一步进行抓取用户名和密码,发现抓不到。

后来查资料,发现是因为网站对密码进行了加密,导致抓不到明文。

实验中测试了好几个网站,全都是这样子。

网络连接抓包实验(2014)

实验一网络连接抓包实验实验目的及要求:1)熟悉抓包工具wireshark, 掌握该软件的使用;2)加强TCP/IP协议结构认识, 根据抓获包尝试分析网络连接步骤;实验内容:1)启动wireshark, 熟悉软件各部分的功能和使用;打开邮箱、qq或其他网络应用软件, 进行抓包, 并根据抓获的数据分析网络连接的原理。

格式要求:根据实验报告格式填写各部分内容。

其中, 总结是针对实验过程中存在的问题或解决方法或者经验给出总结。

附:实验报告格式:实验名称一、实验目的1)熟悉抓包工具wireshark, 掌握该软件的使用;2)加强TCP/IP协议结构认识, 根据抓获包尝试分析网络连接步骤;二、实验步骤1.使用wireshark, 进行抓包, 并在抓的数据中, 找到成功三次握手的数据:2.TCP是主机对主机层的传输控制协议, 提供可靠的连接服务, 采用三次握手确认建立一个连接:位码即tcp标志位,有6种标示:SYN(synchronous建立联机) ACK(acknowledgement 确认) PSH(push传送) FIN(finish结束) RST(reset重置) URG(urgent紧急)Sequence number(顺序号码) Acknowledge number(确认号码)3.第一次握手: 主机A发送位码为syn=1数据包到服务器, 主机B由SYN=1知道, A要求建立联机;4.第二次握手: 主机B收到请求后要确认联机信息, 向A发送ack number=(主机A的seq+1),syn=1,ack=15.第三次握手: 主机A收到后检查ack number是否正确, 即第一次发送的seq number+1,以及位码ack 是否为1, 若正确, 主机A会再发送ack number=(主机B的seq+1),ack=1, 主机B收到后确认seq值与ack=1则连接建立成功。

6.完成三次握手, 主机A与主机B开始传送数据。

网络抓包 实验报告

网络抓包实验报告网络抓包实验报告一、实验目的网络抓包是一种常见的网络分析技术,通过截获和分析网络通信数据包,可以深入了解网络通信过程中的细节和问题。

本实验旨在通过抓包实践,掌握网络抓包的基本原理和操作方法,并能够利用抓包工具进行网络数据分析。

二、实验环境本次实验使用了一台运行Windows 10操作系统的电脑,并安装了Wireshark作为网络抓包工具。

Wireshark是一款开源的网络协议分析软件,可以截获并分析网络数据包。

三、实验步骤1. 安装Wireshark:从官方网站下载Wireshark安装包,并按照提示完成安装过程。

2. 打开Wireshark:双击Wireshark桌面图标,启动软件。

3. 选择网络接口:在Wireshark界面的主菜单中,点击“捕获”选项,选择要进行抓包的网络接口。

4. 开始抓包:点击“开始”按钮,Wireshark开始截获网络数据包。

5. 进行网络通信:在另一台电脑上进行网络通信,例如访问一个网站或发送电子邮件。

6. 停止抓包:在Wireshark界面的主菜单中,点击“停止”按钮,停止截获网络数据包。

7. 分析数据包:在Wireshark界面的数据包列表中,可以看到截获的网络数据包,点击其中的一条数据包,可以查看其详细信息。

四、实验结果与分析通过实验,我们成功截获了多个网络数据包,并进行了分析。

在分析过程中,我们发现了一些有趣的现象。

首先,我们观察到了HTTP通信中的明文传输问题。

在抓包过程中,我们截获了一些HTTP请求和响应的数据包,其中包含了网页的内容。

通过查看数据包的详细信息,我们发现这些数据包中的内容并没有进行加密处理,因此存在信息泄漏的风险。

这提醒我们在进行网络通信时,应尽量使用HTTPS等加密协议来保护数据的安全性。

其次,我们还观察到了TCP连接的建立和断开过程。

在进行网络通信时,客户端和服务器之间需要建立TCP连接来传输数据。

通过分析数据包中的TCP协议头部信息,我们可以清晰地看到连接的建立过程,包括三次握手和连接的断开过程,包括四次挥手。

实验四、使用wireshark网络分析器分析数据包

实验四、使用Wireshark网络分析器分析数据包一、实验目的1、掌握Wireshark工具的安装和使用方法2、理解TCP/IP协议栈中IP、TCP、UDP等协议的数据结构3、掌握ICMP协议的类型和代码二、实验内容1、安装Wireshark2、捕捉数据包3、分析捕捉的数据包三、实验工具1、计算机n台(建议学生自带笔记本)2、无线路由器n台四、相关预备知识1、熟悉win7操作系统2、Sniff Pro软件的安装与使用(见Sniff Pro使用文档)五、实验步骤1、安装WiresharkWireshark 是网络包分析工具。

网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。

网络包分析工具是一种用来测量有什么东西从网线上进出的测量工具,Wireshark 是最好的开源网络分析软件。

Wireshark的主要应用如下:(1)网络管理员用来解决网络问题(2)网络安全工程师用来检测安全隐患(3)开发人员用来测试协议执行情况(4)用来学习网络协议(5)除了上面提到的,Wireshark还可以用在其它许多场合。

Wireshark的主要特性(1)支持UNIX和Windows平台(2)在接口实时捕捉包(3)能详细显示包的详细协议信息(4)可以打开/保存捕捉的包(5)可以导入导出其他捕捉程序支持的包数据格式(6)可以通过多种方式过滤包(7)多种方式查找包(8)通过过滤以多种色彩显示包(9)创建多种统计分析五、实验内容1.了解数据包分析软件Wireshark的基本情况;2.安装数据包分析软件Wireshark;3.配置分析软件Wireshark;4.对本机网卡抓数据包;5.分析各种数据包。

六、实验方法及步骤1.Wireshark的安装及界面(1)Wireshark的安装(2)Wireshark的界面启动Wireshark之后,主界面如图:主菜单项:主菜单包括以下几个项目:File包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。

12网络分析系列之十二_使用wireshark分析数据包的技巧

12网络分析系列之十二_使用wireshark分析数据包的技巧Wireshark是一款开源的网络分析工具,它可以捕获和分析网络流量中的数据包。

使用Wireshark可以帮助我们深入了解网络通信过程中的细节,并且可以帮助我们解决一些网络故障。

在本文中,我们将介绍使用Wireshark进行数据包分析的一些技巧。

2. 选择网络接口:打开Wireshark后,我们需要选择要捕获数据包的网络接口。

在主窗口的左上角下拉菜单中,我们可以看到可用的网络接口列表。

选择我们想要捕获数据包的网络接口,并点击“开始捕获”按钮。

4. 分析捕获的数据包:当我们捕获到一些数据包后,我们可以开始分析它们。

在Wireshark的主窗口中,我们可以看到每个数据包的详细信息,如发送方和接收方的IP地址、端口号、协议类型等。

5. 统计分析:Wireshark还提供了一些统计工具,可以帮助我们更好地了解数据包的性能和行为。

点击主窗口中的“统计”选项卡,我们可以看到各种统计信息,如数据包数量、传输速率、协议分布等。

6. 解析应用层协议:Wireshark能够解析各种应用层协议,如HTTP、FTP、DNS等。

我们可以点击主窗口中的相应数据包,然后在下方的详细信息栏中查看协议解析结果。

这些解析结果可以帮助我们更好地理解应用层协议的行为和交互过程。

7. 导出数据包:有时候,我们可能需要将捕获的数据包导出到其他工具进行分析。

Wireshark允许我们将数据包以不同的格式导出,如pcap、CSV等。

我们可以通过点击主窗口中的“文件”选项,并选择“导出指定数据包”来进行导出操作。

8. 使用过滤器提取特定数据:Wireshark提供了一种叫做“显示过滤器”的功能,可以帮助我们从捕获的数据包中提取出我们关心的特定数据。

使用过滤器,我们可以只显示符合特定条件的数据包。

例如,我们可以使用过滤器“ip.addr == 192.168.1.1”来只显示与IP地址为192.168.1.1相关的数据包。

wireshark数据包分析实战

wireshark数据包分析实战Wireshark数据包分析实战一、引言在网络通信中,数据包是信息传输的基本单位。

Wireshark是一款广泛应用于网络分析和故障排查的开源软件,能够捕获和分析网络数据包。

通过对数据包的深入分析,我们可以了解网络流量的组成、应用的运行状况以及网络安全问题。

本文将介绍Wireshark的使用以及数据包分析的实战案例。

二、Wireshark的安装和基本配置1. 下载和安装WiresharkWireshark可从其官方网站(https:///)下载。

选择与操作系统相对应的版本,然后按照安装程序的指示进行安装。

2. 配置网络接口在打开Wireshark之前,我们需要选择要捕获数据包的网络接口。

打开Wireshark后,点击菜单栏上的“捕获选项”按钮,选择合适的网络接口并点击“开始”按钮。

即可开始捕获数据包。

3. 设置Wireshark显示过滤器Wireshark支持使用显示过滤器将数据包进行过滤,使我们能够专注于感兴趣的数据包。

在Wireshark的过滤器输入框中键入过滤条件后,点击“应用”按钮即可应用过滤器。

三、Wireshark数据包分析实战案例以下是一些常见的Wireshark数据包分析实战案例,通过对实际数据包的分析,我们可以更好地了解网络通信的细节和问题的根源。

1. 分析网络流量分布通过Wireshark捕获一段时间内的数据包,我们可以使用统计功能来分析网络流量的分布情况。

在Wireshark的主界面上,点击“统计”菜单,可以选择多种统计图表和表格来展示数据包的分布情况,如流量占比、协议分布等。

通过分析流量分布,我们可以了解哪些应用使用了最多的带宽和网络资源。

2. 检测网络协议问题Wireshark可以帮助我们检测网络中的协议问题。

通过捕获数据包并使用过滤器来显示特定协议的数据包,我们可以检查是否有协议报文格式错误、协议版本不匹配等问题。

通过分析发现的问题,我们可以及时修复网络协议的错误配置。

wireshark抓包分析实验报告

wireshark抓包分析实验报告Wireshark抓包分析实验报告引言:网络是现代社会不可或缺的一部分,它连接了世界各地的计算机和设备。

为了确保网络的正常运行和安全,网络分析工具是必不可少的。

Wireshark作为一款开源的网络抓包分析工具,具有强大的功能和广泛的应用范围。

本实验旨在通过使用Wireshark来抓包并分析网络数据,以深入了解网络通信的细节和原理。

实验目的:1. 了解Wireshark的基本原理和使用方法;2. 掌握抓包和分析网络数据的技巧;3. 分析网络数据包的结构和内容。

实验步骤:1. 下载和安装Wireshark软件;2. 打开Wireshark,选择要进行抓包的网络接口;3. 开始抓包,并进行需要的过滤设置;4. 分析抓到的数据包,包括查看源地址、目标地址、协议类型等信息;5. 进一步分析数据包的内容,如查看HTTP请求和响应的头部信息、查看传输层协议的数据等;6. 结束抓包并保存数据。

实验结果与分析:通过使用Wireshark进行抓包和分析,我们可以获得大量有关网络通信的信息。

以下是一些实验结果和分析:1. 数据包的源地址和目标地址:通过查看数据包的源地址和目标地址,我们可以确定通信的两端设备和它们之间的关系。

这对于网络故障排除和安全分析非常重要。

2. 协议类型:Wireshark可以自动识别和解析各种协议,包括TCP、UDP、HTTP、FTP等。

通过查看数据包的协议类型,我们可以了解网络通信所使用的协议,并进一步分析其特点和性能。

3. HTTP请求和响应:Wireshark可以解析HTTP协议,并显示请求和响应的详细信息。

通过查看HTTP请求和响应的头部信息,我们可以了解到客户端和服务器之间的通信内容,如请求的URL、请求方法、响应状态码等。

4. 传输层协议的数据:Wireshark可以显示传输层协议的数据,如TCP和UDP的数据。

通过查看传输层协议的数据,我们可以了解到数据包的具体内容,如传输的文本、文件等。

实验四利用Wireshark分析ICMP

实验四利用Wireshark分析ICMP一、实验目的分析ICMP二、实验环境与因特网连接的计算机,操作系统为Windows,安装有Wireshark、IE等软件。

三、实验步骤Ping和traceroute命令都依赖于ICMP。

ICMP可以看作是IP协议的伴随协议。

ICMP报文被封装在IP 数据报发送。

一些ICMP报文会请求信息。

例如:在ping中,一个ICMP回应请求报文被发送给远程主机。

如果对方主机存在,期望它们返回一个ICMP回应应答报文。

一些ICMP报文在网络层发生错误时发送。

例如,有一种ICMP报文类型表示目的不可达。

造成不可达的原因很多,ICMP报文试图确定这一问题。

例如,可能是主机关及或整个网络连接断开。

有时候,主机本身可能没有问题,但不能发送数据报。

例如IP首部有个协议字段,它指明了什么协议应该处理IP数据报中的数据部分。

IANA公布了代表协议的数字的列表。

例如,如果该字段是6,代表TCP报文段,IP层就会把数据传给TCP层进行处理;如果该字段是1,则代表ICMP报文,IP层会将该数据传给ICMP处理。

如果操作系统不支持到达数据报中协议字段的协议号,它将返回一个指明“协议不可达”的ICMP报文。

IANA同样公布了ICMP报文类型的清单。

Traceroute是基于ICMP的灵活用法和IP首部的生存时间字段的。

发送数据报时生存时间字段被初始化为能够穿越网络的最大跳数。

每经过一个中间节点,该数字减1。

当该字段为0时,保存该数据报的机器将不再转发它。

相反,它将向源IP 地址发送一个ICMP生存时间超时报文。

生存时间字段用于避免数据报载网络上无休止地传输下去。

数据报的发送路径是由中间路由器决定的。

通过与其他路由器交换信息,路由器决定数据报的下一条路经。

最好的“下一跳”经常由于网络环境的变化而动态改变。

这可能导致路由器形成选路循环也会导致正确路径冲突。

在路由循环中这种情况很可能发生。

例如,路由器A认为数据报应该发送到路由器B,而路由器B又认为该数据报应该发送会路由器A,这是数据报便处于选路循环中。

(完整)计算机网络-实验4-利用wireshark进行协议分析

实验4:利用Wireshark进行协议分析1、实验目的熟悉并掌握Wireshark的基本操作,了解网络协议实体间进行交互以及报文交换的情况。

2、实验环境➢Windows9x/NT/2000/XP/2003➢与因特网连接的计算机网络系统➢分组分析器Wireshark:要深入理解网络协议,需要仔细观察协议实体之间交换的报文序列。

为探究协议操作细节,可使协议实体执行某些动作,观察这些动作及其影响。

这些任务可以在仿真环境下或在如因特网这样的真实网络环境中完成。

观察在正在运行协议实体间交换报文的基本工具被称为分组嗅探器(packet sniffer)。

顾名思义,一个分组嗅探器俘获(嗅探)计算机发送和接收的报文。

一般情况下,分组嗅探器将存储和显示出被俘获报文的各协议头部字段的内容。

图4-1 为一个分组嗅探器的结构。

图4-1 右边是计算机上正常运行的协议(在这里是因特网协议)和应用程序(如:w eb 浏览器和ftp 客户端)。

分组嗅探器(虚线框中的部分)是附加计算机普通软件上的,主要有两部分组成。

分组俘获库(packetcapture library)接收计算机发送和接收图4-1分组嗅探器的结构的每一个链路层帧的拷贝。

高层协议(如:HTTP、FTP、TCP、UDP、DNS、IP 等)交换的报文都被封装在链路层帧中,并沿着物理媒体(如以太网的电缆)传输。

图1 假设所使用的物理媒体是以太网,上层协议的报文最终封装在以太网帧中。

分组嗅探器的第二个组成部分是分析器。

分析器用来显示协议报文所有字段的内容。

为此,分析器必须能够理解协议所交换的所有报文的结构。

例如:我们要显示图4-1 中HTTP 协议所交换的报文的各个字段。

分组分析器理解以太网帧格式,能够识别包含在帧中的IP 数据报。

分组分析器也要理解IP 数据报的格式,并能从IP 数据报中提取出TCP 报文段。

然后,它需要理解TCP 报文段,并能够从中提取出HTTP 消息。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验四、使用Wireshark网络分析器分析数据包一、实验目的1、掌握Wireshark工具的安装和使用方法2、理解TCP/IP协议栈中IP、TCP、UDP等协议的数据结构3、掌握ICMP协议的类型和代码二、实验内容1、安装Wireshark2、捕捉数据包3、分析捕捉的数据包三、实验工具1、计算机n台(建议学生自带笔记本)2、无线路由器n台四、相关预备知识1、熟悉win7操作系统2、Sniff Pro软件的安装与使用(见Sniff Pro使用文档)五、实验步骤1、安装WiresharkWireshark 是网络包分析工具。

网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。

网络包分析工具是一种用来测量有什么东西从网线上进出的测量工具,Wireshark 是最好的开源网络分析软件。

Wireshark的主要应用如下:(1)网络管理员用来解决网络问题(2)网络安全工程师用来检测安全隐患(3)开发人员用来测试协议执行情况(4)用来学习网络协议(5)除了上面提到的,Wireshark还可以用在其它许多场合。

Wireshark的主要特性(1)支持UNIX和Windows平台(2)在接口实时捕捉包(3)能详细显示包的详细协议信息(4)可以打开/保存捕捉的包(5)可以导入导出其他捕捉程序支持的包数据格式(6)可以通过多种方式过滤包(7)多种方式查找包(8)通过过滤以多种色彩显示包(9)创建多种统计分析五、实验内容1.了解数据包分析软件Wireshark的基本情况;2.安装数据包分析软件Wireshark;3.配置分析软件Wireshark;4.对本机网卡抓数据包;5.分析各种数据包。

六、实验方法及步骤1.Wireshark的安装及界面(1)Wireshark的安装(2)Wireshark的界面启动Wireshark之后,主界面如图:主菜单项:主菜单包括以下几个项目:File包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。

以及退出Wireshark项.Edit包括如下项目:查找包,时间参考,标记一个多个包,设置预设参数。

(剪切,拷贝,粘贴不能立即执行。

)View控制捕捉数据的显示方式,包括颜色,字体缩放,将包显示在分离的窗口,展开或收缩详情面版的地树状节点GO包含到指定包的功能Capture允许您开始或停止捕捉、编辑过滤器。

Analyze包含处理显示过滤,允许或禁止分析协议,配置用户指定解码和追踪TCP流等功能。

见Statistics包括的菜单项用户显示多个统计窗口,包括关于捕捉包的摘要,协议层次统计等等。

见Help包含一些辅助用户的参考内容。

如访问一些基本的帮助文件,支持的协议列表,用户手册。

在线访问一些网站,“关于”等等。

2.Wireshark的设置和使用1)启动Wireshark以后,选择菜单Capature->Interfaces,选择捕获的网卡,单击Capture开始捕获2)当停止抓包时,按一下stop,抓的包就会显示在面板中,并且已经分析好了。

下面是一个截图如图2-2所示。

图2-2 Wireshark数据包分析Wireshark和其它的图形化嗅探器使用基本类似的界面,整个窗口被分成三个部分:最上面为数据包列表,用来显示截获的每个数据包的总结性信息;中间为协议树,用来显示选定的数据包所属的协议信息;最下边是以十六进制形式表示的数据包内容,用来显示数据包在物理层上传输时的最终形式。

2)设置capture选项选择菜单capture→Interface,如图2-3所示,在指定的网卡上点“Prepare”按钮,设置capture参数。

图2-3 capture选择设置Interface:指定在哪个接口(网卡)上抓包。

一般情况下都是单网卡,所以使用缺省的就可以。

Limit each packet:限制每个包的大小,缺省情况不限制。

Capture packets in promiscuous mode:是否打开混杂模式。

如果打开,抓取所有的数据包。

一般情况下只需要监听本机收到或者发出的包,因此应该关闭这个选项。

Filter:过滤器。

只抓取满足过滤规则的包(可暂时略过)。

File:如果需要将抓到的包写到文件中,在这里输入文件名称。

use ring buffer:是否使用循环缓冲。

缺省情况下不使用,即一直抓包。

注意,循环缓冲只有在写文件的时候才有效。

如果使用了循环缓冲,还需要设置文件的数目,文件多大时回卷。

其他的项选择缺省的就可以了。

2.显示过滤器的使用方法在抓包完成以后用显示过滤器,可以在设定的条件下(协议名称、是否存在某个域、域值等)来查找你要找的数据包。

如果只想查看使用TCP协议的包,在Wireshark 窗口的左下角的Filter 中输入TCP,然后回车,Wireshark 就会只显示TCP协议的包。

如图2-4所示。

图2-4 设置过滤条件为TCP报文如果想抓取IP 地址是10.20.61.15的主机,它所接收收或发送的所有的TCP报文,那么合适的显示Filter(过滤器)就是如图2-5所示。

图2-5 设置过滤条件为IP 地址是10.20.61.15 的主机所有的TCP报文七、学习使用WireShark对ARP协议进行分析(1)启动WireShark(2)捕获数据(3)停止抓包并分析ARP请求报文将Filter过滤条件设为arp,回车或者点击“Apply”按钮,(4)ARP请求报文分析1)粘贴你捕获的ARP请求报文2)分析你捕获的ARP请求报文第一行帧基本信息分析(粘贴你的Frame信息)Frame Number(帧的编号):______1457___(捕获时的编号)Frame Length(帧的大小):____60____字节。

(以太网的帧最小64个字节,而这里只有60个字节,应该是没有把四个字节的CRC计算在里面,加上它就刚好。

)Arrival Time(帧被捕获的日期和时间): __sep 23,_201415 :15 :38 .463721000______Time delta from previous captured frame(帧距离前一个帧的捕获时间差):____0.002937000 seconds____Time since refernce or first frame(帧距离第一个帧的捕获时间差):___24.488816000 seconds____________Protocols in frame(帧装载的协议):__eth:arp__________第二行数据链路层:(粘贴你的数据链路层信息)Destination(目的地址):_Broadcast(ff:ff:ff:ff:ff:ff)_________(这是个MAC地址,这个MAC地址是一个广播地址,就是局域网中的所有计算机都会接收这个数据帧)Source(源地址):G-ProCom_45:48:16(00:23:24:45:48:16)帧中封装的协议类型:ARP(0x0806)(这个是ARP协议的类型编号。

)Trailer:是协议中填充的数据,为了保证帧最少有64字节。

第三层 ARP协议:(粘贴你的ARP请求报文)在上图中,我们可以看到如下信息:Hardware type(硬件类型):___Ethernet(1)_________Protocol type(协议类型): IP(0x0800)____________Hardware size(硬件信息在帧中占的字节数):__6_____________Protocol size(协议信息在帧中占的字节数):_____4_________操作码(opcode):requset(0X0001)发送方的MAC地址(Sender MAC address):G-ProCom_45:48:16(00:23:24:45:48:16)____发送方的IP地址(Sender IP address):__10.30.28.22(10.30.28.22)_________________目标的MAC地址(Target MAC address:):_______00:00:00_00:00:00(00:00:00:00:00:00)____________目标的IP地址(Target IP address:):____10.30.28.1(10.30.28.1)________________(3)分析ARP应答报文(粘贴你的ARP应答报文)应答报文中的操作码(opcode):reply(0X0002)发送方的MAC地址(Sender MAC address):_0c:da:41:63:03:f4(0c:da:41:63:03:f4)_______________ 发送方的IP地址(Sender IP address):_10.30.28.1(10.30.28.1)_________________目标的MAC地址(Target MAC address:):___ G-ProCom_45:47:dd(00:23:24:45:47:dd)________________目标的IP地址(Target IP address:):_______10.30.28.38(10.30.28.38)_____________练习1:对于上述2、3中的arp请求报文和应答报文,将ARP请求报文和ARP应答报文中的字段信息填入表3-1。

练习2:ARP报文是直接封装在以太帧中的,为此以太帧所规定的类型字段值为___0806h____________练习3:对地址转换协议(ARP)描述正确的是( D )A ARP封装在IP数据报的数据部分B 发送ARP包需要知道对方的MAC地址C ARP是用于IP地址到域名的转换D ARP是采用广播方式发送的练习4:ARP欺骗的原理是什么?如何进行防范?ARP欺骗分为二种,一种是对路由器ARP表的欺骗;另一种是对内网PC的网关欺骗。

第一种ARP欺骗的原理是——截获网关数据。

它通知路由器一系列错误的内网MAC地址,并按照一定的频率不断进行,使真实的地址信息无法通过更新保存在路由器中,结果路由器的所有数据只能发送给错误的MAC地址,造成正常PC无法收到信息。

第二种ARP欺骗的原理是——伪造网关。

它的原理是建立假网关,让被它欺骗的PC向假网关发数据,而不是通过正常的路由器途径上网。

防范措施:建立DHCP服务器;建立MAC数据库;网关机器关闭机器ARP动态刷新的过程,使用静态路由;网关监听网络安全。

练习5:有人认为:“ARP协议向网络层提供了转换地址的服务,因此ARP应当属于数据链路层。