DHCP-Snooping配置防止外接DHCP

华为交换机DHCPSNOOPING功能使用案例解析

手动添加一个user-bind表项测试

[Quidway]user-bind static ip-address 192.168.0.250 mac-address c454-4400-3f71

可以ping通网关

得出结论:

如果一个网段中有部分预留的IP地址要使用的话,必须手动添加user-bind表项才行,如果是DHCP获取的IP地址可以自动的生产user-bind表项,不用添加,总之dhcp snooping + user-bind是一个非常好的功能,再也不用担心下面接入交换机上乱接小路由器的lan口而担心了!哈哈!

dhcp snooping trusted

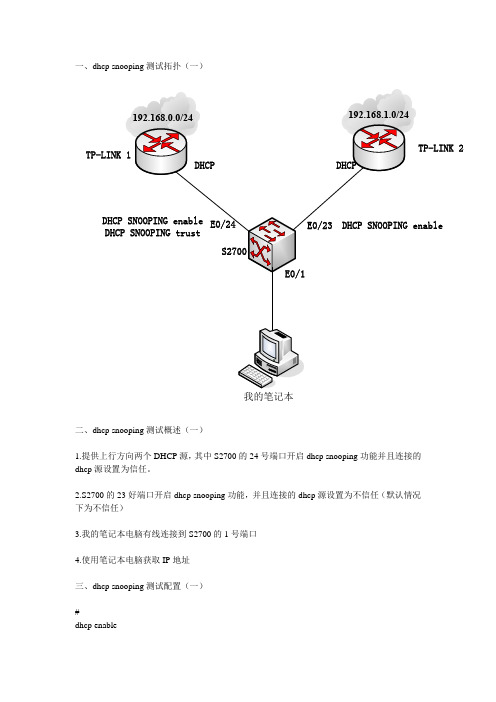

4、dhcp snooping测试情况(一)

电脑获取到了来自dhcp信任端口24号口的dhcp报文,IP地址获取到192.168.0.0/24网段

发现来不信任端口23号端口上的dhcp报文被丢弃

[Quidway-Ethernet0/0/24]display dhcp snooping interface Ethernet 0/0/23

4.使用笔记本电脑获取IP地址

3、dhcp snooping测试配置(一)

#

dhcp enable

dhcp snooping enable

#

interface Ethernet0/0/23

dhcp snooping enable

#

interface Ethernet0/0/24

dhcp snooping enable

修改我笔记本电脑上的IP地址测试(修改为dhcp范围之外的192.168.0.250)

交换机上1号端口发现了在user-bind表现外的报文,直接丢弃了

华为S3700-DHCP-Snooping配置

1.S3700 DHCP Snooping 配置1.1配置防止DHCP Server 仿冒者的攻击防止DHCP Server 仿冒者攻击的基本配置过程,包括配置信任接口、配置DHCPReply 报文丢弃告警功能。

#dhcp enabledhcp snooping enabledhcp server detect#interface GigabitEthernet0/0/1dhcp snooping enabledhcp snooping trusted#interface GigabitEthernet0/0/2dhcp snooping enabledhcp snooping alarm untrust-reply enabledhcp snooping alarm untrust-reply threshold 120在端口下配置dhcp snooping 后默认成为untrusted端口1.2配置防止改变CHADDR 值的DoS 攻击示例如果攻击者改变的不是数据帧头部的源MAC,而是通过改变DHCP 报文中的CHADDR (Client Hardware Address)值来不断申请IP 地址,而S3700 仅根据数据帧头部的源MAC 来判断该报文是否合法,那么MAC 地址限制不能完全起作用,这样的攻击报文还是可以被正常转发。

为了避免受到攻击者改变CHADDR 值的攻击,可以在S3700 上配置DHCP Snooping 功能,检查DHCP Request 报文中CHADDR 字段。

如果该字段跟数据帧头部的源MAC 相匹配,转发报文;否则,丢弃报文Switch 应用在用户网络和ISP 的二层网络之间,为防止攻击者通过改变CHADDR 值进行DoS 攻击,要求在Switch 上应用DHCP Snooping 功能。

检查DHCPRequest 报文中CHADDR 字段,如果该字段跟数据帧头部的源MAC 相匹配,便转发报文;否则丢弃报文。

15-dhcp-snooping命令

【参数】 无

【描述】 dhcp-snooping 命 令 用 来 开 启 交 换 机 监 听 DHCP 广 播 报 文 的 功 能 , undo dhcp-snooping 命令用来关闭此功能。 缺省情况下,交换机关闭监听 DHCP 广播报文功能。 相关配置可参考命令 display dhcp-snooping。

【视图】 任意视图

1-1

H3C S3100-SI 系列以太网交换机 命令手册 DHCP-Snooping

【参数】

无

第 1 章 DHCP-Snooping 配置命令

【描述】

display dhcp-snooping 命令用来显示通过 DHCP-Snooping 记录的用户 IP 地址和 MAC 地址的对应关系。 相关配置可参考命令 dhcp-snooping。

【举例】 # 启动监听 DHCP 功能。

<H3C> system-view System View: return to User View with Ctrl+Z [H3C] dhcp-snooping

1.1.2 display dhcp-snooping

【命令】 display dhcp-snooping

H3C S3100-SI 系列以太网交换机 命令手册 DHCP-Snooping

目录

目录

第 1 章 DHCP-Snooping配置命令 ...........................................................................................1-1 1.1 DHCP-Snooping配置命令.................................................................................................. 1-1 1.1.1 dhcp-snooping......................................................................................................... 1-1 1.1.2 display dhcp-snooping ............................................................................................ 1-1

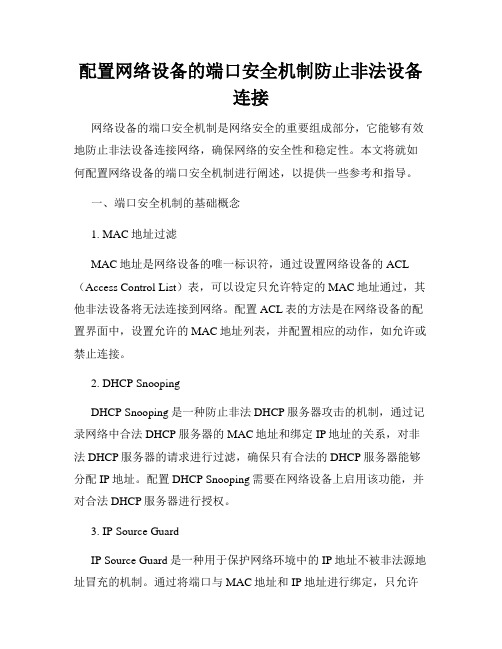

配置网络设备的端口安全机制防止非法设备连接

配置网络设备的端口安全机制防止非法设备连接网络设备的端口安全机制是网络安全的重要组成部分,它能够有效地防止非法设备连接网络,确保网络的安全性和稳定性。

本文将就如何配置网络设备的端口安全机制进行阐述,以提供一些参考和指导。

一、端口安全机制的基础概念1. MAC地址过滤MAC地址是网络设备的唯一标识符,通过设置网络设备的ACL (Access Control List)表,可以设定只允许特定的MAC地址通过,其他非法设备将无法连接到网络。

配置ACL表的方法是在网络设备的配置界面中,设置允许的MAC地址列表,并配置相应的动作,如允许或禁止连接。

2. DHCP SnoopingDHCP Snooping是一种防止非法DHCP服务器攻击的机制,通过记录网络中合法DHCP服务器的MAC地址和绑定IP地址的关系,对非法DHCP服务器的请求进行过滤,确保只有合法的DHCP服务器能够分配IP地址。

配置DHCP Snooping需要在网络设备上启用该功能,并对合法DHCP服务器进行授权。

3. IP Source GuardIP Source Guard是一种用于保护网络环境中的IP地址不被非法源地址冒充的机制。

通过将端口与MAC地址和IP地址进行绑定,只允许指定的MAC地址和IP地址从特定端口发送和接收数据包。

配置IP Source Guard需要在网络设备上启用该功能,并进行相应的绑定和限制。

二、端口安全机制的配置步骤1. 登录网络设备管理界面首先,通过SSH、Telnet或串口等方式登录网络设备的管理界面,输入正确的用户名和密码进行认证。

2. 进入端口安全配置界面在管理界面中,根据设备型号和软件版本的不同,找到相应的端口安全配置入口,如"Security"、"Port Security"等。

进入该界面后,可以看到各个接口的配置信息和选项。

3. 配置MAC地址过滤选择需要配置的接口,并启用MAC地址过滤功能。

爆肝了,一口气搞懂什么是DHCPSnooping

爆肝了,一口气搞懂什么是DHCPSnoopingDHCP Snooping是DHCP(Dynamic Host Configuration Protocol,动态主机配置协议)的一种安全特性,用于保证DHCP客户端从合法的DHCP服务器获取IP地址,并记录DHCP客户端IP地址与MAC地址等参数的对应关系。

DHCP Snooping可以抵御网络中针对DHCP的各种攻击,为用户提供更安全的网络环境和更稳定的网络服务。

目录•为什么需要DHCP Snooping?•DHCP Snooping应用场景有哪些?•DHCP Snooping是如何工作的?为什么需要DHCP Snooping?目前DHCP协议(RFC2131)在应用的过程中遇到很多安全方面的问题,网络中存在一些针对DHCP的攻击,如DHCP Server仿冒者攻击、DHCP Server的拒绝服务攻击、仿冒DHCP报文攻击等。

为了保证网络通信业务的安全性,引入DHCP Snooping技术。

在DHCP Client和DHCP Server之间建立一道防火墙,以抵御网络中针对DHCP的各种攻击。

DHCP Snooping应用场景有哪些?防止DHCP Server仿冒者攻击导致用户获取到错误的IP地址和网络参数攻击原理由于DHCP Server和DHCP Client之间没有认证机制,所以如果在网络上随意添加一台DHCP服务器,它就可以为客户端分配IP地址以及其他网络参数。

如果该DHCP服务器为用户分配错误的IP地址和其他网络参数,将会对网络造成非常大的危害。

如下图所示,DHCP Discover报文是以广播形式发送,无论是合法的DHCP Server,还是非法的DHCP Server都可以接收到DHCP Client发送的DHCP Discover报文。

DHCP Client发送DHCP Discover报文示意图DHCP Client发送DHCP Discover报文示意图如果此时DHCP Server仿冒者回应给DHCP Client仿冒信息,如错误的网关地址、错误的DNS(Domain Name System)服务器、错误的IP等信息,如图2所示。

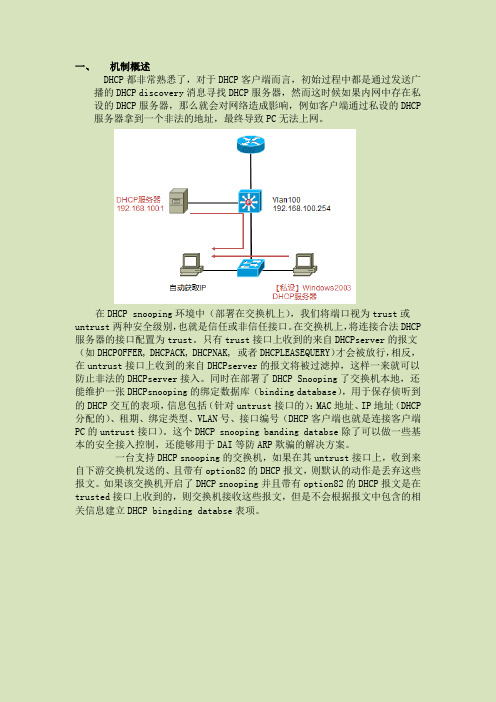

DHCP snooping

一、机制概述DHCP都非常熟悉了,对于DHCP客户端而言,初始过程中都是通过发送广播的DHCP discovery消息寻找DHCP服务器,然而这时候如果内网中存在私设的DHCP服务器,那么就会对网络造成影响,例如客户端通过私设的DHCP 服务器拿到一个非法的地址,最终导致PC无法上网。

在DHCP snooping环境中(部署在交换机上),我们将端口视为trust或untrust两种安全级别,也就是信任或非信任接口。

在交换机上,将连接合法DHCP 服务器的接口配置为trust。

只有trust接口上收到的来自DHCPserver的报文(如DHCPOFFER, DHCPACK, DHCPNAK, 或者DHCPLEASEQUERY)才会被放行,相反,在untrust接口上收到的来自DHCPserver的报文将被过滤掉,这样一来就可以防止非法的DHCPserver接入。

同时在部署了DHCP Snooping了交换机本地,还能维护一张DHCPsnooping的绑定数据库(binding database),用于保存侦听到的DHCP交互的表项,信息包括(针对untrust接口的):MAC地址、IP地址(DHCP 分配的)、租期、绑定类型、VLAN号、接口编号(DHCP客户端也就是连接客户端PC的untrust接口)。

这个DHCP snooping banding databse除了可以做一些基本的安全接入控制,还能够用于DAI等防ARP欺骗的解决方案。

一台支持DHCP snooping的交换机,如果在其untrust接口上,收到来自下游交换机发送的、且带有option82的DHCP报文,则默认的动作是丢弃这些报文。

如果该交换机开启了DHCP snooping并且带有option82的DHCP报文是在trusted接口上收到的,则交换机接收这些报文,但是不会根据报文中包含的相关信息建立DHCP bingdingdatabse表项。

H3C S3100v2 防止客户端私设DHCP服务

H3C S3100v2 防止客户端私设DHCP服务影响服务交换机千兆端口1/0/25连接上级核心交换机,以其中一个端口1/0/1配置。

<S3100V2>display dhcp-snoopingDHCP Snooping is disabled.<S3100V2>system-view[S3100V2]dhcp-snooping #缺省情况下,DHCP Snooping功能处于关闭状态DHCP Snooping is enabled.[S3100V2]display dhcp-snoopingDHCP Snooping is enabled.The client binding table for all ports.Type : D--Dynamic , S--Static , R--RecoveringType IP Address MAC Address Lease VLAN SVLAN Interface==== =============== ============== ============ ==== ===== =================--- 0 dhcp-snooping item(s) found ---[S3100V2]interface GigabitEthernet 1/0/25 #此接口为连接DHCP服务器的接口[S3100V2-GigabitEthernet1/0/25]dhcp-snooping trust #在使能DHCP Snooping功能后,设备的所有端口均为不信任端口[S3100V2-GigabitEthernet1/0/25]quit<S3100V2>display dhcp-snooping trustDHCP Snooping is enabled.DHCP Snooping trust becomes active.Interface Trusted========================= ============GigabitEthernet1/0/25 Trusted# 显示DHCP Snooping设备上的DHCP报文统计信息。

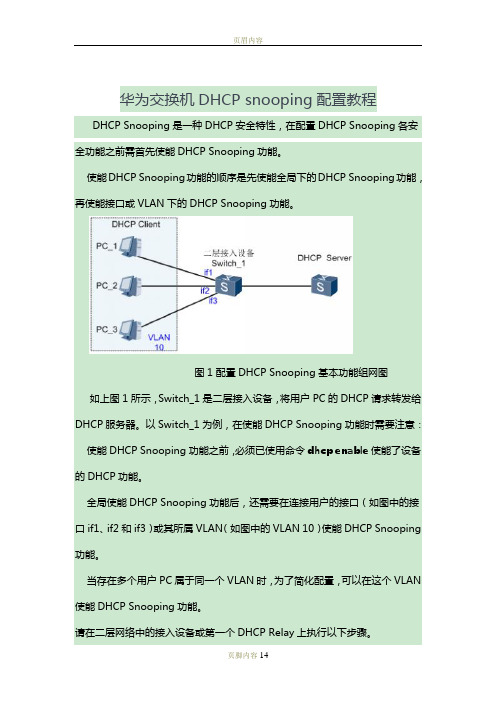

华为交换机DHCP snooping配置教程

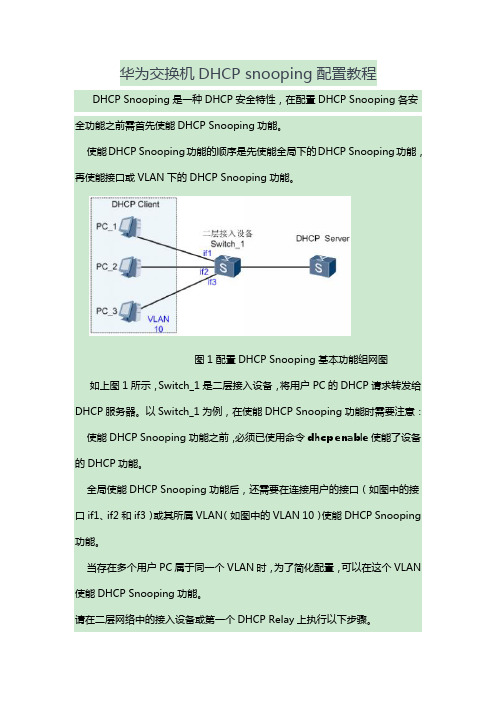

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP安全特性,在配置DHCP Snooping各安全功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

图1 配置DHCP Snooping基本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP服务器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口(如图中的接口if1、if2和if3)或其所属VLAN(如图中的VLAN 10)使能DHCP Snooping 功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4 DHCPv4 Snoopingipv6 DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable # 使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,若某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

DHCP Snooping功能和实例详解

DHCP Snooping功能与实例详解一、采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率。

但在DHCP 服务的管理上存在一些问题,常见的有:●DHCP Server的冒充●DHCP Server的DOS攻击,如DHCP耗竭攻击●某些用户随便指定IP地址,造成IP地址冲突1、DHCP Server的冒充由于DHCP服务器和客户端之间没有认证机制,所以如果在网络上随意添加一台DHCP服务器,它就可以为客户端分配IP地址以及其他网络参数。

只要让该DHCP服务器分配错误的IP地址和其他网络参数,那就会对网络造成非常大的危害。

2、DHCP Server的拒绝服务攻击通常DHCP服务器通过检查客户端发送的DHCP请求报文中的CHADDR (也就是Client MAC address)字段来判断客户端的MAC地址。

正常情况下该CHADDR字段和发送请求报文的客户端真实的MAC地址是相同的。

攻击者可以利用伪造MAC的方式发送DHCP请求,但这种攻击可以使用Cisco 交换机的端口安全特性来防止。

端口安全特性(Port Security)可以限制每个端口只使用唯一的MAC地址。

但是如果攻击者不修改DHCP请求报文的源MAC地址,而是修改DHCP报文中的CHADDR字段来实施攻击,那端口安全就不起作用了。

由于DHCP服务器认为不同的CHADDR值表示请求来自不同的客户端,所以攻击者可以通过大量发送伪造CHADDR的DHCP请求,导致DHCP服务器上的地址池被耗尽,从而无法为其他正常用户提供网络地址,这是一种DHCP耗竭攻击。

DHCP耗竭攻击可以是纯粹的DOS攻击,也可以与伪造的DHCP服务器配合使用。

当正常的DHCP服务器瘫痪时,攻击者就可以建立伪造的DHCP服务器来为局域网中的客户端提供地址,使它们将信息转发给准备截取的恶意计算机。

第12章 DHCP Snooping配置

第12章DHCP-SNOOPING配置本章主要介绍DHCP Snooping功能的使用和配置方法。

本章主要内容:●DHCP Snooping功能简介●DHCP Snooping基本指令描述●DHCP Snooping配置示例●DHCP Snooping监控和调试12.1DHCP Snooping功能简介DHCP Snooping是DHCP的一种安全特性,具有如下功能:一)记录DHCP客户端IP地址与MAC地址的对应关系出于安全性的考虑,网络管理员可能需要记录用户上网时所用的IP地址,确认用户从DHCP服务器获取的IP地址和用户主机MAC地址的对应关系。

DHCP Snooping通过监听DHCP-REQUEST和信任端口收到的DHCP-ACK广播报文,记录DHCP 客户端的MAC地址以及获取到的IP地址。

管理员可以通show dhcp-snooping database命令查看DHCP 客户端获取的IP地址信息。

二)保证客户端从合法的服务器获取IP地址在网络中如果有私自架设的DHCP服务器,则可能导致用户得到错误的IP地址。

为了使用户能通过合法的DHCP服务器获取IP地址,DHCP Snooping安全机制允许将端口设置为信任端口和不信任端口:⏹信任端口是与合法的DHCP服务器直接或间接连接的端口。

信任端口对接收到的DHCP报文正常转发,从而保证了DHCP客户端获取正确的IP地址。

⏹不信任端口是不与合法的DHCP服务器连接的端口。

如果从不信任端口接收到DHCP服务器响应的DHCP-ACK和DHCP-OFFER报文则会丢弃,从而防止了DHCP客户端获得错误的IP地址。

DHCP Snooping 功能在网络中的典型应用如下图的Switch A 所示。

Switch A (DHCP Snooping)Switch B (DHCP Relay)DHCP ServerDHCP ClientDHCP Client图12-1 DHCP 组网图DHCP Client 与DHCP Server 之间的报文交互过程如下图所示。

ip dhcp snooping 配置不当造成PC不能正常获取IP

ip dhcp snooping 配置不当造成PC不能正常获取IP今天去一个客户那里排查一个困扰他们半个月之久的问题,就是网络中一部分VLAN不能自动获取IP地址,上午去到他们那里已经10点多了,天气有点热,客户的网络结构是,思科6509两台做hsrp为核心层,下面的接入层交换机为思科2950,在6509上启用了DHCP服务,为每个VLAN分配IP地址。

现问题就出现在其中的几个VLAN,PC接在这VLAN下就是获取不到IP地址,跟客户沟通知道这几个有问题的VLAN,都接在同一台交换机,看了下6509的配置,没发现什么问题,就是注意到开启了ip dhcp snooping ,问题出现在同一台交换机,那里确定方向了,走,到生产线上,查看问题机器。

来到问题机器,进入里面一看,交换机没做什么配置,但注意到也配置了ip dhcp snooping ,这是时想dhcp snooping 的主要功能是:能够拦截第二层VLAN域内的所有DHCP报文,查看与6509所接的端口,没有启用dhcp snooping trust ,呵呵,这就是问题所在了。

DHCP监听将交换机端口划分为两类:●非信任端口:通常为连接终端设备的端口,如PC,网络打印机等●信任端口:连接合法DHCP服务器的端口或者连接汇聚交换机的上行端口根据以上可知,我在级连接口上启用ip dhcp snooping trust 后,把本地接口接上,马上获取到了IP地地址。

下面是我在网上查到的关于ip dhcp snooping 的东西,总结一下:一、DHCP snooping 技术介绍DHCP监听(DHCP Snooping)是一种DHCP安全特性。

Cisco交换机支持在每个VLAN基础上启用DHCP监听特性。

通过这种特性,交换机能够拦截第二层VLAN域内的所有DHCP报文。

通过开启DHCP监听特性,交换机限制用户端口(非信任端口)只能够发送DHCP请求,丢弃来自用户端口的所有其它DHCP报文,例如DHCP Offer报文等。

dhcpsnooping攻击防范

DHCP和网络安全应用方案1.概述本文所提到的攻击和欺骗行为主要针对链路层和网络层。

在网络实际环境中,其来源可概括为两个途径:人为实施、病毒或蠕虫。

人为实施通常是指使用一些黑客的工具对网络进行扫描和嗅探,获取管理账户和相关密码,在网络上中安插木马,从而进行进一步窃取机密文件。

攻击和欺骗过程往往比较隐蔽和安静,但对于信息安全要求高的企业危害是极大的。

而来自木马或者病毒及蠕虫的攻击和往往会偏离攻击和欺骗本身的目的,现象有时非常直接,会带来网络流量加大、设备CPU利用率过高、二层生成树环路直至网络瘫痪。

目前这类攻击和欺骗工具已经非常成熟和易用,而目前这方面的防范还存在很多不足,有很多工作要做。

瑞斯康达针对这类攻击已有较为有效的解决方案,主要基于下面的几个关键的技术:DHCP SnoopingDynamic ARP InspectionIP Source Guard目前这类攻击和欺骗中有如下几种类型,下面分别介绍。

1.1网关仿冒ARP病毒通过发送错误的网关MAC对应关系给其他受害者,导致其他终端用户不能正常访问网关。

这种攻击形式在校园网中非常常见。

见下图:图1-1 网关仿冒攻击示意图如上图所示,攻击者发送伪造的网关ARP报文,欺骗同网段内的其它主机。

从而网络中主机访问网关的流量,被重定向到一个错误的MAC地址,导致该用户无法正常访问外网。

通过DHCP Snooping 和Dynamic ARP Inspection的结合使用,接入交换机丢弃攻击者B发出的仿冒网关的ARP欺骗报文,从而使正常用户不会收到欺骗报文,即可以防御这种ARP欺骗。

1.2欺骗网关攻击者发送错误的终端用户的IP+MAC的对应关系给网关,导致网关无法和合法终端用户正常通信。

这种攻击在校园网中也有发生,但概率和“网关仿冒”攻击类型相比,相对较少。

见下图:图1-2 欺骗网关攻击示意图如上图,攻击者伪造虚假的ARP报文,欺骗网关相同网段内的某一合法用户的MAC地址已经更新。

Cisco交换机DHCP_Snooping功能详述

Cisco交换机DHCP Snooping功能详述一、采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率。

但在DHCP服务的管理上存在一些问题,常见的有:●DHCP Server的冒充& 被过滤广告nbsp; ●DHCP Server的DOS攻击,如DHCP耗竭攻击●某些用户随便指定IP地址,造成IP地址冲突1、DHCP Server的冒充由于DHCP服务器和客户端之间没有认证机制,所以如果在网络上随意添加一台DHCP服务器,它就可以为客户端分配IP地址以及其他网络参数。

只要让该DHCP服务器分配错误的IP 地址和其他网络参数,那就会对网络造成非常大的危害。

2、DHCP Server的拒绝服务攻击通常DHCP服务器通过检查客户端发送的DHCP请求报文中的CHADDR(也就是Client MAC address)字段来判断客户端的MAC地址。

正常情况下该CHADDR字段和发送请求报文的客户端真实的MAC地址是相同的。

攻击者可以利用伪造MAC的方式发送DHCP请求,但这种攻击可以使用Cisco 交换机的端口安全特性来防止。

端口安全特性(Port Security)可以限制每个端口只使用唯一的MAC地址。

但是如果攻击者不修改DHCP请求报文的源MAC地址,而是修改DHCP报文中的CHADDR字段来实施攻击,那端口安全就不起作用了。

由于DHCP服务器认为不同的CHADDR值表示请求来自不同的客户端,所以攻击者可以通过大量发送伪造CHADDR的DHCP请求,导致DHCP服务器上的地址池被耗尽,从而无法为其他正常用户提供网络地址,这是一种DHCP耗竭攻击。

DHCP耗竭攻击可以是纯粹的DOS攻击,也可以与伪造的DHCP服务器配合使用。

当正常的DHCP服务器瘫痪时,攻击者就可以建立伪造的DHCP 服务器来为局域网中的客户端提供地址,使它们将信息转发给准备截取的恶意计算机。

华为dhcpsnooping配置实例

DHCP Snooping配置介绍DHCP Snooping的原理和配置方法,并给出配置举例。

配置DHCP Snooping的攻击防范功能示例组网需求如图9-13所示,SwitchA与SwitchB为接入设备,SwitchC为DHCP Relay。

Client1与Client2分别通过GE0/0/1与GE0/0/2接入SwitchA,Client3通过GE0/0/1接入SwitchB,其中Client1与Client3通过DHCP方式获取IPv4地址,而Client2使用静态配置的IPv4地址。

网络中存在非法用户的攻击导致合法用户不能正常获取IP地址,管理员希望能够防止网络中针对DHCP的攻击,为DHCP用户提供更优质的服务。

图9-13配置DHCP Snooping的攻击防范功能组网图配置思路采用如下的思路在SwitchC上进行配置。

1.使能DHCP Snooping功能并配置设备仅处理DHCPv4报文。

2.配置接口的信任状态,以保证客户端从合法的服务器获取IP地址。

3.使能ARP与DHCP Snooping的联动功能,保证DHCP用户在异常下线时实时更新绑定表。

4.使能根据DHCP Snooping绑定表生成接口的静态MAC表项功能,以防止非DHCP用户攻击。

5.使能对DHCP报文进行绑定表匹配检查的功能,防止仿冒DHCP报文攻击。

6.配置DHCP报文上送DHCP报文处理单元的最大允许速率,防止DHCP报文泛洪攻击。

7.配置允许接入的最大用户数以及使能检测DHCP Request报文帧头MAC与DHCP数据区中CHADDR字段是否一致功能,防止DHCP Server服务拒绝攻击。

操作步骤1.使能DHCP Snooping功能。

# 使能全局DHCP Snooping功能并配置设备仅处理DHCPv4报文。

<HUAWEI> system-view[HUAWEI] sysname SwitchC[SwitchC] dhcp enable[SwitchC] dhcp snooping enable ipv4# 使能用户侧接口的DHCP Snooping功能。

DHCP snooping配置指南

Red-Giant(config)#end

Red-Giant#

2.2 配置 DHCP 源 MAC 检查功能

配置此命令后,交换机就会对 UNTRUST 口送上来的 DHCP request 报文进行源 MAC 和 client 字段的 MAC 地址进行校验检查,丢弃不合法的报文。默认不检查。

命令

说明

configure terminal

第1页 共9页

第一部分 基础配置指导

第一章 DHCP snooping 简介

第一章 DHCP snooping 简介

1.1 理解 DHCP

DHCP 协议被广泛用来动态分配可重用的网络资源,如 IP 地址。一次典型的 DHCP 获 取 IP 的过程如下所示:

DHCP snooping 绑定数据库:在 DHCP 环境的网络里经常会出现用户私自设置 IP 地址 的问题,用户私设 IP 地址不但使网络难以维护,并且会导致一些合法的使用 DHCP 获取 IP 的用户因为冲突而无法正常使用网络,DHCP snooping 通过窥探 client 和 server 之间交互的报文,把用户获取到的 IP 信息以及用户 MAC、VID、PORT、租约 时间等信息组成一个用户记录表项,从而形成一个 DHCP snooping 的用户数据库。

DHCP snooping 就是通过对经过交换机的 DHCP 报文进行合法性检查,丢弃不合法的 DHCP 报文,并记录用户信息生成 DHCP snooping 绑定数据库供 ARP 检测查询使用。 以下几种类型的报文被认为位非法的 DHCP 报文:

1、UNTRUST 口收到的 DHCP reply 报文,包括 DHCPACK、DHCPNACK、DHCPOFFER 等。

任务4.2 交换机DHCP Snooping配置

任务4.2 交换机DHCP Snooping配置ØDHCP基本概念ØDHCP攻击介绍ØDHCP Snooping原理ØDHCP及DHCP Snooping配置流程ØDHCP及DHCP Snooping配置命令•DHCP在应用的过程中存在安全方面的问题,如在遭受DHCP Server仿冒者攻击、DHCPServer拒绝服务攻击等都会影响网络的正常通信。

•DHCP Snooping可以有效防御DHCP各类攻击,保障DHCP环境的安全稳定。

•本次任务介绍DHCP Snooping的基本原理和配置方法。

ØDHCP环境下的角色•DHCP服务器:负责为DHCP客户端分配网络参数。

DHCP可以是专用服务器,也可以是支持DHCP服务的网络设备。

•DHCP客户端:自动获取IP地址等网络参数的设备。

如用户终端(计算机、IP电话)、AP等。

•DHCP中继。

负责转发DHCP服务器和DHCP客户端之间的DHCP报文,协助DHCP服务器向DHCP客户端动态分配网络参数的设备。

DHCP服务器和DHCP客户端不在同一网段,就需要DHCP中继设备转发协议报文。

DHCP角色ØDHCP地址池DHCP服务器可以为客户端分配的所有IP地址的集合。

包括IP地址范围、网关、DNS等网络参数。

•基于接口方式的地址池:地址池为DHCP服务器接口所属网段的IP地址,且地址池中地址只能分配给此接口下的客户端。

适用于DHCP服务器与客户端在同一个网段的场景。

•基于全局方式的地址池:在系统视图下创建的全局地址池,同一DHCP服务器可以配置多个地址池。

服务器接口调用全局地址池为其所连接的客户端分配地址。

无DHCP中继场景ØDHCP地址池DHCP服务器可以为客户端分配的所有IP地址的集合。

包括IP地址范围、网关、DNS等网络参数。

•基于接口方式的地址池:地址池为DHCP服务器接口所属网段的IP地址,且地址池中地址只能分配给此接口下的客户端。

如何阻止某网段用户电脑获取非法普通路由器DHCP地址-【H3C】华三技术论坛—H3...

如何阻止某网段用户电脑获取非法普通路由器DHCP地址-【H3C】华三技术论坛—H3...由于ACL资源有限,S3100-SI系列以太网交换机不支持DHCP Snooping信任端口功能。

但为了防御因私自架设DHCP服务器,而导致的网络混乱;或者攻击者恶意冒充DHCP服务器,为客户端分配IP地址等配置参数等情况,S3100-SI系列以太网交换机提供了防DHCP服务器仿冒功能。

在开启DHCP Snooping功能的交换机的下游端口(与DHCP客户端直接或间接相连的端口)上配置防DHCP服务器仿冒功能后,交换机会从该端口向外发送DHCP-DISCOVER报文,用于探测连接到该端口的DHCP服务器,如果接收到回应报文(DHCP-OFFER报文),则认为该端口连接了仿冒的DHCP服务器,交换机会根据配置的处理策略进行处理,例如仅发送告警信息,或发送告警信息的同时将相应端口进行管理Down操作。

[3100]display verH3C Comware Platform SoftwareComware Software, Version 3.10, Release 2211P04Copyright (c) 2004-2010 Hangzhou H3C Technologies Co., Ltd. All rights reserved.H3C S3100-16TP-SI uptime is 0 week, 0 day, 0 hour, 31 minutesH3C S3100-16TP-SI with 1 Processor64M bytes SDRAM8M bytes Flash MemoryConfig Register points to FLASHHardware Version is REV.DBootrom Version is 555[Subslot 0] 16FE Hardware Version is REV.D[Subslot 1] 1GE Hardware Version is REV.D[Subslot 2] 1GE Hardware Version is REV.D[3100]int vlan 1[3100-Vlan-interface1]ip address dhcp-alloc[3100-Vlan-interface1]un shutdown[3100]display ip int b*down: administratively down(l): loopback(s): spoofingInterface IP Address Physical Protocol DescriptionVlan-interface1 192.168.1.189 up up Vlan-inte...DHCP client statistic information:Vlan-interface1:Current machine state: BOUNDAllocated IP: 192.168.1.189 255.255.255.0Allocated lease: 72000 seconds, T1: 36000 seconds, T2: 63000 secondsServer IP: 192.168.1.188[3100-Ethernet1/0/1]dhcp-snooping server-guard enable[3100-Ethernet1/0/1]dhcp-snooping server-guard method shutdown#Apr 2 00:29:07:389 2000 3100 DHCP-SNP/2/DHCPSNOOPING SERVER GUARD:- 1 -Trap1.3.6.1.4.1.2011.10.2.36.2.0.1(h3cDhcpSnoopSpoofServerDetected): portIndex 4227626 detect DHCP server in VLAN 1 MAC is f0.4d.a2.21.2f.b6 IP is 192.168.1.188%Apr 2 00:29:07:690 2000 3100 DHCP-SNP/5/dhcp-snooping server guard:- 1 -Port 1 detect DHCP server in VLAN 1 MAC is f04d-a221-2fb6 IP is 192.168.1.188#Apr 2 00:29:08:147 2000 3100 L2INF/2/PORT LINK STATUS CHANGE:- 1 -Trap 1.3.6.1.6.3.1.1.5.3(linkDown): portIndex is 4227626, ifAdminStatus is 2, ifOperStatus is 2%Apr 2 00:29:08:358 2000 3100 L2INF/5/PORT LINK STATUS CHANGE:- 1 -Ethernet1/0/1 is DOWN%Apr 2 00:29:08:479 2000 3100 L2INF/5/VLANIF LINK STATUS CHANGE:- 1 -Vlan-interface1 is DOWN%Apr 2 00:29:08:599 2000 3100 IFNET/5/UPDOWN:- 1 -Line protocol on the interface Vlan-interface1 is DOWN[3100-Ethernet1/0/1]display dhcp-snooping server-guard DHCP-Snooping is enabled.DHCP-Snooping server guard become effective.Interface Status Find Time====================================== ==========================Ethernet1/0/1 Server detected and shutdown 2047。

交换机DHCP-snooping该如何配置

交换机DHCP-snooping该如何配置交换机DHCP-snooping该如何配置DHCP监听被开启后,交换机限制用户端口(非信任端口)只能够发送DHCP请求,丢弃来自用户端口的所有其它DHCP报文。

下面是YJBYS店铺整理的交换机DHCP-snooping的配置方法,希望对你有帮助!案例需求1.PC可以从指定DHCP Server获取到IP地址;2.防止其他非法的DHCP Server影响网络中的主机。

参考如下如完成配置:DHCP Snooping配置步骤1.进入系统视图system-view2.全局使能dhcp-snooping功能[H3C]dhcp-snooping3.进入端口E1/0/2[H3C] interface Ethernet 1/0/23.将端口E1/0/2配置为trust端口,[H3C-Ethernet1/0/2]dhcp-snooping trustDHCP Snooping配置关键点1.当交换机开启了DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的`DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。

另外,DHCP-Snooping允许将某个物理端口设置为信任端口或不信任端口。

信任端口可以正常接收并转发DHCP Offer报文,而不信任端口会将接收到的DHCP Offer报文丢弃。

这样,可以完成交换机对假冒DHCP Server的屏蔽作用,确保客户端从合法的DHCP Server获取IP地址;2.由于DHCP服务器提供给用户包含了服务器分配给用户的IP地址的报文―“dhcp offer”报文,由E1/0/2端口进入交换机并进行转发,因此需要将端口E1/0/2配置为“trust”端口。

如果交换机上行接口配置为Trunk端口,并且连接到DHCP中继设备,也需要将上行端口配置为“trust”端口。

【交换机DHCP-snooping该如何配置】。

华为交换机DHCPsnooping配置教程资料

华为交换机DHCP snooping配置教程DHCP Snooping是一种DHCP安全特性,在配置DHCP Snooping各安全功能之前需首先使能DHCP Snooping功能。

使能DHCP Snooping功能的顺序是先使能全局下的DHCP Snooping功能,再使能接口或VLAN下的DHCP Snooping功能。

图1 配置DHCP Snooping基本功能组网图如上图1所示,Switch_1是二层接入设备,将用户PC的DHCP请求转发给DHCP服务器。

以Switch_1为例,在使能DHCP Snooping功能时需要注意:使能DHCP Snooping功能之前,必须已使用命令dhcp enable使能了设备的DHCP功能。

全局使能DHCP Snooping功能后,还需要在连接用户的接口(如图中的接口if1、if2和if3)或其所属VLAN(如图中的VLAN 10)使能DHCP Snooping 功能。

当存在多个用户PC属于同一个VLAN时,为了简化配置,可以在这个VLAN 使能DHCP Snooping功能。

请在二层网络中的接入设备或第一个DHCP Relay上执行以下步骤。

1、使能DHCP Snooping功能[Huawei]dhcp snooping enable ?ipv4 DHCPv4 Snoopingipv6 DHCPv6 Snoopingvlan Virtual LAN<cr>或[Huawei]dhcp snooping over-vpls enable # 使能设备在VPLS网络中的DHCP Snooping功能或[Huawei-vlan2]dhcp snooping enable[Huawei-GigabitEthernet0/0/3]dhcp snooping enable2、配置接口信任状态[Huawei-GigabitEthernet0/0/2]dhcp snooping trusted或[Huawei-vlan3]dhcp snooping trusted interface GigabitEthernet 0/0/63、去使能DHCP Snooping用户位置迁移功能在移动应用场景中,若某一用户由接口A上线后,切换到接口B重新上线,用户将发送DHCP Discover报文申请IP地址。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1功能需求及组网说明

『配置环境参数』

1. DHCP Server连接在交换机SwitchA的G1/1端口,属于vlan10,IP地址为10.10.1.253/24

2. 端口E0/1和E0/2同属于vlan10

『组网需求』

1. PC1、PC2均可以从指定DHCP Server获取到IP地址

2. 防止其他非法的DHCP Server影响网络中的主机

2数据配置步骤

『交换机DHCP-Snooping配置流程』

当交换机开启了DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。

另外,DHCP-Snooping 允许将某个物理端口设置为信任端口或不信任端口。

信任端口可以正常接收并转发DHCP Offer报文,而不信任端口会将接收到的DHCP Offer报文丢弃。

这样,可以完成交换机对假冒DHCP Server的屏蔽作用,确保客户端从合法的DHCP Server获取IP地址。

【SwitchA相关配置】

1. 创建(进入)VLAN10

[SwitchA]vlan 10

2. 将端口E0/1、E0/2和G1/1加入到VLAN10

[SwitchA-vlan10]port Ethernet 0/1 Ethernet 0/2 GigabitEthernet 1/1

3. 全局使能dhcp-snooping功能

[SwitchA]dhcp-snooping

4. 将端口G1/1配置为trust端口,

[SwitchA-GigabitEthernet1/1]dhcp-snooping trust

【最后说明一下子】

由于DHCP服务器提供给用户包含了服务器分配给用户的IP地址的??”dhcp offer”,由G1/1端口进入SwitchA并进行转发,因此需要将端口G1/1配置为”trust”端口。

如果SwitchA上行接口配置为Trunk端口,并且连接到DHCP中继设备,也需要将上行端口配置为trust端口。

感觉差不多了.还有哪位帮着补充一下~前两三看到这里有人说怎样防止外接DHCP服务器的问题.回去找了点资料.。