网络攻防原理与技术课件最新版第11章Web网站攻击技术

《网络攻防技术》课程教学大纲

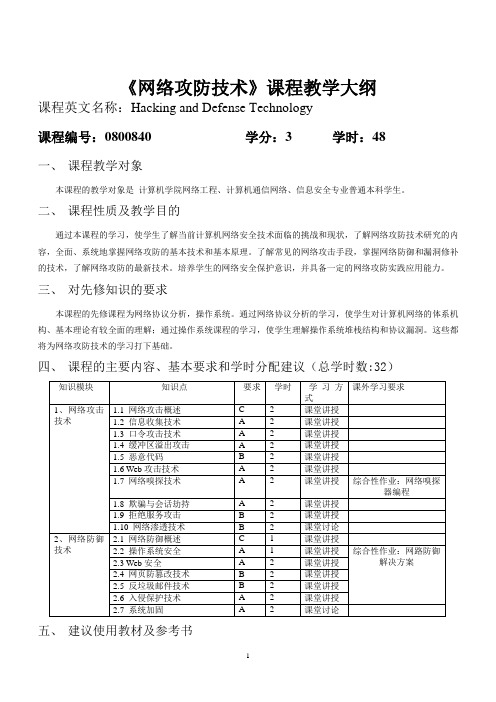

《网络攻防技术》课程教学大纲课程英文名称:Hacking and Defense Technology课程编号:0800840 学分:3 学时:48一、课程教学对象本课程的教学对象是计算机学院网络工程、计算机通信网络、信息安全专业普通本科学生。

二、课程性质及教学目的通过本课程的学习,使学生了解当前计算机网络安全技术面临的挑战和现状,了解网络攻防技术研究的内容,全面、系统地掌握网络攻防的基本技术和基本原理。

了解常见的网络攻击手段,掌握网络防御和漏洞修补的技术,了解网络攻防的最新技术。

培养学生的网络安全保护意识,并具备一定的网络攻防实践应用能力。

三、对先修知识的要求本课程的先修课程为网络协议分析,操作系统。

通过网络协议分析的学习,使学生对计算机网络的体系机构、基本理论有较全面的理解;通过操作系统课程的学习,使学生理解操作系统堆栈结构和协议漏洞。

这些都将为网络攻防技术的学习打下基础。

四、课程的主要内容、基本要求和学时分配建议(总学时数:32)五、建议使用教材及参考书[1]吴灏.网络攻防技术.北京:机械工业出版社,2009[2]李建华.黑客攻防技术与实践.北京:机械工业出版社,2009[3]张玉清.网络攻击与防御技术.北京:清华大学出版社,2011[4]甘刚.网络攻击与防御.北京:清华大学出版社,2008年[5]崔宝江.网络安全实验教程.北京:北京邮电大学出版社,2008[6]牛少彰.网络的攻击与防范.北京:北京邮电大学出版社,2006六、课程考核方式本课程采用大作业的考核方式,要求学生熟练掌握课程教学目标要求的内容,并能有效表达和运用,以达到该课程的能力培养目标。

采用平时成绩和期末考试成绩相结合的方式:平时表现(考勤、随堂提问、作业、实验环节):40%,期末考试:60%七、课内实验(实训)环节及要求(总学时数:16)。

网络攻击与防护基础知识

网络攻击与防护基础知识第一章背景与介绍在当今数字化时代,互联网已经成为了人们生活中不可或缺的一部分。

随着网络的快速发展,网络攻击也越来越频繁且严重。

网络攻击是指利用网络系统中的漏洞或弱点,通过未经授权的方式对系统进行非法访问、破坏或盗取信息的行为。

本章将简要介绍网络攻击的背景和概念。

第二章常见的网络攻击类型网络攻击有多种类型,每一种都有不同的特征和对应的防护措施。

本章将详细介绍以下几种常见的网络攻击类型:1. 木马病毒:木马病毒是一种潜伏在计算机系统中的恶意软件,通过隐藏于正常程序中的方式,获取用户的敏感信息或对系统进行远程控制。

2. 电子邮件钓鱼:邮件钓鱼是指攻击者通过冒充合法的邮件发送方,诱骗用户提供个人信息或操纵用户点击恶意链接,进而获取用户的敏感信息。

3. DDoS 攻击:分布式拒绝服务攻击(DDoS)是指攻击者通过将多个计算机联合起来进行攻击,向目标服务器发送大量恶意流量,耗尽服务器资源导致服务不可用。

4. SQL 注入攻击:SQL 注入攻击是指黑客向网站的数据库中注入恶意 SQL 代码,以获取敏感的数据库信息或控制数据库。

第三章网络攻击的危害网络攻击对个人、企业乃至整个网络的安全带来了巨大的威胁。

本章将详细阐述网络攻击的危害,包括但不限于以下几个方面:1. 数据泄露:网络攻击可能导致用户的个人信息、信用卡信息等敏感数据被窃取,造成严重的隐私泄漏和财务损失。

2. 服务不可用:DDoS 攻击可能导致网络服务不可用,企业的在线业务受到严重影响,造成巨大的经济损失。

3. 社会不稳定:网络攻击还可能导致政府、金融系统等关键国家机构遭受损害,对社会稳定产生巨大影响。

第四章网络防护的基本原则为了应对不断增多的网络攻击,网络防护成为了当务之急。

本章将介绍网络防护的基本原则,以帮助个人和企业制定合理的防护策略:1. 多层次防护:网络防护需要在网络系统的多个层次进行,包括网络层、主机层和应用层。

通过适当的防护措施,能够形成多重安全防线。

《网络攻防原理与技术(第 3 版)》教学课件第7章

MIME漏洞则是利用Internet Explorer在处理不正常的 MIME类型存在的问题,攻击者有意地更改MIME类 型,使IE可以不提示用户而直接运行电子邮件附件 中的恶意程序等。

配置木马 传播木马 启动木马 建立连接 远程控制

配置木马

配置木马:

通信配置:监听端口、DNS、IP等 功能配置:文件读取、键盘监听、截屏等 安装配置:安装路径、文件名、是否删除安

装文件、注册表启动项等

配置木马

案例:冰河木马的配置界面

远程控制木马的运行步骤

远程控制木马进行网络入侵的过程:

远程控制木马

木马体系结构:C/S 架构,木马程序 + 控 制端程序

木马程序即是服务器端程序。 控制端程序作为客户端,用于攻击者远程控

制被植入木马的机器。

远程控制木马与远程控制软件的区别?

隐蔽性: 木马被隐藏,避免被发现; 非授权性:木马程序不经授权控制主机

远程控制木马的运行步骤

远程控制木马进行网络入侵的过程:

计算机木马

木马程序具有很大的危害性,主要表现在: 自动搜索已中木马的计算机; 管理对方资源,如复制文件、删除文件、查 看文件内容、上传文件、下载文件等; 跟踪监视对方屏幕; 直接控制对方的键盘、鼠标; 随意修改注册表和系统文件; 共享被控计算机的硬盘资源; 监视对方任务且可终止对方任务; 远程重启和关闭机器。

2007~20半年:毒王“AV终结者”

恶意代码概念的发展史

2010~2020:虚拟货币和隐秘网络带动的 勒索新对抗

2013年开始,勒索软件、挖矿木马逐步泛滥 2016:Mirai爆发,致瘫Dyn 2017:WannaCry全球大爆发 2019:WannaMine挖矿木马爆发

学习网络攻防的基础知识和教程推荐

学习网络攻防的基础知识和教程推荐网络攻防是信息安全领域中至关重要的一部分,对于网络安全方向的学习者来说,了解和掌握网络攻防的基础知识是必不可少的。

本文将按照类别划分为四个章节,分别介绍网络攻防的基础知识和一些教程推荐。

第一章:网络攻防概述网络攻防是指通过技术手段保护计算机系统和网络免受恶意攻击的一系列措施。

攻击者和防御者之间进行的攻与防的博弈常常围绕以下几个方面展开:网络漏洞与漏洞利用、恶意代码与病毒、入侵检测与防护、网络监控与日志分析等。

第二章:网络攻击与防御技术2.1 网络漏洞与漏洞利用网络漏洞是指网络系统或应用程序中存在的错误或弱点,可能被攻击者利用来入侵系统或获取非法权限。

学习者需要了解常见的漏洞类型,如跨站脚本攻击(XSS)、SQL注入、拒绝服务攻击(DDoS)等,并学习相应的防御措施。

2.2 恶意代码与病毒防御恶意代码(如病毒、木马、蠕虫等)是攻击者用来入侵系统或盗取用户信息的工具。

学习者需要了解恶意代码的传播途径和感染方式,并研究防御恶意代码的方法,如杀毒软件、防火墙配置、安全补丁更新等。

2.3 入侵检测与防护入侵检测与防护是指通过监控系统内外部的网络活动,及时发现和防止入侵行为。

学习者需要熟悉常见的入侵检测技术,如网络流量分析、入侵日志分析等,并学习如何配置和使用入侵检测系统(IDS)和入侵防护系统(IPS)来提高系统安全性。

2.4 网络监控与日志分析网络监控和日志分析是指利用各类监控工具和系统日志来实时监测和分析网络活动,及时发现潜在的安全威胁和异常行为。

学习者需要了解网络监控的基本原理和常见的监控技术,如网络流量分析、入侵检测、安全事件管理等,并学习如何使用相关工具来进行网络监控和日志分析。

第三章:网络攻防教程推荐3.1 OWASP(Open Web Application Security Project)OWASP是一个致力于提供开放式Web应用安全的组织。

他们提供了一系列的在线教程和指南,向学习者介绍了Web应用安全的基本概念、常见漏洞和安全测试方法。

Web安全技术-PPT课件

IPSec安全体系结构

安全体系结构

封装安全载荷(ESP)

验证头(AH) 验证算法

解释域(DOI)

加密算法

密钥管理

策略

安全体系结构 包含了一般的概念、安全需求、定义和定义IPSec的技术机 制。 AH 将每个数据包中的数据和一个变化的数字签名 结合起来,共 同验证发送方身份是的通信一方能确认发送数据的另一方的 身份,并能够确认数据在传输过程中没有被篡改,防止受到 第三方的攻击。 ESP 提供了一种对IP负载进行加密的机制,对数据包上的数据另 外进行加密。 IKE 一种协商协议,提供安全可靠的算法和密钥协商,帮助不同 结点之间达成安全通信的协定,包括认证方法、加密方法、 所有的密钥、密钥的使用期限等。

客户需求

每个办事处需要有一台终端能够接入 总部局域网 不改变总部局域网现有网络结构 有足够的网络安全性保障 尽量节约网络建设费用,并要求系统 具备良好的可升级能力

方案对比

对比项目

初期设备投入

日常通讯费用 通讯速率 并发访问数量 管理复杂度 通讯加密

远程拨号

拨号服务器、中继线

长途电话费 只能到56kbps 限制受限于电话中继 线的数量 需要一定的日常维护 管理 不加密

63vpn应用方案1客户网络现状q企业总部网络有大约20台终端使用一台双网卡的windows2000服务器作为网关并采用adsl方式接入internetq15个办事处有一台计算机使用电话拨号上网q3个办事处有一台计算机但使用小区宽带上网q5个办事处有2到3台计算机组成一个小局域网并通过isdn接入路由共享上网客户需求q每个办事处需要有一台终端能够接入总部局域网q不改变总部局域网现有网络结构q有足够的网络安全性保障q尽量节约网络建设费用并要求系统具备良好的可升级能力方案对比对对比项项目远远程拨拨号远远程访问访问vpn初期设备投入拨号服务器中继线vpn网关vpn客户端软件日常通讯费用长途电话费市话费internet通讯费通讯速率只能到56kbps根据客户端接入internet的方式决定最低为56kbps并发访问数量限制受限于电话中继线的数量无管理复杂度需要一定的日常维护管理一次性配置日常基本无需管理通讯加密不加密根据需要可选择加密强度网络拓扑图小结q这种方案能够保证企业异地办事机构的终端用户在家办公的员工以及出差的员工能够随时通过internet安全地接入企业内部网络并使用所有的内部网络资源

网络安全威胁与防范课件(共31张PPT)浙教版(2019)高中信息技术选修2

不得不面对的对手

黑客常见攻击手段

• 日益增长的网络安全威胁状况 • 常见的网络攻击方式解析

• 口令攻击 • 特洛伊木马 • 网络监听sniffer • 扫描器 • 病毒技术 • 拒绝服务攻击(DDOS)

日益增长的网络安全威胁

日益增长的网络安全威胁

黑客和病毒技术的统一 自动,智能,普及, 分布, 大范围 黑客文化 : 从个人目的到政治,社会,军事,工业等目的

计算机病毒的危害性

磁盘文件数目增多 影响系统效率 删除、破坏数据 干扰正常操作 阻塞网络 进行反动宣传 占用系统资源 被后门控制

最新病毒分析

•CIH 病毒 •Loveletter病毒 •首例病毒与蠕虫相结合Sircam •首例蠕虫与黑客相结合CodeRedII •Nimda病毒

病毒新技术和发展趋势

常用杀毒软件简介

•瑞星杀毒软件 •金山毒霸 •AntiViral Toolkit Pro 3.0 (AVP) •电脑管家 •360安全卫士

计算机病毒的传播途径

•通过软盘、光盘、U盘等可移动磁盘传播 •通过硬盘传播 •通过网络传播

计算机病毒的预防与清除

① 谨慎对待来历不明的软件、电子邮件等 ② 对可移动存储设备,使用前最好使用杀毒软件进行检查 ③ 重要数据和文件定期做好备份,以减少损失 ④ 安装杀毒软件并及时更新 ⑤ 定期杀毒,一旦发现病毒, 用来保护计算机和联网资源不被非授权使用。

• 通信安全服务:

• 用来认证数据的保密性和完整性,以及各通信的可信赖性。如基于互 联网的电子商务就依赖并广泛采用通信安全服务。

网络安全面临的威胁

网络出现安全威胁的原因

• 薄弱的认证环节 • 易被监视的系统 • 有欺骗性的主机地址 • 有缺陷的局域网服务和相互信任的主机 • 复杂的设置和控制 • 无法估计主机的安全性

网络攻防原理与技术第1章 绪论

由于漏洞太多,相应的补丁也太多,补不胜补 有的补丁会使某些已有功能不能使用,导致拒绝服务 有时补丁并非厂商们所宣称的那样解决问题 很多补丁一经打上,就不能卸载,如果发现补丁因为这

样或那样的原因不合适,就只好把整个软件卸载,然后 重新安装,非常麻烦 漏洞的发现到补丁的发布有一段时间差,此外,漏洞也 可能被某些人发现而未被公开,这样就没有相应的补丁 可用

人为因素:多数安全事件是由于人员的疏忽、恶意程 序、黑客的主动攻击造成的 有意:人为的恶意攻击、违纪、违法和犯罪 无意:工作疏忽造成失误(配置不当等),会对系 统造成严重的不良后果

(二)构成威胁的因素(2/2)

威胁因素(Cont.)

系统自身因素

计算机系统硬件系统的故障 软件组件:操作平台软件、应用平台软件和应用软

据完整性 可用性(Availability) 不可否认性(Non-repudiation)或不可抵赖性 可靠性(Reliability)、可信性(Dependability

or Trusty)

(二)构成威胁的因素(1/2)

广义上的网络安全概念 威胁因素

环境和灾害因素 温度、湿度、供电、火灾、水灾、地震、静电、灰 尘、雷电、强电磁场、电磁脉冲等,均会破坏数据 和影响信息系统的正常工作

有人提出新的体系:终端名字与地址分离

On the Internet, nobody knows you are a dog; On the Internet, all knows you are not a dog!

(六)因特网问题小结(4/5)

(六)因特网问题小结(4/5)

(六)因特网问题小结(5/5)

问题二:认证与可追踪性 Internet 没有认证机制,任何一个终端接入即可访 问全网(而电信网则不是,有UNI、NNI接口之分 ),这导致一个严重的问题就是IP欺骗:攻击者可 以伪造数据包中的任何区域的内容然后发送数据包 到Internet中。 通常情况下,路由器不具备数据追踪功能(如保持 连接记录,Why?不保持),因此没有现实的方法 验证一个数据包是否来自于其所声称的地方。通过 IP欺骗隐藏来源,攻击者就可以发起攻击而无须担 心对由此造成的损失负责

Web安全技术详解:漏洞攻防与防范

Web安全技术详解:漏洞攻防与防范随着互联网的发展,Web安全问题日益突出。

几乎每个网站都有被黑客攻击的风险,不仅会对用户的个人信息造成泄漏,还会对企业的声誉和经济利益带来严重影响。

针对这种情况,Web安全技术成为了互联网时代不可或缺的一环。

本文将详细介绍Web安全技术中的漏洞攻防与防范措施。

一、漏洞攻防1. SQL注入攻击SQL注入攻击是指攻击者通过Web应用程序提交恶意的SQL语句,将这些语句插入到Web应用程序的查询语句中,从而获得Web应用程序的管理权限或者将一些数据泄露给攻击者。

防范措施包括输入验证、参数化查询、限制权限、数据加密等。

2. XSS攻击XSS攻击是指黑客利用Web应用程序的漏洞,将恶意的JavaScript代码注入到网页中,从而获得Web用户的敏感信息,或者将其转发到另一个站点,达到攻击目的。

防范措施包括输入验证、输出过滤、设置安全HTTP头、设置字符编码、使用反射式XSS和存储式XSS等方式。

3. CSRF攻击CSRF攻击是指攻击者利用Web应用程序的漏洞,通过让受害者点击链接或者访问页面,从而达到攻击效果。

攻击者通常会在受害者不知情的情况下,向受害者的Web应用程序发起请求,从而取得认证信息,或者重置数据。

防范措施包括使用Token、添加Referer检测、验证码等方式。

二、防范措施1. 安全的编码编程是Web安全的第一道防线。

攻击者往往能够通过入侵Web应用程序的途径,获取到后台的管理权限和数据。

因此,Web应用程序的编码应该加入安全的措施,如输入验证、输出过滤、参数化SQL查询、避免使用eval()函数等。

2. 安全的网络网络是Web安全的第二道防线。

攻击者可以通过网络发起各种攻击,如ARP 欺骗、DNS欺骗、中间人攻击、IP欺骗等。

因此,Web应用程序所需要使用的网络应该经过严密的安全设置,如SSL\/TLS连接、VPN、防火墙、入侵检测系统等。

3. 安全的服务器服务器是Web安全的第三道防线。

网络安全之三网络攻击与防范 ppt

Band-based

• 攻击者将一个数据包的源地址和目的地址都设置 为目标主机的地址,然后将该IP包通过IP欺骗的 方式发送给被攻击主机,这种包可以造成被攻击 主机因试图于自己建立链接而陷入死循环,从而 降低了被攻击主机的性能。

Ping of death

• 更具TCP/IP的规定,一个IP包的最大长度为 65536B,这种大包在通过网络的时候 会被分割成 很多小包,到达目的后在组合起来,而我们设法 生成大于65536的IP包,会造成目的主机崩溃

1

B 2

Oh,A is connected to 3

ARP伪装

Internet

A 192.168.0.3 C 1

B

192.168.0.1

2

192.168.0.2

ARP REPLY: I am C

RIP攻击

• 攻击者可以在网络上 利用软件虚拟出一个 RIP路由器,然后发送 假冒错误的路由表, 影响正常的路由表

Router A

Router B

Host B

•数据报嗅探是一种协议分析软件,它利用网卡的混杂模 式来监听网络中的数据报。

–Sniffer可以用于嗅探网络中的明文口令信息:

• • • • Telnet FTP SNMP POP

–数据报嗅探工具必须与监听对象在同一个冲突域里面。

数据报嗅探工具的分类

• 目前,有二种主要的嗅探工具类型

SystemA User = psmith; Pat Smith

Hacker blocked

SystemB compromised by a hacker User = psmith; Pat Smith

–防火墙内的主机绝对 不能信任防火墙外部 的主机. –在做信任认证时,不 要过分依赖IP地址

网络攻击与防范课件

5. 黑客的破坏力扩大化

随着Internet的高速发展, 政府、军事、银行、邮 电、企业、教育等等部门纷纷接入互联网, 电子商 务也在蓬勃发展, 全社会对互联网的依赖性日益增 加, 黑客的破坏力也日益扩大化。2009年6月2日, 公安部发布消息称, 造成5月19日中国六省市互联 网大面积瘫痪、一手炮制“暴风断网门”的4名黑 客已经落网。沸沸扬扬的“断网事件”告一段落, 但一条“黑色产业链”因“暴风断网门”而浮出水 面。有数据显示, 目前, 我国黑客产业链已达10多 亿元规模, 其破坏性则至少达到数百亿元。

10

主要表现在以下3个方面。 (1)反检测技术 攻击者采用了能够隐藏攻击工具的技术, 这使得安全专家通

过各种分析方法来判断新的攻击的过程变得更加困难和耗时。 (2)动态行为 以前的攻击工具按照预定的单一步骤发起进攻, 现在的自动

攻击工具能够按照不同的方法更改它们的特征, 如随机选择 预定的决策路径, 或者通过入侵者直接控制。 (3)攻击工具的模块化

11

3. 黑客技术普及化

黑客技术普及化的原因有以下三个方面: (1)黑客组织的形成,使黑客的人数迅速扩大,如美国的

“大屠杀2600”的成员就曾达到150万人,这些黑客组织 还提供大量的黑客工具,使掌握黑客技术的人数剧增。 (2)黑客站点的大量出现。通过Internet,任何人都能访 问到这些站点,学习黑客技术也不再是一件困难的事。 (3)计算机教育的普及,很多人在学习黑客技术上不再存 在太多的专业障碍。

7

2.1.3 知名黑客

凯文·鲍尔森, 也叫“黑暗但丁”, 他因非法入侵洛杉矶KIIS-FM电话线路而闻 名全美, 同时也因此获得了一辆保时捷汽车。美国联邦调查局(FBI)也曾追查 鲍尔森, 因为他闯入了FBI数据库和联邦计算机, 目的是获取敏感信息。鲍尔森 的专长是入侵电话线路, 他经常占据一个基站的全部电话线路。鲍尔森还经常 重新激活黄页上的电话号码, 并提供给自己的伙伴用于出售。他最终在一家超 市被捕, 并被处以五年监禁。在监狱服刑期间, 鲍尔森担任了《Wired》杂志的 记者, 并升任高级编辑。

网络攻防技术

14 14

第十四页,共100页。

4.1.4网络攻击步骤

假设某黑客想人 侵某企业网络中 心一台Win2000的 Web服务器,入 侵的目标为拿 到”Win2000的管

协议的缓冲区溢出基本上目的都是为了得到 被攻击主机的shell。

12 12

第十二页,共100页。

3 按危害范围分类

按危害范围可分为以下两类: (1)局域网范围。如sniffer和一些ARP欺骗。 (2)广域网范围。如大规模僵尸网络造成的

DDOS。

13 13

第十三页,共100页。

4.1.4网络攻击步骤

成计算机网络极大的破坏,同时也是对隐私权的极大侵犯,所以在今天人们把那 些侵入计算机网络的不速之客都成为“黑客”。

5

第五页,共100页。

黑客分类

黑客分类

善

渴求自由

恶

白帽子创新者

q设计新系统 q打破常规 q精研技术 q勇于创新

没有最好, 只有更好

MS -Bill Gates

GNU -R.Stallman

网络攻防的实施 工具软件: 木马/网络扫描工具/炸弹工具/木马克星/安全防御工具/等等

网络安全物理基础 操作系统:Unix/Linux/Windows 网络协议:TCP/IP/UDP/SMTP/POP/FTP/HTTP

8

第八页,共100页。

4.1.3网络攻击的分类

攻击方法的分类是安全研究的重要课题,对攻 击的定性和数据挖掘的方法来分析漏洞有重要 意义。对于系统安全漏洞的分类法主要有两种: RISOS分类法和Aslam分类法,对于针对 TCP/IP协议族攻击的分类也有几种。

网络与系统攻击技术

常用扫描工具

SATAN分析网络的安全管理、测试和报告工具 Jakal秘密扫描器 NSS网络安全扫描器 Strobe是一个TCP端口扫描器 Xscan扫描具有X服务器弱点的子网或主机 Nmap由Fyodor制作的端口扫描工具

4、SNMP协议探测

Windows系列都支持简单网络管理协议 (SNMP)

7、历史上著名的黑客事件

2006年10月16日,中国骇客李俊发布熊 猫烧香木马。并在短时间内,致使中国数百 万用户受到感染,并波及日本等周边国家。 李俊于2007年2月12日被捕。

7、历史上著名的黑客事件

2001年5月,中美黑客网络大战,撞机事 件发生后,两国黑客之间发生的网络大战愈 演愈烈。从4月4日以来,美国黑客组织 PoizonBOx不断袭击中国网站。对此,我国的 网络安全人员积极防备美方黑客的攻击。中 国一些黑客组织则在“五一”期间打响了 “黑客反击战”!

2、操作系统指纹探测

(1)TCP/IP栈指纹扫描技术 TCP/IP栈指纹识别主要是依赖不同操作系统对

特定数据报的不同反应来区分的。基于各 版本操作系统TCP/IP协议体系实现上的不同, 通过提交不同的IP数据报并分析目标主机返 回的相应数据报,比较其中各标记参数的 不同就可以将不同的操作系统区分开。

主要内容

二、网络信息探测

1、目标系统确定

2、系统存活探测

3、高级端口服务扫描

TCP SYN扫描

Client 端

SYN

Server 端

RST

TCP SYN扫描建立成功

Client 端

SYN

Server 端

TCP SYN扫描建立未成功

秘密扫描

Client 端

FIN

Server 端

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

知易受攻击的组件; A10.Unvalidated Redirects and Forwards 未验证的

重定向和转发

OWASP 2017

OWASP 2017

OWASP 2017

一、SQL注入攻击及防范

A4. Cross Site Scripting (XSS) A6. Injection Flaws (NEW) A2. Broken Access Control (Split in 2007 T10) (NEW)

A7. Improper Error Handling

A3. Broken Authentication and Session Management

• ADO • ODBC • JDBC • etc.

Web应用体系结构潜在弱点

Web客户端 活动内容执行,客户端软件漏洞的利用,交互 站点脚本的错误

传输 偷听客户-服务器通信,SSL重定向

Web服务器 Web服务器软件漏洞;

Web应用体系结构潜在弱点

Web应用程序 攻击授权、认证、站点结构、输入验证,以及 应用程序逻辑

12 3

5

11

Web Applications

50 35 23

22 130

OWASP

OWASP: Open Web Application Security Project,

一个全志愿者组成的、非营利性机构 开发和出版免费专业开源的文档、工具和标

准,如: “The Ten Most Critical Web Application Security Vulnerabilities”,《A Guide to Building Secure Web Applications》 , WebGoat, WebScarab,各种Web代码测 试工具等

的直接对象引用; A5. Security Misconfiguration:安全配置错误;

OWASP 2013

A6.Sensitive Data Exposure:敏感数据暴露; A7.Missing Function Level Access Control:功能

级别访问控制缺失; A8. Cross-Site Request Forgery (CSRF):跨站请求

HTTP协议安全问题

HTTP协议安全问题

HTTP协议安全问题

HTTP协议安全问题

HTTP协议安全问题

HTTP协议安全问题

HTTP协议安全P协议安全问题

HTTPS

有了HTTPS,即使被中间人攻击,也能 防止攻击

2020.3.26 国内部分地区网络出现中间人攻击 (通过骨干网络进行劫持 HTTPS的443端口 ):GitHub、京东等被劫持。因证书不对, 被浏览器阻止访问

第 十一 章 Web网站攻击技术

内容提纲

1 Web应用体系结构脆弱性分析 2 常见Web应用攻击及防范 3 Web应用防火墙WAF

Web应用程序体系结构

IE, Chrome, Firefox,

etc.

HTTP/HTTPS 请求

• Apache • IIS • etc.

Web 客户端

传输层

用自签名证书伪造知名网站证书

用自签名证书伪造知名网站证书

用自签名证书伪造知名网站证书

HTTPS就安全了吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

比如SANS @RISK 在2007年8月的安全漏洞报告:

SANS @RISK Aug 2007 8/7 8/13 8/20 8/27 Total

Microsoft Products

0 5 15

0

20

Mac

10 1

2

4

Linux

45 1

5

15

Unix, Solaris, etc

62 6

3

17

Network Device

Cookie安全问题

Cookie的生成与维护

由服务器端生成,发送给客户端(一般是浏 览器),浏览器会将Cookie的值保存到某个 目录下的文本文件内,下次请求同一网站时 就发送该Cookie给服务器(前提是浏览器设 置为启用Cookie)

服务器可以利用Cookie存储信息并经常性地 维护这些信息,从而判断在HTTP传输中的 状态

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

十大安全漏洞-OWASP 2007

OWASP 2013

A1. Injection:注入漏洞; A2. Broken Authentication and Session

Management:失效的身份认证和会话管理; A3. Cross-Site Scripting (XSS):跨站脚本; A4. Insecure Direct Object References:不安全

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

清华大学段海新教授团队关于中间盒子 主要研究成果

HTTPS就安全了吗?

清华大学段海新教授:

Cookie的安全问题

为什么需要Cookie?

解决无状态问题:保存客户服务器之间的一 些状态信息

Cookie是指网站为了辨别用户身份、进行会 话跟踪而储存在用户本地终端上的一些数据 (通常经过编码),最早由网景公司的Lou Montulli在1993年3月发明的,后被采纳为 RFC标准(RFC2109、RFC2965)

OWASP

OWASP: Open Web Application Security Project, ,

致力于帮助组织机构理解和提高他们的Web 安全

组织各种Web安全会议

OWASP十大安全漏洞变迁史

2007 VS. 2004 (1/2)

注入漏洞

OWASP Definition

Injection flaws, particularly SQL injection, are common in web applications. Injection occurs when user-supplied data is sent to an interpreter as part of a command or query. The attacker’s hostile data tricks the interpreter into executing unintended commands or changing data.

Cookie安全问题

Cookie中包含了一些敏感信息,如用户 名、计算机名、使用的浏览器和曾经访 问的网站等,攻击者可以利用它来进行 窃密和欺骗攻击

内容提纲

1 Web应用体系结构脆弱性分析 2 常见Web应用攻击及防范 3 Web应用防火墙WAF

Web应用安全的严重性

在安全漏洞报告中,Web应用安全漏洞一直占据最 前列。

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

HTTPS就安全了吗?

有了HTTPS,通信就不会被支持吗?

OWASP Top 10 2007

OWASP Top 10 2004

A1. Cross Site Scripting (XSS)

A2. Injection Flaws

A3. Malicious File Execution

A4. Insecure Direct Object Reference A5. Cross Site Request Forgery (CSRF) A6. Information Leakage and Improper Error Handling A7. Broken Authentication and Session Management

Web 服务器

Web 应用程序

Web 应用程序

明文或 SSL

HTTP响应 ( HTML, JavaScript,

etc.)

• Perl • C++ • CGI • Java • ASP • PHP • etc.

Web 应用程序

• Oracle • SQL Server • etc.

连接器 数据库

连接器 数据库

SSN参数来自于用户的输入:

参数未经验证或编码

黑客输入: 1234’ OR ‘1’=‘1 应用程序构造查询语句:

永真逻辑!

SELECT * FROM USERS WHERE SSN=‘1234’ OR ‘1’=‘1’

2007 VS. 2004 (2/2)

OWASP Top 10 2007

A8. Insecure Cryptographic Storage A9. Insecure Communications

A10. Failure to Restrict URL Access <removed in 2007> <removed in 2007> <removed in 2007> <removed in 2007>