cisco路由器mac地址过滤

路由器外观考试题及答案

路由器外观考试题及答案一、单项选择题(每题2分,共20分)1. 路由器的主要功能是什么?A. 存储数据B. 处理数据C. 转发数据包D. 显示数据答案:C2. 路由器通常有几个接口?A. 1个B. 2个C. 3个D. 4个或更多答案:D3. 路由器上的WAN口通常是什么颜色?A. 蓝色B. 绿色C. 黄色D. 红色答案:A4. 以下哪个不是路由器的常见品牌?A. TP-LinkB. CiscoC. HuaweiD. Sony答案:D5. 路由器的默认管理地址通常是?A. 192.168.1.1B. 192.168.0.1C. 10.0.0.1D. 172.16.0.1答案:A6. 路由器的无线信号通常使用哪种频段?A. 2.4GHzB. 5GHzC. 3.5GHzD. 6GHz答案:A7. 路由器的QoS功能主要用于什么?A. 提高网络速度B. 限制网络速度C. 优先处理特定数据包D. 记录网络流量答案:C8. 路由器的DHCP功能允许什么?A. 手动分配IP地址B. 自动分配IP地址C. 记录设备连接历史D. 限制设备连接数量答案:B9. 路由器的MAC地址过滤功能可以做什么?A. 允许所有设备连接B. 阻止所有设备连接C. 只允许特定设备连接D. 记录所有设备连接答案:C10. 路由器的固件更新通常是为了什么?A. 增加新功能B. 修复已知漏洞C. 提高设备性能D. 所有上述选项答案:D二、多项选择题(每题3分,共15分)11. 路由器的主要硬件组成部分包括哪些?A. 中央处理器(CPU)B. 随机存取存储器(RAM)C. 只读存储器(ROM)D. 网络接口卡(NIC)答案:A, B, C, D12. 路由器的无线安全设置可能包括哪些选项?A. WEPB. WPAC. WPA2D. WPA3答案:A, B, C, D13. 路由器的日志记录可以提供哪些信息?A. 设备连接记录B. 流量使用情况C. 配置更改历史D. 系统错误信息答案:A, B, C, D14. 路由器的端口转发功能可以用于哪些目的?A. 允许外部网络访问内部服务B. 提高内部网络的安全性C. 增加网络带宽D. 配置动态DNS答案:A, B15. 路由器的VPN功能可以提供哪些好处?A. 数据加密B. 远程访问C. 绕过地理限制D. 提高网络速度答案:A, B, C三、判断题(每题2分,共10分)16. 路由器的天线数量越多,无线信号越强。

Cisco路由器配置命令

C i s c o路由器配置命令Virtue carries wealth. On the morning of November 2, 2022关于Cisco的知识,可能好多人还不了解没有关系,这里主要分析了Cisco路由器配置命令,看完本文你肯定有不少收获,希望本文能教会你更多东西;Cisco路由器配置命令之模式转换命令用户模式----特权模式,使用命令"enable"特权模式----全局配置模式,使用命令"config t"全局配置模式----接口模式,使用命令"interface+接口类型+接口号"全局配置模式----线控模式,使用命令"line+接口类型+接口号"注:用户模式:查看初始化的信息.特权模式:查看所有信息、调试、保存配置信息全局模式:配置所有信息、针对整个路由器或交换机的所有接口接口模式:针对某一个接口的配置线控模式:对路由器进行控制的接口配置Cisco路由器配置命令之配置命令show running config 显示所有的配置show versin 显示版本号和寄存器值shut down 关闭接口no shutdown 打开接口ip add +ip地址配置IP地址secondary+IP地址为接口配置第二个IP地址show interface+接口类型+接口号查看接口管理性show controllers interface 查看接口是否有DCE电缆show history 查看历史记录show terminal 查看终端记录大小hostname+主机名配置路由器或交换机的标识config memory 修改保存在NVRAM中的启动配置exec timeout 0 0 设置控制台会话超时为0service password-encryptin 手工加密所有密码enable password +密码配置明文密码ena sec +密码配置密文密码line vty 0 4/15 进入telnet接口password +密码配置telnet密码line aux 0 进入AUX接口password +密码配置密码line con 0 进入CON接口password +密码配置密码bandwidth+数字配置带宽no ip address 删除已配置的IP地址show startup config 查看NVRAM中的配置信息copy run-config atartup config 保存信息到NVRAM write 保存信息到NVRAMerase startup-config 清除NVRAM中的配置信息show ip interface brief 查看接口的谪要信息banner motd +信息 + 配置路由器或交换机的描素信息description+信息配置接口听描素信息vlan database 进入VLAN数据库模式vlan +vlan号+ 名称创建VLANswitchport access vlan +vlan号为VLAN为配接口interface vlan +vlan号进入VLAN接口模式ip add +ip地址为VLAN配置管理IP地址vtp+service/tracsparent/client 配置SW的VTP工作模式vtp +domain+域名配置SW的VTP域名vtp +password +密码配置SW的密码switchport mode trunk 启用中继no vlan +vlan号删除VLANshow spamming-tree vlan +vlan号查看VLA怕生成树议Cisco路由器配置命令之路由器命令ip route+非直连网段+子网掩码+下一跳地址配置静态/默认路由show ip route 查看路由表show protocols 显示出所有的被动路由协议和接口上哪些协议被设置show ip protocols 显示了被配置在路由器上的路由选择协议,同时给出了在路由选择协议中使用的定时器router rip 激活RIP协议network +直连网段发布直连网段interface lookback 0 激活逻辑接口passive-interface +接口类型+接口号配置接口为被动模式debug ip +协议动态查看路由更新信息undebug all 关闭所有DEBUG信息router eigrp +as号激活EIGRP路由协议network +网段+子网掩码发布直连网段show ip eigrp neighbors 查看邻居表show ip eigrp topology 查看拓扑表show ip eigrp traffic 查看发送包数量router ospf +process-ID 激活OSPF协议network+直连网段+area+区域号发布直连网段show ip ospf 显示OSPF的进程号和ROUTER-ID encapsulation+封装格式更改封装格式no ip admain-lookup 关闭路由器的域名查找ip routing 在三层交换机上启用路由功能show user 查看SW的在线用户clear line +线路号清除线路思科路由器常用配置命令一览表:1、Exec commands:<1-99> 恢复一个会话bfe 手工应急模式设置clear 复位功能clock 管理系统时钟configure 进入设置模式connect 打开一个终端copy 从tftp服务器拷贝设置文件或把设置文件拷贝到tftp服务器上debug 调试功能disable 退出优先命令状态disconnect 断开一个网络连接enable 进入优先命令状态erase 擦除快闪内存exit 退出exce模式help 交互帮助系统的描述lat 打开一个本地传输连接lock 锁定终端login 以一个用户名登录logout 退出终端mbranch 向树形下端分支跟踪多路由广播mrbranch 向树形上端分支跟踪反向多路由广播name-connection 给一个存在的网络连接命名no 关闭调试功能pad 打开 PAD连接ping 发送回显信息ppp 开始点到点的连接协议reload 停机并执行冷启动resume 恢复一个活动的网络连接rlogin 打开远程注册连接rsh 执行一个远端命令send 发送信息到另外的终端行setup 运行setup命令show 显示正在运行系统信息slip 开始SLIP协议start-chat 在命令行上执行对话描述systat 显示终端行的信息telnet 远程登录terminal 终端行参数test 测试子系统内存和端口tn3270 打开一个tin3270连接trace 跟踪路由到目的地undebug 退出调试功能verify 验证检查闪烁文件的总数where 显示活动的连接which-route 执行OSI路由表查找并显示结果write 把正在运行的设置写入内存、网络、或终端x3 在PAD上设置参数xremote 进入xremote模式2、showaccess-expression 显示访问控制表达式access-lists 显示访问控制表apollo Apollo 网络信息appletalk Apple Talk 信息arap 显示Appletalk 远端通道统计arp 地址解析协议表async 访问路由接口的终端行上的信息bridge 前向网络数据库buffers 缓冲池统计clns CLNS网络信息clock 显示系统时钟cmns 连接模式网络服务信息compress 显示压缩状态configuration 非易失性内存的内容controllers 端口控制状态debugging 调试选项状态decnet DEC网络信息dialer 拨号参数和统计dnsix 显示Dnsix/DMPP信息entry 排队终端入口extended 扩展端口信息flash 系统闪烁信息flh-log 闪烁装载帮助日志缓冲区frame-relay 帧中继信息history 显示对话层历史命令hosts IP域名,查找方式,名字服务,主机表interfaces 端口状态和设置ip IP信息ipx Novell IPX信息isis IS-IS路由信息keymap 终端键盘映射lat DEC LAT信息line 终端行信息llc2 IBM LLC2 环路信息lnm IBM 局网管理local-ack 本地认知虚环路memory 内存统计netbios-cache NetBios命名缓冲存贮器内存node 显示已知LAT节点ntp 网络时间协议processes 活动进程统计protocols 活动网络路由协议queue 显示队列内容queueing 显示队列设置registry 功能注册信息rhosts 远程主机文件rif RIF存贮器入口route-map 路由器信息sdlle 显示sdlc-llc2转换信息services 已知LAT服务sessions 远程连接信息smds SMDS信息source-bridge 源网桥参数和统计spanning-tree 跨越树形拓朴stacks 进程堆栈应用standby 热支持协议信息stun STUN状态和设置subsystem 显示子系统tcp TCP连接状态terminal 显示终端设置tn3270 TN3270 设置translate 协议转换信息ttycap 终端容易表users 显示终端行的信息version 系统硬、软件状态vines VINES信息whoami 当前终端行信息x25 信息xns XNS信息xermote Xremote统计3、configMemory 从非易失性内存设置Network 从TFTP网络主机设置Overwrite-network 从TFTP网络主机设置覆盖非易失性内存Terminal 从终端设置4、Configure commads:Access-list 增加一个访问控制域Apollo Apollo全局设置命令appletalk Appletalk 全局设置命令arap Appletalk远程进出协议arp 设置一个静态ARP入口async-bootp 修改系统启动参数autonomous-system 本地所拥有的特殊自治系统成员banner 定义注册显示信息boot 修改系统启动时参数bridge 透明网桥buffers 调整系统缓冲池参数busy-message 定义当连接主机失败时显示信息chat-script 定义一个调制解调器对话文本clns 全局CLNS设置子命令clock 设置时间时钟config-register 定义设置寄存器decnet 全局DEC网络设置子命令default-value 缺省字符位值dialer-list 创建一个拨号清单入口dnsix-nat 为审计提供DMDM服务enable 修改优先命令口令end 从设置模式退出exit 从设置模式退出frame-relay 全局帧中继设置命令help 交互帮助系统的描述hostname 设置系统网络名iterface 选择设置的端口ip 全局地址设置子命令ipx Novell/IPX全局设置命令keymap 定义一个新的键盘映射lat DEC本地传输协议line 设置终端行lnm IBM局网管理locaddr-priority-list 在LU地址上建立优先队列logging 修改注册设备信息login-string 定义主机指定的注册字符串map-class 设置静态表类map-list 设置静态表清单menu 定义用户接口菜单mop 设置DEC MOP服务器netbios NETBIOS通道控制过滤no 否定一个命令或改为缺省设置ntp 设置NTPpriority-list 建立特权列表prompt 设置系统提示符queue-list 建立常规队列列表rcmd 远程命令设置命令rcp-enable 打开Rep服务rif 源路由进程router-map 建立路由表或进入路由表命令模式router 打开一个路由进程rsh-enable 打开一个RSH服务sap-priority-list 在SAP或MAC地址上建立一个优先队列service 修改网络基本服务snmp-server 修改SNMP参数state-machine 定义一个TCP分配状态的机器stun STUN全局设置命令tacacs-server 修改TACACS队列参数terminal-queue 终端队列命令tftp-server 为网络装载请求提供TFTP服务tn3270 tn3270设置命令translate 解释全局设置命令username 建立一个用户名及其权限vines VINES全局设置命令x25 的第三级x29 命令xns XNS 全局设置命令xremote 设置Xremote5、configipGlobal IP configuration subcommands: Accounting-list 选择保存IP记帐信息的主机Accounting-threshold 设置记帐入口的最大数accounting-transits 设置通过入口的最大数alias TCP端口的IP地址取别名as-path BGP自治系统路径过滤cache-invalidate-delay 延迟IP路由存贮池的无效classless 跟随无类前向路由规则default-network 标志网络作为缺省网关候选default-gateway 指定缺省网如果没有路由IPdomain-list 完成无资格主机的域名domain-lookup 打开IP域名服务系统主机转换domain-name 定义缺省域名forward-protocol 控制前向的、物理的、直接的IP广播host 为IP主机表增加一个入口host-routing 打开基于主机的路由代理ARP和再定向hp-host 打开HP代理探测服务mobile-host 移动主机数据库multicast-routing 打开前向IPname-server 指定所用名字服务器的地址ospf-name-lookup 把OSPF路由作为DNS名显示pim PIM 全局命令route 建立静态路由routing 打开IP路由security 指定系统安全信息source-route 根据源路由头的选择处理包subnet-zero 允许子网0子网tcp 全局TCP参数。

关于IP-MAC地址绑定的交换机设置(思科路由器配置)

关于IP-MAC地址绑定的交换机设置(思科路由器配置)2009年10月27日星期二 15:352009-03-01 01:30注:IP地址与MAC地址的关系: IP地址是根据现在的IPv4标准指定的,不受硬件限制比较容易记忆的地址,长度4个字节。

而 MAC地址却是用网卡的物理地址,保存在网卡的EPROM里面,与硬件有关系,比较难于记忆,长度为6个字节。

虽然在TCP/IP网络中,计算机往往需要设置IP地址后才能通讯,然而,实际上计算机之间的通讯并不是通过IP地址,而是借助于网卡的MAC地址。

IP地址只是被用于查询欲通讯的目的计算机的MAC地址。

ARP协议是用来向对方的计算机、网络设备通知自己IP对应的MAC地址的。

在计算机的ARJ缓存中包含一个或多个表,用于存储IP地址及其经过解析的以太网MAC地址。

一台计算机与另一台IP地址的计算机通讯后,在ARP缓存中会保留相应的MAC地址。

所以,下次和同一个IP地址的计算机通讯,将不再查询MAC地址,而是直接引用缓存中的MAC地址。

在交换式网络中,交换机也维护一张MAC地址表,并根据MAC地址,将数据发送至目的计算机。

(转载注明出处n et130)为什么要绑定MAC与IP 地址:IP地址的修改非常容易,而MAC地址存储在网卡的EEPROM中,而且网卡的MAC地址是唯一确定的。

因此,为了防止内部人员进行非法IP盗用(例如盗用权限更高人员的IP地址,以获得权限外的信息),可以将内部网络的IP地址与MAC地址绑定,盗用者即使修改了IP地址,也因MAC 地址不匹配而盗用失败:而且由于网卡MAC地址的唯一确定性,可以根据MAC地址查出使用该MAC地址的网卡,进而查出非法盗用者。

目前,很多单位的内部网络,都采用了MAC地址与IP地址的绑定技术。

下面我们就针对Cisco的交换机介绍一下IP和MAC绑定的设置方案。

在Cisco中有以下三种方案可供选择,方案1和方案2实现的功能是一样的,即在具体的交换机端口上绑定特定的主机的MAC地址(网卡硬件地址),方案3是在具体的交换机端口上同时绑定特定的主机的MAC地址(网卡硬件地址)和IP地址。

数据链路层技术中的数据包过滤与转发技术解析(一)

数据链路层技术中的数据包过滤与转发技术解析引言:在现代的网络通信中,数据链路层扮演着非常重要的角色。

它负责将网络层的数据划分成适当的数据块,进行数据包的传输与接收。

然而,为了保证网络的安全性与可靠性,数据链路层还需要实现数据包的过滤与转发技术。

本文将对数据链路层中的数据包过滤与转发技术进行解析。

数据包过滤技术:数据包过滤技术是指在数据链路层对传输的数据包进行筛选,只有符合特定条件的数据包才能通过。

它可以有效地阻止网络中的恶意攻击、垃圾数据以及不合法的数据包传输,提高网络的安全性与效率。

数据包过滤技术可以通过以下方法实现:1. MAC地址过滤:MAC地址是数据链路层中用于唯一标识网络设备的地址。

通过对数据包中的源MAC地址和目的MAC地址进行筛选,可以限制网络中具体设备之间的数据包传输。

这种过滤技术可以有效地阻止未经授权的设备进入网络,提高网络的安全性。

2. VLAN过滤:VLAN(Virtual Local Area Network)是一种将网络分割成多个逻辑局域网的技术。

通过在数据包中添加VLAN标签,可以将不同VLAN的数据包进行区分。

对于网络中的数据包,可以根据其所在的VLAN进行过滤,确保数据包只在指定的VLAN之间传输。

这种过滤技术可以增加网络的灵活性和安全性。

3. 协议过滤:根据不同的协议类型对数据包进行过滤也是一种常见的技术。

例如,可以筛选出只属于TCP、UDP或ICMP等协议的数据包,对其他协议类型的数据包进行阻止。

这样可以精确控制网络中传输的数据类型,提高网络的可靠性和安全性。

数据包转发技术:数据包转发技术是指在数据链路层将接收到的数据包转发给目标设备的过程。

数据包转发技术需要解决路由选择的问题,确保数据包能够准确地到达目标设备。

下面介绍几种常见的数据包转发技术:1. 静态路由:静态路由是通过手动配置路由表中的路由信息来实现数据包转发的技术。

管理员需要手动指定目标设备的下一跳路由器,以及到达目标设备的最佳路径。

CiscoRV180W使用手册1

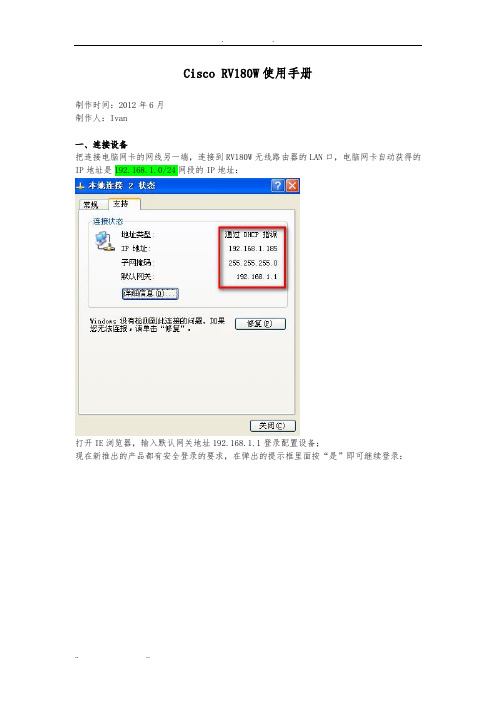

Cisco RV180W使用手册制作时间:2012年6月制作人:Ivan一、连接设备把连接电脑网卡的网线另一端,连接到RV180W无线路由器的LAN口,电脑网卡自动获得的IP地址是192.168.1.0/24网段的IP地址:打开IE浏览器,输入默认网关地址192.168.1.1登录配置设备;现在新推出的产品都有安全登录的要求,在弹出的提示框里面按“是”即可继续登录:登录设备默认的用户名是cisco,密码也是cisco:二、状态菜单介绍1、Dashboard菜单,能查询到路由器系统的基本信息,包括产品序列号、固件版本号、连接客户端数量、CPU占用率、VPN状态等信息,该菜单每隔5秒钟会自动刷新一次;2、System Summary菜单,功能与Dashboard的大致一样,也是查看路由器系统状态信息;3、Wireless Statistics菜单,查看无线接入的收、发数据统计量,该版面每隔10秒钟自动刷新一遍:4、IPSse Connection Status菜单,查看通过IPSec VPN连接的数据量统计,该版面每隔10秒钟自动刷新一遍:5、VPN Client Connection Status菜单,查看通过QVPN拨号连接的用户状态:6、View Logs菜单,查看系统日志信息,包括Emergency、Alert、Critical、Error、Warning、Notification、Information和Debugging这8中不同类型的日志:7、Available LAN (Local Network) Hosts菜单,显示连接到此路由器上的电脑IP地址以及MAC地址信息:8、Port Triggering Status菜单,显示端口触发功能的状态信息:9、Port Statistics菜单,显示WAN以及LAN接口的数据统计信息:10、View Open Ports菜单,查看已开启的TCP和UDP端口:11、Captive Portal Sessions菜单,查看当前已经激活使用的线程:三、Networking菜单介绍1、WAN(Internet)菜单,选择WAN连接类型:如WAN连接类型选择的是PPPoE选项,择需要先到PPPoE Profiles菜单中添加一个ADSL拨号的账户以及密码,再回到IPv4 WAN菜单中做关联使用:2、LAN(Local Network)菜单,在IPv4 LAN菜单中,主要设置该路由器的网网关IP地址、以及DHCP地址池的信息:在VLAN Membership菜单中,添加LAN接口的VLAN ID以及把某些端口划入到该新VLAN中去:在Multiple VLAN Subnet 菜单中,在刚刚新增了的VLAN 2中,路由器默认为VLAN 2新增192.168.2.0/24的网段地址,那么连接在VLAN 2接口下的电脑是能获取到这个2.0网段的IP地址的,如果需要修改网段,只要点击左边的方框然后按“Edit”修改:在Static DHCP菜单中,可手动添加电脑的IP地址和MAC做绑定,那么以后路由器都会预留这个IP地址给该电脑使用:在Advanced DHCP Configuration菜单中,该功能类似于我们网吧中的无盘操作系统;路由器在启动完毕后,自动向TFTP服务器获取路由器的配置文件更新,无需人工设置路由器DHCP Leased Clients菜单,会显示由路由器通过DHCP地址池分配IP地址出去的电脑客户端:RSTP菜单,快速生成树设置:Jambo Frames菜单,开启支持巨型帧功能即可:3、Routing菜单,在Routing Mode菜单中选择路由器是gateway模式还是router模式:Routing Table菜单,查看路由器的IPv4路由表:Static Routes菜单,添加静态路由条目:Dynamic Routing菜单,添加动态路由器条目,目前只支持RIP协议;4、Port Management菜单,编辑WAN口和LAN口的开启/关闭,是否需要流控等:5、Dynamic DNS菜单,该设备支持国的 动态域名:6、IPv6菜单,在IP Mode中,可选择该路由器是仅支持IPv4, 还是支持v4和v6的双栈模式:IPv6 WAN菜单,选择WAN口是通过DHCPv6自动获取IPv6地址,还是手动设置静态的IPv6地址:IPv6 LAN菜单,设置局域网的IPv6地址以及DHCP地址池信息:Routing菜单,添加IPv6静态路由条目:Tunneling菜单,设置6to4 Tunnel的选项Router Advertisement菜单:设置发送IPv6路由通告的参数:Advertisement Prefixes菜单,设置通告前缀:四、Wireless菜单介绍1、Basic Settings菜单,RV180W支持B/G/N无线标准,具有4个SSIDs;2、Advanced Settings菜单,无线高级参数设置;3、Rogue AP菜单,启用之后,会自动扫描附近的无线发射点信息,包括无线AP的MAC地址、SSID、加密类型等;Authorized APs菜单,认证AP的设置菜单;4、WPS菜单5、WDS菜单,请注意,这里与RV120W的WDS菜单是一样的,在做WDS的时候,需要输入一个WPA Key6、Load Balancing菜单,为4个SSIDs设置负载量比例五、Firewall菜单介绍1、Access Rules菜单,添加防火墙访问策略可分别对进流量或者出流量做控制2、Attack Prevention菜单,防止收到外网攻击,可禁ping包等3、Content Filtering菜单,开启防火墙过滤功能,下表是添加受信任的域名地址:4、URL Blocking菜单,添加关键字过滤5、Port Triggering菜单,添加端口触发条目6、Port Forwarding菜单,添加端口转发条目7、DMZ Host菜单,添加DMZ主机IP地址8、Advanced Settings菜单One-to-One NAT菜单,设置公网IP地址与网IP地址的一对一映射条目MAC Filtering菜单,添加允许或者阻止访问网络的MAC地址IP/MAC Binding菜单,把网IP与其MAC地址做绑定Custom Services菜单,添加自己需要而路由器默认列表中没有的端口号Schedules菜单,添加时间围,可与防火墙中的ACL做绑定使用,限制规则生效的时间段Session Settings菜单,设置线程数及超时时间IGMP Configuration菜单,设置组播代理LAN Groups菜单,设置局域网的组,可以设置单个IP地址为一个组,也可以设置多个IP 地址为一个组,这个组也可以捆绑在防火墙的ACL中做策略使用SIP ALG菜单,开启对SIP的支持六、VPN菜单介绍1、IPSec菜单Basic VPN Setup菜单,设置G-TO-G VPN通道的基本参数,或者是VPN Client的基本参数;Advanced VPN Setup菜单,点击添加IKE Policy的按钮:里面需要添加的是VPN的基本信息,如网关地址、加密类型、验证密钥等:。

路由器的MAC地址克隆技巧

路由器的MAC地址克隆技巧路由器作为我们网络连接的重要设备之一,扮演着信息传输的关键角色。

而路由器的MAC地址克隆技巧是一项非常实用的网络技术,它可以帮助我们更好地管理和安全使用网络设备。

在本文中,将为您介绍路由器的MAC地址克隆技巧,并详细解释其原理和应用。

一、什么是MAC地址MAC地址,即媒体访问控制地址(Media Access Control Address),是网卡(包括无线网卡)在出厂时由制造商预先设定的全球唯一的硬件地址,长度为48位。

MAC地址由六个字节组成,前三个字节称为组织唯一标识符(OUI),由IEEE(Institute of Electrical and Electronics Engineers)分配给各个网络设备制造商。

后三个字节是由各个制造商自行分配的可选部分。

MAC地址是用于唯一标识网络设备的,当设备连接到网络上时,它的MAC地址就会用于数据包的传输和数据链路层的访问控制。

二、MAC地址克隆的原理路由器的MAC地址克隆技巧是通过将一台电脑的MAC地址克隆到另一台电脑或路由器上,来实现设备之间互相伪装的功能。

具体来说,通过将源设备(通常是电脑)的MAC地址复制到目标设备(路由器)上,使得目标设备在网络中的身份识别与源设备一致,从而达到对网络系统进行身份伪装的目的。

三、MAC地址克隆的应用1. IP地址冲突解决:当在同一网络中发现两台设备拥有相同的IP地址时,可以通过MAC地址克隆来避免冲突。

首先将一个设备的MAC地址克隆到另一个设备上,然后将两台设备连接到网络中,这样在网络中只会存在一个相同IP地址的设备,从而避免了冲突。

2. 设备更换无需重新配置:当我们更换网络设备时,例如将原来连接互联网的电脑替换为新的路由器,我们可以使用MAC地址克隆技巧来复制原来电脑的MAC地址到新的路由器上,这样就无需重新配置网络参数,保证网络安全和稳定。

3. MAC地址过滤绕过:有些公共网络或局域网会基于MAC地址来进行访问控制,限制只允许特定MAC地址的设备访问。

思科 220 系列智能交换机产品手册说明书

产品手册思科 220 系列智能交换机以经济实惠的价格构建简单、安全、智能的企业网络在当今快节奏的业务环境中,进行包括网络基础设施在内的 IT 投资时,企业经营者变得愈发挑剔。

网络是提高企业工作效率的重要平台,而快速、可靠、安全的网络比以往更加重要,它可帮助您在竞争中保持不败并推动企业发展。

在预算有限的情况下,如何使您的资金实现最大价值变得尤其重要。

对于需要从网络交换机中获得高性能、安全性和可管理性的企业而言,完全管理型交换机是非常好的选择,但随之而来的往往是高昂的价格。

智能交换机可以较低的价格为不断拓展的企业提供适当的网络特性和功能,从而让您将更多的资金投资于最需要的地方。

图 1. 思科 220 系列智能交换机思科 220 系列智能交换机思科® 220 系列是思科中小企业产品组合的一部分,该系列经济实惠型智能交换机具备安全性、高性能和易用性,可帮助在有限预算范围内构建可靠的企业网络。

这些交换机具备有限终身保修服务,以低于完全管理型交换机的成本提供强大的功能组合。

思科 220 系列包括各种智能交换机型号,提供具有增强型以太网供电 (PoE+) 选项的高速以太网和千兆以太网接入。

凭借直观的 Web 界面、节能技术和丰富的可定制功能,这些交换机不仅能提高您企业当前的工作效率,而且还能满足未来不断演变的网络需求。

业务应用采用思科 220 系列交换机,您不仅能构建高效且可靠的网络来连接员工,还可以构建高级解决方案来在融合基础设施上提供数据、语音和视频服务,从而通过提高员工工作效率来获得最大投资价值。

可以提供的部署方案包括:●安全的桌面连接。

思科 220 系列交换机能够以快速可靠的方式在小型办公室员工之间,以及员工与他们使用的所有服务器、打印机和其他设备之间建立连接。

通过设备身份验证和访问控制功能,您可以维护关键业务信息的完整性,同时使您的员工保持连接和高效。

●灵活的无线连接。

思科 220 系列交换机具有 PoE+ 支持和全面的安全和服务质量 (QoS) 功能,为在网络中添加企业级无线网提供了坚实的基础。

Cisco指导:IOS命令大全

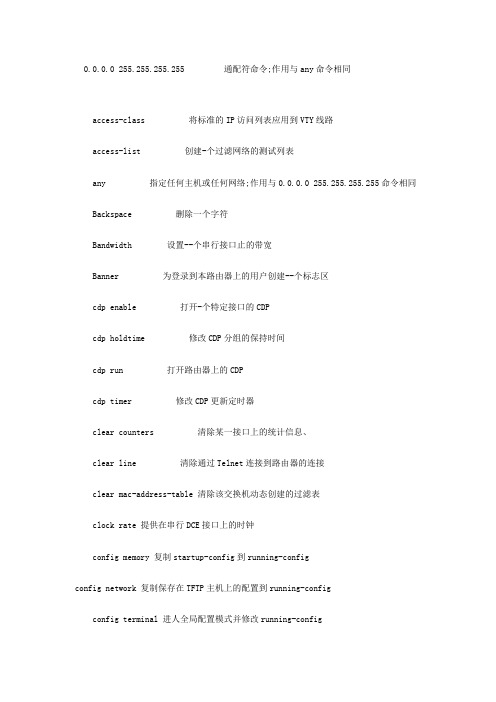

0.0.0.0 255.255.255.255 通配符命令;作用与any命令相同access-class 将标准的IP访问列表应用到VTY线路access-list 创建-个过滤网络的测试列表any 指定任何主机或任何网络;作用与0.0.0.0 255.255.255.255命令相同Backspace 删除一个字符Bandwidth 设置--个串行接口止的带宽Banner 为登录到本路由器上的用户创建--个标志区cdp enable 打开-个特定接口的CDPcdp holdtime 修改CDP分组的保持时间cdp run 打开路由器上的CDPcdp timer 修改CDP更新定时器clear counters 清除某一接口上的统计信息、clear line 清除通过Telnet连接到路由器的连接clear mac-address-table 清除该交换机动态创建的过滤表clock rate 提供在串行DCE接口上的时钟config memory 复制startup-config到running-configconfig network 复制保存在TFTP主机上的配置到running-configconfig terminal 进人全局配置模式并修改running-configconfig-register 告诉路由器如何启动以及如何修改配置寄存器的设置copy flash tftp 将文件从闪存复制到TFTP主机copy run start copy running-config startup-config的快捷方式,将配置复制到NVRAM中copy run tftp 将running-config文件复制到TFTP主机Copy tftp flash 将文件从TFTP主机复制到闪存Copy tftp run 将配置从TFTP主机复制为running-config文件Ctrl+A 移动光标到本行的开始位置Ctrl+D 删除一个字符Ctrl+E 移动光标到本行的末尾Ctrl+F 光标向前移动一个字符Ctrl+R 重新显示一行Ctrl+Shitf+6 then X 当telnet到多个路由器时返回到原路由器Ctrl+U 删除一行Ctrl+W 删除一个字CTRL+Z 结束配置模式并返回EXEC(执行状态)debug dialer 显示呼叫建立和结束的过程debug frame-relay lmi 显示在路由器和帧中继交换机之间的lmi交换信息debug ip igrp events 提供在网络中运行的IGRP路由选择信息的概要debug ip igrp transactions 显示来自相邻路由器要求更新的请求消息和由路由器发到相邻路由器的广播消息debug ip rip 发送控制台消息显示有关在路由器接口上收发RIP数据包的信息debug ipx 显示通过路由器的RIP和SAP信息debug isdn q921 显示第层进程debug isdn q931 显示第三层进程delete nvram 删除1900交换机-NVRAM的内容delete vip 删除交换机的VTP配置description 在接口上设置---个描述dialer idle-timeout number 告诉BRI线路如果没有发现触发DDR的流量什么时候断开dialer list number protocol 为DDR链路指定触发DDR的流量protocol permit/deny dialer load-threshold number设置描述什么时候在ISDN链路上启闭第二个BRI的参数inbound/outbound/either Dialer map protocol address代替拨号串用于作ISDN网络中提供更好的安全性name hostname numberdialer string 设置用于拨叫BRl接口的电话号码disable 从特权模式返回用户模式disconnect 从原路由器断开同远楞路由豁的连接dupler 设置一个接口的双工enable 进入特权模式enable password 设置不加密的启朋口令enable password level 1 设置用户模式口令enable password level 15 设置启用模式口令enable secret 设置加密的启用秘密口令如果设置则取代启用口令在接口上设置帧类型encapsulation frame-relay 修改帧中继串行链路上的封装类型encapsulation frame-relay 将封装类型设置为因特网工程任务组(IETF,Internet Enginering Task Force)类型。

ciscorv180w使用手册

Cisco RV180W使用手册制作时间:2012年6月制作人:Ivan一、连接设备把连接电脑网卡的网线另一端,连接到RV180W无线路由器的LAN口,电脑网卡自动获得的IP地址是网段的IP地址:打开IE浏览器,输入默认网关地址登录配置设备;现在新推出的产品都有安全登录的要求,在弹出的提示框里面按“是”即可继续登录:登录设备默认的用户名是cisco,密码也是cisco:二、状态菜单介绍1、Dashboard菜单,能查询到路由器系统的基本信息,包括产品序列号、固件版本号、连接客户端数量、CPU占用率、VPN状态等信息,该菜单每隔5秒钟会自动刷新一次;2、System Summary菜单,功能与Dashboard的大致一样,也是查看路由器系统状态信息;3、Wireless Statistics菜单,查看无线接入的收、发数据统计量,该版面每隔10秒钟自动刷新一遍:4、IPSse Connection Status菜单,查看通过IPSec VPN连接的数据量统计,该版面每隔10秒钟自动刷新一遍:5、VPN Client Connection Status菜单,查看通过QVPN拨号连接的用户状态:6、View Logs菜单,查看系统日志信息,包括Emergency、Alert、Critical、Error、Warning、Notification、Information和Debugging这8中不同类型的日志:7、Available LAN (Local Network) Hosts菜单,显示连接到此路由器上的电脑IP地址以及MAC地址信息:8、Port Triggering Status菜单,显示端口触发功能的状态信息:9、Port Statistics菜单,显示WAN以及LAN接口的数据统计信息:10、View Open Ports菜单,查看已开启的TCP和UDP端口:11、Captive Portal Sessions菜单,查看当前已经激活使用的线程:三、Networking菜单介绍1、WAN(Internet)菜单,选择WAN连接类型:如WAN连接类型选择的是PPPoE选项,择需要先到PPPoE Profiles菜单中添加一个ADSL 拨号的账户以及密码,再回到IPv4 WAN菜单中做关联使用:2、LAN(Local Network)菜单,在IPv4 LAN菜单中,主要设置该路由器的内网网关IP地址、以及DHCP地址池的信息:在VLAN Membership菜单中,添加LAN接口的VLAN ID以及把某些端口划入到该新VLAN中去:在Multiple VLAN Subnet 菜单中,在刚刚新增了的VLAN 2中,路由器默认为VLAN 2新增的网段地址,那么连接在VLAN 2接口下的电脑是能获取到这个网段的IP地址的,如果需要修改网段,只要点击左边的方框然后按“Edit”修改:在Static DHCP菜单中,可手动添加电脑的IP地址和MAC做绑定,那么以后路由器都会预留这个IP地址给该电脑使用:在Advanced DHCP Configuration菜单中,该功能类似于我们网吧中的无盘操作系统;路由器在启动完毕后,自动向TFTP服务器获取路由器的配置文件更新,无需人工设置路由器DHCP Leased Clients菜单,会显示由路由器通过DHCP地址池分配IP地址出去的电脑客户端:RSTP菜单,快速生成树设置:Jambo Frames菜单,开启支持巨型帧功能即可:3、Routing菜单,在Routing Mode菜单中选择路由器是gateway模式还是router模式:Routing Table菜单,查看路由器的IPv4路由表:Static Routes菜单,添加静态路由条目:Dynamic Routing菜单,添加动态路由器条目,目前只支持RIP协议;4、Port Management菜单,编辑WAN口和LAN口的开启/关闭,是否需要流控等:5、Dynamic DNS菜单,该设备支持国内的动态域名:6、IPv6菜单,在IP Mode中,可选择该路由器是仅支持IPv4, 还是支持v4和v6的双栈模式:IPv6 WAN菜单,选择WAN口是通过DHCPv6自动获取IPv6地址,还是手动设置静态的IPv6地址:IPv6 LAN菜单,设置局域网的IPv6地址以及DHCP地址池信息:Routing菜单,添加IPv6静态路由条目:Tunneling菜单,设置6to4 Tunnel的选项Router Advertisement菜单:设置发送IPv6路由通告的参数:Advertisement Prefixes菜单,设置通告前缀:四、Wireless菜单介绍1、Basic Settings菜单,RV180W支持B/G/N无线标准,具有4个SSIDs;2、Advanced Settings菜单,无线高级参数设置;3、Rogue AP菜单,启用之后,会自动扫描附近的无线发射点信息,包括无线AP的MAC地址、SSID、加密类型等;Authorized APs菜单,认证AP的设置菜单;4、WPS菜单5、WDS菜单,请注意,这里与RV120W的WDS菜单是一样的,在做WDS的时候,需要输入一个WPA Key6、Load Balancing菜单,为4个SSIDs设置负载量比例五、Firewall菜单介绍1、Access Rules菜单,添加防火墙访问策略可分别对进流量或者出流量做控制2、Attack Prevention菜单,防止收到外网攻击,可禁ping包等3、Content Filtering菜单,开启防火墙过滤功能,下表是添加受信任的域名地址:4、URL Blocking菜单,添加关键字过滤5、Port Triggering菜单,添加端口触发条目6、Port Forwarding菜单,添加端口转发条目7、DMZ Host菜单,添加DMZ主机IP地址8、Advanced Settings菜单One-to-One NAT菜单,设置公网IP地址与内网IP地址的一对一映射条目MAC Filtering菜单,添加允许或者阻止访问网络的MAC地址IP/MAC Binding菜单,把内网IP与其MAC地址做绑定Custom Services菜单,添加自己需要而路由器默认列表中没有的端口号Schedules菜单,添加时间范围,可与防火墙中的ACL做绑定使用,限制规则生效的时间段Session Settings菜单,设置线程数及超时时间IGMP Configuration菜单,设置组播代理LAN Groups菜单,设置局域网内的组,可以设置单个IP地址为一个组,也可以设置多个IP 地址为一个组,这个组也可以捆绑在防火墙的ACL中做策略使用SIP ALG菜单,开启对SIP的支持六、VPN菜单介绍1、IPSec菜单Basic VPN Setup菜单,设置G-TO-G VPN通道的基本参数,或者是VPN Client的基本参数;Advanced VPN Setup菜单,点击添加IKE Policy的按钮:里面需要添加的是VPN的基本信息,如网关地址、加密类型、验证密钥等:。

WIFI协议详解

WIFI协议详解一、引言WIFI(Wireless Fidelity)是一种无线局域网技术,经过多年的发展已成为现代生活中不可或缺的一部分。

本协议旨在详细介绍WIFI协议的相关内容,包括其定义、工作原理、安全性、性能指标等方面的内容。

二、定义WIFI是一种基于无线电技术的局域网技术,可用于在有线网络不便或不可用的情况下提供无线互联网接入。

它使用无线信号传输数据,允许用户通过无线设备(如电脑、手机、平板等)连接到互联网。

三、工作原理1. 信号传输:WIFI使用无线电波进行信号传输。

无线路由器作为中心设备,通过无线信号将数据从互联网传输到用户设备,或将用户设备发送的数据传输到互联网。

2. 设备连接:用户设备需要支持WIFI功能,并通过WIFI适配器与无线路由器建立连接。

连接建立后,用户设备可以通过路由器与其他设备进行通信。

3. 数据传输:WIFI使用无线信号将数据分为数据包进行传输。

数据包经过无线路由器进行转发,最终到达目标设备。

传输过程中,WIFI协议保证数据的可靠性和完整性。

四、安全性1. 加密方式:WIFI协议支持多种加密方式,如WEP、WPA、WPA2等。

这些加密方式可以有效保护无线网络的安全性,防止未经授权的用户访问网络。

2. 密码设置:用户可以通过无线路由器的管理界面设置WIFI密码,只有拥有密码的用户才能连接到网络。

密码的复杂度和长度对网络的安全性有重要影响。

3. MAC地址过滤:WIFI路由器支持MAC地址过滤功能,用户可以设置只允许特定MAC地址的设备连接到网络,提高网络的安全性。

五、性能指标1. 速度:WIFI协议支持多种速度标准,如802.11a/b/g/n/ac等。

这些标准对应不同的传输速率,用户可以根据需求选择适合的标准。

2. 覆盖范围:WIFI信号的覆盖范围受多种因素影响,如设备功率、天线性能、障碍物等。

用户需要根据实际情况选择合适的设备和布局,以获得良好的信号覆盖。

3. 干扰问题:WIFI信号容易受到其他无线设备或电子设备的干扰,如微波炉、蓝牙设备等。

网件R6300v2原生固件设置无线MAC地址过滤方法

网件R6300v2原生固件设置无线MAC地址过滤方法路由器具有判断网络地址和选择IP路径的功能,它能在多网络互联环境中,建立灵活的连接,可用完全不同的数据分组和介质访问方法连接各种子网,那么网件R6300v2原生固件怎么设置无线MAC地址过滤呢?方法帮助网件R6300v2原生固件如何设置无线MAC地址过滤,固件版本V1.0.4.2_10.0.74将电脑通过网线与路由器相连,将电脑的有线网卡设置为自动获取IP在浏览器中输入网址192.168.1.1,然后在弹出的窗口中输入用户名、密码,登录路由器设置界面在网页界面上点击高级按钮在高级界面中,点击高级设置->无线设置在无线设置界面中,点击下方的设置访问列表在设置访问列表界面,点击添加按钮在添加界面,输入设备名称和MAC地址,点击添加在添加完需要添加的设备后,回到设置访问列表界面,将打开无线访问控制选上,点击应用即可相关阅读:路由器安全特性关键点由于路由器是网络中比较关键的设备,针对网络存在的各种安全隐患,路由器必须具有如下的安全特性:(1)可靠性与线路安全可靠性要求是针对故障恢复和负载能力而提出来的。

对于路由器来说,可靠性主要体现在接口故障和网络流量增大两种情况下,为此,备份是路由器不可或缺的手段之一。

当主接口出现故障时,备份接口自动投入工作,保证网络的正常运行。

当网络流量增大时,备份接口又可承当负载分担的任务。

(2)身份认证路由器中的身份认证主要包括访问路由器时的身份认证、对端路由器的身份认证和路由信息的身份认证。

(3)访问控制对于路由器的访问控制,需要进行口令的分级保护。

有基于IP地址的访问控制和基于用户的访问控制。

(4)信息隐藏与对端通信时,不一定需要用真实身份进行通信。

通过地址转换,可以做到隐藏网内地址,只以公共地址的方式访问外部网络。

除了由内部网络首先发起的连接,网外用户不能通过地址转换直接访问网内资源。

(5)数据加密为了避免因为数据窃听而造成的信息泄漏,有必要对所传输的信息进行加密,只有与之通信的对端才能对此密文进行解密。

路由器的维护与安全设置策略

路由器的维护与安全设置策略路由器是家庭网络中至关重要的设备,它连接了家中的各种设备,并且承担着网络分发和安全保护的功能。

保护和维护路由器的安全至关重要。

在本文中,我们将讨论一些关于路由器维护和安全设置的策略,帮助您更好地保护家庭网络的安全。

路由器维护策略:1. 定期更新路由器固件路由器的固件是其操作系统的核心部分,定期更新路由器固件可以修复一些已知的安全漏洞,增加路由器的性能和稳定性。

您可以定期登陆路由器管理界面,查看是否有最新的固件版本,一般来说,路由器厂商都会定期发布新的固件版本,建议您及时更新。

2. 定期修改管理员密码路由器的管理员密码是保护路由器安全的第一道防线,定期修改管理员密码可以有效防止黑客利用默认密码进行攻击。

建议您选择一个足够复杂的密码,包括大小写字母、数字和特殊字符,避免使用与其他账户相同的密码。

3. 开启防火墙路由器自带的防火墙功能可以阻止一些未经授权的访问和攻击,建议您开启路由器的防火墙功能,并适当配置防火墙规则,限制不必要的网络流量。

4. 启用加密传输在路由器的无线设置中,建议您启用WPA2或更高级别的加密方式,避免使用过于简单的加密方式,如WEP,以免被黑客破解。

5. 禁用远程管理功能路由器的远程管理功能是方便用户远程管理路由器的功能,但是同时也会增加路由器被攻击的风险,建议您禁用路由器的远程管理功能,如果确实需要远程管理,可以通过VPN等安全通道进行。

1. 设置访客网络如果您经常有客人或临时访客接入家庭网络,建议您设置一个独立的访客网络,使访客和家庭设备隔离,避免访客设备对家庭网络的影响。

2. MAC地址过滤路由器支持MAC地址过滤功能,您可以配置路由器只允许特定的设备连接到网络,通过MAC地址过滤可以有效防止未经授权的设备接入网络。

3. 启用网络访问控制在路由器设置中,您可以设置网络访问控制规则,限制特定设备的访问权限,防止恶意设备访问网络。

4. 及时关闭无线网络如果您长时间不使用无线网络,建议您关闭路由器的无线功能,避免无线网络被利用进行攻击。

中文datasheet_CiscoASR9000系列汇聚多业务路由器

产品简介Cisco ASR 9000系列汇聚多业务路由器产品概述Cisco® ASR 9000系列具备卓越的可扩展性、运营商级可靠性、出色的环保设计、高度的灵活性,以及富有吸引力的全新性价比,它为运营商以太网传输领域树立了一个全新的标杆,同时还重新定义了了运营商以太网演进路线。

Cisco ASR 9000系列有两种型号(图1):Cisco ASR 9010路由器和Cisco ASR 9006路由器。

Cisco ASR 9000系列路由器采用Cisco IOS® XR操作系统,并拥有全面的系统冗余特性和完善的网络永续性机制,旨在提供真正的运营商级可靠性。

Cisco ASR 9000系列还提供了服务和应用级智能特性,致力于实现优化的视频交付和移动汇聚。

最后,Cisco ASR 9000系列还可简化并增强服务交付网络的运营和部署工作。

图1. Cisco ASR 9000系列Cisco ASR 9000系列是一款操作简单、面向未来进行优化的平台,采用了下一代硬件和软件。

这款下一代平台的部分亮点包括:•Cisco IOS XR模块化操作系统:Cisco ASR 9000系列采用了Cisco IOS XR操作系统,后者因在核心网部署中大获成功的Cisco CRS运营商级路由系统平台而闻名。

Cisco IOS XR操作系统专为Cisco ASR 9000系列等分布式系统而构建,使用微内核架构来实现真正的模块化。

这种模块化特性可支持软件映像升级或模块变更期间的不间断操作,而丝毫不会影响正常的平台运行。

•完全分布式系统:“Cisco ASR 9000系列以完全分布的方式运行,即所有数据包转发决定和动作都在各个线卡上完成。

这些高密度以太网线卡配备了专门的网络处理器,可提供灵活的编程基础设施以及高密度分层服务质量(H-QoS)服务、安全性、以及集成同步以太网。

Cisco ASR 9000系列的分布式特性通过相应地扩大规模有效改进了永续性,支持诸如双向转发检测(BFD)和以太网运行、管理和维护(E-OAM)等特性。

普联路由器怎么设置mac地址过滤

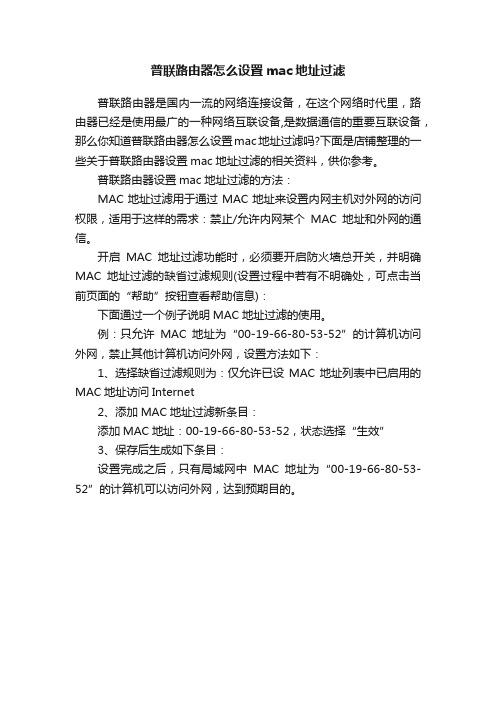

普联路由器怎么设置mac地址过滤

普联路由器是国内一流的网络连接设备,在这个网络时代里,路由器已经是使用最广的一种网络互联设备,是数据通信的重要互联设备,那么你知道普联路由器怎么设置mac地址过滤吗?下面是店铺整理的一些关于普联路由器设置mac地址过滤的相关资料,供你参考。

普联路由器设置mac地址过滤的方法:

MAC地址过滤用于通过MAC地址来设置内网主机对外网的访问权限,适用于这样的需求:禁止/允许内网某个MAC地址和外网的通信。

开启MAC地址过滤功能时,必须要开启防火墙总开关,并明确MAC地址过滤的缺省过滤规则(设置过程中若有不明确处,可点击当前页面的“帮助”按钮查看帮助信息):

下面通过一个例子说明MAC地址过滤的使用。

例:只允许MAC地址为“00-19-66-80-53-52”的计算机访问外网,禁止其他计算机访问外网,设置方法如下:

1、选择缺省过滤规则为:仅允许已设MAC地址列表中已启用的MAC地址访问Internet

2、添加MAC地址过滤新条目:

添加MAC地址:00-19-66-80-53-52,状态选择“生效”

3、保存后生成如下条目:

设置完成之后,只有局域网中MAC地址为“00-19-66-80-53-52”的计算机可以访问外网,达到预期目的。

CISCO无线AP配置手册

配置无线安全参数

选择加密方式: 如 W PA 2 - P S K , 确保安全性能

较高

设定密码:复 杂度要高,长

度要足够

启用MAC过滤: 只允许已知的

设备连接

定期更换密码: 提高安全性

添加无线网络用户

打开无线设置页面

选择添加无线网络 用户选项

输入用户名和密码

保存设置并退出

配置静态IP地址

进入无线AP的管理界面 选择“网络设置”或“接口设置”选项 选 择 需 要 配 置 的 接 口 , 如 L A N 口 或 WA N 口 在IP地址栏中输入需要设置的静态IP地址,如192.168.1.2

启用DHCP功能

配置动态IP地址

配置网关和DNS服务器

配置IP地址池

配置租约时间和地址分配方式

配置DH和DNS服务器

配置DNS服务器

配置步骤:进入无线AP设置界面,找到DNS服务器设置选项,输入正确的DNS服务器地 址

配置作用:DNS服务器用于将域名解析为IP地址,确保网络连接的正常进行

添加标题

添加标题

添加标题

添加标题

查看设备的日志文件,包括系统日 志、网络日志、安全日志等,以监 控设备的运行状况和排查故障

定期备份设备的配置文件和日志文 件,以防止数据丢失和设备故障

备份和恢复配置文件

备份配置文件的重要性:防止数据丢失和意外情况发生 备份配置文件的操作方法:使用FTP或TFTP上传备份文件至服务器 恢复配置文件的操作方法:下载备份文件至设备并重新配置 备份和恢复配置文件的注意事项:确保备份文件完整且可信赖,避免使用不可靠的备份文件

检查接口是否与 连接线匹配

确认接口是否被 其他设备占用

确认接口是否支 持所需的传输速 率

家用无线安全 MAC地址过滤技术解析

家用无线安全 MAC地址过滤技术解析在众多家用无线安全的方法中,MAC地址过滤可以算是比较有价值的一项,其资源消耗几乎可以忽略不计,即使它不能阻止那些知识丰富的攻击者短时间内攻克系统、获取访问权限的企图,它确实可以阻止一些自动化的、靠碰运气来攻击网络安全薄弱环节的攻击者。

因为这些薄弱环节组成了无线访问点的重要部分,MAC过滤可以阻止那些靠运气来攻击无线网络的黑客,这也许可称之为一种有价值的方法吧如何查看自己的MAC地址?先要查到自己机器的MAC地址,单击“开始”→“运行”→输入“cmd”→回车,在出现的命令提示符界面中输“ipconfig /all”→回车,可以得到计算机的MAC地址,其中Physical Address 就是计算机的MAC地址。

我的本本的MAC地址为00-1c-bf-xx-xx-xx。

再在路由器设置中查一下主机的MAC地址,还是从192.168.1.1进入无线路由设置中,进入“高级设置”页面,进入“状态”页面,可以看到我家的主机MAC地址为:00:1C:10:xx:xx:xx(注意此处分隔符为:)。

如何应用MAC地址过滤?首先,查看本地主机的MAC地址。

接下来,在AP(无线接入点)配置MAC地址过滤。

当终端设备检测到AP的信号后,即可发出连接请求,首先是向AP发送身份验证请求,在这个请求中包含目标网络的SSID,SSID需要在AP中设置,如果该网络为开放网络,SSID 就为空,否则就不为空。

AP就是根据客户端发送的SSID来判断是否通过验证,当验证通过后客户端设备就可以连接AP了。

此时就发生了MAC地址过滤,MAC地址过滤有两种方式,第一种是白名单方式,指允许指定的MAC地址的信息通过而拒绝其他的MAC地址通过。

另一种是黑名单方式,指定的MAC地址的信息被拒绝通过外其他的地址均可通过。

其中白名单方式的限制相对比较多,安全性也较高,比较适合终端设备比较固定的场合使用,而黑名单方式主要是为了封堵部分用户而实现的。

解决无线路由器无法连接特定设备的问题

解决无线路由器无法连接特定设备的问题近年来,无线路由器已成为家庭中必不可少的网络设备。

它为我们提供了便捷的无线网络连接,同时也满足了我们对于多设备同时在线的需求。

然而,有时我们可能会遇到一个常见的问题:某些特定设备无法连接到无线路由器。

这种情况让人烦恼,但解决这个问题并不困难。

本文将探讨一些可能导致无线路由器特定设备无法连接的因素,并提供有效解决方案。

一、无线信号干扰无线信号干扰是导致特定设备无法连接到无线路由器的常见原因之一。

无线信号可能受到电子设备(如微波炉、无线电话等)或其他无线设备(如其他无线路由器)的干扰而受损。

因此,我们需要采取相应措施来减少干扰。

首先,将无线路由器放置在离其他电子设备较远的地方。

尽量确保路由器距离微波炉等设备有一定距离,以减少信号干扰。

此外,使用和5GHz两个频段同时提供无线网络,可以帮助你在不同频段间切换,减少干扰。

其次,可通过更改无线信道来减少干扰。

在路由器设置界面中,选择不同的信道可能有助于解决无法连接问题。

通过观察其他无线网络的信道使用情况,并选择一个相对较少使用的信道,可以减少与其他网络的干扰。

二、IP地址冲突IP地址冲突也是导致特定设备无法连接的常见问题之一。

每个设备在网络上都有唯一的IP地址,但当多个设备尝试使用相同的IP地址时,就会导致冲突,从而无法连接到路由器。

解决这个问题的方法是查看特定设备的IP地址,并确保它与网络中的其他设备不冲突。

可以通过在特定设备上运行IP地址分配命令或查看路由器的DHCP分配表来获得正在使用的IP地址。

如果发现冲突,可以将特定设备的IP地址更改为未被使用的地址。

三、MAC地址过滤无线路由器通常具有MAC地址过滤功能,它可以限制哪些设备可以连接到无线网络。

如果你的特定设备未被授权连接到网络,则可能是因为路由器中启用了MAC地址过滤功能。

解决这个问题的方法是在路由器设置界面中查找MAC地址过滤选项,并检查特定设备的MAC地址是否已被添加到允许连接的列表中。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

端口内基于MAC地址过滤的ACL访问控制

2011-09-30 15:44:09

标签:端口安全休闲职场

上一次的工程实例我们解决了CISCO3550交换机的某个端口下面如果只连接了一台主机时的端口安全设置方法,即只有指定的主机才能访问网络,其它的主机(以MAC地址为唯一标识)是无法通过CISCO的这个端口访问网络,这种措施虽然有效,但是却有一定的局限性,具体表现为CISCO3550交换机的很多端口下面是连接有交换机,而且还是普通的二层交换机,这也就相当于一个端口下面有多台主机通过,针对这种情况如何实现只有指定的MAC 地址的主机才能通过呢,最初我们还是想通过端口安全的相关命令来实现,但是发现效果不理想,只是实现了限制连接主机数量的操作,如下所示:

一、限制连接主机的数量

我们通过一系列的实验终于得到了一个结论,即如果CISCO3550的端口下面连接了一台二层交换机,以前我们使用采用的端口安全措施就不怎么有效了,无法实现只有指定的主机的MAC地址才能通过,最多只能限制端口中通过的MAC地址数量的上限,比如我们最大允许5台主机通过CISCO3550交换机的第4端口,操作步骤如下:

3550#conf t

Enter configuration commands one per line. End with CNTL/Z.

3550(config)#inter fa0/4

3550(config-if)#switchport port-security

3550(config-if)#switchport port-security maximum 5

查看端口4的当前配置如下

3550#show run inter fa0/4

Building configuration...

Current configuration : 146 bytes

!

interface FastEthernet0/4

switchport access vlan 66

switchport mode access

switchport port-security

switchport port-security maximum 5

end

这样的设置也是属于端口安全的一种,只不过以上的操作是通过限制通过的主机数量来保护端口的带宽,这在我们的工作实际中倒是也是这样的需要,比如我们开通了一个单位的互联网用户,采用包月制,这样就需要限制这个单位同时上网的主机数量,比如不能超过25台,就可以通过设置这样设置“maximum”的值为“25”来实现。

这种措施是有效的,但是距离我们的要求还有一定的距离,我们还是想实现即使是CISCO3550端口下面连接了一台

普遍的二层交换机,也可以达到只有指定的MAC地址的主机(若干台主机)才可以访问网络的目的。

为了实现这种目标,我们转换了思路,探索通过基于MAC地址的ACL(访问控制列表),结果发现这种方法是行之有效的,如下所示:

二、基于MAC地址的ACL来实现

下面的操作,网络结构是相同的,只不过思想更换为通过ACL来实现,我们以前设置的ACL多是基于IP地址,对于基于MAC的ACL设置较少,其实这两类ACL的设置思路是一致的,步骤如下。

(一)定义一个MAC地址访问控制列表并且命名该列表名为mac0215

#Switch(config)mac access-list extended mac0215

(二)定义MAC地址为1232.1251.2126的主机可以访问任意主机

#Switch(config) permit host 1232.1251.2126 any

#Switch(config) permit any host 1232.1251.2126

(三)进入配置具体端口模式

#Switch(config)interface fa0/4

(四)在该端口上应用名为mac0215的访问列表

#Switch(config)mac access-group mac0215 in

(五)显示配置结果

3550#show run inter fa0/4

Building configuration...

Current configuration : 113 bytes

!

interface FastEthernet0/4

switchport access vlan 66

switchport mode access

mac access-group mac0215 in

end

注意事项

在进行实际测试时发现了一个很有趣的现象,仔细对这个现象进行分析,也进一步加深了CISCO交换机工作原理的理解。

我们写好了基于MAC的ACL,如何来做测试,有两套方案,一套是将cisco3550交换机第四端口上连接一台主机,将其MAC地址修改为

1232.1251.2126,该主机可以正常访问网络(利用带t参数的ping命令来测试),更改为主机的MAC地址为其它值后ping命令显示的结果马上就中断了,说明基于MAC的ACL是有效的。

但是我们还通过另外一套方案进行了测试,即保持主机的MAC地址不变,通过修改ACL 中permit的MAC的值来测试(如先no掉permit host 1232.1251.2126 any ,再写入一条

permit host 1232.1251.2127 any),这时就不是马上不通了,而是会是一个10分钟左右的时延。

为什么会出现这个现象,因为交换机中MAC表有一个老化时间,由于我们这次是采取的在ACL中修改MAC值来指定,那么ACL中的值与实际交换机检测到端口所连接的主机MAC

地址不一致有一个时间差,在这个时间差之内那台主机还是可以访问网络的,过了这个时间,就无法访问网络了。