2014年下半年上网络工程师下午完整试题

2014四川省上半年软考网络工程师下午理论考试试题及答案

15、以下哪种协议属于网络层协议的_______。(B)

A.HTTPS B.ICMP C.SSL D.SNMP

16、系统中有用户user1和user2,同属于users组。在user1用户目录下有一文件file1,它拥有644的权限,如果user2用户想修改user1用户目录下的file1文件,应拥有______权限。(B)

32、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。(D)

A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--

33、在Windows 2000操作系统中,登陆时使用的用户名对应的密码保存的路径______。(B)

19、Windows 2003操作系统有多少个版本_______。(C)

A.2 B.3 C.4 D.5

20、在一个域目录树中,父域与其子域具有________。(C)

A.单项不可传递信任关系 B.双向不可传递信任关系

C.双向可传递信任关系 D.以上都不正确

21、系统中有用户user1和user2,同属于users组。在user1用户目录下有一文件file1,它拥有644的权限,如果user2用户想修改user1用户目录下的file1文件,应拥有______权限。(B)

A.Pentium 133MHz/32M内存/10G硬盘自由空间

B.PentiumII 300MHz/256M内存/10G硬盘自由空间

C.Pentium 100MHz/128M内存/10G硬盘自由空间

D.PentiumII 300MHz/256M内存/500M硬盘自由空间

27、在Windows 2000 Advanced Server最多支持的处理器数量是______。(C)

2014湖北省上半年软考网络工程师下午试题及答案

B.静态网页和程序无法运行

C.任何网页和程序无法运行

D.任何网页可运行,程序无法运行

19、想要完全释放计算机的IP地址在Dos提示符下输入的命令为______。(B)

A.IPCONFIG/ALL B.IPCONFIG/RENEW

C.IPCONFIG/RELEASE D.WINIPCFG

A.白绿/绿/白橙/橙/白蓝/蓝/白棕/棕 B.白绿/绿/白橙/蓝/白蓝/橙/白棕/棕

C.白橙/橙/白绿/绿/白蓝/蓝/白棕/棕 D.白橙/橙/白绿/蓝/白蓝/绿/白棕/棕

11、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。(D)

A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--

20、在使用了shadow口令的系统中,/etc/passwd和/etc/shadow两个文件的权限正确的是:________。(C)

A.-rw-r----- , -r-------- B.-rw-r--r-- , -r--r--r-- C.-rw-r--r-- , -r--------

A.①②③④⑤ B.①③④⑤② C.①⑤ D.⑤④③②①

8、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)

A.NVRAM B.ROM C.RAM D.Flash

9、下列那种配置的计算机可以安装Windows 2000 Server:_______。(B)

A.Pentium 133MHz/32M内存/10G硬盘自由空间

A.744 B.664 C.646 D.746

40、一个文件的权限为“rwxr-----”,那么以下哪个说法是正确的_______?(B)

2014年下半年 网络工程师 应用技术

全国计算机技术与软件专业技术资格(水平)考试2014年下半年网络工程师下午试卷(考试时间14:00~16:30 共150 分钟)1.在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2.在答题纸的指定位置填写准考证号、出生年月日和姓名。

3.答题纸上除填写上述内容外只能写解答。

4.本试卷共4 道题,都是必答题,满分75 分。

5.解答时字迹务必清楚,字迹不清时,将不评分。

6.仿照下面例题,将解答写在答题纸的对应栏内。

例题2014 年下半年全国计算机技术与软件专业技术资格(水平)考试日期是(1)月(2)日。

因为正确的解答是“11 月 4 日”,故在答题纸的对应栏内写上“11”和“4”(参看下表)。

试题一阅读以下说明,根据要求回答下面问题。

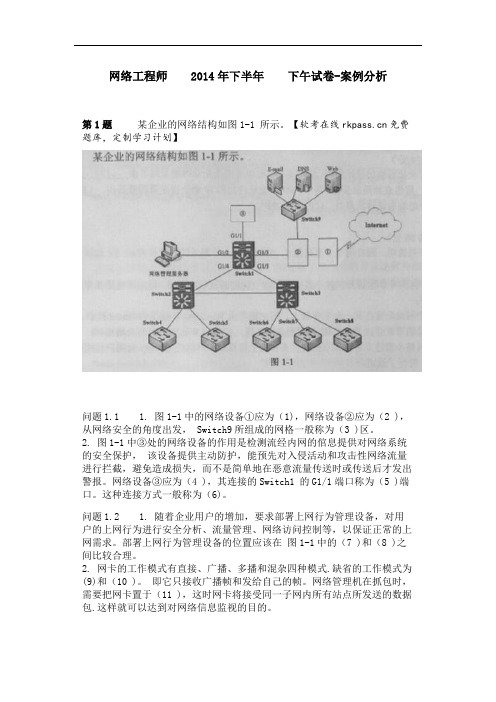

【说明】某企业的网络结构如下图所示。

1、图中的网络设备①应为______,网络设备②应为______,从网络安全的角度出发,Switch9所组成的网络一般称为______区。

2.图中③处的网络设备的作用是检测流经内网的信息,提供对网络系统的安全保护。

该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。

网络设备③应为______,其连接的Switch1的G1/1端口称为______端口,这种连接方式一般称为______。

2、随着企业用户的增加,要求部署上网行为管理设备,对用户的上网行为进行安全分析、流量管理、网络访问控制等,以保证正常的上网需求。

部署上网行为管理设备的位置应该在上图中的______和______之间比较合理。

2.网卡的工作模式有直接、广播、多播和混杂四种模式,默认的工作模式为______和______,即它只接收广播帧和发给自己的帧。

网络管理机在抓包时,需要把网卡置于______,这时网卡将接受同一子网内所有站点所发送的数据包,这样就可以达到对网络信息监视的目的。

3、针对上图中的网络结构,各台交换机需要运行______协议,以建立一个无环路的树状网络结构。

2014年下半年网络工程师下午案例分析试卷真题

网络工程师2014年下半年下午试卷-案例分析第1题某企业的网络结构如图1-1 所示。

【软考在线免费题库,定制学习计划】问题1.1 1. 图1-1中的网络设备①应为(1),网络设备②应为(2 ),从网络安全的角度出发, Switch9所组成的网格一般称为(3 )区。

2. 图1-1中③处的网络设备的作用是检测流经内网的倌息提供对网络系统的安全保护,该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。

网络设备③应为(4 ),其连接的Switch1 的G1/1端口称为(5 )端口。

这种连接方式一般称为(6)。

问题1.2 1. 随着企业用户的增加,要求部署上网行为管理设备,对用户的上网行为进行安全分析、流量管理、网络访问控制等,以保证正常的上网需求。

部署上网行为管理设备的位置应该在图1-1中的(7 )和(8 )之间比较合理。

2. 网卡的工作模式有直接、广播、多播和混杂四种模式.缺省的工作模式为(9)和(10 )。

即它只接收广播帧和发给自己的帧。

网络管理机在抓包时,需要把网卡置于(11 ),这时网卡将接受同一子网内所有站点所发送的数据包.这样就可以达到对网络信息监视的目的。

问题1.3 针对图1-1中的网络结构,各台交换机需要运行(12 )协议.以建立一个无环路的树状网络结构。

按照该协议,交换机的默认优先级值为(13 ),根交换机是根据(14)来选择的。

值小的交换机为根交换机:如果交换机的优先级相同,再比较(15 )。

当图1-1中的Switch1~Switch3之间的某条链路出现故障时,为了使阻塞端口直接进入转发状态,从而切换到备份链路上,需要在Switch1~Switch8上使用(16)功能。

问题1.4 根椐层次化网络的设计原则,从图1-1中可以看出该企业采用由(17 )层和(18 )层组成的两层架构,其中,MAC地址过滤和lP地址绑定等功能是由(19 )完成的,分组的高速转发是由(20 )完成的。

2014年网络工程师考试真题及答案

【问题2】

current configuration:

version 11.3

no service password-encryption

hostname 2501 //路由器名称为2501

!

interface ethernet0

ip address 133.118.40.1 255.255.0.0

media-type 10baset

!

interface ethernet1

no ip address

shutdown

问题3:配置命令的含义如下:

(1) 配置 ras 的拨号用户网络配置信息。 <注1>

包括用户默认子网屏蔽码、默认网关、默认 dns 。

当用户拨入时,服务器自动将配置信息传递给用户。

(2) 设定第一组异步口的用户 ip 地址自动分配。

设置自动分配的 ip 地址来自于 ip 地址池 pool25090 <注2>

问题l:“console”端口是虚拟操作台端口,安装维护人员通过直接连接该端口实施设备配置。

“aux”端口是用于远程调试的端口,一般连接在 modem 上,设备安装维护人员通过远程拨号进行设备连接,实施设备的配置。

问题2:连接参数如下:速率 9600bps、数据位 8 位、奇偶检验无、停止位 2 位。

encapsulation ppp //设置ppp封装

clockrate 1000000

ppp authentication chap //设置ppp认证方法为chap

计算机水平考试中级网络工程师2014年下半年下午真题

计算机水平考试中级网络工程师2014年下半年下午真题(总分:75.00,做题时间:90分钟)一、试题一(总题数:1,分数:20.00)阅读以下说明,根据要求回答下面问题。

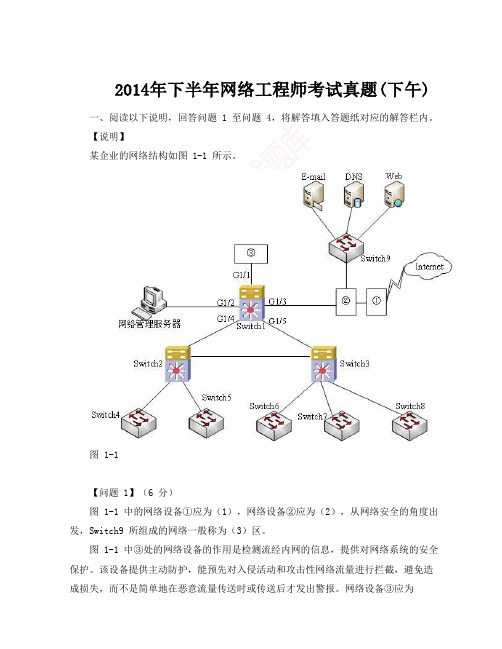

[说明]某企业的网络结构如下图所示。

(分数:20.00)(1).[问题1]1.图中的网络设备①应为______,网络设备②应为______,从网络安全的角度出发,Switch9所组成的网络一般称为______区。

2.图中③处的网络设备的作用是检测流经内网的信息,提供对网络系统的安全保护。

该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。

网络设备③应为______,其连接的Switch1的G1/1端口称为______端口,这种连接方式一般称为______。

(分数:5.00)__________________________________________________________________________________________ 正确答案:()解析:路由器或边界路由器防火墙或统一安全网关(LISG),或其他具有类似功能的网络安全设备 DMZ或非军事入侵防护系统(IPS)或基于网络的入侵防护系统(NIPS) 镜像旁路模式 [解析] 由上图所给出的设备连接信息可知,该企业网络拓扑按分区域、层次化结构进行设计,主要分为网络出口区域、外部服务器区域、核心交换区域、接入交换区域、网络管理区域等。

路由器具有广域网互连、隔离广播信息和异构网互连等能力,是企业网与Internet连接必不可少的网络互连设备。

该企业网要接入Internet,因此需要在企业网的边界(即网络设备①处)部署一台路由器,用于实现边界路由计算;在网络设备④处部署一台防火墙,用于实现服务器区域、企业内网区域和网络出口区域之间的逻辑隔离,提高服务器区域和企业内网区域的网络安全性能。

防火墙中的DMZ区也称为非军事区,它是为了解决安装防火墙后外部网络不能访问内部网络服务器的问题而设立的一个非安全系统与安全系统之间的缓冲区。

2014青海省上半年软考网络工程师上、下午试题及答案

B.用调试模式进入计算机,重新格式化硬盘

C.用应急磁盘启动计算机,准备恢复主引导记录

D.用光驱启动计算机,用恢复控制台准备恢复主引导记录

9、PowerPoint中,有关选定幻灯片的说法中错误的是______。 (D)

A.在浏览视图中单击幻灯片,即可选定。

C.双向可传递信任关系 D.以上都不正确

11、在Windows 2000 Advanced Server最多支持的处理器数量是______。(C)

A.2 B.4 C.8 D.16

12、IP地址是一个32位的二进制数,它通常采用点分________。( C)

A.二进制数表示 B.八进制数表示 C.十进制数表示 D.十六进制数表示

A.静态路由B.直接路由C.动态路由D.以上说法都不正确

38、当在Windows2000下创建分区时,FAT32分区大小的限制是_________。(C)

A.8GB B.16GB C.32GB D.64GB

39、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)

1、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。(A)

A.160.55.112.0 B.160.55.115.0 C.160.55.112.24 D.以上答案都不对

2、CSMA/CD协议在站点发送数据时________。( A)

A.一直侦听总线活动。 B.仅发送数据,然后等待确认。

B.如果要选定多张不连续幻灯片,在浏览视图下按 CTRL 键并单击各张幻灯片。

C.如果要选定多张连续幻灯片,在浏览视图下,按下 shift 键并单击最后要选定的幻灯片。

2014下半年网络工程师考试真题及答案-下午卷

2014下半年网络工程师考试真题及答案-下午卷试题一(共 20 分)阅读以下说明,1 至问题4 ,将解答填入答题纸对应的解答栏内。

【说明】某企业的网络结构如图1-1 所示。

【问题1】(6分)1.图 1-1 中的网络设备①应为(1),网络设备②应为(2 ),从网络安全的角度出发, Switch9 所组成的网格一般称为(3 )区。

2.图 1-1 中③处的网络设备的作用是检测流经内网的倌息.提供对网络系统的安全保护,该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。

网络设备③应为(4 ),其连接的Switch1 的G1/1 端口称为(5 )端口,这种连接方式一般称为(6)。

【参考答案】(1)路由器(2)防火墙(3)非军事或DMZ(4)入侵防御系统或IPS(5)镜像端口(6)旁路模式【问题2】(5分)1.随着企业用户的增加,要求部署上网行为管理设备,对用户的上网行为进行安全分析、流量管理、网络访问控制等,以保证正常的上网需求。

部署上网行为管理设备的位置应该在图1-1 中的(7 )和(8 )之间比较合理。

2. 网卡的工作模式有直接、广播、多播和混杂四种模式,缺省的工作模式为(9)和(10 )。

即它只接收广播帧和发给自己的帧。

网络管理机在抓包时,需要把网卡置于(11 ),这时网卡将接受同—子网内所有站点所发送的数据包.这样就可以达到对网络信息监视的目的。

【参考答案】(7)防火墙(8)路由器(9)广播模式(10)直接模式(11)混杂模式【问题3】(5分)针对图 1-1 中的网络结构,各台交换机需要运行(12 )协议,以建立一个无环路的树状网络结构。

按照该协议,交换机的默认优先级值为(13 ),根交换机是根据(14)来选择的。

值小的交换机为根交换机:如果交换机的优先级相同,再比较(15 )。

当图1-1 中的Switch1~Switch3 之间的某条链路出现故障时,为了使阻塞端口直接进入转发状态,从而切换到备份链路上,需要在 Switch1~Switch8 上使用(16)功能。

2014甘肃省上半年软考网络工程师下午理论考试试题及答案

13、目前网络传输介质中传输安全性最高的是______。(A)

A.光纤 B.同轴电缆C.电话线 D.双绞线

14、目前网络传输介质中传输安全性最高的是______。(A)

A.光纤 B.同轴电缆C.电话线 D.双绞线

15、在Windows 2000 Advanced Server最多支持的处理器数量是______。(C)

A.动态网页和程序无法运行

B.静态网页和程序无法运行

C.任何网页和程序无法运行

D.任何网页可运行,程序无法运行

33、PowerPoint中,有关选定幻灯片的说法中错误的是______。 (D)

A.在浏览视图中单击幻灯片,即可选定。

B.如果要选定多张不连续幻灯片,在浏览视图下按 CTRL 键并单击各张幻灯片。

A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--

12、以下哪条命令可以改变文件file的所有者为Sam________?(B)

A.chmod Sam file B.chown Sam file C.chgrp Sam file D.umask Sam file

A.744 B.664 C.646 D.746

41、CSMA/CD协议在站点发送数据时________。( A)

A.一直侦听总线活动。 B.仅发送数据,然后等待确认。

C.不侦听总线活动 D.当数据长度超过1000字节时需要侦听总线活动。

42、目前网络传输介质中传输安全性最高的是______。(A)

A.用安全模式进入计算机,重新格式化硬盘

B.用调试模式进入计算机,重新格式化硬盘

C.用应急磁盘启动计算机,准备恢复主引导记录

2014年下半年软考网络工程师试题和解析(上午、下午)

2014年11月上午题软考网络工程师试卷真题2014年上半年下午试题网络工程师试题一某单位计划部署园区网络,该单位总部设在A区,另有两个分别设在B区和C 区,各个地区之间距离分布如图1-1所示。

该单位的主要网络业务需求在A区,在网络中心及服务器机房亦部署在A区;B的网络业务流量需求远大于C区;c区的虽然业务流量小,但是网络可靠性要求高。

根据业务需要,要求三个区的网络能够互通并且都能够访问互联网,同时基于安全考虑单位要求采用一套认证设备进行身份认证和上网行为管理。

问题1为了保障业务需求,该单位采用两家运营商接入internet。

根据题目需求,回答下列问题;1.两家运营商的internet 接入线路应部署在哪个区?为什么?2.网络运营商提供的mplsvpn和千兆裸光纤两种互联方式,哪一种可靠性高?为什么?3.综合考虑网络需求及运营成本,在AB区之间与AC区之间分别采用上述那种方式进行互联?问题2根据网路部署需求,该单位采购了相应的网络设备,请根据题目说明及表所规定1-2所示的设备数量及合理的部署位置(注:不考虑双绞线的距离限制)。

【问题3】根据题目要求,在图1-2的方框中画出该单位A区网络拓扑示意图(汇聚层以下不画)试题二(共15分)某公司采用win server 2003 操作系统搭建该公司的企业网站,要求用户在浏览器地址必须输入https:///index,.html或https://117.112.89.67/index.html来访问该公司的网站。

其中,index.html文件存放在网站服务器E:\gsdata目录中。

在服务器上安装完成iis6.0后网站属性窗口[网站],[主目录]选项卡分别如图2-1问题11.按照题目说明。

图2-1中的‘ip地址’文本框中的内容为( 1 ):ssl端口文本框内容为( 2 )2.按图2-2中本地路径文本框中的内容为(3);网址要保障用户通过题目要求的方式来访问网址,必须至少勾选(4 )选题4.备选答案A脚本资源访问 b 读取 c 写入 d 目录浏览问题21.配置该网站时,要在如图2-3所示【目录安全性】选项卡中单击【服务器证书】来获取服务器证书,其中获取服务器证书的步骤顺序如下1生产证书请求文件,2 ca证书挂起(5 )3ca导出证书文件4在IIS服务器上导入安装文件。

2014年下半年中级网络工程师下午试题及答案解析

参考答案2014年下半年网络工程师(下午) 题参考答案试题一问题1: (1) 路由器 (2) 防火墙(3) DMZ 或非军事区 (4) IDS 或入侵检测系统 (5) 镜像端口(6) 旁路方式或并联方式问题2: (7) 路由器 (8) 防火墙注:(7)和(8)可调换 (9) 直接模式 (10) 广播模式 (11) 混杂模式问题3:(12) STP 或生成树 (13) 32768 (14) BID 或网桥标识符 (15) MAC 地址 (16) Uplinkfast 问题4: (17) 核心层 (18) 接入层 (19) 接入层 (20) 核心层试题二问题1: (1) 3389 (2) TCP 取消勾选“允许传入回显请求”,点击“确定”按钮。

18问题2:1、禁止运行所有未知的通用网关接口CGI,提供静态网页 2、将“Active Server Pages”设置为“允许”状态。

问题3: (3) 主目录 (4) 访问权限注:(3)和(4)可调换 (5) SSL问题4: (6) IP 地址 (7) 端口号 (8) 主机头(9) 端口号或主机头问题5: (10) NTFS (11) 磁盘空间限制 (12) 警告等级注:(11)和(12)可调换试题三问题1 (1) NAT 或网络地址转换 (2) ACL 或访问控制列表 (3) 静态 (4) 动态问题2 (5) deny (6) permit ip any 202.102.100.0 0.0.0.255 (7) 61.192.93.100 61.192.93.102 (8) 202.10 2.100.100 202.102.100.102 (9) list 101 pool ISP-B overload (10) 192.168.1.100 61.192.93.100 80 (11) 192.168.1.100 202.102.100.100 80问题3 (12) ip nat outside (13) ip nat outside (14) ip nat inside (15) ip route 61.192.93.0 255.255.255 .0 s0 (16) .ip route 0.0.0.0 0.0.0.0 s1 (17) 配置默认路由,下一跳出口为s0,管理距离为120 问题4 (18) Best-Effort service 或尽力而为服务 (19) Differentiated service 或区分服务 (20)区分服务19试题四问题1 (1) server (2) 192.168.10.254 (3) 255.255.255.0 (4) range (5) trunk (6) no switchport (7) ip (8 ) routing (9) client (10) trunk问题2: 11. permit 12. list 13.192.168.40.1 14. inside 15. outside试题一试题二试题三。

2014云南省上半年软考网络工程师上、下午理论考试试题及答案

1、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。

(D)A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--2、下列对网络服务的描述哪个是错误的:_______。

(C)A.DHCP——动态主机配置协议,动态分配IP地址B.DNS——域名服务,可将主机域名解析为IP地址C.WINS——Windows互联网名称服务,可将主机域名解析为IP地址D.FTP——文件传输协议,可提供文件上传、下载服务3、CSMA/CD协议在站点发送数据时________。

( A)A.一直侦听总线活动。

B.仅发送数据,然后等待确认。

C.不侦听总线活动 D.当数据长度超过1000字节时需要侦听总线活动。

4、Windows 2000活动目录使用________目录协议完成查询与更新。

(B)A.DNS B.LDAP C.TCP/IP D.DHCP5、在Windows Server 2003服务器上配置DHCP服务时,IP地址租约默认是:________。

(B)A.4天 B.8天 C.16天 D.20天6、Windows Server 2003操作系统比Windows 2000 Server操作系统多了下列哪项服务________。

(B)A.NNTP B.POP3 C.SMTP D.FTP7、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。

(A)A.160.55.112.0 B.160.55.115.0 C.160.55.112.24 D.以上答案都不对8、DNS服务器中,的MX记录表示______。

(A)A.邮件记录 B.主机记录 C.资源记录 D.更新记录9、目前网络传输介质中传输安全性最高的是______。

(A)A.光纤 B.同轴电缆C.电话线 D.双绞线10、将FAT分区转化成NTFS分区使用的命令_________。

2014年下半年网络工程师考试真题(下午)

2014年下半年网络工程师考试真题(下午)一、阅读以下说明,回答问题 1 至问题 4,将解答填入答题纸对应的解答栏内。

【说明】某企业的网络结构如图 1-1 所示。

图 1-1【问题 1】(6 分)图 1-1 中的网络设备①应为(1),网络设备②应为(2),从网络安全的角度出发,Switch9 所组成的网络一般称为(3)区。

图 1-1 中③处的网络设备的作用是检测流经内网的信息,提供对网络系统的安全保护。

该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。

网络设备③应为(4),其连接的 Switch1 的 G1/1 端口称为(5)端口,这种连接方式一般称为(6)。

【问题 2】(5 分)1.随着企业用户的增加,要求部署上网行为管理设备,对用户的上网行为进行安全分析、流量管理、网络访问控制等,以保证正常的上网需求。

部署上网行为管理设备的位置应该在图 1-1 中的(7)和(8)之间比较合理。

2.网卡的工作模式有直接、广播、多播和混杂四种模式,缺省的工作模式为(9)和,即它只接收广播帧和发给自己的帧。

网络管理机在抓包时,需要把网卡置于,这时网卡将接受同一子网内所有站点所发送的数据包,这样就可以达到对网络信息监视的目的。

【问题 3】(5 分)针对图 1-1 中的网络结构,各台交换机需要运行(12)协议,以建立一个无环路的树状网络结构。

按照该协议,交换机的默认优先级值为(13),根交换机是根据(14)来选择的,值小的交换机为根交换机;如果交换机的优先级相同,再比较(15)。

当图 I-I 中的 Switchl- Switch3 之间的某条链路出现故障时,为了使阻塞端口直接进入转发状态,从而切换到备份链路上,需要在 Switch1—Switch8 上使用(16)功能。

【问题 4】(4 分)根据层次化网络的设计原则,从图 1-1 中可以看出该企业网络采用了由(17)层和(18)层组成的两层架构其中,MAC 地址过滤和 IP 地址绑定等功能是由(19)完成的,分组的高速转发是由(20)完成的。

2014年11月下半年网络工程师上下午试卷真题及答案介绍

全国计算机技术与软件专业技术资格(水平)考试2014年下半年网络工程师上午试卷●属于CPU中算术逻辑单元的部件是(1)。

(1)A.程序计数器 B.加法器 C.指令寄存器 D.指令译码器【参考答案】B●内存按字节编址从A5000H到DCFFFH的区域其存储容量为(2)。

(2)A.123KB B.180KB C.223KB D.224KB【参考答案】D●计算机采用分级存储体系的主要目的是为了解决(3)的问题。

(3) A.主存容量不足 B.存储器读写可靠性C.外设访问效率D.存储容量、成本和速度之间的矛盾【参考答案】D● Flynn分类法基于信息流特征将计算机分成4类,其中(4)只有理论意义而无实例。

(4)A.SISD B.MISD C.SIMD D.MIMO【参考答案】B●以下关于结构化开发方法的叙述中,不正确的是(5)。

(5) A.总的指导思想是自顶向下,逐层分解B.基本原则是功能的分解与抽象C.与面向对象开发方法相比,更适合于大规模,特别复杂的项目D.特别适合于数据处理领域的项目【参考答案】C●模块A、B和C都包含相同的5个语句,这些语句之间没有联系。

为了避免重复,把这5个语句抽出来组成一个模块D。

则模块D的内聚类型为(6)内聚。

(6) A.功能 B.通信 C.逻辑 D.巧合【参考答案】C●下图是一个软件项目的活动图,其中顶点表示项目里程碑,连接顶点的边表示活动,边的权重表示活动的持续时间,则里程碑(7)在关键路径上,活动GH的松弛时间是(8)。

(7) A.B B.E C.C D.K(8) A.0 B.1 C.2 D.3【参考答案】A D●将高级语言源程序翻译成机器语言程序的过程中,常引入中间代码。

以下关于中间代码的叙述中,不正确的是(9)。

(9) A.中间代码不依赖于具体的机器B.使用中间代码可提高编译程序的可移植性C.中间代码可以用树或图表示D.中间代码可以用栈和队列表示【参考答案】D●甲公司接受乙公司委托开发了一项应用软件,双方没有订立任何书面合同。

2014年11月下半年网络工程师上下午试卷真题及答案

全国计算机技术与软件专业技术资格(水平)考试2014年下半年网络工程师上午试卷●属于CPU中算术逻辑单元的部件是(1)。

(1)A.程序计数器 B.加法器 C.指令寄存器 D.指令译码器【参考答案】B●内存按字节编址从A5000H到DCFFFH的区域其存储容量为(2)。

(2)A.123KB B.180KB C.223KB D.224KB【参考答案】D●计算机采用分级存储体系的主要目的是为了解决(3)的问题。

(3) A.主存容量不足 B.存储器读写可靠性C.外设访问效率D.存储容量、成本和速度之间的矛盾【参考答案】D● Flynn分类法基于信息流特征将计算机分成4类,其中(4)只有理论意义而无实例。

(4)A.SISD B.MISD C.SIMD D.MIMO【参考答案】B●以下关于结构化开发方法的叙述中,不正确的是(5)。

(5) A.总的指导思想是自顶向下,逐层分解B.基本原则是功能的分解与抽象C.与面向对象开发方法相比,更适合于大规模,特别复杂的项目D.特别适合于数据处理领域的项目【参考答案】C●模块A、B和C都包含相同的5个语句,这些语句之间没有联系。

为了避免重复,把这5个语句抽出来组成一个模块D。

则模块D的内聚类型为(6)内聚。

(6) A.功能 B.通信 C.逻辑 D.巧合【参考答案】C●下图是一个软件项目的活动图,其中顶点表示项目里程碑,连接顶点的边表示活动,边的权重表示活动的持续时间,则里程碑(7)在关键路径上,活动GH的松弛时间是(8)。

(7) A.B B.E C.C D.K(8) A.0 B.1 C.2 D.3【参考答案】A D●将高级语言源程序翻译成机器语言程序的过程中,常引入中间代码。

以下关于中间代码的叙述中,不正确的是(9)。

(9) A.中间代码不依赖于具体的机器B.使用中间代码可提高编译程序的可移植性C.中间代码可以用树或图表示D.中间代码可以用栈和队列表示【参考答案】D●甲公司接受乙公司委托开发了一项应用软件,双方没有订立任何书面合同。

2014年上半年软考网络工程师下午试题

全国计算机技术与软件专业技术资格(水平)考试2014 年上半年网络工程师下午试卷(考试时间14:00~16:30共150 分钟)请按下述要求正确填写答题纸1.在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2.在答题纸的指定位置填写准考证号、证件类型、证件号码和姓名。

3.答题纸上除填写上述内容外只能写解答。

4.本试卷共5 道题,全部是必答题,试题一至试题五均为15 分,满分75 分。

5.解答时字迹务必清楚,字迹不清时,将不评分。

6.仿照下面例题,将解答写在答题纸的对应栏内。

例题2014年上半年全国计算机技术与软件专业技术资格(水平)考试日期是(1)月(2)日。

因为正确的解答是“11 月12 日”,故在答题纸的对应栏内写上“11”和“12”(参看下表)。

试题一(共15 分)阅读以下说明,回答问题1 至问题4,将解答填入答题纸对应的解答栏内。

【说明】某学校计划部署校园网络,其建筑物分布如图1-1 所示。

图1-1根据需求分析结果,校园网规划要求如下: 1.信息中心部署在图书馆;2.实验楼部署237 个点,办公楼部署87 个点,学牛宿舍部署422 个点,食堂部署17 个点;3.为满足以后应用的需求,要求核心交换机到汇聚交换机以千兆链路聚合,同时千兆到桌面;4.学校信息中心部署服务器,根据需求,一方面要对服务器有完善的保护措施,另一方面要对内外网分别提供不同的服务;5.部署流控网关对P2P 流量进行限制,以保证正常上网需求。

【问题1】(5 分) 根据网络需求,设计人员设计的网络拓扑结构如图l-2 所示。

请根据网络需求描述和网络拓扑结构回答以下问题。

1.图1-2 中设备①应为(1),设备②应为(2),设备③应为(3),设备④应为(4)。

(1)~(4)备选答案:(每设备限选1 次)A.路由器B.核心交换机C.流控服务器D.防火墙2.设备④应该接在(5)上。

【问题2】(4 分)1.根据题目说明和网络拓扑图,在图1-2 中,介质l 应选用(6),介质2 应选用(7),介质3 应选用(8)。

2014年上半年软考网络工程师试题和解析(上午、下午)

2014年上半年软考网络工程师上午试题及答案网友收集仅供参考●在CPU中,常用来为ALU执行算术逻辑运算提供数据并暂存运算结果的寄存器是(1)。

(1)A.程序计数器 B.累加寄存器 C.程序状态寄存器 D.地址寄存器●某机器字长为n,最高位是符号位,其定点整数的最大值为(2)。

(2)A.2n-1 B.2n-1-1 C.2n D.2n-1●通常可以将计算机系统中执行每一条指令的过程分为取指令、分析和执行指令3步。

若取指令时间为4△t,分析时间为2△t,执行时间为3△t。

按顺序方式从头到尾执行完 600 条指令所需时产为(3)△t。

如果按照执行第i条、分析第i+1条、读取第i+2条重叠的流水线方式执行指令,则从头到尾执行完 600 条指令所需时间为(4)△t。

(3)A.2400 B.3000 C.3600 D.5400(4)A.2400 B.2405 C.3000 D.3009●若用256K * 8bit的存储器芯片,构成地址40000000H到400FFFFFH且按字节编址的内存区域,则需(5)片芯片。

(5)A.4 B.8 C.16 D.32●以下关于进度管理工具Gantt图的叙述中,不正确的是(6)(6)A.能清晰的表达每个任务的开始时间、结束时间和持续时间B.能清晰的表达任务之间的并行关系C.不能清晰的确定任务之间的依赖关系D.能清晰的确定影响进度的关键任务●若某文件系统的目录结构如下图所示,假设用户要访问文件fault.Swf,且当前工作目录为swshare,则该文件的全文件名为(7),相对路径和绝对路径分别为(8)。

(7)A.fault.swf B.flash\fault.swfC.swshare\flash\fault.swfD.\swshare\flash\fault.swf(8)A.swshare\flash\和\flash\ B.flash\和\swshare\flash\C.\swshare\flash\和flash\D.\flash\和\swshare\flash\●在引用调用方式下进行函数调用,是将(9)。

2014年下半年网络工程师下午试题详细解析

题目请自行百度这里只提供解析一,【参考答案】(1)路由器(2)防火墙或其他具有类似功能的网络安全设备(3)非军事/DMZ(4) IPS (入侵防御系统)或IDS (入侵检测系统)(5)镜像(6)旁路方式【试题解析】本题考查网络规划设计方面的相关知识。

本问题主要考査网络拓扑结构。

路由器具有广域网互联、隔离广播信息和异构网络互连等能力,是企业网建设和互联网络建设中必不可少的设备。

从图中的网络拓扑结构可知,设备(1)处于该企业网和Internet之间,因此需要使用路由器进行互联,以实现该企业网路由信息的边界计算网络地址转换等功能。

通常Internet是一个不可信任的网络,而企业内部网络要求是一个可信任的网络。

因此设备(2)需要部署防火墙设备,从而保护内部网络资源不会被外部非授权用户使用,防止内部网络受到外部非法用户的攻击。

防火墙一般按照防护的区域可分为信任区、非信任区以及DMZ区。

其中DMZ区是为了解决安装防火墙后外部网络不能访问内部网络服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区。

这个缓冲区位于企业内部网络和外部网络之间的小网络区域内,在这个小网络区域内可以放置一些必须公开的服务器设施,如企业Web服务器、Mail服务器和DNS等。

另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络,因为这种网络部署,比起一般的防火墙方案,对攻击者来说又多了一道关卡。

入侵防护系统(IPS)兼有防火墙、IDS和防病毒等安全组件的特性,当数据包经过时将对其进行过滤检测,以确保该数据包是否含有威胁网络安全的特征。

如果检测到一个恶意的数据包,系统不但发出警报,还将采取相应措施阻断攻击。

图中设备(3)直接接在交换机1的G1/1接口上(此接口为镜像端口),用于检测、分析和处理从设备(2) 进入交换机1的数据包。

根据网络拓扑结构和安全要求的不同,IPS可以通过旁路接入或者直接串接等方式部署在被检测的网络中。

【参考答案】(7)主交换机或Switch 1 ——(7)和(8)答案可互换(8)防火墙或网络设备②——(7)和(8)答案可互换(9)广播模式——(9)和(10)答案可互换(10)直接模式——(9)和(10)答案可互换(11)混杂模式【试题解析】本问题主要考查上网行为管理设备和网卡的工作模式。

2014年下半年网络规划师真题+答案解析(全国计算机软考)上午选择+下午案例+论文

2014年下半年网络规划师真题+答案解析上午选择1.计算机采用分级存储体系的主要目的是为了()。

A. 解决主存容量不足的问题B. 提高存储器读写可靠性C. 提高外设访问效率D. 解决存储的容量、价格和速度之间的矛盾答案:D本题考查计算机系统基础知识。

存储体系结构包括不同层次上的存储器,通过适当的硬件、软件有机地组合在一起形成计算机的存储体系结构。

例如,由高速缓存(Cache)、主存储器(MM)和辅助存储器构成的3层存储器层次结构存如右图所示。

接近CPU的存储器容量更小、速度更快、成本更高;辅存容量大、速度慢,价格低。

采用分级存储体系的目的是解决存储的容最、价格和速度之间的矛盾。

2.设关系模式R (U,F),其中U为属性集,F是U上的一组函数依赖,那么函数依赖的公理系统(Armstrong公理系统)中的合并规则是指为()为F所蕴涵。

A. 若A→B,B→C,则A→CB. 若Y?X?U,则X→YC. 若A→B,A→C ,则A→BCD. 若A→B,C?B,则A→C答案:C本题考查函数依赖推理规则。

函数依赖的公理系统(即Armstrong公理系统)为:设关系模式R(U,F),其中U 为属性集,F是U上的一组函数依赖,那么有如下推理规则:A1自反律:若Y?X?U,则X→Y为F所蕴涵。

A2增广律:若X→Y为F所蕴涵,且Z?U,则XZ→YZ为F所蕴涵。

A3传递律:若X→Y,Y→Z为F所蕴涵,则X→Z为F所蕴涵。

根据上述三条推理规则又可推出下述三条推理规则:A4合并规则:若X→Y,X→Z,则X→YZ为F所蕴涵。

A5伪传递率:若X→Y, WY→Z,则XW→Z为F所蕴涵。

A6分解规则:若X→Y,Z?Y,则X→Z为F所蕴涵。

若A→B,B→C,则A→C符合规则为A3,即传递规则;若Y?X?U,则X→Y符合规则为A1,即为自反规则:若A→B,A→C ,则A→BC符合规则为A4,即为合并规则;若A→B,C?B,则A→C符合规则为A6,即为分解规则。

2014年下半年 网络工程师(上午 下午) 答案详解

2014年下半年网络工程师(上午+下午)答案详解属于CPU中算术逻辑单元的部件是(1)。

(1)A.程序计数器 B.加法器 C.指令寄存器 D.指令译码器【答案】B【解析】本题考查计算机系统基础知识。

程序计数器、指令寄存器和指令译码器都是CPU中控制单元的部件,加法器是算术逻辑运算单元的部件。

内存按字节编址从A5000H到DCFFFH的区域其存储容量为(2)。

(2)A.123KB B.180KB C.223KB D.224KB【答案】D【解析】本题考查计算机系统基础知识。

从地址A5000H到DCFFFH的存储单元数目为37FFFH(即224*1024)个,由于是字节编址,从而得到存储容量为224KB。

计算机采用分级存储体系的主要目的是为了解决(3)的问题。

(3)A.主存容量不足 B.存储器读写可靠性C.外设访问效率D.存储容量、成本和速度之间的矛盾【答案】D【解析】本题考查计算机系统基础知识。

计算机系统中,高速缓存一般用SRAM,内存一般用DRAM,外存一般采用磁存储器。

SRAM 的集成度低、速度快、成本高,DRAM的集成度高,但是需要动态刷新。

磁存储器速度慢、容量大,价格便宜。

因此,组成分级存储体系来解决存储容量、成本和速度之间的矛盾。

Flynn分类法基于信息流特征将计算机分成4类,其中(4)只有理论意义而无实例。

(4)A.SISD B.MISD C.SIMD D.MIMD【答案】B【解析】本题考査计算机系统基础知识。

Flynn于1972年提出计算平台分类法主要根据指令流和数据流来分类,分为四类:①单指令流单数据流机器(S1SD)SISD机器是一种传统的串行计算机,它的硬件不支持任何形式的并行计算,所有的指令都是串行执行。

并且在某个时钟周期内,CPU只能处理一个数据流。

因此这种机器被称作单指令流单数据流机器。

早期的计算机都是SISD机器。

②单指令流多数据流机器(SIMD)SIMD是采用一个指令流处理多个数据流。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2014年上半年下午试题网络工程师试题一某单位计划部署园区网络,该单位总部设在A区,另有两个分别设在B区和C区,各个地区之间距离分布如图1-1所示。

该单位的主要网络业务需求在A区,在网络中心及服务器机房亦部署在A区;B的网络业务流量需求远大于C区;c区的虽然业务流量小,但是网络可靠性要求高。

根据业务需要,要求三个区的网络能够互通并且都能够访问互联网,同时基于安全考虑单位要求采用一套认证设备进行身份认证和上网行为管理。

问题1为了保障业务需求,该单位采用两家运营商接入internet。

根据题目需求,回答下列问题;1.两家运营商的internet 接入线路应部署在哪个区?为什么?2.网络运营商提供的mplsvpn和千兆裸光纤两种互联方式,哪一种可靠性高?为什么?3.综合考虑网络需求及运营成本,在AB区之间与AC区之间分别采用上述那种方式进行互联?问题2根据网路部署需求,该单位采购了相应的网络设备,请根据题目说明及表所规定1-2所示的设备数量及合理的部署位置(注:不考虑双绞线的距离限制)。

【问题3】根据题目要求,在图1-2的方框中画出该单位A区网络拓扑示意图(汇聚层以下不画)试题二(共15分)某公司采用win server 2003 操作系统搭建该公司的企业网站,要求用户在浏览器地址必须输入https:///index,.html或https://117.112.89.67/index.html来访问该公司的网站。

其中,index.html文件存放在网站服务器E:\gsdata目录中。

在服务器上安装完成iis6.0后网站属性窗口[网站],[主目录]选项卡分别如图2-1问题11.按照题目说明。

图2-1中的‘ip地址’文本框中的内容为( 1 ):ssl端口文本框内容为( 2 )2.按图2-2中本地路径文本框中的内容为(3);网址要保障用户通过题目要求的方式来访问网址,必须至少勾选(4 )选题4.备选答案A脚本资源访问 b 读取 c 写入 d 目录浏览问题21.配置该网站时,要在如图2-3所示【目录安全性】选项卡中单击【服务器证书】来获取服务器证书,其中获取服务器证书的步骤顺序如下1生产证书请求文件,2 ca证书挂起(5 )3ca导出证书文件4在IIS服务器上导入安装文件。

配置完成后,当用户登陆该网站时,通过验证CA的签名来确认数字证书的有效性,从而 6 。

CA颁发给web网站的数字证书不包括7 。

图2-3 图2-46-7备选答案:6,a 验证网站的真伪b判断用户的权限c 加密发完服务器的数据d解密所接受的客户端数据7a证书的有效期b网站的公钥c证书的序列号d网站的私钥问题3配置该网站时,在图2-3的窗口中单击【安全通信】栏目中的【编辑】按钮,弹出如图2-4所示窗口,按题目要求。

客户端浏览器只能通过https方式访问服务器,此时应勾选图2-4中的框,如果要求客户端和服务器进行双向认证,此时应勾选图2-4 框。

问题4HTTPS用于在客户计算机和服务器之间提供安全通信,广泛用于因特网上安全敏感的应用,例如10 应用。

https使用安全套子层(ssl)进行信息交换。

Ssl目前版本是3.0,被ietf定义在RFC6101中。

Ietf对ssl进行升级后的继任者是1110 备选答案如下a网络聊天b网络视频c网上交易 d 网络下载问题5使用https 能不能确保服务器自身安全?【试题三】共20分某单位网络拓扑结构如图3-1所示,在linux系统下构建DNS服务器,在DHCP服务器和web服务器。

要求如下。

1.路由器连接各个子网的接口信息如下:(1)路由器e0 的ip地址192.168.1.1/25(2)路由器e1 的ip地址192.168.1.129/25(3)路由器e2 的ip地址192.168.2.1/25(4)路由器e3 的ip地址192.168.2.33/252.子网1和子网2内的客户机通过DHCP服务器动态分配ip地址:3.服务器设置固定的IP地址,其中(1)DNS服务器采用bind构建,IP地址为192.168.2.2(2)DHCP服务器IP地址为192.168.2.3(3)web服务器网卡eth0的IP地址为92.168.2.4 eth1的IP地址为92.168.2.34问题1请完成3-1web服务器eth1的配置。

Bootproto=staticOnboot=yesHwaddr=08;00;27;24;f8;9hNetmask=Ipaddress=Gateway=Type=EthernetName=”system eth1”Ipv6intt=no问题2请完成DNS服务器上的配置Device=eth0Bootproto=staticOnboot=yesHwaddr=08;00;27;24;f8;9hNetmask=Ipaddress=Gateway=Type=EthernetName=”system eth0”Ipv6init=no问题3在7 8 9处填写恰当的内容在Linux系统中设置域名解析服务器,已知域名服务器上文件named.conf的部分内容如下:options{Directory”/var/named”;Hostname””Allow-query {any;};Allow-recursion {A:B:C:D};Recursion yes;};Acl ”A” {192.168.1.0/25};Acl ”B” {192.168.1.128/25};Acl ”C” {192.168.2.0/29};Acl ”D” {192.168.1.32/29};View ”A”{Match-clients{a;}:Recursion yes;Type master;File “ zone A”};};Match-clients{ANY;}:Recursion yes;Type master;File “ zone B”};}; zone A 文件的部分配置如下:www in A 192.168.2.4 zone B 文件的部分配置如下:www in A 192.168.2.34IP地址7 不允许使用该dns进行递归查询,子网1和子网2的客户端访问时,该dns解析返回的ip地址分别为8 和9 .7.备选答案A 192.168.1.8B 192.168.1.133C 192.168.2.10 D192.168.2.68和9 备选答案A 192.168.2.4B 192.168.2.34 C192.168.2.4或192.168.2.34D192.168.2.3或192.168.2.34问题4 DHCP服务器配置Authoritative;ddns-update off;default-lease-time 604800;max-lease-time 604800allow unknow-clients;option domain-name-servers 192.168.2.2;ddns-update-style none;allow client-update;subnet 192.168.0.0 netmask 255.255.255.248 {option routers 192.168.2.33;range 192.168.2.35 192.168.2.38;}根据这个文件内容。

该DHCP服务器默认租期多少1天?,DHCP客户机能获得ip 地址范围是从——到———,获得DNS服务器IP地址为———。

试题【四】20某企业总部设立在A地,在B地有分支机构,分支机构和总部需要在网络上进行频繁的数据传输,该企业采用isecvpn虚拟专用技术实现分支机构和总部直接的安全,快捷,经济的跨区域网络连接。

该企业网络拓扑图如下:问题3配置ipsec vpn时要注意隧道两端配置参数必须对应匹配,否则vpn配置将会失败以routerB为例配置ipsec vpn ,请完成相关的配置命令。

routerB (config)#access-list 102 permit ip 13 //定义需要通过vpn加密的地址routerB(config)#crypto isakmp 14routerB(config)# crypto isakmp policy 10routerB(config-isakmap)#authentication pre-sharerouterB(config-isakmap)#encryption desrouterB(config-isakmap)#hash md5routerB(config-isakmap)#group 2routerB(config)# crypto isakmp indentity addressrouterB(config)#crypto isakmp key abc001 address 15 //设置的共享密routerB(config-isakmap)# model turnelrouterB(config)#crypto map abc001 10 ipsec-isakmp问题4根据题目要求。

企业分机构与总部之间采用ipsec vpn技术互联,ipsec是iete为保证在internet上传输数据的安全保密性而制定的协议,该协议在 17 层,用于保证认证用户ip数据包。

Ipsec vpn 可使用模式有两种,其中 18 模式的安全性较强, 19 模式安全性较弱,需要定义ike协商策略,该策略由 20 进行定义。