IIS日志分析

日志分析工具LogParser介绍

⽇志分析⼯具LogParser介绍摘要: 微软动态CRM专家罗勇,回复321或者20190322可⽅便获取本⽂,同时可以在第⼀间得到我发布的最新博⽂信息,follow me!下载完毕安装后,打开安装⽬录 C:\Program Files (x86)\Log Parser 2.2 ,将其中的⽂件 LogParser.exe 复制到 C:\Windows\System32 ⽂件夹中,这样在cmd或者PowerShell中就可以直接使⽤命令分析⽇志了,也可以⽅便的查看帮助。

打开界⾯输⼊ logparser 结果如下:如果IIS 没有启动Log功能(默认安装情况下不启⽤),建议先启⽤。

在服务器上输⼊ INETMGR 打开 Internet Infomation Services (IIS) Manager ,打开IIS上的LoggingIIS⽇志默认情况下是没有记录Bytes Sent和Bytes Received两个字段的,建议勾选。

从Directory: 就知道IIS⽇志存放的路径。

如果访问量很⼤,IIS Log⽂件会很⼤,打开⿇烦,可以考虑每个⽇志⽂件达到多⼤的时候⽣成⼀个新⽂件来记录IIS ⽇志。

将 IIS Log拿到后就可以⽤Log Parser对它进⾏分析了,我这⾥查看⼀个⽂件所有记录,以另外⼀种格式来看看。

⾸先截图原⽂是啥样的,不是很好阅读。

我是⽤下⾯语句来以另外⼀种格式化⼀下以另外⼀种形式展⽰:logparser "select * from D:\u_ex190322.log" -o:datagrid展⽰的样⼦如下:默认只展⽰10⾏,可以点击下⾯的【All rows 】按钮。

列太多,我选⼀些列来看看。

logparser "select date,time,c-ip,cs-method,cs-uri-stem,cs-uri-query,sc-status,sc-bytes,cs-bytes,time-taken from D:\u_ex190322.log" -o:datagrid效果如下图:我这⾥简单对⼏个列的含义做个说明(为本⼈理解,不对正确性做保证):当然也可以做⼀些统计,⽐如统计耗时超过10s 的请求数量:logparser "select count(*) from D:\u_ex190322.log where time-taken >=10000"当然还可以导出部分请求,⽰例如下:logparser "select date,time,c-ip,cs-method,cs-uri-stem,cs-uri-query,sc-status,sc-bytes,cs-bytes,time-taken from D:\u_ex190322.log where time-taken >=10000" -o:datagrid 在打开的新窗⼝中是可以显⽰所有符合条件记录(使⽤【All rows 】按钮),然后⽤ Ctrl + A 全选,Ctrl + C 复制,可以直接粘贴到Excel 中。

IIS攻击与日志

IIS攻击与日志不管在操作系统上进行了多么精心的配置,不管网络的安全根基打的多么的好,运行其上的脆弱的应用程序总是能轻松的将它们化为乌有。

INTERNET信息服务(IIS)是WINDOWS 2000服务器上应用最广泛的服务,作为微软的主流WEB服务器,IIS遍布全球的服务器上,因此,几乎所有的IIS漏洞都可能成为一次全球性蠕虫袭击的源头,漏洞发现----蠕虫来袭,几乎成了WINDOWS 2000服务器大灾难的一般规律,尽管发现的漏洞都已经一一提供了补丁,但是还是让很多网管和媒体手忙脚乱一阵,而我们要做好IIS的安全防范,日志是很重要的安全检查手段之一,下面,我们有必要首先了解一些IIS攻击的基本知识。

知识点之一:HTTP请求过程简介浏览器一般是图形界面的,因此我们图形界面后面所发生的详细细节。

实际上,它的请求过程是这样的:首先,你看到的网址通过DNS来转换成的IP地址,你的计算机会同这个IP地址建立TCP连接,连接建立后,就开始HTTP请求过程了,以下是一个完整的HTTP请求过程,首先我们点击/download/Tue Aug 12 11:47:28 2003 正在连接:80Tue Aug 12 11:47:28 2003 正在连接 [IP=66.111.34.91:80]Tue Aug 12 11:47:29 2003 已连接.Tue Aug 12 11:47:29 2003 GET /download/ HTTP/1.1Tue Aug 12 11:47:29 2003 Host: Tue Aug 12 11:47:29 2003 Accept: */*Tue Aug 12 11:47:29 2003 Referer: /download/Tue Aug 12 11:47:29 2003 User-Agent: Mozilla/4.0 (compatible; MSIE 5.00;Windows 98)Tue Aug 12 11:47:30 2003 HTTP/1.1 200 OKTue Aug 12 11:47:30 2003 Date: Tue, 12 Aug 2003 04:46:42 GMTTue Aug 12 11:47:30 2003 Server: ApacheTue Aug 12 11:47:30 2003 Last-Modified: Mon, 09 Jun 2003 02:47:17 GMTTue Aug 12 11:47:30 2003 Content-Type: text/plain由于HTTP是基于文本,所以它非常容易看懂,在浏览器里我们输入的请求是这样的:/download/这是在请求打开虚拟目录里的DOWNLOAD目录,而这个虚拟目录实际上影射的是系统里的一个实际目录:比如说是c:\wwwroot\download\所以在服务器看来,这个请求就是这样的:GET /download/ HTTP/1.1这里举的例子是请求一个目录,请求一个文件也是一样的,比如说我们请求的是:/download/index.html在服务器看来是:GET /download/index.html HTTP/1.1如果这个文件是存在的,而且服务器运行正常,那么服务器就会返回index.html的数据,并通过浏览器对数据的解析,呈现出我们平时看到的页面,在成功的获取了文件的数据的情况下,服务器会产生HTTP 200 OK的应答记录。

IIS日志分析方法及工具

IIS⽇志分析⽅法及⼯具IIS⽇志建议使⽤W3C扩充⽇志⽂件格式,这也是IIS 5.0已上默认的格式,可以指定每天记录客户IP地址、⽤户名、服务器端⼝、⽅法、URI资源、URI查询、协议状态、⽤户代理,每天要审查⽇志。

如图1所⽰。

IIS 的WWW⽇志⽂件默认位置为 %systemroot%\system32\logfiles\w3svc1\,(例如:我的则是在C:\WINDOWS\system32\LogFiles\W3SVC1\),默认每天⼀个⽇志。

建议不要使⽤默认的⽬录,更换⼀个记录⽇志的路径,同时设置⽇志访问权限,只允许管理员和SYSTEM为完全控制的权限。

如图2所⽰。

如果发现IIS⽇志再也不记录了,解决办法:看看你有没有启⽤⽇志记录:你的⽹站--> 属性 -->“⽹站”-->“启⽤⽇志”是否勾选。

⽇志⽂件的名称格式是:ex+年份的末两位数字+⽉份+⽇期。

( 如2002年8⽉10⽇的WWW⽇志⽂件是ex020810.log )IIS的⽇志⽂件都是⽂本⽂件,可以使⽤任何编辑器或相关软件打开,例如记事本程序,AWStats⼯具。

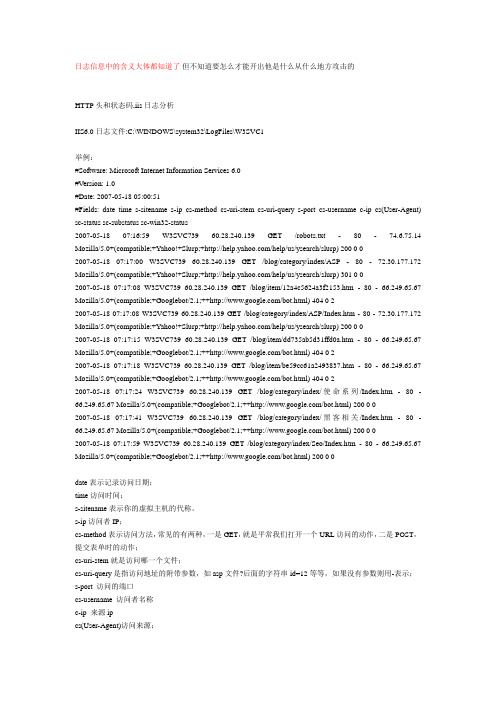

开头四⾏都是⽇志的说明信息#Software ⽣成软件 #Version 版本 #Date ⽇志发⽣⽇期 #Fields 字段,显⽰记录信息的格式,可由IIS⾃定义。

⽇志的主体是⼀条⼀条的请求信息,请求信息的格式是由#Fields定义的,每个字段都有空格隔开。

字段解释data ⽇期 time 时间 cs-method 请求⽅法 cs-uri-stem 请求⽂件 cs-uri-query 请求参数 cs-username 客户端⽤户名 c-ip 客户端IP cs-version 客户端协议版本 cs(User-Agent) 客户端浏览器 cs(Referer) 引⽤页下⾯列举说明⽇志⽂件的部分内容(每个⽇志⽂件都有如下的头4⾏): #Software: Microsoft Internet Information Services 6.0 #Version: 1.0 #Date: 2007-09-21 02:38:17 #Fields: date time s-sitename s-ip cs-method cs-uri-stem cs-uri-query s-port cs-username c-ip cs(User-Agent) sc-status sc-substatus sc-win32-status2007-09-21 01:10:51 10.152.8.17 - 10.152.8.2 80 GET /seek/images/ip.gif - 200 Mozilla/5.0+(X11;+U;+Linux+2.4.2-2+i686;+en-US;+0.7) 上⾯各⾏分别清楚地记下了远程客户端的:连接时间 2007-09-21 01:10:51 IP地址 10.152.8.17 - 10.152.8.2 端⼝ 80 请求动作 GET /seek/images/ip.gif - 200 返回结果 - 200 (⽤数字表⽰,如页⾯不存在则以404返回)浏览器类型 Mozilla/5.0+ 系统等相关信息 X11;+U;+Linux+2.4.2-2+i686;+en-US;+0.7附:IIS的FTP⽇志IIS的FTP⽇志⽂件默认位置为%systemroot%\system32\logfiles\MSFTPSVC1\,对于绝⼤多数系统⽽⾔(如果安装系统时定义了系统存放⽬录则根据实际情况修改)则是C:\winnt\system32\logfiles\ MSFTPSVC1\,和IIS的WWW⽇志⼀样,也是默认每天⼀个⽇志。

IIS服务器日志分析详解

IIS服务器日志分析详解查看服务器IIS服务器日志是在Windows文件夹.>>>>system32>>LogFiles>>W3SVC1下的.Log文件。

打开一个IIS的日志,我们在最上边大约第三行能够看到一个表头,像这样:#Fields: date time s-sitename s-ip cs-method cs-uri-stem cs-uri-querys-port cs-username c-ip cs(User-Agent) sc-status sc-substatus sc-win32-status 这是日志每行中每个字段的名称,我们看到的"200 0 64"是最后3个,那就是sc-status sc-substatus sc-win32-status 这三个了,来看看这三个是什么东西: sc-status:HTTP协议的状态.HTTP协议的状态代码为200,这个可能大家不熟悉,但是,HTTP404找不到文件,HTTP500内部服务器错误,这两个状态代码大家应该很熟悉了吧? 不错,这个200,其实就是这个的一种,HTTP200就是文件被正常的访问了,只有这个数字是200以外的数字,才说明访问出现了错误(比如上面说的 404文件找不到等).sc-substatus:HTTP子协议的状态.一般来说网站都是不使用子协议的,所以这个代码为0就是很正常的,我们完全可以不用管它.sc-win32-status:Win32状态.这只是表示客户端是否为32位系统的代码.如果被32位的系统访问,那么这里记录的就是0,如果被64位系统访问,那么这里记录的就是64……比如说:2007-12-03 07:33:25 61.135.145.208 - *.*.*.* 80 GET/index/119.htm - 304 Baiduspider+ (+/search/spider.htm) 这就意味着百度蜘蛛在2007-12-03 07:33:25爬过/index/119.htm这一页,它发现这页是没有更新过的。

利用IIS日志分析网站安全问题

利用IIS日志分析网站安全问题内容摘要:随着网站制作技术的普及,网站的安全问题越来越严重,而分析IIS 日志是一种比较常用,比较有效的方法,文章由此出发,介绍了如何分析IIS 日志,利用日志发现安全问题,进而加强安全防范。

关键字:日志、安全、措施IIS提供了一套相当有效的安全管理机制,并且也提供了一套强大的日志文件系统,而IIS日志文件一直都是网站管理人员查找“病源”的有利工具,通过对日志文件的监测,可以找出有疑问的痕迹,得到网站的访问,操作记录,以及系统的问题所在。

1、IIS日志简介1.1 什么是IIS日志II即为Internet Information Server,是英特网信息服务的意思,是一个World Wide Web server。

而这个World Wide Web server的服务一般有三个步骤,第一是服务请求,包含用户端的众多基本信息,如IP地址、浏览器类型、目标URL等。

第二是服务响应,Web服务器接收到请求后,按照用户要求运行相应的功能,并将信息返回给用户。

如果出现错误,将返回错误代码。

第三是追加日志,服务器将对用户访问过程中的相关信息以追加的方式保存到日志文件中。

IIS日志记录了网站服务器接收,处理请求以及运行错误等各种原始信息。

即它可以记录访问者的一举一动,不管访问者是访问网站,还是上传文件,不管是成功还是失败,日志都以进行记录。

1.2 IIS日志文件的存放通过你的网站--> 属性-->“网站”-->“启用日志”是否勾选可以看到日志文件是否启用。

IIS6.0日志文件默认位置为%systemroot%\system32\logfiles\w3svc1\,默认每天一个日志。

不要使用默认的目录,更换一个记录日志的路径,如果不换日志的路径,不对日志进行保护,会很容易被入侵者找到并把日志中的痕迹毁掉,因此建议不要使用默认目录,设置日志文件的访问友限,只允许管理员SYSTEM为完全控制的权限。

iis 日志 理解

IIS(Internet Information Services)是一个由微软开发的Web服务器平台,它提供了强大的功能和工具,以支持Web应用程序的开发和部署。

IIS的日志功能是它的重要特性之一,可以帮助管理员更好地了解和监控Web服务器的活动。

IIS日志记录了Web服务器处理的所有请求和响应,包括HTTP请求、HTTP响应、错误消息和其他相关信息。

这些日志可以帮助管理员了解服务器的负载情况、性能问题、安全问题和访问者的行为等。

IIS日志文件通常存储在Web服务器的日志目录中,例如C:\inetpub\logs\LogFiles。

这些日志文件通常以日期和时间命名,例如ex130904.log表示2013年9月4日的日志文件。

要理解IIS日志文件,需要了解其中的常见项目和格式。

以下是一些常见的IIS日志项目:Date - 日志记录的日期和时间。

Time - 请求的到达时间。

Client - 客户端的IP地址或域名。

User - 访问者的用户名(如果已认证)。

Method - HTTP请求的方法,例如GET、POST等。

URL - 请求的URL地址。

Protocol - HTTP协议的版本。

Status - HTTP响应的状态码,例如200表示成功,404表示未找到页面等。

Bytes - 响应的大小(以字节为单位)。

Referrer - 访问页面的来源页面或URL。

Agent - 访问者的浏览器类型和操作系统信息。

通过分析这些项目,可以了解Web服务器的活动情况,例如请求的数量、访问者的来源、页面的响应时间等。

此外,还可以通过比较不同日期的日志文件来了解服务器的负载趋势和性能问题。

除了默认的日志记录,IIS还支持自定义日志记录。

可以使用LogEventProvider属性来添加自定义的日志事件。

通过自定义日志记录,可以记录特定的信息或事件,例如数据库查询、应用程序错误等。

在分析IIS日志文件时,可以使用多种工具和技术。

iis 日志 理解

iis 日志理解IIS(Internet Information Services)是一款由微软公司开发的Web服务器软件。

它的主要功能是处理客户端发送的HTTP请求并发送响应。

在IIS的运行过程中,会生成大量的日志记录,包含了服务器的运行状态、请求的信息以及错误信息等。

理解IIS日志对于服务器的运维和网站的优化非常重要。

IIS日志的格式一般为文本文件,以扩展名“.log”结尾。

每条日志记录一般占用一行,包含了多个字段,包括日期、时间、客户端IP 地址、请求方法、请求URL、HTTP状态码、响应大小等。

在理解IIS日志之前,我们首先需要了解一些常见的日志字段:1.日期和时间:表示日志记录的日期和时间,方便了解事务的发生时间。

2.客户端IP地址:指客户端请求的来源IP地址,可以通过分析客户端IP地址来统计访问量、追踪用户等。

3.请求方法:客户端发起的请求方法,常见的有GET、POST、PUT 等,表示请求的动作。

4.请求URL:客户端请求的统一资源定位符(URL),标识了需要访问的资源位置。

5.HTTP状态码:服务器对客户端请求的处理结果,常见的有200(成功)、404(未找到)等。

6.响应大小:服务器返回给客户端的响应大小,单位一般是字节。

理解IIS日志对于服务器的运维非常关键。

通过分析日志可以了解服务器的运行状态,发现潜在的问题,并及时采取措施进行处理。

比如,可以通过分析日志的访问量来合理调整服务器的负载,避免过载;可以根据客户端IP地址来进行访问控制,防止恶意攻击;可以通过分析HTTP状态码来了解服务器的响应状况,发现问题并进行修复等。

此外,IIS日志还可以用于网站的优化工作。

通过分析日志可以了解用户的访问行为,了解用户的兴趣、偏好,从而根据用户需求进行网站内容的优化。

此外,还可以根据日志中的搜索引擎关键词来了解用户的需求,进一步优化网站的SEO(Search Engine Optimization)工作。

IIS日志分析范文

IIS日志分析范文IIS(Internet Information Services)日志是IIS服务器记录和存储的访问日志,包含了客户端请求的详细信息。

对IIS日志进行分析可以帮助管理员了解和优化网站的性能、安全性和用户行为等方面。

在本文中,我们将介绍IIS日志的结构和内容,并探讨如何对其进行分析。

一、IIS日志的结构和内容1.IP地址:客户端的IP地址。

2.时间戳:请求的时间和日期。

3.HTTP方法:请求的方法,如GET、POST等。

4.URL:请求的URL地址。

5.协议:请求使用的协议,如HTTP、HTTPS等。

6.状态码:服务器返回给客户端的状态码。

7.字节数:请求和响应的字节数。

9.用户代理:请求的客户端浏览器和操作系统信息。

除了上述基本字段,IIS日志还可以包含其他自定义字段,如Cookie、SessionID等。

这些字段的存在可以帮助分析用户行为和进行用户追踪。

二、IIS日志的分析方法对于IIS日志的分析,主要可以从以下几个方面进行:1.网站性能分析:通过分析请求的响应时间和字节数等信息,可以了解网站的性能瓶颈,并进行优化。

例如,可以根据请求的URL和时间戳来识别出访问量最高的页面,从而进行页面的缓存和性能优化。

2.安全事件分析:通过分析IIS日志中的IP地址、状态码和用户代理等信息,可以识别和跟踪潜在的安全事件,如恶意请求、扫描和暴力破解等。

例如,可以根据IP地址的访问频率和请求的URL来判断是否存在恶意攻击,进而采取相应的防御措施。

3. 用户行为分析:通过分析IIS日志中的Referer、URL和用户代理等信息,可以了解用户的访问行为和偏好,从而进行用户分群和个性化推荐。

例如,可以根据Referer和URL来判断用户的关键字和访问路径,进而为用户提供相关的推荐内容和广告。

4.基础统计分析:通过对IIS日志进行基本的统计分析,可以了解网站的访问量、流量和访客数等基本指标,从而进行营销和广告投放。

网页版iis日志分析工具

网页版iis日志分析工具

早上朋友介绍了个网页版iis日志分析工具,感觉很不错,分享给大家,案例参考:/iis.php。

分析界面如下:

该日志分析工具可以实时的分析iis日志,分析的蜘蛛包括百度、搜狗、搜搜、雅虎、谷歌、有道、以及微软必应。

进入工具界面,有详细的每一天的蜘蛛访问情况统计。

详细的统计页面如图:

查看百度蜘蛛详情如下有统计访问时间蜘蛛ip记录访问的页面以及返回的状态码。

网页版iis日志分析工具安装方法:

1、访问网址/share/link?shareid=89104&uk=3054088325下载iis网页版日志分析工具压缩包

2、解压缩文件里面有iis.php文件,打开后修改第六行日志在服务器的路径

3、修改143行网址,改为你要分析日志的网址。

比如“”不要有斜杠

4、上传iis.php到网站根目录,然后在浏览器中访问/gongju/1014.html 转载请注明出处技术交流qq94775541

文章来源于:/article-26499-1.html。

windows系统IIS日志分析

windows系统IIS⽇志分析⼀、IIS⽇志介绍: 1.IIS简介: IIS全称Internet Information Services,是由微软公司提供的基于运⾏Microsoft Windwos的互联⽹基本服务,IIS是⼀种Web(⽹页)服务组件,其中包括Web服务器、FTP服务器、NNTP服务器和SMTP服务器,分别⽤于⽹页浏览、⽂件传输、新闻服务和邮件发送等⽅⾯,它使得在⽹络(包括互联⽹和局域⽹)上发布信息成了⼀件很容易的事。

IIS可设置的内容包括:虚拟⽬录及访问权限、默认⽂件名称、⽬录浏览。

2.IIS⽇志的路径: Server 2003,路径为:C:\WINDOWS\system32\LogFiles; Server 2008/R2,路径为:C:\inetpub\logs\LogFiles。

Win10系统默认的IIS服务是关闭的,如果需要开启服务,参考: 3.W3C扩展⽇志⽂件格式: 转⾃博客: 下⾯是⼀段常见的IIS⽣产的W3C扩展WEB⽇志: 2011-09-01 16:02:22 GET /Enterprise/detail.asp 70.25.29.53 http:/ /www /searchout.asp 202 17735 369 4656 date time s-ip cs-method cs-uri-stem cs-uri-query s-port(#7) cs-username c-ip cs(User-Agent) cs(Cookie) cs(Referer) cs-host sc-status sc-substatus sc-win32-status time-taken 这个⽇志可以解读为:IP是70.25.29.53,来⾃"/searchout.asp"的访客,在2011-09-01 16:02:22,访问(GET)了主机的/Enterprise/detail.asp,访问成功,得到17735字节数据。

IIS日志分析工具

运行

安装完成第一个文件之后,解压第二个文件,直接运行LPS.者日志目录都可以:

2. 创建查询 点击“Create a new queyr”按钮,修改查询语句中的“LOGFILEPATH”:

3. 修改日志类型查询 设置日志类型,然后点击查询:

大神你好这篇文章写的非常棒但是我有一个疑问针对你提出的第三个场景中的优化您文章中说到使用标签跳转来避免打开新浏览器的问题你说的标签是powerbi中的书签功能吗另外这个要怎么去实现这个

IIS日 志 分 析 工 具

发现一个强大的图形化IIS日志分析工具:Log Parser Studio。

安装

1. 需要先安装Log Parser 下载地址:

如何查看iis日志 HTTP头和状态码,iis日志分析

日志信息中的含义大体都知道了但不知道要怎么才能开出他是什么从什么地方攻击的HTTP头和状态码,iis日志分析IIS6.0日志文件:C:\WINDOWS\system32\LogFiles\W3SVC1举例:#Software: Microsoft Internet Information Services 6.0#V ersion: 1.0#Date: 2007-05-18 05:00:51#Fields: date time s-sitename s-ip cs-method cs-uri-stem cs-uri-query s-port cs-username c-ip cs(User-Agent) sc-status sc-substatus sc-win32-status2007-05-18 07:16:59 W3SVC739 60.28.240.139 GET /robots.txt - 80 - 74.6.75.14 Mozilla/5.0+(compatible;+Yahoo!+Slurp;+/help/us/ysearch/slurp) 200 0 02007-05-18 07:17:00 W3SVC739 60.28.240.139 GET /blog/category/index/ASP - 80 - 72.30.177.172 Mozilla/5.0+(compatible;+Yahoo!+Slurp;+/help/us/ysearch/slurp) 301 0 02007-05-18 07:17:08 W3SVC739 60.28.240.139 GET /blog/item/12a4c5624a3f2153.htm - 80 - 66.249.65.67 Mozilla/5.0+(compatible;+Googlebot/2.1;++/bot.html) 404 0 22007-05-18 07:17:08 W3SVC739 60.28.240.139 GET /blog/category/index/ASP/Index.htm - 80 - 72.30.177.172 Mozilla/5.0+(compatible;+Yahoo!+Slurp;+/help/us/ysearch/slurp) 200 0 02007-05-18 07:17:15 W3SVC739 60.28.240.139 GET /blog/item/dd735ab5d31ffd0a.htm - 80 - 66.249.65.67 Mozilla/5.0+(compatible;+Googlebot/2.1;++/bot.html) 404 0 22007-05-18 07:17:18 W3SVC739 60.28.240.139 GET /blog/item/be59cc61a2493837.htm - 80 - 66.249.65.67 Mozilla/5.0+(compatible;+Googlebot/2.1;++/bot.html) 404 0 22007-05-18 07:17:24 W3SVC739 60.28.240.139 GET /blog/category/index/使命系列/Index.htm - 80 - 66.249.65.67 Mozilla/5.0+(compatible;+Googlebot/2.1;++/bot.html) 200 0 02007-05-18 07:17:41 W3SVC739 60.28.240.139 GET /blog/category/index/黑客相关/Index.htm - 80 - 66.249.65.67 Mozilla/5.0+(compatible;+Googlebot/2.1;++/bot.html) 200 0 02007-05-18 07:17:59 W3SVC739 60.28.240.139 GET /blog/category/index/Seo/Index.htm - 80 - 66.249.65.67 Mozilla/5.0+(compatible;+Googlebot/2.1;++/bot.html) 200 0 0date表示记录访问日期;time访问时间;s-sitename表示你的虚拟主机的代称。

IIS日志位置及查看方法

二、Internet信息服务日志

1、FTP日志默认位置:%systemroot%\system32\logfiles\msftpsvc1\,默认每天一个日志

2、WWW日志默认位置:%systemroot%\system32\logfiles\w3svc1\,默认每天一个日志

三、Scheduler服务日志默认位置:%systemroot%\schedlgu.txt

怎么查看IIS【如何查看IIS日志】iis日志存放位置 及 查看方法

IIS:控制面板--管理工具--internet信息服务

网站的IIS日志是在空间里面看的、要登陆到空间里面的一个IIS日志里面看、IIS日志一般都很大的、看会有点。。

一、应用程序日志、安全日志、系统日志、DNS日志默认位置:%systemroot%\system32\config,默认文件大小512KB,管理员都会改变这个默认大小。

1、安全日志文件:%systemroot%\system32\config\SecEvent.EVT

2、系统日志文件:%systemroot%\system32\config\SysEvent.EVT

3、应用程序日志文件:%systemroot%\system32\config\AppEvent.EVT

304 未修改 — 未按预期修改文档。

305 使用代理 — 必须通过位置字段中提供的代理来访问请求的资源。

306 未使用 — 不再使用;保留此代码以便将来使用。

4xx 客户机中出现的错误

400 错误请求 — 请求中有语法问题,或不能满足请求。

401 未授权 — 未授权客户机访问数据。

200 和404,301同属码及其含义。

采集iis日志

采集iis日志全文共四篇示例,供读者参考第一篇示例:IIS(Internet Information Services)是一种由Microsoft开发的用于托管和管理Web应用程序的软件服务。

在运行Web应用程序时,IIS会生成日志文件来记录网站的访问情况和其他相关信息。

采集这些日志文件对于了解网站的运行状况和优化网站性能非常重要。

下面我们将介绍如何采集IIS日志,并利用日志数据来分析网站的访问情况和优化网站性能。

一、采集IIS日志1. 打开IIS管理器在Windows服务器上打开IIS管理器。

可以在“控制面板”中找到“IIS管理器”选项,或者在服务器上搜索“inetmgr”打开IIS管理器。

2. 配置日志文件在IIS管理器中,找到要配置日志文件的网站,右键点击该网站,选择“属性”。

然后在“网站属性”窗口中选择“W3C扩展日志文件”,点击“属性”按钮,在“属性”窗口中可以对日志文件进行配置,包括日志文件的存储路径、日志文件的格式、日志文件的最大大小等。

3. 启用日志在“属性”窗口中,在“日志文件”选项卡中找到“启用日志”,勾选该选项启用日志功能。

可以根据需要选择其他日志配置选项,然后点击“确定”保存设置。

4. 检查日志文件确认已经配置了日志文件后,可以在指定的日志文件存储路径下查看生成的日志文件。

通常,IIS默认将日志文件存储在“C:\inetpub\logs\LogFiles”下。

可以使用文本编辑器或日志分析工具来查看日志文件。

1. 分析日志文件格式在开始分析IIS日志之前,首先需要了解日志文件的格式。

在配置日志文件时选择了W3C扩展日志文件格式,日志文件将会以特定格式记录每次网站访问的详细信息,包括访问时间、请求的URL、用户的IP地址、响应状态码等。

可以查阅IIS官方文档中关于日志文件格式的说明来了解每个字段的含义。

2. 使用日志分析工具为了更方便地分析大量的日志数据,可以使用专门的日志分析工具,例如AwStats、LogParser等工具。

面向网络营销的IIS日志分析系统

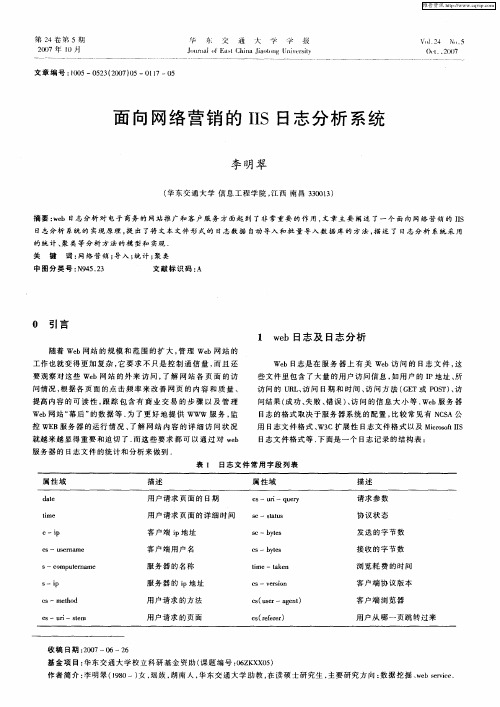

日志 文 件 格 式 等 . 面是 一 个 日志记 录 的 结 构 表 : 下

表 1 日志 文 件 常 用 字段 列 表

收 稿 日期 : 0 0 2 2 7— 6— 6 0 基 金 项 目 : 东 交 通 大 学校 立 科 研 基 金 资 助 ( 题 编 号 :6 K X 5 华 课 0Z X 0 )

中 图 分 类 号: 952 N 4 .3

文 献 标 识 码 : A

0 引言 1 w b日志及 日志 分 析 e

随 着 We b网站 的 规 模 和 范 围 的扩 大 , 理 We 管 b网 站 的

工作 也 就 变 得 更 加 复 杂 , 要 求 不 只是 控 制 通 信 量 , 且 还 它 而 要 观 察 对 这 些 We b网 站 的 外 来 访 问 , 了解 网 站 各 页 面 的访

维普资讯

第 2 4卷 第 5期 20 0 7年 l 0月 文 章 编 号 :0 5—0 2 (0 7)5—0 1 10 5320 0 17—0 5

毕 尔 交 通 大 学

学

报

Ⅵ , 2 N【. l 4 15

(| . 2 0 )- . 0 7 t

中 . 以 用 S LS R E 可 Q E V R的 数 据 转 换 服 务 ( a rnf m tn D t Ta s r a o a o i

SrcsD S 实 现 文 本数 据 导 人 数 据 库 的功 能 . ev e, T ) i 具 体 的实 现 方 法是 : 根据 文 本 日志 文 件 中 记 录 的 字 段 先 在 S LS R E 中创 建 相关 的 数 据 库 和 表 . 在 就 可 以 用 数 Q VR E 现 据库表的“ 导人 数 据 ” 务 选 项 通 过 “ T 任 D S导 人 / 出 向导 ” 导 来 手 动 的导 人 日志 数 据 了 .

C#分析IIS日志(Log)

C#分析IIS⽇志(Log)由于最近⼜要对 IIS⽇志 (Log) 分析,以便得出各个搜索引擎每⽇抓取的频率,所以这两天⼀直在尝试各个办法来分析 IIS ⽇志 (Log),其中尝试过:导⼊数据库、Log parser、Powsershell 等等⽅法,最后改⽤的是c# 读取 IIS ⽇志的⽅法,性能最好,定制化也⽐较能满⾜需求。

读取 100M 的 log⽇志,⼤概10⼏秒就能完成,下⾯是⼀个读取IISlog⽇志分析各个爬⾍来的数量的例⼦://百度爬⾍标识符号: Baiduspider//⾕歌爬⾍标识符号: Googlebot//搜狗爬⾍标识符号: Sogou+web+spider//搜搜爬⾍标识符号: Sosospiderprivate void button1_Click(object sender, EventArgs e){int Baidubot = 0, Googlebot = 0, Sogoubot = 0, Sosobot = 0;//log ⽇志的⽬录string url = textBox1.Text.Trim();FileStream fs = new FileStream(url, FileMode.Open, FileAccess.Read, FileShare.ReadWrite);#region循环读取⽂本,并统计各个爬⾍次数using (StreamReader sr = new StreamReader(fs, System.Text.Encoding.Default)){string line = string.Empty;while (!string.IsNullOrEmpty(line = sr.ReadLine())){if (line.Contains("Baiduspider")){++Baidubot;}else if (line.Contains("Googlebot")){++Googlebot;}else if (line.Contains("Sogou+web+spider")){++Sogoubot;}else if (line.Contains("Sosospider")){++Sosobot;}}}#endregionlabel2.Text = "搜索引擎光顾次数:\n\r\n\r";label2.Text += "百度:" + Baidubot + "\n\r\n\r";label2.Text += "⾕歌:" + Googlebot + "\n\r\n\r";label2.Text += "搜狗:" + Sogoubot + "\n\r\n\r";label2.Text += "搜搜:" + Sosobot + "\n\r\n\r";}。

什么是IIS访问日志?如何查看IIS日志?

sc-substatus:协议子状态,记录HTTP子状态代码。

sc-win32-status:Win32状态,记录Windows状态代码。

sc-bytes:服务器发送的字节数。

如何查看IIS日志?

Windows2003环境中,IIS日志默认存储路径:C:\WINDOWS\system32\LogFiles\ ,在LogFiles文件夹下,存在多个IIS日志文件夹,每个IIS日志文件夹对应一个站点日志。当然IIS日志文件存储位置也可以根据自己的实际情况,在IIS管理器中重新设定。

"304" : Not Modified 客户端已经执行了GET,但文件未变化

"305" : Use Proxy 请求的资源必须从服务器指定的地址得到

"306" 前一版本HTTP中使用的代码,现行版本中不再使用

"100" : Continue 客户必须继续发出请求

"101" : witching Protocols 客户要求服务器根据请求转换HTTP协议版本 200交易成功

"200" : OK 交易成功

"307" : Temporary Redirect 申明请求的资源临时性删除

"400" : Bad Request 错误请求,如语法错误

"401" : Unauthorized 请求授权失败

cs(User-Agent):用户代理,客户端浏览器、操作系统等情况。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

二、通过IIS日志检测入侵攻击1、认识IIS日志IIS日志默认存放在System32\LogFiles目录下,使用W3C扩展格式。

下面我们通过一条日志记录来认识它的格式2005-01-0316:44:57218.17.90.60GET/Default.aspx-80-218.17.90.60Mozilla/4.0+(compatible;+MSIE+6.0;+Windows+NT +5.2;+.NET+CLR+1.1.4322)200002005-01-0316:44:57:是表示记录的时间;218.17.90.60:表示主机的IP地址;GET:表示获取网页的方法/Default.aspx:表示浏览的网页的名称,如果此外的内容不是你网站网页的名称,那就表示可能有人在用注入式攻击对你的网站进行测试。

如:“/msadc/..蜡..蜡..蜡../winnt/system32/cmd.exe/c+dir”这段格式的文字出现在浏览的网页后面就表示有攻击者尝试能否进入到你的系统目录下。

-80:表示服务器的端口。

-218.17.90.60:表示客户机的IP地址。

如果在某一时间或不同时间都有大量的同一IP对网站的连接那你就要注意了。

Mozilla/4.0+(compatible;+MSIE+6.0;+Windows+NT+5.2;+.NE T+CLR+1.1.4322):表示用户的浏览器的版本操作系统的版本信息200:表示浏览成功,如果此处为304表示重定向。

如果此处为404则表示客户端错误未找到网页,如果服务器没有问题但出现大量的404错误也表示可能有人在用注入式攻击对你的网站进行测试。

2、检测IIS日志的方法明白了IIS日志的格式,就可以去寻找攻击者的行踪了。

但是人工检查每一条数据几乎是不可能的,所以我们可以利用Windows本身提供了一个命令findstr。

下面以寻找05年1月1日日志中包含CMD字段为例演示一下它的用法。

IIS日志路径已设为D\w3c Cmd提示符下输入:findstr"cmd"d\w3c\ex050101.log回车。

怎么同一个IP出现了很多,那你可要注意了!下面是我写的几个敏感字符,仅供参考,你可以根据自己系统、网页定制自己的敏感字符,当然如果你根据这些字符作一个批处理命令就更方便了。

cmd、'、\\、..、;、and、webconfig、global、如果你感觉findstr功能不够直观强大,你可以AutoScanIISLogFilesV1.4工具。

它使用图形化界面一次可以检测多个文件。

下载地址:/Software/View-Software-1585.html如果你感觉这些IIS日志中的信息记录还不够多,那么你可以做一个隐藏网页,凡是登陆到网站上都会先定向到该网页,然后你可以在该网页中添加代码,获取用户的IP、操作系统、计算机名等信息。

并将其输入到数据库中,这样即使一个攻击者使用动态的IP只要他不换系统,即使删除了IIS日志,你也可以把他找出来。

三、通过查看安全日志检测是否有成功的入侵如果你你启用了登陆事件、策略更改、账户登陆、系统事件的成功失败的审核,那么任何成功的入侵都将在安全日志中留下痕迹推荐的作法:1、建议每天最少检查一次安全日志。

推荐重点检查的ID事件529:登录失败,试图使用未知用户名或带有错误密码的已知用户名进行登录。

528:用户成功登录到计算机上。

539:登录失败:登录帐号在登录尝试时被锁定。

此事件表明有人发动密码攻击但未成功,因而导致账户锁定682:用户重新连接到一个已经断开连接的终端服务器会话上。

终端服务攻击683:用户在没有注销的情况下与终端服务器会话断开连接。

终端服务攻击624:一个用户帐号被创建。

625:更改了用户账户类型626:启用了用户账户629:禁用了用户账户630:删除了用户账户以上5个事件可能是一个攻击者试图通过禁用或删除发动攻击时使用的账户来掩盖他们的踪迹。

577:用户试图执行受到权限保护的系统服务操作。

578:在已经处于打开状态的受保护对象句柄上使用权限。

577、578事件中详细信息中特权说明SeTcbPrivilege特权:此事件可以表明一个用户通过充当操作系统的一部分来试图提升安全权限,如一个用户试图将其账户添加到管理员组就会使用此特权SeSystemTimePrivilege特权:更改系统时间。

此事件可表明有一个用户尝试更改系统时间SeRemoteShutDownPrivilege:从远程系统强制关闭SeloadDriverPrivilege:加载或卸载驱动程序SeSecurityPrivilege:管理审计和安全日志。

在清除事件日志或向安全日志写入有关特权使用的事件是发生SeShutDownPrivilege:关闭系统SeTakeOwnershipPrivilege:取得文件或其他对象的所有权.此事件可表明有一个攻击者正在通过取得一个对象的所有权来尝试绕过当前的安全设置517:日志事件被清除或修改。

此事件可以表明一个攻击者企图通过修改或删除日志文件来掩盖他们的踪迹612:更改了审计策略。

此事件可以表明一个攻击者企图通过修改审计策略来掩盖他们的踪迹如为了掩盖删除日志文件的踪迹他可能先关闭系统事件的审核。

2、通过筛选器来查看重要性事件方法:点击事件查看器窗口中的查看菜单,点击筛选,点击筛选器,定义自己的筛选选项,确定即可。

3、在查看完成之后备份事件方法:点击事件查看器窗口中的操作菜单,点击导出列表,选择保存路径和文件名,如果保存类型选择了“文本文件(制表符分隔)”,将会保存为文本文件。

如果保存类型选择了“文本文件(逗号分隔)”,将会保存为Excel 文件。

当然也可以选择另存日志文件。

如果感觉这样保存麻烦也可以使用微软的resourceKit工具箱中的dumpel.exe配合计划任务可以实现定期备份系统日志。

4、删除检查过的日志文件,日志文件越少越容易发现问题。

5、配合系统日志程序日志检测可疑内容6、使用EventCombMT工具EventCombMT是一个功能强大的多线程工具,它可同时分析许多服务器中的事件日志,为包含在搜索条件中的每一台服务器生成一个单独的执行线程。

利用它你可以定义要搜索的单个事件ID或多个事件ID,用空格分格定义一个要搜索的事件ID范围。

如:528>ID<540 将搜索限定为特定的事件日志。

如:只搜索安全日志将搜索限定为特定的事件消息。

如:成功审计将搜索限制为特定的事件源。

搜索事件说明内的特定文本。

定义特定的时间间隔以便从当前日期和时间向后扫描注:要使用该工具您需要安装WindowsServer2003ResourceKitTools.安装完成后在命令提示符下输入EventCombMT即可下载地址:/downloads/details.aspx?FamilyID=9d467a69-57ff-4ae7-96ee-b18c4790cffd&DisplayLang=en四、通过端口检测入侵攻击端口是攻击者最喜欢的进入的大门,所以我们要养成查看端口的习惯1、通过netstat命令。

CMD提示符下netstat-ano:检测当前开放的端口,并显示使用该端口程序的PID。

netstat-n:检测当前活动的连接如果通过以上命令发现有不明的端口开放了,不是中了木马就是开放新的服务。

处理方法:打开任务管理器,在查看菜单下选择列,勾选PID,点击确定。

然后根据开放端口使用的PID在任务管理器中查找使用该端口的程序文件名。

在任务管理器杀掉该进程。

如果任务管理器提示杀不掉,可以使用ntsd 命令,格式如下:c:\>ntsd-cq-pPID。

如果使用该PID的进程不是单独的程序文件而是调用的Svchost或lsass(现在有很多木马可以做到这一点)。

那么需要你有很志业的知识才能查找到。

我的经验是下面的几种方法配合使用在服务中查找使用Svchost或lsass的可疑服务。

在命令提示符下输入tasklist/svc可以查看进程相关联的PID和服务。

利用Windows优化大师中的进程管理去查找Svchost或lsass中可疑的.dll。

检查System32下最新文件:在命令提示符sytem32路径下输入dir/od 利用hijackthis工具可以查出系统启动的程序名和dll文件.下载地址:/soft/3992.htm 发现可疑的dll后如果不知道是否为病毒文件去Google吧2、使用ActivePort软件ActivePort软件安装后用的是图形化界面,它可以显示所有开放的端口,当前活动的端口,并可以将端口、进程、程序名路径相关联。

并且可以利用它来中断某个活动的连接五、通过进程监控可疑程序如果发现不正常的进程,及时杀掉,如果在任务管理器中无法杀掉可以去查找可疑的服务,将服务关闭后再杀,当然也可以在提示符下利用ntsd命令。

格式为:ntsd-cq-pPID六、利用Svcmon.exe(serviceMonitoringTool)监视已安装的服务这个工具可以用来监视本地或者是远程计算机服务的状态改变,当它发现一个服务开始或者是停止的时候,这个工具将会通过发e-mail或者是ExchangeServer来通知你知道。

要想使用这个工具需要安装ResourceKit。

但是去MS的网站/downloads/details.aspx?FamilyID=9d467a69-57ff-4ae7-96ee-b18c4790cffd&DisplayLang=en下载的ResourceKit安装后没有找到这个工具,其实还有很多工具这个ResourceKit没有。

可能这是一个简单的ResourceKit包。

后来又安装了2003 光盘上的SupportTools也没找到它。

我使用了2000的ResourceKit安装光盘,安装后,在2003上一样可以使用。

不过我用了后发现系统会不稳定,所以最好找2003的ResourceKit安装光盘。

这个工具由两部分组成,Svcmon.exe在你安装好ResourceKit后,默认的位于C:\ProgramFiles\ResourceKit 文件夹下,你要将其拷贝到%SystemRoot%\System32下,然后在命令提示符下输入Smconfig将打开配置向导。

是图形界面,注意在ExchangeRecipients那里添如你要提醒的用户的Email。

其他的按照指示做就可以了。

如果发现有不正常的服务可以使用ResourceKit中的Instsrv.exe移除服务使用格式:instsrvservicenameRemove七、检测System32下的系统文件在安装好系统后和安装新的软件后对System32文件夹做备份,然后用COMP命令定期检查该文件的内容查找可疑的文件夹或文件。