2020软考软件设计师试题(11)

2020年软考《软件设计师》模拟测试题及答案

2020年软考《软件设计师》模拟测试题及答案1. 虚拟存贮管理系统的基础是程序的_(1)_理论。

这个理论的基本含义是指程序执时往往会_(2)_访问内存贮。

程序的_(1)_表现在_(3)_和_(4)_上。

_(3)_是指最近被访问的存贮单元可能马上又要被问。

_(4)_是指马上被访问的单元,而其附近的单元也可能马上被访问。

根据这个理论,Denning提出了工作集理论。

工作集是进程运行时被频繁地访问的页面集合。

在进程运行时,如果它的工作页面都在_(5)_器内,能够使该进程有效地运行,否则会出现频繁的页面调入/调出现象。

供选择的答案(1):A.局部性B.全局性C.动态性D.虚拟性(2):A.频繁地B.均匀地C.不均匀地D.全面地(3)、(4):A.数据局部性B.空间局部性C.时间局部性D.数据全局性E.空间全局性F.时间全局性(5):A.外部存贮B.主存贮C.辅助存贮D.虚拟存贮参考答案:(1)A (2) C (3) C (4) B (5) B2. 在段页式管理的存贮器中,实存等分为_(6)_、程序按逻辑模块分成_(7)_。

在多道程序环境下,每道程序还需要一个_(8)_作为用户标志号。

每道程序都有对应的_(9)_。

一个逻辑地址包括_(8)_x、段号s、页号p和页内地址d四个部分。

假设总长度为22位的逻辑地址格式分配如下:21~20位 x;19~14位 s;13~ 11位p;10~0位d。

若 x, s, p, d均以二进制数表示,其转换成的物理地址为_(10)__。

供选择的答案(6)-(8):A.段B.页C.基D.模块E.区域F.段号G.页号H.基号I.模块号J.区域号(9):A.一个段表和一个页表B.一个段表和一组页表C.一组段表和一个页表D.一组段表和一组页表(10):A. x×220十s×214十p×211十dB. ((x)十x十p)×211十dC. (((x)十s)十p)十dD.(((x)十s)十p)×2^11十d[注]式中(Y)表示地址为 Y的单元的内容(要注意段页式有几次寻址,比如,通过基号得到段表受地址(x),在通过段号得到此段的页表首址(x)+s,段表、页表,基地址+偏移量就是直接加,不用基地址移位,只有在页内才有移位,应该是移11位)参考答案:(6)B (7)A (8)H (9)B (10)D3. 在多媒体的音频处理中,因为人所敏感的声频为_(11)_赫兹(HZ),所以,数字音频文件中对音频的采样频率为_(12)_赫兹(HZ)。

软考高项2020年11月真题

2020 年下半年信息系统项目管理师上午综合知识真题1、()使系统的描述及信息模型的表示与客观实体相对应,符合人们的思维习惯,有利于系统开发过程中用户与开发人员的交流和沟通。

A.原型化方法B.面向对象方法C.结构化方法D.面向服务的方法2、TCP/IP 模型中,()协议属于网络层的协议。

A.ARP B.SNMP C.TCP D.FTP3、()不属于关系型数据库。

A.Oracle B.MySQL C.SQLserver D.MongoDB4、影院向消费者线上提供订票、卖品优惠及其他会员服务,线下提供商品或服务,此模式称为()A.O2O B.B2B C.B2G D.C2C5、()不属于人工智能技术的应用。

A.机器人B.自然语言理解C.扫码支付D.图像识别6、区别于传统资产,数据资产具有的独特特征是()。

A.共享性B.时效性C.增值性D.量化性7、区块链在()网络环境下,通过透明和可信规则,构建可追溯的块链式数据结构,实现和管理事务处理。

A.分布式B.集中式C.关系式D.共享式8、软件工程需求分析阶段,使用实体联系图表示()模型。

A.行为B.数据C.功能D.状态9、在CMMI 连续式模型中,“技术解决方案”过程域属于()过程组。

A.过程管理B.工程C.项目管理D.支持10、关于软件测试的描述,不正确的是()。

A.软件测试从已知的条件开始,有预知的结果B.软件测试过程可以事先设计,进度可以事先确定C.软件测试可分为单元测试、集成测试、系统测试等D.软件测试的工作内容包括定位和修改错误11、企业应用集成中,()超越了数据和系统,由一系列基于标准的、统一数据格式的工作流组成。

A.应用集成B.过程集成C.功能集成D.表示集成12、关于信息安全的描述,不正确的是()。

A.数据安全属性包括秘密性、完整性、可用性B.信息的完整性是指信息随时可以正常使用C.内容安全包括信息内容保密、信息隐私保护等D.数据安全是静态安全,行为安全是动态安全13、()不属于无线网络安全技术或协议。

最新版精选2020年软考工程师完整版

2020年软考工程师题库588题[含答案]一、多选题1.SQLServer用事件探测器可以帮助排除故障和解决问题,创建跟踪的步骤如下哪些是正确的?(ABCD)A.从“模板名称”下拉菜单为你创建跟踪选择一个模板B.“事件探查器”主界面打开后,从“文件”菜单选择“新跟踪”C.在“跟踪名称”文本框中输入你想要为这个跟踪创建的跟踪名称D.修改这些默认的选项设置。

通过点击“显示全部事件”和“显示全部列”复选框来查看其他的选项。

2.HASH加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost2563.机房出入控制措施包括:(ABCD)A.机房接待前台须核查弄清业务系统安全区域的来访者的身份,并记录其进入和离开安全区域的日期与时间B.机房须告知进入安全区的来访者,该区域的安全要求和紧急情况下的行动步骤C.可采用强制性控制措施,对来访者的访问行为进行授权和验证D.要求所有进出机房人员佩带易于辨识的标识4.直击雷:直接击在(ABCD)并产生电效应.热效应和机械力的雷电放电。

B.构建物C.地面突进物D.大地或设备5.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意6.硬件设备的使用管理包括(ABCD)。

A.严格按硬件设备的操作使用规程进行操作B.建立设备使用情况日志,并登记使用过程C.建立硬件设备故障情况登记表D.坚持对设备进行例行维护和保养7.使用配有计算机的仪器设备时,不应该做的有:(ABCD)A.更改登机密码和系统设置B.自行安装软件C.玩各种电脑游戏D.将获得的图像.数据等资料存储在未予指定的硬盘分区上8.实体安全技术包括(ABD)。

A.环境安全C.人员安全D.媒体安全9.静电的危害有(ABCD)。

A.导致磁盘读写错误,损坏磁头,引起计算机误动作B.造成电路击穿或者毁坏C.电击,影响工作人员身心健康D.吸附灰尘10.计算机信息系统设备处于不同雷电活动地区,其雷电电磁场强度有很大差异,根据这一差异,将被防护空间分为下列哪些防护区?(ABCD)A.直击雷非防护区(LPZOA)B.直击雷防护区(LPZOB)C.第一防护区(LPZI)D.后续防护区(LPZ2,3..等)11.对计算机系统有影响的腐蚀性气体大体有如下几种:(ABCD)A.二氧化硫B.氢化硫C.臭氧D.一氧化碳12.电信生产其机房作业,是由专门的值机员.机务员来完成,作业内容是:固定电话.无线电话.电报.载波.短波.微波.卫星和电力等电信通信设备,使设备出去良好状态,保证其正常运行。

软考高项2020年11月真题

2020 年下半年信息系统项目管理师上午综合知识真题1、()使系统的描述及信息模型的表示与客观实体相对应,符合人们的思维习惯,有利于系统开发过程中用户与开发人员的交流和沟通。

A.原型化方法B.面向对象方法C.结构化方法D.面向服务的方法2、TCP/IP 模型中,()协议属于网络层的协议。

A.ARP B.SNMP C.TCP D.FTP3、()不属于关系型数据库。

A.Oracle B.MySQL C.SQLserver D.MongoDB4、影院向消费者线上提供订票、卖品优惠及其他会员服务,线下提供商品或服务,此模式称为()A.O2O B.B2B C.B2G D.C2C5、()不属于人工智能技术的应用。

A.机器人B.自然语言理解C.扫码支付D.图像识别6、区别于传统资产,数据资产具有的独特特征是()。

A.共享性B.时效性C.增值性D.量化性7、区块链在()网络环境下,通过透明和可信规则,构建可追溯的块链式数据结构,实现和管理事务处理。

A.分布式B.集中式C.关系式D.共享式8、软件工程需求分析阶段,使用实体联系图表示()模型。

A.行为B.数据C.功能D.状态9、在CMMI 连续式模型中,“技术解决方案”过程域属于()过程组。

A.过程管理B.工程C.项目管理D.支持10、关于软件测试的描述,不正确的是()。

A.软件测试从已知的条件开始,有预知的结果B.软件测试过程可以事先设计,进度可以事先确定C.软件测试可分为单元测试、集成测试、系统测试等D.软件测试的工作内容包括定位和修改错误11、企业应用集成中,()超越了数据和系统,由一系列基于标准的、统一数据格式的工作流组成。

A.应用集成B.过程集成C.功能集成D.表示集成12、关于信息安全的描述,不正确的是()。

A.数据安全属性包括秘密性、完整性、可用性B.信息的完整性是指信息随时可以正常使用C.内容安全包括信息内容保密、信息隐私保护等D.数据安全是静态安全,行为安全是动态安全13、()不属于无线网络安全技术或协议。

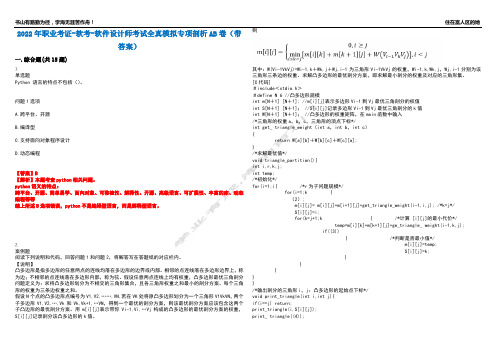

2022年职业考证-软考-软件设计师考试全真模拟专项剖析AB卷(带答案)试卷号:11

2022年职业考证-软考-软件设计师考试全真模拟专项剖析AB卷(带答案)一.综合题(共15题)1.单选题Python 语言的特点不包括()。

问题1选项A.跨平台、开源B.编译型C.支持面向对象程序设计D.动态编程【答案】B【解析】本题考查python相关问题。

python语义的特点:跨平台、开源、简单易学、面向对象、可移植性、解释性、开源、高级语言、可扩展性、丰富的库、动态编程等等综上所述B选项错误,python不是编译型语言,而是解释型语言。

2.案例题阅读下列说明和代码,回答问题1和问题2,将解答写在答题纸的对应栏内。

【说明】凸多边形是指多边形的任意两点的连线均落在多边形的边界或内部。

相邻的点连线落在多边形边界上,称为边;不相邻的点连线落在多边形内部,称为弦。

假设任意两点连线上均有权重,凸多边形最优三角剖分问题定义为:求将凸多边形划分为不相交的三角形集合,且各三角形权重之和最小的剖分方案。

每个三角形的权重为三条边权重之和。

假设N个点的凸多边形点编号为V1,V2,……,VN,若在VK处将原凸多边形划分为一个三角形V1VkVN,两个子多边形V1,V2,…,Vk和Vk,Vk+1,…VN,得到一个最优的剖分方案,则该最优剖分方案应该包含这两个子凸边形的最优剖分方案。

用m[i][j]表示带你Vi-1,Vi,…Vj构成的凸多边形的最优剖分方案的权重,S[i][j]记录剖分该凸多边形的k值。

则其中:W(Vi-1VkVj)=Wi-1,k+Wk,j+Wj,i-1为三角形Vi-1VkVj的权重,Wi-1,k,Wk,j,Wj,i-1分别为该三角形三条边的权重。

求解凸多边形的最优剖分方案,即求解最小剖分的权重及对应的三角形集。

[C代码]#include<stdio.h>#define N 6 //凸多边形规模int m[N+1] [N+1]; //m[i][j]表示多边形Vi-1到Vj最优三角剖分的权值int S[N+1] [N+1]; //S[i][j]记录多边形Vi-1到Vj最优三角剖分的k值int W[N+1] [N+1]; //凸多边形的权重矩阵,在main函数中输入/*三角形的权重a,b,c,三角形的顶点下标*/int get_ triangle_weight(int a,int b,int c){return W[a][b]+W[b][c]+W[c][a];}/*求解最优值*/void triangle_partition(){int i,r,k,j;int temp;/*初始化*/for(i=1;i{ /*r为子问题规模*/for(i=1;k {(2);m[i][j]= m[i][j]+m[i+1][j]+get_triangle_weight(i-1,i,j); /*k=j*/S[i][j]=i;for(k=j+1;k { /*计算 [i][j]的最小代价*/temp=m[i][k]+m[k+1][j]+ge_triangle_ weight(i-1,k,j);if((3)){ /*判断是否最小值*/m[i][j]=temp;S[i][j]=k;}}}}}/*输出剖分的三角形i,j:凸多边形的起始点下标*/void print_triangle(int i,int j){if(i==j) return;print_triangle(i,S[i][j]);print_ triangle((4));print(“V%d- -V%d- -V%d\n“,i-1,S[i][j],j);}【问题1】(8分)根据题干说明,填充C代码中的空(1)~(4)。

2024上半年软件设计师软考试题

1、在软件开发过程中,需求分析阶段的主要任务是确定:A. 软件的总体结构B. 软件的具体实现算法C. 软件的功能和性能要求D. 软件的测试计划(答案:C)2、下列关于模块化设计的说法中,错误的是:A. 模块之间的耦合应尽可能低B. 模块的内聚性应尽可能高C. 模块的规模越大,可维护性越好D. 模块化设计有助于提高软件的可重用性(答案:C)3、在面向对象编程中,继承机制的主要作用是:A. 实现代码的重用B. 提高程序的运行效率C. 简化数据结构的定义D. 增强程序的可读性(答案:A)4、下列关于软件测试的说法中,正确的是:A. 软件测试的目的是证明软件没有错误B. 软件测试应尽可能在编码阶段之后进行C. 软件测试应贯穿软件开发的各个阶段D. 单元测试主要由用户来完成(答案:C)5、在数据库设计中,实体-关系图(ER图)主要用于表示:A. 数据流图B. 数据结构C. 概念模型D. 物理模型(答案:C)6、下列关于敏捷开发的说法中,错误的是:A. 敏捷开发强调以人为本、团队协作B. 敏捷开发适用于需求变化频繁的项目C. 敏捷开发不需要文档和计划D. 敏捷开发提倡持续集成和持续交付(答案:C)7、在软件架构设计中,MVC模式是一种常用的设计模式,其中M、V、C分别代表:A. Model、View、ControllerB. Module、View、ComponentC. Message、View、ControlD. Master、View、Client(答案:A)8、下列关于软件配置管理的说法中,正确的是:A. 软件配置管理仅涉及源代码的管理B. 软件配置管理的目的是提高软件开发效率C. 软件配置管理不包括对变更的控制和管理D. 软件配置管理的主要活动包括标识、控制、状态记录和审计(答案:D)9、在软件测试中,黑盒测试主要关注:A. 软件的内部结构和实现细节B. 软件的功能和性能要求是否满足用户需求C. 软件的代码质量和编程风格D. 软件的可靠性和可用性(答案:B)10、下列关于软件维护的说法中,错误的是:A. 软件维护是软件开发周期中持续时间最长的阶段B. 软件维护包括改正性维护、适应性维护、完善性维护和预防性维护C. 软件维护的目的是提高软件的可用性和可维护性D. 软件维护只能在软件发布后进行(答案:D)。

最新精编2020年软考工程师测试复习题库588题(含答案)

2020年软考工程师题库588题[含答案]一、多选题1.计算机信息系统设备处于不同雷电活动地区,其雷电电磁场强度有很大差异,根据这一差异,将被防护空间分为下列哪些防护区?(ABCD)A.直击雷非防护区(LPZOA)B.直击雷防护区(LPZOB)C.第一防护区(LPZI)D.后续防护区(LPZ2,3..等)2.使用 esp 协议时,可以使用的加密运算是。

(ABC)A.DESB.3DESC.AESD.RSA3.一个密码体系一般分为以下哪几个部分?(ABCD)A.明文B.加密密钥和解密密钥C.密文D.加密算法和解密算法4.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证5.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost2566.安全要求可以分解为(ABCDE)。

A.可控性B.保密性C.可用性D.完整性E.不可否认性7.员工区域安全守则包括:(ABCD)A.非工作时间,员工进入或离开办公区域,应在值班人员处登记B.外来人员进入办公区域或机房,相关员工必须全程陪同C.将物品带入/带出公司,要遵守公司相关的规定及流程D.参加会议时遵守会前.会中.会后的保密流程8.直击雷:直接击在(ABCD)并产生电效应.热效应和机械力的雷电放电。

A.建筑物B.构建物C.地面突进物D.大地或设备9.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意10.预防静电的措施有(ABCD)。

A.接地B.不使用或安装产生静电的设备C.不在产生静电场所穿脱工作服D.作业人员穿防静电鞋11.硬件设备的使用管理包括(ABCD)。

A.严格按硬件设备的操作使用规程进行操作B.建立设备使用情况日志,并登记使用过程C.建立硬件设备故障情况登记表D.坚持对设备进行例行维护和保养12.实体安全技术包括(ABD)。

2020计算机软考软件设计师考前练习试题及答案

2020计算机软考软件设计师考前练习试题及答案101. 廉价磁盘冗余阵列(RAID)是利用一台磁盘阵列控制器来管理和控制一组磁盘驱动器,组成一个高度可靠的、快速的大容量磁盘系统。

以下关于RAID的叙述中,不准确的是 (106) 。

(106) A.RAID采用交叉存取技术,提升了访问速度B.RAID0使用磁盘镜像技术,提升了可靠性C.RAID3利用一个奇偶校验盘完成容错功能,减少了冗余磁盘数量D.RAID6设置了一个专用的、可快速访问的异步校验盘参考答案:(106)B。

102. Because Web Servers are platform and application (107) they can send or request data from legacy or external applications including databases. All replies, once converted into (108) mark-up language, can then be transmitted to a (109) .Used in this way, Intranets can (120) lower desktop support costs, easy links with legacy applications and databases and, (121) all, ease of use.【供选择的答案】(107) A.related B.dependent C.coupled D.independent(108) A.supertext B.plaintext C.hypertext D.ciphertext(109) A.client B.browser C.server D.router(120) A.get B.ignore C.require D.offer(121) A.above B.around C.about D.abort参考答案:(68)~(72)D、C、B、D、A。

软考真题及答案解析(2020下半年)

软考真题及答案解析(2020下半年)1在程序执行过程中,高速缓存(Cache)与主存间的地址映射由()。

A.操作系统进行管理B.操作系统进行管理C.程序员自行安排D.硬件自动完成2计算机中提供指令地址的程序计数器PC在()中。

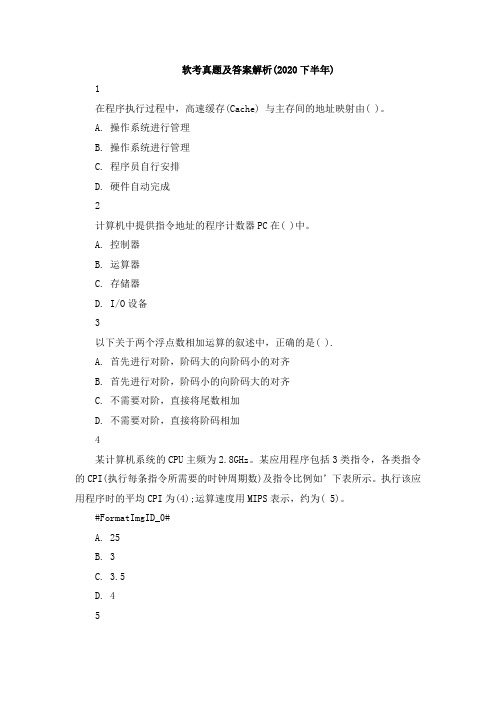

A.控制器B.运算器C.存储器D.I/O设备3以下关于两个浮点数相加运算的叙述中,正确的是().A.首先进行对阶,阶码大的向阶码小的对齐B.首先进行对阶,阶码小的向阶码大的对齐C.不需要对阶,直接将尾数相加D.不需要对阶,直接将阶码相加4某计算机系统的CPU主频为2.8GHz。

某应用程序包括3类指令,各类指令的CPI(执行每条指令所需要的时钟周期数)及指令比例如’下表所示。

执行该应用程序时的平均CPI为(4);运算速度用MIPS表示,约为(5)。

#FormatImgID_0#A.25B.3C.3.5D.45某计算机系统的CPU主频为2.8GHz。

某应用程序包括3类指令,各类指令的CPI(执行每条指令所需要的时钟周期数)及指令比例如’下表所示。

执行该应用程序时的平均CPI为(4);运算速度用MIPS表示,约为(5)。

#FormatImgID_1#A.700B.800C.930D.11006中断向量提供().A.函数调用结束后的返回地址B.I/O设备的接口地址C.主程序的入口地址D.中断服务程序入口地址7以下关于认证和加密的叙述中,错误的是()。

A.加密用以确保数据的保密性B.认证用以确保报文发送者和接收者的真实性C.认证和加密都可以阻止对手进行被动攻击D.身份认证的目的在于识别用户的合法性,阻止非法用户访问系统8访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。

计算机系统中,访问控制的任务不包括()。

A.审计B.授权C.确定存取权限D.实施存取权限9路由协议称为内部网关协议,自治系统之间的协议称为外部网关协议,以下属于外部网关协议的是()。

2020年软考《软件设计师》练习题及答案

2020年软考《软件设计师》练习题及答案1.Multiple choices.(1)Software design may .a.be a creative processb.not be learned from a bookc.be learned from a bookd.require a certain amount of flair(2)Methodologies of software design can be classified into .a.down-top function designb.data-driven designc.top-down function designd.object-oriented design(3)A well-designed system should be .a.easily understoodb.reliablec.straightforward to implementd.straightforward to maintain(4)A derivation process for designing a programming system includes stages.a.5b.4c.3d.2(5)In the early stage of software design we need .a.give a flowchartb.give a set of requirementsc.top-down functional design onlyd.prepare an informal design(6)A good design of software depends on .a.establishing a definitive wayb.the applicationc.the particular project requirementsd.efficient code to be produced(7)Software design can be .a.represented in any single notationb.a multi-stage activityc.an iterative activityd.a single-stage activity(8)The tasks being performed by a software engineer are .a.to design communication mechanismsb.to design file structuresc.to design data structuresd.to derive the design of a programming system2.Fill in the blanks with appropriate words or phrases.(1)To accomplish a effective software design we should use .(2)Good software design is the key to .(3)If the software design is highly cohesive and loosely coupled,we can achieve .(4)A programming system may have multiple .(5)Structured design and stepwise refinement are the examples of .(6)An essential part of the software design process is .(7)A maintainable design implies that .(8)Object-oriented design can be viewed as .(9)In a programming system each subsystem must be decomposed into .(10)Design that is derived from an analysis of the input and output system data is a .a.separate componentsb.top-down functional designc.a consistent design methodologyd.data-driven designe.very efficient code and minimal designf.the cost of system changes is minimizedg.a collection of objectsh.effective software engineeringi.subsystemsj.the precise specification答案:1.(1)a,b,d (2)b,c,d (3)a,b,c,d (4)a(5)a,b,d (6)a,c,d (7)b,c (8)a,b,c,d2.(1)c (2)h (3)e (4)i (5)b (6)j (7)f (8)g (9)a (10)d。

最新精选2020年软考工程师测试复习题库588题(含答案)

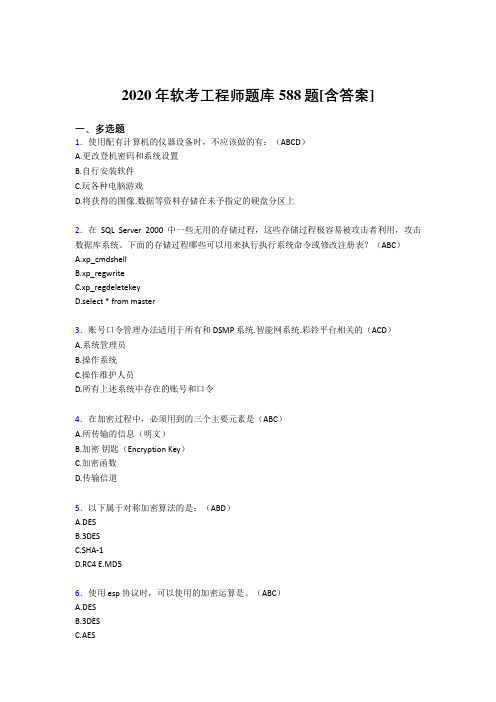

2020年软考工程师题库588题[含答案]一、多选题1.使用配有计算机的仪器设备时,不应该做的有:(ABCD)A.更改登机密码和系统设置B.自行安装软件C.玩各种电脑游戏D.将获得的图像.数据等资料存储在未予指定的硬盘分区上2.在SQL Server 2000 中一些无用的存储过程,这些存储过程极容易被攻击者利用,攻击数据库系统。

下面的存储过程哪些可以用来执行执行系统命令或修改注册表?(ABC)A.xp_cmdshellB.xp_regwriteC.xp_regdeletekeyD.select * from master3.账号口令管理办法适用于所有和 DSMP 系统.智能网系统.彩铃平台相关的(ACD)A.系统管理员B.操作系统C.操作维护人员D.所有上述系统中存在的账号和口令4.在加密过程中,必须用到的三个主要元素是(ABC)A.所传输的信息(明文)B.加密钥匙(Encryption Key)C.加密函数D.传输信道5.以下属于对称加密算法的是:(ABD)A.DESB.3DESC.SHA-1D.RC4E.MD56.使用 esp 协议时,可以使用的加密运算是。

(ABC)A.DESB.3DESC.AESD.RSA7.目前基于对称密钥体制的算法主要有。

(BC)A.RSAB.DESC.AESD.DSA8.公钥密码体质的应用主要在于。

(AC)A.数字签名B.加密C.密钥管理D.哈希函数9.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证10.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost25611.为了减小雷电损失,可以采取的措施有(ACD)A.机房内应设等电位连接网络B.部署 UPSC.设置安全防护地与屏蔽地D.根据雷击在不同区域的电磁脉冲强度划分,不同的区域界面进行等电位连接12.机房出入控制措施包括:(ABCD)A.机房接待前台须核查弄清业务系统安全区域的来访者的身份,并记录其进入和离开安全区域的日期与时间B.机房须告知进入安全区的来访者,该区域的安全要求和紧急情况下的行动步骤C.可采用强制性控制措施,对来访者的访问行为进行授权和验证D.要求所有进出机房人员佩带易于辨识的标识13.员工区域安全守则包括:(ABCD)A.非工作时间,员工进入或离开办公区域,应在值班人员处登记B.外来人员进入办公区域或机房,相关员工必须全程陪同C.将物品带入/带出公司,要遵守公司相关的规定及流程D.参加会议时遵守会前.会中.会后的保密流程14.一个典型的 PKI 应用系统包括(ABCD)实体A.认证机构 CAB.册机构 RAC.证书及 CRL 目录库D.用户端软件15.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意16.在通信过程中,只采用数字签名可以解决(ABC)等问题A.数据完整性B.数据的抵抗赖性C.数据的篡改D.数据的保密性17.实体安全技术包括(ABD)。

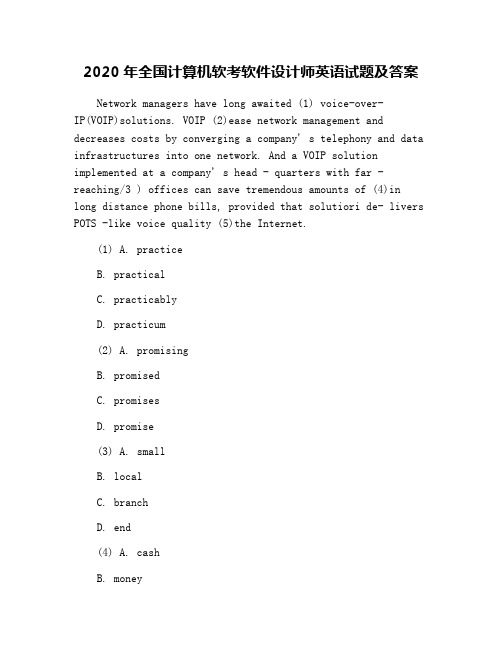

2020年全国计算机软考软件设计师英语试题及答案

2020年全国计算机软考软件设计师英语试题及答案Network managers have long awaited (1) voice-over-IP(VOIP)solutions. VOIP (2)ease network management and decreases costs by converging a company' s telephony and data infrastructures into one network. And a VOIP solution implemented at a company' s head - quarters with far - reaching/3 ) offices can save tremendous amounts of (4)in long distance phone bills, provided that solutiori de- livers POTS -like voice quality (5)the Internet.(1) A. practiceB. practicalC. practicablyD. practicum(2) A. promisingB. promisedC. promisesD. promise(3) A. smallB. localC. branchD. end(4) A. cashB. moneyC. spaceD. time(5) A. inB. throughC. overD. above答案:(1)B (2)C (3)C (4)B (5)C解析:网络管理者很久之前就等待着实用的(practical)VOIP解决方案的出现。

VOIP承诺(promises)网络管理能够更加简便。

并通过将公司语音和数据结合在一个网络内传送达到减小开销的目的。

VOIP能够节省公司总部与遥远的分支(branch)机构间的长途话音业务的开销(money),通过(over)因特网传输,可提供同传统话音(POTS)有着相同的话音质量。

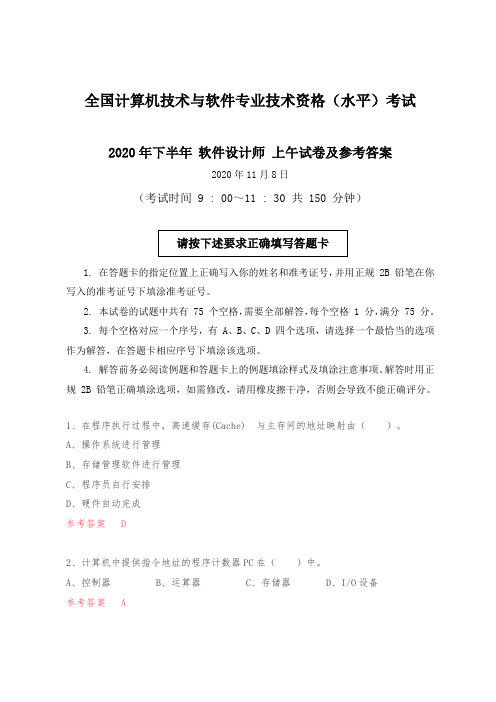

【精品】2020年下半年(11月)软考软件设计师上午真题(基础知识)及参考答案完整版(打印版)

全国计算机技术与软件专业技术资格(水平)考试2020年下半年 软件设计师 上午试卷及参考答案2020年11月8日(考试时间 9 : 00~11 : 30 共 150 分钟)1. 在答题卡的指定位置上正确写入你的姓名和准考证号,并用正规 2B 铅笔在你写入的准考证号下填涂准考证号。

2. 本试卷的试题中共有 75 个空格,需要全部解答,每个空格 1 分,满分 75 分。

3. 每个空格对应一个序号,有 A 、B 、C 、D 四个选项,请选择一个最恰当的选项作为解答,在答题卡相应序号下填涂该选项。

4. 解答前务必阅读例题和答题卡上的例题填涂样式及填涂注意事项。

解答时用正规 2B 铅笔正确填涂选项,如需修改,请用橡皮擦干净,否则会导致不能正确评分。

1、在程序执行过程中,高速缓存(Cache) 与主存间的地址映射由( )。

A 、操作系统进行管理 B、存储管理软件进行管理 C 、程序员自行安排 D 、硬件自动完成 参考答案 D2、计算机中提供指令地址的程序计数器PC 在( )中。

A 、控制器B 、运算器C 、存储器D 、I/O 设备 参考答案 A3、以下关于两个浮点数相加运算的叙述中,正确的是()。

A、首先进行对阶,阶码大的向阶码小的对齐B、首先进行对阶,阶码小的向阶码大的对齐C、不需要对阶,直接将尾数相加D、不需要对阶,直接将阶码相加参考答案B4、某计算机系统的CPU主频为2.8GHz。

某应用程序包括3类指令,各类指令的CPI(执行每条指令所需要的时钟周期数)及指令比例如’下表所示。

执行该应用程序时的平均CPI为();运算速度用MIPS表示,约为()。

A、25B、3C、3.5D、4A、700B、800C、930D、1100参考答案 C B5、中断向量提供()A、函数调用结束后的返回地址B、I/O设备的接口地址C、主程序的入口地址D、中断服务程序入口地址参考答案 D6、以下关于认证和加密的叙述中,错误的是()。

2020软考试题及答案

2020软考试题及答案一、单项选择题(每题1分,共10分)1. 软件需求分析阶段的主要任务是确定软件的()。

A. 功能需求B. 性能需求C. 界面需求D. 非功能需求答案:A2. 在软件开发过程中,以下哪项不是软件设计阶段的主要任务?()A. 模块划分B. 数据库设计C. 算法实现D. 界面设计答案:C3. 软件测试的目的是()。

A. 证明软件无错误B. 发现软件中的错误C. 证明软件符合需求D. 证明软件可以运行答案:B4. 以下哪项不是敏捷开发的特点?()A. 迭代开发B. 重视文档C. 客户合作D. 响应变化答案:B5. 在软件项目管理中,以下哪项不是风险管理的内容?()A. 风险识别B. 风险评估C. 风险应对D. 需求变更答案:D6. 软件配置管理的主要目的是()。

A. 控制软件版本B. 提高软件质量C. 管理软件文档D. 跟踪软件缺陷答案:A7. 软件工程中的“软件危机”主要指的是()。

A. 软件成本超支B. 软件进度延期C. 软件质量低下D. 所有以上选项答案:D8. 以下哪项不是软件维护的类型?()A. 纠错性维护B. 适应性维护C. 完善性维护D. 开发性维护答案:D9. 软件复用的主要优点是()。

A. 提高软件质量B. 减少软件成本C. 缩短开发周期D. 所有以上选项答案:D10. 以下哪项不是软件项目管理的关键要素?()A. 范围管理B. 时间管理C. 质量管理D. 销售管理答案:D二、多项选择题(每题2分,共10分)1. 软件需求分析中可能包括的需求类型有()。

A. 功能需求B. 性能需求C. 界面需求D. 非功能需求答案:ABCD2. 软件设计阶段的主要任务包括()。

A. 模块划分B. 数据库设计C. 算法实现D. 界面设计答案:ABD3. 软件测试的主要类型包括()。

A. 单元测试B. 集成测试C. 系统测试D. 验收测试答案:ABCD4. 敏捷开发的特点包括()。

A. 迭代开发B. 重视文档C. 客户合作D. 响应变化答案:ACD5. 软件项目管理中风险管理的内容主要包括()。

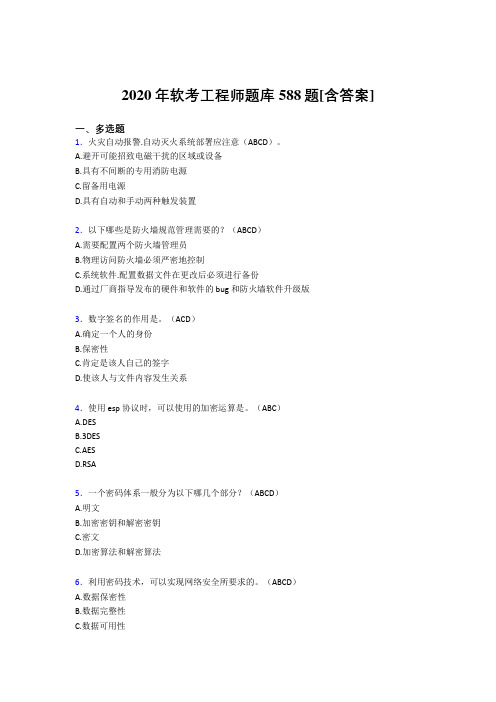

新版精选2020年软考工程师完整版考核复习题库588题(含答案)

2020年软考工程师题库588题[含答案]一、多选题1.火灾自动报警.自动灭火系统部署应注意(ABCD)。

A.避开可能招致电磁干扰的区域或设备B.具有不间断的专用消防电源C.留备用电源D.具有自动和手动两种触发装置2.以下哪些是防火墙规范管理需要的?(ABCD)A.需要配置两个防火墙管理员B.物理访问防火墙必须严密地控制C.系统软件.配置数据文件在更改后必须进行备份D.通过厂商指导发布的硬件和软件的 bug 和防火墙软件升级版3.数字签名的作用是。

(ACD)A.确定一个人的身份B.保密性C.肯定是该人自己的签字D.使该人与文件内容发生关系4.使用 esp 协议时,可以使用的加密运算是。

(ABC)A.DESB.3DESC.AESD.RSA5.一个密码体系一般分为以下哪几个部分?(ABCD)A.明文B.加密密钥和解密密钥C.密文D.加密算法和解密算法6.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证7.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost2568.直击雷:直接击在(ABCD)并产生电效应.热效应和机械力的雷电放电。

A.建筑物B.构建物C.地面突进物D.大地或设备9.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意10.实体安全技术包括(ABD)。

A.环境安全B.设备安全C.人员安全D.媒体安全11.灭火的基本方法有(ABCD)。

A.冷却法B.隔离法C.窒息法D.抑制12.账号口令管理办法适用于所有和 DSMP 系统.智能网系统.彩铃平台相关的(ACD)A.系统管理员B.操作系统C.操作维护人员D.所有上述系统中存在的账号和口令13.计算机场地安全测试包括(ABCD)。

A.温度,湿度,尘埃B.照度,噪声,电磁场干扰环境场强C.接地电阻,电压.频率D.波形失真率,腐蚀性气体的分析方法14.为保证密码安全,我们应采取的正确措施有(ABC)A.不使用生日做密码B.不使用少于 5 为的密码C.不适应纯数字密码D.将密码设的非常复杂并保证 20 位以上15.雷电侵入计算机信息系统的途径主要有:(ABD)A.信息传输通道线侵入B.电源馈线侵入C.建筑物D.地电位反击16.最重要的电磁场干扰源是:(BCD)A.电源周波干扰B.雷电电磁脉冲 LEMPC.电网操作过电压 SEMPD.静电放电 ESD17.Oracle 支持哪些加密方式?(ABCD)A.DESB.RC4_256C.RC4_40D.DES4018.在对SQL Server 2000 的相关文件.目录进行安全配置时,下面可以采用的措施是:(ABCD)A.删除缺省安装时的例子样本库B.将存放数据的库文件,配置权限为 administrators 组.system 和启动 SQL Server 服务的用户账号及 DBA 组具有完全控制权限C.对 SQL Server 安装目录,去除 everyone 的所有控制权限D.将数据库数据相关的文件,保存在非系统盘的 NTFS 独立分区19.在 SQL Server 中创建数据库,如下哪些描述是正确的?(ABCD)A.创建数据库的权限默认授权 sysadmin 和 dbcreator 固定服务器角色的成员,但是它仍可以授予其他用户B.创建数据库的用户将成为该数据库的所有者C.在一个服务器上,最多可以创建 32,767 个数据库D.数据库名称必须遵循标示符规则20.在 SQL Server 2000 中一些无用的存储过程,这些存储过程极容易被攻击者利用,攻击数据库系统。

精编新版2020年软考工程师考试复习题库588题(含答案)

2020年软考工程师题库588题[含答案]一、多选题1.对计算机系统有影响的腐蚀性气体大体有如下几种:(ABCD)A.二氧化硫B.氢化硫C.臭氧D.一氧化碳2.目前基于对称密钥体制的算法主要有。

(BC)A.RSAB.DESC.AESD.DSA3.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证4.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost2565.安全要求可以分解为(ABCDE)。

A.可控性B.保密性C.可用性D.完整性E.不可否认性6.为了减小雷电损失,可以采取的措施有(ACD)A.机房内应设等电位连接网络B.部署 UPSC.设置安全防护地与屏蔽地D.根据雷击在不同区域的电磁脉冲强度划分,不同的区域界面进行等电位连接7.机房出入控制措施包括:(ABCD)A.机房接待前台须核查弄清业务系统安全区域的来访者的身份,并记录其进入和离开安全区域的日期与时间B.机房须告知进入安全区的来访者,该区域的安全要求和紧急情况下的行动步骤C.可采用强制性控制措施,对来访者的访问行为进行授权和验证D.要求所有进出机房人员佩带易于辨识的标识8.直击雷:直接击在(ABCD)并产生电效应.热效应和机械力的雷电放电。

A.建筑物B.构建物C.地面突进物D.大地或设备9.硬件设备的使用管理包括(ABCD)。

A.严格按硬件设备的操作使用规程进行操作B.建立设备使用情况日志,并登记使用过程C.建立硬件设备故障情况登记表D.坚持对设备进行例行维护和保养10.实体安全技术包括(ABD)。

A.环境安全B.设备安全C.人员安全D.媒体安全11.关于GRE 校验和验证技术,当本端配置了校验和而对端没有配置校验和时,以下叙述正确的有(BC)。

A.本端对接收报文检查校验和B.对端对接收报文检查校验和C.本端对发送报文计算校验和D.对端对发送报文计算校验和12.火灾自动报警.自动灭火系统部署应注意(ABCD)。

软件设计师2020真题解析

软件设计师

小王是某高校的非全日制在读研究生,目前在甲公司实习,负责了该公司某软件项目的开发工作并撰写相关 的软件文档。以下叙述中,正确的是(13)

A. 该软件文档属于职务作品,但小王享有该软件著作权的全部权利 B. 该软件文档属于职务作品,甲公司享有该软件著作权的全部权利 C. 该软件文档不属于职务作品,小王享有该软件著作权的全部权利 D. 该软件文档不属于职务作品,甲公司和小王共同享有该著作权的全部权利

答案解析:认证和加密的区别在于加密用于确保数据的保密性,阻止对手的 被动攻击,如截取、窃听等;而认证用于确保报文发送者和接收者的真实性 以及报文的完整性,阻止对手的主动攻击,如冒充、篡改等

软件设计师

访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意成者无意 地获收资源。计算机系统中,访问控制的任务不包括(8)

软件设计师

在Windows操作系统下,要获取某个网络开放端口所对应的应用程序信息,可以使用命令(11) A. ipconfig B. traceroute C. netstat D. nslookup

答案解析: ipconfig主要用来查看本机的IP信息, traceroute命令主要用于 路由追踪, nslookup命令用于查询DNS的记录

软件设计师

计算机中提供指令地址的程序计数器PC在(2)中 A. 控制器 B. 运算器 C. 存储器 D. I/O设备

答案解析:控制器的组成部分:程序计数器PC、指令寄存器IR、指令译码器 ID、时序产生器、操作控制器

软件设计师

以下关于两个浮点数相加运算的叙述中,正确的是(3) A. 首先进行对阶,阶码大的向阶码小的对齐 B. 首先进行对阶,阶码小的向阶码大的对齐 C. 不需要对阶,直接将尾数相加 D. 不需要对阶,直接将阶码相加

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2020软考软件设计师试题(11)

42. SCSI是一种通用的系统级标准输入/输出接口,其口(196)标准的数据宽度16位,数据传送率达20MB/S。

大容量的辅助存贮器常采用RAID磁盘阵列。

RAID的工业标准共有六级。

其中(197)是镜象磁盘阵列,具有的安全性;(198)是无独立校验盘的奇偶校验码磁盘阵列;(199)是采用纠错海明码的磁盘阵列;(200)则是既无冗余也无校验的磁盘阵列,它采用了数据分块技术,具有的I/O性能和磁盘空间利用率,比较容易管理,但没有容错水平。

供选择的答案

(196): A. SCSI-I

B. SCSI-II

C. FAST SCSI-II

D. FAST/WIDE SCSI-II

(197)~(200): A. RAID 0

B. RAID 1

C. RAID 2

D. RAID 3

E. RAID 4

F. RAID 5

参考答案:(196)C (197)B (198)F (199)C (200)A

43. 阵列处理机属于(201)计算机。

供选择的答案:

(201)A.SISD

B.SIMD

C.MISD

D.MIMD

参考答案:(201) B

44. 在计算机中,最适合实行数字加减运算的数字编码是(202),最适合表示浮点数阶码的数字编码是(203)。

供选择的答案:

(202)A.原码

B.反码

C.补码

D.移码

(203)A.原码

B.反码

C.补码

D.移码

参考答案:(202) C (203) D

45.如果主存容量为16M字节,且按字节编址,表示该主存地址至

少应需要(204)位

供选择的答案:

(204)A.16

B.20

C.24

D.32

参考答案:(204) C

46. 操作数所处的位置,能够决定指令的寻址方式。

操作数包含在指令中,寻址方式为(205);操作数在寄存器中,寻址方式为(206);操作数的地址在寄存器中,寻址方式为(207)。

供选择的答案:

(205)A.立即寻址

B.直接寻址

C.寄存器寻址

D.寄存器间接寻址

(206)A.立即寻址

B.相对寻址

C.寄存器寻址

D.寄存器间接寻址

(207)A.相对寻址

B.直接寻址

C.寄存器寻址

D.寄存器间接寻址

参考答案:(205) A(206)C(207)D

47. 两个公司希望通过Internet实行安全通信,保证从信息源到目的地之间的数据传输以密文形式出现,而且公司不希望因为在中间节点使用特殊的安全单元增加开支,最合适的加密方式是(208),使用的会话密钥算法应该是(209)。

供选择的答案:

(208)A.链路加密

B.节点加密

C.端-端加密

D.混合加密

(209)A.RSA

B.RC-5

C.MD5

D.ECC

参考答案:(208) C (209)B

48. 内存按字节编址,地址从A4000H到CBFFFH,共有(210)字节。

若用存储容量为32K×8bit的存储芯片构成该内存,至少需要(211)片。

(210)A.80K

B.96K

C.160K

D.192k

(211)A.2

B.5

C.8

D.10

参考答案:(210) C(211)B。