cisco_ASA配置思科的防火墙命令

CISCO ASA配置说明

static (dmz,outside) tcp interface 3389 192.168.2.2 3389 netmask 255.255.255.255

access-group outside_permit in interface outside

//把outside_permit控制列表运用在外部接口的入口方向。

route outside 0.0.0.0 0.0.0.0 202.98.131.126 1 //定义一个默认路由。

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

vpn-idle-timeout none //终止连接时间设为默认值

vpn-session-timeout none //会话超时采用默认值

vpn-tunnel-protocol IPSec //定义通道使用协议为IPSEC。

//定义一个命名为vpnclient的IP地址池,为remote用户分配IP地址

no failover

icmp unreachable rate-limit 1 burst-size 1

asdm image disk0:/asdm-522.bin

no asdm history enable

//端口映射 可以解决内部要公布的服务太多,而申请公网IP少问题。

static (dmz,outside) tcp interface 30001 192.168.2.2 30001 netmask 255.255.255.255

思科ASA防火墙基本配置

思科ASA防火墙基本配置思科ASA防火墙基本配置Fire Wall 防火墙,它是一种位于内部网络与外部网络之间的网络安全系统,当然,防火墙也分软件防火墙与硬件防火墙。

硬件防火墙又分为:基于PC架构与基于ASIC芯片今天来聊一聊思科的'硬件防火墙 Cisco ASACisco ASA 防火墙产品线挺多:Cisco ASA5505 Cisco ASA5510 Cisco ASA5520 Cisco ASA5540 Cisco ASA5550 等等ASA 的基本配置步骤如下:配置主机名、域名hostname [hostname]domain-name xx.xxhostname Cisco-ASA 5520domain-name 配置登陆用户名密码password [password]enable password [password]配置接口、路由interface interface_namenameif [name]name 有三种接口类型 insdie outside dmzsecurity-level xx(数值)数值越大接口安全级别越高注:默认inside 100 ,outside 0 ,dmz 介于二者之间静态路由route interface_number network mask next-hop-addressroute outside 0.0.0.0 0.0.0.0 210.210.210.1配置远程管理接入Telnettelnet {network | ip-address } mask interface_nametelnet 192.168.1.0 255.255.255.0 insidetelnet 210.210.210.0 255.255.255.0 outsideSSHcrypto key generate rsa modulus {1024| 2048 }指定rsa系数,思科推荐1024ssh timeout minutesssh version version_numbercrypto key generate rsa modulus 1024ssh timeout 30ssh version 2配置 ASDM(自适应安全设备管理器)接入http server enbale port 启用功能http {networdk | ip_address } mask interface_nameasdm image disk0:/asdm_file_name 指定文件位置username user password password privilege 15NATnat-controlnat interface_name nat_id local_ip maskglobal interface_name nat_id {global-ip [global-ip] |interface} nat-controlnat inside 1 192.168.1.0 255.255.255.0global outside 1 interfaceglobal dmz 1 192.168.202.100-192.168.202.150ACLaccess-list list-name standad permit | deny ip maskaccess-list list-name extendad permit | deny protocol source-ip mask destnation-ip mask portaccess-group list-name in | out interface interface_name如果内网服务器需要以布到公网上staic real-interface mapped-interface mapped-ip real-ip staic (dmz,outside) 210.210.202.100 192.168.202.1保存配置wirte memory清除配置clear configure (all)【思科ASA防火墙基本配置】。

ciscoASA防火墙详细配置

access-list 102 extended permit icmp any any

------------------ 设 置

ACL 列表(允许 ICMP 全部通过)

access-list 102 extended permit ip any any 列表(允许所有 IP 全部通过) pager lines 24 mtu outside 1500 mtu inside 1500 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable

address

218.16.37.222

255.255.255.192

------------------vlan2 配置 IP

asa5505(config)#show ip address vlan2 ------------------验证配置

5.端口加入 vlan

asa5505(config)# interface e0/3 ------------------进入接口 e0/3

cisco-asa-5505 基本配置

interface Vlan2nameif outside ----------------------------------------对端口命名外端口

security-level 0 ----------------------------------------设置端口等级

有地址)0 无最大会话数限制

access-group 102 in interface outside

------------------―――设置 ACL

列表绑定到外端口 端口绑定

route outside 0.0.0.0 0.0.0.0 x.x.x.x 1 路由

ASA型号及配置命令

ASA型号及配置命令asa复习笔记一、cisco防火墙1.软件防火墙它用于基于IOS软件的设备。

一般来说,客户端上具有应用层智能的状态检测防火墙引擎占CPU和内存资源的2.5%(可以定期欣赏)硬件防火墙(更多优势)应用在一般企业外部网络:pix500系列安全设备、asa5500系列自适应安全设备、catalyst6500系列交换机和cisco7600系列路由器的防火墙服务模块(不可以定期升值)二、 Ciscosa1常见型号:型号asa5505asa5510asa5520asa5540asa5550asa5580规模作用交换机接小型企业、分公司和企业设备成本低,易于部署、集成8个10/100端口快速口远程办公环境以太网交换机中型企业、分公司企业环设备成本低,易于部署,具有高级安全和网络服务境中型企业具有模块化、高性能网络中的高可用性主动/主动服路(小凡模拟器)务,并能连接千兆以太网设备由大中型企业,服务提供商提供高密度,主动/主动高可用性服务和千兆以太网连器接,设备具有高可靠性和高性能接大型企业、服务提供商网千兆级提供高达1.2gb/s的防火墙吞吐量,具有主动口络的高性能设备/主动高可用性服务、光纤和千兆位以太网连接性大型企业、数据中心、和提供王兆位以太网连接运营商网络型号为asa5580-20、asa5580-402.基本配置配置主机名:ciscoasa>enciscoasa#cinft思科ASA(配置)#主机名ASA802域名:asa802(config)#enablepassword123telnet或ssh密码:Asa802(配置)#passwdciscoasa接口名称和安全级别asa802(config-if)#nameifinside(不起名,ping不通)Asa802(如果配置)#安全级别100(值为0-100,值越大,安全级别越高)//默认情况下,outside口安全级别为0,inside口安全级别为100,防火墙允许数据从高安全级别流向低安全级别的接口,但不允许流量从低安全级别流向高安全级别的接口,若要放行,必须做策略,acl放行;若接口的安全级别相同,那么它们之间不允许通信,绝对不允许,但有时有这个需要,故意把它们设成一样。

思科防火墙ASA5505批处理配置

例如:

static (inside,outside) tcp 192.168.100.100 80 10.1.1.16 8080 netmask 255.255.255.255

no shut

exit

interf ethernet 0/7

no shut

exit

access-group outside-in in interface outside

route outside 0.0.0.0 0.0.0.0 192.168.100.1

http server enable

no http 192.168.1.0 255.255.255.0 inside

备注:192.168.100.100是外网IP,

替代

object network obj-10.1.1.16

host 10.1.1.16

nat (inside,outside) static 192.168.100.100 service tcp 8080 www

-+--+---

http 0.0.0.0 0.0.0.0 inside

http 0.0.0.0 0.0.0.0 outside

dhcpd enable inside

dhcpd address 192.168.10.15-192.168.10.45 inside

dhcpd dns 202.102.224.68 202.102.227.68

security-level 100

配置asa 5505防火墙

配置asa 5505防火墙1.配置防火墙名ciscoasa> enableciscoasa# configure terminalciscoasa(config)# hostname asa55052.配置Http.telnet和ssh管理<config>#username xxx password xxxxxx encrypted privilege 15 <config>#aaa authentication enable console LOCAL<config>#aaa authentication telnet console LOCAL<config>#aaa authentication http console LOCAL<config>#aaa authentication ssh console LOCAL<config>#aaa autoentication command LOCAL<config>#http server enable<config>#http 192.168.1.0 255.255.255.0 inside<config>#telnet 192.168.1.0 255.255.255.0 inside<config>#ssh 192.168.1.0 255.255.255.0 inside<config>#crypto key generate rsa(打开SSH服务)//允许内部接口192.168.1.0网段telnet防火墙3.配置密码asa5505(config)# password cisco//远程密码asa5505(config)# enable password cisco//特权模式密码4.配置IPasa5505(config)# interface vlan 2//进入vlan2asa5505(config-if)# ip address 218.xxx.37.222 255.255.255.192 //vlan2配置IPasa5505(config)#show ip address vlan2//验证配置5.端口加入vlanasa5505(config)# interface e0/3//进入接口e0/3asa5505(config-if)# switchport access vlan 3//接口e0/3加入vlan3asa5505(config)# interface vlan 3//进入vlan3asa5505(config-if)# ip address 10.10.10.36 255.255.255.224//vlan3配置IPasa5505(config-if)# nameif dmz//vlan3名asa5505(config-if)# no shutdown//开启asa5505(config-if)# show switch vlan//验证配置6.最大传输单元MTUasa5505(config)#mtu inside 1500//inside最大传输单元1500字节asa5505(config)#mtu outside 1500//outside最大传输单元1500字节asa5505(config)#mtu dmz 1500//dmz最大传输单元1500字节7.配置arp表的超时时间asa5505(config)#arp timeout 14400//arp表的超时时间14400秒8.FTP模式asa5505(config)#ftp mode passive//FTP被动模式9.配置域名asa5505(config)#domain-name 10.启动日志asa5505(config)#logging enable//启动日志asa5505(config)#logging asdm informational//启动asdm报告日志asa5505(config)#Show logging//验证配置11.启用http服务asa5505(config)#http server enable ///启动HTTP server,便于ASDM连接。

思科ASA防火墙VPDN拨号配置命令整理(v8.2)

思科ASA防火墙VPDN拨号配置命令整理(ASA版本8.2,包括PPPoE/L2TP)本文是Adreaman根据思科ASA8.2配置文档手册中的L2TP和PPPoE功能介绍整理出来的,介绍思科ASA(软件版本8.2)防火墙中PPPoE/L2TP这两种VPDN特性的配置步骤。

思科ASA防火墙支持作为PPPoE客户端拨号,支持作为L2TP服务器接受拨入,并且,仅支持L2TP over IPsec方式拨入,不支持纯L2TP方式拨入。

ASA思科文档中未介绍PPTP,并且命令行中也去掉了PPTP的部分,应该已经取消了对于PPTP的支持。

注:本文并非个人真实配置步骤的记录,而是思科配置手册的分析和注释,旨在帮助我们理解一个整体的配置思路。

∙一、 PPPoE的配置∙ 1.1 定义PPPoE服务VPDN组vpdn group group_name request dialout pppoe∙ 1.2 指定PPP认证使用的协议vpdn group group_name ppp authentication {chap | mschap | pap} mschap只支持v1。

∙ 1.3 将PPPoE客户端用户名绑定到该VPDN组vpdn group group_name localname username∙ 1.4 为用户指定密码vpdn username username password password [store-local] ∙ 1.5 接口使能PPPoE功能接口视图下 ip address pppoe [setroute] 注:相对于PIX6.3,此命令已经转移到接口视图下,所以无需指定接口名作为参数。

∙ 1.6 为接口指定VPDN组接口视图下 pppoe client vpdn group grpname 注:PIX6.3下没有这个命令,如果不用此命令指定VPDN group,将随机使用一个VPDN组。

Cisco网络防火墙配置方法

Cisco⽹络防⽕墙配置⽅法由于⽹络防⽕墙默认禁⽌所有的通信,因为,只有对其进⾏适当配置后,才能实现正常的⽹络通信。

1.进⼊全局配置模式ciscoasa# configure terminal2.选择欲作为⽹络防⽕墙外部接⼝的⽹络接⼝ciscoasa(config)# interface interface-id3.为该接⼝指定IP地址和⽹掩码ciscoasa(config-if)#4.将该接⼝指定IP地址和⽹掩码ciscoasa(config-if)# nameif outsideINFO:Security level for "outside" set to 0 by default5.激活该外部接⼝ciscoasa(config-if)# no shutdown6.返回⾄全局配置模式ciscoasa(config-if)# exit7.选择欲作为⽹络防⽕墙内部接⼝的⽹络接⼝ciscoasa(config-if)# interface interface-id8.为了该接⼝指定为内部接⼝。

ciscoasa(config-if)# ip address ip-address subnet-mask9.将该接⼝指定为内容接⼝ciscoasa(config-if)# nameif insideINFO:Security level for "outside" set to 100 by default10.激活该外部接⼝ciscoasa(config-if)# no shutdown11.返回⾄全局配置模式ciscoasa(config-if)# exit12.启动Web VPNciscoasa(config)# webvpn13.允许VPN对外访问ciscoasa(config-webvpn)#enable outside14.指定SSL VPN客户端(SSL VPN Clinet,SVC)⽂件位置。

Cisco网络防火墙配置方法是什么用哪些命令

Cisco网络防火墙配置方法是什么用哪些命令防火墙借由监测所有的封包并找出不符规则的内容,可以防范电脑蠕虫或是木马程序的快速蔓延。

这篇文章主要介绍了Cisco网络防火墙配置方法,需要的朋友可以参考下方法步骤由于网络防火墙默认禁止所有的通信,因为,只有对其进行适当配置后,才能实现正常的网络通信。

如何配置Cisco网络防火墙1.进入全局配置模式ciscoasa# configure terminal2.选择欲作为网络防火墙外部接口的网络接口ciscoasa(config)# interface interface-id3.为该接口指定IP地址和网掩码ciscoasa(config-if)#4.将该接口指定IP地址和网掩码ciscoasa(config-if)# nameif outsideINFO:Security level for "outside" set to 0 by default5.激活该外部接口ciscoasa(config-if)# no shutdown6.返回至全局配置模式ciscoasa(config-if)# exit7.选择欲作为网络防火墙内部接口的网络接口ciscoasa(config-if)# interface interface-id8.为了该接口指定为内部接口。

ciscoasa(config-if)# ip address ip-address subnet-mask9.将该接口指定为内容接口ciscoasa(config-if)# nameif insideINFO:Security level for "outside" set to 100 by default10.激活该外部接口ciscoasa(config-if)# no shutdown11.返回至全局配置模式ciscoasa(config-if)# exit12.启动Web___ciscoasa(config)# web___13.允许___对外访问ciscoasa(config-web___)#enable outside14.指定SSL ___客户端(SSL VP___linet,SVC)文件位置。

cisco-asa 防火墙 配置

cisco-asa 防火墙配置hostname CD-ASA5520 //给防火墙命名domain-namedefault.domain.invalid //定义工作域enable password 9jNfZuG3TC5tCVH0 encrypted // 进入特权模式的密码names dns-guard!interface GigabitEthernet0/0 //内网接口:duplex full //接口作工模式:全双工,半双,自适应nameif inside //为端口命名:内部接口inside security-level 100 //设置安全级别 0~100 值越大越安全ip address192.168.1.1 255.255.255.0 //设置本端口的IP地址!interface GigabitEthernet0/1 //外网接口nameif outside //为外部端口命名:外部接口outside security-level 0 ip address 202.98.131.122 255.255.255.0 //IP地址配置!interface GigabitEthernet0/2 nameif dmz security-level 50 ip address 192.168.2.1 255.255.255.0!interface GigabitEthernet0/3 shutdown no nameif no security-level no ip address!interface Management0/0 //防火墙管理地址shutdown no nameif no security-level no ip address!passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive clock timezone CST 8 dns server-group DefaultDNS domain-name default.domain.invalid access-list outside_permit extended permit tcp any interface outside eq 3389 //访问控制列表access-list outside_permit extended permit tcp any interface outside range 30000 30010 //允许外部任何用户可以访问outside 接口的30000-30010的端口。

CISCO ASA防火墙 ASDM 安装和配置

CISCO ASA防火墙ASDM安装和配置准备一条串口线一边接台式机或笔记本一边接防火墙的CONSOLE 接口,通过开始——>程序——> 附件——>通讯——>超级终端输入一个连接名,比如“ASA”,单击确定。

选择连接时使用的COM口,单击确定。

点击还原为默认值。

点击确定以后就可能用串口来配置防火墙了。

在用ASDM图形管理界面之前须在串口下输入一些命令开启ASDM。

在串口下输入以下命令:CiscoASA>CiscoASA> enPassword:CiscoASA# conf t 进入全局模式CiscoASA(config)# username cisco password cisco 新建一个用户和密码CiscoASA(config)# interface e0 进入接口CiscoASA(config-if)# ip address 192.168.1.1 255.255.255.0 添加IP地址CiscoASA(config-if)# nameif inside 给接口设个名字CiscoASA(config-if)# no shutdown 激活接口CiscoASA(config)#q 退出接口CiscoASA(config)# http server enable 开启HTTP服务CiscoASA(config)# http 192.168.1.0 255.255.255.0 inside 在接口设置可管理的IP地址CiscoASA(config)# show run 查看一下配置CiscoASA(config)# wr m 保存经过以上配置就可以用ASDM配置防火墙了。

首先用交叉线把电脑和防火墙的管理口相连,把电脑设成和管理口段的IP地址,本例中设为192.168.1.0 段的IP打开浏览器在地址栏中输入管理口的IP地址: https://192.168.1.1/admin弹出一下安全证书对话框,单击“是”输入用户名和密码,然后点击“确定”。

思科ASA防火墙精华配置总结

思科防⽕墙 PIX ASA 配置总结⼀(基础): 思科防⽕墙已经从PIX发展到ASA了,IOS也已经从早期的6.0发展到7.2。

但总体的配置思路并没有多少变化。

只是更加⼈性化,更加容易配置和管理了。

下⾯是我⼯作以来的配置总结,有些东西是6.3版本的,但不影响在7.*版本的配置。

⼀:6个基本命令: nameif、 interface、 ip address 、nat、 global、 route。

⼆:基本配置步骤: step1: 命名接⼝名字 nameif ethernet0 outside security0 nameif ethernet1 inside security100 nameif ethernet2 dmz security50 **7版本的配置是先进⼊接⼝再命名。

step2:配置接⼝速率 interface ethernet0 10full auto interface ethernet1 10full auto interface ethernet2 10full step3:配置接⼝地址 ip address outside 218.106.185.82 ip address inside 192.168.100.1 255.255.255.0 ip address dmz 192.168.200.1 255.255.255.0 step4:地址转换(必须) * 安全⾼的区域访问安全低的区域(即内部到外部)需NAT和global; nat(inside) 1 192.168.1.1 255.255.255.0 global(outside) 1 222.240.254.193 255.255.255.248 *** nat (inside) 0 192.168.1.1 255.255.255.255 表⽰192.168.1.1这个地址不需要转换。

直接转发出去。

* 如果内部有服务器需要映射到公地址(外访问内)则需要static和conduit或者acl. static (inside, outside) 222.240.254.194 192.168.1.240 static (inside, outside) 222.240.254.194 192.168.1.240 10000 10 后⾯的10000为限制连接数,10为限制的半开连接数。

cisco ASA防火墙开局配置指南

一,配置接口配置外网口:interface GigabitEthernet0/0nameif outside 定义接口名字security-level 0ip address 111.160.45.147 255.255.255.240 设定ipnoshut!配置内网口:interface GigabitEthernet0/1nameif insidesecurity-level 100ip address 20.0.0.2 255.255.255.252noshut二,配置安全策略access-list outside_acl extended permit icmp any any配置允许外网pingaccess-group outside_acl in interface outside 应用策略到outside口access-list inside_access_in extended permit ip any any配置允许内网访问外网access-group inside_access_in in interface inside应用到inside口三,设置路由route outside 0.0.0.0 0.0.0.0 111.160.45.145 1配置到出口的默认路由route inside 10.1.0.0 255.255.0.0 20.0.0.1 1 配置到内网的静态路由四,配置natobject network nat_net配置需要nat的内网网段subnet 0.0.0.0 0.0.0.0nat (inside,outside) source dynamic nat_net interface配置使用出接口ip做转换ip 五,配置远程管理配置telet管理:telnet 0.0.0.0 0.0.0.0 outsidetelnet 0.0.0.0 0.0.0.0 insidetelnet timeout 30配置ssh管理:crypto key generate rsa建立密钥并保存一次wrissh 0.0.0.0 0.0.0.0 outsidessh 0.0.0.0 0.0.0.0 insidessh timeout 30ssh version 1配置用户名密码:username admin password yfz4EIInjghXNlcu encrypted privilege 15。

ciscoASA虚拟防火墙配置

ciscoASA虚拟防火墙配置

cisco ASA虚拟防火墙配置

可以把物理的一个防火墙配置出多个虚拟的防火墙,每个防火墙称为context,这样一个防火墙就支持两种工作模式:single-context 和multiple-context,处于后者工作模式的防火墙被分为三个功能模块:system execution space(虽然没有context的功能,但是是所有的基础),administrative context(被用来管理物理的防火墙) 和user contexts(虚拟出来的防火墙,所有配置防火墙的命令都适用)配置:

首先使用show activation-key来验证是否有multiple-context 的许可,然后通过mode multiple和mode single命令在这两个模式之间进行切换,当然也可以用show mode来验证现在工作在什么模式下。

在不同context下进行切换使用Firewall# changeto {system | context name[/i]},

总结配置如下几条:

1、进入多模工作模式 mode multiple

2、创建主防火墙 admin_context___(命名)

3、进入主防火墙:admin_context

(1)、命名:context admin

4、添加端口allocate-interface (物理端口)

5、创建存储文件 config-url disk0 :// admin.cfg 文件名

6、要创建虚拟的防护墙 context 名称

其他步骤同上!

7、各个防火墙之间切换:changto context xxxx,各个防火墙之间独立工作。

彼此不影响!。

思科ASA防火墙命令

ASA配置命令(config)#hostname asa802 配置主机名(config)#domain-name 配置域名(config)#enable password asa802 配置特权密码(config)#passwd cisco 配置远程登录密码(TELNET,SSH)(config-if)#nameif inside 配置接口名字(config-if)#security-level 100 安全级别(0-100)(config)#route接口名目标网段和掩码下一跳配置路由#show route 查看路由表配置TELNET接入(config)#telnet(network|ip-address) mask interface-name例: (config)#telnet 192.168.0.0 255.255.255.0 inside 允许192.168.0.0/24 telnet (config)#telnet timeout minutes(1~1440分钟默认5分钟)配置空闲超时时间配置SSH接入(1)为防火墙分配一个主机名和域名,因为生成RSA密匙对需要用到主机名和域名(2)生成RSA密匙对(config)#crypto key generate rsa modulus (512 | 768 | 1024 | 2048)(3)配置防火墙允许SSH接入(config)#ssh 192.168.0.0 255.255.255.0 inside (config)#ssh version(1|2)SSH版本(config)#ssh timeout 30 配置SSH超时(config)#show ssh session查看SSH会话配置ASDM接入(自适应安全设备管理器)(1)启用防火墙HTTPS服务器功能(config)#http server enable (port) 默认使用443端口(2)配置防火墙允许HTTPS接入(config)#http {network|ip-address} mask interface-name(3)指定ASDM映像的位置(config)#asdm image disk0:/asdmfile(4)配置客户端登录使用的用户名和密码(config)#username user password password privilege 15客户端使用ASDM步骤(1)从网站下载安装jiava runtime environment (JRE),这里下载的是jre-6u10-windows-i586-p.exe(2) 在主机PC1上启动IE浏览器,输入ASA的IP地址NA T网络地址转换(config)#nat (interface_name) id local_ip mask(启用nat-control,可以使用nat0 指定不需要被转换的流量)如:(config)#nat(inside)1 192.168.0.0 255.255.255.0GLOBAL命令(config)#global (interface-name) nat-id (global-ip 【-global-ip】)如: (config)#global (outside) 1 200.1.1.100-200.1.1.150(config)#global (outside)1 Internet查看地址转换条目show xlate配置ACL(config)#access-list in_to_out deny ip 192.168.0.0 255.255.255.0 any应用到接口(config)#access-group in_to_out in interface inside启用nat-control后从低安全级别访问高安全级别要配置NA T规则Static NAT (config)#static (dmz,outside) 200.1.1.253 192.168.1.1如要让外网的主机访问DMZ的WEB站点(config)#static (dmz,outside) 200.1.1.253 192.168.1.1(config)#access-list out_to_dmz permit tcp any host 200.1.1.253 eq www(config)#access-group out_to_dmz in interface outsideICMP协议(config)#access-list 100 permit icmp any any echo-reply(config)#access-list 100 permit icmp any any echo-unreachable(config)#access-list 100 permit icmp any any time-exceeded(config)#access-group 100 in interface outsideURL过滤1)配置ACL(config)#access-list tcp_filter permit tcp 192.168.0.0 255.255.255.0 any eq www2)定义类关联到ACL(config)#class-map tcp_filter_class(config-cmap)#match access-list tcp_filter(config-cmap)#exit3)正则表达式(config)#regex url1 “\.out\.com”定义名为url1的正则表达式URL后缀是 4)类,关联正则表达式(config)#class-map type regex match-any url_class(config-camp)#match regex url1(config-camp)#exit5)类检查(config)#class-map type inspect http http_url_class(config-camp)#match not request header host regex class url_class(config-camp)#exit6)创建策略检查项(config)#policy-map type inspect http http_url_policy(config-pmap)#class http_url_class(config-pmap-c)#drop-connection log drop数据包并关闭连接,并发送系统日志(config-pmap-c)#exit(config-pmap)#exit7)策略关联类(config)#policy-map inside_http_url_policy(config-pmap)#class tcp_filter_class(config-pmap-c)#inspect http http_url_policy(config-pmap-c)#exit(config-pmap)#exit8)应用到接口(config)#service-policy inside_http_url_policy interface inside保存配置#write memory#copy running-config startup-config清除所有配置(config)#clear configure all清除access-list(config)#clear configure access-list配置日志Log buffer (config)#l ogging enable(config)#logging buffered informational (级别)清除(config)#clear logging bufferASDM日志(config)#logging enable(config)#logging asdm informational清除(config)#clear longing asdm配置日志服务器(config)#logging enable(config)#logging trap information(config)#logging host inside 192.168.1.1ASA基本威胁检测(config)#threat-detection basic-threat禁止IP分片通过(config)#fragment chain 1启用IDS功能(config)#ip audit name name (info|attack) {action [alarm] [drop] [reset] } Alarm对info和attack消息进行警告,信息会出现在syslog服务器上Reset 丢弃数据包并关闭连接Action定义策略采取的动作如:(config)#ip audit name inside_ids_info info action alarm (config)#ip audit name inside_ids_attack attack action alarm(config)#ip audit interface inside inside_ids_info(config)#ip audit interface inside inside_ids_info关闭ID为2000的签名(config)#ip audit signature 2000 disable启用ID为2000的签名(config)#no ip audit signature 2000 disableIPSec VPNISAKMP/IKE阶段1的配置命令建立ISAKMP管理连接策略Router(config))#crypto isakmp policy {1-10000}指定管理连接建立的最后两个数据报文采用何种加密方式Router (config-isakmp)#crypto {des | 3des | aea}HASH命令指定验证过程采用HMAC的功能Router (config-isakmp)#hash {sha|md5}指定设备身份验证的方式Router (config-isakmp)#euthentication {pre-share | rea-encr | rsa-sig}指定DH密匙组,默认使用DH1Router (config-isakmp)#group {1 | 2 | 5}指定管理连接的生存周期,默认为86400s(24小时)(Router config-isakmp)#lifetime seconds查看上述配置#show crypto isakmp policy配置预共享密钥Router(config))#crypto isakmp key {0 | 6} keystrin g address peer-address {subnet_mask}➢0表示密钥为明文,6表示密钥被加密➢Keystring表示密钥的具体内容➢Peer-address表示对端与之共享密钥的对等体设备地址➢Subnet_mask在这里为可选命令,如没有指定,默认使用255.255.255.255作为掩码显示密钥是明文还是密文#Show crypto isakmp key加密预共享密钥Router(config))#key config-key password-encryptNew key: (最少为8为字母)Confirm key:Router(config))#password encryption aes使用show run可以看到加密后的效果ISAKMP/IKE阶段2的配置命令(1) 配置crypto ACL (通常两端对端设备上的crypto ACL互为镜像) Router(config))#access-list access-list-number { deny | permit } protocol source source-wildcard destination destination-wildcard(2) 配置阶段2的传输集Router(config))#crypto ipsec transform-set transform_set_name transform1[transform2 [transform3]Router (cfg-crypto-tran)#mode { tunnel | transport }➢Transform_set_name为传输集的名称,该名称具有唯一性,不能与其他任何传输集相同查看路由器上的传输集,show crypto ipsec transform-set清除连接的生存周期Clear crypto sa 或clear crypto ipsec sa(3) 配置crypto mapRouter(config))# crypto map map_name seq_num ipsec-isakmpMap-name:crypto map的名称Seq_num:crypto map的序列号,其范围是1-65535,数值越小,优先级越高调用crypto ACL的名字或编号Router(config)-crypto-m)# match address ACL_name_or_num指定IPsec的对等体设备,即配置的设备应该与谁建立连接Router(config)-crypto-m)# set peer { hostname | IP_address }指定传输集的名称,这里最多可以列出6个传输集的名称Router(config)-crypto-m)# set transform-set transform_set_name1PFS(perfect forward secrecy)完美转发保密,保证两个阶段中的密钥只能使用一次启用PFS并指定使用哪个DH密钥组(可选命令)Router(config)-crypto-m)# set pfs [ group1 | group2 | group5 ]指定SA的生存周期,默认数据连接的生存周期为3600s或4608000KBRouter(config)-crypto-m)#set security-association lifetime {seconds seconds | kilobytes kilobytes} 设定空闲超时计时器,范围60~86400s (默认关闭)Router(config)-crypto-m)# set security-association idle-time seconds查看管理连接所处的状态show crypto isakmp policyshow crypto isakmp sashow crypto ipsec transform-setshow crypto ipsec security-association lifetimeshow crypto ipsec sashow crypto map在ASA上配置实现IPSec VPN分公司网关ASA1的配置基本配置ASA1(config)#route outside 0 0 100.0.0.2ASA1(config)#nat-controlASA1(config)#nat (inside) 1 0 0ASA1(config)#global (outside) 1 int配置NAT豁免ASA1(config)#access-list nonat extended permit ip 172.16.10.0 255.255.255.0 10.10.33.0 255.255.255.0ASA1(config)#nat (inside) 0 access-list nonat启用ISAKMPASA1(config)#crypto isakmp enable outside配置ISAKMP策略ASA1(config)#crypto isakmp policy 1ASA1(config-isakmp-policy)#encryption aesASA1(config-isakmp-policy)#hash shaASA1(config-isakmp-policy)#authentication pre-shareASA1(config-isakmp-policy)#group 1配置预共享密钥ASA1(config)#isakmp key benet address 200.0.0.1ASA从7.0版本开始一般使用隧道组来配置ASA1(config)#tunnel-group 200.0.0.1 type ipsec-l2lASA1(config)#tunnel-group 200.0.0.1 ipsec-attributesASA1(config-ipsec)#pre-shared-key benet配置crypto ACLASA1(config)#access-list yfvpn extended permit ip 172.16.10.0 255.255.255.0 10.10.33.0 255.255.255.0配置数据连接的传输集ASA1(config)#crypto ipsec transform-set benet-set esp-aes esp-sha-hmac配置crypto map并应用到outside接口上ASA1(config)#crypto map benet-map 1 match address yfvpnASA1(config)#crypto map benet-map 1 set peer 200.0.0.1ASA1(config)#crypto map benet-map 1 set transform-set benet-setASA1(config)#crypto map benet-map interface outside接口安全级别对于IPSec流量的影响流量无法通过具有相同安全级别的两个不同的接口流量无法从同一接口进入后再流出ASA(config)#same-security-traffic permit {intra-interface | inter-interface}路由器实现NAT-TRouter(config)#ip nat inside source list access-list-number interface f0/1 overloadRouter(config)#ip nat inside source static udp local-ip 500 interface f0/1 500Router(config)#ip nat inside source static udp local-ip 4500 interface f0/1 4500管理连接的状态状态说明MM_NO_STATE ISAKMP SA建立的初始状态;管理连接建立失败也会处于该状态。

ciscoASA防火墙怎么样配置

cisco ASA防火墙怎么样配置cisco ASA 防火墙你知道怎么样配置吗?小编来教你!下面由店铺给你做出详细的cisco ASA 防火墙配置介绍!希望对你有帮助!cisco ASA 防火墙配置介绍一:5510里BUN没啥意思,5510-BUN-K9就比5510-K8多了3DES 和AES加密,但是你现在购买K8是可以免费升K9的AIP是绑定IPS入侵检测的。

其他的基本都是绑定许可和功能,可以通过命令show ver看出区别包括IPS功能的,邮件过滤/URL过滤的,防病毒的,高级用户准入的等等。

cisco ASA 防火墙配置介绍二:ASA有几个特点:1.就是你内网接口下的网段是ping不通outside口地址的2.并且,你外网的网段也是绝对ping不通你inside接口的地址的哪怕你写ACL permit ip any any都是没用的。

这个是防火墙的算法导致的,所以你这个需求是没有办法实现的并且outside口是不允许使用telnet来登陆的,但是允许使用SSH登陆cisco ASA 防火墙配置介绍三:1.asa防火墙的密码可以破解的。

配置很简单发给你ASA5500防火墙:在ASA启动过程中按 CTRL+BREAK键后,进入:rommon #0> confregCurrent Configuration Register: 0x00000001Configuration Summary:boot default image from FlashDo you wish to change this configuration? y/n [n]: nrommon #1> confreg 0x41Update Config Register (0x41) in NVRAM...rommon #2> bootLaunching BootLoader...Boot configuration file contains 1 entry.Loading disk0:/ASA_7.0.bin... Booting...Ignoring startup configuration as instructed by configuration register.Type help or '?' for a list of available commands.hostname> enablePassword:hostname# configure terminalhostname(config)# copy startup-config running-configDestination filename [running-config]?Cryptochecksum(unchanged): 7708b94c e0e3f0d5 c94dde05 594fbee9892 bytes copied in 6.300 secs (148 bytes/sec)hostname(config)# enable password NewPasswordhostname(config)# config-register 0x1hostname#copy run start到次为止密码恢复完成.2.安全策略主要就是acl访问列表的控制。

思科ASA 5510防火墙实战配置中文手册

配置设备介绍:(只为做实验实际应用请根据自己具体情况更改相关参数即可)核心交换机4507 提供VLAN3 网关地址:192。

168.3.254 提供DNS 服务器连接:192。

168。

0.1 接入交换机2960 提供VLAN3 TURNK 连接,可用IP 地址为192.168.3.0-192.168。

3。

240 掩码:255.255。

255。

0 网关:192。

168.3。

254DNS:192.168。

0。

1 内网实验防火墙CISCO ASA 5510E0/0 IP:192。

168.3.234E0/1 IP 10。

1.1.1 实现配置策略1。

动态内部PC1 DHCP 自动获得IP 地址,可访问INTERNET,并PING 通外部网关.PC1 Ethernet adapter 本地连接:Connection-specific DNS Suffix . : gametuziDescription 。

. 。

. . 。

:Broadcom 440x rollerPhysical Address。

. . . 。

. :00-13-77—04-9Dhcp Enabled. 。

. . 。

. : YesAutoconfiguration Enabled 。

. 。

. :YesIP Address。

. . 。

. 。

. 。

. . :10。

1.1。

20Subnet Mask . . . . . . . 。

. 。

:255.255。

0.0Default Gateway 。

. 。

. :10.1.1。

1DHCP Server . . . . 。

. . 。

. . :10.1.1.1DNS Servers 。

. . 。

. 。

. : 192。

168。

0.12. 静态内部PC2 手动分配地址,可访问INTERNET ,并PING 通外部网关。

PC1 Ethernet adapter 本地连接:Connection—specific DNS Suffix . : gametuziDescription . 。

ciscoASA防火墙配置

ciscoASA防火墙配置思科cisco依靠自身的技术和对网络经济模式的深刻理解,成为了网络应用的成功实践者之一,那么你知道cisco ASA防火墙配置吗?下面是店铺整理的一些关于cisco ASA防火墙配置的相关资料,供你参考。

cisco ASA防火墙配置的方法:常用命令有:nameif、interface、ip address、nat、global、route、static等。

global指定公网地址范围:定义地址池。

Global命令的配置语法:global (if_name) nat_id ip_address-ip_address [netmark global_mask]其中:(if_name):表示外网接口名称,一般为outside。

nat_id:建立的地址池标识(nat要引用)。

ip_address-ip_address:表示一段ip地址范围。

[netmark global_mask]:表示全局ip地址的网络掩码。

nat地址转换命令,将内网的私有ip转换为外网公网ip。

nat命令配置语法:nat (if_name) nat_id local_ip [netmark]其中:(if_name):表示接口名称,一般为inside.nat_id:表示地址池,由global命令定义。

local_ip:表示内网的ip地址。

对于0.0.0.0表示内网所有主机。

[netmark]:表示内网ip地址的子网掩码。

routeroute命令定义静态路由。

语法:route (if_name) 0 0 gateway_ip [metric]其中:(if_name):表示接口名称。

0 0 :表示所有主机Gateway_ip:表示网关路由器的ip地址或下一跳。

[metric]:路由花费。

缺省值是1。

static配置静态IP地址翻译,使内部地址与外部地址一一对应。

语法:static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address其中:internal_if_name表示内部网络接口,安全级别较高,如inside。

CISCO_ASA防火墙ASDM安装和配置

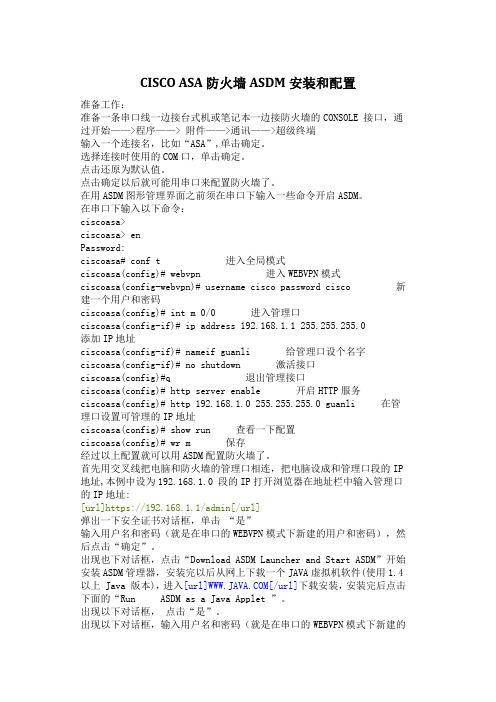

CISCO ASA防火墙ASDM安装和配置准备工作:准备一条串口线一边接台式机或笔记本一边接防火墙的CONSOLE 接口,通过开始——>程序——> 附件——>通讯——>超级终端输入一个连接名,比如“ASA”,单击确定。

选择连接时使用的COM口,单击确定。

点击还原为默认值。

点击确定以后就可能用串口来配置防火墙了。

在用ASDM图形管理界面之前须在串口下输入一些命令开启ASDM。

在串口下输入以下命令:ciscoasa>ciscoasa> enPassword:ciscoasa# conf t 进入全局模式ciscoasa(config)# webvpn 进入WEBVPN模式ciscoasa(config-webvpn)# username cisco password cisco 新建一个用户和密码ciscoasa(config)# int m 0/0 进入管理口ciscoasa(config-if)# ip address 192.168.1.1 255.255.255.0添加IP地址ciscoasa(config-if)# nameif guanli 给管理口设个名字ciscoasa(config-if)# no shutdown 激活接口ciscoasa(config)#q 退出管理接口ciscoasa(config)# http server enable 开启HTTP服务ciscoasa(config)# http 192.168.1.0 255.255.255.0 guanli 在管理口设置可管理的IP地址ciscoasa(config)# show run 查看一下配置ciscoasa(config)# wr m 保存经过以上配置就可以用ASDM配置防火墙了。

首先用交叉线把电脑和防火墙的管理口相连,把电脑设成和管理口段的IP 地址,本例中设为192.168.1.0 段的IP打开浏览器在地址栏中输入管理口的IP地址:[url]https://192.168.1.1/admin[/url]弹出一下安全证书对话框,单击“是”输入用户名和密码(就是在串口的WEBVPN模式下新建的用户和密码),然后点击“确定”。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

要想配置思科的防火墙得先了解这些命令:

常用命令有:nameif、interface、ip address、nat、global、route、static等。

global

指定公网地址范围:定义地址池。

Global命令的配置语法:

global (if_name) nat_id ip_address-ip_address [netmark global_mask]

其中:

(if_name):表示外网接口名称,一般为outside。

nat_id:建立的地址池标识(nat要引用)。

ip_address-ip_address:表示一段ip地址范围。

[netmark global_mask]:表示全局ip地址的网络掩码。

nat

地址转换命令,将内网的私有ip转换为外网公网ip。

nat命令配置语法:nat (if_name) nat_id local_ip [netmark]

其中:

(if_name):表示接口名称,一般为inside.

nat_id:表示地址池,由global命令定义。

local_ip:表示内网的ip地址。

对于0.0.0.0表示内网所有主机。

[netmark]:表示内网ip地址的子网掩码。

route

route命令定义静态路由。

语法:

route (if_name) 0 0 gateway_ip [metric]

其中:

(if_name):表示接口名称。

0 0 :表示所有主机

Gateway_ip:表示网关路由器的ip地址或下一跳。

[metric]:路由花费。

缺省值是1。

static

配置静态IP地址翻译,使内部地址与外部地址一一对应。

语法:

static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address 其中:

internal_if_name表示内部网络接口,安全级别较高,如inside。

external_if_name表示外部网络接口,安全级别较低,如outside。

outside_ip_address表示外部网络的公有ip地址。

inside_ ip_address表示内部网络的本地ip地址。

(括号内序顺是先内后外,外边的顺序是先外后内)

例如:

asa(config)#static (inside,outside) 133.0.0.1 192.168.0.8

表示内部ip地址192.168.0.8,访问外部时被翻译成133.0.0.1全局地址

********************************************************************* asa#conf t

asa(config)# hostname asa //设置主机名

asa(config)#enable password cisco //设置密码

配置外网的接口,名字是outside,安全级别0,输入ISP给您提供的地址就行了。

asa(config)#interface GigabitEthernet0/0

asa(config)#nameif outside //名字是outside

asa(config)#securit-level 0 //安全级别0

asa(config)#ip address *.*.*.* 255.255.255.0 //配置公网IP地址

asa(config)#duplex full

asa(config)#

asa(config)#no shutdown

配置内网的接口,名字是inside,安全级别100

asa(config)#interface GigabitEthernet0/1

asa(config)#nameif inside

asa(config)#securit-level 100

asa(config)#duplex full

asa(config)#speed 100

asa(config)#no shutdown

配置DMZ的接口,名字是dmz,安全级别50

asa(config)#interface GigabitEthernet0/2

asa(config)#nameif dmz

asa(config)#securit-level 50

asa(config)#duplex full

asa(config)#

asa(config)#no shutdown

网络部分设置

asa(config)#nat(inside) 1 192.168.1.1 255.255.255.0

asa(config)#global(outside) 1 222.240.254.193 255.255.255.248

asa(config)#nat (inside) 0 192.168.1.1 255.255.255.255 //表示192.168.1.1这个地址不需要转换。

直接转发出去。

asa(config)#global (outside) 1 133.1.0.1-133.1.0.14 //定义的地址池

asa(config)#nat (inside) 1 0 0 //0 0表示转换网段中的所有地址。

定义内部网络地址将要翻译成的全局地址或地址范围

配置静态路由

asa(config)#route outside 0 0 133.0.0.2 //设置默认路由133.0.0.2为下一跳

如果内部网段不是直接接在防火墙内口,则需要配置到内部的路由。

asa(config)#Route inside 192.168.10.0 255.255.255.0 192.168.1.1 1

地址转换

asa(config)#static (dmz,outside) 133.1.0.1 10.65.1.101 ;静态NAT

asa(config)#static (dmz,outside) 133.1.0.2 10.65.1.102 ;静态NAT

asa(config)#static (inside,dmz) 10.66.1.200 10.66.1.200 ;静态NAT

如果内部有服务器需要映射到公网地址(外网访问内网)则需要static

asa(config)#static (inside, outside) 222.240.254.194 192.168.1.240

asa(config)#static (inside, outside) 222.240.254.194 192.168.1.240 10000 10 //后面的10000为限制连接数,10为限制的半开连接数

ACL实现策略访问

asa(config)#access-list 101 permit ip any host 133.1.0.1 eq www;设置ACL

asa(config)#access-list 101 permit ip any host 133.1.0.2 eq ftp;设置ACL

asa(config)#access-list 101 deny ip any any ;设置ACL

asa(config)#access-group 101 in interface outside ;将ACL应用在outside端口当内部主机访问外部主机时,通过nat转换成公网IP,访问internet。

当内部主机访问中间区域dmz时,将自己映射成自己访问服务器,否则内部主机将会映射成地址池的IP,到外部去找。

当外部主机访问中间区域dmz时,对133.0.0.1映射成10.65.1.101,static 是双向的。

PIX的所有端口默认是关闭的,进入PIX要经过acl入口过滤。

静态路由指示内部的主机和dmz的数据包从outside口出去。