snmp报文解析详细讲解

实验2SNMP网络管理报文信息解析

实验2 SNMP网络管理报文信息解析1. 实验目的学习使用Ethereal查看和了解SNMP的交互过程✓了解SNMPv1的Get命令。

✓了解SNMPv1的GetNext命令。

✓了解SNMPv2的GetBulk命令。

2. 实验要求1.独立完成实验内容;2.实验报告;(简单要求如下)1)各实验操作步骤;2)回答实验中提出的问题3)实验结论及分析3. 实验内容3.1 实验环境window操作系统,MIB Browser,Ethereal学生机进行配置:修改本地连接2的ip地址:Ip:192.168.3.1~253(小组内的每台机ip必须不同)Netmask:255.255.255.0Gateway:192.168.3.254配置静态路由:单击开始——运行——cmd在命令提示符中输入Route –p add 192.168.0.0 mask 255.255.0.0 192.168.3.254修改MIB Browser的环境变量:编辑C:\Program Files\AdventNet\SNMPAPI\bin\setallEnv.bat的JAVA_HOME变量的值为jdk的安装目录:set JAVA_HOME=C:\"Program Files"\Java\jdk1.5.0启动C:\Program Files\AdventNet\SNMPAPI\MibBrowser\MibBrowser.bat以及桌面的EtherealMIB Browser配置:Host填写路由器的地址,Community填写路由器的团体名,可以填写Host:192.168.2.5 community:r1 或者Host:192.168.2.6 community:r2Ethereal配置;选择使用的网卡:Capture——options——interface:选择NetLink(TM)那个网卡基本操作:Capture——start:开始抓包,开始抓包后点击stop即停止抓包在Ethereal的主界面,Filter文本框内填入关键词可进行过滤(如填入SNMP)实验过程中可通过保存数据(保存的数据可通过Ethereal再打开)或者截图等方式记录3.2使用Ethereal了解SNMP的交互过程3.2.1 SNMPv1 里面有哪几种操作?3.2.2 用Ethereal抓包,MIB Browser使用Get操作读取sysName,问request的object ID是什么,response的object ID是什么,值是什么?3.2.3 用Ethereal抓包,MIB Browser使用GetNext操作读取sysName (MIB Browser里面的Object ID以.0结尾),问request的object ID是什么,response的object ID是什么,值是什么?3.2.4 用Ethereal抓包,MIB Browser使用GetNext操作读取sysName (MIB Browser里面的Object ID结尾去掉.0),问request的object ID是什么,response的object ID是什么,值是什么?3.2.5 用Ethereal抓包,MIB Browser使用Get操作读取sysName.5 实例,response的值是什么?如果使用GetNext操作值是什么?3.2.6 用Ethereal抓包,MIB Browser使用GetNext操作从ifTable里面的ifIndex开始读取,请问GetNext读取表格的方式是先列后行还是先行后列?(GetNext要多点几次,10次以上。

SNMP简单网络管理协议报文格式详解理论

SNMP简单网络管理协议报文格式详解理论SNMP(Simple Network Management Protocol,简单网络管理协议)是一种用于管理和监控网络设备的协议。

它定义了一套规范,允许网络管理系统(NMS)通过发送和接收报文来获取设备的状态信息和执行管理操作。

了解SNMP协议的报文格式对于理解和使用SNMP非常重要。

本文将详细介绍SNMP报文格式的理论知识。

1. SNMP协议概述SNMP是一种应用层协议,被设计用于简化网络设备的管理和监控任务。

它由三个主要组件组成:网络管理系统(NMS)、管理代理(Agent)和被管理设备。

NMS是一个集中式的管理系统,通过SNMP 协议来收集和显示设备状态信息。

管理代理是安装在被管理设备上的一种软件,负责与NMS进行通信并提供设备的管理功能。

被管理设备包括路由器、交换机、服务器等网络设备。

2. SNMP报文结构SNMP使用一种基于ASN.1(Abstract Syntax Notation One,抽象语法标记一)的报文编码格式,用于在网络管理系统和管理代理之间进行交换。

SNMP报文由两个部分组成:头部和数据部分。

2.1 头部(Header)SNMP报文的头部包含了各种元信息,用于标识报文的类型和版本信息。

它包括以下字段:- 版本(Version):指定了SNMP协议的版本号,常用的版本有SNMPv1、SNMPv2c和SNMPv3。

- 社区名(Community):用于授权和身份验证的字符串,用于标识发送方的权限。

- 数据类型(PDU Type):指定了SNMP报文的类型,如Get、GetNext、Set等。

- 请求标识(Request ID):每个SNMP报文都有一个唯一的标识符,用于跟踪该请求。

- 错误状态(Error Status):用于指示SNMP报文的处理状态,成功为0,失败为非零值。

- 错误索引(Error Index):当SNMP报文处理失败时,指示出错对象的索引。

snmp报文类型和特点

snmp报文类型和特点

SNMP报文类型主要包括以下几种:

1. GET:用于获取一条管理信息。

2. GETNEXT:用于反复获取管理信息的序列。

3. SET:用于给一个被管理的子系统设置一个变化。

4. TRAP:用于报告一个关于被管理子系统的警告或其他异步事件。

5. 其他PDU在SNMP第二版中加入,包括GETBULK REQUEST、INFORM等。

SNMP报文的特点包括:

1. SNMP报文在OSI模型的应用层(第七层)运作。

2. SNMPv1是SNMP协议的最初版本,提供最小限度的网络管理功能。

3. SNMP报文的发送者是网络设备上的守护进程,它能够响应来自网络的各种请求信息。

4. SNMP报文的接收者可以是管理工具或代理进程,代理进程在发送get-response报文时也要返回此请求标识符。

5. SNMP报文具有差错状态和差错索引,用于标识和处理报文传输过程中的错误。

6. SNMP报文的Trap部分包含企业(enterprise)、trap类型和特定代码等信息,用于标识网络设备和事件类型。

以上内容仅供参考,如需更多信息,建议查阅相关文献或咨询专业人士。

snmp报文字段分析

SNMP五种协议数据单元SNMP规定了5种协议数据单元PDU(也就是SNMP报文),用来在管理进程和代理之间的交换。

∙get-request操作:从代理进程处提取一个或多个参数值(网管系统发送)∙get-next-request操作:从代理进程处提取紧跟当前参数值的下一个参数值(网管系统发送)∙set-request操作:设置代理进程的一个或多个参数值(网管系统发送)∙get-response操作:返回的一个或多个参数值。

这个操作是由代理进程发出的,它是前面三种操作的响应操作(代理发送)∙trap操作:代理进程主动发出的报文,通知管理进程有某些事情发生(代理发送)前面的3种操作是由管理进程向代理进程发出的,后面的2个操作是代理进程发给管理进程的,为了简化起见,前面3个操作叫做get、get-next和set操作。

下图描述了SNMP的这5种报文操作。

请注意,在代理进程端是用熟知端口161俩接收get或set报文,而在管理进程端是用熟知端口162来接收trap报文。

SNMP的5种报文操作SNMP协议数据单元格式解析下图封装成UDP数据报的5种操作的SNMP报文格式。

可见一个SNMP报文共有三个部分组成,即公共SNMP首部、get/set首部trap首部、变量绑定。

SNMP报文格式1. 公共SNMP首部1.1 版本写入版本字段的是版本号减1,对于SNMP(即SNMPV1)则应写入0。

1.2 公共体共同体就是一个字符串,作为管理进程和代理进程之间的明文口令,常用的是6个字符“public”。

1.3 PDU类型根据PDU的类型,填入0~4中的一个数字,其对应关系下表所示意图。

表1 PDU类型2. get/set首部2.1 请求标识符(request ID)这是由管理进程设置的一个整数值。

代理进程在发送get-response报文时也要返回此请求标识符。

管理进程可同时向许多代理发出get报文,这些报文都使用UDP传送,先发送的有可能后到达。

SNMP的协议数据单元和报文

20 字节 8 字节 IP UDP

首部 首部 版本

首部

IP 数据报

UDP 数据报 SNMP 报文

安全 参数

SNMP 报文的数据部分

上下文引擎 ID 上下文名 PDU 类型 请求 ID 差错状态 差错索引 名 值 名 值 …

有关加密信息 的字段

首部 SNMP PDU

变量绑定

Get-request 报文 ASN.1 编码

Reponse

代理向管理者或管理者向管理者发

SetRequest

对一个或多个变量值进行设置

GetBulkRequest 管理者从代理读取大数据块的值

InformRequest

管理者从另一管理者读取代理的变

SNMPv2Trap

代理向管理者报告异常事件

Report

管理者之间报告某些差错

SNMP 的报文格式

探询的好处: 1. 可使系统相对简单。 2. 能限制通过网络所产生的管理信息的通信量。

探询的缺点: 1. 不够灵活,而且所能管理的设备数目不能太多。 2. 开销也较大。

陷阱(trap)

SNMP 不是完全的探询协议,它允许不经过询问就能发送某些信息 。这种信息称为陷阱,表示它能够捕捉“事件”。

L 0F

VarBind

request-ID

T SEQUENCE

L 0D

name

value

T

L

V

T

L

OBJECT IDENTIFIER 09 01 03 06 01 02 01 01 01 00 NULL 00

1. 3. 6. 1. 2. 1. 7. 1. 0

Get-request 报文 ASN.1 定义

SNMP详解

SNMP详解2010目录1 SNMP协议概述 (3)2 SNMP版本 (3)4 网管站和代理 (5)5 ASN.1和SMI (5)6 SNMP报文 (6)6.1 SNMP报文结构如下:(编码之前) (6)6.2 SNMP的5种协议数据单元 (6)7 管理变量的表示 (9)8 SNMP的运行过程 (10)8.1 GetRequest PDU (10)8.2 GetNextRequest PDU (11)8.3 GetResponse PDU (13)8.4 SetRequest PDU (13)8.5 Trap PDU (14)9 SNMP MIB编译器的功能 (14)1 SNMP协议概述SNMP(Simple Network Management Protocol)是被广泛接受并投入使用的工业标准,它的目标是保证管理信息在任意两点中传送,便于网络管理员在网络上的任何节点检索信息,进行修改,寻找故障;完成故障诊断,容量规划和报告生成。

它采用轮询机制,提供最基本的功能集。

最适合小型、快速、低价格的环境使用。

它只要求无证实的传输层协议UDP,受到许多产品的广泛支持。

SNMP在TCP/IP协议族中的地位如下图:2 SNMP版本SNMPv1:简单网络管理协议,是第一个正式协议版本,在RFC1157中定义;SNMPv2C:基于共同体(Community-based)的SNMPv2管理架构, 在RFC1901中定义的一个实验性协议;SNMPv3 :通过对数据进行鉴别和加密,提供了以下的安全特性:1)确保数据在传输过程中不被篡改;2)确保数据从合法的数据源发出;3)加密报文,确保数据的机密性;SNMPv1和SNMPv2C都采用基于共同体(Community-based)的安全架构。

通过定义主机地址以及认证名(Commumity string)来限定能够对代理的MIB进行操作的管理者。

SNMPv2C包含GetBulk的机制并且能够对管理工作站返回更加详细的错误信息类型。

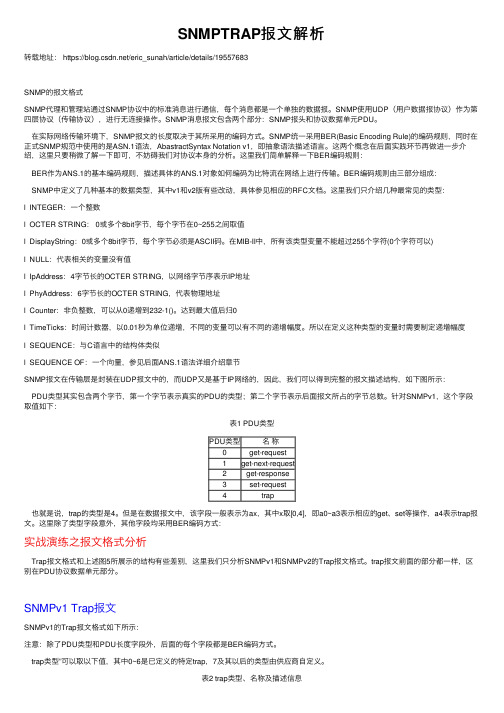

SNMPTRAP报文解析

SNMPTRAP报⽂解析转载地址: https:///eric_sunah/article/details/19557683SNMP的报⽂格式SNMP代理和管理站通过SNMP协议中的标准消息进⾏通信,每个消息都是⼀个单独的数据报。

SNMP使⽤UDP(⽤户数据报协议)作为第四层协议(传输协议),进⾏⽆连接操作。

SNMP消息报⽂包含两个部分:SNMP报头和协议数据单元PDU。

在实际⽹络传输环境下,SNMP报⽂的长度取决于其所采⽤的编码⽅式。

SNMP统⼀采⽤BER(Basic Encoding Rule)的编码规则,同时在正式SNMP规范中使⽤的是ASN.1语法,AbastractSyntax Notation v1,即抽象语法描述语⾔。

这两个概念在后⾯实践环节再做进⼀步介绍,这⾥只要稍微了解⼀下即可,不妨碍我们对协议本⾝的分析。

这⾥我们简单解释⼀下BER编码规则:BER作为ANS.1的基本编码规则,描述具体的ANS.1对象如何编码为⽐特流在⽹络上进⾏传输。

BER编码规则由三部分组成:SNMP中定义了⼏种基本的数据类型,其中v1和v2版有些改动,具体参见相应的RFC⽂档。

这⾥我们只介绍⼏种最常见的类型:l INTEGER:⼀个整数l OCTER STRING: 0或多个8bit字节,每个字节在0~255之间取值l DisplayString:0或多个8bit字节,每个字节必须是ASCII码。

在MIB-II中,所有该类型变量不能超过255个字符(0个字符可以)l NULL:代表相关的变量没有值l IpAddress:4字节长的OCTER STRING,以⽹络字节序表⽰IP地址l PhyAddress:6字节长的OCTER STRING,代表物理地址l Counter:⾮负整数,可以从0递增到232-1()。

达到最⼤值后归0l TimeTicks:时间计数器,以0.01秒为单位递增,不同的变量可以有不同的递增幅度。

snmp报文分析

SNMP报文格式分析1.SNMP报文格式1.1 snmp简介1.1.1 snmp工作原理SNMP采用特殊的客户机/服务器模式,即代理/管理站模型。

对网络的管理与维护是通过管理工作站与SNMP代理间的交互工作完成的。

每个SNMP从代理负责回答SNMP管理工作站(主代理)关于MIB定义信息的各种查询。

管理站和代理端使用MIB进行接口统一,MIB定义了设备中的被管理对象。

管理站和代理都实现相应的MIB对象,使得双方可以识别对方的数据,实现通信。

管理站向代理请求MIB中定义的数据,代理端识别后,将管理设备提供的相关状态或参数等数据转换成MIB定义的格式,最后将该信息返回给管理站,完成一次管理操作。

1.1.2 snmp报文类型SNMP中定义了五种消息类型:Get-Request、Get-Response、Get-Next-Request、Set-Request和Trap 。

1.Get-Request 、Get-Next-Request与Get-ResponseSNMP 管理站用Get-Request消息从拥有SNMP代理的网络设备中检索信息,而SNMP代理则用Get-Response消息响应。

Get-Next- Request用于和Get-Request组合起来查询特定的表对象中的列元素。

2.Set-RequestSNMP管理站用Set-Request 可以对网络设备进行远程配置(包括设备名、设备属性、删除设备或使某一个设备属性有效/无效等)。

3.TrapSNMP代理使用Trap向SNMP管理站发送非请求消息,一般用于描述某一事件的发生,如接口UP/DOWN,IP地址更改等。

上面五种消息中Get-Request、Get-Next-Request和Set-Request是由管理站发送到代理侧的161端口的;后面两种Get-Response和Trap 是由代理进程发给管理进程的,其中Trap消息被发送到管理进程的162端口,所有数据都是走UDP封装。

SNMP学习笔记之SNMP报文以及不同版本(SNMPv1、v2c、v3)的区别

SNMP学习笔记之SNMP报⽂以及不同版本(SNMPv1、v2c、v3)的区别本篇⽂章将重点分析SNMP报⽂,并对不同版本(SNMPv1、v2c、v3)进⾏区别!四、SNMP协议数据单元在SNMP管理中,管理站(NMS)和代理(Agent)之间交换的管理信息构成了SNMP报⽂,报⽂的基本格式如下图1:图 1SNMP主要有SNMPv1、SNMPV2c、SNMPv3⼏种最常⽤的版本。

1、SNMPv1SNMPv1是SNMP协议的最初版本,提供最⼩限度的⽹络管理功能。

SNMPv1的SMI和MIB都⽐较简单,且存在较多安全缺陷。

SNMPv1采⽤团体名认证。

团体名的作⽤类似于密码,⽤来限制NMS对Agent的访问。

如果SNMP报⽂携带的团体名没有得到NMS/Agent的认可,该报⽂将被丢弃。

报⽂格式如下图2:图 2从上图可以看出,SNMP消息主要由Version、Community、SNMP PDU⼏部分构成。

其中,报⽂中的主要字段定义如下:Version:SNMP版本Community:团体名,⽤于Agent与NMS之间的认证。

团体名有可读和可写两种,如果是执⾏Get、GetNext操作,则采⽤可读团体名进⾏认证;如果是执⾏Set操作,则采⽤可写团体名进⾏认证。

Request ID:⽤于匹配请求和响应,SNMP给每个请求分配全局唯⼀的ID。

Error status:⽤于表⽰在处理请求时出现的状况,包括noError、tooBig、noSuchName、badValue、readOnly、genErr。

Error index:差错索引。

当出现异常情况时,提供变量绑定列表(Variable bindings)中导致异常的变量的信息。

Variable bindings:变量绑定列表,由变量名和变量值对组成。

enterprise:Trap源(⽣成Trap信息的设备)的类型。

Agent addr:Trap源的地址。

SNMP报文分析

SNMP报文分析一、SNMP协议环境的配置1、主机SNMP协议配置操作系统:Windows10虚拟MAC地址:00-50-56-C0-00-08IP地址:192.168.40.11)安装SNMP协议依次打开控制面板程序程序和功能启用或关闭Windows功能,找到“简单的网络管理协议(SNMP)”并将其勾选,然后确定就可以安装了。

2)配置并打开SNMP Service服务右键计算机,依次打开管理服务和应用程序服务,在右侧找到SNMP Service 服务,双击开启服务,并在安全选项卡中进行如下配置:2、目标机SNMP协议配置操作系统:虚拟机Windows7MAC地址:00-0C-29-17-A1-58IP地址:192.168.40.130虚拟机Windows7安装SNMP方法,启用SNMP服务和主机Windows10一样,按照上边的步骤即可。

二、SNMP协议报文的抓取1、下载并安装snmputil.exe和wireshark由于wireshark是之前就已经下载并安装好的,所以这里了就不做截图。

2、发送并抓取SNMP数据包1)首先打开wireshark,由于这里用的是虚拟机,所以就要找到虚拟机所使用的网卡,双击便开始抓包了。

2)利用snmputil工具发送snmp数据包,在命令提示符中找到snmputil,然后运行如下的命令。

关于snmputil.exe工具的使用:I.snmputil命令解释:snmputil 是程序名get 可以理解为获取一个信息getnext 可以理解为获取下一个信息walk 是所有数据库子树/子目录的信息agent 具体某台机器拉community 就是“community strings”“查询密码”oid 就是物件识别代码(Object Identifier)可以把oid理解为MIB管理信息库中各种信息分类存放树资源的一个数字标识。

II.snmputil的命令规则是:snmputil [get|getnext|walk] agent community oid [oid ...][get|getnext|walk]为消息类型,我们此次进行的操作是getagent指Snmp代理即你想进行操作的网络设备的ip或名称,即192.168.40.130 community:分区域,即密码,我们这里是Publicoid:想要操作的MIB数据对象号,设备名称对应的MIB对象号是.1.3.6.1.2.1.1.5.0 打开命令行窗口,进入snmputil所在路径,键入snmputil get 192.168.40.130 Public .1.3.6.1.2.1.1.5.0,如果参数都正确,控制台就会显示出机器名。

网络管理与维护课内实验报告3-SNMP报文分析

一. 实验目的1.掌握BER基本编码规则;2. 利用各种网络管理工具,完成相关SNMP操作,分析并掌握SNMP PDU结构,理解SNMP协议的工作原理。

二. 实验所需设备及材料1.局域网环境中的计算机2台(1台代理,1台管理站),2台计算机已启动SNMP服务,作为管理站的计算机安装SNMPc软件和snmputil工具;2.在某一台计算机安装网络嗅探软件。

三. 实验内容参考实验指导书P324页5.5.2节。

如图5-111所示,首先将代理一方的只读团体名、读/写团体名、trap 团体名全部修改为你的8位学号(如何添加团体名,请参考第一次实验的内容)。

然后完成以下实验:1.完成get操作,抓取get 请求报文和其响应报文(注意两个报文“request-id”一致),截图(需要截取哪些信息?请参考P327图5-114),然后对应截图分别完成两个报文的BER编码分析。

2.完成getnext操作,抓取getnext请求报文和其响应报文(注意两个报文“request-id”一致),截图,然后对应截图完成两个报文的BER编码分析。

3.完成set操作,抓取set 请求报文和其响应报文(注意两个报文“request-id”一致),截图,然后对应截图完成两个报文的BER编码分析。

4.构造一个trap,抓取trap报文,截图,然后对应截图完成该报文的BER编码分析。

5.完成SNMPv2 GetBulk操作,抓取GetBulk请求报文和响应报文(注意两个报文“request-id”一致),截图,然后对应截图完成两个报文的BER编码分析。

四.实验过程1. get操作分析●说明如何产生Get操作?答:管理站检索管理对象的管理信息库中标量对象的值,就产生一个Get操作。

●Get请求报文抓包截图与BER分析30 36 ;报文是SEQUENCE类型,长度是54个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-104 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”A0 27 ;A0表示为GET操作,其后PDU长39个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 1C ;变量绑定表,类型为SEQUENCEOF,长度为2830 0C ;第一个变量绑定,类型为SEQUENCE,长度为1206 08 2B 06 01 02 01 01 03 00 ;变量为OID类型,值为.1.3.6.1.2.1.1.3.005 00 ;变量值为NULL30 0C ;第二个变量绑定,类型为SEQUENCE,长度为1206 08 2B 06 01 02 01 02 01 00 ;变量为OID类型,值为.1.3.6.1.2.1.2.1.005 00 ;变量值为NULL响应报文抓包截图与BER分析30 3a ;报文是SEQUENCE类型,长度是58个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a2 2b ;A2表示Respond,其后PDU长43个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 20 ;变量绑定表,类型为SEQUENCEOF,长度为3230 0f ;第一个变量绑定,类型为SEQUENCE,长度为1506 08 2B 06 01 02 01 01 03 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.0430300adf4 ;变量值为Timeticks类型,值为4453230 0d ;第二个变量绑定,类型为SEQUENCE,长度为1306 08 2B 06 01 02 01 02 01 00 ;变量为OID类型,值为.1.3.6.1.2.1.2.1.0020102 ;变量值为Integer类型,值为22. getnext操作●说明如何产生getnext操作?答:管理站向被管对象发出getnext请求●Getnext请求报文抓包截图与BER分析30 36 ;报文是SEQUENCE类型,长度是54个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a1 27 ;A1表示Getnext,其后PDU长39个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 1c ;变量绑定表,类型为SEQUENCEOF,长度为2830 0c ;第一个变量绑定,类型为SEQUENCE,长度为1206 08 2b 06 01 02 01 01 03 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.005 00 ;变量值为NULL30 0c ;第二个变量绑定,类型为SEQUENCE,长度为1206 08 2b 06 01 02 01 02 01 00 ;变量为OID类型,值为.1.3.6.1.2.1.2.1.005 00 ;变量值为NULL响应报文抓包截图与BER分析30 40 ;报文是SEQUENCE类型,长度是64个8位组02 01 00 ;SNMP版本号,类型为Integer,值为版本号-1(0)04 08 30 34 31 33 32 30 32 31 ;团体名,类型为OETCTString值为”04132021”a231 ;a2表示Respond,其后PDU长49个8位组02 01 01 ;request-id,类型为Integer,值为102 01 00 ;错误状态,类型为Integer,值为002 01 00 ;错误索引,类型为Integer,值为030 26 ;变量绑定表,类型为SEQUENCEOF,长度为3830 13 ;第一个变量绑定,类型为SEQUENCE,长度为1906 08 2b 06 01 02 01 01 04 00 ;变量名是OID类型,值为.1.3.6.1.2.1.1.3.004 07 79 61 6e 67 6c 75 6e ;变量值为OETCT,值为”yanglun30 0f ;第二个变量绑定,类型为SEQUENCE,长度为1506 0a 2b 06 01 02 01 02 02 01 01 01;变量为OID类型,值为.1.3.6.1.2.1.2.2.1.1.102 01 01 ;变量值为整数,13. set操作分析●说明如何产生set操作?答:使用snmpc软件修改管理对象的某个对象实例的值。

SNMPv3分析及详解精品PPT课件

SNMPv3实体的组成结构图

1 SNMP协议引擎

SNMP协议引擎负责执行SNMP协议操作,为各类 SNMP应用程序提供服务。每个SNMP协议引擎由一个 SNMP协议引擎ID来标识。在整体上执行两种功能:

1)从SNMP应用中接收流出的PDU执行必要的处理, 包括插入鉴别代码和加密,然后把PDU封装到用于传 输的消息中去。

(2)信息更改(Modification of Information): 一个实体可以更改由另一授权实体产生的正在传

输的报文,从而导致越权的管理操作。这种威胁的本 质就是未授权的实体可以修改任何管理参数,包括配 置、操作和计费方面的参数。

(3)信息泄漏(Disclosure of Information): 实体可以观测管理者与代理之间的信息交换,

从而获得管理对象的值,并获知所报告的事件。例如, 通过观测更改口令的Set命令,可以使攻击者获知新 口令的内容。

(4)消息流更改(Message Stream Modification): SNMP被设计成在无连接的协议上运行。因此,

SNMP消息有可能被重排、延迟或者重放(复制), 从而导致越权的管理操作。例如,一个重新启动设 备的消息可能被复制,并在将来某一时刻重放,导 致非授权的操作。 (5)拒绝服务(Denial of service):

阻止管理者与代理之间的信息交换,或阻止通 信设备的正常使用和管理。这种攻击或者是阻止所 有发往特定目的站点的消息、或者是对网络进行破 坏使其不能运行、或者是发送大量消息使网络过载 从而降低其性能。 (6)流量分析(Traffic analysis):

分析管理者和代理之间信息交换的一般模式。

7.2 SNMPv3协议框架

4) 必要时提供对消息的加密保护,避免管理信息的暴 露。

SNMP PDU报文格式解析

SNMP五种协议数据单元SNMP规定了5种协议数据单元PDU(也就是SNMP报文),用来在管理进程和代理之间的交换。

get-request操作:从代理进程处提取一个或多个参数值(网管系统发送)get-next-request操作:从代理进程处提取紧跟当前参数值的下一个参数值(网管系统发送)set-request操作:设置代理进程的一个或多个参数值(网管系统发送)get-response操作:返回的一个或多个参数值。

这个操作是由代理进程发出的,它是前面三种操作的响应操作(代理发送)trap操作:代理进程主动发出的报文,通知管理进程有某些事情发生(代理发送) 前面的3种操作是由管理进程向代理进程发出的,后面的2个操作是代理进程发给管理进程的,为了简化起见,前面3个操作叫做get、get-next和set操作。

下图描述了SNMP的这5种报文操作。

请注意,在代理进程端是用熟知端口161俩接收get或set报文,而在管理进程端是用熟知端口162来接收trap报文。

SNMP协议数据单元格式解析一个SNMP报文共有三个部分组成,即公共SNMP首部、get/set首部或trap首部、变量绑定。

下图是封装成UDP数据报文的5种操作的SNMP报文格式。

公共SNMP首部版本写入版本字段的是版本号减1,对于SNMP(即SNMPV1)则应写入0。

公共体共同体就是一个字符串,作为管理进程和代理进程之间的明文口令,常用的是6个字符“public”。

PDU类型根据PDU的类型,填入0~4中的一个数字,其对应关系下表所示意图。

PDU类型get/set首部请求标识符(request ID)这是由管理进程设置的一个整数值。

代理进程在发送get-response报文时也要返回此请求标识符。

管理进程可同时向许多代理发出get报文,这些报文都使用UDP传送,先发送的有可能后到达。

设置了请求标识符可使管理进程能够识别返回的响应报文对于哪一个请求报文。

snmp报文解析详细讲解

0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+......

0050 05 00

30是Identifier SNMP报文 解析 octets, 表示SNMP 消息;

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E. 0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^....... 0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .......0\.0&....

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00

T L V

0 0

0 0

0 0

0 0

0 0

1 1

0 1

0 0

SNMP报文 表示 团体名为public 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

网络管理实验SNMP报文解析实验报告

网络管理实验————SNMP报文解析2010-6-14.trap操作:Sniffer软件截获到的trap报文如下图所示:30 2e SNMP报文是ASN.1的SEQUENCE 类型,报文长度是46个八位组。

02 01 00:版本号为integer类型,取值为0,表示snmpv1。

04 06 70 75 62 6c 69 63:团体名为octet string类型,值为“public”a4 21: 表示pdu类型为trap,长度为33个八位组。

06 0c 2b 06 01 04 01 82 37 01 01 03 01 02:制造商标识,类型为object identifier。

值为1.3.6.1.4.1.311.1.1.3.1.2。

40 04 c0 a8 01 3b:代理的IP地址,类型OCTECT STRING,值为192.168.1.59;02 01 04:一般陷阱,类型为INTEGER,值为4,代表这是由“authentication Failure(身份验证失败)”引发的TRAP;02 01 00:特殊陷阱,类型为INTEGER,值为0(当一般陷阱取值不是6时);43 03 06 63 29:时间戳,类型为TIME TICKS,值为418601 (百分之一秒),即系统在运行到大约第70分钟时,代理发出了此TRAP;30 00变量绑定表为空。

5.SNMPv2 GetBulk操作:Sniffer软件截获到的getbulkrequest报文如下图所示:对该报文的分析如下 :30 27 SNMP 报文是ASN.1的SEQUENCE 类型,报文长度为46个八位组;02 01 01 版本号为INTEGER类型,取值为1,表示SNMPv2;04 06 70 75 62 6c 69 63 团体名为OCTET STRING类型,值为“public”。

a5 1a 表示PDU类型为GetBulkRequest,PDU长度为26个八位组;02 03 00 c2 2d 请求标识,INTEGER类型,值为49709;02 01 00 非重复数,INTEGER类型,值为0;02 01 0a 最大后继数,INTEGER类型,值为10;非重复数为0,最大后继数为10,表示要求返回所有请求对象按照字典顺序的后继承法10个对象实例。

SNMP报文抓取与分析(一)

SNMP报⽂抓取与分析(⼀)SNMP报⽂抓取与分析(⼀)1、抓取SNMP报⽂SNMP报⽂的形式⼤致如下图所⽰我们这⾥使⽤netcat这个⼯具来抓取snmp的PDU(协议数据单元)。

(因为我们并不需要前⾯的IP和UDP⾸部)关于netcat的⼀些基本使⽤可以看这⾥netcat获取snmp报⽂1 先获取snmpwalk发出的(get-next-request)我们使⽤nc来监听161端⼝,然后把输出重定向到⽂件a.hex。

因为监听的是161端⼝,所以这⾥必须以root权限运⾏。

sudo nc -u -l 161 >a.hex这样之后使⽤snmpwalk这个⼯具来向这个“受控端”发送命令。

snmpwalk -c public -v 2c localhost 1.3.6.1.4.201566.1.12 再获取代理程序发回的(get-response)我们先要打开代理程序Agent,然后使⽤下⾯的命令将a.hex的内容发给代理程序,并将接收到的返回保存到b.hexo@o-pc:~/snmpPUD$ nc -u 127.0.0.1 161 <a.hex >b.hex^Co@o-pc:~/snmpPUD$下图是针对SNMPv1版本的。

⽬前⽐较通⽤的是SNMP v2c/v3版本,具有⼋种PDU类型。

分析获取到的报⽂先使⽤hexdump来查看⼀下获取到的报⽂内容。

(hexdump是⼀个很好⽤的⼗六进制分析⼯具)o@o-pc:~/snmpPUD$ hexdump -C a.hex00000000 30 2c 02 01 01 04 06 70 75 62 6c 69 63 a1 1f 02 |0,.....public...|00000010 04 22 70 8b d4 02 01 00 02 01 00 30 11 30 0f 06 |."p........0.0..|00000020 0b 2b 06 01 04 01 8c a6 5e 01 01 01 05 00 |.+......^.....|0000002eo@o-pc:~/snmpPUD$ hexdump -C b.hex00000000 30 30 02 01 01 04 06 70 75 62 6c 69 63 a2 23 02 |00.....public.#.|00000010 04 22 70 8b d4 02 01 00 02 01 00 30 15 30 13 06 |."p........0.0..|00000020 0e 2b 06 01 04 01 8c a6 5e 01 01 01 01 01 00 02 |.+......^.......|00000030 01 2b |.+|00000032报⽂分析结果先看结果,然后再慢慢分析get-next-request报⽂⽰例分析(a.hex)⼗六进制数据解释30表⽰SNMP协议报⽂(整个报⽂是⼀个SEQUENCE)2c消息长度44字节(表⽰后⾯还有44个字节的内容)02 01 01协议版本(2c)(前两个字节02表⽰INTEGER类型01是指1个字节长度,最后的01是值01) 04参数类型(OCTSTR)06群体(community)名长度70 75 62 6c 69 63群体名public的assic码值a1PUD类型get-next-request1f snmp pdu的长度为31个OctStr(后⾯的内容31字节)02 04 22 70 8b d4请求标识符Request ID02 01 00表⽰error-state为002 01 00表⽰error-index为030 11表⽰后⾯变量绑定是SEQUENCE类型17个字节长度30 0f表⽰(变量名106表⽰该字段是OID类型0b OID长度11字节2b 06 01 04 01 1.3.6.1.4.1(标识1.3被合并为2B)8c a6 5e201566 (这也是根据规则转换得到的)01 01 01 1.1.1⼗六进制数据解释05 00表⽰NULLget-response报⽂⽰例分析(b.hex)⼗六进制数据解释30表⽰SNMP协议报⽂(整个报⽂是⼀个SEQUENCE) 30消息长度48字节(表⽰后⾯还有48个字节的内容)02 01 01协议版本(2c)(前两个字节02 01 表⽰INTEGER类型) 04参数类型(OCTSTR)06群体(community)名长度70 75 62 6c 69 63群体名public的assic码值a2PUD类型get-response23snmp pdu的长度为35个OctStr(后⾯的内容31字节) 02 04 22 70 8b d4请求标识符Request ID02 01 00表⽰error-state为002 01 00表⽰error-index为030 11表⽰后⾯变量绑定是SEQUENCE类型17个字节长度30 0f表⽰(变量名106表⽰该字段是OID类型0b OID长度11字节2b 06 01 04 01 1.3.6.1.4.1(标识1.3被合并为2B)8c a6 5e201566 (这也是根据规则转换得到的)01 01 01 1.1.100表⽰.0 即第⼀个实例\(下⾯的值实际是节点1.3.6.1.4.1.201566.1.1.1.0的) 02 01 2b02 01 表⽰INTEGER类型1个字节,2b表⽰值(43) 05 00表⽰NULL下⾯是使⽤snmpwalk命令获取的结果。

SNMP报文解析_WL

SNMP-NTCIP报文解析1. 引言简单网络管理协议(SNMP)在RFC 1157中定义,SNMP可以在传输层采用各种各样的协议,但是使用最多的还是UDP协议。

2. 协议概述SNMP到目前为止一共有三个版本,当下使用最广泛的是SNMPv2。

SNMP由三部分组成::SNMP内核、管理信息结构SMI和管理信息库MIB。

2.1. 工作原理SNMP应用场景:图1 SNMP的应用场景管理站和代理端使用MIB进行接口统一,MIB定义了设备中的被管理对象。

管理站和代理都实现相应的MIB对象,使得双方可以识别对方的数据,实现通信。

管理站向代理请求MIB中定义的数据,代理端识别后,将管理设备提供的相关状态或参数等数据转换成MIB定义的格式,最后将该信息返回给管理站,完成一次管理操作2.2. 管理信息结构 SMI管理信息结构SMI一共有三个功能:被管对象命名、存储被管对象的数据类型、网络上传送的管理数据的编码。

被管对象的命名都在对象命名树上,处在该树的某个分支或者节点,如下图所示:被管对象的数据结构,包括简单类型和结构化类型:被管对象的编码(TLV编码方式):2.2.1. T字段T字段为1个字节,分别为类别(2),格式(1)和编号(5),T字段的各部分含义如下表所示:数据类型定义如下:2.2.2. L字段L字段称为长度字段(表示单字节或者多字节),表示方法如下:单字节:L最高bit为0,高bit后面的7个bits表示V的长度;多字节:L最高bit为1,高bit后面的7个bits表示V的长度取值所占用的字节数,即取出7bits表示的字节后,整合得出V字段的长度。

2.2.3. V字段值字段,具体取值,举例如下:Integer 15:T字段0x02,Integer的长度为4bytes,则TLV编码为02 04 00 00 00 0F;IPAddress 192.1.2.3:IPAddress的T字段为0x40,IP地址需要四字节表示,则L字段为0x04,则TLV编码为:40 04 C0 01 02 03.2.3. 管理信息库 MIB3. 报文结构3.1. PDU类型SNMP中定义了五种消息类型Get-Request,Get-Response,Get-Next-Request,Set-Request和Trap。

SNMP详解

SNMP(MIB(OID)& SMI & SNMP)2010-09-02 10:53转载自qu6zhi最终编辑马长征2008===================================================================== ==============【前言】用“监控软件”(solarwinds / cacti / mrtg ……)监控各种设备的时候,有一些数据不会被抓取到,自然就不会有显示,原因是这些软件没有被监控设备的模板,有一些 cacti 模板可以从网上找到,但solarwinds就找不到UnDP 格式的模板了,这就需要知道被监控设备的OID,而 OID 是通过MIB 库来查找的。

===================================================================== =================================================================================== ==============【SNMP 简介】SNMP 的目标是管理 Internet 上众多厂家生产的软硬件平台。

SNMP 的管理由三部分组成:① 管理信息库 MIB,② 管理信息结构 SMI,③ SNMP 本身。

===================================================================== ==============①【MIB】M anagement I nformation B ase 的缩写,中文名字叫“管理信息库”。

它是网络管理数据的标准,在这个标准里规定了网络代理设备必须保存的数据项目,数据类型,以及允许在每个数据项目中的操作。

通过对这些数据项目的存取访问,就可以得到该网关的所有统计内容。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00

= (38 )10

SNMP报文02 01 00 表示版本号 解析

为SNMPv1(0)

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

T L V

0 0 0

0 0 0

0 0 0

0 0 0

0 0 0

0 0 0

1 0 0

0 1 0

SNMP报文 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00

是ASN.1的SEQUENCE类型;

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public.........

0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00

T L V

0 0

0 0

0 0

0 0

0 0

1 1

0 1

0 0

”public”的ASCII值

SNMP PDU表示 PDU type 为 解析

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

GetNextRequest(1)

T L V

0 0

0 0

0 0

0 0

0 0

1 1

0 1

0 0

SNMP报文 表示 团体名为public 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

T L V

0

0

0

0

0

1

0

0

SNMP报文 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00T L

0 0 0 1 1 0 0 1

= (25 )10

SNMP PDU 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

0 0 1 1 0 0 0 0

universal

16 Sequence

SNMP报文表示SNMP 消息的长度 解析

是0X26;

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E. 0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^....... 0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

ASN.1的INTEGER类型 T L V

0 0 0 0 0 0 1 0

SNMP PDU 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

T

1

0

1

0

0 1

0

0

1

上下文标签

Sequence

SNMP PDU表示SNMP PDU的长度 解析

是0X19个octet

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00

4.2 SNMPv1协议数据单元

• SNMP PDU格式 SNMP报文中的Request/Response PDU:

SNMP报文

变量绑定表

SNMP 报文 解析

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E. 0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^....... 0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .......0\.0&.... 0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public.........

0 0 0 0 0 0 0 0 0 0 0 0 1 1 0 0

V

SNMP PDU 解析

02 02 0099 表示Request id为0x0099

0000 50 78 4c 70 c3 e3 00 0d 87 cb d9 d8 08 00 45 00 PxLp..........E.

0010 44 a7 4a 00 00 80 11 5e 8d 0a 0a 10 0f 0a 0a .D.J....^.......

0 0 0 1 0 0 0 0 0 0 0 0 0 0 0 1 0 0 0 1 0 0 0 0 1 1 0 0 0 0 0 1

V

SNMP PDU 解析

0020 10 af 0a ed 00 a1 00 30 5c 8c 30 26 02 01 00 04 .....0\.0&....

0030 06 70 75 62 6c 69 63 a1 19 02 02 00 99 02 01 00 .public......... 0040 02 01 00 30 0d 30 0b 06 07 2b 06 01 02 01 01 01 ...0.0...+...... 0050 05 00