信息检索课题研究李天鑫

重在提高大学生创新能力的信息检索教学研究

斥 4 贾

a l y z e d u s i n g C h l a f l u o r e s c e n c e k i n e t i c s i n b a r l e y v a i r e t i e s d i f f e r —

P l a n t P h y s i o l , 2 0 0 8 ( 1 6 5 ) : 4 7 — 5 3 . 各 0克 一 刷 牙 分钟 。每 日 次, 1 _ 周后 烟垢 可 脱 【 9 ] P M L i , L L C h e n g , HY G a 。 ’ e I a 1 ・ He t e r o g e n e o u s b e h a v i 。 r 。 f P S l l i n s o y b e a n ( G l y c i n e m a x ) l e a v e s w i t h i d e n t i c a l P S I I p h o t o 一

学. 把 传 授 基 础 检 索知 识 、 提 高 检 索技 能 与培 养 学 生初 步 科

研 能 力相 结合 ,使 科 学研 究的 思 想 方 法 贯 穿 于 整 个教 学 过 程

中, 以 达 到培 养 学 生 创 新 能 力 的教 学 目的 。

关键词 : 信息检索 : 教 学研 究

完整程 序 。 与传 统 的教学 法 相 比 , 该 方法改 变 了传统

c h e mi s t r y e ic f i e n c y u n d e r d i f f e r e n t h J i g h t e mp e r a t u r e t r e a t me n t s

摘要 : 本 文探 索 了新 形 势 下 信 息 检 索课 培 养 学 生 创 新 能

信息检索与利用课教学改革研究

信息检索与利用课教学改革研究

王园春

【期刊名称】《佳木斯大学社会科学学报》

【年(卷),期】2010(028)003

【摘要】本文从信息素质教育的意义出发,分析了目前高校信息检索课的教学现状,并针对教学中存在的问题,提出了一系列行之有效的改革方案.

【总页数】2页(P141-142)

【作者】王园春

【作者单位】东北石油大学,图书馆,黑龙江,大庆,163318

【正文语种】中文

【中图分类】G252.7

【相关文献】

1.泛在信息环境下高职院校信息检索课教学改革研究 [J], 秦新立

2.MOOC背景下的信息检索课教学改革研究 [J], 吴碧薇

3.网络环境下信息检索课教学改革研究 [J], 韩凤华

4.以信息检索过程为情境的信息检索课教学改革研究 [J], 刘鸿

5.信息检索与利用教学改革研究 [J], 胡光林;王筱明

因版权原因,仅展示原文概要,查看原文内容请购买。

《信息检索》实验报告1111

《信息检索》实验报告一、OPAC检索1.利用“中图分类法”查找自己所在专业的分类号,并记录。

再使用书目查询系统查找该分类下的一本图书,写出该书的书名、作者、出版社、出版年、索书号、馆藏复本数、ISBN号、馆藏地(写一个即可)。

TU新农村景观设计艺术顾小玲东南大学出版社2011年索引号:TU982/14 2本ISBN号:2011002852 馆藏地:样本二库[4楼西,借期20天]2.查找作者姓“李”、索书号为“H31”的图书,记录下检索的结果数量,再在结果中检索由中山大学出版社出版的图书,记录下检索结果的数量,并写下任一检索结果的作者、书名、出版社、索书号、馆藏复本数、可借复本数。

1337 7疯狂英语.听力高级飞跃李俊青中山大学出版社H319.9/1322:3馆藏复本:24 可借复本:223.分类号是“TP311.1”的是关于哪方面内容的图书?写出此类书其中一种图书的书名、作者、出版社和索书号。

程序设计、软件工程中文版Access 2007数据库应用实用教程冯先锋秦小英清华大学出版社TP311.13/13024.自行熟悉OPAC中“我的图书馆”各项功能,并写出已借阅图书数量和今年所借阅的两本书的书名,如果可能请进行续借。

7 小高层住宅设计图集新型住宅平面设计方案二、电子图书检索1.利用“读秀学术搜索”打开并阅读书名包含“竞争情报”,作者为“王知津”的图书,写出该书的书名、出版社、出版日期,并从书中查阅竞争情报的概念。

书名:《竞争情报》出版社:科学技术文献出版社出版日期:2005.02竞争情报的概念:为达到竞争目标,合法而合乎职业伦理的搜集竞争对手和竞争环境的信息,并转变为情报的连续的系统化过程。

2.利用“读秀学术搜索”检索二本有关美国前总统的图书,写出图书的书名、著者、出版社。

书名:《改变世界历史的七天美国前总统尼克松1972年七天访华揭秘》作者:梁建增,赵微主编出版社:高等教育出版社书名:冷战后的美国外交政策从老布什到小布什作者:潘锐出版社:时事出版社3.利用“读秀学术搜索”找出与自己专业相关的图书,写出其中2本图书的书名、作者和出版社。

信息存储与检索(电子商务专业)-教学大纲(2011)

Information Storage and Retrieval课程编码: 05405080 学分: 2 课程类别:专业选修课(第4学年)计划学时: 32 其中讲课: 32 实验或实践: 0 上机:0适用专业:电子商务推荐教材:张景元著,《信息存储与检索》,高等教育出版社,2006年参考书目:1、张帆等编著,《信息存储与检索》,高等教育出版社,2007年2、王知津编著,《信息存储与检索》,机械工业出版社,2009年3、隋莉萍主编,《网络信息检索与利用》,清华大学出版社 2008年4、陈次白,丁晟春等,《信息存储与检索技术(第2版)》国防工业出版社,2008年课程的教学目的与任务本课程的教学目的是培养和强化广大学生的信息意识,增强学生网络信息获取和分析应用能力,进一步提高学生的信息理论素养,进而为学生从事商业情报的工作、研究和进入研究生学习打下基础。

通过本课程的学习,应使学生了解信息存储与检索的基础知识和检索原理,学会和掌握国内外重要传统检索工具和web数据库的使用方法和检索技巧,掌握信息分析的技术和方法。

课程的基本要求1、了解信息资源及其特征2、掌握网络信息检索的一般程序和检索方法3、掌握常用中英文网络检索系统的资源收录情况及其使用策略与技巧4、熟悉各种商业情报、技术信息、文献、事实和数据等类型信息的检索工具各章节授课内容、教学方法及学时分配建议(含课内实验)第一章信息检索概论建议学时:4[教学目的与要求]了解信息资源、信息检索的相关概念,熟悉信息产生的过程与传播渠道,掌握信息资源的类型和特点。

[教学重点与难点] 各种信息资源的特征、信息的层次。

[授课方法] 以课堂讲授为主,课堂讨论和课下自学为辅。

[授课内容]第一节信息资源及其特征一、信息、信息意识与信息素质的基本概念二、信息资源的类型和特点三、信息的层次类型第二节信息传播与检索一、信息的产生过程与传播渠道二、信息的传播与检索过程第三节信息检索的作用和意义一、信息检索的作用二、信息检索的意义第二章信息存储与检索基础建议学时:4 [教学目的与要求] 了解信息存储与检索的基本原理和信息存储技术及其特点,掌握信息检索的方法和步骤,能够区分信息检索工具与信息检索系统的异同,学会利用几种常用的信息检索方法。

大学生信息素养及创新能力培养研究——基于经济信息检索与利用教学

基 于经济信 息检 索与利用教 学

木术; 栗 荣 杰

( 山西 财经 大 学 山西 ・ 太原

中图分类号 : 6 2 G 4 文献标识码 : A

000 ) 3 0 6

文章编号 :6 2 7 9 ( 0 】1 0 3 — 2 17 — 84 2 1 3— 0 4 0 1

an d I nnov ton ai Cap a ̄ lt Bas d o iy: e n t e ” ono i h Ec m c

I f r t n Rere e a d Us ” / iRo gi no ma i tiv n e /L n i o e

Ab t a t h s p p r i b s d o x lr h [ t n in a d sr c T i a e s a e n e p o e t e n e s n o

c nne to fc le e su n s i fr ai n l e a ya nn v o c in o o lg t de t’ no m to i r c nd i o a— t

判断 、 提炼 、 组织起来的 , 是大学生信息素养的体现 。随着大 学生 的创新 意识 不断增强 、 创新 能力不断提 高 , 对于信 息 其

的需求也 就更加强烈 , 获取信 息的意识不 断增 强 、 处理信 息 的能力不 断提高 , 从而促使 信息 素养水平 的进一步提升 。

1 _ . 3信息素养与创新能力的培养提高 了大学生 的综合素质 3 财 经 类 院校 的 大 学 生 是 祖 国未 来 经 济 建 设 的 主 力 军 ,

Ke r s ” o o c I fr ai n Rere ea d Us ” n o m— y wo d Ec n mi n o m t t v n e ; fr o i i

信息课实验报告单

实验名称:信息检索技巧与实践实验时间:2023年3月15日实验地点:计算机实验室实验人数:4人实验教师:张老师一、实验目的1. 掌握信息检索的基本概念和常用方法。

2. 熟悉常用的信息检索工具和数据库。

3. 提高信息检索的效率和准确性。

4. 培养学生的信息素养和自主学习能力。

二、实验内容1. 信息检索的基本概念2. 信息检索的方法3. 常用信息检索工具的使用4. 信息检索的实践操作三、实验步骤1. 信息检索的基本概念(1)信息检索的定义:信息检索是指通过一定的方法和工具,从大量的信息资源中找出满足用户需求的信息的过程。

(2)信息检索的类型:根据检索的目的和方式,信息检索可分为全文检索、关键词检索、布尔检索等。

2. 信息检索的方法(1)关键词检索:通过输入关键词,从数据库中查找包含这些关键词的信息。

(2)布尔检索:利用布尔运算符(如AND、OR、NOT)对关键词进行组合,实现更精确的检索。

(3)分类检索:按照信息的分类体系,从不同类别的信息中查找所需信息。

3. 常用信息检索工具的使用(1)搜索引擎:以百度、谷歌等为代表的搜索引擎,能够快速找到网络上的信息资源。

(2)学术数据库:如CNKI、万方、维普等,提供大量的学术论文、学位论文等学术资源。

(3)专业数据库:如新闻数据库、专利数据库、企业信息数据库等,提供专业领域的相关信息。

4. 信息检索的实践操作(1)选择一个主题,确定检索范围。

(2)利用关键词检索、布尔检索等方法,在常用信息检索工具中进行检索。

(3)分析检索结果,筛选出符合需求的信息。

(4)整理检索结果,撰写实验报告。

四、实验结果与分析1. 实验结果通过本次实验,我们掌握了信息检索的基本概念、方法和常用工具。

在实践操作中,我们成功检索到了与主题相关的信息,提高了信息检索的效率和准确性。

2. 实验分析(1)在信息检索过程中,关键词的选择和组合至关重要。

关键词应具有代表性和准确性,避免过于宽泛或狭窄。

信息检索与创新实习报告

信息检索与创新实习报告检索课题:中国经济发展与环境污染的关系一.中国知网1. CNKI期刊全文数据库检索词:①中国经济发展②环境污染③关系检索式:全文=中国经济发展and全文=环境污染and全文=关系检索项(入口):全文检索检索结果:检出文章篇数:10109题录2篇:全文摘录1段文字:来源:于卫国. 中国经济发展与环境污染关系的实证分析摘录:国外学者大多使用三次函数模型研究经济增长与环境污染的关系,且大多认为环境污染与经济增长之间呈现一种倒U 形的关系,即在经济发展的早期,环境恶化日益严重,但当经济发展到一定程度时,随着经济的进一步发展,环境污染会日趋缓解。

桂小丹和李慧明(2010) 认为,经济增长与环境污染关系的拟合模型没有一个统一的形式,应使用多种形式的模型进行回归分析,找到适合中国的拟合模型,并且,中国各时间阶段和不同区域间经济文化差异显著,应使用面板数据研究经济发展与环境污染的关系。

Grossman(1995)认为经济规模、经济结构和技术是经济影响环境的三大直接途径,其他都是间接途径。

经济规模影响环境是指经济规模越大,资源投入和消耗也越多,环境质量便越差。

经济结构影响环境是指各产业的污染性不同,所以,不同的产业经济结构带来不同程度的环境污染。

在经济发展过程中,一国经济通常会从农业经济向工业经济转变,环境污染加重,当经济发展到更高水平时,产业结构升级,以高耗能和高污染为主的重工业会向技术密集型产业和服务业转移,环境污染减少( 于峰、齐建国,2007)。

技术影响环境是指技术进步可以提高资源的使用效率,减少污染物的排放。

KI优秀博硕士论文数据库检索词:①中国经济发展②环境污染③关系检索式:全文=中国经济发展and全文=环境污染and全文=关系检索项(入口):全文检索检索结果:检出文章篇数:13600题录2篇:全文摘录1段文字:来源:李勇. 基于环境库兹涅茨曲线的我国经济增长与环境污染相互关系的初步评价[D].青岛大学,2007.摘录:1.1.1选题背景自进入工业化社会以来,人类在经济发展方面取得了巨大的成就,但随着经济全球化的发展,工业扩张和城市化己经对地球的资源和环境造成了极大的浪费和破坏,经济增长付出了沉重的环境代价"对资源的不断攫取和对环境的肆意污染不仅影响了各国长期的经济发展能力,甚至威胁到了整个人类的生存"虽然早在二十世纪60年代,就有学者对环境保护问题提出了关切,然而直到最近的十多年里,环境和经济增长的关系才-真正受到学界的关注,引发了广泛的学术探讨"。

2005年863信息检索评测哈尔滨工业大学信息检索研究室技术报告

2005年863信息检索评测哈尔滨工业大学信息检索研究室技术报告张志昌;张宇;高立琦;袁新成;胡晓光;刘挺;李生【期刊名称】《中文信息学报》【年(卷),期】2006(020)0z1【摘要】首先用向量空间模型工具Lucene从全部网页正文信息中检索,再用语言模型工具Lemur对结果集进行重排序,然后将两次的结果进行融合,返回融合结果的前1000篇文档作为最终结果集.构造查询输入时,从主题的<title>字段和<desc>字段选择关键词,并依据tf*idf的思想对关键词赋予权值.对正式评测的50个主题集检索,获得的三项评价指标为:程序自动构造查询时,MAP=0.3107,P@10=0.624,R-Precision=0.3672;人工构造查询时,MAP=0.3538,P@10=0.684,R-Precision=0.4078.【总页数】8页(P83-90)【作者】张志昌;张宇;高立琦;袁新成;胡晓光;刘挺;李生【作者单位】哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001;哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001;哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001;哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001;哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001;哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001;哈尔滨工业大学,信息检索研究室,黑龙江,哈尔滨,150001【正文语种】中文【中图分类】TP391【相关文献】1.2005年度863信息检索评测方法研究和实施 [J], 张俊林;刘洋;孙乐;刘群2.清华THUIR 2005年863信息检索评测 [J], 赵乐;岑荣伟;王灿辉;齐伟;金奕江;张敏;马少平3.2005年863信息检索评测哈尔滨工业大学信息检索研究室技术报告 [J], 张志昌;张宇;高立琦;袁新成;胡晓光;刘挺;李生4.2005年度863信息检索评测方法研究和实施 [J], 张俊林;刘洋;孙乐;刘群5.清华THUIR2005年863信息检索评测 [J], 赵乐;岑荣伟;王灿辉;齐伟;金奕江;张敏;马少平因版权原因,仅展示原文概要,查看原文内容请购买。

计算机信息检索中的本体构建研究

计算机信息检索中的本体构建研究李兴春【摘要】利用本体理论技术,以最终检索需求应用为导向,结合“技术的更新在科研文献上能得到很大程度的反映”这一假设对本体中的概念进行进化,结合分类主题词表及百科等通用的知识库中的概念,半自动构造了一个计算机技术领域的本体,消除了构建本体过程中细节的干扰从而实现机器智能,从而为Web信息检索提供建议.【期刊名称】《重庆文理学院学报(社会科学版)》【年(卷),期】2013(032)003【总页数】5页(P87-91)【关键词】语义网;本体;构建【作者】李兴春【作者单位】重庆文理学院教学部,重庆永川402160【正文语种】中文【中图分类】TP301随着互联网的快速发展,随之而来的电子时代已开始深深改变着人们的生活和工作方式,巨大的网络资源库为处于信息化之中的人们提供了前所未有的机遇.信息技术(Information Technology)成为人们有效利用Web信息的最主要技术.它成为创新型国家的战略发展重点,其中信息的发现和组织起着非常重要的作用[1]. 本体(Ontology)的概念最初起源于哲学领域,20世纪70年代末John McCarthy将这个哲学术语引入到计算机领域.在人工智能界,最早给Ontology定义的是Neches等人.他们将Ontology定义为:“给出构成相关领域词汇的基本术语和关系,以及利用这些术语和关系构成的规定这些词汇外延的规则定义”.1993年,Gruber给出了Ontology的一个最为流行的定义[2],即“Ontology是概念模型的明确规范说明”[3].Ontology的目标是捕获相关领域的知识,提出供该领域知识的共同理解,确定该领域内共同认可的词汇,并从不同的层次的形式化模式上给出这些词汇(术语)和词汇间相互关系的明确定义[4].领域本体(Domain Ontology)是专业性的本体,描述的是特定领域中的概念和概念之间的关系,提供了某个专业学科领域中概念的词表以及概念间的关系,或在该领域里占主导地位的理论,能够独立存在和被使用[5].1 本体建模方法及中文本体构建1.1 本体建模方法对同一领域,同一事物,不同的研究者建立的本体往往都不相同.由于本体通常是规范化的描述,因此有必要遵循统一的构造规范和准则.目前,Gruber提出的本体构建五项原则已成为最为常用的准则,具体包括:清晰性(Clarity):即本体必须能对其中所定义的术语给出有效解释.这些定义应该是客观的且不依赖于特定背景,当可以用逻辑公理对其进行表达时,应当是形式化的.总之,其定义应当尽可能地保持完整并可用自然语言加以解释.一致性(Coherence):本体应当是一致的,也就是说,它应该支持与其定义相一致的推理.它所定义的公理以及用自然语言进行说明的文档都应当具有一致性.可扩展性(Extendibility):本体应当为可预料到的任务提供概念基础.它应当可以支持在已有的概念基础上定义新的术语,以满足特殊的需求,而无须修改已有的概念定义.编码偏好程度最小(Minimal encoding bias):概念的描述不应该依赖于某种特定的符号层的表示方法.因为实际的系统可能采用不同的知识表示方法.本体约定最小(Minimal ontological commitment):本体约定应该满足最小原则,即其只要能够满足特定的知识共享需求即可.这可以通过定义约束最弱的公理以及只定义通讯所需的词汇来保证.在遵循这几点的基础上,通常采用七元组对本体的构成要素进行表示,包括:概念、概念属性、关系、关系属性、层次、实例以及公理7个集合.目前,国外研究人员根据具体的项目实施情况,提出了一系列的本体构建方法,比较经典的有:本体描述获取法(Ontology Description Capture Method,IDEF-5)、骨架法、Methontology 方法、TOVE企业建模法、七步法以及评价法等.国内也提出了一些类似的研究方法,如通过分解需求来进行本体建模或基于本体生命周期的方法来建模等.由于本体工程是工程化生产,标准化的表达方式和规范化的工作步骤成为了必然,而上述种种方法都是基于其特定的工程应用环境,领域的特殊性、各步骤实施的详细程度说明等都欠通用性,并且领域本体的建成需要领域专家的参与和审核等,加上全自动的本体构建效果不好,目前绝大部分的本体都属人工构建,费时费力,另外,中文又有其特殊性,更无公开的标准领域本体库.这一系列问题无疑都给本体建模增加了难度.1.2 中文本体建模本体本身的高质量对于本体的构建十分有利.当前,本体开发和构建还处于初级阶段,还没有形成统一的规范和操作方法.本体构建的主要问题集中于概念及概念之间关系的确定.对于概念的确定,现在主要的处理方法有以下3种:基于统计的方法、语言学的方法以及两者搭配使用的方法.纯手工的本体构建困难较大,而全自动构建的本体质量低,概念抽取不准确.如表1所示,由于本体和叙词表之间有着天然的联系——都是基于主题概念,而叙词表只是概念之间的简单集成,相比本体,缺乏详细的概念和属性等描述,鉴于对叙词表的研究较早且较成熟,基于叙词表(又名分类主题词表)的半自动领域本体构建得到了研究者们的青睐.表1 叙词表与本体的对比比较方面叙词表本体目的用于主题标引某一知识或应用领域的概念模型概念定义类目定义关系等级结构注释参见、互见等级结构注释特性及其类型数据模型数据结构数据类型无无关系型,Object-Oriented与数据库结构提问语言相容,也包括非数据库结构提问语言不相容的类型自然语言表述语言定义语言标记语言数学语言无无自然语言或规范语言RDF(S),DAML+OIL第一逻辑由于语言和词语存在着变化,分类主题词表格的形成需要漫长的时间.当前的研究都未曾考虑到语言概念的演变,这种变化节奏更是难以适应计算机技术的变革,这使得其本体概念相对滞后.本文的研究对传统构建流程进行了创新.2 本体构建过程本文的研究在遵循本体构建的五准则和七步法的基础上,综合了前面方法的特点,综合分类主题词表和百科中的概念,利用近期文献中的主题词和关键词来校验、筛选和更新概念构建本体原型,进行半自动的计算机技术中文本体构建.结合生命周期模型,实际构建步骤如图1所示.3 基于主题词表的概念抽取和相关属性生成通过查询中国分类主题词表中的计算机技术以及计算机技术应用的分类主题词,文章抽取出了族首词“计算机技术”,首词下面分为软件、硬件、技术应用、软件开发和研究对象等几大部分.为了更新进化词库,我们搜索关键词、题名或目录分类为“计算机技术”或“计算机技术应用”的文献,并按分类随机选取近年发表的700多篇文章,抽取了文章的标题、关键词和前文摘要,从中筛选出至少出现5次以上的概念词供研究所用.结合这些候选关键词中提到的分类主题词和百科中的相关概念,最终得到我们所需要的本体关键词汇.由于涉及的分类太多,本文的研究仅仅选取其中“软件”模块进行阐述.软件又分为系统软件和应用软件,而且软件都是由“软件工程”开发出来,其中系统软件又下设编译器、操作系统、驱动管理工具等7大类.图2是软件模块的总类图.图1 本体构建流程图2 软件类结构图同样的方式我们可得到其他模块结构.概念类以及类的层级关系确定后,开始添加属性和实例.由于需求总是不能事先很精确地表达,所以属性和实例的添加是一个不断更新的过程,这样更有利于表达需求和节约时间而不至于影响总体框架.由于本次构建本体的最终目的是为了提高主题搜索引擎的检索质量,因此,综合计算机技术领域特点以及搜索习惯等因素,这里我们将具体的某种软件按作用归类后直接作为实例进行添加,而对于其硬件型号、大小、品牌等以及软件版本等在本体中都不做详细说明,以免本体过于臃肿.图3是应用软件“类—实例”详图,这样不但节约了空间,也不至于过于细节化,如考虑具体版本号等问题;另外,由于一些软件、硬件都具有中英文name,而且还存在别名情况,为了拓宽查询范围(即召回率),本文为其设立hasLabel属性,设为datatype_Property.同样由于类也存在别名或缩写形式,我们利用rdfs:comment进行标注,异名同义概念采用isSameAs属性来进行连接,这里我们尽量减少同义类的设置,采用上面所述的标注法.图3 应用软件类部分截图一般属性按常见关系进行表述.以概念类、属性以及属性值的设置为例,其相关源码如下:最终类图如图4所示:图4 计算机技术部分类图4 本体的检验和存储本体建成后,还需进行检验和评价.这里,我们采用RacerPro来进行检验和分类,以便将存在于本体内的隐性知识完整地呈现出来.端口采用默认设置为localhost:8080.Racer能进行本体的检验以及简单的再分类处理,但不能进行复杂的自定义规则的推理和事实库的建立.本体推理能提高最终信息检索的查询相关度和语义推理能力,是本体必不可少的一部分.我们采用Jess来完成此功能.涉及的swrl规则主要有以下几条:本体经过一致性检验后,标志本体初建告一段落,当然,在后续的应用过程中仍有必要反过来对本体进行适当的细节修改.本体建成后,需要对本体进行存储.本体的存储有两种方法:一种是以文本文件进行存储,也就是owl或rdf(s)文件保存;另一种是跟数据库进行对接,以关系数据库形式存储.二者的查询效率依本体文件的大小而存在差异,小本体文件二者效率相当,但当本体文件较大时或有多个时,数据库文件的查询效率要优于owl文档形式.本文采用前者进行保存,包括owl和rdfs 两种文档形式,文件名统一为OntCT,便于后面的一系列应用处理.5 基于Protege的本体查询本文中OntCT的建立主要是为了提高最终的信息检索精度和广度,采用的主要方法是拓展检索关键词,如同义扩展和相关扩展等,采用匹配三元组的方式,返回相关的类或实例所在的文档或链接.这就涉及到本体查询.SPARQL最初是W3C的RDF数据工作组设计的一种查询语言和协议,用于RDF数据的查询.目前,SPARQL现已支持owl等格式的本体文件,是本体查询语言的推荐标准.Jena开发工具包支持调用该语言,即利用Jena API解析本体后,调用SPARQL的查询本体,最后将匹配的结果进行处理反馈给应用程序进行下一步的处理或反馈.这里,我们在Protege中调用SPARQL查询面板来进行前期的查询检查和研究,以验证其可用性,为后续研究做铺垫.我们测试了一系列查询子句的效果,为了便于标记,这里我们统一用x、y、z来表示变量,实际应用中可以替换成相应的类或实例名.主要查询代码如下:查询的结果如图5所示.结果显示,本文OntCT的构建是较为成功的,它增加了概念之间的联系,扩展了查询结果,包括类的相关类、类的标签及其实例和实例的标签.图5 实例标签查询结果6 结论本体技术是语义网的最重要的技术,有效本体的构建是本体应用的第一步.本文在现有本体理论、构建方法和技术的基础上,综合最终检索需求,在传统的本体建设方法上进行改进.本文以最终应用为导向,一定程度上减少了构建过程中细节的干扰,利用“技术的更新在科研文献上能得到很大程度的反映”这一假设来对本体中的概念进行进化,结合分类主题词表以及百科等通用的知识库中的概念,半自动构造了一个计算机技术领域的本体,为后续进一步的应用研究做铺垫.但还存在诸多不足,如概念理解的片面性和主观性等.本体的构建是一个不断更新改进的过程,具体领域的操作还存在一些特殊问题,如缺乏统一规范标准、实施过程中的详细规范等.这都将在以后研究实践中不断解决和完善.[参考文献]【相关文献】[1]李凌志,张玉婷.基于本体的信息集成研究[J].情报杂志,2008(1):68-71.[2]刘耀,穗志方.领域Ontology概念描述体系构建方法探析[J]. 大学图书馆学报,2006,24(5):28-33.[3]徐静,孙坦,黄飞燕.近两年国外本体应用研究进展[J]. 图书馆建设,2008(8):84-90. [4]柳佳刚,陈山,贺令亚.基于本体和DOM相结合的Web信息抽取器[J].现代图书情报技术,2009(5):44-49.[5]周明健,高济,李飞.基于本体论的Web信息抽取[J].计算机辅助设计与图形学学报,2004,16(4):535-541.。

信息检索中的相关性研究

信息检索中的相关性研究

成颖;孙建军

【期刊名称】《情报学报》

【年(卷),期】2004(023)006

【摘要】本文系统地阐述了国外信息检索中的相关性研究, 具体的论述按照三个阶段展开,分别是1958年之前的第一阶段,1958-1976年的第二阶段以及1976年之后的第三阶段;其中每一阶段的阐述又被分为理论与实证两部分.

【总页数】8页(P689-696)

【作者】成颖;孙建军

【作者单位】南京大学信息管理系,南京,210093;南京大学信息管理系,南

京,210093

【正文语种】中文

【中图分类】G354

【相关文献】

1.信息检索中的相关性研究 [J], 马芳

2.国内图书情报领域信息检索相关性研究 [J], 刘贺;孙瑞英

3.信息检索中的科学美与信息检索教学中的美育问题 [J], 黄浩耘

4.近十年国内图情领域信息检索相关性研究分析 [J], 张凡

5.基于15年文献计量学的信息检索相关性研究 [J], 于兴尚

因版权原因,仅展示原文概要,查看原文内容请购买。

在读硕士研究生信息行为与科研创新能力的关系研究以吉林大学为例杨刚

研创新能力的培养也是在读硕士研究生教育的关键 点和核心 内 容

[1 ]

。 近 年 来, 随着高校对硕士研究生

的 不 断 扩 招, 硕士研究生的培养质量成为各方关注 的 焦 点, 有专家甚至指出在读硕士研究生的教育呈

[2 ] 现“本科 化 ” 趋 势 。08 年) [4]采用问卷调查的方法, 针

生的科研创新能力成为高校教育工作者普遍关心的 问题 。 在读硕士研究生的科研创新能力集中体现为 发 现 科 研 问 题、 独立研究科研问题以及运用创新性 思维解决科研问题的能力 。 这些能力的培养和提高 获取和利用, 即离不开在读硕 都离不开信息的收集 、 士研究生的信息素养和信息能力 。 良好的信息行为

Institute of Scientific and Technological Information of China,Beijing 100038 〔Abstract〕Cultivating the scientific research and innovation capability is the focus of postgraduate education, which is also the critical ability of innovative talents. Based on the evaluation of scientific research and innovation capacity of postgraduate,this paper analyzes the relationship between their reading behaviors,use of retrieval tools,information acquisition,information usage,and its research and innovation capacity of graduate students. The reading time and subject span of reading information,participation in academic conferences and communication with others,research activities at laboratory and research room,efficiency and level of information utilization have significant influence to the ability of scientific research and innovation of graduate students. 〔Keywords〕graduate students information behavior scientific research and innovation capacity

信息检索与利用课程教学大纲

063022 信息检索与利用课程教学大纲1学分/学时(理论教学+实践教学):2/32(16+16)2先修课程:信息技术基础3使用专业:3.1通识必修课:三年制文秘(中英文)3.2专业必修课:三年制初等教育(中文)、三年制文化事业管理3.3全院任选课:全院各专业非毕业班学生4教育目标:本课程是培养学生的信息意识、信息能力、信息素质,掌握通过手工检索方式和计算机检索方式获取所需信息的一门方法课,具有较强的理论性、知识性和实践性。

通过教学和实践,使学生具备信息检索的基础知识和基本理论,熟悉本专业及相关专业信息资源;掌握通过多种方式获取和利用信息资源的基本技能;能自如地利用我院图书馆拥有的资源和通过互联网查阅各种有用资料,合理有效地利用信息资源,并对丰富信息资源有良好的分析和鉴别能力。

通过这门课程的学习,能提高学生科学利用图书馆资源的能力、网络信息资源检索能力和初步的研究能力,进而培养学生自主学习的能力和提高他们的信息素质。

5课程基本要求:本课程以理论结合实践的形式开设,并以实践操作为重点。

通过课程的学习,学生应达到下面基本要求:●对本课程的一般基础理论有大概的认识,掌握信息、知识、情报和文献的基本概念和相互关系;●理解图书馆馆藏文献的分类与组织,能够根据检索需求采用相应的检索策略,利用OPAC进行图书馆书目检索;●掌握常用手工检索工具,了解其内容特点、编排结构和著录格式,能够根据检索需求选择相应的工具书进行检索;●初步掌握计算机信息检索的方法,能够使用图书馆网站的各种专题数据库和网络数据库,对所学专业的相关数据库能熟练运用;●了解常用搜索引擎的一般技术,至少掌握一种搜索引擎的检索技巧,能在因特网上查找和利用各种信息资源;●能够独立地根据检索课题选用适当的检索工具,并综合使用多种检索工具完成课题的检索。

5.1绪论了解《信息检索与利用》课程的课程要求、教学目标和教学内容,理解本课程的学习方法。

5.2文献基础知识本章主要内容有信息、知识、情报和文献的概念及相关知识,信息的特征、功能,文献分类等。

研究生计算机文献检索课程体系构建与教学模式创新——以石家庄铁道大学图书馆为例

图书馆 工作研究

1 信息检索系统的利用 . 2 信 息检索系统是研 究生查找学术 文献信息需求最大 的资源 , 是文检课的主要教学内容 。在该部分 , 增加 了互 联网资源利用 内

法 、B ( 于问题 的学 习) P L基 教学法等。

案例教学 法 , 最早采用 于哈佛 大学 , 一种传授知识 与培养 是

究 动态, 从深度和广度快速及时地获取和利用本专业最前沿 的信

息, 激发创新意识 , 提高综合科研能力和创新能力。但 随着高校素 质教育的深入 以及信息环境 的变化 , 多高校仍 主要沿 用本科生 许

文献

检索 基本 理论

() 4 竞争情报 的概念及 意义

3 信息检索的基础知识 、 () 1 检索工具 的类 型及特 点 ( 检索语言 2)科Fra bibliotek技情报开发与经济

文章编 号:0 5 6 3 ( 0 2 O — 0 4 0 10 — 0 3 2 1 )1 0 3 — 3

S IT C F R A IND V L P E T&E O O Y C—E HI O M TO E E O M N N CN M

21年 02

第2卷 2

第1 期

变化 , 高校普 遍存在教 学 内容、 学模式与研究生培养 目标不相适应的 问题 。以石 家庄 教

铁道 大学教 学实践 为例 , 讨 了计算机文献检 索课教 学体 系的构建和教 学模 式的创新 。 探 关键词 : 计算机文献检索课 ; 究生; 研 课程体 系; 学模式 教

中 图分 类 号 : 2 4 7 G 5. 9 文 献标 识 码 : A

能力并重 的教学方法 。教师在理论教学过程中 , 有针对性地引入

容, 重点介绍免费学术资源的利用和搜索引擎的使用 , 拓展学生信 息搜集的渠道 。 对纸质文献检索工具只做泛泛介绍 , 主要讲解相关

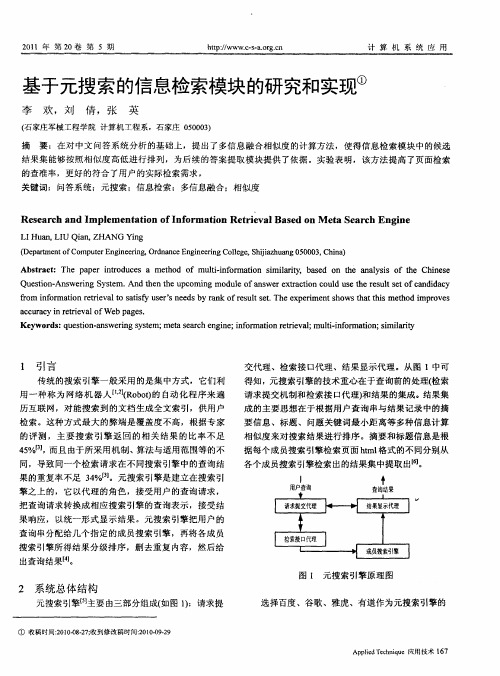

基于元搜索的信息检索模块的研究和实现

21 0 1年 第 2 0卷 第 5期

成员搜索引擎 ,各成 员搜索 引擎 由结果满意值、查询 转换、去除冗 余网页地址 、网页地址有效性 、结果集

历互联 网,对 能搜索 到的文档生成全文索 引,供用 户 检索 。这种方式最大 的弊端是覆盖度不高 ,根据专家 的评测 ,主要 搜 索引 擎返 回 的相 关结 果 的比率 不足

4 %t 5 l

,

要信息 、标题 、问题关键词最小距 离等多种信息计算

相似度来对搜索结果进行排序 。摘要和标题信 息是根 据每个成 员搜索 引擎检索页面 hml t 格式的不同分别从

Qu sinAn weigS se A dte eu c migmo ueo s re t cinc udu eter sl st f a dd c et - s rn y tm. o n nt p o n d l fa we xr t o l s ut e n ia y h h n a o h e oc

成组成。

关键词最小距离相似度计算 。

基于摘要信息 的相似 度计算 是根据 各页面的 自动

摘要信息 中包含 问题关键词的个 数;基 于标题 的相似 度计算是根据各页面对应 的标题 中是否全 部含有 问题 关键词集 :基于 问题关键 词最小距离 的相似度计算是 分别将 问题关键词所处位 置进行 组合后 ,找到 关键词 最 小距 离 。本 文 以 “ 北京 市的总 面积 是 多少平 方公

搜索 引擎所得 结果 分级排序 ,删去重复 内容 ,然 后给 出查询结果【。 4 J 图 1 元搜索引擎原理图

2 系统总体结构

搜索引擎中信息检索模型的研究

搜索引擎中信息检索模型的研究

杜暖男;马莹莹

【期刊名称】《内江科技》

【年(卷),期】2009(030)011

【摘要】随着互联网的快速发展,人们已越来越离不开搜索引擎的使用,本文主要研究在搜索引擎设计过程中常用的几种信息检索模型.

【总页数】1页(P120)

【作者】杜暖男;马莹莹

【作者单位】平顶山工业职业技术学院;平顶山工业职业技术学院

【正文语种】中文

【中图分类】TP3

【相关文献】

1.中文搜索引擎及其在医学信息检索中的比较研究 [J], 柯小华

2.Web信息检索模型中的相似度计算方法研究 [J], 康熠华;苏贵斌;关莹

3.智能搜索引擎中个性化信息检索技术研究 [J], 张培颖;李村合

4.中文搜索引擎在医学信息检索中的对比研究 [J], 刘玲;张会雄

5.Web信息检索模型中的相似度计算方法研究 [J], 康熠华[1];苏贵斌[2];关莹[1]因版权原因,仅展示原文概要,查看原文内容请购买。

如何利用信息技术开设信息检索利用课

如何利用信息技术开设信息检索利用课

赵欣;李小燕;刘金焕;王刚

【期刊名称】《基础教育参考》

【年(卷),期】2006(000)004

【摘要】在全国教育科学“十五”规划国家级重点课题《基础教育资源库建设及

其在课程与信息技术整合中的应用研究》中,我校承担了重点子课题《信息技术与信息检索利用课整合》的尝试与研究,取得了一定的成果,获得了中国教育技术协会颁发的特等奖证书。

【总页数】3页(P30-32)

【作者】赵欣;李小燕;刘金焕;王刚

【作者单位】北京市日坛中学;北京市日坛中学;北京市日坛中学;北京市日坛中学【正文语种】中文

【中图分类】G63

【相关文献】

1.关于独立学院图书馆开设信息检索与利用课的思考——基于实践与问卷调查分析

2.检索出技巧利用出效果提升信息素养——高中校本课程“文献信息检索与利用”的开设与教学效果探讨

3.在普通高中开设"信息检索与利用"课的探讨

4.对中小学

开设"信息检索与利用"课相关问题的探索5.让更多的中小学生学会利用图书馆——中小学开设"信息检索与利用"课的研究

因版权原因,仅展示原文概要,查看原文内容请购买。

基于改进遗传算法的XML信息检索研究

基于改进遗传算法的XML信息检索研究

王知津;赵洪

【期刊名称】《图书馆杂志》

【年(卷),期】2007()11

【摘要】传统的关键词检索技术在文本检索和HTML文档检索上得到了广泛的应用,但它运用于检索XML文档时却不尽如意。

为此,本文引入一种改进的遗传算法,对XML文档上的关键词检索进行了研究,提出了XML文档标记的自适应遗传训练算法与XML文档上关键词语义检索及结果排序算法。

【总页数】7页(P20-26)

【关键词】遗传算法;XML;标记;信息检索

【作者】王知津;赵洪

【作者单位】南开大学商学院信息资源管理系

【正文语种】中文

【中图分类】G25

【相关文献】

1.基于XML文档数据库的信息检索系统研究 [J], 李军

2.基于OKAPI的XML信息检索实现研究 [J], 陆伟;夏立新

3.基于XML的信息检索研究 [J], 黄耀霖

4.基于XML信息检索技术的研究 [J], 何淑娟

5.基于关键字的XML信息检索反馈技术的研究 [J], 温馨;王鹏;李少亮;郭文琪;陈群;娄颖

因版权原因,仅展示原文概要,查看原文内容请购买。

论文献检索、信息检索和情报检索

论文献检索、信息检索和情报检索

李长信;邸铭

【期刊名称】《中华医学图书情报杂志》

【年(卷),期】2001(010)006

【摘要】@@ 就文献检索、信息检索和情报检索三个术语应该如何理解和认识,如何界定,谈些不成熟的看法与大家探讨.

【总页数】1页(P54-54)

【作者】李长信;邸铭

【作者单位】辽宁省沈阳医学院图书馆;辽宁省沈阳医学院图书馆

【正文语种】中文

【中图分类】G252.7

【相关文献】

1.论文献检索与情报检索的区别 [J], 解怀宁

2.文献检索课对大学生情报检索能力的影响 [J], 顾微微

3.一部颇具工具书特色的《文献检索》课教材--评《情报检索与计算机信息检索》[J], 邹荫生;贾洪生

4.试论文献检索与情报检索的界域差异 [J], 王国森

5.浅谈文献检索课中的计算机情报检索教学 [J], 万环秀;王晓东

因版权原因,仅展示原文概要,查看原文内容请购买。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

关键词

1、计算机 computer 2、网络 Network 3、安全 Security

检索式

中文:(计算机+网络)*安全 英文:(computer+ Network)* Security

调查重点:

近年来计算机网络L 中国知网

信息检索课题研究

李天鑫 20055073 刘广益 20055081 何飙 20055181

课题名称:

计算机网络安全

课题背景及选择意义:

由于近年来计算机系统漏洞的发现速度加快, 大规模蠕虫攻击不断爆发,计算机网络安全状况不 容乐观. 目前的计算机网络攻击具有攻击源相对集中, 攻击手段更加灵活,攻击对象的范围扩大等新特点. 虽然现在的网络安全技术较过去有了很大进步,但 计算机网络安全是攻击和防御的技术和力量中此 消彼长中的一个动态过程,整体状况不容乐观.网 络安全企业和专家应该从这些ARL

中国知网

Hale Waihona Puke 原文搜索过程期刊原文:Building a Safety Net ; Enterprise computer security is everybody's business.

Who is responsible for the latest rounds of virus and worm attacks? While speculation includes the usual suspects intelligent but twisted coders - the list has also lengthened to include digital terrorists. While we may never know who is responsible, the bigger question for technology professionals is who is responsible for keeping those viruses and worms away from your company's IT infrastructure. The answer is everyone: vendors, end users and system administrators. Everyone needs to own up to responsibility, or businesses will be suffocated under a continuing worm and virus onslaught. Vendors, Microsoft in particular, are everyone's favorite blame target. Next January will mark the two-year anniversary of Bill Gates' memo outlining the company's Trustworthy Computing strategy, in which Gates said that from that time on, the company would give priority to security over new features in upcoming products. That initiative was not inspired by altruism, but by the recognition that as Microsoft marketed to a Windows environment ranging from tiny mobile devices to huge enterprise servers, the company's fortunes would rise or fall with the level of customer trust. The upcoming announcement this fall of Office 2003 will be an opportune time for Gates to explain how Trustworthy Computing is faring in the face of continued virus attacks that leave end users with systems tangled and useless. The current process of posting and pushing fixes via the Web is not working. Users can't be counted on to install the patches, and system administrators can't be expected to allow patches to be installed without some testing to see what effects those patches will have on their networks. In a recent phone interview, Steven Sinofsky, Microsoft's senior vice president for Office, said, "The Microsoft Office [2003] design is the most secure system we can design." It had better be, as the next version of Office transforms the product from an integrated desktop productivity suite to an application integration platform for tying companies closer to customers and suppliers. Office users I've spoken with are unanimous in asking that Microsoft explain and defend its Trustworthy Computing road map before extolling the integration benefits of the new Office platform. "In light of this week's virus-related issues, we have chosen to delay our deployment of Office '03," said an eWEEK Corporate Partner, asking to remain anonymous to keep competitive vendor calls to a minimum. "We had planned to release a qualified Win XP/Office '03 build onto new computers and gradually deploy to the rest of the corporation. What we have decided is that we need a much more robust Win2K environment before we can do the gradual migration." "How can anyone responsible for infrastructure allow tighter collaboration without solid security? The rapidity with which the latest round of worms spread was amazing," said Kevin Baradet, chief technology officer at the Johnson Graduate School of Management at Cornell University and another Corporate Partner. "At this point, I would be very reluctant to turn on any of these collaboration features unless I could be sure that the productivity gained was significantly greater than the costs of cleaning up after an incident." In this case, customers are doing the right thing in demanding upfront that a vendor address the security issue. The virus problem will not be solved by finger-pointing after the fact, but by being proactive in addressing the problem. Of course, being proactive is difficult when your servers are crashing under the latest virus attack or you have end users who habitually open unknown files and carry laptops that live in both protected corporate environments and wide-open home and travel environments. And it would be good to see hardware vendors spending as much effort to provide systems that can be easily and visibly locked down as they do promoting systems that have the latest displays and huge storage capacity. In the end, all those touched by a computer virus are responsible for setting up an environment where the next virus will be kept at bay. Until that responsibility is shared by all, the next virus making the rounds will continue to make a mockery of the current state of security