linux安全策略

Linux系统的网络安全策略论文

Linux系统的网络安全策略摘要:Linux系统是一种应用越来越广泛的网络操作系统,为确保系统安全稳定的运转,在实际运用时应该采用适当的安全机制,本文就此提出了切实可行的基于Linux系统的网络安全策略和保护措施。

关键词:Linux、操作系统、网络安全、策略1 引言随着Internet网络的日益普及,采用Linux网络操作系统作为服务器的用户也越来越多,这一方面是因为Linux是开放源代码的免费正版软件,另一方面也是因为较之微软的Windows NT网络操作系统而言,Linux系统具有更好的稳定性、效率性和安全性。

一般认为,计算机网络系统的安全威胁主要来自黑客攻击和计算机病毒2个方面。

我们知道,网络操作系统是用于管理计算机网络中的各种软硬件资源,实现资源共享,并为整个网络中的用户提供服务,保证网络系统正常运行的一种系统软件。

只有网络操作系统安全可靠,才能保证整个网络的安全。

2 Linux网络操作系统的基本安全机制Linux网络操作系统提供了用户帐号、文件系统权限和系统日志文件等基本安全机制,如果这些安全机制配置不当,就会使系统存在一定的安全隐患。

因此,网络系统管理员必须小心地设置这些安全机制。

2.1 Linux系统的用户帐号在Linux系统中,用户帐号是用户的身份标志,它由用户名和用户口令组成。

在Linux系统中,系统将输入的用户名存放在/etc/passwd文件中,而将输入的口令以加密的形式存放在/etc/shadow文件中。

在正常情况下,这些口令和其他信息由操作系统保护,能够对其进行访问的只能是超级用户(root)和操作系统的一些应用程序。

但是如果配置不当或在一些系统运行出错的情况下,这些信息可以被普通用户得到。

进而,不怀好意的用户就可以使用一类被称为“口令破解”的工具去得到加密前的口令。

2.2 Linux的文件系统权限Linux文件系统的安全主要是通过设置文件的权限来实现的。

每一个Linux的文件或目录,都有3组属性,分别定义文件或目录的所有者,用户组和其他人的使用权限(只读、可写、可执行、允许SUID、允许SGID等)。

Linux操作系统安全策略浅析

Linux操作系统安全策略浅析下面,针对市面上常见的RedHat、Sues、Defiant等Linux操作系统,通过总结归纳其中的一些共性设置,提出一些适合的安全策略。

1 初步安装操作,合理规划实现多系统共存现在许多用户习惯使用Windows、Linux双系统,鉴于这种情况,建议使用双硬盘,分别安装Windows和Linux操作系统。

具体操作如下:找两块硬盘,现在多是SATA接口的,第一块硬盘安装Windows系统,第二块硬盘安装好Linux服务器版和默认安装GRUB(引导装载管理器),并确保GRUB安装在第二块硬盘的主引导扇区,接好两块硬盘的数据线,借助Linux的GRUB进行配置,自动接管双重系统的启动选单。

2 制定密码策略,多管齐下保证系统安全登录密码是保证系统安全的第一道防线,因此,必须要有一个强健的密码。

密码设置的原则:足够长,不要用完整的单词,尽可能要包括数字、字母、特殊字符和大小写混写,经常进行修改。

在Linux系统中除了要遵循以上原则外。

还要注意以下方面:首先,在Linux登录和登出过程中的密码安全问题有很多容易忽视的地方,比如:BIOS的密码设置不要和系统密码相同。

此外Linux是一个多用户操作系统,为了保证系统安全,在登出和锁定屏幕的时候也是非常重要的,特别是在系统上是唯一用户时,建议锁定屏幕保证系统安全。

其次,在启动和加载程序时,要尽量使用GRUB而不要使用LILO,因为ULO在配置文件中使用的是明文口令,而GRUB使用的是MD5加密算法,可以防止使用被定制的内核来启动系统。

再次,建议使用SELinux安全策略,SELinux(Security_EnhancedLinux)是由美国国家安全局NSA开发的访问控制机制。

与日常Linux系统相比,SELinux系统安全性能要高很多。

它通过对用户进程权限进行最小化限制,即使受到外部侵入或者用户进程被劫持,也不会对整个系统造成重大影响。

《操作系统安全》第八章Linux操作系统用户安全管理策略

• Linux加入自由軟體組織(GNU)並遵守公共版權許可證 (GPL)。此舉完善並提高了Linux的實用性,但是Linux並 不排斥在其上開發商業軟體,從此Linux又開始了一次飛 躍,出現了很多的Linux發行版,如S1ackware、RedHat、 SUSE、TurboLinux、OpenLinux等,而且現在還在增加。

第二部分 教學內容

Linux是一套可以免費使用和自由傳播的、類似於UNIX風 格的操作系統。Linux最早是由芬蘭人托瓦茲 (LinusTorvalds)設計的。作為一個多用戶、多任務的網路操 作系統,Linux有健全的用戶和組管理機制,以方便用戶使用。 在實際的使用過程中,用戶需要依據其用戶和組對檔/目錄所 持有的許可權進行操作和使用,因此,用戶和組管理的安全 是保證Linux系統安全的關鍵因素。 本章將從Linux下的用戶和組管理機制出發,主要介紹用 戶口令的安全性保證機制、用戶和組的主要配置檔的安全設 置,並介紹與之相關的操作命令。

第一部分 教學組織

三、學習方式建議

1.安裝Linux操作系統軟體,並熟悉安裝和基本操作,增強 對不同於Windows系統操作系統的感性認識,瞭解Linux的 系統結構和指令。 2.老師課堂講授Linux操作系統用戶安全管理方法,並利用 實驗室虛擬系統平臺,實驗課上機實踐操作驗證。 3.學生課後對照所學知識,利用互聯網和圖書館資源廣泛查 找相關資料,按照所使用電腦情況,對其進行鞏固練習和 深入學習體會,比較不同的操作指令模式,並總結經驗。

8.1 Linux操作系統概述

8.1.1 Linux與UNIX

8.1.1.2 Linux與GNU、GPL、POSIX的關係 • GNU(GUN‘s Not UNIX的意思,無窮迴圈)是 Richard Mathew Stallman (史托曼) 在 1984 年發 起的。它的目標是創建一套完全自由的操作系統。 1992年Linux與其它GNU軟體結合,完全自由的操作系 統正式誕生。因此,嚴格地說,Linux應該稱為 GNU/Linux 。目前我們所使用得很多自由軟體,幾乎 均 直 接 或 間 接 收 益 於 G N U 計 畫 。

Linux服务器安全策略配置-SSH与动态MOTD

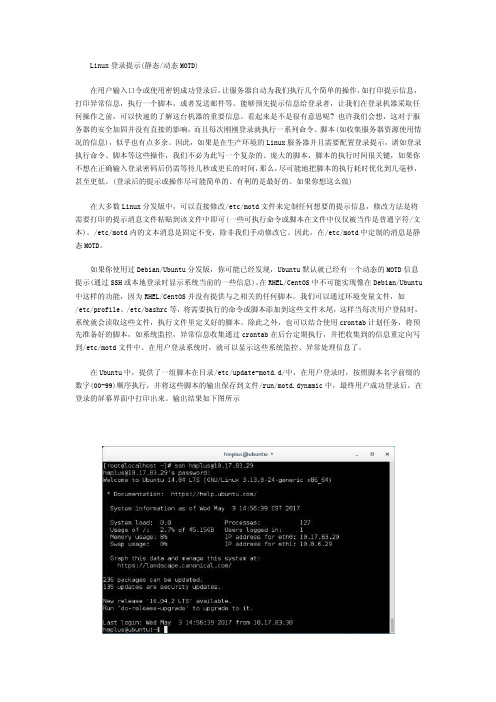

Linux登录提示(静态/动态MOTD)在用户输入口令或使用密钥成功登录后,让服务器自动为我们执行几个简单的操作,如打印提示信息,打印异常信息,执行一个脚本,或者发送邮件等。

能够预先提示信息给登录者,让我们在登录机器采取任何操作之前,可以快速的了解这台机器的重要信息。

看起来是不是很有意思呢? 也许我们会想,这对于服务器的安全加固并没有直接的影响,而且每次刚刚登录就执行一系列命令、脚本(如收集服务器资源使用情况的信息),似乎也有点多余。

因此,如果是在生产环境的Linux服务器并且需要配置登录提示,诸如登录执行命令、脚本等这些操作,我们不必为此写一个复杂的、庞大的脚本,脚本的执行时间很关键,如果你不想在正确输入登录密码后仍需等待几秒或更长的时间,那么,尽可能地把脚本的执行耗时优化到几毫秒,甚至更低。

(登录后的提示或操作尽可能简单的、有利的是最好的。

如果你想这么做)在大多数Linux分发版中,可以直接修改/etc/motd文件来定制任何想要的提示信息,修改方法是将需要打印的提示消息文件粘贴到该文件中即可(一些可执行命令或脚本在文件中仅仅被当作是普通字符/文本)。

/etc/motd内的文本消息是固定不变,除非我们手动修改它。

因此,在/etc/motd中定制的消息是静态MOTD。

如果你使用过Debian/Ubuntu分发版,你可能已经发现,Ubuntu默认就已经有一个动态的MOTD信息提示(通过SSH或本地登录时显示系统当前的一些信息)。

在RHEL/CentOS中不可能实现像在Debian/Ubuntu 中这样的功能,因为RHEL/CentOS并没有提供与之相关的任何脚本。

我们可以通过环境变量文件,如/etc/profile、/etc/bashrc等,将需要执行的命令或脚本添加到这些文件末尾,这样当每次用户登陆时,系统就会读取这些文件,执行文件里定义好的脚本。

除此之外,也可以结合使用crontab计划任务,将预先准备好的脚本,如系统监控,异常信息收集通过crontab在后台定期执行,并把收集到的信息重定向写到/etc/motd文件中。

linux 用户鉴别安全策略

linux 用户鉴别安全策略

Linux 用户鉴别安全策略是确保只有经过授权的用户才能访问系统资源的措施。

以下是一些通用的 Linux 用户鉴别安全策略:

1. 使用强密码:要求用户使用强密码,包含大小写字母、数字和特殊字符,并设置密码长度的最小要求。

2. 禁用或限制 root 用户:root 用户具有最高权限,因此应禁止远程登录或限制其登录权限。

3. 启用账号锁定:设置登录失败尝试次数的上限,并锁定账号一段时间以防止恶意攻击。

4. 限制提权:限制用户通过 su 或 sudo 命令获取 root 权限,并记录提权操作。

5. 定期更改密码:要求用户定期更改密码,以提高系统的安全性。

6. 使用二次验证:使用像 Google Authenticator 这样的二次验证工具,要求用户在登录时提供额外的身份验证。

7. 建立访问控制列表(ACL):在文件和文件夹上设置 ACL,以控制特定用户或用户组的访问权限。

8. 软件和系统更新:及时安装操作系统和软件的更新,以修复已知的安全漏洞。

9. 限制网络访问:配置防火墙规则,限制从外部网络访问系统的连接。

10. 监控和审计:监控用户活动,记录登录和操作日志,并进行定期审计以及检查异常行为。

这些策略可以帮助保护 Linux 系统的安全,但需要根据具体的情况和需求来进行定制化的配置和管理。

linux安全策略与实例

linux安全策略与实例

在Linux操作系统中,安全性是非常重要的一个环节。

以下是一些建议的Linux安全策略,以及对应的实例。

安全策略一:最小权限原则

最小权限原则是指只授予用户和应用程序执行其任务所需的最小权限。

这可以减少潜在的安全风险,例如权限提升或数据泄露。

实例:在设置Linux文件权限时,只给予文件所有者读写权限,而不是给予整个用户组或其他人读写执行权限。

安全策略二:防火墙配置

防火墙是保护Linux系统免受未经授权访问的第一道防线。

通过配置防火墙规则,可以限制对系统的网络访问。

实例:使用iptables配置防火墙规则,只允许特定的IP地址或IP地址范围访问特定的端口。

安全策略三:使用强密码

强密码是防止未经授权访问的关键。

强密码应该包含大小写字母、数字和特殊字符,并且长度至少为8个字符。

实例:设置密码"AbcD@123",它包含了大写字母、小写字母、数字和特殊字符,长度为8个字符。

安全策略四:及时更新系统

及时更新系统可以防止已知的漏洞被利用。

Linux发行版通常会定期发布安全更新。

实例:使用apt-get或yum命令定期更新系统,并安装所有安全更新。

安全策略五:使用加密技术保护数据

加密技术可以保护数据在传输和存储过程中的安全性。

使用加密技术可以防止数据被窃取或篡改。

实例:使用SSH协议进行远程登录,使用加密技术保护数据传输;使用LUKS 加密技术对硬盘进行加密,保护数据存储安全。

linux7 系统用户密码安全策略

linux7 系统用户密码安全策略在Linux 7系统中,用户密码安全策略可以通过以下几种方式进行设置和管理:1.密码策略文件:可以通过编辑/etc/login.defs文件来设置密码策略。

这个文件包含了与账户密码相关的各种配置选项。

例如,你可以设置密码有效期(PASS_MAX_DAYS)、密码最小使用期限(PASS_MIN_DAYS)、密码最小长度(PASS_MIN_LEN)等。

2.PAM配置文件:PAM(Pluggable Authentication Modules)是Linux下的一个身份验证机制,可以通过配置PAM来实施更复杂的密码策略。

例如,你可以在/etc/pam.d/common-password 文件中添加配置,实现密码强度检查。

3.定期更换密码:为了增强安全性,建议定期更换用户密码。

你可以通过设置PASS_MAX_DAYS参数来控制密码的有效期,然后设置一个提醒系统,在密码过期前通知用户更换。

4.密码强度要求:为了防止弱密码导致的安全风险,可以设置密码强度检查。

例如,你可以要求密码至少包含大小写字母、数字和特殊字符等。

5.禁用root账户:在大多数情况下,直接使用root账户进行日常操作是不安全的。

建议为普通用户分配权限,然后通过sudo 等方式执行需要root权限的操作。

6.审计和监控:使用审计工具定期检查和监控系统上的用户活动,包括登录、密码修改等,以便及时发现任何可疑行为。

7.使用两步验证:为了提高安全性,可以考虑使用两步验证。

这意味着用户在登录时除了输入密码外,还需要提供另一种验证方式(如手机验证码、硬件令牌等)。

8.安全地存储和管理密码:对于管理员和具有敏感权限的用户,建议使用加密和安全的密码管理工具来存储和管理密码。

以上只是一些基本的策略和建议,实际的安全措施应根据组织的具体需求和风险承受能力来制定。

Linux服务器安全策略详解PDF

《Linux服务器安全策略详解》完整版下载pdf下载地址:/thread-2443988-1-1.html 要注册账号,就可以免费下载,非常好的资料,与大家分享!希望对大家有帮助!Linux主要用于架设网络服务器。

如今关于服务器和网站被黑客攻击的报告几乎每天都可以见到,而且随着网络应用的丰富多样,攻击的形式和方法也千变万化。

如何增强Linux服务器的安全性是Linux系统管理员最关心的问题之一。

本书用20章和8个附录的内容,全面解析Linux服务器安全策略分四部分内容:第一部分分级介绍对Linux服务器的攻击情况,以及Linux网络基础;第二部分是本书的核心,针对不同的Linux服务器分别介绍各自的安全策略;第三部分介绍Linux服务器的安全工具;第四部分是8个附录,介绍Linux帮助信息和Linux常用命令汇总。

本书适合作为大专院校计算机专业师生的教材或教参书,也适合于Linux网络管理员和系统管理员,以及对安全方面感兴趣的读者。

目录第1章Linux网络基础与Linux第1章服务器的安全威胁 11.1 Linux网络基础 11.1.1 Linux网络结构的特点 11.1.2 TCP/IP四层模型和OSI七层模型 2 1.1.3 TCP/IP提供的主要用户应用程序 4 1.1.4 端口号分配 41.2 Linux的TCP/IP网络配置 61.2.1 Linux的TCP/IP网络配置文件 7 1.2.2 网络配置工具 71.2.3 配置网络接口 91.3 分级解析对Linux服务器的攻击 14 1.3.1 攻击者使用什么操作系统 151.3.2 典型的攻击者有什么特征 151.3.3 攻击者典型的目标是什么 151.3.4 实施攻击的原因是什么 151.3.5 攻击级别 161.3.6 反击措施 181.4 开源软件网络安全概述 191.5 本章小结 21第2章OpenSSL与Linux网络安全 22 2.1 理解SSL和OpenSSL如何工作 22 2.1.1 SSL功能 222.1.2 SSL协议简介 232.1.3 SSL工作流程 232.1.4 OpenSSL简介 252.1.5 OpenSSL的组成 252.2 理解服务器证书(CA) 262.2.1 X.509协议简介 262.2.2 金字塔结构的优缺点 272.2.3 相关名词解释 272.3 Linux下安装和配置OpenSSL 28 2.3.1 下载OpenSSL源代码 282.3.2 安装OpenSSL 292.3.3 产生CA凭证 302.3.4 CA产生次级凭证 302.3.5 OpenSSL应用 322.3.6 OpenSSL常用命令 352.4 数字证书在客户端的应用 372.5 OpenSSL面临的安全问题及其2.5 解决思路 382.5.1 OpenSSL面临的安全问题 382.5.2 解决思路 392.6 本章小结 39第3章PAM与Open LDAP 403.1 PAM工作原理 403.1.1 什么是PAM 403.1.2 为什么使用PAM 413.1.3 PAM体系结构 413.1.4 PAM工作流程图 423.2 PAM配置文件 433.3 建立PAM应用程序 443.4 PAM常用认证模块及其应用 463.4.1 PAM常用认证模块 463.4.2 PAM模块应用实例 473.5 安全应用PAM 483.5.1 删除不再需要的PAM配置文件和3.5.1 模块 483.5.2 对PAM配置进行备份 483.5.3 设置资源限制 483.5.4 限制su命令 493.6 动手制作Linux下基于PAM机制3.6 的USB Key 493.6.1 什么是USB Key 493.6.2 建立pam_usb应用 493.7 Liunx目录服务器介绍 513.8 安装配置OpenLDAP服务器 533.8.1 安装OpenLDAP服务器 533.8.2 配置OpenLDAP 服务器 533.8.3 启动OpenLDAP服务器 553.9 配置OpenLDAP客户端 563.9.1 配置Linux OpenLDAP客户端 56 3.9.2 Outlook如何使用OpenLDAP 56 3.10 监控OpenLDAP服务器 573.10.1 使用uptime命令 573.10.2 使用cron命令定时监测3.10.2 系统负载 573.10.3 OpenLDAP进程的监控 573.10.4 端口的监控 583.11 安全管理OpenLDAP服务器 583.11.1 自动启动OpenLDAP服务器 58 3.11.2 使用访问控制(Access Control)3.11.2 实现用户认证 583.11.3 禁止整个服务器的匿名访问 59 3.11.4 配置OpenLDAP使用TLS通信 59 3.11.5 管理OpenLDAP服务器 593.11.6 OpenLDAP在Linux上集群的3.11.6 应用 613.12 本章小结 61第4章Linux网络服务和xinetd 624.1 Linux启动过程 624.1.1 Linux的启动过程详解 624.1.2 Linux运行级 664.1.3 /etc/inittab文件详解 674.1.4 init和/etc/inittab 684.2 守护进程 694.2.1 Linux守护进程的概念 694.2.2 Linux系统提供的服务及其守护4.2.2 进程列表 704.2.3 Linux守护进程的运行方式 734.3 xinetd 754.3.1 什么是xinetd 754.3.2 xinetd的特色 754.3.3 使用xinetd启动守护进程 764.3.4 解读/etc/xinetd.conf和4.3.4 /etc/xinetd.d/* 764.3.5 配置xinetd 774.3.6 xinetd防止拒绝服务攻击4.3.6 (Denial of Services)的原因 824.4 Linux服务管理工具 834.4.1 redhat-config-services 834.4.2 ntsysv 844.4.3 chkconfig 854.5 安全选择Linux服务 854.6 本章小结 86第5章DNS服务器的安全策略 875.1 DNS服务器的工作原理 875.2 域名服务的解析原理和过程 885.3 DNS服务器面临的安全问题 905.3.1 DNS欺骗 905.3.2 拒绝服务攻击 925.3.3 缓冲区漏洞攻击 925.3.4 分布式拒绝服务攻击 925.3.5 缓冲区溢出漏洞攻击 935.3.6 不安全的DNS动态更新 935.4 增强DNS安全性的方法 945.4.1 选择安全没有缺陷的DNS版本 94 5.4.2 保持DNS服务器配置正确、可靠 94 5.5 建立一个完整的DNS 955.5.1 DNS分类 955.5.2 安装BIND域名服务器软件 95 5.5.3 named配置文件族内容 965.5.4 配置惟高速存域名服务器 965.5.5 配置主域名服务器 965.5.6 配置辅助域名服务器 985.5.7 配置域名服务器客户端 995.6 DNS故障排除工具 1005.6.1 dlint 1005.6.2 DNS服务器的工作状态检查 101 5.7 全面加固DNS服务器 1035.7.1 使用TSIG技术 1035.7.2 使用DNSSEC技术 1055.8 配置安全的DNS服务器 1065.8.1 隔离DNS服务器 1065.8.2 为BIND创建chroot 1065.8.3 隐藏BIND的版本号 1075.8.4 避免透露服务器的信息 1075.8.5 关闭DNS服务器的glue fetching 5.8.5 选项 1075.8.6 控制区域(zone)传输 1075.8.7 请求限制 1085.8.8 其他强化措施 1085.8.9 为DNS服务器配置5.8.9 DNS Flood Detector 1095.8.10 建立完整的域名服务器 1105.8.11 建立DNS日志 1115.8.12 增强DNS服务器的防范5.8.12 DoS/DDoS功能 1125.8.13 使用分布式DNS负载均衡 112 5.8.14 防范DNS服务器网络 1135.8.15 配置防火墙 1135.9 本章小结 113第6章Web服务器的安全策略 114 6.1 Web服务器软件Apache简介 114 6.1.1 Apache的发展历史 1146.1.2 市场情况 1156.1.3 Apache的工作原理 1166.1.4 Apache服务器的特点 1176.2 Apache服务器面临的安全问题 118 6.2.1 HTTP拒绝服务 1186.2.2 缓冲区溢出 1196.2.3 攻击者获得root权限 1196.3 配置一个安全的Apache服务器 119 6.3.1 勤打补丁 1196.3.2 隐藏和伪装Apache的版本 1206.3.3 建立一个安全的目录结构 1206.3.4 为Apache使用专门的用户和6.3.4 用户组 1216.3.5 Web目录的访问策略 1216.3.6 Apache服务器访问控制方法 1226.3.7 管理Apache服务器访问日志 122 6.3.8 Apache服务器的密码保护 1306.3.9 减少CGI和SSI风险 1326.3.10 让Apache服务器在“监牢”6.3.10 中运行 1336.3.11 使用SSL加固Apache 1356.3.12 Apache服务器防范DoS 1406.3.13 利用LDAP对Apache进行认证 140 6.3.14 其他安全工具 1416.4 本章小结 142第7章电子邮件服务器的安全策略 143 7.1 电子邮件系统的组成和相关协议 143 7.1.1 操作系统 1447.1.2 邮件传输代理MTA 1447.1.3 邮件分发代理MDA 1467.1.4 邮件用户代理MUA 1467.1.5 电子邮件服务器协议及其7.1.5 相关命令 1467.2 电子邮件服务器的工作原理 1527.2.1 电子邮件的工作流程 1527.2.2 电子邮件的历史 1537.2.3 电子邮件地址的组成 1537.2.4 电子邮件系统和DNS的联系 154 7.3 电子邮件服务器面临的安全隐患 155 7.3.1 Linux病毒 1557.3.2 网络攻击 1557.3.3 垃圾邮件及其防范 1557.4 安装安全的Sendmail服务器 1597.4.1 安装Sendmail服务器 1597.4.2 提高Sendmail的防垃圾邮件能力 160 7.4.3 其他保护Sendmail的安全措施 162 7.4.4 配置基于Sendmail的Webmail 163 7.4.5 增强Webmail邮件服务器的安全 167 7.4.6 监控Sendmail的日志文件 1687.5 安装安全的Postfix服务器 1697.5.1 安装Postfix服务器 1697.5.2 保护Postfix服务器 1737.5.3 自动监控Postfix 邮件服务器 1747.6 本章小结 177第8章FTP服务器的安全策略 1788.1 FTP的工作原理 1788.1.1 FTP简介 1788.1.2 FTP的功能 1798.1.3 FTP服务器登录方式的分类 179 8.1.4 FTP的工作原理 1798.1.5 FTP的典型消息和子命令 1818.1.6 Linux服务器端的主要FTP软件 184 8.2 FTP服务器面临的安全隐患 1858.2.1 缓冲区溢出攻击 1858.2.2 数据嗅探 1858.2.3 匿名访问缺陷 1858.2.4 访问漏洞 1868.3 配置安全的Wu-ftpd服务器 1868.3.1 配置Wu-ftpd服务器 1868.3.2 Wu-ftpd服务器的配置文件8.3.2 /etc/ftpaccess 1878.3.3 其他配置文件 1908.3.4 增强Wu-ftpd服务器安全性的8.3.4 方法 1918.4 配置安全的ProFTPD服务器 1958.4.1 配置ProFTPD服务器 1958.4.2 增强ProFTPD服务器安全性的8.4.2 方法 1988.5 配置安全的Vsftpd服务器 2078.5.1 快速构建Vsftpd服务器 2078.5.2 Vsftpd配置文件 2088.5.3 Vsftpd的设置选项 2098.5.4 通过Web浏览器管理Vsftpd8.5.4 服务器 2158.5.5 分析Vsftpd服务器的日志文件 217 8.5.6 使用BlockHosts对抗暴力破解 218 8.5.7 在RHEL 4.0下安装支持SSL的8.5.7 最新版本的Vsftpd 2188.5.8 使用quota为ftpuser加入磁盘8.5.8 限额 2188.6 安全使用客户端工具 2198.6.1 命令行模式 2198.6.2 图形界面模式(gFTP) 2208.7 本章小结 221第9章Samba服务器的安全策略 222 9.1 Samba简介 2229.1.1 什么是Samba 2229.1.2 Samba的历史起源 2229.1.3 SMB协议 2239.1.4 为什么使用Samba 2239.1.5 Samba 软件包的功能 2249.2 安装配置Samba服务器 2259.2.1 安装Samba服务器 2259.2.2 Samba配置文件 2259.2.3 设置Samba密码文件 2299.2.4 启动Samba服务器 2309.2.5 测试Samba配置文件 2309.2.6 在Windows环境测试RHEL 4.09.2.6 默认配置 2319.3 配置Samba服务器共享文件及9.3 打印机 2339.3.1 配置文件共享 2339.3.2 配置共享打印机 2349.3.3 在Linux环境下应用Samba服务 235 9.4 其他配置Samba的方法和用好9.4 Linux 下的网络邻居 2369.4.1 图形化配置工具system-config-9.4.1 samba 2369.4.2 使用SW A T管理工具管理Samba 239 9.4.3 其他工具 2419.4.4 用好Linux下的网络邻居 2419.5 Samba服务器面临的安全隐患 2459.5.1 非法访问数据 2459.5.2 计算机病毒 2459.5.3 Samba文件服务器的安全级别 245 9.6 提升Samba服务器的安全性 2469.6.1 不要使用明语密码 2469.6.2 尽量不使用共享级别安全 2469.6.3 尽量不要浏览器服务访问 2469.6.4 通过网络接口控制Samba访问 247 9.6.5 通过主机名称和IP地址列表9.6.5 控制Samba访问 2479.6.6 使用pam_smb对Windows NT/2000 9.6.6 服务器的用户进行验证 2479.6.7 为Samba配置防范病毒软件 2489.6.8 使用Iptables防火墙保护Samba 249 9.6.9 使用Gsambad管理监控Samba9.6.9 服务器 2499.6.10 使用SSL加固Samba 2529.7 本章小结 252第10章NFS服务器的安全策略 25310.1 NFS服务器的工作原理 25310.1.1 NFS简介 25310.1.2 为何使用NFS 25410.1.3 NFS协议 25410.1.4 什么是RPC(Remote10.1.4 Procedure Call) 25510.2 安装配置NFS服务器 25710.2.1 NFS网络文件的系统结构 257 10.2.2 配置/etc/exports文件 25810.2.3 激活服务portmap和nfsd 25910.2.4 exportfs 命令 25910.2.5 检验目录/var/lib/nfs/xtab 25910.2.6 showmount 25910.2.7 观察激活的端口号 26010.2.8 NFS服务器的启动和停止 260 10.3 NFS的图形化配置 26010.3.1 NFS服务器配置窗口 26110.3.2 添加NFS共享 26110.3.3 常规选项 26210.3.4 用户访问 26210.3.5 编辑NFS共享 26310.4 NFS的客户端配置 26310.4.1 使用mount命令 26410.4.2 扫描可以使用的NFS Server10.4.2 目录 26510.4.3 卸载NFS网络文件系统 26510.4.4 应用实例 26510.4.5 其他挂载NFS文件系统的方法 266 10.5 NFS服务器面临的安全隐患 267 10.6 提升NFS服务器的安全性 26710.6.1 使用tcp_wrappers 26710.6.2 注意配置文件语法错误 26710.6.3 使用Iptables防火墙 26710.6.4 把开放目录限制为只读权限 268 10.6.5 禁止对某些目录的访问 26810.6.6 root Squashing访问问题 26810.6.7 使用nosuid和noexec选项 268 10.6.8 保护portmap的安全性 26910.6.9 保留ACL 26910.7 本章小结 270第11章DHCP服务器的安全策略 271 11.1 DHCP服务器的工作原理 27111.1.1 DHCP简介 27111.1.2 为什么使用DHCP 27111.1.3 DHCP的工作流程 27211.1.4 DHCP的设计目标 27311.2 安装DHCP服务器 27311.2.1 DHCP配置文件 27311.2.2 配置实例 27411.2.3 启动DHCP服务器 27611.2.4 设置DHCP客户端 27811.3 DHCP服务器的故障排除 27911.3.1 客户端无法获取IP地址 27911.3.2 DHCP客户端程序和DHCP11.3.2 服务器不兼容 28011.4 提升DHCP服务器的安全性 280 11.4.1 管理监控DHCP服务器 28011.4.2 让DHCP服务器在监牢中运行 282 11.4.3 提供备份的DHCP设置 28411.5 本章小结 285第12章Squid服务器的安全策略 286 12.1 代理服务器的工作原理 28612.1.1 各种代理服务器的比较 28612.1.2 Squid工作原理和流程图 28712.1.3 代理服务器的优点 28812.1.4 代理服务器的分类及特点 289 12.2 配置安全的Squid代理服务器 289 12.2.1 Squid的启动 29012.2.2 Squid的配置文件 29012.2.3 Squid的命令参数 29112.3 代理服务器面临的安全隐患 293 12.3.1 客户端非法访问不良网站 293 12.3.2 计算机病毒 29412.4 提升Squid代理服务器的安全性 294 12.4.1 控制对客户端访问 29412.4.2 管理代理服务器端口 29612.4.3 使用用户认证 29612.5 全面监控Squid代理服务器12.5 的运行 29712.6 关注Squid代理服务器的日志 301 12.6.1 Squid日志格式 30212.6.2 分析access.log日志文件 30212.6.3 使用Linux命令 30212.6.4 使用专业软件分析 30312.7 为Squid代理服务器串联HA VP 307 12.8 本章小结 308第13章SSH服务器的安全策略 309 13.1 SSH服务器的工作原理 30913.1.1 传统远程登录的安全隐患 309 13.1.2 SSH能保护什么 30913.1.3 SSH服务器和客户端工作流程 310 13.2 安装配置OpenSSH服务器 31113.2.1 安装与启动OpenSSH 31113.2.2 配置文件 31213.3 SSH服务器面临的安全隐患 315 13.3.1 软件漏洞 31513.3.2 口令暴力破解 31513.3.3 SSH所不能防范的网络攻击 315 13.3.4 OpenSSH中可能安放有13.3.4 特洛伊木马 31513.4 提升SSH服务器的安全性 31613.4.1 升级旧版本 31613.4.2 使用xinetd模式运行OpenSSH 316 13.4.3 使用BlockHosts对抗暴力破解 317 13.4.4 使用TCP会绕程序 31713.4.5 管理SSH监听端口 31813.4.6 关闭Telnet服务 31913.4.7 禁止root用户登录SSH服务器 319 13.4.8 启用防火墙保护OpenSSH13.4.8 服务器 31913.4.9 使用Protocol 2 31913.4.10 不使用r系列命令 31913.4.11 修改配置文件 32013.5 如何安全应用SSH客户端 32113.5.1 安全应用Linux下的SSH13.5.1 客户端 32113.5.2 生成密钥对 32513.5.3 命令测试 32613.5.4 使用Windows SSH客户端登录13.5.4 OpenSSH服务器 32813.6 本章小结 334第14章Linux防火墙 33514.1 防火墙简介 33514.1.1 什么是防火墙 33514.1.2 防火墙的功能 33514.1.3 防火墙技术分类 33614.2 Linux 防火墙 33814.2.1 Linux防火墙的历史 33814.2.2 Netfilter/Iptables 系统是如何14.2.2 工作的 33914.2.3 Iptables的基础 34014.2.4 建立规则和链 34614.3 Iptables配置实战 35014.3.1 初试化配置方案 35014.3.2 Web服务器设置 35114.3.3 DNS服务器设置 35114.3.4 邮件服务器Sendmail设置 35114.3.5 不回应ICMP封包 35114.3.6 防止IP Spoofing 35114.3.7 防止网络扫描 35214.3.8 允许管理员以SSH方式连接到14.3.8 防火墙修改设定 35214.3.9 快速构架Linux个人防火墙 352 14.4 升级Iptables控制BT 35614.4.1 P2P应用现状 35714.4.2 下载软件 35714.4.3 安装 35714.4.4 测试 35714.4.5 使用 35914.5 本章小结 359第15章Linux网络环境下的VPN构建 360 15.1 VPN概述 36015.1.1 VPN定义 36015.1.2 VPN的功能 36115.1.3 VPN的分类 36115.1.4 VPN的隧道协议 36215.2 Linux下的主要VPN技术 36415.2.1 IPSec(Internet Protocol15.2.1 Security) 36415.2.2 PPP OVER SSH 36415.2.3 CIPE(Crypto IP15.2.3 Encapsulation) 36415.2.4 PPTP 36415.3 构建基于CIPE技术的15.3 Linux VPN 36515.3.1 CIPE概述 36515.3.2 使用Red Hat Linux 的网络管理15.3.2 工具来配置CIPE VPN 36615.3.3 通过配置文件配置CIPE VPN 369 15.4 构建基于PPTP技术的15.4 Linux VPN 37315.4.1 PPTP以及Poptop简介 37315.4.2 PPP简介 37315.4.3 在Linux2.4内核下安装配置15.4.3 PPTP服务器 37415.4.4 在Linux2.6内核下安装配置15.4.4 PPTP服务器 37815.4.5 Linux下PPTP客户端连接15.4.5 VPN服务器 37915.5 构建基于SSH VNC技术的15.5 Linux VPN 38215.5.1 VNC技术概述 38215.5.2 使用NHC+SSH建立Linux和15.5.2 Windows的安全隧道 38315.5.3 使用SSHTools实现Linux下15.5.3 远程VPN办公 38515.5.4 VNC服务器维护技巧 39015.6 构建基于IPSec技术的15.6 Linux VPN 39215.6.1 IPSec及IKE简介 39215.6.2 在RHEL 4.0配置IPSec 39215.7 本章小结 395第16章使用IDS保护Linux服务器 396 16.1 什么是IDS 39616.1.1 IDS定义 39616.1.2 IDS的工作流程 39616.1.3 IDS部署的位置 39716.1.4 IDS的功能 39816.1.5 IDS(入侵检测系统)模型 398 16.1.6 IDS分类 39916.2 Linux下配置基于主机的IDS 399 16.2.1 RPM包管理器作为一种IDS 399 16.2.2 其他基于主机的IDS 40016.2.3 安装配置Tripwire 40116.3 Linux下配置基于网络的IDS 403 16.3.1 什么是基于网络的IDS 40316.3.2 Snort简介 40416.4 Snort的安装配置 40416.4.1 配置IDS的网络拓扑结构 405 16.4.2 安装Snort 40616.4.3 建立Snort数据库 40616.4.4 安装配置ACID 40716.4.5 配置Apache服务器用户认证 407 16.4.6 建立Snort规则 40816.4.7 启动Apache和MySQL16.4.8 服务进程 40816.4.8 为Snort创建专用的用户和组16.4.8 来启动Snort 40816.4.9 使用Web浏览器监控Snort 409 16.5 建立分布式Snort入侵检测系统 40916.5.1 安装SnortCenter3 40916.5.2 修改配置文件 41016.5.3 snortcenter-agent下载配置步骤 410 16.5.4 完成配置 41016.6 本章小结 411第17章Linux网络监控策略 41317.1 安装配置MRTG监控Linux17.1 网络 41317.1.1 SNMP简介和MRTG监控过程 413 17.1.2 Linux下MRTG的安装与配置 414 17.1.3 建立MRTG监控中心 41517.1.4 MRTG软件的不足和RRDTool的17.1.4 对比 41617.2 安装配置NTOP监控Linux网络 417 17.2.1 P2P对于网络流量提出挑战 417 17.2.2 NTOP的安装 41917.2.3 软件使用方法 42217.3 NTOP的安全策略 42717.3.1 经常查看NTOP的进程和日志 428 17.3.2 进行Web访问认证 42817.3.3 加密连接NTOP 42917.3.4 NTOP使用技巧和总结 43017.4 本章小结 431第18章Linux常用安全工具 43218.1 使用SAINT执行安全审核 43218.1.1 什么是SAINT 43218.1.2 工作模式 43318.1.3 安装SAINT 43318.1.4 SAINT设置 43418.1.5 启动SAINT 43518.2 使用端口扫描软件Nmap 43918.2.1 Nmap简介 43918.2.2 使用Nmap 43918.2.3 nmap命令实例 43918.2.4 Nmap图形前端 44218.2.5 Nmap使用注意事项 44218.3 使用网络数据采集分析工具18.3 Tcpdump 44218.3.1 Tcpdump简介 44218.3.2 Tcpdump的安装 44318.3.3 Tcpdump的命令行选项 44318.3.4 Tcpdump的过滤表达式 44418.3.5 Tcpdump过滤数据包实例 445 18.3.6 Tcpdump的输出结果 44518.4 使用Ethereal分析网络数据 44718.4.1 Ethereal简介 44718.4.2 安装Ethereal 44718.4.3 使用Ethereal 44718.5 使用EtherApe分析网络流量 451 18.5.1 EtherApe简介 45118.5.2 EtherApe软件下载安装 45218.5.3 EtherApe软件使用方法 45218.6 使用GnuPGP进行数据加密 45418.6.1 GnuPGP简介 45418.6.2 GnuPGP安装 45418.6.3 生成密钥 45418.6.4 查看密钥 45518.6.5 公钥的使用 45518.6.6 GnuPGP应用实例(软件包18.6.6 签名验证) 45618.6.7 GnuPGP应用实例(在Mutt中18.6.7 使用GnuPG) 45618.7 其他安全工具简介 45618.7.1 密码分析工具John the ripper 456 18.7.2 系统管理工具sudo 45718.7.3 开放源代码风险评估工具18.7.3 Nessus 45718.7.4 网络瑞士军刀Netcat 45718.7.5 网络探测工具Hping2 45718.7.6 列出打开的文件命令工具LSOF 457 18.7.7 强大的无线嗅探器Kismet 45718.7.8 802.11 WEP密码破解工具18.7.8 AirSnort 45718.7.9 安全管理员的辅助工具SARA 458 18.7.10 高级的traceroute 工具18.7.10 Firewalk 45818.7.11 主动操作系统指纹识别工具18.7.11 XProbe2 45818.8 本章小结 458第19章防范嗅探器攻击和Linux病毒 459 19.1 防范嗅探器攻击 45919.1.1 嗅探器攻击原理 45919.1.2 嗅探器的检测技术 46019.1.3 嗅探器的安全防范 46119.2 Linux病毒的防范 46319.2.1 Linux病毒的历史 46319.2.2 Linux平台下的病毒分类 46419.2.3 Linux病毒的防治 46519.2.4 Linux防病毒软件 46519.2.5 安装配置f-prot反病毒软件 466 19.3 本章小结 474第20章Linux数据备份恢复技术 475 20.1 Linux备份恢复基础 47520.1.1 什么是备份 47520.1.2 备份的重要性 47620.2 Linux备份恢复策略 47620.2.1 备份前需考虑的因素 47620.2.2 备份介质的选择 47620.2.3 Linux备份策略 47820.2.4 确定要备份的内容 47920.2.5 Linux常用备份恢复命令 48020.3 Linux常用备份恢复工具 48520.3.1 Xtar 48620.3.2 Kdat 48720.3.3 Taper 48720.3.4 Arkeia 48820.3.5 Ghost for Linux 48920.3.6 mkCDrec 49020.3.7 NeroLINUX 49120.3.8 K3b 49220.3.9 KOnCD 49320.3.10 CD Creator 49320.3.11 X-CD-Roast 49420.3.12 webCDcreator 49520.3.13 rsync 49620.3.14 mirrordir 49620.3.15 partimage 49620.3.16 dvdrecord 49720.3.17 DVD+RW-Tools 49820.4 Linux备份恢复实例 49920.4.1 用mirrordir做硬盘分区镜像 499 20.4.2 使用partimage备份恢复20.4.2 Linux分区 50020.4.3 Linux异构网络中共享光盘刻录 509 20.5 本章小结 522附录A使用Linux帮助信息 523附录B Linux用户和用户组管理命令 534 附录C Linux文件处理命令 547附录D Linux网络设备管理命令 569附录E Linux进程管理命令 584附录F Linux磁盘管理维护命令 594附录G Linux设备管理命令 606附录H Linux其他常用命令 616。

Linux安全策略设置

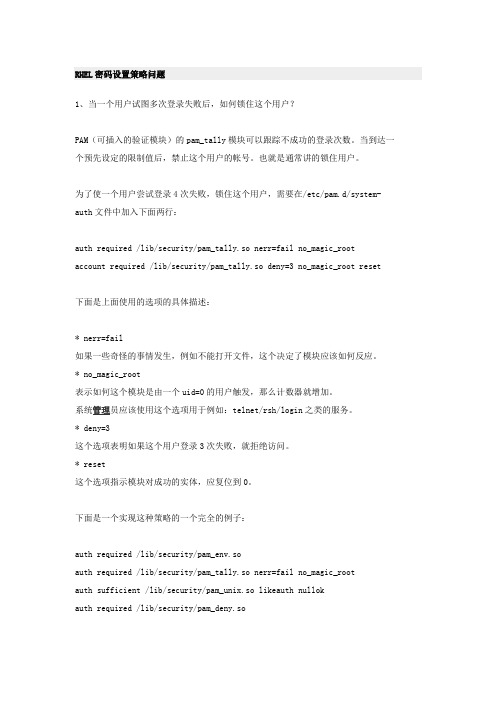

RHEL密码设置策略问题1、当一个用户试图多次登录失败后,如何锁住这个用户?PAM(可插入的验证模块)的pam_tally模块可以跟踪不成功的登录次数。

当到达一个预先设定的限制值后,禁止这个用户的帐号。

也就是通常讲的锁住用户。

为了使一个用户尝试登录4次失败,锁住这个用户,需要在/etc/pam.d/system- auth文件中加入下面两行:auth required /lib/security/pam_tally.so nerr=fail no_magic_rootaccount required /lib/security/pam_tally.so deny=3 no_magic_root reset下面是上面使用的选项的具体描述:* nerr=fail如果一些奇怪的事情发生,例如不能打开文件,这个决定了模块应该如何反应。

* no_magic_root表示如何这个模块是由一个uid=0的用户触发,那么计数器就增加。

系统管理员应该使用这个选项用于例如:telnet/rsh/login之类的服务。

* deny=3这个选项表明如果这个用户登录3次失败,就拒绝访问。

* reset这个选项指示模块对成功的实体,应复位到0。

下面是一个实现这种策略的一个完全的例子:auth required /lib/security/pam_env.soauth required /lib/security/pam_tally.so nerr=fail no_magic_rootauth sufficient /lib/security/pam_unix.so likeauth nullokauth required /lib/security/pam_deny.soaccount required /lib/security/pam_unix.soaccount required /lib/security/pam_tally.so deny=5 no_magic_root resetpassword requisite /lib/security/$ISA/pam_cracklib.so retry=3password sufficient /lib/security/$ISA/pam_unix.so nullok use_authtok md5 shadowpassword required /lib/security/$ISA/pam_deny.sosession required /lib/security/$ISA/pam_limits.sosession required /lib/security/$ISA/pam_unix.so=============================================================================== 2、如何设置密码过期时间,比如说设置密码后, 90天后密码过期,需要重设密码?修改/etc/login.defs里面的PASS_MAX_DAYS,比如修改所有用户的密码过期时间是30天:PASS_MAX_DAYS 30如果这个值是99999,那么表示密码永不过期。

linux服务器的安全配置策略

linux服务器的安全配置策略

Linux服务器的安全配置策略是非常重要的,因为服务器是许多网络服务和工作负载的集中点,因此需要采取一系列措施来保护它。

以下是

一些基本的Linux服务器安全配置策略:

1. 更新和补丁管理:确保服务器及其软件包(如操作系统、Web服务器、数据库等)都是最新版本,并安装所有安全补丁。

2. 防火墙设置:设置防火墙规则以限制对服务器的访问。

这包括只允

许必要的网络接口和端口,并关闭不必要的服务。

3. 用户和组管理:限制对服务器的访问权限,只允许必要的用户和组

访问。

使用强密码策略,并定期更改密码。

4. 文件权限:确保文件和目录的权限设置正确,以防止未经授权的访问。

5. 远程访问控制:限制远程访问服务器的数量和类型,并使用安全的

远程访问协议(如SSH)。

6. 日志管理:记录所有活动和错误日志,以便于故障排除和安全审计。

7. 限制根访问:禁用root用户默认登录,并限制只有必要的情况下

才使用root权限。

8. 加密和备份:使用加密存储和备份策略来保护敏感数据。

定期备份

数据,并确保备份的安全存储。

9. 防病毒软件:安装并定期更新防病毒软件,以防止恶意软件攻击服

务器。

10. 安全审计和监控:实施安全审计和监控策略,以确保服务器始终

处于安全状态。

可以使用安全监控工具(如防火墙日志分析器)来监

视和分析服务器活动。

此外,还需要考虑定期进行安全审计和风险评估,以确保服务器始终

处于最佳安全状态。

总之,确保您的Linux服务器遵循上述最佳实践,以提高安全性并降低风险。

如何在Linux上配置防火墙和网络安全策略

如何在Linux上配置防火墙和网络安全策略在当今信息时代,网络安全问题日益突出,为了保护服务器和网络环境的安全,配置防火墙和网络安全策略成为了必不可少的环节。

Linux系统作为一个常用的服务器操作系统,其自带的防火墙工具和丰富的网络安全策略使其成为一种理想的选择。

本文将介绍如何在Linux上配置防火墙和网络安全策略,以提升系统和网络的安全性。

一、防火墙的基本概念与原理防火墙是一种位于网络和主机之间的安全设施,它根据事先设置的策略来过滤和管理网络流量,阻止潜在的风险和威胁。

防火墙可以分为软件防火墙和硬件防火墙两种类型,本文主要介绍软件防火墙的配置。

软件防火墙主要通过三种方式进行策略设置和流量过滤:包过滤、状态检测和代理服务。

包过滤是根据源IP地址、目标IP地址、端口号等信息对数据包进行检查和过滤。

状态检测是通过跟踪网络连接的状态,只允许符合特定状态的数据包通过。

代理服务则是将内部网络与外部网络隔离,通过代理服务器转发请求和响应来提供网络服务。

二、Linux防火墙工具iptables的使用iptables是目前Linux系统中最常用的防火墙工具,它通过命令行或配置文件的方式进行设置和管理。

下面将介绍iptables的基本使用方法。

1. 查看和管理iptables规则要查看当前的iptables规则,可以使用以下命令:```sudo iptables -L```这将显示当前的防火墙规则,包括过滤规则和网络地址转换(NAT)规则。

要添加、修改或删除规则,可以使用不同的参数和选项组合,具体可以通过man手册来查看。

2. 设置允许或拒绝特定端口的访问iptables可以通过设置不同的策略来控制特定端口的访问。

例如,要允许SSH(端口22)的访问,可以使用以下命令:```sudo iptables -A INPUT -p tcp --dport 22 -j ACCEPT```该命令将添加一个规则,允许TCP协议的22端口的访问通过输入链。

Linux服务器安全策略详解

Linux服务器安全策略详解21世纪IT人才网热门招聘职位网络工程师高级网络工程师布线工程师网络维护工程师硬件工程师IT工程师上海英孚教育急聘系统管理员初级程序员软件开发工程师数据库工程师高级项目经理界面设计经理IT专家网曹江华2009-5-14 保存本文推荐给好友收藏本页欢迎进入Linux社区论坛,与200万技术人员互动交流 >>进入第一章 Linux网络基础与Linux服务器的安全威胁1.1 Linux网络基础1.1.1 Linux网络结构的特点【IT专家网独家】Linux在服务器领域已经非常成熟,其影响力日趋增大。

Linux的网络服务功能非常强大,但是由于Linux的桌面应用和Windows相比还有一定差距,除了一些Linux专门实验室之外,大多数企业在应用Linux系统时,往往是Linux和Windows(或UNIX)等操作系统共存形成的异构网络。

在一个网络系统中,操作系统的地位是非常重要的。

Linux网络操作系统以高效性和灵活性而著称。

它能够在PC上实现全部的UNIX特性,具有多任务、多用户的特点。

Linux的组网能力非常强大,它的TCP/IP代码是最高级的。

Linux 不仅提供了对当前的TCP/IP协议的完全支持,也包括了对下一代Internet协议IPv6的支持。

Linux内核还包括了IP防火墙代码、IP防伪、IP服务质量控制及许多安全特性。

Linux的网络实现是模仿FreeBSD的,它支持FreeBSD的带有扩展的Sockets(套接字)和TCP/IP协议。

它支持两个主机间的网络连接和Sockets 通信模型,实现了两种类型的Sockets:BSD Sockets和INET Sockets。

它为不同的通信模型提供了两种传输协议,即不可靠的、基于消息的UDP传输协议和可靠的、基于流的TCP传输协议,并且都是在IP网际协议上实现的。

INET Sockets 是在以上两个协议及IP网际协议之上实现的,它们之间的关系如图1-1所示。

RedHatLinux服务器安全策略

RedHatLinux服务器安全策略Red Hat Linux服务器安全策略一:启动信息安全1、为单用户引导加上密码在“/etc/lilo.conf”文件中加入三个参数:time-out,restricted,password。

这三个参数可以使你的系统在启动lilo时就要求密码验证。

a):编辑lilo.conf文件(vi /etc/lilo.conf),假如或改变这三个参数:boot=/dev/hdamap=/boot/mapinstall=/boot/boot.btime-out=00 #把这行该为00promptDefault=linux##########加入这行restricted##########加入这行并设置自己的密码password=image=/boot/vmlinuz-2.2.14-12label=linuxinitrd=/boot/initrd-2.2.14-12.imgroot=/dev/hda6read-onlyb):因为"/etc/lilo.conf"文件中包含明文密码,所以要把它设置为root权限读取。

[root]# chmod 600 /etc/lilo.confc):更新系统,以便对“/etc/lilo.conf”文件做的修改起作用。

[root]# /sbin/lilo -vd):使用“chattr”命令使"/etc/lilo.conf"文件变为不可改变。

[root]# chattr +i /etc/lilo.conf2、禁止Control-Alt-Delete 键盘关闭命令在"/etc/inittab" 文件中注释掉下面这行:#ca::ctrlaltdel:/sbin/shutdown -t3 -r now为了使这项改动起作用,输入下面这个命令:[root]# /sbin/init q二、隐藏系统的信息1、历史命令Bash shell在“~/.bash_history”(“~/”表示用户目录)文件中保存了500条使用过的命令,这样可以使你输入使用过的长命令变得容易。

通过SSH访问远程Linux服务器的四个安全策略

《 计算机与网络 》2 1 年第 0 期 00 5

基 本 上 ,按 上 述 四 点 配 置 好 后 , Ln x 下 的 S H 访 问 .是 比 较 安 全 的 iu S

了。

gn n # 禁 l o t 录 而 已 ,与 本 文 i o ro 登

连 接 端 口 , 试 连 接 , 果 新 端 口 能 连 测 如

无 关 , 上安 全 些 : 加

i # 编 辑 / t s /s c fg e /s s on c h h

_

c n g, o f 把 i

Pas o d t e c ton no sw r Au h nd ai

临时改为 :

Pa s o d sw r Aut e i a i n e h nt to y s c

v e c sh/ sL c i i/ t / s sl onf g

强 烈 建 议 关 闭 imp 端 口 , 并 设 置 规 c 则, 丢弃 imp包 。这 样 别 人 Pn c ig不 到

如 果 你 能 以 固 定 I 方 式 连 接 你 P 的服 务 器 , 么 , 可 以 设 置 只 允 许 某 那 你

个特定 的 I P登 录 服 务器 。例 如 笔 者 是 通 过 自 己 的 VP 登 录 到服 务 器 。设 置 N

上 , 就 “ 败” 。 那 失 了

这 里 设 置 了 两 个 端 口 , 要 是 为 了 主 防 止 修 改 出 错 导 致 SH 再 也 登 不 上 。 S

更 改 你 的 S H 客 户 端 ( 如 : ut) S 例 P t 的 y

2

S r r y t 1 24 Pe m iR oo L e ve Ke Bi s 0 r t t o-

Linux操作系统的安全策略及相关知识

Linux操作系统的安全策略及相关知识推荐文章Linux操作系统基本概念知识热度:操作系统考试部分知识点总结热度:操作系统面试知识点大全介绍热度: Linux操作系统的简单介绍及相关知识热度: Linux操作系统的基础知识大全热度:Linux操作系统同样会受到很多网络病毒攻击。

下面由店铺为大家整理了Linux操作系统的安全策略及相关知识,希望对大家有帮助!Linux操作系统的安全策略及相关知识1. Linux系统的基本安全机制介绍1.1 Linux系统的用户帐号用户帐号是用户的身份标志,由用户名和口令组成。

用户名存放在/etc/passwd文件中,口令以加密的形式存放在/etc/shadow文件中。

在正常情况下,这些口令和其他信息由操作系统保护,能够对其进行访问的只能是超级用户(root)和操作系统的一些应用程序。

但是如果配置不当或在一些系统运行出错的情况下,这些信息很可能被非法用户得到,带来安全隐患。

1.2 Linux的文件系统权限Linux文件系统的安全如同其它系统一样主要是通过设置文件的权限来实现的。

每一个Linux的文件或目录,都有3组属性,分别定义文件或目录的所有者,用户组和其他人的使用权限,主要有只读,可写,可执行,允许SUID,允许SGID等。

在这里我们需要注意,权限为SUlD和SGID的可执行文件,在程序运行过程中,会给进程赋予所有者的权限,非法用户很容易发现这种情况,如果加以利用就会给系统造成极大危害。

1.3 Linux的系统日志文件Linux的日志文件用来记录整个操作系统使用状况。

下面介绍一下几个重要的系统日志文件:a. /var/log/1astlog文件。

此文件中记录最后登录系统的用户登录时间,是否登录成功等信息。

管理员登录后可以用lastlog命令查看文件中记录的所用帐号的最后登录时问,再与自己的用机记录对比一下就可以发现该帐弓是否被非法用户盗用。

b. /var/log/secure文件。

linux系统安全措施

linux系统安全措施

在Linux系统中,有许多安全措施可以采取来保护系统的安全性。

以下是一些常见的Linux系统安全措施:

1. 防火墙设置:通过配置防火墙规则来限制入站和出站流量,只允许必要的网络连接。

2. 更新系统:保持系统和应用程序的最新版本,以获取最新的安全补丁和修复程序。

3. 强密码策略:使用复杂的密码,并将其定期更改。

可以通过将密码策略配置为要求密码长度、包含字母、数字和特殊字符来增加密码的强度。

4. 限制用户访问权限:仅将最低必要的访问权限授予用户,减少系统被未授权用户访问的风险。

5. 使用安全套接层(SSL)/传输层安全性(TLS):通过对网络通信进行加密来保护敏感信息的传输。

6. 文件和目录权限设置:为敏感文件和目录设置适当的权限,以确保只有授权用户才能访问。

7. 日志记录和监控:定期监控系统日志以发现任何异常活动,并采取相应的措施。

8. 安全更新管理:及时应用系统和应用程序的安全更新,以修

复已知的漏洞和安全问题。

9. 禁用不必要的服务:只启用必要的服务,禁用不必要或不安全的服务,以降低系统遭到攻击的风险。

10. 使用安全软件:安装和使用可信赖的安全软件来提供额外的保护措施,例如防病毒软件和入侵检测系统。

11. 定期备份数据:确保数据定期备份,以防止数据丢失或受到恶意软件的攻击。

12. 安全认证和授权:使用安全认证和授权机制,例如SSH密钥身份验证和访问控制列表,以确保只有授权用户可以访问系统。

以上只是一些常见的Linux系统安全措施,实际上还有许多其他的安全策略和措施可以采取,具体取决于系统的需求和安全性要求。

linux基本系统安全策略

linux基本系统安全策略在Linux系统中,实施基本的安全策略是非常重要的,以确保系统的完整性和数据的机密性。

以下是一些建议的Linux基本系统安全策略:1.最小权限原则:只给予用户和应用程序完成其任务所需的最小权限。

这可以避免潜在的安全风险,例如权限提升或数据泄露。

2.使用强密码:选择复杂且难以猜测的密码,并定期更改。

禁用或删除不需要的帐户,特别是具有高权限的帐户(如root)。

3.防火墙配置:使用防火墙限制入站和出站流量,只允许必要的网络连接。

只允许必要的端口和协议通过防火墙。

4.软件更新和补丁管理:保持系统和应用程序的最新版本,以获取最新的安全补丁和修复程序。

定期检查并应用安全更新。

5.文件和目录权限:确保文件和目录的权限设置正确,避免不必要的用户可以访问敏感数据或执行关键操作。

6.日志和监控:启用并配置日志记录,以便跟踪系统和应用程序的活动。

分析日志以检测异常行为或潜在的安全事件。

7.备份策略:定期备份所有数据,以防止数据丢失或损坏。

同时,确保备份数据存储在安全的位置,并且加密敏感数据。

8.使用加密技术:对敏感数据进行加密存储,确保即使在数据传输过程中被拦截,攻击者也无法轻易读取。

9.审计和入侵检测:实施定期的安全审计,检查系统的完整性。

使用入侵检测系统(IDS)监控系统活动,以检测并响应潜在的攻击行为。

10.安全审计和日志分析:定期进行安全审计和日志分析,以确保系统的安全性。

使用专业的日志分析工具来帮助识别潜在的安全威胁和异常行为。

11.禁用或删除未使用的服务:禁用或删除不需要的服务,以减少潜在的安全风险。

只运行必要的服务,并确保它们受到适当的保护。

12.使用加密的网络连接:使用加密的网络协议(如TLS/SSL)来保护数据传输过程中的敏感信息。

确保远程连接(如SSH)也受到保护,并限制远程访问的来源。

13.备份和灾难恢复计划:制定并测试备份和灾难恢复计划,以应对系统故障或安全事件。

确保有可靠的备份数据可用,并且可以快速恢复系统。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

linux安全策略

密码策略:

1、密码有效期

/etc/login.defs中

PASS_MAX_DAYS180

PASS_MIN_DAYS0

PASS_MIN_LEN12

PASS_WARN_AGE15

UMASK 027

USERGROUPS_ENAB yes

ENCRYPT_METHOD SHA512

2、密码复杂度检查

/etc/security/pwquality.conf

minlen=10

minclass=3

3、密码错误尝试次数

/etc/ssh/sshd_config中

取消MaxAuthTries注释符号#并设置MaxAuthTries 3

4、检查密码重用是否受限制

在/etc/pam.d/password-auth和/etc/pam.d/system-auth中password sufficient pam_unix.so 这行的末尾配置remember参数为5-24之间,原来的内容不用更改,只在末尾加了remember=5。

SSH策略:

1、SSH空闲超时退出时间

/etc/ssh/sshd_config中

ClientAliveInterval 600

ClientAliveCountMax 2

2、禁止SSH空密码用户登录

/etc/ssh/sshd_config中

PermitEmptyPasswords no

3、调整SSH Loglevel

/etc/ssh/sshd_config中

LogLevel INFO

文件策略:

1、访问控制配置文件权限设置

运行如下命令:

chown root:root /etc/hosts.allow

chown root:root /etc/hosts.deny

chmod 644 /etc/hosts.deny

2、设置用户权限配置文件的权限

运行如下命令:

chown root:root /etc/passwd /etc/shadow /etc/group /etc/gshadow chmod 0644 /etc/group

chmod 0644 /etc/passwd

chmod 0400 /etc/shadow

chmod 0400 /etc/gshadow

chmod 644 /etc/hosts.allow

其他策略:

1、开启地址空间布局随机化

/etc/sysctl.conf中

kernel.randomize_va_space = 2

并运行命令:

sysctl -w kernel.randomize_va_space=2

2、开启日志服务

运行命令启用rsyslog服务

systemctl enable rsyslog

systemctl start rsyslog。