wireshark对PPPOE连接过程抓包分析

wireshark对PPPOE连接过程抓包分析

PPPoE建立过程抓包分析准备工作:1.开启wireshark,设置过滤条件PPPoed or pppoes,点击apply应用2.点击PPPoE宽带进行连接(至于如何创建连接什么的自己百度去)3.连接完成,即可进行抓包分析了。

PPPOE建立过程抓包分析1、发现阶段Discovery1.PADI:客户机以广播的形式发送PADI数据包,请求建立链路。

2.PADO:访问集中器AC收到请求后会以单播的方式发送一个PADO数据包对客户机做出应答。

3.PADR:客户机收到PADO后,选择其中一个AC,然后客户机根据选中的AC 的MAC地址向AC单播发送一个PADR数据包,表示请求该AC作为服务器。

4.PADS:AC收到客户机发送的PADR数据包后,会创建一个唯一的会话ID,并单播一个PADS数据包给客户机作为响应。

2、会话阶段PPP1.协商阶段:客户机和AC要互相发送LCP Request给对方,来确认发送的最大传输单元、是否认证和采用何种认证方式的协商。

(1)确定采用认证方式(2)确定最大传输单元2.认证阶段:双方通过LCP确定好认证方式后,就立刻进行认证,认证完成后才可以进行之后的网络层的协商。

该过程可以抓包到PPPOE拨号的用户名及加密后的密码。

3.IPCP协商阶段:双方协商IP服务阶段的一些要求,已决定双方都能接收的约定。

双方的协议是通过报文中的Option进行协商的,每一个Option都是一个需要协商的问题。

则个过程一般协商多次。

最后双方都需要答复Configure_ACK的同意报文。

(1)客户机同意报文A.AC发起申请RequestB.客户机确认,发起ACK报文(2)AC同意报文(该过程可能需要很多次协商,下面只列举失败和成功各一次):A.客户机发起申请RequestB.AC拒绝RejectC.客户机重新发起新的申请RequestD.AC确认,发送ACK报文当双方都发完ACK报文后,用户确认收到,获得IP和DNS Server IP,PPPoE即拨号成功。

wireshark抓包工具的工作原理、特点和应用场合

【Wireshark抓包工具的工作原理、特点和应用场合】一、Wireshark抓包工具的工作原理1. 数据包捕获:Wireshark通过网络接口捕获网络上的数据包,可以实时监控数据流量,并将其转化成可读的数据格式。

2. 数据包分析:Wireshark可以对捕获的数据包进行解析和分析,包括源位置区域、目的位置区域、协议类型等信息,方便用户理解和判断网络通信情况。

3. 数据包展示:Wireshark提供了直观的图形化界面,将捕获的数据包以列表和流的形式展示,方便用户观察和分析。

二、Wireshark抓包工具的特点1. 多协议支持:Wireshark支持多种网络协议的捕获和解析,如TCP、UDP、IP、HTTP等,可以满足复杂网络环境下的需求。

2. 灵活性:Wireshark可以根据用户需求进行过滤和搜索,筛选出特定的数据包进行分析,有利于快速定位网络问题。

3. 开源免费:Wireshark是一款开源软件,用户可以免费获取和使用,而且有强大的社区支持,可以及时获得更新和技术支持。

4. 跨评台性:Wireshark支持多种操作系统,包括Windows、Linux、macOS等,方便用户在不同评台上使用和部署。

三、Wireshark抓包工具的应用场合1. 网络故障排查:Wireshark可以帮助网络管理员分析网络故障原因,包括丢包、延迟、网络拥堵等问题,并提供有效的解决方案。

2. 安全监测:Wireshark可以监控网络通信情况,检测潜在的网络攻击,帮助用户保护网络安全。

3. 网络性能优化:Wireshark可以分析网络通信情况,帮助用户优化网络性能,提高数据传输效率。

4. 教学和研究:Wireshark可以作为教学和研究工具,帮助用户深入理解网络通信原理和技术,提高网络技术水平。

四、个人观点和理解Wireshark作为一款强大的网络抓包工具,具有丰富的功能和灵活的应用方式,可以帮助用户解决各种网络问题,提高网络管理效率和安全性。

Wireshark抓包实验

Wireshark抓包实验⼀、实验名称利⽤Wireshark抓包并分析 TCP/IP 协议⼆、实验⽬的通过实验,了解和掌握报⽂捕获⼯具 Wireshark 的使⽤⽅法和基本特点,使⽤ Wireshark 捕获⽹络报⽂,并分析各种⽹络协议的报⽂格式和⼯作过程。

三、实验内容使⽤ Wireshark 捕获⽹络报⽂,分析以太⽹、ARP、IP、TCP、DNS 和 HTTP 等协议的报⽂格式和⼯作过程。

四、实验步骤DNS分析在 cmd 下运⾏:nslookup –type=Anslookup –type=NS nslookup –type=MX nslookup –type=A 然后⽤Wireshark捕获报⽂并分析DNS和UDP协议的报⽂格式和⼯作过程。

ICMP分析在cmd下运⾏pingtracert然后⽤Wireshark捕获报⽂并分析 ICMP 报⽂格式和⼯作过程。

TCP/IP分析a) 在浏览器输⼊ ⽹址后,然后⽤ Wireshark 捕获报⽂并分析HTTP,TCP,IP,ARP和以太⽹等协议的报⽂格式和⼯作过程。

b) 运⾏各⾃编写的 UDP 和 TCP 客户/服务器程序并进⾏抓包分析。

五、实验结果及分析(⼀)DNS分析通过ipconfig命令查看IP、⽹关地址IP地址192.168.43.217默认⽹关192.168.43.1DNS报⽂格式DNS分析⼤体相同,就选择其⼀进⾏分析1.在cmd下运⾏nslookup -type=A ⾮权威应答:110.53.188.133 113.247.230.248 202.197.9.133应答服务器地址为192.168.43.1,为默认⽹关地址利⽤wireshark进⾏抓包分析,筛选DNS报⽂,本次运⾏有4个DNS报⽂,可以看出对应请求包和响应包的源IP与⽬的IP刚好相反。

Query这是⼀个请求报⽂。

⾸先主机发送⼀个 DNS 报⽂。

DNS 采⽤ UDP 协议⽀持。

抓包的分析报告

抓包的分析报告1. 引言本文旨在通过对抓包数据的分析,对网络通信进行深入研究,从而揭示网络传输过程中的细节以及可能存在的安全隐患。

通过抓包分析,我们可以获取传输的原始数据,进而发现网络问题并进行相关的优化工作。

2. 抓包工具介绍抓包是一种网络分析的方法,通过获取网络中的数据包来进行深入分析。

常用的抓包工具包括 Wireshark、Tcpdump 等。

在本文中,我们使用 Wireshark 这一流行的抓包工具进行数据包分析。

Wireshark 是一款开源的网络协议分析软件,支持多种操作系统,用户可以通过 Wireshark 捕获和分析网络数据包,以便于查找和解决网络问题。

3. 抓包分析步骤3.1 抓包设置在开始抓包前,需要正确设置抓包工具。

我们需要指定要抓取的接口,以及过滤器来选择我们感兴趣的数据包。

为了保证抓包的有效性,可以在抓包前关闭一些不必要的网络应用,以减少干扰。

3.2 开始抓包设置完毕后,点击“开始”按钮开始进行抓包。

此时,Wireshark 将开始捕获网络数据包。

3.3 数据包过滤捕获到的数据包可能非常庞大,我们需要进行过滤以便于查找特定的数据包。

Wireshark 提供了强大的过滤功能,可以根据协议、源/目标 IP 地址、端口号等条件进行筛选。

3.4 数据包分析捕获到感兴趣的数据包后,我们可以对数据包进行深入分析。

Wireshark 提供了丰富的功能,可以查看每个数据包的详细信息,包括源/目标地址、端口号、协议类型、数据内容等。

4. 抓包分析实例为了更好地理解抓包过程和分析方法,我们将给出一个具体的抓包分析实例。

4.1 实验目标分析某网站的登录过程,并观察登录过程中的数据传输。

4.2 实验步骤•打开 Wireshark 并设置抓包过滤器为 HTTP。

•在浏览器中访问目标网站并进行登录。

•通过 Wireshark 捕获登录过程中的数据包。

•分析捕获到的数据包,观察登录过程中的数据传输情况。

PPPoE拨号过程抓包解析

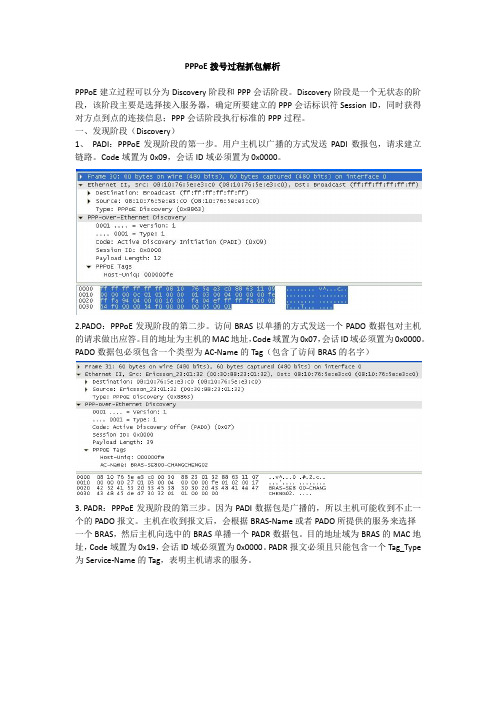

PPPoE拨号过程抓包解析PPPoE建立过程可以分为Discovery阶段和PPP会话阶段。

Discovery阶段是一个无状态的阶段,该阶段主要是选择接入服务器,确定所要建立的PPP会话标识符Session ID,同时获得对方点到点的连接信息;PPP会话阶段执行标准的PPP过程。

一、发现阶段(Discovery)1、PADI:PPPoE发现阶段的第一步。

用户主机以广播的方式发送PADI数报包,请求建立链路。

Code域置为0x09,会话ID域必须置为0x0000。

2.PADO:PPPoE发现阶段的第二步。

访问BRAS以单播的方式发送一个PADO数据包对主机的请求做出应答。

目的地址为主机的MAC地址,Code域置为0x07,会话ID域必须置为0x0000。

PADO数据包必须包含一个类型为AC-Name的Tag(包含了访问BRAS的名字)3. PADR:PPPoE发现阶段的第三步。

因为PADI数据包是广播的,所以主机可能收到不止一个的PADO报文。

主机在收到报文后,会根据BRAS-Name或者PADO所提供的服务来选择一个BRAS,然后主机向选中的BRAS单播一个PADR数据包。

目的地址域为BRAS的MAC地址,Code域置为0x19,会话ID域必须置为0x0000。

PADR报文必须且只能包含一个Tag_Type 为Service-Name的Tag,表明主机请求的服务。

4. PADS:PPPoE发现阶段最后一步。

当BRAS在收到PADR报文时,就准备开始一个PPP的会话了。

它为PPPoE会话创建一个唯一的会话ID并用单播一个PADS数据包来给主机做出响应。

目的地址域为主机的MAC地址,Code域置为0x65,会话ID必须设置为所创建好的会话ID。

二、会话阶段(PPP)PPP会话的建立,需要两端的设备都发送LCP(Link Control Protocol)数据包来配置和测试数据通信链路。

Ⅰ LCP协商阶段LCP的Request主机和BRAS都要给对方发送,LCP协商阶段完成最大传输单元,是否进行认证和采用何种认证方式的协商。

wireshark抓包语句

wireshark抓包语句

Wireshark是一款功能强大的网络协议分析工具,可以捕获和分析网络数据包。

通过使用Wireshark抓包语句,可以获取网络通信中的各种信息,包括协议类型、源IP地址、目标IP地址、端口号等。

以下是一些使用Wireshark抓包语句的示例:

1. 抓取所有传输层协议为TCP的数据包:

`tcp`

2. 抓取源IP地址为192.168.1.1的数据包:

`ip.src == 192.168.1.1`

3. 抓取目标IP地址为192.168.1.1的数据包:

`ip.dst == 192.168.1.1`

4. 抓取源端口号为80的数据包:

`tcp.srcport == 80`

5. 抓取目标端口号为80的数据包:

`tcp.dstport == 80`

6. 抓取源IP地址为192.168.1.1且目标IP地址为192.168.1.2的数据包:

`ip.src == 192.168.1.1 && ip.dst == 192.168.1.2`

7. 抓取HTTP协议的数据包:

`http`

8. 抓取FTP协议的数据包:

`ftp`

9. 抓取所有传输层协议为UDP的数据包:

`udp`

10. 抓取包含特定关键词的数据包:

`contains "keyword"`

通过使用这些Wireshark抓包语句,可以根据实际需要捕获和分析特定的网络数据包,以便进行网络故障排除、网络安全分析等工作。

使用Wireshark抓包语句可以帮助我们更好地理解网络通信过程,并解决与网络相关的问题。

wireshark抓包实验报告总结

wireshark抓包实验报告总结一、实验目的本次实验的主要目的是学习Wireshark抓包工具的使用方法,掌握网络通信过程中数据包的组成和解析方式,以及了解常见网络协议的运行机制。

二、实验环境本次实验使用的操作系统为Windows 10,使用Wireshark版本为3.4.6。

三、实验步骤1. 安装Wireshark软件并打开。

2. 选择需要抓包的网络接口,并开始抓包。

3. 进行相应的网络操作,例如访问网站、发送邮件等。

4. 停止抓包,并对捕获到的数据包进行分析和解析。

四、实验结果1. 抓取HTTP请求和响应数据包通过Wireshark抓取HTTP请求和响应数据包,可以轻松地了解HTTP协议在通信过程中所传输的信息。

例如,在访问一个网站时,可以看到浏览器向服务器发送GET请求,并获取到服务器返回的HTML 页面等信息。

同时还可以看到HTTP头部中所携带的信息,例如User-Agent、Cookie等。

2. 抓取TCP连接数据包通过Wireshark抓取TCP连接数据包,可以了解TCP协议在建立连接、传输数据和关闭连接时所涉及到的所有步骤。

例如,在进行FTP 文件传输时,可以看到TCP三次握手建立连接,以及文件传输过程中TCP的流量控制和拥塞控制等。

3. 抓取UDP数据包通过Wireshark抓取UDP数据包,可以了解UDP协议在通信过程中所涉及到的所有信息。

例如,在进行DNS域名解析时,可以看到DNS服务器返回的IP地址等信息。

五、实验总结通过本次实验,我学会了使用Wireshark抓包工具进行网络数据包分析的方法,并了解了常见网络协议的运行机制。

同时也发现,在网络通信过程中,数据包所携带的信息非常丰富,能够提供很多有用的参考和指导。

因此,在实际工作中,我们应该灵活运用Wireshark等工具进行网络数据包分析,并结合具体业务场景进行深入研究和分析。

wireshark抓包工具用法

wireshark抓包工具用法wireshark啊,这可是个超有趣又超有用的抓包小能手呢。

咱先说说这wireshark的界面吧。

打开它就像打开了一个装满各种网络小秘密的百宝盒。

界面上有好多栏,就像是一个个小格子,每个格子都有它的用处。

最上面那栏,就像是一个小导航,能让你找到各种功能按钮。

左边那一栏呢,像是个小目录,把抓到的包都整整齐齐地列在那儿。

而中间那一大块地方,就像是个大舞台,每个抓到的包都在这儿展示自己的详细信息。

抓包之前啊,得先选好要抓包的网络接口。

这就好比钓鱼之前得选好鱼竿要放的地方。

如果选错了接口,就像在没鱼的小水坑里钓鱼,啥也抓不到。

一般电脑上会有好几个网络接口,像有线网卡、无线网卡啥的。

要是你想抓无线的包,就得选那个无线网卡对应的接口。

怎么选呢?在wireshark的界面里仔细找一找,能看到一个像小齿轮旁边有好多小线条的图标,点进去就能看到那些接口啦,然后挑中你想要的那个就行。

开始抓包的时候啊,就像按下了一个魔法按钮。

一瞬间,各种包就像小虫子一样纷纷被捕捉到了。

你会看到左边的小目录里包的数量蹭蹭往上涨。

这时候可别急,每个包都像是一个带着小秘密的小包裹。

你要是想看看某个包里面到底装了啥,就点一下它。

然后中间的大舞台就会把这个包的详细信息都展示出来。

比如说,有这个包的源地址、目的地址,就像是写信的时候的寄信人和收信人地址一样。

还有这个包的协议类型,是TCP 呢还是UDP,这就好比是信件是用挂号信的方式寄的(TCP比较可靠),还是像明信片一样随便寄寄(UDP速度快但不太可靠)。

要是你想找特定类型的包,这也不难。

wireshark有个很厉害的小功能,就像一个小筛子一样。

比如说你只想看HTTP协议的包,因为你想知道网页之间是怎么传递信息的。

那你就可以在上面的搜索栏里输入“HTTP”,然后神奇的事情就发生了,那些不是HTTP协议的包就像小沙子一样被筛掉了,只剩下HTTP协议的包展现在你眼前。

实验 PPPoE拨号实验

实验PPPoE拨号实验1实验目的1、通过实验,理解链路层协议的作用。

2、理解PPP协议的工作原理。

2 实验环境1、VMware中一台XP虚拟机作为拨号客户机。

另一台(XP/Windows Server 2003)作为ISP服务器端。

2、PPPoE协议软件包模拟ISP服务器。

3、WireShark协议分析软件。

3 实验原理点对点协议(Point-to-Point Protocol,PPP)是因特网上广泛使用的数据链路层协议,用于点对点的链路。

它用于通过电话线拨号接入因特网的线路,同时在路由器与路由器连接的线路上也大量使用PPP协议。

典型的ADSL中,使用的是由PPP与其他的协议共同派生出符合宽带接入要求的新的协议PPPoE。

PPP协议给出了在串行链路上封装数据报的方法,同时还包括了链路控制协议(Link Control Protocol,LCP)和一组网络控制协议(Network Control Protocol,NCP)。

LCP用来建立、配置和测试数据链路,NCP用来建立两端网络层的连接,协商网络层的选项和传递网络层数据。

1、PPP帧格式PPP协议的帧格式如图1所示。

字节图1 PPP帧格式PPP帧内可以封装多个协议的数据包,每个协议都有一个编号。

当封装某个协议的数据包时,协议字段就填写这个协议的编号。

PPP帧封装的各个协议如图2所示。

PPP帧PAP协议CHAP协议IPCP协议IP协议图2 PPP 帧封装的各个协议2、LCP数据链路的建立、配置、维护和终止都是由链路控制协议(Link Control Protocol ,LCP )来完成的。

LCP 包封装在PPP 帧的数据字段中。

如图3所示。

图3 LCP 包格式编码字段占1字节,用来说明LCP 包的类型。

一些常用的LCP 包类型的编码如表1所示。

表1 LCP 包类型的编码3、认证协议PPP 常用的身份认证协议有口令认证协议(Password Authentication Protocol ,PAP )和挑战握手协议(Challenge-Handshake Authentication Protocol ,CHAP )。

wireshark抓包教程

wireshark抓包教程Wireshark 抓包教程:1. 下载安装 Wireshark:从官方网站下载最新版本的 Wireshark 并安装在您的计算机上。

2. 启动 Wireshark:打开 Wireshark 软件,您将看到一个主界面。

3. 选择网络接口:在 Wireshark 左上角的"捕获选项"中,选择要抓取数据包的网络接口。

如果您使用有线连接,选择相应的以太网接口;如果您使用无线网络,选择无线网卡接口。

4. 开始捕获数据包:点击"开始"按钮来开始捕获数据包。

Wireshark 将开始监听选定的网络接口上的数据传输。

5. 分析捕获的数据包:在捕获数据包的过程中,Wireshark 将显示捕获的数据包详细信息。

您可以使用过滤器来筛选显示特定协议的数据包。

6. 分析数据包内容:双击某个数据包,Wireshark 将显示详细的包内容,包括源地址、目的地址、协议类型等信息。

您还可以查看数据包的各个字段。

7. 导出数据包:如果您需要将捕获的数据包保存到本地供后续分析或分享,可以使用"文件"菜单中的"导出"选项。

8. 终止捕获数据包:点击"停止"按钮来终止捕获数据包。

停止捕获后,Wireshark 将显示捕获过程的统计信息,如捕获的数据包数量、捕获的数据包大小等。

9. 清除捕获数据包:在捕获数据包后,如果您想清空捕获的数据包列表,可以选择"捕获"菜单中的"清除列表"。

以上就是使用 Wireshark 进行抓包的基本教程。

通过分析捕获的数据包,您可以深入了解网络通信过程,并解决网络故障或安全问题。

wireshark应用层抓包分析报告

Wireshark抓包分析CONTENT引言1 利用wireshark抓取网页服务协议并分析1.1 协议报文结构与分析1.2 S是1.3 与S的比拟1.4分别在网络空闲与网络繁忙时比拟相关报文传送的区别2 利用wireshark抓取传输协议并分析2.1 SMTP发送协议的结构2.2 POP3与IMAP协议结构的区别2.3网页版收发与客户端收发时使用协议的比拟3 利用wireshark抓取ftp文件传输协议3.1 ftp协议的格式与特点分析4 分析DNS的解析过程4.1"〞域名解析实例分析4.2"〞域名解析实例分析Ps:之前在写的时候觉得这样来分析分析会对应用层协议的理解更加全面一点,但是基于各种原因只是完成了黑色字体局部,而且还可能存在很多错误.有机会可以进一步完善.引言经过计算机网络根底前面时间的学习,使我们对网络应用层的协议有了一定的了解.协议就像一门语言,需要定义语法、语意和语序〔时序、同步〕.语法即为协议的具体格式;语意定义了具体格式中具体指代,比如说,空一行后的数据表示为数据字段;就目前说掌握的只是而言,我对语序的理解还不是很清楚,这里就不加赘述.下面将主要从应用层的协议出发,利用我们所学习过的知识,对不同的应用请求响应过程进展分析,探究在不同网络工作环境下网络协议的变化.1 利用wireshark抓取网页服务协议并分析1.1 协议报文结构与分析首先清空IE浏览器的缓存、cookie等信息,并运行wireshark.输入"〞后得到抓包文件如图1所示.图1"〞后得到抓包数据第1行的SSDP协议也是应用层的协议,大致意思就是用来申明自己的存在.从在No.14时用户向服务器〔web缓存〕发起360云盘的网页请求.在No.25时用户想360云盘的服务器直接发起请求,说明在此之前web缓存已将360云盘服务器的地址信息给用户.同时此后的通信双方为用户与360云盘服务器,并没有经过web缓存,说明实际web缓存的作用并不像我们所学习的那样——web缓存要缓存小区域内说用用户请求过的网页文件,并在超时时才给以删除.在No.25时,用户向服务器发起网页请求,同时在No.32时服务器向用户返回请求的信息〔html〕即根本的网页文件.此后,用户发应用文件的申请.No.34、35中用户发起的申请并为按照次序返回给用户,而是No.35的请求先到达,No.34后到,但是用户却没有再次发出请求报文,说明定时器还没有超时,并且两个响应报文可能走了不同的路由路径.图2 TCP out-of-order图3 同样也是第三方的服务器地址No.364时,又是出现了第三方的服务器地址,并没有出现图2中TCP乱序的说法,因此此处的第三方服务器更像是360云盘网页上引用的其他服务器的信息.1.2 S协议报文结构与分析当我们在使用网盘的时候,比如说酷盘,不难发现它使用的URL是以s开头的协议而不是我们所熟知的协议.想必这二者之间必定存在一定联系,但是又有一定区别.下面就利用wireshark抓的酷盘登陆时的数据包来探究上述二者的异同.百度百科中对S即安全超文本传输协议是:S又称S-是一种结合而设计的消息的安全通信协议.S-协议为客户机和服务器提供了多种安全机制,安全服务选项是适用于Web上各类用户的.还为客户机和服务器提供了对称能力,同时维持的通信模型和实施特征.S-不需要客户方的公用密钥证明,但它支持对称密钥的操作模式.这意味着在没有要求用户个人建立公用密钥的情况下,会自发地发生私人交易.它支持端对端安全传输,客户机可能首先启动安全传输〔使用报头的信息〕,用来支持加密技术.在语法上,S-报文与一样,由请求行或状态行组成,后面是信头和主体.请求报文的格式由请求行、通用信息头、请求头、实体头、信息主体组成.相应报文由响应行、通用信息头、响应头、实体头、信息主体组成.以上解释并没有十分透彻的说明与S到底有没有关系,如果有又是关系.下面直接通过酷盘网页登录的数据包情况直接分析,看是否能够对S有所了解.1.3 与S的比拟与没有看过数据包之前的想法大相径庭,S并不是应用层协议,与也没有直接的关系.百度上所说的S-HPPT为提供安全的运行环境,估计就是从传输层的角度出发来讲的,即提供更为可靠的传输层向上的借口.实践告诉我们并不能想当然的认为一个命题成立,必须经过有理有据才能下推断.猜测是可以的,但是必须验证.就像S与一样,要不然到现在仍然会认为S 与必然有某种联系.1.4分别在网络空闲与网络繁忙时比拟相关报文传送的区别图5 网络繁忙时的响应以与请求报文图6 网络空闲时的响应以与请求报文图5中No.467、469、476的报文都出现了丢包现象,而图6中的报文接收与请求都十分流畅.综上,通过对网页请求服务抓包信息的观察以与分析以后,了解了请求以与相应报文的根本信息,以与WEB缓存的实际作用.同时也明白了报文的层次包裹结构.4 分析DNS的解析过程4.1"〞域名解析实例分析图7"〞域名解析上述的域名解析是关于国内的一个进展的,那么对于国外的解析又会有不同?下面就应用wireshark对乔治亚理工学院解析时的抓包数据进展分析. 4.2"〞域名解析实例分析图8"〞域名解析结合前面网页文件请求的直接相应服务器与域名解析的直接响应服务器IP 地址的不同可以看出,二者不是同一服务器,也就是说,web缓存很可能只是起到中转站的作用.从而web缓存上的网络流量压力就不会太大.小结:上述许多推理都是基于个人的推断,但终究是否正确还有待确认.通过wireshark的抓包分析,加深了我对网络的建立连立、请求以与响应的过程,比书本上的知识更加能够然人明白实际到底是进展的.同时也纠正了我对于和s的误区.。

Wireshark抓包实例分析

Wireshark抓包实例分析通信工程学院 010611班赖宇超 01061093一(实验目的1.初步掌握Wireshark的使用方法,熟悉其基本设置,尤其是Capture Filter 和Display Filter的使用。

2.通过对Wireshark抓包实例进行分析,进一步加深对各类常用网络协议的理解,如:TCP、IP、SMTP、POP、FTP、TLS等。

UDP、3.进一步培养理论联系实际,知行合一的学术精神。

二(实验原理1.用Wireshark软件抓取本地PC的数据包,并观察其主要使用了哪些网络协议。

2.查找资料,了解相关网络协议的提出背景,帧格式,主要功能等。

3.根据所获数据包的内容分析相关协议,从而加深对常用网络协议理解。

三(实验环境1.系统环境:Windows 7 Build 71002.浏览器:IE83.Wireshark:V 1.1.24.Winpcap:V 4.0.2四(实验步骤1.Wireshark简介Wireshark(原Ethereal)是一个网络封包分析软件。

其主要功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。

其使用目的包括:网络管理员检测网络问题,网络安全工程师检查资讯安全相关问题,开发者为新的通讯协定除错,普通使用者学习网络协议的第1页,共12页相关知识……当然,有的人也会用它来寻找一些敏感信息。

值得注意的是,Wireshark并不是入侵检测软件(Intrusion Detection Software,IDS)。

对于网络上的异常流量行为,Wireshark不会产生警示或是任何提示。

然而,仔细分析Wireshark撷取的封包能够帮助使用者对于网络行为有更清楚的了解。

Wireshark不会对网络封包产生内容的修改,它只会反映出目前流通的封包资讯。

Wireshark本身也不会送出封包至网络上。

2.实例实例1:计算机是如何连接到网络的,一台计算机是如何连接到网络的,其间采用了哪些协议,Wireshark将用事实告诉我们真相。

学习用wireshark进行抓包分析

学习用wireshark进行抓包分析姓名:罗小嘉学号:2801305018 首先,运行wireshark,打开capture interface选择有数据的网卡,点击start便开始进行抓包。

我们可以在options里面对包进行过滤。

首先,在确保我个人电脑没有arp攻击的情况下。

关闭所有可能会请求网络的文件。

在点击start后在IE浏览器里面访问后抓到如下数据包。

现在我们开始对抓到的包进行分析。

为所选取的包的结构。

结构的显示是完全按照OSI的七层模型来显示的。

从上至下分别是物理层,以太网层,IP层,第3层对应的内容,应用层。

为包结构的2进制表示。

现在,我们对抓到的包进行具体分析。

起始的3个DNS包即对进行翻译。

把它译为域名所对应的IP。

这里,我电脑由于连接了路由器。

地址为192.168.1.103。

由这个地址向DNS服务器发送请求以返回的地址66.249.89.99。

然后在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接。

第一次握手:建立连接时,客户端A发送SYN包(SYN=j)到服务器B,并进入SYN_SEND 状态,等待服务器B确认。

第二次握手:服务器B收到SYN包,必须确认客户A的SYN(ACK=j+1),同时自己也发送一个SYN包(SYN=k),即SYN+ACK包,此时服务器B进入SYN_RECV状态。

第三次握手:客户端A收到服务器B的SYN+ACK包,向服务器B发送确认包ACK(ACK=k+1),此包发送完毕,客户端A和服务器B进入ESTABLISHED状态,完成三次握手。

完成三次握手,客户端与服务器开始传送数据。

由我向服务器发送请求,服务器分析请求后,返回确认收到,我确认服务器的返回信息后,服务器开始发送我请求的数据。

如下图这些包都是服务器在向我传送数据,包括PNG,TEXT等文件。

其中的[TCP segment of a reassembled PDU]的意义是:主机响应一个查询或者命令时如果要回应很多数据(信息)而这些数据超出了TCP的最大MSS时,主机会通过发送多个数据包来传送这些数据(注意:这些包并未被分片)。

Wireshark抓包分析实验

Wireshark抓包分析实验实验Wireshark抓包分析实验⼀、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包2、了解IP数据包格式,能应⽤该软件分析数据包格式3、查看⼀个抓到的包的内容,并分析对应的IP数据包格式4、学会使⽤nslookup⼯具查询并分析Internet 域名信息或诊断DNS 服务器。

5、会⽤wireshark分析DNS协议。

对DNS协议有个全⾯的学习与了解。

⼆、实训器材1、接⼊Internet的计算机主机;2、抓包⼯具WireShark。

三、实验内容(⼀)IP包分析实验1、打开wireshark,选择接⼝选项列表。

或单击“Capture”,配置“option”选项。

2、设置完成后,点击“start”开始抓包,显⽰结果。

3、选择某⼀⾏抓包结果,双击查看此数据包具体结构。

4、查看IP数据报。

[1]写出IP数据报的格式。

[2]捕捉IP数据报的格式图例。

[3]记录IP数据报包的所有域,针对每⼀个域所代表的含义进⾏解释。

(⼆)DNS协议分析实验1、启动WireShark,并开始抓包。

2、在命令⾏运⾏nslookup 发现成都⼤学或其他单位官⽅DNS服务器。

nslookup /doc/cd9178b4f46527d3250ce03a.html /3、停⽌抓包4、显⽰过滤DNS包,查看其请求包和响应包的运输层协议是UDP 还是TCP,DNS请求包的⽬的端⼝及DNS响应包的源端⼝号分别是多少,DNS 请求包是发往哪个地址的,⽤ipconfig查看你的本地DNS服务器的IP地址,判断它们是否相同。

5、查看接下来你的主机发出的⼀些TCP SYN 包,其中的⽬的IP地址是否有刚才DNS应答包中的IP地址?Wireshark抓包分析实验报告⼀.实验⽬的1.了解并初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2.了解IP数据包格式,能应⽤该软件分析数据包格式。

3.查看⼀个抓到的包的内容,并分析对应的IP数据包格式。

wireshark怎么抓包wireshark抓包详细图文教程

w i r e s h a r k怎么抓包w i r e s h a r k抓包详细图文教程This model paper was revised by the Standardization Office on December 10, 2020wireshark怎么抓包、wireshark抓包详细图文教程wireshark是非常流行的网络封包分析软件,功能十分强大。

可以截取各种网络封包,显示网络封包的详细信息。

使用wireshark的人必须了解网络协议,否则就看不懂wireshark了。

为了安全考虑,wireshark只能查看封包,而不能修改封包的内容,或者发送封包。

wireshark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,所以wireshark看不懂HTTPS中的内容,总结,如果是处理HTTP,HTTPS 还是用Fiddler,其他协议比如TCP,UDP 就用wireshark.wireshark 开始抓包开始界面wireshark是捕获机器上的某一块网卡的网络包,当你的机器上有多块网卡的时候,你需要选择一个网卡。

点击Caputre->Interfaces.. 出现下面对话框,选择正确的网卡。

然后点击"Start"按钮, 开始抓包Wireshark 窗口介绍WireShark 主要分为这几个界面1. Display Filter(显示过滤器),用于过滤2. Packet List Pane(封包列表),显示捕获到的封包,有源地址和目标地址,端口号。

颜色不同,代表3. Packet Details Pane(封包详细信息), 显示封包中的字段4. Dissector Pane(16进制数据)5. Miscellanous(地址栏,杂项)使用过滤是非常重要的,初学者使用wireshark时,将会得到大量的冗余信息,在几千甚至几万条记录中,以至于很难找到自己需要的部分。

wireshark数据包分析实战

wireshark数据包分析实战Wireshark数据包分析实战一、引言在网络通信中,数据包是信息传输的基本单位。

Wireshark是一款广泛应用于网络分析和故障排查的开源软件,能够捕获和分析网络数据包。

通过对数据包的深入分析,我们可以了解网络流量的组成、应用的运行状况以及网络安全问题。

本文将介绍Wireshark的使用以及数据包分析的实战案例。

二、Wireshark的安装和基本配置1. 下载和安装WiresharkWireshark可从其官方网站(https:///)下载。

选择与操作系统相对应的版本,然后按照安装程序的指示进行安装。

2. 配置网络接口在打开Wireshark之前,我们需要选择要捕获数据包的网络接口。

打开Wireshark后,点击菜单栏上的“捕获选项”按钮,选择合适的网络接口并点击“开始”按钮。

即可开始捕获数据包。

3. 设置Wireshark显示过滤器Wireshark支持使用显示过滤器将数据包进行过滤,使我们能够专注于感兴趣的数据包。

在Wireshark的过滤器输入框中键入过滤条件后,点击“应用”按钮即可应用过滤器。

三、Wireshark数据包分析实战案例以下是一些常见的Wireshark数据包分析实战案例,通过对实际数据包的分析,我们可以更好地了解网络通信的细节和问题的根源。

1. 分析网络流量分布通过Wireshark捕获一段时间内的数据包,我们可以使用统计功能来分析网络流量的分布情况。

在Wireshark的主界面上,点击“统计”菜单,可以选择多种统计图表和表格来展示数据包的分布情况,如流量占比、协议分布等。

通过分析流量分布,我们可以了解哪些应用使用了最多的带宽和网络资源。

2. 检测网络协议问题Wireshark可以帮助我们检测网络中的协议问题。

通过捕获数据包并使用过滤器来显示特定协议的数据包,我们可以检查是否有协议报文格式错误、协议版本不匹配等问题。

通过分析发现的问题,我们可以及时修复网络协议的错误配置。

Wireshark抓包分析PPT学习课件

© Polycom, Inc. All rights reserved.

云视频

© Polycom, Inc. All rights reserved.

How to capture? Wireshark的安装 Wireshark的使用 How to read H.323 message? 网络设备对我们的影响 断线问题案例 ALG故障案例

How to capture? Wireshark的安装 Wireshark的使用 How to read H.323 message? 网络设备对我们的影响 断线问题案例 ALG故障案例

17

• TCP layer issue • UDP layer issue • ALG

© Polycom, Inc. All rights reserved.

21

• 接到反馈,MCU(103.10.87.227)呼出沈阳终端(61.161.147.105),每2小时有断线故障。 • 13:41 MCU呼出沈阳终端。 • 15:53 沈阳终端发生断线。

© Polycom, Inc. All rights reserved.

22

• 沈阳:可以看到13:41有端口号为10035以及10036两个TCP握手。

24

云视频

© Polycom, Inc. All rights reserved.

How to capture? Wireshark的安装 Wireshark的使用 How to read H.323 message? 网络设备对我们的影响 断线问题案列 ALG故障案列

25

Outside Firewall Configuration • Implement a WAN (untrusted) and LAN (trusted) configuration • Configure 1:1 NAT • Set interface mode to NAT • Disable H.323 and SIP ALG (Application Layer Gateway) • Disable any H.323 helper services on the firewall (for example, Cisco® H.323 Fixup).

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

PPPOE建立过程抓包分析

准备工作:

1.开启wireshark,设置过滤条件pppoed or pppoes,点击apply应用

2.点击PPPoE宽带进行连接(至于如何创建连接什么的自己百度去)

3.连接完成,即可进行抓包分析了。

PPPOE建立过程抓包分析

一、发现阶段Discovery

1.PADI:客户机以广播的形式发送PADI数据包,请求建立链路。

2.PADO:访问集中器AC收到请求后会以单播的方式发送一个PADO数据包对客户机做出应答。

3.PADR:客户机收到PADO后,选择其中一个AC,然后客户机根据选中的AC的MAC 地址向AC单播发送一个PADR数据包,表示请求该AC作为服务器。

4.PADS:AC收到客户机发送的PADR数据包后,会创建一个唯一的会话ID,并单播一个PADS数据包给客户机作为响应。

二、会话阶段PPP

1.协商阶段:客户机和AC要互相发送LCP Request给对方,来确认发送的最大传输单元、是否认证和采用何种认证方式的协商。

(1)确定采用认证方式

(2)确定最大传输单元

2.认证阶段:双方通过LCP确定好认证方式后,就立刻进行认证,认证完成后才可以进

行之后的网络层的协商。

该过程可以抓包到PPPOE拨号的用户名及加密后的密码。

3.IPCP协商阶段:双方协商IP服务阶段的一些要求,已决定双方都能接收的约定。

双方的协议是通过报文中的Option进行协商的,每一个Option都是一个需要协商的问题。

则个过程一般协商多次。

最后双方都需要答复Configure_ACK的同意报文。

(1)客户机同意报文

A.AC发起申请Request

B.客户机确认,发起ACK报文

(2)AC同意报文(该过程可能需要很多次协商,下面只列举失败和成功各一次):

A.客户机发起申请Request

B.AC拒绝Reject

C.客户机重新发起新的申请Request

D.AC确认,发送ACK报文

当双方都发完ACK报文后,用户确认收到,获得IP和DNS Server IP,PPPOE即拨号成功。